WO2014115455A1 - ネットワーク装置およびデータ送受信システム - Google Patents

ネットワーク装置およびデータ送受信システム Download PDFInfo

- Publication number

- WO2014115455A1 WO2014115455A1 PCT/JP2013/084209 JP2013084209W WO2014115455A1 WO 2014115455 A1 WO2014115455 A1 WO 2014115455A1 JP 2013084209 W JP2013084209 W JP 2013084209W WO 2014115455 A1 WO2014115455 A1 WO 2014115455A1

- Authority

- WO

- WIPO (PCT)

- Prior art keywords

- data

- network device

- received

- abnormality

- network

- Prior art date

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1441—Countermeasures against malicious traffic

- H04L63/1466—Active attacks involving interception, injection, modification, spoofing of data unit addresses, e.g. hijacking, packet injection or TCP sequence number attacks

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/46—Interconnection of networks

- H04L12/4604—LAN interconnection over a backbone network, e.g. Internet, Frame Relay

- H04L12/462—LAN interconnection over a bridge based backbone

- H04L12/4625—Single bridge functionality, e.g. connection of two networks over a single bridge

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/66—Arrangements for connecting between networks having differing types of switching systems, e.g. gateways

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1408—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic by monitoring network traffic

- H04L63/1416—Event detection, e.g. attack signature detection

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/40—Bus networks

- H04L2012/40208—Bus networks characterized by the use of a particular bus standard

- H04L2012/40215—Controller Area Network CAN

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/40—Bus networks

- H04L2012/40267—Bus for use in transportation systems

- H04L2012/40273—Bus for use in transportation systems the transportation system being a vehicle

Definitions

- the present invention relates to a network device and a data transmission / reception system.

- Japanese Patent Application Laid-Open No. 2008-236408 detects a bus that is in communication abnormality due to the presence of an ECU that transmits an error frame.

- a plurality of ECUs connected via a multiplex communication bus are connected via a relay connection unit.

- the connection unit relays the communication of the ECU, and the relay connection unit counts the number of message frames m received from the ECU via the bus for each ID (identifier) attached to each message frame as means for detecting a communication abnormality.

- the message frame is compared with the counter to be compared with the reference value per unit time set in advance.

- Relay device is described comprising a determining counter value check means and is.

- the relay device described in Japanese translations of PCT publication No. 2007-528621 detects unauthorized access, disconnects the communication path, and secures another communication path, and stores the communication header of the received packet in the access pattern DB. Based on the verification, it is determined whether or not unauthorized access has been detected. If it is determined that unauthorized access has been detected, the vehicle-mounted communication device that identifies the transmission source of the packet is identified, and the connection of the vehicle-mounted communication device is disconnected. Send a control signal. In addition, a control signal is transmitted, and a route control table is updated to secure a communication route via another in-vehicle communication device.

- An illegal attack (such as a spoofing attack, which will be described later), which causes an abnormal operation of the device by sending unauthorized data over the network, is a problem.

- the period information is set to a normal value by comparing the message frame transmission period with the lower limit value of the reception period reference value and determining the abnormality. Will be compared. Further, according to the technique of Patent Document 2, unauthorized access is detected based on header information of received data.

- Patent Document 1 a countermeasure against the spoofing attack is not considered, and in the method of Patent Document 2, since the header of the spoofing attack is disguised, the spoofing attack cannot be detected.

- the present invention has been made in view of the above situation, and an object thereof is to detect and defend against a spoofing attack.

- the network device determines the data reception cycle, and the cycle shorter than the design cycle.

- the network device determines the data reception cycle, and the cycle shorter than the design cycle.

- an illegal attack for example, an impersonation attack described later

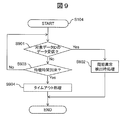

- a network system 1 is a configuration diagram of a network system. It is a block diagram of a network device. It is an example of the software module structure of a network apparatus. It is an example of the data structure in the communication protocol on a network. It is an example of data transmission on the network and a spoofing attack. It is an example of a filter table. It is a flowchart in the control part at the time of a short cycle detection It is an example of the message information display screen in a periodic abnormality notification process. It is a flowchart in the control part at the time of the data reception in a 2nd Example.

- the present invention is suitable for an in-vehicle network device and a data transmission / reception system in an in-vehicle network, but does not prevent application to other than the network device and the data transmission / reception system.

- FIG. 2 shows an outline of a control system including a network system having a network device using the present invention.

- the control system 1 provided inside the automobile includes a network system 2 configured by an in-vehicle network (CAN, FlexRay (registered trademark), Ethernet (registered trademark), etc.) and wireless communication with the outside of the control system 1 (for example, Wireless communication unit 3 for performing communication using a cellular phone, communication using a wireless LAN, WAN, etc.), network system 4 using a protocol different from or the same protocol as network system 2, OBD (On (Board Diagnosis) External connection terminals such as diagnostic terminals such as terminals, Ethernet terminals, and external recording medium (for example, USB memory, SD card, etc.) terminals are provided, and the network system 2 is accessed by wired connection via the external connection terminals.

- CAN in-vehicle network

- FlexRay registered trademark

- Ethernet registered trademark

- OBD On (Board Diagnosis)

- External connection terminals such as diagnostic terminals such as terminals, Ethernet terminals, and external recording medium (for example, USB memory, SD card, etc.) terminals are provided

- the output device 6 is provided.

- the network system 2 is connected to devices such as the network system 4, the wireless communication unit 3, the wired communication unit 5, and the output device 6, and transmits / receives information to / from each device.

- FIG. 3 shows the internal configuration of the network system 2.

- a network device on this network system is connected to a network bus 301, and the network bus 301 is, for example, a CAN bus.

- the network bus 301 is connected to hardware (not shown), connected between an ECU (Electronic Control Unit) 302 that controls each hardware and transmits / receives data to / from the network bus, and the network bus.

- ECU Electronic Control Unit

- a gateway hereinafter referred to as GW) 303 for transmitting / receiving data to / from each network bus is connected.

- the GW 303 may be an ECU having a GW function

- the ECU 302 may be a GW having an ECU function

- the GW 303 and the ECU 302 may have both functions.

- a network device may control hardware connected to itself.

- an actuator (not shown) is connected to the ECU 302, and the ECU 302 controls the control target by operating this actuator.

- the output device 6 is connected to a network bus, and the network device controls the output device 6 via the network bus as will be described later.

- the GW 303 is connected to a plurality of network buses, and IDs are assigned to the respective network buses. During the internal processing of the GW 303, the network bus is identified by this ID. An ID for this identification is called a bus ID. The bus ID is also referred to as “Channel ID”.

- the bus type connection used in the CAN is shown as the topology of the network system 2, but the present invention can be similarly applied to different topologies such as a star type, a mesh type, and a ring type. is there.

- FIG. 4 is a diagram showing the internal configuration of the GW 303, which is a network device according to the present invention.

- the GW 303 includes a processor 401 such as a CPU that has a storage element such as a cache and a register and executes control, a communication I / F 402 that transmits / receives data to / from the plurality of network buses 301, a clock (not shown), and the like.

- Timer 403 for managing time

- ROM (Read Only Memory) 404 for storing programs and nonvolatile data

- RAM (Random Access Memory) 405 for storing volatile data, internal used for communication within the network device

- a bus 406 is provided.

- the internal configuration of the ECU 302 is the same as the internal configuration of the GW 303, except that when the ECU 302 does not have a GW function, data transfer processing is not performed between the network buses.

- Fig. 5 shows the configuration of software modules that operate on the network device.

- a filter table 504 described later and a reception time table 505 described later are stored in the RAM 405.

- the communication management unit 502 that manages the operation and state of the communication I / F 402 and gives instructions to the communication I / F 402 via the internal bus 406, and the time management unit 503 that manages the timer 403 and acquires and controls information related to time.

- Each module such as the control unit 501 that analyzes data acquired from the communication I / F 402 and controls the entire software module is executed by the processor 401.

- an abnormality-related information log 506 that records abnormality-related information described later is provided. The abnormality related information log 506 is recorded in the RAM 405.

- FIG. 5 shows an operation concept on the processor 401, and information necessary for the operation is acquired from the ROM 404 and the RAM 405 as appropriate.

- FIG. 6 shows an example of a data structure based on a communication protocol used on the network bus 302.

- FIG. 6 shows a data structure of a frame in the CAN communication protocol. The numerical values shown in this figure represent the number of bits of each field constituting the frame.

- a network device connected on the same bus sets a bus signal to dominant (0) at the time of transmission and communicates by detecting dominant (0) or recessive (1) of the bus signal at the time of transmission or reception.

- SOF Start Of Frame

- the identifier indicates the ID of data transmitted in a frame (hereinafter referred to as data ID), and the type of data transmitted in the frame can be identified by the data ID.

- the part consisting of the identifier (ID) and the RTR (Remote Transmission Request) bit is called an arbitration field, and bus arbitration is performed based on the value of the arbitration field.

- RB1 and RB0 in the control field are reserved bits, and both are set to dominant in the example of the format in FIG.

- the data length code represents the data length (number of bytes) of the data field.

- the arbitration field is an extended format as shown in FIG. 6B, and in this extended format, the identifier (ID) can be expressed by 29 bits. It becomes.

- the configuration after the data field following the control field in the extended format is the same as that shown in FIG.

- the data field indicates the content of the data to be transmitted, and N bytes of data are transmitted with a variable length.

- the CRC of the frame is input in the CRC field, and the CRC boundary is always transmitted in a recessive manner because of the boundary with the acknowledge.

- a response of the transmission data is returned by setting the bit of this acknowledge to be dominant for a response.

- EOF End Of Frame

- network devices transmit and receive data in the above format.

- a specific network device periodically transmits a value (for example, a sensor value) observed by the own network device to the network, and notifies another network device of the state (observed sensor value). Processing is performed.

- a value for example, a sensor value

- arbitration is performed in the arbitration field at the time of data transmission, and when a plurality of network devices start transmission at the same time, the network device with a low priority interrupts transmission.

- the CAN standard defines that a data frame having a larger ID, that is, a data frame that transmits a dominant in the arbitration period has a lower priority. Therefore, even if each network device wants to transmit data periodically, transmission processing is interrupted or transmission starts as a result of arbitration by the arbitration field even though transmission is possible at the data transmission timing. If another network device has already transmitted data at the timing, the data cannot be transmitted, and the transmission cycle may be shifted. Such a state that the data transmission timing overlaps or the bus is used when it is desired to transmit data is called a collision.

- CAN is described as an example, but periodic data transmission / reception is also performed in protocols such as Flexray (registered trademark).

- Flexray registered trademark

- Ethernet data is transmitted and received in a different format, and processing such as transmitting information periodically is performed, and the present invention can be similarly applied.

- the processor 401 reads out from the filter table 504 the data ID that needs to be received by the own network device determined at the time of design, and designates it as the communication I / F 402.

- the communication I / F 402 that has received the designation of the data ID that needs to be received monitors the signal transmitted through the network bus 301 to which the own network device is connected, and the data frame having the designated data ID is When the data is transmitted on the bus 301, a data reception process is performed such as receiving a data frame having this data ID and notifying the processor 401 together with the data of the data frame that the data has been received.

- the output device 6 is connected to the GW 303 or the ECU 302 via a communication path such as a dedicated line or the network bus 301. From such a communication path, for example, data ID is 0x300 as data in a format defined by the network protocol described above. Is received as a warning screen display request, data having a data ID of 0x301 is defined as periodic abnormality log information to be described later displayed on the warning screen, receives a data frame sent from the GW 303 or ECU 302, Video information such as graphics and character information corresponding to the data is created and displayed on the display of the output device 6.

- data with a data ID of 0x302 is a warning lamp lighting request, and it is determined that the value stored in the payload of the data specifies the lighting pattern of the warning lamp, and when such data is received A warning light may be turned on.

- data with a data ID of 0x303 is a warning voice output request, and it is determined that a warning voice pattern is designated by the value of the payload of the data.

- the output device 6 The voice specified from among the voice patterns held inside may be output to the speaker.

- FIG. 7A shows an example of a normal data transmission operation, which shows the transmission period of the data frame 701 with the passage of time shown on the horizontal axis, and shows data / data in the format shown in FIG.

- a frame 701 represents a state where it is transmitted from a certain network device at regular intervals (T).

- T regular intervals

- a state in which only a data frame having a specific data ID is transmitted is shown.

- T2 a state is shown in which the transmission time is delayed due to a collision with a data frame having another data ID not shown in the figure.

- FIG. 7B shows the state of data transmission when a spoofing attack is performed.

- the data frame 703 transmitted by the spoofing attack has the same data ID as the regular data frame 702, but at the same period as the data frame 702 at a timing different from the original data frame 702 transmission timing. Sending data with. For this reason, the network device that receives the data of the data ID cannot determine which data is correct and may perform an incorrect operation.

- the generation cycle of the data frame having the specific data ID on the network bus becomes shorter than the original transmission cycle T.

- the time shown in FIG. Data is received every X or every time TX.

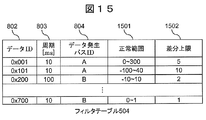

- the filter table 504 stores a data ID 802 of a received data frame and a data transmission cycle 803 (hereinafter, a predetermined cycle) for each data ID. Further, when connected to a plurality of network buses such as the GW 303, it has a data generation bus ID 804 that is a bus ID of the network bus to which a network device that transmits a data frame having each data ID is connected. In some cases. In the present invention, the presence / absence of a spoofing attack is determined based on such information. These pieces of information registered in the filter table 504 are all determined at the time of system design, and are registered before the system is started.

- the communication management unit 502 detects the reception. Then, the communication management unit 502 acquires the data reception time from the time management unit 503 at the timing when the reception of the data frame is detected, and sends the content of the received data and the data reception time to the control unit 501. Notice.

- FIG. 1 shows a flowchart of the cycle determination process.

- the cycle determination process first, it is determined whether the data ID of the received data exists in the filter table 504 (S101). If the data ID of the received data does not exist in the filter table 504 (S101: No), Since a data frame having a data ID that will never be transmitted is transmitted, ID abnormality detection processing is performed (S102).

- the filter table 504 In the determination of whether or not the data ID of the received data in S101 exists in the filter table 504, if the data generation bus ID is described in the filter table 504, the ID of the network bus that received the data and the filter table It is also checked whether the data generation buses 504 match. As a result, not only the data ID match but also the data generation bus match can be confirmed, so that it is possible to grasp the data transmission from other than the originally transmitted network bus, and it becomes easier to detect the periodic abnormality. .

- step S101 when the data ID of the received data exists in the filter table 504 (S101: Yes), the process of step S103 is performed next.

- the control unit 501 receives the reception time included in the notification from the communication management unit 502 and the previous time of the same data ID stored in the reception time table 505 by the control unit 501 in the end time process described later.

- the reception time is compared, the reception period of the data frame indicated by the data ID of the reception data is calculated, and a period determination is performed in which the calculated reception period is compared with the period of the filter table 504.

- S104 a short cycle detection process is performed (S104). The short cycle detection process will be described later.

- the case where it is determined that there is an abnormality in this cycle determination indicates a case where the reception cycle calculated based on the previous reception time is smaller than the cycle of the corresponding data ID stored in the filter table 504.

- a margin for the error may be calculated and the determination may be performed. Specifically, a 10% margin is taken when the period stored in the filter table is 10 ms, and a short period is determined when the reception period is less than 9 ms. Thereby, even when the period is disturbed due to a collision or the like, the possibility of erroneous determination as a short period is reduced.

- an end time process (S105) is executed.

- the reception time when the data ID is received is stored in the reception time table 505 as shown in FIG. 13 and used as the previous reception time of the data indicated by the data ID.

- the reception time table 505 is configured to record the reception time of the data frame for each data ID (1301). In the end time processing, the reception time table 505 receives data in the previous reception time (1302) column corresponding to the data ID. Record the time.

- control unit 501 detects a state in which the data frame is transmitted in a shorter cycle than a predetermined cycle.

- This short cycle detection process is a process when it is determined that a data frame having the same data ID is received in a cycle shorter than a predetermined cycle. Is received within a predetermined time.

- the control unit 501 waits for data reception of the data frame having the data ID that has detected the short cycle. For this reason, the data ID of the data frame notified from the communication management unit 502 is monitored, and when the reception of the data frame of the data ID whose short cycle is detected is notified (S901: Yes), the periodic abnormality detection described later Time processing is executed (S902). If the data of the data ID that has detected the short cycle has not been received (S901: No), the process of FIG. 1 is performed in parallel for the data frame that has been notified of reception, and the process waits in the process of step S903. Check if the time has passed.

- the standby time is the time until the data reception time in the normal cycle assumed for the previous reception time as a reference when a short cycle (data reception in a cycle shorter than the assumed cycle) is detected. This represents time and corresponds to the period T-time X in FIG. Specifically, it can be obtained by the following calculation formula (Formula 1).

- Standby time filter table cycle-(data reception time-previous reception time) ... (Formula 1)

- the waiting time calculation including a margin may be performed as in the case of the period determination. For example, when the calculated standby time is 2 ms (for example, when reception at 10 ms intervals is assumed, data of the same data ID is received 8 ms after the previous reception), the standby time is calculated. 20% of the period of time registered in the filter table is considered as a waiting time margin in consideration of disturbance of the transmission period due to the occurrence of a collision, etc., instead of 2 ms, and the waiting time is 4 ms obtained by adding 2 ms corresponding to this margin. It is also good.

- step S903 When the current time has not passed the standby time (S903: No), the control unit 501 waits for a predetermined time and executes step S901 again. When the standby time has arrived (S903: Yes), timeout processing (S904) is performed.

- the time-out process S904 when a time-out occurs (when the waiting time has elapsed), the data in which the short cycle is detected is actually normal data whose cycle has been shortened due to the disturbance of the sending cycle on the network bus. Yes, there is a high possibility that the spoofed data is not received. Therefore, the processing to be performed when it is determined that the data has been normally received with respect to the data once determined to be a short cycle (for example, the data (Transfer process).

- Standby time filter table cycle-(data reception time-previous reception time)-previous reception error ... (Formula 2)

- Calculating in this way makes it possible to prevent a short cycle from being erroneously determined due to a periodic disturbance due to a temporary collision or the like.

- the processor 401 monitors the data frame reception cycle via the communication I / F 402 for a predetermined time after recovery from the start-up or standby state, and registers it in the filter table 504. By doing so, it becomes unnecessary to register the design period in the filter table 504 in advance.

- an abnormality detection process described later is performed based on the information that the period is abnormal.

- the abnormality detection process is executed by the control unit 501 when the received ID is abnormal or when a cycle abnormality is detected.

- ⁇ Message information output by error notification processing> In order to notify that an abnormality has occurred, for example, the network device that has detected the abnormality notifies the output device 6 of abnormality-related information, which will be described later, via the communication path, and the output device 6 reports this abnormality-related information.

- the message information indicating that an abnormality has been detected is displayed.

- the message information output process is as described above.

- FIG. 10 shows an example in which message information 1001 is displayed on the display 1000 of the output device 6.

- the content of the message information includes “data ID” (1002) which is the data ID of the data frame in which the abnormality is detected, “data” indicating a specific data type such as “vehicle speed” associated with the data ID.

- “Type” (1003) “Occurrence count” (1004) representing the cumulative number of occurrences of abnormality, “Latest occurrence time” (1005) which is the latest time when the abnormality is detected, and bus ID of the network bus that detected the abnormality

- An example is shown in which information such as a certain “generated bus ID” (1006) is displayed.

- Information represented by these message information is called abnormality related information. By presenting such information, it is possible to notify the user of the occurrence of abnormality in the network and the detailed contents thereof as a warning.

- the control unit 501 transmits a predetermined specific signal (warning signal) to the network bus 301. Anomaly notification processing is performed.

- a network device such as the ECU 302 or the GW 303 that has received a specific signal detects that a periodic abnormality has occurred on the network, for example, after controlling the hardware controlled by the network device to a predetermined safe state, the system Is stopped, and other communication devices are notified that the fail safe control has been executed. By doing so, it is possible to stop the system in a safe state when a cycle abnormality is detected.

- the network device that has detected the cycle abnormality may send a warning signal to the wireless communication unit 3, the wired communication unit 5, or a network device connected to a plurality of network buses other than the network bus that has detected the cycle abnormality. By notifying the network bus, another network system, etc., the entire system can be brought into a fail-safe state.

- the network device that has detected the abnormality or the network device that has received the periodic abnormality notification process stores the abnormality-related information as an abnormality-related information log 506 inside the network device.

- the data structure of this abnormality related information log 506 is shown in FIG.

- the data ID of the data frame determined to have an abnormality is set to the data ID 1601

- the cumulative number of occurrences of the abnormality is set to the number of occurrences 1602

- the time determined to be abnormal is the final

- the bus ID of the network bus in which an abnormality has occurred is recorded in the generation bus ID 1604, respectively, and used as an abnormality-related information log.

- Example 2 an example will be described in which the presence / absence of a cycle abnormality is determined in consideration of a similarity determination process that compares the contents of data received in the short cycle detection process.

- the configuration of the network device in the second embodiment is the same as that in the first embodiment, and the short cycle detection process in the control unit 501 is the process of the flowchart shown in FIG. 14 instead of the process of FIG.

- the cycle abnormality is detected. Similarity determination processing is performed for comparing the data frame of the received data frame and the data content of the data frame received before the elapse of the standby time (S1401).

- the determination result is normal (S1401: Yes)

- the period abnormality detection time process S902 is not performed, and the time-out process S904 is performed assuming that a normal data frame is received.

- the determination result of the similarity determination process is normal when, for example, the difference value of the data field in two data frames is a predetermined amount (difference upper limit) or less than a predetermined ratio, or a state where the difference value is indicated. It means that the values are the same (the statuses indicating ON / OFF are both ON, etc.), within the design standard value (normal range), and within the range of values determined based on the data type that the data field means. .

- the determination result of the similarity determination process becomes abnormal when the difference value is larger than the upper limit of the difference, the state (value) does not match, or any value is out of the normal range.

- S1401: No there is a possibility that the control state of the system may change significantly by processing the received data, so that there is a high possibility that an abnormal operation will occur and that there is a high possibility of a spoofing attack. Then, the data is discarded without being processed, and a periodic abnormality detection process S902 is performed.

- FIG. 15 shows the data structure of the filter table 504 in the second embodiment.

- the filter table 504 stores a value to be compared with the difference value of the data field used in the similarity determination process.

- a value to be compared with the difference value of the data field there are a design reference value (normal range) 1501 and a difference upper limit 1502.

- normal range normal range

- difference upper limit 1502. For example, when the data type is “vehicle speed” at the time of system design for each data ID, these values correspond to the corresponding data ID: 0x001, normal range: 0 to 300, difference upper limit: 5, etc. Are registered in advance in the filter table 504.

- the process of constantly confirming the data contents is not necessary at normal times, and the processing load can be reduced.

- the processing in S101 to S104 when the control unit 501 receives a data reception notification is the same as that in the first embodiment.

- the period determination (S103) is performed in the same manner as in the first embodiment, and when the calculated period is compared with the filter table 504 and it is determined that there is no abnormality (S103: Yes), the corresponding data ID is transferred. It is determined whether it is data (S1101). Whether the data is to be transferred is determined based on the value of the data transfer destination bus ID (1201) corresponding to the data ID of the received data based on the filter table 504 shown in FIG. If the bus ID is described, it is determined that the data is to be transferred. For example, in the example of the filter table 504 shown in FIG.

- a data transfer destination bus ID is set to “B”, and therefore a network having a bus ID “B”. Since it is understood that it is necessary to perform data frame transfer processing on the bus, this data is determined to be transfer target data. On the other hand, in the case of a data frame with a data ID of 0x101, since no value is described in the data transfer destination bus ID, it is not necessary to perform a data frame transfer process and it is determined that the data is not transfer target data.

- the process proceeds to the end process S105 without performing the data frame transfer process. If it is determined that the received data is the transfer target data (S1101: Yes), the transfer process S1102 is performed and the process proceeds to the end process. When it is determined in step S103 that the reception cycle is normal, processing is performed in this way.

- the short cycle detection process is performed (S104).

- the control unit 501 performs the same process as in the first embodiment.

- the process in the timeout process S904 is different.

- a process for example, a data transfer process

- it is determined whether the received data once determined to be a short cycle is the data to be transferred by the same determination process as in S1101, Transfer data.

- the processing such as the transfer processing is similarly performed when the difference between the data fields is small. May be. By doing so, it becomes possible to determine whether or not the data frame needs to be transferred after comparing the contents of the data at the time of short cycle detection, thus preventing unauthorized transfer and erroneous detection of the data frame. It becomes possible.

- the cycle determination is performed by an arbitrary ECU or GW has been described.

- the cycle determination is performed by the ECU 302 that actually receives data, and illegal data processing is performed.

- An example to prevent will be described.

- the configuration example of the ECU 302 according to the third embodiment is the same as the configuration described in the first embodiment, but the processing of the control unit 501 is the cycle abnormality detection time processing S902 and the timeout processing S904 in the short cycle detection time processing S104. The contents of are different.

- the received ECU is normal for the received data.

- the received data is discarded as it is without performing the process when received occasionally.

- the abnormality-related information recorded as the abnormality-related information log 506 at the time of occurrence of an abnormality is used, and after the occurrence of the abnormality, the abnormality is notified to the user using the recorded abnormality-related information.

- a process for performing different processes depending on the number of occurrences is performed.

- control unit 501 reads out abnormality-related information recorded in the periodic abnormality log information 506 at specific timings such as activation, termination, and diagnosis, and transmits the information via the communication path in the same manner as the message information output by the abnormality notification process described above. By outputting to the output device 6, the abnormality related information can be confirmed even after the occurrence of the periodic abnormality.

- the abnormality detection process only when the number of abnormality occurrences is a fixed value (for example, about 10 times), the message information is output by the abnormality notification process described above, thereby making an erroneous determination in the period determination and the similarity determination process. Even if a warning is made, it is possible to prevent an immediate warning and misleading the user.

- the identifier (ID) targeted for fraud detection is not limited to the identifiers of all data on the network, but is limited to the data of a specific identifier. It may be a target. Specifically, in the data reception processing in the communication I / F 402 described above, processing is performed so that only a specific data ID is targeted for reception. By limiting the fraud detection target, it is possible to reduce the processing load on the processor 401 and save resources used for fraud detection such as a data reception area: a mailbox in the communication I / F 402.

- ASIL Automotive Safety Integrity Level

- the fraud detection target when the fraud detection target is narrowed down to specific identifier data, the fraud detection target may be periodically changed. Specifically, in the data reception process in the communication I / F 402 described above, a process of sequentially switching specific data IDs to be received is performed. For example, if the identifiers of fraud detection targets are restricted to 10 types due to resource restrictions and the identifier type on the network is 30, 3 types can be obtained by switching the table in which the fraud detection target identifiers are registered at a certain timing. By changing the identifier to be processed in one pattern, fraud can be detected while saving resources. In addition, by switching the pattern according to the importance of the above data, scheduling high-priority data to be subject to fraud detection for a long period of time, saving resources and adding more importance to data It becomes easier to detect fraud.

Landscapes

- Engineering & Computer Science (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Computer Security & Cryptography (AREA)

- Computer Hardware Design (AREA)

- Computing Systems (AREA)

- General Engineering & Computer Science (AREA)

- Small-Scale Networks (AREA)

Abstract

本発明は、車載ネットワークなどのネットワークシステムにおいて、不正なデータを侵入させて誤動作させる攻撃を検知し防御するため、ネットワークの周期情報に基づく不正の検出および不正なデータ転送の防止を目的とする。 本発明に係るネットワーク装置は、データを受信する通信部と、データを受信した受信時間を管理する時間管理部と、データを処理する制御部と、を有し、制御部では、基準とする受信データに対して、同じ識別子を持ち受信間隔が所定周期より短い第1のデータを受信した場合には、基準とする受信データの受信時間から所定周期経過するまでに第1のデータと同一の識別子を持つデータの受信を待ち、この間に第1のデータと同一の識別子を持つ第2のデータを受信したときに、不正が発生したと判断して周期異常検出時処理を行う(図1参照)。

Description

本発明は、ネットワーク装置およびデータ送受信システムに関する。

通信異常を検出して通信の中継を制御する技術として、特開2008-236408公報には、エラーフレームを送信しているECUが存在し通信異常となっているバスを検出すると共に、該バスに接続されたメッセージフレームの送信周期が異常であるECUを特定する情報処理装置を提供するため、多重通信用のバスを介して接続された複数のECUを中継接続ユニットを介して接続し、この中継接続ユニットでECUの通信を中継し、中継接続ユニットは通信異常の検出手段として、バスを介してECUから受信するメッセージフレームmの数を、各メッセージフレームに付されたID(識別子)毎にカウントするカウンタと、カウンタでのカウント数を予め設定した単位時間あたりの基準値と比較してメッセージフレームが通信異常であると判定するカウンタ値チェック手段とを備える中継装置が記載されている。

また、特表2007-528621号公報に記載された中継装置は、不正アクセスを検出して通信経路を切断するとともに、他の通信経路を確保するため、受信したパケットの通信ヘッダをアクセスパターンDBに基づいて検証して、不正アクセスを検出したか否かを判定し、不正アクセスを検出したと判定した場合、パケットの送信元の車載通信装置を識別し、車載通信装置のコネクションを切断するための制御信号を送信する。また、制御信号を送信するとともに、経路制御テーブルを更新して他の車載通信装置を経由する通信経路を確保する。

ネットワークを介し、不正機器が不正なデータを送信して機器の異常動作を引き起こす不正攻撃(後述するなりすまし攻撃など)が問題になっている。

このような不正攻撃による通信異常に、特許文献1の技術を適用した場合、メッセージフレームの送出周期を受信周期基準値の下限値と比較し、異常を判定するなどして、周期情報を正常値と比較することになる。また特許文献2の技術によれば、受信したデータのヘッダ情報に基づいて不正アクセスを検出することになる。

しかし、特許文献1ではなりすまし攻撃についての対処方法については考慮されておらず、特許文献2の方法では、なりすまし攻撃はヘッダが偽装されているため、なりすまし攻撃を検知することができない。

本発明は上記状況に鑑みて為されたものであり、なりすまし攻撃について検知および防御することを目的とする。

上記課題を解決するために、なりすまし攻撃発生時には、同一の識別子を持つデータのデータ送出周期が設計周期より短周期となることから、ネットワーク装置においてデータの受信周期を判定し、設計周期より短い周期でデータを受信した場合に、不正な攻撃が発生していることを検知し、攻撃に対する防御動作(フェールセーフ、不正転送防止、データの破棄、状態の記録、ユーザーまたは他システムへの警告通知、等)を行う。

本発明によれば、ネットワーク上で不正な攻撃(例えば後述するなりすまし攻撃)が発生した場合に防御動作を行い不正に対処することが可能となる。

また不正検知時の誤検知低減、データ確認時の負荷低減、についても可能になる。

以下、本発明に好適な実施形態の例(実施例)として、車載ネットワークなどの周期的なデータ送受信を行うネットワークにおける装置およびシステムを例に発明の詳細を説明する。本発明は、車載ネットワーク装置および車載ネットワークにおけるデータ送受信システムに好適であるが、ネットワーク装置およびデータ送受信システム以外への適用を妨げるものではない。

<ネットワークシステムの構成>

図2に、本発明を用いたネットワーク装置を有するネットワークシステムを備えた制御システムの概要を示す。

図2に、本発明を用いたネットワーク装置を有するネットワークシステムを備えた制御システムの概要を示す。

自動車の内部に設けられた制御システム1は、車載ネットワーク(CAN、FlexRay(登録商標)、Ethernet(登録商標)、等)により構成されるネットワークシステム2と、制御システム1の外部と無線通信(例えば携帯電話の通信、無線LAN、WAN、等のプロトコルを使用した通信)を行う無線通信部3、ネットワークシステム2とは異なるプロトコル、あるいは同一のプロトコルを用いたネットワークシステム4、OBD(On Board Diagnosis)端子などの診断用端子やEthernet端子、外部記録媒体(例えばUSBメモリ、SDカード、等)端子などの外部接続端子を備え、この外部接続端子を介した有線接続によりネットワークシステム2へのアクセスを行う有線通信部5、ネットワークシステム2に有線または無線で接続され、ネットワークシステム2から送出されるデータを受信し、受信したデータに基づくメッセージ情報(例えば映像、音)などの情報を表示または出力するための液晶ディスプレイや警告灯あるいはスピーカなどの出力装置6を備えている。

ネットワークシステム2は、ネットワークシステム4、無線通信部3、有線通信部5、出力装置6、などの装置と接続され、それぞれの装置との間で情報の送受信を行う。

図3は、ネットワークシステム2の内部構成を示している。このネットワークシステム上のネットワーク装置はネットワークバス301に接続されており、ネットワークバス301は例えばCANバスなどである。ネットワークバス301には、図示していないハードウェアに接続され、各ハードウェアの制御およびネットワークバスとのデータ送受信を行うECU(Electronic Control Unit:電子制御ユニット)302、およびネットワークバス間を接続してそれぞれのネットワークバスとデータの送受信を行うゲートウェイ(以下GW)303が接続されている。

GW303はGW機能を有するECUであってもよく、またECU302はECUの機能を有するGWであってもよく、GW303とECU302はそれぞれが両方の機能を有する場合がある。

また、GW303やECU302など、ネットワークバスで接続される装置のことをネットワーク装置と総称する。ネットワーク装置は、自身に接続されるハードウェアを制御している場合がある。例えば、ECU302には図示されていないアクチュエータが接続され、ECU302はこのアクチュエータを操作することで制御対象を制御する。また出力装置6はネットワークバスに接続され、ネットワーク装置は後述するようにネットワークバスを介して出力装置6を制御する。

GW303は複数のネットワークバスに接続されており、それぞれのネットワークバスにはIDが付与され、GW303の内部処理時には、どのネットワークバスに対する処理であるのかをこのIDにより識別する。この識別を行うIDをバスIDと呼ぶ。バスIDは「Channel ID」とも呼ぶ。

また図3の例では、ネットワークシステム2のトポロジとして、CANで用いられるバス型の接続を示しているが、本発明はスター型、メッシュ型、リング型などの異なるトポロジにおいても同様に適用可能である。

図4は、本発明にかかるネットワーク装置であるGW303の内部構成を示した図である。GW303は、キャッシュやレジスタなどの記憶素子を持ち制御を実行するCPUなどのプロセッサ401、複数のネットワークバス301に対してデータの送受信を行う通信I/F402、図示しないクロックなどを使用して時間および時刻の管理を行うタイマ403、プログラムおよび不揮発性のデータを保存するROM(Read Only Memory)404、揮発性のデータを保存するRAM(Random Access Memory)405、ネットワーク装置内部での通信に用いられる内部バス406、を備えている。

ECU302の内部構成も、GW303の内部構成と同様であるが、ECU302がGWの機能を備えていない場合、各ネットワークバス間でデータの転送処理を行わない点が異なる。

次に、ネットワーク装置で動作するソフトウェアモジュールの構成を図5に示す。ネットワーク装置では、後述するフィルタテーブル504や、後述する受信時刻テーブル505がRAM405に格納されている。また、通信I/F402の動作および状態を管理して内部バス406を介し通信I/F402に指示を行う通信管理部502、タイマ403を管理して時間に関する情報取得や制御を行う時間管理部503、通信I/F402から取得したデータの解析やソフトウェアモジュール全体の制御を行う制御部501などの各モジュールがプロセッサ401によって実行される。また、後述する異常関連情報を記録しておく異常関連情報ログ506を有している。異常関連情報ログ506はRAM405に記録される。

この図5の構成についてはプロセッサ401上の動作概念を示したものであり、動作時に必要な情報はROM404およびRAM405から適宜取得して動作を行う。

<ネットワークプロトコルの例>

図6に、ネットワークバス302で用いられる通信プロトコルによるデータ構造の例を示す。この図6ではCANの通信プロトコルにおけるフレームのデータ構造を示している。この図に示した数値は、フレームを構成する各フィールドのビット数を表している。

図6に、ネットワークバス302で用いられる通信プロトコルによるデータ構造の例を示す。この図6ではCANの通信プロトコルにおけるフレームのデータ構造を示している。この図に示した数値は、フレームを構成する各フィールドのビット数を表している。

CANでは同一バス上に接続されたネットワーク装置が、送信時にバス信号をドミナント(0)に設定し、送信時または受信時にバス信号のドミナント(0)またはリセッシブ(1)を検知することにより通信を行う。

SOF(Start Of Frame)はフレームの開始位置を示しており、フレームの同期を取るためにも用いられている。

識別子(ID)は、フレームで送信するデータのID(以下、データID)を示しており、データIDによりフレームで送信しているデータの種類を識別可能である。

識別子(ID)とRTR(Remote Transmission Request)ビットからなる部分をアービトレーション・フィールドと呼び、このアービトレーション・フィールドの値によりバスのアービトレーション(調停)を行っている。

コントロール・フィールドのRB1、RB0は予約ビットであり、図6(a)のフォーマットの例ではどちらもドミナントが設定される。また、データ長コードは、データ・フィールドのデータ長(バイト数)を表している。しかし、RB0の値にリセッシブが設定された場合には、アービトレーション・フィールドが図6(b)に示すような拡張フォーマットであることを表し、この拡張フォーマットでは識別子(ID)を29ビットで表現可能となる。拡張フォーマットのコントロール・フィールドに続くデータ・フィールド以降の構成は図6(a)と同様である。

データ・フィールドは、送信するデータの内容を示しており、Nバイト分のデータが可変長で送信される。

CRC・フィールドには、フレームのCRCが入力され、CRC境界はアクノリッジとの境界のために、常にリセッシブで送信される。

受信ノード(本実施例における、ECU302やGW303)では、正しくデータを受信した場合に、応答のためにこのアクノリッジのビットをドミナントに設定することで送信データの応答を返す。

EOF(End Of Frame)はフレームの終端を示し、7ビットのリセッシブとなっている。

CANバスでは、以上のようなフォーマットでネットワーク装置同士がデータの送受信を行っている。

車載ネットワークでは、特定のネットワーク装置が定期的にネットワークに対して自ネットワーク装置が観測した値(例えばセンサの値)を発信して、別のネットワーク装置に状態(観測したセンサの値)を通知する処理などを行っている。

CANではデータの送信時にアービトレーション・フィールドで調停を行っており、複数のネットワーク装置が同時に送信を開始した場合、優先度の低いネットワーク装置は送信を中断する。CANの規格では、IDが大きい、つまり調停期間により少なくドミナントを送信したデータ・フレームほど優先度が低いと定義されている。そのため、各ネットワーク装置が周期的にデータを送信したい場合でも、データの送出タイミングに送信可能であるにもかかわらず、アービトレーション・フィールドによる調停の結果、送信処理に中断が発生したり、または送信開始タイミングに他ネットワーク装置が既にデータを送信している場合にはデータを送信することが出来ず、送出周期がずれる可能性がある。このような、データの送出タイミングが重複する、またはデータを送信したい時に、バスを使用されている、などの状態を衝突と呼ぶ。

ここではCANを例に説明しているが、例えばFlexray(登録商標)などのプロトコルにおいても周期的なデータの送受信を行っている。またEthernetなどの例においても異なるフォーマットでデータの送受信を行っており、周期的に情報を送るなどの処理を行っており、本発明について同様に適用可能である。

<通信I/Fにおけるデータ送受信処理>

通信I/F402のデータ受信処理として、例えば設計時に定められた自ネットワーク装置で受信が必要なデータIDをプロセッサ401がフィルタテーブル504から読み出し、通信I/F402に指定する。受信が必要なデータIDの指定を受けた通信I/F402は、自ネットワーク装置が接続されているネットワークバス301で送信される信号を監視し、指定されたデータIDを有するデータ・フレームが、ネットワークバス301上で送信された場合に、このデータIDを持つデータ・フレームを受信して、データを受信したことをこのデータ・フレームのデータと共にプロセッサ401に通知する、といったデータ受信処理を行う。

通信I/F402のデータ受信処理として、例えば設計時に定められた自ネットワーク装置で受信が必要なデータIDをプロセッサ401がフィルタテーブル504から読み出し、通信I/F402に指定する。受信が必要なデータIDの指定を受けた通信I/F402は、自ネットワーク装置が接続されているネットワークバス301で送信される信号を監視し、指定されたデータIDを有するデータ・フレームが、ネットワークバス301上で送信された場合に、このデータIDを持つデータ・フレームを受信して、データを受信したことをこのデータ・フレームのデータと共にプロセッサ401に通知する、といったデータ受信処理を行う。

一方、通信I/F402におけるデータ送信処理としては、プロセッサ401からデータの送信処理指示と送信するデータを受信した場合に、必要な情報を付加した上で、ネットワークプロトコルに合わせたデータ形式でネットワークバス301に対してデータを送信する。

<出力装置におけるメッセージ情報の出力方法>

出力装置6にメッセージ情報を出力する方法を説明する。出力装置6は、GW303やECU302と専用線またはネットワークバス301などの通信路で接続されており、このような通信路から、例えば前述したネットワークプロトコルで定められたフォーマットのデータとして、データIDが0x300のデータは警告画面表示要求、データIDが0x301のデータは、警告画面で表示する後述する周期異常ログ情報、のように定めておき、GW303やECU302から臆されてくるデータ・フレームを受信し、そのデータに対応した図形や文字情報などの映像情報を作成して、出力装置6が有するディスプレイに表示する。

出力装置6にメッセージ情報を出力する方法を説明する。出力装置6は、GW303やECU302と専用線またはネットワークバス301などの通信路で接続されており、このような通信路から、例えば前述したネットワークプロトコルで定められたフォーマットのデータとして、データIDが0x300のデータは警告画面表示要求、データIDが0x301のデータは、警告画面で表示する後述する周期異常ログ情報、のように定めておき、GW303やECU302から臆されてくるデータ・フレームを受信し、そのデータに対応した図形や文字情報などの映像情報を作成して、出力装置6が有するディスプレイに表示する。

または、例えばデータIDが0x302のデータは警告灯点灯要求であり、そのデータのペイロードに格納されている値が警告灯の点灯パターンを指定するものと定めておき、このようなデータを受信した際に警告灯を点灯するようにしてもよい。

あるいはまた、例えばデータIDが0x303のデータは警告音声出力要求であり、そのデータのペイロードの値で警告音声のパターンを指定すると定めておき、このようなデータを受信した場合には、出力装置6が内部に保持する音声パターンの音声のなかから指定された音声をスピーカに出力するようにしてもよい。

このような出力制御により、検出された制御システムの状態(特に異常発生)についてのメッセージ情報を出力することで、ユーザーに対して制御システムの状態を通知する。

<なりすまし攻撃の例>

次に図7を用いて、本発明で主に防御の対象とする、なりすまし攻撃の例について説明する。

次に図7を用いて、本発明で主に防御の対象とする、なりすまし攻撃の例について説明する。

図7(a)は、正常時のデータ送信動作の例を示しており、横軸に示す時間の経過にともなうデータ・フレーム701の送信期間を表しており、図6で示したフォーマットによるデータ・フレーム701が、一定周期(T)ごとに、あるネットワーク装置から送信されている状態を表している。ここでは簡略化のために、ある特定のデータIDを持つデータ・フレームのみが送信されている状態を表している。ここで時間T2では、図に記載していない別のデータIDを持つデータ・フレームとの衝突により送出時刻に遅れが生じている様子を示している。

図7(b)は、なりすまし攻撃が行われている場合のデータ送信の状態を示している。なりすまし攻撃により送信されたデータ・フレーム703は、正規のデータ・フレーム702と同一のデータIDを持っているが、本来のデータ・フレーム702送出タイミングとは異なるタイミングで、データ・フレーム702と同じ周期でデータを送信している。そのためこのデータIDのデータを受信するネットワーク装置はどちらのデータが正しいかを判定することができず、誤った動作を行う可能性がある。

このようななりすまし攻撃により、特定のデータIDを持つデータ・フレームのネットワークバス上での発生周期は、本来の送信周期Tより短くなり、受信側のネットワーク装置では、例えば図7(b)の時間X、または時間T-X毎にデータを受信することになる。

本発明の第1の実施形態について以下に示す。ここでは図3におけるGW303に本発明を適用した例を示す。

GW303が有するフィルタテーブル504のデータ構造について、図8を用いて説明する。フィルタテーブル504には、受信するデータ・フレームのデータID802と、各データIDごとのデータ送出周期803(以下、所定周期)が格納されている。また、GW303のように複数のネットワークバスに接続されている場合は、それぞれのデータIDを持つデータ・フレームを送出するネットワーク装置が接続されているネットワークバスのバスIDであるデータ発生バスID804を持つ場合もある。本発明では、これら情報を基になりすまし攻撃の有無の判定を行う。フィルタテーブル504に登録されているこれらの情報は、全てシステム設計時に決定され、システムの起動以前に登録されているものとする。

GW303では、通信I/F402においてネットワークバス301からデータ・フレームを受信した場合、通信管理部502がその受信を検知する。そして通信管理部502は、データ・フレームの受信を検知したタイミングで、そのデータの受信時刻を時間管理部503から取得し、制御部501に対して、受信したデータの内容およびデータの受信時刻を通知する。

通信管理部502からこの通知を受信した制御部501は、受信したデータの周期判定処理を行う。図1にこの周期判定処理のフローチャートを示す。周期判定処理ではまず、受信データのデータIDが、フィルタテーブル504に存在しているかを判定する(S101)、受信データのデータIDがフィルタテーブル504に存在していない場合(S101:No)、本来は送信されてくることのないデータIDを持ったデータ・フレームが送信されていることになるため、ID異常検出時処理を行う(S102)。

ID異常検出時処理S102を行う状態では、想定していないデータIDを持つデータがネットワークバス上に送信されていることから、不正攻撃が発生している可能性が高いと判断し、このID異常検出時処理としては、IDに関する異常が発生したとみなして後述する異常検出時処理を行う。

S101における受信データのデータIDがフィルタテーブル504に存在しているか否かの判定において、フィルタテーブル504にデータ発生バスIDが記載されている場合は、データを受信したネットワークバスのIDと、フィルタテーブル504のデータ発生バスが一致しているか否かについても確認する。これにより、データIDの一致だけでなくデータ発生バスの一致についても確認可能なため、本来送出されてくるネットワークバス以外からのデータ送信を把握することができるため、より周期異常を検知しやすくなる。

ステップS101の処理において、受信データのデータIDがフィルタテーブル504に存在している場合(S101:Yes)は、次にステップS103の処理を行う。

ステップS103の処理で、制御部501は、通信管理部502からの通知に含まれる受信時刻と、後述する終了時処理において制御部501が受信時刻テーブル505に記憶しておいた同一データIDの前回受信時刻を比較して、受信データのデータIDが示すデータ・フレームの受信周期を計算し、計算した結果の受信周期を、フィルタテーブル504の周期と比較する周期判定を行う。この周期判定の結果が異常と判定された場合(S103:No)、短周期検出時処理を行う(S104)。短周期検出時処理については後述する。

この周期判定で異常と判定される場合とは、前回受信時刻に基づき計算した受信周期が、フィルタテーブル504に格納されている該当データIDの周期より小さい場合を指す。ここで比較の際には、フィルタテーブル504の周期と直接比較する以外に、誤差に対するマージンを計算し、判定を行ってもよい。具体的にはフィルタテーブルに格納されている周期が10msであった場合に10%のマージンを取り、受信周期が9msより小さい場合に短周期と判定する。これにより、衝突などにより周期が乱れた場合でも、短周期と誤判定する可能性が少なくなる。

計算した結果の周期をフィルタテーブル504と比較して異常でないと判定した場合(S103:Yes)は、終了時処理(S105)を実行する。ここでの終了時処理S105として、データIDを受信した受信時刻を、図13に示すような受信時刻テーブル505に記憶し、データIDが示すデータの前回受信時刻として使用する。受信時刻テーブル505には、データID(1301)毎に、データ・フレームの受信時刻を記録する構成となっており、終了時処理において、データIDに対応する前回受信時刻(1302)の欄に受信時刻を記録してゆく。

このようにして制御部501ではデータ・フレームが予め決められていた周期よりも短周期で送信されている状態の検出を行う。

<短周期検出時処理>

次に、周期判定でデータ・フレーム送信周期の短周期を検出した時に制御部501で実行される短周期検出時処理について、図9に示すフローチャートを元に説明する。この短周期検出時処理では、同一データIDを持つデータ・フレームを予め決められていた周期よりも短周期で受信したと判定された際の処理であり、更に次の同一データIDのデータ・フレームを、一定時間内に受信するか否かを判定する。

次に、周期判定でデータ・フレーム送信周期の短周期を検出した時に制御部501で実行される短周期検出時処理について、図9に示すフローチャートを元に説明する。この短周期検出時処理では、同一データIDを持つデータ・フレームを予め決められていた周期よりも短周期で受信したと判定された際の処理であり、更に次の同一データIDのデータ・フレームを、一定時間内に受信するか否かを判定する。

そこで制御部501は、短周期を検出したデータIDを持つデータ・フレームのデータ受信を待つ。このため、通信管理部502から通知されるデータ・フレームのデータIDを監視し、短周期を検出したデータIDのデータ・フレームの受信が通知された場合(S901:Yes)、後述する周期異常検出時処理を実行する(S902)。短周期を検出したデータIDのデータを受信していない場合(S901:No)には、受信が通知されてきたデータ・フレームについて図1の処理を並行して行うと共に、ステップS903の処理で待機時間を経過していないかの確認を行う。

待機時間とは、短周期(想定している周期よりも短い周期でのデータ受信)を検出した場合に、基準とする前回受信時刻に対し想定している正常な周期でのデータ受信時刻までの時間を表し、図7(b)の周期T-時間Xの時間に相当する。具体的には下記のような計算式(式1)で求めることが可能となる。

待機時間=フィルタテーブルの周期-(データ受信時刻-前回受信時刻) …(式1)

この待機時間についても周期判定の場合と同様、マージンを含む計算を行っても良い。例えば計算した結果の待機時間が2ms(例えば、10ms間隔での受信を想定している場合に、前回の受信から8ms後に同一データIDのデータを受信)の場合に、待機時間を計算で求めた2msでなく、衝突の発生などによる送信周期の乱れを考慮してフィルタテーブルに登録されている周期の時間の20%を待機時間のマージンとし、このマージンに相当する2msを加算した4msを待機時間としても良い。これにより、短周期を検出した後に正常な周期で送信されてくるデータ・フレームを受信するまでの時間を調整することが可能となり、異常データ受信後に衝突等で正常な周期で正常データを受信できなかった場合に、不正が無いと誤判定することを防ぐことが可能となる。

制御部501は、現在の時間が待機時間を経過していない場合(S903:No)、には所定時間処理の待機を行い、再度ステップS901を実行する。また待機時間が到来した場合(S903:Yes)には、タイムアウト処理(S904)を行う。

タイムアウト処理S904では、タイムアウトが発生した場合(待機時間を経過した場合)には、短周期を検出したデータが実際はネットワークバス上の送出周期の乱れにより、周期が短くなっただけの正常なデータであり、なりすましのデータが受信されたものではない可能性が高いため、一旦は短周期と判定されたデータに対してこのデータを正常に受信したと判定された場合に実施する処理(例えばデータの転送処理)を実施する。

このようにしてデータの短周期が検出されたデータIDを持つデータ・フレームについて周期性を確認し、不正なデータ送信が無いかを確認する。

待機時間の別の計算例として、前回の誤差を記憶しておき、待機時間を補正する場合もある。例えば、フィルタテーブルの周期が10msであり、前回のデータの受信間隔が12msであったような場合、その次の周期でのデータ受信間隔は、送信のタイミングが一定である場合には8msで到着するような場合がある。その場合に誤って短周期と判定されないように、前回受信誤差(上記の例で、12ms-10ms=2ms)を用いて、式(式2)のように待機時間を計算する。

待機時間=フィルタテーブルの周期-(データ受信時刻-前回受信時刻)-前回受信誤差 …(式2)

このように計算することにより、一時的な衝突などによる周期乱れにより、誤って短周期と判定されることを防ぐことが可能となる。

フィルタテーブル504に登録しておく周期については、先に説明したようにシステム設計時に決めた周期を予め登録しておく以外に、例えばシステム起動時などに一定期間(例えば10秒程度)データを受信し、その周期をフィルタテーブル504に登録することも可能である。例えばプロセッサ401が、起動もしくは待機状態から回復してから一定時間、通信I/F402を介してデータ・フレームの受信周期を監視し、フィルタテーブル504に登録する。このようにすることにより、予めフィルタテーブル504に設計周期を登録することが不要となる。

<周期異常検出時処理>

周期異常検出時処理としては、周期が異常であったという情報を基に、後述する異常検出時処理を実施する。

周期異常検出時処理としては、周期が異常であったという情報を基に、後述する異常検出時処理を実施する。

<異常検出時処理>

異常検出時処理としては、受信するIDが異常であった場合や、周期の異常を検出した場合に制御部501によって実行される。

異常検出時処理としては、受信するIDが異常であった場合や、周期の異常を検出した場合に制御部501によって実行される。

異常検出時処理の例としては、(1)受信したデータを処理せずに破棄、(2)異常が発生したことを検出した異常の種類(ID異常、周期異常)と異常発生回数(累積値)と共に異常ログ情報へ記録、(3)異常を通知するための異常通知処理の実施、などの処理を行う。

<異常通知処理によるメッセージ情報出力>

異常が発生していることを通知するために、例えば異常を検知したネットワーク装置が出力装置6に対して後述する異常関連情報を通信路を介して通知し、出力装置6がこの異常関連情報を、異常を検知した旨のメッセージ情報として表示する。メッセージ情報の出力処理については前述の通りである。

異常が発生していることを通知するために、例えば異常を検知したネットワーク装置が出力装置6に対して後述する異常関連情報を通信路を介して通知し、出力装置6がこの異常関連情報を、異常を検知した旨のメッセージ情報として表示する。メッセージ情報の出力処理については前述の通りである。

メッセージ情報表示の例を図10に示す。図10では、出力装置6が有するディスプレイ1000に、メッセージ情報1001が表示されている例を示している。メッセージ情報の内容としては、異常を検出したデータ・フレームのデータIDである「データID」(1002)、そのデータIDに関連付けられている“車両速度”等の具体的なデータ種別を表す「データ種別」(1003)、累積での異常発生回数を表す「発生回数」(1004)、異常を検出した直近の時刻である「最新発生時刻」(1005)、異常を検知したネットワークバスのバスIDである「発生バスID」(1006)、等の情報が表示されている例を示している。これらのメッセージ情報が表す情報を異常関連情報と呼ぶ。そしてこれらの情報を提示することにより、ネットワークでの異常発生とその詳細な内容を、ユーザーに対し警告として通知することが可能になる。

<異常通知処理によるフェールセーフ実施>

他の周期異常検出時の異常検出時処理として、ネットワークシステム全体をフェールセーフな状態とするために、制御部501は、予め定められた特定の信号(警告信号)を、ネットワークバス301に送信する異常通知処理を行う。特定の信号を受信したECU302またはGW303などのネットワーク装置はネットワーク上で周期異常が発生していることを検知した場合、例えば自身が制御するハードウェアを予め定められた安全な状態に制御した後にシステムを停止し、その他の通信機器に対してフェールセーフ制御を実行した旨を通知する、等の処理を実行する。このようにすることで、周期異常が検知された場合にシステムを安全な状態で停止させることが可能になる。

他の周期異常検出時の異常検出時処理として、ネットワークシステム全体をフェールセーフな状態とするために、制御部501は、予め定められた特定の信号(警告信号)を、ネットワークバス301に送信する異常通知処理を行う。特定の信号を受信したECU302またはGW303などのネットワーク装置はネットワーク上で周期異常が発生していることを検知した場合、例えば自身が制御するハードウェアを予め定められた安全な状態に制御した後にシステムを停止し、その他の通信機器に対してフェールセーフ制御を実行した旨を通知する、等の処理を実行する。このようにすることで、周期異常が検知された場合にシステムを安全な状態で停止させることが可能になる。

周期異常を検知したネットワーク装置が警告信号を送信する対象としては、無線通信部3、有線通信部5、また複数のネットワークバスに接続されているネットワーク装置の場合、周期異常を検出したネットワークバス以外のネットワークバスや別のネットワークシステム、などに通知を行うことにより、システム全体をフェールセーフ状態とすることが可能となる。

<異常ログ情報への記録>

異常検出時処理では、異常を検知したネットワーク装置、または周期異常通知処理を受信したネットワーク装置が、ネットワーク装置内部の異常関連情報ログ506として異常関連情報を保存しておく。この異常関連情報ログ506のデータ構造を図16に示す。ここでは前述の異常関連情報の内、異常が発生したと判定されたデータ・フレームのデータIDをデータID1601に、異常が発生した累積回数を発生回数1602に、そして異常と判定された時刻を最終発生時刻1603に、異常が発生したネットワークバスのバスIDを発生バスID1604に、それぞれ記録して、異常関連情報ログとしている。

異常検出時処理では、異常を検知したネットワーク装置、または周期異常通知処理を受信したネットワーク装置が、ネットワーク装置内部の異常関連情報ログ506として異常関連情報を保存しておく。この異常関連情報ログ506のデータ構造を図16に示す。ここでは前述の異常関連情報の内、異常が発生したと判定されたデータ・フレームのデータIDをデータID1601に、異常が発生した累積回数を発生回数1602に、そして異常と判定された時刻を最終発生時刻1603に、異常が発生したネットワークバスのバスIDを発生バスID1604に、それぞれ記録して、異常関連情報ログとしている。

<受信データの破棄による、通信路飽和攻撃への対応>

また周期異常発生時に、異常検出時処理として受信したデータを処理せずに破棄することにより、例えばDoS(Denial of Service)などの通信路飽和攻撃により、正常な識別子を持つデータを大量に送信された場合でも、所定周期以下の間隔で送信されたデータであれば破棄されるため、攻撃を防ぐことが可能となる。

また周期異常発生時に、異常検出時処理として受信したデータを処理せずに破棄することにより、例えばDoS(Denial of Service)などの通信路飽和攻撃により、正常な識別子を持つデータを大量に送信された場合でも、所定周期以下の間隔で送信されたデータであれば破棄されるため、攻撃を防ぐことが可能となる。

次に、実施例2として、短周期検出時処理において受信したデータの内容を比較する類似性判定処理を加味した上で周期異常の有無を判断する例を説明する。

実施例2におけるネットワーク装置の構成は、実施例1の場合と同様であり、制御部501における短周期検出時処理が、図9の処理に代わり図14に示すフローチャートの処理となる。

実施例2においては、図14に示すに示すように短周期検出時処理S104において、判定対象とするデータIDを持つデータ・フレームの受信が通知された場合(S901:Yes)、周期異常を検出した際のデータ・フレームと、その後待機時間経過までに受信したデータ・フレームのデータの内容を比較する類似性判定処理を行う(S1401)。この判定結果が正常(S1401:Yes)となった場合は、周期異常検出時処理S902を行わず、正常なデータ・フレームが受信されているものとしてタイムアウト処理S904を実行する。

類似性判定処理の判定結果が正常であるとは、例えば2つのデータ・フレームにおけるデータ・フィールドの差分値が、予め定められた一定量(差分上限)または一定比率以下、または示している状態が同一(ON/OFFを表すステータスが、共にONなど)、設計基準値(正常範囲)以内、等のデータ・フィールドが意味するデータ種別に基づいて定められた値の範囲内であることを意味する。この場合、両方のデータを通常通りに処理してもシステムの制御状態には大きな変化は生じず、異常動作は発生しないと考えられ、なりすまし攻撃ではなく衝突により周期が短縮したと判断して、受信したデータに対して正常時にデータを受信した際に実施する必要な処理を行う。

そして類似性判定処理の判定結果が異常となるのは、逆に、差分値が差分上限より大きい、状態(値)が不一致、いずれかの値が正常範囲外、等の場合となる。この場合(S1401:No)には、受信したデータを処理することによりシステムの制御状態が大きく変わる恐れがあり、異常動作が発生する可能性が高く、またなりすまし攻撃である可能性が高いと判断して、データを処理せずに破棄し、周期異常検出時処理S902を行う。

実施例2におけるフィルタテーブル504のデータ構造を図15に示す。実施例2では、フィルタテーブル504に、類似性判定処理で使用するデータ・フィールドの差分値と比較する値が格納される。データ・フィールドの差分値と比較する値としては、設計基準値(正常範囲)1501、差分上限1502がある。これらの値は、データIDごとにシステム設計時に例えばデータ種別が“車両速度”のデータの場合、これに対応するデータID:0x001対し、正常範囲:0~300、差分上限:5、等のようにあらかじめ決定しておき、フィルタテーブル504に登録しておく。

このようにして周期異常を検知した後に、更に該当データIDを持つデータ・フレームのデータの内容を確認してから周期異常の発生を判定することにより、正常時の衝突発生による誤検知を防ぎつつ周期異常を検知することが可能となる。

また、周期異常検知後にのみデータの内容を確認する処理を行うことにより、通常時に常にデータの内容を確認する処理が不要となり、処理負荷の削減も可能となる。

次に、GW303がデータ転送を行う場合の周期異常検出時処理と、これに伴う不正転送防止処理について説明する。実施例1と異なる点は、制御部501で実行する処理が、図11に示すように周期異常検出時処理を行った後、転送処理S1102を行う点と、フィルタテーブル504が図12に示すようにデータ転送先バスIDの情報を含む点である。以下、図11のフローチャートを用いて制御部501における処理を説明する。

制御部501がデータ受信の通知を受けた際のS101~S104の処理は、実施例1の場合と同様である。そして実施例1と同様に周期判定(S103)の処理を行い、計算した結果の周期をフィルタテーブル504と比較して異常ではないと判定した場合(S103:Yes)に、該当データIDが転送対象データか否かの判定を行う(S1101)。転送対象のデータであるか否かの判定は、図12に示したフィルタテーブル504に基づき、受信データのデータIDに対応するデータ転送先バスID(1201)の値を調べ、転送先のネットワークバスのバスIDが記載されている場合、そのデータが転送対象であると判定する。例えば図12に示したフィルタテーブル504の例では、データIDが0x001のデータ・フレームの場合には、データ転送先バスIDに‘B’が設定されているため、バスID‘B’を持つネットワークバスに対してデータ・フレームの転送処理を行う必要があることが解るため、このデータは転送対象データであると判定される。一方、データIDが0x101のデータ・フレームの場合には、データ転送先バスIDに値の記載が無いため、データ・フレームの転送処理を行う必要がなく転送対象データではないと判定する。

以上の判定の結果、受信データが転送対象データでない場合(S1101:No)、データ・フレームの転送処理を行わずに終了時処理S105へ進む。また、受信データが転送対象データであると判定された場合(S1101:Yes)、転送処理S1102を行い終了時処理へ進む。ステップS103で受信周期が正常であると判定された場合にはこのように処理を行う。

一方、周期判定の処理の結果が異常と判定された場合(S103:No)には、短周期検出時処理を行う(S104)この場合の制御部501の処理については実施例1の場合と同様であるが、タイムアウト処理S904における処理が異なる。実施例1のタイムアウト処理S904においては、一旦は短周期と判定されたデータに対してこのデータを正常に受信したと判定された場合に実施する処理(例えばデータの転送処理)を実施するが、実施例3の場合には、一旦は短周期と判定された受信データがS1101と同様の判定処理により転送対象データであるか判定を行った後、転送対象データであると判定された場合に、データの転送を行う。

これにより、短周期を検出したデータについては即座に別のネットワークバスにデータ・フレームの転送を行わず、一時的にGW303で保持し、その後、周期異常を検出した場合にはデータを破棄することにより、不正なデータ転送を防ぐことが可能になる。

また、S902の周期異常検出時処理において、実施例2と同様にデータ比較を行って類似性を判定した結果、データ・フィールドの差分が小さい場合に、同様に転送処理を行うなどの処理を行ってもよい。このようにすることにより、短周期検出時に、データの内容を比較してから、データ・フレームの転送の要否を判定することが可能になり、データ・フレームの不正転送防止および誤検出を防ぐことが可能になる。

これまでの実施例では任意のECUまたはGWで周期判定を行う例を説明していたが、実施例4では、実際にデータを受信する側となるECU302で周期判定を行い、不正なデータ処理を防ぐ例について説明する。この実施例3によるECU302の構成例は、実施例1にて説明した構成と同様であるが、制御部501の処理について、短周期検出時処理S104における、周期異常検出時処理S902とタイムアウト処理S904の内容が異なる。

即ち、タイムアウト処理904においては、短周期で受信したデータについて、待機時間が経過するまで後続する不正なデータを受信することが無かったため、なりすまし攻撃ではなく周期の乱れであると判定し、自ECUで受信したデータについて正常時に受信した場合の処理を実施することになる。

また周期異常検出時処理S902においては、短周期データ受信後に更に同一データIDのデータを受信しており、なりすまし攻撃が発生している可能性が高いため、受信したデータについて、受信したECUが正常時に受信した場合の処理を実施せず、そのまま受信データを破棄する。

このように制御を行うことにより、ECU302がなりすましデータを受信したと判断した場合には、不正な処理を行うことを防ぐことが可能となる。

実施例5では、異常発生検知時に異常関連情報ログ506として記録した異常関連情報を用い、異常発生以降に、この記録しておいた異常関連情報を使用してユーザーに異常を通知する、また異常発生回数により異なる処理を実施する処理を行う。

実施例5では、制御部501が起動、終了、診断といった特定のタイミングにおいて周期異常ログ情報506に記録された異常関連情報を読み出し、前述した異常通知処理によるメッセージ情報出力と同様に通信路を介して出力装置6へ出力することにより、異常関連情報を、周期異常発生時以降においても確認することが可能となる。

また異常検出時処理において、異常発生回数が、一定値(例えば10回程度)発生した場合にのみ、前述した異常通知処理によるメッセージ情報出力を行うことにより、周期判定および類似性判定処理において誤判定が行われた場合でも、即座に警告が発生してユーザーに誤解を与えることを防ぐことができる。

上記の実施例1から実施例5において、不正検知の対象とする識別子(ID)については、ネットワーク上の全データの識別子を対象とするだけでなく、特定の識別子のデータに絞って不正検知の対象としてもよい。具体的には、前述した通信I/F402におけるデータ受信処理で、特定のデータIDのみを受信対象とするように処理を行う。不正検知処理の対象を限定することにより、プロセッサ401における処理負荷を低減し、また通信I/F402におけるデータ受信領域:メールボックスなどの不正検知に使用するリソースを節約することも可能になる。

また、フィルタテーブル504に、更にデータの重要度として例えばデータが関連する機能のASIL(Automotive Safety Integrity Level)を登録しておき、例えばASIL A以上といった重要度の高いデータのみを不正検知の対象としても良い。

更に、不正検知の対象を特定の識別子のデータに絞る場合、不正検知の対象を周期的に変更してもよい。具体的には、前述した通信I/F402におけるデータ受信処理において、受信対象とする特定のデータIDを順々に切り替える処理を行う。例えばリソースの制約により不正検知対象の識別子が10種類に制約され、ネットワーク上の識別子の種類が30の場合、一定のタイミングで不正検知対象の識別子を登録したテーブルを切り替えることで、10種類ずつ3つのパターンで処理対象とする識別子を変更することにより、リソースを節約した上で不正を検知することが可能となる。また、パターンの切替えを上記データの重要度に応じて、重要度の高いデータを長時間不正検知の対象となるようなスケジューリングすることにより、リソースを節約した上で、より重要度の高いデータに対する不正を検知しやすくなる。

以上説明した実施例によれば、不正攻撃などにより、送信されるデータの短周期が発生した場合に検知を行い、異常発生の通知やデータの破棄、システムのフェールセーフの実行を行うことが可能となる。また短周期の計算方法として、周期のマージンについて、固定値や前回受信誤差を用いることにより誤検知の発生を防ぐことが可能になる。

また周期異常発生時に、それぞれのデータの内容を比較して不正か否かを判定することにより、周期異常による誤検知を防ぐことが可能になり、また周期異常発生時のみデータの内容を比較することにより、データ比較の処理負荷を低減することが可能になる。

また、周期異常検出時に、出力装置または外部のシステム等に対して異常が発生したことおよび各種の異常関連情報を含むメッセージ情報を通知することにより、ユーザー等に対して不正が発生したことおよびその詳細な情報を通知することが可能になる。また情報を保存しておくことにより、過去に不正が発生した際の情報についても確認可能となる。

またGWにおけるデータ転送時などにおいては、不正攻撃などによる周期異常のデータについて、データを転送することを防ぐことが可能になる。またECUにおけるデータ処理時について、不正なデータを受信して処理を行うことを防ぐことが可能になる。

1 制御システム

2 ネットワークシステム

3 無線通信部

4 ネットワークシステム

5 有線通信部

6 出力装置

301 ネットワークバス

302 ECU

303 ゲートウェイ(GW)

401 プロセッサ

402 通信I/F

403 タイマ

404 ROM

405 RAM

406 内部バス

501 制御部

502 通信管理部

503 時間管理部

504 フィルタテーブル

505 受信時刻テーブル

506 異常関連情報ログ

1000 ディスプレイ

1001 メッセージ情報

2 ネットワークシステム

3 無線通信部

4 ネットワークシステム

5 有線通信部

6 出力装置

301 ネットワークバス

302 ECU

303 ゲートウェイ(GW)

401 プロセッサ

402 通信I/F

403 タイマ

404 ROM

405 RAM

406 内部バス

501 制御部

502 通信管理部

503 時間管理部

504 フィルタテーブル

505 受信時刻テーブル

506 異常関連情報ログ

1000 ディスプレイ

1001 メッセージ情報

Claims (8)

- データを受信する通信部と、データを受信した受信時間を管理する時間管理部と、受信したデータを処理する制御部とを有し、周期的にデータを受信して処理するネットワーク装置において、

前記制御部は、前記通信部で受信したデータが有する識別子毎に前記時間管理部における受信時刻を記録し、基準とするデータと同じ識別子を持つデータを受信した間隔が所定周期より短い第1のデータを受信した場合に、前記基準とするデータを受信した時刻から前記所定周期経過するまでに前記第1のデータと同じ識別子を持つ第2のデータを受信した時には、周期異常検出時処理を行い、前記所定周期経過するまでに前記第1のデータと同じ識別子を持つデータを受信しなかった時には、前記第1のデータについて所定の処理を行う

ことを特徴とするネットワーク装置。 - 請求項1に記載のネットワーク装置において、

前記制御部は、前記データを受信する間隔が所定周期より短い第1のデータを受信した場合に、前記所定周期までに前記第1のデータと同一識別子を持つ第2のデータを受信したときには、更に第1のデータと第2のデータについて類似性判定処理を実施し、前記類似性判定処理の結果が非類似である場合に、周期異常検出時処理を実行し、類似と判定された場合には、前記第1のデータと第2のデータについて前記所定の処理を行う

ことを特徴とするネットワーク装置。 - 請求項1または2記載のネットワーク装置において、

前記制御部は、前記周期異常検出時処理として、前記第1のデータと第2のデータを破棄することを特徴とするネットワーク装置。 - 請求項3に記載のネットワーク装置において、

前記制御部は、前記周期異常検出時処理にて、周期異常を検出した識別子、周期異常発生回数、周期異常の発生時刻、周期異常を検知したバスID、のいずれか一つ以上の情報を異常関連情報として記憶する処理を行う、ことを特徴とするネットワーク装置。 - 請求項4のネットワーク装置において、

警告情報を出力するユーザー警告部を有し、

前記制御部は、前記周期異常検出時処理の際に、警告指示として前記異常関連情報を前記ユーザー警告部に送信し、

前記ユーザー警告部は受信した警告指示に基づく警告を行う

ことを特徴としたネットワーク装置。 - 請求項1に記載のネットワーク装置において、

前記制御部は、前記データを受信する間隔が所定周期より短い第1のデータを受信した場合に、前記所定周期までに前記第1のデータと同一識別子を持つ第2のデータを受信した時には、前記第1のデータおよび第2のデータの転送処理を行わずに破棄し、

前記所定周期までに前記第1のデータと同一識別子を持つ第2のデータを受信しない時には、前記第1のデータを所定のネットワークに転送する転送処理を行う

ことを特徴とするネットワーク装置。 - ネットワークに警告指示を送信する第1のネットワーク装置と前記ネットワークに送信された警告指示を受信する第2のネットワーク装置により構成されるデータ送受信システムであって、

前記第1のネットワーク装置において、データを受信し、警告指示を送信する通信部と、前記第1のネットワーク装置において、前記データを受信した受信時間を管理する時間管理部と、

前記第1のネットワーク装置において、前記データを処理する制御部と、

前記第2のネットワーク装置において、前記警告指示を受信する通信部と、

前記第2のネットワーク装置において、前記通信部を管理し、警告指示を処理する制御部と、を有し、

前記第1のネットワーク装置における制御部は、前記データを受信する間隔が所定周期より短い第1のデータを受信した場合に、前記所定周期までに前記第1のデータと同一識別子を持つ第2のデータを受信した時に、前記第1のネットワーク装置は、前記第2のネットワーク装置に対して警告指示を送信し、前記第2のネットワーク装置における制御部は、前記警告指示を処理する

ことを特徴とするデータ送受信システム。 - 請求項7に記載のデータ送受信システムにおいて、前記警告指示の処理ではフェールセーフ処理を実施する、ことを特徴とするデータ送受信システム。

Priority Applications (3)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| CN201380071573.7A CN104956626B (zh) | 2013-01-28 | 2013-12-20 | 网络装置以及数据收发系统 |

| US14/763,597 US9794286B2 (en) | 2013-01-28 | 2013-12-20 | Network device, and data sending and receiving system |

| EP13872523.9A EP2950482B1 (en) | 2013-01-28 | 2013-12-20 | Network device and data sending and receiving system |

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2013012772A JP5919205B2 (ja) | 2013-01-28 | 2013-01-28 | ネットワーク装置およびデータ送受信システム |

| JP2013-012772 | 2013-01-28 |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| WO2014115455A1 true WO2014115455A1 (ja) | 2014-07-31 |

Family

ID=51227255

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| PCT/JP2013/084209 WO2014115455A1 (ja) | 2013-01-28 | 2013-12-20 | ネットワーク装置およびデータ送受信システム |

Country Status (5)

| Country | Link |

|---|---|

| US (1) | US9794286B2 (ja) |

| EP (1) | EP2950482B1 (ja) |

| JP (1) | JP5919205B2 (ja) |

| CN (1) | CN104956626B (ja) |

| WO (1) | WO2014115455A1 (ja) |

Cited By (23)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US20160294848A1 (en) * | 2015-03-31 | 2016-10-06 | Check Point Software Technologies Ltd. | Method for protection of automotive components in intravehicle communication system |

| EP3096257A1 (en) * | 2015-05-22 | 2016-11-23 | Nxp B.V. | In-vehicle network (ivn) device and method for operating an ivn device |

| JP2017050717A (ja) * | 2015-09-02 | 2017-03-09 | Fdk株式会社 | Can通信ユニット及びcan通信プログラム |

| EP3148154A1 (en) * | 2015-09-28 | 2017-03-29 | Nxp B.V. | Controller area network (can) device and method for controlling can traffic |

| US9686294B2 (en) | 2015-06-15 | 2017-06-20 | Check Point Software Technologies Ltd. | Protection of communication on a vehicular network via a remote security service |

| US9825918B2 (en) | 2015-05-22 | 2017-11-21 | Nxp B.V. | Controller area network (CAN) device and method for operating a CAN device |

| US9935774B2 (en) | 2015-05-22 | 2018-04-03 | Nxp B.V. | Configurable cryptographic controller area network (CAN) device |

| WO2018173732A1 (ja) * | 2017-03-23 | 2018-09-27 | 株式会社オートネットワーク技術研究所 | 車載通信装置、コンピュータプログラム及びメッセージ判定方法 |

| WO2018211790A1 (ja) * | 2017-05-18 | 2018-11-22 | ボッシュ株式会社 | Ecu |

| US10193859B2 (en) | 2015-10-09 | 2019-01-29 | Panasonic Intellectual Property Corporation Of America | Security apparatus, attack detection method, and storage medium |

| WO2019117184A1 (ja) | 2017-12-15 | 2019-06-20 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 車載ネットワーク異常検知システム及び車載ネットワーク異常検知方法 |

| WO2019187350A1 (ja) | 2018-03-29 | 2019-10-03 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 不正検知方法、不正検知装置及びプログラム |

| WO2019193786A1 (ja) | 2018-04-06 | 2019-10-10 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | ログ出力方法、ログ出力装置及びプログラム |

| WO2019220746A1 (ja) | 2018-05-17 | 2019-11-21 | オムロン株式会社 | 異常検知装置および異常検知方法 |

| US10713106B2 (en) | 2015-12-14 | 2020-07-14 | Panasonic Intellectual Property Management Co., Ltd. | Communication device, communication method and non-transitory storage medium |

| US10791129B2 (en) | 2017-04-07 | 2020-09-29 | Panasonic Intellectual Property Corporation Of America | Unauthorized communication detection reference deciding method, unauthorized communication detection reference deciding system, and non-transitory computer-readable recording medium storing a program |

| US10986105B2 (en) | 2017-04-07 | 2021-04-20 | Panasonic Intellectual Property Corporation Of America | Unauthorized communication detection method, unauthorized communication detection system, and non-transitory computer-readable recording medium storing a program |

| WO2021131824A1 (ja) | 2019-12-23 | 2021-07-01 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 決定方法、決定システム及びプログラム |

| US11265185B2 (en) | 2018-03-27 | 2022-03-01 | Autonetworks Technologies, Ltd. | Communication system, receiving device, transmission interval change method, and computer program |

| US11296970B2 (en) | 2017-06-23 | 2022-04-05 | Robert Bosch Gmbh | Method for detecting a disruption in a vehicle's communication system by checking for abnormalities in communication |

| US11336618B2 (en) | 2015-10-09 | 2022-05-17 | Panasonic Iniellectual Property Corporation Of America | Security apparatus, attack detection method, and storage medium |

| US11765186B2 (en) | 2017-04-07 | 2023-09-19 | Panasonic Intellectual Property Corporation Of America | Unauthorized communication detection method, unauthorized communication detection system, and non-transitory computer-readable recording medium storing a program |

| US12063233B2 (en) | 2017-04-07 | 2024-08-13 | Panasonic Intellectual Property Corporation Of America | Unauthorized communication detection reference deciding method, unauthorized communication detection reference deciding system, and non- transitory computer-readable recording medium storing a program |

Families Citing this family (140)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| KR101519777B1 (ko) * | 2014-01-29 | 2015-05-12 | 현대자동차주식회사 | 차량 네트워크 내의 제어기간의 데이터 송신 방법 및 수신 방법 |

| JP6651662B2 (ja) * | 2014-04-17 | 2020-02-19 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | 不正検知電子制御ユニット及び不正検知方法 |

| CN111181732B (zh) | 2014-05-08 | 2024-10-01 | 松下电器(美国)知识产权公司 | 车载网络系统、电子控制单元及不正常检测方法 |

| JP6849782B2 (ja) * | 2014-09-12 | 2021-03-31 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | 電子制御ユニット、車載ネットワークシステム及び車両用通信方法 |

| EP3998747A1 (en) | 2014-09-12 | 2022-05-18 | Panasonic Intellectual Property Corporation of America | Vehicle communication device, in-vehicle network system, and vehicle communication method |

| JP6306206B2 (ja) * | 2014-11-20 | 2018-04-04 | 国立大学法人名古屋大学 | 通信制御装置及び通信システム |

| CN111934966B (zh) * | 2014-12-01 | 2022-09-20 | 松下电器(美国)知识产权公司 | 不正常检测电子控制单元、车载网络系统以及不正常检测方法 |

| JP6369334B2 (ja) * | 2015-01-09 | 2018-08-08 | トヨタ自動車株式会社 | 車載ネットワーク |

| US9571513B2 (en) * | 2015-04-23 | 2017-02-14 | International Business Machines Corporation | Monitoring device monitoring network |

| US10644976B2 (en) * | 2015-05-18 | 2020-05-05 | Denso Corporation | Relay apparatus |

| US10826915B2 (en) * | 2015-06-02 | 2020-11-03 | Mitsubishi Electric Corporation | Relay apparatus, network monitoring system, and program |

| JP6497656B2 (ja) | 2015-07-03 | 2019-04-10 | パナソニックIpマネジメント株式会社 | 通信方法およびそれを利用した通信装置 |

| JP6528239B2 (ja) * | 2015-07-10 | 2019-06-12 | パナソニックIpマネジメント株式会社 | 通信装置およびプログラム |

| JP6532162B2 (ja) * | 2015-08-12 | 2019-06-19 | 本田技研工業株式会社 | 通信装置、および通信システム |

| JP6480291B2 (ja) * | 2015-08-28 | 2019-03-06 | 株式会社日立製作所 | 通信装置、送信装置及び受信装置 |

| JP6525824B2 (ja) * | 2015-08-31 | 2019-06-05 | 国立大学法人名古屋大学 | 中継装置 |

| JP6603617B2 (ja) | 2015-08-31 | 2019-11-06 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | ゲートウェイ装置、車載ネットワークシステム及び通信方法 |

| WO2017037977A1 (ja) | 2015-08-31 | 2017-03-09 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | ゲートウェイ装置、車載ネットワークシステム及び通信方法 |

| WO2017038005A1 (ja) * | 2015-08-31 | 2017-03-09 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 不正検知方法、不正検知電子制御ユニット及び不正検知システム |

| JP6585001B2 (ja) * | 2015-08-31 | 2019-10-02 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | 不正検知方法、不正検知電子制御ユニット及び不正検知システム |

| US9954892B2 (en) | 2015-09-28 | 2018-04-24 | Nxp B.V. | Controller area network (CAN) device and method for controlling CAN traffic |

| JP6286749B2 (ja) * | 2015-10-21 | 2018-03-07 | 本田技研工業株式会社 | 通信システム、制御装置、及び制御方法 |

| US10691631B2 (en) * | 2015-11-12 | 2020-06-23 | Mercury Systems, Inc. | Broadcast bus frame filter |

| WO2017104096A1 (ja) * | 2015-12-14 | 2017-06-22 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | セキュリティ装置、ネットワークシステム及び攻撃検知方法 |

| JP6649215B2 (ja) * | 2015-12-14 | 2020-02-19 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | セキュリティ装置、ネットワークシステム及び攻撃検知方法 |

| WO2017104112A1 (ja) | 2015-12-16 | 2017-06-22 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | セキュリティ処理方法及びサーバ |

| JP6423402B2 (ja) | 2015-12-16 | 2018-11-14 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | セキュリティ処理方法及びサーバ |

| WO2017110056A1 (ja) | 2015-12-25 | 2017-06-29 | パナソニックIpマネジメント株式会社 | 不正メッセージ検知装置、不正メッセージ検知装置を備える電子制御装置、不正メッセージ検知方法、及び不正メッセージ検知プログラム |

| KR101721035B1 (ko) * | 2016-01-07 | 2017-03-30 | 고려대학교 산학협력단 | 차량 침입 탐지 장치 및 방법 |

| CN113014464B (zh) * | 2016-01-08 | 2022-07-26 | 松下电器(美国)知识产权公司 | 异常检测方法、异常检测装置及异常检测系统 |

| JP6684690B2 (ja) * | 2016-01-08 | 2020-04-22 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | 不正検知方法、監視電子制御ユニット及び車載ネットワークシステム |

| WO2017119027A1 (ja) * | 2016-01-08 | 2017-07-13 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 不正検知方法、監視電子制御ユニット及び車載ネットワークシステム |

| JP6658045B2 (ja) * | 2016-02-11 | 2020-03-04 | 株式会社デンソー | 通信装置 |

| US20170235698A1 (en) * | 2016-02-12 | 2017-08-17 | Nxp B.V. | Controller area network (can) message filtering |

| JP2019083355A (ja) * | 2016-02-22 | 2019-05-30 | 株式会社日立製作所 | 通信制御装置および通信制御方法 |

| US10917441B2 (en) | 2016-03-10 | 2021-02-09 | Honda Motor Co., Ltd. | Communications system that detects an occurrence of an abnormal state of a network |

| EP3443432A4 (en) * | 2016-04-12 | 2020-04-01 | Guardknox Cyber Technologies Ltd. | SPECIALLY PROGRAMMED COMPUTER SYSTEMS WITH ASSOCIATED DEVICES CONFIGURED TO IMPLEMENT SECURE LOCKINGS AND METHODS OF USING THEM |

| WO2017183099A1 (ja) * | 2016-04-19 | 2017-10-26 | 三菱電機株式会社 | 中継装置 |

| WO2017203902A1 (ja) * | 2016-05-27 | 2017-11-30 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | ゲートウェイ装置、車載ネットワークシステム、転送方法及びプログラム |

| JP6561917B2 (ja) * | 2016-06-03 | 2019-08-21 | 株式会社デンソー | 制御装置 |

| JP6280662B2 (ja) | 2016-07-05 | 2018-02-14 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | 不正制御抑止方法、不正制御抑止装置及び車載ネットワークシステム |

| WO2018008453A1 (ja) | 2016-07-05 | 2018-01-11 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 異常検知電子制御ユニット、車載ネットワークシステム及び異常検知方法 |

| JP6846991B2 (ja) | 2016-07-05 | 2021-03-24 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | 異常検知電子制御ユニット、車載ネットワークシステム及び異常検知方法 |

| JP6849528B2 (ja) | 2016-07-28 | 2021-03-24 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | フレーム伝送阻止装置、フレーム伝送阻止方法及び車載ネットワークシステム |

| WO2018020833A1 (ja) | 2016-07-28 | 2018-02-01 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | フレーム伝送阻止装置、フレーム伝送阻止方法及び車載ネットワークシステム |

| JP6433951B2 (ja) | 2016-08-09 | 2018-12-05 | 東芝デジタルソリューションズ株式会社 | ネットワーク監視装置およびプログラム |

| JP6805667B2 (ja) * | 2016-09-15 | 2020-12-23 | 住友電気工業株式会社 | 検知装置、ゲートウェイ装置、検知方法および検知プログラム |

| US10567400B2 (en) | 2016-09-27 | 2020-02-18 | Fujitsu Limited | Attack detection device, attack detection method, and non-transitory computer-readable recording medium |

| CN113542304B (zh) * | 2016-12-06 | 2024-08-23 | 松下电器(美国)知识产权公司 | 信息处理装置以及信息处理方法 |

| JP6490879B2 (ja) | 2016-12-06 | 2019-03-27 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | 情報処理装置及び情報処理方法 |

| JP6492234B2 (ja) | 2016-12-06 | 2019-03-27 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | 情報処理装置及び情報処理方法 |

| JP6558703B2 (ja) | 2016-12-14 | 2019-08-14 | パナソニックIpマネジメント株式会社 | 制御装置、制御システム、及びプログラム |

| CN108337228B (zh) * | 2017-01-13 | 2020-11-10 | 株式会社自动网络技术研究所 | 车载装置、中继装置以及介质 |

| JP6717214B2 (ja) | 2017-01-18 | 2020-07-01 | 株式会社オートネットワーク技術研究所 | 通信装置、通信システム及びコンピュータプログラム |

| WO2018135098A1 (ja) | 2017-01-18 | 2018-07-26 | パナソニックIpマネジメント株式会社 | 監視装置、監視方法およびコンピュータプログラム |

| JP6798349B2 (ja) * | 2017-02-23 | 2020-12-09 | 株式会社デンソー | 通信システム及び中継装置 |

| JP6460137B2 (ja) * | 2017-03-06 | 2019-01-30 | オムロン株式会社 | 制御装置、制御方法、およびプログラム |

| JP6515404B2 (ja) * | 2017-03-13 | 2019-05-22 | 本田技研工業株式会社 | 通信装置、通信方法、およびプログラム |

| JP6956624B2 (ja) | 2017-03-13 | 2021-11-02 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカPanasonic Intellectual Property Corporation of America | 情報処理方法、情報処理システム、及びプログラム |

| JP2018157463A (ja) * | 2017-03-21 | 2018-10-04 | オムロンオートモーティブエレクトロニクス株式会社 | 車載通信システム、通信管理装置、車両制御装置 |

| JP6760185B2 (ja) * | 2017-03-31 | 2020-09-23 | 住友電気工業株式会社 | 中継装置、検知方法および検知プログラム |

| JP6723955B2 (ja) * | 2017-05-12 | 2020-07-15 | 日立オートモティブシステムズ株式会社 | 情報処理装置及び異常対処方法 |

| KR101972457B1 (ko) * | 2017-06-16 | 2019-04-25 | 주식회사 페스카로 | Can 통신 기반 해킹공격 탐지 방법 및 시스템 |

| KR101966345B1 (ko) * | 2017-06-30 | 2019-04-08 | 주식회사 페스카로 | Can 통신 기반 우회 공격 탐지 방법 및 시스템 |

| WO2018230988A1 (ko) * | 2017-06-16 | 2018-12-20 | 주식회사 페스카로 | Can 통신 기반 해킹공격 탐지 방법 및 시스템 |

| JP6891671B2 (ja) | 2017-06-29 | 2021-06-18 | 富士通株式会社 | 攻撃検知装置および攻撃検知方法 |

| JP7094670B2 (ja) * | 2017-07-03 | 2022-07-04 | 矢崎総業株式会社 | 設定装置及びコンピュータ |

| JP6743778B2 (ja) * | 2017-07-19 | 2020-08-19 | 株式会社オートネットワーク技術研究所 | 受信装置、監視機及びコンピュータプログラム |

| JP7033499B2 (ja) * | 2017-07-26 | 2022-03-10 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 異常検知装置および異常検知方法 |

| JP7003544B2 (ja) * | 2017-09-29 | 2022-01-20 | 株式会社デンソー | 異常検知装置、異常検知方法、プログラム及び通信システム |

| DE102017218134B3 (de) | 2017-10-11 | 2019-02-14 | Volkswagen Aktiengesellschaft | Verfahren und Vorrichtung zum Übertragen einer Botschaftsfolge über einen Datenbus sowie Verfahren und Vorrichtung zum Erkennen eines Angriffs auf eine so übertragene Botschaftsfolge |

| JP6556207B2 (ja) * | 2017-10-19 | 2019-08-07 | 三菱電機株式会社 | 車両用セキュリティ装置およびセキュリティ方法 |

| CN111316602B (zh) * | 2017-10-30 | 2022-04-19 | 日本电信电话株式会社 | 攻击通信检测装置及其方法、计算机可读取的记录介质 |

| DE102017128970A1 (de) * | 2017-12-06 | 2019-06-06 | Göpel electronic GmbH | Vorrichtung und Verfahren zum Prüfen des spezifikationsgerechten Verhaltens von Steuergeräten |

| CN111279657B (zh) * | 2017-12-15 | 2023-05-23 | 松下电器(美国)知识产权公司 | 不正当检测装置、车载网络系统及不正当检测方法 |

| JP7172043B2 (ja) | 2018-01-19 | 2022-11-16 | 富士通株式会社 | 攻撃検知装置および攻撃検知方法 |

| EP4106298B1 (en) | 2018-01-22 | 2023-11-29 | Panasonic Intellectual Property Corporation of America | Vehicle anomaly detection server, vehicle anomaly detection system, and vehicle anomaly detection method |

| WO2019142476A1 (ja) | 2018-01-22 | 2019-07-25 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | データ解析装置及びプログラム |

| JP7045288B2 (ja) | 2018-01-22 | 2022-03-31 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | データ解析装置、データ解析方法及びプログラム |