JP4733399B2 - 計算機システム、計算機、ストレージ装置及び管理端末 - Google Patents

計算機システム、計算機、ストレージ装置及び管理端末 Download PDFInfo

- Publication number

- JP4733399B2 JP4733399B2 JP2005020908A JP2005020908A JP4733399B2 JP 4733399 B2 JP4733399 B2 JP 4733399B2 JP 2005020908 A JP2005020908 A JP 2005020908A JP 2005020908 A JP2005020908 A JP 2005020908A JP 4733399 B2 JP4733399 B2 JP 4733399B2

- Authority

- JP

- Japan

- Prior art keywords

- virtual

- adapter

- channel

- path

- channel adapter

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F9/00—Arrangements for program control, e.g. control units

- G06F9/06—Arrangements for program control, e.g. control units using stored programs, i.e. using an internal store of processing equipment to receive or retain programs

- G06F9/46—Multiprogramming arrangements

- G06F9/50—Allocation of resources, e.g. of the central processing unit [CPU]

- G06F9/5061—Partitioning or combining of resources

- G06F9/5077—Logical partitioning of resources; Management or configuration of virtualized resources

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F9/00—Arrangements for program control, e.g. control units

- G06F9/06—Arrangements for program control, e.g. control units using stored programs, i.e. using an internal store of processing equipment to receive or retain programs

- G06F9/44—Arrangements for executing specific programs

- G06F9/455—Emulation; Interpretation; Software simulation, e.g. virtualisation or emulation of application or operating system execution engines

- G06F9/45533—Hypervisors; Virtual machine monitors

- G06F9/45558—Hypervisor-specific management and integration aspects

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F9/00—Arrangements for program control, e.g. control units

- G06F9/06—Arrangements for program control, e.g. control units using stored programs, i.e. using an internal store of processing equipment to receive or retain programs

- G06F9/44—Arrangements for executing specific programs

- G06F9/455—Emulation; Interpretation; Software simulation, e.g. virtualisation or emulation of application or operating system execution engines

- G06F9/45533—Hypervisors; Virtual machine monitors

- G06F9/45558—Hypervisor-specific management and integration aspects

- G06F2009/45579—I/O management, e.g. providing access to device drivers or storage

Description

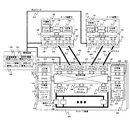

図1は、第1の実施の形態の計算機システムのハードウェア構成を示すブロック図である。

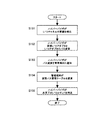

本発明の第2の実施の形態では、仮想計算機においてパス制御プログラムが動作している。このパス制御プログラムは、仮想計算機と仮想ストレージ装置との間に設定されたパスを管理し、I/Oチャネルの障害処理をする。

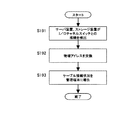

本発明の第3の実施の形態では、仮想計算機においてクラスタ制御プログラムが動作している。このクラスタ制御プログラムは、仮想計算機が対となり、仮想計算機のクラスタ構成を管理する。

本発明の第4の実施の形態は、管理端末300が仮想パス管理テーブルを有さず、ストレージ装置200が仮想パス管理テーブル266を有している点で、前述した第1の実施の形態と異なる。

本発明の第5の実施の形態は、管理端末300が仮想パス管理テーブルを有さず、サーバ装置(0)100が仮想パス管理テーブル116を有している点で、前述した第1の実施の形態と異なる。

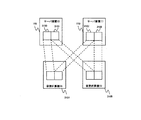

本発明の第6の実施の形態は、I/Oチャネル400が、I/Oアダプタとチャネルアダプタとを直接接続するのではなく、I/OアダプタとチャネルアダプタとがI/Oチャネルスイッチ401を介して接続されている点で、前述した第1の実施の形態と異なる。

その後、管理端末300は、仮想パス管理テーブル317に、I/OアダプタとI/Oチャネルスイッチ401との対応関係を登録する。具体的には、チャネルアダプタ番号313、I/Oアダプタ番号314、I/Oチャネルポート番号(ストレージ側)318、I/Oチャネルポート番号(サーバ側)319に取得した物理アドレスからポートあるいはアダプタの識別子を登録する。

103 ハイパーバイザ

110 仮想I/Oアダプタ管理テーブル

115 計算機資源管理テーブル

116 仮想パス管理テーブル

130 仮想計算機(0)

140 仮想計算機(1)

150 サーバ装置(1)

153 ハイパーバイザ

160 仮想I/Oアダプタ管理テーブル

165 計算機資源管理テーブル

180 仮想計算機(2)

190 仮想計算機(3)

200 ストレージ装置

214、224 ストレージハイパーバイザ

260 仮想チャネルアダプタ管理テーブル

265 ストレージ資源管理テーブル

266 仮想パス管理テーブル

300 管理端末

310、317 仮想パス管理テーブル

320 計算機資源管理テーブル

330 ストレージ資源管理テーブル

400 I/Oチャネル

401 I/Oチャネルスイッチ

410 ネットワーク

Claims (10)

- サーバ装置と、前記サーバ装置に接続されるストレージ装置と、前記サーバ装置及び前記ストレージ装置と接続され、計算機システムを管理する管理端末と、を備える計算機システムであって、

前記サーバ装置は、第1のCPU、第1のメモリ及び複数のI/Oアダプタを含む計算機資源を備え、

前記第1のメモリは、

論理的に分割された前記計算機資源が割り当てられる仮想CPU、仮想メモリ及び仮想I/Oアダプタを備え、アプリケーションプログラムが動作する仮想計算機を管理する第1のハイパーバイザと、

前記I/Oアダプタ及び前記仮想I/Oアダプタの対応関係を示す仮想I/Oアダプタ管理情報と、を格納し、

前記ストレージ装置は、制御CPUと制御メモリとを備える制御部、ディスクキャッシュ、複数のチャネルアダプタ及び物理ディスクを含むストレージ資源を備え、

前記制御メモリは、

論理的に分割された前記ストレージ資源が割り当てられる仮想制御CPU、仮想ディスク、及び仮想チャネルアダプタを備え、前記仮想計算機に割り当てられる仮想ストレージ装置を管理する第2のハイパーバイザと、

前記チャネルアダプタ及び前記仮想チャネルアダプタの対応関係を示す仮想チャネルアダプタ管理情報と、を格納し、

前記管理端末は、第2のCPUと、第2のメモリ及び入出力部を備え、

前記第2のメモリは、前記I/Oアダプタと前記仮想I/Oアダプタとの対応関係、及び、前記チャネルアダプタと前記仮想チャネルアダプタとの対応関係を含む、前記仮想計算機と前記仮想ストレージ装置とを接続するパスの情報である仮想パス管理情報を格納し、

前記第1のハイパーバイザによって生成される仮想計算機は、前記複数のI/Oアダプタに含まれる第1のI/Oアダプタと対応づけられる第1の仮想I/Oアダプタを備える第1の仮想計算機を含み、

前記第2のハイパーバイザによって生成される仮想ストレージ装置は、前記複数のチャネルアダプタに含まれる第1のチャネルアダプタと対応づけられた第1の仮想チャネルアダプタを備える第1の仮想ストレージ装置を含み、

前記第1の仮想計算機及び前記第1の仮想ストレージ装置は、前記第1のI/Oアダプタ、前記第1の仮想I/Oアダプタ、前記第1のチャネルアダプタ及び前記第1の仮想チャネルアダプタが関連づけられた第1のパスによって接続され、

前記第1のハイパーバイザは、

前記第1のパスの障害発生を検知した場合に、前記第1のパスにおける前記第1の仮想I/Oアダプタが前記複数のI/Oアダプタに含まれる第2のI/Oアダプタと対応づけられるように前記仮想I/Oアダプタ管理情報を更新することによって、前記第1の仮想I/Oアダプタと対応づけられた前記第1のI/Oアダプタを、前記第2のI/Oアダプタに変更し、

前記第1の仮想I/Oアダプタと前記第2のI/Oアダプタとの対応づけを含む第1の変更情報を前記管理端末に送信し、

前記第2のハイパーバイザは、

前記第1のパスの障害発生を検知した場合に、前記第1のパスにおける前記第1の仮想チャネルアダプタが前記複数のチャネルアダプタに含まれる第2のチャネルアダプタと対応づけられるように前記仮想チャネルアダプタ管理情報を更新することによって、前記第1の仮想チャネルアダプタと対応づけられた前記第1のチャネルアダプタを、前記第2のチャネルアダプタに変更し、

前記第1の仮想チャネルアダプタと前記第2のチャネルアダプタとの対応づけを含む第2の変更情報を前記管理端末に送信し、

前記管理端末は、前記第1の変更情報、及び、前記第2の変更情報の少なくとも一方を受信した場合に、前記仮想パス管理情報を更新することを特徴とする計算機システム。 - 前記管理端末は、

前記サーバ装置から前記仮想I/Oアダプタ管理情報を取得し、

前記ストレージ装置から前記仮想チャネルアダプタ管理情報を取得し、

前記取得された仮想I/Oアダプタ管理情報及び前記取得された仮想チャネルアダプタ管理情報に基づいて、前記仮想パス管理情報を生成することを特徴とする請求項1に記載の計算機システム。 - 前記仮想パス管理情報は、前記第1の仮想計算機が備える前記第1の仮想I/Oアダプタ、前記第1の仮想I/Oアダプタと対応づけられる前記第1のI/Oアダプタ、前記第1の仮想計算機と接続される前記第1の仮想ストレージ装置が備える前記第1の仮想チャネルアダプタ、前記第1の仮想チャネルアダプタと対応づけられた前記第1のチャネルアダプタが関連づけられた前記第1のパスに関する第1のパス情報を含み、

前記管理端末は、前記第1の変更情報を受信した場合に、前記第1の仮想I/Oアダプタと対応づけられる前記第1のI/Oアダプタを、前記第2のI/Oアダプタに変更することによって前記仮想パス管理情報を更新することを特徴とする請求項1に記載の計算機システム。 - 前記仮想パス管理情報は、前記第1の仮想計算機が備える前記第1の仮想I/Oアダプタ、前記第1の仮想I/Oアダプタと対応づけられる前記第1のI/Oアダプタ、前記第1の仮想計算機と接続される前記第1の仮想ストレージ装置が備える前記第1の仮想チャネルアダプタ、前記第1の仮想チャネルアダプタと対応づけられた前記第1のチャネルアダプタが関連づけられた前記第1のパスに関する第1のパス情報を含み、

前記管理端末は、前記第2の変更情報を受信した場合に、前記第1の仮想チャネルアダプタと対応づけられた前記第1のチャネルアダプタを、前記第2のチャネルアダプタに変更することによって前記仮想パス管理情報を更新することを特徴とする請求項1に記載の計算機システム。 - 前記第1の仮想計算機は、さらに、前記複数のI/Oアダプタに含まれる第3のI/Oアダプタと対応づけられた第2の仮想I/Oアダプタを備え、

前記第1の仮想ストレージ装置は、さらに、前記複数のチャネルアダプタに含まれる第3のチャネルアダプタと対応づけられた第2の仮想チャネルアダプタを備え、

前記第1の仮想計算機及び前記第1の仮想ストレージ装置は、さらに、前記第3のI/Oアダプタ、前記第2の仮想I/Oアダプタ、前記第3のチャネルアダプタ及び前記第2の仮想チャネルアダプタが関連づけられた第2のパスによって接続され、

前記管理端末は、

前記仮想パス管理情報に基づいて、前記第1のパス及び前記第2のパスに関連する情報を前記入出力部に表示することを特徴とする請求項1に記載の計算機システム。 - サーバ装置と、前記サーバ装置に接続されるストレージ装置と、前記サーバ装置及び前記ストレージ装置と接続され、計算機システムを管理する管理端末と、を備える計算機システムにおける仮想接続管理方法であって、

前記サーバ装置は、第1のCPU、第1のメモリ及び複数のI/Oアダプタを含む計算機資源を備え、

前記第1のメモリは、

論理的に分割された前記計算機資源が割り当てられる仮想CPU、仮想メモリ及び仮想I/Oアダプタを備え、アプリケーションプログラムが動作する仮想計算機を管理する第1のハイパーバイザと、

前記I/Oアダプタ及び前記仮想I/Oアダプタの対応関係を示す仮想I/Oアダプタ管理情報と、を格納し、

前記ストレージ装置は、制御CPUと制御メモリとを備える制御部、ディスクキャッシュ、複数のチャネルアダプタ及び物理ディスクを含むストレージ資源を備え、

前記制御メモリは、

論理的に分割された前記ストレージ資源が割り当てられる仮想制御CPU、仮想ディスク、及び仮想チャネルアダプタを備え、前記仮想計算機に割り当てられる仮想ストレージ装置を管理する第2のハイパーバイザと、

前記チャネルアダプタ及び前記仮想チャネルアダプタの対応関係を示す仮想チャネルアダプタ管理情報と、を格納し、

前記管理端末は、第2のCPUと、第2のメモリ及び入出力部を備え、

前記第2のメモリは、前記I/Oアダプタと前記仮想I/Oアダプタとの対応関係、及び、前記チャネルアダプタと前記仮想チャネルアダプタとの対応関係を含む、前記仮想計算機と前記仮想ストレージ装置とを接続するパスの情報である仮想パス管理情報を格納し、

前記第1のハイパーバイザによって生成される仮想計算機は、前記複数のI/Oアダプタに含まれる第1のI/Oアダプタと対応づけられる第1の仮想I/Oアダプタを備える第1の仮想計算機を含み、

前記第2のハイパーバイザによって生成される仮想ストレージ装置は、前記複数のチャネルアダプタに含まれる第1のチャネルアダプタと対応づけられた第1の仮想チャネルアダプタを備える第1の仮想ストレージ装置を含み、

前記第1の仮想計算機及び前記第1の仮想ストレージ装置は、前記第1のI/Oアダプタ、前記第1の仮想I/Oアダプタ、前記第1のチャネルアダプタ及び前記第1の仮想チャネルアダプタが対応づけられた第1のパスによって接続され、

前記仮想接続管理方法は、

前記第1のパスの障害発生が検知された場合に、前記第1のハイパーバイザが、前記第1のパスにおける前記第1の仮想I/Oアダプタが前記複数のI/Oアダプタに含まれる第2のI/Oアダプタに対応づけられるように前記仮想I/Oアダプタ管理情報を更新することによって、前記第1の仮想I/Oアダプタと対応づけられた前記第1のI/Oアダプタを、前記第2のI/Oアダプタに変更する第1のステップと、

前記第1のハイパーバイザが、前記第1の仮想I/Oアダプタと前記第2のI/Oアダプタとの対応づけを含む第1の変更情報を前記管理端末に送信する第2のステップと、

前記第1のパスの障害発生が検知された場合に、前記第2のハイパーバイザが、前記第1のパスにおける前記第1の仮想チャネルアダプタが前記複数のチャネルアダプタに含まれる第2のチャネルアダプタに対応づけられるように前記仮想チャネルアダプタ管理情報を更新することによって、前記第1の仮想チャネルアダプタと対応づけられた前記第1のチャネルアダプタを、前記第2のチャネルアダプタに変更する第3のステップと、

前記第2のハイパーバイザが、前記第1の仮想チャネルアダプタと前記第2のチャネルアダプタとの対応付けを含む第2の変更情報を前記管理端末に送信する第4のステップと、

前記管理端末が、前記第1の変更情報、又は、前記第2の変更情報のいずれかを受信した場合に、前記仮想パス管理情報を更新する第5のステップと、を含むことを特徴とする仮想接続管理方法。 - 前記管理端末が、

前記サーバ装置から前記仮想I/Oアダプタ管理情報を取得するステップと、

前記ストレージ装置から前記仮想チャネルアダプタ管理情報を取得するステップと、

前記取得された仮想I/Oアダプタ管理情報及び前記取得された仮想チャネルアダプタ管理情報に基づいて、前記仮想パス管理情報を生成するステップと、を含むことを特徴とする請求項6に記載の仮想接続管理方法。 - 前記仮想パス管理情報は、前記第1の仮想計算機が備える前記第1の仮想I/Oアダプタ、前記第1の仮想I/Oアダプタと対応づけられる前記第1のI/Oアダプタ、前記第1の仮想計算機と接続される前記第1の仮想ストレージ装置が備える前記第1の仮想チャネルアダプタ、前記第1の仮想チャネルアダプタと対応づけられた前記第1のチャネルアダプタが対応づけられた前記第1のパスに関する第1のパス情報を含み、

前記第5のステップは、前記管理端末が、前記第1の変更情報を受信した場合に、前記第1のパス情報に含まれる前記第1の仮想I/Oアダプタと対応づけられる前記第1のI/Oアダプタを、前記第2のI/Oアダプタに変更することによって前記仮想パス管理情報を更新することを特徴とする請求項6に記載の仮想接続管理方法。 - 前記仮想パス管理情報は、前記第1の仮想計算機が備える前記第1の仮想I/Oアダプタ、前記第1の仮想I/Oアダプタと対応づけられる前記第1のI/Oアダプタ、前記第1の仮想計算機と接続される前記第1の仮想ストレージ装置が備える前記第1の仮想チャネルアダプタ、前記第1の仮想チャネルアダプタと対応づけられた前記第1のチャネルアダプタが対応づけられた前記第1のパスに関する第1のパス情報を含み、

前記第5のステップでは、前記管理端末が、前記第2の変更情報を受信した場合に、前記第1の仮想チャネルアダプタと対応づけられた前記第1のチャネルアダプタを、前記第2のチャネルアダプタに変更することによって前記仮想パス管理情報を更新することを特徴とする請求項6に記載の仮想接続管理方法。 - 前記第1の仮想計算機は、さらに、前記複数のI/Oアダプタに含まれる第3のI/Oアダプタと対応づけられた第2の仮想I/Oアダプタを備え、

前記第1の仮想ストレージ装置は、さらに、前記複数のチャネルアダプタに含まれる第3のチャネルアダプタと対応づけられた第2の仮想チャネルアダプタを備え、

前記第1の仮想計算機及び前記第1の仮想ストレージ装置は、さらに、前記第3のI/Oアダプタ、前記第2の仮想I/Oアダプタ、前記第3のチャネルアダプタ及び前記第2の仮想チャネルアダプタが対応づけられた第2のパスによって接続され、

前記仮想接続管理方法は、

前記管理端末が、前記仮想パス管理情報に基づいて、前記第1のパス及び前記第2のパスを前記入出力部に表示するステップを含むことを特徴とする請求項6に記載の仮想接続管理方法。

Priority Applications (7)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2005020908A JP4733399B2 (ja) | 2005-01-28 | 2005-01-28 | 計算機システム、計算機、ストレージ装置及び管理端末 |

| US11/133,821 US20060174087A1 (en) | 2005-01-28 | 2005-05-20 | Computer system, computer, storage system, and control terminal |

| DE602005008363T DE602005008363D1 (de) | 2005-01-28 | 2005-09-29 | Computersystem, Computer, Speichersystem und Leitdatenstation |

| EP05256116A EP1686473B1 (en) | 2005-01-28 | 2005-09-29 | Computer system, computer, storage system, and control terminal |

| US12/120,058 US7783856B2 (en) | 2005-01-28 | 2008-05-13 | Method and apparatus for management between virtualized machines and virtualized storage systems |

| US12/831,076 US7930511B2 (en) | 2005-01-28 | 2010-07-06 | Method and apparatus for management between virtualized machines and virtualized storage systems |

| US13/080,741 US8683172B2 (en) | 2005-01-28 | 2011-04-06 | Method and apparatus for management between virtualized machines and virtualized storage systems |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2005020908A JP4733399B2 (ja) | 2005-01-28 | 2005-01-28 | 計算機システム、計算機、ストレージ装置及び管理端末 |

Publications (3)

| Publication Number | Publication Date |

|---|---|

| JP2006209487A JP2006209487A (ja) | 2006-08-10 |

| JP2006209487A5 JP2006209487A5 (ja) | 2007-11-29 |

| JP4733399B2 true JP4733399B2 (ja) | 2011-07-27 |

Family

ID=36000876

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2005020908A Expired - Fee Related JP4733399B2 (ja) | 2005-01-28 | 2005-01-28 | 計算機システム、計算機、ストレージ装置及び管理端末 |

Country Status (4)

| Country | Link |

|---|---|

| US (4) | US20060174087A1 (ja) |

| EP (1) | EP1686473B1 (ja) |

| JP (1) | JP4733399B2 (ja) |

| DE (1) | DE602005008363D1 (ja) |

Families Citing this family (213)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2006135726A2 (en) | 2005-06-09 | 2006-12-21 | Whirlpool Corporation | Software architecture system and method for communication with, and management of, at least one component within a household appliance |

| EP1900178B1 (en) * | 2005-07-01 | 2009-04-29 | International Business Machines Corporation | Method and system for managing virtual instances of a physical port attached to a network |

| DE602006001446D1 (de) * | 2005-09-23 | 2008-07-24 | Infortrend Technology Inc | Redundantes Speichervirtualisierungssubsystem mit Datenpfadverzweigungsfunktion |

| JP4712089B2 (ja) * | 2006-02-13 | 2011-06-29 | 富士通株式会社 | 情報処理装置、システム制御装置および情報処理装置の制御方法 |

| CN100423491C (zh) * | 2006-03-08 | 2008-10-01 | 杭州华三通信技术有限公司 | 虚拟化网络存储系统及其网络存储设备 |

| US7747831B2 (en) * | 2006-03-20 | 2010-06-29 | Emc Corporation | High efficiency portable archive and data protection using a virtualization layer |

| US9317222B1 (en) | 2006-04-24 | 2016-04-19 | Emc Corporation | Centralized content addressed storage |

| US9235477B1 (en) * | 2006-04-24 | 2016-01-12 | Emc Corporation | Virtualized backup solution |

| US8892706B1 (en) | 2010-06-21 | 2014-11-18 | Vmware, Inc. | Private ethernet overlay networks over a shared ethernet in a virtual environment |

| US8619771B2 (en) | 2009-09-30 | 2013-12-31 | Vmware, Inc. | Private allocated networks over shared communications infrastructure |

| US8924524B2 (en) | 2009-07-27 | 2014-12-30 | Vmware, Inc. | Automated network configuration of virtual machines in a virtual lab data environment |

| US8065273B2 (en) * | 2006-05-10 | 2011-11-22 | Emc Corporation | Automated priority restores |

| US9684739B1 (en) | 2006-05-11 | 2017-06-20 | EMC IP Holding Company LLC | View generator for managing data storage |

| JP4787684B2 (ja) * | 2006-06-15 | 2011-10-05 | 日本電気株式会社 | セッション管理システム、セッション管理方法、及びプログラム |

| JP5068056B2 (ja) | 2006-10-11 | 2012-11-07 | 株式会社日立製作所 | 障害回復方法、計算機システム及び管理サーバ |

| JP4847272B2 (ja) * | 2006-10-18 | 2011-12-28 | 株式会社日立製作所 | 論理区画ごとに電源を管理する計算機システム、ストレージ装置及びそれらの制御方法 |

| US20080098309A1 (en) * | 2006-10-24 | 2008-04-24 | Microsoft Corporation | Managing virtual machines and hosts by property |

| JP4923990B2 (ja) * | 2006-12-04 | 2012-04-25 | 株式会社日立製作所 | フェイルオーバ方法、およびその計算機システム。 |

| JP4293234B2 (ja) * | 2006-12-05 | 2009-07-08 | 日本電気株式会社 | シンクライアントにおける接続管理方法及び接続管理サーバ |

| US7676471B2 (en) * | 2006-12-05 | 2010-03-09 | International Business Machines Corporation | Graphical, matrixed method for SAS fabric management |

| US7761612B2 (en) * | 2006-12-07 | 2010-07-20 | International Business Machines Corporation | Migrating domains from one physical data processing system to another |

| US8112524B2 (en) * | 2007-01-15 | 2012-02-07 | International Business Machines Corporation | Recommending moving resources in a partitioned computer |

| JP5011191B2 (ja) * | 2007-04-02 | 2012-08-29 | 株式会社日立製作所 | 計算機システム及び通信制御方法 |

| WO2008146677A1 (ja) * | 2007-05-24 | 2008-12-04 | Nec Corporation | 仮想マシン管理装置、仮想マシン管理方法および仮想マシン管理プログラム |

| JP4744480B2 (ja) * | 2007-05-30 | 2011-08-10 | 株式会社日立製作所 | 仮想計算機システム |

| US8046694B1 (en) * | 2007-08-06 | 2011-10-25 | Gogrid, LLC | Multi-server control panel |

| JP4995015B2 (ja) * | 2007-09-13 | 2012-08-08 | 株式会社日立製作所 | 仮想計算機の実行可否検査方法 |

| CA2926677C (en) | 2007-09-26 | 2020-07-14 | Nicira, Inc. | Network operating system for managing and securing networks |

| US8015432B1 (en) * | 2007-09-28 | 2011-09-06 | Symantec Corporation | Method and apparatus for providing computer failover to a virtualized environment |

| US8141093B2 (en) * | 2007-11-15 | 2012-03-20 | International Business Machines Corporation | Management of an IOV adapter through a virtual intermediary in an IOV management partition |

| US8141092B2 (en) * | 2007-11-15 | 2012-03-20 | International Business Machines Corporation | Management of an IOV adapter through a virtual intermediary in a hypervisor with functional management in an IOV management partition |

| US8141094B2 (en) * | 2007-12-03 | 2012-03-20 | International Business Machines Corporation | Distribution of resources for I/O virtualized (IOV) adapters and management of the adapters through an IOV management partition via user selection of compatible virtual functions |

| WO2009081736A1 (ja) * | 2007-12-26 | 2009-07-02 | Nec Corporation | 冗長構成管理システムおよび方法 |

| JP5151509B2 (ja) * | 2008-01-30 | 2013-02-27 | 日本電気株式会社 | 仮想マシンシステム及びそれに用いる仮想マシン分散方法 |

| JP5262145B2 (ja) * | 2008-02-04 | 2013-08-14 | 日本電気株式会社 | クラスタシステムおよび情報処理方法 |

| US8954551B2 (en) * | 2008-03-17 | 2015-02-10 | Microsoft Corporation | Virtualization of groups of devices |

| US9501305B2 (en) * | 2008-04-23 | 2016-11-22 | Inernational Business Machines Corporation | System for virtualisation monitoring |

| US8359415B2 (en) * | 2008-05-05 | 2013-01-22 | International Business Machines Corporation | Multi-root I/O virtualization using separate management facilities of multiple logical partitions |

| US7958293B2 (en) * | 2008-05-07 | 2011-06-07 | International Business Machines Corporation | Virtualized serial attached SCSI adapter |

| US8195774B2 (en) | 2008-05-23 | 2012-06-05 | Vmware, Inc. | Distributed virtual switch for virtualized computer systems |

| US8966476B2 (en) * | 2008-05-28 | 2015-02-24 | Hewlett-Packard Development Company, L.P. | Providing object-level input/output requests between virtual machines to access a storage subsystem |

| JP5125777B2 (ja) * | 2008-06-03 | 2013-01-23 | 富士通株式会社 | 入出力ポートの割当て識別装置、その割当て識別方法及び情報処理装置 |

| US8954685B2 (en) * | 2008-06-23 | 2015-02-10 | International Business Machines Corporation | Virtualized SAS adapter with logic unit partitioning |

| JP5149732B2 (ja) * | 2008-07-30 | 2013-02-20 | 株式会社日立製作所 | 仮想計算機システム |

| US8468535B1 (en) | 2008-09-23 | 2013-06-18 | Gogrid, LLC | Automated system and method to provision and allocate hosting resources |

| US20100106871A1 (en) * | 2008-10-10 | 2010-04-29 | Daniel David A | Native I/O system architecture virtualization solutions for blade servers |

| US8144582B2 (en) * | 2008-12-30 | 2012-03-27 | International Business Machines Corporation | Differentiating blade destination and traffic types in a multi-root PCIe environment |

| JPWO2010084529A1 (ja) * | 2009-01-23 | 2012-07-12 | 株式会社日立製作所 | 情報処理システム |

| US8595714B1 (en) * | 2009-03-04 | 2013-11-26 | Amazon Technologies, Inc. | User controlled environment updates in server cluster |

| US10079716B2 (en) | 2009-03-04 | 2018-09-18 | Amazon Technologies, Inc. | User controlled environment updates in server cluster |

| JP4845982B2 (ja) * | 2009-03-05 | 2011-12-28 | 株式会社日立製作所 | 情報処理装置、及びストレージシステムから取得した構成情報の管理方法 |

| US20100229175A1 (en) * | 2009-03-05 | 2010-09-09 | International Business Machines Corporation | Moving Resources In a Computing Environment Having Multiple Logically-Partitioned Computer Systems |

| JP5182162B2 (ja) * | 2009-03-10 | 2013-04-10 | 日本電気株式会社 | 計算機システム及びi/o制御方法 |

| US8244955B2 (en) | 2009-03-17 | 2012-08-14 | Hitachi, Ltd. | Storage system and its controlling method |

| CA3002975C (en) | 2009-04-01 | 2020-07-14 | Nicira, Inc. | Method and apparatus for implementing and managing virtual switches |

| JP2010257274A (ja) | 2009-04-27 | 2010-11-11 | Hitachi Ltd | 仮想化環境におけるストレージ管理システム及びストレージ管理方法 |

| US9003411B2 (en) * | 2009-05-13 | 2015-04-07 | Verizon Patent And Licensing Inc. | Automated provisioning and configuration of virtual and physical servers |

| US8650273B2 (en) * | 2009-05-27 | 2014-02-11 | Dell Products L.P. | Virtual serial concentrator for virtual machine out-of-band management |

| JP5433310B2 (ja) * | 2009-06-05 | 2014-03-05 | 株式会社日立製作所 | 環境構築支援用の管理計算機、情報処理システム、及び環境構築支援方法 |

| JP4990940B2 (ja) * | 2009-07-06 | 2012-08-01 | 株式会社日立製作所 | 計算機装置及びパス管理方法 |

| US8849966B2 (en) * | 2009-10-13 | 2014-09-30 | Hitachi, Ltd. | Server image capacity optimization |

| US20110126197A1 (en) * | 2009-11-25 | 2011-05-26 | Novell, Inc. | System and method for controlling cloud and virtualized data centers in an intelligent workload management system |

| US8898663B2 (en) * | 2009-12-16 | 2014-11-25 | Symantec Corporation | Storage visibility in virtual environments |

| US8234515B2 (en) * | 2010-04-01 | 2012-07-31 | Accenture Global Services Limited | Repurposable recovery environment |

| US20110270945A1 (en) | 2010-04-30 | 2011-11-03 | Hitachi, Ltd. | Computer system and control method for the same |

| US8473587B1 (en) | 2010-05-20 | 2013-06-25 | Gogrid, LLC | System and method for caching server images in a hosting system |

| US8539484B1 (en) * | 2010-05-26 | 2013-09-17 | HotLink Corporation | Multi-platform computer system management for virtualized environments |

| US9680750B2 (en) | 2010-07-06 | 2017-06-13 | Nicira, Inc. | Use of tunnels to hide network addresses |

| US9525647B2 (en) | 2010-07-06 | 2016-12-20 | Nicira, Inc. | Network control apparatus and method for creating and modifying logical switching elements |

| US10103939B2 (en) | 2010-07-06 | 2018-10-16 | Nicira, Inc. | Network control apparatus and method for populating logical datapath sets |

| US8743889B2 (en) | 2010-07-06 | 2014-06-03 | Nicira, Inc. | Method and apparatus for using a network information base to control a plurality of shared network infrastructure switching elements |

| US8964528B2 (en) | 2010-07-06 | 2015-02-24 | Nicira, Inc. | Method and apparatus for robust packet distribution among hierarchical managed switching elements |

| US9787608B2 (en) * | 2010-10-19 | 2017-10-10 | International Business Machines Corporation | Unified fabric port |

| US8689039B1 (en) * | 2011-01-28 | 2014-04-01 | Bank Of America Corporation | Method and apparatus for redundancy in an ATM using hot swap hardware underlying a virtual machine |

| JP5266347B2 (ja) * | 2011-01-31 | 2013-08-21 | 株式会社日立製作所 | 引継方法、計算機システム及び管理サーバ |

| US9288117B1 (en) | 2011-02-08 | 2016-03-15 | Gogrid, LLC | System and method for managing virtual and dedicated servers |

| US8984330B2 (en) * | 2011-03-28 | 2015-03-17 | Siemens Corporation | Fault-tolerant replication architecture |

| JP2012221340A (ja) * | 2011-04-12 | 2012-11-12 | Fujitsu Ltd | 制御方法及びプログラム、並びにコンピュータ |

| US9043452B2 (en) | 2011-05-04 | 2015-05-26 | Nicira, Inc. | Network control apparatus and method for port isolation |

| WO2012173137A1 (ja) * | 2011-06-13 | 2012-12-20 | 日本電気株式会社 | 情報処理システム、情報処理装置、ストレージ装置、およびプログラム |

| US8880657B1 (en) | 2011-06-28 | 2014-11-04 | Gogrid, LLC | System and method for configuring and managing virtual grids |

| US10310879B2 (en) * | 2011-10-10 | 2019-06-04 | Nvidia Corporation | Paravirtualized virtual GPU |

| US9069587B2 (en) | 2011-10-31 | 2015-06-30 | Stec, Inc. | System and method to cache hypervisor data |

| US9229749B2 (en) * | 2011-10-31 | 2016-01-05 | Cisco Technology, Inc. | Compute and storage provisioning in a cloud environment |

| US8966479B2 (en) * | 2012-02-10 | 2015-02-24 | Vmware, Inc. | Application-specific data in-flight services along a communication path selected based on a DIF services policy associated with a VM |

| US20130275966A1 (en) * | 2012-04-12 | 2013-10-17 | International Business Machines Corporation | Providing application based monitoring and recovery for a hypervisor of an ha cluster |

| US9306843B2 (en) | 2012-04-18 | 2016-04-05 | Nicira, Inc. | Using transactions to compute and propagate network forwarding state |

| US9160815B2 (en) * | 2012-06-28 | 2015-10-13 | Intel Corporation | Method and apparatus for virtual machine interoperability |

| US9747176B2 (en) * | 2012-06-29 | 2017-08-29 | Mpstor Limited | Data storage with virtual appliances |

| JP5422705B2 (ja) * | 2012-07-06 | 2014-02-19 | 株式会社日立製作所 | 仮想計算機システム |

| JP5422706B2 (ja) * | 2012-07-06 | 2014-02-19 | 株式会社日立製作所 | 管理システム |

| US9231892B2 (en) | 2012-07-09 | 2016-01-05 | Vmware, Inc. | Distributed virtual switch configuration and state management |

| US9354915B2 (en) * | 2012-07-27 | 2016-05-31 | Hitachi, Ltd. | Method and apparatus of redundant path validation before provisioning |

| US9251103B2 (en) * | 2012-08-08 | 2016-02-02 | Vmware, Inc. | Memory-access-resource management |

| JP5930046B2 (ja) * | 2012-08-17 | 2016-06-08 | 富士通株式会社 | 情報処理装置、及び情報処理装置の制御方法 |

| JP6179119B2 (ja) * | 2013-02-19 | 2017-08-16 | 日本電気株式会社 | 管理装置、管理方法、及び管理プログラム |

| US20140304525A1 (en) * | 2013-04-01 | 2014-10-09 | Nexenta Systems, Inc. | Key/value storage device and method |

| US9432215B2 (en) | 2013-05-21 | 2016-08-30 | Nicira, Inc. | Hierarchical network managers |

| US9087005B2 (en) * | 2013-05-31 | 2015-07-21 | International Business Machines Corporation | Increasing resiliency of a distributed computing system through lifeboat monitoring |

| JP2014238752A (ja) * | 2013-06-10 | 2014-12-18 | 株式会社エヌ・ティ・ティ・データ | 中継装置構築サーバ、中継装置構築システム、中継装置構築方法 |

| US9602312B2 (en) | 2013-07-08 | 2017-03-21 | Nicira, Inc. | Storing network state at a network controller |

| US9571386B2 (en) | 2013-07-08 | 2017-02-14 | Nicira, Inc. | Hybrid packet processing |

| US9432252B2 (en) | 2013-07-08 | 2016-08-30 | Nicira, Inc. | Unified replication mechanism for fault-tolerance of state |

| US9282019B2 (en) | 2013-07-12 | 2016-03-08 | Nicira, Inc. | Tracing logical network packets through physical network |

| US9344349B2 (en) | 2013-07-12 | 2016-05-17 | Nicira, Inc. | Tracing network packets by a cluster of network controllers |

| US9407580B2 (en) | 2013-07-12 | 2016-08-02 | Nicira, Inc. | Maintaining data stored with a packet |

| US9952885B2 (en) | 2013-08-14 | 2018-04-24 | Nicira, Inc. | Generation of configuration files for a DHCP module executing within a virtualized container |

| US9887960B2 (en) | 2013-08-14 | 2018-02-06 | Nicira, Inc. | Providing services for logical networks |

| US9973382B2 (en) | 2013-08-15 | 2018-05-15 | Nicira, Inc. | Hitless upgrade for network control applications |

| US9577845B2 (en) | 2013-09-04 | 2017-02-21 | Nicira, Inc. | Multiple active L3 gateways for logical networks |

| US9503371B2 (en) | 2013-09-04 | 2016-11-22 | Nicira, Inc. | High availability L3 gateways for logical networks |

| US9602398B2 (en) | 2013-09-15 | 2017-03-21 | Nicira, Inc. | Dynamically generating flows with wildcard fields |

| US9674087B2 (en) | 2013-09-15 | 2017-06-06 | Nicira, Inc. | Performing a multi-stage lookup to classify packets |

| US9882805B2 (en) * | 2013-09-30 | 2018-01-30 | Vmware, Inc. | Dynamic path selection policy for multipathing in a virtualized environment |

| US9596126B2 (en) | 2013-10-10 | 2017-03-14 | Nicira, Inc. | Controller side method of generating and updating a controller assignment list |

| US9575782B2 (en) | 2013-10-13 | 2017-02-21 | Nicira, Inc. | ARP for logical router |

| US10063458B2 (en) | 2013-10-13 | 2018-08-28 | Nicira, Inc. | Asymmetric connection with external networks |

| US9967199B2 (en) | 2013-12-09 | 2018-05-08 | Nicira, Inc. | Inspecting operations of a machine to detect elephant flows |

| US9548924B2 (en) | 2013-12-09 | 2017-01-17 | Nicira, Inc. | Detecting an elephant flow based on the size of a packet |

| US9569368B2 (en) | 2013-12-13 | 2017-02-14 | Nicira, Inc. | Installing and managing flows in a flow table cache |

| US9996467B2 (en) | 2013-12-13 | 2018-06-12 | Nicira, Inc. | Dynamically adjusting the number of flows allowed in a flow table cache |

| US9354896B1 (en) * | 2014-02-28 | 2016-05-31 | Emc Corporation | Hypervisor utilization to reduce bootstrap time for data storage system |

| CN106068501A (zh) * | 2014-03-07 | 2016-11-02 | 三菱电机株式会社 | 计算机装置和计算机机构 |

| US9590901B2 (en) | 2014-03-14 | 2017-03-07 | Nicira, Inc. | Route advertisement by managed gateways |

| US9424216B2 (en) | 2014-03-14 | 2016-08-23 | International Business Machines Corporation | Ascertaining configuration of a virtual adapter in a computing environment |

| US9419855B2 (en) | 2014-03-14 | 2016-08-16 | Nicira, Inc. | Static routes for logical routers |

| US9313129B2 (en) | 2014-03-14 | 2016-04-12 | Nicira, Inc. | Logical router processing by network controller |

| US9225597B2 (en) | 2014-03-14 | 2015-12-29 | Nicira, Inc. | Managed gateways peering with external router to attract ingress packets |

| US9374324B2 (en) * | 2014-03-14 | 2016-06-21 | International Business Machines Corporation | Determining virtual adapter access controls in a computing environment |

| US9647883B2 (en) | 2014-03-21 | 2017-05-09 | Nicria, Inc. | Multiple levels of logical routers |

| US9503321B2 (en) | 2014-03-21 | 2016-11-22 | Nicira, Inc. | Dynamic routing for logical routers |

| US9893988B2 (en) | 2014-03-27 | 2018-02-13 | Nicira, Inc. | Address resolution using multiple designated instances of a logical router |

| US9413644B2 (en) | 2014-03-27 | 2016-08-09 | Nicira, Inc. | Ingress ECMP in virtual distributed routing environment |

| US9686200B2 (en) | 2014-03-31 | 2017-06-20 | Nicira, Inc. | Flow cache hierarchy |

| US9385954B2 (en) | 2014-03-31 | 2016-07-05 | Nicira, Inc. | Hashing techniques for use in a network environment |

| US9582373B2 (en) * | 2014-03-31 | 2017-02-28 | Vmware, Inc. | Methods and systems to hot-swap a virtual machine |

| US10193806B2 (en) | 2014-03-31 | 2019-01-29 | Nicira, Inc. | Performing a finishing operation to improve the quality of a resulting hash |

| US10164894B2 (en) | 2014-05-05 | 2018-12-25 | Nicira, Inc. | Buffered subscriber tables for maintaining a consistent network state |

| US9742881B2 (en) | 2014-06-30 | 2017-08-22 | Nicira, Inc. | Network virtualization using just-in-time distributed capability for classification encoding |

| US9875127B2 (en) | 2014-08-22 | 2018-01-23 | Nicira, Inc. | Enabling uniform switch management in virtual infrastructure |

| US9768980B2 (en) | 2014-09-30 | 2017-09-19 | Nicira, Inc. | Virtual distributed bridging |

| US10020960B2 (en) | 2014-09-30 | 2018-07-10 | Nicira, Inc. | Virtual distributed bridging |

| US10250443B2 (en) | 2014-09-30 | 2019-04-02 | Nicira, Inc. | Using physical location to modify behavior of a distributed virtual network element |

| US10511458B2 (en) | 2014-09-30 | 2019-12-17 | Nicira, Inc. | Virtual distributed bridging |

| US11178051B2 (en) | 2014-09-30 | 2021-11-16 | Vmware, Inc. | Packet key parser for flow-based forwarding elements |

| US10469342B2 (en) | 2014-10-10 | 2019-11-05 | Nicira, Inc. | Logical network traffic analysis |

| US9787605B2 (en) | 2015-01-30 | 2017-10-10 | Nicira, Inc. | Logical router with multiple routing components |

| US9710170B2 (en) * | 2015-03-05 | 2017-07-18 | Western Digital Technologies, Inc. | Processing data storage commands for enclosure services |

| JP6459696B2 (ja) * | 2015-03-25 | 2019-01-30 | 日本電気株式会社 | 切り替え装置、切り替え方法、切り替えプログラム、仮想情報管理装置、及び、情報処理装置 |

| US10038628B2 (en) | 2015-04-04 | 2018-07-31 | Nicira, Inc. | Route server mode for dynamic routing between logical and physical networks |

| US9923760B2 (en) | 2015-04-06 | 2018-03-20 | Nicira, Inc. | Reduction of churn in a network control system |

| US10225184B2 (en) | 2015-06-30 | 2019-03-05 | Nicira, Inc. | Redirecting traffic in a virtual distributed router environment |

| US10055136B2 (en) * | 2015-07-29 | 2018-08-21 | Red Hat Israel, Ltd. | Maintaining guest input/output tables in swappable memory |

| US10230629B2 (en) | 2015-08-11 | 2019-03-12 | Nicira, Inc. | Static route configuration for logical router |

| US10075363B2 (en) | 2015-08-31 | 2018-09-11 | Nicira, Inc. | Authorization for advertised routes among logical routers |

| US10852954B1 (en) * | 2015-09-23 | 2020-12-01 | EMC IP Holding Company LLC | Running an enterprise storage subsystem as a virtual machine |

| US10204122B2 (en) | 2015-09-30 | 2019-02-12 | Nicira, Inc. | Implementing an interface between tuple and message-driven control entities |

| US10095535B2 (en) | 2015-10-31 | 2018-10-09 | Nicira, Inc. | Static route types for logical routers |

| US11715025B2 (en) | 2015-12-30 | 2023-08-01 | Nutanix, Inc. | Method for forecasting distributed resource utilization in a virtualization environment |

| CN107085459B (zh) * | 2016-02-14 | 2020-03-31 | 华为技术有限公司 | 一种电源管理方法以及系统 |

| US10333849B2 (en) | 2016-04-28 | 2019-06-25 | Nicira, Inc. | Automatic configuration of logical routers on edge nodes |

| US10841273B2 (en) | 2016-04-29 | 2020-11-17 | Nicira, Inc. | Implementing logical DHCP servers in logical networks |

| US10484515B2 (en) | 2016-04-29 | 2019-11-19 | Nicira, Inc. | Implementing logical metadata proxy servers in logical networks |

| US11019167B2 (en) | 2016-04-29 | 2021-05-25 | Nicira, Inc. | Management of update queues for network controller |

| US10091161B2 (en) | 2016-04-30 | 2018-10-02 | Nicira, Inc. | Assignment of router ID for logical routers |

| WO2017195276A1 (ja) * | 2016-05-10 | 2017-11-16 | 三菱電機株式会社 | 情報処理装置および再起動制御方法 |

| US10168953B1 (en) | 2016-05-20 | 2019-01-01 | Nutanix, Inc. | Dynamic scheduling of distributed storage management tasks using predicted system characteristics |

| US10902324B2 (en) | 2016-06-13 | 2021-01-26 | Nutanix, Inc. | Dynamic data snapshot management using predictive modeling |

| US10361925B1 (en) | 2016-06-23 | 2019-07-23 | Nutanix, Inc. | Storage infrastructure scenario planning |

| US10153973B2 (en) | 2016-06-29 | 2018-12-11 | Nicira, Inc. | Installation of routing tables for logical router in route server mode |

| US10560320B2 (en) | 2016-06-29 | 2020-02-11 | Nicira, Inc. | Ranking of gateways in cluster |

| US10454758B2 (en) | 2016-08-31 | 2019-10-22 | Nicira, Inc. | Edge node cluster network redundancy and fast convergence using an underlay anycast VTEP IP |

| US10341236B2 (en) | 2016-09-30 | 2019-07-02 | Nicira, Inc. | Anycast edge service gateways |

| US10484301B1 (en) | 2016-09-30 | 2019-11-19 | Nutanix, Inc. | Dynamic resource distribution using periodicity-aware predictive modeling |

| US10691491B2 (en) | 2016-10-19 | 2020-06-23 | Nutanix, Inc. | Adapting a pre-trained distributed resource predictive model to a target distributed computing environment |

| US10237123B2 (en) | 2016-12-21 | 2019-03-19 | Nicira, Inc. | Dynamic recovery from a split-brain failure in edge nodes |

| US10742746B2 (en) | 2016-12-21 | 2020-08-11 | Nicira, Inc. | Bypassing a load balancer in a return path of network traffic |

| US10212071B2 (en) | 2016-12-21 | 2019-02-19 | Nicira, Inc. | Bypassing a load balancer in a return path of network traffic |

| US10616045B2 (en) | 2016-12-22 | 2020-04-07 | Nicira, Inc. | Migration of centralized routing components of logical router |

| CN106897106B (zh) * | 2017-01-12 | 2018-01-16 | 北京三未信安科技发展有限公司 | 一种sr‑iov环境下多虚拟机并发dma的顺序调度方法及系统 |

| US10805239B2 (en) | 2017-03-07 | 2020-10-13 | Nicira, Inc. | Visualization of path between logical network endpoints |

| US10637800B2 (en) | 2017-06-30 | 2020-04-28 | Nicira, Inc | Replacement of logical network addresses with physical network addresses |

| US10681000B2 (en) | 2017-06-30 | 2020-06-09 | Nicira, Inc. | Assignment of unique physical network addresses for logical network addresses |

| US11144341B2 (en) * | 2017-07-13 | 2021-10-12 | Hitachi, Ltd. | Management apparatus and management method |

| US10552265B1 (en) | 2017-09-14 | 2020-02-04 | EMC IP Holding Company LLC | Method of tracking and analyzing data integrity issues by leveraging cloud services |

| US10608887B2 (en) | 2017-10-06 | 2020-03-31 | Nicira, Inc. | Using packet tracing tool to automatically execute packet capture operations |

| US10374827B2 (en) | 2017-11-14 | 2019-08-06 | Nicira, Inc. | Identifier that maps to different networks at different datacenters |

| US10511459B2 (en) | 2017-11-14 | 2019-12-17 | Nicira, Inc. | Selection of managed forwarding element for bridge spanning multiple datacenters |

| US10999220B2 (en) | 2018-07-05 | 2021-05-04 | Vmware, Inc. | Context aware middlebox services at datacenter edge |

| US11184327B2 (en) | 2018-07-05 | 2021-11-23 | Vmware, Inc. | Context aware middlebox services at datacenter edges |

| US10931560B2 (en) | 2018-11-23 | 2021-02-23 | Vmware, Inc. | Using route type to determine routing protocol behavior |

| US10735541B2 (en) | 2018-11-30 | 2020-08-04 | Vmware, Inc. | Distributed inline proxy |

| US10797998B2 (en) | 2018-12-05 | 2020-10-06 | Vmware, Inc. | Route server for distributed routers using hierarchical routing protocol |

| US10938788B2 (en) | 2018-12-12 | 2021-03-02 | Vmware, Inc. | Static routes for policy-based VPN |

| CN109753396A (zh) * | 2019-01-16 | 2019-05-14 | 浪潮商用机器有限公司 | 一种存储系统的线缆自检方法、系统及服务器 |

| US20200348843A1 (en) * | 2019-04-30 | 2020-11-05 | Juniper Networks, Inc. | Distributor data map for storage volume replication across multiple data centers |

| US11159343B2 (en) | 2019-08-30 | 2021-10-26 | Vmware, Inc. | Configuring traffic optimization using distributed edge services |

| US11641305B2 (en) | 2019-12-16 | 2023-05-02 | Vmware, Inc. | Network diagnosis in software-defined networking (SDN) environments |

| US11283699B2 (en) | 2020-01-17 | 2022-03-22 | Vmware, Inc. | Practical overlay network latency measurement in datacenter |

| US11606294B2 (en) | 2020-07-16 | 2023-03-14 | Vmware, Inc. | Host computer configured to facilitate distributed SNAT service |

| US11616755B2 (en) | 2020-07-16 | 2023-03-28 | Vmware, Inc. | Facilitating distributed SNAT service |

| US11611613B2 (en) | 2020-07-24 | 2023-03-21 | Vmware, Inc. | Policy-based forwarding to a load balancer of a load balancing cluster |

| US11451413B2 (en) | 2020-07-28 | 2022-09-20 | Vmware, Inc. | Method for advertising availability of distributed gateway service and machines at host computer |

| US11902050B2 (en) | 2020-07-28 | 2024-02-13 | VMware LLC | Method for providing distributed gateway service at host computer |

| US11570090B2 (en) | 2020-07-29 | 2023-01-31 | Vmware, Inc. | Flow tracing operation in container cluster |

| US11196628B1 (en) | 2020-07-29 | 2021-12-07 | Vmware, Inc. | Monitoring container clusters |

| US11558426B2 (en) | 2020-07-29 | 2023-01-17 | Vmware, Inc. | Connection tracking for container cluster |

| US11736436B2 (en) | 2020-12-31 | 2023-08-22 | Vmware, Inc. | Identifying routes with indirect addressing in a datacenter |

| US11336533B1 (en) | 2021-01-08 | 2022-05-17 | Vmware, Inc. | Network visualization of correlations between logical elements and associated physical elements |

| US20220350767A1 (en) * | 2021-04-30 | 2022-11-03 | Hewlett Packard Enterprise Development Lp | Flexible high-availability computing with parallel configurable fabrics |

| US11687210B2 (en) | 2021-07-05 | 2023-06-27 | Vmware, Inc. | Criteria-based expansion of group nodes in a network topology visualization |

| US11711278B2 (en) | 2021-07-24 | 2023-07-25 | Vmware, Inc. | Visualization of flow trace operation across multiple sites |

| US11855862B2 (en) | 2021-09-17 | 2023-12-26 | Vmware, Inc. | Tagging packets for monitoring and analysis |

Family Cites Families (20)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH02244239A (ja) * | 1989-03-17 | 1990-09-28 | Hitachi Ltd | 計算機システム |

| US5572694A (en) * | 1992-11-25 | 1996-11-05 | Fujitsu Limited | Virtual system for detecting access paths belonging to same group from plurality of access paths to reach device designated by command with reference to table |

| US5996026A (en) * | 1995-09-05 | 1999-11-30 | Hitachi, Ltd. | Method and apparatus for connecting i/o channels between sub-channels and devices through virtual machines controlled by a hypervisor using ID and configuration information |

| JP3490212B2 (ja) * | 1996-04-08 | 2004-01-26 | 株式会社日立製作所 | 情報処理装置の入出力チャネル拡張方法 |

| US6453392B1 (en) * | 1998-11-10 | 2002-09-17 | International Business Machines Corporation | Method of and apparatus for sharing dedicated devices between virtual machine guests |

| US6775790B2 (en) * | 2000-06-02 | 2004-08-10 | Hewlett-Packard Development Company, L.P. | Distributed fine-grained enhancements for distributed table driven I/O mapping |

| JP4087072B2 (ja) * | 2001-01-25 | 2008-05-14 | 株式会社日立製作所 | ストレージシステム及び仮想プライベートボリューム制御方法 |

| US7065761B2 (en) * | 2001-03-01 | 2006-06-20 | International Business Machines Corporation | Nonvolatile logical partition system data management |

| JP4009434B2 (ja) * | 2001-04-18 | 2007-11-14 | 株式会社日立製作所 | 磁気ディスク装置間結合装置 |

| US7085827B2 (en) * | 2001-09-20 | 2006-08-01 | Hitachi, Ltd. | Integrated service management system for remote customer support |

| JP4018900B2 (ja) * | 2001-11-22 | 2007-12-05 | 株式会社日立製作所 | 仮想計算機システム及びプログラム |

| JP2003296037A (ja) * | 2002-04-05 | 2003-10-17 | Hitachi Ltd | 計算機システム |

| JP4704659B2 (ja) * | 2002-04-26 | 2011-06-15 | 株式会社日立製作所 | 記憶装置システムの制御方法および記憶制御装置 |

| JP3996010B2 (ja) | 2002-08-01 | 2007-10-24 | 株式会社日立製作所 | ストレージネットワークシステム、管理装置、管理方法及びプログラム |

| US7209452B2 (en) * | 2002-12-13 | 2007-04-24 | Bellsouth Intellectual Property Corporation | Method and system for retrieving link management interface status for a logical port |

| JP2004220216A (ja) * | 2003-01-14 | 2004-08-05 | Hitachi Ltd | San/nas統合型ストレージ装置 |

| JP2004334481A (ja) * | 2003-05-07 | 2004-11-25 | Fujitsu Ltd | 仮想化情報管理装置 |

| US7783779B1 (en) * | 2003-09-19 | 2010-08-24 | Vmware, Inc | Storage multipath management in a virtual computer system |

| JP4516306B2 (ja) | 2003-11-28 | 2010-08-04 | 株式会社日立製作所 | ストレージネットワークの性能情報を収集する方法 |

| JP4227035B2 (ja) * | 2004-02-03 | 2009-02-18 | 株式会社日立製作所 | 計算機システム、管理装置、ストレージ装置及びコンピュータ装置 |

-

2005

- 2005-01-28 JP JP2005020908A patent/JP4733399B2/ja not_active Expired - Fee Related

- 2005-05-20 US US11/133,821 patent/US20060174087A1/en not_active Abandoned

- 2005-09-29 EP EP05256116A patent/EP1686473B1/en active Active

- 2005-09-29 DE DE602005008363T patent/DE602005008363D1/de active Active

-

2008

- 2008-05-13 US US12/120,058 patent/US7783856B2/en active Active

-

2010

- 2010-07-06 US US12/831,076 patent/US7930511B2/en not_active Expired - Fee Related

-

2011

- 2011-04-06 US US13/080,741 patent/US8683172B2/en active Active

Also Published As

| Publication number | Publication date |

|---|---|

| US7930511B2 (en) | 2011-04-19 |

| US20100275058A1 (en) | 2010-10-28 |

| EP1686473A1 (en) | 2006-08-02 |

| US20080215793A1 (en) | 2008-09-04 |

| EP1686473B1 (en) | 2008-07-23 |

| US20110185357A1 (en) | 2011-07-28 |

| JP2006209487A (ja) | 2006-08-10 |

| US20060174087A1 (en) | 2006-08-03 |

| DE602005008363D1 (de) | 2008-09-04 |

| US8683172B2 (en) | 2014-03-25 |

| US7783856B2 (en) | 2010-08-24 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP4733399B2 (ja) | 計算機システム、計算機、ストレージ装置及び管理端末 | |

| TWI439867B (zh) | 動態實體及虛擬多重路徑輸入/輸出 | |

| US7865588B2 (en) | System for providing multi-path input/output in a clustered data storage network | |

| US8560628B2 (en) | Supporting autonomous live partition mobility during a cluster split-brained condition | |

| US8880687B1 (en) | Detecting and managing idle virtual storage servers | |

| US8495412B2 (en) | Autonomous propagation of virtual input/output (VIO) operation(s) to second VIO server (VIOS) due to a detected error condition at a first VIOS | |

| JP5352132B2 (ja) | 計算機システム及びそのi/o構成変更方法 | |

| US20120151265A1 (en) | Supporting cluster level system dumps in a cluster environment | |

| US10423332B2 (en) | Fibre channel storage array having standby controller with ALUA standby mode for forwarding SCSI commands | |

| US8726274B2 (en) | Registration and initialization of cluster-aware virtual input/output server nodes | |

| US20210075665A1 (en) | Implementing switchover operations between computing nodes | |

| JP2010033404A (ja) | 仮想計算機システムおよび仮想計算機システムの制御方法 | |

| TW200925878A (en) | System and method for management of an IOV adapter through a virtual intermediary in an IOV management partition | |

| JP2012527023A (ja) | ファイバ・チャネル・ファブリックへのアクセスの変更 | |

| JP2005055970A (ja) | ストレージ装置 | |

| WO2011111245A1 (ja) | 計算機システム、計算機システムの制御方法及びプログラムを格納した記憶媒体 | |

| JP2004199682A (ja) | 高可用性クラスタにおける活性判定用通信ネットワークとしての記憶媒体の使用 | |

| CN113849136B (zh) | 一种基于国产平台的自动化fc块存储处理方法和系统 | |

| US7739543B1 (en) | System and method for transport-level failover for loosely coupled iSCSI target devices | |

| US8305883B2 (en) | Transparent failover support through pragmatically truncated progress engine and reversed complementary connection establishment in multifabric MPI implementation | |

| JP2013003691A (ja) | 計算機システムおよびその計算機システムにおけるディスク共有方法 | |

| CN110034951A (zh) | iSCSI目标器的故障切换方法及iSCSI主目标器 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20071011 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20071011 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20100513 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20100525 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20100722 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20110329 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20110422 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20140428 Year of fee payment: 3 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 4733399 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| LAPS | Cancellation because of no payment of annual fees |