JP6839963B2 - 異常検知方法、異常検知装置及び異常検知システム - Google Patents

異常検知方法、異常検知装置及び異常検知システム Download PDFInfo

- Publication number

- JP6839963B2 JP6839963B2 JP2016212574A JP2016212574A JP6839963B2 JP 6839963 B2 JP6839963 B2 JP 6839963B2 JP 2016212574 A JP2016212574 A JP 2016212574A JP 2016212574 A JP2016212574 A JP 2016212574A JP 6839963 B2 JP6839963 B2 JP 6839963B2

- Authority

- JP

- Japan

- Prior art keywords

- vehicle

- unit

- bus

- feature information

- determination

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/40—Bus networks

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/70—Protecting specific internal or peripheral components, in which the protection of a component leads to protection of the entire computer

- G06F21/82—Protecting input, output or interconnection devices

- G06F21/85—Protecting input, output or interconnection devices interconnection devices, e.g. bus-connected or in-line devices

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L41/00—Arrangements for maintenance, administration or management of data switching networks, e.g. of packet switching networks

- H04L41/14—Network analysis or design

- H04L41/145—Network analysis or design involving simulating, designing, planning or modelling of a network

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L43/00—Arrangements for monitoring or testing data switching networks

- H04L43/08—Monitoring or testing based on specific metrics, e.g. QoS, energy consumption or environmental parameters

- H04L43/0823—Errors, e.g. transmission errors

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1408—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic by monitoring network traffic

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1408—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic by monitoring network traffic

- H04L63/1416—Event detection, e.g. attack signature detection

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/60—Context-dependent security

- H04W12/61—Time-dependent

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W4/00—Services specially adapted for wireless communication networks; Facilities therefor

- H04W4/30—Services specially adapted for particular environments, situations or purposes

- H04W4/40—Services specially adapted for particular environments, situations or purposes for vehicles, e.g. vehicle-to-pedestrians [V2P]

- H04W4/48—Services specially adapted for particular environments, situations or purposes for vehicles, e.g. vehicle-to-pedestrians [V2P] for in-vehicle communication

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/40—Bus networks

- H04L2012/40208—Bus networks characterized by the use of a particular bus standard

- H04L2012/40215—Controller Area Network CAN

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/40—Bus networks

- H04L2012/40267—Bus for use in transportation systems

- H04L2012/40273—Bus for use in transportation systems the transportation system being a vehicle

Description

攻撃者により攻撃フレーム(メッセージ)が車載ネットワークのバスに流された場合に、単位時間においてバスから受信されたフレームの数が、正常状態においてその単位時間におけるフレームの出現頻度を示す基準(モデル)と相違することとなれば、異常を検知し得る。車載ネットワークシステムの構成、仕様等(バスで接続されたECUの編成、仕様等)によって正常状態における単位時間におけるバスへのフレームの出現頻度は限定的となり得るためである。このとき単位時間が適切であるか否かは、異常の検知精度に影響を及ぼす。そこで、車両の車載ネットワークシステムで、多様な時間幅の中から例えば10ms等と単位時間を決定(選定)し、決定した単位時間を用いて異常を検知し得る異常検知方法に想到した。車載ネットワークシステムの構成、仕様等は、例えば車両毎或いは車種毎等に異なり得るので、一例としては、車両の車載ネットワークシステムにおいて、その車両、車種等の識別のための車両識別情報に基づいて単位時間を決定し得る。また、攻撃手法の変化、多様化等により、攻撃された状態と正常状態とを区別するために適した単位時間が過去から不変とは限らないので、車両の車載ネットワークシステムにおいて異常の検知のために、単位時間を決定してから異常を検知する方法は有用となり得る。例えば、同一車種の複数車両から集積した、フレームに係る情報の最新の解析結果等に基づいて、異常の検知のために用いる単位時間を決定すること等が有用となる。

以下、本発明の実施の一態様として、車両において車載ネットワークの異常を検知する異常検知装置が、異常の検知に用いる検出窓サイズ(単位時間)を、車両外部のサーバとの連携により決定する異常検知システムについて、図面を用いて説明する。この異常検知システムにおいては、異常検知装置は、自装置を搭載している車両の車両識別情報をサーバに通知して応答を得ることで、異常の検知に用いる検出窓サイズを決定する。

図1は、実施の形態1に係る異常検知システム10の全体構成を示す図である。

以下、CANプロトコルに従ったネットワークで用いられるフレームの1つであるデータフレーム(メッセージ)について説明する。

図3は、ECU100aの構成図である。ECU100aは、フレーム送受信部110と、フレーム解釈部120と、受信ID判断部130と、受信IDリスト保持部140と、フレーム処理部150と、データ取得部160と、フレーム生成部170とを含んで構成される。これらの各構成要素の各機能は、例えばECU100aにおける通信回路、メモリに格納された制御プログラムを実行するプロセッサ或いはデジタル回路等により実現される。なお、ECU100b〜100dも、ECU100aと同様の構成を備える。

図4は、ECU100a〜100dのそれぞれにおいて保持される受信IDリストの一例を示す図である。同図に例示する受信IDリストは、ID(メッセージID)の値が「1」、「2」、「3」及び「4」のいずれかであるメッセージIDを含むフレーム(メッセージ)を選択的に受信して処理するために用いられる。例えば、ECU100aの受信IDリスト保持部140に図4の受信IDリストが保持されていると、メッセージIDが「1」、「2」、「3」及び「4」のいずれでもないフレームについては、フレーム解釈部120でのIDフィールド以後のフレームの解釈が中止される。

図5は、エンジン101に接続されたECU100aから送信されるフレームにおけるID(メッセージID)及びデータフィールド(データ)の一例を示す図である。ECU100aが送信するフレームのメッセージIDは「1」である。データは、時速(km/時)を表し、最低0(km/時)〜最高180(km/時)までの範囲の値を取り、データ長は1byteである。図5の上行から下行へと、ECU100aから逐次送信される各フレームに対応する各メッセージID及びデータを例示しており、0km/時から1km/時ずつ加速されている様子を表している。

図6は、ブレーキ102に接続されたECU100bから送信されるフレームにおけるID(メッセージID)及びデータフィールド(データ)の一例を示す図である。ECU100bが送信するフレームのメッセージIDは「2」である。データは、ブレーキのかかり具合を割合(%)で表し、データ長は1byteである。この割合は、ブレーキを全くかけていない状態を0(%)、ブレーキを最大限かけている状態を100(%)としたものである。図6の上行から下行へと、ECU100bから逐次送信される各フレームに対応する各メッセージID及びデータを例示しており、100%から徐々にブレーキを弱めている様子を表している。

図7は、ドア開閉センサ103に接続されたECU100cから送信されるフレームにおけるID(メッセージID)及びデータフィールド(データ)の一例を示す図である。ECU100cが送信するフレームのメッセージIDは「3」である。データは、ドアの開閉状態を表し、データ長は1byteである。データの値は、ドアが開いている状態が「1」、ドアが閉まっている状態が「0」である。図7の上行から下行へと、ECU100cから逐次送信される各フレームに対応する各メッセージID及びデータを例示しており、ドアが開いている状態から次第に閉められた状態へと移った様子を表している。

図8は、ウィンドウ開閉センサ104に接続されたECU100dから送信されるフレームにおけるID(メッセージID)及びデータフィールド(データ)の一例を示す図である。ECU100dが送信するフレームのメッセージIDは「4」である。データは、窓(ウィンドウ)の開閉状態を割合(%)で表し、データ長は1byteである。この割合は、窓が完全に閉まっている状態を0(%)、窓が全開の状態を100(%)としたものである。図8の上行から下行へと、ECU100dから逐次送信される各フレームに対応する各メッセージID及びデータを例示しており、窓が閉まっている状態から徐々に開いていく様子を表している。

図9は、ゲートウェイ300の構成図である。ゲートウェイ300は、フレーム送受信部310と、フレーム解釈部320と、受信ID判断部330と、受信IDリスト保持部340と、加工処理部350と、外部通信部360と、車両識別情報保持部361と、異常検知処理部370と、モデル保持部371と、転送処理部380と、転送ルール保持部381と、フレーム生成部390とを含んで構成される。これらの各構成要素の各機能は、例えばゲートウェイ300における通信回路、メモリに格納された制御プログラムを実行するプロセッサ或いはデジタル回路等により実現される。

図10は、ゲートウェイ300が保持する車両識別情報の一例を示す。車両識別情報は、車両の識別のための情報であり、図10では、車両識別情報が、カーメーカ(車両の製造事業者)、車種、及び、車台番号を示す例を示している。この例では、例えば、車台番号は、個々の車両を他の車両と区別する情報(各車両を識別する情報)であり、型式(車両形式)と製造番号とから構成される。ここで、車種が同一の車両同士は、車載ネットワークの構成が同一であり、車載ネットワークのCANバスに流れるデータフレーム(メッセージ)の利用に関する仕様(メッセージID毎のデータフィールドの内容の規定等)は同じである。即ち、ここでの車種が同一の車両は、例えば、車両型式が同一の車両である。なお、車両識別情報は、この例に限られず、例えば、車両識別番号(VIN:Vehicle Identification Number)等であっても良い。例えば、車両識別番号における先頭からシリアル番号の前までの桁の値が同一の車両は、同一車種の車両である。なお、車両識別情報は、必ずしも、それだけで個々の車両が識別可能となる情報である必要はない。例えば、車両識別情報は、車両の車種のみを示す情報であっても良く、車両の製造事業者のみを示す情報であっても良く、車台番号のみを示す情報であっても良く、或いはこれらのいずれかと他の情報とを組み合わせた情報等であっても良い。

図11は、ゲートウェイ300の転送ルール保持部381が保持する転送ルールの一例を示す。

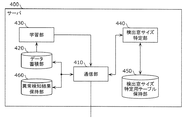

サーバ400は、車両外部に所在し、例えば複数の車両を管理し得るコンピュータであり、メモリ、ハードディスク等の記憶媒体、プロセッサ、通信回路等を含む。

図13は、サーバ400で保持する検出窓サイズ特定用テーブルの一例を示す。図13に示す検出窓サイズ特定用テーブルは、車両識別情報と検出窓サイズとを対応付けたテーブルである。図13に例示する検出窓サイズ特定用テーブルの車両識別情報は、図10の例と同様に、カーメーカ、車種、及び、車台番号を含む。この検出窓サイズは、例えば、車両識別情報により識別される車両の集合における各車両の車載ネットワークシステムでCANバスに正常状態で送信されるべき、複数種類のデータフレーム(つまりメッセージIDが互いに異なる複数のデータフレーム)のうち、送信周期が最短の一種類のデータフレームのその送信周期と一致するように定められ得る。この検出窓サイズを定めるために、車載ネットワークシステムの仕様、或いは、車載ネットワークシステムの正常状態の実情の分析結果等が参照され得る。例えば、車両識別情報が、個々の車両ではなく車種のみを識別するものであれば、その車種の各車両における車載ネットワークシステムで、正常状態で送信される複数のIDのフレームの送信周期のうち最短の周期のものと一致するように、検出窓サイズが定められ得る。検出窓サイズ特定用テーブルにおける検出窓サイズの定め方は、この他の方法によっても良く、結果的に車両の異常検知装置(ゲートウェイ300)において、正常状態と攻撃された状態とを適切に区別できるように、検出窓サイズを定めておくことが有用である。

図14は、ECU100aにおけるフレーム送信処理シーケンスの一例を示す。以下、同図に即してECU100aによるフレーム送信処理について説明する。

図15は、ゲートウェイ300におけるフレーム転送処理シーケンスの一例を示す。以下、同図に即してゲートウェイ300によるフレーム転送処理について説明する。ゲートウェイ300は、バス200a及びバス200bのいずれかからフレーム(データフレーム)を受信する度にこのフレーム転送処理を行う。ここでは、ゲートウェイ300が、バス200aから受信したフレームをバス200bに転送する例を用いて説明する。

図16は、ゲートウェイ300及びサーバ400の連携による検出窓サイズ決定処理シーケンスの一例を示す。以下、同図に即して検出窓サイズ決定処理シーケンスについて説明する。

図17は、ゲートウェイ300及びサーバ400の連携による学習処理シーケンスの一例を示す。学習処理シーケンスでは、車両の車載ネットワークにおいてゲートウェイ300が受信したフレームの集合に加工処理を加えてなる特徴情報をサーバ400に送信し、サーバ400では特徴情報を基準モデルへ反映する。以下、図17に即して学習処理シーケンスについて説明する。

図19は、ゲートウェイ300及びサーバ400の連携によるモデル更新処理シーケンスの一例を示す。モデル更新処理シーケンスでは、サーバ400において更新された基準モデルを、車両のゲートウェイ300が保持する所定モデルに反映する。以下、図19に即してモデル更新処理シーケンスについて説明する。モデル更新処理シーケンスは、任意のタイミング(例えば1日毎)に実行される。

図20は、ゲートウェイ300及びサーバ400の連携による異常検知処理シーケンスの一例を示す。異常検知処理シーケンスは、例えば車両が使用される段階において実行される。ゲートウェイ300が車両の車載ネットワークのバス200a、200bを流れるフレームを監視して、所定モデルを用いて異常状態が生じているか否かを判定することで異常を検知する処理を含む。所定モデルは、上述のモデル更新処理シーケンスにより、上述の学習処理シーケンスで更新された基準モデルと同様となるように構成されている。なお、上述の学習処理シーケンスは、この異常検知処理シーケンスより前(例えば、車両の使用前、つまり製造或いは検査段階等)に行われ得るが、車両が使用される段階で異常検知処理シーケンスと並行して行われても良い。以下、図20に即して異常検知処理シーケンスについて説明する。

実施の形態1に係る異常検知システム10では、車両に搭載された異常検知装置としてのゲートウェイ300が、その車両の識別のための車両識別情報をサーバ400に送信し、サーバ400からの応答に基づいて検出窓サイズ(異常検知のためにフレームの受信数をカウントするための単位時間)を決定する。これにより、車両毎に適切な検出窓サイズを用いて車載ネットワークの異常の検知を精度良く行うことが可能となり得る。また、異常検知システム10では、異常の判定(検知)に用いるモデル(所定モデル或いは基準モデル)の学習のために、ゲートウェイ300側で受信したフレームに係る特徴ベクトルを生成する加工処理を行うことで、サーバ400との間の通信量の削減が可能となる。また、加工処理では、主成分分析等による特徴ベクトルの次元の削減等も行い得るので、これにより更に通信量を削減することが可能となり、また、結果的にモデルに基づく異常の判定のための演算量を削減することが可能となり得る。また、サーバ400が、データ(車両から受信した特徴情報)の蓄積、特徴情報を反映したモデルの構築(基準モデルの更新等)を行うことで、車載のゲートウェイ300の限られたリソースにより制限を受けることなく、最適なモデルを構築し得る。また、サーバ400で構築(更新)した基準モデルをゲートウェイ300が取得して、異常の判定(検知)のために用いることで、車両において迅速に異常か否かの判定(つまり異常の検知)を行うことが可能となり得る。そして、ゲートウェイ300は、異常検知結果をサーバ400に通知するので、サーバ400では異常検知結果をログとして保存し、車両を管理することができ、また、その異常検知結果に基づいて、より適切な基準モデルを構築する等が可能となり得る。また、例えば、車両識別情報で車種を示すようにした場合においては、サーバ400は、同一車種の複数の車両から特徴情報を収集することでその車種に対応する基準モデルを、その車種で攻撃された状況と正常状態を区別可能に適切に構築することが可能となる。そして、サーバ400が、その同一車種の車両のゲートウェイ300に対して、基準モデルを示すモデル情報を送信することで、同一車種の各車両は、基準モデルと同様の所定モデルに基づいて適切に異常を検知し得る。なお、異常の検知により、異常に対する各種対処(警告の報知、安全のための走行制御その他の処理)が可能となり得る。

以下、実施の形態1で示した異常検知システムにおける車両の車載ネットワークシステムを変形した実施態様について説明する。

図21は、本実施の形態に係る車両の車載ネットワークシステムの構成を示す。なお、実施の形態1(図1参照)と同様の構成については、図21において図1と同一の符号を付しており、説明を省略する。

図22は、ゲートウェイ1300の構成図である。ゲートウェイ1300は、フレーム送受信部310と、フレーム解釈部320と、受信ID判断部330と、受信IDリスト保持部340と、加工処理部1350と、車両識別情報保持部361と、異常検知処理部1370と、モデル保持部1371と、転送処理部380と、転送ルール保持部381と、フレーム生成部390と、検出窓サイズ決定部1440と、検出窓サイズ特定用テーブル保持部450と、学習部1430と、異常検知結果保持部1460とを含んで構成される。これらの各構成要素の各機能は、例えばゲートウェイ1300における通信回路、メモリに格納された制御プログラムを実行するプロセッサ或いはデジタル回路等により実現される。なお、図9に示したゲートウェイ300と同様の構成、或いは、図12に示したサーバ400と同様の構成については、図22において同一の符号を付しており、説明を省略する。

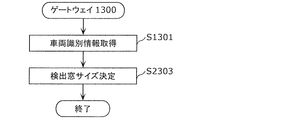

図23は、ゲートウェイ1300における検出窓サイズ決定処理シーケンスの一例を示す。以下、同図に即して検出窓サイズ決定処理シーケンスについて説明する。この検出窓サイズ決定処理シーケンスが実行されるタイミングは、例えば、ゲートウェイ1300が車両に搭載された際(例えば車両の製造の際等)であるが、この他のタイミングであっても良いし、そのタイミングは複数であっても良い。この他のタイミングの例としては、車両を使用する際毎(例えば車両のエンジン始動の際、アクセサリ−オン(ACC−ON)の際等)、所定時間(例えば1日)毎等が挙げられる。なお、図16と同様のステップについては、図23において同一の符号を付しており、説明を適宜省略する。

図24は、ゲートウェイ1300における学習処理シーケンスの一例を示す。学習処理シーケンスでは、ゲートウェイ1300が、バス200a、200bから受信したフレームの集合に加工処理を加えてなる特徴情報に基づく学習により、モデル保持部1371が保持する所定モデルを更新する。以下、図24に即して学習処理シーケンスについて説明する。なお、図17と同様のステップについては、図24において同一の符号を付しており、説明を適宜省略する。

図25は、ゲートウェイ1300における異常検知処理シーケンスの一例を示す。異常検知処理シーケンスは、例えば車両が使用される段階において実行される。異常検知処理シーケンスでは、ゲートウェイ1300が、車両の車載ネットワークのバス200a、200bを流れるフレームを監視して、所定モデルを用いて異常状態が生じているか否かを判定することで異常を検知する。なお、上述の学習処理シーケンスは、この異常検知処理シーケンスより前(例えば、車両の使用前、つまり製造或いは検査段階等)に行われ得るが、車両が使用される段階で異常検知処理シーケンスと並行して行われても良い。以下、図25に即して異常検知処理シーケンスについて説明する。なお、図20と同様のステップについては、図25において同一の符号を付しており、説明を適宜省略する。

実施の形態2に係る異常検知装置(ゲートウェイ1300)は、サーバ等と通信しなくても、自ら自装置が搭載されている車両の識別のための車両識別情報を取得してその車両識別情報に応じて検出窓サイズ(異常検知のためにフレームの受信数をカウントするための単位時間)を決定し得る。これにより、ゲートウェイ1300は、自装置を搭載した車両に適切な検出窓サイズを用いて車載ネットワークの異常の検知を精度良く行うことが可能となり得る。また、ゲートウェイ1300は、車載ネットワークの監視に基づいて生成した特徴情報を反映した所定モデルの構築(所定モデルの更新等)を行い、所定モデルを用いて異常の判定(検知)を行うので、車両において迅速に異常か否かの判定(つまり異常の検知)を行うことが可能となり得る。また、ゲートウェイ1300は、異常か否かの判定結果をログとして保存でき、その判定結果を活用し得る。

以上のように、本発明に係る技術の例示として実施の形態1、2を説明した。しかしながら、本発明に係る技術は、これに限定されず、適宜、変更、置き換え、付加、省略等を行った実施の形態にも適用可能である。例えば、以下のような変形例も本発明の一実施態様に含まれる。

40 ネットワーク

100a エンジンECU

100b ブレーキECU

100c ドア開閉センサECU

100d ウィンドウ開閉センサECU

101 エンジン

102 ブレーキ

103 ドア開閉センサ

104 ウィンドウ開閉センサ

110、310 フレーム送受信部

120、320 フレーム解釈部

130、330 受信ID判断部

140、340 受信IDリスト保持部

150 フレーム処理部

160 データ取得部

170、390 フレーム生成部

200a、200b バス

300、1300 ゲートウェイ(異常検知装置)

350、1350 加工処理部

360 外部通信部

361 車両識別情報保持部

370、1370 異常検知処理部

371、1371 モデル保持部

380 転送処理部

381 転送ルール保持部

400 サーバ

410 通信部

420 データ蓄積部

430、1430 学習部

440 検出窓サイズ特定部

450 検出窓サイズ特定用テーブル保持部

460、1460 異常検知結果保持部

1440 検出窓サイズ決定部

Claims (18)

- CAN(Controller Area Network)プロトコルに従って車両内のバスを介してメッセ

ージの授受を行う複数の電子制御ユニットを備える車載ネットワークシステムにおける異常の検知のための異常検知方法であって、

前記車両のエンジン始動又はアクセサリ−オンの際または所定時間毎に、前記車両の識別のための車両識別情報に基づいて単位時間の決定を行い、

前記決定された単位時間内に前記バスから受信されたメッセージの数に基づく特徴情報と、メッセージの出現頻度に係る基準を表す所定モデルとを用いた演算処理を行い、当該演算処理の結果に応じて異常か否かを判定する

異常検知方法。 - 前記単位時間の決定は、

前記車両のエンジン始動又はアクセサリ−オンの際または所定時間毎に、前記車両の識別のための車両識別情報を、サーバに送信し、前記サーバが前記車両識別情報に応じて特定した単位時間情報を前記サーバから受信し、前記単位時間の決定を行う

請求項1記載の異常検知方法。 - 前記メッセージは、メッセージの種類を示すメッセージIDを含み、

前記異常検知方法は、

前記車両のエンジン始動又はアクセサリ−オンの際または所定時間毎に、前記車両の識別のための車両識別情報に基づいて単位時間の前記決定を行う決定ステップと、

前記決定ステップで決定された単位時間内に前記バスから受信されたメッセージID毎のメッセージの数を成分とする特徴ベクトルを前記特徴情報として特定する特定ステップと、

前記特定ステップで特定された前記特徴情報と前記所定モデルとを用いて前記演算処理を行い、当該演算処理の結果に応じて前記判定を行う判定ステップとを含む

請求項1記載の異常検知方法。 - 前記車両識別情報は、前記車両の製造事業者を示す

請求項3記載の異常検知方法。 - 前記車両識別情報は、前記車両の車種を示す

請求項3記載の異常検知方法。 - 前記車両識別情報は、前記車両を他の車両と区別する情報である

請求項3記載の異常検知方法。 - 前記決定ステップでは、前記車両識別情報により識別される車両の集合における各車両の車載ネットワークシステムで当該車両内のバスに正常状態で送信されるべき、互いに異なる複数種類のメッセージのうち、送信周期が最短の一種類のメッセージの当該送信周期を、単位時間とするように前記決定を行う

請求項3〜6のいずれか一項に記載の異常検知方法。 - 前記判定ステップでは、前記車両識別情報に対応した前記所定モデルを用いて前記演算処理を行う

請求項3〜7のいずれか一項に記載の異常検知方法。 - 前記特定ステップでは、前記決定ステップで決定された単位時間毎に、当該単位時間内で前記バスから受信されたメッセージの数に基づく前記特徴情報を、逐次特定し、

前記判定ステップでは、前記特定ステップで逐次特定された各前記特徴情報について、当該特徴情報と前記所定モデルとを用いて前記演算処理を行い、

前記異常検知方法は更に、前記特定ステップで逐次特定された複数の前記特徴情報に基づいて前記所定モデルを逐次更新する更新ステップを含む

請求項3〜8のいずれか一項に記載の異常検知方法。 - 前記決定ステップでは、前記車両の製造の際に規定された情報に基づいて、前記車両において単位時間の前記決定を行い、

前記特定ステップでは、前記車両において前記特徴情報を特定する

請求項3〜9のいずれか一項に記載の異常検知方法。 - 前記決定ステップでは、前記車両のエンジン始動又はアクセサリ−オンの際に、前記車両において単位時間の前記決定を行い、

前記特定ステップでは、前記車両において前記特徴情報を特定する

請求項3〜9のいずれか一項に記載の異常検知方法。 - 前記決定ステップでは、所定時間毎に単位時間の前記決定を行い、

前記特定ステップでは、前記決定ステップで決定された最新の単位時間毎に、当該単位時間内で前記バスから受信されたメッセージの数に基づく前記特徴情報を、逐次特定し、

前記判定ステップでは、前記特定ステップで逐次特定された各前記特徴情報について、当該特徴情報と前記所定モデルとを用いて前記演算処理を行う

請求項3〜9のいずれか一項に記載の異常検知方法。 - 前記メッセージは、メッセージの種類を示すメッセージIDを含み、

前記特徴情報は、前記決定された単位時間内に前記バスから受信された、全てのメッセージIDのメッセージの総数を示す

請求項1記載の異常検知方法。 - CAN(Controller Area Network)プロトコルに従って車両内のバスを介してメッセ

ージの授受を行う複数の電子制御ユニットを備える車載ネットワークシステムにおける異常の検知のための異常検知方法であって、

単位時間の決定を行い、

前記決定された単位時間内に前記バスから受信されたメッセージの数に基づく特徴情報と、メッセージの出現頻度に係る基準を表す所定モデルとを用いた演算処理を行い、当該演算処理の結果に応じて異常か否かを判定し、

前記メッセージは、メッセージの種類を示すメッセージIDを含み、

前記異常検知方法は、

単位時間の前記決定を行う決定ステップと、

前記決定ステップで決定された単位時間内に前記バスから受信されたメッセージID毎のメッセージの数を成分とする特徴ベクトルを前記特徴情報として特定する特定ステップと、

前記特定ステップで特定された前記特徴情報と前記所定モデルとを用いて前記演算処理を行い、当該演算処理の結果に応じて前記判定を行う判定ステップとを含み、

前記決定ステップでは、前記車両のエンジン始動又はアクセサリ−オンの際または所定時間毎に、前記車両の識別のための車両識別情報に基づいて単位時間の前記決定を行い、

前記決定ステップでは、前記車両識別情報により識別される車両の集合における各車両の車載ネットワークシステムで当該車両内のバスに正常状態で送信されるべき、互いに異なる複数種類のメッセージのうち、送信周期が最短の一種類のメッセージの当該送信周期を、単位時間とするように前記決定を行う

異常検知方法。 - CAN(Controller Area Network)プロトコルに従って車両内のバスを介してメッセ

ージの授受を行う複数の電子制御ユニットを備える車載ネットワークシステムにおける異常の検知のための異常検知方法であって、

前記車両のエンジン始動又はアクセサリ−オンの際または所定時間毎に、前記車両の識別のための車両識別情報に基づいて単位時間の決定を行い、

前記決定された単位時間内に前記バスから受信されたメッセージの数に基づく特徴情報と、メッセージの出現頻度に係る基準を表す所定モデルとを用いた演算処理を行い、当該演算処理の結果に応じて異常か否かを判定し、

前記メッセージは、メッセージの種類を示すメッセージIDを含み、

前記異常検知方法は、

単位時間の前記決定を行う決定ステップと、

前記決定ステップで決定された単位時間内に前記バスから受信されたメッセージID毎のメッセージの数を成分とする特徴ベクトルを前記特徴情報として特定する特定ステップと、

前記特定ステップで特定された前記特徴情報と前記所定モデルとを用いて前記演算処理を行い、当該演算処理の結果に応じて前記判定を行う判定ステップとを含み、

前記特定ステップでは、前記決定ステップで決定された単位時間毎に、当該単位時間内で前記バスから受信されたメッセージの数に基づく前記特徴情報を、逐次特定し、

前記判定ステップでは、前記特定ステップで逐次特定された各前記特徴情報について、当該特徴情報と前記所定モデルとを用いて前記演算処理を行い、

前記異常検知方法は更に、前記特定ステップで逐次特定された複数の前記特徴情報に基づいて前記所定モデルを逐次更新する更新ステップを含む

異常検知方法。 - CAN(Controller Area Network)プロトコルに従って車両内のバスを介してメッセ

ージの授受を行う複数の電子制御ユニットを備える車載ネットワークシステムにおいて、前記バスに接続されて異常を検知する異常検知装置であって、

前記バスからメッセージを受信する受信部と、

前記車両のエンジン始動又はアクセサリ−オンの際または所定時間毎に前記車両の識別のための車両識別情報に基づいて単位時間を決定する決定部と、

前記決定部により決定された単位時間内に前記受信部により受信されたメッセージの数に基づく特徴情報を特定する特定部と、

前記特定部で特定された前記特徴情報とメッセージの出現頻度に係る基準を表す所定モデルとを用いた演算処理の結果に応じて、異常か否かを判定する判定部とを備える

異常検知装置。 - 一の車両とサーバとを備える異常検知システムであって、

前記一の車両は、CAN(Controller Area Network)プロトコルに従って前記一の車

両内のバスを介してメッセージの授受を行う複数の電子制御ユニットと当該バスに接続された異常検知装置とを備える車載ネットワークシステムを有し、

前記異常検知装置は、

前記バスからメッセージを受信する受信部と、

前記車両のエンジン始動又はアクセサリ−オンの際または所定時間毎に前記一の車両の識別のための車両識別情報を前記サーバに送信し、前記サーバからの応答に基づいて単位時間を決定する決定部と、

前記決定部により決定された単位時間内に前記受信部により受信されたメッセージの数に基づく特徴情報を特定する特定部と、

前記特定部で特定された前記特徴情報とメッセージの出現頻度に係る基準を表す所定モデルとを用いた演算処理の結果に応じて、異常か否かを判定する判定部とを備え、

前記サーバは、前記一の車両から前記車両識別情報を受信し、当該車両識別情報に基づいて特定した単位時間を示す情報を、前記一の車両に送信する通信部を備える

異常検知システム。 - 一の車両とサーバとを備える異常検知システムであって、

前記一の車両は、CAN(Controller Area Network)プロトコルに従って前記一の車

両内のバスを介してメッセージの授受を行う複数の電子制御ユニットと当該バスに接続された異常検知装置とを備える車載ネットワークシステムを有し、

前記異常検知装置は、

前記バスからメッセージを受信する受信部と、

前記一の車両の識別のための車両識別情報を前記サーバに送信し、前記サーバからの応答に基づいて単位時間を決定する決定部と、

前記決定部により決定された単位時間内に前記受信部により受信されたメッセージの数に基づく特徴情報を特定する特定部と、

前記特定部で特定された前記特徴情報とメッセージの出現頻度に係る基準を表す所定モデルとを用いた演算処理の結果に応じて、異常か否かを判定する判定部とを備え、

前記サーバは、前記一の車両から前記車両識別情報を受信し、当該車両識別情報に基づいて特定した単位時間を示す情報を、前記一の車両に送信する通信部を備え、

前記サーバは、更に、前記一の車両から受信した前記車両識別情報に基づいて特定した単位時間内に、当該車両識別情報により識別される車両の集合における1つ以上の車両の車載ネットワークシステムで当該車両内のバスから受信されたメッセージの数に基づく所定情報を取得し、当該所定情報に基づいて、メッセージの出現頻度に係る基準を表す基準モデルを更新する学習部を備え、

前記通信部は、前記学習部により更新した前記基準モデルを示す情報を前記一の車両に送信し、

前記異常検知装置は、前記サーバから受信した前記基準モデルを示す情報に基づいて、前記所定モデルを更新し、

前記判定部は、前記特徴情報と、前記更新された前記所定モデルとを用いた演算処理を行い、当該演算処理の結果に応じて、異常か否かの前記判定を行う

異常検知システム。

Priority Applications (7)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| EP16883746.6A EP3402128B1 (en) | 2016-01-08 | 2016-12-14 | Abnormality detection method, abnormality detection device, and abnormality detection system |

| PCT/JP2016/087134 WO2017119246A1 (ja) | 2016-01-08 | 2016-12-14 | 異常検知方法、異常検知装置及び異常検知システム |

| CN201680051251.XA CN108028790B (zh) | 2016-01-08 | 2016-12-14 | 异常检测方法、异常检测装置及异常检测系统 |

| EP20168399.2A EP3697031B1 (en) | 2016-01-08 | 2016-12-14 | Abnormality detection method, abnormality detection device, and abnormality detection system in a vehicle network |

| CN202110213461.7A CN113014464B (zh) | 2016-01-08 | 2016-12-14 | 异常检测方法、异常检测装置及异常检测系统 |

| US16/026,040 US10986008B2 (en) | 2016-01-08 | 2018-07-02 | Abnormality detection in an on-board network system |

| US17/201,839 US11296965B2 (en) | 2016-01-08 | 2021-03-15 | Abnormality detection in an on-board network system |

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2016003035 | 2016-01-08 | ||

| JP2016003035 | 2016-01-08 |

Related Child Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2021022678A Division JP7013603B2 (ja) | 2016-01-08 | 2021-02-16 | 異常検知方法、異常検知装置及び異常検知システム |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2017126978A JP2017126978A (ja) | 2017-07-20 |

| JP6839963B2 true JP6839963B2 (ja) | 2021-03-10 |

Family

ID=59364469

Family Applications (2)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2016212574A Active JP6839963B2 (ja) | 2016-01-08 | 2016-10-31 | 異常検知方法、異常検知装置及び異常検知システム |

| JP2021022678A Active JP7013603B2 (ja) | 2016-01-08 | 2021-02-16 | 異常検知方法、異常検知装置及び異常検知システム |

Family Applications After (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2021022678A Active JP7013603B2 (ja) | 2016-01-08 | 2021-02-16 | 異常検知方法、異常検知装置及び異常検知システム |

Country Status (4)

| Country | Link |

|---|---|

| US (1) | US10986008B2 (ja) |

| EP (2) | EP3697031B1 (ja) |

| JP (2) | JP6839963B2 (ja) |

| CN (1) | CN108028790B (ja) |

Families Citing this family (55)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US10630699B2 (en) * | 2017-08-14 | 2020-04-21 | Argus Cyber Security Ltd. | Automotive cybersecurity |

| DE102017217195A1 (de) * | 2017-09-27 | 2019-03-28 | Continental Teves Ag & Co. Ohg | Verfahren zum Erfassen eines Angriffs auf ein Steuergerät eines Fahrzeugs |

| DE102017218134B3 (de) * | 2017-10-11 | 2019-02-14 | Volkswagen Aktiengesellschaft | Verfahren und Vorrichtung zum Übertragen einer Botschaftsfolge über einen Datenbus sowie Verfahren und Vorrichtung zum Erkennen eines Angriffs auf eine so übertragene Botschaftsfolge |

| CN110226310B (zh) * | 2017-12-01 | 2022-07-19 | 松下电器(美国)知识产权公司 | 电子控制装置、不正当检测服务器、车载网络系统、车载网络监视系统以及方法 |

| JP7006295B2 (ja) * | 2018-01-19 | 2022-01-24 | 富士通株式会社 | 攻撃検知装置および攻撃検知方法 |

| US11012409B2 (en) * | 2018-03-30 | 2021-05-18 | Intel Corporation | Anomaly detection in a controller area network |

| US11110895B2 (en) * | 2018-04-09 | 2021-09-07 | Cisco Technology, Inc. | Vehicle network intrusion detection system (IDS) using vehicle state predictions |

| JP7121737B2 (ja) | 2018-05-23 | 2022-08-18 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 異常検知装置、異常検知方法およびプログラム |

| CN111373701B (zh) * | 2018-05-23 | 2022-05-17 | 松下电器(美国)知识产权公司 | 异常检测装置、异常检测系统以及控制方法 |

| JP7378089B2 (ja) | 2018-06-13 | 2023-11-13 | パナソニックIpマネジメント株式会社 | 不正通信検知装置、不正通信検知方法及び製造システム |

| DE102018209407A1 (de) * | 2018-06-13 | 2019-12-19 | Robert Bosch Gmbh | Verfahren und Vorrichtung zur Behandlung einer Anomalie in einem Kommunikationsnetzwerk |

| JP6555559B1 (ja) * | 2018-06-15 | 2019-08-07 | パナソニックIpマネジメント株式会社 | 電子制御装置、監視方法、プログラム及びゲートウェイ装置 |

| CN108958217A (zh) * | 2018-06-20 | 2018-12-07 | 长春工业大学 | 一种基于深度学习的can总线报文异常检测方法 |

| US11354406B2 (en) * | 2018-06-28 | 2022-06-07 | Intel Corporation | Physics-based approach for attack detection and localization in closed-loop controls for autonomous vehicles |

| CN108923904A (zh) * | 2018-06-29 | 2018-11-30 | 百度在线网络技术(北京)有限公司 | 汽车指令处理方法、装置、设备、云平台及存储介质 |

| JP7000271B2 (ja) * | 2018-07-25 | 2022-01-19 | 株式会社日立製作所 | 車両不正アクセス対策装置、及び車両不正アクセス対策方法 |

| US11711384B2 (en) * | 2018-08-27 | 2023-07-25 | Lear Corporation | Method and system for detecting message injection anomalies |

| US11038911B2 (en) * | 2018-10-19 | 2021-06-15 | Blackberry Limited | Method and system for determining risk in automotive ECU components |

| WO2020105234A1 (ja) * | 2018-11-21 | 2020-05-28 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 異常検知方法、及び異常検知装置 |

| CN112912282A (zh) * | 2018-11-27 | 2021-06-04 | 住友电气工业株式会社 | 车辆故障预测系统、监视装置、车辆故障预测方法及车辆故障预测程序 |

| JP7269955B2 (ja) * | 2018-11-30 | 2023-05-09 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 車両ログ送信装置、車両ログ解析サーバおよび車両ログ解析システム |

| JP7312769B2 (ja) * | 2018-12-28 | 2023-07-21 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 統計情報生成装置、統計情報生成方法、および、プログラム |

| WO2020160761A1 (de) * | 2019-02-06 | 2020-08-13 | Lisa Dräxlmaier GmbH | Verfahren und prüfvorrichtung |

| CN117118776A (zh) * | 2019-02-08 | 2023-11-24 | 松下电器(美国)知识产权公司 | 异常判定方法、异常判定装置以及程序 |

| WO2020179021A1 (ja) * | 2019-03-06 | 2020-09-10 | 三菱電機株式会社 | 攻撃検知装置および攻撃検知プログラム |

| JP7176456B2 (ja) * | 2019-03-29 | 2022-11-22 | 株式会社デンソー | メッセージ監視システム、メッセージ送信電子制御装置、および監視用電子制御装置 |

| WO2020202850A1 (ja) * | 2019-04-01 | 2020-10-08 | 株式会社デンソー | 情報処理装置 |

| JP7234832B2 (ja) * | 2019-07-03 | 2023-03-08 | 株式会社デンソー | 電子制御装置 |

| JP7316129B2 (ja) * | 2019-07-16 | 2023-07-27 | 株式会社ベリサーブ | 処理システム、及び処理プログラム |

| JP7234839B2 (ja) | 2019-07-17 | 2023-03-08 | 株式会社デンソー | ゲートウェイ装置、異常監視方法、及び異常監視プログラム |

| JP7284673B2 (ja) * | 2019-09-17 | 2023-05-31 | 株式会社日立ソリューションズ | 変換装置、変換方法、および変換プログラム |

| JP7065356B2 (ja) | 2019-11-11 | 2022-05-12 | パナソニックIpマネジメント株式会社 | 情報処理装置、情報処理方法、およびプログラム |

| CN110912908B (zh) * | 2019-11-28 | 2022-08-02 | 中国电子产品可靠性与环境试验研究所((工业和信息化部电子第五研究所)(中国赛宝实验室)) | 网络协议异常检测方法、装置、计算机设备和存储介质 |

| JPWO2021106446A1 (ja) * | 2019-11-28 | 2021-06-03 | ||

| US11363059B2 (en) * | 2019-12-13 | 2022-06-14 | Microsoft Technology Licensing, Llc | Detection of brute force attacks |

| DE112020006470T5 (de) * | 2020-01-09 | 2022-10-27 | Sumitomo Electric Industries, Ltd. | Detektionsvorrichtung, Fahrzeugsystem und Detektionsverfahren |

| WO2021144858A1 (ja) * | 2020-01-14 | 2021-07-22 | パナソニック インテレクチュアル プロパティ コーポレーション オブ アメリカ | 異常検知システム、異常検知装置、及び異常検知方法 |

| CN111581037B (zh) * | 2020-04-22 | 2024-03-29 | 长城汽车股份有限公司 | 车辆联网检测系统、方法 |

| EP3979590A4 (en) * | 2020-04-29 | 2022-07-27 | Huawei Technologies Co., Ltd. | METHOD AND DEVICE FOR IDENTIFYING ABNORMAL MESSAGES |

| CN111708661A (zh) * | 2020-05-14 | 2020-09-25 | 东风汽车集团有限公司 | 一种适用于中央网关的压力测试系统及方法 |

| CN114205261B (zh) * | 2020-08-27 | 2024-02-20 | 中车株洲电力机车研究所有限公司 | 网络通信数据正确性的自动化测试方法及存储介质 |

| CN112866327B (zh) * | 2020-11-03 | 2023-08-11 | 联合汽车电子有限公司 | 车辆数据的传输方法、装置、设备、系统和存储介质 |

| CN112565341A (zh) * | 2020-11-13 | 2021-03-26 | 华人运通(江苏)技术有限公司 | 诊断路由的方法、装置、系统、设备和存储介质 |

| CN112637013B (zh) * | 2020-12-21 | 2022-11-04 | 苏州三六零智能安全科技有限公司 | Can总线报文异常检测方法及装置、设备、存储介质 |

| CN112668523A (zh) * | 2020-12-31 | 2021-04-16 | 深圳云天励飞技术股份有限公司 | 车辆行驶异常检测方法、装置、电子设备及存储介质 |

| JP2022135190A (ja) * | 2021-03-04 | 2022-09-15 | トヨタ自動車株式会社 | 情報処理装置、情報処理方法、およびプログラム |

| CN113103973A (zh) * | 2021-04-06 | 2021-07-13 | 深圳元戎启行科技有限公司 | 无人驾驶车辆的检测方法、装置、介质及无人驾驶车辆 |

| CN115242575B (zh) * | 2021-04-22 | 2023-10-03 | 广州汽车集团股份有限公司 | 基于canfd网络的报文处理方法、装置、设备及存储介质 |

| CN113204226B (zh) * | 2021-04-25 | 2022-12-09 | 重庆长安汽车股份有限公司 | 整车诊断系统及方法 |

| CN113347022B (zh) * | 2021-05-13 | 2022-11-11 | 中国航空工业集团公司西安航空计算技术研究所 | 一种民用飞机机载信息系统网络安保能力检测系统及方法 |

| CN113259200B (zh) * | 2021-05-18 | 2022-06-17 | 东风汽车集团股份有限公司 | 车载以太网交换机硬件测试方法、装置、设备及存储介质 |

| CN113625681B (zh) * | 2021-07-19 | 2022-12-13 | 湖南大学 | Can总线异常检测方法、系统及存储介质 |

| CN113904955B (zh) * | 2021-09-29 | 2023-04-07 | 东风汽车有限公司东风日产乘用车公司 | 数据传输链路的检测方法、装置及系统 |

| CN114513475B (zh) * | 2022-02-15 | 2024-03-19 | 一汽解放汽车有限公司 | 报文交互方法、装置、控制器、存储介质和程序产品 |

| CN115412370B (zh) * | 2022-10-31 | 2023-03-21 | 广汽埃安新能源汽车股份有限公司 | 车辆通信数据检测方法、装置、电子设备和可读介质 |

Family Cites Families (11)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2006287739A (ja) * | 2005-04-01 | 2006-10-19 | Fujitsu Ten Ltd | ゲートウェイ装置 |

| JP2007235313A (ja) * | 2006-02-28 | 2007-09-13 | Nissan Motor Co Ltd | 計測装置および該計測装置の計測方法 |

| JP2009035237A (ja) * | 2007-08-03 | 2009-02-19 | Mitsubishi Fuso Truck & Bus Corp | 故障診断装置及び故障診断方法 |

| JP5222002B2 (ja) * | 2008-04-03 | 2013-06-26 | 株式会社オートネットワーク技術研究所 | 車載用の中継接続ユニット |

| CN103999410B (zh) * | 2011-12-22 | 2017-04-12 | 丰田自动车株式会社 | 通信系统及通信方法 |

| CN103259686B (zh) * | 2013-05-31 | 2016-04-27 | 浙江大学 | 基于离散错误事件的can总线网络故障诊断方法 |

| JP2015026252A (ja) | 2013-07-26 | 2015-02-05 | 株式会社豊田中央研究所 | 異常検知装置及びプログラム |

| JP6361175B2 (ja) | 2014-03-06 | 2018-07-25 | 株式会社豊田中央研究所 | 異常診断装置及びプログラム |

| US8955130B1 (en) * | 2014-04-10 | 2015-02-10 | Zephyr Technology Co., Limited | Method for protecting vehicle data transmission system from intrusions |

| CN106170953B (zh) * | 2014-04-17 | 2019-10-18 | 松下电器(美国)知识产权公司 | 车载网络系统、网关装置以及不正常检测方法 |

| US10798114B2 (en) * | 2015-06-29 | 2020-10-06 | Argus Cyber Security Ltd. | System and method for consistency based anomaly detection in an in-vehicle communication network |

-

2016

- 2016-10-31 JP JP2016212574A patent/JP6839963B2/ja active Active

- 2016-12-14 EP EP20168399.2A patent/EP3697031B1/en active Active

- 2016-12-14 EP EP16883746.6A patent/EP3402128B1/en active Active

- 2016-12-14 CN CN201680051251.XA patent/CN108028790B/zh active Active

-

2018

- 2018-07-02 US US16/026,040 patent/US10986008B2/en active Active

-

2021

- 2021-02-16 JP JP2021022678A patent/JP7013603B2/ja active Active

Also Published As

| Publication number | Publication date |

|---|---|

| US10986008B2 (en) | 2021-04-20 |

| EP3697031A1 (en) | 2020-08-19 |

| EP3402128A4 (en) | 2019-01-09 |

| CN108028790B (zh) | 2021-02-26 |

| EP3402128B1 (en) | 2020-05-27 |

| JP2021073829A (ja) | 2021-05-13 |

| CN108028790A (zh) | 2018-05-11 |

| JP7013603B2 (ja) | 2022-01-31 |

| EP3402128A1 (en) | 2018-11-14 |

| EP3697031B1 (en) | 2023-11-15 |

| US20180316584A1 (en) | 2018-11-01 |

| JP2017126978A (ja) | 2017-07-20 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP7013603B2 (ja) | 異常検知方法、異常検知装置及び異常検知システム | |

| WO2017119246A1 (ja) | 異常検知方法、異常検知装置及び異常検知システム | |

| US11570184B2 (en) | In-vehicle network system, fraud-detection electronic control unit, and fraud-detection method | |

| JP6539363B2 (ja) | 不正通信検知方法、不正通信検知システム及びプログラム | |

| JP7053449B2 (ja) | 不正通信検知基準決定方法、不正通信検知基準決定システム及びプログラム | |

| CN106105105B (zh) | 网络通信系统、不正常检测电子控制单元以及不正常应对方法 | |

| JP6152228B2 (ja) | 電子制御ユニット、車載ネットワークシステム及び車両用通信方法 | |

| US20170013005A1 (en) | System and method for consistency based anomaly detection in an in-vehicle communication network | |

| US20170109521A1 (en) | Vehicle network system whose security is improved using message authentication code | |

| CN110546921B (zh) | 不正当检测方法、不正当检测装置以及程序 | |

| JP2018026791A (ja) | フレーム伝送阻止装置、フレーム伝送阻止方法及び車載ネットワークシステム | |

| CN109076016B (zh) | 非法通信检测基准决定方法、决定系统以及记录介质 | |

| WO2018186053A1 (ja) | 不正通信検知方法、不正通信検知システム及びプログラム | |

| JPWO2019187350A1 (ja) | 不正検知方法、不正検知装置及びプログラム | |

| US20220311781A1 (en) | Selection method, selection system, and recording medium |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20190828 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20200526 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20200625 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20200818 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20200929 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20210126 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20210216 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 6839963 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |