KR101767255B1 - 홈 네트워크의 디바이스들에 대한 효율적 통신 - Google Patents

홈 네트워크의 디바이스들에 대한 효율적 통신 Download PDFInfo

- Publication number

- KR101767255B1 KR101767255B1 KR1020177009439A KR20177009439A KR101767255B1 KR 101767255 B1 KR101767255 B1 KR 101767255B1 KR 1020177009439 A KR1020177009439 A KR 1020177009439A KR 20177009439 A KR20177009439 A KR 20177009439A KR 101767255 B1 KR101767255 B1 KR 101767255B1

- Authority

- KR

- South Korea

- Prior art keywords

- network

- field

- network device

- message

- fabric

- Prior art date

Links

- 238000004891 communication Methods 0.000 title claims abstract description 135

- 238000000034 method Methods 0.000 claims abstract description 106

- 230000004044 response Effects 0.000 claims description 70

- 238000005286 illumination Methods 0.000 claims description 5

- 239000004744 fabric Substances 0.000 abstract description 299

- 230000005540 biological transmission Effects 0.000 description 104

- 230000000977 initiatory effect Effects 0.000 description 37

- 230000008569 process Effects 0.000 description 33

- 230000008859 change Effects 0.000 description 16

- 238000012546 transfer Methods 0.000 description 15

- 238000010586 diagram Methods 0.000 description 14

- 230000033001 locomotion Effects 0.000 description 12

- 230000001360 synchronised effect Effects 0.000 description 12

- 238000013523 data management Methods 0.000 description 11

- 230000000737 periodic effect Effects 0.000 description 11

- 230000002093 peripheral effect Effects 0.000 description 10

- 235000008694 Humulus lupulus Nutrition 0.000 description 9

- 206010041349 Somnolence Diseases 0.000 description 9

- 238000001514 detection method Methods 0.000 description 9

- 230000006855 networking Effects 0.000 description 9

- 239000000428 dust Substances 0.000 description 8

- 239000000779 smoke Substances 0.000 description 8

- 239000003795 chemical substances by application Substances 0.000 description 7

- 230000006870 function Effects 0.000 description 7

- 238000004519 manufacturing process Methods 0.000 description 7

- 230000004048 modification Effects 0.000 description 7

- 238000012986 modification Methods 0.000 description 7

- 230000007613 environmental effect Effects 0.000 description 6

- 238000012545 processing Methods 0.000 description 6

- 230000006399 behavior Effects 0.000 description 5

- 238000005516 engineering process Methods 0.000 description 5

- 238000010438 heat treatment Methods 0.000 description 5

- 230000000007 visual effect Effects 0.000 description 5

- 238000003973 irrigation Methods 0.000 description 4

- 230000002262 irrigation Effects 0.000 description 4

- 238000005304 joining Methods 0.000 description 4

- 230000007246 mechanism Effects 0.000 description 4

- 238000003860 storage Methods 0.000 description 4

- UGFAIRIUMAVXCW-UHFFFAOYSA-N Carbon monoxide Chemical compound [O+]#[C-] UGFAIRIUMAVXCW-UHFFFAOYSA-N 0.000 description 3

- 238000004378 air conditioning Methods 0.000 description 3

- 229910002091 carbon monoxide Inorganic materials 0.000 description 3

- 238000001816 cooling Methods 0.000 description 3

- 238000013461 design Methods 0.000 description 3

- 239000003999 initiator Substances 0.000 description 3

- 238000007726 management method Methods 0.000 description 3

- 238000012544 monitoring process Methods 0.000 description 3

- 230000000644 propagated effect Effects 0.000 description 3

- 230000008707 rearrangement Effects 0.000 description 3

- 238000009423 ventilation Methods 0.000 description 3

- 101100408383 Mus musculus Piwil1 gene Proteins 0.000 description 2

- 230000009471 action Effects 0.000 description 2

- 230000001174 ascending effect Effects 0.000 description 2

- 238000009529 body temperature measurement Methods 0.000 description 2

- 230000006835 compression Effects 0.000 description 2

- 238000007906 compression Methods 0.000 description 2

- 238000011161 development Methods 0.000 description 2

- 230000000694 effects Effects 0.000 description 2

- 238000005538 encapsulation Methods 0.000 description 2

- 238000007667 floating Methods 0.000 description 2

- 230000006872 improvement Effects 0.000 description 2

- 238000003825 pressing Methods 0.000 description 2

- REQCZEXYDRLIBE-UHFFFAOYSA-N procainamide Chemical compound CCN(CC)CCNC(=O)C1=CC=C(N)C=C1 REQCZEXYDRLIBE-UHFFFAOYSA-N 0.000 description 2

- 239000000523 sample Substances 0.000 description 2

- 230000035945 sensitivity Effects 0.000 description 2

- 238000002560 therapeutic procedure Methods 0.000 description 2

- 230000001133 acceleration Effects 0.000 description 1

- 230000003213 activating effect Effects 0.000 description 1

- 230000009118 appropriate response Effects 0.000 description 1

- 238000003491 array Methods 0.000 description 1

- 230000009286 beneficial effect Effects 0.000 description 1

- 230000008901 benefit Effects 0.000 description 1

- 239000011449 brick Substances 0.000 description 1

- 230000001413 cellular effect Effects 0.000 description 1

- 230000003750 conditioning effect Effects 0.000 description 1

- 238000013500 data storage Methods 0.000 description 1

- 238000006073 displacement reaction Methods 0.000 description 1

- 238000005265 energy consumption Methods 0.000 description 1

- 238000003306 harvesting Methods 0.000 description 1

- 231100001261 hazardous Toxicity 0.000 description 1

- 230000020169 heat generation Effects 0.000 description 1

- 230000003993 interaction Effects 0.000 description 1

- 238000013507 mapping Methods 0.000 description 1

- 230000001404 mediated effect Effects 0.000 description 1

- 230000001902 propagating effect Effects 0.000 description 1

- 230000005855 radiation Effects 0.000 description 1

- 230000009467 reduction Effects 0.000 description 1

- 238000000060 site-specific infrared dichroism spectroscopy Methods 0.000 description 1

- 230000005236 sound signal Effects 0.000 description 1

- 239000000126 substance Substances 0.000 description 1

- 238000012360 testing method Methods 0.000 description 1

- 239000010409 thin film Substances 0.000 description 1

- 238000002604 ultrasonography Methods 0.000 description 1

- 238000012795 verification Methods 0.000 description 1

- 238000005406 washing Methods 0.000 description 1

- XLYOFNOQVPJJNP-UHFFFAOYSA-N water Substances O XLYOFNOQVPJJNP-UHFFFAOYSA-N 0.000 description 1

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L45/00—Routing or path finding of packets in data switching networks

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F8/00—Arrangements for software engineering

- G06F8/60—Software deployment

- G06F8/65—Updates

-

- G—PHYSICS

- G08—SIGNALLING

- G08B—SIGNALLING OR CALLING SYSTEMS; ORDER TELEGRAPHS; ALARM SYSTEMS

- G08B21/00—Alarms responsive to a single specified undesired or abnormal condition and not otherwise provided for

- G08B21/02—Alarms for ensuring the safety of persons

- G08B21/04—Alarms for ensuring the safety of persons responsive to non-activity, e.g. of elderly persons

- G08B21/0407—Alarms for ensuring the safety of persons responsive to non-activity, e.g. of elderly persons based on behaviour analysis

- G08B21/0415—Alarms for ensuring the safety of persons responsive to non-activity, e.g. of elderly persons based on behaviour analysis detecting absence of activity per se

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/2803—Home automation networks

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/2803—Home automation networks

- H04L12/2807—Exchanging configuration information on appliance services in a home automation network

- H04L12/2814—Exchanging control software or macros for controlling appliance services in a home automation network

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/2803—Home automation networks

- H04L12/2823—Reporting information sensed by appliance or service execution status of appliance services in a home automation network

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

- H04L12/2803—Home automation networks

- H04L12/2823—Reporting information sensed by appliance or service execution status of appliance services in a home automation network

- H04L12/2827—Reporting to a device within the home network; wherein the reception of the information reported automatically triggers the execution of a home appliance functionality

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L43/00—Arrangements for monitoring or testing data switching networks

- H04L43/06—Generation of reports

- H04L43/065—Generation of reports related to network devices

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L45/00—Routing or path finding of packets in data switching networks

- H04L45/74—Address processing for routing

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L49/00—Packet switching elements

- H04L49/25—Routing or path finding in a switch fabric

- H04L49/253—Routing or path finding in a switch fabric using establishment or release of connections between ports

- H04L49/254—Centralised controller, i.e. arbitration or scheduling

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L61/00—Network arrangements, protocols or services for addressing or naming

-

- H04L61/6059—

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/06—Network architectures or network communication protocols for network security for supporting key management in a packet data network

- H04L63/061—Network architectures or network communication protocols for network security for supporting key management in a packet data network for key exchange, e.g. in peer-to-peer networks

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/083—Network architectures or network communication protocols for network security for authentication of entities using passwords

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/01—Protocols

- H04L67/10—Protocols in which an application is distributed across nodes in the network

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/01—Protocols

- H04L67/12—Protocols specially adapted for proprietary or special-purpose networking environments, e.g. medical networks, sensor networks, networks in vehicles or remote metering networks

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/34—Network arrangements or protocols for supporting network services or applications involving the movement of software or configuration parameters

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L69/00—Network arrangements, protocols or services independent of the application payload and not provided for in the other groups of this subclass

- H04L69/16—Implementation or adaptation of Internet protocol [IP], of transmission control protocol [TCP] or of user datagram protocol [UDP]

- H04L69/165—Combined use of TCP and UDP protocols; selection criteria therefor

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L69/00—Network arrangements, protocols or services independent of the application payload and not provided for in the other groups of this subclass

- H04L69/22—Parsing or analysis of headers

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0861—Generation of secret information including derivation or calculation of cryptographic keys or passwords

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/14—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols using a plurality of keys or algorithms

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/30—Public key, i.e. encryption algorithm being computationally infeasible to invert or user's encryption keys not requiring secrecy

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3247—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving digital signatures

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3263—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving certificates, e.g. public key certificate [PKC] or attribute certificate [AC]; Public key infrastructure [PKI] arrangements

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3263—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving certificates, e.g. public key certificate [PKC] or attribute certificate [AC]; Public key infrastructure [PKI] arrangements

- H04L9/3265—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving certificates, e.g. public key certificate [PKC] or attribute certificate [AC]; Public key infrastructure [PKI] arrangements using certificate chains, trees or paths; Hierarchical trust model

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/06—Authentication

- H04W12/069—Authentication using certificates or pre-shared keys

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W24/00—Supervisory, monitoring or testing arrangements

- H04W24/04—Arrangements for maintaining operational condition

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W24/00—Supervisory, monitoring or testing arrangements

- H04W24/10—Scheduling measurement reports ; Arrangements for measurement reports

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W4/00—Services specially adapted for wireless communication networks; Facilities therefor

- H04W4/02—Services making use of location information

- H04W4/029—Location-based management or tracking services

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W40/00—Communication routing or communication path finding

- H04W40/24—Connectivity information management, e.g. connectivity discovery or connectivity update

- H04W40/246—Connectivity information discovery

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W52/00—Power management, e.g. TPC [Transmission Power Control], power saving or power classes

- H04W52/02—Power saving arrangements

- H04W52/0209—Power saving arrangements in terminal devices

- H04W52/0212—Power saving arrangements in terminal devices managed by the network, e.g. network or access point is master and terminal is slave

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W52/00—Power management, e.g. TPC [Transmission Power Control], power saving or power classes

- H04W52/04—TPC

- H04W52/38—TPC being performed in particular situations

- H04W52/383—TPC being performed in particular situations power control in peer-to-peer links

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W60/00—Affiliation to network, e.g. registration; Terminating affiliation with the network, e.g. de-registration

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W72/00—Local resource management

- H04W72/50—Allocation or scheduling criteria for wireless resources

- H04W72/53—Allocation or scheduling criteria for wireless resources based on regulatory allocation policies

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W76/00—Connection management

- H04W76/10—Connection setup

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W76/00—Connection management

- H04W76/10—Connection setup

- H04W76/14—Direct-mode setup

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W84/00—Network topologies

- H04W84/02—Hierarchically pre-organised networks, e.g. paging networks, cellular networks, WLAN [Wireless Local Area Network] or WLL [Wireless Local Loop]

- H04W84/10—Small scale networks; Flat hierarchical networks

- H04W84/12—WLAN [Wireless Local Area Networks]

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W88/00—Devices specially adapted for wireless communication networks, e.g. terminals, base stations or access point devices

- H04W88/02—Terminal devices

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/28—Data switching networks characterised by path configuration, e.g. LAN [Local Area Networks] or WAN [Wide Area Networks]

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/54—Store-and-forward switching systems

- H04L12/56—Packet switching systems

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L2101/00—Indexing scheme associated with group H04L61/00

- H04L2101/60—Types of network addresses

- H04L2101/604—Address structures or formats

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L2101/00—Indexing scheme associated with group H04L61/00

- H04L2101/60—Types of network addresses

- H04L2101/618—Details of network addresses

- H04L2101/659—Internet protocol version 6 [IPv6] addresses

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L51/00—User-to-user messaging in packet-switching networks, transmitted according to store-and-forward or real-time protocols, e.g. e-mail

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L61/00—Network arrangements, protocols or services for addressing or naming

- H04L61/50—Address allocation

- H04L61/5038—Address allocation for local use, e.g. in LAN or USB networks, or in a controller area network [CAN]

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/0823—Network architectures or network communication protocols for network security for authentication of entities using certificates

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/50—Network services

- H04L67/52—Network services specially adapted for the location of the user terminal

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/50—Network services

- H04L67/535—Tracking the activity of the user

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/04—Key management, e.g. using generic bootstrapping architecture [GBA]

- H04W12/047—Key management, e.g. using generic bootstrapping architecture [GBA] without using a trusted network node as an anchor

- H04W12/0471—Key exchange

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W80/00—Wireless network protocols or protocol adaptations to wireless operation

- H04W80/04—Network layer protocols, e.g. mobile IP [Internet Protocol]

- H04W80/045—Network layer protocols, e.g. mobile IP [Internet Protocol] involving different protocol versions, e.g. MIPv4 and MIPv6

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W84/00—Network topologies

- H04W84/18—Self-organising networks, e.g. ad-hoc networks or sensor networks

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W88/00—Devices specially adapted for wireless communication networks, e.g. terminals, base stations or access point devices

- H04W88/02—Terminal devices

- H04W88/04—Terminal devices adapted for relaying to or from another terminal or user

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W88/00—Devices specially adapted for wireless communication networks, e.g. terminals, base stations or access point devices

- H04W88/02—Terminal devices

- H04W88/06—Terminal devices adapted for operation in multiple networks or having at least two operational modes, e.g. multi-mode terminals

-

- Y—GENERAL TAGGING OF NEW TECHNOLOGICAL DEVELOPMENTS; GENERAL TAGGING OF CROSS-SECTIONAL TECHNOLOGIES SPANNING OVER SEVERAL SECTIONS OF THE IPC; TECHNICAL SUBJECTS COVERED BY FORMER USPC CROSS-REFERENCE ART COLLECTIONS [XRACs] AND DIGESTS

- Y02—TECHNOLOGIES OR APPLICATIONS FOR MITIGATION OR ADAPTATION AGAINST CLIMATE CHANGE

- Y02D—CLIMATE CHANGE MITIGATION TECHNOLOGIES IN INFORMATION AND COMMUNICATION TECHNOLOGIES [ICT], I.E. INFORMATION AND COMMUNICATION TECHNOLOGIES AIMING AT THE REDUCTION OF THEIR OWN ENERGY USE

- Y02D30/00—Reducing energy consumption in communication networks

- Y02D30/70—Reducing energy consumption in communication networks in wireless communication networks

-

- Y—GENERAL TAGGING OF NEW TECHNOLOGICAL DEVELOPMENTS; GENERAL TAGGING OF CROSS-SECTIONAL TECHNOLOGIES SPANNING OVER SEVERAL SECTIONS OF THE IPC; TECHNICAL SUBJECTS COVERED BY FORMER USPC CROSS-REFERENCE ART COLLECTIONS [XRACs] AND DIGESTS

- Y04—INFORMATION OR COMMUNICATION TECHNOLOGIES HAVING AN IMPACT ON OTHER TECHNOLOGY AREAS

- Y04S—SYSTEMS INTEGRATING TECHNOLOGIES RELATED TO POWER NETWORK OPERATION, COMMUNICATION OR INFORMATION TECHNOLOGIES FOR IMPROVING THE ELECTRICAL POWER GENERATION, TRANSMISSION, DISTRIBUTION, MANAGEMENT OR USAGE, i.e. SMART GRIDS

- Y04S40/00—Systems for electrical power generation, transmission, distribution or end-user application management characterised by the use of communication or information technologies, or communication or information technology specific aspects supporting them

- Y04S40/18—Network protocols supporting networked applications, e.g. including control of end-device applications over a network

-

- Y—GENERAL TAGGING OF NEW TECHNOLOGICAL DEVELOPMENTS; GENERAL TAGGING OF CROSS-SECTIONAL TECHNOLOGIES SPANNING OVER SEVERAL SECTIONS OF THE IPC; TECHNICAL SUBJECTS COVERED BY FORMER USPC CROSS-REFERENCE ART COLLECTIONS [XRACs] AND DIGESTS

- Y04—INFORMATION OR COMMUNICATION TECHNOLOGIES HAVING AN IMPACT ON OTHER TECHNOLOGY AREAS

- Y04S—SYSTEMS INTEGRATING TECHNOLOGIES RELATED TO POWER NETWORK OPERATION, COMMUNICATION OR INFORMATION TECHNOLOGIES FOR IMPROVING THE ELECTRICAL POWER GENERATION, TRANSMISSION, DISTRIBUTION, MANAGEMENT OR USAGE, i.e. SMART GRIDS

- Y04S40/00—Systems for electrical power generation, transmission, distribution or end-user application management characterised by the use of communication or information technologies, or communication or information technology specific aspects supporting them

- Y04S40/20—Information technology specific aspects, e.g. CAD, simulation, modelling, system security

Abstract

홈 환경 또는 유사한 환경에서 디바이스들의 패브릭 네트워크를 통해 효율적으로 통신하기 위한 시스템들 및 방법들이 제공된다. 예컨대, 전자 디바이스는 전력 관심 및 신뢰성 관심에 대해 균형을 유지하기 위하여 통신을 효율적으로 제어할 수 있고, EULA(Extended Unique Local Address)을 사용하는 IPv6(Internet Protocol version 6) 패킷 헤더들을 분석함으로써 특정 선호 네트워크들에 메시지들을 효율적으로 통신할 수 있으며, 패브릭 네트워크 전반에 걸쳐 소프트웨어 업데이트들 및 상태 보고들을 효율적으로 통신할 수 있으며 그리고/또는 패브릭 네트워크에 용이하고 효율적으로 참가할 수 있다.

Description

[0001] 본 개시내용은 저-전력 또는 슬리피(sleepy) 디바이스들을 포함하는 다양한 디바이스들이 홈 네트워크 또는 유사한 환경에서 통신하는 것을 가능하게 하는 효율적 통신에 관한 것이다.

[0002] 본 섹션은 본 기술의 다양한 양상들과 관련될 수 있는 다양한 기술의 양상들에 대해 독자에게 소개하려는 것이며, 본 기술은 아래에서 설명되고 그리고/또는 청구된다. 본 논의는 본 개시내용의 다양한 양상들의 보다 양호한 이해를 돕기 위한 배경 정보를 독자에게 제공하는 것을 도울 것으로 여겨진다. 따라서, 이러한 언급들이 이러한 견지에서 기재된 것으로서, 종래 기술의 인정으로서 기재된 것이 아니라는 것을 이해해야 한다.

[0003] 네트워크-연결 디바이스들은 홈들 도처에서 등장한다. 이들 디바이스들 중 일부는 흔히 전송 프로토콜을 사용하여 단일 네트워크 타입(예컨대, WiFi 연결)을 통해 서로 통신할 수 있다. 배터리로 전력이 공급되는 일부 디바이스들에 대해 전력에 덜 집중적인 연결 프로토콜들을 사용하거나 감소된 요금을 받는 것이 요구될 수 있다. 그러나, 일부 시나리오들에서, 더 낮은 전력 프로토콜에 연결된 디바이스들은 더 높은 전력 프로토콜(예컨대, WiFi)에 연결된 디바이스들과 통신하는 것이 가능하지 않을 수도 있다.

[0004] 게다가, 지금은 수많은 전자 디바이스들이 무선 네트워크들로 연결될 수 있다. 예컨대, 스마트 계량기 기술은 거주 특성들과 연관된 전기 에너지 소비 데이터를 모니터링, 과금 등을 위한 유틸리티로 다시 통신시키기 위한 무선 네트워크를 사용한다. 이와 같이, 전자 디바이스들이 서로 통신할 수 있게 하는 다수의 무선 네트워킹 표준들이 현재 이용가능하다. 일부 스마트 계량기 구현들은, 예컨대, 전자 디바이스들로 하여금 스마트 계량기와 통신할 수 있게 하기 위해서 6LoWPAN(employ Internet Protocol version 6 (IPv6) over Low power Wireless Personal Area Network)들을 채용한다. 그러나, 6LoWPAN과 같이 현재 이용가능한 무선 네트워킹 표준들은 일반적으로, 하나 이상의 실질적인 시나리오들의 경우 거주지나 홈 전체에 걸쳐 배치된 전자 디바이스들을 지원하도록 제대로 장착되어 있지 않을 수 있다. 즉, 현재 이용가능한 무선 네트워킹 표준들은, 하나 이상의 알려진 실질적인 제약들을 고려하여 안전하면서도 단순한 소비자 친화적인 방식으로 네트워크들의 모든 전자 디바이스들을 효율적으로 연결하지 않을 수 있다. 또한, 하나 이상의 실제 시나리오들의 경우, 현재 이용가능한 무선 네트워킹 표준들은 새로운 전자 디바이스들을 애드 혹(ad hoc) 방식으로 기존의 무선 네트워크에 추가시키는 효율적인 방식을 제공하지 않을 수 있다.

[0005] 추가적으로, 홈에서 그리고 홈 주변에서 사용하기 위한 전자 디바이스들을 위한 무선 네트워크 표준을 제공할 경우, 상이한 디바이스들이 네트워크에 대한 액세스를 얻기 위한 방법을 학습하는 오픈 프로토콜을 제공하는 무선 네트워크 표준을 사용하는 것이 유리할 것이다. 또한, 홈과 연관될 수 있는 전자 디바이스들의 수가 주어지면, 각각의 디바이스가 고유 IP 어드레스를 가질 수 있고 인터넷을 통해, 홈 환경의 로컬 네트워크 등을 통해 액세스될 수 있도록 무선 네트워크 표준이 IPv6(Internet Protocol version 6) 통신을 지원할 수 있다는 점에서 유리할 것이다. 또한, 전자 디바이스들이 최소의 전력량을 이용하여 무선 네트워크 내에서 통신하게 하는 무선 네트워크 표준이 유리할 것이다. 이러한 특징들을 염두에 두면서, 오픈 프로토콜을 구비하고 홈에서 그리고 홈 주변의 전자 디바이스들 용으로 사용될 수 있는 저전력, IPv6-기반 무선 메시 네트워크 표준을 제공하는 맥락에서 각각의 알려진 현재 이용가능한 무선 네트워킹 표준에 의해 하나 이상의 단점들이 제시된다는 것을 생각한다. 예컨대, Bluetooth®, Dust Networks®, Z-wave®, WiFi, 및 ZigBee®와 같은 무선 네트워크 표준들은 위에서 설명된 원하는 특징들 중 하나 이상의 것을 제공하는 데에 실패했다.

[0006] 예컨대, Bluetooth®는 일반적으로, 단파장 무선 송신들을 통해 단거리에 걸쳐 통신하기 위한 무선 네트워크 표준을 제공한다. 이와 같이, Bluetooth®의 무선 네트워크 표준은 홈 전체에 걸쳐 배치된 다수의 전자 디바이스들의 통신 네트워크를 지원하지 않을 수 있다. 더욱이, Bluetooth®의 무선 네트워크 표준은 무선 메시 통신 또는 IPv6 어드레스들을 지원하지 않을 수 있다.

[0007] 위에서 언급된 바와 같이, Dust Networks®에 의해 제공된 무선 네트워크 표준은 또한, 홈에 배치되어 있는 전자 디바이스들이 서로 효율적으로 통신할 수 있게 하는 하나 이상의 특징들에 대해 하나 이상의 단점들을 가져올 수 있다. 특히, Dust Networks® 무선 네트워크 표준은 Dust Networks®의 네트워크에서 동작하는 디바이스들과 인터페이싱하기 위해 다른 것들에 의해 사용될 수 있는 오픈 프로토콜을 제공하지 않을 수 있다. 대신, Dust Networks®는 조립 라인들, 화학 공장들 등과 같은 산업 환경들에 위치된 디바이스들 간의 통신을 용이하게 하도록 설계될 수 있다. 이와 같이, Dust Networks® 무선 네트워크 표준은, 각각의 디바이스가 다른 디바이스들로 통신하고 다른 디바이스들로부터의 명령들을 청취할 수 있는 미리정의된 시간 윈도우들을 갖는 신뢰할 수 있는 통신 네트워크를 제공하는 것에 관한 것일 수 있다. 이러한 방식으로, Dust Networks® 무선 네트워크 표준은, 홈에서 사용하기 위한 소비자 가전 디바이스들로 구현하기에는 경제적이지 않을 수 있는 정교하고 상대적으로 값비싼 무선 송신기들을 요구할 수 있다.

[0008] Dust Networks® 무선 네트워크 표준과 같이, Z-wave®과 연관된 무선 네트워크 표준은 오픈 프로토콜이 아닐 수 있다. 대신, Z-wave® 무선 네트워크 표준은, 특정 트랜시버 칩을 그의 디바이스에 임베딩한 허가된 클라이언트들에 대해서만 이용가능할 수 있다. 더욱이, Z-wave® 무선 네트워크 표준은 IPv6-기반 통신을 지원하지 않을 수 있다. 즉, Z-wave® 무선 네트워크 표준은 Z-wave® 디바이스 상에서 생성된 데이터를 인터넷을 통해 송신될 수 있는 IP-기반 데이터로 변환하기 위한 브리지 디바이스를 필요로 할 수 있다.

[0009] 이제, Z-wave® 무선 네트워크 표준들을 참고하면, Z-wave®는 ZigBee® Pro 및 ZigBee® IP로 흔히 알려진 2개의 표준들을 갖는다. 또한, ZigBee® Pro는 무선 메시 네트워킹에 대한 지원의 맥락에서 하나 이상의 단점들을 가질 수 있다. 대신, ZigBee® Pro는 ZigBee® Pro 네트워크의 각각의 디바이스 간의 통신을 용이하게 하는 중앙 디바이스에 적어도 부분적으로 의존할 수 있다. 이 중앙 디바이스에 대한 증가하는 전력 요건들에 부가하여, 특정 무선 트래픽을 처리하거나 또는 거절하기 위해 온 상태로 있는 디바이스들은 디바이스들의 하우징들 내부에 추가 열을 발생시킬 수 있으며, 이는 디바이스에 의해 획득되는 온도 검침값들과 같은 일부 센서 검침값들을 변경시킬 수 있다. 이러한 센서 검침값들은 홈안의 각각의 디바이스가 동작할 수 있는 방법을 결정하는 데에 유용할 수 있기 때문에, 센서 검침값들을 변경시킬 수 있는 디바이스 내부에서 불필요한 열 발생을 방지하는데 유리할 수 있다. 추가로, ZigBee® Pro는 IPv6 통신을 지원하지 않을 수 있다.

[0010] 이제 ZigBee® IP를 참고하면, ZigBee® IP는 직접 디바이스-투-디바이스 통신의 맥락에서 하나 이상의 단점들을 가져올 수 있다. ZigBee® IP는 중앙 라우터 또는 디바이스로 디바이스 데이터를 중계함으로써 통신의 촉진에 관한 것이다. 이와 같이, 중앙 라우터 또는 디바이스는 일정한 전력공급을 요구할 수 있고 따라서 디바이스들 사이에서 통신하기 위한 저전력 수단을 제공하지 않을 수 있다. 더욱이, ZigBee® IP는 하나의 네트워크에서 사용될 수 있는 노드들의 수(즉, 네트워크 당 ~20 노드들)에 실질적인 한계를 가질 수 있다. 추가로, ZigBee® IP는, 각각의 ZigBee® IP 연결 디바이스에 대해 추가 전력을 암시할 수 있는 고 대역폭, 프로세싱, 및 메모리 요건들을 나타낼 수 있는 RPL("Ripple" routing protocol)을 사용한다.

[0011] 위에서 언급된 ZigBee® 무선 네트워크 표준들과 같이, WiFi의 무선 네트워크는 저전력 요건들을 갖는 디바이스들 중에서 통신들을 가능하게 한다는 점에서 하나 이상의 단점들을 나타낼 수 있다. 예컨대, WiFi의 무선 네트워크 표준은 또한 각각의 네트워크 디바이스가 항상 전원이 켜진 상태로 있을 것을 요구할 수 있고, 더욱이 중앙 노드 또는 허브의 존재를 요구할 수 있다. 본 기술에서 알려진 바와 같이, WiFi는 비교적 높은 대역폭 데이터 송신들(예컨대, 스트리밍 비디오, 싱킹(syncing) 디바이스들)에 대해 이상적일 수 있는 상대적 공통 무선 네트워크 표준이다. 이와 같이, WiFi 디바이스들은 통상적으로, 디바이스들 간의 데이터 송신들의 일정한 스트림을 지원하는 연속 전원 또는 재충전가능한 배터리들에 결합된다. 또한, WiFi의 무선 네트워크는 무선 메시 네트워킹을 지원하지 않을 수 있다. 그럼에도, WiFi는 때때로 일부 더 낮은-전력 프로토콜들보다 더 나은 연결성을 제공할 수 있다.

[0012] 본원에 개시된 특정 실시예들의 요약이 아래에 제시된다. 이러한 양상들은 단지 이러한 특정 실시예들의 간단한 요약을 독자에게 제공하며 이러한 양상들은 이러한 개시내용의 범위를 제한하도록 의도되지 않는다는 것을 이해해야 한다. 실제로, 본 개시내용은 아래에 제시되지 않을 수 있는 다양한 양상들을 포함할 수 있다.

[0013] 홈 환경 또는 유사한 환경에서 디바이스들의 패브릭 네트워크를 통해 효율적으로 통신하기 위한 시스템들 및 방법들이 제공된다. 예컨대, 전자 디바이스는 전력 관심 및 신뢰성 관심에 대해 균형을 유지하기 위하여 통신을 효율적으로 제어할 수 있고, EULA(Extended Unique Local Address)을 사용하는 IPv6(Internet Protocol version 6) 패킷 헤더들을 분석함으로써 특정 선호 네트워크들에 메시지들을 효율적으로 통신할 수 있으며, 패브릭 네트워크 전반에 걸쳐 소프트웨어 업데이트들 및 상태 보고들을 효율적으로 통신할 수 있으며 그리고/또는 패브릭 네트워크에 용이하고 효율적으로 참가할 수 있다.

[0014] 예컨대, 전자 디바이스는 네트워크 스택을 동작시키기 위한 명령들을 저장하는 메모리 또는 저장 디바이스, 명령들을 실행하기 위한 프로세서 및 디바이스들의 네트워크-연결 패브릭에 참가하고 네트워크 스택을 사용하여 디바이스들의 패브릭의 타겟 디바이스에 메시지를 통신하기 위한 네트워크 인터페이스를 포함할 수 있다. 네트워크 스택은 메시지에서 전송될 데이터를 가진 애플리케이션 페이로드를 제공하기 위한 애플리케이션 계층, 메시지의 범용 메시지 포맷으로 애플리케이션 페이로드를 캡슐화하기 위한 플랫폼 계층, UDP(User Datagram Protocol) 또는 TCP(Transmission Control Protocol)를 사용하여 메시지를 선택적으로 전송하기 위한 전송 계층, 및 하나 이상의 네트워크들을 통해 IPv6(Internet Protocol Version 6)을 사용하여 메시지를 통신하기 위한 네트워크 계층을 포함할 수 있다. 이들 네트워크들은 예컨대 802.11 무선 네트워크, 802.15.4 무선 네트워크, 전력선 네트워크, 셀룰라 네트워크 및/또는 이더넷 네트워크를 포함할 수 있다. 더욱이, 애플리케이션 계층, 플랫폼 계층, 전송 계층, 및/또는 네트워크 계층은 메시지의 타입, 메시지가 전송되게 할 네트워크, 메시지가 패브릭을 통해 이동할 수 있는 거리, 전자 디바이스의 전력 소비 행위, 타겟 디바이스의 전력 소비 행위, 및/또는 전자 디바이스와 타겟 디바이스 사이에서 메시지를 통신할 디바이스들의 패브릭의 중간 디바이스의 전력 소비 행위에 적어도 부분적으로 기초하여 타겟 노드에 메시지의 통신 방식의 특성을 결정할 수 있다. 게다가, 통신 방식의 특성을 변경시키는 것은 전자 디바이스, 타겟 디바이스 및/또는 중간 디바이스가 상이한 전력량들을 소비하도록 그리고 메시지가 더 신뢰성 있게 또는 덜 신뢰성 있게 타겟 노드에 도달하도록 할 수 있다.

[0015] 다른 예에서, 유형의 비-일시적 컴퓨터-판독가능 매체는 홈 환경에서 디바이스들의 패브릭의 다른 전자 디바이스들에 통신가능하게 커플링된 제 1 전자 디바이스에 의해 실행될 명령들을 포함할 수 있다. 명령들은 제 1 전자 디바이스가 디바이스들의 패브릭의 제 1 네트워크를 통해 제 2 전자 디바이스로부터 IPv6(Internet Protocol version 6) 메시지를 수신하기 위한 명령들을 포함할 수 있다. 메시지는 타겟 전자 디바이스로 향할 수 있다. 명령들은 메시지의 IPv6 헤더로 인코딩된 EULA(Extended Unique Local Address)를 식별하기 위한 명령을 더 포함할 수 있다. 여기서, EULA(Extended Unique Local Address)는 타겟 전자 디바이스에 도달하기 위하여 제 2 네트워크가 선호된다는 것을 표시할 수 있다. 명령들은 또한 EULA(Extended Unique Local Address)에 적어도 부분적으로 기초하여 제 2 네트워크를 사용하여 타겟 전자 디바이스쪽으로 디바이스들의 패브릭을 통해 메시지를 통신하기 위한 명령들을 포함할 수 있다.

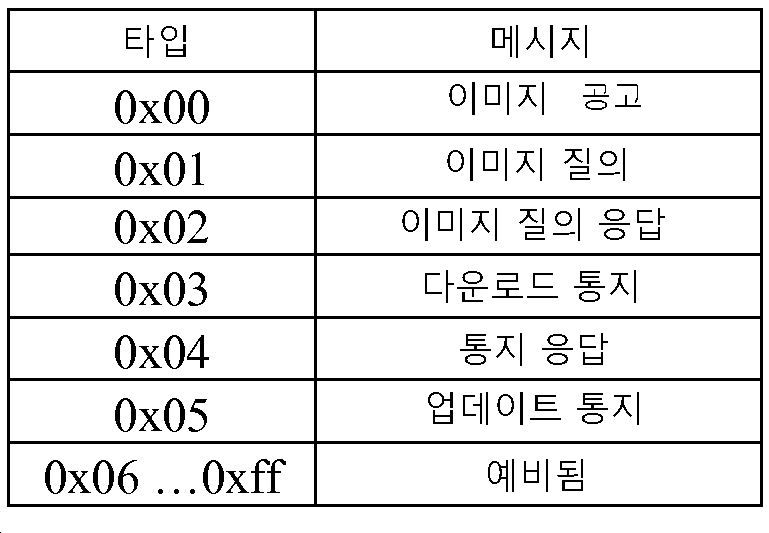

[0016] 패브릭 네트워크를 통해 소프트웨어 업데이트를 전송하기 위한 방법은 패브릭 네트워크의 제 1 디바이스로부터 패브릭 네트워크의 제 2 디바이스 또는 로컬 또는 원격 서버로 이미지 질의 메시지를 전송하는 단계를 포함할 수 있다. 이미지 질의 메시지는 제 1 디바이스의 전송 능력들 및 제 1 디바이스상에 저장된 소프트웨어에 관한 정보를 포함할 수 있다. 이미지 질의 응답은 제 2 디바이스 또는 로컬 또는 원격 서버로부터 제 1 디바이스에 의해 수신될 수 있다. 이미지 질의 응답은 소프트웨어 업데이트가 이용가능한지의 여부를 표시하며, 제 1 디바이스가 소프트웨어 업데이트를 다운로드하도록 하기 위한 URI(uniform resource identifier)를 가진 다운로드 정보를 포함한다. 이미지 질의 메시지는 송신기 디바이스의 전송 능력들 및 송신기 디바이스상에 저장된 소프트웨어에 관한 송신기 정보, 및 업데이트 우선순위를 포함한다. URI를 사용하여, 소프트웨어 업데이트는 송신기 디바이스로부터 제 1 디바이스에서 다운로드될 수 있다. 소프트웨어는 패브릭 네트워크의 네트워크 트래픽 및 업데이트 우선순위에 적어도 부분적으로 기초하여 한번에 다운로드될 수 있으며, 소프트웨어는 이미지 질의 메시지 및 이미지 질의 응답에서 표시된 공통 전송 능력들에 적어도 부분적으로 기초하는 방식으로 다운로드될 수 있다.

[0017] 추가 예에서, 유형의 비-일시적 컴퓨터-판독가능 매체는 상태 보고 포맷을 저장할 수 있다. 상태 보고 포맷은 복수의 상태 업데이트 타입들 중의 상태 업데이트 타입을 표시하기 위한 프로파일 필드, 보고되고 있는 상태를 표시하기 위한 상태 코드 ― 상태 코드는 상태 업데이트 타입에 적어도 부분적으로 기초하는 방식으로 해석되도록 구성됨 ― 및 상태 보고 포맷을 사용하여 형성된 상태 보고에 추가 상태가 포함되는지의 여부를 표시하기 위한 다음 상태 필드를 포함할 수 있다.

[0018] 전자 디바이스의 다른 예는 제 1 전자 디바이스가 제 2 전자 디바이스를 포함하는 패브릭 네트워크와 페어링하도록 하기 위한 명령들을 저장하는 메모리, 명령들을 실행하기 위한 프로세서, 및 802.11 및 802.15.4 논리 네트워크들에 액세스하기 위한 네트워크 인터페이스를 포함한다. 명령들은 제 1 802.15.4 논리 네트워크를 통해 제 2 전자 디바이스와의 통신을 설정하기 위한 명령들을 포함할 수 있다. 제 2 전자 디바이스는 패브릭 네트워크와 페어링될 수 있고, 패브릭 네트워크의 다른 논리 네트워크를 통해 서비스와 통신할 수 있다. 명령들은 또한 제 1 전자 디바이스가 제 1 802.11 논리 네트워크에 참가하도록 하기 위한 네트워크 구성 정보를 서비스로부터 제 2 전자 디바이스를 통해 수신하며, 제 1 802.11 논리 네트워크를 통해 통신을 설정하며, 제 1 802.11 논리 네트워크를 통해 서비스에 연결하며 서비스와의 통신을 통해 패브릭 네트워크와 페어링하도록 등록하기 위한 명령들을 포함할 수 있다.

[0019] 위에서 언급된 특징들의 다양한 개선점들은 본 개시내용의 다양한 양상들과 관련하여 사용될 수 있다. 추가 특징들이 또한 마찬가지로 이러한 다양한 양상들에 포함될 수 있다. 이러한 개선점들 및 추가 특징들은 개별적으로 또는 임의의 조합에 사용될 수 있다. 예컨대, 예시된 실시예들 중 하나 이상의 것과 관련하여 아래에 논의된 다양한 특징들은 본 개시내용의 상술된 양상들 중 어느 양상 단독으로 또는 이들의 임의의 조합으로 포함될 수 있다. 위에서 제시된 간단한 요약은 독자들이 본 개시내용의 실시예들의 특정 양상들 및 맥락들에 익숙해지게 하도록 의도될 뿐, 청구범위로 제한하는 것으로 의도되지 않는다.

[0020] 본 개시내용의 다양한 양상들은 다음의 상세한 설명을 읽고 도면들을 참고하면서 더욱 잘 이해될 수 있다.

[0021] 도 1은, 일 실시예에 따른 효율적인 네트워크 계층 프로토콜을 이용하여 홈 환경에 배치된 다른 디바이스들과 통신할 수 있는 일반적 디바이스의 블록도를 예시한다.

[0022] 도 2는, 일 실시예에 따른, 도 1의 일반 디바이스가 효율적인 네트워크 계층 프로토콜을 통해 다른 디바이스들과 통신할 수 있는 홈 환경의 블록도를 예시한다.

[0023] 도 3은, 일 실시예에 따른, 도 2의 홈 환경에 도시된 디바이스들과 연관된 예시적인 무선 메시 네트워크를 예시한다.

[0024] 도 4는, 일 실시예에 따른, 도 2의 홈 환경을 위한 통신 시스템을 특징으로 하는 OSI(Open Systems Interconnection) 모델의 블록도를 예시한다.

[0025] 도 5는, 일 실시예에 따른, 도 4의 OSI 모델의 효율적인 네트워크 계층의 상세도를 예시한다.

[0026] 도 6은, 일 실시예에 따른, 도 5의 효율적인 네트워크 계층의 라우팅 메커니즘으로서 RIPng(Routing Information Protocol - Next Generation) 네트워크를 구현하는 방법의 흐름도를 예시한다.

[0027] 도 7a 내지 도 7d는, 일 실시예에 따른 도 6의 방법의 RIPng 네트워크가 구현될 수 있는 방법의 예를 예시한다.

[0028] 도 8은, 일 실시예에 따른, 보안 증명서를 도 1의 일반적인 디바이스에 임베딩하는 것을 포함하는 제조 프로세스의 블록도를 예시한다.

[0029] 도 9는, 일 실시예에 따른, 도 5의 효율적인 네트워크 계층에서 데이터그램 전송 계층 보안(DTLS) 프로토콜을 이용하는 도 2의 홈 환경의 디바이스들 간의 예시적인 핸드쉐이크 프로토콜을 예시한다.

[0030] 도 10은, 일 실시예에 따른, 단일 논리 네트워크 토폴로지(logical network topology)를 갖는 패브릭 네트워크를 예시한다.

[0031] 도 11은, 일 실시예에 따른, 방사형 네트워크 토폴로지(star network topology)를 갖는 패브릭 네트워크를 예시한다.

[0032] 도 12는, 일 실시예에 따른, 오버랩핑 네트워크 토폴로지를 갖는 패브릭 네트워크를 예시한다.

[0033] 도 13은, 일 실시예에 따른, 하나 이상의 패브릭 네트워크들과 통신하는 서비스를 예시한다.

[0034] 도 14는, 일 실시예에 따른, 통신 연결상태에 있는 패브릭 네트워크의 2개의 디바이스들을 예시한다.

[0035] 도 15는, 일 실시예에 따른, 패브릭 네트워크의 디바이스들을 어드레싱하는데 이용될 수 있는 ULA(unique local address format)을 예시한다.

[0036] 도 16은, 일 실시예에 따른, 허브 네트워크상의 주변 디바이스들을 프록싱하기 위한 프로세스를 예시한다.

[0037] 도 17은, 일 실시예에 따른, 패브릭 네트워크를 통해 데이터를 송신하는데 사용될 수 있는 TLV(tag-length-value) 패킷을 예시한다.

[0038] 도 18은, 일 실시예에 따른, 도 17의 TLV 패킷을 포함할 수 있는 패브릭 네트워크를 통해 데이터를 송신하는데 이용될 수 있는 GMP(general message protocol)를 예시한다.

[0039] 도 19는, 일 실시예에 따른, 도 18의 GMP의 메시지 헤더 필드를 예시한다.

[0040] 도 20은, 일 실시예에 따른, 도 18의 GMP의 키 식별자 필드를 예시한다.

[0041] 도 21은, 일 실시예에 따른, 도 18의 GMP의 애플리케이션 페이로드 필드를 예시한다.

[0042] 도 22는, 일 실시예에 따른, 패브릭 네트워크의 상태 정보를 업데이트하는데 사용될 수 있는 상태 보고 스키마(schema)를 예시한다.

[0043] 도 23은, 일 실시예에 따른, 도 22의 상태 보고 스키마의 프로파일 필드를 예시한다.

[0044] 도 24는, 일 실시예에 따른, 클라이언트와 서버 사이에서 소프트웨어 업데이트를 수행하는데 사용될 수 있는 프로토콜 시퀀스를 예시한다.

[0045] 도 25는, 일 실시예에 따른, 도 24의 프로토콜 시퀀스에 사용될 수 있는 이미지 질의 프레임을 예시한다.

[0046] 도 26은, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 프레임 제어 필드를 예시한다.

[0047] 도 27은, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 제품 사양 필드를 예시한다.

[0048] 도 28은, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 버전 사양 필드를 예시한다.

[0049] 도 29는, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 로케일(locale) 사양 필드를 예시한다.

[0050] 도 30은, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 무결성 타입 지원 필드를 예시한다.

[0051] 도 31은, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 업데이트 스킴 지원 필드를 예시한다.

[0052] 도 32는, 일 실시예에 따른, 도 24의 프로토콜 시퀀스에 사용될 수 있는 이미지 질의 응답 프레임을 예시한다.

[0053] 도 33은, 일 실시예에 따른, 도 32의 이미지 질의 응답 프레임의 URI(uniform resource identifier) 필드를 예시한다.

[0054] 도 34는, 일 실시예에 따른, 도 32의 이미지 질의 응답 프레임의 무결성 사양 필드를 예시한다.

[0055] 도 35는, 일 실시예에 따른, 도 32의 이미지 질의 응답 프레임의 업데이트 스킴 필드를 예시한다.

[0056] 도 36은, 일 실시예에 따른, 패브릭 네트워크의 디바이스들 사이에서 데이터를 관리하기 위해 데이터 관리 프로토콜을 이용하는데 사용되는 시퀀스를 예시한다.

[0057] 도 37은, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 스냅샷 요청 프레임을 예시한다.

[0058] 도 38은, 일 실시예에 따른, 도 37의 스냅샷 요청 프레임을 사용하여 액세스될 수 있는 예시적 프로파일 스키마를 예시한다.

[0059] 도 39는, 일 실시예에 따른, 프로파일 스키마에 경로를 표시할 수 있는 경로의 이진 포맷이다.

[0060] 도 40은, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 감시(watch) 요청 프레임을 예시한다.

[0061] 도 41은, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 주기적 업데이트 요청 프레임을 예시한다.

[0062] 도 42는, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 리프레시 요청 프레임을 예시한다.

[0063] 도 43은, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 취소 뷰(cancel view) 요청을 예시한다.

[0064] 도 44는, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 뷰 응답 프레임을 예시한다.

[0065] 도 45는, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 명시적(explicit) 업데이트 요청 프레임을 예시한다.

[0066] 도 46은, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 뷰 업데이트 요청 프레임을 예시한다.

[0067] 도 47은, 일 실시예에 따른, 도 36의 시퀀스를 사용하여 업데이트될 수 있는 업데이트 아이템 프레임을 예시한다.

[0068] 도 48은, 일 실시예에 따른, 도 36의 시퀀스에서 업데이트 응답 메시지로서 전송될 수 있는 업데이트 응답 프레임을 예시한다.

[0069] 도 49는, 일 실시예에 따른, 벌크 데이터 전송에서 전송기와 수신기 사이의 통신 연결을 예시한다.

[0070] 도 50은, 일 실시예에 따른, 도 49의 전송기에 의해 통신 연결을 개시하는데 사용될 수 있는 SendInit 메시지를 예시한다.

[0071] 도 51은, 일 실시예에 따른, 도 50의 SendInit 메시지의 전송 제어 필드를 예시한다.

[0072] 도 52는, 일 실시예에 따른, 도 51의 SendInit 메시지의 범위 제어 필드를 예시한다.

[0073] 도 53은, 일 실시예에 따른, 도 50의 전송기에 의해 전송되는 도 50의 SendInit 메시지에 의해 제시되는 통신 연결을 수락하는데 사용될 수 있는 SendAccept 메시지를 예시한다.

[0074] 도 54는, 일 실시예에 따른, 도 50의 전송기에 의해 전송되는 도 50의 SendInit 메시지에 의해 제시되는 통신 연결을 거절하는데 사용될 수 있는 SendReject 메시지를 예시한다.

[0075] 도 55는, 일 실시예에 따른, 도 50의 수신기에 의해 제시되는 통신 연결을 수락하는데 사용될 수 있는 ReceiveAccept 메시지를 예시한다.

[0076] 도 56은, 일 실시예에 따른, EULA(Extended Unique Local Address)를 사용하는 IPv6 패킷 헤더의 예에 대한 블록도이다.

[0077] 도 57은, 일 실시예에 따른, 2개의 네트워크들을 갖는 패브릭 토폴로지를 통해 도 56의 IPv6 패킷을 갖는 IPv6 패킷을 통신하는 예에 대한 블록도이다.

[0078] 도 58은, 일 실시예에 따른, 도 56의 IPv6 패킷 헤더를 사용하여 도 57의 패브릭을 통해 IPv6 패킷을 효율적으로 통신하기 위한 방법의 흐름도이다.

[0079] 도 59는, 일 실시예에 따른, 하나 이상의 신뢰성 팩터들에 적어도 부분적으로 기초하여 메시지를 전송할 효율적 전송 프로토콜을 선택하기 위한 방법의 흐름도이다.

[0080] 도 60은, 일 실시예에 따른, 하나의 디바이스가 다른 디바이스에 대한 방법을 호출하는, 디바이스들의 패브릭의 사용 케이스를 예시하는 다이어그램이다.

[0081] 도 61은, 일 실시예에 따른, 다수의 저-전력 슬리피 디바이스들을 통해 알람 메시지가 전파되는, 디바이스들의 패브릭의 사용 케이스를 예시하는 다이어그램이다.

[0082] 도 62-64는, 일 실시예에 따른, 디바이스들의 패브릭에 새로운 디바이스를 도입하기 위한 방법의 흐름도들이다. 그리고

[0083] 도 65-67은, 일 실시예에 따른, 디바이스들의 패브릭에 새로운 디바이스를 도입하기 위한 또 다른 방법의 흐름도들이다.

[0021] 도 1은, 일 실시예에 따른 효율적인 네트워크 계층 프로토콜을 이용하여 홈 환경에 배치된 다른 디바이스들과 통신할 수 있는 일반적 디바이스의 블록도를 예시한다.

[0022] 도 2는, 일 실시예에 따른, 도 1의 일반 디바이스가 효율적인 네트워크 계층 프로토콜을 통해 다른 디바이스들과 통신할 수 있는 홈 환경의 블록도를 예시한다.

[0023] 도 3은, 일 실시예에 따른, 도 2의 홈 환경에 도시된 디바이스들과 연관된 예시적인 무선 메시 네트워크를 예시한다.

[0024] 도 4는, 일 실시예에 따른, 도 2의 홈 환경을 위한 통신 시스템을 특징으로 하는 OSI(Open Systems Interconnection) 모델의 블록도를 예시한다.

[0025] 도 5는, 일 실시예에 따른, 도 4의 OSI 모델의 효율적인 네트워크 계층의 상세도를 예시한다.

[0026] 도 6은, 일 실시예에 따른, 도 5의 효율적인 네트워크 계층의 라우팅 메커니즘으로서 RIPng(Routing Information Protocol - Next Generation) 네트워크를 구현하는 방법의 흐름도를 예시한다.

[0027] 도 7a 내지 도 7d는, 일 실시예에 따른 도 6의 방법의 RIPng 네트워크가 구현될 수 있는 방법의 예를 예시한다.

[0028] 도 8은, 일 실시예에 따른, 보안 증명서를 도 1의 일반적인 디바이스에 임베딩하는 것을 포함하는 제조 프로세스의 블록도를 예시한다.

[0029] 도 9는, 일 실시예에 따른, 도 5의 효율적인 네트워크 계층에서 데이터그램 전송 계층 보안(DTLS) 프로토콜을 이용하는 도 2의 홈 환경의 디바이스들 간의 예시적인 핸드쉐이크 프로토콜을 예시한다.

[0030] 도 10은, 일 실시예에 따른, 단일 논리 네트워크 토폴로지(logical network topology)를 갖는 패브릭 네트워크를 예시한다.

[0031] 도 11은, 일 실시예에 따른, 방사형 네트워크 토폴로지(star network topology)를 갖는 패브릭 네트워크를 예시한다.

[0032] 도 12는, 일 실시예에 따른, 오버랩핑 네트워크 토폴로지를 갖는 패브릭 네트워크를 예시한다.

[0033] 도 13은, 일 실시예에 따른, 하나 이상의 패브릭 네트워크들과 통신하는 서비스를 예시한다.

[0034] 도 14는, 일 실시예에 따른, 통신 연결상태에 있는 패브릭 네트워크의 2개의 디바이스들을 예시한다.

[0035] 도 15는, 일 실시예에 따른, 패브릭 네트워크의 디바이스들을 어드레싱하는데 이용될 수 있는 ULA(unique local address format)을 예시한다.

[0036] 도 16은, 일 실시예에 따른, 허브 네트워크상의 주변 디바이스들을 프록싱하기 위한 프로세스를 예시한다.

[0037] 도 17은, 일 실시예에 따른, 패브릭 네트워크를 통해 데이터를 송신하는데 사용될 수 있는 TLV(tag-length-value) 패킷을 예시한다.

[0038] 도 18은, 일 실시예에 따른, 도 17의 TLV 패킷을 포함할 수 있는 패브릭 네트워크를 통해 데이터를 송신하는데 이용될 수 있는 GMP(general message protocol)를 예시한다.

[0039] 도 19는, 일 실시예에 따른, 도 18의 GMP의 메시지 헤더 필드를 예시한다.

[0040] 도 20은, 일 실시예에 따른, 도 18의 GMP의 키 식별자 필드를 예시한다.

[0041] 도 21은, 일 실시예에 따른, 도 18의 GMP의 애플리케이션 페이로드 필드를 예시한다.

[0042] 도 22는, 일 실시예에 따른, 패브릭 네트워크의 상태 정보를 업데이트하는데 사용될 수 있는 상태 보고 스키마(schema)를 예시한다.

[0043] 도 23은, 일 실시예에 따른, 도 22의 상태 보고 스키마의 프로파일 필드를 예시한다.

[0044] 도 24는, 일 실시예에 따른, 클라이언트와 서버 사이에서 소프트웨어 업데이트를 수행하는데 사용될 수 있는 프로토콜 시퀀스를 예시한다.

[0045] 도 25는, 일 실시예에 따른, 도 24의 프로토콜 시퀀스에 사용될 수 있는 이미지 질의 프레임을 예시한다.

[0046] 도 26은, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 프레임 제어 필드를 예시한다.

[0047] 도 27은, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 제품 사양 필드를 예시한다.

[0048] 도 28은, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 버전 사양 필드를 예시한다.

[0049] 도 29는, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 로케일(locale) 사양 필드를 예시한다.

[0050] 도 30은, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 무결성 타입 지원 필드를 예시한다.

[0051] 도 31은, 일 실시예에 따른, 도 25의 이미지 질의 프레임의 업데이트 스킴 지원 필드를 예시한다.

[0052] 도 32는, 일 실시예에 따른, 도 24의 프로토콜 시퀀스에 사용될 수 있는 이미지 질의 응답 프레임을 예시한다.

[0053] 도 33은, 일 실시예에 따른, 도 32의 이미지 질의 응답 프레임의 URI(uniform resource identifier) 필드를 예시한다.

[0054] 도 34는, 일 실시예에 따른, 도 32의 이미지 질의 응답 프레임의 무결성 사양 필드를 예시한다.

[0055] 도 35는, 일 실시예에 따른, 도 32의 이미지 질의 응답 프레임의 업데이트 스킴 필드를 예시한다.

[0056] 도 36은, 일 실시예에 따른, 패브릭 네트워크의 디바이스들 사이에서 데이터를 관리하기 위해 데이터 관리 프로토콜을 이용하는데 사용되는 시퀀스를 예시한다.

[0057] 도 37은, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 스냅샷 요청 프레임을 예시한다.

[0058] 도 38은, 일 실시예에 따른, 도 37의 스냅샷 요청 프레임을 사용하여 액세스될 수 있는 예시적 프로파일 스키마를 예시한다.

[0059] 도 39는, 일 실시예에 따른, 프로파일 스키마에 경로를 표시할 수 있는 경로의 이진 포맷이다.

[0060] 도 40은, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 감시(watch) 요청 프레임을 예시한다.

[0061] 도 41은, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 주기적 업데이트 요청 프레임을 예시한다.

[0062] 도 42는, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 리프레시 요청 프레임을 예시한다.

[0063] 도 43은, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 취소 뷰(cancel view) 요청을 예시한다.

[0064] 도 44는, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 뷰 응답 프레임을 예시한다.

[0065] 도 45는, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 명시적(explicit) 업데이트 요청 프레임을 예시한다.

[0066] 도 46은, 일 실시예에 따른, 도 36의 시퀀스에 사용될 수 있는 뷰 업데이트 요청 프레임을 예시한다.

[0067] 도 47은, 일 실시예에 따른, 도 36의 시퀀스를 사용하여 업데이트될 수 있는 업데이트 아이템 프레임을 예시한다.

[0068] 도 48은, 일 실시예에 따른, 도 36의 시퀀스에서 업데이트 응답 메시지로서 전송될 수 있는 업데이트 응답 프레임을 예시한다.

[0069] 도 49는, 일 실시예에 따른, 벌크 데이터 전송에서 전송기와 수신기 사이의 통신 연결을 예시한다.

[0070] 도 50은, 일 실시예에 따른, 도 49의 전송기에 의해 통신 연결을 개시하는데 사용될 수 있는 SendInit 메시지를 예시한다.

[0071] 도 51은, 일 실시예에 따른, 도 50의 SendInit 메시지의 전송 제어 필드를 예시한다.

[0072] 도 52는, 일 실시예에 따른, 도 51의 SendInit 메시지의 범위 제어 필드를 예시한다.

[0073] 도 53은, 일 실시예에 따른, 도 50의 전송기에 의해 전송되는 도 50의 SendInit 메시지에 의해 제시되는 통신 연결을 수락하는데 사용될 수 있는 SendAccept 메시지를 예시한다.

[0074] 도 54는, 일 실시예에 따른, 도 50의 전송기에 의해 전송되는 도 50의 SendInit 메시지에 의해 제시되는 통신 연결을 거절하는데 사용될 수 있는 SendReject 메시지를 예시한다.

[0075] 도 55는, 일 실시예에 따른, 도 50의 수신기에 의해 제시되는 통신 연결을 수락하는데 사용될 수 있는 ReceiveAccept 메시지를 예시한다.

[0076] 도 56은, 일 실시예에 따른, EULA(Extended Unique Local Address)를 사용하는 IPv6 패킷 헤더의 예에 대한 블록도이다.

[0077] 도 57은, 일 실시예에 따른, 2개의 네트워크들을 갖는 패브릭 토폴로지를 통해 도 56의 IPv6 패킷을 갖는 IPv6 패킷을 통신하는 예에 대한 블록도이다.

[0078] 도 58은, 일 실시예에 따른, 도 56의 IPv6 패킷 헤더를 사용하여 도 57의 패브릭을 통해 IPv6 패킷을 효율적으로 통신하기 위한 방법의 흐름도이다.

[0079] 도 59는, 일 실시예에 따른, 하나 이상의 신뢰성 팩터들에 적어도 부분적으로 기초하여 메시지를 전송할 효율적 전송 프로토콜을 선택하기 위한 방법의 흐름도이다.

[0080] 도 60은, 일 실시예에 따른, 하나의 디바이스가 다른 디바이스에 대한 방법을 호출하는, 디바이스들의 패브릭의 사용 케이스를 예시하는 다이어그램이다.

[0081] 도 61은, 일 실시예에 따른, 다수의 저-전력 슬리피 디바이스들을 통해 알람 메시지가 전파되는, 디바이스들의 패브릭의 사용 케이스를 예시하는 다이어그램이다.

[0082] 도 62-64는, 일 실시예에 따른, 디바이스들의 패브릭에 새로운 디바이스를 도입하기 위한 방법의 흐름도들이다. 그리고

[0083] 도 65-67은, 일 실시예에 따른, 디바이스들의 패브릭에 새로운 디바이스를 도입하기 위한 또 다른 방법의 흐름도들이다.

[0084] 본 개시내용의 하나 이상의 특정 실시예들이 아래에 설명될 것이다. 이러한 설명된 실시예들은 현재 개시된 기술들의 예들일 뿐이다. 추가로, 이러한 실시예들의 간결한 설명을 제공하기 위한 일환으로, 실제 구현의 모든 특징들이 본 명세서에 설명되지 않을 수 있다. 임의의 이러한 실제 구현의 개발 시, 임의의 엔지니어링 또는 설계 프로젝트에서와 같이, 수많은 구현-특정 결정들은, 구현들 간에 변할 수 있는 시스템-관련 및 비지니스-관련 제약들을 준수하며 개발자의 특정 목적들을 달성하기 위해서 이루어져야 한다는 것을 인식해야 한다. 더욱이, 이러한 개발 노력은 복잡하고 시간을 많이 소모하지만, 그럼에도 불구하고 본 개시내용의 이점을 갖는 당업자들에게는 설계, 제조 및 제조의 일상적인 업무일 수 있다는 것을 인식해야 한다.

[0085] 본 개시내용의 다양한 실시예들의 엘리먼트들을 도입할 때, 단수 표현이 엘리먼트들 중 하나 이상의 것이 존재한다는 것을 의미하도록 의도된다. 용어는 "구비하는", "포함하는" 및 "갖는"은 포괄적인 것이고 나열된 엘리먼트들 이외에 추가 엘리먼트들이 존재할 수 있다는 것을 의미하도록 의도된다. 추가로, 본 개시내용의 "일 실시예" 또는 "실시예"에 대한 언급들은, 언급된 특징들을 또한 포함하는 추가 실시예들의 존재를 배제하는 것으로 해석되는 것을 의도하지 않는다는 것을 이해해야 한다.

[0086] 본원에서 사용되는 것처럼 용어 "HVAC"는, 난방 및 냉방 둘 다를, 난방 만을, 냉방 만을 제공하는 시스템들 뿐만 아니라, 다른 사용자 편안함(occupant comfort) 및/또는 컨디셔닝 기능, 예컨대 가습, 제습 및 환기를 제공하는 시스템들을 포함한다.

[0087] 본원에서 사용되는 것처럼, 홈 디바이스들을 참조할 때 용어 "하베스팅(harvesting)", "공유" 및 "스틸링(stealing)"은, 변압기로부터 직접 다이렉트 또는 공통 와이어 소스를 사용하지 않고 장비 로드(equipment load)를 통해 전력 변압기로부터 전력을 끌어내는 것을 지칭한다.

[0088] 본원에서 사용되는 것처럼 용어 "서모스탯"은, 인클로저(enclosure)의 적어도 하나의 부품(part) 내에서 파라미터들, 예컨대 온도 및/또는 습도를 조절하기 위한 디바이스 또는 시스템을 의미한다. 용어 "서모스탯"은 히터 또는 에어 컨디셔너의 난방 및/또는 냉방 시스템 또는 컴포넌트 부품을 위한 제어 유닛을 포함할 수 있다. 본원에서 사용되는 것처럼 용어 "서모스탯"은 또한 일반적으로 VSCU 유닛(versatile sensing and control unit)을 지칭할 수 있으며, 이는 시각적으로 매력적이며, 험악하지 않고, 보기에 우아하고, 쾌적하게 사용하기 쉬운 동시에, 정교한, 맞춤형 에너지 절약 HVAC 제어 기능을 제공하도록 구성되고 적응된다.

[0089] 본원에서 사용되는 것처럼, 용어 "위험 검출기"는, 화재의 증거(예컨대, 연기, 열, 일산화 탄소) 및/또는 다른 위험한 조건들(예컨대, 너무 높은 온도들, 위험한 가스들의 누적)을 검출할 수 있는 임의의 홈 디바이스를 지칭한다.

[0090] 본 개시내용은 홈 환경에서 서로 통신하는 디바이스들에 의해 사용될 수 있는 효율적인 통신에 관한 것이다. 본 개시내용의 효율적 통신은, 디바이스들 및/또는 서비스들의 패브릭이 홈 환경에서 통신하는 것을 가능하게 할 수 있다. 실제로, 홈들에 거주하고 있는 소비자들은 그들의 디바이스들 모두가 효율적으로 동작하도록, 그들의 홈 내에 있는 다양한 디바이스들의 동작들을 조정하는데 유용한 것을 찾아낼 수 있다. 예컨대, 서모스탯 디바이스는 홈의 온도를 검출하고 검출된 온도에 기초하여 다른 디바이스들(예컨대, 조명들)의 동작을 조정하는데 사용될 수 있다. 서모스탯 디바이스는 온도를 검출할 수 있고, 이는 홈 외부의 온도가 낮 시간에 대응하는 것을 표시할 수 있다. 서모스탯 디바이스는 이후, 홈에 이용가능한 일광이 있을 수 있고 이에 따라 조명이 턴 오프되어야 함을 조명 디바이스(light device)에 전달할 수 있다. 다른 예에서, 스마트 위험 검출기는 이용률(occupancy)을 표시하는 환경 조건들을 검출할 수 있다. 서모스탯 디바이스는 이 환경 조건들에 대해 위험 검출기에 질의하며 이에 따라 그의 동작을 변화시킬 수 있다. 효율성에 부가하여, 소비자들은 일반적으로 최소량의 셋업 또는 초기화를 수반하는 사용자 친화적 디바이스들을 선호할 수 있다. 즉, 소비자들은 일반적으로, 몇 개의 초기화 단계들을 수행한 후 완벽하게 동작하는 디바이스들, 특히 나이 또는 전문 기술에 상관없이 거의 모든 개인에 의해 수행될 수 있는 디바이스들을 선호할 수 있다.

[0091] 홈 환경내에서 서로간에 데이터를 효율적으로 그리고 효과적으로 통신하기 위해, 디바이스들은, 디바이스들 간의 통신을 관리하기 위해, 하나 이상의 논리 네트워크들을 포함하는 패브릭 네트워크를 사용할 수 있다. 즉, 효율적 패브릭 네트워크는, 하나 이상의 논리 네트워크들을 사용하여 홈 내의 다양한 디바이스들이 서로 통신하는 것을 가능하게 할 수 있다. 패브릭 네트워크는, 통신을 관리하기 위해, 예컨대, 효율적인 네트워크 계층, 효율적인 플랫폼 계층, 및/또는 효율적인 애플리케이션 계층을 수반하는 효율적인 통신 스킴에 의해 지원될 수 있다. 패브릭 네트워크는, 각각의 연결된 디바이스가 ULA(unique local address)를 가질 수 있도록 IPv6(Internet Protocol version 6) 통신을 지원할 수 있다. 일부 예들에서, IPv6 통신들은 EULA(Extended Unique Local Address)를 이용할 수 있다. 게다가, 각각의 디바이스가 홈과 통합하는 것을 가능하게 하기 위해, 각각의 디바이스가 적은 전력 양을 사용하여 네트워크 내에서 통신하는 것이 유용할 수 있다. 즉, 디바이스들이 적은 전력을 사용하여 통신하는 것을 가능하게 함으로써, 디바이스들은 연속 전원(예컨대, 배터리로 전력이 공급됨)에 커플링되지 않고도 홈 어디에나 배치될 수 있다.

[0092] 통신 프로토콜의 비교적 더 낮은 계층(예컨대, 네트워크 계층)상에서, 효율적인 패브릭 네트워크 계층은 홈 내의 다수의 디바이스들이 무선 메시 네트워크를 통해 서로 통신할 수 있는 통신 네트워크를 수립할 수 있다. 통신 네트워크가 인터넷 프로토콜 버전 6(IPv6) 통신을 지원할 수 있으므로, 각각의 연결된 디바이스는 고유 인터넷 프로토콜(IP) 어드레스를 가질 수 있다. 게다가, 각각의 디바이스가 홈과 통합하는 것을 가능하게 하기 위해, 각각의 디바이스가 적은 전력 양을 사용하여 네트워크 내에서 통신하는 것이 유용할 수 있다. 즉, 디바이스들이 적은 전력을 사용하여 통신하는 것을 가능하게 함으로써, 디바이스들은 연속 전원에 커플링되지 않고도 홈 어디에나 배치될 수 있다.

[0093] 효율적인 네트워크 계층은 이와 같이, 데이터가 2개 또는 그보다 많은 디바이스들 간에 전달될 수 있는 절차를 수립할 수 있으므로, 통신 네트워크의 수립이 사용자 입력을 거의 수반하지 않고, 디바이스들 간의 통신이 에너지를 거의 수반하지 않으며, 통신 네트워크 그 자체가 안전하다. 일 실시예에서, 효율적인 네트워크 계층은, 그의 라우팅 메커니즘으로서 RIPng(Routing Information Protocol-Next Generation)를 그리고 그의 보안 메커니즘으로서 데이터그램 전송 계층 보안(DTLS) 프로토콜을 채용하는 IPv6-기반 통신 네트워크일 수 있다. 이와 같이, 효율적인 네트워크 계층은, 연결된 디바이스들 사이에서 통신된 정보를 보호하면서 디바이스들을 홈에 추가하거나 또는 제거하기 위한 단순한 수단을 제공할 수 있다.

[0094] 통신 프로토콜의 비교적 더 높은 계층들(예컨대, 플랫폼 및/또는 애플리케이션 계층들)상에서, 디바이스들의 패브릭이 생성되고 유지될 수 있다. 이들 계층들은 패브릭 전반에 걸친 상태 보고들 및 파라메트릭(parametric) 소프트웨어 업데이트들을 가능하게 할 수 있다. 이들 계층들은 또한 특정한 네트워크 전력 제약들, 예컨대 "슬리피" 또는 배터리로 전력이 공급되는 디바이스들의 전력 제약들을 인식할 수 있는 통신을 제공할 수 있으며, 이를 염두하고 이들 팩터들과 메시지들을 통신할 수 있다.

[0095] 이로써, 본 개시내용의 실시예들은 디바이스들에 알려진 프로토콜들 및/또는 프로파일들의 리스트를 사용하여 패브릭에 연결된 디바이스들이 서로 통신하는 것을 가능하게 하는 하나 이상의 논리 네트워크들을 포함하는 패브릭 네트워크 시스템들 및 방법들에 관한 것이다. 디바이스들 간의 통신들은 어떤 논리 네트워크들의 통신 디바이스들이 패브릭에 연결되었는지와 상관없이, 디바이스들이 디바이스들 간의 통신들을 이해하는 것을 가능하게 하는 전형적인 메시지 포맷을 따를 수 있다. 메시지 포맷내에서, 데이터의 페이로드는 저장 및/또는 처리를 위해 수신 디바이스에 포함될 수 있다. 페이로드의 콘텐츠들 및 포맷은 프로파일(하나 이상의 프로토콜들을 포함) 및/또는 프로파일에 따라 전송되고 있는 메시지의 타입을 표시하는 페이로드 내 헤더에 따라 변할 수 있다.

[0096] 일부 실시예들에 따라, 패브릭의 2 이상의 디바이스들은 상태 보고 프로토콜들 또는 프로파일들을 사용하여 통신할 수 있다. 예컨대, 특정 실시예들에서, 상태 보고 프로토콜 또는 스키마는 패브릭에 연결된 디바이스들에 이용가능한 코어 프로파일에 포함될 수 있다. 상태 보고 프로토콜을 사용하여, 디바이스들은 패브릭의 다른 디바이스들로 또는 이 다른 디바이스들로부터 상태 정보를 전송 또는 요청할 수 있다.

[0097] 유사하게, 특정 실시예들에서, 패브릭의 2 이상의 디바이스들은 업데이트 소프트웨어 프로토콜들 또는 프로파일들을 사용하여 통신할 수 있다. 일부 실시예들에서, 업데이트 소프트웨어 프로토콜 또는 스키마는 패브릭에 연결된 디바이스들에 이용가능한 코어 프로파일에 포함될 수 있다. 업데이트 소프트웨어 프로토콜을 이용하여, 디바이스들은 패브릭 내에서의 업데이트들의 존재를 요청, 전송 또는 통지할 수 있다.

[0098] 특정 실시예들에서, 패브릭의 2 이상의 디바이스들은 데이터 관리 프로토콜들 또는 프로파일들을 사용하여 통신할 수 있다. 일부 실시예들에서, 데이터 관리 프로토콜 또는 스키마는 패브릭에 연결된 디바이스들에 이용가능한 코어 프로파일에 포함될 수 있다. 업데이트 데이터 관리 프로토콜을 사용하여, 디바이스들은 다른 디바이스들에 저장된 노드-상주 정보를 요청, 뷰잉 또는 추적할 수 있다.

[0099] 추가로, 특정 실시예들에서, 패브릭의 2 이상의 디바이스들은 벌크 데이터 전송 프로토콜들 또는 프로파일들을 사용하여 데이터를 전송할 수 있다. 일부 실시예들에서, 벌크 데이터 전송 프로토콜 또는 스키마는 패브릭에 연결된 디바이스들에 이용가능한 코어 프로파일에 포함될 수 있다. 벌크 데이터 전송 프로토콜을 사용하여, 디바이스들은 패브릭의 임의의 논리 네트워크를 사용하여 벌크 데이터를 개시, 전송 또는 수신할 수 있다. 특정 실시예들에서, 벌크 데이터 전송 프로토콜을 사용하는 전송 또는 수신 디바이스는 디바이스들 간의 동기식 전송을 "구동(drive)" 시키는 것이 가능할 수 있다. 다른 실시예들에서, 벌크 전송은 비동기식 전송으로 수행될 수 있다.

패브릭 도입

[00100] 도입부로서, 도 1은 홈 환경 안에 있는 다른 유사한 디바이스들과 통신할 수 있는 일반 디바이스(10)의 예를 도시한다. 일 실시예에서, 디바이스(10)는 하나 이상의 센서들(12), 사용자-인터페이스 컴포넌트(14), 전원(16)(예컨대, 전원 연결 및/또는 배터리를 포함함), 네트워크 인터페이스(18), 프로세서(20) 등을 포함할 수 있다. 특정 센서들(12), 사용자-인터페이스 컴포넌트들(14), 및 전원 구성들은 각각의 디바이스들(10)과 동일할 수도 또는 유사할 수도 있다. 그러나, 일부 실시예들에서, 각각의 디바이스(10)는, 디바이스 타입 또는 모델에 기초하여 특정 센서들(12), 사용자-인터페이스 컴포넌트들(14), 전원 구성들 등을 포함할 수 있다는 것을 주목해야 한다.

[00101] 특정 실시예에서, 센서들(12)은 가속도, 온도, 습도, 물, 공급되는 전력, 근접성, 외부 모션, 디바이스 모션, 사운드 신호들, 초음파 신호들, 광 신호들, 화재, 연기, 일산화탄소, GPS(global-positioning-satellite) 신호들, RF(radio-frequency), 다른 전자기적 신호들 또는 필드들 등과 같은 다양한 특성들을 검출할 수 있다. 이와 같이, 센서들(12)은 온도 센서(들), 습도 센서(들), 위험-관련 센서(들) 또는 다른 환경 센서(들), 가속도계(들), 마이크로폰(들), 카메라(들)(예컨대, 전하 결합 디바이스 또는 비디오 카메라들)을 포함하는 광학 센서들, 능동적 또는 수동적 방사 센서들, GPS 수신기(들) 또는 라디오주파수 식별 검출기(들)을 포함할 수 있다. 도 1이 하나의 센서를 이용하는 실시예를 도시하지만, 많은 실시예들은 다수의 센서들을 포함할 수 있다. 일부 예시들에서, 디바이스(10)는 하나 이상의 주된 센서들과 하나 이상의 보조 센서들을 포함할 수 있다. 여기서, 주(primary) 센서(들)은 디바이스의 핵심 동작에 중심이 되는 데이터(예컨대, 서모스탯에서 온도를 감지하는 것 또는 연기 검출기에서 연기를 감지하는 것)를 감지할 수 있는 반면, 보조 센서(들)는 에너지-효율의 목적들 또는 스마트-동작 목적들을 위해 사용될 수 있는 다른 타입의 데이터(예컨대, 모션, 광 또는 소리)를 감지할 수 있다.

[00102] 디바이스(10) 내의 하나 이상의 사용자-인터페이스 컴포넌트들(14)은 사용자로부터 입력을 수신하고 그리고/또는 정보를 사용자에게 제공할 수 있다. 수신된 입력은 셋팅을 결정하는 데에 사용될 수 있다. 특정 실시예들에서, 사용자-인터페이스 컴포넌트들은 사용자의 움직임에 응답하는 기계적 또는 가상 컴포넌트를 포함할 수 있다. 예컨대, 사용자는 슬라이딩 컴포넌트를 (예컨대, 수직 또는 수평 트랙을 따라) 기계적으로 이동시키거나 또는 회전가능한 고리를 (예컨대, 원형 트랙을 따라) 기계적으로 회전시킬 수 있거나, 또는 터치패드를 따라 사용자의 움직임이 검출된 수 있다. 이러한 움직임들은, 사용자-인터페이스 컴포넌트(104)의 절대 포지션에 기초하여 또는 사용자 인터페이스 컴포넌트들(104)의 변위에 기초하여 결정될 수 있는 셋팅 조정(예컨대, 회전가능한 고리 컴포넌트가 10°회전할 때마다 1°F씩 세트 포인트 온도를 조정하는 것)에 대응할 수 있다. 물리적으로 그리고 가상적으로 이동가능한 사용자-인터페이스 컴포넌트들은 사용자로 하여금 명백한 연속체(continuum)의 일 부분을 따라 셋팅을 설정하게 할 수 있다. 이와 같이, 사용자는, (예컨대, 상하 버튼들이 사용되었던 경우와 같이) 2개의 별개의 옵션들 사이에서 선택하도록 한정되지 않을 수 있지만, 가능한 셋팅 값들의 범위를 따라 셋팅을 신속하고 직관적으로 정의할 수 있다. 예컨대, 사용자-인터페이스 컴포넌트의 움직임의 크기는 셋팅 조정의 크기와 연관될 수 있으므로, 사용자는 큰 움직임으로 셋팅을 극적으로 변경할 수 있거나 또는 작은 움직임으로 셋팅을 미세하게 튜닝할 수 있다.

[00103] 사용자-인터페이스 컴포넌트들(14)은 또한, 하나 이상의 버튼들(예컨대, 상하 버튼들), 키패드, 숫자 패드, 스위치, 마이크로폰, 및/또는 (예컨대, 제스처들을 검출하는) 카메라를 포함할 수 있다. 일 실시예에서, 사용자-인터페이스 컴포넌트(14)는 (예컨대, 셋팅을 조정하기 위해서) 고리를 회전시킴으로써 그리고/또는 (예컨대, 조정된 셋팅을 선택하거나 또는 옵션을 선택하기 위해서) 고리를 안쪽으로 클릭함으로써 사용자가 컴포넌트와 상호작용하게 할 수 있는 클릭-앤드-회전 원형 고리 컴포넌트를 포함할 수 있다. 다른 실시예에서, 사용자-인터페이스 컴포넌트(14)는 (예컨대, 디바이스의 전력 또는 알람 상태가 변경되었음을 나타내기 위해) 제스처들을 검출할 수 있는 카메라를 포함할 수 있다. 일부 예들에서, 디바이스(10)는, 복수의 타입들의 셋팅들을 설정하기 위해 사용될 수 있는 하나의 주(primary) 입력 컴포넌트를 구비할 수 있다. 사용자-인터페이스 컴포넌트들(14)은 또한, 예컨대, 시각적 디스플레이(예컨대, 박막-트랜지스터 디스플레이 또는 유기 발광 다이오드 디스플레이) 및/또는 오디오 스피커를 통해 사용자에게 정보를 제공하도록 구성될 수 있다.

[00104] 전원 컴포넌트(16)는 파워 연결 및/또는 로컬 배터리를 포함할 수 있다. 예컨대, 파워 연결은 디바이스(10)를 배선 전압원과 같은 전원에 연결시킬 수 있다. 일부 예들에서, (예컨대, 재충전가능한) 로컬 배터리를 반복적으로 충전하기 위해서 AC 전원이 사용될 수 있으므로, AC 전원이 사용가능하지 않을 경우 디바이스(10)에 전력을 공급하기 위한 배터리는 나중에 사용될 수 있다.

[00105] 네트워크 인터페이스(18)는, 디바이스(10)로 하여금 디바이스들 간에 통신을 할 수 있게 하는 컴포넌트를 포함할 수 있다. 일 실시예에서, 네트워크 인터페이스(18)는 그의 OSI(Open Systems Interconnection) 모델의 부분으로서 효율적인 네트워크 계층을 이용하여 통신할 수 있다. 일 실시예에서, 도 5을 참고하여 아래에 보다 상세하게 설명될 효율적인 네트워크 계층은 디바이스(10)로 하여금 RIPng 라우팅 메커니즘과 DTLS 보안 방식을 이용하여 IPv6-타입 데이터 또는 트래픽을 무선으로 통신하게 할 수 있다. 이와 같이, 네트워크 인터페이스(18)는 무선 카드 또는 일부 다른 트랜시버 연결을 포함할 수 있다.

[00106] 프로세서(20)는 다양한 상이한 디바이스 기능들 중 하나 이상의 기능들을 지원할 수 있다. 이와 같이, 프로세서(20)는 본원에 설명된 기능들 중 하나 이상의 기능들을 실행하고 그리고/또는 실행하게 하도록 구성되고 프로그래밍된 하나 이상의 프로세서들을 포함할 수 있다. 일 실시예에서, 프로세서(20)는, 로컬 메모리(예컨대, 플래시 메모리, 하드 드라이브, 랜덤 액세스 메모리), 특수 목적 프로세서들 또는 주문형 집적 회로들, 이들의 조합에 저장되는 컴퓨터 코드를 실행하고 그리고/또는 다른 타입들의 하드웨어/펌웨어/소프트웨어 프로세싱 플랫폼들을 이용하는 범용 프로세서들을 포함할 수 있다. 추가로, 프로세서(20)는 중앙 서버들 또는 클라우드-기반 시스템들, 이를 테면, AJAX(Asynchronous JavaScript and XML) 또는 유사한 프로토콜들을 이용하여 클라우드 서버로부터 제공된 명령들을 실행하는 JVM(Java virtual machine)의 실행에 의해 원격적으로 실행되거나 또는 지배되는 알고리즘들의 로컬화된 버전들 또는 이와 대응관계에 있는 알고리즘들로서 구현될 수 있다. 예로서, 프로세서(20)는, 로케이션(예컨대, 하우스 또는 룸)이 (예컨대, 하나 이상의 임계치들과 관련하여) 특정수의 사람들에 의해 점유되거나 또는 특정인에 의해 점유되는지 여부를 비롯하여 점유된 시기를 검출할 수 있다. 일 실시예에서, 본 검출은, 예컨대, 마이크로폰 신호들을 분석하는 것, (예컨대, 디바이스 앞의) 사용자 움직임들을 검출하는 것, 문들 또는 차고 문들의 열림과 닫힘을 검출하는 것, 무선 신호들을 검출하는 것, 수신된 신호의 IP 어드레스를 검출하는 것, 시간 윈도우 내에서 하나 이상의 디바이스들의 동작을 검출하는 것 등에 의해 발생할 수 있다. 또한, 프로세서(20)는 특정 점유자들 또는 오브젝트들을 식별하기 위한 이미지 인식 기술을 포함할 수 있다.

[00107] 특정 실시예들에서, 프로세서(20)는 또한 고전력 프로세서 및 저전력 프로세서를 포함할 수 있다. 고전력 프로세서는 사용자 인터페이스 컴포넌트(14) 등을 동작시키는 것과 같은 계산 집약적인 연산들을 실행할 수 있다. 반면, 저전력 프로세서는, 위험이나 온도를 센서(12)로부터 검출하는 것과 같은 덜 복잡한 프로세스들을 관리할 수 있다. 일 실시예에서, 저전력 프로세서는 계산 집약적인 프로세스들에 대한 고전력 프로세서를 웨이크(wake)하거나 초기화할 수 있다.

[00108] 일부 예들에서, 프로세서(20)는 바람직한 셋팅들을 예상하고 그리고/또는 이러한 셋팅들을 구현할 수 있다. 예컨대, 존재 검출에 기초하여, 프로세서(20)는, 예컨대, 홈에 또는 특정한 룸에 아무도 없을 경우 전력을 절약하기 위해서 또는 사용자 선호들(예컨대, 일반적인 홈에서의 선호들 또는 사용자-특정 선호들)에 맞추기 위해 디바이스 셋팅들을 조정할 수 있다. 다른 예로서, 특정인, 동물이나 또는 오브젝트(예컨대, 어린이, 애완동물 또는 분실물)의 검출에 기초하여, 프로세서(20)는 사람, 동물 또는 물건이 있는 장소의 청각적 또는 시각적 인디케이터를 개시할 수 있거나 또는 특정 조건들(예컨대, 밤이나 조명이 꺼진 경우) 하에서 인정되지 않은 사람이 검출되는 경우 알람이나 보안 피처를 개시할 수 있다.

[00109] 일부 예들에서, 디바이스들이 서로 상호작용할 수 있으므로 제 1 디바이스에 의해 검출된 이벤트가 제 2 디바이스의 동작들에 영향을 준다. 예컨대, 제 1 디바이스는, (차고 안의 움직임을 검출하는 것, 차고 안의 조명의 변경을 검출하는 것, 또는 차고문의 열림을 검출하는 것에 의해) 사용자가 차고 안으로 들어갔음을 검출할 수 있다. 제 1 디바이스는 이러한 정보를 효율적인 네트워크 계층을 통해 제 2 디바이스로 전송할 수 있음으로써, 제 2 디바이스는, 예컨대, 홈 온도 셋팅, 조명 셋팅, 음악 셋팅, 및/또는 보안-알람 셋팅을 조정할 수 있다. 다른 예로서, 제 1 디바이스는 (예컨대, 모션 또는 갑작스러운 조명 패턴 변경들의 검출에 의해) 사용자가 전면 문에 접근하는 것을 검출할 수 있다. 제 1 디바이스는, 예컨대, (예컨대, 도어벨의 소리와 같은) 일반적인 청각적 또는 시각적 신호가 제공되게 하거나 또는 (예컨대, 사용자가 점유하고 있는 방안 방문자의 존재를 알리는) 위치-특정 청각적 또는 시각적 신호가 제공되게 할 수 있다.

[00110] 예로서, 디바이스(10)는 Nest® 학습 서모스탯(Learning Thermostat)와 같은 서모스탯을 포함할 수 있다. 여기서, 서모스탯은, 온도 센서들, 습도 센서들 등과 같은 센서들(12)을 포함할 수 있으므로, 서모스탯은, 그 서모스탯이 배치되는 건물 안의 현재 기후 조건들을 결정할 수 있다. 서모스탯을 위한 전원 컴포넌트(16)는 로컬 배터리일 수 있으므로, 서모스탯은 연속 전원과 매우 가까운 곳에 위치되는 것을 고려하지 않고 빌딩 내 어디든지 배치될 수 있다. 로컬 배터리를 이용하여 서모스탯에 전원이 공급되기 때문에, 서모스탯은 그의 에너지 사용을 최소화할 수 있어서, 배터리가 거의 교체되지 않는다.

[00111] 일 실시예에서, 서모스탯은 사용자-인터페이스 컴포넌트(14)로서 상부에 배치되는 회전가능한 링을 구비할 수 있는 원형 트랙을 포함할 수 있다. 이와 같이, 사용자는 회전가능한 링을 이용하여 서모스탯와 상호작용하거나 또는 서모스탯을 프로그래밍할 수 있어, 서모스탯은 난방, 환기 및 에어-컨디셔닝(HVAC; heating, ventilation, and air-conditioning) 유닛 등을 제어함으로써 빌딩의 온도를 제어한다. 일부 예들에서, 서모스탯은, 그의 프로그래밍에 기초하여 빌딩이 비워질 수 있는 시기를 결정할 수 있다. 예컨대, 서모스탯은 연장된 시간 기간 동안 HVAC 유닛이 파워 오프된 상태를 유지하도록 프로그래밍될 수 있다면, 서모스탯은, 빌딩이 이 시간 기간 동안 비게 될 것이라는 것을 결정할 수 있다. 여기서, 서모스탯은, 빌딩이 비어있는 상태라는 것을 결정할 경우 조명 스위치들 또는 다른 전자 디바이스들을 턴 오프하도록 프로그램밍될 수 있다. 이와 같이, 서모스탯은 조명 스위치 디바이스와 통신하기 위해 네트워크 인터페이스(18)를 사용할 수 있으므로, 서모스탯은, 빌딩이 빈 것으로 결정될 경우 조명 스위치 디바이스에 신호를 전송할 수 있다. 이러한 방식으로, 서모스탯은 빌딩의 에너지 사용을 효율적으로 관리할 수 있다.

[00112] 앞의 내용을 염두에 두면서, 도 2는, 도 1의 디바이스(10)가 효율적인 네트워크 계층을 통해 다른 디바이스들과 통신할 수 있는 홈 환경(30)의 블록도를 도시한다. 도시된 홈 환경(30)은 하우스, 사무실 빌딩, 차고, 또는 모바일 홈과 같은 구조물(32)을 포함할 수 있다. 디바이스들은 또한, 전체 구조물(32), 이를 테면, 아파트, 콘도, 사무실 공간 등을 포함하지 않는 홈 환경에 통합될 수 있다는 것을 인식할 것이다. 추가로, 홈 환경(30)은 실제 구조물(32) 외부의 디바이스들을 제어하고 그리고/또는 그 디바이스들에 결합될 수 있다. 사실상, 홈 환경(30) 내 몇 개의 디바이스들은 전혀 구조물(32) 내부에 물리적으로 있을 필요가 없다. 예컨대, 풀 가열기(34) 또는 관개 시스템(36)을 제어하는 디바이스는 구조물(32) 외부에 위치될 수 있다.

[00113] 도시된 구조물(32)은 벽들(40)을 통해 서로 적어도 부분적으로 분리되는 다수의 룸들(38)을 포함한다. 벽들(40)은 내부 벽들이나 또는 외부 벽들을 포함할 수 있다. 각각의 룸(38)은 바닥(42) 및 천장(44)을 더 포함할 수 있다. 디바이스들이 벽(40), 바닥(42), 또는 천장(44)에 장착되고, 통합되고 그리고/또는 지지될 수 있다.

[00114] 홈 환경(30)은, 임의의 다양한 유용한 홈 목적들을 제공하기 위해서 서로 그리고/또는 클라우드-기반 서버 시스템들과 끊김없이 통합될 수 있는 지능적인, 멀티-감지, 네트워크 연결 디바이스들을 비롯한 복수의 디바이스들을 포함할 수 있다. 홈 환경(30)에 도시된 디바이스들 중 하나, 2 이상 또는 각각은 하나 이상의 센서(12), 사용자 인터페이스(14), 전원(16), 네트워크 인터페이스(18), 프로세서(20) 등을 포함할 수 있다.

[00115] 예시적인 디바이스들(10)은 Nest Labs, Inc에 의한 Nest® 학습 서모스탯-1세대 T100577 또는 Nest® 학습 서모스탯-2세대 T200577와 같은 네트워크 연결 서모스탯(46)을 포함할 수 있다. 서모스탯(46)은 주변 기후 특징들(예컨대, 온도 및/또는 습도)을 검출하고 난방, 환기 및 에어-컨디셔닝(HVAC) 시스템(48)을 제어할 수 있다. 다른 예시적인 디바이스(10)는 위험 검출 유닛(50), 이를 테면, Nest®에 의한 위험 검출 유닛을 포함할 수 있다. 위험 검출 유닛(50)은 홈 환경(30) 내의 위험한 물체의 존재 및/또는 위험한 조건(예컨대, 연기, 화재, 또는 일산화탄소)을 검출할 수 있다. 추가적으로, "스마트 도어벨"로 지칭될 수 있는 출입구 인터페이스 디바이스들(52)은 사람이 일 위치로 접근하는 것 또는 사람이 일 위치에서 떠나는 것을 검출하고, 청각적 기능을 제어하고, 청각적 또는 시각적 수단을 통해 사람의 접근 또는 출발을 알리거나, 또는 (예컨대, 보안 시스템을 활성화하거나 또는 비활성화하는) 보안 시스템 상의 셋팅들을 제어할 수 있다.

[00116] 특정 실시예들에서, 디바이스(10)는 주변 조명 조건들을 검출하고, 룸-점유 상태들을 검출하고, 하나 이상의 조명들의 파워 및/또는 디밍(dim) 상태를 제어할 수 있는 조명 스위치(54)를 포함할 수 있다. 일부 예들에서, 조명 스위치들(54)은 천정 팬과 같은 팬의 전력 상태 또는 속도를 제어할 수 있다.

[00117] 추가적으로, 벽 플러그 인터페이스(56)는 룸 또는 엔클로저의 점유를 검출하고 (예컨대, 홈에 아무도 없으면 플러그에 전력이 공급되지 않도록) 하나 이상의 벽 플러그에 대한 전원 공급을 제어할 수 있다. 홈 환경(30) 내의 디바이스(10)는, 가전제품(58), 이를 테면, 냉장고들, 난로들 및/또는 오븐들, 텔레비전들, 세탁기들, 건조기들, (구조물(32) 내부 및/또는 외부의) 조명들, 스테레오들, 인터컴 시스템들, 차고문 개방기들, 바닥 팬들, 천정 팬들, 홈전체의 팬들, 벽 에어 컨디셔너들, 풀 가열기들(34), 관개 시스템들(36), 보안 시스템들 등을 더 포함 할 수 있다. 도 2의 설명들이 특정 디바이스들과 연관된 특정 센서들 및 기능성들을 식별할 수 있지만, (명세서 전체에 걸쳐 설명된 바와 같이) 다양한 센서들 및 기능들 중 임의의 것이 디바이스(10)에 통합될 수 있다는 것을 인식할 것이다.

[00118] 프로세싱 및 감지 능력들을 포함하는 것 이외에도, 상술된 예시적인 디바이스들 각각은, 임의의 다른 디바이스와 그리고 임의의 클라우드 서버로 또는 세계 어느 곳에도 네트워크 연결되는 임의의 다른 디바이스로 데이터 통신들 및 정보 공유를 할 수 있다. 일 실시예에서, 디바이스들(10)은 도 5를 참고로 하여 아래에 설명될 효율적인 네트워크 계층을 통해 통신들을 송신하고 수신할 수 있다. 일 실시예에서, 효율적인 네트워크 계층은, 디바이스들(10)로 하여금 무선 메시 네트워크를 통해 서로 통신하게 할 수 있다. 이와 같이, 특정 디바이스들은 무선 중계기들로서 역할을 할 수 있고 그리고/또는 서로 직접적으로 연결되지 않을 수 있는 (즉, 하나의 홉이 있는) 홈 환경의 디바이스들 사이에서 브리지들로서 기능할 수 있다.

[00119] 일 실시예들에서, 무선 라우터(60)는 추가로, 무선 메시 네트워크를 통해 홈 환경(30)의 디바이스들(10)과 통신할 수 있다. 무선 라우터(60)는 이후, 인터넷(62)과 통신할 수 있으므로, 각각의 디바이스(10)는 인터넷(62)을 통해 중앙 서버 또는 클라우드-컴퓨팅 시스템(64)과 통신할 수 있다. 중앙 서버 또는 클라우드-컴퓨팅 시스템(64)은, 특정 디바이스(10)와 연관된 제조업자, 지원 엔티티 또는 서비스 제공자와 연관될 수 있다. 이와 같이, 일 실시예에서, 사용자는, 전화 또는 인터넷-연결 컴퓨터와 같은 일부 다른 통신 수단을 이용하기보다는 디바이스 그 자체를 이용하여 고객 지원에 접속할 수 있다. 또한, (예컨대, 이용가능할 경우, 구매될 경우, 또는 정기적인 간격들로) 소프트웨어 업데이트들이 중앙 서버 또는 클라우드-컴퓨팅 시스템(64)으로부터 디바이스들로 자동으로 전송될 수 있다.

[00120] 네트워크 연결에 의해서, 디바이스들(10) 중 하나 이상의 것은 추가로, 사용자가 디바이스에 근접해 있지 않더라도 사용자로 하여금 디바이스와 상호작용하게 할 수 있다. 예컨대, 사용자가 컴퓨터(예컨대, 데스크탑 컴퓨터, 랩탑 컴퓨터, 또는 태블릿) 또는 다른 휴대용 전자 디바이스(예컨대, 스마트폰)(66)를 이용하여 디바이스와 통신할 수 있다. 웹페이지 또는 애플리케이션은 수신된 통신들에 기초하여 사용자로부터 통신을 수신하고 디바이스(10)를 제어할 수 있다. 또한, 웹페이지 또는 애플리케이션은 디바이스의 동작에 대한 정보를 사용자에게 제공할 수 있다. 예컨대, 사용자가 디바이스에 대한 현재 세트 포인트 온도를 보고 인터넷(62)에 연결될 수 있는 컴퓨터를 이용하여 이 온도를 조정할 수 있다. 이 예에서, 서모스탯(46)은 효율적인 네트워크 계층을 이용하여 생성된 무선 메시 네트워크를 통해 현재 세트 포인트 온도 뷰 요청을 수신할 수 있다.

[00121] 특정 실시예에서, 홈 환경(30)은 또한, 벽 플러그 인터페이스들(56)에 의해, 비록 코어스하더라도 (온/오프) 제어될 수 있는 오래된 종래의 세탁기/드라이어들, 냉장고들 등과 같은 다양한 비-통신적 레거시 가전기기들(68)을 포함할 수 있다. 홈 환경(30)은, 다양한 부분 통신형 레거시 가전기기들(70), 이를 테면, 위험 검출 유닛들(50) 또는 조명 스위치들(54)에 의해 제공된 IR 신호들에 의해 제어될 수 있는 적외선(IR) 제어식 벽 에어 컨디셔너들 또는 다른 IR-제어식 디바이스들을 더 포함할 수 있다.

[00122] 위에서 언급된 바와 같이, 상술된 예시적인 디바이스들(10) 각각은 무선 메시 네트워크를 수립할 수 있으므로 데이터가 각각의 디바이스(10)로 통신될 수 있다. 도 2의 예시적인 디바이스를 염두에 두면서, 도 3은 상술된 예시적인 디바이스들 중 일부 디바이스들 간의 통신을 촉진시키기 위해서 이용될 수 있는 예시적인 무선 메시 네트워크(80)를 도시한다. 도 3에 도시된 바와 같이, 서모스탯(46)은, 위험 검출 유닛(50)에 그리고 조명 스위치(54)에 무선으로 연결될 수 있는 플러그 인터페이스(56)에 대한 직접 무선 연결을 구비할 수 있다. 동일한 방식으로, 조명 스위치(54)는 가전기기(58) 및 휴대용 전자 디바이스(66)에 무선으로 결합될 수 있다. 가전기기(58)는 풀 가열기(34)에만 결합될 수 있고 휴대용 전자 디바이스(66)는 관개 시스템(36)에만 결합될 수 있다. 관개 시스템(36)은 출입구 인터페이스 디바이스(52)에 대한 무선 연결을 구비할 수 있다. 도 3의 무선 메시 네트워크(80)의 각각의 디바이스가 무선 메시 네트워크(80) 내의 노드에 대응할 수 있다. 일 실시예에서, 효율적인 네트워크 계층은 RIPng 프로토콜 및 DTLS 프로토콜을 이용하여 그 각각의 노드 송신 데이터를 지정할 수 있으므로, 데이터는 노드들 사이에서 최소수의 홉들을 통해 목적지 노드로 안전하게 전송될 수 있다.

[00123] 일반적으로, 효율적인 네트워크 계층은 도 4에 도시된 바와 같은 OSI(Open System Interconnection) 모델(90)의 부분일 수 있다. OSI 모델(90)은 앱스트랙션(abstraction) 계층들에 대한 통신 시스템의 기능들을 도시한다. 즉, OSI 모델은 네트워킹 프레임워크를 지정하거나 또는 디바이스들 간에 통신들이 구현될 수 있는 방법을 지정할 수 있다. 일 구현에서, OSI 모델은 6개의 계층들: 물리 계층(92), 데이터 링크 계층(94), 네트워크 계층(96), 전송 계층(98), 플랫폼 계층(100) 및 애플리케이션 계층(102)을 포함할 수 있다. 일반적으로, OSI 모델(90)의 각각의 계층은 그 각각의 계층의 상부 계층을 서빙할 수도 있고, 그 각각의 계층의 하부 계층에 의해 서빙될 수도 있다. 적어도 일부 실시예들에서, 더 높은 계층은 더 낮은 계층에서 사용되는 기술들에 대해 불가지론적(agnostic)일 수 있다. 예컨대, 특정 실시예들에서, 플랫폼 계층(100)은 네트워크 계층(96)에서 사용되는 네트워크 타입에 대해 불가지론적일 수 있다.

[00124] 이점을 염두에 두면서, 물리 계층(92)은, 서로 통신할 수 있는 디바이스들에 하드웨어 사양들을 제공할 수 있다. 이와 같이, 물리 계층(92)은 디바이스들이 서로 연결될 수 있는 방법을 수립하고, 통신 리소스들이 디바이스들 간에 공유될 수 있는 방법의 관리를 지원할 수 있는 식이다.

[00125] 데이터 링크 계층(94)은 디바이스들 간에 전송될 수 있는 데이터의 양을 지정할 수 있다. 일반적으로, 데이터 링크 계층(94)은, 송신되고 있는 데이터 패킷들이 송신 프로토콜의 부분으로서 비트들로 인코딩되고 디코딩될 수 있는 방식을 제공할 수 있다.

[00126] 네트워크 계층(96)은, 목적지 노드로 전송되는 데이터가 라우팅되는 방법을 특정할 수 있다. 네트워크 계층(96)은 또한, 전송되는 데이터의 무결성이 유지될 수 있는 보안 프로토콜을 제공할 수 있다.

[00127] 전송 계층(98)은, 소스 노드로부터 목적지 노드까지 데이터의 투명한 전송을 지정할 수 있다. 전송 계층(98)은 또한, 데이터의 투명한 전송이 신뢰할 수 있는 상태를 유지하는 방법을 제어할 수 있다. 이와 같이, 전송 계층(98)은, 목적지 노드로 전송하기 위해 의도된 데이터 패킷들이 목적지 노드에 정말로 도달했다는 것을 확인하기 위해 사용될 수 있다. 전송 계층(98)에 사용될 수 있는 예시적인 프로토콜들은 TCP(Transmission Control Protocol) 및 UDP(User Datagram Protocol)를 포함할 수 있다.

[00128] 플랫폼 계층(100)은 전송 계층(98) 내부에 지정된 프로토콜에 따라 디바이스들 간의 연결들을 수립할 수 있다. 플랫폼 계층(100)은 또한 애플리케이션 계층(102)이 사용할 수 있는 형태로 데이터 패킷들을 변환할 수 있다. 애플리케이션 계층(102)은 사용자와 직접 인터페이싱할 수 있는 소프트웨어 애플리케이션을 지원할 수 있다. 이와 같이, 애플리케이션 계층(102)은 소프트웨어 애플리케이션에 의해 정의된 프로토콜들을 구현할 수 있다. 예컨대, 소프트웨어 애플리케이션은 파일 전송, 전자 메일 등과 같은 서비스들을 제공할 수 있다.

효율적인 네트워크 계층

[00129] 이제, 도 5를 참고하면, 일 실시예에서, 네트워크 계층(96) 및 전송 계층(98)은 효율적인 저전력 무선 개인 네트워크(ELoWPAN)(110)를 형성하기 위한 특정 방식으로 구성될 수 있다. 일 실시예에서, ELoWPAN(110)는, 로우-레이트 무선 개인 영역 네트워크들(LR-WPAN들)에 대응할 수 있는 IEEE 802.15.4 네트워크에 기초할 수 있다. ELoWPAN(110)은, 네트워크 계층(96)이 인터넷 프로토콜 버전 6(IPv6)에 기초한 통신 프로토콜을 이용하여 홈 환경(30)에서 디바이스들(10) 간에 데이터를 라우팅할 수 있다는 것을 지정할 수 있다. 이와 같이, 각각의 디바이스(10)는, 각각의 디바이스(10)에 홈 환경(30) 주위의 인터넷, 로컬 네트워크 등을 통해 그 자신을 식별하기 위해 사용하기 위한 고유 어드레스를 제공하는 128-비트 IPv6 어드레스를 포함할 수 있다.

[00130] 일 실시예에서, 네트워크 계층(96)은, 데이터가 라우팅 정보 프로토콜-차세대(RIPng; Routing Information Protocol-Next Generation)를 이용하여 디바이스들 간에 라우팅될 수 있는 것을 지정할 수 있다. RIPng는 소스 노드와 목적지 노드 사이의 다수의 홉들에 기초하여 무선 메시 네트워크를 통해 데이터를 라우팅하는 라우팅 프로토콜이다. 즉, RIPng는, 데이터가 라우팅될 방법을 결정할 경우 최소 수의 홉들을 사용하는 소스 노드로부터 목적지 노드로의 라우트를 결정할 수 있다. 데이터를 무선 메시 네트워크를 통해 전송하는 것을 지원하는 것 이외에도, RIPng는 IPv6 네트워킹 트래픽을 지원할 수 있다. 이와 같이, 각각의 디바이스(10)는 자신을 식별하기 위한 고유 IPv6 어드레스 및 데이터의 라우팅 시 목적지 노드를 식별하기 위한 고유 IPv6 어드레스를 사용할 수 있다. RIPng가 노드들 간에 데이터를 전송할 수 있는 방법에 관한 추가적인 상세들이 도 6을 참고로 하여 아래에 설명될 것이다.

[00131] 앞서 언급된 것처럼, 네트워크 계층(96)은 또한, 전송되고 있는 데이터의 무결성을 관리할 수 있는 보안 프로토콜을 제공할 수 있다. 여기서, 효율적인 네트워크 계층은 DTLS(Datagram Transport Layer Security) 프로토콜을 사용하여 디바이스들 사이에서 전송되는 데이터를 보호할 수 있다. 일반적으로, TLS(Transport Layer Security) 프로토콜은 인터넷을 통한 데이터 전송들을 보호하는데 흔히 사용된다. 그러나, TLS 프로토콜이 효율적이게 하기 위해, TLS 프로토콜은 TCP(Transmission Control Protocol)과 같은 신뢰성있는 전송 채널을 사용하여 데이터를 전송할 수 있다. DTLS은 UDP(User Datagram Protocol)와 같은 비신뢰적인 전송 채널들을 지원하는 동시에 전송된 데이터에 대해 유사한 보안 레벨을 제공한다. DTLS 프로토콜에 관한 추가적인 상세사항들은 도 8 및 도 9를 참조로 아래에서 설명될 것이다.

[00132] 도 5에 도시된 네트워크 계층(96)은 본원에서 위에서 언급된 효율적인 네트워크 계층을 특징으로 한다. 즉, 효율적인 네트워크 계층은 RIPng를 이용하여 IPv6 데이터를 라우팅하며 DTLS 프로토콜을 사용하여 라우팅된 데이터를 보호한다. 효율적인 네트워크 계층은, 디바이스들 간의 데이터 전송을 보호하기 위해 DTLS 프로토콜을 사용하기 때문에, 전송 계층(98)은 데이터에 대한 TCP 및 UDP 전송 스킴들을 지원할 수 있다.

[00133] 이제 도 6을 참고하면, 도 6은, RIPng를 이용하여 도 3의 무선 메시 네트워크(80)의 각각의 디바이스(10)에 대한 라우팅 테이블을 결정하기 위해 사용될 수 있는 방법(120)의 흐름도를 도시한다. 방법(120)은 홈 환경(30)의 각각의 디바이스(10)에 의해 수행될 수 있으므로, 각각의 디바이스(10)는, 무선 메시 네트워크(80) 내 각각의 노드가 서로 연결될 수 있는 방법을 나타내는 라우팅 테이블을 생성할 수 있다. 이와 같이, 각각의 디바이스(10)는 데이터를 목적지 노드로 라우팅하는 방법을 독립적으로 결정할 수 있다. 일 실시예에서, 디바이스(10)의 프로세서(20)는 네트워크 인터페이스(18)를 이용하여 방법(120)을 수행할 수 있다. 이와 같이, 디바이스(10)는 센서(12)와 연관되거나 또는 프로세서(18)에 의해 결정되는 데이터를 네트워크 인터페이스(18)를 경유하여 홈 환경(30)의 다른 디바이스들(10)로 전송할 수 있다.

[00134] 방법(120)의 다음 논의는 방법(120)의 다양한 블록들을 명확하게 도시하기 위해서 도 7a 내지 도 7d를 참조로 설명될 것이다. 이를 염두에 두고 도 6 및 도 7a 둘 모두를 참고하면, 블록(122)에서, 디바이스(10)는 요청(132)을 임의의 다른 디바이스(10)로 전송할 수 있는데, 이는 요청 디바이스(10)에 대해 직접적일 수 있다(즉, 제로 홉). 요청(132)은 개별 디바이스(10)로부터의 라우팅 정보 모두에 대한 요청을 포함할 수 있다. 예컨대, 도 7a를 참고하면, 노드 1의 디바이스(10)는 요청(132)을 노드 2의 디바이스(10)로 전송하여 노드 2의 메모리에 포함된 라우트들(즉, N2의 라우트들) 모두를 전송할 수 있다.

[00135] 블록(124)에서, 요청 디바이스(10)는 각각의 디바이스(10)의 각각의 메모리에 포함된 라우트들 모두를 포함할 수 있는 각각의 디바이스(10)로부터 메시지를 수신할 수 있다. 라우트들은, 무선 메시 네트워크(80)의 각각의 노드가 서로 연결될 수 있는 방법을 지정할 수 있는 라우팅 테이블에서 조직될 수 있다. 즉, 라우팅 테이블은, 데이터가 전송되는 소스 노드부터 목적지 노드까지 데이터가 어느 중간 노드들로 전송될 수 있을지를 지정할 수 있다. 상기 예와 도 7b를 다시 참고하면, N2의 라우트들에 대한 노드 1의 요청에 응답하여, 블록(124)에서, 노드 2는 노드 2의 메모리 또는 스토리지에 포함된 라우트들 모두(N2의 라우트들(144))를 노드 1로 전송할 수 있다. 일 실시예에서, 무선 메시 네트워크(80)의 각각의 노드는 요청(132)을 도 7a에 도시된 바와 같은 그의 인접한 노드로 전송할 수 있다. 응답으로, 각각의 노드는 이후, 도 7b에 도시된 바와 같이 그의 라우트들을 그의 인접 노드로 전송할 수 있다. 예컨대, 도 7b는, 각각의 노드가, N1의 라우트들(142), N2의 라우트들(144), N3의 라우트들(146), N4의 라우트들(148), N5의 라우트들(150), N6의 라우트들(152), N7의 라우트들(154), N8의 라우트들(156), 및 N9의 라우트들(158)로 도시된 바와 같이 그의 라우트 데이터를 각각의 인접 노드로 전송하는 방법을 도시한다.

[00136] 처음에, 각각의 노드는, 노드가 직접 연결(즉, 제로 홉)할 수 있는 노드들을 알 수 있다. 예컨대, 처음에는, 노드 2가 노드 1, 노드 3 및 노드 4에 직접적으로 연결되는 방법만을 알 수 있다. 그러나, N1의 라우트들(142), N3의 라우트들(146), 및 N4의 라우트들(148)의 수신 후, 노드 2의 프로세서(20)는, N1의 라우트들(142), N3의 라우트들(146), 및 N4의 라우트들(148)과 함께 포함된 정보 모두를 포함하는 라우팅 테이블을 수립할 수 있다. 이와 같이, 다음 시간 노드 2가 그의 라우트들 또는 라우팅 테이블(즉, N2의 라우트들(144))에 대한 요청을 수신하고, 노드 2는, N1의 라우트들(142), N2의 라우트들, N3의 라우트들(146) 및 N4의 라우트들(148)을 포함하는 라우팅 테이블을 전송할 수 있다.

[00137] 이를 염두에 두고 도 6을 다시 참고하면, 블록(126)에서 요청 디바이스(10)는 인접 디바이스(10)로부터 수신된 라우팅 정보를 포함시키기 위해 그의 로컬 라우팅 테이블을 업데이트할 수 있다. 특정 실시예에서, 각각의 디바이스(10)가 주기적으로 방법(120)을 수행할 수 있으므로, 각각의 디바이스(10)는, 무선 메시 네트워크(80) 내의 각각의 노드가 서로 연결될 수 있는 방법을 특징으로 하는 업데이트된 라우팅 테이블을 포함한다. 위에서 언급된 바와 같이, 방법(120)이 수행될 때마다, 각각의 디바이스(10)는, 인접 디바이스(10)가 그의 인접 디바이스들로부터 수신된 정보로 그의 라우팅 테이블을 업데이트했다면 그 인접 디바이스(10)으로부터 추가 정보를 수신할 수 있다. 그 결과, 각각의 디바이스(10)는, 무선 메시 네트워크(80) 내 각각의 노드가 서로 연결될 수 있는 방법을 이해할 수 있다.

[00138] 도 7c는, 예컨대, 방법(120)을 이용하여 노드 1에서 디바이스(10)에 의해 결정되었을 수 있는 라우팅 테이블(172)을 도시한다. 이 예에서, 라우팅 테이블(172)는, 목적지 노드로서 무선 메시 네트워크(80) 내의 각각의 노드, 노드 1과 각각의 목적지 노드 간의 중간 노드들, 및 노드 1과 목적지 노드 간의 홉들의 수를 지정할 수 있다. 홉들의 수는, 목적지 노드로 전송되는 데이터가 목적지 노드에 도달하기 전에 중간 노드로 포워딩될 수 있는 횟수에 대응한다. 특정 목적지 노드로 데이터를 전송할 경우, RIPng 라우팅 스킴은 최소 수의 홉들을 수반하는 라우트를 선택할 수 있다. 예컨대, 노드 1이 데이터를 노드 9로 전송하도록 의도하는 경우, RIPng 라우팅 스킴은, 노드들(2, 4, 6, 7 및 8)을 경유하여 데이터를 라우팅하는 것이 5개의 홉들을 포함하는 것과는 대조적으로 4개의 홉들을 포함하는 노드들(2, 4, 5 및 8)을 통해 데이터를 라우팅할 것이다.

[00139] RIPng 라우팅 스킴을 이용함으로써, 각각의 디바이스(10)는, 데이터가 목적지 노드로 라우팅될 방법을 독립적으로 결정할 수 있다. 반면에, 6LoWPAN 디바이스들에서 사용된 RPL("Ripple" Routing Protocol)과 같은 종래의 라우팅 스킴들은 무선 메시 네트워크의 구조를 아는 유일한 노드일 수 있는 중앙 노드를 통해 데이터를 라우팅할 수 있다. 보다 구체적으로, RPL 프로토콜은 계층식으로 구조화될 수 있는 DAG(directed acyclic graph)에 따라 무선 메시 네트워크를 생성할 수 있다. 상부에 위치된 이 계층은, 노드의 연결들 각각에 대한 랭크를 결정하기 위해서 요청들을 하위 레벨 노드들로 주기적으로 멀티캐스트할 수 있는 경계 라우터를 포함할 수 있다. 본질적으로, 데이터가 소스 노드로부터 목적지 노드로 전송될 경우, 데이터는, 노드들의 계층을 높인 후 다시 낮춰 목적지 노드로 전송될 수 있다. 이러한 방식으로, 더 높은 계층에 위치된 노드들은 더 낮은 계층에 위치된 노드들보다 더 빈번하게 데이터를 라우팅할 수 있다. 더욱이, RPL 시스템의 경계 라우터는 또한, 이것이 데이터가 계층을 경유하여 라우팅되는 방법을 제어하기 때문에 더욱 빈번하게 동작할 수 있다. 종래의 RPL 시스템에서, 본원에 교시된 RIPng 시스템과는 대조적으로, 일부 노드들은, 소스 노드와 목적지 노드에 대한 그의 위치로 인해서가 아니라 계층 내의 그의 위치로 인한 것에 단순히 기초하여 더욱 빈번하게 데이터를 라우팅할 수 있다. RPL 시스템 하에서 더 자주 데이터를 라우팅하는 이러한 노드들은 더 많은 에너지를 소비할 수 있고 따라서 저 전력을 이용하여 동작하는 홈 환경(30) 내 디바이스들(10)과 구현하기에 적합하지 않을 수 있다. 더욱이, 위에서 언급된 바와 같이, 경계 라우터 또는 RPL 시스템의 임의의 다른 고-레벨 노드가 서모스탯(46)에 대응하는 경우, 증가된 데이터 라우팅 액티비티는 서모스탯(46) 내부에 생성된 열을 증가시킬 수 있다. 그 결과, 서모스탯(46)의 온도 검침값은 홈 환경(30)의 온도를 부정확하게 나타낼 수 있다. 다른 디바이스들(10)이 서모스탯(46)의 온도 검침값에 기초하여 특정 동작들을 수행할 수 있기 때문에, 그리고 서모스탯(46)이 그의 온도 검침값에 기초하여 다양한 디바이스들(10)로 커맨드들을 전송할 수 있기 때문에, 서모스탯(46)의 온도 검침값이 정확하다는 것을 보장하는 것이 유리할 수 있다.

[00140] 디바이스들(10) 중 어느 것도 균형이 맞지 않는 시간의 양으로 데이터를 라우팅하지 않는다는 것을 보장하는 것 이외에도, RIPng 라우팅 스킴을 이용함으로써, 새로운 디바이스들(10)이 사용자에 의한 최소의 노력으로 무선 메시 네트워크에 추가될 수 있다. 예컨대, 도 7d는 무선 메시 네트워크(80)에 새로운 노드 10이 추가되는 것을 도시한다. 특정 실시예들에서, 노드 10이 일단 (예컨대, 노드 4를 통해) 무선 메시 네트워크(80)에 대한 연결을 수립하면, 노드 10에 대응하는 디바이스(10)는, 무선 메시 네트워크(80)의 각각의 노드로 데이터가 라우팅될 수 있는 방법을 결정하기 위해서 위에서 설명된 방법(120)을 수행할 수 있다. 무선 메시 네트워크(80)의 각각의 노드가 이미 여러 번 방법(120)을 수행했다면, 노드 10의 디바이스(10)는 노드 4의 디바이스(10)로부터 무선 메시 네트워크(80)의 전체 라우팅 구조를 수신할 수 있다. 동일한 방식으로, 디바이스들(10)은 무선 메시 네트워크(80)로부터 제거될 수 있고 각각의 노드는 방법(120)을 다시 수행함으로써 비교적 용이하게 그의 라우팅 테이블을 업데이트할 수 있다.

[00141] RIPng 라우팅 스킴을 이용하여 라우팅 스킴을 수립한 후, ELoWPAN(110)은 홈 환경(30) 내 각각의 디바이스(10) 간의 데이터 통신들을 보호하기 위해서 DTLS 프로토콜을 사용할 수 있다. 위에서 언급된 바와 같이, TLS 프로토콜 대신에 DTLS 프로토콜을 사용함으로써, ELoWPAN(110)은 전송 계층(98)이 TCP 및 UDP를 통해 데이터를 전송하는 것을 가능하게 할 수 있다. UDP가 TCP에 비해 일반적으로 더 신뢰성이 없을 수도 있지만, UDP 데이터 전송들은 전용 송신 채널들 또는 데이터 경로들이 사용 이전에 셋업되지 않고도 간단한 통신 스킴을 이용한다. 이로써, 무선 메시 네트워크(80)에 추가된 새로운 디바이스들(10)이 무선 메시 네트워크에서 보다 신속하게 다른 디바이스들(10)로 효율적으로 통신하기 위해 UDP 데이터 전송들을 사용할 수 있다. 더욱이, UDP 데이터 전송들은 일반적으로, 전달의 보장이 없기 때문에 데이터를 전송하거나 또는 포워딩하고 있는 디바이스(10)에 의해 더 적은 에너지를 사용한다. 이와 같이, 디바이스들(10)은 UDP 데이터 전송을 이용하여 비임계적 데이터(예컨대, 룸에 사람이 존재하는 것)를 전송할 수 있음으로써, 디바이스(10) 내의 에너지를 절약한다. 그러나, 적절한 당사자가 데이터를 수신하는 것을 보장하기 위해서 임계적 데이터(예컨대, 연기(smoke) 알람)가 TCP 데이터 전송을 통해 전송될 수 있다. 반복을 위해, ELoWPAN(110)을 통한 DTLS 보안 스킴을 사용하는 것은 UDP와 TCP 데이터 전송들이 원활하게 도울 수 있다.

[00142] 상기한 것을 염두에 두고, ELoWPAN(110)은 디바이스들(10) 간에 데이터가 통신되는 것을 보장하기 위해 DTLS 프로토콜을 사용할 수 있다. 일 실시예에서, DTLS 프로토콜은 핸드쉐이크 프로토콜을 이용하여 데이터 전송들을 보장할 수 있다. 일반적으로, 핸드쉐이크 프로토콜은, 각각의 디바이스(10)에 의해 제공될 수 있는 보안 증명서를 이용하여 각각의 통신 디바이스를 인증할 수 있다. 도 8은, 보안 증명서가 디바이스(10) 내부에 임베딩될 수 있는 방법을 도시하는 제조 프로세스(190)의 예를 도시한다.

[00143] 도 8을 참고하면, 디바이스(10)의 신뢰되는 제조업자(192)에게 각각의 제조된 디바이스를 위해 사용할 수 있는 다수의 보안 증명서들이 제공될 수 있다. 이와 같이, 홈 환경(30)에 사용되고 무선 메시 네트워크(80)에 결합될 수 있는 디바이스(10)를 제조하는 동안, 신뢰되는 제조업자(192)가 제조 프로세스(190) 동안 증명서(194)를 디바이스(10)로 임베딩할 수 있다. 즉, 증명서(194)는 디바이스(10)의 제조 동안 디바이스(10)의 하드웨어로 임베딩될 수 있다. 증명서(194)는 공중 키, 사설 키, 또는 무선 메시 네트워크(80) 내의 상이한 통신 디바이스들을 인증하기 위해서 사용될 수 있는 다른 암호 데이터를 포함할 수 있다. 그 결과, 일단 사용자가 디바이스(10)를 수신하면, 사용자는, 디바이스(10)를 초기화하거나 또는 중앙 보안 노드 등에 등록하지 않고 무선 메시 네트워크(80)로 디바이스(10)를 통합시킬 수 있다.