JP2010050906A - 改竄検出用情報出力システム、方法およびプログラム - Google Patents

改竄検出用情報出力システム、方法およびプログラム Download PDFInfo

- Publication number

- JP2010050906A JP2010050906A JP2008215669A JP2008215669A JP2010050906A JP 2010050906 A JP2010050906 A JP 2010050906A JP 2008215669 A JP2008215669 A JP 2008215669A JP 2008215669 A JP2008215669 A JP 2008215669A JP 2010050906 A JP2010050906 A JP 2010050906A

- Authority

- JP

- Japan

- Prior art keywords

- image

- encrypted

- encryption

- target information

- information

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Granted

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G06F21/62—Protecting access to data via a platform, e.g. using keys or access control rules

- G06F21/6209—Protecting access to data via a platform, e.g. using keys or access control rules to a single file or object, e.g. in a secure envelope, encrypted and accessed using a key, or with access control rules appended to the object itself

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N1/00—Scanning, transmission or reproduction of documents or the like, e.g. facsimile transmission; Details thereof

- H04N1/32—Circuits or arrangements for control or supervision between transmitter and receiver or between image input and image output device, e.g. between a still-image camera and its memory or between a still-image camera and a printer device

- H04N1/32101—Display, printing, storage or transmission of additional information, e.g. ID code, date and time or title

- H04N1/32128—Display, printing, storage or transmission of additional information, e.g. ID code, date and time or title attached to the image data, e.g. file header, transmitted message header, information on the same page or in the same computer file as the image

- H04N1/32133—Display, printing, storage or transmission of additional information, e.g. ID code, date and time or title attached to the image data, e.g. file header, transmitted message header, information on the same page or in the same computer file as the image on the same paper sheet, e.g. a facsimile page header

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N1/00—Scanning, transmission or reproduction of documents or the like, e.g. facsimile transmission; Details thereof

- H04N1/44—Secrecy systems

- H04N1/4406—Restricting access, e.g. according to user identity

- H04N1/4413—Restricting access, e.g. according to user identity involving the use of passwords, ID codes or the like, e.g. PIN

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N1/00—Scanning, transmission or reproduction of documents or the like, e.g. facsimile transmission; Details thereof

- H04N1/44—Secrecy systems

- H04N1/4406—Restricting access, e.g. according to user identity

- H04N1/4426—Restricting access, e.g. according to user identity involving separate means, e.g. a server, a magnetic card

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N1/00—Scanning, transmission or reproduction of documents or the like, e.g. facsimile transmission; Details thereof

- H04N1/44—Secrecy systems

- H04N1/4406—Restricting access, e.g. according to user identity

- H04N1/444—Restricting access, e.g. according to user identity to a particular document or image or part thereof

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N1/00—Scanning, transmission or reproduction of documents or the like, e.g. facsimile transmission; Details thereof

- H04N1/44—Secrecy systems

- H04N1/448—Rendering the image unintelligible, e.g. scrambling

- H04N1/4486—Rendering the image unintelligible, e.g. scrambling using digital data encryption

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N2201/00—Indexing scheme relating to scanning, transmission or reproduction of documents or the like, and to details thereof

- H04N2201/32—Circuits or arrangements for control or supervision between transmitter and receiver or between image input and image output device, e.g. between a still-image camera and its memory or between a still-image camera and a printer device

- H04N2201/3201—Display, printing, storage or transmission of additional information, e.g. ID code, date and time or title

- H04N2201/328—Processing of the additional information

- H04N2201/3281—Encryption; Ciphering

Landscapes

- Engineering & Computer Science (AREA)

- Multimedia (AREA)

- Signal Processing (AREA)

- General Engineering & Computer Science (AREA)

- Theoretical Computer Science (AREA)

- Health & Medical Sciences (AREA)

- General Health & Medical Sciences (AREA)

- Computer Hardware Design (AREA)

- Computer Security & Cryptography (AREA)

- Software Systems (AREA)

- Physics & Mathematics (AREA)

- General Physics & Mathematics (AREA)

- Bioethics (AREA)

- Editing Of Facsimile Originals (AREA)

- Accessory Devices And Overall Control Thereof (AREA)

- Storage Device Security (AREA)

Abstract

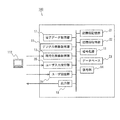

【解決手段】改竄検出の対象情報を画像として含むデジタル画像を取得するデジタル画像取得部15と、暗号鍵に基づいてデジタル画像を変換することで、暗号化画像を生成する暗号化部11と、暗号化部11によって生成された暗号化画像を、対象情報のイメージが記録されるかまたは記録された紙媒体に記録されるように出力する出力部18と、を備える、改竄検出用情報出力システム100とした。

【選択図】図2

Description

と、前記暗号化手段によって生成された前記暗号化画像を、前記対象情報のイメージが記録されるかまたは記録された紙媒体に記録されるように出力する暗号化画像出力手段と、を備える、改竄検出用情報出力システムである。

可能である。

グラムをCPU101が実行することで、更に、暗号化画像取得部13、および復号部14を備える改竄検出用情報出力システム100として機能する。なお、ユーザ認証部24、出力部18、鍵情報記憶部21、および鍵情報取得部22等の各機能部は、暗号化画像の復号処理においても用いられる。

号鍵を用いて暗号化を行ってもよい。なお、暗号化部11による暗号化処理の詳細については後述する。

0にログインを行うことで開始される。

定情報を用いて予め設定されていてもよいし、暗号化の都度ユーザ操作によって指定されてもよい。例えば、ユーザは、ユーザ端末112aのディスプレイに表示されたデジタル画像を閲覧しながら、マウスを用いて範囲選択することで、暗号化の対象となる領域を指定することが出来る。その後、処理はステップS110へ進む。

次に、上記第一の実施形態から第四の実施形態における、暗号化部および復号部による暗号化処理および復号処理の概要を説明する。

て、暗号化部11(第1乃至第3の各態様においては、それぞれ暗号化部11A、11B、11Cという。)は、入力されたデジタル画像と暗号化方法を示す暗号鍵とに基づいて、前記デジタル画像の一部を暗号化した暗号化画像を出力する。プリンタ出力部12は、暗号化部11により暗号化されたデジタル画像を紙などの印刷可能な物理的媒体に印刷する。スキャナ(カメラ)読み込み部13は、プリンタ出力部12により出力された印刷画像を、スキャナまたはカメラを用いて読み込む。

データにより微小領域の並び替えを行なう。

detectに1が代入されていなければ(ステップS1608:No)、本暗号化領域検出処理を含む復号処理を終了する。

る。チェック用マーク182は、なるべく画像情報が少ない画素分布の平坦な領域に付加するのが望ましい。

るかどうかを各々検討する。ラインをどのように追加または削除してもチェック用マーク221を検出できない場合は、復号画像を出力せずに処理を終了する。以上が本発明を適用した第2の態様についての説明である。

13 暗号化画像取得部

14 復号部

15 デジタル画像取得部

17 電子データ取得部

18 出力部

21 鍵情報記憶部

22 鍵情報取得部

23 証明書情報データベース

24 ユーザ認証部

26 ユーザ入力受付部

100 改竄検出用情報出力システム

Claims (10)

- 改竄検出の対象情報を画像として含むデジタル画像を取得するデジタル画像取得手段と、

暗号鍵に基づいて前記デジタル画像を変換することで、暗号化画像を生成する暗号化手段と、

前記暗号化手段によって生成された前記暗号化画像を、前記対象情報のイメージが記録されるかまたは記録された紙媒体に記録されるように出力する暗号化画像出力手段と、

を備える、改竄検出用情報出力システム。 - 前記暗号化画像出力手段による前記暗号化画像の出力と共に、改竄検出の対象となる前記対象情報のイメージを、前記紙媒体に記録されるように出力する対象情報出力手段を更に備える、

請求項1に記載の改竄検出用情報出力システム。 - 前記対象情報出力手段は、前記対象情報のイメージを、前記紙媒体の一方の面に記録されるように出力し、

前記暗号化画像出力手段は、前記暗号化画像を、前記紙媒体の他方の面に記録されるように出力する、

請求項2に記載の改竄検出用情報出力システム。 - 前記対象情報を含む電子データの入力を受け付ける電子データ取得手段を更に備え、

前記デジタル画像取得手段は、前記電子データに基づいて、前記デジタル画像を生成することで、前記デジタル画像を取得し、

前記対象情報出力手段は、前記紙媒体に記録される前記対象情報のイメージとして、前記デジタル画像を出力する、

請求項2または3に記載の改竄検出用情報出力システム。 - 前記暗号化手段は、前記デジタル画像の少なくとも一部の領域の画像を、暗号鍵に基づいて処理画像に変換し、更に前記処理画像の画素値を規則的に変換することで、復号の際に前記部分領域の位置の特定に用いられる規則性を有する変換画像を生成し、前記変換画像を含む暗号化画像を生成する、

請求項1から4の何れか一項に記載の改竄検出用情報出力システム。 - 改竄検出の対象情報のイメージと、該対象情報が含まれるデジタル画像が暗号化されることで生成された暗号化画像と、が記録された紙媒体から取得された該暗号化画像を取得する暗号化画像取得手段と、

前記暗号化画像を、該暗号化画像の生成に用いられた暗号鍵に対応する復号鍵に基づいて復号することで、前記対象情報が含まれる復号デジタル画像を生成する復号手段と、

前記復号手段によって生成された復号デジタル画像を、前記紙媒体に記録された前記対象情報のイメージと比較可能に出力するデジタル画像出力手段と、

を備える、改竄検出用情報出力システム。 - コンピュータシステムによって、

改竄検出の対象情報を画像として含むデジタル画像を取得するデジタル画像取得ステップと、

暗号鍵に基づいて前記デジタル画像を変換することで、暗号化画像を生成する暗号化ステップと、

前記暗号化ステップで生成された前記暗号化画像を、前記対象情報のイメージが記録されるかまたは記録された紙媒体に記録されるように出力する暗号化画像出力ステップと、

が実行される、改竄検出用情報出力方法。 - コンピュータシステムによって、

改竄検出の対象情報のイメージと、該対象情報が含まれるデジタル画像が暗号化されることで生成された暗号化画像と、が記録された紙媒体から取得された該暗号化画像を取得する暗号化画像取得ステップと、

前記暗号化画像を、該暗号化画像の生成に用いられた暗号鍵に対応する復号鍵に基づいて復号することで、前記対象情報が含まれる復号デジタル画像を生成する復号ステップと、

前記復号ステップで生成された復号デジタル画像を、前記紙媒体に記録された前記対象情報のイメージと比較可能に出力するデジタル画像出力ステップと、

が実行される、改竄検出用情報出力方法。 - コンピュータを、

改竄検出の対象情報を画像として含むデジタル画像を取得するデジタル画像取得手段と、

暗号鍵に基づいて前記デジタル画像を変換することで、暗号化画像を生成する暗号化手段と、

前記暗号化手段によって生成された前記暗号化画像を、前記対象情報のイメージが記録されるかまたは記録された紙媒体に記録されるように出力する暗号化画像出力手段と、

として機能させる、改竄検出用情報出力プログラム。 - コンピュータを、

改竄検出の対象情報のイメージと、該対象情報が含まれるデジタル画像が暗号化されることで生成された暗号化画像と、が記録された紙媒体から取得された該暗号化画像を取得する暗号化画像取得手段と、

前記暗号化画像を、該暗号化画像の生成に用いられた暗号鍵に対応する復号鍵に基づいて復号することで、前記対象情報が含まれる復号デジタル画像を生成する復号手段と、

前記復号手段によって生成された復号デジタル画像を、前記紙媒体に記録された前記対象情報のイメージと比較可能に出力するデジタル画像出力手段と、

として機能させる、改竄検出用情報出力プログラム。

Priority Applications (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2008215669A JP5011233B2 (ja) | 2008-08-25 | 2008-08-25 | 改竄検出用情報出力システム、方法およびプログラム |

| US12/496,191 US9152810B2 (en) | 2008-08-25 | 2009-07-01 | Information output system, method, and program for tampering detection |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2008215669A JP5011233B2 (ja) | 2008-08-25 | 2008-08-25 | 改竄検出用情報出力システム、方法およびプログラム |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2010050906A true JP2010050906A (ja) | 2010-03-04 |

| JP5011233B2 JP5011233B2 (ja) | 2012-08-29 |

Family

ID=41696419

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2008215669A Active JP5011233B2 (ja) | 2008-08-25 | 2008-08-25 | 改竄検出用情報出力システム、方法およびプログラム |

Country Status (2)

| Country | Link |

|---|---|

| US (1) | US9152810B2 (ja) |

| JP (1) | JP5011233B2 (ja) |

Cited By (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2011135275A (ja) * | 2009-12-24 | 2011-07-07 | Mitsubishi Electric Information Systems Corp | 証明書発行装置、認証局システムおよび携帯端末 |

| EP2372652A1 (en) | 2010-03-08 | 2011-10-05 | Optex Co. Ltd. | Method for estimating a plane in a range image and range image camera |

| JP2018153987A (ja) * | 2017-03-16 | 2018-10-04 | 京セラドキュメントソリューションズ株式会社 | 画像形成装置、画像形成方法及び画像形成プログラム |

Families Citing this family (13)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2011020178A1 (en) * | 2009-08-17 | 2011-02-24 | Thomas Matthew Mann Gibson | Method, system and computer program for generating authenticated documents |

| KR101536274B1 (ko) * | 2009-09-09 | 2015-07-14 | 삼성전자주식회사 | 화상형성장치, 그 화상처리방법, 및 화상형성시스템 |

| JP6079394B2 (ja) * | 2013-04-11 | 2017-02-15 | 富士通株式会社 | 証明書生成方法、証明書生成装置、情報処理装置、通信機器、及びプログラム |

| CN104253933A (zh) * | 2013-06-26 | 2014-12-31 | 华为技术有限公司 | 拍摄的方法及设备 |

| US9396310B2 (en) | 2013-07-15 | 2016-07-19 | At&T Intellectual Property I, L.P. | Method and apparatus for providing secure image encryption and decryption |

| US10628736B2 (en) * | 2015-09-24 | 2020-04-21 | Huron Technologies International Inc. | Systems and methods for barcode annotations for digital images |

| CN106161947A (zh) * | 2016-08-01 | 2016-11-23 | 乐视控股(北京)有限公司 | 用于拍摄终端的照片加密方法及系统 |

| AU2017208294A1 (en) * | 2017-05-15 | 2018-11-29 | Spotcrunch Pty Ltd | System and Method for Transacting Trending Assets |

| WO2020093152A1 (en) | 2018-11-05 | 2020-05-14 | Hamid Reza Tizhoosh | Systems and methods of managing medical images |

| EP3926938A1 (en) * | 2020-06-15 | 2021-12-22 | IQ Works Limited | A system and a method for processing an image |

| EP4252190A4 (en) | 2020-11-24 | 2024-09-11 | Huron Tech International Inc | SYSTEMS AND METHODS FOR GENERATING CODED REPRESENTATIONS FOR MULTIPLE MAGNIFICATIONS OF IMAGE DATA |

| CN113905237B (zh) * | 2021-08-23 | 2023-03-14 | 中山大学 | 一种双通路加密像素结构设计方法 |

| US12106450B2 (en) * | 2021-10-29 | 2024-10-01 | Shopify Inc. | Methods and devices for generating a blurred image |

Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2004064327A (ja) * | 2002-07-26 | 2004-02-26 | Oki Electric Ind Co Ltd | 印刷内容の真偽確認方法及び印刷内容の真偽確認システム |

| JP2005142969A (ja) * | 2003-11-07 | 2005-06-02 | Fuji Xerox Co Ltd | 画像処理システム |

Family Cites Families (14)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| AUPP053597A0 (en) * | 1997-11-25 | 1997-12-18 | Canon Information Systems Research Australia Pty Ltd | Device and method for authenticating and certifying printed documents |

| JP3872933B2 (ja) | 2000-04-26 | 2007-01-24 | 株式会社エヌ・ティ・ティ・データ | 書類認証方法、システム、書類作成装置、書類認証装置及び記録媒体 |

| US7039229B2 (en) * | 2000-08-14 | 2006-05-02 | National Instruments Corporation | Locating regions in a target image using color match, luminance pattern match and hill-climbing techniques |

| JP4120915B2 (ja) | 2000-09-29 | 2008-07-16 | 株式会社リコー | 発券サーバ装置と発券方法および記録媒体 |

| JP3964684B2 (ja) | 2002-01-10 | 2007-08-22 | 沖電気工業株式会社 | 電子透かし埋め込み装置,電子透かし検出装置,電子透かし埋め込み方法,及び,電子透かし検出方法 |

| JP3804012B2 (ja) * | 2002-03-08 | 2006-08-02 | 沖電気工業株式会社 | 文書画像の改ざん判定方法及びシステム、並びにその制御用プログラム |

| JP4143441B2 (ja) * | 2002-04-24 | 2008-09-03 | キヤノン株式会社 | 情報処理方法及び装置、並びにコンピュータプログラム及びコンピュータ可読記憶媒体 |

| US20040170274A1 (en) * | 2003-02-28 | 2004-09-02 | Kabushiki Kaisha Toshiba | Image forming apparatus and method for inputting encryption key setting |

| JP2005012530A (ja) | 2003-06-19 | 2005-01-13 | Ricoh Co Ltd | 改ざん検証用文書作成システム、改ざん検証システムおよび改ざん防止システム |

| US7421581B2 (en) * | 2003-09-30 | 2008-09-02 | Graphic Security Systems Corporation | Method and system for controlling encoded image production |

| JP4289233B2 (ja) | 2004-06-29 | 2009-07-01 | 沖電気工業株式会社 | 印刷物発行装置,印刷物検証装置,および印刷物処理システム |

| JP4529828B2 (ja) | 2005-07-19 | 2010-08-25 | 富士ゼロックス株式会社 | 文書改ざん防止装置 |

| US8467530B2 (en) * | 2005-10-05 | 2013-06-18 | Kabushiki Kaisha Toshiba | System and method for encrypting and decrypting document reproductions |

| JP4743423B2 (ja) | 2006-04-03 | 2011-08-10 | 富士ゼロックス株式会社 | 改ざん検証用文書作成装置、改ざん検証用文書作成プログラム、改ざん検証装置および改ざん検証プログラム |

-

2008

- 2008-08-25 JP JP2008215669A patent/JP5011233B2/ja active Active

-

2009

- 2009-07-01 US US12/496,191 patent/US9152810B2/en not_active Expired - Fee Related

Patent Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2004064327A (ja) * | 2002-07-26 | 2004-02-26 | Oki Electric Ind Co Ltd | 印刷内容の真偽確認方法及び印刷内容の真偽確認システム |

| JP2005142969A (ja) * | 2003-11-07 | 2005-06-02 | Fuji Xerox Co Ltd | 画像処理システム |

Cited By (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2011135275A (ja) * | 2009-12-24 | 2011-07-07 | Mitsubishi Electric Information Systems Corp | 証明書発行装置、認証局システムおよび携帯端末 |

| EP2372652A1 (en) | 2010-03-08 | 2011-10-05 | Optex Co. Ltd. | Method for estimating a plane in a range image and range image camera |

| JP2018153987A (ja) * | 2017-03-16 | 2018-10-04 | 京セラドキュメントソリューションズ株式会社 | 画像形成装置、画像形成方法及び画像形成プログラム |

Also Published As

| Publication number | Publication date |

|---|---|

| US9152810B2 (en) | 2015-10-06 |

| JP5011233B2 (ja) | 2012-08-29 |

| US20100046753A1 (en) | 2010-02-25 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP5011233B2 (ja) | 改竄検出用情報出力システム、方法およびプログラム | |

| JP5192039B2 (ja) | 電子ドキュメント処理システム、方法およびプログラム | |

| JP5491860B2 (ja) | 電子ドキュメント暗号化システム、プログラムおよび方法 | |

| WO2009110055A1 (ja) | 画像処理システム、方法およびプログラム | |

| JP6505732B2 (ja) | 2次元バーコードおよびそのようなバーコードの認証方法 | |

| KR101005377B1 (ko) | 화상 암호화/복호화 장치, 방법 및 기록 매체 | |

| JP4800420B2 (ja) | 紙媒体情報暗号化システム、復号システム、プログラムおよび方法 | |

| JP4603079B2 (ja) | デジタル透かしをテキスト文書に埋め込むためのおよびそのデジタル透かしを検出するための方法およびデバイス | |

| JP4348381B2 (ja) | 画像暗号化/復号化装置、方法およびプログラム | |

| US7639820B2 (en) | Image forming apparatus certificate sheet making method and certificate sheet processing method | |

| JP2004127297A (ja) | 拡張された視認品質を有するバーコード、および、そのシステムおよび方法 | |

| CN107918791A (zh) | 二维码复制过程中的二维码生成、解码方法及装置 | |

| KR100855668B1 (ko) | 화상처리장치 및 그 제어방법과, 컴퓨터 판독가능한기억매체 | |

| JP5435142B2 (ja) | 画像暗号化システムおよび画像復号システム | |

| JP5023801B2 (ja) | 画像読取装置、画像処理システム及び画像処理プログラム | |

| JP3872933B2 (ja) | 書類認証方法、システム、書類作成装置、書類認証装置及び記録媒体 | |

| JP4866959B2 (ja) | 画像処理システム | |

| JP2009129079A (ja) | 印刷文書管理装置及びその管理方法 | |

| JP4796150B2 (ja) | 画像暗号化/復号化装置、方法およびプログラム | |

| JP4260076B2 (ja) | 文書作成装置、文書検証装置、文書作成方法、文書検証方法、文書作成プログラム、文書検証プログラム、文書作成プログラムを格納した記録媒体、および文書検証プログラムを格納した記録媒体 | |

| JP4178757B2 (ja) | 画像処理システム | |

| JP2011097492A (ja) | 改ざん検知方式 | |

| JP2005303861A (ja) | 光学的読取装置及び画像処理装置 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20110201 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20120215 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20120228 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20120427 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20120522 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20120604 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 5011233 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20150608 Year of fee payment: 3 |