JP6400513B2 - 量子鍵配送装置、量子鍵配送方法およびプログラム - Google Patents

量子鍵配送装置、量子鍵配送方法およびプログラム Download PDFInfo

- Publication number

- JP6400513B2 JP6400513B2 JP2015055322A JP2015055322A JP6400513B2 JP 6400513 B2 JP6400513 B2 JP 6400513B2 JP 2015055322 A JP2015055322 A JP 2015055322A JP 2015055322 A JP2015055322 A JP 2015055322A JP 6400513 B2 JP6400513 B2 JP 6400513B2

- Authority

- JP

- Japan

- Prior art keywords

- unit

- photon

- quantum key

- shifting

- bit string

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0852—Quantum cryptography

- H04L9/0858—Details about key distillation or coding, e.g. reconciliation, error correction, privacy amplification, polarisation coding or phase coding

Landscapes

- Engineering & Computer Science (AREA)

- Physics & Mathematics (AREA)

- Electromagnetism (AREA)

- Theoretical Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Optical Communication System (AREA)

Description

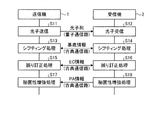

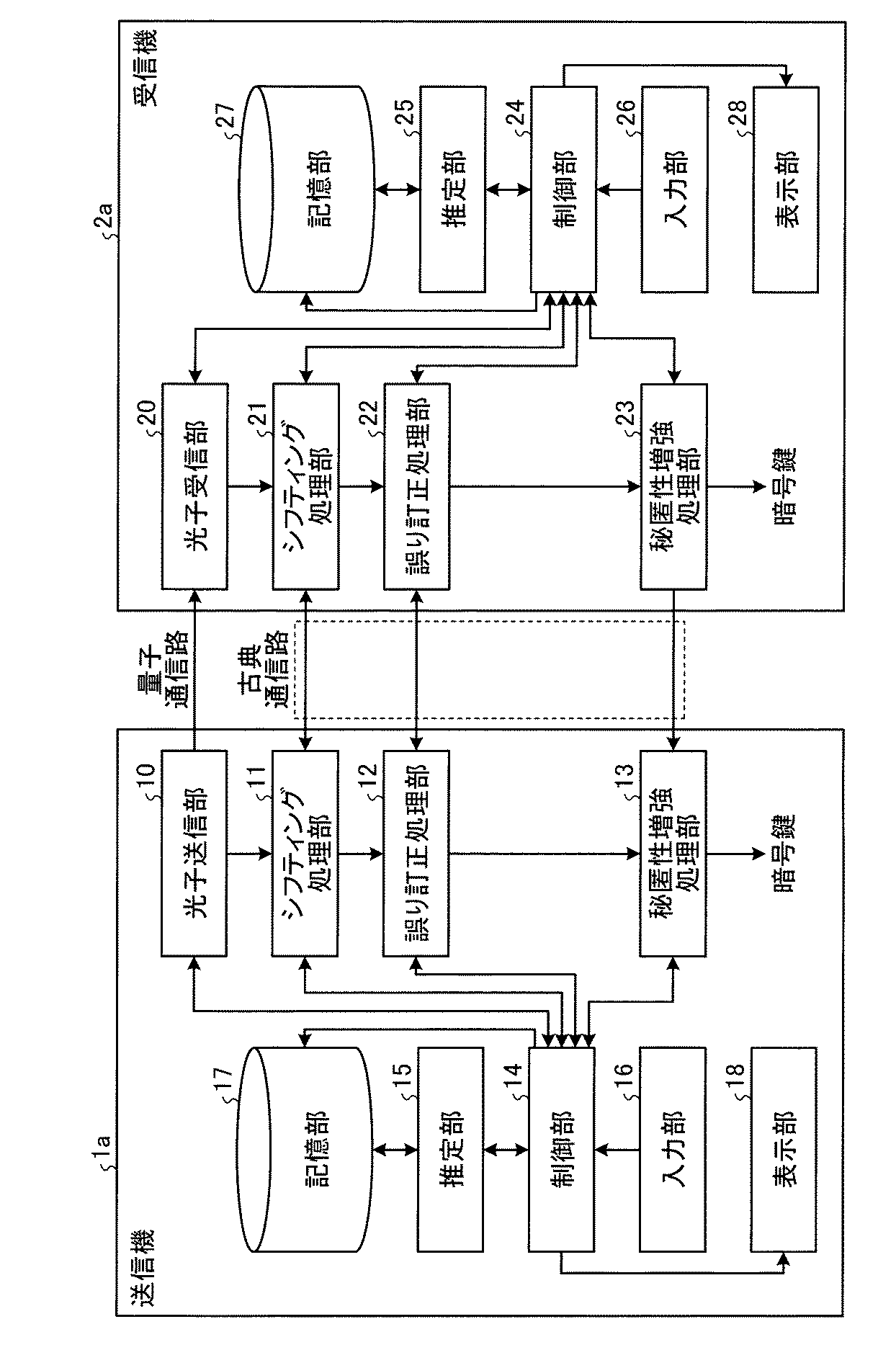

図1は、実施形態の量子鍵配送システムの構成の一例を示す図である。図1を参照しながら、量子鍵配送システム100の構成について説明する。

光子送信部10は、例えば、乱数によって発生させたビット情報である光子ビット列に対して、ランダムに選択した基底により生成した基底情報に基づく偏光状態となるように生成した単一光子から構成される光子列を、量子通信路を介して、受信機2の光子受信部20に送信して光子列を光子受信部20と共有する。光子送信部10は、生成した基底情報および光子ビット列をシフティング処理部11に送る。なお、光子送信部10は、生成した基底情報および光子ビット列を、記憶部17に記憶させるものとしてもよい。

光子受信部20は、量子通信路を介して、送信機1の光子送信部10から光子列を受信して光子列を光子送信部10と共有し、受信した光子列を、ランダムに選択した基底により生成した基底情報に基づいて読み取ることによってビット情報である光子ビット列を得る。光子受信部20は、生成した基底情報および光子ビット列をシフティング処理部21に送る。なお、光子受信部20は、生成した基底情報および光子ビット列を、記憶部27に記憶させるものとしてもよい。

シフティング処理部11は、受信機2の光子受信部20が生成した基底情報を、受信機2のシフティング処理部21から古典通信路を介して受信し、受信した基底情報と、光子送信部10が生成した基底情報とを比較して、一致する部分に対応するビットを光子ビット列から抽出して、共有ビット列を生成するシフティング処理を実行する。シフティング処理部11は、生成した共有ビット列を誤り訂正処理部12に送る。なお、シフティング処理部11は、生成した共有ビット列を、記憶部17に記憶させるものとしてもよい。

シフティング処理部21は、送信機1の光子送信部10が生成した基底情報を、送信機1のシフティング処理部11から古典通信路を介して受信し、受信した基底情報と、光子受信部20が生成した基底情報とを比較して、一致する部分に対応するビットを光子ビット列から抽出して、共有ビット列を生成するシフティング処理を実行する。シフティング処理部21は、生成した共有ビット列を誤り訂正処理部22に送る。なお、シフティング処理部21は、生成した共有ビット列を、記憶部27に記憶させるものとしてもよい。

誤り訂正処理部12は、古典通信路を介して、受信機2の誤り訂正処理部22と制御データ(EC情報)を交換することにより、シフティング処理部11により生成された共有ビット列のビット誤りを訂正して訂正後ビット列を生成する誤り訂正処理を実行する。誤り訂正処理部12は、生成した訂正後ビット列を秘匿性増強処理部13に送る。なお、誤り訂正処理部12は、生成した訂正後ビット列を、記憶部17に記憶させるものとしてもよい。

誤り訂正処理部22は、古典通信路を介して、送信機1の誤り訂正処理部12と制御データ(EC情報)を交換することにより、シフティング処理部21により生成された共有ビット列のビット誤りを訂正して訂正後ビット列を生成する誤り訂正処理を実行する。誤り訂正処理部22は、生成した訂正後ビット列を秘匿性増強処理部23に送る。なお、誤り訂正処理部22は、生成した訂正後ビット列を、記憶部27に記憶させるものとしてもよい。

秘匿性増強処理部13は、古典通信路を介して、受信機2の秘匿性増強処理部23から制御データ(PA情報)を受信して、このPA情報に基づいて、誤り訂正処理部12により生成された訂正後ビット列に対して、誤り訂正処理部12により訂正した誤りの数から、光子送信部10および誤り訂正処理部12の処理の際に盗聴者により盗聴された可能性のあるビットを打ち消すための鍵圧縮処理(秘匿性増強処理)を行って暗号鍵を生成する。秘匿性増強処理部13は、生成した暗号鍵を、記憶部17に記憶(蓄積)させる。

秘匿性増強処理部23は、古典通信路を介して、制御データ(PA情報)を生成して送信機1の秘匿性増強処理部13に送信し、このPA情報に基づいて、誤り訂正処理部22により生成された訂正後ビット列に対して、誤り訂正処理部22により訂正した誤りの数から、光子受信部20および誤り訂正処理部22の処理の際に盗聴者により盗聴された可能性のあるビットを打ち消すための鍵圧縮処理(秘匿性増強処理)を行って暗号鍵を生成する。秘匿性増強処理部23は、生成した暗号鍵を、記憶部27に記憶(蓄積)させる。

本変形例に係るQKD装置について、上述の実施形態に係るQKD装置(送信機1および受信機2)と相違する点を中心に説明する。本変形例に係るQKD装置は、上述の実施形態に係るQKD装置が備える各機能部に加えて、さらに表示部を備えるものである。

本変形例に係るQKD装置について、上述の変形例1に係るQKD装置(送信機1aおよび受信機2a)と相違する点を中心に説明する。本変形例に係るQKD装置は、上述の変形例1に係るQKD装置が備える各機能部に加えて、さらに判定部および報知部を備えるものである。

2、2a、2b 受信機

3 光ファイバリンク

10 光子送信部

11 シフティング処理部

12 誤り訂正処理部

13 秘匿性増強処理部

14 制御部

15 推定部

16 入力部

17 記憶部

18 表示部

19a 判定部

19b 報知部

20 光子受信部

21 シフティング処理部

22 誤り訂正処理部

23 秘匿性増強処理部

24 制御部

25 推定部

26 入力部

27 記憶部

28 表示部

29a 判定部

29b 報知部

80 CPU

81 ROM

82 RAM

83 入力装置

84 表示装置

85 通信I/F

86 補助記憶装置

87 光学処理装置

88 スピーカ

89 バス

100 量子鍵配送システム

Claims (11)

- 光子に対する量子通信路を介した量子鍵配送によって、他の量子鍵配送装置と光子列を共有する光子共有処理を実行し、生成した基底情報に基づいて前記光子列に対応した光子ビット列を取得する量子鍵共有手段と、

前記光子ビット列から、前記量子鍵共有手段および前記他の量子鍵配送装置の基底情報に基づいたシフティング処理によって共有ビット列を生成するシフティング手段と、

前記共有ビット列に含まれる誤りを誤り訂正処理により訂正することによって訂正後ビット列を生成する訂正手段と、

前記誤りの数に基づいて、前記訂正後ビット列を圧縮する秘匿性増強処理によって暗号鍵を生成する秘匿性増強手段と、

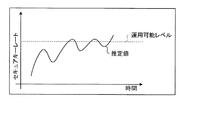

前記光子共有処理、前記シフティング処理、前記誤り訂正処理、および前記秘匿性増強処理の各処理の実行段階で、前記各処理のうち実行されている処理で出力される出力値、および、前記各処理のうち実行されていない処理の出力値に対応する所定値に基づいて、単位時間あたりの前記暗号鍵の生成量を示す暗号鍵生成速度を推定する推定手段と、

を備えた量子鍵配送装置。 - 前記量子鍵共有手段は、前記光子共有処理の実行によって、共有した前記光子列の光子数を前記出力値として出力し、

前記訂正手段は、前記誤り訂正処理の実行によって、前記誤りの数から前記量子通信路での誤り率を算出し、前記誤り率を前記出力値として出力し、

前記秘匿性増強手段は、前記秘匿性増強処理の実行によって、前記光子列に基づいて前記暗号鍵が生成されるまでの処理時間を前記出力値として出力する請求項1に記載の量子鍵配送装置。 - 前記シフティング手段は、前記シフティング処理の実行によって生成した前記共有ビット列の一部のビット情報に基づいて、前記量子通信路での仮誤り率を算出し、前記仮誤り率を前記出力値として出力する請求項2に記載の量子鍵配送装置。

- 前記推定手段により推定された前記暗号鍵生成速度の推定値に関する情報を表示する表示手段を、さらに備えた請求項1に記載の量子鍵配送装置。

- 前記推定手段により推定された前記暗号鍵生成速度の推定値と、前記各処理がすべて実行されていない場合の該各処理に対応する前記所定値に基づいて求まる前記暗号鍵生成速度の値との差分に基づいて、前記各処理のうち前記推定手段により前記推定値が推定された際に実行されている処理であり、かつ、後段側の処理の動作の調整を行う制御手段を、さらに備えた請求項1に記載の量子鍵配送装置。

- 操作入力を受け付ける入力手段と、

前記推定手段により推定された前記推定値に関する情報を表示する表示手段と、

をさらに備え、

前記制御手段は、前記表示手段に表示された前記推定値に関する情報に基づいて前記入力手段により受け付けられた操作入力に従って、前記調整を行う請求項5に記載の量子鍵配送装置。 - 前記所定値は、対応する前記出力値のうち過去の出力値に基づいて定められた値である請求項1に記載の量子鍵配送装置。

- 前記表示手段は、前記推定値に関する情報として、前記推定値の時系列の推移を示す情報を表示する請求項4または6に記載の量子鍵配送装置。

- 前記推定値が所定の条件を満たすか否かを判定する判定手段と、

前記判定手段によって前記推定値が前記所定の条件を満たすと判定された場合、その旨を報知する報知手段と、

をさらに備えた請求項6に記載の量子鍵配送装置。 - 光子に対する量子通信路を介した量子鍵配送によって、他の量子鍵配送装置と光子列を共有する光子共有処理を実行し、生成した基底情報に基づいて前記光子列に対応した光子ビット列を取得する量子鍵共有ステップと、

前記光子ビット列から、前記量子鍵共有ステップの基底情報および前記他の量子鍵配送装置の基底情報に基づいたシフティング処理によって共有ビット列を生成するシフティングステップと、

前記共有ビット列に含まれる誤りを誤り訂正処理により訂正することによって訂正後ビット列を生成する訂正ステップと、

前記誤りの数に基づいて、前記訂正後ビット列を圧縮する秘匿性増強処理によって暗号鍵を生成する秘匿性増強ステップと、

前記光子共有処理、前記シフティング処理、前記誤り訂正処理、および前記秘匿性増強処理の各処理の実行段階で、前記各処理のうち実行されている処理で出力される出力値、および、前記各処理のうち実行されていない処理の出力値に対応する所定値に基づいて、単位時間あたりの前記暗号鍵の生成量を示す暗号鍵生成速度を推定する推定ステップと、

を有する量子鍵配送方法。 - コンピュータを、

光子に対する量子通信路を介した量子鍵配送によって、他の量子鍵配送装置と光子列を共有する光子共有処理を実行し、生成した基底情報に基づいて前記光子列に対応した光子ビット列を取得する量子鍵共有手段と、

前記光子ビット列から、前記量子鍵共有手段および前記他の量子鍵配送装置の基底情報に基づいたシフティング処理によって共有ビット列を生成するシフティング手段と、

前記共有ビット列に含まれる誤りを誤り訂正処理により訂正することによって訂正後ビット列を生成する訂正手段と、

前記誤りの数に基づいて、前記訂正後ビット列を圧縮する秘匿性増強処理によって暗号鍵を生成する秘匿性増強手段と、

前記光子共有処理、前記シフティング処理、前記誤り訂正処理、および前記秘匿性増強処理の各処理の実行段階で、前記各処理のうち実行されている処理で出力される出力値、および、前記各処理のうち実行されていない処理の出力値に対応する所定値に基づいて、単位時間あたりの前記暗号鍵の生成量を示す暗号鍵生成速度を推定する推定手段と、

して機能させるためのプログラム。

Priority Applications (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2015055322A JP6400513B2 (ja) | 2015-03-18 | 2015-03-18 | 量子鍵配送装置、量子鍵配送方法およびプログラム |

| US15/001,898 US10057058B2 (en) | 2015-03-18 | 2016-01-20 | Quantum-key distribution apparatus, quantum-key distribution method, and computer program product |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2015055322A JP6400513B2 (ja) | 2015-03-18 | 2015-03-18 | 量子鍵配送装置、量子鍵配送方法およびプログラム |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2016178381A JP2016178381A (ja) | 2016-10-06 |

| JP6400513B2 true JP6400513B2 (ja) | 2018-10-03 |

Family

ID=56925570

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2015055322A Active JP6400513B2 (ja) | 2015-03-18 | 2015-03-18 | 量子鍵配送装置、量子鍵配送方法およびプログラム |

Country Status (2)

| Country | Link |

|---|---|

| US (1) | US10057058B2 (ja) |

| JP (1) | JP6400513B2 (ja) |

Families Citing this family (32)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN106161402B (zh) * | 2015-04-22 | 2019-07-16 | 阿里巴巴集团控股有限公司 | 基于云环境的加密机密钥注入系统、方法及装置 |

| EP3337063B1 (en) * | 2016-12-13 | 2023-08-23 | Id Quantique Sa | Apparatus and method for quantum enhanced physical layer security |

| CN106789038A (zh) * | 2017-01-25 | 2017-05-31 | 济南浪潮高新科技投资发展有限公司 | 一种水下通信的方法及系统、一种水下自由航行器 |

| US10454892B2 (en) * | 2017-02-21 | 2019-10-22 | Bank Of America Corporation | Determining security features for external quantum-level computing processing |

| EP3373507A1 (en) * | 2017-03-06 | 2018-09-12 | Kabushiki Kaisha Toshiba | Key sharing device, key sharing system, key sharing method and computer-readable medium |

| JP6678614B2 (ja) * | 2017-03-17 | 2020-04-08 | 株式会社東芝 | 送信装置、多重量子通信システム及び多重量子通信方法 |

| JP6885467B2 (ja) * | 2017-08-22 | 2021-06-16 | 日本電信電話株式会社 | シェア生成装置、シェア変換装置、秘密計算システム、シェア生成方法、シェア変換方法、プログラム、および記録媒体 |

| CN109510701B (zh) * | 2017-09-15 | 2021-10-01 | 华为技术有限公司 | 连续变量量子密钥分发设备及方法 |

| ES2717548B2 (es) * | 2017-11-08 | 2020-11-26 | Univ Vigo | Acuerdo seguro de clave con dispositivos no confiables |

| US11411720B2 (en) * | 2018-04-11 | 2022-08-09 | Nippon Telegraph And Telephone Corporation | Key distribution system, terminal device, key distribution method, and program |

| US11343084B2 (en) * | 2019-03-01 | 2022-05-24 | John A. Nix | Public key exchange with authenticated ECDHE and security against quantum computers |

| US11258601B1 (en) * | 2019-06-04 | 2022-02-22 | Trend Micro Incorporated | Systems and methods for distributed digital rights management with decentralized key management |

| AU2019450855B2 (en) * | 2019-06-10 | 2023-02-02 | Nippon Telegraph And Telephone Corporation | Secure division system, secure computation apparatus, secure division method, and program |

| CN110336720B (zh) * | 2019-06-29 | 2021-08-20 | 华为技术有限公司 | 设备控制方法和设备 |

| WO2021010429A1 (ja) * | 2019-07-15 | 2021-01-21 | 国立大学法人東京大学 | 応答推定方法及び応答推定装置 |

| US11343270B1 (en) | 2019-09-10 | 2022-05-24 | Wells Fargo Bank, N.A. | Systems and methods for post-quantum cryptography optimization |

| US11240014B1 (en) | 2019-09-10 | 2022-02-01 | Wells Fargo Bank, N.A. | Systems and methods for post-quantum cryptography optimization |

| US11477016B1 (en) | 2019-09-10 | 2022-10-18 | Wells Fargo Bank, N.A. | Systems and methods for post-quantum cryptography optimization |

| US11626983B1 (en) | 2019-09-10 | 2023-04-11 | Wells Fargo Bank, N.A. | Systems and methods for post-quantum cryptography optimization |

| US11451383B2 (en) * | 2019-09-12 | 2022-09-20 | General Electric Company | Communication systems and methods |

| US11322050B1 (en) * | 2020-01-30 | 2022-05-03 | Wells Fargo Bank, N.A. | Systems and methods for post-quantum cryptography optimization |

| US11533175B1 (en) | 2020-01-30 | 2022-12-20 | Wells Fargo Bank, N.A. | Systems and methods for post-quantum cryptography on a smartcard |

| US11838410B1 (en) | 2020-01-30 | 2023-12-05 | Wells Fargo Bank, N.A. | Systems and methods for post-quantum cryptography optimization |

| US11449799B1 (en) | 2020-01-30 | 2022-09-20 | Wells Fargo Bank, N.A. | Systems and methods for post-quantum cryptography optimization |

| KR102222080B1 (ko) * | 2020-02-24 | 2021-03-04 | 한국전자통신연구원 | 양자 개체 인증 장치 및 방법 |

| US20210320791A1 (en) * | 2020-04-10 | 2021-10-14 | Cyborn Limited | Systems and methods for adaptive recursive descent data redundancy |

| EP3982589A1 (en) * | 2020-10-06 | 2022-04-13 | Terra Quantum AG | Method, apparatus, computer program and data carrier for determining a shared secret cryptographic key |

| US11329806B1 (en) * | 2020-12-04 | 2022-05-10 | The Florida International University Board Of Trustees | Systems and methods for authentication and key agreement in a smart grid |

| US20220360435A1 (en) * | 2021-05-10 | 2022-11-10 | Electronics And Telecommunications Research Institute | Method and apparatus for key relay control based on software defined networking in quantum key distribution network |

| US20230014894A1 (en) * | 2021-07-08 | 2023-01-19 | Cisco Technology, Inc. | Quantum resistant secure key distribution in various protocols and technologies |

| US11743037B2 (en) * | 2021-07-29 | 2023-08-29 | QuNu Labs Private Ltd | Quantum key distribution system and method for performing differential phase shift in a quantum network |

| US20230224146A1 (en) * | 2022-01-07 | 2023-07-13 | Oracle International Corporation | Quorum-based authorization |

Family Cites Families (6)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2006078033A1 (ja) * | 2005-01-24 | 2006-07-27 | Inter-University Research Institute Corporation / Research Organization of Information and Systems | 量子鍵配送方法、通信システムおよび通信装置 |

| JP4957952B2 (ja) | 2005-06-21 | 2012-06-20 | 日本電気株式会社 | 通信システムおよびそのタイミング制御方法 |

| US20100241912A1 (en) * | 2006-04-04 | 2010-09-23 | Magiq Technologies, Inc. | Fast bit-error rate calculation mode for QKD systems |

| WO2014115118A2 (en) * | 2013-01-25 | 2014-07-31 | Selex Es S.P.A. | Quantum cryptographic key distribution system including two peripheral devices and an optical source |

| JP6165638B2 (ja) * | 2014-01-08 | 2017-07-19 | 株式会社東芝 | 量子通信装置、量子通信方法及びプログラム |

| JP6165646B2 (ja) * | 2014-01-30 | 2017-07-19 | 株式会社東芝 | 量子鍵配送装置、量子鍵配送システムおよび量子鍵配送方法 |

-

2015

- 2015-03-18 JP JP2015055322A patent/JP6400513B2/ja active Active

-

2016

- 2016-01-20 US US15/001,898 patent/US10057058B2/en active Active

Also Published As

| Publication number | Publication date |

|---|---|

| US20160277183A1 (en) | 2016-09-22 |

| JP2016178381A (ja) | 2016-10-06 |

| US10057058B2 (en) | 2018-08-21 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP6400513B2 (ja) | 量子鍵配送装置、量子鍵配送方法およびプログラム | |

| JP6359285B2 (ja) | 量子鍵配送装置、量子鍵配送システムおよび量子鍵配送方法 | |

| JP6165637B2 (ja) | 量子通信装置、量子通信方法及びプログラム | |

| CN107370546B (zh) | 窃听检测方法、数据发送方法、装置及系统 | |

| CN106411521B (zh) | 用于量子密钥分发过程的身份认证方法、装置及系统 | |

| US10623180B2 (en) | Communication device, communication method, and communication system | |

| JP6165646B2 (ja) | 量子鍵配送装置、量子鍵配送システムおよび量子鍵配送方法 | |

| US20170264434A1 (en) | Communication device, quantum key distribution system, quantum key distribution method, and computer program product | |

| KR20190005878A (ko) | 보안 데이터 송신을 위한 방법 및 시스템 | |

| US7471792B2 (en) | Key agreement system, shared-key generation apparatus, and shared-key recovery apparatus | |

| JP5871142B2 (ja) | 暗号鍵共有システムにおける通信装置および暗号鍵生成方法 | |

| US20140372812A1 (en) | System and method for quantum key distribution | |

| JP2015130628A (ja) | 量子通信装置、量子通信方法及びプログラム | |

| US20160119120A1 (en) | Method and apparatus for public-key encrypted communication | |

| JP2008154019A (ja) | 共有情報の管理方法およびシステム | |

| JP2017175320A (ja) | 通信装置、量子鍵配送システム、量子鍵配送方法およびプログラム | |

| JP2016127482A (ja) | 通信装置、通信システムおよびプログラム | |

| US10097352B2 (en) | Electronic device and communication method thereof | |

| US20170170953A1 (en) | Decoy bits method for direct encryption and key generation | |

| US10355856B2 (en) | Key exchange method, key exchange system, key distribution device, communication device, and program | |

| JP2007019789A (ja) | 乱数共有システムおよび方法 | |

| JP6396225B2 (ja) | 量子鍵配送装置、量子鍵配送システムおよびプログラム | |

| JP2017169187A (ja) | 量子鍵配送装置、量子鍵配送システム、および量子鍵配送方法 | |

| JP5540743B2 (ja) | 信号処理システム、量子暗号システム、信号処理方法、及び量子暗号方法 | |

| JP2017139728A (ja) | 通信装置、暗号通信システム、暗号通信方法およびプログラム |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20171122 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20180725 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20180807 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20180905 |

|

| R151 | Written notification of patent or utility model registration |

Ref document number: 6400513 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R151 |