JP4497852B2 - 管理装置、制御方法および通信システム - Google Patents

管理装置、制御方法および通信システム Download PDFInfo

- Publication number

- JP4497852B2 JP4497852B2 JP2003189924A JP2003189924A JP4497852B2 JP 4497852 B2 JP4497852 B2 JP 4497852B2 JP 2003189924 A JP2003189924 A JP 2003189924A JP 2003189924 A JP2003189924 A JP 2003189924A JP 4497852 B2 JP4497852 B2 JP 4497852B2

- Authority

- JP

- Japan

- Prior art keywords

- authentication

- electronic device

- network

- conference

- access point

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/08—Access security

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/02—Details

- H04L12/16—Arrangements for providing special services to substations

- H04L12/18—Arrangements for providing special services to substations for broadcast or conference, e.g. multicast

- H04L12/1813—Arrangements for providing special services to substations for broadcast or conference, e.g. multicast for computer conferences, e.g. chat rooms

- H04L12/1822—Conducting the conference, e.g. admission, detection, selection or grouping of participants, correlating users to one or more conference sessions, prioritising transmission

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/083—Network architectures or network communication protocols for network security for authentication of entities using passwords

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/10—Network architectures or network communication protocols for network security for controlling access to devices or network resources

- H04L63/104—Grouping of entities

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/06—Authentication

- H04W12/062—Pre-authentication

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/06—Authentication

- H04W12/068—Authentication using credential vaults, e.g. password manager applications or one time password [OTP] applications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/06—Authentication

- H04W12/069—Authentication using certificates or pre-shared keys

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L12/00—Data switching networks

- H04L12/02—Details

- H04L12/16—Arrangements for providing special services to substations

- H04L12/18—Arrangements for providing special services to substations for broadcast or conference, e.g. multicast

- H04L12/189—Arrangements for providing special services to substations for broadcast or conference, e.g. multicast in combination with wireless systems

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/20—Network architectures or network communication protocols for network security for managing network security; network security policies in general

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W84/00—Network topologies

- H04W84/18—Self-organising networks, e.g. ad-hoc networks or sensor networks

Description

【発明の属する技術分野】

本発明は、管理装置、その制御方法および通信システムに関する。

【0002】

【従来の技術】

従来の会議では、紙ベースで発表資料を参加者全員に配布するので、資源が無駄であるという欠点がある。また、資料が人数分揃わない場合には、不足部数を慌ててコピーし、会議の進行を妨げるという欠点がある。

【0003】

一方、近年は、発表者が、PC(パーソナルコンピュータ)やPDA(Personal Digital Assistants)を、会議室に持ち込み、発表資料をプロジェクタで投影し、プレゼンテーションすることが一般である。さらに、発表者以外の参加者にも、紙ベースではなく、ネットワーク経由で、資料データを配布することによって、上記欠点を克服している。

【0004】

しかし、参加者が多い会議で、全員がネットワークを使用すると、配線が複雑になるという新たな欠点が生じる。この新たな欠点を克服するために、Bluetooth等の無線通信を用いた会議システムが考えられている。

【0005】

Bluetooth方式は、アドホックなマルチポイント接続を行うので、最大接続数が、8機器、通信範囲が10mのピコネットを構築し、通信することができ、通信速度に関しては、非同期通信において、下り721Kbps、上り57.6Kbpsの通信を行うことができる。また、音声通信もサポートし、1つのチャネルで、音声とデータとを転送することができる等、多種多様なプラットフォームでの利用が期待されている。

【0006】

上記Bluetooth等の無線通信を用いた会議システムによって、配線の煩雑さは解消されるが、無線接続による外部からの不正アクセス、データの改ざん等セキュリティ面で、別の欠点が浮上している。

【0007】

しかも、一度認証を通ると、資料のコピー、プリントアウト、データの上書き等については、Bluetoothの認証レベルでは制限することができないという別の欠点がある。

【0008】

上記別の欠点を克服するために、プライベート用のPINコードとテンポラリ用のPINコードとの2種類のPINコードを、機器の利用形態によって使分けることによって、利便性とセキュリティレベルとを向上する方法が提案されている(たとえば、特許文献1参照)。また、会議中の権限を、各端末に指定し、機能を制限することが提案されている(たとえば、特許文献2参照)。

【0009】

また、上記不正アクセス、データの改ざんの問題やアクセス制御の問題に対して、Port Based Network Access Control技術によってセキュリティ強化を目的とした標準か作業が進んでいる(たとえば、非特許文献1参照)。

【0010】

【特許文献1】

特開2001−312472号公報

【特許文献2】

特開2001−331431号公報

【非特許文献1】

IEEE802.1x(Institute of Electrical and Electronic Engineers 802.1x)

【0011】

【発明が解決しようとする課題】

特許文献2記載の発明では、参加者の機器に権限を与える際に、会議システムのアプリケーション上から、各参加者がどの権限で会議に参加するかを特定するタブを選択し、選択したタブに応じた権限を設定する。

【0012】

しかし、このようにすると、参加者の手間がかかる上、任意に権限の設定を変更することができ、権限を故意に変えてデータを操作することも可能であるという問題がある。

【0013】

一方、非特許文献1記載の発明では、端末認証サーバとしてRADIUS(Remote Authentication Dial−In User Service)サーバを設置し、端末が会議システムへアクセスするに先立って、認証サーバとの間で電子証明書やパスワード等を用いて認証を行う方法をとっている。

【0014】

しかし、このような構成では、会議参加者は、IEEE802.1xに対応したプログラムを有する端末のみでしか、会議に参加することができず、IEEE802.1xが検討される以前の端末や、Bluetoothが多く実装されているPDA(Personal Digital Assistance)等で、IEEE802.1xに対応していない機器を持ち込んで会議に参加することができないという問題がある。

【0015】

本発明は、通信システムに接続する機器による情報漏洩の可能性を低減することを目的とする。

【0016】

【課題を解決するための手段】

本発明は、ネットワークにおける管理装置であって、前記ネットワークに接続する電子機器のユーザが会議の参加者であるか、前記会議の主催者であるかを判別するための認証情報に基づいて、前記ユーザが前記会議の参加者であるか、前記会議の主催者であるかを判別する判別手段と、前記判別手段による判別に応じて、前記電子機器の前記ネットワークにおける機能制限を設定する制限手段とを有し、前記機能制限には、前記電子機器による前記ネットワークの外部のネットワークへの接続の制限が含まれていることを特徴とする管理装置である。

【0017】

また、本発明は、電子機器と接続するアクセスポイントが接続するネットワークにおける管理装置であって、前記電子機器のユーザを認証するための認証情報に基づいて、前記電子機器のユーザを認証する認証手段と、前記認証手段による認証結果に応じて、前記アクセスポイントが接続するネットワークにおいて前記電子機器が実行できる機能を設定すると共に、該ネットワークを介した外部のネットワークへの前記電子機器のアクセス制限を設定する設定手段とを有することを特徴とする管理装置である。

【0023】

【発明の実施の形態および実施例】

[第1の実施例]

図1は、本発明の第1の実施例である無線通信システムWC1を示すブロック図である。

【0024】

無線通信システムWC1は、会議システム管理サーバ10と、アクセスポイント20と、ゲートウェイ30と、PC40と、LAN50と、広域ネットワーク60を有する。

【0025】

会議システム管理サーバ10は、広域ネットワーク60へアクセスするために必要であり、会議システムのアプリケーションを動作させるサーバである。

【0026】

PC40は、会議主催者や参加者が持参した無線端末の例であり、Bluetoothによる無線接続が可能である。

【0027】

アクセスポイント20は、無線端末としてのPC40から、根幹のLAN50に接続する際に必要となるポイントである。また、アクセスポイント20は、根幹のLAN50に接続され、一般的なスイッチングハブのような役目をする。会議主催者や参加者が持参したPC40を有線で会議サーバ10に接続する場合、ハブを用いて、会議システム管理サーバ10に複数台接続することができるが、無線接続する場合は、各機器をアクセスポイント20に接続し、アクセスポイント20経由で、会議システム管理サーバ10との間で、データをやりとりする。

【0028】

アクセスポイント20へ接続する場合、セキュリティを考慮し、ユーザ認証する必要がある。一般的に、PINコード(Personal Identification Number)を、機器間で交換することによって、ユーザ認証するが、アクセスポイント20のデフォルトPINコードが固定であると、一度接続したことのある人なら、同じPINコードを使って何度でも接続でき、セキュリティ面で問題がある。

【0029】

そこで、本実施例では会議の主催者が、デフォルトPINコードで、アクセスポイント20に予め接続し、会議の時にのみ有効なPINコードに変更する方法を採る。この場合、デフォルトPINコードが固定であると、上記のように、誰でも設定を変更できるので、デフォルトPINコードを故意に変更することもできる。すると、正規の主催者が、会議の時にのみ有効なPINコードに変更しようと考え、デフォルトPINコードで接続しようとしても、接続できないという事態が生じる。

【0030】

そこで、会議システム管理サーバ10によって運営される会議室予約システム等で会議室を予約した時に、その会議室付属のアクセスポイント20にデフォルトPINコードが設定され、同時に、主催者にメール等で通知し、主催者は、会議システム管理サーバ10から通知されたPINコードを使ってアクセスポイント20に接続し、会議の時にのみ有効なPINコードに変更する手段がとられている。参加者は、主催者から予め通知された会議の時にのみ有効なPINコードを含む参加証を持って、会議室に臨み接続する。

【0031】

図2は、本実施例における会議システム管理サーバ10を示すブロック図である。

【0032】

会議システム管理サーバ10は、主制御部(CPU)12と、ネットワーク通信部13と、記憶部14と、データベース15と、入力部16と、表示部17と、テーブル作成部18と、判別部19とを有する。

【0033】

主制御部12は、会議システム制御、各種アプリケーションの管理、入力部、表示部を制御する。

【0034】

ネットワーク通信部13は、主制御部12の指示に従って、有線通信網、無線通信網に接続される各種無線端末としてのPC40との間で、データを送受信する。記憶部14は、テーブル作成部18で作成された各種テーブルデータやファイル管理を行う。

【0035】

入力部16は、キーボード、マウス等によって入力を制御し、表示部17は、CRTモニタ等の表示を制御する。テーブル作成部18は、IPアドレステーブルや機能制限テーブル等各種テーブルを作成する。判別部19は、ネットワーク通信部13が取得した参加証に基づいて、その参加証の送り主が会議の主催者であるか、参加者であるかを判別する。

【0036】

図3は、本実施例において、会議の主催者が会議に参加するまでの動作を示すフローチャートである。

【0037】

まず、会議の主催者は、会議室予約システム等で会議室を予約し(S1)、アクセスポイント20に設定されているデフォルトPINコードを使って、アクセスポイント20に接続し、会議の時にのみ有効なPINコードに設定を変更する(S2)。そして、その会議の時にのみ有効なPINコードを、会議の参加者に電子メール等で通知する(S3)。

【0038】

次に、メールアドレス、PINコード、社員ID等が記されている主催者用の参加証ファイルと、主催者以外の会議参加者用の参加証ファイルとを作成し(S4)、この作成したファイルを、参加者全員にそれぞれ電子メール等で配布し(S5)、会議に参加する(S6)。なお、主催者用の参加証には、デフォルトPINコードと、会議の時にのみ有効なPINコードとの2つのコードが記述され、主催者以外の会議参加者の参加証には、会議の時にのみ有効なPINコードのみが記述され、主催者以外の参加者には、主催者以外の会議参加者用の参加証ファイルを配布する。

【0039】

図4は、本実施例において、会議の参加者が会議に参加するまでの動作を示すフローチャートである。

【0040】

まず、主催者が配布した会議の時にのみ有効なPINコードを、参加者が取得する(S11)。このPINコードの取得方法は、電子メールのみでなく、主催者が作成したWeb等にアクセスし、主催者が配布した会議の時にのみ有効なPINコードを取得するようにしてもよい。

【0041】

次に、主催者が配布した参加証を、参加者が受け取り(S12)、参加者はその参加証を持参し、会議に参加する(S13)。この参加証には、PINコードが記載されているので、会議の時にのみ有効なPINコードを取得する処理(S11)を省くようにしてもよい。

【0042】

図5は、本実施例において、主催者がアクセスポイント20のPINコードを変更する処理を示すシーケンス図である。

【0043】

まず、主催者が会議室予約システムで会議室の予約を行うと、会議システム管理サーバ10は、LAN50経由でアクセスポイント20に接続し、アクセスポイント20に、デフォルトPINコードを設定する(S21)。この会議システム管理サーバ10は、会議室予約システムを運用し、会議室予約システムで会議室の予約が行われた際に、自動的にPINコードを作成し、このPINコードをデフォルトPINコードとしてアクセスポイント20に設定し、同時に、このデフォルトPINコードを予約者に通知するような機能を有する。

【0044】

主催者は、会議システム管理サーバ10からデフォルトPINコードの通知を受けると、このデフォルトPINコードと、会議の際に使用する会議の時にのみ有効なPINコードとを、無線機器としてのPC40に設定する。

【0045】

次に、主催者は、所有の無線機器としてのPC40から、アクセスポイント20に、接続要求を発行する(S22)。アクセスポイント20は、接続要求を受け、データが正しければ、接続確立のメッセージを、主催者のPC40に送信し、接続が確立する(S23)。

【0046】

その後に、アクセスポイント20は、主催者のPC40に認証要求を発行し、パスワードの要求を促す(S24)。主催者側のPC40は、認証要求を受けると、予め設定しておいたデフォルトPINコードを、アクセスポイント20に送信する(S25)。アクセスポイント20は、主催者のPC40から送られたPINコードが正しければ、主催者のPC40に認証完了を通知する(S26)。

【0047】

次に、主催者のPC40は、PINコードの設定変更要求を、アクセスポイント20に発行し(S27)、これを受けたアクセスポイント20から、要求メッセージ受信応答が帰ってきたら(S28)、予め設定しておいた会議の時にのみ有効なPINコードを送信する(S29)。アクセスポイント20は、新たなPINコードを受信すると、そのPINコードに設定を変更し、変更完了のメッセージを、主催者の無線機器としてのPC40に送信し、接続処理が完了する(S30)。

【0048】

なお、上記説明では、主催者のPC40からアクセスポイント20に送信するデフォルトPINコードと、会議の時にのみ有効なPINコードとは、自動的に送信されるが、アクセスポイント20からの要求に応じて、その都度、主催者が入力部(図示せず)を操作して入力し、上記入力されたPINコードを送信するようにしてもよい。

【0049】

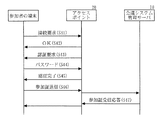

図6は、本実施例において、参加者が会議に参加する場合の処理を示すシーケンス図である。

【0050】

なお、主催者が、図5で説明したPINコードの設定を変更した後に、一度、アクセスポイント20との無線接続を切断し、再度、アクセスポイント20に接続する場合も、上記と同様の処理を行う。

【0051】

参加者は、主催者から通知された会議の時にのみ有効なPINコードを予めPC40に設定する。そして、会議室に着くと、所有のPC40から、アクセスポイント20に、接続要求を発行する(S41)。アクセスポイント20は、接続要求を受け、データが正しければ、接続確立のメッセージを、参加者のPC40に送信し、接続が確立する(S42)。

【0052】

その後に、アクセスポイント20が、参加者のPC40に認証要求を発行し、パスワードの要求を促す(S43)。参加者のPC40は、認証要求を受けると、予め設定しておいた会議の時にのみ有効なPINコードを送信する(S44)。アクセスポイント20は、参加者のPC40から送られてきたPINコードが正しければ認証完了のメッセージを送るので、参加者のPC40は、アクセスポイント20から認証完了のメッセージを受信したら(S45)、アクセスポイント20を経由し、予め配布された参加証を、会議システム管理サーバ10に送信する(S46)。会議システム管理サーバ10は、参加証を受信したら、図7で説明するような動作を行い、受信応答を参加者のPC40に送信し、接続処理が完了する(S47)。

【0053】

図7は、本実施例において、主催者または参加者から送られた参加証を受信した際に、会議システム管理サーバの判別部19の動作を示すフローチャートである。

【0054】

参加証には、最低限、PINコードが記述されていることを前提とする。

【0055】

会議システム管理サーバ10は、図6のステップS46で送信された参加証を受信すると、その参加証に記述されているPINコードを確認する。参加証に記述されているPINコードが2種類(デフォルトPINコード、会議の時にのみ有効なPINコード)であり(S51)、しかも、会議システム管理サーバ10が保持しているPINコードと一致すれば(S53)、接続相手を主催者と判別し、その参加証を送信したPC40に、主催者としての機能権限を与える(S56)。

【0056】

一方、PINコードが1種類(会議の時にのみ有効なPINコード)であり(S51)、しかも、会議システム管理サーバ10が保持しているPINコードと一致すれば(S52)、主催者以外の参加者であると判別し、その参加証を送ってきたPC40に、主催者以外の参加者としての機能権限を与える(S54)。不正なPINコードが記述された参加証を受信すれば、不正なアクセスとみなし、そのPC40による全ての操作を不能にする(S55)。

【0057】

なお、上記説明では、接続完了後にPINコードが記述された参加証を転送する手順について記載したが、デフォルトPINコードを有しない参加者端末においては、接続時に、会議のときにのみ有効なPINコードを用いて接続するので、認証完了メッセージを受信した後の参加証転送を省くようにしてもよい。この場合、会議システム管理サーバ10では、この参加証を受信したときにのみ、接続相手を判定し、正しく2種類のPINコードを有している場合には、主催者としての機能権限を与える制御を行い、それ以外の場合には、参加者としての機能権限を与えるようにアクセス制御を行い、これによって、上記説明と同様の機能を実現し、さらに参加証転送手順を省くことができる。

【0058】

図8は、上記実施例において、会議システムによって制限される機能のテーブルを示す図である。

【0059】

図7のステップS56で主催者としての機能権限を与えられた場合は、図8に示す主催者の欄に丸印が記載されている機能を利用することができ、ステップS54で主催者以外の参加者としての権限が与えられた場合は、参加者の欄に丸印が記載されている機能を利用することができ、バツ印が記載されている機能を利用することができない。なお、三角印は、制限付きでその機能を利用できることを示す。

【0060】

ここで、図8に示す機能欄に記載されている「ファイルの閲覧」、「ファイルのコピー」、「ファイルの削除」、「ファイルの印刷」、「ファイル名変更」、「ファイルの上書き」は、図1に示すLAN50経由で他の機器に公開されているファイルを、それぞれ、閲覧、コピー、削除、印刷、名称変更、上書きすることである。

【0061】

「ファイルの保存」は、図1に示すLAN50経由で接続されるサーバ等の機器(たとえば、会議システム管理サーバ10)にファイルを保存することである。「ネット閲覧」は、図1に示すゲートウェイ30を介して,広域ネットワーク60(インターネットやイントラネット)にアクセスする機能である。

【0062】

「IPアドレスの変更」は、アクセスポイント20に接続し、会議システム管理サーバ10から会議時の権限を与えられた際に、会議システム管理サーバ10が割り当てたIPアドレスを変更する機能である。「PINコードの変更」は、アクセスポイント20に設定されているPINコード(会議の時にのみ有効なPINコード)を変更する機能である。「メールの送受信」は、ゲートウェイ30を介して行う広域ネットワーク60とのメールの送受信機能である。

【0063】

[第2の実施例]

参加者それぞれに、外部アクセス可能なIPアドレスを割り当て、制限無しに広域ネットワーク60へアクセスすることができると、参加者がWebのメールサービス等で重要な情報を、故意に外部に漏らす可能性がある。

【0064】

そこで、本発明の第2の実施例は、第1の実施例の会議システム管理サーバ10が、PC40にIPアドレスを割り当てる方法を改良した実施例である。

【0065】

つまり、第2の実施例は、図6のステップS46で送信された参加証を受信した参加証に記述されているPINコードによって、会議システム管理サーバ10が、広域ネットワーク60へのアクセス制限をかける実施例である。

【0066】

具体的には、図7のステップS51において、PINコードが、2種類(デフォルトPINコード、会議の時にのみ有効なPINコード)であり、しかも、会議システムが記憶し、保持しているデフォルトPINコードが、会議の時にのみ有効なPINコードと一致すれば(S53)、その参加証を送信したPC40のユーザを主催者であると判別し、そのPC40の会議時の権限を、主催者として設定し、また、広域ネットワーク60へ接続できるIPアドレスを、そのPC40に割り当てる(S56)。

【0067】

PINコードが、1種類(会議の時にのみ有効なPINコード)であり、しかも、正しいPINコードであれば(S51、S52)、その参加証を送信したPC40のユーザを、主催者以外の参加者であると判別し、そのPC40の会議時の権限を、主催者以外の参加者として設定し、また、広域ネットワーク60へ接続できないIPアドレスを割り当てる。会議システム管理サーバ10のIPアドレスを取得する場合、LAN50に接続されているゲートウェイ30が持つIPアドレステーブルを取得し、共有することによって、会議システム管理サーバ10のIPアドレスを取得する。

【0068】

具体的には、無線端末としてのPC40が、会議システム管理サーバ10に接続されたときに、会議システム管理サーバ10は、ゲートウェイ30が持つIPアドレステーブルを取得する。これと同時に、会議システム管理サーバ10が取得する参加証に記載されているPINコードに基づいて、主催者であるか、参加者であるかを判別し、広域ネットワーク60へのアクセスを許可できる無線端末に対して、IPアドレスを配布する。

【0069】

今回は、ゲートウェイ30が持つIPアドレステーブルの取得を、無線端末の接続と同時に行ったが、一定時間間隔でテーブルを取得するようにしてもよい。

【0070】

また、取得したIPアドレステーブルに、そのIPアドレスを追加し、ゲートウェイ30に送信することによって、ゲートウェイ30と会議システム管理サーバ10とが、IPアドレステーブルを共有する。

【0071】

第2の実施例によれば、主催者と参加者とで、広域ネットワーク60へのアクセス制限をかけることによって、不正な外部アクセスを防ぐことができる。

【0072】

[第3の実施例]

会議システム管理サーバ10では、参加者に与えるアクセス権限を、各無線端末としてのPC40から入力されるPINコードに基づいて判定し、それぞれにIPアドレスを割り当てる。しかし、この場合、IEEE802.1xのような上位プロトコルによる認証手順に対応している無線端末を有する参加者も、上位認証手順を使用することなく、無線リンクレベルでの認証を行う必要があり、機器のリソースを有効活用することができない。また、上位認証機能を会議システム管理サーバ10に持たせた場合、同参加者は、上位認証手順に加え、PINコードによる認証も必要になり、煩雑な操作を強いることになる。

【0073】

本発明の第3の実施例は、会議システム管理サーバ10に、IEEE802.1x等の上位プロトコルによる認証機能を持たせ、同認証手順対応の無線端末による会議参加者と、非対応無線端末による会議参加者とが混在する場合に、各PC40に有効な認証処理を行うアクセス制御に関する実施例である。

【0074】

具体的には、第3の実施例は、上記会議システム管理サーバ10に、上位認証機能(本実施例ではIEEE802.1xとする)を持たせ、アクセスポイント20において、PINコードを要求するリンクレベルによる認証機能と、PINコード入力を要求せずに無線端末との間におけるリンクレベルでの接続を許可し、リンクが確立した後に、上位認証手順を実行させる機能を持たせ、各認証結果に基づいて、アクセス権限を決定し、各無線端末としてのPC40に、IPアドレスを割り当てる。

【0075】

図9は、本発明の第3の実施例における各無線端末の操作と、その操作に従った会議システム管理サーバ10の動作を示すフローチャートである。

【0076】

はじめに、会議システム管理サーバ10が運営する会議システムを、主催者が起動し(S61)、アクセスポイント20へリンク接続操作を行う。このログイン操作において、上記第1、2の実施例と同様に、デフォルト設定されているPINコードを用いて、リンクレベルの認証を行うと、会議システム管理サーバ10が、ログイン端末を、主催者のPC40であると判断し、主催者権限によるアクセス権を与えるIPアドレスを、同PC40に割り当てる(S62)。

【0077】

IPアドレスの割り当てを受け、ログイン動作が完了すると、次に、主催者は、会議の時のみ有効なPINコードの設定を行うために、PINコード設定変更要求を発行し、アクセスポイント20から要求に対する受信応答を受信すると、会議期間のみ有効となるPINコードを送信する。この新たなPINコードを受信したアクセスポイント20は、受信したPINコードに設定変更を行い、変更完了メッセージを、主催者のPC40へ通知する(S63)。

【0078】

主催者のPC40は、PINコードの設定変更が完了すると、PINコードを要求するリンクレベルによる認証の際の使用するPINコードと、アクセスポイント20と無線端末としてのPC40との間におけるリンクを確立した後に行う上位認証手順の際に、電子証明書を持っていないPC40が使用するアカウントとパスワードとが記されている参加証を作成し、参加者に配布する。

【0079】

また、主催者は、機器操作によって会議システム管理サーバ10へアクセスを行い、今回の会議で使用するアクセスポイント20の名称、ミーティングID等の会議参加に必要となる情報を通知し、会議で使用する共有ディスプレイ(図示せず)の画面に、それらを表示するように依頼する(S64)。会議システム管理サーバ10は、上記依頼を受けると、会議で使用する共有ディスプレイの画面に、主催者から通知された上記情報を表示し、会議開催の準備を完了する。

【0080】

一方、主催者以外の会議参加者は、会議が行われる場所で、クライアント端末を起動し(S65)、先にディスプレイによって表示されているアクセスポイント20の名称から、所望のアクセスポイント20を選択し、アクセスポイント20へ、接続要求信号を発行する。

【0081】

ここで、参加者が選択するアクセスポイント20は、参加者が持ち込んだ無線端末の機能によって異なり、たとえば無線端末に、IEEE802.1x等の上位認証手順処理(本実施例では上位認証手順としてIEEE802.1xを実装した場合について記載し、以下は、802.1xサプリカント:Supplicantと記載)機能を有する場合、上位認証を行うために、リンク接続時にPINコード入力を要求しない設定のアクセスポイント20を選択し、無線端末が802.1xサプリカント機能を持たない場合、リンク接続時にリンクレベルでの認証を行うアクセスポイント20を選択する(S66)。

【0082】

ここで、802.1xサプリカント機能を持たない参加者端末が、リンクレベル認証が設定されているアクセスポイント20へ接続要求を行うと、アクセスポイント20から、リンクレベルでの認証を行うためのPINコード要求を受信する。

【0083】

そして、参加者端末は、参加証によって通知されているPINコードを送信し、リンクレベル認証が確立されると(S67)、会議システム管理サーバ10は、参加者端末の認証ルートを判定し、この参加者用に設定されたPINコードによる接続であると判断すると(S70)、会議参加者に与えられるアクセス制限をかけるIPアドレスを、参加者端末に割り当てる(S71)。

【0084】

また、802.1xサプリカント機能を有した端末が、上位認証設定されているアクセスポイント20に、リンク接続要求を発行すると、参加者端末とアクセスポイント20との間で、無線リンクが確立される。

【0085】

そして、リンクが確立されると、参加者端末は、アクセスポイント20の上位認証手順処理(ここでは、上記理由によって以下802.1xオーセンティケータ:Authenticatorと記載)機能に対して、認証要求を出力し、これを受けたアクセスポイント20は、認証に必要なIDを要求し、その後に、IEEE802.1x手順に従って、会議システム管理サーバ10の認証サーバ機能との間で認証動作を行う(S68)。

【0086】

この時に、参加者端末が電子証明書を持っていれば、会議システム管理サーバ10の認証サーバ機能によって認証され、仮に電子証明書を持っていなければ、会議システム管理サーバ10の認証サーバ機能からアカウント名とパスワードとの要求が発行される。

【0087】

これを受けた参加者端末では、参加証に含まれるアカウント名とパスワードとによって、認証手順を継続させ、会議への参加認証を受ける(S69)。また、これらアカウントとパスワードとを入力したときに、他のネットワーク(たとえばイントラネットやインターネット)に接続するためのアカウントとパスワードとを、参加者が持っていれば、これら正規アカウント、パスワードを入力し、認証を受けることも可能である。なお、ここで行われるID要求以降の認証手順は、IEEE802.1xに記載されている手順であるので、本明細書では、その手順の説明を省略する。

【0088】

そして、上位認証が確立されると、会議システム管理サーバ10は、参加者端末の認証ルートを判定し、802.1x認証を受けた接続であると判断すると(S70)、認証のアカウントを確認し、正規アカウント保持者であれば、会議参加者権限に加え、他のネットワークアクセスまで許可するIPアドレスを割り当て、先に配布されているアカウントによる認証者の場合には、会議参加者に与えられるアクセス制限がかかるIPアドレスを、参加者端末に与える(S71)。

【0089】

ここで、仮に802.1xサプリカント機能を持たない端末が、上位認証を行う設定となっているアクセスポイント20に接続した場合、無線リンク接続は、PINコード入力なしに確立される。しかし、リンク確立後に、参加者端末では認証要求手順が行われないので、その後のアクセスを実行することができない。

【0090】

一方、802.1xサプリカント機能を有する参加者端末が、リンクレベル認証が設定されているアクセスポイント20に、リンク接続した場合、アクセスポイント20から、リンク接続時に、PINコード要求を受信する。そして、参加証によって通知されているPINコードによって、リンクレベル認証が確立されると、続いて、802.1xサプリカント機能によって、上位認証要求が参加者端末から発行される。

【0091】

この信号を受信したアクセスポイント20では、認証手順としてリンクレベル認証のみが有効となっているので、認証要求を無視する。そして、この参加者用に設定されたPINコードによる接続であると、会議システム管理サーバ10が判断し、会議参加者に与えられるアクセス制限がかかるIPアドレスを、参加者端末に与える。

【0092】

802.1xサプリカント機能を有する参加者端末が、リンクレベル認証を設定したアクセスポイント20に接続した場合、802.1x認証を行わない例について記載しているが、リンクレベル認証の場合でも、参加者端末から上位認証要求が発行されると、上位認証手順を行い、その認証アカウントに応じたIPアドレスの割り当てを行わせるようにしてもよい。

【0093】

また、認証するプロトコルのレベルに応じて、アクセスポイント20を変える例について説明したが、この構成に限定されることはなく、たとえば1つのアクセスポイント20に、複数の通信チャネル(独立したピコネットを形成できる構成)を持たせることによって、上記と同様の動作を実現することができる。

【0094】

また、本実施例では、上位認証機能を、会議システム管理サーバ10に持たせるが、これに限定されることはなく、たとえば上位認証機能を、アクセスポイント20内に持たせ、認証情報を、会議システム管理サーバ10から取得できる手段を設けることによって、上記と同様の動作を行わせるようにしてもよい。

【0095】

第3の実施例によれば、会議に参加する端末の認証を、複数のプロトコルレベルで行わせる手段を持たせるので、会議参加者の持ち込む端末の制限をなくすことができ、また、上位認証を受けることができる機器においては、その認証機能の設定を、会議のためだけに変更することがなくなり、さらに、セキュリティレベルを保持したまま、リンクレベル認証に必要となるPINコード入力を省くことができ、煩雑な操作と設定とを行うことなく、会議に参加できる。

【0096】

上記実施例によれば、電子メール等で予め配布される会議参加証に記載されてあるPINコードを用い、会議の参加者であるか主催者であるかを判別し、データのアクセス制限をかけるので、データの不正な改ざんを防ぐことができ、また、制限の設定を、アプリケーション上で別個に行う手間を省くことができる。

【0097】

また、上位プロトコルによる認証手順に対応し、上位認証機能を有する端末については、PINコード入力を省くので、セキュリティを確保しつつ、非対応の端末と同様の操作で、会議に参加することができる。

【0098】

なお、上記実施例において、PC40の代わりに、PDAを使用するようにしてもよい。

【0099】

上述のようにして、会議システム等のネットワークに接続する機器によるデータの不正な改ざんや情報漏洩を防ぐことができ、しかも、機能制限をアプリケーション上で個別に行う手間を省くことができる。

【発明の効果】

本発明によれば、会議システム等のネットワークに接続する機器による情報漏洩の可能性を低減することができる。

【図面の簡単な説明】

【図1】本発明の第1の実施例である無線通信システムWC1のブロック図である。

【図2】本実施例における会議システム管理サーバ10を示すブロック図である。

【図3】本実施例において、会議の主催者が会議に参加するまでの動作を示すフローチャートである。

【図4】本実施例において、会議の参加者が会議に参加するまでの動作を示すフローチャートである。

【図5】本実施例において、主催者がアクセスポイント20のPINコードを変更する処理を示すシーケンス図である。

【図6】本実施例において、参加者が会議に参加する場合の処理を示すシーケンス図である。

【図7】本実施例において、主催者または参加者から送られた参加証を受信した際に、会議システム管理サーバの判別部19の動作を示すフローチャートである。

【図8】上記実施例において、会議システムによって制限される機能のテーブルを示す図である。

【図9】本発明の第3の実施例における各無線端末の操作と、その操作に従った会議システム管理サーバ10の動作を示すフローチャートである。

【符号の説明】

WC1…無線通信システム、

10…会議システム管理サーバ、

20…アクセスポイント、

30…ゲートウェイ、

40…無線端末としてのPC、

50…LAN。

Claims (11)

- ネットワークにおける管理装置であって、

前記ネットワークに接続する電子機器のユーザが会議の参加者であるか、前記会議の主催者であるかを判別するための認証情報に基づいて、前記ユーザが前記会議の参加者であるか、前記会議の主催者であるかを判別する判別手段と、

前記判別手段による判別に応じて、前記電子機器の前記ネットワークにおける機能制限を設定する制限手段とを有し、

前記機能制限には、前記電子機器による前記ネットワークの外部のネットワークへの接続の制限が含まれていることを特徴とする管理装置。 - 前記認証情報は、PINコードであり、

前記判別手段は、前記電子機器が接続するアクセスポイントと前記電子機器との間の認証で用いられた前記PINコードに基づいて、前記ユーザが前記会議の参加者であるか主催者であるかを判別することを特徴とする請求項1に記載の管理装置。 - 前記判別手段による判別に応じたネットワークアドレスを前記電子機器に割り当てる割当手段をさらに有することを特徴とする請求項1または2に記載の管理装置。

- 電子機器と接続するアクセスポイントが接続するネットワークにおける管理装置であって、

前記電子機器のユーザを認証するための認証情報に基づいて、前記電子機器のユーザを認証する認証手段と、

前記認証手段による認証結果に応じて、前記アクセスポイントが接続するネットワークにおいて前記電子機器が実行できる機能を設定すると共に、該ネットワークを介した外部のネットワークへの前記電子機器のアクセス制限を設定する設定手段と、

を有することを特徴とする管理装置。 - 前記認証手段による認証結果に応じたネットワークアドレスを前記電子機器に割り当てる割当手段をさらに有することを特徴とする請求項4に記載の管理装置。

- 前記認証手段による認証結果に応じて、前記外部のネットワークへのアクセスが制限されたネットワークアドレスか、または、前記外部のネットワークへのアクセスが制限されていないネットワークアドレスかを、前記電子機器に割り当てる割当手段をさらに有することを特徴とする請求項4に記載の管理装置。

- 前記認証手段は、前記アクセスポイントと前記電子機器との間でリンクを確立する際に、前記電子機器を認証する第1の認証、または、前記リンクの確立後に前記電子機器を認証する第2の認証を行うことを特徴とする請求項4乃至6のいずれか1項に記載の管理装置。

- 前記認証手段は、前記第2の認証を行う場合、前記第1の認証を行わないことを特徴とする請求項7に記載の管理装置。

- ネットワークにおける管理装置の制御方法であって、

前記ネットワークに接続する電子機器のユーザが会議の参加者であるか、前記会議の主催者であるかを判別するための認証情報に基づいて、前記ユーザが前記会議の参加者であるか、前記会議の主催者であるかを判別する判別工程と、

前記判別に応じて、前記電子機器の前記ネットワークにおける機能制限を設定する制限工程とを有し、

前記機能制限には、前記電子機器の前記ネットワークの外部のネットワークへの接続の制限が含まれていることを特徴とする制御方法。 - 電子機器と接続するアクセスポイントが接続するネットワークにおける管理装置の制御方法であって、

前記電子機器のユーザを認証するための認証情報に基づいて、前記電子機器のユーザを認証する認証工程と、

前記認証工程における認証結果に応じて、前記アクセスポイントが接続するネットワークにおいて前記電子機器が実行できる機能を設定すると共に、該ネットワークを介した外部のネットワークへの前記電子機器のアクセス制限を設定する設定手段と、

を有することを特徴とする管理装置の制御方法。 - 請求項4乃至請求項8のいずれか1項に記載の管理装置を有する通信システム。

Priority Applications (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2003189924A JP4497852B2 (ja) | 2002-08-28 | 2003-07-02 | 管理装置、制御方法および通信システム |

| US10/640,607 US7263612B2 (en) | 2002-08-28 | 2003-08-13 | Communication system and management apparatus and method for restricting functions in communication system |

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2002247899 | 2002-08-28 | ||

| JP2003189924A JP4497852B2 (ja) | 2002-08-28 | 2003-07-02 | 管理装置、制御方法および通信システム |

Publications (3)

| Publication Number | Publication Date |

|---|---|

| JP2004145858A JP2004145858A (ja) | 2004-05-20 |

| JP2004145858A5 JP2004145858A5 (ja) | 2006-08-17 |

| JP4497852B2 true JP4497852B2 (ja) | 2010-07-07 |

Family

ID=31980490

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2003189924A Expired - Fee Related JP4497852B2 (ja) | 2002-08-28 | 2003-07-02 | 管理装置、制御方法および通信システム |

Country Status (2)

| Country | Link |

|---|---|

| US (1) | US7263612B2 (ja) |

| JP (1) | JP4497852B2 (ja) |

Families Citing this family (27)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US20050166239A1 (en) * | 2003-10-09 | 2005-07-28 | Olympus Corporation | Surgery support system |

| JP2005346202A (ja) * | 2004-05-31 | 2005-12-15 | Toshiba Corp | 電子機器 |

| US8150920B2 (en) * | 2004-11-01 | 2012-04-03 | Nokia Corporation | System, method and computer program product for providing content to a terminal and directing the rendering of such content at the terminal |

| US7409201B2 (en) * | 2005-08-11 | 2008-08-05 | At&T Mobility Ii Llc | Automated provisioning, maintenance, and information logging of custom access point names in packet-based mobile cellular networks |

| US8270947B2 (en) | 2005-12-19 | 2012-09-18 | Motorola Solutions, Inc. | Method and apparatus for providing a supplicant access to a requested service |

| US7975131B2 (en) * | 2005-12-23 | 2011-07-05 | Koninklijke Kpn N.V. | Processor lock |

| US20080263648A1 (en) * | 2007-04-17 | 2008-10-23 | Infosys Technologies Ltd. | Secure conferencing over ip-based networks |

| US20090019526A1 (en) * | 2007-07-13 | 2009-01-15 | Sharp Kabushiki Kaisha | Electronic conference server apparatus and electronic conference system |

| CN101754090B (zh) * | 2008-12-16 | 2014-04-16 | 中兴通讯股份有限公司 | 实现pc客户端绑定硬终端时召开会议的方法及系统 |

| JP5278017B2 (ja) * | 2009-02-10 | 2013-09-04 | セイコーエプソン株式会社 | ネットワーク接続制御システム及び方法 |

| JP5556207B2 (ja) * | 2010-02-04 | 2014-07-23 | ソニー株式会社 | 無線通信装置、無線通信方法、およびプログラム |

| JP5483711B2 (ja) * | 2010-03-30 | 2014-05-07 | 東日本電信電話株式会社 | 通信装置 |

| JP5682237B2 (ja) * | 2010-11-05 | 2015-03-11 | 富士ゼロックス株式会社 | 情報処理装置及びプログラム |

| GB2485239B (en) * | 2010-11-08 | 2014-08-27 | Samsung Electronics Co Ltd | Providing access of a user equipment to a data network |

| NO333223B1 (no) * | 2011-07-13 | 2013-04-15 | Trond Lemberg | Alternativ overforing av PIN |

| JP6273667B2 (ja) * | 2011-11-04 | 2018-02-07 | 株式会社リコー | 画像投影装置、画像投影システム及び画像投影方法 |

| US8364133B1 (en) * | 2011-12-02 | 2013-01-29 | Research In Motion Limited | Method and apparatus for managing private moderator codes for conference calls |

| US9232374B2 (en) * | 2012-08-20 | 2016-01-05 | MobileDay, Inc. | Automated conferencing system and method |

| US9215075B1 (en) | 2013-03-15 | 2015-12-15 | Poltorak Technologies Llc | System and method for secure relayed communications from an implantable medical device |

| JP2015194947A (ja) * | 2014-03-31 | 2015-11-05 | ソニー株式会社 | 情報処理装置及びコンピュータプログラム |

| WO2016111246A1 (ja) * | 2015-01-08 | 2016-07-14 | 日本電気株式会社 | 無線端末 |

| WO2016117116A1 (ja) * | 2015-01-23 | 2016-07-28 | 日立マクセル株式会社 | 表示装置および表示方法 |

| JP6766600B2 (ja) * | 2016-03-17 | 2020-10-14 | 株式会社リコー | 情報処理装置とそのプログラム及び会議支援システム |

| CN106209804A (zh) * | 2016-07-01 | 2016-12-07 | 浪潮(北京)电子信息产业有限公司 | 一种增强wap协议安全的方法及装置 |

| US10397287B2 (en) * | 2017-03-01 | 2019-08-27 | Microsoft Technology Licensing, Llc | Audio data transmission using frequency hopping |

| JP6441522B2 (ja) * | 2018-03-20 | 2018-12-19 | マクセル株式会社 | 表示装置 |

| JP7286913B2 (ja) * | 2018-03-27 | 2023-06-06 | カシオ計算機株式会社 | 通信機器、通信機器の制御方法、およびプログラム |

Citations (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2001331431A (ja) * | 2000-05-19 | 2001-11-30 | Sony Corp | ネットワーク会議システム、会議管理サーバ |

| JP2001333403A (ja) * | 2000-05-19 | 2001-11-30 | Sony Corp | ネットワーク会議システム及び参加認証方法、会議管理サーバ及び参加認証方法 |

| JP2002111744A (ja) * | 2000-09-29 | 2002-04-12 | Sony Communication Network Corp | ネットワーク接続装置、プログラム記録媒体、接続サービス提供システムおよび接続サービス提供方法 |

| JP2002118562A (ja) * | 2000-10-05 | 2002-04-19 | Nec Corp | 認証拒否端末に対し特定条件でアクセスを許容するlan |

| JP2002199108A (ja) * | 2000-12-27 | 2002-07-12 | Mitsubishi Electric Corp | 多地点間通信システムおよび多地点通信方法 |

Family Cites Families (8)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US6049878A (en) * | 1998-01-20 | 2000-04-11 | Sun Microsystems, Inc. | Efficient, secure multicasting with global knowledge |

| US6851053B1 (en) * | 1999-03-02 | 2005-02-01 | Microsoft Corporation | Multiparty conference authentication |

| US6564261B1 (en) * | 1999-05-10 | 2003-05-13 | Telefonaktiebolaget Lm Ericsson (Publ) | Distributed system to intelligently establish sessions between anonymous users over various networks |

| JP4002380B2 (ja) * | 2000-03-15 | 2007-10-31 | 日本電気株式会社 | マルチキャストシステム、認証サーバ端末、マルチキャスト受信者端末管理方法、並びに記録媒体 |

| US7043760B2 (en) * | 2000-10-11 | 2006-05-09 | David H. Holtzman | System and method for establishing and managing relationships between pseudonymous identifications and memberships in organizations |

| US7047560B2 (en) * | 2001-06-28 | 2006-05-16 | Microsoft Corporation | Credential authentication for mobile users |

| US7076797B2 (en) * | 2001-10-05 | 2006-07-11 | Microsoft Corporation | Granular authorization for network user sessions |

| US7120667B2 (en) * | 2001-10-30 | 2006-10-10 | Hewlett-Packard Development Company, L.P. | Method and system for ad hoc networking of computer users |

-

2003

- 2003-07-02 JP JP2003189924A patent/JP4497852B2/ja not_active Expired - Fee Related

- 2003-08-13 US US10/640,607 patent/US7263612B2/en not_active Expired - Fee Related

Patent Citations (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2001331431A (ja) * | 2000-05-19 | 2001-11-30 | Sony Corp | ネットワーク会議システム、会議管理サーバ |

| JP2001333403A (ja) * | 2000-05-19 | 2001-11-30 | Sony Corp | ネットワーク会議システム及び参加認証方法、会議管理サーバ及び参加認証方法 |

| JP2002111744A (ja) * | 2000-09-29 | 2002-04-12 | Sony Communication Network Corp | ネットワーク接続装置、プログラム記録媒体、接続サービス提供システムおよび接続サービス提供方法 |

| JP2002118562A (ja) * | 2000-10-05 | 2002-04-19 | Nec Corp | 認証拒否端末に対し特定条件でアクセスを許容するlan |

| JP2002199108A (ja) * | 2000-12-27 | 2002-07-12 | Mitsubishi Electric Corp | 多地点間通信システムおよび多地点通信方法 |

Also Published As

| Publication number | Publication date |

|---|---|

| JP2004145858A (ja) | 2004-05-20 |

| US20040044904A1 (en) | 2004-03-04 |

| US7263612B2 (en) | 2007-08-28 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP4497852B2 (ja) | 管理装置、制御方法および通信システム | |

| JP3518599B2 (ja) | 無線lanシステム、アクセス制御方法およびプログラム | |

| US10135827B2 (en) | Secure access to remote resources over a network | |

| US10291956B2 (en) | Methods and systems for enabling communications between devices | |

| JP4808348B2 (ja) | 通信ネットワークにおける配列と方式 | |

| JP4173866B2 (ja) | 通信装置 | |

| JP3963417B2 (ja) | データ同期処理のための通信方法および電子機器 | |

| US7418591B2 (en) | Network configuration method and communication system and apparatus | |

| EP1679843B1 (en) | Security group management system | |

| JP2008500607A (ja) | デバイス組分け及び組分けデバイス同士の会話を実現する方法 | |

| JP2006517359A (ja) | 無線ローカルエリアネットワークにより移動局にネットワークサービス情報を提供する方法及び装置 | |

| US20100325425A1 (en) | Method for automatic wlan connection between digital devices and digital device therefor | |

| CN110138718A (zh) | 信息处理系统及其控制方法 | |

| JP2001312472A (ja) | 無線通信装置及びユーザ認証方法 | |

| US7324463B2 (en) | Communication control apparatus and network management system using the same | |

| CN103716865B (zh) | 通信装置 | |

| JP2009512368A (ja) | 通信システムおよび通信方法 | |

| JP4832516B2 (ja) | ネットワークアクセス制御方法、ネットワークアクセス制御システム、認証処理装置、アクセス制御装置、代理要求装置およびアクセス要求装置 | |

| JP4966577B2 (ja) | ネットワークプロジェクタおよびその制御方法 | |

| JP2022184954A (ja) | ネットワークシステム | |

| KR20030053280A (ko) | 공중 무선랜 서비스를 위한 망접속 및 서비스 등록 방법 | |

| KR100656520B1 (ko) | 홈 네트워크의 레벨별 인증 시스템 및 그 방법 | |

| JP4228886B2 (ja) | 通信システムおよび通信方法 | |

| JP4574122B2 (ja) | 基地局、および、その制御方法 | |

| JP2001285956A (ja) | 無線通信ネットワークシステムとその無線局装置 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20060628 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20060628 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20090731 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20090807 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20091006 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20100402 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20100413 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20130423 Year of fee payment: 3 |

|

| R150 | Certificate of patent or registration of utility model |

Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20130423 Year of fee payment: 3 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20140423 Year of fee payment: 4 |

|

| LAPS | Cancellation because of no payment of annual fees |