JP2010147553A - 情報管理装置、識別情報収集方法およびプログラム - Google Patents

情報管理装置、識別情報収集方法およびプログラム Download PDFInfo

- Publication number

- JP2010147553A JP2010147553A JP2008319683A JP2008319683A JP2010147553A JP 2010147553 A JP2010147553 A JP 2010147553A JP 2008319683 A JP2008319683 A JP 2008319683A JP 2008319683 A JP2008319683 A JP 2008319683A JP 2010147553 A JP2010147553 A JP 2010147553A

- Authority

- JP

- Japan

- Prior art keywords

- identification information

- server

- processing unit

- bmc

- control unit

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

- 238000000034 method Methods 0.000 title claims abstract description 58

- 238000012545 processing Methods 0.000 claims abstract description 119

- 230000005540 biological transmission Effects 0.000 claims abstract description 26

- 238000004891 communication Methods 0.000 claims description 39

- 230000000694 effects Effects 0.000 claims description 2

- 230000008569 process Effects 0.000 description 28

- 238000010586 diagram Methods 0.000 description 5

- 238000001152 differential interference contrast microscopy Methods 0.000 description 5

- 238000012423 maintenance Methods 0.000 description 4

- 230000006870 function Effects 0.000 description 2

- 230000010365 information processing Effects 0.000 description 2

- MMZNUCVCUUYOPO-UHFFFAOYSA-N Dammar-24-ene-3,20,26-triol-(3beta,20S)-form Natural products C12OC2C2(O)CC=CC(=O)C2(C)C(CCC23C)C1C3CCC12OC(C)(C(C)(O)C(O)O2)CC2C1C MMZNUCVCUUYOPO-UHFFFAOYSA-N 0.000 description 1

- UGNWWWXQCONFKB-UHFFFAOYSA-N Nic 11 Natural products CC1C2CC(COC13CCC4C5C6OC6C7(O)CC=CC(=O)C7(C)C5CCC34C)C(C)(O)C(O)O2 UGNWWWXQCONFKB-UHFFFAOYSA-N 0.000 description 1

- JQGGAELIYHNDQS-UHFFFAOYSA-N Nic 12 Natural products CC(C=CC(=O)C)c1ccc2C3C4OC4C5(O)CC=CC(=O)C5(C)C3CCc2c1 JQGGAELIYHNDQS-UHFFFAOYSA-N 0.000 description 1

- CGFWCZMBHASRBJ-UHFFFAOYSA-N Nic-11 Natural products C1CC2OC(C(C)(C)O)CCC2(C)C(C2O)C1(C)OC1=C2C(=O)C=C(C(C)C(OC(C)=O)C(C)=CC)C1=O CGFWCZMBHASRBJ-UHFFFAOYSA-N 0.000 description 1

- 230000004913 activation Effects 0.000 description 1

- 230000008859 change Effects 0.000 description 1

- 238000012790 confirmation Methods 0.000 description 1

- 238000012544 monitoring process Methods 0.000 description 1

- 230000004044 response Effects 0.000 description 1

- 230000000717 retained effect Effects 0.000 description 1

Images

Landscapes

- Debugging And Monitoring (AREA)

- Computer And Data Communications (AREA)

- Small-Scale Networks (AREA)

Abstract

【課題】BMCを搭載したサーバの管理者の作業負担を軽減することが可能になる情報管理装置および識別情報収集方法を提供する。

【解決手段】OSを記憶する記憶部とOSを実行可能な処理部と処理部を制御可能な制御部とを含むサーバと、通信可能な情報管理装置は、制御部から制御部を識別するための第1識別情報とサーバを識別するための第2識別情報とを収集し、また、処理部がOSを識別するための第3識別情報とサーバを識別するための第4識別情報とを送信する送信処理を行うように、制御部に処理部を制御させて、第3識別情報と第4識別情報を収集する収集手段と、格納手段と、第2識別情報と第4識別情報が同一のサーバを識別する場合、そのサーバ内の制御部からの第1識別情報とそのサーバ内の処理部からの第3識別情報とを対応づけて格納手段に格納する記録手段とを含む。

【選択図】図1

【解決手段】OSを記憶する記憶部とOSを実行可能な処理部と処理部を制御可能な制御部とを含むサーバと、通信可能な情報管理装置は、制御部から制御部を識別するための第1識別情報とサーバを識別するための第2識別情報とを収集し、また、処理部がOSを識別するための第3識別情報とサーバを識別するための第4識別情報とを送信する送信処理を行うように、制御部に処理部を制御させて、第3識別情報と第4識別情報を収集する収集手段と、格納手段と、第2識別情報と第4識別情報が同一のサーバを識別する場合、そのサーバ内の制御部からの第1識別情報とそのサーバ内の処理部からの第3識別情報とを対応づけて格納手段に格納する記録手段とを含む。

【選択図】図1

Description

本発明は、情報管理装置および識別情報収集方法に関し、特には、ベースボード管理コントローラ等の制御部を含むサーバから識別情報を収集して管理する情報管理装置、識別情報収集方法およびプログラムに関する。

近年、サーバ用途のマシン(以下、単に「サーバ」と称する)には、BMC (Baseboard Management Controller:ベースボード管理コントローラ)と呼ばれるマネジメントコントローラが搭載されている。BMCは、温度および電圧などの情報の収集と、サーバの電源制御を行うことが可能である。

一般的に、BMCには、サーバとは別電源が供給される。このため、BMC は、サーバ内のOS(Operating System)の稼動状態に依存することなく、サーバ内のハードウェアの制御を行うことができる。

BMCは、IPMI (Intelligent Platform Management Interface)に準拠している。このため、管理者は、IPMIのUDP(User Datagram Protocol)通信機能を利用することによって、遠隔制御で、サーバへの電源投入処理をBMCに実行させることが可能である。

BMCを遠隔制御して特定のサーバを制御する場合、予めそのBMCに割り当てるIP(Internet Protocol)アドレスの設定を行っておく必要がある。さらに、BMCを遠隔制御して特定のサーバを制御する場合、管理者は、その特定のサーバと、その特定のサーバに搭載されているBMCと、の対応関係を認識しておく必要がある。

管理者は、BMCをユニークに識別するためのBMCの識別情報と、サーバ内のOSをユニークに識別するためのOSの識別情報と、を用いて、サーバ内のBMCとサーバとの対応関係を把握している。

なお、BMCの識別情報としては、BMCのMAC(Media Access Control)アドレスが用いられ、サーバ内のOSの識別情報としては、サーバ内のOSが管理しているNIC(Network Interface Card)のMACアドレスが用いられている。

BMCの識別情報とOSの識別情報との収集作業、それらの対応づけ作業、および、その対応づけの登録作業は、管理者が手動で行っていた。

例えば、管理用ソフトウェアが管理対象のサーバの候補を自動検索して一覧として表示し、管理者が、その表示を確認して、BMCの識別情報とOSの識別情報とを対応づけて登録する処理を行っていた。

特許文献1、2および3には、機器に設定されている情報を取得する技術が記載されている。

特許文献1には、機器のIPアドレス宛てにPingコマンドを送信し、その応答結果から、その機器のMACアドレスを取得する技術が記載されている。

特許文献2には、OSが管理している情報をOSから収集する技術が記載されている。

特許文献3には、インタフェースに応じた複数の識別情報を管理している機器から、その識別情報を取得する技術が記載されている。

特開2008−154009号公報

特開2007−213271号公報

特開2004−222263号公報

BMCの識別情報とOSの識別情報との収集作業、それらの対応づけ作業、および、その対応づけの登録作業は、管理者にとって大きな負担であるという課題があった。この負担は、管理対象マシンであるサーバの台数が多くなるほど大きくなる。

また、BMCは、通常、業務ネットワークと分離された管理専用ネットワークに接続されるため、BMCは、業務ネットワークに接続されたOSが管理するハードウェア情報にアクセスできない。このため、BMCは、サーバの識別情報(具体的にはOSの識別情報)として使用されるOSが管理するNICのMACアドレスを取得できない。同様に、OSは、BMCの識別情報として使用されるBMCのMACアドレスを取得できない。

したがって、BMCにアクセスできた場合、BMCのMACアドレス(BMCの識別情報)は取得可能であるが、NICのMACアドレス(OSの識別情報)を取得できない。

同様に、OSにアクセスできた場合、OSが管理するNICのMACアドレス(OSの識別情報)を取得可能であるが、BMCのMACアドレス(BMCの識別情報)を取得できない。

このため、BMCの識別情報とOSの識別情報とを取得するために、特許文献1に記載の技術が使用された場合、IPアドレスが認識されているBMCから、BMCの識別情報を取得できるが、OSに割り当てられているIPアドレスが不明であると、OSの識別情報を取得することができない。

特許文献2に記載の技術が使用された場合、OSからOSの識別情報を取得できるが、BMCからBMCの識別情報を取得できない。

特許文献3に記載の技術は、機器が複数の識別情報を管理していることが条件であり、BMCとOSのように各々が独立して自己の識別情報を管理している場合には使用できない。

このため、特許文献1、2または3に記載の技術では、サーバ内のOSの識別情報とサーバ内のBMCの識別情報とを収集する作業、および、その対応づけ作業を行うことができず、管理者の作業負担を軽減できない。

また、FRU(Field-Replaceable Unit)領域にマシンが持つMACアドレス(NICのMACアドレス)を予め記録しておき、管理用ネットワークからBMC経由でFRU領域内の情報を取得するといった方法も考えられる。しかしながら、必ずしもFRU領域にMACアドレスが記録されているとは限らず、FRU領域に記録される情報は、ハードウェアを提供するベンダーに依存するため、あまり現実的とはいえない。

本発明の目的は、上記課題を解決可能な情報管理装置、識別情報収集方法およびプログラムを提供することである。

本発明の情報管理装置は、オペレーティングシステムを記憶する記憶部と、前記オペレーティングシステムを実行可能な処理部と、前記処理部を制御可能な制御部と、を含むサーバと、通信可能な情報管理装置であって、前記制御部から、当該制御部を識別するための第1識別情報と、前記サーバを識別するための第2識別情報と、を収集し、また、前記処理部が、前記オペレーティングシステムを識別するための第3識別情報と、前記サーバを識別するための第4識別情報と、を送信する送信処理を行うように、前記制御部に前記処理部を制御させて、前記第3識別情報と前記第4識別情報とを収集する収集手段と、格納手段と、前記第2識別情報と前記第4識別情報が同じサーバを識別する場合、当該サーバ内の制御部から収集された第1識別情報と、当該サーバ内の処理部から収集された第3識別情報と、を対応づけて前記格納手段に格納する記録手段と、を含む。

本発明の識別情報収集方法は、オペレーティングシステムを記憶する記憶部と、前記オペレーティングシステムを実行可能な処理部と、前記処理部を制御可能な制御部と、を含むサーバと、通信可能な情報管理装置が行う識別情報収集方法であって、前記制御部から、当該制御部を識別するための第1識別情報と、前記サーバを識別するための第2識別情報と、を収集し、前記処理部が、前記オペレーティングシステムを識別するための第3識別情報と、前記サーバを識別するための第4識別情報と、を送信する送信処理を行うように、前記制御部に前記処理部を制御させて、前記第3識別情報と前記第4識別情報とを収集し、前記第2識別情報と前記第4識別情報が同じサーバを識別する場合、当該サーバ内の制御部から収集された第1識別情報と、当該サーバ内の処理部から収集された第3識別情報と、を対応づけて格納手段に格納する。

本発明のプログラムは、オペレーティングシステムを記憶する記憶部と、前記オペレーティングシステムを実行可能な処理部と、前記処理部を制御可能な制御部と、を含むサーバと、通信可能なコンピュータに、前記制御部から、当該制御部を識別するための第1識別情報と、前記サーバを識別するための第2識別情報と、を収集する第1収集手順と、前記処理部が、前記オペレーティングシステムを識別するための第3識別情報と、前記サーバを識別するための第4識別情報と、を送信する送信処理を行うように、前記制御部に前記処理部を制御させて、前記第3識別情報と前記第4識別情報とを収集する第2収集手順と、前記第2識別情報と前記第4識別情報が同じサーバを識別する場合、当該サーバ内の制御部から収集された第1識別情報と、当該サーバ内の処理部から収集された第3識別情報と、を対応づけて格納手段に格納する格納手順と、を実行させる。

本発明によれば、BMC等の制御部を搭載したサーバを管理する管理者の作業負担を軽減することが可能になる。

以下、本発明の実施形態について図面を参照して説明する。

図1は、本発明の一実施形態の情報管理装置1を示したブロック図である。

図1において、情報管理装置1は、複数の管理対象サーバ10、20および30と通信可能である。なお、管理対象サーバの数は3台に限らず1台以上であればよい。

情報管理装置1は、収集部2と、情報管理テーブル格納部(以下、単に「格納部」と称する)3と、記録部4と、を含む。収集部2は、提供部5と、通信部6と、を含む。提供部5は、NIC5aと、PXE(Preboot Execution Environment)サーバ5bと、を含む。通信部6は、NIC6aと、DHCP(Dynamic Host Configuration Protocol)サーバ6bと、RMCP(Remote Management Control Protocol)通信モジュール6cと、を含む。

管理対象サーバ10は、NIC11と、BMC(ベースボード管理コントローラ)12と、記憶部13と、処理部14と、NIC15と、を含む。管理対象サーバ20は、NIC21と、BMC22と、記憶部23と、処理部24と、NIC25と、を含む。管理対象サーバ30は、NIC31と、BMC32と、記憶部33と、処理部34と、NIC35と、を含む。

BMC12、22および32のそれぞれは、一般的に遠隔操作可能な制御部と呼ぶことができる。BMC12、22、32は、それぞれ、処理部14、24、34を制御可能である。記憶部13、23および33のそれぞれには、OSおよび種々のプログラムが格納されている。処理部14、24、34は、それぞれ、記憶部13、23、33内のOSおよびプログラムを読み取り実行する。

なお、各管理対象サーバ上のOSの種類や稼働状態は、本実施形態では問わない。

NIC11、21、31、6aは、それそれ、BMC12、22、32と情報処理装置1との間でRMCPパケットの送受信を行うために、管理用LAN 40に接続されている。なお、RMCPとは、IPMIによって定義されるUDPパケットをベースとした軽量プロトコルである。

NIC15、25、35、5aは、それぞれ、OSを実行する処理部14、24、34と情報処理装置1との間で通信するために、業務用LAN50に接続されている。

なお、管理用LAN40と業務用LAN50は互いに異なるネットワークである。

収集部2は、一般的に収集手段と呼ぶことができる。

収集部2は、各BMCを遠隔操作して、各BMCから、そのBMCをユニークに識別するための第1識別情報と、そのBMCを含む管理対象サーバをユニークに識別するための第2識別情報と、を収集する。

また、収集部2は、各処理部が、その処理部を含むサーバ内の記憶部に記憶されているOSをユニークに識別するための第3識別情報と、その処理部を含むサーバをユニークに識別するための第4識別情報と、を送信する処理(以下「送信処理」と称する)を行うように、各BMCに各処理部を制御させて、第3識別情報と第4識別情報とを収集する。

本実施形態では、収集部2は、BMC12から、BMC12をユニークに識別するための第1識別情報と、BMC12を含む管理対象サーバ10をユニークに識別するための第2識別情報と、を収集する。

また、収集部2は、処理部14が送信処理を行うように、BMC12に処理部14を制御させて、第3識別情報と第4識別情報とを収集する。この場合、処理部14は、送信処理として、記憶部13内のOSをユニークに識別するための第3識別情報と、処理部14を含む管理対象サーバ10をユニークに識別するための第4識別情報と、を送信する処理を行う。

また、収集部2は、BMC22から、BMC22をユニークに識別するための第1識別情報と、BMC22を含む管理対象サーバ20をユニークに識別するための第2識別情報と、を収集する。

また、収集部2は、処理部24が送信処理を行うように、BMC22に処理部24を制御させて、第3識別情報と第4識別情報とを収集する。この場合、処理部24は、送信処理として、記憶部23内のOSをユニークに識別するための第3識別情報と、処理部24を含む管理対象サーバ20をユニークに識別するための第4識別情報と、を送信する処理を行う。

また、収集部2は、BMC32から、BMC32をユニークに識別するための第1識別情報と、BMC32を含む管理対象サーバ30をユニークに識別するための第2識別情報と、を収集する。

また、収集部2は、処理部34が送信処理を行うように、BMC32に処理部34を制御させて、第3識別情報と第4識別情報とを収集する。この場合、処理部34は、送信処理として、記憶部33内のOSをユニークに識別するための第3識別情報と、処理部34を含む管理対象サーバ30をユニークに識別するための第4識別情報と、を送信する処理を行う。

なお、第1識別情報としては、BMCのMACアドレスが用いられる。第2識別情報としては、管理対象サーバのGUID (Globally Unique Identifier)が用いられる。第3識別情報としては、OSが管理するNICのMACアドレスが用いられる。第4識別情報としては、管理対象サーバのGUID が用いられる。

格納部3は、一般的に格納手段と呼ぶことができる。

記録部4は、一般的に記録手段と呼ぶことができる。

記録部4は、収集部2が収集した第2識別情報および第4識別情報の中に、同一の管理対象サーバを識別する第2識別情報と第4識別情報が存在する場合、その管理対象サーバ内のBMCから収集された第1識別情報と、その管理対象サーバ内の処理部から収集された第3識別情報と、を互いに対応づけて格納部3に格納する。

格納部3は、互いに対応づけられた第1識別情報および第3識別情報を、情報管理テーブルの形態で格納する。

提供部5は、一般的に提供手段と呼ぶことができる。

提供部5は、各処理部が実行可能なOS(以下「ミニOS」と称する)を提供することができる。ミニOSは、一般的に特定OSと呼ぶことができる。ミニOSは、送信処理を規定したOSである。

NIC5aは、業務用LAN50と接続されている。

PXEサーバ5bは、ミニOS等のネットワークブートに必要な情報を格納し、各処理部から取得要求を受け付けると、ミニOS等の情報を、その取得要求の要求元(処理部)に配布する。

通信部6は、一般的に通信手段と呼ぶことができる。

通信部6は、各BMCから第1識別情報と第2識別情報とを収集する。通信部6は、また、処理部が起動して提供部5からミニOSを取得しそのミニOSを実行して送信処理を行うように処理部を制御する旨の動作指示を、各BMCに送信して、第3識別情報と第4識別情報とを収集する。

NIC6aは、管理用LAN40と接続されている。DHCPサーバ6bは、各BMCにIPアドレスを配布する。RMCP通信モジュール6cは、各BMCとRMCP通信を行って、例えば、動作指示を送信する。

なお、DHCPサーバ6bおよびPXEサーバ5bは、例えば、情報管理装置1内のコンピュータがDHCPサーバ6bおよびPXEサーバ5bの各々に対応するソフトウェアを実行することによって、情報管理装置1のOS上で動作する。このため、DHCPサーバ6bおよびPXEサーバ5bについて、専用のハードウェアを用意しなくてもよい。

次に、動作の概要を説明する。

なお、各BMCがDHCPサーバ6bを利用し自動的にIPアドレスを取得するように、管理者が、事前に各BMCを設定しているものとする。

また、各BMCがリモートからのIPMIコマンドを受け付けるように、管理者が、事前にBMCの設定を変更し、また、管理者が、IPMIコマンド実行時に必要となるユーザ認証用のユーザアカウントを予め作成しておき、各BMCがリモートからIPMIコマンドを送受信できるように、事前に各BMCを設定しているものとする。

情報管理装置1では、RMCP通信モジュール6cが、まず、DHCPサーバ6bによって割り当てられる可能性のあるすべてのIPアドレスに対し、定期的にRMCP PINGと呼ばれるUPDパケットを送り、各BMCのMACアドレスの収集を試みる。

RMCP PINGを受信したBMCは、RMCP PONGと呼ばれるパケットを、送信元つまり情報管理装置1に送信する。

情報管理装置1では、RMCP通信モジュール6cは、RMCP PONGパケットを受信すると、そのRMCP PONGパケットから、BMCのMACアドレス(第1識別情報)を取得する。RMCP通信モジュール6cは、そのBMCのMACアドレスを記録部4に提供する。

記録部4は、RMCP通信モジュール6cからBMCのMACアドレスを受け付けると、そのBMCのMACアドレスを、格納部3内の情報管理テーブルに記録する。

また、情報管理装置1では、RMCP通信モジュール6cが、BMCの識別、および、このBMCと同一の管理対象サーバ内のOSの識別を行うために、IPMIコマンドであるGET SYSMTE GUIDを利用して、管理対象サーバのGUID(第2識別情報)を、BMCから取得する。RMCP通信モジュール6cは、その管理対象サーバのGUIDを記録部4に提供する。

記録部4は、RMCP通信モジュール6cから管理対象サーバのGUID を受け付けると、その管理対象サーバのGUIDを、BMCのMACアドレスと対応づけて格納部3内の情報管理テーブルに記録する。

本実施形態では、RMCP通信モジュール6cは、IPMIコマンドのリクエストデータを、全てRMCPパケットにカプセル化し、リモートからBMCに対し送信する。

RMCPは、IPMIによって定義されるUDPパケットをベースとした軽量プロトコルであり、RMCP通信モジュール6cは、RMCPを利用することにより、IPMIコマンドを、リモートからBMCに対して送信することが可能となっている。

情報管理装置1は、次に、管理対象サーバ内の処理部を起動させて、ネットワークブートを実行させる。

ネットワークブートを実行させるには様々な方法があるが、本実施形態では、IPMIコマンドを利用したネットワークブートの方法を採る。

情報管理装置1では、RMCP通信モジュール6cは、管理対象サーバ内の処理部がPXEブートつまりネットワークブートを行うように、IPMIコマンドに定義されるSET SYSTEM BOOT OPTIONコマンドを用いて、リモートからBMCに対しリクエストを送る。

その後、RMCP通信モジュール6cは、管理対象サーバ内の処理部に電源が投入されるように、電源制御を行うIPMIコマンドであるCHASSIS CONTROLコマンドを用いて、リモートからBMCに対し電源投入リクエストを送る。

SET SYSTEM BOOT OPTIONコマンドは、管理対象がブートするときのブートデバイスの優先順序の変更を指示することが可能である。CHASSIS CONTROLコマンドは、管理対象の電源投入や電源断の実行を指示することが可能である。

管理対象サーバ内の処理部は、電源が投入されると、ネットワークブートを遂行するために、PXEサーバ5bに取得要求を送信し、PXEサーバ5bからミニOSを取得する。

管理対象サーバ内の処理部は、ミニOSを取得すると、そのミニOSを実行する。

管理対象サーバ内の処理部は、ミニOSに従って、管理対象サーバ内のOSが管理するNICのMACアドレス(第3識別情報)、および、SMBIOS(System Management Basic Input/Output System)上に格納されている管理対象サーバのGUID(第4識別情報)を取得し、情報管理装置1に、それらの取得された情報を送信する。

情報管理装置1では、記録部4は、管理対象サーバ内の処理部から、NIC5aを介して、管理対象サーバ内のOSが管理するNICのMACアドレスと、管理対象サーバのGUIDと、を受信すると、格納部3内の情報管理テーブルを参照して、受信されたGUIDと同一のGUIDと対応づけられているBMCのMACアドレスを特定する。

記録部4は、管理対象サーバ内のOSが管理するNICのMACアドレスを、その特定されたBMCのMACアドレスと対応づけて、格納部3内の情報管理テーブルに記録する。

情報管理装置1によって、BMCのMACアドレスやサーバ内のOSが管理するNICのMACアドレスなどの識別情報を、自動的に収集し、それらを自動的に対応づけて管理することが可能となる。

そのため、従来、管理者が手動にて行っていたBMCとOSの対応づけ作業を自動化することができるため、管理者の作業負担を軽減させることが可能となる。

次に、動作を詳細に説明する。

情報管理装置1は、主に3つの処理ステップを有している。

図2は、BMCの自動発見を行い、BMCから情報を収集し、その情報を情報管理装置1に登録する処理(以下「第1処理」と称する)を説明するためのフローチャートである。

図3は、管理対象サーバをネットワークブートさせ、OSを識別するためのNICのハードウェア情報を収集する処理(以下「第2処理」と称する)を説明するためのフローチャートである。

図4は、BMCから取得した情報と、OSを識別するための情報と、を対応づける処理(以下「第3処理」と称する)を説明するためのフローチャートである。

なお、本実施形態の情報管理装置1は、RMCPパケットを利用して、リモートからBMCに対しIPMIコマンドを送信し、様々な処理をBMCに行わせる。

リモートからRMCPを利用したIPMIコマンドを送信する場合、セキュリティを高めるために、ユーザ名とパスワードによる認証を行う必要があるが、それらの認証に必要なユーザ名の登録作業等は、管理者が事前に手動にて行っているものとする。

また、BMCはRMCPパケットを受け付け、DHCPによるIPアドレス自動取得を行うよう設定されているものとする。DHCPを用いてIPアドレスの割り当てを行う理由としては、管理者の設定負担の軽減、および、IPアドレス設定ミスの削減が挙げられる。

第1処理では、BMCから情報の取得を行う。

図2において、ステップ201で、情報管理装置1では、RMCP通信モジュール6cは、一定の時間間隔で、DHCPサーバ6bによってBMCに割り当てられる可能性のあるすべてのIPアドレスに対し、RMCP PINGパケットを送信して、BMCを監視する。

続いて、ステップ202では、RMCP通信モジュール6cは、RMCP PINGパケットをBMCが受け取ったことを知らせるRMCP PONGパケットが来たかどうかをチェックする。

RMCP PONGパケットが無ければ、情報管理装置1の処理は、ステップ201に戻り、RMCP PONGパケットが来た場合、情報管理装置1の処理は、ステップ203に進む。

以下では、BMC12がRMCP PONGパケットを送信した場合の例を説明する。なお、RMCP PONGパケットを送信するBMCが、BMC12に限らない。

ステップ203では、RMCP通信モジュール6cは、RMCP PONGパケットを解析し、パケットデータからBMC12が持つMACアドレスおよびIPアドレスを得る。RMCP通信モジュール6cは、BMC12のMACアドレスおよびIPアドレスを記録部4に提供する。

続いて、ステップ204では、記録部4は、格納部3内の情報管理テーブル上に、既に同一のMACアドレスが登録されているかを確認する。

情報管理テーブル上に、既に同一のMACアドレスが登録されている場合、情報管理装置1の処理は、ステップ201に戻り、情報管理装置1は、次のIPアドレスにRMCP PINGパケットを送信する。

一方、情報管理テーブル上に同一のMACアドレスが登録されていない場合、情報管理装置1の処理は、ステップ205に進む。

ステップ205では、記録部4は、情報管理テーブルにBMC12のMACアドレスを追加記録する。

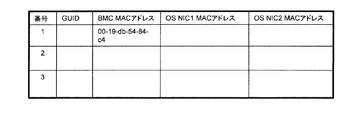

図5は、BMCのMACアドレスが追加記録された情報管理テーブルの一例を示した説明図である。

なお、本実施形態では、情報管理テーブルは、IPアドレスを保持するフィールドを有していないが、記録部4がBMCに割り当てられているIPアドレスを情報管理テーブルに登録するように、情報管理テーブルが変形されてもよい。

続いて、ステップ206では、RMCP通信モジュール6cが、ステップ203で取得したIPアドレス、すなわち、BMC12のIPアドレスに対し、RMCPパケットにカプセル化したIPMIコマンドであるGET SYSTEM GUIDコマンドを送信する。

続いて、ステップ207では、BMC12は、GET SYSTEM GUIDコマンドの戻り値として、管理対象サーバ10のGUIDを示すRMCPパケットを、情報管理装置1に送信する。

続いて、ステップ208では、RMCP通信モジュール6cは、BMC12から送信されたRMCPパケットを解析し、管理対象サーバ10のGUIDを得る。RMCP通信モジュール6cは、管理対象サーバ10のGUIDを記録部4に提供する。

続いて、ステップ209では、記録部4は、管理対象サーバ10のGUIDを、ステップ205で追加記録したBMC12のMACアドレスに対応づけられた情報管理テーブルのフィールドに追加記録する。

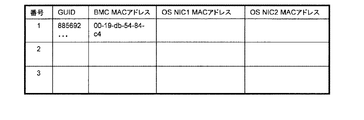

図6は、管理対象サーバ10のGUID が追加記録された情報管理テーブルの一例を示した説明図である。

これで、第1処理は終了する。

次に、第2処理、具体的には、OSを識別するための情報を収集する処理の流れについて図3を利用して説明する。

まず、ステップ301では、RMCP通信モジュール6cは、IPMIコマンドであるSET SYSTEM BOOT OPTIONコマンドのPXEブートを強制するオプションフラグをセットし、そのコマンドをBMC12に対し送信する。

続いて、ステップ302では、BMC12は、そのコマンドを受け付けると、次回起動時のブートデバイスをネットワークブートに設定し、BMC12内部でその設定を保持する。

続いて、ステップ303では、RMCP通信モジュール6cは、IPMIコマンドであるCHASSIS CONTROLコマンドの電源投入オプションフラグをセットし、そのコマンドをBMC12に対し送信し、管理対象サーバ10の処理部14への電源投入処理をBMC12に行わせる。

仮に処理部14が電源ON状態であれば、RMCP通信モジュール6cは、IPMIコマンドであるCHASSIS CONTROLコマンドの電源RESETオプションをセットし、そのコマンドをBMC12に対し送信して、BMC12に電源再投入処理を行わせればよい。

続いて、ステップ304では、処理部14は、電源が投入されると、BIOSを実行し、BMC12に設定されたブート優先デバイス情報に従い、ステップ305および306でネットワークブートの遂行を試みる。

ステップ305では、ネットワークブートを遂行するために、処理部14は、ネットワークブート用としても機能するNIC15に、DHCPサーバ6bおよびPXEサーバ24からネットワークブートに必要な情報を取得する処理を行わせてブートの準備を行う。

続いて、ステップ306では、ネットワークブートを遂行するために、処理部14は、PXEサーバ5bに取得要求を送信し、PXEサーバ5bからミニOS(ミニOSのイメージ)を取得し、ミニOSを実行する。

続いて、ステップ307では、処理部14は、ミニOSに従って、記憶部13内のOSが管理しているNIC15のMACアドレスを収集する。

続いて、ステップ308では、処理部14は、ミニOSに従って、管理対象サーバ10が持つSMBIOS上のGUIDを収集する。

続いて、ステップ309では、処理部14は、ミニOSに従って、ステップ307および308で収集したMACアドレスとGUIDを、情報管理装置1に送信する。これらの情報は、管理対象サーバ10を一意に識別する際の識別子として利用される。

続いて、ステップ310では、処理部14は、ミニOSに従って、自らの処理を終え、自らの電源を落とす。

以上で、第2処理、つまり、OSを識別するための情報を収集する処理は終了する。

なお、PXEブートを強制するオプションフラグがセットされたSET SYSTEM BOOT OPTIONコマンドと、電源投入オプションフラグがセットされたCHASSIS CONTROLコマンドとで、動作指示を構成する。

次に、第3処理、具体的には、BMCが持つMACアドレスと、OSが管理するMACアドレスの対応づけ処理について図4を利用して説明する。

まず、ステップ401では、記録部4は、処理部14から、NIC5aを介して、管理対象サーバ10内のOSが管理するNIC15のMACアドレスと、管理対象サーバ10のGUIDと、を受信する。

続いて、ステップ402では、記録部4は、格納部3内の情報管理テーブルを参照して、受信されたGUIDと同一のGUIDと対応づけられているBMCのMACアドレスを特定する。この場合、BMC12のMACアドレスが特定される。

続いて、ステップ403では、記録部4は、ステップ401で受信したNIC15のMACアドレスを、その特定されたBMC12のMACアドレスと対応づけて、格納部3内の情報管理テーブルに追加記録する。

なお、管理対象サーバに複数個NICが搭載され、複数個のMACアドレスが存在する場合、記録部4は、その複数個のMACアドレスを、その特定されたBMCのMACアドレスと対応づけて、格納部3内の情報管理テーブルに追加記録する。

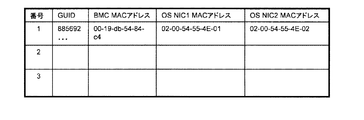

図7は、管理対象サーバ内のOSが管理するNICのMACアドレスが追加記録された情報管理テーブルの一例を示した説明図である。

続いて、ステップ404では、まだ検査するIPアドレスが残っている場合、情報管理装置1の処理はステップ201に戻り、既に探索予定の全てのIPアドレスの検査が終了している場合は、情報管理装置1の処理は終了する。

次に、本実施形態の効果を説明する。

本実施形態によれば、収集部2は、BMCから、そのBMCを識別するための第1識別情報と、そのBMCを含む管理対象サーバを識別するための第2識別情報と、を収集する。

また、収集部2は、処理部が、その処理部を含むサーバ内の記憶部に記憶されているOSを識別するための第3識別情報と、その処理部を含むサーバを識別するための第4識別情報と、を送信する送信処理を行うように、BMCに処理部を制御させて、第3識別情報と第4識別情報とを収集する。

記録部4は、収集部2が収集した第2識別情報および第4識別情報の中に、同一の管理対象サーバを識別する第2識別情報と第4識別情報が存在する場合、その管理対象サーバ内のBMCから収集された第1識別情報と、その管理対象サーバ内の処理部から収集された第3識別情報と、を対応づけて格納部3に格納する。

このため、BMCから取得可能な第2識別情報と、OSから取得可能な第4識別情報とを、第1識別情報と第3識別情報識の対応づけに利用して、第1識別情報と第3識別情報識とをマッチングすることを自動化できる。

よって、従来、管理者が手動で行っていたBMCの識別情報と、OSの識別情報との対応づけを自動化でき、管理者の作業負担を軽減することが可能になる。

また、BMCを制御して処理部からOSの識別情報を収集するため、処理部にアクセスするためのアクセス情報が不明であっても、BMCにアクセスできれば、BMCの識別情報とOSの識別情報との収集およびそれらの対応づけを行うことが可能になる。

また、BMCのMACアドレスから、OSにアクセスするためのMACアドレスを即座に取得できるようになり、システム保守のための処理を効率よく行うことが可能になる。

従来であれば、手入力によるPINGパケット送信を行い死活監視が行われていたが、本実施形態により、BMCのMACアドレスからOSが管理するNICのMACアドレスが一意に取得可能となる。

例えば、リモートからBMCに対し電源投入リクエストを送った後、情報管理装置1にOSのMACアドレスを問い合わせ、取得したMACアドレスからIPアドレスをReverseARP(Address Resolution Protocol)によって取得し、そのIPアドレスに対しPINGパケットを送信し死活監視を行う。それらの処理を自動化することにより、効率のよい起動確認処理が可能となる。

また、本実施形態では、制御部として、BMCが用いられ、第1識別情報として、BMCのMACアドレスが用いられ、第3識別情報として、OSが管理するNICのMACアドレスが用いられる。

このため、第1識別情報を、BMCにアクセスするためのアクセス情報としても兼用でき、第3識別情報を、処理部にアクセスするためのアクセス情報としても兼用できる。

また、本実施形態では、通信部6は、BMCから第1識別情報と第2識別情報とを収集する。通信部6は、また、処理部が起動して提供部5からミニOSを取得しそのミニOSを実行して送信処理を行うように処理部を制御する旨の動作指示を、各BMCに送信して、第3識別情報と第4識別情報とを収集する。

この場合、例えば、ネットワークブートを利用して、BMCの識別情報とOSの識別情報との収集およびそれらの対応づけを行うことが可能になる。

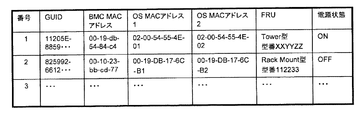

なお、図5、6および7に示した情報管理テーブルは、BMCのMACアドレス、OSのMACアドレス、および、GUIDしか保持していないが、図8に示すように、その他BMCから取得可能な情報を情報管理テーブルに追加記録してもよい。

例えば、図2のステップ208の処理の後で、RMCP通信モジュール6cは、IPMIコマンドを利用して、BMCからFRU情報を取得し、そのBMCを搭載するサーバは、どのような筐体であるか、などの情報を、MACアドレスと共に情報管理テーブルに記録すれば、エンドユーザである管理者も、より管理対象を識別しやすくなり、管理効率を向上させることが可能となる。

さらに、FRU情報以外にも、IPMIコマンドによって取得可能な電源状態情報も一緒に情報管理テーブルに記録してもよい。

電源状態情報を記録する場合、一定間隔で電源状態を確認する処理が必要となってくるが、BMCのMACアドレスは記録されているため、効率よくBMCにアクセスし、電源状態情報の取得が可能となる。

電源状態情報を記録している状況では、例えば管理者が保守のため、複数台のマシンをシャットダウンし、保守を終えた際に、再度電源投入処理を行う場合、電源が入っていないBMCのMACアドレスを情報管理装置1に問い合わせることにより、電源がOFFになっているBMCをポーリングして探索することなく、容易に、電源が入っていないBMCのMACアドレスを取得することが可能となる。

取得したMACアドレスからReverseARP等を利用しIPアドレスを取得し、BMCに対し電源投入処理を行えば、効率よく保守を行うことが可能となる。

なお、情報管理装置1は、専用のハードウェアにより実現されるもの以外に、収集部2、格納部3および記録部4の機能を実現するためのプログラムを、コンピュータ読み取り可能な記録媒体に記録して、この記録媒体に記録されたプログラムをコンピュータシステムに読み込ませ、実行するものであってもよい。

コンピュータ読み取り可能な記録媒体とは、フレキシブルディスク、光磁気ディスク、CD−ROM(Compact Disk Read Only Memory)等の記録媒体、コンピュータシステムに内蔵されるハードディスク装置等の記憶装置を指す。

さらに、コンピュータ読み取り可能な記録媒体は、インターネットを介してプログラムを送信する場合のように、短時間の間、動的にプログラムを保持するもの(伝送媒体もしくは伝送波)、その場合のサーバとなるコンピュータシステム内部の揮発性メモリのように、一定時間プログラムを保持しているものも含む。

以上説明した実施形態において、図示した構成は単なる一例であって、本発明はその構成に限定されるものではない。

1 情報管理装置

2 収集部

3 情報管理テーブル格納部

4 記録部

5 提供部

5a NIC

5b PXEサーバ

6 通信部

6a NIC

6b DHCPサーバ

6c RMCP通信モジュール

10、20、30 管理対象サーバ

11、21、31 NIC

12、22、32 BMC

13、23、33 記憶部

14、24、34 処理部

15、25、35 NIC

40 管理用LAN

50 業務用LAN

2 収集部

3 情報管理テーブル格納部

4 記録部

5 提供部

5a NIC

5b PXEサーバ

6 通信部

6a NIC

6b DHCPサーバ

6c RMCP通信モジュール

10、20、30 管理対象サーバ

11、21、31 NIC

12、22、32 BMC

13、23、33 記憶部

14、24、34 処理部

15、25、35 NIC

40 管理用LAN

50 業務用LAN

Claims (9)

- オペレーティングシステムを記憶する記憶部と、前記オペレーティングシステムを実行可能な処理部と、前記処理部を制御可能な制御部と、を含むサーバと、通信可能な情報管理装置であって、

前記制御部から、当該制御部を識別するための第1識別情報と、前記サーバを識別するための第2識別情報と、を収集し、また、前記処理部が、前記オペレーティングシステムを識別するための第3識別情報と、前記サーバを識別するための第4識別情報と、を送信する送信処理を行うように、前記制御部に前記処理部を制御させて、前記第3識別情報と前記第4識別情報とを収集する収集手段と、

格納手段と、

前記第2識別情報と前記第4識別情報が同じサーバを識別する場合、当該サーバ内の制御部から収集された第1識別情報と、当該サーバ内の処理部から収集された第3識別情報と、を対応づけて前記格納手段に格納する記録手段と、を含む情報管理装置。 - 請求項1に記載の情報管理装置において、

前記制御部は、ベースボード管理コントローラであり、

前記第1識別情報は、前記ベースボード管理コントローラのMACアドレスであり、

前記第3識別情報は、前記オペレーティングシステムが管理するNICのMACアドレスである、情報管理装置。 - 請求項1または2に記載の情報管理装置において、

前記収集手段は、

前記送信処理を規定した特定オペレーティングシステムを提供可能な提供手段と、

前記制御部から、前記第1識別情報と前記第2識別情報とを収集し、また、前記処理部が起動して前記提供手段から前記特定オペレーティングシステムを取得し当該特定オペレーティングシステムを実行して前記送信処理を行うように前記処理部を制御する旨の指示を、前記制御部に送信して、前記第3識別情報と前記第4識別情報とを収集する通信手段と、を含む、情報管理装置。 - オペレーティングシステムを記憶する記憶部と、前記オペレーティングシステムを実行可能な処理部と、前記処理部を制御可能な制御部と、を含むサーバと、通信可能な情報管理装置が行う識別情報収集方法であって、

前記制御部から、当該制御部を識別するための第1識別情報と、前記サーバを識別するための第2識別情報と、を収集し、

前記処理部が、前記オペレーティングシステムを識別するための第3識別情報と、前記サーバを識別するための第4識別情報と、を送信する送信処理を行うように、前記制御部に前記処理部を制御させて、前記第3識別情報と前記第4識別情報とを収集し、

前記第2識別情報と前記第4識別情報が同じサーバを識別する場合、当該サーバ内の制御部から収集された第1識別情報と、当該サーバ内の処理部から収集された第3識別情報と、を対応づけて格納手段に格納する、識別情報収集方法。 - 請求項4に記載の識別情報収集方法において、

前記制御部は、ベースボード管理コントローラであり、

前記第1識別情報は、前記ベースボード管理コントローラのMACアドレスであり、

前記第3識別情報は、前記オペレーティングシステムが管理するNICのMACアドレスである、識別情報収集方法。 - 請求項4または5に記載の識別情報収集方法において、

前記第3識別情報と前記第4識別情報とを収集する際に、前記処理部が起動して提供手段から前記送信処理を規定した特定オペレーティングシステムを取得し当該特定オペレーティングシステムを実行して前記送信処理を行うように前記処理部を制御する旨の指示を、前記制御部に送信して、前記第3識別情報と前記第4識別情報とを収集する、識別情報収集方法。 - オペレーティングシステムを記憶する記憶部と、前記オペレーティングシステムを実行可能な処理部と、前記処理部を制御可能な制御部と、を含むサーバと、通信可能なコンピュータに、

前記制御部から、当該制御部を識別するための第1識別情報と、前記サーバを識別するための第2識別情報と、を収集する第1収集手順と、

前記処理部が、前記オペレーティングシステムを識別するための第3識別情報と、前記サーバを識別するための第4識別情報と、を送信する送信処理を行うように、前記制御部に前記処理部を制御させて、前記第3識別情報と前記第4識別情報とを収集する第2収集手順と、

前記第2識別情報と前記第4識別情報が同じサーバを識別する場合、当該サーバ内の制御部から収集された第1識別情報と、当該サーバ内の処理部から収集された第3識別情報と、を対応づけて格納手段に格納する格納手順と、を実行させるためのプログラム。 - 請求項7に記載のプログラムにおいて、

前記制御部は、ベースボード管理コントローラであり、

前記第1識別情報は、前記ベースボード管理コントローラのMACアドレスであり、

前記第3識別情報は、前記オペレーティングシステムが管理するNICのMACアドレスである、プログラム。 - 請求項7または8に記載のプログラムにおいて、

前記第2収集手順では、前記処理部が起動して提供手段から前記送信処理を規定した特定オペレーティングシステムを取得し当該特定オペレーティングシステムを実行して前記送信処理を行うように前記処理部を制御する旨の指示を、前記制御部に送信して、前記第3識別情報と前記第4識別情報とを収集する、プログラム。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2008319683A JP2010147553A (ja) | 2008-12-16 | 2008-12-16 | 情報管理装置、識別情報収集方法およびプログラム |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2008319683A JP2010147553A (ja) | 2008-12-16 | 2008-12-16 | 情報管理装置、識別情報収集方法およびプログラム |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| JP2010147553A true JP2010147553A (ja) | 2010-07-01 |

Family

ID=42567572

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2008319683A Pending JP2010147553A (ja) | 2008-12-16 | 2008-12-16 | 情報管理装置、識別情報収集方法およびプログラム |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP2010147553A (ja) |

Cited By (10)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2012157035A1 (ja) * | 2011-05-13 | 2012-11-22 | 株式会社日立製作所 | 計算機システム、ネットワークインタフェース管理方法 |

| JP2014096032A (ja) * | 2012-11-09 | 2014-05-22 | Nec Corp | ファームウェア検証システム、ファームウェア検証方法およびファームウェア検証プログラム |

| JP2015055879A (ja) * | 2013-09-10 | 2015-03-23 | 日本電気株式会社 | 情報処理装置、情報処理装置の処理継続方法 |

| JP2015069282A (ja) * | 2013-09-27 | 2015-04-13 | 日本電気株式会社 | 情報処理装置および情報処理装置の内部情報更新方法 |

| JP2016158231A (ja) * | 2015-02-25 | 2016-09-01 | 廣達電腦股▲ふん▼有限公司 | アウトオブバンドネットワークポート状態検出用の方法、設備、及びコンピュータ読み取り可能な記録媒体 |

| JP2018195013A (ja) * | 2017-05-16 | 2018-12-06 | 富士通株式会社 | 情報処理装置および情報処理装置の制御方法 |

| JP2019087991A (ja) * | 2017-11-06 | 2019-06-06 | 財團法人工業技術研究院Industrial Technology Research Institute | ネットワーク機器を自動的に初期化する方法、それを用いたリモートサーバーおよびネットワークシステム |

| JP2021009683A (ja) * | 2019-07-01 | 2021-01-28 | 廣達電腦股▲ふん▼有限公司Quanta Computer Inc. | ブートデバイスのリモート選択方法及びシステム |

| JP2022535073A (ja) * | 2019-06-17 | 2022-08-04 | ヒタチ ヴァンタラ エルエルシー | ラック上のサーバを識別し、サーバの物理的な位置に基づいてサーバに適切なipアドレスを割り当てるためのシステム及び方法 |

| JP2022142911A (ja) * | 2021-03-17 | 2022-10-03 | アズビル株式会社 | ネットワーク構成検証装置および方法 |

-

2008

- 2008-12-16 JP JP2008319683A patent/JP2010147553A/ja active Pending

Cited By (16)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2012157035A1 (ja) * | 2011-05-13 | 2012-11-22 | 株式会社日立製作所 | 計算機システム、ネットワークインタフェース管理方法 |

| JPWO2012157035A1 (ja) * | 2011-05-13 | 2014-07-31 | 株式会社日立製作所 | 計算機システム、ネットワークインタフェース管理方法 |

| US20140344419A1 (en) * | 2011-05-13 | 2014-11-20 | Hitachi, Ltd. | Computer system, method of controlling network interface |

| JP2014096032A (ja) * | 2012-11-09 | 2014-05-22 | Nec Corp | ファームウェア検証システム、ファームウェア検証方法およびファームウェア検証プログラム |

| JP2015055879A (ja) * | 2013-09-10 | 2015-03-23 | 日本電気株式会社 | 情報処理装置、情報処理装置の処理継続方法 |

| JP2015069282A (ja) * | 2013-09-27 | 2015-04-13 | 日本電気株式会社 | 情報処理装置および情報処理装置の内部情報更新方法 |

| JP2016158231A (ja) * | 2015-02-25 | 2016-09-01 | 廣達電腦股▲ふん▼有限公司 | アウトオブバンドネットワークポート状態検出用の方法、設備、及びコンピュータ読み取り可能な記録媒体 |

| JP2018195013A (ja) * | 2017-05-16 | 2018-12-06 | 富士通株式会社 | 情報処理装置および情報処理装置の制御方法 |

| JP2019087991A (ja) * | 2017-11-06 | 2019-06-06 | 財團法人工業技術研究院Industrial Technology Research Institute | ネットワーク機器を自動的に初期化する方法、それを用いたリモートサーバーおよびネットワークシステム |

| US10630542B2 (en) | 2017-11-06 | 2020-04-21 | Industrial Technology Research Institute | Method for automatically initializing network device, remote server and network system using the same |

| JP2022535073A (ja) * | 2019-06-17 | 2022-08-04 | ヒタチ ヴァンタラ エルエルシー | ラック上のサーバを識別し、サーバの物理的な位置に基づいてサーバに適切なipアドレスを割り当てるためのシステム及び方法 |

| US11706190B2 (en) | 2019-06-17 | 2023-07-18 | Hitachi Vantara, LLC | Systems and methods for identifying servers on a rack and assigning the proper IP addresses to the servers based on their physical locations |

| JP7322186B2 (ja) | 2019-06-17 | 2023-08-07 | ヒタチ ヴァンタラ エルエルシー | ラック上のサーバを識別し、サーバの物理的な位置に基づいてサーバに適切なipアドレスを割り当てるためのシステム及び方法 |

| JP2021009683A (ja) * | 2019-07-01 | 2021-01-28 | 廣達電腦股▲ふん▼有限公司Quanta Computer Inc. | ブートデバイスのリモート選択方法及びシステム |

| JP2022142911A (ja) * | 2021-03-17 | 2022-10-03 | アズビル株式会社 | ネットワーク構成検証装置および方法 |

| JP7597620B2 (ja) | 2021-03-17 | 2024-12-10 | アズビル株式会社 | ネットワーク構成検証装置および方法 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP2010147553A (ja) | 情報管理装置、識別情報収集方法およびプログラム | |

| JP6974218B2 (ja) | ストレージシステム及びその動作方法 | |

| US10177974B2 (en) | Configuring managed server | |

| US9201485B2 (en) | Power management in managed network having hardware based and virtual resources | |

| JP5150593B2 (ja) | ブート前環境におけるウェブサービスを利用したプラットフォーム検出 | |

| US8433779B2 (en) | Computer system for allocating IP address to communication apparatus in computer subsystem newly added and method for newly adding computer subsystem to computer system | |

| US8332490B2 (en) | Method, apparatus and program product for provisioning a computer system | |

| US20080209196A1 (en) | Method to Enable Firmware to Boot a System from an ISCSI Device | |

| US20140032753A1 (en) | Computer system and node search method | |

| US11349721B2 (en) | Discovering switch port locations and internet protocol addresses of compute nodes | |

| TW201344580A (zh) | 固件更新管理系統及方法 | |

| CN114115917B (zh) | 操作系统安装方法及装置 | |

| CN109587005A (zh) | 连接检测方法、装置、计算机设备以及可读存储介质 | |

| US8819200B2 (en) | Automated cluster node configuration | |

| TWI478060B (zh) | 用以使用預開機資料將電腦系統開機之系統與方法 | |

| JP2019533848A (ja) | Raid設定 | |

| US10630542B2 (en) | Method for automatically initializing network device, remote server and network system using the same | |

| TWI638553B (zh) | 偵測網際網路協定位址及實體位址的方法 | |

| CN107659677A (zh) | 一种基于bmc的ip地址自动配置的装置和方法 | |

| JP6764489B2 (ja) | ネットワーク機器のスタッキング | |

| CN108989123A (zh) | 一种服务器配置方法及装置 | |

| US9912534B2 (en) | Computer system, method for starting a server computer, server computer, management station, and use | |

| US20190281012A1 (en) | Information processing apparatus and information processing apparatus management system | |

| JP2009087008A (ja) | 情報処理システムおよび制御方法 | |

| CN107659621B (zh) | 一种raid控制卡配置方法及装置 |