JP2006172135A - 情報処理装置、情報処理方法、ならびにプログラム、記憶媒体 - Google Patents

情報処理装置、情報処理方法、ならびにプログラム、記憶媒体 Download PDFInfo

- Publication number

- JP2006172135A JP2006172135A JP2004363675A JP2004363675A JP2006172135A JP 2006172135 A JP2006172135 A JP 2006172135A JP 2004363675 A JP2004363675 A JP 2004363675A JP 2004363675 A JP2004363675 A JP 2004363675A JP 2006172135 A JP2006172135 A JP 2006172135A

- Authority

- JP

- Japan

- Prior art keywords

- file

- keyword

- hash value

- separation

- search

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G06F21/62—Protecting access to data via a platform, e.g. using keys or access control rules

- G06F21/6218—Protecting access to data via a platform, e.g. using keys or access control rules to a system of files or objects, e.g. local or distributed file system or database

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G06F21/602—Providing cryptographic facilities or services

Landscapes

- Engineering & Computer Science (AREA)

- Theoretical Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Bioethics (AREA)

- General Health & Medical Sciences (AREA)

- Computer Hardware Design (AREA)

- Health & Medical Sciences (AREA)

- Software Systems (AREA)

- Physics & Mathematics (AREA)

- General Engineering & Computer Science (AREA)

- General Physics & Mathematics (AREA)

- Databases & Information Systems (AREA)

- Storage Device Security (AREA)

Abstract

【解決手段】 入力されるファイルをヘッダ部とデータ部とに分離する分離手段(101)と、該分離されたデータ部を暗号化して該ヘッダ部に含まれる情報と関連づけて保存する保存手段(103、104)とを備える情報処理装置(100)であって、前記分離手段(101)により分離して得られた前記データ部から、前記ファイルを特定するためのキーワードを抽出し、該抽出されたキーワードをハッシュ値に変換する第1の変換手段(105、106)と、前記第1の変換手段(105、106)により得られたハッシュ値を前記ヘッダ部に含まれる情報と関連づけて記憶する記憶手段(107)とを備える。

【選択図】 図1

Description

上記サーバにおけるファイル暗号化機能の機能ブロック構成の一例を図2に示す。図2において、200はファイル暗号化部、220は暗号化されたファイルを格納するボリュームディスク、230は格納されるファイルに含まれるキーワードを格納するためのキーワードディスクである。なお、図2の例では、ボリュームディスク220およびキーワードディスク230としては、NAS(Network Attached Strage)が使用されているものとする。

次に、上記サーバにおけるファイル暗号化機能を用いて生成されたキーワードデータの構成について説明する。図3は、キーワードディスク230に格納されるキーワードデータの一例を示した図である。キーワードディスク230に格納されるキーワードデータ300は、例えば表形式になっており、抽出されたキーワード(301)毎に、それを含んでいたファイル名(ヘッダ部n含まれる情報)と行のデータ(302)が格納されている。例えば、東京というキーワードは、file1.txtの26行目に格納されていたことがわかる(302参照)。また、札幌というキーワードは、file3.docの4行目(302参照)とccc.txtの408行目(303参照)の2つのファイルに含まれていることがわかる。

次に、上記サーバにおけるファイル暗号化機能により暗号化されたファイルを検索するためのファイル検索機能について説明する。当該ファイル検索機能によれば、キーワードディスク230に格納されているキーワードデータ300を使用して、上記図2のファイル暗号化部200により暗号化されたファイルについて、キーワード検索を行うことができる。そのための構成の一例を図4に示す。図4において、ファイル暗号化部200、ボリュームディスク220、キーワードディスク230は、すでに図2において説明したので、ここでは説明を省略する。401はファイル検索部であり、キーワード410を入力としてキーワードディスク230を検索し、結果411を不図示のクライアントに返す。

入力されるファイルをヘッダ部とデータ部とに分離する分離手段と、該分離手段により分離して得られた該データ部を暗号化して該ヘッダ部に含まれる情報と関連づけて記憶する第1の記憶手段とを備える情報処理装置であって、

前記分離手段により分離して得られた前記データ部から、前記ファイルを特定するためのキーワードを抽出し、該抽出されたキーワードをハッシュ値に変換する第1の変換手段と、

前記第1の変換手段により得られたハッシュ値を前記分離手段により分離して得られた前記ヘッダ部に含まれる情報と関連づけて記憶する第2の記憶手段とを備える。

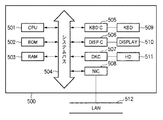

はじめに、本発明の一実施形態にかかる情報処理装置(サーバ)のハードウェア構成について図5を用いて説明する。

図1は、本発明の一実施形態にかかる情報処理装置(サーバ500)におけるファイル暗号化機能の機能ブロック構成を示す図である。

図7は、キーワードディスク130に格納されるキーワードデータ700の一例を示した図である。同図に示すようにキーワードのハッシュ値を格納する欄701に、それぞれのキーワードに対応するハッシュ値が格納される。このように格納されているのがハッシュ値であるため、たとえキーワードディスク130の管理者であろうとも、内容を推測することは不可能である。

図8は、本発明の一実施形態にかかる情報処理装置(サーバ500)におけるファイル暗号化機能およびファイル検索機能の機能ブロック構成を示す図である。図8において、802はハッシュ化部であり、クライアント(不図示)からの検索キーワードの入力に基づいて、そのハッシュ値を出力する。この際のハッシュアルゴリズムは、図1におけるハッシュ化部106で採用したものと同じアルゴリズムを用いる。

ファイル検索機能を実現するためのファイル検索処理の流れを図6に示す。なお、本実施形態においては、ファイル検索処理を実行するにあたり、サーバ500において検索のためのWebサービスが動作しているものとする。そして、検索キーワードの入力は、LAN512を介してなされるものとし、検索結果は再びLAN512に返されるものとする。

なお、本発明は、複数の機器(例えばホストコンピュータ、インタフェース機器、リーダなど)から構成されるシステムあるいは統合装置に適用しても、ひとつの機器からなる装置に適用してもよい。

101、201 ファイル名/データ分離部

103、203 暗号化部

104、204 ファイル名/データ合成部

105、205 キーワード抽出部

106 ハッシュ化部

802 ハッシュ化部

130、230 キーワードディスク

401、801 ファイル検索部

Claims (6)

- 入力されるファイルをヘッダ部とデータ部とに分離する分離手段と、該分離手段により分離により分離して得られたデータ部を暗号化して該ヘッダ部に含まれる情報と関連づけて保存する保存手段とを備える情報処理装置であって、

前記分離手段により分離して得られた前記データ部から、前記ファイルを特定するためのキーワードを抽出し、該抽出されたキーワードをハッシュ値に変換する第1の変換手段と、

前記第1の変換手段により得られたハッシュ値を前記分離手段により分離して得られた前記ヘッダ部に含まれる情報と関連づけて記憶する記憶手段と

を備えることを特徴とする情報処理装置。 - 入力されるキーワードをハッシュ値に変換する第2の変換手段と、

前記第2の変換手段により得られたハッシュ値に基づいて、前記記憶手段に記憶されているハッシュ値を検索する検索手段と、

前記検索手段により検索されたハッシュ値に関連づけて前記記憶手段に記憶された前記ヘッダ部に含まれる情報を出力する出力手段と

を更に備えることを特徴とする請求項1に記載の情報処理装置。 - 入力されるファイルをヘッダ部とデータ部とに分離する分離工程と、該分離工程により分離により分離して得られたデータ部を暗号化して該ヘッダ部に含まれる情報と関連づけて保存する保存工程とを備える情報処理方法であって、

前記分離工程により分離して得られた前記データ部から、前記ファイルを特定するためのキーワードを抽出し、該抽出されたキーワードをハッシュ値に変換する第1の変換工程と、

前記第1の変換工程により得られたハッシュ値を前記分離工程により分離して得られた前記ヘッダ部に含まれる情報と関連づけて記憶する記憶工程と

を備えることを特徴とする情報処理方法。 - 入力されるキーワードをハッシュ値に変換する第2の変換工程と、

前記第2の変換工程により得られたハッシュ値に基づいて、前記記憶工程により記憶された前記ハッシュ値を検索する検索工程と、

前記検索工程により検索された前記ハッシュ値に関連づけて前記記憶工程により記憶された前記ヘッダ部に含まれる情報を出力する出力工程と

を更に備えることを特徴とする請求項3に記載の情報処理方法。 - 請求項3または4に記載の情報処理方法をコンピュータによって実現させるための制御プログラムを格納した記憶媒体。

- 請求項3または4に記載の情報処理方法をコンピュータによって実現させるための制御プログラム。

Priority Applications (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2004363675A JP2006172135A (ja) | 2004-12-15 | 2004-12-15 | 情報処理装置、情報処理方法、ならびにプログラム、記憶媒体 |

| US11/301,846 US7672933B2 (en) | 2004-12-15 | 2005-12-13 | Information processing apparatus, information processing method, program, and storage medium |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2004363675A JP2006172135A (ja) | 2004-12-15 | 2004-12-15 | 情報処理装置、情報処理方法、ならびにプログラム、記憶媒体 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2006172135A true JP2006172135A (ja) | 2006-06-29 |

| JP2006172135A5 JP2006172135A5 (ja) | 2010-04-15 |

Family

ID=36613020

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2004363675A Pending JP2006172135A (ja) | 2004-12-15 | 2004-12-15 | 情報処理装置、情報処理方法、ならびにプログラム、記憶媒体 |

Country Status (2)

| Country | Link |

|---|---|

| US (1) | US7672933B2 (ja) |

| JP (1) | JP2006172135A (ja) |

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2010061103A (ja) * | 2008-05-30 | 2010-03-18 | Nec (China) Co Ltd | 高速検索可能な暗号化のための方法、装置およびシステム |

Families Citing this family (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN104615944A (zh) * | 2015-01-09 | 2015-05-13 | 天脉聚源(北京)科技有限公司 | 一种加密文件和解密文件的方法和装置 |

Citations (7)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH07121665A (ja) * | 1993-10-20 | 1995-05-12 | Oki Electric Ind Co Ltd | 文字認識辞書の構成方法及び検索方法 |

| JP2000011001A (ja) * | 1998-06-25 | 2000-01-14 | Sharp Corp | 検索装置及びその制御プログラムを記憶した媒体 |

| JP2001195311A (ja) * | 2000-01-13 | 2001-07-19 | Casio Comput Co Ltd | セキュリティ管理方法およびそのプログラム記録媒体 |

| JP2002032473A (ja) * | 2000-07-18 | 2002-01-31 | Fujitsu Ltd | 医療情報処理システムおよび医療情報処理プログラム記憶媒体 |

| JP2003150600A (ja) * | 2001-11-13 | 2003-05-23 | Canon Inc | 情報検索装置、データ処理方法及び記録媒体 |

| JP2004248267A (ja) * | 2003-01-22 | 2004-09-02 | Ricoh Co Ltd | 画像符号化装置、符号復号化装置、画像符号化方法、符号復号化方法、プログラム及び記憶媒体 |

| JP2004295091A (ja) * | 2003-03-07 | 2004-10-21 | Matsushita Electric Ind Co Ltd | 暗号化装置、逆暗号化装置およびデータ再生装置 |

Family Cites Families (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH10260903A (ja) | 1997-03-19 | 1998-09-29 | Hitachi Ltd | グループ暗号方法、及びファイル暗号システム |

| AU2003298560A1 (en) * | 2002-08-23 | 2004-05-04 | Exit-Cube, Inc. | Encrypting operating system |

| WO2004080070A1 (ja) * | 2003-03-07 | 2004-09-16 | Matsushita Electric Industrial Co., Ltd. | 暗号化装置、逆暗号化装置およびデータ再生装置 |

| KR100695126B1 (ko) * | 2003-12-02 | 2007-03-14 | 삼성전자주식회사 | 그래픽 데이터 압축에 관한 메타표현을 이용한 입력파일생성 방법 및 시스템과, afx부호화 방법 및 장치 |

-

2004

- 2004-12-15 JP JP2004363675A patent/JP2006172135A/ja active Pending

-

2005

- 2005-12-13 US US11/301,846 patent/US7672933B2/en not_active Expired - Fee Related

Patent Citations (7)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH07121665A (ja) * | 1993-10-20 | 1995-05-12 | Oki Electric Ind Co Ltd | 文字認識辞書の構成方法及び検索方法 |

| JP2000011001A (ja) * | 1998-06-25 | 2000-01-14 | Sharp Corp | 検索装置及びその制御プログラムを記憶した媒体 |

| JP2001195311A (ja) * | 2000-01-13 | 2001-07-19 | Casio Comput Co Ltd | セキュリティ管理方法およびそのプログラム記録媒体 |

| JP2002032473A (ja) * | 2000-07-18 | 2002-01-31 | Fujitsu Ltd | 医療情報処理システムおよび医療情報処理プログラム記憶媒体 |

| JP2003150600A (ja) * | 2001-11-13 | 2003-05-23 | Canon Inc | 情報検索装置、データ処理方法及び記録媒体 |

| JP2004248267A (ja) * | 2003-01-22 | 2004-09-02 | Ricoh Co Ltd | 画像符号化装置、符号復号化装置、画像符号化方法、符号復号化方法、プログラム及び記憶媒体 |

| JP2004295091A (ja) * | 2003-03-07 | 2004-10-21 | Matsushita Electric Ind Co Ltd | 暗号化装置、逆暗号化装置およびデータ再生装置 |

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2010061103A (ja) * | 2008-05-30 | 2010-03-18 | Nec (China) Co Ltd | 高速検索可能な暗号化のための方法、装置およびシステム |

Also Published As

| Publication number | Publication date |

|---|---|

| US7672933B2 (en) | 2010-03-02 |

| US20060143212A1 (en) | 2006-06-29 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP5046881B2 (ja) | 情報処理装置、表示制御方法ならびにプログラム | |

| JP4945715B2 (ja) | データバックアップ装置及びデータバックアップ方法並びにそのプログラム | |

| KR102032583B1 (ko) | 상응하는 프라이머리 애플리케이션 데이터로부터 유래된 식별자에 기초한 보조 데이터로의 액세스 기법 | |

| JP2008146601A (ja) | 情報処理装置及び情報処理方法 | |

| JP2007102757A (ja) | 情報処理装置及び方法、並びにコンピュータプログラム及びコンピュータ可読記憶媒体 | |

| JP2009139990A (ja) | 情報の不正取得を防止する技術 | |

| JP2007133809A (ja) | 情報処理装置、コンテンツ処理方法、記憶媒体およびプログラム | |

| JP4551172B2 (ja) | 電子文書保管装置、プログラム及び電子文書参照装置 | |

| JPH11110275A (ja) | データベースシステム及びその制御方法及び情報処理装置 | |

| JP3868171B2 (ja) | 文書のデジタル署名付き管理方法および文書管理装置 | |

| WO2007099636A1 (ja) | ファイルシステム移行方法、ファイルシステム移行プログラム及びファイルシステム移行装置 | |

| CN112948859B (zh) | Linux系统下基于LUKS对硬盘的高强度加密方法和系统 | |

| JP4136433B2 (ja) | 印刷装置、情報処理装置、プリントサーバ、印刷装置及び印刷システムの制御方法並びに情報処理方法 | |

| JP2006172135A (ja) | 情報処理装置、情報処理方法、ならびにプログラム、記憶媒体 | |

| JP2006228016A (ja) | 情報管理装置 | |

| JP2003178070A (ja) | 情報検索装置 | |

| JP4731179B2 (ja) | データ送信方法 | |

| WO2023188092A1 (ja) | 情報処理装置、情報処理方法、及びコンピュータ読み取り可能な記録媒体 | |

| US11829498B2 (en) | Real-time dynamic blockchain securitization platform | |

| JP2002269136A (ja) | 文書検索システム及びプログラム | |

| JP4248447B2 (ja) | 情報処理装置、情報処理システム、情報処理方法及びプログラム | |

| US20230105023A1 (en) | Deployment migration tool with decoding capabilities | |

| JP2005209069A (ja) | データベース制御装置 | |

| JP2004178312A (ja) | ファイルランダム分割アクセスキー作成プログラム | |

| JP2005189958A (ja) | 情報処理方法、情報処理装置、制御プログラム及び記憶媒体 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20071217 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20071217 |

|

| RD03 | Notification of appointment of power of attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7423 Effective date: 20071217 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20100301 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20100824 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20100903 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20101102 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20110121 |

|

| A02 | Decision of refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A02 Effective date: 20110715 |