JP6846973B2 - プラント監視システム、プラント運転支援システム、プラント監視方法、及びプログラム - Google Patents

プラント監視システム、プラント運転支援システム、プラント監視方法、及びプログラム Download PDFInfo

- Publication number

- JP6846973B2 JP6846973B2 JP2017071157A JP2017071157A JP6846973B2 JP 6846973 B2 JP6846973 B2 JP 6846973B2 JP 2017071157 A JP2017071157 A JP 2017071157A JP 2017071157 A JP2017071157 A JP 2017071157A JP 6846973 B2 JP6846973 B2 JP 6846973B2

- Authority

- JP

- Japan

- Prior art keywords

- program

- plant

- execution

- unit

- execution request

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- G—PHYSICS

- G05—CONTROLLING; REGULATING

- G05B—CONTROL OR REGULATING SYSTEMS IN GENERAL; FUNCTIONAL ELEMENTS OF SUCH SYSTEMS; MONITORING OR TESTING ARRANGEMENTS FOR SUCH SYSTEMS OR ELEMENTS

- G05B19/00—Programme-control systems

- G05B19/02—Programme-control systems electric

- G05B19/418—Total factory control, i.e. centrally controlling a plurality of machines, e.g. direct or distributed numerical control [DNC], flexible manufacturing systems [FMS], integrated manufacturing systems [IMS], computer integrated manufacturing [CIM]

- G05B19/4183—Total factory control, i.e. centrally controlling a plurality of machines, e.g. direct or distributed numerical control [DNC], flexible manufacturing systems [FMS], integrated manufacturing systems [IMS], computer integrated manufacturing [CIM] characterised by data acquisition, e.g. workpiece identification

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3236—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials using cryptographic hash functions

- H04L9/3239—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials using cryptographic hash functions involving non-keyed hash functions, e.g. modification detection codes [MDCs], MD5, SHA or RIPEMD

-

- G—PHYSICS

- G05—CONTROLLING; REGULATING

- G05B—CONTROL OR REGULATING SYSTEMS IN GENERAL; FUNCTIONAL ELEMENTS OF SUCH SYSTEMS; MONITORING OR TESTING ARRANGEMENTS FOR SUCH SYSTEMS OR ELEMENTS

- G05B19/00—Programme-control systems

- G05B19/02—Programme-control systems electric

- G05B19/04—Programme control other than numerical control, i.e. in sequence controllers or logic controllers

- G05B19/042—Programme control other than numerical control, i.e. in sequence controllers or logic controllers using digital processors

- G05B19/0428—Safety, monitoring

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/06—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols the encryption apparatus using shift registers or memories for block-wise or stream coding, e.g. DES systems or RC4; Hash functions; Pseudorandom sequence generators

- H04L9/0643—Hash functions, e.g. MD5, SHA, HMAC or f9 MAC

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0819—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s)

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/50—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols using hash chains, e.g. blockchains or hash trees

-

- Y—GENERAL TAGGING OF NEW TECHNOLOGICAL DEVELOPMENTS; GENERAL TAGGING OF CROSS-SECTIONAL TECHNOLOGIES SPANNING OVER SEVERAL SECTIONS OF THE IPC; TECHNICAL SUBJECTS COVERED BY FORMER USPC CROSS-REFERENCE ART COLLECTIONS [XRACs] AND DIGESTS

- Y02—TECHNOLOGIES OR APPLICATIONS FOR MITIGATION OR ADAPTATION AGAINST CLIMATE CHANGE

- Y02P—CLIMATE CHANGE MITIGATION TECHNOLOGIES IN THE PRODUCTION OR PROCESSING OF GOODS

- Y02P90/00—Enabling technologies with a potential contribution to greenhouse gas [GHG] emissions mitigation

- Y02P90/02—Total factory control, e.g. smart factories, flexible manufacturing systems [FMS] or integrated manufacturing systems [IMS]

Description

なお、特許文献1には、プログラムを自動実行する技術について開示されている。

本発明のプラント監視システムは、プラントの監視を行うプラント監視システムであって、プラントの状態監視情報群の少なくとも一部を所定の情報処理装置へ送信するプログラムが予め複数の記録装置に分散記録された分散型記録部と、前記状態監視情報を逐次取得するとともに、取得した前記状態監視情報が予め規定されたプログラム実行条件を満たしたか否かを判定する判定部と、前記プログラム実行条件を満たした場合に、当該プログラム実行条件に対応する前記プログラムの実行要求を、前記分散型記録部に出力する実行要求出力部と、を備え、前記分散型記録部は、前記実行要求が出力された場合に、当該実行要求で指定された前記プログラムを読み出して実行するプログラム実行処理部を有することを特徴とする。

以下、本発明に係るプラント監視システム及びプラント監視方法の第1の実施形態について、図1〜図5を参照して説明を行う。

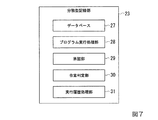

本実施形態のプラント監視システム1は、図1に示すように、演算装置2に設けられた分散型記録部3と、判定部4と、実行要求出力部5と、情報処理装置6とを備えている。

また、データベース7に記録されているブロックは、チェーン状に繋がっている。なお、図3には、5つのブロックがチェーン状に繋がっている様子が描かれている。

ハッシュ値とは、元になるデータから一定の計算手順によって求められた規則性のない値であり、同じデータからは必ず同じハッシュ値が得られるが、異なるデータからは必ず異なるハッシュ値が得られるという特性がある。

この所望の条件は、実行要求の内容次第で要件を変えても構わないし、ユーザによる入力を受け付けることを条件としても構わない。

合意条件としては、例えば、承認部9から出力される承認する旨の承認結果の数が、演算装置2の合計数の所定割合に達したか否か、より具体的には3分の2以上の数に達したか否かといった条件とすることもできる。

判定部4と実行要求出力部5は、プラントのユーザ側に設けられていることを念頭においているが、必ずしもこのような態様に限られない。

次に、上述したプラント監視システムを用いたプラント監視方法について説明する。まず、プログラムの実行の段階の監視方法ではなく、プログラムの登録及びプログラムの更新の段階の監視方法について説明する。

まず、図4に示すように、本実施形態のプラント監視方法では、予め、プラント提供者とプラントのユーザとの間において、プログラム及びこれに対応したプログラム実行条件について合意し、プログラムを作成する。

ここでいうプログラムは、プラントの状態監視情報群を、プラント提供者側の情報処理装置6に送信するという内容のものである。

例えば、配管温度をプラント提供者に送信するといったプログラムであり、この場合、配管温度が一定温度以上になるという条件をプログラム実行条件として予め合意したりする。

次に、プログラム提供者の操作により、記録要求部11が各分散型記録部3に対して、当該プログラムを記録するよう求める記録要求を出力する。

次に、演算装置2の操作者からの入力を待って、承認部9は、記録要求部11によって出力された記録要求が所望の要件を満たすか否かの承認結果を各分散型記録部3に出力する。

次に、合意判定部が、ステップS3にて各承認部9から出力された記録要求を承認する旨の出力数が、全演算装置2の3分の2以上の数に達したか否かを判定する。なお、3分の2という割合は例示にすぎず、他の割合としても構わず、例えば過半数の承認であっても構わない。

3分の2以上に達しなかった場合は、プログラムはデータベースに記憶されず、処理は終了する。

ステップS4での判定の結果、全演算装置2の3分の2以上の数に達した場合は、各分散型記録部3のデータベース7に、プログラムがブロックとして記録される。なお、このブロックには、このプログラムの他に、少なくとも直前のブロックのハッシュ値が含まれており、他の各種の情報が含まれていても構わない。

また、本ステップでは、プログラムが登録されたブロックのアドレス値(データベース7上の位置を示す値)も取得する。そして、当該プログラムを識別するプログラムIDと対応付けてアドレス値が、別途、データベース7に記憶される。

この結果、このプログラムについて、改ざんを防止することができる。

この結果、例えば、演算装置2をプラント提供者及びプラントのユーザで、それぞれ半分の数を保有している場合、3分の2以上の同意を要求すれば、どちらか単独でプログラムを登録したり、更新したりすることができなくなる。なお、3分の2という数値は例示であって、適宜、所望の値に変更できる。

これにより、プラント提供者及びプラントのユーザ双方とも、自らが認識していない自動実行プログラムが保存されることを防止することができる。

したがって、プログラムを実行する段階では、更新前の古いプログラムが保存されているブロックのアドレス値ではなく、更新後の新しいプログラムが保存されているブロックのアドレス値を基に、プログラムを特定して実行することとなる。

次に、プログラムの実行の段階の監視方法について説明する。

まず、図5に示すように、判定部4が、所定のプログラム実行条件を満たしたか否か判定する。この判定は、例えば、判定部4に備わっている温度センサの値をもとに行う。

なお、この判定は、判定部4に備わっているセンサで常時監視することにより、自動的に行われるようにし、人の介在を不要とするのが好ましい。

プログラム実行条件を満たしていない場合は、このステップを繰り返す。

次に、ステップS11での判定の結果、プログラム実行条件を満たした場合は、実行要求出力部5が、プログラムの実行要求を各分散型記録部3に対して出力する。なお、プログラム実行要求出力部5は、プログラムIDを指定することで、プログラムを特定してプログラムの実行要求をする。

次に、承認部9は、実行要求出力部5から出力されたプログラムの実行要求に対して、承認するか否かを判定し、承認結果を出力する。なお、この際、人の介在を不要とすることが好ましく、判定条件としては、例えば実行要求出力部5からのプログラムの実行要求か否か等を条件とすることが考えられる。

次に、合意判定部10が、ステップS13にて各承認部9から出力されたプログラムの実行要求を承認する旨の出力数が、全演算装置2の3分の2以上の数に達したか否かを判定する。なお、3分の2という数値は例示であって、適宜、所望の値に変更できる。

3分の2以上に達しなかった場合は、プログラムは実行されず、処理は終了する。

ステップS14での判定の結果、全演算装置2の3分の2以上の数に達した場合は、プログラム実行処理部8は、実行要求出力部5によって出力されたプログラムの実行要求によって指定されたプログラムを、読みだして実行する。

具体的には、データベース7には、データベース7に保存されている各プログラムについて、プログラムIDとアドレス値が対応して記録されているので、プログラム実行処理部8は、実行要求出力部5によって出力されたプログラムIDをもとに、当該プログラムのアドレス値を取得する。そして、プログラム実行処理部8は、このアドレス値をもとに、当該プログラムが記録されているブロックを特定し、当該プログラムを読み出して、実行する。

次に、プログラム実行処理部8によって実行されたプログラムによって、状態監視情報が情報処理装置6に送信される。例えば、配管温度が、情報処理装置6に送信されたりする。

次に、各プログラム実行処理部8は、プログラムの実行結果を、他の分散型記録部2に対して出力する。

次に、各プログラム実行処理部8は、ステップS17で受け付けた実行結果が、全て等しいものか否かを判定する。

ステップS18での判定の結果、他の分散型記録部2から受け付けた実行結果の中に、異なる実行結果があった場合は、プログラム実行処理部8は、実行エラーがあった旨を各分散型記録部2に対して出力する。

この場合は、一つでも異なる実行結果が存在する以上、全ての分散型記録部2のプログラム実行処理部8でのプログラムの実行を停止し、終了する。

なお、ステップS18及び本ステップに代えて、ステップS17で受け付けた実行結果のうち、所定の割合以上で合致する実行結果が存在する場合には、その実行結果を信用して、次にのステップS20へ進むように制御しても構わない。所定の割合としては、例えば、3分の2等を例示することができる。

ステップS18での判定の結果、全ての実行結果が等しい場合は、記録要求部11は、各分散型記録部2に対して、この実行結果をデータベース7に記録するよう記録要求の出力をする。

次に、承認部9は、記録要求部11によって出力された記録要求が所望の要件を満たすか否かの承認結果を各分散型記録部3に出力する。所望の要件としては、例えば、記録要求部11からの記録要求であるか否かを確認する等、形式的な要件とすることが考えられる。

次に、合意判定部10が、ステップS21にて各承認部9から出力された記録要求を承認する旨の出力数が、全演算装置2の3分の2以上の数に達したか否かを判定する。

3分の2以上に達しなかった場合は、実行結果はデータベース7に記憶されず、処理は終了する。なお、3分の2という数値は例示であって、適宜、所望の値に変更できる。

ステップS22での判定の結果、全演算装置2の3分の2以上の数に達した場合は、各分散型記録部3のデータベース7に、実行結果がブロックとして記録され、処理が終了する。

これにより、従来、トラブルが生じた際に、プラント提供者とプラントのユーザとの間で行われていた協議等の時間を省略することができ、コストダウンを図れるだけでなく、迅速にトラブルを解消することができプラントのシステムダウンの時間を短くすることができる。

次に、本発明の第2の実施形態であるプラント運転支援システム21及びプラント運転支援方法について説明する。

なお、第1の実施形態と同様の部分については、適宜説明を省略する。

本実施形態のプラント運転システムは、第1の実施形態のプラント監視システムとは異なり、演算装置22に設けられた分散型記録部23と、実行要求出力部24と、通信監視部25と、暗号鍵通知部26から構成されている。

承認部29と、合意判定部30については、第1の実施形態と同様なので説明を省略する。データベース27は、第1の実施形態と同様に、データがブロック毎に保存されており、このブロックがチェーン状に繋がっている。

本実施形態のブロックには、各種の情報を記録できるが、少なくともデータについては、データそのものが保存されているのではなく、データのハッシュ値が保存されている。

また、本実施形態においてデータベース27に記憶されているプログラムは、プログラム提供者によって暗号化されている。

(ステップS31)

次に、本実施形態のプラント運転支援システム21を用いたプラント運転支援方法について説明する。

まず、図8に示すように、プラントのユーザが、入力部32を操作して、実行要求出力部に対して、所望のプログラムの実行を要求する。

そして、この実行要求を受け付けた場合に、実行要求出力部24は、分散型記録部23に対して実行要求を出力する。

次に、ステップS1で実行要求出力部24が要求したプログラムが、フルサービスプログラムか否かを判定する。

ステップS32の判定の結果、フルサービスプログラムではなく限定サービスプログラムであった場合は、プログラム実行処理部28は、ステップS31でなされた実行要求に従って、プログラムを実行して処理を終了する。

ステップS32の判定の結果、フルサービスプログラムであった場合は、次に、通信監視部25によってプラント提供者とプラントのユーザが通信可能な状態か否かを判別する。

通信可能であれば、ステップS35に進み、通信不可能な状態であれば、処理を終了しフルサービスプログラムが実行されることはない。

次に、合意判定処理部30が、プログラムを実行することについて、所定の合意条件を満たしたか否かを判定する。

この所定の合意条件は、プラント提供者とプラントのユーザとの間で予め定められている条件である。例えば、プラント提供者が承認をしたか否かといった条件や、料金を支払ったか否かといった条件や、保有するプラント情報を提供しているか否かといった条件が考えられる。

仮に、プラント提供者側の演算装置22aと、プラントのユーザ側の演算装置22bが同数であった場合、承認部29による承認結果が、全演算装置22の3分の2以上の数に達すことという条件とすれば、少なくともプラント提供者側の誰かが承認しなければ、所定の合意条件を満たさないこととなる。

そして、プログラムの実行要求に対する所定の合意条件として、データベース27にプラントのユーザが仮想通貨を保有していることを条件とし、仮想通貨を保有しているか否かを判定する(ステップS43)。そして、実際にプログラムを実行するにあたって、自動的に記録されている仮想通貨を減少するようにする(ステップS44)。

このようにすることで、プラントのユーザが、プラント提供者に対して料金を支払ったか否かを判別することができる。

ステップS35の結果、所定の合意条件を満たした場合は、暗号鍵通知部26が、各分散型記録部23に対して暗号鍵を通知する。

なお、ステップS35の結果、所定の合意条件を満たしていない場合は、処理を終了する。

次に、暗号鍵の通知を受けた場合は、プログラム実行処理部28は、実行要求に従ってフルサービスプログラムを実行する。

次に、実行履歴処理部31は、プログラムが実行されたことを示す実行履歴情報をデータベース27に記録して処理を終了する。

実行履歴情報としては、例えば、プログラムを実行した実行結果のハッシュ値などを挙げることができる。

次に、本発明の第3の実施形態のプラント運転支援システム41及びプラント運転支援方法について説明する。

本実施形態は、主にプラントのユーザによるプラントのオペレーション状況及びメンテナンス状況が適切であるか否かを自動的に判断する点に特徴がある。

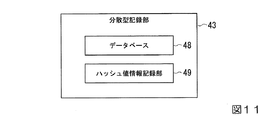

本実施形態のプラント運転システム41は、演算装置42に設けられた分散型記録部43と、ハッシュ値比較部44と、プラント提供側に設けられたデータベース45と、プラントのユーザ側に設けられたデータベース46と、ハッシュ値情報出力部47と、を備えている。

データベース48には、各種の情報が記録されるが、本実施形態では、主としてプラントのオペレーション情報及びメンテナンス情報のハッシュ値が記録されている。

ハッシュ値情報記録部49は、ハッシュ値情報出力部47から受け付けたハッシュ値を、データベース48に保存する機能部である。

ハッシュ値情報出力部47は、オペレーション情報及びメンテナンス情報のハッシュ値を分散型記録部43に出力する機能部である。

(ステップS41)

次に、本実施形態のプラント運転方法について説明する。

本実施形態では、まず、図12に示すように、プラントのユーザがプラントを運転する度に、またプラントをメンテナンスする度に、これらの情報を取得し、データベース46にプラントのオペレーション情報及びメンテナンス情報を記録する。

次に、ハッシュ値情報出力部47が、オペレーション情報及びメンテナンス情報のハッシュ値を演算し、このハッシュ値を分散型記録部43に出力する。

次に、ステップS42で受け付けたハッシュ値を、ハッシュ値情報記録部49が、分散型記録部43のデータベース48に記録する。

次に、データベース46とデータベース45を同期し、データベース45とデータベース46の内容が同一となるようにする。

次に、ハッシュ値比較部44が、データベース45及びデータベース46に記録されているオペレーション情報及びメンテナンス情報のハッシュ値を演算し、この値とデータベース48に記憶されているハッシュ値を比較する。

ステップS45の結果、両者が一致すれば処理を終了する。一致しなければ、ハッシュ値比較部44は、分散型記録部43に対して不一致が生じている旨のアラート情報を出力し、処理を終了する。

この結果、プラントにてトラブルが発生した際に、プラント提供者側においても、オペレーション又はメンテナンスに問題があったか否かを即座に判断することができ、プラント提供者側にてクレームの受入を判断する時間を短縮することができる。

また、上述したプラント監視システム1及びプラント運転支援システム21,41における各処理の過程は、プログラムの形式でコンピュータ読み取り可能な記録媒体に記憶されており、このプログラムをコンピュータが読み出して実行することによって、上記処理が行われる。ここでコンピュータ読み取り可能な記録媒体とは、磁気ディスク、光磁気ディスク、CD−ROM、DVD−ROM、半導体メモリ等をいう。また、このコンピュータプログラムを通信回線によってコンピュータに配信し、この配信を受けたコンピュータが当該プログラムを実行するようにしてもよい。

み合わせで実現できるもの、いわゆる差分ファイル(差分プログラム)であってもよい。

Claims (13)

- プラントの監視を行うプラント監視システムであって、

前記プラントの状態監視情報群の少なくとも一部を所定の情報処理装置へ送信するためのプログラムを記録する分散型記録部であって、互いに同一のプログラムを記録する複数の分散型記録部と、

前記状態監視情報を前記プラントから逐次取得するとともに、取得した前記状態監視情報が予め規定されたプログラム実行条件を満たしたか否かを判定する判定部と、

前記プログラム実行条件を満たした場合に、当該プログラム実行条件に対応する前記プログラムの実行要求を、前記複数の分散型記録部の全てに出力する実行要求出力部と、

を備え、

前記分散型記録部の各々は、

前記実行要求が出力された場合に、当該実行要求で指定された前記プログラムを読み出して実行するプログラム実行処理部と、

を有するプラント監視システム。 - プラントの運転支援を行うプラント運転支援システムであって、

前記プラントに関する運転支援情報を出力するためのプログラムを記録する分散型記録部であって、互いに同一のプログラムを記録する複数の分散型記録部と、

前記プログラムの実行要求を受け付けた場合に、当該実行要求を前記複数の分散型記録部の全てに出力する実行要求出力部と、

を備え、

前記分散型記録部の各々は、

当該実行要求で指定された前記プログラムを実行することについて、該プログラムの提供者との間で定められた所定の合意条件が満たされているか否かを判定する合意判定処理部と、

前記合意条件が満たされている場合に、指定された前記プログラムを実行するプログラム実行処理部と、

前記実行要求に従って前記プログラムが実行された場合に、当該プログラムが実行されたことを示す実行履歴情報を記録する実行履歴記録処理部と、

を有するプラント運転支援システム。 - 前記分散型記録部の各々は、

前記プログラムを含む各種情報をブロックごとに記録し、さらに当該ブロックをハッシュ値をもとに連続的にチェーン状に繋げて記録するデータベースをさらに備える

請求項2に記載のプラント運転支援システム。 - 前記プログラム実行処理部は、複数の前記分散型記録部に記録された複数の同一の前記プログラムの各々を実行するとともに、各プログラムの実行によって得られた演算値どうしを比較し、その比較結果に応じて前記演算値を出力するか否かを判定する

請求項2または請求項3に記載のプラント運転支援システム。 - 前記分散型記録部が、受け付けた前記実行要求の承認結果を複数の前記分散型記録部の各々に出力する承認部を備え、

前記合意判定処理部が、複数の前記分散型記録部の前記承認部の各々によって出力された承認結果に基づき、所定の合意条件が満たされているか否かを判定する

請求項2から請求項4のいずれか一項に記載のプラント運転支援システム。 - 前記合意判定処理部は、複数の前記分散型記録部の前記承認部の各々によって出力された承認結果に含まれる、承認する旨の出力数に基づき、所定の合意条件が満たされているか否かを判定する

請求項5に記載のプラント運転支援システム。 - 前記分散型記録部に、前記プログラムの実行に伴い増減する通貨代替情報が記録されていることを特徴とする

請求項2から請求項6のいずれか一項に記載のプラント運転支援システム。 - 前記所定の合意条件が、前記実行要求がなされたときから一定期間前以降の時期に、所定の情報を共有したか否かという条件を含んでいる

請求項2から請求項7のいずれか一項に記載のプラント運転支援システム。 - 前記分散型記録部に記録された前記プログラムが暗号化されており、

前記合意条件が満たされた際に前記プログラムの提供者から、各前記分散型記録部に対して、暗号を解く鍵が出力される暗号鍵出力部を備える

請求項2から請求項8のいずれか一項に記載のプラント運転支援システム。 - プラントの監視を行うプラント監視方法であって、

前記プラントの状態監視情報群の少なくとも一部を所定の情報処理装置へ送信するためのプログラムであって、互いに同一のプログラムを、複数の分散型記録部に記録するステップと、

前記状態監視情報を前記プラントから逐次取得するとともに、取得した前記状態監視情報が予め規定されたプログラム実行条件を満たしたか否かを判定するステップと、

前記プログラム実行条件を満たした場合に、当該プログラム実行条件に対応する前記プログラムの実行要求を、前記複数の分散型記録部の全てに出力するステップと、

を備え、

前記実行要求が出力された場合に、前記分散型記録部の各々が、当該実行要求で指定された前記プログラムを読み出して実行するステップと、

を有するプラント監視方法。 - プラントの監視を行うプラント監視システムのコンピュータに、

前記プラントの状態監視情報群の少なくとも一部を所定の情報処理装置へ送信するためのプログラムであって、互いに同一のプログラムを、複数の分散型記録部に記録するステップと、

前記状態監視情報を前記プラントから逐次取得するとともに、取得した前記状態監視情報が予め規定されたプログラム実行条件を満たしたか否かを判定するステップと、

前記プログラム実行条件を満たした場合に、当該プログラム実行条件に対応する前記プログラムの実行要求を、前記複数の分散型記録部の全てに出力するステップと、

を実行させるプログラムであって、

前記実行要求が出力された場合に、前記分散型記録部の各々が、当該実行要求で指定された前記プログラムを読み出して実行するステップと、

を有するプログラム。 - プラントの監視を行うプラント監視システムであって、

前記プラントの状態監視情報群の少なくとも一部を所定の情報処理装置へ送信するためのプログラムを記録する分散型記録部であって、ブロックチェーンを構成する複数の分散型記録部と、

前記状態監視情報を前記プラントから逐次取得するとともに、取得した前記状態監視情報が予め規定されたプログラム実行条件を満たしたか否かを判定する判定部と、

前記プログラム実行条件を満たした場合に、当該プログラム実行条件に対応する前記プログラムの実行要求を、前記分散型記録部に出力する実行要求出力部と、

を備え、

前記分散型記録部の各々は、

前記実行要求が出力された場合に、当該実行要求で指定された前記プログラムを読み出して実行するプログラム実行処理部と、

を有するプラント監視システム。 - プラントの運転支援を行うプラント運転支援システムであって、

前記プラントに関する運転支援情報を出力するためのプログラムを記録する分散型記録部であって、ブロックチェーンを構成する複数の分散型記録部と、

前記プログラムの実行要求を受け付けた場合に、当該実行要求を前記分散型記録部に出力する実行要求出力部と、

を備え、

前記分散型記録部の各々は、

当該実行要求で指定された前記プログラムを実行することについて、該プログラムの提供者との間で定められた所定の合意条件が満たされているか否かを判定する合意判定処理部と、

前記合意条件が満たされている場合に、指定された前記プログラムを実行するプログラム実行処理部と、

前記実行要求に従って前記プログラムが実行された場合に、当該プログラムが実行されたことを示す実行履歴情報を記録する実行履歴記録処理部と、

を有するプラント運転支援システム。

Priority Applications (3)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2017071157A JP6846973B2 (ja) | 2017-03-31 | 2017-03-31 | プラント監視システム、プラント運転支援システム、プラント監視方法、及びプログラム |

| PCT/JP2018/013226 WO2018181705A1 (ja) | 2017-03-31 | 2018-03-29 | プラント監視システム、プラント運転支援システム、プラント監視方法、及びプログラム |

| US16/494,456 US11262732B2 (en) | 2017-03-31 | 2018-03-29 | Plant monitoring system, plant operation assistance system, plant monitoring method, and program |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2017071157A JP6846973B2 (ja) | 2017-03-31 | 2017-03-31 | プラント監視システム、プラント運転支援システム、プラント監視方法、及びプログラム |

Publications (3)

| Publication Number | Publication Date |

|---|---|

| JP2018173794A JP2018173794A (ja) | 2018-11-08 |

| JP2018173794A5 JP2018173794A5 (ja) | 2020-02-27 |

| JP6846973B2 true JP6846973B2 (ja) | 2021-03-24 |

Family

ID=63676093

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2017071157A Active JP6846973B2 (ja) | 2017-03-31 | 2017-03-31 | プラント監視システム、プラント運転支援システム、プラント監視方法、及びプログラム |

Country Status (3)

| Country | Link |

|---|---|

| US (1) | US11262732B2 (ja) |

| JP (1) | JP6846973B2 (ja) |

| WO (1) | WO2018181705A1 (ja) |

Families Citing this family (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| EP3543940A1 (de) * | 2018-03-23 | 2019-09-25 | Siemens Aktiengesellschaft | Computerimplementiertes verfahren zum bereitstellen von daten, insbesondere für eine konformitätsverfolgung |

Family Cites Families (16)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP4264765B2 (ja) * | 1996-07-30 | 2009-05-20 | 三菱電機株式会社 | ビル管理装置システム |

| JPH10161707A (ja) | 1996-11-29 | 1998-06-19 | Sukiyan Technol:Kk | Faシステムの制御方法 |

| JPH11231932A (ja) * | 1998-02-17 | 1999-08-27 | Toshiba Corp | 入出力管理装置 |

| JP2000029849A (ja) * | 1998-07-15 | 2000-01-28 | Hitachi Ltd | 分散制御システム、及び分散制御システムにおけるフィルタリング方法 |

| US6822945B2 (en) * | 2000-11-08 | 2004-11-23 | Genesys Telecommunications Laboratories, Inc. | Method and apparatus for anticipating and planning communication-center resources based on evaluation of events waiting in a communication center master queue |

| JP2002202811A (ja) * | 2000-12-28 | 2002-07-19 | Yamatake Building Systems Co Ltd | 設備データモニタリング方法及び装置 |

| TW573266B (en) * | 2002-01-11 | 2004-01-21 | Univ Nat Cheng Kung | Universal service management system |

| JP2003337853A (ja) * | 2002-05-22 | 2003-11-28 | Daikin Ind Ltd | 設備機器管理システム、設備機器運用装置およびシステム管理装置 |

| JP2004021658A (ja) | 2002-06-18 | 2004-01-22 | Nec Corp | プログラム自動実行システム |

| US7899877B2 (en) * | 2005-05-17 | 2011-03-01 | Dell Products L.P. | Method for dynamically managing multicast sessions for software downloads and related systems |

| JP2007241513A (ja) | 2006-03-07 | 2007-09-20 | Japan Lucida Co Ltd | 機器監視装置 |

| JP5072372B2 (ja) * | 2007-01-16 | 2012-11-14 | 株式会社東芝 | 遠隔監視・診断システム |

| US8332807B2 (en) * | 2007-08-10 | 2012-12-11 | International Business Machines Corporation | Waste determinants identification and elimination process model within a software factory operating environment |

| JP2013011200A (ja) | 2011-06-28 | 2013-01-17 | Mitsubishi Heavy Ind Ltd | 運転監視システム、運転監視方法、及びプログラム |

| JP5998577B2 (ja) | 2012-03-29 | 2016-09-28 | 日本電気株式会社 | クラスタ監視装置、クラスタ監視方法、及びプログラム |

| DE102015114215A1 (de) | 2015-08-27 | 2017-03-02 | Rwe Ag | Versorgungssystem und verfahren zum betreiben eines versorgungssystems |

-

2017

- 2017-03-31 JP JP2017071157A patent/JP6846973B2/ja active Active

-

2018

- 2018-03-29 WO PCT/JP2018/013226 patent/WO2018181705A1/ja active Application Filing

- 2018-03-29 US US16/494,456 patent/US11262732B2/en active Active

Also Published As

| Publication number | Publication date |

|---|---|

| WO2018181705A1 (ja) | 2018-10-04 |

| US20200192335A1 (en) | 2020-06-18 |

| JP2018173794A (ja) | 2018-11-08 |

| US11262732B2 (en) | 2022-03-01 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US11875300B2 (en) | Perishable asset tracking for blockchain | |

| JP4993733B2 (ja) | 暗号クライアント装置、暗号パッケージ配信システム、暗号コンテナ配信システム及び暗号管理サーバ装置 | |

| US7835993B2 (en) | License management device and method | |

| JP2009230741A (ja) | 統合型ストレージシステムのアーカイブデータの完全性を検証するための方法と装置 | |

| US8566949B2 (en) | Software component, software component management method, and software component management system | |

| US20170046693A1 (en) | Systems and methods for detecting and resolving data inconsistencies among networked devices using hybrid private-public blockchain ledgers | |

| US11557195B2 (en) | Alarm management system with blockchain technology | |

| KR20190134296A (ko) | 블록체인을 기반으로 한 공급망 관리 및 추적 시스템 및 방법 | |

| CN101853679A (zh) | 信息处理设备、信息处理方法和程序 | |

| EP2736010B1 (en) | License management device, license management system, license management method, and program | |

| CN105635320A (zh) | 一种用于调用配置信息的方法与设备 | |

| CN113645229A (zh) | 一种基于可信确认的认证系统及方法 | |

| CN109302501B (zh) | 一种基于区块链技术的工控数据存储方法、装置及系统 | |

| WO2020067376A1 (ja) | データ管理サーバ、データ利用サーバ、データ流通システム、データ管理方法及びプログラム | |

| JP6846973B2 (ja) | プラント監視システム、プラント運転支援システム、プラント監視方法、及びプログラム | |

| CN110598377A (zh) | 基于区块链的软件序列号管理方法以及装置 | |

| CN111291399B (zh) | 数据加密方法、系统、计算机系统和计算机可读存储介质 | |

| KR101457689B1 (ko) | 멀티 도메인 매니저의 운영 방법 및 도메인 시스템 | |

| JP2008250773A (ja) | 情報配信システム、管理装置用プログラム及び情報処理装置用プログラム | |

| EP3783549A1 (en) | Contextual iot with blockchain | |

| US20080052239A1 (en) | Content delivery apparatus, user terminal device, relief management method and computer program | |

| JP2021039588A (ja) | 制御システム及び制御情報配信方法 | |

| CN111143788A (zh) | 许可证处理方法、电子设备、存储介质及计算机程序产品 | |

| US20210248616A1 (en) | Value warranty data validation and encryption system | |

| US20220210164A1 (en) | Apparatus and method for managing remote attestation |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A821 Effective date: 20170403 |

|

| RD03 | Notification of appointment of power of attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7423 Effective date: 20181109 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20200115 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20200115 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20200923 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20201120 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20210216 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20210302 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 6846973 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |