JP5771822B2 - デジタルデータ内容証明システム - Google Patents

デジタルデータ内容証明システム Download PDFInfo

- Publication number

- JP5771822B2 JP5771822B2 JP2010277346A JP2010277346A JP5771822B2 JP 5771822 B2 JP5771822 B2 JP 5771822B2 JP 2010277346 A JP2010277346 A JP 2010277346A JP 2010277346 A JP2010277346 A JP 2010277346A JP 5771822 B2 JP5771822 B2 JP 5771822B2

- Authority

- JP

- Japan

- Prior art keywords

- file

- data

- date

- information

- time

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Description

ところで、昨今は、各種書類をパソコンなどの情報処理装置で作成することが多くなり、作成されたデジタルデータの作成時期と内容を第三者によって証明してもらおうとする需要は増加の一途を辿っている。このような現状のもと、特許文献1には電子公証サービスを実現するための技術が開示されている。

特許文献1の項目〔0028〕では、公証サービスを希望する電子データ(130)に対して、公証サービス享受者のデジタル署名(131)と付加情報(132)を加え、これに公証センターの承認者のデジタル署名(133)を加え一体となった状態のデータを公証済電子データ(141)とする。このように、原本である電子データ(130)はデジタル署名(131)等が加えられることにより、元の電子データとは同一ではなくなっている。証明が必要とされているのは変更前の元データであるので、証明のために変更せざるを得ないのでは本末転倒である。また、付加情報(132)には、日付や承認者、承認内容等が含まれており、電子データ(130)の証明書の役割をなすものであるが、本来証明書というものは、それが証明する対象とは相互に独立のはずであり、対象となるデータに付加されるものではない。

以下、証明対象となるデジタルデータを「原本データ」という。

ユーザ端末から送信されたデジタルデータからなる原本データ若しくは原本データのハッシュ値を受信して証明を行うデータ証明装置と、前記データ証明装置によって作成された中間ファイルに対して、ハッシュ値及び日時情報を包含する日時保証情報を付与するタイムスタンプ付与装置と、を有してなるデジタルデータの内容証明システムであって、請求項1〜4に係る4つの態様がある。

前記データ証明装置は、

ユーザ情報記憶手段と、原本データ受付手段と、中間ファイル作成手段と、タイムスタンプ要求手段と、日時保証情報取得手段と、証明済ファイル作成手段と、証明済ファイル送信手段と、を有することを特徴とする。

ユーザ情報記憶手段は、ユーザの個人情報(ユーザ名、メールアドレス、所属などの属性情報)をユーザ識別情報と対応づけて格納する。

原本データ受付手段は、ユーザ端末からユーザ識別情報とともに送信された原本データを受信する。

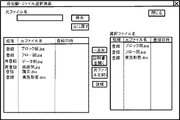

中間ファイル作成手段は、まず、原本データ名と原本データの受信日時ユーザ名を含む証明事項を記載する第1のエリアと、任意のファイルを添付する第2のエリアと、日時保証情報を添付する第3のエリアを備えたフォーマットを有するファイルを作成する。次に、原本データ名と、ユーザ情報記憶手段からユーザ識別情報に基づいて抽出したユーザ名と、原本データの受信日時とを少なくとも含む証明事項を第1のエリアに記載するとともに、第2のエリアに前記受信した状態から変更がない原本データを複製可能な状態で添付して中間ファイルを作成する。

タイムスタンプ要求手段は、中間ファイルをタイムスタンプ付与装置に送信する。あるいは中間ファイルの代りに、中間ファイルのハッシュ値を算出して該ハッシュ値を送信してもよい。ハッシュ値を送信するようにすれば、中間ファイルのサイズが大きい場合でも遅滞なく処理することが出来る。

日時保証情報取得手段は、タイムスタンプ付与装置から中間ファイルのハッシュ値及び日時情報を包含する日時保証情報を受信する。

証明済ファイル作成手段は、受信した日時保証情報を中間ファイルの第3のエリアに添付することで証明済ファイルを作成する。

証明済ファイル送信手段は、この証明済ファイルをユーザ端末に送信する。

前記タイムスタンプ付与装置は、

前記データ証明装置から受信したハッシュ値或いは受信した中間ファイルから所定のハッシュ関数に基づいて算出したハッシュ値と、日時情報とを包含する日時保証情報を生成する生成手段と、

前記生成した日時保証情報を、前記データ証明装置に送信する通信手段と、を有してなる。

中間ファイルに原本データが添付された場合、この原本データには一切変更がない。このことは、内容証明を目的とするシステムにとっては本質的なことである。また、1ファイルに添付される原本データは複数あってもよい。従って例えば、表計算ソフトで作成したデータ、ワープロソフトで作成したデータ、描画ソフトで作成したデータなどを1のファイルに添付できる。これにより利便性は格段に増す。

「証明済ファイル」は、「中間ファイル」に日時保証情報を添付したファイルであって、後日必要になる場合に備えて、通常はユーザ端末側で保存される。

なお、中間ファイルおよび証明済ファイルのフォーマットとして現時点(出願時である2010年)ではPDF(Portable Document Format)を念頭においている。PDF文書には、ファイルを添付できる機能(http://www.adobe.com/jp/designcenter/acrobat/articles/acr7sdreaderattach.html参照)があり、この機能を利用して原本データを添付する。また、PDF文書に複数人が複数回の署名ができる機能(http://help.adobe.com/ja_JP/Reader/8.0/help.html?content=WS58a04a822e3e50102bd615109794195ff-7d48.html)があるので、この署名フィールドを日時保証情報の書き込みのために使用することにする。「日時保証情報を添付」とは、署名フィールドに日時保証情報を書き込むことをいうものとする。

「日時情報」とは、原本データについての内容証明の要求が受け付けられた等の日時を示す情報である。

「日時保証情報」には、日時情報とハッシュ値が含まれ、他に必要に応じて付加情報も含まれる。日時保証情報に含まれる日時情報によって原本データの存在していた時期が証明でき、又ハッシュ値によって少なくともこの時期以降は原本データ及び該原本データに関する証明事項が改ざんされていないことが証明できる。

タイムスタンプ付与装置は、原本データ自体ではなく中間ファイルのハッシュ値を算出する。これにより、原本データと証明事項との改ざんの有無を同時に証明することが可能となる。

もし、原本データと証明事項の改ざんの有無が別々に証明されるとするならば、原本データと証明事項との関連性を別途証明しなくてはならない。しかし本発明では、両者の対応に疑義が生じる余地はない。

ユーザ端末から原本データ自体の代わりに原本データのハッシュ値が送信され、

中間ファイルには原本データの代りに原本データのハッシュ値が添付される点で、請求項1に係る発明と相違する。

データ証明装置に対して原本データを送信する場合、送信データのセキュリティや大ファイル送信時のサーバや通信の負荷に配慮しなくてはならないが、ハッシュ値であれば安心して送信できる。

ユーザ端末から原本データ自体の代わりに原本データのハッシュ値が送信され、

中間ファイルには原本データの代りに原本データのハッシュ値が添付される点で、請求項2に係る発明と共通するが、

タイムスタンプ付与装置には原本データのハッシュ値を送信して、このハッシュ値及び日時情報を包含する日時保証情報を受信する点で請求項2と相違する。

請求項1および2に係る発明では、原本データと証明事項の両者に対して同時に内容証明を受けることができるのに対して、請求項3に係る発明では、原本データ(正確にはハッシュ値)に対してのみ内容証明が受けられる。

ユーザ端末から原本データ自体の代わりに原本データのハッシュ値が送信される点で請求項2および3に係る発明と共通する。しかし、証明事項は記載されているが原本データに関する情報(原本データ自体或いはハッシュ値)を添付していない中間ファイル或いは中間ファイルのハッシュ値をタイムスタンプ付与装置に送信して、中間ファイルのハッシュ値及び日時情報を包含する日時保証情報を受信する点、及び中間ファイルに日時保証情報と原本データのハッシュ値を添付して証明済ファイルを作成する点で請求項2あるいは3と相違する。

このように請求項4に係る発明では、証明事項に対してのみ内容証明が受けられる。

ユーザによっては、原本データのみ、あるいは証明事項にのみ内容証明を受けることを希望することも考えられるので、請求項3および4はこのようなニーズに応えるものである。

中間ファイルに日時保証情報を添付する代りに、中間ファイルと同様のフォーマットを有するファイルを新規に作成し、この作成されたファイルには中間ファイルと日時保証情報を添付することで証明済ファイルを作成することを特徴とする。つまり、原本データと証明事項とを封入した封筒をさらに別の封筒に封入し、この別の封筒にタイムスタンプを押すことにたとえることができる。

中間ファイルに日時保証情報を添付する代りに、受信した日時保証情報を格納する日時保証情報ファイルを作成し、

証明済ファイル送信手段は、中間ファイルを証明済ファイルとして送信するとともに、日時保証情報ファイルも送信することを特徴とする。

ユーザ情報記憶手段には、本人確認書類(運転免許証、パスポート、住基カード、健康保険証等の本人であることを確認しうる書類)の画像データあるいは記載事項も格納し、証明済ファイルに記載される証明事項には、前記本人確認書類の画像データあるいは記載事項も含まれることを特徴とする。

前記デジタルデータからなる原本データは原本作成者端末から前記ユーザ端末へ送信されたものであり、前記ユーザ端末は前記データ証明装置から受信した前記証明済ファイルを前記原本作成者端末に送信することを特徴とする。

これにより、契約のように関与する人間が複数であっても、デジタルデータである原本の内容証明を本発明のシステムで行うことができる。

前記原本データは、紙媒体の書類をスキャナで画像として読み取ったデジタルデータであることを特徴とする。

これにより、請求書や領収証などの紙で取り交わされることが多い書類も、本発明のシステムによる証明の対象となる。

請求項10に係る発明は、請求項9に係る発明において、

前記ユーザ端末は、前記原本データとともに、前記紙媒体の書類に記載されている事項を送信し、この送信された事項は、前記第1のエリアに記載されることを特徴とする。

紙媒体の書類には日付や金額などが手書きされ、伝票番号などスタンプが押されていることが多い。これらの手書き文字などをユーザ端末からデータ証明装置に送信するならば、本発明の証明済ファイルの第1のエリアに、証明事項として記載することが可能となる。

前記データ証明装置は、

前記データ証明装置の運営主体と、前記ユーザと、承認業務を行う第三者のいずれかが有する電子証明書に関する情報を記憶する電子証明書記憶手段と、

電子署名を生成する電子署名生成手段とを、さらに有するとともに、

前記中間ファイル作成手段が作成するファイルのフォーマットには電子署名を添付するための電子署名エリアがさらに備えられ、

前記証明済ファイル作成手段は、受信した日時保証情報を中間ファイルの第3のエリアに添付するとともに、電子署名エリアに電子署名を添付して証明済ファイルを作成することを特徴とする。

このように、内容証明の対象となる電子データには日時保証情報(いわゆるタイムスタンプに相当)に電子署名も付加されるので、一層の客観性が確保される。

請求項12に係る発明は、ユーザ端末にデータ証明装置の機能を担わせるためのコンピュータプログラムである。

このコンピュータプログラムをインストールすることにより、ユーザ端末は、中間ファイル作成手段と、タイムスタンプ要求手段と、日時保証情報取得手段と、証明済ファイル作成手段と、を有することになる。ただし、請求項1に係る発明等のような原本データ受付手段、証明済ファイル送信手段は必要としていない。なぜなら、原本データは通常ユーザ端末に備えられている記憶手段に格納されており、証明済ファイルはこの記憶手段に格納されるからである。いわば、個々のユーザ専用のデータ証明装置であり、そのための利便性を重視したものである。

証明対象である原本データの持ち主であるユーザが自分の端末で証明済ファイルを作成するのであれば、第三者的な立場にあるデータ証明装置が証明済ファイルを作成する場合と比べ、客観性が疑問視されないとも限らない。

そこで、データ証明管理装置に、ユーザ端末から送信されるユーザアカウントおよびパスワードが登録されていることをもって正当なユーザか否かを判定するユーザ認証手段と、

正当なユーザと判定されたユーザ端末から原本データあるいは中間ファイルを受信後、該ユーザ端末に電子証明書を送信する電子証明書配送手段とを備えさせることとした。

前記デジタル画像データが貼り付けられた中間ファイルにハッシュ値及び日時情報を包含する日時保証情報と、電子署名とを付与して証明済ファイルを作成するとともに、前記デジタル画像データに含まれる文字情報データと前記証明済ファイルとを対応づけて記憶手段に格納するタイムスタンプ付与装置と、

前記ユーザ端末から受信したデジタル画像データが貼り付けられた中間ファイルを作成して、前記ユーザ端末に送信するデータ証明装置とを有してなり、

前記ユーザ端末が前記タイムスタンプ付与装置に対して中間ファイルを送信し証明済ファイルの作成を依頼するシステムである。

これにより、紙媒体の帳票類を画像データ化してタイムスタンプと電子署名とにより証明を受けることができる。証明済のファイルおよび文字情報データはタイムスタンプ付与装置側で保存し管理されるのでデータ証明装置の負担が軽減される。

なお、ユーザ端末が「画像読取手段を備えた」とは、外部の画像読取装置と接続し、読み取った画像を取得できる場合も含む意味である。また、ユーザ端末から送信される中間ファイルに文字情報データが含まれていないときは、中間ファイルと文字情報データがそれぞれタイムスタンプ付与装置に送信される。

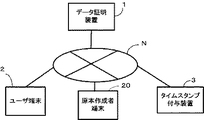

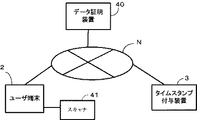

この実施形態のシステム構成例を図1に示す。

インターネットNを介して、データ証明装置1がユーザ端末2及びタイムスタンプ付与装置3と接続している。

データ証明装置1は、記憶部4、処理部5を含む。

記憶部4は、ユーザ情報記憶手段6を含む。また、記憶部4は、コンピュータをデータ証明装置1として機能させるためのコンピュータプログラムや、処理の経過に伴う作業用データ、パラメータ類、Webデータなどを記憶する。このシステムを利用できるのは登録しているユーザに限る場合などは、登録ユーザの個人情報なども適宜記憶するものとする。

ユーザ情報記憶手段6には、データ証明装置1による内容証明サービスを受けようとするユーザが予めデータ証明装置1に送信した個人情報を、ユーザ管理や課金処理などのために登録する。登録される情報として、ユーザ名、ユーザの所属する会社や団体名、メールアドレス、住所などがある。

ただし、これらの各手段の分類は、あくまで説明の便宜上にすぎない。各手段は、その機能に応じて、ハードウェア、ソフトウェアで実装される。ソフトウェアによる場合は、ROMやハードディスクなどの記憶手段に格納されているコンピュータプログラムを、CPUが実行する。これらは、公知の事柄であるので説明を省略する。

また、データ証明装置1は、キーボードやディスプレイ等の入出力手段及びドライバ類、通信ネットワークを介したユーザ端末2やタイムスタンプ付与装置3との通信を可能とする通信インターフェース部14も備える。

原本データ受付手段8は、証明対象の1以上任意個数の原本データをユーザ端末2から受信する。

中間ファイル作成手段9は、先ずPDFなどの一体管理型フォーマットのファイルを作成する。次にこのファイルに受信した原本データを変更することなくそのまま添付するとともに、証明事項を記載して中間ファイルを作成する。証明事項の記載はファイルの受信日時(タイムスタンプ付与装置3から日時保証情報を取得した日時すなわち内容証明日時と同じとみなして差し支えない)やファイル名などの必要と考えられる項目があれば、書式はどのようなものでもよい。

タイムスタンプ要求手段10は、中間ファイルをタイムスタンプ付与装置3に送信する。

日時保証情報取得手段11は、タイムスタンプ付与装置3から日時保証情報を受信する。

証明済ファイル作成手段12は、受信した日時保証情報を中間ファイルに添付して証明済ファイルを作成する。

証明済ファイル送信手段13は、作成された証明済ファイルをユーザ端末2に送信する。

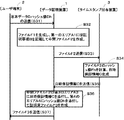

原本データ受付手段8は、インターネットNおよびインターフェース部14を介してユーザ端末2から、原本データDを受信する(ステップS1)。ここでユーザ識別情報も受信する。

さらにファイルF1の第2のエリアA2に原本データDを添付して中間ファイルF2を作成する(ステップS2)。

あわせて、タイムスタンプ付与装置3は、所定の時刻認証局にタイムスタンプTSの発行を要求する。このタイムスタンプTSは中間ファイルF2を受信した時刻などに対応する。この実施形態のシステムのタイムスタンプTSは、請求項1にいう「日時情報」に相当し、これにハッシュ値Fhと、その他付加情報を含めて日時保証情報Cを生成する。その他付加情報には、ハッシュ値Fhのほかに時刻認証局やタイムスタンプ付与装置3などの証明書類(PKIの電子証明書も含む)も含まれ得る。なお、日時保証情報CにはタイムスタンプTSとハッシュ値Fhが最小限含まれていればよく、その他付加情報は必須ではないから、利便性等を考慮して決定すればよい。

ところで、日時保証情報は、タイムスタンプ付与装置3の暗号鍵によって暗号化されていることが望ましい。つまり、公開鍵方式も導入してセキュリティの強化を図るわけである。

続いて、証明済ファイル送信手段13は、作成された証明済ファイルF3をユーザ端末2に送信する(ステップS7)。

さらに、ファイルF2では、1以上任意個数の原本データを添付できる。しかも、個々の原本データを格納するファイル形式は限定しないので、例えば、WORD(マイクロソフト社の製品名)のようなワープロソフトで作成されたファイルとGIF形式などの画像ファイルとをファイル形式を変更することなく同一のファイルF2に添付できる。原本データのファイル形式を変更しなくても証明済ファイルF3の作成ができる点も本発明の特徴のひとつである。

以上が、第1の実施形態の構成及び動作の説明である。

データ証明装置1あるいはタイムスタンプ付与装置3は証明済ファイルF3を検証するソフトウェアを予め作成しておき、データ証明装置1からユーザ端末2に証明済ファイルF3を送付するとき等にこのソフトウェアも送付する。このソフトウェアは、次のような機能を備えている。

すなわち、証明済ファイルF3から日時保証情報Cを削除した後のファイル(中間ファイルF2)のハッシュ値を計算する機能、この算出したハッシュ値と日時保証情報から取り出したハッシュ値Fhとを比較する機能、ハッシュ値同士の比較結果を出力する機能である。

日時保証情報Cがタイムスタンプ付与装置3の秘密鍵で暗号化されている場合は、このソフトウェアには公開鍵を定数として持たせ、この公開鍵で復号化してハッシュ値を取り出すものとする。

以上のソフトウェアによってハッシュ値が一致したときは、証明済ファイルF3の証明事項Bも添付の原本データDも改ざんされていないと判断できる。

このようにして、原本データDは何時内容証明を受けたのか、つまり何時の時点で既に存在していたかということ、証明済ファイルF3に記載されている証明事項Bと添付の原本データDとの対応に間違いがないことを証明できる。

第1に、データ証明装置1側で中間ファイルF2のハッシュ値Fhを算出し、タイムスタンプ付与装置3には中間ファイルF2の代わりに、ハッシュ値Fhを送信してもよい。

第2の実施形態は、ユーザ端末2からは原本データDではなく、原本データDのハッシュ値Dhが送信される点で第1の実施形態と相違する。

第三者的機関による内容証明を希望するが、インターネット等の通信回線を介して重要な原本データを送信することは避けたいという要望に応えたり、大ファイル送信時の障害を回避するためである。

以下、第1の実施形態との相違点を中心に、図2のブロック図および図7のフロー図を参照しながら説明する。

あわせて、タイムスタンプ付与装置3は、所定の時刻認証局にタイムスタンプTSの発行を要求し、このタイムスタンプTSにハッシュ値Fhと、その他付加情報を含めて日時保証情報Cを生成する。

続いて、証明済ファイル送信手段13は、作成された証明済ファイルF3をユーザ端末2に送信する(ステップS17)。

上記のステップS13では、中間ファイルF2を送信していたが、データ証明装置1で中間ファイルF2のハッシュ値Fhを算出し、このハッシュ値Fhを送信してもよい。

第3の実施形態は、ユーザ端末2からは原本データDではなく、原本データDのハッシュ値Dhが送信される点で第1の実施形態と相違し、第2の実施形態と共通する。

以下、第1の実施形態との相違点を中心に、図2のブロック図および図9のフロー図を参照しながら説明する。

続いて、証明済ファイル送信手段13は、作成された証明済ファイルF3をユーザ端末2に送信する(ステップS27)。

この実施形態は、原本データD(正確にはそのハッシュ値Dh)についてのみタイムスタンプを受けたいというニーズに応えるものである。第1または第2の実施形態のように原本データDと証明事項Bとを一体としてタイムスタンプを受けるのか、この第3の実施形態のように原本データDにのみタイムスタンプを受けるのか、あるいは下記の第4の実施形態のように証明事項Bにのみタイムスタンプを受けるのかは、ユーザ端末2から原本データDあるいはハッシュ値Dhを送信するときにユーザに選択させるようにしてもよい。

第4の実施形態は、ユーザ端末2からは原本データDではなく、原本データDのハッシュ値Dhが送信される点で第1の実施形態と相違し、第2および第3の実施形態と共通する。

以下、第1の実施形態との相違点を中心に、図2のブロック図および図10のフロー図を参照しながら説明する。

タイムスタンプ付与装置3は、所定の時刻認証局にタイムスタンプTSの発行を要求し、このタイムスタンプTSにハッシュ値Fhと、その他付加情報を含めて日時保証情報Cを生成する(ステップS34)。

続いて、証明済ファイル送信手段13は、作成された証明済ファイルF3をユーザ端末2に送信する(ステップS37)。

上記のステップS33では、中間ファイルF2を送信していたが、データ証明装置1で中間ファイルF2のハッシュ値Fhを算出し、このハッシュ値Fhを送信してもよい。

この実施形態は、証明事項Bに本人確認書類を含める点で第1の実施形態と相違する。

以下、第1の実施形態と相違する点を説明する。

ユーザ情報記憶手段6には、ユーザごとに本人確認書類を含める。本人確認書類としては免許証、パスポート、住基カード或いは健康保険証などの公的な証明書が適当である。この本人確認書類を複写した画像データをユーザ情報記憶手段6に格納してもよく、免許証番号や被保険者番号などの記載事項をテキストデータとして格納してもよい。

中間ファイルF2の第1のエリアA1に証明事項Bを記載するときに、あわせて本人確認書類の画像データ或いはテキストデータを記載するとよい。証明事項Bには登録者であるユーザ名が必須の記載事項であるが、同姓同名もいることから、証明事項Bに本人確認書類データを含めることは非常に意義がある。

第2〜第4の実施形態においても、同様に本人確認データも含めたタイムスタンプを受けるならば、極めて信頼性の高い内容証明となる。

この実施形態は、図12に示すように原本作成者端末20を含める点で第1の実施形態と相違する。

以下、第1の実施形態と相違する点を中心に説明する。

原本作成者端末20は、原本データを作成する者が使用する情報処理装置であり、インターネットNなどの通信回線を介してユーザ端末2とデータの送受信が可能である。原本作成者端末20が作成した原本データがユーザ端末2に送信され、ユーザ端末2からの送信によりこの原本データがデータ証明装置1によって証明される。また、データ証明装置1からユーザ端末2に送信された証明済ファイルは、ユーザ端末2から原本作成者端末20に送信される。

原本作成者端末20が作成した発注書Dのデジタルデータがユーザ端末2に送信される(ステップF1)。

原本データ受付手段8は、ユーザ端末2から、発注書データDを受信する(ステップS1n)。中間ファイル作成手段9は、PDFファイルF1を作成する。ファイルF1は第1のエリアA1、第2のエリアA2、第3のエリアA3を有し、第1のエリアA1には、受注書の名前、住所、発注者の名前、発注内容の概要、発注書の内容に同意した日時などの証明事項Bが記載される。同意した日時として、例えばデータ証明装置1がユーザ端末2から発注書データDを受信した日時を用いればよい。

さらにファイルF1の第2のエリアA2に発注書データDを添付して中間ファイルF2を作成する(ステップS2n)。

タイムスタンプ要求手段10は、中間ファイルF2をタイムスタンプ付与装置3に送信する(ステップS3n)。

タイムスタンプ付与装置3は、受信した中間ファイルF2に付与する日時保証情報Cを生成する(ステップS4n)。

タイムスタンプ付与装置3が日時保証情報Cを送信してくる(ステップS5n)ので、日時保証情報取得手段11はこれを受信する。

証明済ファイル作成手段12は、中間ファイルF2の第3のエリアA3に日時保証情報Cを添付し、受注証明書ファイルF3を作成する(ステップS6n)。

続いて、証明済ファイル送信手段13は、作成された受注証明書ファイルF3をユーザ端末2に送信する(ステップS7n)。

ユーザ端末2は、受注証明書ファイルF3を保存するとともに、受注証明書ファイルF3の複製ファイルF4を作成する(ステップF2)。

受注証明書ファイルF3の複製F4は、ユーザ端末2から原本作成者端末20に送信される(ステップF3)。

つまり、この実施形態は、第1の実施形態にステップF1、F2、F3の処理を追加することにより、発注書のような相手方のいる書類の内容証明を簡便に行うことを目的とする。

なお、このような目的は、第2〜第5の実施形態にステップF1、F2、F3の処理を追加することによっても実現可能である。

この実施形態は、受注証明書ファイルに電子署名を添付する点で第6の実施形態と相違する。

システム構成は第6の実施形態と同様であり(図12参照)、データ証明装置の機能は、電子署名生成・添付の機能が追加された点を除き第1の実施形態のデータ証明装置1と同様である。

記憶部4には、電子証明書記憶手段31も含まれる。電子証明書記憶手段31には、データ証明装置30が有する電子証明書に関する情報が記憶されている。電子証明書に関する情報としては、電子証明書の所有者(この実施形態ではデータ証明装置30の運営主体)の名前と住所、秘密鍵と対をなす公開鍵、当該電子証明書を発行した認証局に関する情報と発行日時などがある。

この実施形態の証明済ファイル作成手段33は、受信した日時保証情報Cに加え、電子署名生成手段32が生成した電子署名Eも中間ファイルF2に添付して証明済ファイルF3を作成する。

原本作成者端末20が作成した発注書Dのデジタルデータがユーザ端末2に送信される(ステップF1)。

原本データ受付手段8は、ユーザ端末2から、発注書データDを受信する(ステップS1n)。中間ファイル作成手段9は、PDFファイルF1を作成する。図16に示すように、ファイルF1は第1のエリアA1、第2のエリアA2、第3のエリアA3および電子署名エリアA5を有し、第1のエリアA1には、受注書の名前、住所、発注者の名前、発注内容の概要、発注書の内容に同意した日時などの証明事項Bが記載される。同意した日時として、例えばデータ証明装置1がユーザ端末2から発注書データDを受信した日時を用いればよい。

さらにファイルF1の第2のエリアA2に発注書データDを添付して中間ファイルF2を作成する(ステップS40)。

タイムスタンプ要求手段10は、中間ファイルF2をタイムスタンプ付与装置3に送信する(ステップS3n)。

タイムスタンプ付与装置3は、受信した中間ファイルF2に付与する日時保証情報Cを生成する(ステップS4n)。

タイムスタンプ付与装置3が日時保証情報Cを送信してくる(ステップS5n)ので、日時保証情報取得手段11はこれを受信する。

証明済ファイル作成手段33は、中間ファイルF2の第3のエリアA3に日時保証情報Cを添付し、電子署名エリアA5に電子署名Eを添付し図16に示すように、受注証明書ファイルF3を作成する(ステップS42)。

続いて、証明済ファイル送信手段13は、作成された受注証明書ファイルF3をユーザ端末2に送信する(ステップS7n)。

ユーザ端末2は、受注証明書ファイルF3を保存するとともに、受注証明書ファイルF3の複製ファイルF4を作成する(ステップF2)。

受注証明書ファイルの複製F4は、ユーザ端末2から原本作成者端末20に送信される(ステップF3)。

重要なのは、受注証明書ファイルF3には日時保証情報(いわゆるタイムスタンプに相当)と電子署名とを添付したということである。

しかし、原本性を保証するのは、行政書士や税理士などの第三者でもよい。この場合は、電子証明書記憶手段31には、データ証明装置30の運営主体に与えられた秘密鍵と公開鍵ではなく、当該第三者の秘密鍵と、この秘密鍵に対応する電子証明書に関する情報が記憶される。

あるいは、ユーザ(=受注者)の秘密鍵を用いて電子署名を付与してもよい。この場合、ユーザは、自分の秘密鍵と電子証明書をデータ証明装置30側に預託し、電子証明書記憶手段31はこれを記憶する。

この実施形態は、証明の対象が紙媒体の書類である点で、上記の第1〜第7の実施形態と相違する。電子帳簿保存法の施行により、従来は紙媒体で管理していた帳簿書類も、一定の要件を充たすことで、電子データで保存することが可能となった。この電子データとして保存される帳簿書類も原本データとして証明の対象にしようとするのが本実施形態である。

なお、この実施形態の代表的なユーザとして、顧客から帳簿書類を預かった税理士等が考えられる。

記憶部4の電子証明書記憶手段42には、電子証明書に関する情報、即ち、電子証明書の所有者である税理士等の名前と住所、秘密鍵と対をなす公開鍵、当該電子証明書を発行した認証局に関する情報と発行日時などが記憶されている。この場合、税理士等は、自分の秘密鍵と電子証明書をデータ証明装置40側に預託しているわけである。

紙媒体の書類をスキャナ41が読み取って、画像情報をデジタルデータ化する(ステップS51)。このようにデジタルデータ化された画像情報が、データ証明装置40に送信される原本データである。原本データが格納されるファイル形式は、TIFFを初めとする画像ファイルでも、PDFファイルでも何でもよい。紙媒体の書類の画像が視認または印刷可能であればよい。

ユーザはユーザ端末2と接続しているキーボードなどの入力手段から紙媒体の書類に記載されている書類記載事項を入力する(ステップS52)。書類記載事項としては、取引者名、取引金額、伝票番号、取引年月日など、手書きされていたりスタンプを押されたりしている事項がある。

原本データ受付手段43は、ユーザ端末2から、原本データDと書類記載事項を受信する(ステップS53)。中間ファイル作成手段44は、PDFファイルF1を作成する。図20に示すように、ファイルF1は第1のエリアA1、第2のエリアA2、第3のエリアA3および電子署名エリアA5を有し、第1のエリアA1には、ユーザの名前・住所、取引者の名前・住所、帳簿などの書類名、取引金額、伝票番号、取引年月日などの証明事項Bが記載される。

さらにファイルF1の第2のエリアA2に原本データDを添付して中間ファイルF2を作成する(ステップS54)。

タイムスタンプ要求手段10は、中間ファイルF2をタイムスタンプ付与装置3に送信する(ステップS55)。

タイムスタンプ付与装置3は、受信した中間ファイルF2に付与する日時保証情報Cを生成する(ステップS56)。

タイムスタンプ付与装置3が日時保証情報Cを送信してくる(ステップS57)ので、日時保証情報取得手段11はこれを受信する。

証明済ファイル作成手段33は、中間ファイルF2の第3のエリアA3に日時保証情報Cを添付し、電子署名エリアA5に電子署名Eを添付し図20に示すように、証明書ファイルF3を作成する(ステップS59)。

続いて、証明済ファイル送信手段13は、作成された証明書ファイルF3をユーザ端末2に送信する(ステップS60)。

上記の実施形態では、ユーザの秘密鍵を用いて電子署名を付与していた。つまり、保存証明書の原本性をユーザが保証したことになる。

この実施形態では、ユーザとして顧客に代わって帳簿類を保存する税理士等を想定しているが、原本性を保証するのは、データ証明装置40の運営主体やユーザ以外の第三者でもよい。その場合は、データ証明装置40の運営主体や、第三者の秘密鍵を用いて電子署名を付与することになる。

例えば、上記の実施形態では、データ証明装置からユーザ端末2へ証明済ファイルF3を送信していた。しかし、必ずしもユーザ端末2へ送信しなくてもよい。ユーザ端末2がインターネットNを介してアクセス可能な装置(データ証明装置が考えられるが、それに限らずデータ証明装置と通信可能かつユーザ管理を同期しているファイルサーバなどでもよい)に証明済ファイルF3を保存しておき、ユーザ端末2から要求がある度に、閲覧可能としてもよい。

この実施形態は、請求項13に係る発明に対応するものであり、ユーザ端末51自体がデータ証明の機能を備えている点で、上記の各実施形態と大きく相違する。自分で証明するわけであるから証明の客観性に疑義が生ずる可能性を考慮し、外部にデータ証明管理装置52をおく。データ証明管理装置52は、ユーザ認証と、電子署名者が所有する電子証明書のユーザ端末51への配送とを担う。ユーザ端末51は、この電子証明書を利用して生成した電子署名と、タイムスタンプ付与装置3からの日時保証情報とを同時に原本データに付加する。

この実施形態は、データ証明の機能をデータ証明装置1が担っている第1の実施形態と対比されるものであり、タイムスタンプ付与装置3のように異なるところがないものは同一の符号を用いるとともに説明を省略する。

ユーザ端末51は、記憶部54、処理部55を備え、他に図示しないキーボードやディスプレイなどの入出力手段及びドライバ類、通信ネットワークを介したタイムスタンプ付与装置3などの外部の装置との通信を可能とする通信インターフェース部56も備える。

記憶部54は、原本データ証明プログラムや、処理の経過に伴う作業用データ、パラメータ類などを記憶する。また、ユーザ名、ユーザの所属する会社や団体名、メールアドレス、住所なども記憶し、原本データ証明プログラムによって適宜参照される。

これらの手段のうち、手段57〜60は、第1〜第8の実施形態ではデータ証明装置1に備えられていた。本実施形態は、データ証明装置1による処理をユーザの手許で実行させることによって、システムの簡素化と低コスト化を図るものである。

タイムスタンプ要求手段58は、中間ファイルをタイムスタンプ付与装置3に送信する。

日時保証情報取得手段59は、タイムスタンプ付与装置3から日時保証情報を受信する。

証明済ファイル作成手段60は、受信した日時保証情報を中間ファイルに添付して証明済ファイルを作成する。

電子証明書取得手段62は、データ証明管理装置52に対して、原本データおよび証明事項、あるいは両者を含む中間ファイル(以下、「原本データ或は中間ファイル」)を送信して、電子証明書を受信する。

電子署名生成手段63は、受信した電子証明書を用いて電子署名を生成する。

電子証明書破棄手段64は、電子署名の生成後に電子証明書を破棄する。

データ証明管理装置52は、正当なユーザからの要求があれば電子証明書を配送する情報処理装置であり、記憶部65、処理部66を含む。

ユーザ情報記憶手段67は、本システムのユーザに関する情報、例えば、ユーザ名、住所、メールアドレス等をユーザアカウントおよびパスワードと関連付けて記憶する。

電子証明書記憶手段68は、電子署名を行う者即ち電子署名者の名前、住所、メールアドレス等とともに、その電子署名者の電子証明書を記憶する。電子署名者とは、例えば行政書士である。

ユーザ認証手段69は、ユーザ端末51から送信されたユーザアカウントおよびパスワードがユーザ情報記憶手段67に登録されていることをもって正当なユーザと判定する。

電子証明書配送手段70は、正当なユーザと判定されたユーザ端末51から原本データ或は中間ファイルを受信すると、ユーザ端末51に電子証明書を送信する。電子証明書の送信の前に、この証明書の所有者である電子署名者の端末53に、受信した原本データ或は中間ファイルを閲覧させて、電子署名者が了承した場合に限って、電子証明書を送信してもよい。

電子署名者通知手段71は、電子署名者端末53に通知をして原本データ或は中間ファイルの閲覧を促す。

ただし、これらの各手段の分類は、あくまで説明の便宜上にすぎない。各手段は、その機能に応じて、ハードウェア、ソフトウェアで実装される。ソフトウェアによる場合は、ROMやハードディスクなどの記憶手段に格納されているコンピュータプログラムを、CPUが実行する。これらは、公知の事柄であるので説明を省略する。

また、データ証明管理装置52は、キーボードやディスプレイ等の入出力手段及びドライバ類、通信ネットワークを介したユーザ端末51や電子署名者端末53との通信を可能とする通信インターフェース部72も備える。

データ証明管理装置52から、電子署名の対象となる原本データ或は中間ファイルの閲覧を促すメールを受信したり、データ証明管理装置52にインターネットNを介してアクセスし当該原本データ或は中間ファイルを閲覧したりする必要上、電子署名者端末53はメール送受信機能およびインターネット接続機能を備えている。

ユーザは、ユーザ端末51の入力手段を介して、原本データ証明プログラムを起動する(ステップS61)。なお、プログラムの起動は、画面上のアイコンのダブルクリック等の各種アプリケーションプログラムに共通の方法によるので、説明は省略する。

ユーザは、ユーザ端末51の入力手段を介して、証明対象となる原本データを格納したファイルを指定する(ステップS62)。ファイルの指定は、ディスプレイ上に表示されたダイアログボックスにおいてファイル一覧から所望のファイルを特定するといった方法による。このようなGUI(グラフィカルユーザインターフェース)の利用は、周知技術であるので、詳細は省略する。

データ証明管理装置52のユーザ認証手段69は、ユーザ端末51から送信されたユーザアカウントおよびパスワードの組合せがユーザ情報記憶手段67に登録されているか否かを検索し、登録されているならば正当なユーザと判定し(ステップS64)、その判定結果をユーザ端末51に送信する(ステップS65)。

正当なユーザでなければ(ステップS66で“NG”)、エラーメッセージを画面表示してエラー処理を行い、終了する。

さらにファイルF1の第2のエリアA2に原本データDを添付して中間ファイルF2を作成する(ステップS67)。

データ証明管理装置52の電子署名者通知手段71は、電子署名者端末53に受信した中間ファイルF2などの閲覧を促す。中間ファイルF2などを電子署名者端末53にメールで送信してもよく、データ証明管理装置52が管理する所定のサイト(図示せず)のURLを通知し、当該サイト上で中間ファイルF2などを閲覧するように促してもよい。このように電子署名者の了承を得た後、当該電子署名者の電子証明書を電子証明書記憶手段68から抽出して(ステップS69)、ユーザ端末51に送信する(ステップS70)。

電子署名生成手段63は、中間ファイルF2からハッシュ値を求め、受信した電子証明書を用いて電子署名を生成する(ステップS71)。

タイムスタンプ付与装置3は、受信した中間ファイルF2に付与する日時保証情報Cを生成し(ステップS73)、ユーザ端末51に送信する(ステップS74)。

ステップS71の電子署名の生成は、このステップS74の後に行ってもよい。

電子証明書破棄手段64は、ユーザ端末51上から電子証明書を破棄する(ステップS76)。この破棄の処理は、電子署名生成の直後に行ってもよい。この処理は、電子証明書を悪用されないようにするために必要な措置である。

なお、電子署名の主体は、データ証明管理装置52の運営者であってもよい。その場合は、ステップS69において、電子署名者端末53への通知と了承の処理は不要となる。

この実施形態は、第1〜第4のいずれか1の実施形態によって作成された証明済ファイルF3の利用に関するものであり、本発明のシステムが工夫次第でさまざまに応用できることの一例である。

そのため、まず「米国への仮出願」ということについて簡単に説明する。

通常、特許出願をするためには所定の様式で、特許請求の範囲、明細書、図面などを含む書類を作成しなくてはならない。この書類、特に特許請求の範囲の検討と作成には手間と時間がかかり、そのために特許出願が遅れることもある。こうした事態を避けるのに好都合な制度として、米国には仮出願制度がある。仮出願制度では、厳格な書類の要件が課されておらず、特許請求の範囲の省略も可能であって、図面や実験記録や論文などを提出することにより出願しうる。1年以内に定められた書式の書類を揃えて正式な出願をしなくてはならないとはいえ、とりあえず出願日を確保できる。

先願主義の日本とは異なり、米国は先発明主義を採用しているので、何時発明がなされたのかが重要な意味を持つ。それゆえ、仮出願時に提出する書類が何時作成されたのかを客観的に証明できることが望まれる。

この実施形態は、仮出願時に提出する書類の電子データが何時作成されたのかを本発明の証明済ファイルF3によって証明しようとするものである。

仮出願用プログラムの機能は、次の3つに大別される。

(1)入力手段を介して指定されたファイルDを、本発明のデータ証明装置1に送信して証明済ファイルF3を受信する機能(以下、「証明取得機能」)

(2)仮出願用の願書ファイルを自動生成する機能(以下、「願書生成機能」)

(3)入力手段を介して指定された1以上の証明済ファイルF3と、願書ファイルを1個のファイルに格納することで仮出願用データを生成する機能(以下、「出願用一式データ生成機能」)

仮出願用プログラムの証明取得機能により、仮出願時に提出するファイルDをデータ証明装置1に送信する(ステップS81)。このファイルDとして想定されるのは、仮出願の願書とともに提出する図形データやテキストデータが格納されたファイルである。ファイルDを受信したデータ証明装置1は、証明済ファイルF3を作成し(ステップS82)、ユーザ端末2に送信する(ステップS83)。このデータ証明装置1にアクセスして日時保証情報Cを添付した証明済ファイルF3を取得するステップS81からS83の処理は、上記の第1の実施形態そのものであり、したがって処理の詳細を説明することは省略する。

このステップS81からS83の処理は、証明を受けようとするファイルDの個数分だけ繰り返される。

なお、証明済ファイルF3は複数のファイル(D1、D2,・・)を添付することができるので、同日に作成されたファイルであれば、ステップS81で複数のファイルを送信してもよい。

仮出願の願書とともに提出したいファイルが作成されると、通常はその作成時点でデータ証明装置1に送信され、証明済ファイルF3を取得することが望ましい。証明済ファイルF3に添付されている日時保証情報Cにより、願書とともに提出されているファイルDが遅くとも何時の時点で存在していたかが証明可能であり、発明日の決定に意味を持つからである。

仮出願用プログラムの図示しないメニュー画面などを利用して願書生成機能を選択すると、図24に例示するような願書記載項目を入力するための画面が表示される。ユーザは入力手段を介して、発明者名、発明の名称、図面の枚数などを入力するだけで願書が自動生成される(ステップS84)。ユーザは画面上で必要事項をキー入力等するだけでよく、仮出願用願書のフォーマットなどの知識は必要とされない。

選択された1個以上のファイルF3は、ステップS84で生成した願書ファイルとともに1個のファイル(以下、「出願用一式データ」)に格納される(ステップS86)。

例えば、証明済ファイルF3の取得のためには、ファイル自体をデータ証明装置1に送信するのではなく、第2あるいは第3の実施形態のように当該ファイルのハッシュ値を代わりに送信してもよい。

また、願書の作成は証明済ファイルF3の選択後に行ってもよく、願書は自動生成によらず、別途ワープロソフトなどで作成してもよい。

さらに、図24、図25の画面は一例であり、適宜リファインされる。

要は、本発明は、さまざまな用途に活用でき、例えば、この実施形態のように米国への仮出願、さらに米国への正式の出願のためのデータを作成する際にも利用できるということが重要なのである。

この実施形態は、(請求項18に係る発明に対応するもので、)タイムスタンプ付与装置に日時保証情報の生成機能以外に次の3つの機能が追加されている点で、上記の各実施形態と相違する。

(追加機能2)アクセス可能に接続している記憶装置に証明済ファイルを格納するとともに、検索に必要な文字情報データも対応づけて格納することにより、証明済ファイルのキーワード検索を可能とする機能

(追加機能3)所定のメールアドレス宛に、証明済ファイルを作成・保管した旨および作成したファイルの格納場所を通知する機能

インターネットNを介して、データ証明装置80がユーザ端末81及びタイムスタンプ付与装置83と接続している。

タイムスタンプ付与装置83は、ユーザ端末81から中間ファイルを受信して日時保証情報と電子署名を付加して証明済ファイルを作成する証明済ファイル作成手段85と、この証明済ファイルを記憶装置84に格納するとともに、ユーザなどからの検索要求を受信すると検索したり閲覧に供したりする証明済ファイル管理手段86と、証明済ファイルの格納場所を通知する通知メール送信手段87を備えている。

タイムスタンプ付与装置83が、その機能を実行するためにユーザ情報を記憶する手段、電子証明書を格納する記憶手段、通信ネットワークを介してデータ証明装置80やユーザ端末81と接続するための通信インターフェースなどを備えていることは言うまでもない。

証明済ファイル記憶装置84は、タイムスタンプ付与装置83に内蔵あるいは外付けのHDDなどにより実装されてもよいが、タイムスタンプ付与装置83とは別のコンピュータをファイルサーバとして利用してもよい。

図26に従い、データ証明装置80の構成を説明する。なお、第1の実施の形態と同様の機能については同一の符号を用い説明を省略する。

記憶部4は、ユーザ情報記憶手段6を含む。

処理部88は、ユーザ情報管理手段7と、原本データ受付手段89と、中間ファイル作成手段90と、中間ファイル送信手段91と、その他の処理手段を含む。

ただし、これらの各手段の分類は、あくまで説明の便宜上にすぎない。各手段は、その機能に応じて、ハードウェア、ソフトウェアで実装される。

中間ファイル作成手段90は、先ずPDFなどの一体管理型フォーマットのファイルを作成する。次にこのファイルに受信した画像データを貼り付けるとともに、文字情報データを添付して中間ファイルを作成する。中間ファイルには画像データのほか、画像データの受信日時やファイル名などの後日証明等が必要となる場合に参照されうる項目があれば記載してもよい。

中間ファイル送信手段91は、中間ファイルをユーザ端末81に送信する。この中間ファイルを受信したユーザ端末81は、文字情報とともにタイムスタンプ付与装置83に送信する。

ユーザ端末81は、画像読取装置82に紙媒体の帳票類を読み込ませ、デジタル画像データFIL1とこの画像データから識別した文字である文字情報データFIL2を取得する(ステップS90)。図27に示すように画像データFIL1は紙の帳票のイメージそのものであり、文字情報データFIL2は、帳票内の文字を取り込んだものである。

ユーザ端末81は、画像データFIL1と文字情報データFIL2をデータ証明装置80に送信する(ステップS91)。ユーザを特定する名前やメールアドレス等の情報も同時に送信する。ユーザ情報記憶手段6にユーザ登録済であれば、ユーザIDなどの最小限の情報で足りる。

ユーザ端末81は、受信した中間ファイルFIL4をタイムスタンプ付与装置83に送信する(ステップS94)。同時にユーザを特定するために必要な情報も送信する。ユーザを特定する情報の一つにメールアドレスがある。証明済ファイルを作成し記憶装置84に格納したならば、ユーザに通知するが、このメールアドレスが送信先となるからである。

ここで、文字情報データFIL2の扱いとして複数が考えられる。上記のステップS92では第2のエリアA2に添付した(図27参照)が、第1のエリアA1に画像データFIL1の前後に貼り付けてもよい。あるいは、文字情報データFIL2の内容を中間ファイルFIL4には含めず、ステップS94においてユーザ端末81が中間ファイルFIL4と文字情報データFIL2とをそれぞれ送信してもよい。これはタイムスタンプ付与装置83の機能仕様に依存する。

証明済ファイル作成手段85は、中間ファイルFIL4の第3のエリアA3に日時保証情報Cを添付し、第4のエリアA4に電子署名Eを添付する。以上で証明済ファイルFIL5が完成する。

この通知メールを受信したユーザは、メールに記載されている登録場所にアクセスして証明済ファイルFIL5を閲覧したり、ダウンロードしたりすることができる。そのためにはもちろん、あらかじめ登録してあるユーザIDやパスワードなどで認証を受けねばならないし、閲覧出来るのもユーザ本人の証明済ファイルFIL5等許可されたファイルのみである。

6:ユーザ情報記憶手段、7:ユーザ情報管理手段、8:原本データ受付手段、

9:中間ファイル作成手段、10:タイムスタンプ要求手段、11:日時保証情報取得手段、12:証明済ファイル作成手段、13:証明済ファイル送信手段、

20:原本作成者端末、

30:データ証明装置、31:電子証明書記憶手段、32:電子署名生成手段、33:証明済ファイル作成手段、

40:データ証明装置、41:スキャナ、42:電子証明書記憶手段、43:原本データ受付手段、44:中間ファイル作成手段、

51:ユーザ端末、52:データ証明管理装置、

57:中間ファイル作成手段、58:タイムスタンプ要求手段、

59:日時保証情報取得手段、60:証明済ファイル作成手段、

61:ユーザ認証要求手段、62:電子証明書取得手段、63:電子署名生成手段、64:電子証明書破棄手段、

67:ユーザ情報記憶手段、68:電子証明書記憶手段、

69:ユーザ認証手段、70:電子証明書配送手段、71:電子署名者通知手段、

80:データ証明装置、81:ユーザ端末、82:画像読取装置、83:タイムスタンプ付与装置、84:証明済ファイル記憶装置、89:原本データ受付手段、

90:中間ファイル作成手段、91:中間ファイル送信手段、

N:インターネット、

A1〜A4:第1〜4のエリア、A5:電子署名エリア、B:証明事項、C:日時保証情報、D:原本データ、Dh:原本データのハッシュ値、E:電子署名、F1:PDFファイル、F2:中間ファイル、Fh:中間ファイルのハッシュ値、F3:証明済ファイル

Claims (2)

- ユーザ端末から送信されたデジタルデータからなる原本データを受信して証明を行うデータ証明装置と、

前記データ証明装置によって作成された中間ファイルに対して、ハッシュ値及び日時情報を包含する日時保証情報を付与するタイムスタンプ付与装置と、

を有してなるデジタルデータの内容証明システムであって、

前記データ証明装置は、

ユーザの個人情報をユーザ識別情報と対応づけて格納するユーザ情報記憶手段と、

前記ユーザ端末からユーザ識別情報とともに送信された原本データを受信する原本データ受付手段と、

内容証明日時とユーザ名を含む証明事項を記載する第1のエリアと、任意のファイルを添付する第2のエリアと、日時保証情報を添付する第3のエリアを備えたフォーマットを有するファイルを作成し、原本データ名と、前記ユーザ情報記憶手段からユーザ識別情報に基づいて抽出したユーザ名と、内容証明日時とを少なくとも含む証明事項を前記第1のエリアに記載するとともに、前記第2のエリアに前記受信した状態から変更がない原本データを複製可能な状態で添付して中間ファイルを作成する中間ファイル作成手段と、

前記中間ファイルを前記タイムスタンプ付与装置に送信するタイムスタンプ要求手段と、

前記タイムスタンプ付与装置から前記中間ファイルのハッシュ値及び日時情報を包含する日時保証情報を受信する日時保証情報取得手段と、

受信した日時保証情報を前記中間ファイルの第3のエリアに添付することで証明済ファイルを作成する証明済ファイル作成手段と、

この証明済ファイルを前記ユーザ端末に送信する証明済ファイル送信手段と、を有し、

前記タイムスタンプ付与装置は、

前記データ証明装置から受信した中間ファイルから所定のハッシュ関数に基づいて算出したハッシュ値と、日時情報とを包含する日時保証情報を生成する生成手段と、

前記生成した日時保証情報を、前記データ証明装置に送信する通信手段と、を有してなる、ことを特徴とする

デジタルデータの内容証明システム。 - 前記タイムスタンプ要求手段は、前記中間ファイルのハッシュ値を算出して該ハッシュ値を前記タイムスタンプ付与装置に送信し、

前記生成手段は、前記データ証明装置から受信したハッシュ値と、日時情報とを包含する日時保証情報を生成する、

請求項1記載のデジタルデータの内容証明システム。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2010277346A JP5771822B2 (ja) | 2010-04-16 | 2010-12-13 | デジタルデータ内容証明システム |

Applications Claiming Priority (5)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2010094841 | 2010-04-16 | ||

| JP2010094841 | 2010-04-16 | ||

| JP2010148292 | 2010-06-29 | ||

| JP2010148292 | 2010-06-29 | ||

| JP2010277346A JP5771822B2 (ja) | 2010-04-16 | 2010-12-13 | デジタルデータ内容証明システム |

Publications (3)

| Publication Number | Publication Date |

|---|---|

| JP2012034329A JP2012034329A (ja) | 2012-02-16 |

| JP2012034329A5 JP2012034329A5 (ja) | 2014-04-03 |

| JP5771822B2 true JP5771822B2 (ja) | 2015-09-02 |

Family

ID=45847167

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2010277346A Active JP5771822B2 (ja) | 2010-04-16 | 2010-12-13 | デジタルデータ内容証明システム |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP5771822B2 (ja) |

Families Citing this family (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN112950415B (zh) * | 2021-03-11 | 2024-01-16 | 全链通有限公司 | 基于区块链的司法固证方法、平台和系统 |

| CN114978527B (zh) * | 2022-04-28 | 2023-09-19 | 中移互联网有限公司 | 一种电子签名的方法、装置、电子设备及存储介质 |

| CN116796370A (zh) * | 2023-08-24 | 2023-09-22 | 湖南千家万护网络科技服务有限公司 | 一种基于多模块加密保护的保险数据多维分析系统 |

Family Cites Families (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2003022010A (ja) * | 2001-07-09 | 2003-01-24 | Seiko Precision Inc | タイムスタンプ証明書の発行システム、発行方法及び発行システムプログラム |

| JP3904522B2 (ja) * | 2003-02-21 | 2007-04-11 | 憲夫 安藤 | 広告掲載媒体発行システムとその装置、方法及びプログラム |

| JP5142599B2 (ja) * | 2007-06-15 | 2013-02-13 | キヤノン株式会社 | 情報処理装置及びその制御方法、コンピュータプログラム |

| JP2010081372A (ja) * | 2008-09-26 | 2010-04-08 | Mekiki Creates Co Ltd | 電子文書登録システム、電子文書登録装置、電子文書登録方法およびコンピュータプログラム |

-

2010

- 2010-12-13 JP JP2010277346A patent/JP5771822B2/ja active Active

Also Published As

| Publication number | Publication date |

|---|---|

| JP2012034329A (ja) | 2012-02-16 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US6789193B1 (en) | Method and system for authenticating a network user | |

| JP3871300B2 (ja) | 企業間での職務ベースの認可のための方法 | |

| US7934098B1 (en) | System and method for capturing and applying a legal signature to documents over a network | |

| US20070079139A1 (en) | Signature authentication | |

| US20030078880A1 (en) | Method and system for electronically signing and processing digital documents | |

| US20150067464A1 (en) | Systems and methods for distributed electronic signature documents | |

| JP6266801B2 (ja) | 管理システム、携帯端末装置、管理方法、情報処理方法及びプログラム | |

| JP3853528B2 (ja) | 認証管理システム及び認証管理方法 | |

| US20040225884A1 (en) | Electronic signature system and method | |

| CN103259659B (zh) | 一种数字签名和笔迹、指纹结合的身份认证装置 | |

| JP4558099B1 (ja) | デジタルデータ内容証明システム、データ証明装置、ユーザ端末、コンピュータプログラム及び方法 | |

| CN101331509A (zh) | 包括可显示的声明的安全性令牌 | |

| US20050038683A1 (en) | System and method of international patent application | |

| JP2010063069A (ja) | 認証局システム、電子証明書の発行方法及び情報処理方法 | |

| JP2010081372A (ja) | 電子文書登録システム、電子文書登録装置、電子文書登録方法およびコンピュータプログラム | |

| JP6800045B2 (ja) | 署名支援サーバ、中継サーバ、署名支援プログラム、及び中継プログラム | |

| KR20240015642A (ko) | 검증 가능 클레임을 위한 신뢰성 있는 관리 연속성 | |

| JP5771822B2 (ja) | デジタルデータ内容証明システム | |

| JP2003348077A (ja) | 属性証明書検証方法および装置 | |

| JP5107885B2 (ja) | 個人情報提供装置、個人情報提供方法 | |

| WO2012011509A1 (ja) | デジタルデータ内容証明システム | |

| JP2006277011A (ja) | 電子情報の作成及び開示システム、並びにその方法 | |

| US11418484B2 (en) | Document management system | |

| JP2004046590A (ja) | 契約書保管装置、システム及びその方法 | |

| JP6891246B2 (ja) | ウエブ装置 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A711 | Notification of change in applicant |

Free format text: JAPANESE INTERMEDIATE CODE: A711 Effective date: 20120619 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A821 Effective date: 20120619 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20131213 |

|

| A625 | Written request for application examination (by other person) |

Free format text: JAPANESE INTERMEDIATE CODE: A625 Effective date: 20131213 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20140214 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20140606 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20141125 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20150106 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20150306 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20150501 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20150602 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 5771822 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |