JP4829639B2 - データ処理装置およびデータ処理方法 - Google Patents

データ処理装置およびデータ処理方法 Download PDFInfo

- Publication number

- JP4829639B2 JP4829639B2 JP2006048943A JP2006048943A JP4829639B2 JP 4829639 B2 JP4829639 B2 JP 4829639B2 JP 2006048943 A JP2006048943 A JP 2006048943A JP 2006048943 A JP2006048943 A JP 2006048943A JP 4829639 B2 JP4829639 B2 JP 4829639B2

- Authority

- JP

- Japan

- Prior art keywords

- data

- storage device

- command

- hdd

- information

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F17/00—Digital computing or data processing equipment or methods, specially adapted for specific functions

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/70—Protecting specific internal or peripheral components, in which the protection of a component leads to protection of the entire computer

- G06F21/78—Protecting specific internal or peripheral components, in which the protection of a component leads to protection of the entire computer to assure secure storage of data

- G06F21/80—Protecting specific internal or peripheral components, in which the protection of a component leads to protection of the entire computer to assure secure storage of data in storage media based on magnetic or optical technology, e.g. disks with sectors

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F2221/00—Indexing scheme relating to security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F2221/21—Indexing scheme relating to G06F21/00 and subgroups addressing additional information or applications relating to security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F2221/2103—Challenge-response

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F2221/00—Indexing scheme relating to security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F2221/21—Indexing scheme relating to G06F21/00 and subgroups addressing additional information or applications relating to security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F2221/2107—File encryption

Description

本発明の実施形態について図面を参照して詳細に説明する。

図1に示すように、データ暗号化装置102は、コンピュータシステム(制御装置)100と外部記憶装置としてのHDD103間をブリッジするように接続される。データ暗号化装置102は、コンピュータシステム100が備えるHDDコントローラ101と、HDD103の間にデータの暗号化を行う回路基板(ボード)として機能する。なお、データ暗号化装置102は、コンピュータシステム100及びHDD103と、汎用のインターフェース(例えば、ATAバスインターフェース)を介して接続されている。このようにデータ暗号化装置102を接続する際に、汎用のインターフェースを用いることで、コンピュータシステム100や外部記憶装置103の構成を変更する必要がない。

図1に示すように、データ暗号化装置102は、コンピュータシステム100内のHDDコントローラ101とHDD103に挿入される。コンピュータシステム100のHDDコントローラ101とデータ暗号化装置102、及びデータ暗号化装置102とHDD103は、HDDの汎用的な通信規格であるもATAバス(104及び105)で接続される。データ暗号化装置102は、HDDコントローラ101からHDD103へ送られる制御コマンドの解釈処理、HDD103へ格納するデータの暗号化処理、及びHDD103から読み出したデータの復号化処理を行う。

データ暗号化装置102は、ATAバスと接続するインターフェース(ATAバスセレクタ107)を有しているので、ATAバスと接続するインターフェースを有するコンピュータシステムであれば、どのようなシステムとも物理的には接続可能である。しかし、データ暗号化装置102が、どのようなコンピュータシステムとも接続可能な構成としてしまうと、問題が生じる。例えば、データ暗号化装置102及びHDD103が第三者により盗難されてしまった場合、盗難されたものがコンピュータシステム100とは別のコンピュータシステムに接続されることで、HDD103に記憶されたデータの内容が漏洩してしまう可能性がある。そこで、本実施形態では、データ暗号化装置102に、データ暗号化装置102が接続されるコンピュータシステムが正当なコンピュータシステムであるかどうかを認証するための認証機能を設けている。

暗号化・復号機能は、暗号・復号部109が、鍵情報を用いてコンピュータシステム100から送信されたデータを暗号化し、HDD103から読み込んだデータを復号する機能である。

制御機能は、コンピュータシステム100から送信された情報がコマンド等の制御情報であるか、またはデータであるかを判断し、データの場合だけ暗号・復号部109を動作させ暗号化する機能である。なお、制御機能は、CPU106がメモリ111に格納されるプログラムを実行することにより実現される。さらに、制御機能は、HDD103から読み込んだ情報がコンピュータシステム100から送信された制御情報に対する応答等の制御情報であるか、またはデータであるかを判断し、データの場合だけ暗号・復号部109を動作させ復号する。

次に、暗号・復号部109がデータの暗号化・復号化をするために用いる鍵情報を生成する鍵生成機能について説明する。

状態管理機能は、データ暗号化装置102の状態に関して、初期状態であるか否かを判断するものである。

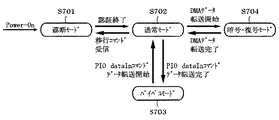

以下、図2を参照して、本実施形態におけるデータ暗号化装置102の動作を説明する。

図2のステップS306に示したデータの暗号化及び復号化に関して、図3,図4のデータのフローを例示して詳細に説明する。

以下、データ暗号化装置102の動作モードについて、図5を用いて説明する。

以下、図6を参照して、図1に示したATAバスセレクタ107の構成について説明する。

以下、図7を用いて、データ暗号化装置102の各動作モードにおける図6に示したATAバスセレクタ107の動作について説明する。

図8は、データ暗号化装置102が実行可能な拡張コマンドを示す図である。

図9は、データ暗号化装置102が通常モードS702において実行可能なコマンドを示す図である。なお、HDDコントローラ101からHDD103に対して転送可能なコマンドは、図9に示すコマンドに限定される。これは、データ暗号化装置102がコンピュータシステム100を正当なものと認証して通常モードにて動作する場合に限って、図9に示すコマンドが実行可能となることを意味する。このような構成とすることで、HDD103に対する不要なアクセスが防止されセキュリティを確保することができる。これらのコマンドは、図1に示したメモリ111内にATAコマンドとして登録されている。

以下、図10,図11を用いてHDDコントローラ101とデータ暗号化装置102間の認証処理について説明を行う。なお、認証処理を行うケースとしては、データ暗号化装置102を初めてHDDコントローラ101に接続したケースと、データ暗号化装置102とHDDコントローラ101が予め接続されているケースの2種類がある。図10を用いてデータ暗号化装置102を初めてHDDコントローラ101に接続した設置時の状態での認証処理を説明する。

図5で示したように、遮断モードS701で認証が終了すると、通常モードS702に移行する。以下、図12〜図15を用いて、起動モードで実行可能なコマンドの詳細シーケンスを示す。

「NonDATA転送タイプ」のコマンドの実行は、2ステップの処理で行われる。まず、HDDコントローラ101は、実行するコマンドに必要なパラメータを設定する。設定されたパラメータは、HDD103のコマンドブロック内の関連するレジスタ(T/Fレジスタ,I/Oレジスタやコマンドブロックレジスタなどとも呼ばれる)に書き込まれる。

以下、図13を用いて、「PIO READ」転送タイプのコマンドのフローについて説明する。

続いて、図14を用いてHDD103へのデータの書き込み、読み出しを行うDMA転送について説明する。

続いて、図15を用いてHDDへのデータの書き込みを行う「PIO WRITE」転送タイプのコマンドを扱う処理について説明する。

101 HDDコントローラ

102 データ暗号化装置

102 記録データ暗号化装置

103 外部記憶装置(HDD)

105 ATAバス

106 CPU

107 ATAバスセレクタ

109 暗号・復号部

111 メモリ

112 RAM

113 アドレス・データバス

Claims (6)

- 記憶装置と前記記憶装置を制御する制御装置の間に接続されるデータ処理装置であって、

前記制御装置から受信して前記記憶装置へ転送すべきデータに対して暗号化処理を実行する暗号化手段と、

前記記憶装置から受信して前記制御装置へ転送すべきデータに対して復号化処理を実行する復号化手段と、

前記制御装置からコマンドを受信する受信手段と、

前記受信手段が受信したコマンドのうち前記記憶装置へ送信すべきコマンドを特定するための特定情報を記憶する記憶手段と、

前記記憶手段に記憶された前記特定情報に基づいて、前記受信手段が受信したコマンドを前記記憶装置へ送信するか否かを判断する判断手段と、

前記判断手段により前記記憶装置へ送信すると判断されたコマンドを前記記憶装置へ送信する送信手段と、

前記制御装置とデータ処理装置の間で認証を行う認証手段と、

前記認証手段による認証前には前記記憶装置へのアクセスを遮断する遮断モードとし、前記認証手段による認証終了後には前記記憶装置へのアクセスを許可するアクセスモードとするように、前記データ処理装置の動作モードを制御する動作モード制御手段とを有し、

前記判断手段は、前記動作モードに応じて、前記記憶装置へ送信すると判断するコマンドを異ならせることを特徴とするデータ処理装置。 - 記憶装置と前記記憶装置を制御する制御装置の間に接続されるデータ処理装置であって、

前記制御装置から受信して前記記憶装置へ転送すべきデータに対して暗号化処理を実行する暗号化手段と、

前記記憶装置から受信して前記制御装置へ転送すべきデータに対して復号化処理を実行する復号化手段と、

前記制御装置からコマンドを受信する受信手段と、

前記受信手段が受信したコマンドのうち前記記憶装置へ送信すべきコマンドを特定するための特定情報を記憶する記憶手段と、

前記記憶手段に記憶された前記特定情報に基づいて、前記受信手段が受信したコマンドを前記記憶装置へ送信するか否かを判断する判断手段と、

前記判断手段により前記記憶装置へ送信すると判断されたコマンドを前記記憶装置へ送信する送信手段と、

前記暗号化処理及び前記復号化処理で使用する鍵情報を生成するためのシード情報を記憶するシード情報記憶手段と、

前記シード情報記憶手段に記憶されるシード情報と前記制御装置の固有情報とに基づいて前記鍵情報を生成する鍵生成手段を有し、

前記暗号化処理及び前記復号化処理は、前記鍵生成手段に基づいて生成された鍵情報を用いて行われることを特徴とするデータ処理装置。 - データ処理装置が起動される度に前記制御装置から前記制御装置の固有情報を取得する取得手段を有し、

前記鍵生成手段は、前記シード情報記憶手段に記憶されるシード情報と前記取得された制御装置の固有情報とに基づいてデータ処理装置が起動される度に前記鍵情報を生成することを特徴とする請求項2に記載のデータ処理装置。 - 記憶装置と前記記憶装置を制御する制御装置の間に接続され、前記制御装置から受信して前記記憶装置へ転送すべきデータに対して暗号化処理を実行する暗号化手段と、前記記憶装置から受信して前記制御装置へ転送すべきデータに対して復号化処理を実行する復号化手段とを有するデータ処理装置におけるデータ処理方法であって、

前記制御装置からコマンドを受信する受信ステップと、

前記受信ステップにて受信されるコマンドのうち前記記憶装置へ送信すべきコマンドを特定するための特定情報に基づいて、前記受信ステップで受信したコマンドを前記記憶装置へ送信するか否かを判断する判断ステップと、

前記判断ステップにより前記記憶装置へ送信すると判断されたコマンドを前記記憶装置へ送信する送信ステップと、

前記制御装置とデータ処理装置の間で認証を行う認証ステップと、

前記認証ステップによる認証前には前記記憶装置へのアクセスを遮断する遮断モードとし、前記認証ステップによる認証終了後には前記記憶装置へのアクセスを許可するアクセスモードとするように、前記データ処理装置の動作モードを制御する動作モード制御ステップとを有し、

前記判断ステップは、前記動作モードに応じて、前記記憶装置へ送信すると判断するコマンドを異ならせることを特徴とするデータ処理方法。 - 記憶装置と前記記憶装置を制御する制御装置の間に接続され、前記制御装置から受信して前記記憶装置へ転送すべきデータに対して暗号化処理を実行する暗号化手段と、前記記憶装置から受信して前記制御装置へ転送すべきデータに対して復号化処理を実行する復号化手段とを有するデータ処理装置におけるデータ処理方法であって、

前記制御装置からコマンドを受信する受信ステップと、

前記受信ステップにて受信されるコマンドのうち前記記憶装置へ送信すべきコマンドを特定するための特定情報に基づいて、前記受信ステップで受信したコマンドを前記記憶装置へ送信するか否かを判断する判断ステップと、

前記判断ステップにより前記記憶装置へ送信すると判断されたコマンドを前記記憶装置へ送信する送信ステップと、を有し、

前記データ処理装置は、前記暗号化処理及び前記復号化処理で使用する鍵情報を生成するためのシード情報を記憶するシード情報記憶手段をさらに有し、

前記データ処理方法は、前記シード情報記憶手段に記憶されるシード情報と前記制御装置の固有情報とに基づいて前記鍵情報を生成する鍵生成ステップをさらに有し、

前記暗号化処理及び前記復号化処理は、前記鍵生成ステップに基づいて生成された鍵情報を用いて行われることを特徴とするデータ処理方法。 - データ処理装置が起動される度に前記制御装置から前記制御装置の固有情報を取得する取得ステップを有し、

前記鍵生成ステップは、前記シード情報記憶手段に記憶されるシード情報と前記取得された制御装置の固有情報とに基づいてデータ処理装置が起動される度に前記鍵情報を生成することを特徴とする請求項5に記載のデータ処理方法。

Priority Applications (8)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2006048943A JP4829639B2 (ja) | 2006-02-24 | 2006-02-24 | データ処理装置およびデータ処理方法 |

| CN200710078952A CN100587677C (zh) | 2006-02-24 | 2007-02-16 | 数据处理设备和数据处理方法 |

| EP12187108.1A EP2544122B1 (en) | 2006-02-24 | 2007-02-19 | Device and method for data encryption on a storage device |

| EP19168762.3A EP3543893A1 (en) | 2006-02-24 | 2007-02-19 | Data processing device and data processing method |

| EP07250680.1A EP1830300B1 (en) | 2006-02-24 | 2007-02-19 | Device and method for data encryption on a storage device |

| US11/678,192 US8539605B2 (en) | 2006-02-24 | 2007-02-23 | Data processing device and data processing method |

| KR1020070018600A KR100937784B1 (ko) | 2006-02-24 | 2007-02-23 | 데이터 처리 장치 및 데이터 처리 방법 |

| US13/235,905 US8839359B2 (en) | 2006-02-24 | 2011-09-19 | Data processing device and data processing method |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2006048943A JP4829639B2 (ja) | 2006-02-24 | 2006-02-24 | データ処理装置およびデータ処理方法 |

Related Child Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2011180202A Division JP4981981B2 (ja) | 2011-08-22 | 2011-08-22 | データ処理装置およびデータ処理方法 |

Publications (3)

| Publication Number | Publication Date |

|---|---|

| JP2007226667A JP2007226667A (ja) | 2007-09-06 |

| JP2007226667A5 JP2007226667A5 (ja) | 2009-04-09 |

| JP4829639B2 true JP4829639B2 (ja) | 2011-12-07 |

Family

ID=38038074

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2006048943A Active JP4829639B2 (ja) | 2006-02-24 | 2006-02-24 | データ処理装置およびデータ処理方法 |

Country Status (5)

| Country | Link |

|---|---|

| US (2) | US8539605B2 (ja) |

| EP (3) | EP3543893A1 (ja) |

| JP (1) | JP4829639B2 (ja) |

| KR (1) | KR100937784B1 (ja) |

| CN (1) | CN100587677C (ja) |

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US11216402B2 (en) | 2018-05-18 | 2022-01-04 | Canon Kabushiki Kaisha | Storage system and control method thereof |

Families Citing this family (16)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP4829639B2 (ja) | 2006-02-24 | 2011-12-07 | キヤノン株式会社 | データ処理装置およびデータ処理方法 |

| JP5266713B2 (ja) * | 2007-10-23 | 2013-08-21 | 日本電気株式会社 | 情報処理装置、プログラム、外部暗号化システム、及び、外部暗号化方法 |

| JP2009294975A (ja) * | 2008-06-06 | 2009-12-17 | Oki Electric Ind Co Ltd | 記録情報管理装置、記録情報管理方法及びプログラム |

| CN101714090B (zh) * | 2008-10-08 | 2013-02-27 | 英业达股份有限公司 | 开机方法 |

| US9286493B2 (en) * | 2009-01-07 | 2016-03-15 | Clevx, Llc | Encryption bridge system and method of operation thereof |

| US9734356B2 (en) | 2009-06-29 | 2017-08-15 | Clevx, Llc | Encrypting portable media system and method of operation thereof |

| JP5445096B2 (ja) * | 2009-12-15 | 2014-03-19 | 富士通株式会社 | 情報処理装置、コマンド判定プログラム、およびコマンド判定方法 |

| JP5743475B2 (ja) * | 2010-09-28 | 2015-07-01 | キヤノン株式会社 | 情報処理装置、情報処理装置の制御方法及びプログラム |

| US20120166792A1 (en) * | 2010-12-22 | 2012-06-28 | Tat Kin Tan | Efficient nemo security with ibe |

| JP5775367B2 (ja) * | 2011-06-06 | 2015-09-09 | キヤノン株式会社 | 情報処理装置及びその制御方法と、ミラーリングシステム及びraid制御装置 |

| KR101236991B1 (ko) * | 2011-10-24 | 2013-02-25 | 한국전자통신연구원 | 하드디스크 암호화를 위한 장치 및 방법 |

| CN103136126A (zh) * | 2011-12-05 | 2013-06-05 | 杭州华澜微科技有限公司 | 一种可保障数据安全性的数据安全存储设备的实现方法 |

| CN104158666A (zh) * | 2014-08-28 | 2014-11-19 | 电子科技大学 | 实现智能手环与智能移动终端的绑定和认证方法 |

| US9858429B2 (en) * | 2014-12-01 | 2018-01-02 | Samsung Electronics Co., Ltd. | Methods of data transfer in electronic devices |

| JP2017163280A (ja) | 2016-03-08 | 2017-09-14 | キヤノン株式会社 | 情報処理装置及び情報処理装置における暗号化ユニットの搭載判別方法、及びプログラム |

| KR102067425B1 (ko) * | 2017-10-11 | 2020-02-11 | 한국전자통신연구원 | 사물인터넷 환경에서 기기 데이터 저장 장치 및 그 방법 |

Family Cites Families (25)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2733220B2 (ja) * | 1986-09-30 | 1998-03-30 | シャープ株式会社 | 複合型画像処理装置 |

| US5045875A (en) | 1988-01-11 | 1991-09-03 | Canon Kabushiki Kaisha | Camera with automatic focusing device |

| JPH01185621A (ja) | 1988-01-20 | 1989-07-25 | Canon Inc | Afカメラの露出制御装置 |

| JPH0498552A (ja) | 1990-08-17 | 1992-03-31 | Fujitsu Ltd | 電子ファイリング装置 |

| JPH1185621A (ja) | 1997-09-12 | 1999-03-30 | Nec Corp | 記録データ暗号化装置 |

| JP2000215147A (ja) | 1999-01-27 | 2000-08-04 | Toshiba Corp | ディスク記憶装置及び同装置に適用するコマンド制御方法 |

| WO2000057290A1 (fr) * | 1999-03-19 | 2000-09-28 | Hitachi, Ltd. | Processeur d'informations |

| US7278016B1 (en) | 1999-10-26 | 2007-10-02 | International Business Machines Corporation | Encryption/decryption of stored data using non-accessible, unique encryption key |

| EE200000390A (et) * | 2000-11-02 | 2002-06-17 | Artec Design Group O� | Protokolli analüüsil baseeruv andmete krüpteerimisseade |

| KR100445288B1 (ko) * | 2001-11-17 | 2004-08-21 | 에노바 테크놀로지 코퍼레이션 | 데이터저장을 위한 암호화-암호해독 장치 |

| US7363425B2 (en) * | 2001-12-28 | 2008-04-22 | Hewlett-Packard Development Company, L.P. | System and method for securing drive access to media based on medium identification numbers |

| JP4122777B2 (ja) * | 2002-01-18 | 2008-07-23 | 日本ビクター株式会社 | コンテンツ記録再生装置 |

| JP2003281071A (ja) * | 2002-03-20 | 2003-10-03 | Seiko Epson Corp | データ転送制御装置、電子機器及びデータ転送制御方法 |

| US20030188162A1 (en) * | 2002-03-29 | 2003-10-02 | Brant Candelore | Locking a hard drive to a host |

| US7352867B2 (en) * | 2002-07-10 | 2008-04-01 | General Instrument Corporation | Method of preventing unauthorized distribution and use of electronic keys using a key seed |

| US7076666B2 (en) * | 2002-10-17 | 2006-07-11 | Sony Corporation | Hard disk drive authentication for personal video recorder |

| WO2005029272A2 (en) * | 2003-09-15 | 2005-03-31 | Acres Gaming Incorporated | Method and device for data protection and security in a gaming machine |

| KR100774531B1 (ko) * | 2003-10-24 | 2007-11-08 | (주) 미석이노텍 | 암호화 칩을 이용한 저장매체 데이터 보안 장치 |

| US7549044B2 (en) * | 2003-10-28 | 2009-06-16 | Dphi Acquisitions, Inc. | Block-level storage device with content security |

| CN1304915C (zh) * | 2004-01-16 | 2007-03-14 | 西北工业大学 | 计算机硬盘数据加密方法及其装置 |

| CA2558309A1 (en) * | 2004-03-05 | 2005-09-15 | Secure Systems Limited | Partition access control system and method for controlling partition access |

| JP4698982B2 (ja) * | 2004-04-06 | 2011-06-08 | 株式会社日立製作所 | 暗号処理を行うストレージシステム |

| JP4829639B2 (ja) | 2006-02-24 | 2011-12-07 | キヤノン株式会社 | データ処理装置およびデータ処理方法 |

| US8464073B2 (en) * | 2006-09-13 | 2013-06-11 | Stec, Inc. | Method and system for secure data storage |

| US20080184035A1 (en) * | 2007-01-30 | 2008-07-31 | Technology Properties Limited | System and Method of Storage Device Data Encryption and Data Access |

-

2006

- 2006-02-24 JP JP2006048943A patent/JP4829639B2/ja active Active

-

2007

- 2007-02-16 CN CN200710078952A patent/CN100587677C/zh active Active

- 2007-02-19 EP EP19168762.3A patent/EP3543893A1/en not_active Withdrawn

- 2007-02-19 EP EP07250680.1A patent/EP1830300B1/en active Active

- 2007-02-19 EP EP12187108.1A patent/EP2544122B1/en not_active Expired - Fee Related

- 2007-02-23 US US11/678,192 patent/US8539605B2/en active Active

- 2007-02-23 KR KR1020070018600A patent/KR100937784B1/ko active IP Right Grant

-

2011

- 2011-09-19 US US13/235,905 patent/US8839359B2/en active Active

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US11216402B2 (en) | 2018-05-18 | 2022-01-04 | Canon Kabushiki Kaisha | Storage system and control method thereof |

Also Published As

| Publication number | Publication date |

|---|---|

| EP2544122A2 (en) | 2013-01-09 |

| EP2544122A3 (en) | 2014-04-02 |

| US8839359B2 (en) | 2014-09-16 |

| KR100937784B1 (ko) | 2010-01-20 |

| US8539605B2 (en) | 2013-09-17 |

| JP2007226667A (ja) | 2007-09-06 |

| EP1830300A3 (en) | 2010-02-24 |

| KR20070088389A (ko) | 2007-08-29 |

| EP1830300B1 (en) | 2019-05-08 |

| CN100587677C (zh) | 2010-02-03 |

| CN101025714A (zh) | 2007-08-29 |

| EP2544122B1 (en) | 2019-05-22 |

| EP3543893A1 (en) | 2019-09-25 |

| EP1830300A2 (en) | 2007-09-05 |

| US20070204171A1 (en) | 2007-08-30 |

| US20120008770A1 (en) | 2012-01-12 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP4829639B2 (ja) | データ処理装置およびデータ処理方法 | |

| JP4999736B2 (ja) | データ処理装置 | |

| KR101657613B1 (ko) | 보안 저장 장치에 저장된 디지털 컨텐츠의 백업 | |

| JP2008123490A (ja) | データストレージデバイス | |

| US20040230817A1 (en) | Method and system for disaster recovery of data from a storage device | |

| EP2020108A2 (en) | System and method for drm translation | |

| EP2466511B1 (en) | Media storage structures for storing content and devices for using such structures | |

| JP5052878B2 (ja) | 記憶装置及び利用者認証方法 | |

| WO2006004130A1 (ja) | データ管理方法、そのプログラム及びプログラムの記録媒体 | |

| JP2004295358A (ja) | 情報処理装置、その暗号処理システム及び外部記憶装置の制御方法 | |

| JP2009526472A (ja) | 実時間鍵生成を含むデータ・セキュリティ | |

| JP2008005408A (ja) | 記録データ処理装置 | |

| JP5676145B2 (ja) | 記憶媒体、情報処理装置およびコンピュータプログラム | |

| JP2008084081A (ja) | 機密情報の漏洩防止システム、機密情報の漏洩防止方法、記録媒体、及びプログラム | |

| JP2007282064A (ja) | データ処理装置、データ処理方法、記憶媒体、プログラム | |

| JP5127989B2 (ja) | データ処理装置およびデータ処理方法 | |

| JP4981981B2 (ja) | データ処理装置およびデータ処理方法 | |

| JP2008017119A (ja) | 記録データ処理装置 | |

| JP2006031575A (ja) | ハードディスクセキュリティ管理システムおよびその方法 | |

| JP5539024B2 (ja) | データ暗号化装置およびその制御方法 | |

| Dolgunov | Enabling optimal security for removable storage devices | |

| JP2022131749A (ja) | 電子データ管理装置、電子データ管理システム、そのためのプログラム及び記録媒体 | |

| KR101569124B1 (ko) | 인증 시스템 및 방법 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| RD03 | Notification of appointment of power of attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7423 Effective date: 20080108 |

|

| RD04 | Notification of resignation of power of attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7424 Effective date: 20080220 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20090219 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20090219 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20110609 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20110621 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20110822 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20110913 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20110916 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20140922 Year of fee payment: 3 |

|

| R151 | Written notification of patent or utility model registration |

Ref document number: 4829639 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R151 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20140922 Year of fee payment: 3 |