JP2005292875A - Icカード及びシステム端末 - Google Patents

Icカード及びシステム端末 Download PDFInfo

- Publication number

- JP2005292875A JP2005292875A JP2004102521A JP2004102521A JP2005292875A JP 2005292875 A JP2005292875 A JP 2005292875A JP 2004102521 A JP2004102521 A JP 2004102521A JP 2004102521 A JP2004102521 A JP 2004102521A JP 2005292875 A JP2005292875 A JP 2005292875A

- Authority

- JP

- Japan

- Prior art keywords

- card

- system terminal

- verification

- authentication

- data

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

Images

Landscapes

- Credit Cards Or The Like (AREA)

Abstract

【課題】 システム側セキュリティとカードユーザ側セキュリティを両立した上で効率的な認証処理を行う。

【解決手段】 予め定められた仕様に基づいてシステム端末との間で個人認証情報の照合に基づく認証処理を行う為のICカード100であって、システム端末側の仕様とICカード100側の仕様とを比較する仕様比較手段10を備え、仕様比較手段10は、比較結果に応じて、ICカード100の照合機能を用いた照合、システム端末の照合機能を用いた照合及びICカード100とシステム端末のそれぞれの照合機能を用いた照合から、個人認証情報の照合方法を選択する。

【選択図】 図1

【解決手段】 予め定められた仕様に基づいてシステム端末との間で個人認証情報の照合に基づく認証処理を行う為のICカード100であって、システム端末側の仕様とICカード100側の仕様とを比較する仕様比較手段10を備え、仕様比較手段10は、比較結果に応じて、ICカード100の照合機能を用いた照合、システム端末の照合機能を用いた照合及びICカード100とシステム端末のそれぞれの照合機能を用いた照合から、個人認証情報の照合方法を選択する。

【選択図】 図1

Description

本発明は、予め定められた仕様に基づいてシステム端末とICカードとの間で個人認証情報の照合に基づく認証処理を行う為のICカード及び認証システム端末に関する。

ICカードを利用した個人認証が広く普及しつつある。ICカードを用いた認証では、ICカードに予め記録された個人情報と認証システム端末(またはICカード)が取得した情報とをICカード内で照合する方法(即ち、カード内照合)と、ICカードが保持する個人情報を認証システム端末が読み出し、認証システム端末が取得した情報と認証システム端末内で照合する方法(即ち、カード外照合)の2種類がある。前者の例としては、ICカードに登録された指紋情報と、ICカードに搭載した指紋センサで取得した指紋情報とを照合して、整合性が確認された場合のみコンピュータのログイン名やパスワード情報をコンピュータへ転送するICカード(特許文献1参照)などがある。一方、後者の例としては、ICカードに登録された指紋情報とシステムの指紋センサで取得した指紋情報を照合し、更に、それら2つの指紋情報を遠隔のデータベースに予め登録された指紋情報と照合して認証精度を向上させた個人認証装置(特許文献2参照)などがある。

ところで、薄型で容量にも制約のあるICカード内で照合処理を行わせる場合、処理負荷が高くなると認証に時間がかかるという問題や、カード自体の製造コストが高くなるという問題がある。そのため、例えば、暗証番号やパスワードの照合など処理量の少ないPIN認証はカード内で行い、画像処理を含む認証や特徴パターンの照合など高度で処理量の多い認証はカード外で行うなど、従来は、カード内またはカード外のいずれか一方に照合場所が固定されていた。

しかし、一般的には、カード内の個人情報が認証時にカード外へ送出されることはセキュリティ上好ましいことではないため、通常はカード内照合を基本とし、認証内容に応じてカード外照合(即ち、カード外への個人情報送出の許可)が決定されることが望ましい。例えば、ICカードを保持する人員の入室可否を判断する入室管理システムでは、出入口の開閉を制御する権限を有するシステム側で個人認証の照合処理が行われることが好ましく、また、電子マネーシステムでは、決済に際して、擬似マネーを保有するカード側に照合処理の権限があることが好ましい。一方、カード側で照合処理を行うことが好ましいような場合でも、例えば、カード側に照合処理を行うための機能が搭載されていないなど、ICカードまたは認証システム端末の仕様(ハードウェアやソフトウェアに係わる性能)によって、照合場所が強制的に決定される場合もある。このような場合、ユーザの意向やカードの可能性(追加ソフトウェアによる処理能力や精度の向上)を考慮したものではなく、カード保持者(カードユーザ)主導ではない。またカード内に生体情報、認証アルゴリズムが含まれている場合、システム側がインタフェースに対応することで、その認証方法を許容することができるのに、実際は固定的な場合が多く見られる。

今後、ICカードの高性能化や高機能化、ダウンローダブル化に伴い、同じカードに入室管理機能や電子マネー機能など、複数の機能を付加したり変更可能なカードが多用されることも想定すると、特に、そのような使用環境では、認証内容に基づいて適応的にカード内照合・カード外照合が切り替えられることが好ましく、本人認証機能が一律に動作するのは生体情報を漏洩する危険が考えられ、容認できない。また、電子マネーは利用範囲が広く、どのシステムとも機器間での合意が取れれば、入退室管理機能と同様に個人情報を外部に出すというのは、生体情報を使ってカード保持者とカードを結び付けるシステム側のセキュリティのみ考慮されている。一般的に機器間での合意は、システム側で行われ、システム側のセキュリティ要件を満たす形で行われる。

本発明は、上記事情に鑑みてなされたものであって、システム側セキュリティとカードユーザ側セキュリティを両立した上で効率的な認証処理が可能なICカード及びシステム端末を提供することを目的とする。

本発明のICカードは、予め定められた仕様に基づいてシステム端末との間で個人認証情報の照合に基づく認証処理を行う為のICカードであって、前記システム端末側の仕様と前記ICカード側の仕様とを比較する比較手段と、比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択する選択手段と、を備える。

上記構成によれば、比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択する選択手段を備えることにより、比較結果に応じて適応的にICカード内、ICカード外及びICカード内外の組み合わせのいずれかで照合処理できるため、システム側セキュリティとカードユーザ側セキュリティを両立した上で効率的な認証処理が行える。

また、本発明のICカードは、前記比較手段が、前記ICカード及び前記システム端末がそれぞれ互いに要求する仕様を比較するものである。また、本発明のICカードは、前記比較手段が、前記ICカード及び前記システム端末のユーザがそれぞれ任意に設定した仕様を比較するものである。また、本発明のICカードは、前記比較手段が、前記ICカード及び前記システム端末の機能仕様を比較するものである。

また、本発明のシステム端末は、予め定められた仕様に基づいてICカードとの間で個人認証情報の照合に基づく認証処理を行う為のシステム端末であって、前記システム端末側の仕様と前記ICカード側の仕様とを比較する比較手段と、比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択する選択手段と、を備える。

上記構成によれば、比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択する選択手段を備えることにより、比較結果に応じて適応的にICカード内、ICカード外及びICカード内外の組み合わせのいずれかで照合処理できるため、システム側セキュリティとカードユーザ側セキュリティを両立した上で効率的な認証処理が行える。

また、本発明のシステム端末は、前記比較手段が、前記ICカード及び前記システム端末がそれぞれ互いに要求する仕様を比較するものである。また、本発明のシステム端末は、前記比較手段が、前記ICカード及び前記システム端末のユーザがそれぞれ任意に設定した仕様を比較するものである。また、本発明のシステム端末は、前記比較手段が、前記ICカード及び前記システム端末の機能仕様を比較するものである。

また、本発明の認証プログラムは、予め定められた仕様に基づいてシステム端末とICカードとの間で個人認証情報の照合に基づく認証処理を行う為の認証プログラムであって、コンピュータを、前記システム端末側の仕様と前記ICカード側の仕様とを比較する比較手段、比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択する選択手段、として機能させるためのプログラムである。

さらに、本発明の認証方法は、予め定められた仕様に基づいてシステム端末とICカードとの間で個人認証情報の照合に基づく認証処理を行う為の認証方法であって、前記システム端末側の仕様と前記ICカード側の仕様とを比較し、比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択するものである。

本発明によれば、比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択することにより、比較結果に応じて適応的にICカード内、ICカード外及びICカード内外の組み合わせのいずれかで照合処理できるため、システム側セキュリティとカードユーザ側セキュリティを両立した上で効率的な認証処理が行える。

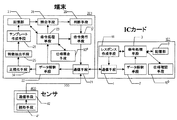

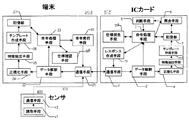

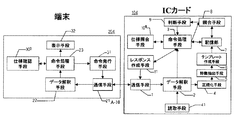

図1は本発明の実施の形態を説明するためのICカードの構成を示す図であり、図2は本発明の実施の形態を説明するためのシステム端末の構成を示す図である。以下、システム端末200とICカード100との間で生体情報の照合に基づく認証処理を行う例を説明する。

はじめに、本発明の実施の形態におけるICカードの内部構成について説明する。ICカード100は、予め定められた仕様に基づいてシステム端末との間で個人認証情報の照合に基づく認証処理を行う為のものであり、図1に示すように、主に、通信手段1、データ解釈手段2、命令処理手段3、正規化手段4、特徴抽出手段5、テンプレート作成手段6、記憶部7、照合手段8、判断手段9、仕様比較手段10、レスポンス作成手段11、などで構成される。

通信手段1は、外部とデータの送受信を行うための手段で、USB、赤外線、無線等の通信規格やそれを実現するための機器を含み、ここでは、後述するシステム端末200の通信手段との間でデータの送受信を行う。データ解釈手段2は、通信手段1から受信したデータを解釈し、データの形式を調査して、正規化が必要なデータを正規化手段4へ、ICカード100が処理可能なデータを命令処理手段3へ送信する。

命令処理手段3は、データ解釈手段2より受信したデータを命令信号として処理する手段であり、命令内容によって、記憶部7や照合手段8にデータを送信したり、記憶部7からデータを取得したりする。また、命令処理手段3は、記憶部7から取得した予め定められた仕様を記述した仕様データを仕様比較手段10に渡す機能や、仕様比較手段10から、後述する仕様比較結果(図17参照)を受け取り、比較結果に応じて、ICカード100の照合機能を用いた照合、システム端末200の照合機能を用いた照合及びICカード100とシステム端末200のそれぞれの照合機能を用いた照合から、生体情報(個人認証情報)の照合方法を選択する機能を有する。また、命令処理手段3は、選択した生体情報の照合方法をレスポンス作成手段11に通知する。なお、ICカード100の仕様データは、ICカード100がシステム端末に要求する仕様やICカード100の機能仕様を示す情報を含む。また、ICカード100がシステム端末に要求する仕様は、ICカード100のユーザが任意に設定した仕様を含む。

正規化手段4は、データ解釈手段2より受信したデータを、ICカード100が保持する認証アルゴリズムに対応するデータに変換しやすいように、データのサイズ変更や縦横の補正、光学的処理などを行う。特徴抽出手段5は、正規化手段4より受信したデータから、ICカード100が保持している認証アルゴリズムに対応した部分を抽出する。テンプレート作成手段6は、特徴抽出手段5より受信したデータを、ICカード100が保持している認証アルゴリズムに対応したデータ形式、データ列に変換する。

記憶部7は、ROM、RAM、EPROM、EEPROM、FeRAM、FLASH等の一時的メモリを含む記憶装置で構成され、各種のデータを格納する。照合手段8は、命令処理手段3から受信したデータと記憶部7に格納されているデータを比較照合するための手段であり、判断手段9は、照合手段8の照合結果に基づいて、通信しているシステム端末200との照合処理で設定されている閾値やパラメータ等から判断して、認証が成功であるか失敗であるか、また成功の度合いがどの程度であるかを命令処理手段3へ出力する。

仕様比較手段10は、ICカード100の仕様とシステム端末200の仕様とを比較する機能を有し、比較結果を命令処理手段3に通知する。また、仕様比較手段10は、比較に基づいてどの照合方法を用いるかを判断し、更にその照合の妥当性を判断する仕様照合手段10a(図16参照)と、ICカード100内の仕様と照合結果を比較して、完全性、真正性を含めて内容の確認を行う仕様確認手段10b(図6参照)とを含む。尚、仕様の具体的内容及び仕様の比較方法については後述する。レスポンス作成手段11は、命令処理手段3から照合方法選択結果の通知を受けて、システム端末200へ送信するためのレスポンスを作成する。また、レスポンス作成手段3は、命令処理手段3からの仕様データやテンプレートを含むデータを受信して、システム端末200へ送信するためのレスポンスを作成する。

次に、本発明の実施の形態におけるシステム端末の内部構成について説明する。システム端末200は、予め定められた仕様に基づいてICカードとの間で個人認証情報の照合に基づく認証処理を行う為のものであり、図2に示すように、主に、通信手段21、データ解釈手段22、命令処理手段23、正規化手段24、特徴抽出手段25、テンプレート作成手段26、記憶部27、照合手段28、判断手段29、仕様比較手段30、命令発行手段31、などで構成され、外部に通信線300を介してセンサ400が接続される。

通信手段21は、外部とデータの送受信を行うための手段で、USB、赤外線、無線等の通信規格やそれを実現するための機器を含み、ここでは、ICカード100との間でデータの送受信やセンサからのデータの受信を行う。データ解釈手段22は、通信手段21から受信したデータを解釈し、データの形式を調査して、正規化が必要なデータを正規化手段24へ、システム端末200が対応可能な命令コードを命令処理手段23へ送信するように切り分け、分岐や変換、データ形式の正当性を調査する。

命令処理手段23は、データ解釈手段22より受信したデータを命令信号として処理する手段であり、命令内容によって、記憶部27や照合手段28、命令発行手段31へ特定のデータや処理データを送信したり、記憶部27からデータを取得したりする。また、命令処理手段23は、記憶部7から取得した予め定められた仕様を記述した仕様データを仕様比較手段30に渡す機能や、仕様比較手段30から、後述する仕様比較結果(図14参照)を受け取り、比較結果に応じて、ICカード100の照合機能を用いた照合、システム端末200の照合機能を用いた照合及びICカード100とシステム端末200のそれぞれの照合機能を用いた照合から、生体情報(個人認証情報)の照合方法を選択する機能を有する。また、命令処理手段23は、選択した生体情報の照合方法を命令発行手段31に通知する。なお、システム端末の仕様データは、システム端末200がICカードに要求する仕様やシステム端末200の機能仕様を示す情報を含む。また、システム端末200がICカードに要求する仕様は、システム端末200のユーザが任意に設定した仕様を含む。

正規化手段24は、データ解釈手段22より受信したデータを、システム端末200が保持する認証アルゴリズムに対応するデータに変換しやすいように、データのサイズ変更や縦横の補正、光学的処理などを行う。特徴抽出手段25は、正規化手段24より受信したデータから、システム端末200が保持している認証アルゴリズムに対応した部分を抽出する。テンプレート作成手段26は、特徴抽出手段25より受信したデータを、システム端末200が保持している認証アルゴリズムに対応したデータ形式、データ列に変換する。

記憶部27は、ROM、RAM、EPROM、EEPROM、HDD、FLASH等の一時的メモリを含む記憶装置で構成され、テンプレート、システム端末側の仕様データや一時的なデータ、パラメータのデフォルト設定値などの各種のデータを格納する。照合手段28は、命令処理手段23から受信したデータと、記憶部27に格納されているデータとを比較照合するための手段であり、判断手段29は、成功と失敗を分ける閾値や成功の度合いを決めるパラメータ等を、照合手段28の照合結果に基づいて、端末200が格納しているパラメータを使う場合と、通信しているICカード100が格納する仕様データから導出する場合があり、認証が成功であるか失敗であるか、また成功の度合いがどの程度であるかを出力する。

仕様比較手段30は、システム端末200の仕様とICカード100の仕様とを比較する機能を有し、比較結果を命令処理手段23に通知する。また、仕様比較手段30は、比較に基づいてどの照合方法を用いるかを判断し、更にその照合の妥当性を判断する仕様照合手段30a(図6参照)と、システム端末200内の仕様と照合結果を比較して、完全性、真正性を含めて内容の確認を行う仕様確認手段30b(図16参照)とを含む。尚、仕様の具体的内容及び仕様の比較方法については後述する。命令発行手段31は、命令処理手段23から照合方法選択結果の通知を受けて、ICカード100に対する命令を発行する。また、命令発行手段31は、判断手段29または命令処理手段23より受信したデータから、ICカード100に対する命令を発行する。

また、通信線300を介してシステム端末200と接続されるセンサ400は、主に、顔画像を撮影するための撮像装置や、温度や静電容量などを検知可能な指紋読取装置など、外部の対象物よりデータを取得するための読取手段41、システム端末200との間でデータの送受信を行う通信手段42、で構成される。以下、読取手段41で指紋、顔画像、虹彩などの生体情報を取得する場合について説明する。

次に、上記構成のICカード及びシステム端末の間で行われる認証のための照合動作について、仕様の比較をカード外(即ち、システム端末内)で行う場合と、またはカード内で行う場合とに分けて説明する。

<仕様の比較をシステム端末内で行う場合>

図3は、システム端末で仕様比較及び照合処理を行う場合の認証処理手順を示すシーケンス図であり、システム端末で仕様の比較を行い、その結果、照合処理もシステム端末で行う場合を示す。センサ400の読取手段41で読み取られた生体情報が、通信手段42、システム端末の通信手段21、データ解釈手段22を介して正規化手段24で正規化処理される(ステップS101)。更に、特徴抽出手段25で特徴抽出処理を行って(ステップS102)、テンプレート作成手段26でサンプルテンプレートを作成する(ステップS103)。サンプルテンプレートは記憶部27に格納される(ステップS104)。サンプルテンプレートとは、センサ400から取得した生体情報に基づいて作成したテンプレートのことで、ICカード内に予めカードのユーザーにより登録されているテンプレートと異なる。次に、命令処理手段23が、命令発行手段31に対して問い合わせコマンドの送信を命令し(ステップS105)、命令発行手段31は、ICカードに問い合わせコマンドを送信する(ステップS106)。

図3は、システム端末で仕様比較及び照合処理を行う場合の認証処理手順を示すシーケンス図であり、システム端末で仕様の比較を行い、その結果、照合処理もシステム端末で行う場合を示す。センサ400の読取手段41で読み取られた生体情報が、通信手段42、システム端末の通信手段21、データ解釈手段22を介して正規化手段24で正規化処理される(ステップS101)。更に、特徴抽出手段25で特徴抽出処理を行って(ステップS102)、テンプレート作成手段26でサンプルテンプレートを作成する(ステップS103)。サンプルテンプレートは記憶部27に格納される(ステップS104)。サンプルテンプレートとは、センサ400から取得した生体情報に基づいて作成したテンプレートのことで、ICカード内に予めカードのユーザーにより登録されているテンプレートと異なる。次に、命令処理手段23が、命令発行手段31に対して問い合わせコマンドの送信を命令し(ステップS105)、命令発行手段31は、ICカードに問い合わせコマンドを送信する(ステップS106)。

ICカードでは、受信データをデータ解釈手段2で解釈し(ステップS107)、問い合わせコマンドを命令処理手段3へ送信する。命令処理手段3は、問い合わせコマンドに対応する仕様データを記憶部7から取得、加工してレスポンス作成手段11へ送信する(ステップS108)。レスポンス作成手段11は、ICカードの仕様データを含む応答メッセージを、通信手段1を介してシステム端末側へ送信する(ステップS109)。

システム端末の通信手段21を介して受信した応答メッセージをデータ解釈手段22で解釈し(ステップS110)、命令処理手段23は、仕様比較手段30に対して仕様データの比較を行う命令を送信する(ステップS111)。仕様照合手段30aは、記憶部27から読み出したシステム端末の仕様データと、応答メッセージに含まれていたICカードの仕様データとを比較して、照合処理を行う場所をカード内とするかカード外とするかを判定する(ステップS112)。尚、この仕様照合手段30aにおける仕様の比較方法については後述する(ここでは、比較の結果、カード外照合と判定される)。

次に、命令処理手段23は比較結果の通知用コマンドを作成して、命令発行手段31に対してコマンドの送信を命令し(ステップS113)、命令発行手段31は、ICカードに通知用コマンドを送信する(ステップS114)。

ICカードでは、受信データをデータ解釈手段2で解釈し(ステップS115)、通知用コマンドを命令処理手段3へ送信する。命令処理手段3は、仕様比較手段10に通知用コマンドの内容確認を行う命令を送信し(ステップS116)、仕様確認手段10bは、通知用コマンドに含まれる仕様データの内容を確認して、カード外照合となった結果を把握する(ステップS117)。カード外照合となったため、命令処理手段3は、ICカードのステータスを、記憶部7に格納されたテンプレート(個人情報)を外部へ送出可とするステータスへ変更し(ステップS118)、レスポンス作成手段11は、ICカードがカード外照合を正常に確認した旨の応答メッセージを、通信手段1を介してシステム端末側へ送信する(ステップS119)。尚、通常ICカードでは、テンプレートのカード外送出は不可のステータスとなっている。

システム端末のデータ解釈手段22が応答メッセージを受信すると(ステップS120)、命令処理手段23は、命令発行手段31に対してICカードのテンプレートを読み出すための読み出しコマンドの発行を命令し(ステップS121)、命令発行手段31は、テンプレート読み出しコマンドを送信する(ステップS122)。

ICカードのデータ解釈手段2がテンプレート読み出しコマンドを受信すると(ステップS123)、命令処理手段3は、記憶部7に格納されたテンプレートの読み出しを命令する(ステップS124)。記憶部7から読み出されたテンプレートはデータ列に加工され(ステップS125)、レスポンス作成手段11は、テンプレートを含む応答レスポンスとしてシステム端末側へ送信する(ステップS126)。

システム端末の通信手段21を介して受信した応答レスポンスをデータ解釈手段22で解釈し(ステップS127)、命令処理手段23は、記憶部27からサンプルテンプレートの読み出しを命令する(ステップS128)。記憶部27からサンプルテンプレートが読み出される(ステップS129)と、照合手段28は、応答レスポンスに含まれていたテンプレートとを比較して照合処理を行う(ステップS130)。次に、判断手段29は、照合結果に基づいて本人であると認証するか否かの判断処理を行う(ステップS131)。

図4は、システム端末が仕様比較及び照合処理を行う場合にICカードとシステム端末が備える最小限の構成を示す図であり、上記の認証処理手順をシステム端末が行うためにICカード101とシステム端末201が備える最小限の要素を示す。ICカード側に照合手段や判断手段などがないような場合には、上記のような手順で認証処理が実行される。

図5は、システム端末で仕様比較しICカードで照合処理を行う場合の認証処理手順を示すシーケンス図であり、システム端末で仕様の比較を行い、その結果、照合処理をカード内で行う場合を示す。センサ400の読取手段41で読み取られた生体情報が、通信手段42、システム端末の通信手段21、データ解釈手段22を介して正規化手段24で正規化処理される(ステップS201)。更に、特徴抽出手段25で特徴抽出処理を行って(ステップS202)、テンプレート作成手段26でサンプルテンプレートを作成する(ステップS203)。サンプルテンプレートは記憶部27に格納される(ステップS204)。次に、命令処理手段23が、命令発行手段31に対して問い合わせコマンドの送信を命令し(ステップS205)、命令発行手段31は、ICカードに問い合わせコマンドを送信する(ステップS206)。

ICカードでは、受信データをデータ解釈手段2で解釈し(ステップS207)、問い合わせコマンドを命令処理手段3へ送信する。命令処理手段3は、問い合わせコマンドに対応する仕様データを記憶部7から取得、加工してレスポンス作成手段11へ送信する(ステップS208)。レスポンス作成手段11は、ICカードの仕様データを含む応答メッセージを、通信手段1を介してシステム端末側へ送信する(ステップS209)。

システム端末の通信手段21を介して受信した応答メッセージをデータ解釈手段22で解釈し(ステップS210)、命令処理手段23は、仕様比較手段30に対して仕様データの比較を行う命令を送信する(ステップS211)。仕様照合手段30aは、記憶部27から読み出したシステム端末の仕様データと、応答メッセージに含まれていたICカードの仕様データとを比較して、照合処理を行う場所をカード内とするかカード外とするかを判定する(ステップS212)。尚、この仕様比較手段30aにおける仕様の比較方法については後述する(ここでは、比較の結果、カード内照合と判定される)。

次に、命令処理手段23は比較結果の通知用コマンドを作成して、命令発行手段31に対してコマンドの送信を命令し(ステップS213)、命令発行手段31は、ICカードに照合内容の通知コマンドを送信する(ステップS214)。

ICカードでは、受信データをデータ解釈手段2で解釈し(ステップS215)、通知用コマンドを命令処理手段3へ送信する。命令処理手段3は、仕様比較手段10に通知用コマンドの内容確認を行う命令を送信し(ステップS216)、仕様確認手段10bは、通知用コマンドに含まれる仕様データの内容を確認して、カード内照合となった結果を把握する(ステップS217)。カード内照合となったため、命令処理手段3は、ICカードのステータスを、システム端末から送信されるサンプルテンプレート(個人情報)の記憶部7への書き込みを可とするステータスへ変更し(ステップS218)、レスポンス作成手段11は、ICカードがカード内照合を正常に確認した旨の応答メッセージを、通信手段1を介してシステム端末側へ送信する(ステップS219)。尚、通常ICカードでは、記憶部7への書き込みは不可のステータスとなっている。

システム端末のデータ解釈手段22が応答メッセージを受信すると(ステップS220)、命令処理手段23は、記憶部27からサンプルテンプレートを読み出す命令を送信する(ステップS221)。記憶手段27から読み出されたサンプルテンプレートはデータ列に加工され(ステップS222)、更に命令処理手段23は、命令発行手段31に対してサンプルテンプレートを含む書き込みコマンドをICカード側へ送信する命令を送信する(ステップS223)。命令発行手段31は、サンプルテンプレートを含む書き込みコマンドを送信する(ステップS224)。

ICカードのデータ解釈手段2が書き込みコマンドを受信すると(ステップS225)、命令処理手段3は、記憶部7に格納されたテンプレートの読み出しを命令する(ステップS226)。記憶部7からテンプレートが読み出されると(ステップS227)、照合手段8は、読み出したテンプレートと、書き込みコマンドに含まれていたサンプルテンプレートとを比較して照合処理を行う(ステップS228)。次に、判断手段9は、照合結果に基づいて本人であると認証するか否かの判断処理を行い、判断結果を応答メッセージとしてシステム端末側へ送信する(ステップS229)。尚、上記のステップS214において、ICカード側に特別な設定がない場合は、通知コマンドを送信せずに、直接テンプレートを送信しても構わないし、また、通知とテンプレート書き込みを同時に行えるコマンドを送信してもかまわない。

図6は、システム端末で仕様比較しICカードで照合処理を行う場合にICカードとシステム端末が備える最小限の構成を示す図であり、上記の認証処理手順を実現するためにICカード102とシステム端末202が備える最小限の要素を示す。システム端末側に照合手段や判断手段がないような場合には、上記のような手順で認証処理が実行される。

ここで、ICカードの仕様照合手段10aやシステム端末の仕様照合手段30aで比較される仕様について具体的に説明する。

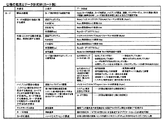

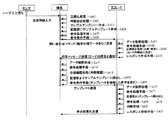

図7はICカードの仕様の設定例を示す図であり、図8はシステム端末の仕様の設定例を示す図である。図に示すように、ICカードとシステム端末でそれぞれ詳細な仕様が予め設定されており、仕様照合手段30aでは、これら双方の仕様を、予め定められた処理手順(後述)で比較することにより、認証のための照合処理をカード内で行うか、カード外で行うかを判断する。また、このようにする事で、カードやシステムに追加、改良された認証アルゴリズムの精度や処理速度を考慮することができ、カード外で行っていた処理をカード内に変更することや、新たな認証方法を機器間ごとに決めることができる。さらに、システム側ユーザやカードユーザの意向を仕様の中に入れることで、使用したデータの保存方法等のプライバシー保護の観点を明示する事ができ、双方が不安なく、納得した形で認証処理を行う事ができる。

例えば、システム端末の仕様の設定例では、図8に示すように、照合の種類、カード外照合の場合にICカードが了承できる機能であるか否かを公開する項目、カード内照合の場合にICカードの機能をチェックするための項目、などの項目がある。仕様は、システム端末がICカード(相手側)に要求する要求仕様(例えば、ICカードの機能をチェックするための項目)、システム端末の機能仕様(例えば、ICカードが了承できる機能であるかを公開する項目の中の、認証アルゴリズムの種類、認証精度、処理速度など)、システム端末のユーザーが任意に設定した要求仕様(ICカードが了承できる機能であるかを公開する項目の中の、システム端末側が実行するテンプレートの管理方法など)などに分類される。また、項目の中で権限とは、最終判断を行うか否かの設定であり、例えば、前述の入室管理システムの例では、システム端末側が最終判断の権限を持つように設定すればよい。

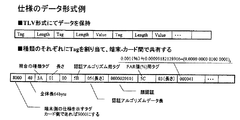

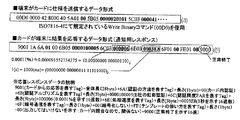

図9は、仕様のデータ形式例を示す図である。本発明の実施の形態では、上記のような仕様をデータ列で表現する。図に示すように、TLV(Tag Length Value)形式で、ICカードまたはシステム端末のいずれの仕様であるかを示すタグ、データ長、照合の種類を示すタグ、データ長、値、認証アルゴリズムを示すタグ、データ長、値、・・という順番でデータを保持する。

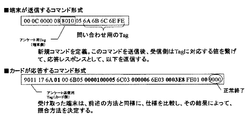

次に、図10から図13を参照して、送信されるコマンドやレスポンスの具定的なデータ構成例を説明する。図10は、システム端末から送信されるコマンドやレスポンスの具体例を示す図であり、システム端末で仕様比較を行う場合の、仕様データ読み出しを要求する問い合わせコマンド、仕様データを含む応答メッセージ、比較結果の通知用コマンドのデータ構成例を示す。システム端末で仕様比較を行う場合の認証処理手順を示すシーケンス図(図5)で説明すると、ステップS206では、図10(a)に示す形式のデータが、システム端末からICカードへの問い合わせコマンドとして送信される。また、ステップS209では、図10(b)に示す形式のデータが、ICカードからシステム端末への応答メッセージとして送信される。更に、ステップS214では、図10(c)に示す形式のデータが、システム端末からICカードへの比較結果の通知用コマンドとして送信される。

図11は、認証アルゴリズムの識別値を指すテーブルである。データ内部の値について具体的に説明すると、例えば、図10(b)の応答メッセージの認証アルゴリズムの値は“0000100005”となっており、これで所定の認証アルゴリズムが指定される。図11に示すように、認証アルゴリズムの種類とメーカーが数値で対応している。従って、“0000100005”は、E社の虹彩認証アルゴリズムであること一義的に決まる。

図12は、システム端末から送信されるコマンドの具体例を示す図であり、仕様比較の結果に基づいて、システム端末がICカードのテンプレートを読み出す場合(即ち、カード外照合)のテンプレート読み出しコマンド、システム端末がICカードにテンプレートの書き込みを行う場合(即ち、カード内照合)のテンプレート書き込みコマンド、のデータ構成例を示す。システム端末200で仕様比較を行い、その結果、カード外照合を行う場合の認証処理手順を示すシーケンス図(図3)で説明すると、ステップS122では、図12(a)に示す形式のデータが、システム端末からICカードへのテンプレート読み出しコマンドとして送信される。また、システム端末で仕様比較を行い、その結果、カード内照合を行う場合の認証処理手順を示すシーケンス図(図5)で説明すると、ステップS224では、図12(b)に示す形式のデータが、システム端末からICカードへのテンプレート書き込みコマンドとして送信される。データ内にはサンプルテンプレートのデータが含まれている。

図13は、システム端末から送信されるコマンドやカードからのレスポンスの具体例を示す図であり、ICカードで仕様の比較を行う場合の、システム端末の仕様データをICカードへ送信する仕様送信コマンド、カード内照合かカード外照合かを示す照合結果をICカードからシステム端末へ送信する通知コマンドのデータ構成例を示す図である。尚、送信されるタイミングは、後述する仕様の比較をカード内で行う場合のシーケンス図(図15)の説明で具体的に紹介する。

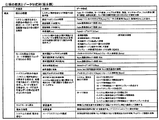

図14は、システム端末の仕様照合手段30aにおける仕様の比較手順例を示すフローチャートである。はじめに、ICカードの仕様がカード外照合を指定しているか否かを判断する(ステップS301)。ICカードの仕様においてカード外照合が指定されている場合は、一義的にカード外照合に決定される。一方、指定されていない場合は、次に、ICカードの仕様がハイブリッド認証を指定しているか否かを判断する(ステップS302)。ハイブリッド認証が指定されている場合、次に、システム端末がハイブリッド認証に対応しているか否か、または指定された認証方法、精度を許容しているか否かを判断する(ステップS303)。ハイブリッド認証に対応し、指定された認証方法、精度を許容している場合、次に、ICカード内のテンプレートの管理方法とハイブリッド認証方法が合致しているか否かを判断する(ステップS304)。合致している場合は、ハイブリッド認証またはハイブリッド複数認証(マルチモーダル認証)に決定される。尚、ハイブリッド認証とは、ICカード内及びICカード外(システム端末側)の両方で認証処理を分担して行う方法であり、ハイブリッド複数認証とは、複数のバイオメトリクス認証を組み合わせた方法にハイブリッド認証方法を適用した方法である。マルチモーダル認証とは、複数認証の一種で認証方法を協調させたり同時に適用する方法である。

一方、ステップS302、S303、S304のいずれにも仕様が該当しない場合、次に、ICカード内の認証アルゴリズムはシステム端末が許容できる範囲であるか否かを判断する(ステップS305)。許容できる範囲である場合、次に、クロス認証を指定しているか否かを判断する(ステップS306)。クロス認証を指定している場合、次に、ICカードのテンプレートを外部に送出してよいか否かの判断を行う(ステップS307)。仕様においてテンプレートを外部に送出してよい旨の設定がなされている場合は、クロス照合に決定される。

尚、クロス照合とは、照合処理をカードと端末の両方で行い、その結果を相互に確認しあう事でその正当性(妥当性)を確保する方法である。クロス照合は、以下の場合に行われる。カード内認証で、端末が規定している精度以上の算出ができる状態で、カード外認証も行うようにする場合、照合結果はAND演算を取り、両方が成功した時のみ成功とする。これにより、認証精度が向上する。但し、テンプレートを外に出してもよいという設定のため個人情報を守るという観点ではセキュリティは低下する。また、カード内認証で、端末が規定している精度以下の算出しかできない状態で、カード外認証も行うようにする場合、カード内での認証結果が、カードで規定している精度以上であれば成功と判断した上で、カード外認証でも成功でなければならない。カードで規定している精度以下しかカード内の精度がなければ、複数回成功することをカード外認証に求めたり、複数の生体認証を求めたり、カードを排出することもある。カード外認証を完全に信用できない場合にこの方法が用いられ、カード内でも認証を行うため、セキュリティを向上できる。尚、最初から「カード外認証」を指定した場合は、カード外での認証を信用していると考えることができるため、クロス照合を行うシーンとしては除外している。

一方、外部へ送出しないように設定されている場合や、ステップS306でクロス認証を指定していない場合は、次に、カード内にシステム端末が要求する認証精度の有無を判断する(ステップS308)。要求以上の認証精度がある場合はカード内照合に決定される。要求以下の認証精度しか無い場合、次に、ICカードが複数認証(またはマルチモーダル認証)に対応しているか否かの判断を行う(ステップS309)。対応している場合は、次に、複数認証で要求する認証精度に到達しているか否かを判断する(ステップS310)。到達している場合は、カード内複数認証に決定される。

一方、複数認証で要求する認証精度に到達していない場合や、ステップS309でICカードが複数認証(またはマルチモーダル認証)に対応していない場合、更に、ステップS305でカード内の認証アルゴリズムが、システム端末が許容できない範囲にある場合は、次に、ICカードのテンプレートを外部に送出してよいか否かの判断を行う(ステップS311)。仕様においてテンプレートを外部に送出してよい旨の設定がなされている場合は、カード外照合に決定される。

一方、テンプレートを外部へ送出しないように設定されている場合は、次に、システム端末側に最終判断の権限(assets)があるか否かの判断を行う(ステップS312)。システム端末側に権限がない場合はカードの排出(認証拒否)が決定される。システム端末側に権限がある場合、テンプレートの読み出し可否についてICカード保持者の意思確認を行い(ステップS313)、読み出し可である場合はカード外照合に決定される。一方、読み出し不可である場合は、カードの排出(認証拒否)が決定される。以上の手順で、照合処理をカード内で行うか、カード外で行うかが決定される。

上記の通り、カード外照合を行う際は、双方の仕様を比較した結果に決定した場合でもカード内の個人情報を外部に出すか否かという意思をカード保持者に確認するので、カード保持者が知らないうちに個人情報が漏洩することを防止できる。例えば、警察官による免許証チェックが行われる場合、通常は、免許証と免許証保持者との関係を明確にすることが重要であるためカード内認証でも構わない。しかし、警視庁が保有する指名手配犯DB内の顔データと一致するかを調べるブラックリスト照合の場合は、カード外照合を行う必要がある。この場合、免許証保持者に「意思確認」を行うことにより、免許証保持者が知らないうちに個人情報が漏洩することを防止できる。同様に、パスポートの場合、身分証明に利用する際はカード内認証で本人確認を行い、入出国時のようにカード外照合を行う必要がある場合は「意思確認」を行うことにより、パスポート保持者が知らないうちに個人情報が漏洩することを防止できる。尚、ハイブリッド認証、クロス認証、マルチモーダル認証に決定された場合の認証処理手順については説明を省略する。

<仕様の比較をカード内で行う場合>

図15は、ICカードで仕様比較及び照合処理を行う場合の認証処理手順を示すシーケンス図であり、ICカードの仕様比較手段で仕様の比較を行い、その結果、照合処理もICカード内で行う場合を示す。センサ400の読取手段41で読み取られた生体情報が、通信手段42、システム端末の通信手段21、データ解釈手段22を介して正規化手段24で正規化処理される(ステップS401)。更に、特徴抽出手段25で特徴抽出処理を行って(ステップS402)、テンプレート作成手段26でサンプルテンプレートを作成する(ステップS403)。サンプルテンプレートは記憶部27に格納される(ステップS404)。次に、命令処理手段23が、命令発行手段31に対して、システム端末の仕様データを含む問い合わせコマンドの送信を命令し(ステップS405)、命令発行手段31は、ICカード100に仕様データを含む問い合わせコマンドを送信する(ステップS406)。この問い合わせコマンドは、図13(a)に示すデータ形式で、システム端末で設定されている仕様のデータが含まれる。

図15は、ICカードで仕様比較及び照合処理を行う場合の認証処理手順を示すシーケンス図であり、ICカードの仕様比較手段で仕様の比較を行い、その結果、照合処理もICカード内で行う場合を示す。センサ400の読取手段41で読み取られた生体情報が、通信手段42、システム端末の通信手段21、データ解釈手段22を介して正規化手段24で正規化処理される(ステップS401)。更に、特徴抽出手段25で特徴抽出処理を行って(ステップS402)、テンプレート作成手段26でサンプルテンプレートを作成する(ステップS403)。サンプルテンプレートは記憶部27に格納される(ステップS404)。次に、命令処理手段23が、命令発行手段31に対して、システム端末の仕様データを含む問い合わせコマンドの送信を命令し(ステップS405)、命令発行手段31は、ICカード100に仕様データを含む問い合わせコマンドを送信する(ステップS406)。この問い合わせコマンドは、図13(a)に示すデータ形式で、システム端末で設定されている仕様のデータが含まれる。

ICカードの通信手段1を介して受信した問い合わせメッセージは、データ解釈手段2が解釈し(ステップS407)、命令処理手段3は、仕様比較手段10に対して仕様データの比較を行う命令を送信する(ステップS408)。仕様照合手段10aは、記憶部7から読み出したICカードの仕様データと、問い合わせコマンドに含まれていたシステム端末の仕様データとを比較して、照合処理を行う場所をカード内とするかカード外とするかを判定する(ステップS409)。尚、この仕様照合手段10aにおける仕様の比較方法については後述する(ここでは、比較の結果、カード内照合と判定される)。レスポンス作成手段11は、カード内照合となった旨を通知する応答メッセージを、通信手段1を介してシステム端末200側へ送信する(ステップS410)。この応答メッセージ(通知用レスポンス)は、図13(b)に示すデータ形式で、カード内照合に対応する仕様のデータが含まれる。このデータは、後述するように、システム端末の仕様確認手段30bで把握される。

システム端末では、受信データをデータ解釈手段22で解釈し(ステップS411)、応答メッセージを命令処理手段23へ送信する。命令処理手段23は、仕様比較手段30の仕様確認手段30bに応答メッセージの内容確認を行う命令を送信し(ステップS412)、仕様確認手段30bは、応答メッセージに含まれる仕様データの内容を確認して、カード内照合となった結果と仕様を把握する(ステップS413)。次に、記憶部27からサンプルテンプレートが読み出され(ステップS414)、命令発行手段31が、サンプルテンプレートを含むコマンドをICカード側へ送信する(ステップS415)。

ICカードのデータ解釈手段2がサンプルテンプレートを含むコマンドを受信すると(ステップS416)、命令処理手段3は、記憶部7に格納されたテンプレートの読み出しを命令する(ステップS417)。記憶部7からテンプレートが読み出されると(ステップS418)、照合手段8は、読み出したテンプレートと、受信したコマンドに含まれていたサンプルテンプレートとを照合する(ステップS419)。次に、判断手段9は、照合結果に基づいて本人であると認証するか否かの判断処理を行い(ステップS420)、判断結果をレスポンス作成手段11よりシステム端末側へ送信する(ステップS421)。

図16は、ICカードが仕様比較及び照合処理を行う場合にICカードとシステム端末が備える最小限の構成を示す図であり、上記の認証処理手順を実現する為に、ICカード103とシステム端末203が備える最小限の要素を示す。システム端末側に照合手段や判断手段がないような場合には、上記のような手順で認証処理が実行される。尚、ICカード側で仕様の比較を行って、照合処理はカード外で行われる場合についての説明は省略する。

図17は、ICカードの仕様照合手段10aにおける仕様の比較手順例を示すフローチャートである。はじめに、システム端末の仕様がカード内照合を指定しているか否かを判断する(ステップS501)。システム端末の仕様においてカード内照合が指定されている場合は、一義的にカード内照合に決定される。一方、指定されていない場合は、次に、ICカードのテンプレートを外部に送出してよいか否かの判断を行う(ステップS502)。外部へ送出しないように仕様が設定されている場合は、次に、ICカード側に最終判断の権限(assets)があるか否かの判断を行う(ステップS503)。ICカード側に権限がある場合はカードの排出(認証拒否)が決定される。

一方、ICカード側に権限がない場合は、次に、テンプレートの読み出し可否についてICカード保持者の意思確認を行い(ステップS504)、読み出し不可である場合は、カードの排出(認証拒否)が決定される。一方、読み出し可である場合と、ステップS502でICカードのテンプレートを外部に送出してよいと設定されている場合は、次に、システム端末がハイブリッド認証を指定しているか否かを判断する(ステップS505)。ハイブリッド認証が指定されている場合、次に、ICカードがハイブリッド認証に対応しているか否か、または指定された認証方法、精度を許容しているか否かを判断する(ステップS506)。ハイブリッド認証に対応し、指定された認証方法、精度を許容している場合は、ハイブリッド認証またはハイブリッド複数認証(マルチモーダル認証)に決定される。

一方、カードがハイブリッド認証に対応せず、指定された認証方法、精度を許容していない場合と、ステップS505でシステム端末がハイブリッド認証を指定していない場合は、次に、システム端末が複数認証(またはマルチモーダル認証)を指定しているか否かの判断を行う(ステップS507)。指定している場合は、次に、ICカードが複数認証(またはマルチモーダル認証)に対応しているか否かの判断を行う(ステップS508)。対応している場合は、カード内複数認証(またはマルチモーダル認証)に決定される。

一方、ICカードが複数認証に対応していない場合と、ステップS507でシステム端末が複数認証を指定していない場合は、次に、クロス認証を指定しているか否かを判断する(ステップS509)。クロス認証を指定している場合は、クロス照合に決定される。また、クロス認証を指定していない場合は、カード外照合に決定される。以上の手順で、照合処理をカード内で行うか、カード外で行うかが決定される。尚、ハイブリッド認証、クロス認証、マルチモーダル認証に決定された場合の認証処理手順については説明を省略する。

実際の利用分野を検討すると、社員証に実装した場合が考えられる。カードに入退室機能、電子マネー、パソコンやネットワークへのアクセス機能が含まれている場合、利用環境は社内外で考えられる。会社内の入退出機能に関しては、カード外で行う方がログや生体情報(顔認証の場合は顔データ)が残り、追跡することが可能でありシステム上都合がよい。電子マネーは、社内の食堂など利用用途が明確で、一定のセキュリティを保持している場所であれば、利便性を考えカード外認証でも許容できる。しかし、社外で利用する際は、使用後のデータの扱いやカードユーザのプライバシー保護から見ても、カード内認証をするべきである。また、家庭から会社のパソコンにアクセスする際は、家庭のパソコンに端末用ソフトウェアをインストールできる面や情報漏洩の危険性からもカード外認証で構わないが、他人のパソコンや不特定多数の人が利用するインターネットカフェなどからアクセスする場合は、カード内認証を行う方が安全である。このように同じアプリケーションでも利用環境によって、カード内、カード外の選択が必要であり、カードにおいて、この機能の必要性は明確である。

また、社員証内の認証アルゴリズムが更新されたり、システムに付いているセンサーの精度が向上したことによる認証率の向上などを仕様に反映することで、カード外で行っていた処理をカード内に変更することが可能である。

また、システム側ユーザにおいても、仕様を変更する事で、平日は守衛がいるため、カード内照合を許容した場合でも、休日や時間外は無人になるため、カード外照合を求めるように設定したり、求める認証精度を高く設定することができる。場所や利用率によって仕様を変更しても、同様の効果が得られ、同じシステム構成で複数の利用用途に対応可能になる。

ユーザによっては、プライバシー保護の観点よりも、利便性を選択する場合もあり、完全なセキュリティよりも、外部によっては信用してデータを渡し、端末の持つスペックを用いて高速化を適用することも考えられる。それに対しても、仕様により対応できる範疇であり、外部にデータを出力しても良い許容範囲内で最適な効率の認証方法を選択することが可能である。

図18は、ICカードが仕様データを保持していない場合の認証処理手順を示すシーケンス図であり、システム端末で仕様の比較を行う際にICカードが仕様データを保持していない場合や仕様比較に未対応の場合を示す。この場合の処理手順は図3で説明したシーケンスとほぼ同様であるが、ステップS112で仕様照合手段30aが仕様データ無しと判断し、照合処理をカード外で行うと決定する。その後システム端末が図3で説明したステップS114までを実行した後、ICカードがステップS123〜S126の手順を行い、システム端末がステップS127〜S131の手順を行う。尚、ステップS112における仕様照合方法は、システム端末が最適と考える方法で良い。

図19は、システム端末が仕様データを保持していない場合の認証処理手順を示すシーケンス図であり、システム端末が仕様データを保持していない場合や仕様比較に未対応の場合を示す。この場合の処理手順のステップS601〜S605は、図15で説明したステップS201〜S205と同様である。そして、システム端末が仕様データを保持していない(仕様比較に未対応である)場合、システム端末において、命令処理手段23が、命令発行手段31に対して仕様データ問い合わせコマンドを送信しないで、テンプレート読み出しコマンドを送信する(ステップS606)。一方、ICカードは、テンプレート読み出しコマンドを受信しデータ解釈処理する(ステップS607)が、ステータス未変更のため読み出しができず(ステップS608)、システム端末に読み出し失敗を通知するレスポンスを作成し(ステップS609)送信する。通常であればここで通信終了するが、システム端末、カード間で相互認証やPIN照合によってテンプレートの読出しを可能にしていれば、読出しすることも可能である。読出し失敗の通知メッセージを受けたシステム端末は、メッセージをデータ解釈手段22で解釈し(ステップS610)、命令処理手段23がPIN照合のVerifyコマンドの送信を命令発行手段31に指示し(ステップS611)、命令発行手段31がVerifyコマンドを発行する(ステップS612)。ICカードでは、データ解釈手段2がコマンドを解釈し(ステップS613)、命令処理手段3がPIN照合の成功後ステータスを遷移し(ステップS614)、レスポンス作成手段11が正常終了を通知するレスポンスを作成し(ステップS615)送信する。システム端末が正常終了通知を受けた後の処理手順(ステップS616〜S626)は、図3に示すステップS120〜S131と同様である。

図20は、仕様比較を行う主体を切り替える場合の処理手順を示すシーケンス図であり、初めはシステム端末が仕様比較を行うが、仕様比較処理の優先権がカードにあると判断して途中からICカードで仕様比較を行う場合を示す。この場合の処理手順のステップS701〜S711は、図3で説明したステップS101〜S111と同様である。そして、システム端末の仕様照合手段30aが、優先権がカードにあることを確認し、カードに仕様比較手段が在ることも確認する(ステップS712)。その後、命令処理手段23がシステム端末の仕様データを含む問い合わせコマンドを発行するよう命令発行手段31に指示し(ステップS713)、命令発行手段31が問い合わせコマンドを発行する(ステップS714)。ICカードが問い合わせコマンドを受けた後の処理手順(ステップS715〜S719)は、図15に示すステップS407〜S410とほぼ同様である。また、システム端末が照合結果(照合方法の選択結果)の通知を受けた後、結果に応じた照合処理が行われる。上記の通り、優先権を持っている側の照合手段を利用することによって、優先権を持っている側のセキュリティ情報の漏洩防止を考慮することができる。

尚、誤った場所で比較照合をした場合の例を示す。電子カルテをカード内に保持している場合に、仕様比較処理を不正な端末側で行うと、実際はカード内認証でできる場合でも端末で処理を行うという結果を出されてしまい、カード外照合を行うためにカード内の生体情報を外部に出力する必要がでてきてしまう。電子カルテのような複製がされにくく、価値のあるデータを持っている場合は信憑性を尊重し、端末側の要求を拒否して、カード内で仕様比較を行うことが望ましい。逆に、入退出システムの場合は、その場所にシステムが固定され、移動不可能の点を考えれば、端末側で仕様比較を行う方が好ましい。

図21は仕様比較手段を有する側(システム端末)が相手(ICカード)に対して、仕様データのうち必要な部分のみに関する問い合わせを出し、相手側がそれに返答して仕様の比較を行う方法(抽出方法)による認証処理手順を示すシーケンス図であり、図22は抽出方法による仕様比較で使用されるコマンドとレスポンスの形式例を示す図である。この場合の処理手順のステップS801〜S808は、図3で説明したステップS101〜S108とほぼ同様であるが、システム端末がICカードに仕様の問い合わせを行う際、命令発行手段31aが発行する問い合わせ用コマンドにタグが含まれている(図22参照)点が異なる(ステップS806)。その後、ICカードの仕様抽出手段がコマンドに含まれるタグを解釈し、指定されたデータを仕様データの中から抽出し書込む(ステップS809)。レスポンス作成手段11は、抽出したICカードの仕様データを含む応答メッセージを、システム端末側へ送信する(ステップS810)。また、システム端末が仕様データを含む応答メッセージを受信した後の処理手順(ステップS811〜S814)は、図3に示すステップS110〜S113と同様であるが、ステップS815では図3に示すステップS122と同様に命令発行手段31がテンプレート読出しコマンドを送信する。その後の処理手順ステップS816〜S824は、図3に示すステップS123〜S131と同様である。

抽出方法を用いれば、仕様に含まれる項目やデータ量が増大しても、やり取りするデータ量を最小限に抑えることができる。また、抽出方法を用いてシステム端末で仕様を比較する際、コマンドの送信側と受信側とでタグやデータ形式を共有している場合にのみ仕様を読み出すことができるため、セキュリティが向上する。一方、ICカードで仕様を比較する際、通信回数は増加するが、カード内のデータ領域を小さくすることができる。

尚、上記の実施の形態において、仕様の項目や設定値は一例であり、これにとらわれるものではなく、認証の内容、ICカードやシステム端末のハードウェア・ソフトウェアに係わる設計上の制約、ICカードやシステム端末のユーザーの意向、などにより任意に設定可能である。

また、上記の実施の形態において、仕様の比較手順(図14及び図17のフローチャート)も同様に一例であり、仕様を比較して認証を行う照合場所(カード内またはカード外)を決定する手順も任意に設定可能であることは言うまでもない。

尚、上記の実施の形態では、個人認証情報として生体情報を用いる生体認証を認証の一例として説明したが、これにとらわれるものではない。照合する個人認証情報は、個人を特定するための情報であればよい。また、照合処理として、暗証番号やパスワード等の個人情報からなるデータを照合するPIN照合、顔、指紋、虹彩、血流、DNA等の人間固有の身体的特徴を使った照合、声紋やサインといった固有の身体的特性、行動特性を使った照合及びそれらを組み合わせた照合処理を利用できる。また、照合方法として、常に一定の決まったデータを入力する静的な方法、毎回入力するデータが異なる動的な方法(チャレンジレスポンス方式)及びそれらを組み合わせた方法を利用できる。

また、ICカードは接触型、非接触型のいずれの形態であっても本発明の趣旨を実現可能であることは言うまでもない。更に、システム端末の記憶部は、端末に内蔵する形態にとらわれず、遠隔に接続されたデータベースやネットワーク上のデータサーバなどであってもかまわない。

尚、上記の実施の形態において、センサは通信線でシステム端末に接続する形態としたが、システム端末に内蔵する形態としてもよいし、また、図23に示すように、ICカード104に個人認証情報の読取手段41が搭載された形態でも本発明を実現可能であることは言うまでもない。読取手段をカードに内蔵すれば、外部に一切個人認証情報が出ない為、セキュリティが向上する。

本発明のICカード及びシステム端末は、比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択する選択手段を備えることにより、比較結果に応じて適応的にICカード内、ICカード外及びICカード内外の組み合わせのいずれかで照合処理できるため、システム側セキュリティとカードユーザ側セキュリティを両立した上で効率的な認証処理が行える効果を有し、予め定められた仕様に基づいてシステム端末とICカードとの間で個人認証情報の照合に基づく認証処理を行う為のICカード及び認証システム端末等に有用である。

10 仕様比較手段

10a 仕様照合手段

10b 仕様確認手段

30 仕様比較手段

30a 仕様照合手段

30b 仕様確認手段

32 表示手段

41 読取手段

100、101、102、103、104 ICカード

200、201、202、203、204 システム端末

300 通信線

400 センサ

10a 仕様照合手段

10b 仕様確認手段

30 仕様比較手段

30a 仕様照合手段

30b 仕様確認手段

32 表示手段

41 読取手段

100、101、102、103、104 ICカード

200、201、202、203、204 システム端末

300 通信線

400 センサ

Claims (10)

- 予め定められた仕様に基づいてシステム端末との間で個人認証情報の照合に基づく認証処理を行う為のICカードであって、

前記システム端末側の仕様と前記ICカード側の仕様とを比較する比較手段と、

比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択する選択手段と、

を備えるICカード。 - 請求項1記載のICカードであって、

前記比較手段は、前記ICカード及び前記システム端末がそれぞれ互いに要求する仕様を比較するICカード。 - 請求項1又は2記載のICカードであって、

前記比較手段は、前記ICカード及び前記システム端末のユーザがそれぞれ任意に設定した仕様を比較するICカード。 - 請求項1記載のICカードであって、

前記比較手段は、前記ICカード及び前記システム端末の機能仕様を比較するICカード。 - 予め定められた仕様に基づいてICカードとの間で個人認証情報の照合に基づく認証処理を行う為のシステム端末であって、

前記システム端末側の仕様と前記ICカード側の仕様とを比較する比較手段と、

比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択する選択手段と、

を備えるシステム端末。 - 請求項5記載のシステム端末であって、

前記比較手段は、前記ICカード及び前記システム端末がそれぞれ互いに要求する仕様を比較するシステム端末。 - 請求項5又は6記載のシステム端末であって、

前記比較手段は、前記ICカード及び前記システム端末のユーザがそれぞれ任意に設定した仕様を比較するシステム端末。 - 請求項5記載のシステム端末であって、

前記比較手段は、前記ICカード及び前記システム端末の機能仕様を比較するシステム端末。 - 予め定められた仕様に基づいてシステム端末とICカードとの間で個人認証情報の照合に基づく認証処理を行う為の認証プログラムであって、コンピュータを、

前記システム端末側の仕様と前記ICカード側の仕様とを比較する比較手段、

比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択する選択手段、として機能させるための認証プログラム。 - 予め定められた仕様に基づいてシステム端末とICカードとの間で個人認証情報の照合に基づく認証処理を行う為の認証方法であって、

前記システム端末側の仕様と前記ICカード側の仕様とを比較し、

比較結果に応じて、前記ICカードの照合機能を用いた照合、前記システム端末の照合機能を用いた照合及び前記ICカードと前記システム端末のそれぞれの照合機能を用いた照合から、前記個人認証情報の照合方法を選択する認証方法。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2004102521A JP2005292875A (ja) | 2004-03-31 | 2004-03-31 | Icカード及びシステム端末 |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2004102521A JP2005292875A (ja) | 2004-03-31 | 2004-03-31 | Icカード及びシステム端末 |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| JP2005292875A true JP2005292875A (ja) | 2005-10-20 |

Family

ID=35325783

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2004102521A Pending JP2005292875A (ja) | 2004-03-31 | 2004-03-31 | Icカード及びシステム端末 |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP2005292875A (ja) |

Cited By (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2007240588A (ja) * | 2006-03-06 | 2007-09-20 | Dainippon Printing Co Ltd | 音声認証システム |

| JP2008123324A (ja) * | 2006-11-14 | 2008-05-29 | Dainippon Printing Co Ltd | プリンタ出力管理システム |

| JP2008282334A (ja) * | 2007-05-14 | 2008-11-20 | Hitachi Ltd | 窓口業務システム、窓口業務方法、窓口業務プログラム、および前記窓口業務システムと協働する携帯型情報処理装置 |

-

2004

- 2004-03-31 JP JP2004102521A patent/JP2005292875A/ja active Pending

Cited By (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2007240588A (ja) * | 2006-03-06 | 2007-09-20 | Dainippon Printing Co Ltd | 音声認証システム |

| JP2008123324A (ja) * | 2006-11-14 | 2008-05-29 | Dainippon Printing Co Ltd | プリンタ出力管理システム |

| JP2008282334A (ja) * | 2007-05-14 | 2008-11-20 | Hitachi Ltd | 窓口業務システム、窓口業務方法、窓口業務プログラム、および前記窓口業務システムと協働する携帯型情報処理装置 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US10467832B2 (en) | Configurable digital badge holder | |

| US10810816B1 (en) | Information-based, biometric, asynchronous access control system | |

| EP3120334B1 (en) | An electronic locking system | |

| US8789156B2 (en) | Data management with a networked mobile device | |

| US10511742B2 (en) | Private information management system and methods | |

| KR100721520B1 (ko) | 정보보호를 위한 알에프아이디 시스템 및 그 방법 | |

| US9654470B2 (en) | Multi-function smart communication card | |

| CN110048998B (zh) | 基于Token的身份验证方法及其系统、智能门锁 | |

| KR101345018B1 (ko) | 단말기 및 이를 이용한 보안 인증 시스템 | |

| KR101931867B1 (ko) | 모바일 단말기를 이용한 출입 관리시스템 | |

| KR102151843B1 (ko) | 서브 리더기 및 서브 리더기 제어 방법 | |

| US9111084B2 (en) | Authentication platform and related method of operation | |

| JP2008299457A (ja) | 認証システム、認証方法及び認証ソケット装置 | |

| JP5064663B2 (ja) | 書類管理システム | |

| JP7597208B2 (ja) | 認証システム及び認証方法 | |

| CN102893285B (zh) | 用于核对在计算机网络上访问数据的人的身份真实性的系统和方法 | |

| JP2005292875A (ja) | Icカード及びシステム端末 | |

| JP2009025945A (ja) | 認証システム及び認証方法並びに認証プログラム | |

| JP2013120454A (ja) | 情報処理システム、情報処理方法、情報処理装置、情報処理装置の制御方法または制御プログラム | |

| KR102295480B1 (ko) | 산업 제어 시스템으로의 접근 허용을 인증하기 위한 사용자 인증 시스템 및 방법 | |

| KR102340398B1 (ko) | 출입 통제 제어를 위한 장치, 시스템 및 방법 | |

| JP2007308873A (ja) | 入室管理システム | |

| KR20070080114A (ko) | Rfid를 이용한 이동식 저장매체 사용제한 방법 및 장치 | |

| KR101457183B1 (ko) | Rfid 보안 시스템 | |

| JP5142590B2 (ja) | 電気錠システム |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| RD04 | Notification of resignation of power of attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7424 Effective date: 20060327 |