DE102006036070B4 - Ladungsfallenspeichervorrichtung und Verfahren für deren Herstellung und Betrieb - Google Patents

Ladungsfallenspeichervorrichtung und Verfahren für deren Herstellung und Betrieb Download PDFInfo

- Publication number

- DE102006036070B4 DE102006036070B4 DE102006036070.2A DE102006036070A DE102006036070B4 DE 102006036070 B4 DE102006036070 B4 DE 102006036070B4 DE 102006036070 A DE102006036070 A DE 102006036070A DE 102006036070 B4 DE102006036070 B4 DE 102006036070B4

- Authority

- DE

- Germany

- Prior art keywords

- sector

- memory cells

- storage device

- bit errors

- data

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- G—PHYSICS

- G11—INFORMATION STORAGE

- G11C—STATIC STORES

- G11C16/00—Erasable programmable read-only memories

- G11C16/02—Erasable programmable read-only memories electrically programmable

- G11C16/06—Auxiliary circuits, e.g. for writing into memory

- G11C16/34—Determination of programming status, e.g. threshold voltage, overprogramming or underprogramming, retention

- G11C16/3418—Disturbance prevention or evaluation; Refreshing of disturbed memory data

-

- G—PHYSICS

- G11—INFORMATION STORAGE

- G11C—STATIC STORES

- G11C16/00—Erasable programmable read-only memories

- G11C16/02—Erasable programmable read-only memories electrically programmable

- G11C16/06—Auxiliary circuits, e.g. for writing into memory

- G11C16/34—Determination of programming status, e.g. threshold voltage, overprogramming or underprogramming, retention

- G11C16/3418—Disturbance prevention or evaluation; Refreshing of disturbed memory data

- G11C16/3427—Circuits or methods to prevent or reduce disturbance of the state of a memory cell when neighbouring cells are read or written

-

- G—PHYSICS

- G11—INFORMATION STORAGE

- G11C—STATIC STORES

- G11C16/00—Erasable programmable read-only memories

- G11C16/02—Erasable programmable read-only memories electrically programmable

- G11C16/06—Auxiliary circuits, e.g. for writing into memory

- G11C16/34—Determination of programming status, e.g. threshold voltage, overprogramming or underprogramming, retention

- G11C16/3418—Disturbance prevention or evaluation; Refreshing of disturbed memory data

- G11C16/3431—Circuits or methods to detect disturbed nonvolatile memory cells, e.g. which still read as programmed but with threshold less than the program verify threshold or read as erased but with threshold greater than the erase verify threshold, and to reverse the disturbance via a refreshing programming or erasing step

Abstract

Description

- Technisches Gebiet

- Die Erfindung betrifft Ladungsfallenspeichervorrichtungen, ein Verfahren zum Ausgleich von Bitfehlern in einer Ladungsfallenspeichervorrichtung, ein Verfahren zur Herstellung einer Ladungsfallenspeichervorrichtung und eine Speicherkarte.

- Stand der Technik

- Nichtflüchtige Speichervorrichtungen im Allgemeinen und Ladungsfallenspeichervorrichtungen im Besonderen finden in elektronischen Vorrichtungen als zuverlässiger Speichertyp weite Anwendung. Insbesondere verwenden batteriebetriebene Vorrichtungen unterschiedliche Typen von nichtflüchtigen Speichervorrichtungen zum Speichern von Informationen, die sogar bei Abwesenheit einer Betriebsspannung erhalten bleiben.

- Bei Ladungsfallenspeichervorrichtungen, die als NROM bekannt sind, wird ein Programmierstatus einer Speicherzelle der Vorrichtung durch Einfangen von Elektronen in einer Nitridschicht gespeichert, die zwischen einem Steuer-Gate und einem Source-Drain-Kanal eines modifizierten MOSFET angeordnet ist. NROM-Speichervorrichtungen können zum Speichern von mehr als einem Bit pro Speicherzelle verwendet werden. Beispielsweise kann eine erste Ladung, die ein erstes Bit darstellt, in der Nähe eines Source-Anschlusses einer NROM-Zelle gespeichert werden, während ein zweites Bit in der Nähe eines Drain-Anschlusses der NROM-Zelle gespeichert werden kann. NROM-Zellen werden in

US-Patent Nr. 6,011,725 von Eitan ausführlicher beschrieben, das durch Literaturhinweis hierin eingefügt ist. - Anders als andere Typen von nichtflüchtigen Speichervorrichtungen, die nach einer bestimmten Anzahl aufeinanderfolgender Programmier- und Löschzyklen typischerweise abgenutzt sind, können NROM-Speichervorrichtungen nahezu unendlich einem Zyklus unterzogen werden und weisen daher eine sehr lange erwartete Lebensdauer auf.

- Besonders für die Langzeitspeicherung oder häufige Verwendung können jedoch Daten, die in einer NROM-Speichervorrichtung gespeichert sind, ungültig werden. Dies liegt hauptsächlich daran, dass Vorgänge, die auf eine Ladungsfallenspeicherzelle zugreifen, andere Speicherzellen, auf die nicht zugegriffen wird, beeinflussen können. Beispielsweise beeinflusst das Laden einer Bitleitung, die mit einer ersten Speicherzelle in einem ersten Sektor und einer zweiten Speicherzelle in einem zweiten Sektor verbunden ist, den Schwellenwert, der einen Programmierstatus beider Zellen darstellt, obwohl tatsächlich nur auf eine Zelle beispielsweise zum Löschen, Programmieren oder Lesen zugegriffen wird.

- Nichtflüchtige Speichervorrichtungen umfassen oftmals einen Datenbereich und einen Redundanzbereich. Daten, die in dem Redundanzbereich gespeichert sind, können zum Validieren von Daten verwendet werden, die in dem Datenbereich gespeichert sind. Somit führt nicht jeder Bitfehler in einer nichtflüchtigen Speichervorrichtung zu ungültigen Daten oder hat einen Anwendungsfehler zur Folge. Insbesondere können in dem Redundanzbereich Fehlerkorrekturcodes (ECC) gespeichert werden, die die Erfassung und Korrektur von Bitfehlern in einem Segment der Matrix bis zu einer gewissen Menge ermöglichen. Die Anzahl der korrigierbaren Bitfehler hängt von der konkreten Organisation der Matrix, insbesondere der Anzahl der Segmente, die in einem Löschsektor einer Matrix enthalten sind, ab.

- Eine Matrix und ein zugehöriger Steuerkreis können beispielsweise für die Korrektur einzelner und doppelter Bitfehler in einem Segment ausgelegt sein. Segmente mit mehr als zwei fehlerhaften Bits können jedoch nicht korrigiert werden und stellen folglich für die Anwendungs- und Datenkonsistenz ein Risiko dar.

- Aus der

US 5,715,193 A ist eine so genannte Flashspeichervorrichtung bekannt, bei der der Einfluss von Löschoperationen auf Nachbarblöcke auf andere Blöcke überwacht wird. Erreicht ein Zähler, der die Anzahl von Löschoperationen auf benachbarte Löschblöcke zählt, einen vorbestimmten Wert, wird eine so genannte Refresh-Operation durchgeführt. Gemäß der Refresh-Operation werden die Zellen eines Speicherblocks zunächst mit einer verminderten Empfindlichkeit gelesen, wobei dabei auftretende Fehler erkannt werden. Treten Fehler auf, werden die Zellen nachfolgend mit einer normalen Empfindlichkeit gelesen, und mit den ursprünglich gelesenen Werten verglichen. Lassen sich die Zellen mit der normalen Empfindlichkeit fehlerfrei lesen, treten beim Lesen mit verminderter Empfindlichkeit jedoch Fehler auf, werden einzelne Speicherzellen durch Neuprogrammieren wieder in einen Zustand gebracht, in dem sie auch mit verminderter Empfindlichkeit gelesen werden können. - Aus der

US 2004/0257888 A1 - Kurzfassung der Erfindung

- Gemäß einer Ausführungsform der Erfindung umfasst eine Ladungsfallenspeichervorrichtung eine Matrix nichtflüchtiger Speicherzellen, wobei die Matrix mindestens einen ersten Sektor und einen zweiten Sektor umfasst, wobei jeder Sektor eine Vielzahl von Speicherzellen umfasst und jede Speicherzelle dafür ausgelegt ist, eine Ladungsmenge einzufangen, die einen Programmierstatus darstellt. Die Speichervorrichtung umfasst des Weiteren Folgendes: einen Steuerkreis, der betriebsfähig mit der Matrix verbunden ist und dafür ausgelegt ist, mit Hilfe der Speicherung einer Ladung in der Speicherzelle oder des Löschens einer Ladung aus der Speicherzelle auf eine Speicherzelle der Matrix zuzugreifen, einen Störungserfassungskreis, der betriebsfähig mit der Matrix oder dem Steuerkreis verbunden ist und dafür ausgelegt ist, einen Störungswert des ersten Sektors basierend auf einer Störung zu erfassen, die durch den Zugriff auf mindestens eine Speicherzelle des zweiten Sektors verursacht wird, wobei der Störungserfassungskreis dafür ausgelegt ist, eine Anzahl von Zugriffen auf den zweiten Sektor zu erfassen und eine Anzahl von Bitfehlern in dem ersten Sektor von Speicherzellen zu erfassen, wenn eine vorherbestimmte Anzahl von Zugriffen erreicht wurde, sowie einen Störungsausgleichskreis, der betriebsfähig mit der Matrix und dem Störungserfassungskreis verbunden ist und dafür ausgelegt ist, von dem Programmierstatus von Speicherzellen des ersten Sektors eine Sicherheitskopie zu erzeugen, wenn der erfasste Störungswert eine vorherbestimmte Schwelle überschreitet, wobei der Störungsausgleichskreis dafür ausgelegt ist, für den Programmierzustand von Speicherzellen des ersten Sektors eine Sicherheitskopie zu erzeugen, wenn die erfasste Anzahl von Bitfehlern eine vorherbestimmte Schwelle überschreitet.

- Andere Ausführungsformen der Erfindung umfassen eine Ladungsfallenspeichervorrichtung gemäß Anspruch 3, ein Verfahren zum Ausgleich von Bitfehlern in einer Ladungsfallenspeichervorrichtung gemäß Anspruch 10, ein Verfahren zur Herstellung einer Ladungsfallenspeichervorrichtung gemäß Anspruch 15 und eine Speicherkarte gemäß Anspruch 16.

- KURZE BESCHREIBUNG DER ZEICHNUNGEN

- Die vorliegende Erfindung wird im Folgenden unter Verwendung einer Anzahl gegenwärtig bevorzugter jedoch beispielhafter Ausführungsformen ausführlicher beschrieben. Die Ausführungsformen werden unter Bezugnahme auf die folgenden Figuren beschrieben:

-

1 zeigt ein Schaltbild einer Ladungsfallenspeichervorrichtung gemäß einer ersten Ausführungsform der vorliegenden Erfindung; -

2 zeigt ein Schaltbild einer Ladungsfallenspeichervorrichtung gemäß einer zweiten Ausführungsform der vorliegenden Erfindung; -

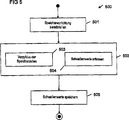

3 zeigt ein Flussdiagramm für ein Verfahren zum Betrieb einer Ladungsfallenspeichervorrichtung gemäß einer Ausführungsform der vorliegenden Erfindung; -

4 zeigt ein Flussdiagramm für ein Verfahren zum Ausgleichen von Bitfehlern in einer Ladungsfallenspeichervorrichtung gemäß einer Ausführungsform der vorliegenden Erfindung; -

5 zeigt ein Flussdiagramm für ein Verfahren zur Herstellung einer Ladungsfallenspeichervorrichtung gemäß einer Ausführungsform der vorliegenden Erfindung; -

6A bis6H zeigen Schritte eines beispielhaften Qualifikationsdurchlaufs für eine Ladungsfallenspeichervorrichtung gemäß einer Ausführungsform der vorlegenden Erfindung; -

7 zeigt ein Verfahren zum Störungsausgleich gemäß einer Ausführungsform der vorliegenden Erfindung; und -

8 zeigt eine Speicherkarte, die eine Ladungsfallenspeichervorrichtung gemäß einer Ausführungsform der vorliegenden Erfindung umfasst. - Die folgende Liste von Bezugssymbolen kann im Zusammenhang mit den Figuren verwendet werden:

- Bezugszeichenliste

-

- 100

- Ladungsfallenspeichervorrichtung

- 101

- Speicherzellenmatrix

- 102

- Steuerkreis

- 103

- Störungserfassungskreis

- 104

- Störungsausgleichskreis

- 105

- Busleitungssystem

- 106

- nichtflüchtige Speicherzelle

- 107

- Sektor

- 108

- Bitleitung

- 109

- Leseverstärker

- 203

- Segment

- 204

- Controller

- 205

- vorherbestimmter Schwellenwert

- 206

- Pufferspeicher

- 207

- Bitfehlerdetektor

- 300

- Verfahren zum Betrieb einer Ladungsfallenspeichervorrichtung

- 301–307

- Verfahrensschritte

- 400

- Verfahren zum Ausgleichen von Bitfehlern einer Ladungsfallenspeichervorrichtung

- 401–405

- Verfahrensschritte

- 500

- Verfahren zur Herstellung einer Ladungsfallenspeichervorrichtung

- 110

- Schreibkreis

- 111

- Adressendecodierer

- 112

- Störungszähler

- 113

- Bitfehlerzähler

- 200

- Ladungsfallenspeichervorrichtung

- 201

- Datenbereich

- 202

- Redundanzbereich

- 501–505

- Verfahrensschritte

- 700

- Verfahren

700 zum Störungsausgleich - 701–703

- Verfahrensschritte

- 800

- Speicherkarte

- 801

- Schnittstelle

- 802

- SchnittstellenController

- Vth

- Schwellenspannung

- AUSFÜHRLICHE BESCHREIBUNG VON AUSFÜHRUNGSBEISPIELEN

- Durch Bereitstellen einer Ladungseinfangspeichervorrichtung mit einem Störerfassungskreis, der dafür ausgelegt ist, den Störungswert eines ersten Sektors basierend auf einer Störung zu erfassen, die durch den Zugriff auf mindestens eine Speicherzelle des zweiten Sektors verursacht wird, und durch Bereitstellen eines Störungsausgleichskreises, der dafür ausgelegt ist, für den Programmierstatus von Speicherzellen des ersten Sektors eine Sicherheitskopie zu erzeugen, wenn der Detektorstörungswert eine vorherbestimmte Schwelle überschreitet, können Programmierzustände von Speicherzellen des ersten Sektors sicher ausgelesen und erhalten werden, bevor nicht korrigierbare Bitfehler in dem ersten Sektor auftreten.

- Gemäß einer weiteren vorteilhaften Ausführungsform ist mindestens eine erste Speicherzelle des ersten Sektors und mindestens eine zweite Speicherzelle des zweiten Sektors mit einer gemeinsamen Bitleitung oder Wortleitung verbunden, und der Steuerkreis ist dafür ausgelegt, die gemeinsame Bitleitung oder Wortleitung zu laden, um auf die erste Zelle zuzugreifen, wobei das Laden der gemeinsamen Bitleitung oder Wortleitung die zweite Speicherzelle stört. Durch Verbinden von Speicherzellen unterschiedlicher Sektoren mit einer gemeinsamen Bitleitung oder Wortleitung kann die Anzahl der Bitleitungen, die für den Zugriff auf eine Vielzahl von Speicherzellen der Ladungsfallenspeichervorrichtung erforderlich ist, verringert werden.

- Gemäß einer weiteren vorteilhaften Ausführungsform ist der Störungserfassungskreis dafür ausgelegt, eine Anzahl von Zugriffen auf den zweiten Sektor zu erfassen und eine vorherbestimmte Operation auszuführen, wenn eine vorherbestimmte Anzahl von Zugriffen erreicht wurde. Durch Überwachen der Anzahl von Zugriffen auf den zweiten Sektor kann eine vorherbestimmte Operation zum Störungsausgleich ausgeführt werden.

- Gemäß einer weiteren vorteilhaften Ausführungsform ist der Störungserfassungskreis dafür ausgelegt, für den Programmierstatus von Speicherzellen des ersten Sektors eine Sicherheitskopie zu erzeugen, wenn die Anzahl der Zugriffe auf den zweiten Sektor eine vorherbestimmte Anzahl überschreitet. Wenn für den Programmierstatus der Speicherzellen nach einer vorherbestimmten Anzahl von Zugriffen eine Sicherheitskopie erzeugt wurde, werden Fehler im ersten Sektor aufgrund von Störungen, die durch den zweiten Sektor erzeugt werden, vermieden.

- Gemäß einer weiteren vorteilhaften Ausführungsform ist der Störungserfassungskreis des Weiteren dafür ausgelegt, die Anzahl von Bitfehlern im ersten Sektor von Speicherzellen zu erfassen und der Störungsausgleichskreis ist dafür ausgelegt, für den Programmierstatus von Speicherzellen des ersten Sektors eine Sicherheitskopie zu erzeugen, wenn die erfasste Anzahl von Bitfehlern einen vorherbestimmten Schwelle überschreitet. Durch Erfassen der Anzahl von Bitfehlern im ersten Sektor aufgrund von Störungen kann der Störungsausgleichskreis für den Programmierstatus von Speicherzellen des ersten Sektors in dem Fall, in dem der erste Sektor eine kritische Anzahl von Bitfehlern erreicht, eine Sicherheitskopie erzeugen.

-

1 zeigt eine Ladungsfallen-speichervorrichtung100 . Die Ladungsfallen-speichervorrichtung100 kann eine NROM-Speichervorrichtung oder jede andere Speichervorrichtung sein, die eine Verschiebung der Schwellenspannung zeigt. - Die Ladungsfallenspeichervorrichtung

100 umfasst eine Matrix101 nichtflüchtiger Speicherzellen, einen Steuerkreis102 , einen Störungserfassungskreis103 und einen Störungsausgleichskreis104 . Die Matrix101 , der Steuerkreis102 , der Störungserfassungskreis103 und der Störungsausgleichskreis104 sind mit Hilfe eines gemeinsamen Busleitungssystems105 verbunden. - Die Matrix

101 umfasst eine Vielzahl nichtflüchtiger Speicherzellen106 , die in einer Vielzahl von Sektoren107 angeordnet sind. Drei Sektoren107 , einschließlich eines ersten Sektors107A und eines zweiten Sektors107B , sind in1 gezeigt, obwohl in einer tatsächlichen Ladungsfallenspeichervorrichtung100 viel mehr Sektoren enthalten sein können. - Gemäß

1 sind die Speicherzellen106 des ersten Sektors107A und des zweiten Sektors107B mit Hilfe gemeinsamer Bitleitungen108 verbunden. Die Bitleitungen108 verbinden die Speicherzellen106 mit einem Leseverstärker109 und einem Schreibkreis110 . Die Bitleitung108 kann für Lese-, Lösch- und Programmieroperationen, die von dem Leseverstärker109 oder dem Schreibkreis110 durchgeführt werden, vorgeladen und entladen werden. - In dem Beispiel, das in

1 dargestellt ist, sind eine erste Speicherzelle106A und eine zweite Speicherzelle106B mit einer ersten Bitleitung108A verbunden, um die Anzahl der erforderlichen Bitleitungen108 zu begrenzen. Einzelne Sektoren107 können mit Hilfe eines Adressendecodierers111 für den Zugriff adressiert werden. Wenn jedoch die erste Bitleitung108A auf einen ersten Spannungswert vorgeladen wird, um den Programmierstatus der zweiten Speicherzelle106B mit Hilfe des Leseverstärkers109 zu lesen, wird die erste Speicherzelle106A ebenfalls beeinflusst, obwohl diese Zelle von dem Adressendecodierer111 nicht adressiert wird. Wenn viele derartige Zugriffe auf die zweite Speicherzelle106B stattfinden, kann der Programmierstatus der ersten Speicherzelle106A beeinflusst werden, obwohl auf sie selbst nicht zugegriffen wird. - Dies gilt besonders für sogenannte NOR-Flash-Speichervorrichtungen

100 , bei denen jede Speicherzelle106 direkt mit einer Bitleitung108 und einer Wortleitung verbunden ist. Bei Speichervorrichtungen100 mit einer Matrix101 gemäß der NAND-Architektur können Speicherzellen106 jedoch ebenfalls durch Zugriffe auf benachbarte Speicherzellen106 beeinflusst werden. - Der Leseverstärker

109 , der Schreibkreis110 und der Adressendecodierer111 werden von dem Steuerkreis102 gesteuert. Beispielsweise kann der Steuerkreis102 eine Schnittstelle für eine Anwendung oder eine externe Vorrichtung bereitstellen, die die Daten verwendet, die jeweils in der Matrix101 oder der Ladungsfallenspeichervorrichtung100 gespeichert sind. - Immer wenn der Steuerkreis

102 auf eine Speicherzelle106 des zweiten Sektors107B zugreift, erhöht der Störungserfassungskreis103 einen Störungszähler112A , der zu dem ersten Sektor107A gehört. Andere Störungszähler112 sind bereitgestellt, um die Störungen anderer Sektoren107 der Matrix101 zu zählen. Alternativ kann die Anzahl der Zugriffe auf einen bestimmten Sektor107 oder eine bestimmte Bitleitung108 gezählt werden und zur Ermittlung der Störung des ersten Sektors107A basierend auf der Kenntnis der Konstruktion der Matrix verwendet werden. - Bei der Ausführungsform, die in

1 dargestellt ist, wird die Anzahl der Störungen des ersten Sektors107A dazu verwendet, eine Erfassung von Bitfehlern im ersten Sektor107A auszulösen. Wenn der Störungszähler112A beispielsweise eine vorherbestimmte Schwelle überschreitet, zum Beispiel 1000 Störungen des ersten Sektors107A , kann der erste Sektor107A validiert werden. Alternativ kann die Erfassung von Bitfehlern durch andere Ereignisse, zum Beispiel regelmäßig auf Anfrage des Benutzers oder des Hosts, ausgelöst werden. - Bei der vorliegenden Ausführungsform umfasst das Validieren das Zählen der Anzahl der Bitfehler, die in dem ersten Sektor

107A erfasst wurden. Die Fehler können unter Verwendung von Fehlerkorrekturcodes, die in der Speichervorrichtung100 gespeichert sind, erfasst werden. Alternativ können Schwellenspannungen Uth, die für einige oder alle Speicherzellen106 des ersten Sektors107A erfasst werden, mit vorherbestimmten Schwellenbereichen verglichen werden. Wenn sich eine erfasste Schwellenspannung Uth dem Ende eines vorherbestimmten Bereichs nähert, können die Daten, die in der entsprechenden Speicherzelle106 gespeichert sind, ungültig werden, bevor die nächste Validierung stattfindet. - Zum Zweck der Zählung der Bitfehler ist jedem Sektor

107 der Matrix101 ein Bitfehlerzähler113 zugeordnet. Wenn die Anzahl der gezählten Bitfehler einen vorherbestimmten Schwelle überschreitet, hat die Störung des ersten Sektors107 einen kritischen Wert erreicht, und die Daten, die in dem ersten Sektor107A gespeichert sind, müssen zu einem anderen Speicherort kopiert werden, um kommende Anwendungsfehler zu vermeiden. - Diese Aufgabe wird von dem Störungsausgleichskreis

104 durchgeführt, der von einer vorherbestimmten Anzahl von gezählten einzelnen Bitfehlern oder doppelten Bitfehlern für die beispielhafte nichtflüchtige Speichervorrichtung mit Fehlerkorrekturfähigkeiten von bis zu zwei Bits pro Segment ausgelöst werden kann. Der Störungsausgleichskreis104 kann daraufhin die Daten, die in dem ersten Sektor107A gespeichert sind, in einen Pufferspeicher kopieren, den ersten Sektor107A wieder nutzbar machen, indem der gesamte Sektor107A gelöscht wird und die Daten in den frisch wieder nutzbar gemachten ersten Sektor107A zurückgeschrieben werden, der dann keine Bitfehler mehr enthalten sollte. - Alternativ kann der Dateninhalt des ersten Sektors

107A zu einem verfügbaren dritten Sektor107 der Matrix101 kopiert werden. Das Kopieren der Daten kann von dem Störungsausgleichskreis104 selbst oder mit Hilfe des Steuerkreises102 durchgeführt werden. - Gemäß einer anderen Ausführungsform der Erfindung wird eine Ladungsfallenspeichervorrichtung bereitgestellt, die Folgendes umfasst: mindestens zwei Sektoren, wobei jeder Sektor einen Datenbereich und einen Redundanzbereich umfasst und jeder Bereich eine Vielzahl nichtflüchtiger Speicherzellen mit einer Ladungsfallenschicht umfasst, einen Bitfehlerdetektor, der mit dem ersten Sektor betriebsfähig verbunden ist und dafür ausgelegt ist, die Anzahl der Bitfehler in dem Datenbereich des ersten Sektors basierend auf Daten zu erfassen, die im entsprechenden Redundanzbereich gespeichert sind, wobei die Bitfehler durch den Zugriff auf Speicherzellen des zweiten Sektors verursacht werden, und einen Controller, der mit dem ersten Sektor und dem Bitfehlerdetektor betriebsfähig verbunden ist und dafür ausgelegt ist, Daten, die in dem Datenbereich des ersten Sektors gespeichert sind, zu einem anderen Speicherort zu kopieren, wenn die Anzahl der Bitfehler größer als eine vorherbestimmte Schwelle ist.

- Durch Bereitstellen von Mitteln zur Erfassung von Bitfehlern und Kopieren der Daten von einem Datenbereich eines ersten Sektors, wenn die Anzahl der Bitfehler größer als ein vorherbestimmter Schwelle ist, können Daten in einem anderen Speicherort gespeichert werden, um die Daten zu schützen, bevor sie unwiderruflich verloren sind.

- Gemäß einer weiteren vorteilhaften Ausführungsform ist der Controller des Weiteren dafür ausgelegt, die Speicherzellen des ersten Sektors wieder nutzbar zu machen, nachdem die Daten, die in dem ersten Sektor gespeichert sind, in den anderen Speicherort kopiert wurden. Dadurch, dass die Speicherzellen des ersten Sektors wieder nutzbar gemacht werden, kann die Speicherkapazität der Ladungsfallenspeichervorrichtung aufrechterhalten werden, und ihre Lebensdauer wird verlängert.

- Gemäß einer weiteren vorteilhaften Ausführungsform ist der Controller dafür ausgelegt, die Daten zum ersten Sektor zurückzukopieren, nachdem die Daten in den anderen Speicherort kopiert und die Speicherzellen des ersten Sektors wieder nutzbar gemacht wurden. Durch Kopieren der Daten des ersten Sektors zunächst in einen anderen Speicherort, Wiedernutzbarmachen der Speicherzellen des ersten Sektors und Zurückkopieren der Daten zum ersten Sektor werden die Speicherzellen des ersten Sektors frisch programmiert, was eine Verringerung der Bitfehler zur Folge hat. Darüber hinaus bleibt der Speicherort der Daten, die in dem ersten Sektor gespeichert sind, unverändert.

- Gemäß einer weiteren vorteilhaften Ausführungsform ist der Controller dafür ausgelegt, die Daten zu einem dritten Sektor zu kopieren, der eine Vielzahl von Speicherzellen umfasst. Durch Kopieren der Daten von dem ersten Sektor zu einem dritten Sektor ist nur ein einzelner Kopiervorgang erforderlich, wodurch die Leistung der Ladungsfallenspeichervorrichtung verbessert wird.

-

2 zeigt ein Schaltbild gemäß einer zweiten Ausführungsform der Erfindung. Eine Ladungsfallenspeichervorrichtung200 umfasst einen ersten Sektor107A , einen zweiten Sektor107B und einen dritten Sektor107C . - Jeder Sektor

107 umfasst einen Datenbereich201 und einen Redundanzbereich202 . Die Datenbereiche201 sind des Weiteren in Segmente203 unterteilt, obwohl einzelne Segmente203 aus Gründen der Einfachheit der Darstellung nur für den ersten Sektor107A gezeigt sind. Ein Segment203 kann ein oder mehrere Bytes oder Wörter des Datenbereichs201 umfassen. Der Redundanzbereich202 kann Daten, wie beispielsweise Fehlerkorrekturcodes, enthalten, die in dem vorliegenden Beispiel dafür ausgelegt sind, einzelne und doppelte Bitfehler der Segmente203 des Datenbereichs201 zu erfassen und zu korrigieren. - Alle drei Sektoren

107 sind mit einem Controller204 verbunden, der dafür ausgelegt ist, einen Programmierstatus einzelner Speicherzellen106 , die in einem der Sektoren107 enthalten sind, zu erfassen oder zu programmieren und einen gesamten Sektor107 zu löschen. Der Controller204 ist des Weiteren dafür ausgelegt, die Anzahl der Störungen zu ermitteln, die jeder der Sektoren107 erfährt und durch Zugriffe auf andere Sektoren107 verursacht werden. Beispielsweise kann die Anzahl der Störungen, die der erste Sektor107A erfährt, für jeden Zugriff auf den zweiten Sektor107B oder den dritten Sektor107C erhöht werden. - Die Anzahl der Störungen wird mit einem vorherbestimmten Schwellenwert

205 verglichen, der in dem Controller204 gespeichert ist. Der vorherbestimmte Schwellenwert205 kann durch die Konstruktion der Ladungsfallenspeichervorrichtung200 festgelegt sein oder er kann während eines Qualifizierungsverfahrens der Ladungsfallenspeichervorrichtung200 eingestellt werden. Im letzteren Fall kann der vorherbestimmte Schwellenwert205 in einem eigenen Bereich der Ladungsfallenspeichervorrichtung200 gespeichert werden und während der Initialisierung der Ladungsfallenspeichervorrichtung200 in ein Register des Controllers204 geladen werden. In diesem Fall können vorherbestimmte Schwellee205 , die für jeden der Sektoren107 spezifisch sind, gespeichert werden. - Wenn ein Bitfehlerdetektor

207 ermittelt, dass der Störungswert des ersten Sektors107A eine kritische Grenze erreicht oder überschritten hat, werden die Daten, die in dem Datenbereich201 des ersten Sektors107A gespeichert sind, in einen anderen Speicherort kopiert. Beispielsweise kann der Controller204 die Daten in einem Pufferspeicher206 puffern, der ein SRAM-Speicher sein kann, der mit dem Controller204 verbunden ist. Alternativ können die Daten, die in dem Datenbereich201 gespeichert sind, in einen anderen Sektor107 kopiert werden, beispielsweise in den dritten Sektor107C . Der Bitfehlerdetektor207 kann Teil des Controllers204 sein oder unabhängig von diesem betrieben werden. - Nachdem die Daten des ersten Sektors

107A in einen anderen Ort kopiert wurden, kann der erste Sektor107A mit Hilfe des Controllers204 wieder nutzbar gemacht werden. Beispielsweise kann der Controller204 den gesamten ersten Sektor107A löschen. Optional können die Daten, die in einen anderen Ort kopiert wurden, nach dem Löschen des ersten Sektors107B in den Datenbereich201 des ersten Sektors107A zurückkopiert werden. Durch das frische Programmieren des Datenbereichs201 werden die Schwellenwerte, die den Programmierstatus der Speicherzellen106 des ersten Sektors107A darstellen, auf einen vorherbestimmten Wert zurückgebracht, was keine oder nur sehr wenige Bitfehler im ersten Sektor107A zur Folge hat. - Die Ladungsfallenspeichervorrichtung

100 oder200 kann, wie in8 gezeigt, in eine Speicherkarte800 integriert werden. Die Speicherkarte800 umfasst des Weiteren eine Schnittstelle801 und einen SchnittstellenController802 , die einem Host ermöglichen, auf Daten zuzugreifen, die in der Ladungsfallenspeichervorrichtung100 gespeichert sind. Die Speicherkarte801 kann beispielsweise eine Speicherkarte gemäß den Standards Secure Digital (SD), Mini-SD, Multimedia Card (MMC) oder Mini-MMC sein. - Gemäß einer Ausführungsform der Erfindung wird ein Verfahren zum Betrieb einer Ladungsfallenspeichervorrichtung bereitgestellt. Das Verfahren umfasst folgende Schritte: wiederholtes Laden oder Entladen einer Bitleitung, die mit einer Vielzahl von Speicherzellen verbunden ist, um an mindestens einer Speicherzelle, die mit der Bitleitung verbunden ist, Lösch-, Programmier- oder Leseoperationen auszuführen, wobei ein Störungswert erfasst wird, der von einer ersten Zelle erfahren wird, die mit der Bitleitung verbunden ist, und der Inhalt der ersten Speicherzelle kopiert wird, wenn der erfasste Störungswert eine vorherbestimmte Schwelle überschreitet.

- Durch Erfassen eines Störungswerts, der von einer ersten Zelle erfahren wird, die mit der Bitleitung verbunden ist, werden Zugriffe auf andere Speicherzellen, die mit derselben Bitleitung verbunden sind, berücksichtigt und der Inhalt der ersten Speicherzelle kann in dem Fall, dass der erfasste Störungswert eine vorherbestimmte Schwelle überschreitet, kopiert werden.

- Gemäß einer weiteren vorteilhaften Ausführungsform umfasst der Schritt des Kopierens das Kopieren des Inhalts der ersten Speicherzelle in die zweite Speicherzelle sowie das Umleiten von Lösch-, Programmier- oder Leseoperationen für die erste Speicherzelle zur zweiten Speicherzelle. Durch Kopieren des Inhalts der ersten Speicherzelle in die zweite Speicherzelle und das Umleiten nachfolgender Zugriffsoperationen auf die zweite Speicherzelle ist das Kopieren der Daten für Anwendungen transparent, die die Ladungsfallenspeichervorrichtung verwenden.

- Gemäß einer weiteren vorteilhaften Ausführungsform umfasst der Schritt des Kopierens das Kopieren des Inhalts der ersten Speicherzelle in einen Pufferspeicher, das Löschen des Inhalts der ersten Speicherzelle und das erneute Programmieren der ersten Speicherzelle auf einen Programmierstatus, der dem Inhalt des Puffers entspricht. Durch Puffern des Inhalts der ersten Speicherzelle und Löschen der ersten Speicherzelle, bevor ihr ursprünglicher Inhalt in die erste Speicherzelle geschrieben wird, kann die erste Speicherzelle für die zukünfige Verwendung wieder nutzbar gemacht werden. Folglich ist der Stärungsausgleich der ersten Speicherzelle für eine Anwendung, die die Ladungsfallenspeichervorrichtung verwendet, transparent.

-

3 zeigt ein Flussdiagramm eines Verfahrens300 zum Betrieb einer Ladungsfallenspeichervorrichtung100 oder200 . - Bei einem ersten Schritt

301 wird durch Vorladen oder Entladen einer ersten Bitleitung108A der Speichervorrichtung100 oder200 auf eine zweite Speicherzelle106B zugegriffen. Das Vorladen oder Entladen der Bitleitung108 ist beispielsweise dazu erforderlich, einen Programmierstatus der zweiten Speicherzelle106B , die mit der ersten Bitleitung108A verbunden ist, zu erfassen. - In einem zweiten Schritt

302 wird ein Störungswert einer ersten Speicherzelle106A erfasst. Beispielsweise kann die Anzahl der Zugriffe auf die zweite Speicherzelle106B , die in einem zweiten Sektor107B enthalten ist, gezählt werden und zur Ermittlung des Störungswerts der ersten Speicherzelle106A , die in einem ersten Sektor107A enthalten ist, verwendet werden. - In einem nachfolgenden Schritt

303 wird eine Prüfung durchgeführt, die ermittelt, ob der erfasste Störungswert einen vorherbestimmten Schwellenwert205 überschreitet. Beispielsweise kann eine Bewegung einer erfassten Schwellenspannung Vth einer Speicherzelle106 verfolgt werden. Wenn der erfasste Störungswert den vorherbestimmten Schwellenwert205 nicht überschreitet, kehrt das Verfahren zu Schritt301 zurück, in dem weitere Zugriffe auf die zweite Speicherzelle106B der Speichervorrichtung100 oder200 stattfinden können. - Wenn jedoch der Detektorstörungswert einen vorherbestimmten Schwellenwert

205 bei Schritt303 überschreitet, wird der Inhalt des ersten Sektors107A in einem weiteren Schritt304 kopiert. Beispielsweise kann der Inhalt eines Datenbereichs201 des ersten Sektors107A in einen Redundanzbereich202 eines dritten Sektors107C kopiert werden. - Gemäß einer Ausführungsform werden nachfolgende Zugriffe auf die Speicherzellen

106 des ersten Sektors107A bei Schritt305 zum dritten Sektor107C umgeleitet. Somit wird das Kopieren der Daten vom ersten Sektor107A zum dritten Sektor107C bei Schritt304 für eine Anwendung transparent, die auf Daten zugreift, die darin gespeichert sind. - Bei einer alternativen Ausführungsform wird der erste Sektor

107A in einem Schritt306 gelöscht, nachdem sein Inhalt in den dritten Sektor107C kopiert wurde. In einem Schritt307 wird der Datenbereich201 des ersten Sektors107A gemäß der vorherigen Sicherheitskopie der Daten, die jetzt in dem dritten Sektor107C gespeichert ist, daraufhin erneut programmiert. - Nach der Durchführung des Störungsausgleichs gemäß einer der beiden Alternativen, endet das Verfahren

300 oder es fährt mit Schritt301 fort. - Gemäß einer anderen Ausführungsform der vorliegenden Erfindung wird ein Verfahren zum Ausgleich von Bitfehlern in einer Ladungsfallenspeicher-vorrichtung mit einem ersten und einem zweiten Sektor von Speicherzellen bereitgestellt. Das Verfahren umfasst die Schritte der Validierung eines ersten Sektors durch Zählen der Anzahl der Bitfehler, die in den Speicherzellen des ersten Sektors auftreten, wobei die Bitfehler durch den Zugriff auf Speicherzellen des zweiten Sektors verursacht werden, und Erzeugen einer Sicherheitskopie der Daten, die in dem ersten Sektor gespeichert sind, wenn die Validierung einen kommenden Fehler im ersten Sektor zeigt. Durch Erzeugen einer Sicherheitskopie der Daten, die in dem ersten Sektor gespeichert sind, abhängig von einem Ergebnis der Validierung des ersten Sektors, die eine Zählung der Anzahl der Bitfehler umfasst, die darin auftreten, können kommende Fehler des ersten Sektors erfasst und vermieden werden.

- Gemäß einer weiteren vorteilhaften Ausführungsform umfasst der Schritt der Validierung des ersten Sektors das Zählen der Anzahl tolerierbarer Bitfehler und das Zählen der Anzahl kritischer Bitfehler, und der Schritt des Erzeugens einer Sicherheitskopie von Daten wird durchgeführt, wenn die Anzahl kritischer Bitfehler eine vorherbestimmte Schwelle überschreitet, besonders wenn ein kritischer Bitfehler vorliegt. Durch separates Zählen von Bitfehlern unterschiedlicher Typen kann der Schritt des Erzeugens einer Sicherheitskopie von Daten verzögert werden, bis ein kritischer Wert von kritischen Bitfehlern erreicht ist.

- Gemäß einer weiteren vorteilhaften Ausführungsform sind der erste und der zweite Sektor in Segmente unterteilt, wobei eine erste Anzahl fehlerhafter Bits, insbesondere ein einzelnes fehlerhaftes Bit, innerhalb eines Segments einem tolerierbaren Bitfehler entspricht, eine zweite Anzahl fehlerhafter Bits, insbesondere zwei fehlerhafte Bits, innerhalb eines Segments einem kritischen Bitfehler entspricht und eine dritte Anzahl fehlerhafter Bits, insbesondere drei oder mehr fehlerhafte Bits, innerhalb eines Segments einem nicht korrigierbaren Bitfehler entspricht. In dem Fall, dass drei oder mehr fehlerhafte Bits innerhalb eines Segments einem nicht korrigierbaren Bitfehler entsprechen, können einzelne fehlerhafte Bits innerhalb eines Segments toleriert werden, da eine weitere Degradation des Segments stattfinden kann, ohne einen Anwendungsfehler zur Folge zu haben. Zwei Bitfehler innerhalb eines Segments sind jedoch kritisch und können nicht toleriert werden, da jede weitere Zunahme der Anzahl fehlerhafter Bits zu einem Datenverlust und einen potenziellen Anwendungsfehler führt.

-

4 zeigt ein Verfahren400 zum Ausgleich von Bitfehlern in einer Ladungsfallenspeichervorrichtung100 oder200 . - In einem ersten Schritt

401 wird ein erster Sektor107A der Ladungsfallenspeichervorrichtung100 oder200 validiert. Schritt401 umfasst weitere Schritte402 und403 . Die Schritte402 und403 können nacheinander oder parallel ausgeführt werden. - Bei Schritt

402 wird die Anzahl tolerierbarer Bitfehler von einem Störungserfassungskreis103 oder dem Bitfehlerdetektor207 gezählt. Beispielsweise kann die Anzahl einzelner Bitfehler in einem Segment203 des ersten Sektors107A gezählt werden. - Bei Schritt

403 wird die Anzahl kritischer Bitfehler von dem Störerfassungskreis103 oder dem Bitfehlerdetektor207 gezählt. Beispielsweise kann die Anzahl von Zweibitfehlern in einem Segment203 des ersten Sektors107A gezählt werden. - Da jede weitere Zunahme der Anzahl fehlerhafter Bits innerhalb eines Segments

203 nicht korrigierbar ist und somit zu einem potenziellen Anwendungsfehler führt, wird das Auftreten von zwei Bitfehlern in der beschriebenen Ausführungsform als nicht akzeptabel angesehen. Da das Auftreten von zukünftigen Bitfehlern innerhalb eines Segments203 basierend auf einem vorherigen Bitfehlerprotokoll und der Anzahl von Störungen, die das Segment203 erfährt, vorhersagbar ist, ist jedoch insbesondere bei NROM-Speichervorrichtungen100 oder200 eine kleine Anzahl von Zweibitfehlern akzeptabel. - Bei einem Schritt

404 wird die Anzahl der Bitfehler, die in Schritt402 und403 gezählt wurden, mit vorherbestimmten Schwellenwerten verglichen. Die vorherbestimmten Schwellenwerte können während einer Qualifizierung der Ladungsfallenspeichervorrichtung100 oder200 gesammelt werden oder können basierend auf Vorrichtungsspezifikationen eingestellt werden. - Wenn die Anzahl der gezählten Bitfehler die vorherbestimmten Schwellenwerte überschreitet, wird von Daten, die im ersten Sektor

107A gespeichert sind, in einem Schritt405 eine Sicherheitskopie erzeugt. Der Prozess der Erzeugung einer Sicherheitskopie von Daten des ersten Sektors107A wurde weiter oben bereits ausführlicher beschrieben. - Nach der Erzeugung der Sicherheitskopie der Daten in Schritt

405 oder wenn die Anzahl gezählter Bitfehler die vorherbestimmten Schwellenwerte in Schritt404 nicht überschreitet, endet das Verfahren400 . - Gemäß einer anderen Ausführungsform der vorliegenden Erfindung wird ein Verfahren zur Herstellung einer Ladungsfallenspeichervorrichtung offenbart. Gemäß dem Verfahren wird während der Qualifizierung an einem Sektor von Speicherzellen ein Vorzyklustest durchgeführt, während des Vorzyklierens werden Schwellenwerte erfasst, die für die Anzeige eines kommenden Vorrichtungsfehlers des Sektors charakteristisch sind, und die erfassten Schwellenwerte werden in einem nichtflüchtigen Speicherbereich einer Ladungsfallenspeichervorrichtung gespeichert.

- Durch das Vorzyklieren der Speicherzellen der Ladungsfallenspeichervorrichtung können einzelne Schwellen für jeden Sektor der Speichervorrichtung erhalten werden und insbesondere für Verfahren und Vorrichtungen gemäß anderen Gesichtspunkten der vorliegenden Erfindung für eine zukünftige Verwendung in dem nichtflüchtigen Speicherbereich gespeichert werden.

-

5 zeigt ein Verfahren500 zur Herstellung einer Ladungsfallenspeichervorrichtung100 oder200 . - Bei einem Schritt

501 wird eine Ladungsfallenspeichervorrichtung100 oder200 bereitgestellt. Beispielsweise kann eine NROM-Speichervorrichtung100 oder200 , die eine Matrix101 nichtflüchtiger Speicherzellen106 umfasst, die in einer Vielzahl von Sektoren107 zum Löschen organisiert ist, bereitgestellt werden. - Bei einem weiteren Schritt

502 findet ein Qualifizierungsverfahren der bereitgestellten Speichervorrichtung100 oder200 statt. Die Qualifizierung kann eine Vielzahl von Tests umfassen, die vor, während oder nach dem Zusammenbau der Speichervorrichtung100 oder200 an der Matrix101 und etwaigen zugehörigen Steuerkreisen durchgeführt werden. Insbesondere umfasst die Qualifizierung die Schritte503 und504 , die weiter unten beschrieben werden. - Bei Schritt

503 werden Speicherzellen106 eines Sektors107 einem Vorzyklus unterzogen. Der Vorzyklus umfasst den wiederholten Zugriff auf die Speicherzellen106 zum Programmieren, Löschen oder Erfassen eines Programmierstatus der Speicherzellen106 . Während des Vorzyklus können erwartete Programmierzustände einer Speicherzelle106 mit den tatsächlichen erfassten Programmierzuständen verglichen werden. - Bei Schritt

504 werden Schwellenwerte205 , die für einen Fehler einer Speicherzelle106 eines Sektors107 charakteristisch sind, erfasst. Wenn beispielsweise nach 5000 Zugriffszyklen kein kritischer Bitfehler erfasst wurde, jedoch nach 6000 Zugriffszyklen ein kritischer Bitfehler erfasst wurde, kann der Schwellenwert205 auf 5000 Zugriffe eingestellt werden. - Bei einem Schritt

505 werden die Schwellenwerte205 , die bei Schritt504 erfasst wurden, in einem nichtflüchtigen Speicherbereich der Speichervorrichtung100 oder200 gespeichert. Beispielsweise können die Schwellenwerte bei einer vorherbestimmten Adresse der Matrix101 gespeichert werden. -

6A bis6H zeigen Schritte eines beispielhaften Qualifizierungsdurchlaufs für eine Ladungsfallenspeichervorrichtung gemäß einer Ausführungsform der vorliegenden Erfindung. Jede Figur zeigt einen physikalischen Sektor einer Matrix101 der Speicherzellen106 , der in eine Vielzahl von Löschsektoren107 unterteilt ist, die in der folgenden Beschreibung von6A bis6H als ”Esec” bezeichnet werden. Die Löschsektoren107 sind des Weiteren in Segmente203 unterteilt, obwohl dies aus Gründen der Einfachheit der Darstellung nicht gezeigt ist. - Bei dem dargestellten Beispiel kann das Matrix

101 eine Gesamtdatenkapazität von 512 MBit aufweisen und 64 physikalische Sektoren mit jeweils 64 Löschsektoren107 umfassen. Somit weist jeder Löschsektor107 eine Kapazität von 0,125 MBit auf. Selbstverständlich sind andere Größen und Organisationen der Matrix101 möglich. - Bei einem ersten Schritt, der in

6A gezeigt ist, wird der Esec 9 als Zielbereich für den Qualifizierungsdurchlauf ausgewählt. Somit wird der Esec 9 in der folgenden Beschreibung als ”Opfer” bezeichnet. Das Opfer wird eine vorherbestimmte Anzahl von Malen einem Zyklus unterzogen, z. B. werden alle Speicherzellen106 , die in dem Esec 9 enthalten sind, 10.000 mal gelöscht und programmiert, so dass sich alle Speicherzellen106 am Ende des ersten Schritts in einem programmierten Zustand befinden. Andere Muster, wie beispielsweise ein Schachbrettmuster, können für den Vorzyklus verwendet werden. - In einem nachfolgenden Schritt, der in

6B gezeigt ist, wird der Esec 8 für den Zyklus ausgewählt. Der Zyklus des Esec 8 stört die Speicherzellen106 des Esec 9, weshalb der Esec 8 im Folgenden ”Aggressor” genannt wird. Der Aggressor wird eine vorherbestimmte Anzahl von Malen einem Zyklus unterzogen, beispielsweise wird er 1000 mal unter Verwendung eines vorherbestimmten Bitmusters gelöscht und programmiert. Somit erfährt das Opfer während dieses Schritts 1000 Störungen. Am Ende dieses Schritts wird die Anzahl der Bitfehler in dem Opfer gezählt, indem erfasste Programmierzustände oder Schwellenspannungen Uth in Bezug auf das Muster, das für den Vorzyklus verwendet wird, verifiziert werden. - Während nachfolgenden Schritten, die in

6C bis6H gezeigt sind, werden Esec 10 bis 15, wie oben beschrieben, einem Zyklus unterzogen. Am Ende des dargestellten Qualifizierungsdurchlaufs hat das Opfer somit insgesamt 7000 Störungen erfahren. Der Programmierzustand des Opfers wurde jeweils nach 1000 Störungen verifiziert. - Während dieses Durchlaufs wurden folgende Validierungsergebnisse erzielt:

10.000 erfolgte Vorzyklen und Programmierung des

Opferbereichs:

Keine fehlerhaften Segmente

Opfer nach 1000 Störungen:

2 fehlerhafte Segmente (beide 1-Bit)

Opfer nach 2000 Störungen:

5 fehlerhafte Segmente (alle 1-Bit)

Opfer nach 3000 Störungen:

9 fehlerhafte Segmente (alle 1-Bit)

Opfer nach 5000 Störungen:

13 fehlerhafte Segmente

(Elf 1-Bitfehler und zwei 2-Bitfehler)

Opfer nach 7000 Störungen:

16 fehlerhafte Segmente

(Zwölf 1-Bitfehler; drei 2-Bitfehler und ein Segment mit mehr als 2 fehlerhaften Bits, das nicht repariert werden kann) - Gemäß diesen Ergebnissen werden die Schwellee auf ein Maximum von zehn 1-Bitfehlern (tolerierbare Fehler) und einen 2-Bitfehler (kritischer Fehler) für Esec 9 während der Qualifizierung eingestellt. Eine Störungsausgleich wird durchgeführt, wenn entweder die Anzahl tolerierbarer Bitfehler oder die Anzahl kritischer Bitfehler für ein beliebiges Segment

203 einen vorherbestimmten Schwelle überschreitet. Folglich würde Esec 9 in einer Anwendungssituation, die der Situation nach den 5000 Störungstests entsprechen würde, und somit bevor ein nicht reparierbares Segment203 auftreten würde, störungsausgeglichen. - Für eine Speichervorrichtung

100 oder200 können ebenfalls andere Maßnahmen in Erwägung gezogen werden, die zum Störungsausgleich einzelner Segmente oder Sektoren einer Speichervorrichtung verwendet werden, wie beispielsweise Löschzähler. - Das Auftreten von Bitfehlern während einer Bitleitungsstörung folgt einem typischen Muster, bei dem einzelne Bitfehler nach einer gewissen Menge an Störungen auftreten. Nach weiteren Zyklen entwickeln sich diese zu doppelten Bitfehlern. Schließlich entwickeln sich Segmente

203 mit doppelten Bitfehlern zu Segmenten203 mit nicht korrigierbaren Bitfehlern, d. h. nicht reparierbaren Seiten mit drei oder mehr fehlerhaften Bits pro Segment203 . - In Bereichen mit guten Bitleitungsstörungseigenschaften ist die Fehlerwahrscheinlichkeit nicht so groß, während die Fehler in Bereichen mit schlechten Bitleitungsstörungseigenschaften drastisch zunehmen. Folglich können Schwellenwerte, die für jeden Sektor spezifisch sind, während der Qualifizierung erhalten und gespeichert werden. Darüber hinaus oder alternativ können die Schwellen während der Lebensdauer der Speichervorrichtungen angepasst werden. Wenn beispielsweise die Anzahl der Bitfehler schneller oder langsamer zunimmt als für einen spezifischen Sektor vorhergesagt, können die Schwellenwerte für diesen Sektor als Reaktion verringert oder erhöht werden.

- Bei einigen Ausführungsformen kann die Verifizierung der Daten, die in einem Sektor der Speicherzellen gespeichert sind, unabhängig von Zählzugriffen auf einen anderen Sektor durchgeführt werden. Beispielsweise kann jeder Sektor

107 von nichtflüchtigen Speicherzellen106 einer Ladungsfallenspeichervorrichtung100 oder200 in regelmäßigen Intervallen validiert werden. -

7 zeigt ein Verfahren700 zum Störungsausgleich unabhängig von Zählzugrifen auf die Sektoren107 einer Ladungsfallenspeichervorrichtung100 oder200 . - Bei einem Schritt

701 wird eine mögliche Bewegung einer Verteilung von Schwellenspannungen Vth der Speicherzellen106 eines Sektors107 erfasst. Beispielsweise kann die standardmäßige Abweichung der Verteilung um eine vorherbestimmte Schwellenspannung, die möglichen Programmierzuständen zugeordnet ist, berechnet werden. Wenn die Abweichung eine vorherbestimmte Schwelle überschreitet oder sich seit der letzten Verifizierung bedeutend geändert hat, kann sich der Sektor107 kurz vor einem Fehler befinden. - In diesem Fall fährt das Verfahren bei Schritt

702 fort, indem die Daten, die in dem verifizierten Sektor107 gespeichert sind, wie oben ausgeführt, zu einem anderen Speicherort bewegt werden. Andernfalls startet das Verfahren noch einmal von vorn, wobei möglicherweise eine vorherbestimmte Zeit gewartet wird, bevor die Verifizierung in Schritt701 wieder startet. - In einem optionalen Schritt

703 wird der Sektor107 gelöscht, nachdem die Daten, die darin gespeichert sind, in einen anderen Speicherort kopiert worden sind. Auf diese Weise kann der Sektor107 wieder verwendet werden, da seine Störungswerte durch Löschen zurückgesetzt sind. - Obwohl die Erfindung unter Bezugnahme auf gegenwärtig bevorzugte Ausführungsformen beschrieben ist, die in

1 bis8 gezeigt sind und oben beschrieben wurden, können Fachleute auf dem Gebiet der Konstruktion von nichtflüchtigen Speichervorrichtungen einzelne hier beschriebene Komponenten oder Schritte hinzufügen, entfernen oder ersetzen, ohne von der zugrundeliegenden erfinderischen Idee abzuweichen, die nur durch die Ansprüche, die weiter unten aufgeführt werden, eingeschränkt werden soll. - Im Allgemeinen ist die Idee, die der Erfindung zugrundeliegt, auf jegliche andere nichtflüchtige Speichervorrichtungen und Technologien anwendbar, die eine Verschiebung der Schwellenspannung zeigen, die ihrerseits eine Fehlerkorrektur initiieren kann.

- Obwohl der Zugriff auf eine gemeinsame Bitleitung bei den meisten gegenwärtigen Konstruktionen der vorwiegende Faktor für die Störung benachbarter Zellen ist, kann insbesondere ein Zugriff auf eine gemeinsame Wortleitung oder Steuerleitung oder eine Kombination davon ebenfalls eine Störung verursachen und kann somit auf gleiche Weise beobachtet werden.

Claims (16)

- Ladungsfallenspeichervorrichtung, die Folgendes umfasst: eine Matrix nichtflüchtiger Speicherzellen, wobei die Matrix mindestens einen ersten Sektor und einen zweiten Sektor umfasst, wobei jeder Sektor eine Vielzahl von Speicherzellen umfasst und jede Speicherzelle dafür ausgelegt ist, eine Ladungsmenge einzufangen, die einen Programmierstatus darstellt; einen Steuerkreis, der betriebsfähig mit der Matrix verbunden ist und dafür ausgelegt ist, mit Hilfe der Speicherung einer Ladung in der Speicherzelle oder des Löschens einer Ladung aus der Speicherzelle auf eine Speicherzelle der Matrix zuzugreifen; einen Störungserfassungskreis, der betriebsfähig mit der Matrix oder dem Steuerkreis verbunden ist und dafür ausgelegt ist, einen Störungswert des ersten Sektors basierend auf einer Störung zu erfassen, die durch den Zugriff auf mindestens eine Speicherzelle des zweiten Sektors verursacht wird, wobei der Störungserfassungskreis dafür ausgelegt ist, eine Anzahl von Zugriffen auf den zweiten Sektor zu erfassen und eine Anzahl von Bitfehlern in dem ersten Sektor von Speicherzellen zu erfassen, wenn eine vorherbestimmte Anzahl von Zugriffen erreicht wurde; und einen Störungsausgleichskreis, der betriebsfähig mit der Matrix und dem Störungserfassungskreis verbunden ist und dafür ausgelegt ist, von dem Programmierstatus von Speicherzellen des ersten Sektors eine Sicherheitskopie zu erzeugen, wenn der erfasste Störungswert eine vorherbestimmte Schwelle überschreitet, wobei der Störungsausgleichskreis dafür ausgelegt ist, für den Programmierzustand von Speicherzellen des ersten Sektors eine Sicherheitskopie zu erzeugen, wenn die erfasste Anzahl von Bitfehlern eine vorherbestimmte Schwelle überschreitet.

- Ladungsfallenspeichervorrichtung nach Anspruch 1, wobei jeder Sektor der Matrix einem Zähler zugeordnet ist, der dafür ausgelegt ist, die Anzahl von Bitfehlern in dem zugeordneten Sektor zu speichern.

- Ladungsfallenspeichervorrichtung, die Folgendes umfasst: mindestens zwei Sektoren, wobei jeder Sektor einen Datenbereich und einen Redundanzbereich umfasst, jeder Bereich eine Vielzahl von nichtflüchtigen Speicherzellen umfasst und jede Speicherzelle eine Ladungsfallenschicht umfasst; einen Bitfehlerdetektor, der betriebsfähig mit einem ersten Sektor verbunden ist und dafür ausgelegt ist, eine Anzahl von Bitfehlern des Datenbereichs des ersten Sektors basierend auf Daten, die in dem entsprechenden Redundanzbereich gespeichert sind, zu erfassen, wobei die Bitfehler durch den Zugriff auf Speicherzellen eines zweiten Sektors verursacht werden; und einen Controller, der mit dem ersten Sektor und dem Bitfehlerdetektor betriebsfähig verbunden ist und dafür ausgelegt ist, Daten, die in dem Datenbereich des ersten Sektors gespeichert sind, zu einem anderen Speicherort zu kopieren, wenn die Anzahl der Bitfehler größer als eine vorherbestimmte Schwelle ist.

- Ladungsfallenspeichervorrichtung nach Anspruch 3, wobei der Controller des Weiteren dafür ausgelegt ist, die Speicherzellen des ersten Sektors wieder nutzbar zu machen, nachdem die Daten, die in dem ersten Sektor gespeichert sind, in einen anderen Speicherort kopiert wurden.

- Ladungsfallenspeichervorrichtung nach Anspruch 4, wobei der Controller dafür ausgelegt ist, die Speicherzellen des ersten Sektors durch Löschen oder Programmieren der Speicherzellen auf den vorherbestimmten Schwellenwert wieder nutzbar zu machen.

- Ladungsfallenspeichervorrichtung nach Anspruch 4 oder 5, wobei der Controller dafür ausgelegt ist, die Daten zum ersten Sektor zurückzukopieren, nachdem die Daten zu dem anderen Speicherort kopiert wurden und die Speicherzellen des ersten Sektors wieder nutzbar gemacht wurden.

- Ladungsfallenspeichervorrichtung nach Anspruch 6, wobei der Controller dafür ausgelegt ist, die Daten in einen flüchtigen Pufferspeicher zu kopieren, die Speicherzellen des ersten Sektors wieder nutzbar zu machen und die Daten von dem flüchtigen Pufferspeicher zum ersten Sektor zurückzukopieren.

- Ladungsfallenspeichervorrichtung nach Anspruch 3, wobei der Controller dafür ausgelegt ist, die Daten zu einem dritten Sektor, der eine Vielzahl von Speicherzellen umfasst, zu kopieren.

- Ladungsfallenspeichervorrichtung nach einem der Ansprüche 3 bis 8, wobei die Ladungsfallenschicht eine Nitridschicht umfasst und die Speichervorrichtung eine NROM-Speichervorrichtung ist.

- Verfahren zum Ausgleich von Bitfehlern in einer Ladungsfallenspeichervorrichtung mit einem ersten und einem zweiten Sektor von Speicherzellen, wobei das Verfahren Folgendes umfasst: Validieren des ersten Sektors durch Zählen einer Anzahl von Bitfehlern, die in Speicherzellen des ersten Sektors auftreten, wobei die Bitfehler durch den Zugriff auf Speicherzellen des zweiten Sektors verursacht werden; und Erzeugen einer Sicherheitskopie von Daten, die in dem ersten Sektor gespeichert sind, wenn die Validierung eine Wahrscheinlichkeit eines kommenden Fehlers im ersten Sektor anzeigt.

- Verfahren nach Anspruch 10, wobei: die Validierung des ersten Sektors das Zählen einer Anzahl von tolerierbaren Bitfehlern und das Zählen einer Anzahl von kritischen Bitfehlern umfasst; und eine Sicherheitskopie von Daten erzeugt wird, wenn die Anzahl kritischer Bitfehler eine vorherbestimmte Schwelle überschreitet.

- Verfahren nach Anspruch 11, wobei eine Sicherheitskopie von Daten erzeugt wird, wenn ein kritischer Bitfehler vorliegt.

- Verfahren nach Anspruch 11 oder 12, wobei: der erste und der zweite Sektor in Segmente unterteilt sind; eine erste Anzahl fehlerhafter Bits innerhalb eines Segments einem tolerierbaren Bitfehler entspricht; eine zweite Anzahl fehlerhafter Bits innerhalb eines Segments einem kritischen Bitfehler entspricht; und eine dritte Anzahl fehlerhafter Bits innerhalb eines Segments einem nicht korrigierbaren Bitfehler entspricht.

- Verfahren nach Anspruch 13, wobei die erste Anzahl eins beträgt, die zweite Anzahl zwei beträgt und die dritte Anzahl drei beträgt.

- Verfahren zur Herstellung einer Ladungsfallenspeichervorrichtung, wobei das Verfahren Folgendes umfasst: Herstellen einer Ladungsfallenspeichervorrichtung, die eine Vielzahl von Speicherzellen umfasst; Durchführen eines Vorzyklustests an einem ersten Sektor der Speicherzellen, wobei Schwellenwerte, die für die Anzeige eines kommenden Vorrichtungsfehlers des ersten Sektors charakteristisch sind, während des Vorzyklierens erfasst werden, wobei der Vorzyklustest eine Vielzahl von Zugriff auf Speicherzellen eines zweiten Sektors umfasst, die Störungen in dem ersten Sektor verursachen, und die Erfassung von Schwellenwerten das Zählen von Bitfehlern umfasst, die in dem ersten Sektor bis zum Auftreten eines Vorrichtungsfehlers auftreten; und Speichern der erfassten Schwellenwerte in einem nichtflüchtigen Speicherbereich der Ladungsfallenspeichervorrichtung zur Verwendung, wenn die Ladungsfallenspeichervorrichtung betrieben wird.

- Speicherkarte, die Folgendes umfasst: eine Ladungsfallenspeichervorrichtung, die Folgendes umfasst: mindestens zwei Sektoren, wobei jeder Sektor einen Datenbereich und einen Redundanzbereich umfasst, jeder Bereich eine Vielzahl von nichtflüchtigen Speicherzellen umfasst und jede Speicherzelle eine Ladungsfallenschicht umfasst; einen Bitfehlerdetektor, der betriebsfähig mit einem ersten Sektor verbunden ist und dafür ausgelegt ist, eine Anzahl von Bitfehlern des Datenbereichs des ersten Sektors basierend auf Daten, die in dem entsprechenden Redundanzbereich gespeichert sind, zu erfassen, wobei die Bitfehler durch den Zugriff auf Speicherzellen eines zweiten Sektors verursacht werden; und einen Controller, der betriebsfähig mit dem ersten Sektor und dem Bitfehlerdetektor verbunden ist und dafür ausgelegt ist, Daten, die in dem Datenbereich des ersten Sektors gespeichert sind, in einen anderen Speicherort zu kopieren, wenn die Anzahl der Bitfehler größer als eine vorherbestimmte Schwelle ist; eine Schnittstelle zur Verbindung der Speicherkarte mit einem Hostsystem; und einen SchnittstellenController, der die Schnittstelle mit der Ladungsfallenspeichervorrichtung verbindet und dem Hostsystem Zugriff auf darin gespeicherte Daten bietet.

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US11/444,289 | 2006-05-31 | ||

| US11/444,289 US7349254B2 (en) | 2006-05-31 | 2006-05-31 | Charge-trapping memory device and methods for its manufacturing and operation |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| DE102006036070A1 DE102006036070A1 (de) | 2007-12-06 |

| DE102006036070B4 true DE102006036070B4 (de) | 2016-09-15 |

Family

ID=38650611

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| DE102006036070.2A Active DE102006036070B4 (de) | 2006-05-31 | 2006-08-02 | Ladungsfallenspeichervorrichtung und Verfahren für deren Herstellung und Betrieb |

Country Status (2)

| Country | Link |

|---|---|

| US (2) | US7349254B2 (de) |

| DE (1) | DE102006036070B4 (de) |

Families Citing this family (11)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| TWI385666B (zh) * | 2007-05-25 | 2013-02-11 | Realtek Semiconductor Corp | 適用於快閃記憶體之資料結構、及其資料寫入方法及資料讀取方法 |

| US7937647B2 (en) * | 2007-07-27 | 2011-05-03 | Actel Corporation | Error-detecting and correcting FPGA architecture |

| US8275933B2 (en) * | 2008-11-10 | 2012-09-25 | Fusion-10, Inc | Apparatus, system, and method for managing physical regions in a solid-state storage device |

| US9170897B2 (en) | 2012-05-29 | 2015-10-27 | SanDisk Technologies, Inc. | Apparatus, system, and method for managing solid-state storage reliability |

| US9063874B2 (en) | 2008-11-10 | 2015-06-23 | SanDisk Technologies, Inc. | Apparatus, system, and method for wear management |

| KR20110086725A (ko) * | 2008-11-10 | 2011-07-29 | 퓨전-아이오, 인크. | 솔리드-스테이트 저장장치의 고장을 예측하는 장치, 시스템 및 방법 |

| US9081710B2 (en) * | 2013-04-11 | 2015-07-14 | Spansion Llc. | Restoring ECC syndrome in non-volatile memory devices |

| US9753657B2 (en) * | 2015-09-18 | 2017-09-05 | Sandisk Technologies Llc | Dynamic reconditioning of charge trapped based memory |

| KR20210076497A (ko) * | 2019-12-16 | 2021-06-24 | 에스케이하이닉스 주식회사 | 스토리지 장치 및 그 동작 방법 |

| US11734175B2 (en) | 2019-08-22 | 2023-08-22 | SK Hynix Inc. | Storage device and method of operating the same |

| US11762769B2 (en) | 2019-09-20 | 2023-09-19 | SK Hynix Inc. | Memory controller based on flush operation and method of operating the same |

Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US5715193A (en) * | 1996-05-23 | 1998-02-03 | Micron Quantum Devices, Inc. | Flash memory system and method for monitoring the disturb effect on memory cell blocks due to high voltage conditions of other memory cell blocks |

| US20040257888A1 (en) * | 2003-04-22 | 2004-12-23 | Kabushiki Kaisha Toshiba | Data storage system |

Family Cites Families (14)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| EP1031992B1 (de) * | 1989-04-13 | 2006-06-21 | SanDisk Corporation | EEprom-System mit Blocklöschung |

| US6230233B1 (en) * | 1991-09-13 | 2001-05-08 | Sandisk Corporation | Wear leveling techniques for flash EEPROM systems |

| US5535369A (en) * | 1992-10-30 | 1996-07-09 | Intel Corporation | Method for allocating memory in a solid state memory disk |

| US6768165B1 (en) * | 1997-08-01 | 2004-07-27 | Saifun Semiconductors Ltd. | Two bit non-volatile electrically erasable and programmable semiconductor memory cell utilizing asymmetrical charge trapping |

| US6160739A (en) * | 1999-04-16 | 2000-12-12 | Sandisk Corporation | Non-volatile memories with improved endurance and extended lifetime |

| JP4715024B2 (ja) * | 2001-05-08 | 2011-07-06 | セイコーエプソン株式会社 | 不揮発性半導体記憶装置のプログラム方法 |

| US6535428B2 (en) * | 2001-06-14 | 2003-03-18 | Stmicroelectronics S.R.L. | Sensing circuit for memory cells |

| US20030163633A1 (en) * | 2002-02-27 | 2003-08-28 | Aasheim Jered Donald | System and method for achieving uniform wear levels in a flash memory device |

| US6567304B1 (en) * | 2002-05-09 | 2003-05-20 | Matrix Semiconductor, Inc | Memory device and method for reliably reading multi-bit data from a write-many memory cell |

| AU2003282544A1 (en) * | 2002-10-28 | 2004-05-25 | Sandisk Corporation | Automated wear leveling in non-volatile storage systems |

| RU2348992C2 (ru) * | 2004-07-12 | 2009-03-10 | Кабусики Кайся Тосиба | Запоминающее устройство и ведущее устройство |

| US7258416B2 (en) * | 2004-12-06 | 2007-08-21 | Silverbrook Research Pty Ltd | Inkjet printer with pivotal capping member |

| US7301818B2 (en) * | 2005-09-12 | 2007-11-27 | Macronix International Co., Ltd. | Hole annealing methods of non-volatile memory cells |

| US7804718B2 (en) * | 2007-03-07 | 2010-09-28 | Mosaid Technologies Incorporated | Partial block erase architecture for flash memory |

-

2006

- 2006-05-31 US US11/444,289 patent/US7349254B2/en active Active

- 2006-08-02 DE DE102006036070.2A patent/DE102006036070B4/de active Active

-

2008

- 2008-02-22 US US12/035,837 patent/US7583532B2/en active Active

Patent Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US5715193A (en) * | 1996-05-23 | 1998-02-03 | Micron Quantum Devices, Inc. | Flash memory system and method for monitoring the disturb effect on memory cell blocks due to high voltage conditions of other memory cell blocks |

| US20040257888A1 (en) * | 2003-04-22 | 2004-12-23 | Kabushiki Kaisha Toshiba | Data storage system |

Also Published As

| Publication number | Publication date |

|---|---|

| US20070280002A1 (en) | 2007-12-06 |

| US7583532B2 (en) | 2009-09-01 |

| DE102006036070A1 (de) | 2007-12-06 |

| US7349254B2 (en) | 2008-03-25 |

| US20080279004A1 (en) | 2008-11-13 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| DE102006036070B4 (de) | Ladungsfallenspeichervorrichtung und Verfahren für deren Herstellung und Betrieb | |

| DE102008003944B4 (de) | Speichersystem und Programmierverfahren für ein Speichersystem | |

| DE102017120840B4 (de) | Verfahren und Vorrichtung zur Detektion und Handhabung von Lesestörungen | |

| DE102005037037B4 (de) | Speicheranordnung und Verfahren zum Betreiben der Speicheranordnung | |

| DE102008002083B4 (de) | Flash-Speichervorrichtung und entsprechende Programmierverfahren | |

| DE602004011097T2 (de) | Flash-speicherdatenkorrektur- und scrub-techniken | |

| DE60129710T2 (de) | Anordnung und struktur für zuverlässige dateikopieoperation für nicht-flüchtige speicher | |

| DE60213620T2 (de) | Nichtflüchtiger speicher mit blocklöschung | |

| DE102010037290A1 (de) | Speichersysteme und Verfahren zur Erfassung einer Verteilung von instabilen Speicherzellen | |

| DE112004002836B4 (de) | Nichtflüchtige Halbleitervorrichtung und Verfahren zum automatischen Beheben eines Löschfehlers in der Halbleitervorrichtung | |

| DE102007016460A1 (de) | Nichtflüchtiges Speicherbauelement, nichtflüchtiges Speichersystem und Leseverfahren für ein nichtflüchtiges Speicherbauelement | |

| DE102007058418A1 (de) | Fehlerkorrektur in Speicherbauteilen | |

| DE102005063166B4 (de) | Nicht-flüchtiges Speicherelement und Verfahren zur Programmierüberprüfung in einem nicht-flüchtigen Speicherelement | |

| DE102008033518B4 (de) | Datenverarbeitungsverfahren für eine Solid-State-Disk-Steuereinheit, Solid-State-Disk-Steuereinheit und Datenspeicherelement | |

| DE112014004761T5 (de) | Beeinflussung des Wear-Leveling in Speichersystemen | |

| DE102013108491A1 (de) | Nichtflüchtige Speichervorrichtung und Betriebsverfahren mit variablen Speicherzellenzustandsdefinitionen | |

| DE102009047875A1 (de) | Speicherreparatur | |

| DE102015011991A1 (de) | Codierungsschema für vertikale 3D-Flash-Speicher | |

| DE102017120826A1 (de) | Verfahren und Vorrichtung zum Überwachen von Speicher unter Verwendung einer Hintergrundmedienabtastung | |

| DE102015113414A1 (de) | Fehlerkorrektur unter Verwendung von WOM-Codes | |

| DE60222891T2 (de) | Nichtflüchtige Speichervorrichtung und Selbstreparatur-Verfahren | |

| DE102006009214A1 (de) | Verfahren und Vorrichtung zum Schreiben in eine Zielspeicherseite eines Speichers | |

| DE102014104717B4 (de) | Verfahren und Vorrichtung zur Datenerneuerung für eine Erhöhung der Zuverlässigkeit von Flashspeichern | |

| DE112019007368T5 (de) | Speichergerät und verfahren zur überwachung der leistungen eines speichergeräts | |

| DE102005060901A1 (de) | Verfahren zur Erkennung einer Versorgungsunterbrechung in einem Datenspeicher und zur Wiederherstellung des Datenspeichers |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| OP8 | Request for examination as to paragraph 44 patent law | ||

| 8127 | New person/name/address of the applicant |

Owner name: QIMONDA AG, 81739 MUENCHEN, DE |

|

| R016 | Response to examination communication | ||

| R081 | Change of applicant/patentee |

Owner name: INFINEON TECHNOLOGIES AG, DE Free format text: FORMER OWNER: QIMONDA AG, 81739 MUENCHEN, DE Owner name: SAMSUNG ELECTRONICS CO., LTD., SUWON-SI, KR Free format text: FORMER OWNER: QIMONDA AG, 81739 MUENCHEN, DE |

|

| R082 | Change of representative |

Representative=s name: EPPING HERMANN FISCHER, PATENTANWALTSGESELLSCH, DE Representative=s name: KUHNEN & WACKER PATENT- UND RECHTSANWALTSBUERO, DE |

|

| R081 | Change of applicant/patentee |

Owner name: SAMSUNG ELECTRONICS CO., LTD., SUWON-SI, KR Free format text: FORMER OWNER: INFINEON TECHNOLOGIES AG, 85579 NEUBIBERG, DE |

|

| R082 | Change of representative |

Representative=s name: KUHNEN & WACKER PATENT- UND RECHTSANWALTSBUERO, DE |

|

| R081 | Change of applicant/patentee |

Owner name: SAMSUNG ELECTRONICS CO., LTD., SUWON-SI, KR Free format text: FORMER OWNER: SAMSUNG ELECTRONICS CO., LTD., SUWON-SI, GYEONGGI-DO, KR |

|

| R082 | Change of representative |

Representative=s name: KUHNEN & WACKER PATENT- UND RECHTSANWALTSBUERO, DE |

|

| R018 | Grant decision by examination section/examining division | ||

| R020 | Patent grant now final |