KR20060002755A - 디지털 컨텐츠의 배포 및 권리 관리 방법 - Google Patents

디지털 컨텐츠의 배포 및 권리 관리 방법 Download PDFInfo

- Publication number

- KR20060002755A KR20060002755A KR1020057014228A KR20057014228A KR20060002755A KR 20060002755 A KR20060002755 A KR 20060002755A KR 1020057014228 A KR1020057014228 A KR 1020057014228A KR 20057014228 A KR20057014228 A KR 20057014228A KR 20060002755 A KR20060002755 A KR 20060002755A

- Authority

- KR

- South Korea

- Prior art keywords

- user device

- file

- digital

- access

- user

- Prior art date

Links

- 238000000034 method Methods 0.000 claims abstract description 212

- 238000013475 authorization Methods 0.000 claims abstract description 15

- 230000008569 process Effects 0.000 claims description 47

- 230000004044 response Effects 0.000 claims description 29

- 238000004422 calculation algorithm Methods 0.000 claims description 20

- 238000009434 installation Methods 0.000 claims description 11

- 238000007726 management method Methods 0.000 claims description 11

- 238000012546 transfer Methods 0.000 claims description 11

- 238000012544 monitoring process Methods 0.000 claims description 8

- 238000001514 detection method Methods 0.000 claims description 7

- 238000012795 verification Methods 0.000 claims description 4

- 238000012986 modification Methods 0.000 claims description 2

- 230000004048 modification Effects 0.000 claims description 2

- 238000010586 diagram Methods 0.000 description 18

- 238000004891 communication Methods 0.000 description 10

- 230000011664 signaling Effects 0.000 description 8

- 238000012545 processing Methods 0.000 description 7

- 230000006870 function Effects 0.000 description 6

- 230000001413 cellular effect Effects 0.000 description 4

- 238000011900 installation process Methods 0.000 description 4

- 230000007246 mechanism Effects 0.000 description 4

- 230000008859 change Effects 0.000 description 3

- 238000004458 analytical method Methods 0.000 description 2

- 230000008901 benefit Effects 0.000 description 2

- 230000005540 biological transmission Effects 0.000 description 2

- 238000004590 computer program Methods 0.000 description 2

- 238000013500 data storage Methods 0.000 description 2

- 230000009977 dual effect Effects 0.000 description 2

- 230000000694 effects Effects 0.000 description 2

- 238000005516 engineering process Methods 0.000 description 2

- 230000006386 memory function Effects 0.000 description 2

- 101000603420 Homo sapiens Nuclear pore complex-interacting protein family member A1 Proteins 0.000 description 1

- 102100038845 Nuclear pore complex-interacting protein family member A1 Human genes 0.000 description 1

- 230000002155 anti-virotic effect Effects 0.000 description 1

- 238000004364 calculation method Methods 0.000 description 1

- 239000000284 extract Substances 0.000 description 1

- 230000003993 interaction Effects 0.000 description 1

- 239000004973 liquid crystal related substance Substances 0.000 description 1

- 239000000463 material Substances 0.000 description 1

- 230000003287 optical effect Effects 0.000 description 1

- 230000001737 promoting effect Effects 0.000 description 1

- 230000008929 regeneration Effects 0.000 description 1

- 238000011069 regeneration method Methods 0.000 description 1

- 239000004065 semiconductor Substances 0.000 description 1

- 230000007480 spreading Effects 0.000 description 1

- 238000010561 standard procedure Methods 0.000 description 1

- 230000001360 synchronised effect Effects 0.000 description 1

- 238000010998 test method Methods 0.000 description 1

- 238000012360 testing method Methods 0.000 description 1

- 238000013518 transcription Methods 0.000 description 1

- 230000035897 transcription Effects 0.000 description 1

- 230000000007 visual effect Effects 0.000 description 1

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/10—Protecting distributed programs or content, e.g. vending or licensing of copyrighted material ; Digital rights management [DRM]

- G06F21/106—Enforcing content protection by specific content processing

- G06F21/1066—Hiding content

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F17/00—Digital computing or data processing equipment or methods, specially adapted for specific functions

Landscapes

- Engineering & Computer Science (AREA)

- Theoretical Computer Science (AREA)

- Software Systems (AREA)

- Physics & Mathematics (AREA)

- General Engineering & Computer Science (AREA)

- General Physics & Mathematics (AREA)

- Multimedia (AREA)

- Technology Law (AREA)

- Computer Hardware Design (AREA)

- Computer Security & Cryptography (AREA)

- Mathematical Physics (AREA)

- Databases & Information Systems (AREA)

- Data Mining & Analysis (AREA)

- Storage Device Security (AREA)

- Management, Administration, Business Operations System, And Electronic Commerce (AREA)

Abstract

디지털 컨텐츠의 허가되지 않은 복제를 방지하고 컨텐츠 소유자들 및 배포자들에 대한 페이먼트를 보증하기 위해서 디지털 권리들을 관리하기 위한 기법들 및 시스템들이 구현될 수 있다. 디지털 래퍼들은 유효한 허가가 없는 접근(135, 340, 440)을 방지하기 위해 데이터 화일들에 적용될 수 있다(310, 1020). 데이터 화일들에 대한 접근의 허가와 관련된 정보와 그리고/또는 데이터 화일들에 접근하기 위한 키들은 사용자 장치(205)의 비휘발성 저장 영역(220)에 저장된 데이터를 이용하여 저장되고 검색될 수 있다. 사용자 장치의 소프트웨어는 화일들(110, 415)을 인식하고 인식된 화일들에 디지털 래퍼들(310, 455, 1020)을 적용하기 위해 사용될 수 있다. 또한, 상기 소프트웨어는 화일 접근에 대한 허가에 의해 화일들로부터 디지털 래퍼들(360, 685, 770)을 제거하기 위해 사용될 수 있다. 페이먼트들 또는 다른 크레딧들은 디지털 래퍼들과 관련된 정보를 이용하여 데이터 화일의 배포자들 사이에 할당될 수 있다.

Description

본 발명은 디지털 권리의 관리에 관한 것이며, 더욱 상세하게는 허가된 라이센싱과 디지털 미디어의 배포를 용이하게 하는 발명에 관한 것이다.

음악 산업은 현저한 혼란 상태에 있다. 수십년 동안, 음악 회사들은 자신들이 생산하는 컨텐츠의 물리적 배포를 제어해왔다. 역사상 처음으로, 소비자들은 그들이 이러한 컨텐츠의 배포를 제어할 수 있는 수단을 제공받았다. 급격하게 발전하고 폭넓게 채택된 기술은 소비자가 현 상태를 분열적인(disruptive) 변화로 이끌도록 하였다. 무수한 합법적 및 비합법적 솔루션들은 디지털 세계의 컨텐츠 배포에 대한 내재적 과제들에 대답하고 상기 과제들을 해결하기에 불충분한 시도들임이 증명되었다. 컨텐츠의 디지털 배포에 관한 문제들이 음악 산업과 상당한 범위에서 관련될 수 있음에도 불구하고, 영화 산업과 같은 다른 산업들도 같은 도전들에 직면해 있다.

현재까지 컨텐츠 제작자/소유자 및 소비자를 모두 만족시키는 솔루션은 아직 제시되지 않고 있다. 폭넓게 채택된 유일한 디지털 배포 솔루션은 다양한 피어-투-피어(peer-to-peer) 네트워크들에서 발견된다. 그러나, 이러한 솔루션은 수백만 의 소비자들이 다운로드받은 컨텐츠에 대하여 비용을 지불하지 않고 음악 및 다른 형태의 저작권이 있는 컨텐츠를 다운로드받도록 허용한다. 컨텐츠 소유자들은 그들이 받아야할 요금을 징수할 능력이 없다. 이러한 상황은 수익 손실을 악화시키게 된다.

다른 것들 중에서 디지털 가입 서비스들에 대한 그들의 승인을 통해, 음악 회사들과 같은 많은 컨텐츠 제작 엔티티들은 디지털 배포에 미래가 있음을 인정하고 있다. 디지털 배포는 가장 효율적이고 경제적인 배포 수단이다. 현재까지, 음악 산업은 여전히 이러한 배포 수단의 가능성을 완전히 깨닫지 못하고 있다. 또한 디지털 배포는 다른 산업들에서 여러 타입의 컨텐츠와 관련하여 보급되고 있다. 음악 산업이 직면한 문제들과 유사한 문제들이 다른 타입들의 컨텐츠에 대한 관계에 있어서 발생하거나, 또는 발생하기 쉽다.

예를 들어, 음악 산업에서 현재의 디지털 배포 모델들은 소비자를 인위적인 구입 패턴들에 한정시키고, 오직 제한된 노래 선택만을 포함하며, 다른 이용가능한 옵션들과 관련하여 제한이 있다. 또한, 이러한 모델들은 일반적으로 소비자가 구입한 컨텐츠를 사용하는 방식을 제한하고, 이들 모델 중 몇몇은 기초 작업에서 권리 침해를 방지하는데 실패할 수 있다.

디지털 권리들을 관리하기 위한 시스템들 및 기법들이 제공된다. 발명자들은 디지털 미디어 및 다른 컨텐츠를 보호하기 위한 기존의 기법들이 적절하지 못하며 적법하게 디지털 미디어 및 다른 컨텐츠에 접근하기 위한 사용자 능력을 실질적으로 손상시키지 않고 디지털 권리들을 라이센싱하기 위한 프로세스들이 구현될 수 있다는 것을 알게 되었다. 또한, 이러한 프로세스들은 상기 컨텐트를 장려하고 배포하기 위해 사용자들에게 보상하는 메커니즘을 제공할 수 있다.

하나의 일반적인 양상에서, 디지털 권리들의 관리는 사용자 장치의 데이터 화일을 탐지하는 것을 포함한다. 상기 데이터 화일은 유효한 허가(authorization)없이 데이터 화일에 접근하는 것을 방지하는 디지털 래퍼(wrapper)를 포함한다. 사용자 장치의 비휘발성(non-volatile) 저장 영역에 저장된 데이터를 이용하여 데이터 화일에 접근하기 위한 허가와 관련된 정보를 위해 검색이 수행된다. 상기 검색 동안에 데이터 화일에 접근하기 위한 허가를 검색하면, 상기 디지털 래퍼는 디스에이블(disabled)된다.

구현들은 다음 특징들 중 하나 이상을 포함한다. 데이터 화일은 미디어 화일일 수 있다. 데이터 화일에 접근하기 위한 허가와 관련된 정보의 검색은 사용자 장치의 라이센스 데이터베이스에서 수행될 수 있다. 라이센스 데이터베이스는 사용자 장치의 비휘발성 저장 영역에 위치할 수 있다. 사용자 장치의 비휘발성 저장 영역은 기초 입력/출력 시스템(BIOS)일 수 있다. 사용자 장치의 비휘발성 저장 영역에 저장된 데이터는 라이센스 데이터베이스의 위치 및/또는 라이센스 데이터베이스에 대한 액세스 키(access key)를 포함할 수 있으며, 상기 액세스 키는 라이센스 데이터베이스에 접근하기 위해 필요하다. 라이센스 데이터베이스는 데이터 화일에 대한 액세스 키를 포함할 수 있으며, 상기 액세스 키는 래퍼를 디스에이블하기 위해 필요하다. 사용자 장치의 로컬 데이터베이스가 데이터 화일에 접근하기 위한 허가와 관련된 정보를 포함하지 않는다고 결정되면, 데이터 화일에 접근하기 위한 허가와 관련된 정보의 검색이 원격 서버와 연관된 라이센스 데이터베이스에서 수행될 수 있다.

사용자 장치에 대한 식별 데이터는 중앙 서버로 전송될 수 있으며, 식별 데이터는 중앙 서버가 사용자 장치를 확인하는데 적용될 수 있다. 식별 데이터는 사용자 장치와 관련된 디지터 키 및/또는 사용자 장치와 관련된 사용자를 포함할 수 있다. 데이터 화일에 접근하기 위한 허가는 구입을 통해 제공될 수 있으며, 구입 신청에 대한 승낙이 수신될 수 있다. 디지털 래퍼는 상기 신청에 대한 승낙에 응답하여 디스에이블될 수 있다. 상기 신청에 대한 승낙은 중앙 서버로 전송될 수 있다. 상기 신청에 대한 승낙에 응답하여 중앙 서버로부터의 메시지가 수신될 수 있으며, 상기 메시지에 포함된 데이터는 디지털 래퍼를 디스에이블하는데 사용될 수 있다. 사용자 장치에 대한 식별 데이터는 중앙 서버가 사용자 장치를 확인하도록 중앙 서버로 전송될 수 있다. 식별 데이터는 사용자 장치와 관련된 디지털 키 및/또는 사용자 장치와 관련된 사용자를 포함할 수 있다. 데이터 화일에 접근하기 위한 허가와 관련된 정보는 사용자 장치에 저장될 수 있다. 데이터 화일에 접근하기 위한 허가가 검색하는 동안에 발견되지 않는 경우와 데이터 화일에 접근하기 위한 허가의 구입 신청이 승낙되지 않는 경우에는, 데이터 화일로의 접근이 거부될 수 있다. 데이터 화일에 접근하기 위한 허가와 관련된 정보의 검색은 사용자 장치가 디지털 래퍼를 디스에이블링하기 위한 소프트웨어를 포함하는지 여부를 결정하기 위해 디지털 래퍼에 저장된 실행가능한 명령들을 이용하는 것을 포함할 수 있다.

또다른 일반적인 양상에서, 디지털 래퍼를 포함하지 않는 데이터 화일은 사용자 장치에서 감지된다. 상기 데이터 화일은 화일 인식 알로리즘을 이용하여 식별된다. 사용자 장치의 비휘발성 저장 영역에 저장된 데이터를 이용하여 데이터 화일에 접근하기 위한 허가와 관련된 정보의 검색이 수행된다. 데이터 화일에 접근하기 위한 허가가 검색하는 동안에 발견되면 데이터 화일로의 접근이 허용된다.

구현들은 하나 이상의 다음 특징들을 포함한다. 화일 인식 알고리즘은 디지털 지문(fingerprinting) 탐지 기법을 포함할 수 있다. 데이터 화일은 미디어 화일일 수 있다. 데이터 화일에 접근하기 위한 허가와 관련된 정보의 검색은 사용자 장치의 라이센스 데이터베이스에서 수행될 수 있다. 사용자 장치의 비휘발성 저장 영역에 저장된 데이터는 사용자 장치의 휘발성 저장 영역에 있는 라이센스 데이터베이스의 위치를 식별할 수 있다. 데이터 화일에 접근하기 위한 허가와 관련된 정보의 검색은 원격 서버와 관련된 라이센스 데이터베이스에서 수행될 수 있다. 데이터 화일에 접근하기 위한 허가는 구입을 통해 제공될 수 있다. 구입 신청에 대한 승낙이 수신되면, 데이터 화일에 대한 접근이 허용될 수 있다. 데이터 화일에 접근하기 위한 허가와 관련된 정보는 구입 신청에 대한 승낙에 응답하여 사용자 장치의 데이터베이스에 저장될 수 있다. 식별된 화일과 관련된 디지털 래퍼는 데이터 화일에 적용될 수 있다.

또다른 일반적인 양상에서, 사용자 장치를 통해 데이터 화일을 수신하고 데이터 화일에 접근하기 위한 권리의 구입 요청을 수신함으로써 디지털 권리들의 배포에 대한 수익이 할당된다. 데이터 화일은 하나 이상의 데이터 화일 배포자들과 관련된 정보를 포함하는 디지털 래퍼를 포함한다. 하나 이상의 배포자들과 관련된 정보는 디지털 래퍼로부터 추출되며, 크레딧(credit)들이 추출된 정보에 기반하여 상기 하나 이상의 배포자들에 할당된다.

구현들은 하나 이상의 다음 특징들을 포함한다. 디지털 래퍼는 추가적으로 데이터 화일에 접근하기 위한 권리들의 구입과 관련된 로열티들의 지정된 할당과 관련도니 정보를 포함할 수 있다. 상기 추출된 정보는 독자적인 화일 식별자일 수 있으며, 상기 배포자 정보 및/또는 로열티 할당 정보는 상기 독자적인 화일 식별자를 이용하여 검색될 수 있다. 검색되는 정보는 사용자 장치로부터 원격에 위치한 중앙 데이터베이스로부터 검색될 수 있다. 구입 요청은 중앙 서버로 전송될 수 있으며, 크레딧들에 대한 할당이 중앙 서버와 관련된 데이터베이스에 저장될 수 있다.

디지털 권리들의 배포에 대한 수익의 배분에 참여하기 위해, 데이터 화일이 수신도니 장치의 사용자가 식별된다. 데이터 화일은 하나 이상의 데이터 화일 배포자들과 관련된 정보를 포함하는 디지털 래퍼를 포함한다. 디지털 래퍼는 사용자의 식별과 관련된 정보를 포함하도록 수정된다. 그 후에 수정된 디지털 래퍼를 가진 데이터 화일에 대한 탐지는 사용자에게 크레딧을 할당하도록 할 수 있다. 디지털 래퍼는 유효한 허가없이 데이터 화일에 접근하는 것을 방지하기 위해 적용될 수 있다. 수정된 디지털 래퍼를 가진 데이터 화일은 소비자와 관련된 장치에 전송될 수 있으며, 데이터 화일로의 접근을 위한 구입 요청이 소비자 장치로부터 수신될 수 있다. 수신된 요청에 응답하여 소비자 장치에 있는 디지털 래퍼는 디스에이블될 수 있다. 소비자 구입을 위한 크레딧은 하나 이상의 배포자들 사이에서 할당될 수 있다. 사용자 식별과 관련된 정보는 중앙 서버에 의해 지정된 독자적인 사용자 식별자일 수 있다.

또다른 일반적인 양상에서, 디지털 권리 관리는 사용자 장치로부터, 사용자 장치에 대한 독자적인 식별 데이터를 포함하는, 사용자 장치와 관련된 정보를 수집하고 수집된 정보를 이용하여 디지털 키를 생성함으로써 사용자 장치상에서 용이하게 이루어질 수 있다. 디지털 키는 저장 및 암호화되며, 암호화된 키는 사용자 장치에 저장하기 위해 사용자 장치로 전송된다. 암호화된 키와 사용자 장치들과 관련된 정보가 차례대로 수신되고, 사용자 장치는 수신된 암호화된 키, 수신된 정보 및/또는 저장된 디지털 키를 이용하여 인증된다.

구현들은 하나 이상의 다음 특징들을 포함한다. 사용자 장치의 사용자와 관련된 식별 정보가 수집되고, 사용자와 관련된 식별 정보를 이용하여 디지털 키가 생성된다. 수집된 정보는 사용자 장치에 저장된 실행가능한 코드에 따라 수집된다. 디지털 키는 중앙 서버에 의해 생성되어 저장된다. 사용자 장치에 대한 인증은 암호화된 키를 복호화하고 암호화된 키를 저장된 디지털 키와 비교하는 과정을 포함한다. 사용자 장치에 대한 인증은 또한 사용자 장치와 관련된 수신된 정보를 이용하여 디지털 키를 생성하고 디지털 키를 저장된 디지털 키와 비교하는 과정을 포함한다. 라이센스 데이터베이스로의 접근 및/또는 디지털 화일로의 접근은 사용자 장치의 인증에 응답하여 허가될 수 있다. 독자적인 식별 데이터는 사용자 장치의 비휘발성 저장 영역으로부터 추출된다.

또다른 일반적인 양상에서, 사용자 장치의 입력/출력 시스템은 시도된 화일 전송들에 대하여 모니터링된다. 입력/출력 시스템을 통한 데이터 화일을 전달하기 위한 시도가 탐지되면, 디지털 래퍼는 시도된 전송이 허용되기 전에 상기 데이터 화일에 적용된다. 디지털 래퍼는 데이터 화일들에 대한 허가되지 않은 접근을 방지하도록 적용된다.

구현들은 하나 이상의 다음 특징들을 포함한다. 데이터 화일은 식별될 수 있으며, 디지털 래퍼는 데이터 화일의 식별에 기반하여 적용될 수 있다. 디지털 래퍼는 사용자 장치의 데이터베이스에 있는 데이터 화일의 식별과 매칭되는 데이터 화일의 식별에 기반하여 적용될 수 있다. 데이터 화일의 식별은 화일 인식 알고리즘을 이용하여 수행될 수 있다. 디지털 래퍼는 데이터 화일을 식별하는 정보와 데이터 화일의 구입과 관련된 크레딧들의 할당과 관계있는 정보를 포함한다.

또다른 일반적인 양상에서, 디지털 화일은 제 1 사용자 장치에서 식별되고, 상기 디지털 화일은 제 1 사용자 장치에 저장된 라이센스 정보에 따른 라이센스에 종속된다. 제 1 사용자 장치에서 제 2 사용자 장치로 디지털 화일을 복사하기 위한 요청이 수신되고, 제 2 사용자 장치에 대한 독자적인 식별 데이터를 포함하는, 제 2 사용자 장치와 관련된 정보가 획득된다. 디지털 화일은 제 1 사용자 장치에서 제 2 사용자 장치로 복사되고, 복사된 디지털 화일과 제 2 사용자 장치를 식별하는 데이터는 제 1 사용자 장치에 저장된다.

구현들은 하나 이상의 다음 특징들을 포함한다. 제 1 사용자 장치에 저장된 데이터는 중앙 데이터베이스와 동기화될 수 있다. 디지털 화일에 대한 복사 요청이 라이센스 정보에 기반하여 허가되는지에 대한 결정이 이루어질 수 있다. 라이센스 정보는 디지털 화일에 대한 디지털 래퍼에 포함된다. 디지털 화일에 대한 라이센스 정보는 제 2 사용자 장치에 저장될 수 있다.

또다른 일반적인 양상에서, 미디어 화일은 배포를 위해 식별된다. 미디어 화일과 관련된, 사용 권리 및 사용 요금과 관계있는 정보를 포함하는, 접근 규칙들이 식별된다. 디지털 래퍼는 미디어 화일에 적용된다. 디지털 래퍼는 미디어 화일에 대한 식별 데이터와 접근 규칙들과 관계있는 데이터를 포함하며 미디어 화일에 대한 허가되지 않은 접근을 방지하도록 적용된다.

구현들은 하나 이상의 다음 특징들을 포함한다. 디지털 래퍼는 미디어 화일에 접근하는 라이센스를 가진 사용자가 미디어 화일을 이용하도록 디스에이블될 수 있다. 디지털 래퍼는 더 나아가서 하나 이상의 미디어 화일과 관계있는 정보를 포함한다.

또다른 일반적인 양상에서, 미디어 화일은 라이센싱 정보와 함께 인코딩되고 미디어 화일은 허가되지 않은 접근을 방지하기 위해 디지털 래퍼를 이용하여 잠금(lock) 상태가 된다. 래핑된 미디어 화일은 사용자 장치에 로딩(loading)된다. 미디어 화일들의 잠금 상태를 해제(unlock)하기 위한 명령들이 사용자 장치에 설치된다. 상기 명령들은, 미디어 화일에서 인코딩된 라이센싱 정보에 따라, 미디어 화일을 식별하고 메시지를 전송하기 위해 원격 서버로 제공되며, 원격 서버는 미디어 화일을 사용하는 라이센스를 획득한다. 미디어 화일에 접근하는 라이센스는 원격 서버로부터 획득되며, 사용자 장치의 미디어 화일에 대한 접근은 상기 라이센스를 이용하여 허용된다.

구현들은 하나 이상의 다음 특징들을 포함한다. 미디어 화일에 접근하기 위한 라이센스는 사용자 장치에 저장된다. 상기 라이센스는 미디어 화일을 열기 위한 데이터를 포함한다.

또다른 일반적인 양상에서, 중앙 데이터베이스는 디지털 화일들에 대한 식별자들을 저장하고 디지털 화일들을 이용하기 위한 사용자 라이센스들을 저장한다. 중앙 서버는 원격 장치로부터 네트워크를 통해 메시지들을 수신하도록 동작할 수 있다. 각각의 수신된 메시지들은 사용자에 대한 사용자 식별자와 디지털 화일에 대한 식별 정보를 포함한다. 중앙 서버는 더 나아가서 디지털 화일을 이용하기 위한 라이센스에 대한 페이먼트(payment) 정보를 처리하고, 사용자가 디지털 화일을 이용하도록 상기 라이센스와 관련된 정보를 저장하고, 디지털 화일에 대한 라이센싱 정보를 원격 장치로 전송하도록 동작할 수 있다. 상기 라이센싱 정보는 원격 장치가 사용자에 의한 디지털 화일의 이용을 허용하도록 할 수 있다.

구현들은 하나 이상의 다음 특징들을 포함한다. 중앙 서버는 더 나아가서 원격 장치로부터 하나 이상의 디지털 키들을 수신하고 적어도 하나의 원격 장치와 사용자에 대한 식별을 확인하기 위해 상기 하나 이상의 디지털 키들을 복조화하도록 동작할 수 있다. 중앙 서버는 더 나아가서 원격 장치를 확인하기 위해 원격 장치로부터 장치별로 특정된 데이터를 수신하도록 동작할 수 있다. 원격 장치는 사용자와 관련된 사용자 장치로 디지털 화일들을 스트리밍(streamung)하는 것을 지원하기 위한 서버일 수 있다. 원격 장치는 라이센싱 정보를 저장할 수 있다. 원격 장치는 사용자와 관련된 사용자 장치일 수 있다. 중앙 서버는 더 나아가서 사용자 장치로부터 정보를 수신하고, 사용자 및/또는 사용자 장치와 관련된 디지털 키를 생성하며, 디지털 키를 사용자 장치에 전송할 수 있다. 디지털 키는 라이센싱 정보, 라이센싱 정보를 포함하는 라이센스 데이터베이스 및/또는 디지털 화일에 대한 접근을 가능하게 할 수 있다. 라이센싱 정보는 디지털 화일에 적용된 디지털 래퍼를 디스에이블링하기 위한 데이터일 수 있다.

상기 설명된 기법들은 시스템 또는 하나 이상의 프로세서들이 작업을 수행하도록 하는 명령들을 저장하는 장치-판독가능 매체를 포함하는 장치에서 수행되는 방법으로서 구현될 수 있다.

하나 이상의 구현들에 대한 상세한 사항들은 아래의 도면 및 상세한 설명에서 서술된다. 다른 특징들은 상세한 설명, 도면 및 청구범위들로부터 명백해질 것이다.

도 1은 컴퓨터와 같은, 사용자 장치로 로딩되는 화일에 대한 디지털 권리들을 관리하기 위한 프로세스를 나타낸 흐름도이다.

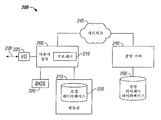

도 2는 디지털 권리들을 관리하기 위한 대표적인 시스템에 대한 블록도이다.

도 3은 사용자 장치에, 보호된 파일들로의 접근을 제어하는 소프트웨어("솔루션 소프트웨어")를 설치하기 위한 프로세스를 나타낸 흐름도이다.

도 4는 임의의 디지털 래퍼없이 솔루션 소프트웨어를 포함하는 사용자 장치 로 도달하는 컨텐츠를 래핑하기 위한 프로세스를 나타낸 흐름도이다.

도 5는 사용자에 대한 독자적인 고객 식별자 및/또는 사용자 장치에 특정된 키를 생성하기 위한 프로세스의 시그널링 및 흐름도이다.

도 6은 사용자가 이미 미디어 화일에 대한 라이센스를 가지고 있는 경우에 미디어 화일에 접근하는 프로세스의 시그널링 및 흐름도이다.

도 7은 사용자가 미디어 화일에 대한 라이센스를 가지고 있지 않은 경우에 미디어 화일에 접근하는 프로세스의 시그널링 및 흐름도이다.

도 8은 사용자 장치에서 2차 장치로 미디어 화일을 복사 또는 이동시키기 위한 프로세스의 시그널링 및 흐름도이다.

도 9는 패스-어롱(pass-along) 배포를 수행하기 위한 예시적인 프로세스의 흐름도를 나타낸다.

도 10은 미디어 화일을 래핑하기 위한 프로세스를 나타낸 흐름도이다.

상기 여러 가지 도면에서 동일한 엘리먼트에 대하여는 동일한 참조 부호가 사용된다.

여기서 설명되는 시스템들 및 기법들은 디지털 미디어 화일들의 배포 및 권리 관리를 위한 컴퓨터-구현 시스템에 관한 것이다. 상기 시스템들 및 기법들은 음악 및 다른 음반들, 영화들 및 다른 비디오, 책들 및 다른 글로 쓰여진 작업들, 및 금융, 법률, 의료, 게임 및 소프트웨어 산업에 속하는 화일들과 같은 다른 화일들을 포함하는 임의의 타입의 소유권이 있는 디지털 화일들을 실질적으로 지원하는 엔드-투-엔트(end-to-end) 프로세스를 나타낸다. 다음의 설명이 주로 음악 화일들과 관련하여 상기 기법들을 이용하는데 집중되어 있음에도 불구하고, 상기 기법들은 다른 타입들의 디지털 화일에도 동일하게 적용된다. 유사하게, 상기 기법들이 미디어 화일들과 관련하여 설명됨에도 불구하고, 상기 기법들은 또한 멀티미디어 화일들 및 다른 타입의 데이터 화일들에도 이용될 수 있다. 상기 시스템 및 기법들은 컨텐츠 소유자들이 상기 배포 및 그들의 작품의 이용에 대하여 보상받고 판매 및/또는 디지털 미디어의 라이센싱에 의해 발생한 총수익에 대하여 다양한 레벨로 참여하도록 보증한다.

상기 기법들은 사용자 컴퓨터에 "래핑된(wrapped)" 형태(보호된 형태)로 도달하는 미디어뿐만 아니라, "래핑되지 않은(unwrapped)" 형태(보호되지 않는 형태)로 도달하는 미디어에 적용된다. 미디어 권리 소유자들은 소유권 및 페이먼트에 대한 정보를 화일에 래핑할 수 있다. 이러한 정보는 독자적인 화일 ID로 주어지며 주앙 데이터베이스에 저장된다. 화일 ID는 래퍼와 함께 저장되고 전송된다. 또한 상기 래퍼 없이 노래들 또는 다른 형태의 디지털 미디어가 식별될 수 있다. 화일이 상기 시스템에 의해 캡쳐(capture)되고 식별되면, 소유자 및 페이먼트 요구사항들과 같은 정보가 (예를 들어, 식별된 화일과 중앙 데이터베이스에 저장된 화일의 독자적인 화일 ID를 매칭시킴으로써) 검색될 수 있다. 상기 설명된 솔루션("솔루션 소프트웨어")에 따라 제공되는 모니터링 소프트웨어는 사용자가 래핑된 화일에 접근을 시도하는 임의의 컴퓨터 또는 다른 장치에 자동으로 또는 수동으로 설치될 수 있다. 상기 모니터링 소프트웨어가 설치되면, 컴퓨터의 화일 입력/출력(I/O) 시스템을 통과할 모든 장래의 미디어는 화일 ID를 이용함으로써, 또는 이용가능하다면 화일 식별 소프트웨어를 이용함으로써 식별될 수 있다.

사용자 ID는 각각의 사용자에 대하여 생성될 수 있다. 사용자 ID는 컴퓨터의 BIOS와 같은, 컴퓨터상의 안전 영역에 장치별로 특정된 정보와 함께 저장될 수 있다. 사용자 ID는 암호화된 또는 암호화되지 않은 포맷으로 저장될 수 있다. 이러한 정보는 사용자 식별키일 수 있으며, 사용자 식별키는 사용자가 가지고 있는 라이센스들 및 관련된 허가들에 대한 로컬 데이터베이스로의 접근을 허용한다. 상기 로컬 라이센스 데이터베이스를 조회함으로써, 컴퓨터에 저장된 솔루션 소프트웨어는 사용자가 특정 화일을 이용하도록 허가되는지, 허가가 된다면, 화일을 래핑할 것인지 여부를 결정할 수 있다. 화일이 래핑되지 않더라도, 화일로의 접근 또는 이용은 로컬 데이터베이스 또는 중앙 데이터베이스 레벨에 저장된 사업 규칙들(business rules)에 따라 허용 또는 거부될 수 있다. 예를 들어, 사업 규칙들은 라이센스가 로컬 데이터베이스에서 발견되지 않는 경우에 특정 타입들의 화일들이 이용되는 것을 방지할 수 있는 반면에, 라이센스가 없더라도 다른 타입들의 화일들의 이용을 허용할 수 있다. 사용자들은 종종 다수의 장치들을 가지고 있기 때문에, 사용자 라이센스에 대한 정보는 사용자가 자신이 소유한 하나 이상의 장치들에 대한 모든 라이센싱된 미디어로 접근할 수 있도록 중앙에 저장될 수 있다.

사용자는 개인 또는 가족, 한 세대의 구성원, 공유된 개인 장치에 접속하는 사람들 또는 사업 엔티티와 같은, 한 세트의 관련된 개인들로서 정의될 수 있다. 또한, 정보가 데이터베이스에 저장되는 것으로 설명되어 있는데, 상기 정보는 다수 의 데이터베이스들에 저장될 수도 있다.

화일들은 다른 사용자들에게 전달될 수 있으며, 그렇지 않으면 사용자들 사이에서 교환될 수 있다. 그러나, 화일이 라이센스를 필요로 하고 새로운 사용자들이 미디어 화일을 구입하지 않으면, 새로운 사용자들은 화일로의 접근이 허용되지 않는다. 화일의 배포를 촉진하기 위해, 사용자들은 미디어 화일에 관심이 있는 다른 사람들에게 미디어 화일들 또는 미디어 화일들에 대한 링크들을 "패스 어롱(pass along)"(전기적으로 전송)하도록 인센티브를 부여받는다(즉, 새로운 구입자들에 의해 발생한 수익의 일부를 받는다). 구입자들은 미디어 화일을 구입하고(즉, 화일들에 접근할 수 있고) 또한 더 나아가서 미디어 화일을 패스 어롱하도록 인센티브를 부여받게 되며, 그 결과 그들 역시 수익 분배에 참여할 수 있다. 수익에 대한 참여가 허용되는 배포 레벨의 수는 한정되지 않을 수 있다. 그러나, 일반적으로, 수익에 대한 참여가 허용되는 배포 레벨의 수는 제한될 것이다. 특정 미디어 화일에 대한 페이먼트 레벨의 수는 컨텐츠 소유자 및/또는 미디어 화일의 다음 배포자에 의해 선택적으로 설정될 수 있다. 페이먼트 레벨의 최대 개수와 그러한 페이먼트들에 대한 레이트(rate)들은 페이먼트에 대한 상기 레이트들에 따라 미디어 화일에 대한 독자적인 화일 ID를 생성하여 설정될 수 있다. 새로운 사용자가 미디어 화일을 라이센싱하지 않으면, 새로운 사용자가 구입을 위한 다른 사용자들에게 화일을 패스 어롱할 수 있음에도 불구하고, 새로운 사용자는 화일에 접근할 수 없다.

화일은 관련된 화일들이 상기 화일과 함께 구입되거나 또는 전달되도록 요구 하는 구입 또는 전달을 위한 규칙들을 포함할 수 있다. 예를 들어, 노래는 오직 앨범과 같은 노래들의 모음집 중 일부로써 판매되어야 함을 요구할 수 있다. 다른 예는 트레일러들, 광고들 또는 다른 관련된 자료들이 영화 또는 배포된 TV 쇼와 함께 전달되도록 요구할 수 있다.

티어-레벨(tiered-level) 배포 기법에 따라 적당하게 수익들을 배분하기 위한 기능을 지원하기 위해, 사용자 컴퓨터의 솔루션 소프트웨어는 재판매자들과 배포자들이 래핑된 미디어 화일에 그들의 식별 정보를 추가하는 매커니즘을 제공할 수 있으며, 재판매자들과 배포자들이 배포 채널에서 자신들이 관련되어 있었던 판매에 대하여 보상받을 수 있도록 래핑된 미디어 화일은 일반적으로 그들에 대한 식별 정보를 허용한다. 특정 미디어 화일에 대하여 판매 거래가 이루어질 때마다, 배포 채널에 있는 사용자들의 식별 정보는 수익을 공유할 자격이 있는 자가 누구인지 결정하기 위해 래핑된 미디어 화일에서 추출될 수 있다. 모든 거래는 페이먼트 및 분석을 위해 중앙에서 트래킹(tracking)될 수 있다. 중앙 트래킹 데이터베이스는 재판매자들, (래핑된 화일을 패스 어롱하는 사용자를 포함할 수 있는) 배포자들 및 래퍼없이 도달하는 화일을 패스 어롱하는 사용자들에 대한 페이먼트들을 트래킹하기 위해 사용될 수 있다. 상기 후자의 상황은, 예를 들어, 사용자가 표준 오디오 CD 또는 DVD로부터 생성된 노래를 공유하는 경우에 발생할 수 있다. 참조 사용자 ID는 구입 시점에서 입력될 수 있으며, 그 결과 참조자 및 관련된 재판매자들과 배포자들이 보상받을 수 있다.

화일들에 대한 라이센스들은 다수의 사용자 장치들을 통해 인식될 수 있다. 여기서 설명된 방법들과 기법들은 다수의 사용자 장치들을 통해 라이센스들을 관리, 공유 및 이동시키기 위한 프로세스들을 제공한다.

도 1은 컴퓨터와 같은, 사용자 장치로 로딩된 화일에 대한 디지털 권리들을 관리하기 위한 프로세스(100)에 대한 흐름도이다. 사용자 장치는 방화벽과 같이 모든 화일 I/O를 모니터링하기 위한 I/O 포트들을 구비한 소프트웨어 인터페이스들을 포함하며, 상기 방화벽은 컴퓨터에 대한 모든 인바운드 및 아웃바운드 트래픽을 스캐닝하고 시스템으로 입력되고 시스템으로부터 출력되는 모든 화일들을 체크한다. 화일들은 데이터를 사용자 장치로 그리고 사용자 장치로부터 전달하기 위한 플로피 드라이브, 이더넷 또는 LAN 접속, 다이얼-업 접속, CD-ROM 또는 DVD 드라이브, USB 포트, 적외선 데이터 포트, 블루투스 또는 다른 무선 접속, 또는 임의의 다른 매커니즘 및/또는 프로토콜을 포함하는 임의의 타입의 I/O 포트를 사용하여 장치로 로딩될 수 있다.

화일이 사용자 장치로 로딩되면, 상기 화일은 탐지된다(단계 105). 탐지된 화일은 더 나아가서 상기 탐지된 화일의 식별을 위해 화일 식별 소프트웨어를 이용하여 검사된다(단계 110). 예를 들어, 화일 식별 소프트웨어는 수신된 화일이 알려진 노래 또는 영화(예를 들어, MP3, 윈도우 미디어 또는 몇몇 다른 포맷)를 나타내는지 여부를 결정할 수 있다. 이러한 화일 식별은, Gracenote, Inc. 에 의해 양수되고 참조로서 여기에 통합된, 2002년 7월 31일에 출원된 Roberts, et al. 의 미국 특허 공개 공보 No. 20030028796, 2002년 10월 29일에 출원된 Roberts의 미국 특허 공개 공보 No. 20030046283 및/또는 Wells, et al. 의 미국 특허 공개 공보 No. 20030086341에서 설명된 기법들을 구현하는 소프트웨어에 의해 수행될 수 있다. 상기 기술은 디지털 화일로부터 디지털 지문(fingerprint)을 추출하고 추출된 지문을 알려진 작업 데이터베이스와 비교한다. 더욱 상세하게는, 상기 기술은 미디어 화일 타입과 미디어 화일이 중요한 화일일 가능성(예를 들어, 보호될 작업일 가능성을 나타냄)을 탐지하는 알고리즘들을 이용할 수 있다. 일반적으로, 이러한 알고리즘들은 화일 익스텐션에 기반하여 단순하게 화일 타입을 식별하는 대신에, 화일을 내부 속성(attribute)들을 검사한다. 중요하지 않다고 결정된 미디어 화일들은 추가적인 화일 분석없이 전달이 허용된다.

미디어 화일이 중요하다고 확인되면, 추가적인 알고리즘들이 상기 특정 미디어 화일(예를 들어, 특정 노래, 영화, 사진, 저술된 작품 등)을 식별하기 위해 이용된다. 특정 미디어 화일이 식별되도록 허용하는 지문 데이터는 중앙 서버에 저장되고 인터넷 접속을 이용하여 상기 지문 데이터로 접근할 수 있다. 몇몇 화일들은 관련된 화일 타입이지만 인식되지 않을 수도 있다(예를 들어, 미디어 화일이 사용자에 의해 생성된 리코딩이거나 또는 디지털 지문들에 대한 중앙 데이터베이스로 접근할 수 없는 경우). 상기 화일로의 접근은 제한 없이 허용될 수 있으나, 상기 화일은 (예를 들어, 인식되지 않은 파일로의 접근이 있었다는 표시를 사용자 장치에 저장함으로써) 인식되지 않은 것으로 플래그(flag)될 수 있으며, 이것은 이후에 보다 빠른 프로세싱을 허용하고 (예를 들어, 중앙 디지털 지문 데이터베이스로의 접속이 가능할 때) 미디어 화일이 계속해서 분류되거나 또는 식별되는 경우에 솔루션 소프트웨어가 나중의 사용 시점에서 미디오 화일을 식별하도록 허용한다. 상기 화일이 계속해서 분류되거나 또는 식별되고 제한을 받는 경우에, 인식되지 않은 파일로의 접근이 있었다는 저장된 표시는 화일을 계속 이용하기 위한 라이센스의 구입을 요구하거나 그렇지 않으면 화일의 이용에 대한 라이센스 요금을 징수하기 위해 이용될 수 있다. 몇몇 구현들에서, 제한된 수의 미디어 화일들(예를 들어, 2000개의 가장 대중적인 노래 파일들)에 대한 데이터는 빠른 접근을 위해 컴퓨터 상에 국지적으로 저장될 수 있다. 국지적으로 저장된 지문 데이터는 (예를 들어, 노래 화일들이 인기도가 변함에 따라) 주기적으로 중앙 서버로부터 업데이트될 수 있다.

위에서 설명된 화일 식별 기법들은 어떤 사람이 (예를 들어, 화일 이름, 익스텐션들 또는 다른 속성들을 변경함으로써) 화일들을 위장하고자 시도하더라도 (예를 들어, 압축된 정보를 읽어들이기 위한 표준 기술들을 이용하여) 파일이 압축 또는 압축되지 않은 형태로 수신되는지 여부와 관계없이 파일들을 정확하게 식별할 수 있다. 상기 기법들은 2% 미만(1% 미만의 폴스 네거티브(false negative)와 1% 미만의 폴스 포지티브(false positive))의 매우 낮은 에러율을 가진다.

디지털 권리 관리 분야에서 공지되어 있는, 워터마킹 및 지문 기법들과 같은, 다른 화일 식별 기법들도 또한 이용될 수 있다. 몇몇 경우에는, 복잡한 파일 식별 기법들을 이용하여 화일을 식별할 필요가 없을 수 있다. 대신에, 화일은 화일 이름에 기반하거나 또는 화일 ID 속성들을 이용하여 식별될 수 있으며, 화일 ID 속성들은 화일 내에 또는 화일과 함께 포함될 수 있고 변형이 어렵도록 설계될 수 있다. 예를 들어, 미디어 화일이 래핑되면, 화일 식별 소프트웨어는 래퍼를 탐지 하고 래퍼에 내장된 화일 ID 정보를 판독하도록 동작할 수 있다. 그리하여, 화일들은 화일의 내재적인 특성들(예들 들어, 지문 또는 워터마크)을 이용하거나 또는 명시된 화일 특성들(예들 들어, 화일 헤더에 저장된 화일 식별자)을 이용하여 식별될 수 있다.

화일이 식별되면, 상기 화일이 사용자 장치 및/또는 특정 사용자가 이용하도록 라이센싱되었는지에 대한 결정이 이루어진다(단계 115). 상기 결정은 하나 이상의 라이센스 데이터베이스를 조회함으로써 수행될 수 있으며, 라이센스 데이터베이스들은 국지적으로(예를 들어, 사용자 장치) 그리고/또는 원격으로(예를 들어, 중앙 서버) 저장될 수 있다. 라이센스 데이터베이스에 있는 라이센스 정보가 유효하다는 것을 보증하기 위해, 아래에서 보다 상세하게 설명될 바와 같이, 하나 이상의 특수키들은 정보에 접근하고, 라이센스 데이터베이스를 언로킹(unlock)하며, 그리고/또는 사용자, 사용자 장치 및/또는 사용자 장치에 있거나 또는 중앙 서버와 통신함으로써 얻어지는 라이센스를 확인하기 위해 사용될 수 있다. 화일들이 라이센싱되면, 사용자는 화일에 접근할 수 있게 되며(단계 120), 화일로의 접근은 예를 들어 화일을 언래핑(unwrapping)하고, 화일에 포함된 노래 또는 영화를 실행시키고, 사용자 장치의 화일을 저장하거나 그렇지 않으면 이용하고 또는 무선 또는 유선 접속을 통해 화일을 사용자 장치에 스트리밍하는 작업들을 포함할 수 있다. 라이센스는 어떤 타입의 화일에 대하여 접근 및 이용이 허용되는지를 특정할 수 있다.

화일이 라이센싱되지 않으면, 구입을 통해 라이센스가 사용자에게 제공될 수 있다(단계 125). 예를 들어, 사용자가 화일에 대한 라이센스를 구입하거나 그렇지 않으면 특정 라이센스 조건에 동의하는지 여부를 묻도록, 사용자는 구입이 가능한 웹사이트로 이동될 수 있거나 또는 팝-업 창이 사용자 장치의 디스플레이 화면에 나타할 수 있으며, 그리고/또는 사용자는 구입이 완료될 수 있는 웹사이트로 이동될 수 있다. 대안적으로, 사용자는 라이센스 구입에 적용될 수 있는 특정 개수의 크레딧들을 미리-구입하도록 허용하는 서비스를 이용할 수 있다. 다른 대안에서는, 특정 주기 동안 사용된 라이센싱되지 않은 미디어의 수는 솔루션 소프트웨어 또는 다른 소프트웨어에 의해 국지적으로 모니터링될 수 있으며, 이러한 정보는 그 후에 이용 요금 또는 레이트들을 계산하기 위해 이용될 수 있다. 기간(duration), 이용 및 배포 제한들, 페이먼트 옵션들과 같은, 라이센스 조건은 구입에 대해 제공되는 라이센스의 일부로서 표시될 수 있다. 그 후에 (예를 들어, 사용자가 팝-업 창에 있는 수락 버튼 또는 거절 버튼을 클릭한 것을 나타내는 표시를 수신함으로써) 사용자가 라이센스를 수용할 것인지 여부가 결정된다(단계 130). 사용자가 라이센스를 받아들이지 않는다면, 화일에 대한 접근이 거부될 수 있다(단계 135). 사용자가 라이센스를 수용하면, 임의의 페이먼트 조건을 따르는 것을 포함하여, 사용자는 화일에 접근하도록 허용되며 상기 화일이 라이센싱된 것을 나타내는 라이센스 정보 및 임의의 다른 필요한 정보가 라이센스 데이터베이스(들)에 저장된다(단계 140).

도 2는 디지털 권리들을 관리하기 위한 대표적인 시스템(200)에 대한 블록도이다. 사용자 장치(205)는 프로세서(210)를 포함하며, 프로세서(210)는 사용자 장 치(205)에 접속될 수 있는 메모리(215) 및/또는 다른 저장 매체들(미도시)에 저장된 명령들을 실행할 수 있다. 사용자 장치는 BIOS(basic input/output system)(220) 또는 사용자 장치(205)에 대한 기초 정보를 저장하는 몇몇 다른 비휘발성 메모리를 포함할 수 있다. 사용자 장치(205)는 화일들과 다른 데이터가 (230에서 표시된 바와 같이) 사용자 장치에 그리고 사용자 장치로부터 이동되고 복사될 수 있도록 하는 하나 이상의 I/O 포트들(225)를 포함할 수 있다. 메모리(215)에 저장된 명령들에 따라, 프로세서(210)는 보호되는(예들 들어, 저작권이 있는) 음악, 비디오, 소프트웨어 또는 다른 화일들을 식별하기 위하여 I/O 포트(225)를 통과하는 화일들 및 다른 데이터를 모니터링할 수 있다.

메모리(215)는 사용자 장치(205) 또는 하나 이상의 사용자들이 이용하기 위해 라이센싱된 화일들에 대한 라이센스 정보를 저장하는 로컬 데이터베이스(235)를 포함할 수 있다. 로컬 데이터베이스(235) 또는 로컬 데이터베이스(235)에 포함된 정보로의 접근은 BIOS(220)에 저장된 하나 이상의 키들을 복호화하여 이용하기 위한 솔루션 소프트웨어를 필요로 할 수 있다. 이러한 키들은 사용자 및/또는 사용자 장치(205) 별로 독자적일 수 있으며, 로컬 데이터베이스(235)에 접근하기 위한 프로세스는 키들 및/또는 로컬 데이터베이스(235)에 저장된 라이센스 정보가 오직 특정 사용자 장치(205)에 대해서만 유효하도록 할 수 있다. 예를 들어, 사용자가 대안적인 장치의 키(들) 및/또는 라이센스 정보를 허가받지 않고 복사하도록 시도한 경우에, 새로운 독자적인 키가 대안적인 장치에 대하여 생성되고 라이센스 정보가 대안적인 장치에 저장되지 않는다면, 대안적인 장치에서 사용자 장치에 대해 라 이센싱된 화일들로 접근하는 것이 거부될 수 있다. 특정 장치에 있는 라이센스 정보는 장래에 업데이트될 수 있으며, 사용 권리들을 업데이트하거나 화일 또는 화일들에 대한 접근을 제거할 수 있다. 이러한 업데이트를 수행하는 능력을 필요로 하는 하나의 예는 오래된 컴퓨터를 디-라이센싱(de-licensing)하는 것이다.

사용자 장치(205)는 네트워크(245)를 통해 중앙 서버(240)와 통신할 수 있으며, 네트워크(245)는 하나 이상의 무선 네트워크, LAN, WAN, 인터넷, 전화 네트워크 및 데이터 전달을 위한 임의의 다른 네트워크를 포함할 수 있다. 사용자 장치(205)와 중앙 서버(240) 간의 통신은 SSL(Secure Sockets Layer)과 같은, 보안 채널를 이용하여 수행될 수 있으며, 그리고/또는 PGP와 같은 암호화 기법을 이용할 수 있다. 중앙 서버(240)는, 적어도 부분적으로 보안 접속을 통해 사용자 장치(205)로부터 전송되는 정보를 이용하여 키들을 생성하고 주기적으로 또는 새로운 미디어의 라이센싱을 시도하고자 할 때 키들과 라이센스 정보가 유효함을 확인하는 것과 같은, 디지털 권리 관리 시스템(200)을 지원하기 위한 서비스들을 제공할 수 있다. 또한, 중앙 서버(240)는 개별적인 사용자들에 대한 라이센스들을 저장 및 식별하고 키 유효 정보를 저장하는 중앙 라이센스 데이터베이스(250)로의 접근을 제공할 수 있다. 중앙 라이센스 데이터베이스(250)에 있는 라이센스 정보의 저장 영역은 (예를 들어, 사용자 장치의 휘발성 메모리 영역이 손상된 경우에) 리던던시(redundancy)를 제공하며, 다른 장치상에 라이센싱된 데이터 환경을 재생성하도록 허용하며, 사용자 장치들 사이에서 라이센스들을 전달하도록 허용하며, 휘발성 메모리 영역이 없는 장치(예를 들어, 몇몇 타입의 셀폰들)를 사용하는 사용자에 의한 라이센스 정보에 대한 원격 접근을 허용하며, 라이센싱된 디지털 화일들의 스트리밍을 허용한다.

몇몇 셀룰러 폰들과 같은, 몇몇 사용자 장치들(205)에 있어서, 몇몇 기능들은 사용자 장치와 분리된 구성 요소들에 의해 수행될 수 있다. 예를 들어, 몇몇 셀룰러 폰들은 국지적으로 화일들과 라이센스 정보를 저장할 메모리 기능을 구비하지 않을 수 있으며, 또는 애플리케이션에 따라, 셀룰러 폰들이 메모리 기능을 구비하는 것이 바람직하지 못할 수 있다. 이러한 경우에, (음악 또는 비디오로 한정되지는 않는) 디지털 화일들은 무선 접속을 통해 사용자 장치로 스트리밍될 수 있다. 로컬 데이터베이스(235)는 무선 네트워크에 위치할 수 있으며 사용자 장치가 특정 화일들에 접근하기 위한 라이센스를 가지고 있는지 여부를 결정하는 프로세싱은 또한 무선 네트워크에 있는 서버에서 수행될 수 있다.

많은 경우에, 로컬 데이터베이스(235)는 사용자 장치(205)의 근처에 있다. 그러나, 몇몇 경우에는 (다른 저장 기능들과 함께) 로컬 데이터베이스(235)는 네트워크 드라이브 또는 다른 외부의 저장 매체에 위치할 수 있다. 네트워크 드라이브 또는 외부의 저장 매체가 매핑되거나 또는 사용자 장치(205)에 연결되는 경우에, 추가적인 일부분의 정보가 디지털 화일을 충분히 보호하기 위해 이용될 수 있다. 특히, 저장 위치를 트래킹하기 위해 네트워크 드라이브 또는 외부의 저장 매체에 기록된 데이터를 설명하는 것이 바람직할 수 있다. 또한, 로컬 데이터베이스(235)에 접근하는 장치들 및/또는 사용자들을 식별하는 것이 바람직할 수 있다.

로컬 데이터베이스(235)가 사용자에 대하여 생성되고 위치 데이터가 BIOS에 기록되면, 정보가 또한 네트워크 드라이브 또는 외부의 저장 매체에 기록될 수 있다. 네트워크 드라이브 또는 외부의 저장 매체에 기록된 정보는 독자적인 사용자 ID 및/또는 장치 ID를 이용하여 네트워크 드라이브 또는 외부의 저장 매체에 연결된 사용자 장치들 또는 머쉰들을 식별한다. 예를 들어, 가족-공유(family-shared) 서버 또는 다른 공유된 네트워크 서버가 있는 경우에, 드라이브는 네트워크 드라이브 또는 외부의 저장 매체의 암호화된 화일에 저장된 다수의 사용자 및/또는 장치 ID들을 (또는 이들의 결합을) 포함할 수 있다. 새로운 장치가 드라이브에 연결되면, 새로운 장치를 위한 식별 정보가 네트워크 드라이브 또는 외부의 저장 매체에 있는 암호화된 화일에 부가된다. 이러한 식별 정보는 너무 많은 수의 사용자들 또는 장치들이 같은 미디어를 이용하여 미디어에 대한 라이센싱 규칙들을 위반하게 되는 경우를 방지하기 위해 중앙에서(예를 들어, 중앙 서버(240) 또는 중앙 데이터베이스(250)에서) 트래킹될 수 있다.

도 3은 보호된 화일들에 대한 접근을 제어하는 소프트웨어("솔루션 소프트웨어")를, 사용자 장치에, 설치하기 위한 프로세스(300)를 나타내는 흐름도이다. 솔루션 소프트웨어는 키 생성을 위한 정보 수집, 중앙 서버와의 통신, 화일 I/O 시스템을 모니터링, 로컬 데이터베이스에서 라이센스 정보를 저장 및 검색, (예를 들어, 그레이스노트(Gracenote) 또는 다른 기술을 이용하여) 화일들을 식별, 화일들을 래핑 및 언래핑, 라이센스들의 구입을 용이하게 하는 것을 포함하는, 다수의 다른 기능들을 수행할 수 있다. 솔루션 소프트웨어는 다수의 다른 방식으로 사용자 장치에 설치될 수 있다. 기존의 다운로드 및 소프트웨어 설치 프로세스들은 솔루 션 소프트웨어를 설치하기 위한 하나의 방법이다. 설치 프로세스는 사용자 장치가 래핑된 화일들을 수신하면 시작될 수 있다. 다른 가능성 있는 설치 프로세스들은 솔루션 소프트웨어에 의해 래핑된 노래들을 현재의 피어-투-피어(peer-to-peer) 네트워크들에 제공하고, 솔루션 소프트웨어 또는 솔루션 소프트웨어를 저장하는 서버에 대한 링크를 전송하고, 인스턴트 메시징 또는 이메일링 및 다른 대안들을 이용하는 과정을 포함할 수 있다. 도 3에 도시된 프로세스(300)는 래핑된 화일을 수신한 결과 개시되는 설치 과정을 나타낸다.

처음에, 데이터 화일이 생성된다(단계 305). 데이터 화일이 노래이면, 예를 들어, 상기 데이터 화일의 생성은 노래를 녹음하는 아티스트 및 배포가 준비된 노래를 만들기 위해 함께 일하는 아티스트, 라벨 및 발행자를 포함할 수 있다. 대안적으로, 독립적인 아티스트가 스스로 배포하기 위한 노래를 만들고 발표할 수 있다. 상기 노래는 그 후에 "리핑(ripped)"될 수 있으며, 이는 CD 또는 DVD와 같은 디지털 소스 또는 아날로그 소스로부터 노래를 선택하고, 상기 노래를 MP3 화일, 윈도우 미디어 화일, 리얼 플레이어 화일 또는 컴퓨터나 음악/미디어 플레이어 장치에서 재생하기 위한 다른 미디어 포맷으로 인코딩하는 과정을 포함한다.

디지털 래퍼는 그 후에 상기 미디어 화일에 적용될 수 있다(단계 310). 컨텐츠 소유자(예를 들어, 녹음 라벨, 발행자 또는 독립적인 아티스트) 또는 배포 체인에 있는 다른 사람들은 미디어 화일에 대하여 디지털 래퍼를 적용, 조정 또는 확장시킬 수 있다. 디지털 래퍼는 소유권, 사용 권리들, 로열티 요금들 및 패스-어롱 지불 레벨들(즉, 배포 체인에 따라 개개인들에게 지불될 커미션(commission)들) 을 구체화하는 사업 규칙들에 따라 타이틀, 저자/아티스트 및 볼륨/컬렉션과 같은 속성들을 포함할 수 있다. 이러한 결합된 정보는 "UFID(Unique File ID)"로 주어지며 중앙 데이터베이스에 저장될 수 있다(도 2 참조). UFID는 임의의 그리고 모든 전송들 동안에 래퍼 내에 포함되며 미디어 화일을 식별하고 소비자 패스-어롱 활동을 위한 저작권 소유자 페이먼트 이벤트들, 화일 사용 데이터베이스 업데이트들 및 마이크로-페이먼트 요금 할당들과 같은 특정 기능들을 트리거(trigger)하기 위한 매커니즘으로서 이용된다. 솔루션 소프트웨어는 UFID 및 래퍼 탬퍼링(tampering)을 방지하기 위해 화일 및 상기 화일의 UFID의 보전을 검증하기 위한 프로세스들을 포함할 수 있다. 예를 들어, 독자적인 내장된 ID를 포함하지 않는 화일들과 관련하여 위에서 설명된 화일 인식 기법들은 획득된 ID를 생성함으로써 화일을 "인식"하기 위해 이용될 수 있다. 상기 획득된 ID는 그 후에 화일과 상기 화일에 대한 독자적인 내장된 식별자가 탬퍼링에 영향을 받지 않도록 보증하기 위해서 대응하는 저장된 ID와 비교될 수 있다.

미디어 화일에 대한 정보 이외에도, 래퍼는 미디어 화일에 대한 허가되지 않은 접근을 방지한다. 다시 말하면, 사용자가 라이센스를 구입하지 않았다면 래퍼는 미디어 화일에 대한 접근을 방지한다. 필수적으로, 래퍼는 해당 미디어 화일에 접근할 수 있는 키를 필요로하는 암호화된 형태로 화일을 배치한다. 일반적으로 소프트웨어 애플리케이션들이 전기적으로 배포될 때 이들을 보호하기 위해 이용되는 기존의 디지털 래퍼들은 미디어 화일을 위한 래퍼로서 이용될 수 있다. 예를 들어, 래퍼는 시만텍 사의 노턴 안티바이러스와 알라딘 소프트웨어의 프리빌리지 (privilege) 시스템과 같은 소프트웨어를 배포하기 위해 이용되는 디지털 리버(Digital River)에서 이용가능한 이-커멀스(e-commerce) 래퍼와 같은 타입일 수 있다. 사용자가 자신 또는 장치에 대한 라이센스를 구입하면, 미디어 화일을 언래핑하기 위해 키가 사용된다. 상기 키는 중앙 서버로부터 수신될 수 있다.

일반적으로, 사용자 장치와 중앙 서버 사이의 모든 통신은 두 레벨의 암호화를 거쳐 이루어진다. 첫번째로, 전송들은 SSL/TLS(Secure HTTP로도 알려져 있는 Secure Sockets Layer/Transport Layer Security)를 통해 암호화된다. 두번째로, 전송된 키들은 공개키 및 사설키 쌍들과 대칭키를 통해 보안이 보증된다. 사용자 장치에 특정된 증명서는 컴퓨터가 중앙 서버에 의한 통신에 대해 신뢰될 수 있도록 보증하기 위해 설치 과정에서 사용자 장치로 발행될 수 있다. 상기 증명서는 전송자가 누구인지를 표시한다. 중앙 서버는 그 후에 자신의 공개키를 전송 컴퓨터로 전송할 수 있다. 전송 컴퓨터는 대칭키와 함께 전송하기를 원하는 정보를 암호화하며 그 후에 중앙 서버의 공개키를 이용하여 대칭키를 암호화한다. 중앙 서버는 대칭키를 디코딩하기 위해 자신의 사설키를 이용하고 그 후에 수신된 정보를 디코딩하기 위해 대칭키를 이용한다. 대칭키 알고리즘들의 예는 DES(digital encryption system), 3DES(Triple-DES) 및 간단한 암호 전사(transcription) 알고리즘들을 포함한다. 키 쌍 알고리즘 중 대표적인 예는 PGP(Pretty Good Privacy)이다. 설명된 방법론은 역으로 중앙 서버에서 사용자 장치로의 정보 전송에 이용될 수 있다.

일반적으로, 각각의 미디어 화일은 대응하는 독자적인 키를 가질 수 있으며, 또는 특정키가 둘 이상의 미디어 화일들 사이에서 공유될 수 있다. 보안성을 향상시키기 위해, 이용된 특정 암호화 방법은 각각의 화일들에 대하여 독자적일 수 있다. 그리하여, 다수의 암호화 기법들이 이용될 수 있고, 래퍼는 솔루션 소프트웨어에게 화일의 언래핑을 위해 어떤 복호화 기법을 이용하는지 알려주기 위한 암호화 기법 식별자를 포함할 수 있다. 래퍼는 또한 사용자가 래핑된 화일을 열 때마다 실행되는 실행가능한 구성요소를 포함할 수 있다. 다른 구성 요소들 중에서, 상기 실행가능한 구성요소는 사용자 장치에 솔루션 소프트웨어가 유효하게 설치되어 있는지 여부를 결정한다.

장치의 근처에 위치한 라이센스 데이터베이스가 암호화될 수 있다는 것에 유의하도록 한다. 이러한 암호화는 일반적으로 위에서 설명한 대로 대칭키 알고리즘을 이용한다. 보안성을 향상시키기 위해, 보안 계층들이 (또한 위에서 설명된 바와 같이) 추가될 수 있으며, 암호화 방식은 중앙 서버와의 통신에 따라 때때로 변경될 수 있다. 설명된 기법들은 대칭키들을 생성하기 위해 데이터와 암호화 시드(seed) 값들의 결합들을 이용한다. 이러한 암호화 시드들의 엘리먼트들은 로컬 사용자 및/또는 장치에 특정된 정보를 포함하며, 장치의 하드웨어와 비휘발성 메모리에 있는 정보를 포함한다. 이것은 로컬 장치에 특정된 암호화를 수행하기 위한 시스템의 기능을 향상시킨다. 이러한 방식으로, 시스템에 대하여 생성된 암호화 및 식별 키들은 다른 시스템에서 사용될 수 없다.

래핑된 화일은 일반적으로 위에서 설명된 바와 같이 대칭키들을 이용하여 암호화된다. 암호화된 컨텐츠는 실행가능한 래퍼 내에 저장된다. 따라서, 키들은 래핑된 화일을 보호(즉, 로킹) 또는 언로킹, 로컬 데이터베이스를 로킹 및 언로킹, 사용자 장치와 중앙 서버 및/또는 중앙 데이터베이스 간의 통신들을 보호, 사용자를 인증, 사용자 장치를 중앙 서버에 대하여 인증 및 중앙 서버를 사용자 장치에 대하여 인증하는 것을 포함하는, 여러가지 상이한 보안 기능들을 위해 이용될 수 있다.

사용자 장치는 결과적으로 물리 또는 전자 미디어 배포 기법을 통해 래핑된 화일을 수신할 수 있다(단계 315). 예를 들어, 사용자는 모피우스(Morpheus), 카자아(KaZaA), 냅스터(Napster), 그록스터(Grokster) 등과 같은 피어-투-피어 플랫폼들로부터; 다른 사람으로부터 수신한 이메일에서; 사이트가 디지털 컨텐츠의 법적인 배포자인지 여부와 상관없이 웹사이트, 전화 또는 위성 네트워크로부터의 화일 액세스 및 다운로드 프로세스(FTP 또는 HTTP)를 통해서; 인스턴트 메시지 또는 다른 직접적인 접속 방법들을 통해 전송된 개인-대-개인 화일에서; 또는 네트워크 접속, CD-ROM 또는 CDR, DVD-R, 집(Zip) 디스크 등과 같은 다른 미디어를 통해서 자신의 컴퓨터로 래핑된 화일을 수신할 수 있다.

사용자가 래핑된 미디어 화일을 (예를 들어, 화일을 더블 클릭함으로써) 열거나 또는 접근하려고 시도하면, 디지털 래퍼의 실행가능한 구성 요소는 사용자 장치에 솔루션 소프트웨어가 이미 유효하게 설치되어 있는지 여부를 결정한다(단계 320). 솔루션 소프트웨어를 설치하는 동안, 중앙 서버는 사용자 및/또는 장치 키와 관련된 "UCID(Unique Customer ID)"를 포함할 수 있는, 독자적인 키를 생성한다. 상기 독자적인 키는, 미리 결정된 알고리즘에 따라, 특정 장치 정보, 사용자 입력으로부터 수집된 데이터, 솔루션 소프트웨어 또는 중앙 서버에 의해 생성된 데이터, 로컬 데이터베이스 접근 및 위치 정보를 포함할 수 있는, 다수의 데이터 타입들을 결합함으로써 생성된다. 상기 데이터, 또는 상기 데이터의 적어도 몇몇 부분들은 일반적으로 사용자 장치에서 중앙 서버로 전송되며, 중앙 서버는 독자적인 키를 생성하기 위해 수신된 데이터를 이용한다. 중앙 서버는 그 후에 상기 정보를 암호화하고 상기 정보가 BIOS와 같은 사용자 장치 상의 안전하고, 비휘발성 영역에 저장되도록 상기 정보를 사용자 장치로 전송한다. 다른 것들 중에서, 상기 독자적인 키는 중앙 서버가 소비자를 인식하도록 허용하며, 사용자가 라이센싱된 데이터 화일들을 사용하고 다른 소비자들에게 화일들을 "소개"(패스-어롱)하는 것에 대한 페이먼트를 수신할 수 있도록 한다. 실행가능한 솔루션 소프트웨어와 지원하는 화일들과 함께, 사용자 장치 상에 독자적인 키가 존재하는 것은 사용자 장치에 솔루션 소프트웨어가 유효하게 설치되어 있다는 것을 표시한다. 반면에, 상기 독자적인 키가 존재하지만 사용자가 소프트웨어 및 지원하는 화일들 모두 또는 그들중 일부를 제거한 경우에는, 솔루션 소프트웨어의 재설치가 필요하다.

따라서, 사용자가 래핑된 미디어 화일에 접근을 시도하면, 솔루션 소프트웨어는 BIOS 데이터 테이블들에 대한 메모리 판독을 수행함으로써 유효한 독자적인 키에 관하여 BIOS를 검사하며, 상기 독자적인 키는 ("System Management BIOS Reference Specification version 2. 3 (Section 2. 1 - Table Specification)"에 정의된 바와 같이) (또한 DMI로도 알려진) SMBIOS에 기록될 수 있으며, 상기 독자적인 키는 솔루션 소프트웨어가 설치될 때 기록된다. 상기 독자적인 키가 발견되 지 않으면, 래퍼의 실행가능한 구성요소는 솔루션 소프트웨어가 아직 설치되지 있지 않다고 결정하게 된다. 독자적인 키가 BIOS에서 발견되면, 독자적인 키는 판독되고 발견된 독자적인 키가 유효하다는 것을 보증하기 위해 중앙 데이터베이스를 확인한다. 중앙 데이터베이스는 상기 독자적인 키를 복호화하고 체크섬(checksum)을 계산하여 확인한다. 체크섬을 이용하는 대신에, 클라이언트 장치와 중앙 서버 사이에서 교환되는 추가적인 키 또는 핸드쉐이크 토큰(handshake token)을 포함하는 것과 같은, 다른 확인 방법들이 이용될 수 있다. 몇몇 상황 또는 구현에서, 독자적인 키의 유효성을 확인하는 것은 사용자 장치의 솔루션 소프트웨어에 의해 수행될 수 있다. 독자적인 키와 체크섬이 매칭되지 않으면, 래퍼의 실행가능한 구성요소는 유효한 솔루션 소프트웨어가 현재 설치되어 있지 않다고 결정하게 된다. 독자적인 키와 체크섬이 매칭되는 경우에는, 유효한 설치가 존재한다고 결정된다. (예를 들어, 셀폰에서) 로컬 시스템이 제한된 프로세싱 자원들을 가지는, 몇몇 구현들에서, 유효한 설치를 체크하기 위한 프로세스는 중앙 서버에서 수행될 수 있다.

또한, 독자적인 키가 유효한 설치가 존재함을 표시하는 경우, 사용자 장치에 위치한 솔루션 소프트웨어는 BIOS에 저장된 독자적인 키에 포함된 솔루션 소프트웨어에 대한 독자적인 식별 정보와 비교하여 확인될 수 있다. 예를 들어, BIOS에 저장된 독자적인 키는, 암호화된 형태로 저장될 수 있거나 또는 암호화된 형태로 저장되지 않을 수 있는, 솔루션 소프트웨어에 대한 체크섬 및 버젼을 포함할 수 있으며, 상기 체크섬 및 버젼은 사용자 장치에 위치한 솔루션 소프트웨어에 대한 체크 섬 및 버젼과 비교된다. 상기 정보가 매칭되지 않으면, 래퍼의 실행가능한 구성요소는 유효한 솔루션 소프트웨어가 현재 설치되어 있지 않다고 결정하게 된다. 그렇지 않은 경우에는, 유효한 설치가 인식된다.

도 3에 도시되어 있지 않음에도 불구하고, 래핑된 화일이 이미 라이센싱되거나(즉, 화일에 접근하기 위한 라이센스가 이미 로컬 또는 중앙 데이터베이스에 저장되어 있는 경우) 또는 래퍼없이 화일이 이미 사용자 장치 상에 존재하는(예를 들어, 솔루션 소프트웨어가 사용자 장치에 설치되기 전에 화일이 CD로부터 사용자 장치에 리핑된 경우) 경우들이 있을 수 있다. 후자의 경우에, 사용자는 화일에 접근하기 위한 라이센스를 가질 자격이 있는 것으로 가정된다. 화일이 이미 사용자 장치에 있는지 여부를 결정하기 위해서, 일반적으로 어떤 화일이 사용자 장치 상에 존재하는지 발견하도록 사용자 장치에 연결된 저장 장치들을 스캐닝할 필요가 있다. 사용자 장치에서 이미 라이센싱되어 있거나 또는 이미 사용자 장치에 표시된 화일들의 처리에 대해서는 아래에서 추가적으로 설명할 것이다.

래퍼의 실행가능한 구성요소가 솔루션 소프트웨어가 현재 유효하게 설치되어 있지 않다고 결정하면, 솔루션 소프트웨어를 설치하기 위한 제안이 사용자 장치에 표시된다(단계 330). 상기 제안은, 예를 들어, 팝-업 윈도우로 표시될 수 있다. 그 후에 (예를 들어, 사용자가 팝-업 윈도우의 수락 버튼 또는 거절 버튼을 클릭한 표시를 수신함으로써) 사용자가 솔루션 소프트웨어를 설치하는 제안을 수락하는지 여부가 결정된다(단계 335). 사용자가 상기 제안을 수락하지 않으면, 솔루션 소프트웨어는 설치되지 않으며 래핑된 미디어 화일로의 접근은 거부된다(단계 340). 사용자가 상기 제안을 수락하면, 솔루션 소프트웨어가 솔루션 소프트웨어 코드를 저장하는 중앙 서버로부터 또는 래퍼에 포함된 코드로부터 설치된다(단계 345).

솔루션 소프트웨어가 단계 345에서 설치되어 있는 경우 또는 래퍼의 실행가능한 구성요소가 단계 320에서 솔루션 소프트웨어가 이미 유효하게 설치되어 있다고 결정한 경우에 (그리고 래핑된 미디어 화일이 사용자에 의해 및/또는 사용자 장치에서 이미 라이센싱되어 있지 않다고 가정하면) 래핑된 미디어 화일을 구입 또는 라이센스하기 위한 제안이 사용자 장치에 표시된다(단계 325). 대안적으로, 사용자는 화일에 대한 구입 또는 라이센스가 이루어질 수 있는 웹사이트로 이동할 수 있다. 그 후에 사용자가 구입 또는 라이센스 제안을 수락하는지 여부가 결정된다(단계 350). 사용자가 수락하지 않는 경우, 래핑된 미디어 화일에 대한 접근은 거부된다(단계 340).

몇몇 구현들에서, 솔루션 소프트웨어는 단계 325에서 래핑된 미디어 미디어 화일을 구입 또는 라이센싱하기 위한 제안을 표시한 후에 또는 사용자가 단계 350에서 구입 또는 라이센스 제안을 수락한 후에도 설치되지 않을 수 있다. 따라서, 래핑된 미디어 화일을 구입 또는 라이센싱(단계 325)하기 위한 제안은 솔루션 소프트웨어가 단계 320에서 사용자 장치에 유효하게 설치된 것이 발견되는 것과 상관없이 솔루션 소프트웨어의 복사본이 단계 345에서 설치되기 전에 사용자 장치에 표시될 수 있다. 이러한 경우에, 솔루션 소프트웨어에 대한 개별적인 제안 또는 수락을 필요로 하지 않고, 솔루션 소프트웨어는 사용자가 단계 350에서 구입 또는 라이센스 제안을 수락하는지 여부를 결정하는 때와 동시와 또는 그 후에 설치될 수 있 다. 따라서, 단계 345는 단계 350와 대략 동시에 또는 단계 350 후에 수행될 수 있으며, 단계 330 및 335는 생략될 수 있다. 다른 대안으로서, 단계 330 및 335는 프로세스(300)동안 몇몇 다른 시점에서 수행될 수 있다.

사용자가 구입 또는 라이센스 제안을 수락하면, 페이먼트 정보는 사용자로부터 획득되고 중앙 서버로 전송된다(단계 355). 아래에서 설명할 바와 같이, 중앙 서버는 미디어 화일 라이센스의 판매를 트래킹하는 마이크로-페이먼트 시스템과 또한 각각의 특정 판매에 대해 지불될 모든 당사자들을 포함할 수 있다. 상기 구입이 상기 사용자가 미디어 화일을 처음으로 구입한 것이라면, 페이먼트 방법 및 관련된 정보뿐만 아니라 주소 및 전화 연락 정보를 포함하는 청구서 정보가 입력된다. 그렇지 않으면, 사용자는 로그인하고 이전 페이먼트 방법을 이용하거나 또는 새로운 페이먼트 방법을 입력하기 위한 옵션을 가질 수 있다.

페이먼트 방법이 처리된다. 페이먼트가 실패하면, 사용자는 다른 페이먼트 방법을 입력하여 다시 시도할 수 있다. 사용자가 다시 시도하지 않거나 또는 제공된 페이먼트 방법이 확인되지 않는 경우에는, 거래가 취소되며 미디어 화일에 대한 접근이 거부된다. 그러나, 페이먼트가 성공적이라고 가정하면, 미디어 화일은 언래핑되고(단계 360), 라이센스 정보가 적절하게 로컬 데이터베이스 및/또는 중앙 데이터베이스에 저장될 수 있다.

솔루션 소프트웨어가 사용자 장치에 설치되면, 솔루션 소프트웨어는 임의의 미디어 화일들이 보호된 컨텐츠를 나타내는지 여부를 결정하기 위해 사용자 장치 상의 모든 미디어를 체크할 수 있다(단계 365). 이러한 체크는 사용자 장치의 메 모리에 있는 컨텐츠를 스캐닝하고 알려진 미디어 화일들을 식별하기 위해 화일 식별 기법을 이용함으로써 수행될 수 있다. 아래에서 추가적으로 설명할 바와 같이, 인식된 미디어 화일들은 그 후에 사용자가 자신의 분류된 라이브러리을 소개하고 판매할 수 있도록 래핑될 수 있다. 특정한 구현들에서, 미디어 화일들은 인식되어 래핑될 수 있거나 또는 사용자가 사용자 장치의 I/O 시스템을 통해 화일 전송을 시도할 때까지 래핑되지 않을 수 있다. 또한, 사용자는 자신이 이미 라이센스를 가지고 있지 않은 임의의 인식된 컨텐츠에 대하여 라이센스를 구입하도록 요청받을 수 있다. 그러나, 몇몇 구현들에서, 솔루션 소프트웨어가 설치될 때 사용자 장치에 이미 존재하는 화일들에 대하여 라이센스 구입을 요구하는 것은 바람직하지 못하며, 이는 (예를 들어, 솔루션 소프트웨어가 사용자 장치에 설치되기 전에 사용자가 이전에 화일들에 대하여 지불을 한 경우) 사용자가 적법하게 화일을 소유하고 있는지 여부를 결정하는 것이 가능하지 않을 수 있기 때문이다. 그러나, 사용자 장치에 이미 존재하는 화일들은 다른 장치 및/또는 다른 사용자로 전달되면 래핑될 수 있다.

도 4는 임의의 디지털 래퍼없이 솔루션 소프트웨어를 포함하는 사용자 장치로 도달하는 컨텐츠를 래핑하기 위한 프로세스(400)를 나타낸 흐름도이다. 처음에, 도 3에서 전술한 바와 같이, 미디어 화일이 생성된다(단계 405). 미디어 화일은 그 후에 물리적 또는 전자적 미디어 배포 기법을 통해 솔루션 소프트웨어를 포함하는 사용자 장치로 수신된다(단계 410). 솔루션 소프트웨어는 화일 I/O 시스템을 모니터링하고 그리하여 미디어 화일의 수신을 감지한다. 화일 식별 기법을 이 용하여, 솔루션 소프트웨어는 예를 들어, 미디어 화일로부터 디지털 지문을 추출하고 알려진 미디어 화일들에 대한 지문들과 비교함으로써 미디어 화일의 식별을 시도한다(단계 415). 미디어 화일이 인식되는지 여부에 대하여 결정이 이루어진다(단계 420). 화일이 인식되지 않으면, 화일은 저작권 또는 다른 권리에 의해 보호되지 않는다고 추정할 수 있으며, 미디어 화일에 대한 접근이 허용될 수 있다(단계 425).

화일이 인식되면, 미디어 화일이 사용자 장치 및/또는 특정 사용자의 이용을 위해 이미 라이센싱되었는지 여부가 결정된다(단계 430). 일반적으로, 화일이 인식되면, 화일 식별 기법들은 미디어 화일과 관련된 존재하는 UFID를 식별할 것이다. 미디어 화일이 사용자 장치에서의 이용을 위해 라이센싱되었는지 여부를 결정하기 위해, 솔루션 소프트웨어는 UFID가 라이센싱된 미디어 화일들에 대한 UFID들을 포함하는 로컬 데이터베이스에 저장되어 있는지 여부를 결정할 수 있다. 몇몇 경우에, 사용자는 미디어 화일들에 대한 라이센스를 가지고 있을 수 있으나 라이센스 정보가 사용자 장치 상에 저장되어 있지 않을 수 있다. 예를 들어, 사용자는 다른 장치를 사용하여 라이센스를 구입할 수 있다. 미디어 화일에 대한 사업 규칙들이 특정 장치(즉, 미디어 화일이 원시적으로 라이센싱되었던 장치)에 대한 미디어 화일의 이용을 제한하지 않거나 그렇지 않으면 현재 사용자 장치 상의 미디어 화일의 이용을 배제하지 않는다고 가정하면, 미디어 화일들에 대한 접근이 허용될 수 있다. 따라서, UFID가 로컬 데이터베이스에서 발견되지 않으면, 중앙 데이터베이스는 사용자가 미디어 화일에 대한 라이센스를 가지고 있는지 여부를 결정하기 위해 체킹될 수 있다.

미디어 화일이 라이센싱되어 있다고 결정되면, 미디어 화일에 대한 접근이 허용될 수 있다(단계 425). 몇몇 경우들에서, 화일이 사용자에 대한 라이센스 데이터베이스에 포함되어 있지 않은 경우라도, 유효한 라이센스가 존재하고 미디어 화일에 대한 접근이 허용될 수 있다. 예를 들어, 화일이 컴팩트 디스크(CD)로부터 사용자 장치로 로딩되는 경우에, 솔루션 소프트웨어는 CD가 공장에서 생산된 것인지 여부를 인식할 수 있으며, 그렇다면, 화일을 복사하는 시도가 적법하거나 또는 허용될 수 있도록 프로그래밍될 수 있다. 따라서, 솔루션 소프트웨어는 원본 CD로부터 화일들을 복사하는 것을 허용할 수 있으며 원본 CD로부터 복사된 화일들에 대한 라이센스 정보를 저장할 수 있다(도 1의 단계 140 참조). 그러나, 솔루션 소프트웨어는 또한 CD로부터 수신된 화일에 대한 추가적인 복사를 방지하도록 프로그래밍될 수 있다. 특히, 솔루션 소프트웨어는, 화일이 인식되거나 또는 화일이 사용자 장치에 대한 I/O 시스템을 통해 전달되는 것을 탐지하는 시점에서, CD로부터 복사된 화일을 래핑할 수 있다.

미디어 화일이 라이센싱되어 있지 않으면, 사용자는 미디어 화일을 이용하기 위한 라이센스를 구입할 기회를 제공할 수 있다(단계 435). 사용자가 라이센스를 구입하지 않기로 하면, 미디어 화일에 대한 접근이 거부된다(단계 440). 사용자가 라이센스를 구입하기로 결정하면, 사용자로부터 페이먼트 정보를 획득하여 중앙 서버로 전송한다(단계 445). 페이먼트가 성공적이면, 미디어 화일에 대한 라이센스 정보는, 적절하게, 로컬 데이터베이스 및/또는 중앙 데이터베이스에 저장될 수 있 다(단계 450). 미디어 화일은 또한 추가적인 배포를 위해 래핑될 수 있으며(단계 455), 이러한 추가적인 배포는 미디어 화일이 라이센싱되고 다른 사용자들이 미디어 화일에 접근할 수 있기 전에 적절한 요금 배분이 이루어지도록 보증한다. 위에서 설명한 대로, 미디어 화일은 즉시 래핑될 수 있다. 대안적으로, 미디어 화일은 사용자 장치 상에 언래핑된 형태로 남아있을 수 있으며, 사용자가 사용자 장치의 I/O 시스템을 통해 미디어 화일을 전송하고자 시도하는 경우에만 래핑될 수 있다.

도 5는 사용자에 대한 UCID 및/또는 사용자 장치에 대하여 특정된 키를 생성하기 위한 프로세스(500)의 시그널링 및 흐름도이다. 일반적으로, 각각의 사용자는 단일 UCID를 가지고, 각각의 사용자 장치는 자신에게 특정된 장치키를 가지게 될 것이다. UCID는 중앙 서버에 저장된 사용자의 라이센스 정보에 접근하기 위한 목적으로 사용자를 식별하고, (즉, 사용자가 자신의 UCID를 화일 래퍼에 추가하고 화일을 다른 구입자들에게 배포할 때) 페이먼트들을 식별하기 위한 목적으로 화일들의 소스를 트래킹하며, 특정 사용자에게 속하는 특정 사용자 장치들을 식별하기 위해 이용될 수 있다. 특정 장치키는 로컬 라이센스 데이터베이스에 대하여 언로킹 및/또는 접근을 수행할 뿐만 아니라 중앙 서버가 특정 장치를 식별하도록 허용하기 위해 이용될 수 있다. UCID와 특정 장치키는 또한 단순하게 서로를 붙이거나 또는 몇몇 타입의 코딩 알고리즘에 따라 키들을 섞음으로써 결합된 키로 통합될 수 있다. UCID와 특정 장치키의 결합은 특정 사용자에 속하는 특정 사용자 장치들을 구별하기 위해 이용될 수 있다(예를 들어, 중앙 서버는 라이센싱된 화일이 어떤 장치에 있는지 검색할 수 있다).

프로세스(500)는 사용자 장치(505), 사용자 장치(505)에 대한 BIOS(510), 중앙 서버(515) 및 중앙 데이터베이스(520)의 동작들 및 이들 사이의 통신들을 포함한다. 사용자 장치(505)에 솔루션 소프트웨어의 설치가 시작된다(단계 522). 그 결과, 사용자 장치(505)는 중앙 서버(515)로 솔루션 소프트웨어에 대한 요청(524)을 전송한다. 요청(524)에 응답하여, 솔루션 소프트웨어는 중앙 서버(515)에서 사용자 장치(505)로 다운로드(526)된다. 요청(524)을 전송하고 다운로드(526)를 수행하는 대신에, 솔루션 소프트웨어는 국지적으로 (예를 들어, 사용자 장치(505)에 있는 화일로부터 또는 디스크로부터) 로딩될 수 있다. 사용자는 솔루션 소프트웨어에 대한 라이센스 계약의 기간들 및 조건들을 수락할 수 있으며, 라이센스 계약에 대한 수락이 수신될 수 있다(단계 528).

사용자 장치(505)에 로딩된 솔루션 소프트웨어는 특정 사용자-관련 정보를 수집하기 위해 필요한 실행가능한 코드를 포함한다(단계 530). 다른 정보가 사용자에 의한 수동 입력을 요구하는 반면에, 몇몇 정보는 자동적으로 수집될 수 있다. 예를 들어, 사용자는 독자적인 사용자 이름 또는 "핸들(handle)", 패스워드, 이메일 주소 및 다른 사용자 입력 정보를 입력할 수 있다. 상기 정보는 사용자의 라이센스와 중앙 데이터베이스에 저장된 다른 정보에 접근하기 위해서 그리고/또는 다수의 사용자들에 의해 공유될 수 있는 사용자 장치(505)의 사용자별로 특정된 로컬 데이터베이스에 접근하기 위해서 이용될 수 있다. 자동적으로 수집되는 정보는 장치별로 특정된 정보(예를 들어, 시스템 유니버셜 사용자 ID, CPU ID, MAC 주소, BIOS 부트 블록)와 로컬 데이터베이스에 대한 접속 및 위치 정보를 포함할 수 있 다.

사용자 장치(505)에 로딩된 솔루션 소프트웨어는 또한 사용자 장치(505)와 중앙 서버(515) 간의 접속(532)을 설정하기 위한 필요한 실행가능한 코드를 포함한다. 일반적으로, 사용자 장치(505)와 중앙 서버(515) 간의 인터넷 접속은 자동적으로 이루어진다. 자동 접속이 가능하지 않은 경우에는, 사용자가 (모뎀, 네트워크 등을 사용하여) 접속을 개시하기 위한 수동 프로세스가 시작된다. 인터넷 접속이 이루어지지 않으면, 설치 과정은 중지되며, 이러한 경우에 단계 530에서 수집된 정보는 인터넷 접속이 가능하여 UCID 및 특정 장치키를 설치하고자 하는 다음 시도가 있는 동안 저장될 수 있다. 솔루션 소프트웨어의 설치는 솔루션 소프트웨어가 중앙 서버(515)로부터 설치되는 경우에 유사하게 단계 522, 524 및 526에서 중지될 수 있다. 인터넷 접속은 SSL(Secure Sockets Layer)와 같은 보안 채널을 통해 이루어진다.

중앙 서버(515)로 전송되는 정보는 상기 보안 채널을 통해 전송될 수 있으며, 상기 정보는 (예를 들어, SSL 접속에 의해 제공되는 암호화에 덧붙여서 PGP를 이용하여) 자신에게 적용되는 추가적인 암호화를 포함할 수 있다. 중앙 서버(515)로 전송된 메시지들은 성공 또는 실패 코드로 응답될 수 있다. 프로그램적으로 결정된 적절한 타임프레임 내에 응답을 수신하지 못한 메시지들은 실패한 것으로 추정될 수 있다. 설정된 접속을 이용하여, 단계 530에서 수집된 사용자 정보는 중앙 서버(515)로 전송된다(534).

중앙 서버(515)는 사용자가 이미 알려져 있는지 여부를 확인하기 위해 중앙 데이터베이스(520)를 검색(536)할 수 있다. 사용자가 이미 알려져 있는지 여부를 결정하는 것은 중앙 데이터베이스(520)에 저장된 알려진 데이터 아이템들과 사용자 정보에 대한 하나 이상의 데이터 아이템들을 비교하는 과정을 포함할 수 있다. 예를 들어, 사용자 이름이 이미 중앙 데이터베이스(520)에 있으나 패스워드가 매칭되지 않는 경우에, 사용자는 올바른 패스워드로 로그인할 수 있고 그리고/또는 사용자 이름이 이미 사용중에 있는 것을 통지받을 수 있다.

사용자가 이미 알려져 있는 않은 경우에, 중앙 서버(515)는 UCID 및/또는 장치키를 생성한다(단계 538). 상기 UCID 및 장치키는 선택된 수의 데이터 아이템들을 결합함으로써 생성될 수 있으며, 상기 데이터 아이템들은 수신된 장치별로 특정된 정보, 사용자 입력으로부터 수집되는 수신된 사용자 정보, 로컬 데이터베이스에 대한 수신된 접근 및 위치 정보, 중앙 서버(515)에 의해 생성된 데이터, 거래 날짜 및 시간, 또는 거래에 대한 다른 정보와 관계있는 정보를 포함하는 여러가지 이용가능한 데이터 아이템들로부터 선택될 수 있다. 위에서 설명된 바와 같이, UCID는 결합된 키를 생성하기 위해 특정 장치키와 결합될 수 있다. 어떤 데이터 아이템들이 이용되고 데이터 아이템들이 어떻게 결합되는지에 대하여는 중앙 서버(515)에 저장된 알고리즘에 의해 정의될 수 있다. 중앙 서버(515)에서 UCID, 장치키 및/또는 결합된 키를 생성함으로써, UCID, 장치키 및 결합된 키를 생성하기 위한 알고리즘은 보안성을 유지할 수 있으며, 이는 사용자들이 가짜 UCID들, 장치키들 및 결합된 키들을 생성하는 것을 방지할 수 있다. 또한, UCID, 장치키 및 결합된 키에 대한 리버스 엔지니어링(reverse engineering) 및/또는 UCID, 장치키 및 결합된 키를 생성하기 위한 알고리즘은 사용자 장치(505)로부터 수신된 모든 사용자 정보를 보다 적게 이용하고 그리고/또는 랜덤하게 UCID를 생성하는데 이용될 몇몇 데이터 아이템들을 선택함으로써 그리고 사용자 장치(505)로 UCID를 전송하기 전에 UCID를 암호화함으로써 추가로 보호될 수 있다.

UCID, 장치키, 결합된 키 및/또는 추가적인 장치별로 특정된 정보는 다른 사용자 정보와 함께 중앙 데이터베이스(520)에 저장된다(540). UCID, 장치키 및/또는 결합된 키는 또한 암호화되며(단계 542), 암호화된 UCID, 장치키 및/또는 결합된 키는 사용자 장치(505)로 전송되고(544), 사용자 장치(505)는 암호화된 UCID, 장치키 및/또는 결합된 키를 BIOS(510)에 저장한다(546). 상기 키들은 부분들로 분리될 수 있으며 키들의 상이한 부분들은 BIOS의 개별적인 위치들에 저장될 수 있다. UCID, 장치키 및/또는 결합된 키는 그 후에 클라이언트 장치와 중앙 서버 사이에서 메시지들을 암호화하기 위해 이용될 수 있는 공개키를 표시할 수 있다. 로컬 라이센스 데이터베이스는 사용자 장치(505) 상에 생성된다(단계 548). 예를 들어, 솔루션 소프트웨어 코드의 한부분은 사용자 장치(505) 상에 암호화된 라이센스 데이터베이스를 생성하기 위해 실행된다. 데이터베이스 및/또는 데이터베이스에 저장된 정보를 암호화함으로써, 적절한 키들이 이용되지 않으면, 데이터베이스에 포함된 정보가 판독되는 것을 방지할 수 있다. 일반적으로, 라이센스 데이터베이스는 BIOS(510)에 저장된 위치 포인터를 이용하여 사용자 장치(505)의 하드 드라이브 상에 생성되나, 라이센스 데이터베이스는 또한 BIOS(510) 내에서 생성될 수 있다. 하나 이상의 위치 포인터들을 포함할 수 있는, 암호화된 UCID, 장치키 및/또 는 결합된 키는 확장된 데이터 구조들을 저장하기 위한, 데스크탑 관리 인터페이스(DMI)와 같은, 산업 표준 프로세스를 이용하여 BIOS에 기록된다.

소비자들은 종종 다수의 장치들을 가지고 있으며 여러가지 장치들에서 라이센싱된 화일들을 이용할 수 있는 것을 원하고 있다. 그러므로, 몇몇 상황들에서, 프로세스(500)는 이미 UCID를 가지고 있는 사용자에 의해 새로운 장치에서 개시될 수 있다. UCID, 사용자 이름 및 패스워드, 및/또는 다른 식별 정보에 기반하여, 중앙 서버(515)는 사용자가 이미 검색 과정(536) 동안에 알려진 것을 결정할 수 있다. 사용자는 여전히 다른 장치에서 솔루션 소프트웨어를 설치하고 자신의 사용자 이름 및 패스워드로 로그인할 수 있다. 중앙 서버(515)는 (단계 538에서) 새로운 UCID를 생성할 필요없이 새로운 장치키를 생성할 수 있으며 새로운 장치 정보를 이용하여 결합된 키를 업데이트할 수 있다. 그리하여, 결합된 키는 사용자가 가지고 있거나 또는 사용자에 의해 사용되는 모든 장치들에 대한 장치별로 특정된 정보(예를 들어, 특정 장치키들)와 함께 UCID를 포함할 수 있다.

결합된 키가 중앙 데이터베이스에 의해 수신되면, 결합된 키는 (결합된 키의 UCID 부분을 이용하여) 사용자를 식별하고 (결합된 키에 포함된 장치별로 특정된 정보를 이용하여) 사용자 장치가 사용자에 대하여 새로운 장치인지 또는 알려진 장치인지 여부를 결정하기 위해 중앙 서버에 의해 복호화될 수 있다. 장치가 새로운 장치이면, 새로운 장치는 등록된 사용자에 대한 알려진 장치들의 리스트에 추가될 수 있으며, 상기 장치는 그 후에 개별적인 화일들에 대한 라이센스 허가(예를 들어, 미디어 화일이 추가적인 라이센스를 구입하지 않고 이용될 수 있는 서로 다른 장치들의 수)에 기반하여 데이터 화일들을 이용할 수 있다. (새로운 장치키뿐만 아니라) UCID 및/또는 업데이트된 결합된 키는 또한 새로운 장치가 특정 사용자와 연관될 수 있도록 새로운 장치의 BIOS에 추가될 수 있다. UCID 및/또는 업데이트된 결합된 키는 또한 사용자의 다른 장치들의 BIOS에 추가될 수 있으며 그 후에 사용자의 다른 장치들은 중앙 서버에 접속한다. 특정 장치가 또한 다수의 사용자들과 연관될 수 있으며, 이러한 경우에 각각의 사용자는 개별적인 라이센스 데이터베이스를 가질 수 있고 개별적인 라이센스 데이터베이스들은 사용자 이름 및 패스워드를 이용하여 구별될 수 있다. 또한, 솔루션 소프트웨어는 없으나 로컬 데이터베이스 또는 중앙 데이터베이스(520)에 있는 라이센스 라이브러리와 통신하도록 허가된 장치는 라이센스 라이브러리 내에 위치한 라이센스 정보에 기반하여 라이센싱된 화일들을 이용하도록 허락받을 수 있다.

몇몇 상황들에서, 사용자들은 예를 들어 대여받은 장치들을 이용하여 임시적으로 라이센싱된 화일들에 접근하도록 허용될 수 있다. 예를 들어,사용자는 친구의 집에 있는 동안에 음악 화일을 듣기를 원할 수 있다. 이러한 경우에, 장치는 임시적으로 (예를 들어, 만료 날짜/시간을 가진) 추가적인 장치로서 추가될 수 있으며, 화일은 장치를 통해 임시적인 라이센스를 수여받거나 또는 스트리밍 포맷으로 장치에 제공될 수 있다. 그러나, 사용자들이 다른 사람들이 그들의 라이센스들에 접근하도록 허용하는 것을 방지하기 위해, 사용자들은 한번에 하나의 동시적인 로그인이 되도록 제한을 받을 수 있으며 그리고/또는 이러한 임시적인 라이센스들은 제한된 시간 동안 또는 한번에 오직 하나의 장치에 제공될 수 있다.

도 6은 사용자가 이미 미디어 화일에 대한 라이센스를 가지고 있는 경우에 미디어 화일에 접근하는 프로세스(600)의 시그널링 및 흐름도이다. 프로세스(600)은 사용자 장치(605), 사용자 장치(605)에 대한 BIOS(610), 로컬 데이터베이스(615), 중앙 서버(620) 및 중앙 데이터베이스(625)의 작업들과 이들 사이의 통신을 포함한다. 사용자 장치(605)는 도 3의 단계 315와 같이 래핑된 화일을 수신한다. 사용자가 래핑된 화일을 열도록 시도하면, 실행가능한 래퍼 코드가 사용자 장치(605)에서 실행된다(단계 630). 상기 실행가능한 코드는 처음에 사용자 장치(605)가 솔루션 소프트웨어의 유효한 설치에 대하여 체크하도록 할 수 있다(단계 635). 유효한 설치가 발견되면, 실행가능한 코드는 사용자 장치(605)가 BIOS(610)에 있는 유효한 UCID, 장치키 및/또는 결합된 키에 대하여 체크하도록 할 수 있으며(단계 640), 상기 단계 640은 솔루션 소프트웨어가 설치될 때 키가 기록된 DMI 테이블들의 메모리 판독을 포함할 수 있다.

유효한 UCID, 장치키 및/또는 결합된 키가 발견되면, 사용자 장치(605)의 솔루션 소프트웨어는 화일 라이센스 요청(642)을 전송함으로써 로컬 데이터베이스(615)에 있는 래핑된 화일에 대한 라이센스를 체크할 수 있다. 이러한 검색은 디지털 래퍼에 포함된, 미디어 화일의 UFID를 식별하고 로컬 데이터베이스(615) 내에 UFID를 위치시키도록 시도함으로써 수행될 수 있다. 로컬 데이터베이스(615)는 독자적인 장치 정보를 실제 독자적인 장치 정보와 함께 BIOS에 저장된 하나 이상의 키들과 비교함으로써 언로킹될 수 있다. 상기 정보가 매칭되면, 솔루션 소프트웨어는 그 후에 라이센스 정보를 판독하기 위해 로컬 데이터베이스를 복호화할 수 있 다. 상기 정보가 매칭되지 않으면, 상기 키들은 (예를 들어, 라이센스 데이터베이스를 다른 장치로 허가없이 복사하지 못하도록) 로컬 데이터베이스를 복호화하기 위한 시도가 실패하도록 설계될 수 있으며, 이러한 경우에는 허가를 획득하거나 또는 사용자 장치(605)를 등록하기 위해(도 5 참조) 중앙 서버(620)에 접촉하는 것이 필요할 수 있다. 로컬 데이터베이스(625) 및/또는 로컬 데이터베이스(625)에 포함된 라이센스 정보를 복호화하는 것은 로컬 데이터베이스(625) 또는 로컬 데이터베이스(625)의 컨텐츠를 언로킹하기 위해 BIOS에 저장된 디지털 키를 이용하여 수행될 수 있다.

로컬 데이터베이스(625)가 성공적으로 복호화되면, 필요한 라이센스 정보 또는 화일이 현재 사용자 장치(605)에서 라이센싱되지 않은 것을 나타내는 표시를 포함하는 응답(644)이 사용자 장치(605)로 전달된다. 라이센스 정보가 전달되면, 화일에 대한 접근이 허용될 수 있다(단계 685). 그렇지 않으면, 사용자 장치(605)가 허가된 장치인지 여부와 그리고/또는 유효한 라이센스가 존재하는지 여부를 결정하기 위해 중앙 데이터베이스(625)에 접근하는 것이 필요할 수 있다. 중앙 서버(620) 및/또는 중앙 데이터베이스로의 접근을 시도할 때마다, 통신이 유효하고 허가된 사용자 장치(605)를 포함하도록 보증하기 위해 중앙 데이터베이스(625)에 저장된 정보에 대하여 사용자 장치에 저장된 키들을 테스트하는 것이 필요할 수 있다. 다음 단계들은 결합된 키의 테스트 과정을 설명한다. 결합된 키가 이용될 수 있음에도 불구하고, 다른 구현들은 UCID, 장치키 및/또는 다른 정보를 이용할 수 있다. 결합된 키가 BIOS(610)에서 발견되면, 발견된 키는 추가적인 장치별로 특정 된 정보(예를 들어, 결합된 키를 생성하기 위해 처음에 이용된 정보 또는 상기 정보의 일부분)와 함께 확인을 위해 중앙 서버(620)로 전송된다(620). 중앙 서버(620)는 UCID와 내장된 장치 정보를 검색하기 위해 수신된 결합된 키를 복호화한다(단계 650). 중앙 서버는 추가적으로 암호화되지 않은 결합된 키에 대한 체크섬을 계산할 수 있다(딘계 655). 중앙 서버는 그 후에 중앙 데이터베이스에 저장된 정보와 비교하여 암호화되지 않은 결합된 키를 검증한다(단계 660). 결합된 키를 검증하는 것은 체크섬을 이용한 계산들을 포함할 수 있다. 암호화되지 않은 결합된 키, UCID 및 장치 정보가 중앙 데이터베이스에 저장된 정보와 매칭되면, 결합된 키에 대한 성공적인 검증을 표시하는 인증(665)이 사용자 장치(605)로 전송된다. 결합된 키가 가짜이거나 또는 다른 장치로부터 복사된 것이면, 결합된 키와 함께 전송된 장치별로 특정된 정보는 암호화되지 않은 키에 포함된 정보 및 중앙 서버에 저장된 정보와 매칭되지 않을 것이다.

중앙 데이터베이스(625)에 연결할 때 세션당 하나씩 이용될 수 있는, 인증(665)에 응답하여, 실행가능한 코드는 미디어 화일에 대한 UFID를 로컬 데이터베이스(615)에 위치시키도록 시도함으로써 사용자 장치(605)가 미디어 화일에 대한 라이센스를 찾기 위해 로컬 데이터베이스를 검색하도록 한다(단계 675). 몇몇 경우들에서, 예를 들어, 국지적으로 저장된 키 정보가 손상되었으나 인증(665)을 통해 업데이트되면, 이러한 검색은 (642에서의) 원시 검색이 성공적이지 않았다고 하더라도 성공할 수 있다. UFID가 로컬 데이터베이스(615)에서 발견되지 않으면, 중앙 데이터베이스(625)는 UFID에 대하여 검색될 수 있다. UFID가 중앙 데이터베이스 (625)에서 발견되면, 로컬 데이터베이스(615)는 라이센스 정보와 함께 업데이트된다(680). 라이센스가 존재하면, 미디어 화일에 대한 이용이 허용된다(단계 685). 예를 들어, 솔루션 소프트웨어는 미디어 플레이어 애플리케이션이 요청된 음악 화일에 접근하도록 허용할 수 있다. 몇몇 구현들에서, 미디어 화일이 특정 사용자 장치(605)에서 이용되도록 허용되면, 상기 미디어 화일은 언래핑된 형태로 사용자 장치(605)에 저장된다. 솔루션 소프트웨어가 상기 미디어 화일이 사용자 장치(605)로부터 다른 장치 또는 저장 매체로 복사 또는 이동되는 것을 탐지하면, 래퍼는 상기 솔루션 소프트웨어에 의해서만 재적용되며, 상기 탐지는 위에서 설명한 바와 같이 화일 I/O 시스템에 대한 모니터링을 통해서 결정될 수 있다. 다른 구현들에서, 미디어 화일은 래핑된 형태로 사용자 장치(605)에 저장될 수 있으며 미디어 화일을 열때마다 로컬 데이터베이스(615)에 저장된 라이센스 정보를 이용하여 언래핑될 수 있다.

도 7은 사용자가 미디어 화일에 대한 라이센스를 가지고 있지 않은 경우에 미디어 화일에 접근하는 프로세스(700)의 시그널링 및 흐름도이다. 프로세스(700)은 사용자 장치(705), 로컬 데이터베이스(715), 중앙 서버(720) 및 중앙 데이터베이스(725)의 동작들과 이들 사이의 통신들을 포함한다. 프로세스(700)는 사용자가 미디어 화일에 대한 라이센스를 가지고 있지 않음을 결정하면서 시작된다(단계 730). 이러한 결정은 도 6의 단계 675에서 라이센스에 대한 검색 실패의 결과로서 이루어질 수 있다. 이러한 결정에 응답하여, 사용자 장치(705)는 라이센스가 필요하다는 것을 중앙 서버(720)로 통지한다(735). 중앙 서버(720)는 사용자 장치 (705)에 디스플레이된, 페이먼트 요청(740)에 응답하거나, 또는 사용자가 페이먼트 정보를 얻을 수 있는 웹사이트로 이동한다. 사용자 장치(705)는 사용자로부터 페이먼트 정보를 수신하며(단계 745), 페이먼트 정보를 중앙 서버(720)로 전송한다. 페이먼트 정보는 얼마나 많은 라이센스 요금이 컨텐츠 소유자 및/또는 미디어 화일을 배포한 하나 이상의 사용자들에게 할당되는지를 결정하는 과정을 포함하는, 프로세스에 의해 처리된다(단계 755). 중앙 데이터베이스(725)는 사용자가 미디어 화일에 대한 라이센스를 가지고 있다는 것을 표시하는 정보를 이용하여 업데이트된다(760). 중앙 데이터베이스(725)는 또한 페이먼트 할당 정보를 이용하여 업데이트될 수 있다. 또한, 로컬 데이터베이스(715)는 사용자가 미디어 화일에 대한 라이센스를 가지고 있다는 것을 표시하는 정보을 이용하여 업데이트될 수 있다(765). 업데이트된 라이센스 정보에 기반하여, 사용자는 사용자 장치(705)에 있는 미디어 화일을 이용하도록 허용될 수 있다(단계 770).

예를 들어, 몇몇 장치들이 편리하게 인터넷에 접속할 수 없는 경우에, 상기 장치들은 중앙 서버와 직접적으로 통신할 수 없을 수 있다. 미디어 화일들이 래퍼없이 다른 장치들에 추가적으로 전달되는 것을 방지하는 방식으로, 미디어 화일들은 상기 장치들에 전달될 수 있다. 이러한 상황들에서, 일부분의 컴퓨터 코드는 펌웨어로 설치될 수 있으며 소형 로컬 라이센스 데이터베이스는 장치의 기록가능 메모리에 설치될 수 있다. 도 8은 사용자 장치(805)에서 제 2 장치(810)로 미디어 화일을 복사 또는 이동시키기 위한 프로세스(800)의 시그널링 및 흐름도이다. 프로세스(800)는 사용자 장치(805), 2차 장치(810), 로컬 데이터베이스(815), 2차 장 치 데이터베이스(820) 및 중앙 서버(825)의 동작들과 이들 사이의 통신들을 포함한다. 2차 장치(810)는 예를 들어, 위성 접속 카 오디오 시스템, 셀룰러 폰, MP3 플레이어 또는 다른 휴대용 장치일 수 있으며, IEEE1394 파이어와이어(firewire) 또는 USB 케이블에 한정되지는 않으나 이들과 같은 케이블을 이용하여 사용자 장치에 연결될 수 있으며, 또는 무선 접속을 통해 사용자 장치에 연결될 수 있다. 솔루션 소프트웨어의 버젼은 (예를 들어, 공장에서) 2차 장치(810)에 미리-설치될 수 있다.

미디어 화일을 전달하기 위한 요청이 사용자 장치(805)에 의해 수신된다(단계 830). 이에 응답하여, 사용자 장치(805)는 2차 장치(810)의 장치 ID를 요청한다(805). 이에 응답하여, 2차 장치는 자신의 장치 ID를 전송한다(840). 사용자 장치(805)는 미디어 화일에 대한 래퍼 내에 포함된 사업 규칙들이 요청된 전달을 허용하는 것을 확인한다(단계 845). 예를 들어, 사업 규칙들은 미디어 화일이 복사될 수 있는 장치들의 개수에 제한을 줄 수 있다. 상기 전달이 허용되면, 래핑된 미디어 화일과 대응하는 라이센스 정보는 2차 장치(810)로 전달될 수 있다(850). 2차 장치(810)는 2차 장치 데이터베이스(820)에 라이센스 정보를 저장할 수 있다(단계 855). 미리-설치된 솔루션 소프트웨어에 따라, 상기 라이센스 정보는 2차 장치(810)가 래핑된 미디어 화일에 접근하도록 허용할 수 있다. 또한, 사용자 장치(805)는 로컬 데이터베이스(815)에 있는 로컬 라이센스 정보를 업데이트할 수 있다(단계 860). 이러한 업데이트는 미디어 화일의 복사본이 2차 장치(810)에 전달되었다는 것을 나타내는 정보를 저장할 수 있다.

그 후에, 사용자 장치(805)와 중앙 서버(825) 사이의 접속이 설정될 수 있다(865). 상기 접속은 새로운 미디어 화일에 접근하기 위한 시도, 라이센스 정보를 위치시키기 위한 시도, 또는 사용자 장치(805)가 라이센스들의 이용을 계속하기 위해 주기적으로 로컬 데이터베이스(815)에 저장된 라이센스들을 검증하기 위한 요구에 응답하여 설정될 수 있다. 상기 접속을 이용하여, 로컬 데이터베이스(815)에 저장된 라이센스 업데이트들은 중앙 서버(825)로 업로딩될 수 있으며(870), (중앙 데이터베이스에 저장될 수 있으며,) 이것은 중앙 서버가 미디어 화일의 복사본들이 있는 장치들에 대한 트래킹을 계속하고 미디어 화일이 사업 규칙들에 의해 허용된 것보다 더 많은 장치들에 복사되는 것을 방지하도록 허용한다. 중앙 서버(825)는 또한 로컬 데이터베이스(815)에 저장된 존재하는 라이센스들을 검증할 수 있다.

사용자에서 사용자로 미디어 화일들의 배포를 지원하고 사용자들이 미디어 화일들을 다른 사람들에게 배포한 결과로서 발생한 수익으로부터 이득을 얻을 수 있도록 하는 기법들이 또한 제공될 수 있다. 사용자는 전자적으로 다른 소비자들에게 자신이 소유하거나 즐기는 미디어 화일들에 대한 정보를 전송할 수 있다. 패스 어롱의 결과로서 판매가 이루어지면, 사용자는 미디어 화일의 판매 및 미디어 화일의 향후 판매들로부터 발생하게 되는 수익의 일정 비율을 얻을 수 있다. 미디어 화일 래퍼는 사용자가 인식된 재판매자와 배포자로부터 미디어 화일을 수신했던 경우에 최초의 재판매자 및 배포자을 식별하는 정보뿐만 아니라 더 나아가서 미디어 화일을 배포하는 사용자를 식별하는 정보를 포함할 수 있다. 화일과 관련된 사업 규칙들에 기반하여, 상기 정보는 재판매자 및 사용자가 미디어 화일이 패스 어 롱되면서 이루어진 구입들에 대한 보상을 받을 수 있도록 한다. 또한, 화일이 언래핑되어 전송 또는 수신되면, 관련된 사용자, 재판매자 및 배포자는 그들의 독자적인 식별 정보가 거래 데이터에 포함되어 있는 동안은 여전히 보상받을 수 있다. 예를 들어, 구입자는 관련된 사용자를 식별할 수 있으며, 이러한 경우에 중앙 서버는 수익을 공유하는 대상이 누구인지를 식별하는 것을 포함하여, 관련 사용자가 어떻게 화일을 수신하였고 배포 체인을 재구성하는지를 결정할 수 있다.

사업 규칙들은 미디어 화일을 라이센싱하지 않은 사용자가 여전히 미디어 화일의 재배포로부터 이득을 취할 수 있는지 여부를 결정할 수 있다. 예를 들어, 사용자는 재배포 포인트로서 동작하여, 서버 상에 화일들을 하우징(housing)할 수 있으며, 사용자가 자신이 배포하고 있는 화일들에 대한 라이센스를 소유하지 않음에도 불구하고 패스-어롱 참여 요금이 지급될 수 있다.

어떤 사람이 화일을 친구에게 전송하는 프로세스를 개시하면, 솔루션 소프트웨어는 미디어 화일에 대한 새롭게 래핑된 버젼을 생성하며, 패스-어롱 프로세스를 위해 미디어 화일을 준비시킨다. 이러한 새로운 래퍼는 미디어 화일에 대한 UFID, 미디어 화일들에 적용되는 사업 규칙들 및 최초 사용자 (또는 사용자들)에 대한 UCID를 포함하며, 상기 새로운 래퍼는 수신 사용자에 의해 구입된 노래들을 사용자가 소개할 때 사용자 (또는 사용자들)이 보상받을 수 있도록 허용한다. 재판매자 또는 배포자 ID 정보는 또한 래퍼에 포함될 수 있다. 솔루션 소프트웨어는 사용자 장치가 CD 또는 DVD를 리핑하도록 사용되면 이러한 동일한 프로세스를 수행한다. 예를 들어, CD에 있는 노래가 컴퓨터로 리핑되면, 노래들에 대한 라이센스들은 라 이센스 데이터베이스에 설치된다. 그 후에, 상기 노래들이 컴퓨터의 I/O 시스템을 통해 전달되면, 래퍼가 상기 노래들에 적용될 수 있다. 래퍼는 라이센싱 및 페이먼트 정보를 포함할 수 있으며, 상기 정보는 리핑된 화일들에 포함된 노래 식별 정보에 기반하여 또는 위에서 설명된 화일 식별 기법들을 이용하여 획득된 식별 정보에 기반하여 중앙 데이터베이스로부터 검색될 수 있다. 상기 노래들이 CD 상에 기록되면, 래핑된 화일들이 CD에 기록될 수 있다. 대안적으로, 솔루션 소프트웨어는 듀얼 세션 CD를 생성할 수 있으며, 듀얼 세션 CD는 CD의 PC 판독가능 영역에서, 재판매자 및 배포자 정보를 가진 UFID와 UCID와 같은, 미디어 정보 화일들을 포함한다. 듀얼 세션 CD 포맷에서, 기존의 오디오 화일들은 CD의 오디오 세션 내에서 허용될 수 있고, CD가 기존의 CD 플레이어들에서 실행되도록 허용한다. 그러나, 화일들이 솔루션 소프트웨어가 설치된 장치에 로딩되면, 화일들은 라이센싱을 필요로 할 것이다.

도 9는 패스-어롱 배포를 수행하기 위한 예시적인 프로세스(900)의 흐름도를 나타낸다. 처음에, 사용자2는 사용자 1로부터 미디어 화일을 수신한다(단계 905). 사용자2는 사용자1로부터 수신된 미디어 화일에 대한 라이센스를 구입한다(단계 910). 페이먼트 프로세싱에 따라, 미디어 화일과 관련된 사업 규칙들이 조사된다(단계 915). 상기 조사는 사용자 장치, 중앙 서버 또는 다른 위치에서 수행될 수 있다. 사용자1은 그 후에 사업 규칙들에 의해 특정된 양의 커미션을 통해 크레딧된다(단계 920). 상기 커미션은 중앙 서버에 의해 관리되는 마이크로-페이먼트 계정에 크레딧될 수 있으며, 미디어 화일 라이센스들을 추후에 구입하기 위하 사용자 1에 크레딧될 수 있으며, 또는 마이크로-페이먼트 시스템을 통해 사용자1의 은행 계정에 입금될 수 있다.

그 후에, 사용자3은 사용자2로부터 미디어 화일을 수신한다(단계 925). 사용자3은 사용자2로부터 수신된 미디어 화일에 대한 라이센스를 구입한다(단계 930). 페이먼트 프로세싱에 따라, 미디어 화일과 관련된 사업 규칙들이 다시 조사된다(단계 935). 사용자1과 사용자2는 그 후에 사업 규칙들에 의해 특정된 양의 커미션을 통해 크레딧된다. 따라서, 다중 레벨 페이먼트들이 미디어 화일의 배포를 위해 만들어질 수 있다.

몇몇 구현들에서, 중앙 서버는 예금 계좌와 비슷한, 사용자 패스-어롱 활동으로부터의 모든 계정들을 크레딧하고 트래킹한다. 모든 계정 보유자들은 EFT(electronic funds transfer) 또는 다른 적절한 방법을 통한 금전 자금으로서 전달되기 위한 추가적인 음악에 대한 페이먼트로 또는 철회로서 그들의 자금을 트래킹하고 사용할 수 있다. 이것은 사용자들, 재판매자들 및 배포자들과 레코드 회사, 발행자들 및 아티스트들과 같은 컨텐츠 관리자들을 포함하는 수익 시스템에 참여하는 모든 당사자들에게 적용된다. 페이먼트 레벨의 수와 각각의 레벨에 대한 페이먼트의 양은 화일에 대한 소유권을 가진 보유자(보통 저작권자 또는 발행자)에 의한 UFID의 생성으로 설정되며 사업 규칙들에 따라 변경될 수 있다.

도 10은 미디어 화일을 래핑하기 위한 프로세스(1000)를 나타낸 흐름도이다. 프로세스는 래핑될 미디어 화일을 선택함으로써 시작된다(단계 1005). 미디어 화일과 관련되는 사업 규칙들이 식별된다(단계 1010). 사업 규칙들은 미디어 화일의 소유자 또는 발행자에 의해 설정될 수 있다. 사업 규칙들은 페이먼트 정보와 미디어 화일의 사용과 복사에 대한 제한들과 관련된 정보를 포함한다. UFID가 미디어 화일에 대하여 생성된다(단계 1015). UFID는 사업 규칙들을 통합할 수 있고 그리고/또는 중앙 데이터베이스에 저장된 사업 규칙들에 대한 포인터로서 서비스될 수 있다. 일반적으로, UFID는 특정 작업의 특정 복사본이 래핑 또는 언래핑되는지 여부와 관계없이 특정 작업(예를 들어, 특정 아티스트에 의한 특정 레코딩)과 관련되어 있다. 따라서, 화일 식별 기법들이 미디어 화일을 식별하기 위해 이용되면, 인식된 미디어 화일은 미디어 화일에 대응하는 특정 UFID를 가질 것이다. UFID를 통합시키는 래퍼는 그 후에 미디어 화일에 적용된다(단계 1020). 래퍼는 일반적으로 미디어 화일의 암호화를 포함하며, 그 결과 사용자는 미디어 화일에 대한 라이센스와 함께 상기 래퍼만을 제거할 수 있다. 솔루션 소프트웨어가 일반적으로 래퍼없이 화일들을 이동하는 것을 방지할 수 있음에도 불구하고, 사용자가 표준 오디오 CD를 만들고 CD의 컨텐츠가 차례대로 다른 컴퓨터로 리핑되는 경우와 같이, 화일이 래퍼없이 이동될 수 있는 상황이 있을 수 있다. 화일이 래퍼없이 이동되는 경우에, 화일을 식별하고 중앙 데이터베이스에 있는 관련된 UFID와 사업 규칙들을 검색하기 위해 인식 기법들이 이용될 수 있다.

설명된 기법들은 디지털 전자 회로, 집적 회로 또는 컴퓨터 하드웨어, 펌웨어, 소프트웨어 또는 이들의 결합으로 구현될 수 있다. 상기 기법들을 수행하기 위한 장치는 프로그래밍 가능한 프로세서에 의한 실행을 위해 장치-판독가능한 저장 장치에서 명확하게 구체화되는 소프트웨어 생산품(예를 들어, 컴퓨터 프로그램 생산품)으로 구현될 수 있으며; 프로세싱 작업들은 입력 데이터를 통해 동작하고 출력을 발생시킴으로써 설명된 기능들을 수행하기 위한 프로그램 명령들을 실행시키는 프로그래밍 가능한 프로세서에 의해 수행될 수 있다. 상기 기법들은 데이터 저장 시스템으로부터 데이터 및 명령들을 수신하고, 데이터 저장 시스템으로 데이터 및 명령들을 전송하도록 연결된 적어도 하나의 프로그래밍 가능한 프로세서, 적어도 하나의 입력 장치 및 적어도 하나의 출력 장치를 포함하는 프로그래밍 가능한 시스템 상에서 실행되는 하나 이상의 소프트웨어들에서 바람직하게 구현될 수 있다. 각각의 소프트웨어 프로그램은 하이-레벨 절차 또는 객체-지향 프로그래밍 언어, 또는 선택에 따라 어셈블리 또는 기계어로 구현될 수 있으며; 어떤 경우에도, 상기 언어는 컴파일되거나 또는 인터프리트된(interpreted) 언어일 수 있다.

적절한 프로세스들은, 예시적으로, 범용 또는 특별한 목적의 마이크로프로세서들 모두를 포함한다. 일반적으로, 프로세서는 ROM(read-only memory), RAM(random access memory) 및/또는 기계-판독가능 신호(예를 들어, 네트워크 접속을 통해 수신된 디지털 신호)로부터 명령들 및 데이터를 수신할 것이다. 일반적으로, 컴퓨터는 데이터 화일들을 저장하기 위한 하나 이상의 대용량 저장 장치들을 포함할 것이며; 상기 장치들은 내부의 하드디스크와 이동식 디스크와 같은, 마그네틱 디스크들, 마그네토-옵티컬(magneto-optical) 디스크들 및 광학 디스크들을 포함한다. 소프트웨어 프로그램 명령들 및 데이터를 명확하게 구현하기 위해 적당한 저장 장치들은 예시적으로 EPROM(electrically programmable read-only memory), EEPROM(electrically erasable programmable read-only memory) 및 플래쉬 메모리 장치들과 같은 반도체 메모리 장치들, 내부의 하드디스크와 이동식 디스크와 같은 마그네틱 디스크들, 마그네토-옵티컬 디스크들 및 CD-ROM 디스크들을 포함하는, 모든 형태의 비휘발성 메모리를 포함한다. 전술한 임의의 장치들은 ASIC(application-specific integrated circuits)에 의해 보충되거나 또는 ASIC으로 통합될 수 있다.

몇몇 구현들에서, 화일이 디스플레이되고 플레이되며 또는 그렇지 않으면 사용자에게 전달되는 사용자 장치는 솔루션 소프트웨어 및/또는 로컬 라이센스 데이터베이스를 저장할 수 있거나 저장하기에 충분한 로컬 저장 매체 또는 메모리를 포함하지 않을 수 있다. 이러한 경우에, 상기 화일은 사용자 장치로 스트리밍되거나, 또는 그렇지 않으면 사용자 장치에 임시적으로 저장될 수 있다. 따라서, 솔루션 소프트웨어가 실행되고, 그리하여 화일에 대한 접근을 제어하는 프로세서 또는 프로세서들은 원격으로 위치할 수 있다. 이러한 원격 프로세서들은 국지적으로 정보를 저장할 수 없는 사용자 장치들을 위한 대용품으로서 서비스할 수 있다.

사용자와의 인터랙션(interaction)을 제공하기 위해서, 상기 기법들은 정보를 사용자에게 디스플레이하기 위한 모니터 또는 LCD(liquid crystal display)와 같은 디스플레이 장치, 키보드, 사용자가 컴퓨터 시스템에 입력을 제공할 수 있는 마우스 또는 트랙볼과 같은 포인팅 장치를 포함하는 컴퓨터 시스템, 또는 음성, 심볼들 또는 브라일(Braille) 입출력 시스템과 같은 다른 수단을 통해 입력이 가능하고 정보를 표시하는 시스템을 통해 구현될 수 있다. 컴퓨터 시스템은 컴퓨터 프로그램들이 사용자들과 인터랙션하는 그래픽 사용자 인터페이스(GUI)를 제공하도록 프로그래밍될 수 있다. 음성 입출력과 같은 새로운 기술들을 이용하면, 설명된 기법들을 구현하기 위해 시각적 디스플레이이 반드시 요구되는 것은 아니다.

다수의 구현들이 설명되었다. 그럼에도 불구하고, 다양한 변형들이 이루어질 수 있다는 것을 이해하여야 할 것이다. 예를 들어, 도 1 및 3-10에 도시된 프로세스들의 단계들은 재배치되거나 그리고/또는 특정 단계들이 생략될 수 있다. 따라서, 다른 구현들은 다음 청구항들의 범위 내에 있다.

Claims (118)

- 디지털 권리들을 관리하기 위한 방법에 있어서,사용자 장치의 데이터 화일을 탐지하는 단계로서, 상기 데이터 화일은 유효한 허가(authorization)없이 상기 데이터 화일에 접근하는 것을 방지하는 디지털 래퍼(wrapper)를 포함하는, 탐지 단계;상기 사용자 장치의 비휘발성 저장 영역에 저장된 데이터를 이용하여 상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보를 검색하는 단계; 및상기 데이터 화일에 접근하기 위한 허가가 상기 검색 동안에 발견되면, 상기 디지털 래퍼를 디스에이블링(disabling)하는 단계를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 1 항에 있어서,상기 데이터 화일은 미디어 화일을 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 1 항 또는 제 2 항에 있어서,상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보에 대한 상기 검색은 상기 사용자 장치의 라이센스 데이터베이스에서 수행되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 3 항에 있어서,상기 라이센스 데이터베이스는 상기 사용자 장치의 상기 비휘발성 저장 영역에 위치하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 4 항에 있어서,상기 사용자 장치의 상기 비휘발성 저장 영역은 기초 입력/출력 시스템(BIOS)를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 3 항 내지 제 5 항 중 어느 한 항에 있어서,상기 사용자 장치의 상기 비휘발성 저장 영역에 저장된 상기 데이터는 상기 라이센스 데이터베이스의 위치를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 3 항 내지 제 6 항 중 어느 한 항에 있어서,상기 사용자 장치의 상기 비휘발성 저장 영역에 저장된 상기 데이터는 상기 라이센스 데이터베이스에 대한 액세스 키를 포함하며, 상기 액세스 키는 상기 라이센스 데이터베이스에 접근하기 위해 필요한 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 3 항 내지 제 7 항 중 어느 한 항에 있어서,상기 라이센스 데이터베이스는 상기 데이터 화일에 대한 액세스 키를 포함하며, 상기 액세스 키는 상기 래퍼를 디스에이블링하기 위해 필요한 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 1 항 내지 제 8 항 중 어느 한 항에 있어서,상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보에 대한 상기 검색은 원격 서버와 관련된 라이센스 데이터베이스에서 수행되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 9 항에 있어서,상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보에 대한 상기 검색은 상기 사용자 장치의 로컬 데이터베이스가 상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보를 포함하지 않는다는 결정에 응답하여 상기 원격 서버와 관련된 상기 라이센스 데이터베이스에서 수행되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 9 항 또는 제 10 항에 있어서,중앙 서버에 상기 사용자 장치에 대한 식별 데이터를 전송하는 단계로서, 상기 식별 데이터는 상기 중앙 서버가 상기 사용자 장치를 검증하도록 허용하기 위해 적용되는, 전송 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 11 항에 있어서,상기 식별 데이터는 상기 사용자 장치; 및상기 사용자 장치와 관련된 사용자 중에서 적어도 하나와 관련된 디지털 키를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 1 항 내지 제 12 항 중 어느 한 항에 있어서,상기 데이터 화일에 접근하기 위한 허가의 구입을 제안하는 단계;상기 구입 제안에 대한 수락(acceptance)을 수신하는 단계; 및상기 제안에 대한 상기 수락에 응답하여 상기 디지털 래퍼를 디스에이블링하는 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 13 항에 있어서,중앙 서버로 상기 제안에 대한 상기 수락을 전송하는 단계; 및상기 제안에 대한 상기 수락에 응답하여 상기 중앙 서버로부터 메시지를 수신하는 단계로서, 상기 메시지에 포함된 데이터는 상기 디지털 래퍼를 디스에이블링하기 위해 이용되는, 수신 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 14 항에 있어서,상기 사용자 장치에 대한 식별 데이터를 상기 중앙 서버로 전송하는 단계로서, 상기 식별 데이터는 상기 중앙 서버가 상기 사용자 장치를 검증하도록 허용하기 위해 적용되는, 전송 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 15 항에 있어서,상기 식별 데이터는 상기 사용자 장치 및 상기 사용자 장치와 관련된 사용자 중 적어도 하나와 관련된 디지털 키를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 13 항 내지 제 16 항 중 어느 한 항에 있어서,상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보를 상기 사용자 장치에 저장하는 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 1 항 내지 제 17 항 중 어느 한 항에 있어서,상기 데이터 화일에 접근하기 위한 허가가 상기 검색 동안 발견되지 않고 상기 데이터 화일에 접근하기 위한 허가에 대한 구입 제안이 수락되지 않으면 상기 데이터 화일에 대한 접근을 거부하는 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 1 항 내지 제 18 항 중 어느 한 항에 있어서,상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보를 검색하는 단계는,상기 사용자 장치가 상기 디지털 래퍼를 디스에이블링하기 위한 소프트웨어를 포함하는지 여부를 결정하는 단계를 포함하며, 상기 결정은 상기 디지털 래퍼에 저장된 실행가능한 명령들을 이용하여 이루어지는 것을 특징으로 하는 디지털 권리 관리 방법.

- 디지털 권리들을 관리하기 위한 방법에 있어서,사용자 장치의 데이터 화일을 탐지하는 단계;화일 인식 알고리즘을 이용하여 상기 데이터 화일을 식별하는 단계;상기 사용자 장치의 비휘발성 저장 영역에 저장된 데이터를 이용하여 상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보를 검색하는 단계; 및상기 데이터 화일에 접근하기 위한 허가(authorization)가 상기 검색 동안에 발견되면 상기 데이터 화일에 대한 접근을 허용하는 단계를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 20 항에 있어서,상기 화일 인식 알고리즘은 디지털 지문(fingerprinting) 탐지 기법을 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 20 항 또는 제 21 항에 있어서,상기 데이터 화일은 미디어 화일을 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 20 항 내지 제 22 항 중 어느 한 항에 있어서,상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보에 대한 상기 검색은 상기 사용자 장치의 라이센스 데이터베이스에서 수행되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 20 항 내지 제 23 항 중 어느 한 항에 있어서,상기 사용자 장치의 비휘발성 저장 영역에 저장된 상기 데이터는 상기 사용자 장치의 휘발성 저장 영역에 있는 상기 라이센스 데이터베이스의 위치를 식별하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 20 항 내지 제 24 항 중 어느 한 항에 있어서,상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보에 대한 상기 검색 은 원격 서버와 관련된 라이센스 데이터베이스에서 수행되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 20 항 내지 제 25 항 중 어느 한 항에 있어서,상기 데이터 화일에 접근하기 위한 허가의 구입을 제안하는 단계;상기 구입 제안에 대한 수락을 수신하는 단계; 및상기 제안에 대한 상기 수락에 응답하여 상기 데이터 화일에 대한 접근을 허용하는 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 26 항에 있어서,상기 구입 제안에 대한 상기 수락에 응답하여 상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보를 상기 사용자 장치의 데이터베이스에 저장하는 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 20 항 내지 제 27 항 중 어느 한 항에 있어서,상기 데이터 화일에 디지털 래퍼(wrapper)를 적용하는 단계를 추가로 포함하며, 상기 디지털 래퍼는 상기 식별된 화일과 관련되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 디지털 권리들의 배포에 따른 수익을 할당하는 방법에 있어서,사용자 장치의 데이터 화일을 수신하는 단계로서, 상기 데이터 화일은 상기 데이터 화일의 적어도 하나의 배포자와 관계있는 정보를 포함하는 디지털 래퍼(wrapper)를 포함하는, 수신 단계;상기 데이터 화일에 접근하기 위한 권리의 구입을 위한 요청을 수신하는 단계;상기 디지털 래퍼로부터 적어도 하나의 배포자와 관계있는 상기 정보를 추출하는 단계; 및상기 추출된 정보에 기반하여 상기 적어도 하나의 배포자에게 크레딧(credit)들을 할당하는 단계를 포함하는 것을 특징으로 하는 수익 할당 방법.

- 제 29 항에 있어서,상기 디지털 래퍼는 상기 데이터 화일에 접근하기 위한 권리들의 구입들과 관련된 로열티들의 지정된 할당과 관계있는 정보를 추가로 포함하는 것을 특징으로 하는 수익 할당 방법.

- 제 30 항에 있어서,상기 추출된 정보는 독자적인 화일 식별자를 포함하며,상기 방법은,상기 독자적인 화일 식별자를 이용하여 상기 배포자 정보와 상기 로열티 할당 정보 중에서 적어도 하나를 검색하는 단계를 추가로 포함하는 것을 특징으로 하 는 수익 할당 방법.

- 제 31 항에 있어서,상기 검색된 정보는 상기 사용자 장치로부터 원격에 위치한 중앙 데이터베이스로부터 검색되는 것을 특징으로 하는 수익 할당 방법.

- 제 29 항 내지 제 32 항 중 어느 한 항에 있어서,중앙 서버로 구입을 위한 상기 요청을 전송하고 상기 중앙 서버와 관계된 데이터베이스에 크레딧들의 상기 할당을 저장하는 단계를 추가로 포함하는 것을 특징으로 하는 수익 할당 방법.

- 디지털 권리들의 배포에 따른 수익을 할당하는 방법에 있어서,사용자 장치의 사용자를 식별하는 단계를 포함하며,상기 방법은,상기 사용자 장치의 데이터 화일을 수신하는 단계로서, 상기 데이터 화일은 상기 데이터 화일의 하나 이상의 배포자들과 관계있는 정보를 포함하는 디지털 래퍼(wrapper)를 포함하는, 수신 단계; 및상기 사용자의 상기 식별과 관계있는 정보를 포함하기 위해 상기 디지털 래퍼를 수정하는 단계로서, 상기 수정된 디지털 래퍼를 이용한 상기 데이터 화일의 탐지는 상기 사용자들에 대한 크레딧(credit)의 할당을 가능하게 하는, 수정 단계 를 포함하는 것을 특징으로 하는 수익 할당 방법.

- 제 34 항에 있어서,상기 디지털 래퍼는 유효한 허가(authorization)없이 상기 데이터 화일에 접근하는 것을 방지하도록 적용되는 것을 특징으로 하는 수익 할당 방법.

- 제 34 항 또는 제 35 항에 있어서,상기 수정된 디지털 래퍼와 함께 상기 데이터 화일을 소비자와 관련된 장치에 전송하는 단계;상기 소비자 장치로부터 상기 데이터 화일에 대한 접근을 구입하기 위한 요청을 수신하는 단계; 및상기 수신된 요청에 응답하여 상기 소비자 장치의 상기 디지털 래퍼를 디스에이블링하는 단계를 추가로 포함하는 것을 특징으로 하는 수익 할당 방법.

- 제 36 항에 있어서,상기 하나 이상의 배포자들 사이에서 상기 소비자의 구입에 대한 크레딧을 할당하는 단계를 추가로 포함하는 것을 특징으로 하는 수익 할당 방법.

- 제 34 항 내지 제 37 항 중 어느 한 항에 있어서,상기 사용자의 상기 식별과 관계있는 상기 정보는 상기 사용자에 대한 독자 적인 사용자 식별자를 포함하며, 상기 독자적인 사용자 식별자는 중앙 서버에 의해 할당되는 것을 특징으로 하는 수익 할당 방법.

- 제 34 항 내지 제 38항 중 어느 한 항에 있어서,상기 데이터 화일은 미디어 화일을 포함하는 것을 특징으로 하는 수익 할당 방법.

- 사용자 장치에서 디지털 권리의 관리를 용이하게 하기 위한 방법에 있어서,상기 사용자 장치로부터 상기 사용자 장치와 관계있는 정보를 수집하는 단계를 포함하며, 상기 사용자 장치와 관계있는 상기 정보는 상기 사용자 장치에 대한 독자적인 식별 데이터를 포함하며,상기 방법은,상기 수집된 정보를 이용하여 디지털 키를 생성하는 단계;상기 디지털 키를 저장하는 단계;상기 디지털 키를 암호화하는 단계;상기 사용자 장치에 저장하기 위해 상기 암호화된 키를 상기 사용자 장치로 전송하는 단계;상기 사용자 장치로부터, 상기 암호화된 키와 상기 사용자 장치와 관계있는 정보를 수신하는 단계; 및상기 수신된 암호화된 키, 상기 수신된 정보 및 상기 저장된 디지털 키 중에 서 적어도 두 개를 이용하여 상기 사용자 장치를 검증하는 단계를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 40 항에 있어서,상기 사용자 장치의 사용자와 관계있는 식별 정보를 수집하는 단계를 추가로 포함하며, 상기 디지털 키는 상기 사용자와 관계있는 상기 식별 정보를 이용하여 생성되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 40 항 또는 제 41 항에 있어서,상기 수집된 정보는 상기 사용자 장치에 저장된 실행가능한 코드에 따라 수집된 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 40 항 내지 제 42 항 중 어느 한 항에 있어서,상기 디지털 키는 중앙 서버에 의해 생성되고 상기 중앙 서버에 저장되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 40 항 내지 제 43 항 중 어느 한 항에 있어서,상기 사용자 장치를 검증하는 단계는,상기 암호화된 키를 복호화하는 단계; 및상기 암호화된 키와 상기 저장된 디지털 키를 비교하는 단계를 포함하는 것 을 특징으로 하는 디지털 권리 관리 방법.

- 제 40 항 내지 제 44 항 중 어느 한 항에 있어서,상기 사용자 장치를 검증하는 단계는,상기 사용자 장치와 관계있는 상기 수신된 정보를 이용하여 디지털 키를 생성하는 단계; 및상기 디지털 키와 상기 저장된 디지털 키를 비교하는 단계를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 40 항 내지 제 45 항 중 어느 한 항에 있어서,상기 사용자 장치를 검증하는 단계에 응답하여 라이센스 데이터베이스로의 접근을 허가하는 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 40 항 내지 제 46 항 중 어느 한 항에 있어서,상기 사용자 장치를 검증하는 단계에 응답하여 디지털 화일에 대한 접근을 허가하는 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 40 항 내지 제 47 항 중 어느 한 항에 있어서,상기 독자적인 식별 데이터는 상기 사용자 장치의 비휘발성 저장 영역으로부 터 추출되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 디지털 권리들을 관리하기 위한 방법에 있어서,시도된 화일 전달들에 대하여 사용자 장치의 입력/출력 시스템을 모니터링하는 단계;상기 입력/출력 시스템을 통해서 데이터 화일을 전달하기 위한 시도를 탐지하는 단계; 및상기 시도된 전달이 허용되기 전에 상기 데이터 화일에 디지털 래퍼(wrapper)를 적용하는 단계를 포함하며, 상기 디지털 래퍼는 상기 데이터 화일에 대한 허가되지 않은 접근을 방지하도록 적용되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 49 항에 있어서,상기 데이터 화일은 미디어 화일을 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 49 항 또는 제 50 항에 있어서,상기 데이터 화일을 식별하는 단계를 추가로 포함하며, 상기 디지털 래퍼는 상기 데이터 화일의 상기 식별에 기반하여 적용되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 49 항 내지 제 51 항 중 어느 한 항에 있어서,상기 디지털 래퍼는 상기 사용자 장치의 데이터베이스에 있는 상기 데이터 화일의 식별과 매칭시키도록 상기 데이터 화일의 상기 식별에 기반하여 적용되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 51 항 또는 제 52 항에 있어서,상기 데이터 화일을 식별하는 단계는,화일 인식 알고리즘을 이용하는 단계를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 49 항 내지 제 53 항 중 어느 한 항에 있어서,상기 디지털 래퍼는 상기 데이터 화일 식별하는 정보와 상기 데이터 화일의 구입들과 관련된 크레딧들의 할당과 관계있는 정보를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 디지털 권리들을 관리하기 위한 방법에 있어서,제 1 사용자 장치의 디지털 화일을 식별하는 단계로서, 상기 디지털 화일은 상기 제 1 사용자 장치에 저장된 라이센스 정보에 따라 라이센스의 제한을 받는, 식별 단계;상기 제 1 사용자 장치에서 제 2 사용자 장치로 상기 디지털 화일을 복사하기 위한 요청을 수신하는 단계;상기 제 2 사용자 장치에 대한 독자적인 식별 데이터를 포함하며, 상기 제 2 사용자 장치에 관련된 정보를 획득하는 단계;상기 제 1 사용자 장치에서 상기 제 2 사용자 장치로 상기 디지털 화일을 복사하는 단계; 및상기 복사된 디지털 화일을 식별하고 상기 제 2 사용자 장치를 식별하는 데이터를 상기 제 1 사용자 장치에 저장하는 단계를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 55 항에 있어서,중앙 데이터베이스와 상기 제 1 사용자 장치에 저장된 데이터를 동기화시키는 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 55 항 또는 제 56 항에 있어서,상기 디지털 화일에 대한 상기 요청된 복사가 상기 라이센스 정보에 기반하여 허가되는 것을 결정하는 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 55 항 내지 제 57 항 중 어느 한 항에 있어서,상기 라이센스 정보는 상기 디지털 화일에 대한 디지털 래퍼(wrapper)에 포함되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 55 항 내지 제 58 항 중 어느 한 항에 있어서,상기 제 2 사용자 장치에 상기 디지털 화일에 대한 상기 라이센스 정보를 저장하는 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 디지털 권리들을 관리하기 위한 방법에 있어서,배포를 위한 미디어 화일을 식별하는 단계;사용 권리들 및 사용 요금들과 관계있는 정보를 포함하며, 상기 미디어 화일과 관련된 접근 규칙들을 식별하는 단계; 및상기 미디어 화일에 디지털 래퍼(wrapper)를 적용하는 단계를 포함하며,상기 디지털 래퍼는 상기 미디어 화일에 대한 식별 데이터와 상기 접근 규칙들과 관계있는 데이터를 포함하며, 상기 디지털 래퍼는 상기 미디어 화일에 대한 허가되지 않은 접근을 방지하도록 적용되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 60 항에 있어서,상기 디지털 래퍼는 상기 미디어 화일에 접근하기 위한 라이센스를 가지고 있는 사용자에 의한 상기 미디어 화일의 이용을 위해 디스에이블링되도록 적용되는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 60 항 또는 제 61 항에 있어서,상기 디지털 래퍼는 상기 미디어 화일의 적어도 하나의 배포자와 관계있는 정보를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 디지털 권리들을 관리하기 위한 방법에 있어서,라이센스 정보와 함께 미디어 화일을 인코딩하는 단계;허가되지 않은 접속을 방지하기 위한 디지털 래퍼(wrapper)를 이용하여 상기 미디어 화일을 로킹(locking)하는 단계;상기 래핑된 미디어 화일을 사용자 장치로 로딩하는 단계;상기 사용자 장치에 미디어 화일들의 언로킹(unlocking)을 허용하는 명령들을 설치하는 단계로서, 상기 명령들은 상기 미디어 화일을 이용하기 위한 라이센스를 획득하기 위해 상기 미디어 화일을 식별하고, 상기 미디어 화일에 인코딩된 상기 라이센스 정보에 따라, 메시지를 원격 서버로 전송하도록 제공되는, 설치 단계;상기 원격 서버로부터 상기 미디어 화일에 접근하기 위한 라이센스를 수신하는 단계; 및상기 라이센스를 이용하여 상기 사용자 장치의 상기 미디어 화일에 대한 접근을 허용하는 단계를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 63 항에 있어서,상기 사용자 장치의 상기 미디어 화일에 접근하기 위한 상기 라이센스를 저장하는 단계를 추가로 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 제 63 항 또는 제 64 항에 있어서,상기 라이센스는 상기 미디어 화일을 언로킹하기 위한 데이터를 포함하는 것을 특징으로 하는 디지털 권리 관리 방법.

- 디지털 권리들을 관리하기 위한 시스템에 있어서,복수의 디지털 화일들에 대한 식별자들을 저장하고 상기 디지털 화일들을 이용하기 위한 사용자 라이센스들을 저장하도록 적용되는 중앙 데이터베이스; 및원격 장치로부터 네트워크를 통해 메시지들을 수신하도록 동작가능한 중앙 서버를 포함하며,각각의 수신된 메시지는 사용자에 대한 사용자 식별자와 디지털 화일에 대한 식별 정보를 포함하며, 상기 중앙 서버는 상기 디지털 화일을 이용하는 라이센스에 대한 페이먼트 정보를 처리하고, 상기 사용자가 상기 디지털 화일을 이용하기 위한 상기 라이센스와 관련된 정보를 저장하고, 상기 원격 장치로 상기 디지털 화일에 대한 라이센싱 정보를 전송하도록 추가적으로 동작할 수 있으며, 상기 라이센싱 정보는 상기 원격 장치가 상기 사용자에 의한 상기 디지털 화일의 이용을 허용하도록 하기 위해 적용되는 것을 특징으로 하는 디지털 권리 관리 시스템.

- 제 66 항에 있어서,상기 중앙 서버는 상기 원격 장치로부터 하나 이상의 디지털 키들을 수신하고 상기 원격 장치와 상기 사용자 중 적어도 하나의 식별을 검증하기 위해 상기 하나 이상의 디지털 키들을 복호화하도록 추가적으로 동작할 수 있는 것을 특징으로 하는 디지털 권리 관리 시스템.

- 제 66 항 또는 제 67 항에 있어서,상기 중앙 서버는 상기 원격 장치를 검증하기 위하여 상기 원격 장치로부터 장치별로 특정된 데이터를 수신하도록 추가적으로 동작할 수 있는 것을 특징으로 하는 디지털 권리 관리 시스템.

- 제 66 항 내지 제 68 항 중 어느 한 항에 있어서,상기 원격 장치는 상기 사용자와 관련된 사용자 장치로 디지털 화일들의 스트리밍을 지원하도록 적용된 서버를 포함하는 것을 특징으로 하는 디지털 권리 관리 시스템.

- 제 66 항 내지 제 69항 중 어느 한 항에 있어서,상기 원격 장치는 상기 라이센싱 정보를 저장하는 것을 특징으로 하는 디지털 권리 관리 시스템.

- 제 66 항 내지 제 68 항 중 어느 한 항에 있어서,상기 원격 장치는 상기 사용자와 관련된 사용자 장치를 포함하는 것을 특징으로 하는 디지털 권리 관리 시스템.

- 제 71 항에 있어서,상기 중앙 서버는 상기 사용자 장치로부터 정보를 수신하고, 상기 사용자와 상기 사용자 장치 중 적어도 하나와 관련된 디지털 키를 생성하고, 상기 디지털 키를 상기 사용자 장치로 전송하도록 추가적으로 적용되며,상기 디지털 키는 상기 라이센싱 정보, 상기 라이센싱 정보를 포함하는 라이센스 데이터베이스 및 상기 디지털 화일 중 적어도 하나에 접근할 수 있도록 적용되는 것을 특징으로 하는 디지털 권리 관리 시스템.

- 제 66 항 내지 제 72 항 중 어느 한 항에 있어서,상기 라이센싱 정보는 상기 디지털 화일에 적용된 디지털 래퍼(wrapper)를 디스에이블링하기 위해 적용된 데이터를 포함하는 것을 특징으로 하는 디지털 권리 관리 시스템.

- 하나 이상의 프로세서들이 작업들을 수행하도록 명령들을 저장하는 장치-판독가능(machine-readable) 매체를 포함하는 장치(article)로서,사용자 장치의 데이터 화일을 탐지하는 단계로서, 상기 데이터 화일은 유효한 허가(authorization)없이 상기 데이터 화일에 접근하는 것을 방지하는 디지털 래퍼(wrapper)를 포함하는, 탐지 단계;상기 사용자 장치의 비휘발성 저장 영역에 저장된 데이터를 이용하여 상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보를 검색하는 단계; 및상기 데이터 화일에 접근하기 위한 허가가 상기 검색 동안에 발견되면 상기 디지털 래퍼를 디스에이블링(disabling)하는 단계를 포함하는 작업들을 수행하는 것을 특징으로 하는 장치.

- 제 74 항에 있어서,상기 비휘발성 저장 영역에 저장된 상기 데이터는 상기 사용자 장치의 라이센스 데이터베이스에 접근하기 위한 디지털 키를 포함하는 것을 특징으로 하는 장치.

- 제 74 항 또는 제 75 항에 있어서,상기 비휘발성 저장 영역에 저장된 상기 데이터는 상기 라이센스 데이터베이스에 대한 위치 정보를 포함하는 것을 특징으로 하는 장치.

- 제 74 항 내지 제 76 항 중 어느 한 항에 있어서,상기 데이터에 접근하기 위한 상기 허가는 상기 디지털 래퍼를 디스에이블링 하기 위한 디지털 키를 포함하며, 상기 디지털 래퍼를 디스에이블링하는 것은 상기 디지털 키를 이용하여 수행되는 것을 특징으로 하는 장치.

- 제 74 항 내지 제 77 항 중 어느 한 항에 있어서,상기 장치-판독가능 매체는 하나 이상의 프로세서들이 상기 사용자 장치에 대한 화일 입력 시스템을 모니터링하는 단계를 포함하는 작업들을 추가적으로 수행하기 위한 명령들을 저장하며,상기 사용자 장치의 상기 데이터 화일을 탐지하는 단계는 상기 화일 입력 시스템을 모니터링한 결과로서 수행되는 것을 특징으로 하는 장치.

- 제 74 항 내지 제 78 항 중 어느 한 항에 있어서,상기 장치-판독가능 매체는,상기 사용자 장치에 저장된 장치키를 탐지하는 단계; 및상기 사용자 장치가 허가된 장치인지 여부를 결정하기 위해 상기 장치키를 검증하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하며,상기 디지털 래퍼를 디스에이블링하는 단계는 상기 사용자 장치가 허가된 장치가 아니라면 수행되지 않는 것을 특징으로 하는 장치.

- 제 74 항 내지 제 79 항 중 어느 한 항에 있어서,상기 장치-판독가능 매체는,상기 데이터 화일에 접근하기 위한 허가가 상기 사용자 장치에서 발견되지 않으면 상기 데이터 화일에 접근하기 위한 허가를 요청하는 메시지를 원격 서버에 전송하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 제 80 항에 있어서,상기 요청 메시지는 상기 데이터 화일에 접근하기 위한 허가를 구입하기 위한 요청을 포함하는 것을 특징으로 하는 장치.

- 제 80 항에 있어서,상기 장치-판독가능 매체는,상기 요청 메시지에 응답하여, 상기 데이터 화일에 접근하기 위한 허가를 포함하는, 응답 메시지를 수신하는 단계; 및상기 응답 메시지에 포함된 상기 데이터 화일에 접근하기 위한 허가를 이용하여 상기 디지털 래퍼를 디스에이블링하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 제 74 항 내지 제 82 항 중 어느 한 항에 있어서,상기 장치-판독가능 매체는,상기 사용자 장치의 사용자에게, 상기 데이터 화일에 접근하기 위한 허가가 상기 검색 동안 발견되지 않으면 상기 데이터 화일에 접근하기 위한 허가에 대한 구입 제안을 제공하는 단계;상기 구입 제안에 대한 수락을 수신하는 단계; 및상기 구입 제안에 대한 상기 수락의 표시를 저장하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 제 83 항에 있어서,상기 장치-판독가능 매체는,상기 구입 제안에 대한 상기 수락의 표시를 원격 서버로 전송하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 하나 이상의 프로세서들이 작업들을 수행하도록 명령들을 저장하는 장치-판독가능(machine-readable) 매체를 포함하는 장치(article)로서,사용자 장치의 데이터 화일을 탐지하는 단계;화일 인식 알고리즘을 이용하여 상기 데이터 화일을 식별하는 단계;상기 사용자 장치의 비휘발성 저장 영역에 저장된 데이터를 이용하여 상기 데이터 화일에 접근하기 위한 허가와 관계있는 정보를 검색하는 단계; 및상기 데이터 화일에 접근하기 위한 허가가 상기 검색 동안에 발견되면 상기 데이터 화일에 대한 접근을 허용하는 단계를 포함하는 작업들을 수행하는 것을 특징으로 하는 장치.

- 제 85 항에 있어서,상기 장치-판독가능 매체는,상기 사용자 장치의 입력 시스템을 모니터링하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하며,상기 데이터 화일의 탐지는 상기 모니터링의 결과로서 발생하는 것을 특징으로 하는 장치.

- 제 85 항 또는 제 86 항에 있어서,상기 비휘발성 저장 영역에 저장된 상기 데이터는 상기 사용자 장치의 라이센스 데이터베이스에 접근하기 위한 디지털 키를 포함하는 것을 특징으로 하는 장치.

- 제 85 항 내지 제 87 항 중 어느 한 항에 있어서,상기 비휘발성 저장 영역에 저장된 상기 데이터는 상기 라이센스 데이터베이스에 대한 위치 정보를 포함하는 것을 특징으로 하는 장치.

- 하나 이상의 프로세서들이 작업들을 수행하도록 명령들을 저장하는 장치-판독가능(machine-readable) 매체를 포함하는 장치(article)로서,데이터 화일에 적용된 디지털 래퍼(wrapper)로부터 추출된 정보를 수신하는 단계로서, 상기 추출된 정보는 상기 데이터 화일의 식별을 포함하는, 수신 단계;상기 데이터 화일에 접근하기 위한 허가의 구입을 위한 요청을 수신하는 단계;상기 추출된 정보에 기반하여 상기 데이터 화일의 적어도 하나의 배포자를 식별하는 단계; 및미리 결정된 할당 구조에 따라 상기 식별된 배포자들에게 크레딧(credit)들을 할당하는 단계를 포함하는 작업들을 수행하는 것을 특징으로 하는 장치.

- 제 89 항에 있어서,상기 추출된 정보는 각각의 상기 식별된 배포자들과 관련된 식별자를 포함하는 것을 특징으로 하는 장치.

- 제 89 항 또는 제 90 항에 있어서,상기 식별된 배포자들에게 크레딧들을 할당하는 단계는 상기 추출된 정보에 있는 데이터에 따라 수행되는 것을 특징으로 하는 장치.

- 하나 이상의 프로세서들이 작업들을 수행하도록 명령들을 저장하는 장치-판독가능(machine-readable) 매체를 포함하는 장치(article)로서,사용자 장치의 데이터 화일을 저장하는 단계로서, 상기 데이터 화일은 상기 데이터 화일의 적어도 하나 이상의 배포자들과 관계있는 정보를 포함하는 디지털 래퍼(wrapper)를 포함하는, 저장 단계;상기 사용자 장치의 사용자를 식별하는 단계;상기 사용자의 상기 식별과 관계있는 정보를 포함하도록 상기 디지털 래퍼를 수정하는 단계로서, 상기 수정된 디지털 래퍼를 이용한 상기 데이터 화일의 탐지는 상기 사용자에 대한 크레딧(credit) 할당을 가능하게 하는, 수정 단계를 포함하는 작업들을 수행하는 것을 특징으로 하는 장치.

- 제 92 항에 있어서,상기 디지털 래퍼는 상기 사용자에 대한 크레딧의 지정된 할당과 관계있는 정보를 포함하는 것을 특징으로 하는 장치.

- 제 92 항 또는 제 93 항에 있어서,상기 디지털 래퍼는 상기 데이터 화일에 접근하기 위한 유효한 허가(authorization)없이 상기 데이터 화일에 접근하는 것을 방지하도록 동작가능한 것을 특징으로 하는 장치.

- 하나 이상의 프로세서들이 작업들을 수행하도록 명령들을 저장하는 장치-판독가능(machine-readable) 매체를 포함하는 장치(article)로서,사용자 장치로부터 상기 사용자 장치와 관계있는 정보를 수신하는 단계로서, 상기 수신된 정보는 상기 사용자 장치에 대한 독자적인 식별 데이터를 포함하는, 수신 단계;상기 수신된 정보를 이용하여 디지털 키를 생성하는 단계;상기 디지털 키를 저장하는 단계;상기 디지털 키를 암호화하는 단계;상기 사용자 장치에 저장하기 위해 상기 암호화된 키를 상기 사용자 장치로 전송하는 단계;사용자 장치로부터, 상기 암호화된 키와 상기 사용자 장치와 관계있는 수집된 정보를 수신하는 단계로서, 상기 수집된 정보는 상기 사용자 장치에 저장된 명령들에 따라 상기 사용자 장치에 의해 수집되는, 수신 단계; 및상기 수신된 암호화된 키, 상기 수집된 정보 및 상기 저장된 디지털 키 중 적어도 두 개를 이용하여 상기 사용자 장치를 검증하는 단계를 포함하는 작업들을 수행하는 것을 특징으로 하는 장치.

- 제 95 항에 있어서,상기 장치-판독가능 매체는,상기 사용자 장치로부터 데이터 화일에 접근하기 위한 허가에 대한 요청을 수신하는 단계; 및상기 사용자 장치의 검증에 응답하여 상기 데이터 화일에 접근하기 위한 허가를 전송하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 제 96 항에 있어서,상기 암호화된 키와 상기 수집된 정보는 상기 허가에 대한 상기 요청에 따라 수신되는 것을 특징으로 하는 장치.

- 제 96 항 또는 제 97 항에 있어서,상기 장치-판독가능 매체는,상기 사용자 장치의 검증에 응답하여 상기 데이터 화일에 접근하기 위한 상기 허가에 대한 표시를 저장하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 제 95 항 내지 제 98 항 중 어느 한 항에 있어서,상기 장치-판독가능 매체는,상기 사용자 장치와 관련된 사용자에 대한 독자적인 식별자를 수신하는 단계; 및상기 사용자에 대한 상기 독자적인 식별자를 이용하여 상기 디지털 키를 추 가적으로 생성하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 하나 이상의 프로세서들이 작업들을 수행하도록 명령들을 저장하는 장치-판독가능(machine-readable) 매체를 포함하는 장치(article)로서,시도된 화일 전달들에 대하여 사용자 장치의 입력/출력 시스템을 모니터링하는 단계;상기 입력/출력 시스템을 통해서 데이터 화일을 전달하기 위한 시도를 탐지하는 단계; 및상기 시도된 전달이 허용되기 전에 상기 데이터 화일에 디지털 래퍼(wrapper)를 적용하는 단계를 포함하며, 상기 디지털 래퍼는 상기 데이터 화일에 대한 허가되지 않은 접근을 방지하도록 적용되는, 적용 단계를 포함하는 작업들을 수행하는 것을 특징으로 하는 장치.

- 제 100 항에 있어서,상기 장치-판독가능 매체는,허가되지 않은 복사로부터 보호되는 상기 데이터 화일을 식별하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 제 101 항에 있어서,허가되지 않은 복사로부터 보호되는 상기 데이터 화일을 식별하는 단계는,상기 데이터 화일에 대한 식별자를 상기 사용자 장치에 저장된 데이터베이스에 위치시키는 단계를 포함하는 것을 특징으로 하는 장치.

- 제 101 항 또는 제 102 항에 있어서,허가되지 않은 복사로부터 보호되는 상기 데이터 화일을 식별하는 단계는,상기 데이터 화일을 식별하기 위한 정보를 포함하는 메시지를 원격 서버로 전송하는 단계; 및상기 데이터 화일이 허가되지 않은 복사로부터 보호되는 것을 나타내는 상기 메시지에 대한 응답을 수신하는 단계를 포함하는 것을 특징으로 하는 장치.

- 하나 이상의 프로세서들이 작업들을 수행하도록 명령들을 저장하는 장치-판독가능(machine-readable) 매체를 포함하는 장치(article)로서,제 1 사용자 장치의 디지털 화일을 식별하는 단계로서, 상기 디지털 화일은 상기 제 1 사용자 장치에 저장된 라이센스 정보에 따라 라이센스의 제한을 받는, 식별 단계;상기 제 1 사용자 장치에서 제 2 사용자 장치로 상기 디지털 화일을 복사하기 위한 요청을 수신하는 단계;상기 제 2 사용자 장치에 대한 독자적인 식별 데이터를 포함하며, 상기 제 2 사용자 장치에 관련된 정보를 획득하는 단계;상기 제 1 사용자 장치에서 상기 제 2 사용자 장치로 상기 디지털 화일을 복사하는 단계; 및상기 복사된 디지털 화일을 식별하고 상기 제 2 사용자 장치를 식별하는 데이터를 상기 제 1 사용자 장치에 저장하는 단계를 포함하는 작업들을 수행하는 것을 특징으로 하는 장치.

- 제 104 항에 있어서,상기 장치-판독가능 매체는,상기 라이센스 정보에 따라 상기 제 2 사용자 장치로 상기 디지털 화일을 복사하는 것이 허용가능함을 확인하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 제 104 항 또는 제 105 항에 있어서,상기 디지털 화일을 복사하기 위한 상기 요청을 수신하는 단계는,상기 제 1 사용자 장치의 화일 출력 시스템을 통해서 상기 디지털 화일을 복사하기 위한 시도의 표시를 수신하는 단계를 포함하는 것을 특징으로 하는 장치.

- 제 104 항 내지 제 106 항 중 어느 한 항에 있어서,상기 장치-판독가능 매체는,상기 데이터를 원격 서버로 전송하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 하나 이상의 프로세서들이 작업들을 수행하도록 명령들을 저장하는 장치-판독가능(machine-readable) 매체를 포함하는 장치(article)로서,미디어 화일을 식별하는 단계;사용 권리들 및 사용 요금들과 관계있는 정보를 포함하며, 상기 미디어 화일과 관련된 접근 규칙들을 식별하는 단계; 및상기 미디어 화일에 디지털 래퍼(wrapper)를 적용하는 단계를 포함하는 작업들을 수행하며,상기 디지털 래퍼는 상기 미디어 화일에 대한 식별 데이터와 상기 접근 규칙들과 관계있는 데이터를 포함하며, 상기 디지털 래퍼는 상기 미디어 화일에 대한 허가되지 않은 접근을 방지하도록 적용되는 것을 특징으로 하는 장치.

- 제 108 항에 있어서,상기 미디어 화일을 식별하는 단계는,화일 인식 알고리즘을 이용하여 상기 미디어 화일을 식별하는 단계를 포함하는 것을 특징으로 하는 장치.

- 제 108 항 또는 제 109 항에 있어서,상기 미디어 화일과 관련된 상기 접근 규칙들을 식별하는 단계는,원격 서버로부터 상기 접근 규칙들을 수신하는 단계를 포함하는 것을 특징으로 하는 장치.

- 제 108 항 내지 제 110 항 중 어느 한 항에 있어서,상기 장치-판독가능 매체는,사용자로부터 상기 미디어 화일에 접근하기 위한 허가에 대한 요청을 수신하는 단계;원격 서버로 상기 미디어 화일에 접근하기 위한 허가에 대한 상기 요청을 통지하는 단계; 및상기 사용자에 의한 상기 미디어 화일에 대한 접근을 허용하도록 상기 디지털 래퍼를 디스에이블링하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 제 108 항 내지 제 111 항 중 어느 한 항에 있어서,상기 미디어 화일과 관련된 상기 접근 규칙들을 식별하는 단계는,사용자로부터 상기 접근 규칙들을 수신하는 단계를 포함하는 것을 특징으로 하는 장치.

- 하나 이상의 프로세서들이 작업들을 수행하도록 명령들을 저장하는 장치-판독가능(machine-readable) 매체를 포함하는 장치(article)로서,디지털 키를 수신하는 단계;비휘발성 메모리에 상기 디지털 키를 저장하는 단계;휘발성 저장 영역에 있는 라이센스 데이터베이스에 적어도 하나의 디지털 화일에 대한 라이센스 정보를 저장하는 단계;특정 디지털 화일에 접근하기 위한 시도를 식별하는 단계; 및상기 라이센스 데이터베이스가 상기 특정 디지털 화일에 대한 라이센스를 식별하는 라이센스 정보를 포함하면 상기 디지털 키를 이용하여 상기 디지털 화일에 대한 접근을 허용하는 단계를 포함하는 작업들을 수행하는 것을 특징으로 하는 장치.

- 제 113 항에 있어서,상기 디지털 키는 사용자 장치에 특정된 데이터를 포함하며,상기 장치-판독가능 매체는,상기 사용자 장치로부터 식별 정보를 검색하는 단계; 및상기 식별 정보와 상기 사용자 장치에 특정된 상기 데이터를 이용하여 상기 디지털 키를 검증하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 제 113 항 또는 제 114 항에 있어서,상기 디지털 키는 상기 라이센스 데이터베이스에 대한 위치 데이터를 포함하며,상기 장치-판독가능 매체는,상기 디지털 키의 상기 위치 데이터를 이용하여 상기 라이센스 데이터베이스에 접근하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 제 113 항 내지 제 115 항 중 어느 한 항에 있어서,상기 장치-판독가능 매체는,상기 라이센스 데이터베이스가 상기 특정 디지털 화일에 대한 라이센스를 식별하는 라이센스 정보를 포함하지 않으면 상기 디지털 화일에 대한 접근을 방지하는 단계를 포함하는 작업들을 하나 이상의 프로세서들이 추가적으로 수행하기 위한 명령들을 저장하는 것을 특징으로 하는 장치.

- 제 113 항 내지 제 116 항 중 어느 한 항에 있어서,상기 디지털 키는 상기 라이센스 데이터베이스와 상기 라이센스 정보 중 적어도 하나를 복호화하기 위해 필요한 데이터를 포함하는 것을 특징으로 하는 장치.

- 제 113 항 내지 제 117 항 중 어느 한 항에 있어서,상기 라이센스 정보는 상기 특정 디지털 화일에 적용된 디지털 래퍼(wrapper)를 디스에이블링하기 위해 필요한 데이터를 포함하는 것을 특징으로 하는 장치.

Applications Claiming Priority (4)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US44458103P | 2003-02-03 | 2003-02-03 | |

| US60/444,581 | 2003-02-03 | ||

| US10/726,284 | 2003-12-02 | ||

| US10/726,284 US20050004873A1 (en) | 2003-02-03 | 2003-12-02 | Distribution and rights management of digital content |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| KR20060002755A true KR20060002755A (ko) | 2006-01-09 |

Family

ID=32853387

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| KR1020057014228A KR20060002755A (ko) | 2003-02-03 | 2004-01-28 | 디지털 컨텐츠의 배포 및 권리 관리 방법 |

Country Status (13)

| Country | Link |

|---|---|

| US (1) | US20050004873A1 (ko) |

| EP (1) | EP1593016A2 (ko) |

| JP (1) | JP2006518901A (ko) |

| KR (1) | KR20060002755A (ko) |

| AU (1) | AU2004210312A1 (ko) |

| BR (1) | BRPI0407201A (ko) |

| CA (1) | CA2514591A1 (ko) |

| EA (1) | EA009793B1 (ko) |

| MX (1) | MXPA05008286A (ko) |

| NO (1) | NO20054081L (ko) |

| NZ (2) | NZ541616A (ko) |

| PL (1) | PL378055A1 (ko) |

| WO (1) | WO2004070538A2 (ko) |

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| KR100909674B1 (ko) * | 2005-01-25 | 2009-07-29 | 네로 아게 | 컴퓨터 장치와 전자 장치 간의 정보 전송 방법 |

Families Citing this family (196)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US8127326B2 (en) | 2000-11-14 | 2012-02-28 | Claussen Paul J | Proximity detection using wireless connectivity in a communications system |

| CA2428946C (en) | 2000-11-14 | 2010-06-22 | Scientific-Atlanta, Inc. | Networked subscriber television distribution |

| US7487363B2 (en) | 2001-10-18 | 2009-02-03 | Nokia Corporation | System and method for controlled copying and moving of content between devices and domains based on conditional encryption of content key depending on usage |

| US20030192047A1 (en) * | 2002-03-22 | 2003-10-09 | Gaul Michael A. | Exporting data from a digital home communication terminal to a client device |

| JP4391056B2 (ja) * | 2002-04-15 | 2009-12-24 | ソニー株式会社 | 情報管理装置および方法、記録媒体、並びにプログラム |