WO2020004486A1 - オンラインサービス提供システム、アプリケーションプログラム - Google Patents

オンラインサービス提供システム、アプリケーションプログラム Download PDFInfo

- Publication number

- WO2020004486A1 WO2020004486A1 PCT/JP2019/025434 JP2019025434W WO2020004486A1 WO 2020004486 A1 WO2020004486 A1 WO 2020004486A1 JP 2019025434 W JP2019025434 W JP 2019025434W WO 2020004486 A1 WO2020004486 A1 WO 2020004486A1

- Authority

- WO

- WIPO (PCT)

- Prior art keywords

- user

- service providing

- server

- procedure

- user device

- Prior art date

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/40—Security arrangements using identity modules

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3226—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials using a predetermined code, e.g. password, passphrase or PIN

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q20/00—Payment architectures, schemes or protocols

- G06Q20/30—Payment architectures, schemes or protocols characterised by the use of specific devices or networks

- G06Q20/32—Payment architectures, schemes or protocols characterised by the use of specific devices or networks using wireless devices

- G06Q20/322—Aspects of commerce using mobile devices [M-devices]

- G06Q20/3221—Access to banking information through M-devices

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q20/00—Payment architectures, schemes or protocols

- G06Q20/30—Payment architectures, schemes or protocols characterised by the use of specific devices or networks

- G06Q20/32—Payment architectures, schemes or protocols characterised by the use of specific devices or networks using wireless devices

- G06Q20/322—Aspects of commerce using mobile devices [M-devices]

- G06Q20/3223—Realising banking transactions through M-devices

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q20/00—Payment architectures, schemes or protocols

- G06Q20/30—Payment architectures, schemes or protocols characterised by the use of specific devices or networks

- G06Q20/32—Payment architectures, schemes or protocols characterised by the use of specific devices or networks using wireless devices

- G06Q20/322—Aspects of commerce using mobile devices [M-devices]

- G06Q20/3229—Use of the SIM of a M-device as secure element

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q20/00—Payment architectures, schemes or protocols

- G06Q20/30—Payment architectures, schemes or protocols characterised by the use of specific devices or networks

- G06Q20/32—Payment architectures, schemes or protocols characterised by the use of specific devices or networks using wireless devices

- G06Q20/326—Payment applications installed on the mobile devices

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q20/00—Payment architectures, schemes or protocols

- G06Q20/30—Payment architectures, schemes or protocols characterised by the use of specific devices or networks

- G06Q20/32—Payment architectures, schemes or protocols characterised by the use of specific devices or networks using wireless devices

- G06Q20/326—Payment applications installed on the mobile devices

- G06Q20/3263—Payment applications installed on the mobile devices characterised by activation or deactivation of payment capabilities

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q20/00—Payment architectures, schemes or protocols

- G06Q20/30—Payment architectures, schemes or protocols characterised by the use of specific devices or networks

- G06Q20/34—Payment architectures, schemes or protocols characterised by the use of specific devices or networks using cards, e.g. integrated circuit [IC] cards or magnetic cards

- G06Q20/341—Active cards, i.e. cards including their own processing means, e.g. including an IC or chip

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q20/00—Payment architectures, schemes or protocols

- G06Q20/30—Payment architectures, schemes or protocols characterised by the use of specific devices or networks

- G06Q20/34—Payment architectures, schemes or protocols characterised by the use of specific devices or networks using cards, e.g. integrated circuit [IC] cards or magnetic cards

- G06Q20/355—Personalisation of cards for use

- G06Q20/3552—Downloading or loading of personalisation data

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q20/00—Payment architectures, schemes or protocols

- G06Q20/30—Payment architectures, schemes or protocols characterised by the use of specific devices or networks

- G06Q20/34—Payment architectures, schemes or protocols characterised by the use of specific devices or networks using cards, e.g. integrated circuit [IC] cards or magnetic cards

- G06Q20/357—Cards having a plurality of specified features

- G06Q20/3574—Multiple applications on card

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q20/00—Payment architectures, schemes or protocols

- G06Q20/38—Payment protocols; Details thereof

- G06Q20/382—Payment protocols; Details thereof insuring higher security of transaction

- G06Q20/3823—Payment protocols; Details thereof insuring higher security of transaction combining multiple encryption tools for a transaction

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q20/00—Payment architectures, schemes or protocols

- G06Q20/38—Payment protocols; Details thereof

- G06Q20/40—Authorisation, e.g. identification of payer or payee, verification of customer or shop credentials; Review and approval of payers, e.g. check credit lines or negative lists

- G06Q20/401—Transaction verification

- G06Q20/4014—Identity check for transactions

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/04—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks

- H04L63/0428—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload

- H04L63/0442—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload wherein the sending and receiving network entities apply asymmetric encryption, i.e. different keys for encryption and decryption

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/0823—Network architectures or network communication protocols for network security for authentication of entities using certificates

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/0853—Network architectures or network communication protocols for network security for authentication of entities using an additional device, e.g. smartcard, SIM or a different communication terminal

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/0861—Network architectures or network communication protocols for network security for authentication of entities using biometrical features, e.g. fingerprint, retina-scan

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/12—Applying verification of the received information

- H04L63/126—Applying verification of the received information the source of the received data

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0819—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s)

- H04L9/0825—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s) using asymmetric-key encryption or public key infrastructure [PKI], e.g. key signature or public key certificates

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/321—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving a third party or a trusted authority

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3247—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving digital signatures

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3263—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving certificates, e.g. public key certificate [PKC] or attribute certificate [AC]; Public key infrastructure [PKI] arrangements

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/03—Protecting confidentiality, e.g. by encryption

- H04W12/033—Protecting confidentiality, e.g. by encryption of the user plane, e.g. user's traffic

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/03—Protecting confidentiality, e.g. by encryption

- H04W12/037—Protecting confidentiality, e.g. by encryption of the control plane, e.g. signalling traffic

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/04—Key management, e.g. using generic bootstrapping architecture [GBA]

- H04W12/041—Key generation or derivation

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/04—Key management, e.g. using generic bootstrapping architecture [GBA]

- H04W12/047—Key management, e.g. using generic bootstrapping architecture [GBA] without using a trusted network node as an anchor

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/06—Authentication

- H04W12/069—Authentication using certificates or pre-shared keys

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/10—Integrity

- H04W12/108—Source integrity

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/60—Context-dependent security

- H04W12/69—Identity-dependent

- H04W12/72—Subscriber identity

Definitions

- the present invention relates to a technique for improving security when using an online service from a portable device.

- MITM man-in-the-middle attacks

- MITM attacks use malware and fake sites to hijack communications between online banking users and financial institutions (falsify communications), and illegally transfer money without being noticed by both users and financial institutions.

- This is an attack method that performs processing and the like.

- MITB Man ⁇ In ⁇ The ⁇ Browser

- MITM is also a kind of MITM.

- remittance processing using the ATM network has been performed for a long time, the risk of cyber attacks has been extremely low because a dedicated line was conventionally used.

- online services using an open network such as the Internet are exposed to various threats such as an MITM attack.

- a method using a one-time password issuer is widely used as a security measure. This is done by distributing a one-time password issuer to service users in advance and using the one-time password generated and displayed by the one-time password issuer when logging in to the service or performing remittance processing. This is a method of performing authentication (see Patent Document 1). However, this method has no effect on MITM attacks.

- a MITB attack which is a type of MITM attack, a user inputs authentication information such as a login ID and a one-time password by malware or a fake site, and the user is spoofed using the authentication information as it is. is there.

- Transaction authentication is generally realized by a combination of encryption (electronic signature) of a transaction between a user and a server, and confirmation of transaction contents using a session on a path different from a browser.

- a dedicated device called a token is often used (see Patent Document 2).

- each financial institution is opening API (Application @ Programming @ Interface) to agents such as account settlement and electronic remittance for electronic payments. I'm advancing. Therefore, in the future, not only the security between the financial institution and the user but also the security between the financial institution (online service provider), the electronic payment agency (intermediate service provider), and the user Need to secure.

- API Application @ Programming @ Interface

- the present invention has been made in view of the above circumstances, and has as its object to provide a new security technology capable of realizing the use of a secure service without impairing the convenience of mobile.

- a further object of the present invention is to provide a new security technique that can ensure a high level of security between an online service provider, an intermediate service provider, and a user.

- An online service providing system that provides a mechanism that can be safely used from a portable device through an intermediate service provided by a different person from the service provider, the online service provided by the service provider, A service providing server that provides the registered user with the online service through the Internet; An intermediate server that provides the user with the intermediate service through the Internet; An IC chip provided on a user device which is a portable device possessed by the user; An application program that is executed by a main processor included in the user device and causes the user device to function as a terminal for using the intermediate service,

- the IC chip comprises: At least, personal information used for user authentication to confirm the legitimacy of the person using the user device, a secret key of the user, a public key of the user paired with the secret key, and the public key

- a memory for temporarily storing an electronic certificate of the user, including: At least, an authentication function for performing the user authentication by comparing information provided from the application program with the personal information, and an electronic signature function for performing an electronic signature using the secret key on data provided from the application program

- the intermediate server User information storage means for storing an electronic certificate of the user as information on the user,

- the login request is received from the user device, the validity of the login request is confirmed by verifying the electronic signature included in the login request using the electronic certificate of the user, and the login request is Control means for permitting use of the intermediate service from the user device when it is confirmed as legitimate, and transmitting an access request including the electronic signature included in the login request to the service providing server via the Internet; and , Has,

- the service providing server, User information storage means for storing an electronic certificate of the user as information on the user When the access request is received from the intermediate server, the access request is checked for validity by verifying the electronic signature included in the access request using the electronic certificate of the user, and the access request is Access control means for permitting the intermediate server to use the online service on behalf of the user when it is confirmed as legitimate;

- An online service providing system is provided.

- a second aspect of the present invention provides An intermediate service that is executed by a main processor of a user device that is a portable device possessed by a user and provides the user device with an online service provided by a service providing server through the Internet by an intermediate server different from the service providing server.

- An application program that functions as a terminal for use through The user equipment includes: At least, personal information used for user authentication to confirm the legitimacy of the person using the user device, a secret key of the user, a public key of the user paired with the secret key, and the public key

- a memory for temporarily storing an electronic certificate of the user, including: At least, an authentication function for performing the user authentication by comparing information provided from the application program with the personal information, and an electronic signature function for performing an electronic signature using the secret key on data provided from the application program

- the present invention provides a service providing server or an intermediate server, or a portable device including the IC chip and an application program, or an online service providing method including at least a part of the processing, or the IC. It can also be considered as a method for controlling a portable device including at least a part of the processing by the chip and the application program, or a computer-readable storage medium that temporarily stores the application program.

- the present invention it is possible to provide a new security technology capable of realizing secure service utilization without impairing the convenience of mobile. Further, according to the present invention, it is possible to provide a new security technique capable of ensuring a high level of security among three users, that is, an online service provider, an intermediate service provider, and a user.

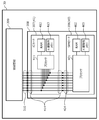

- FIG. 1 is a diagram showing one of the features of the online service providing system according to the present invention.

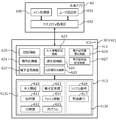

- FIG. 2 is a block diagram illustrating a configuration of a service providing server that provides an online service.

- FIG. 3 is a block diagram showing a configuration of a user device used to use an online service.

- FIG. 4 is a diagram schematically showing the appearance and mounting form of the SIM card and the IC card.

- FIG. 5 is a block diagram schematically showing a hardware configuration of the SIM card and the IC card.

- FIG. 6 is a block diagram schematically illustrating a logical configuration of the user device and the IC card.

- FIG. 7 is a diagram illustrating an IC card issuance procedure.

- FIG. 8 is a diagram illustrating an IC card issuance procedure.

- FIG. 1 is a diagram showing one of the features of the online service providing system according to the present invention.

- FIG. 2 is a block diagram illustrating a configuration of a service providing server that provides an online service.

- FIG. 9 is a diagram showing a data structure of the IC card management database.

- FIG. 10 is a diagram showing a flow of a registration procedure for an intermediate service.

- FIG. 11 is a diagram showing the flow of the registration procedure for the intermediate service (continuation of FIG. 10).

- FIG. 12 is an example of a screen displayed on the user device in the registration procedure for the intermediate service.

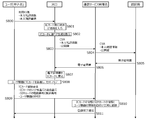

- FIG. 13 is a diagram illustrating a flow of login authentication of the intermediate service.

- FIG. 14 is an example of a screen displayed on the user device in the login authentication of the intermediate service.

- FIG. 15 is a diagram showing a flow when using the intermediate service.

- FIG. 16 is an example of a screen displayed on the user device when using the intermediate service.

- FIG. 16 is an example of a screen displayed on the user device when using the intermediate service.

- FIG. 17 is a block diagram schematically illustrating a hardware configuration of a user device including a secure element.

- FIG. 18 is a block diagram schematically illustrating a hardware configuration of a user device including a SIM card.

- FIG. 19 is a diagram illustrating post-installation of an electronic certificate.

- FIG. 20 is a diagram illustrating an example of a mechanism for specifying an IC chip used in the user device when performing communication between the user device and the intermediate server or the service providing server.

- FIG. 21 is a diagram illustrating an example of a mechanism for specifying an IC chip used in the user device when performing communication between the user device and the intermediate server or the service providing server.

- FIG. 22 is a diagram showing a flow of a registration procedure for an intermediate service.

- FIG. 23 is a diagram showing a flow of login authentication of the intermediate service.

- FIG. 24 is a diagram showing a flow when using the intermediate service.

- FIG. 25 is a diagram showing the flow of the registration procedure for the intermediate service.

- FIG. 26 is a diagram showing the flow of the registration procedure for the intermediate service.

- FIG. 27 is a diagram showing a flow of login authentication of the intermediate service.

- FIG. 28 is a diagram showing a flow when using the intermediate service.

- FIGS. 29A to 29C are diagrams showing examples of multistage connection of servers.

- FIG. 30 is a diagram showing the flow of the registration procedure for the intermediate service.

- FIG. 31 is a diagram showing a flow of login authentication of the intermediate service.

- FIG. 32 is a diagram showing a flow of login authentication of the intermediate service.

- FIG. 33 is a diagram showing a flow when using the intermediate service.

- FIG. 34 is a diagram showing a flow when using the intermediate service.

- FIG. 1 shows a flow of a procedure content signature (transaction signature) using public key cryptography using an IC card called a sub SIM, which is one of the features of the online service providing system according to the present invention.

- a service provider is a person who provides an online service through the Internet, and corresponds to, for example, a bank which provides an online banking service.

- the intermediate service provider is a service provider that provides (intermediates) the online service provided by the service provider (hereinafter, referred to as “intermediate service” or “proxy service”).

- An agent such as an electronic payment agency that provides a web service such as account management, electronic remittance, and income and expenditure management corresponds to this.

- An application program (hereinafter, also referred to as “app (APP)”) for using an intermediate service is installed in a user device (such as a smartphone) owned by the user, and an IC card called a sub SIM is mounted.

- the sub SIM stores a secret key unique to the user.

- the public key that forms a pair with a private key is subject to the Act on Electronic Signatures and Authentication (Act No. 102 of 2000; hereinafter, referred to as the “Electronic Signature Law”). It is assumed that the certificate has been registered in advance with a certification authority that has been accredited based on the certification, and that the certification authority has issued an electronic certificate.

- the intermediate server transfers the electronic signature and the procedure message to the server of the online service. Then, the server verifies the digital signature using the corresponding digital certificate, and if it is confirmed that the message is a procedural message sent from a valid user and that the content is not falsified, Execute procedures such as transfer according to the contents of the message.

- a secret key stored in an IC card called a sub SIM and an encryption function provided by the IC card are used, secure data communication can be realized.

- This private key has a low risk of leakage, and cannot use the secret key or the encryption function without clearing the PIN code, password, or biometric authentication, thus reducing the risk of unauthorized use by a third party. It can be as small as possible.

- FIG. 2A is a block diagram illustrating a configuration of the intermediate server.

- the intermediate server 21 is a server that provides an intermediate service provided by an intermediate service provider through the Internet.

- the intermediate server 21 will be described using an example of an intermediate service that performs various procedures of an online financial transaction service (so-called online banking) by a financial institution such as a bank.

- online banking online financial transaction service

- a financial institution such as a bank

- the present invention is preferably applicable to all kinds of intermediate services.

- the intermediate server 21 has, as main functions, a user registration unit 210, a user information storage unit 211, a login control unit 212, and a proxy control unit 213.

- the user registration unit 210 has a function of performing a new user registration process.

- the user information storage unit 211 is a database that stores and manages information on registered users.

- the login control unit 212 has a function of controlling whether or not to use an intermediate service and whether or not to access an online service in response to a login request from a user.

- the proxy control unit 213 has a function of controlling proxy of a corresponding procedure of the online service in response to a procedure request from a user. Details of these functions and their processing will be described later.

- the intermediate server 21 can be configured by a general-purpose computer including a CPU (processor), a memory (RAM), a storage (HDD, SSD, etc.), a communication I / F, an input / output device, and the like.

- a general-purpose computer including a CPU (processor), a memory (RAM), a storage (HDD, SSD, etc.), a communication I / F, an input / output device, and the like.

- the above-described functions and the processing thereof are realized by expanding a program stored in a storage into a memory and executing the program by a CPU.

- the intermediate server 21 may be configured by one computer, or may be configured by distributed computing or cloud computing. Further, a dedicated computer may be used instead of a general-purpose computer, or the above-described functions or a part of the processing may be constituted by an ASIC or an FPGA instead of software.

- FIG. 2B is a block diagram illustrating a configuration of the service providing server.

- the service providing server 20 is a server that provides an online service (Web service) by a service provider through the Internet.

- Web service an online service

- the service providing server 20 will be described by taking an example of an online financial transaction service (so-called online banking) by a financial institution such as a bank.

- this is merely one application example, and the present invention is applicable to all kinds of services. It is preferably applicable to online services.

- the service providing server 20 has a user registration unit 200, a user information storage unit 201, an access control unit 202, and a procedure control unit 203 as main functions.

- the user registration unit 200 has a function of performing a new user registration process.

- the user information storage unit 201 is a database that stores and manages information on registered users.

- the access control unit 202 has a function of controlling whether or not to access an online service in response to an access request from the intermediate server 21.

- the procedure control unit 203 has a function of controlling execution of a corresponding procedure of the online service in response to a procedure request from the intermediate server 21. Details of these functions and their processing will be described later.

- the service providing server 20 can be configured by, for example, a general-purpose computer including a CPU (processor), a memory (RAM), a storage (HDD, SSD, etc.), a communication I / F, an input / output device, and the like.

- a general-purpose computer including a CPU (processor), a memory (RAM), a storage (HDD, SSD, etc.), a communication I / F, an input / output device, and the like.

- the above-described functions and the processing thereof are realized by expanding a program stored in a storage into a memory and executing the program by a CPU.

- the service providing server 20 may be configured by one computer, or may be configured by distributed computing or cloud computing. Further, a dedicated computer may be used instead of a general-purpose computer, or the above-described functions or a part of the processing may be constituted by an ASIC or an FPGA instead of software.

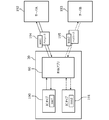

- FIG. 3 is a block diagram illustrating a configuration of a portable device (referred to as “user device”) used by a user to use the intermediate service.

- a smartphone is exemplified as an example of the user device 30, but this is only one application example.

- the user device 30 has a processor and a memory for executing an application program for using an intermediate service, is equipped with a SIM card (Subscriber Identity Module Card), and can be connected to the Internet. Any device may be used as long as it is an electronic device of.

- a smartphone for example, a tablet terminal, a mobile PC, a wearable PC, a smart watch, a smart glass, a smart wallet, a portable game machine, and the like can be exemplified.

- the user device 30 has a CPU (processor) 300, a memory 301, a storage 302, a touch panel display 303, a communication module 304, a power supply 305, a SIM card 306, an IC card 307, and an NFC chip 320 as main hardware resources.

- the memory 301 is a RAM, and provides a storage area used by the CPU 300 as a working memory.

- the storage 302 is a non-volatile storage medium for storing application programs and various data, and includes, for example, a built-in EEPROM, a flash memory mounted in a card slot, and the like.

- the touch panel display 303 is a device that doubles as a display device and an input device.

- the communication module 304 is a device that performs data communication and voice communication by the user device 30. It is assumed that the communication module 304 according to the present embodiment is compatible with communication using a mobile phone network such as 3G or 4G / LTE, Wi-Fi communication, short-range wireless communication, and the like.

- the power supply 305 supplies power to the user device 30, and includes a lithium ion battery and a power supply circuit.

- the SIM card 306 is a contact-type IC card in which subscriber information of communication using a mobile phone network is recorded.

- the IC card 307 is also a contact-type IC card like the SIM card 306.

- the IC card 307 is a device additionally attached to the user device 30 to realize secure use of the intermediate service and the online service.

- the NFC chip 320 is an IC chip that provides an NFC (Near Field Communication) standard short-range wireless communication function and an application using the function.

- the SIM card 306, the IC card 307, and the NFC chip 320 are configured by different hardware.

- the SIM card 306 and / or the IC card 307 may have an NFC function.

- FIG. 4 is a block diagram schematically illustrating the appearance and mounting of the SIM card 306 and the IC card 307

- FIG. 5 is a block diagram schematically illustrating the hardware configuration of the SIM card 306 and the IC card 307.

- the SIM card 306 has a structure in which the IC chip 40 is mounted on a resin plate having a width of 15 mm, a height of 12 mm, and a thickness of 0.76 mm.

- the IC chip 40 has a processor 401, a RAM 402, a nonvolatile memory 403, and eight pins (electrodes) 404.

- the non-volatile memory 403 stores data such as a unique serial number (ICCID) of the SIM card 306, subscriber identification information (IMSI), and a program executed by the processor 401.

- the eight pins 404 include a power input terminal, a reset terminal, a clock terminal, a ground terminal, a program voltage input terminal, an I / O terminal, and a spare terminal.

- the SIM card 306 is provided from a mobile communication service provider (MNO) or a virtual mobile communication service provider (MVNO) when the user subscribes to the mobile communication service.

- MNO mobile communication service provider

- MVNO virtual mobile communication service provider

- the data and programs stored in the SIM card 306 differ for each business operator, but the basic structure of the SIM card 306 itself is the same as long as it conforms to international standards.

- a micro-SIM is described as an example, but a mini-SIM or a nano-SIM can be used as a SIM card.

- the IC card 307 has the same or substantially the same size as the SIM card 306 in width and height, and has a structure in which the IC chip 41 is embedded in a flexible film having a thickness of about 0.1 to 0.2 mm.

- the IC chip 41 also has a processor 411, a RAM 412, a nonvolatile memory 413, and eight pins (electrodes) 414.

- the non-volatile memory 413 of the IC card 307 stores data and programs for realizing secure use of the online service (details will be described later).

- the eight pins 414 of the IC card 307 are exposed on both the front and back surfaces of the IC card 307, and have the same arrangement as the eight pins 404 of the SIM card 306. As shown in FIG. 4, by sticking this IC card 307 on the SIM card 306 so that the corresponding pins (electrodes) of the IC card 307 and the SIM card 306 are physically and electrically connected to each other. Become. Since the IC card 307 is extremely thin, the SIM card 306 to which the IC card 307 is attached can be inserted into the SIM card slot 308 of the user device 30.

- FIG. 5 schematically shows a state in which the IC card 307 and the SIM card 306 are mounted in the SIM card slot 308.

- the pins 414 on the surface of the IC card 307 are connected to the terminals 310 of the control board 309 of the user device 30, and the pins 404 of the SIM card 306 are connected to the terminals 310 of the control board 309 via the pins 414 of the IC card 307. It becomes.

- the CPU 300 of the user device 30 can selectively access any of the IC card 307 and the SIM card 306.

- the application program operated by the CPU 300 of the user device 30 can selectively switch between a mode for communicating with the IC card 307 and a mode for communicating with the SIM card 306.

- the processor 411 of the IC card 307 processes a signal (command) received from the user device 30 by itself and does not transmit the signal (command) to the SIM card 306.

- the processor 411 of the IC card 307 performs an operation of mediating (through) a signal between the user device 30 and the SIM card 306.

- the IC card 307 of the type that is overlaid on the communication SIM card 306 is also called a “sub SIM”.

- the use of the sub SIM type IC card 307 has the following advantages. If the mobile device has a SIM card slot, the IC card 307 can be mounted (that is, no special structure or work is required on the mobile device side, and the IC card 307 can be mounted on almost all mobile devices). Is possible). The IC card 307 can be attached to a portable device having only one SIM card slot (in other words, even if there is no empty SIM card slot). Further, since the communication SIM card 306 and the IC card 307 are completely independent in function and do not affect each other, the voice communication and the data communication can be performed even after the IC card 307 is attached. It can be used as well. Moreover, since it can be added to the SIM card of any business, introduction and dissemination are easy.

- FIG. 6 is a block diagram schematically illustrating a logical configuration of the user device 30 and the IC card 307.

- the user device 30 has installed therein an application program 60 (hereinafter simply referred to as “main application 60”) for using the intermediate service provided by the intermediate server 21.

- the main body application 60 is a program distributed by an intermediate service provider (an agent such as an electronic payment in the case of the present embodiment), and the user downloads the main body application 60 through an application distributor on the Internet before using the intermediate service. Download and install.

- the main application 60 has a main processing unit 600, a user authentication unit 601, and a security processing unit 602 as main functions.

- the main processing unit 600 has a function of controlling display and input of a use screen of the intermediate service, transmitting and receiving data to and from the intermediate server 21, and the like.

- the user authentication unit 601 has a function of confirming the validity of a person who uses the user device 30. The user authentication here is intended to confirm whether the person who is actually operating the user device 30 is a valid person (the user himself or a person who has been authorized by a valid user).

- the security processing unit 602 is a function that executes security processing such as data encryption and electronic signature using the function of the IC card 307.

- the non-volatile memory 413 (hereinafter, simply referred to as “memory 413”) of the IC card 307 stores personal information 610 used for the above-described user authentication, a pair of the user's private key 611 and public key 612, and the user's digital certificate 613. , A hash function 614, a program 615, and the like.

- the address space of the memory 413 has an area 4130 that can be accessed (read and written) from outside, and an area 4131 that cannot be accessed from outside (that is, an area that can be accessed only by the processor 411 of the IC card 307) 4131. .

- Data used in the security processing are all stored in the area 4131, and are externally (for example, the main body application 60). Is not directly readable and writable. Data such as the serial number 616 and the serial number 617 of the IC card 307 are stored in the area 4130 and can be read from the outside.

- the processor 411 of the IC card 307 provides some APIs (Application Programming Interface) for the security function to an external application.

- APIs Application Programming Interface

- FIG. 6 as an example, an authentication function 620, an encryption function 621, an electronic signature function 622, a personal information change function 623, a key generation function 624, a public key read function 625, an electronic certificate write function 626, and an electronic certificate read Function 627 is shown. These functions are realized by the processor 411 executing the program 615.

- the authentication function 620 is a function of performing user authentication by comparing information provided from the outside with personal information 610 stored in the memory 413. Functions 621 to 627 other than the authentication function 620 cannot be used unless user authentication is successful. Any method of user authentication may be used. For example, in the case of PIN code authentication, the authentication function 620 receives a code (for example, a four-digit number) input by the user from the user authentication unit 601 of the main application 60, and the input code is registered as the personal information 610 in the PIN. It checks whether the codes match, and returns a result of "OK" if they match, and "NG” if they do not match.

- a code for example, a four-digit number

- the authentication function 620 receives a password (for example, a password of 6 to 16 characters) input by the user from the user authentication unit 601 of the main body application 60, and the input password is registered as the personal information 610. The result is "OK” if they match, and "NG” if they do not match.

- the authentication function 620 receives the user's biometric information (face image, voiceprint, iris, fingerprint, vein, etc.) from the user authentication unit 601 of the main application 60, and extracts features from the biometric information. Then, it is determined whether or not the user is the principal by comparing the personal characteristic registered as the principal information 610.

- a result of "OK” is returned, and if not, a result of "NG” is returned.

- Higher security may be realized by combining two or more of PIN code authentication, password authentication, and biometric authentication, or by combining another authentication method.

- the encryption function 621 is a function for encrypting externally provided data using the secret key 611.

- the encryption function 621 receives data from the security processing unit 602 of the main application 60, encrypts the data using the secret key 611, and returns encrypted data (cipher text).

- the encryption algorithm is preferably RSA, DSA, ECDSA or the like, but other algorithms may be used.

- the electronic signature function 622 is a function for performing an electronic signature using secret key 611 on data given from the outside.

- the difference from the encryption function 621 is that the given data itself is not encrypted but the hash value of the given data is encrypted.

- the electronic signature function 622 receives data from the security processing unit 602 of the main application 60, calculates a hash value using the hash function 614, encrypts the hash value using the secret key 611, and outputs the encrypted hash value. return.

- Any hash function may be used (in the present embodiment, SHA-1 and SHA-256 are used). When the size of the data to be subjected to the electronic signature is small, an encrypted version of the data itself may be used as the electronic signature instead of the hash value.

- the principal information change function 623 is a function of writing the principal information 610 in the memory 413 and updating or deleting the principal information 610 stored in the memory 413. This function is used when the main body application 60 newly registers or changes user information in the IC card 307.

- the key generation function 624 is a function for generating a key pair of the secret key 611 and the public key 612.

- information associated with the user such as the personal information 610, the secret key 611, the public key 612, and the electronic certificate 613, is not stored in the memory 413, and the IC card issuance procedure described later is not performed. Sometimes it is registered in the memory 413 (this operation is called activation of the IC card).

- activation of the IC card since the secret key 611 is generated and stored in the memory 413 in a closed space in the IC card 307, the risk of the secret key 611 being leaked can be reduced.

- an API for reading the secret key 611 from the memory 413 is not prepared, the risk that the secret key 611 leaks to the outside is almost zero.

- the public key read function 625 is a function for reading the public key 612 from the memory 413.

- the electronic certificate writing function 626 is a function of writing the electronic certificate 613 in the memory 413

- the electronic certificate reading function 627 is a function of reading the electronic certificate 613 from the memory 413. Since the public key 612 and the electronic certificate 613 are for distributing to the communication partner, they can be read outside. Note that writing of the electronic certificate 613 is required at the time of the IC card issuance procedure.

- the main body application 60 of the user device 30 can easily realize data encryption and electronic signature using public key encryption by using the IC card 307.

- user authentication is required to use the encryption and digital signature functions of the IC card 307, and the risk of leaking a secret key is almost zero, so that extremely robust security is ensured.

- FIG. 7 is a diagram showing an IC card issuing terminal

- FIG. 8 is a diagram showing a flow of an IC card issuing procedure.

- the IC card issuing terminal 70 is a terminal that issues a new IC card 307, and is installed in, for example, a mobile phone shop, a store (such as a bank) of a service provider, a convenience store, or an agent window.

- the IC card issuing terminal 70 is configured by a computer including an IC card reader / writer.

- a general-purpose personal computer or tablet terminal may be used if operated by a store clerk, or a kiosk terminal may be used if operated by a user (applicant of an IC card).

- the issuing procedure will be described with reference to FIG.

- the "user” is a person who newly applies for the IC card 307 to use the online service (referred to as “user” or “applicant” in the description of FIG. 8).

- the “contact” is a person who performs an IC card 307 issuing operation using the IC card issuing terminal 70.

- the “communication service manager” is a person responsible for managing issuance and operation of the IC card 307.

- the communication service administrator provides the IC card 307, applies for an electronic certificate to a certificate authority, manages the issued IC card, manages the association between the IC card 307 and the SIM card 306, and invalidates the IC card 307 ( For example, when the user device 30 is lost, stolen, or disposed of).

- the communication service manager may be constituted by a business entity different from the online service provider or the intermediate service provider.

- the “certificate authority” is a person who issues and revokes electronic certificates of public keys.

- the IC card applicant applies for the use of the IC card at the window (step S800).

- the personal identification information may include, for example, name, gender, date of birth, and address.

- the applicant specifies a PIN code to be registered in the IC card.

- the counter staff confirms the identity by comparing the information transmitted from the applicant with the identity verification document, and then inputs the information to the IC card issuing terminal 70 (step S801).

- only the input of the PIN code may be performed by the applicant in order to prevent the contact staff from knowing the PIN code.

- the counter staff sets a new IC card 307 in the IC card issuing terminal 70 and instructs the start of activation processing.

- the memory 413 of the IC card 307 only the “hash function 614, the program 615” of the information shown in FIG. 6 is stored, and the “secret key 611, public key 612” which is information associated with the user.

- Electronic certificate 613 has not been stored yet, and the PIN code of the personal information 610 is an initial value (for example,“ 0000 ”).

- the IC card issuing terminal 70 uses the authentication function 620 to perform authentication using the initial PIN code, and then uses the principal information change function 623 to register the PIN code specified by the applicant, and The generation function 624 is instructed to generate a key pair, and the secret key 611 and the public key 612 are generated (step S802).

- the PIN code and the key pair are written in a predetermined area 4131 of the memory 413.

- the IC card issuing terminal 70 reads the public key 612 from the memory 413 using the public key read function 625, and uses the public key 612 and the personal identification information input in step S801 to perform a CSR (Certificate Signing Request). Is created and transmitted to the management server of the communication service manager (step S803).

- CSR Certificate Signing Request

- the management server Upon receiving the CSR from the IC card issuing terminal 70, the management server transmits the CSR to a predetermined certificate authority (step S804). At this time, the management server may carry out a credit check of the applicant based on the identification information.

- the certificate authority issues an electronic certificate of the applicant's public key according to the received CSR and sends it to the management server (step S805).

- An electronic certificate certifies a public key and its owner. X.2, which was formulated by ITU-T.

- the electronic certificate is data including a public key, owner information (corresponding to personal identification information), an electronic signature of a certificate authority, an expiration date of the electronic certificate, and information on the issuer.

- the digital signature of the certificate authority is obtained by encrypting a hash value generated from the public key and owner information included in the digital certificate with the secret key of the certificate authority.

- the management server sends the issued electronic certificate to the IC card issuing terminal 70 (Step S806).

- the IC card issuing terminal 70 writes the electronic certificate in the memory 413 using the electronic certificate writing function 626 of the IC card 307 (step S807).

- the personal information 610 PIN code in this embodiment

- the private key 611, the public key 612, and the electronic certificate 613, which are data necessary for security processing, are provided in the memory 413 of the IC card 307. become.

- the IC card 307 is attached to the user device 30 of the applicant (step S808). Specifically, the SIM card 306 for communication is taken out from the user device 30, the IC card 307 is pasted on the SIM card 306, and then the SIM card 306 is inserted into the user device 30 again. Further, the setup program is installed in the user device 30, and the setup process of the IC card 307 is executed by the setup program. Attachment and setup of the IC card 307 may be performed by the counter staff or by the applicant himself.

- the user device 30 (a setup program that operates) reads the “serial number” and “serial number” from the IC card 307 and the “telephone number” and “serial number” from the SIM card 306.

- the setup program acquires “IMEI (International Mobile Equipment Equipment)” as information of the user device 30 itself.

- the setup program sends an IC card registration request to the management server of the communication service manager together with the information (step S809).

- the management server Upon receiving the IC card registration request from the user device 30, the management server registers the information of the IC card 307, the SIM card 306, and the user device 30 included therein in the IC card management database (step S810).

- FIG. 9 shows an example of the data structure of IC card management information stored in the IC card management database.

- the “telephone number” and “serial number” of the SIM card 306 and the “IMEI” of the user device 30 are managed in association with the “serial number” and “serial number” of the IC card 307.

- user identification information name, gender, address, date of birth

- public key public key

- electronic certificate information and the like may be managed as IC card management information.

- the management server When the registration of the IC card management information is completed, the management server notifies the user device 30 of the completion of the registration (step S811). As a result, the setup of the user device 30 is completed, and the IC card 307 can be used (activated).

- the issuance procedure shown in FIG. 8 is merely an example, and the issuance procedure may be performed in a different procedure.

- an IC card 307 in which a secret key, a public key, an electronic certificate, and a PIN code are registered in advance may be prepared at the counter.

- the IC card issuing terminal 70 since writing to the IC card 307 is not necessary, the IC card issuing terminal 70 does not need to be used, and only the setup process in the user device 30 is sufficient, and the IC card issuing procedure is simplified.

- biometric authentication is used instead of PIN code authentication, biometric information (face image, voiceprint, iris, fingerprint, etc.) to be registered as personal information in the IC card 307 is input using the IC card issuing terminal 70 or the like. do it.

- FIG. 10 and FIG. 11 are diagrams showing the flow of the registration procedure for the intermediate service

- FIG. 12 is an example of a screen displayed on the user device 30.

- the user registration for the online service has already been completed, and the user has been given an ID and password for logging in to the online service itself.

- the user operates the user device 30 to download and install the main application 60 (step S1001). Then, the user activates the main body application 60 and opens a log-in screen for the intermediate service (step S1002). As shown in FIG. 12, when logging in for the first time, the user inputs the user ID and password of the intermediate service on the login screen 120 and logs in to the intermediate service (step S1003). At this time, the main body application 60 stores the user ID of the intermediate service in the nonvolatile memory (Step S1004). It is better not to store the password in the user device 30 from the viewpoint of security. The user ID and the password are information provided by the intermediate service provider when a new application for the intermediate service, which is a separate procedure, is made.

- the intermediate server 21 transmits a predetermined electronic message (contents may be arbitrary) to the user device 30, and requests an electronic signature and an electronic certificate (step S1005).

- the user authentication unit 601 of the main body application 60 displays the PIN code input screen 121 as shown in FIG.

- the user authentication unit 601 uses the authentication function 620 of the IC card 307 to check whether the input PIN code is correct (step S1006).

- the PIN code is correct (that is, when the user authentication is successful)

- other functions 621 to 627 of the IC card 307 can be used from the main body application 60.

- the security processing unit 602 of the main body application 60 uses the electronic signature function 622 of the IC card 307 to perform an electronic signature on the message received from the intermediate server 21, and uses the electronic certificate read function 627 to store the memory 413. From the electronic certificate 613. Then, the main processing unit 600 of the main body application 60 transmits the electronic signature-attached electronic message and the electronic certificate 613 to the intermediate server 21 (Step S1007).

- the intermediate server 21 verifies the electronic signature-added message using the electronic certificate 613 received from the user device 30 (step S1008).

- “Verification” means that the electronic signature is performed by the user himself / herself by decrypting the electronic signature-attached electronic message using the public key included in the electronic certificate 613 and checking whether the decrypted result matches the original electronic message (ie, , An electronic signature has been created with the user's private key).

- the decryption result may be compared with the original message.

- the decryption result and the original message may be compared. What is necessary is just to compare with the hash value of a telegram.

- the intermediate server 21 associates the user ID / password of the user with the electronic certificate and registers it in the user information storage unit 211 (step S1009). Then, the intermediate server 21 notifies the main application 60 that registration of the electronic certificate has been completed (step S1010). When the registration for the intermediate service is completed, a menu screen 122 is displayed on the user device 30, as shown in FIG. 12 (step S1011).

- FIGS. 10 and 11 show an example in which the user makes a balance inquiry.

- Step S1012 When the user selects “Balance Inquiry” from the menu screen 122 and inputs information of the target bank account (bank name, account number, account name, etc.), the main body application 60 transmits a balance inquiry request to the intermediate server 21. (Step S1012).

- the proxy control unit 213 of the intermediate server 21 issues a balance inquiry request to the service providing server 20 of the bank of the inquiry destination (step S1013).

- This balance inquiry request includes the user's bank account information.

- the access control unit 202 of the service providing server 20 requests the user to input the ID and password of the online service (step S1014). Specifically, as shown in FIG. 12, a login screen 123 of the online service is displayed on the user device 30 (step S1015), and the user inputs the user ID and password of the online service and logs in to the online service. (Step S1016).

- the service providing server 20 transmits an authentication message (any content may be used) to the user device 30, and requests an electronic signature and an electronic certificate (step S1017).

- the user authentication unit 601 of the main body application 60 displays the PIN code input screen 124 as shown in FIG.

- the user authentication unit 601 uses the authentication function 620 of the IC card 307 to check whether the input PIN code is correct (step S1018).

- the PIN code is correct (that is, when the user authentication is successful)

- other functions 621 to 627 of the IC card 307 can be used from the main body application 60.

- the security processing unit 602 of the main body application 60 performs an electronic signature on the authentication message received from the service providing server 20 using the electronic signature function 622 of the IC card 307, and uses the electronic certificate reading function 627.

- the electronic certificate 613 is read from the memory 413.

- the main processing unit 600 of the main body application 60 transmits the electronic signature-added authentication message and the electronic certificate 613 to the service providing server 20 (step S1019). At this time, the main body application 60 stores the authentication message in the non-volatile memory (Step S1020).

- the service providing server 20 verifies the electronic signature-added authentication message using the electronic certificate 613 received from the user device 30 (step S1021). If the verification is successful, the service providing server 20 issues an access token to the pair of the user and the intermediate service.

- the proxy of the online service by the intermediate server 21 is realized using the mechanism of OAuth 2.0.

- the access token is like a permit when the intermediate server 21 uses the online service on behalf of the user.

- the user registration unit 200 associates the authentication message, the access token, and the electronic certificate of the user with each other and registers them in the user information storage unit 201 (step S1023).

- the service providing server 20 notifies the intermediate server 21 of the issued access token and information on the account balance of the user (step S1024).

- the intermediate server 21 associates the received access token with the ID of the intermediate service of the user and registers it in the user information storage unit 211 (step S1025).

- the intermediate server 21 also receives a refresh token from the service providing server 20 together with the access token.

- the refresh token is a token used for reissuing an access token. Since this is a specification of OAuth 2.0, detailed description is omitted here.

- the intermediate server 21 notifies the main application 60 of the account balance information (step S1026).

- an account balance confirmation screen 125 is displayed on the user device 30 (step S1027).

- FIG. 13 is a diagram showing a flow of login authentication of the intermediate service

- FIG. 14 is an example of a screen displayed on the user device 30.

- the user authentication unit 601 displays a PIN code input screen 140 as shown in FIG. 14 (step S1300).

- the user authentication unit 601 uses the authentication function 620 of the IC card 307 to check whether the input PIN code is correct (step S1301).

- the security processing unit 602 of the main application 60 uses the electronic signature function 622 of the IC card 307 to transmit the intermediate service user ID and the authentication message.

- An electronic signature is performed (step S1302).

- the main processing unit 600 of the main application 60 transmits a login request to the intermediate server 21 (Step S1303).

- the login request includes a user ID of the intermediate service, an authentication message, and an electronic signature.

- the login control unit 212 of the intermediate server 21 Upon receiving the login request, the login control unit 212 of the intermediate server 21 reads the corresponding electronic certificate from the user information storage unit 211 based on the user ID included in the login request, and logs in using this electronic certificate. The electronic signature included in the request is verified (step S1304). If necessary, the login control unit 212 may inquire of the certificate authority about the validity of the electronic certificate (steps S1305 and S1306). If the verification of the electronic signature is successful and the validity of the electronic certificate is confirmed, the login control unit 212 determines that the login request is from a valid user.

- the login control unit 212 of the intermediate server 21 reads out the access token of the online service from the user information storage unit 211 based on the user ID included in the login request, and transmits the access request to the service providing server 20 (step). S1307).

- the access request includes an access token, an authentication message and an electronic signature included in the login request.

- the access control unit 202 of the service providing server 20 Upon receiving the access request, the access control unit 202 of the service providing server 20 reads the corresponding electronic certificate from the user information storage unit 201 based on the access token included in the access request, and uses the electronic certificate to The digital signature included in the access request is verified (step S1308). If necessary, the access control unit 202 may inquire of the certificate authority about the validity of the electronic certificate (steps S1309 and S1310). If the verification of the digital signature is successful and the validity of the digital certificate is confirmed, the access control unit 202 determines that the access request is from the intermediate server 21 to which the user has been given the proxy authority. Then, access permission is given to the intermediate server 21 (step S1311).

- the intermediate server 21 When the access permission for the online service is obtained, the intermediate server 21 notifies the main body application 60 of the login authentication OK (step S1312). Thereafter, as shown in FIG. 14, a menu screen 141 of the intermediate service is displayed on the user device 30, and the user can perform a desired procedure.

- the login authentication described above since the user only needs to enter the PIN code, the login can be performed with a very simple operation as compared with the conventional method of inputting the ID and password each time or the method of using the token. It becomes. Moreover, since the security function provided by the IC card 307 is used, a high level of security is ensured.

- the intermediate service and the online service can be linked without providing any information of the ID and password of the online service to the intermediate service. Therefore, even a user who feels reluctant to disclose the online banking ID / password to another business can use this service with confidence.

- FIG. 15 is a diagram showing a flow when using the intermediate service

- FIG. 16 is an example of a screen displayed on the user device 30. It is assumed that the login to the intermediate service has already been completed, and the menu screen 160 is displayed on the user device 30.

- step S1500 When the user selects a procedure to be used from the menu screen 160, the screen transits to the detail screen 161 (step S1500).

- FIG. 16 shows a screen example when the user selects “transfer”.

- the main processing unit 600 of the main application 60 transmits information necessary for the transfer procedure.

- the described procedure message is created (step S1502).

- the user authentication unit 601 of the main body application 60 displays the PIN code input screen 162 and performs PIN code authentication (step S1503). Since the procedure of PIN code authentication is the same as that described above, the description is omitted.

- the security processing unit 602 of the main application 60 performs an electronic signature on the procedure message by using the electronic signature function 622 of the IC card 307 (step S1504).

- the electronic signature function 622 may calculate a hash value of the procedure message and generate an electronic signature by encrypting the hash value with the secret key 611, or encrypt the procedure message itself with the secret key 611.

- the digital signature may be generated by the conversion.

- the main processing unit 600 of the main application 60 transmits a procedure request to the intermediate server 21 (Step S1505). The ID of the intermediate service, the procedure message, and the electronic signature are added to the procedure request.

- the proxy control unit 213 of the intermediate server 21 Upon receiving the procedure request, the proxy control unit 213 of the intermediate server 21 reads out the corresponding electronic certificate from the user information storage unit 211 based on the user ID included in the procedure request, and uses the electronic certificate to execute the procedure. The digital signature included in the request is verified (step S1506). Further, the proxy control unit 213 may inquire of the certificate authority about the validity of the electronic certificate as necessary (steps S1507 and S1508). If the verification of the electronic signature is successful and the validity of the electronic certificate is confirmed, the proxy control unit 213 determines that the procedure request is from a valid user. That is, it is determined that there is no impersonation by a third party and that the contents of the procedure message have not been falsified.

- the proxy control unit 213 When it is confirmed that the procedure request is from a valid user, the proxy control unit 213 reads the access token of the corresponding online service from the user information storage unit 211 based on the user ID and the procedure message included in the procedure request. And sends a procedure request to the service providing server 20 (step S1509).

- the procedure request includes an access token, a procedure message received from the user device 30, and an electronic signature.

- the procedure control unit 203 of the service providing server 20 Upon receiving the procedure request, the procedure control unit 203 of the service providing server 20 reads the corresponding electronic certificate from the user information storage unit 201 based on the access token included in the procedure request, and uses the electronic certificate to The electronic signature included in the procedure request is verified (step S1510). Further, if necessary, the procedure control unit 203 may inquire of the certificate authority about the validity of the digital certificate (steps S1511, S1512). If the verification of the electronic signature is successful and the validity of the electronic certificate is confirmed, the procedure control unit 203 determines that the procedure request is from a valid user. That is, it is determined that there is no impersonation by a third party and that the contents of the procedure message have not been falsified.

- the procedure control unit 203 executes a procedure (transfer or the like) based on the information described in the procedure message (step S1513).