JP6573600B2 - エンドツーエンド暗号化通信を許可するために第1のコンピューティングデバイスから第2のコンピューティングデバイスへのデータパケットを処理するための少なくとも1つのサーバによって実行される方法 - Google Patents

エンドツーエンド暗号化通信を許可するために第1のコンピューティングデバイスから第2のコンピューティングデバイスへのデータパケットを処理するための少なくとも1つのサーバによって実行される方法 Download PDFInfo

- Publication number

- JP6573600B2 JP6573600B2 JP2016510656A JP2016510656A JP6573600B2 JP 6573600 B2 JP6573600 B2 JP 6573600B2 JP 2016510656 A JP2016510656 A JP 2016510656A JP 2016510656 A JP2016510656 A JP 2016510656A JP 6573600 B2 JP6573600 B2 JP 6573600B2

- Authority

- JP

- Japan

- Prior art keywords

- encrypted

- server

- computing device

- encryption key

- encryption

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0819—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s)

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/04—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks

- H04L63/0428—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/04—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks

- H04L63/0428—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload

- H04L63/045—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload wherein the sending and receiving network entities apply hybrid encryption, i.e. combination of symmetric and asymmetric encryption

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/06—Network architectures or network communication protocols for network security for supporting key management in a packet data network

- H04L63/061—Network architectures or network communication protocols for network security for supporting key management in a packet data network for key exchange, e.g. in peer-to-peer networks

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/14—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols using a plurality of keys or algorithms

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/03—Protecting confidentiality, e.g. by encryption

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/04—Key management, e.g. using generic bootstrapping architecture [GBA]

- H04W12/041—Key generation or derivation

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L2209/00—Additional information or applications relating to cryptographic mechanisms or cryptographic arrangements for secret or secure communication H04L9/00

- H04L2209/24—Key scheduling, i.e. generating round keys or sub-keys for block encryption

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Computer Hardware Design (AREA)

- Computing Systems (AREA)

- General Engineering & Computer Science (AREA)

- Data Exchanges In Wide-Area Networks (AREA)

- Information Transfer Between Computers (AREA)

Description

102 データパケット

104 第1のコンピューティングデバイス、暗号化デバイス

106 第2のコンピューティングデバイス、復号デバイス

108 サーバ

1042 暗号化モジュール

1046 表示モジュール

1048 伝送モジュール

10410 プロセッサモジュール

1062 受信側モジュール

1064 復号モジュール

1082 受信側モジュール

1084 復号モジュール

1086 伝送モジュール

204 暗号化デバイス

206 復号デバイス

400 パケットフォーマット

401 バージョン数フィールド

402 暗号化されたメッセージ鍵フィールド

403 暗号化された受信者情報鍵フィールド

404 初期化ベクトルフィールド

405 暗号化された受信者情報フィールド

406 暗号化されたメッセージフィールド

407 デジタル署名フィールド

Claims (13)

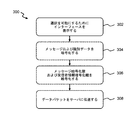

- 第1のコンピューティングデバイスから第2のコンピューティングデバイスに伝送されることになるデータパケットを処理するための、少なくとも1つのサーバによって実行される方法であって、前記方法は、

データパケットを前記第1のコンピューティングデバイスから受信するステップであって、前記データパケットは、暗号化されたメッセージを形成するために第1の暗号化鍵を使用して暗号化されたメッセージと、暗号化された識別データを形成するために第2の暗号化鍵を使用して暗号化された前記第2のコンピューティングデバイスの識別データと、前記第2のコンピューティングデバイスに関連付けられた第3の暗号化鍵を使用して前記第1の暗号化鍵を暗号化することによって形成された暗号化された第1の暗号化鍵と、前記サーバの公開鍵を使用して暗号化された第2の暗号化鍵と、前記暗号化されたメッセージに基づいて生成された認証チェックサムとを備える、ステップと、

前記サーバによって前記認証チェックサムを認証するステップと、

前記サーバの秘密鍵を使用して、前記暗号化された第2の暗号化鍵を復号するステップと、

前記復号された第2の暗号化鍵を使用して前記暗号化された識別データを復号するステップと、

前記復号された識別データに基づいて前記データパケットを前記第2のコンピューティングデバイスに伝送するステップとを含み、

前記暗号化されたメッセージおよび第1の暗号化鍵は、前記第1と前記第2のコンピューティングデバイス間でのエンドツーエンド暗号化通信を許可するために、前記サーバによる復号が不可能なように配置構成され、

前記暗号化された第1の暗号化鍵は、前記第2のコンピューティングデバイスに関連付けられた第4の暗号化鍵を使用するだけで復号が可能なように配置構成され、

前記第3および第4の暗号化鍵はそれぞれ、前記第2のコンピューティングデバイスの公開鍵および秘密鍵である、方法。 - 前記データパケットを伝送するステップは、SMS、MMS、インスタントメッセージング、電子メール、添付、または電子文書送達サービスを介して伝送するステップを含む、請求項1に記載の方法。

- 前記メッセージは、テキスト、イメージ、アニメーション、ビデオ、またはオーディオを含む、請求項1または2に記載の方法。

- 前記データパケットは初期化ベクトルをさらに含む、請求項1から3のいずれか一項に記載の方法。

- 第1と第2のコンピューティングデバイス間でのエンドツーエンド暗号化通信を許可するために、少なくとも1つのサーバを介して前記第2のコンピューティングデバイスに伝送されることになる情報を処理するための、前記第1のコンピューティングデバイスによって実行される方法であって、

第1および第2の暗号化鍵を使用して前記第2のコンピューティングデバイスのメッセージおよび識別データをそれぞれ暗号化するステップと、

前記第2のコンピューティングデバイスの公開鍵を使用して前記第1の暗号化鍵を暗号化するステップと、

前記サーバの公開鍵を使用して前記第2の暗号化鍵を暗号化するステップと、

暗号化されたメッセージに基づいて認証チェックサムを生成するステップと、

前記暗号化されたメッセージ、識別データ、第1および第2の暗号化鍵、ならびに前記認証チェックサムをまとめて、データパケットとして伝送するステップとを含む、方法。 - 前記メッセージは、テキスト、イメージ、アニメーション、ビデオ、またはオーディオを含む、請求項5に記載の方法。

- 前記データパケットを伝送するステップは、SMS、MMS、インスタントメッセージング、電子メール、添付、または電子文書送達サービスを介して伝送するステップを含む、請求項5または6に記載の方法。

- 前記第1のコンピューティングデバイスのユーザが、複数のメッセージから前記メッセージを、および前記データパケットを受信できる複数のコンピューティングデバイスから前記第2のコンピューティングデバイスを、選択することを可能にするためのインターフェースを表示するステップをさらに含む、請求項5から7のいずれか一項に記載の方法。

- 前記データパケットは、初期化ベクトルをさらに含む、請求項5から8のいずれか一項に記載の方法。

- 第1と第2のコンピューティングデバイス間でのエンドツーエンド暗号化通信を許可するために、少なくとも1つのサーバを介して前記第1と第2のコンピューティングデバイス間でデータパケットを交換するためのシステムであって、

前記第1のコンピューティングデバイスであって、

第1および第2の暗号化鍵を使用して、メッセージおよび前記第2のコンピューティングデバイスの識別データをそれぞれ暗号化するため、

前記第1および第2の暗号化鍵を暗号化するため、および

暗号化されたメッセージに基づいて認証チェックサムを生成するための

暗号化モジュールと、

前記暗号化されたメッセージ、識別データ、第1および第2の暗号化鍵、ならびに前記認証チェックサムをまとめて、前記データパケットとして前記サーバに伝送するための、伝送モジュールと

を含み、

前記暗号化された第1の暗号化鍵は、前記第2のコンピューティングデバイスに関連付けられた第3の暗号化鍵を使用して前記第1の暗号化鍵を暗号化することによって形成され、前記暗号化された第2の暗号化鍵は、前記サーバの公開鍵を使用して前記第2の暗号化鍵を暗号化することによって形成される、前記第1のコンピューティングデバイスと、

前記サーバであって、前記第1のコンピューティングデバイスから受信した前記データパケットを処理するように構成され、

前記認証チェックサムを認証するため、

前記サーバの秘密鍵を使用して、前記データパケットの前記暗号化された第2の暗号化鍵を復号するため、および、

前記復号された第2の暗号化鍵を使用して前記データパケットの前記暗号化された識別データを復号するための、

復号モジュールと、

前記復号された識別データに基づいて前記第2のコンピューティングデバイスに前記データパケットを伝送するための伝送モジュールと

を含み、前記暗号化されたメッセージおよび第1の暗号化鍵は、前記サーバによる復号が不可能なように配置構成される、前記サーバと、

前記第2のコンピューティングデバイスであって、前記サーバから受信した前記データパケットを処理するように構成され、

前記データパケットの前記暗号化された第1の暗号化鍵を復号するため、および

前記メッセージを取得するために前記復号された第1の暗号化鍵を使用して前記データパケットの前記暗号化されたメッセージを復号するための、

復号モジュールを含む、前記第2のコンピューティングデバイスとを含み、

前記暗号化された第1の暗号化鍵は、前記第2のコンピューティングデバイスに関連付けられた第4の暗号化鍵を使用するだけで復号が可能なように配置構成され、

前記第3および第4の暗号化鍵はそれぞれ、前記第2のコンピューティングデバイスの公開鍵および秘密鍵である、システム。 - 前記サーバの前記伝送モジュールは、SMS、MMS、インスタントメッセージング、電子メール、添付、または電子文書送達サービスを使用して前記データパケットを伝送するように構成されることを含む、請求項10に記載のシステム。

- 前記メッセージは、テキスト、イメージ、アニメーション、ビデオ、またはオーディオを含む、請求項10または11に記載のシステム。

- 前記データパケットは、初期化ベクトルをさらに含む、請求項10から12のいずれか一項に記載のシステム。

Applications Claiming Priority (3)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| SG2013032602 | 2013-04-25 | ||

| SG201303260-2 | 2013-04-25 | ||

| PCT/SG2014/000181 WO2014175830A1 (en) | 2013-04-25 | 2014-04-23 | Method performed by at least one server for processing a data packet from a first computing device to a second computing device to permit end-to-end encryption communication |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2016517248A JP2016517248A (ja) | 2016-06-09 |

| JP6573600B2 true JP6573600B2 (ja) | 2019-09-11 |

Family

ID=54771484

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2016510656A Active JP6573600B2 (ja) | 2013-04-25 | 2014-04-23 | エンドツーエンド暗号化通信を許可するために第1のコンピューティングデバイスから第2のコンピューティングデバイスへのデータパケットを処理するための少なくとも1つのサーバによって実行される方法 |

Country Status (7)

| Country | Link |

|---|---|

| US (1) | US10009321B2 (ja) |

| JP (1) | JP6573600B2 (ja) |

| CN (1) | CN105164968A (ja) |

| AU (1) | AU2014257953B2 (ja) |

| GB (1) | GB2528226B (ja) |

| SG (1) | SG11201508725SA (ja) |

| WO (1) | WO2014175830A1 (ja) |

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2024186173A1 (ko) * | 2023-03-09 | 2024-09-12 | 주식회사 애브체인 | 스마트 계약 기반 신뢰실행환경을 이용한 개인정보 처리 방법 및 시스템 |

Families Citing this family (30)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US9285981B1 (en) | 2012-07-16 | 2016-03-15 | Wickr Inc. | Discouraging screen capture |

| US9735967B2 (en) * | 2014-04-30 | 2017-08-15 | International Business Machines Corporation | Self-validating request message structure and operation |

| US11665145B1 (en) * | 2014-05-02 | 2023-05-30 | Navroop Mitter | Method of providing end to end encryption with auditability |

| US10491399B2 (en) * | 2015-01-07 | 2019-11-26 | Cyph, Inc. | Cryptographic method for secure communications |

| US10038675B2 (en) * | 2015-10-13 | 2018-07-31 | Google Llc | Storing decrypted body of message and key used to encrypt and decrypt body of message |

| CN106599698B (zh) * | 2015-10-19 | 2019-09-20 | 腾讯科技(深圳)有限公司 | 一种加密图片、解密图片的方法和装置 |

| CN107623625A (zh) * | 2016-07-14 | 2018-01-23 | 忻宏德 | 具有隐藏内容的通信系统及其通信方法 |

| US20180063105A1 (en) * | 2016-09-01 | 2018-03-01 | AtCipher.com Limited | Management of enciphered data sharing |

| US20180124063A1 (en) * | 2016-11-03 | 2018-05-03 | Motorola Mobility Llc | Composite security identifier |

| FR3061823B1 (fr) | 2017-01-10 | 2020-04-24 | Wallix | Procede de transmission d’une information numerique chiffree de bout en bout, application de ce procede et objet connecte mettant en œuvre ce procede. |

| FR3067546A1 (fr) * | 2017-06-19 | 2018-12-14 | Orange | Procedes d’identification operateur de trames a emettre, et de verification d’appartenance operateur, un dispositif de communication et une passerelle de communication |

| CN108011879B (zh) * | 2017-11-30 | 2020-10-16 | 广州酷狗计算机科技有限公司 | 文件加密、解密的方法、装置、设备和存储介质 |

| CN110557738B (zh) * | 2019-07-12 | 2022-06-07 | 安徽中科美络信息技术有限公司 | 一种车辆监测信息安全传输方法及系统 |

| CN112448808B (zh) * | 2019-08-29 | 2024-09-20 | 斑马智行网络(香港)有限公司 | 通信方法、设备、接入点、服务器、系统及存储介质 |

| US12126603B2 (en) | 2019-08-30 | 2024-10-22 | Henry Verheyen | Secure data exchange network |

| EP4022841A4 (en) * | 2019-08-30 | 2023-10-04 | Thunderport, Inc. | SECURE DATA EXCHANGE NETWORK |

| US11317288B2 (en) * | 2019-10-21 | 2022-04-26 | Jpmorgan Chase Bank, N.A. | Systems and methods for securing communication between a native application and an embedded hybrid component on an electronic device |

| US11347895B2 (en) * | 2019-12-03 | 2022-05-31 | Aptiv Technologies Limited | Method and system of authenticated encryption and decryption |

| US11159497B2 (en) * | 2020-01-29 | 2021-10-26 | Citrix Systems, Inc. | Secure message passing using semi-trusted intermediaries |

| US11349644B1 (en) | 2020-04-29 | 2022-05-31 | Wells Fargo Bank, N.A. | Database exclusion (DBX) for multi party access (MPA) to sensitive personal information (SPI) |

| US11729154B2 (en) * | 2021-02-25 | 2023-08-15 | Comcast Cable Communications, Llc | Systems and methods for network privacy |

| US11539671B1 (en) | 2021-11-17 | 2022-12-27 | Uab 360 It | Authentication scheme in a virtual private network |

| US12003487B2 (en) | 2021-11-28 | 2024-06-04 | Uab 360 It | Authentication procedure in a virtual private network |

| CN114302258A (zh) * | 2021-12-21 | 2022-04-08 | 广东纬德信息科技股份有限公司 | 一种智能燃气表安全抄表方法及系统 |

| US11601401B1 (en) | 2022-03-29 | 2023-03-07 | Uab 360 It | Secure configuration of a virtual private network server |

| US11463412B1 (en) * | 2022-03-29 | 2022-10-04 | Uab 360 It | Protected configuration of a virtual private network server |

| TWI840837B (zh) * | 2022-06-16 | 2024-05-01 | 莊連豪 | 加密式多媒體資訊管理系統及其實施方法 |

| CN115426187B (zh) * | 2022-09-02 | 2025-03-28 | 数界(深圳)科技有限公司 | 一种报文转发控制方法、装置、设备和介质 |

| US20240146726A1 (en) * | 2022-10-26 | 2024-05-02 | Whatsapp Llc | Accessing an encrypted platform |

| CN117336100B (zh) * | 2023-11-27 | 2024-02-23 | 湖南湘科智慧科技有限公司 | 基于押运服务多方扁平化沟通的数据处理方法及装置 |

Family Cites Families (30)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US5237610A (en) * | 1990-02-01 | 1993-08-17 | Scientific-Atlanta, Inc. | Independent external security module for a digitally upgradeable television signal decoder |

| GB9605472D0 (en) * | 1996-03-15 | 1996-05-15 | Digi Media Vision Ltd | A secure method and apparatus for data transmission in digital video broadcast data services |

| US5751813A (en) * | 1996-04-29 | 1998-05-12 | Motorola, Inc. | Use of an encryption server for encrypting messages |

| JPH10126406A (ja) | 1996-10-23 | 1998-05-15 | Toyo Commun Equip Co Ltd | ネットワークにおけるデータの暗号方式 |

| US6009173A (en) * | 1997-01-31 | 1999-12-28 | Motorola, Inc. | Encryption and decryption method and apparatus |

| JP3604264B2 (ja) * | 1997-10-06 | 2004-12-22 | 株式会社東芝 | 発信者用端末装置及びネットワークシステム並びに発信情報監視方法 |

| WO2000068814A1 (en) * | 1999-05-06 | 2000-11-16 | General Dynamics Information Systems, Inc. | Transient network architecture |

| JP2001274786A (ja) * | 2000-01-21 | 2001-10-05 | Victor Co Of Japan Ltd | コンテンツ情報伝送方法、コンテンツ情報記録方法、コンテンツ情報伝送装置、コンテンツ情報記録装置、伝送媒体、及び記録媒体 |

| US7039190B1 (en) * | 2000-08-18 | 2006-05-02 | Nortel Networks Limited | Wireless LAN WEP initialization vector partitioning scheme |

| SE522794C2 (sv) * | 2001-02-23 | 2004-03-09 | Ericsson Telefon Ab L M | Anordning och förfarande för kommunicerande av elektroniska data via en nätverksinfrastruktur som har en unicast-mekanism och multicast-mekanism |

| US20030046534A1 (en) * | 2001-08-31 | 2003-03-06 | Alldredge Robert L. | Method and apparatus for secured electronic commerce |

| JP2003244122A (ja) * | 2002-02-14 | 2003-08-29 | Sony Corp | 情報処理システム、情報処理装置および方法、記録媒体、並びにプログラム |

| JP2004201038A (ja) * | 2002-12-18 | 2004-07-15 | Internatl Business Mach Corp <Ibm> | データ記憶装置、これを搭載した情報処理装置及びそのデータ処理方法並びにプログラム |

| US20050108523A1 (en) * | 2003-02-22 | 2005-05-19 | Earle West | Method and apparatus for collecting remote data |

| JP2005236728A (ja) * | 2004-02-20 | 2005-09-02 | Matsushita Electric Ind Co Ltd | サーバ装置、要求発行機器、要求受諾機器、通信システム及び通信方法 |

| JP2006301887A (ja) * | 2005-04-19 | 2006-11-02 | Toshiba Corp | 情報記憶再生システムとその情報端末及び情報バックアップ装置 |

| JP4762991B2 (ja) * | 2005-08-08 | 2011-08-31 | パナソニック株式会社 | 情報管理システム、情報管理方法、情報提供サーバ、情報提供方法、再生装置、再生方法、再生プログラム、再生プログラムを記録したコンピュータ読み取り可能な記録媒体、再生制御回路、記録装置、記録方法、記録プログラム、記録プログラムを記録したコンピュータ読み取り可能な記録媒体及び記録制御回路 |

| JP4909668B2 (ja) * | 2006-07-24 | 2012-04-04 | Kddi株式会社 | ハイブリッド暗号化装置およびハイブリッド暗号化方法 |

| US8412947B2 (en) * | 2006-10-05 | 2013-04-02 | Ceelox Patents, LLC | System and method of secure encryption for electronic data transfer |

| US20090138714A1 (en) * | 2007-11-26 | 2009-05-28 | Kabushiki Kaisha Toshiba | Communication apparatus, key server, management server, communication server, content distribution system, communication method, and recording medium |

| WO2010016163A1 (ja) * | 2008-08-07 | 2010-02-11 | 株式会社Icon | 一括停止処理/決済代行処理サーバ装置及びプログラム |

| JP5390844B2 (ja) * | 2008-12-05 | 2014-01-15 | パナソニック株式会社 | 鍵配布システム、鍵配布方法 |

| JP4519935B2 (ja) * | 2008-12-26 | 2010-08-04 | 株式会社東芝 | 情報通信方法、通信端末装置および情報通信システム |

| WO2011024298A1 (ja) * | 2009-08-28 | 2011-03-03 | リプレックス株式会社 | サービスシステム |

| US8775794B2 (en) * | 2010-11-15 | 2014-07-08 | Jpmorgan Chase Bank, N.A. | System and method for end to end encryption |

| JP5930030B2 (ja) * | 2012-06-29 | 2016-06-08 | 富士通株式会社 | 通信プログラム、通信装置、および通信方法 |

| DE102012111903B4 (de) * | 2012-12-06 | 2015-11-19 | Deutsche Post Ag | Verfahren zum Aufbau einer sicheren Verbindung zwischen Clients |

| US9767299B2 (en) * | 2013-03-15 | 2017-09-19 | Mymail Technology, Llc | Secure cloud data sharing |

| JP6199730B2 (ja) * | 2013-12-25 | 2017-09-20 | 株式会社東芝 | 電流センサ及び電流センサモジュール |

| WO2018031702A1 (en) * | 2016-08-10 | 2018-02-15 | Nextlabs, Inc. | Sharing encrypted documents within and outside an organization |

-

2014

- 2014-04-23 US US14/786,526 patent/US10009321B2/en active Active

- 2014-04-23 SG SG11201508725SA patent/SG11201508725SA/en unknown

- 2014-04-23 CN CN201480023651.0A patent/CN105164968A/zh active Pending

- 2014-04-23 GB GB1520329.2A patent/GB2528226B/en active Active

- 2014-04-23 WO PCT/SG2014/000181 patent/WO2014175830A1/en not_active Ceased

- 2014-04-23 JP JP2016510656A patent/JP6573600B2/ja active Active

- 2014-04-23 AU AU2014257953A patent/AU2014257953B2/en active Active

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2024186173A1 (ko) * | 2023-03-09 | 2024-09-12 | 주식회사 애브체인 | 스마트 계약 기반 신뢰실행환경을 이용한 개인정보 처리 방법 및 시스템 |

Also Published As

| Publication number | Publication date |

|---|---|

| GB201520329D0 (en) | 2015-12-30 |

| HK1213108A1 (zh) | 2016-06-24 |

| WO2014175830A1 (en) | 2014-10-30 |

| GB2528226B (en) | 2021-02-03 |

| GB2528226A (en) | 2016-01-13 |

| CN105164968A (zh) | 2015-12-16 |

| SG11201508725SA (en) | 2015-11-27 |

| US10009321B2 (en) | 2018-06-26 |

| JP2016517248A (ja) | 2016-06-09 |

| AU2014257953A1 (en) | 2015-12-10 |

| AU2014257953B2 (en) | 2018-05-10 |

| US20160134594A1 (en) | 2016-05-12 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP6573600B2 (ja) | エンドツーエンド暗号化通信を許可するために第1のコンピューティングデバイスから第2のコンピューティングデバイスへのデータパケットを処理するための少なくとも1つのサーバによって実行される方法 | |

| US9426126B2 (en) | Method and system for automatic generation of context-aware cover message | |

| US9590951B2 (en) | One-time pad communications network | |

| US11621835B2 (en) | Relay network for encryption system | |

| CN113508563A (zh) | 基于区块链的安全电子邮件系统 | |

| US20140355757A1 (en) | Encryption / decryption of data with non-persistent, non-shared passkey | |

| US20230040769A1 (en) | Secure content routing using one-time pads | |

| US20240039899A1 (en) | System and method for web-browser based end-to-end encrypted messaging and for securely implementing cryptography using client-side scripting in a web browser | |

| US20160359822A1 (en) | Sovereign share encryption protocol | |

| JP2025061093A (ja) | ワンタイムパッド暗号化ハブ | |

| Isobe et al. | Breaking message integrity of an end-to-end encryption scheme of LINE | |

| CN106605419A (zh) | 用于安全的sms通信的方法和系统 | |

| US9825920B1 (en) | Systems and methods for multi-function and multi-purpose cryptography | |

| CN112637230B (zh) | 一种即时通信方法及系统 | |

| US9832179B2 (en) | Stateless server-based encryption associated with a distribution list | |

| KR20170084802A (ko) | 단말기들 간의 보안 데이터 송수신 방법 및 시스템 | |

| US9577995B1 (en) | Systems and methods for enabling secure communication between endpoints in a distributed computerized infrastructure for establishing a social network | |

| CN104243291A (zh) | 一种可保障用户通讯内容安全的即时通讯方法及其系统 | |

| US9178855B1 (en) | Systems and methods for multi-function and multi-purpose cryptography | |

| US9571462B1 (en) | Extensible personality-based messaging system in a distributed computerized infrastructure for establishing a social network | |

| JP6167598B2 (ja) | 情報処理装置、情報処理方法、および、コンピュータ・プログラム | |

| KR20150034591A (ko) | 암호화된 데이터를 재암호화하는 클라우드 서버 및 그것의 재암호화 방법 | |

| US9189638B1 (en) | Systems and methods for multi-function and multi-purpose cryptography |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20170421 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20180216 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20180305 |

|

| A601 | Written request for extension of time |

Free format text: JAPANESE INTERMEDIATE CODE: A601 Effective date: 20180524 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20180905 |

|

| A02 | Decision of refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A02 Effective date: 20190218 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20190614 |

|

| A911 | Transfer to examiner for re-examination before appeal (zenchi) |

Free format text: JAPANESE INTERMEDIATE CODE: A911 Effective date: 20190701 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20190722 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20190813 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 6573600 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |