JP6152770B2 - 管理プログラム、管理方法、および情報処理装置 - Google Patents

管理プログラム、管理方法、および情報処理装置 Download PDFInfo

- Publication number

- JP6152770B2 JP6152770B2 JP2013209889A JP2013209889A JP6152770B2 JP 6152770 B2 JP6152770 B2 JP 6152770B2 JP 2013209889 A JP2013209889 A JP 2013209889A JP 2013209889 A JP2013209889 A JP 2013209889A JP 6152770 B2 JP6152770 B2 JP 6152770B2

- Authority

- JP

- Japan

- Prior art keywords

- information

- setting

- setting information

- change

- rule

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

- 238000007726 management method Methods 0.000 title claims description 66

- 230000010365 information processing Effects 0.000 title claims description 14

- 238000004364 calculation method Methods 0.000 claims description 50

- 238000000034 method Methods 0.000 claims description 41

- 238000012545 processing Methods 0.000 claims description 15

- 238000010586 diagram Methods 0.000 description 20

- 230000006870 function Effects 0.000 description 14

- 238000004891 communication Methods 0.000 description 10

- 230000003287 optical effect Effects 0.000 description 6

- 230000007704 transition Effects 0.000 description 6

- 230000001186 cumulative effect Effects 0.000 description 4

- 238000000605 extraction Methods 0.000 description 4

- 230000007423 decrease Effects 0.000 description 3

- 230000002093 peripheral effect Effects 0.000 description 3

- 230000004397 blinking Effects 0.000 description 2

- 239000003086 colorant Substances 0.000 description 2

- 230000000694 effects Effects 0.000 description 2

- 238000005516 engineering process Methods 0.000 description 2

- 238000011084 recovery Methods 0.000 description 2

- 239000004065 semiconductor Substances 0.000 description 2

- 238000012790 confirmation Methods 0.000 description 1

- 238000003745 diagnosis Methods 0.000 description 1

- 239000000284 extract Substances 0.000 description 1

- 238000009434 installation Methods 0.000 description 1

- 230000001788 irregular Effects 0.000 description 1

- 239000004973 liquid crystal related substance Substances 0.000 description 1

- 238000012544 monitoring process Methods 0.000 description 1

- 230000003449 preventive effect Effects 0.000 description 1

- 238000012360 testing method Methods 0.000 description 1

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/01—Protocols

- H04L67/10—Protocols in which an application is distributed across nodes in the network

- H04L67/1097—Protocols in which an application is distributed across nodes in the network for distributed storage of data in networks, e.g. transport arrangements for network file system [NFS], storage area networks [SAN] or network attached storage [NAS]

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L67/00—Network arrangements or protocols for supporting network services or applications

- H04L67/34—Network arrangements or protocols for supporting network services or applications involving the movement of software or configuration parameters

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L41/00—Arrangements for maintenance, administration or management of data switching networks, e.g. of packet switching networks

- H04L41/08—Configuration management of networks or network elements

- H04L41/0803—Configuration setting

- H04L41/0813—Configuration setting characterised by the conditions triggering a change of settings

- H04L41/0816—Configuration setting characterised by the conditions triggering a change of settings the condition being an adaptation, e.g. in response to network events

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L41/00—Arrangements for maintenance, administration or management of data switching networks, e.g. of packet switching networks

- H04L41/08—Configuration management of networks or network elements

- H04L41/085—Retrieval of network configuration; Tracking network configuration history

- H04L41/0853—Retrieval of network configuration; Tracking network configuration history by actively collecting configuration information or by backing up configuration information

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L41/00—Arrangements for maintenance, administration or management of data switching networks, e.g. of packet switching networks

- H04L41/08—Configuration management of networks or network elements

- H04L41/0893—Assignment of logical groups to network elements

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L41/00—Arrangements for maintenance, administration or management of data switching networks, e.g. of packet switching networks

- H04L41/14—Network analysis or design

- H04L41/147—Network analysis or design for predicting network behaviour

Description

〔第1の実施の形態〕

図1は、第1の実施の形態に係る情報処理装置の機能構成例を示す図である。情報処理装置10は、記憶手段11、決定手段12、取得手段13、および予測手段14を有している。

予測手段14は、取得した履歴情報に基づいて、変更予定情報1に示される設定情報の変更を行うことによるシステムへの影響度合いを予測する。例えば予測手段14は、取得した履歴情報に示されている重要度に基づいて、影響度合いを予測することができる。重要度を用いる場合、例えば予測手段14は、取得した履歴情報に示されている重要度の平均を影響度合いとする。また予測手段14は、第1の割合と第2の割合との類似度が高い履歴情報ほど、その履歴情報の内容を、予測に強く反映させてもよい。さらに予測手段14は、取得した履歴情報に示される重要度の分布から、予測した重要度の偏差値を計算し、その偏差値を所定の閾値と比較することで、予定されている設定変更の危険度のランクを判定することもできる。

〔第2の実施の形態〕

次に第2の実施の形態について説明する。第2の実施の形態は、複数のデータセンタのサーバなどの機器に対する設定情報(例えばパラメータ)の値を変更する場合の障害発生の危険度を予測するものである。

図3は、管理装置のハードウェアの一構成例を示す図である。管理装置100は、プロセッサ101によって装置全体が制御されている。プロセッサ101には、バス109を介してメモリ102と複数の周辺機器が接続されている。プロセッサ101は、マルチプロセッサであってもよい。プロセッサ101は、例えばCPU(Central Processing Unit)、MPU(Micro Processing Unit)、またはDSP(Digital Signal Processor)である。プロセッサ101の機能の少なくとも一部を、ASIC(Application Specific Integrated Circuit)、PLD(Programmable Logic Device)などの電子回路で実現してもよい。

図4は、管理装置の機能を示すブロック図である。管理装置100は、情報の管理機能として、例えばHDD103内に、構成管理データベース(CMDB:Configuration Management Database)110と障害履歴管理データベース(DB)とが、予め構築されている。

図5は、CMDBに格納される情報の一例を示す図である。CMDB110には、ツリー情報111とルール管理表112とが格納されている。ツリー情報111は、システム内のサーバ間の接続関係を、階層構造で示す情報である。ルール管理表112は、設定情報に適用される、設定共通化のルールを示す情報である。

図7は、ルール管理表のデータ構造の一例を示す図である。ルール管理表112には、ID、サーバ、設定ファイル名、設定項目名、設定値、ルール、およびルール対象サーバ数の欄が設けられている。

図8は、ルール「第1階層共通」の適用例を示す図である。ルールが「第1階層共通」の場合、ルールに厳密に従うと、第1階層のグループ「全体」に属するサーバ(システムのすべてのサーバ)に共通の値が設定される。

次に、障害履歴管理DB120について詳細に説明する。

[ステップS101]U/I130は、サーバに対する設定情報の変更内容の入力を受け付ける。例えばU/I130は、変更予定情報入力画面をモニタ21に表示する。そしてU/I130は、変更予定情報入力画面に設けられた入力フィールドにユーザが入力した変更内容を取得する。U/I130は、取得した変更内容を、変更予定情報としてイレギュラー度算出部141に送信する。変更予定情報には、例えば変更対象のサーバ、設定ファイル名、変更項目名、および設定値が含まれる。

<イレギュラー度算出>

第2の実施の形態で算出するイレギュラー度としては、例えば、以下のような性質を持つようにする。

・イレギュラー度「低」:例1

「サーバ個別」ルールに所属する設定情報の値の変更を、1台のサーバに対してだけ行う場合。

・イレギュラー度「低」:例2

「第1階層共通」ルールに所属する設定情報の値の、別の共通値への変更を、すべてのサーバに対して行う場合。

・イレギュラー度「高」:例1

「第1階層共通」ルールに所属する設定情報の値の変更を、1台のサーバに対してだけ行う場合。

・イレギュラー度「中」:例1

「第2階層共通」、「第3階層共通」など中間的なレイヤーで共通している設定情報の値の変更を、1台のサーバに対してだけ行う場合。

イレギュラー度=ルール対象サーバ数/変更サーバ数/(1+ルール対象範囲内エントロピ) ・・・(1)

ルール対象サーバ数は、ルール管理表112から取得できる。変更サーバ数は、変更予定情報に示される、変更対象のサーバの数である。ルール対象範囲内エントロピは、同一ルールが適用されるサーバ内での設定情報のエントロピ(平均情報量)である。エントロピは、情報の出現確率の偏りの度合いを表すものである。1つの情報が出現確率「1」で出現する場合、エントロピは0となる。複数の情報が、それぞれ1未満の確率で出現する場合、エントロピは正の実数となる。また複数の情報の出現頻度の偏りが大きいほど、エントロピは小さくなる。ルール対象範囲内エントロピは、以下の式で求められる。

ルール対象範囲内エントロピ=−ΣP(A)logP(A) ・・・(2)

ここで、P(A)は、変更対象の設定情報と同じルールが適用されるサーバにおいて、その設定情報に現在設定されている値(A)の出現確率である。Σは、総和を表す記号である。対数(log)の底は、例えば「2」とする。ルールが適用されるサーバ内での、適用対象の種別の設定情報の値が完全に統一されている場合、ルール対象範囲内エントロピは「0」となる。ルールから逸脱した値が設定されたサーバが多くなるほど、ルール対象範囲内エントロピの値が大きくなる。すなわち、ルール対象範囲内エントロピは、設定変更前におけるルールからの乖離度合いを示している。

図14は、イレギュラー度の算出手順の一例を示すフローチャートである。

[ステップS111]イレギュラー度算出部141は、変更対象の設定情報に適用されるルールを取得する。例えばイレギュラー度算出部141は、変更予定情報に示される、変更対象のサーバ、設定ファイル名、変更項目名の組に合致するレコードを、CMDB110内のルール管理表112から検索する。そしてイレギュラー度算出部141は、検索でヒットしたレコードに設定されているルールを取得する。

イレギュラー度算出部141は、ステップS111で取得したルールに基づいて、共通のルールが適用されるグループの階層を判断する。例えば、ルールが「第1階層共通」であれば、第1階層のグループ内のサーバに対して共通のルールが適用される。またルールが「第2階層共通」であれば、第2階層のグループ内のサーバに対して共通のルールが適用される。

[ステップS115]イレギュラー度算出部141は、イレギュラー度を算出する。例えばイレギュラー度算出部141は、ステップS112〜S114で取得した、ルール対象サーバ数・変更サーバ数・ルール対象範囲内エントロピを式(1)に代入し、式(1)の右辺を計算する。計算結果がイレギュラー度となる。

図15は、ルール対象サーバ数・変更サーバ数に応じたイレギュラー度の違いを示す図である。なお図15の例では、設定対象のサーバと同じグループに属するすべてのサーバにおいて、設定対象の項目に同じ値が設定されているものとする。すなわち、ルール対象範囲内エントロピが「0」のときに、1つまたは2つのサーバの設定変更を行う場合を想定している。

図16は、ルール対象範囲内エントロピが「0」の場合のイレギュラー度算出例を示す図である。図16の例では、変更予定情報71において、ルール「第1階層共通」が適用される設定情報が、変更対象に指定されているものとする。すなわち標準的な設定を行うルールでは、変更予定情報71において設定ファイル名と設定項目名とで特定される、すべてのサーバ内の設定情報に、共通の値を設定することが規定されている。また変更予定情報71では、変更対象のサーバとして、1台のサーバが指定されている。

イレギュラー度が算出されると、算出されたイレギュラー度を用いて重要度が予測される。

[ステップS121]重要度予測部142は、障害履歴管理表121のレコードのうちの、未処理のレコードを1つ選択する。

R={R(e)+R(ne)}/関連障害履歴数 ・・・(3)

ここで、「R(e)」は、同一設定項目の履歴情報の積算重要度である。例えば同一設定項目の履歴情報が2件であり、それぞれの重要度が「1」と「2」の場合、「R(e)=1+2=3」となる。

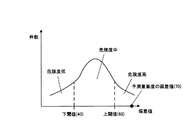

算出された予測重要度に基づいて、予定されている設定変更の危険度が判定される。例えば危険度判定部143は、障害履歴管理表121の全レコードの重要度をもとに、予測重要度の偏差値を評価する。そして危険度判定部143は、偏差値の値に基づいて、危険度を判定する。偏差値と危険度との関係は、以下の通りとする。

・偏差値が下閾値未満:危険度低

・偏差値が下閾値以上〜上閾値未満:危険度中

・偏差値が上閾値以上:危険度高

閾値は任意の値を設定可能である。例えば下閾値=40、上閾値=60とする。以下に、危険度判定処理の手順について説明する。

[ステップS131]危険度判定部143は、障害履歴管理表121の全レコードの重要度の平均を算出する。

[ステップS133]危険度判定部143は、予測重要度、重要度の平均、および標準偏差に基づいて、予測重要度の偏差値を算出する。なお、偏差値の計算式は以下の通りである。

偏差値={10×(予測重要度−重要度の平均)}/標準偏差+50 ・・・(4)

[ステップS134]危険度判定部143は、予測重要度の偏差値と閾値とを比較し、危険度(低・中・高)を判定する。

2,3a,3b,4a,4b 集合

10 情報処理装置

11 記憶手段

12 決定手段

13 取得手段

14 予測手段

Claims (10)

- 複数の集合に分類された複数の装置を有するシステムを管理する管理プログラムであって、

コンピュータに、

特定の集合に属する装置のうちの第1の割合の装置の設定情報の変更予定を示す変更予定情報に基づいて、同一集合に属する装置のうちの少なくとも一部の装置の設定情報を変更したときの内容を含む履歴情報を記憶する記憶手段から、同一集合に属する装置のうちの、前記第1の割合と所定の類似関係を満たす第2の割合の装置の設定情報を変更したときの履歴情報を取得し、

取得した該履歴情報に基づいて、前記変更予定情報に示される設定情報の変更を行うことによる前記システムへの影響を予測する、

処理を実行させることを特徴とする管理プログラム。 - 前記システム内の前記複数の装置が、階層構造の集合に分類されており、設定情報の種別ごとに、設定情報の値をどの階層の集合で共通化するのかに関するルールが定義されており、

前記変更予定情報には、設定変更対象の少なくとも1つの装置、および値を変更する設定情報の種別が指定されており、

前記コンピュータに、さらに、

前記変更予定情報に基づいて、値を変更する設定情報の種別に適用されるルールに示される階層の集合のうち、該少なくとも1つの装置が共に属する集合を特定し、該集合に属する装置に対する、該少なくとも1つの装置の割合を、前記第1の割合と決定する、

処理を実行させることを特徴とする請求項1記載の管理プログラム。 - 履歴情報の取得では、前記記憶手段から、値を変更する設定情報と同じ種別の設定情報を変更したときの履歴情報を、さらに取得する、

ことを特徴とする請求項1または2に記載の管理プログラム。 - 影響の予測では、前記第1の割合と前記第2の割合との類似度が高い履歴情報ほど、該履歴情報の内容を、予測に強く反映させる、

ことを特徴とする請求項1乃至3のいずれかに記載の管理プログラム。 - 履歴情報の取得では、前記特定の集合に属する装置それぞれの設定情報のうち、値を変更する設定情報と同じ種別の設定情報の値を比較し、ルールからの乖離度合いを計算し、計算結果を、前記所定の類似関係を満たすかどうかの判定に利用する、

ことを特徴とする請求項1乃至4のいずれかに記載の管理プログラム。 - 前記記憶手段に記憶されている履歴情報には、同一集合に属する装置のうちの少なくとも一部の装置の設定情報を変更したときの前記システムへの影響度合いが示されており、

前記影響の予測では、前記システムへの影響の度合いを予測する、

ことを特徴とする請求項1乃至5のいずれかに記載の管理プログラム。 - 前記記憶手段に記憶されている履歴情報には、設定情報の変更により生じた障害の重要度が含まれており、

影響の予測では、取得した履歴情報に示される重要度に基づいて、予定されている設定変更を実施することによる影響度合いを予測する、

ことを特徴とする請求項6記載の管理プログラム。 - 影響の予測では、取得した履歴情報に示される重要度に基づいて、予定されている設定変更を実施することで発生する障害の重要度を予測し、取得した履歴情報に示される重要度の分布から、予測した重要度の偏差値を計算し、該偏差値を所定の閾値と比較することで、予定されている設定変更の危険度のランクを判定する、

ことを特徴とする請求項7記載の管理プログラム。 - 複数の集合に分類された複数の装置を有するシステムを管理する管理方法であって、

コンピュータが、

特定の集合に属する装置のうちの第1の割合の装置の設定情報の変更予定を示す変更予定情報に基づいて、同一集合に属する装置のうちの少なくとも一部の装置の設定情報を変更したときの内容を含む履歴情報を記憶する記憶手段から、同一集合に属する装置のうちの、前記第1の割合と所定の類似関係を満たす第2の割合の装置の設定情報を変更したときの履歴情報を取得し、

取得した該履歴情報に基づいて、前記変更予定情報に示される設定情報の変更を行うことによる前記システムへの影響を予測する、

処理を実行させることを特徴とする管理方法。 - 複数の集合に分類された複数の装置を有するシステムを管理する情報処理装置であって、

特定の集合に属する装置のうちの第1の割合の装置の設定情報の変更予定を示す変更予定情報に基づいて、同一集合に属する装置のうちの少なくとも一部の装置の設定情報を変更したときの内容を含む履歴情報を記憶する記憶手段から、同一集合に属する装置のうちの、前記第1の割合と所定の類似関係を満たす第2の割合の装置の設定情報を変更したときの履歴情報を取得する取得手段と、

取得した該履歴情報に基づいて、前記変更予定情報に示される設定情報の変更を行うことによる前記システムへの影響を予測する予測手段と、

を有する情報処理装置。

Priority Applications (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2013209889A JP6152770B2 (ja) | 2013-10-07 | 2013-10-07 | 管理プログラム、管理方法、および情報処理装置 |

| US14/505,219 US20150100579A1 (en) | 2013-10-07 | 2014-10-02 | Management method and information processing apparatus |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2013209889A JP6152770B2 (ja) | 2013-10-07 | 2013-10-07 | 管理プログラム、管理方法、および情報処理装置 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2015075807A JP2015075807A (ja) | 2015-04-20 |

| JP6152770B2 true JP6152770B2 (ja) | 2017-06-28 |

Family

ID=52777829

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2013209889A Expired - Fee Related JP6152770B2 (ja) | 2013-10-07 | 2013-10-07 | 管理プログラム、管理方法、および情報処理装置 |

Country Status (2)

| Country | Link |

|---|---|

| US (1) | US20150100579A1 (ja) |

| JP (1) | JP6152770B2 (ja) |

Families Citing this family (9)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US10084645B2 (en) * | 2015-11-30 | 2018-09-25 | International Business Machines Corporation | Estimating server-change risk by corroborating historic failure rates, predictive analytics, and user projections |

| US10310933B2 (en) * | 2017-01-13 | 2019-06-04 | Bank Of America Corporation | Near real-time system or network incident detection |

| US10191736B2 (en) * | 2017-04-28 | 2019-01-29 | Servicenow, Inc. | Systems and methods for tracking configuration file changes |

| JP6977367B2 (ja) * | 2017-07-27 | 2021-12-08 | 富士フイルムビジネスイノベーション株式会社 | プログラム及び記事編集支援装置 |

| CN108923952B (zh) * | 2018-05-31 | 2021-11-30 | 北京百度网讯科技有限公司 | 基于服务监控指标的故障诊断方法、设备及存储介质 |

| US11036561B2 (en) * | 2018-07-24 | 2021-06-15 | Oracle International Corporation | Detecting device utilization imbalances |

| JP7240348B2 (ja) * | 2020-03-06 | 2023-03-15 | 株式会社日立製作所 | 計算機システム及びアプリケーションデータの配置制御方法 |

| CN113950075A (zh) * | 2020-07-17 | 2022-01-18 | 华为技术有限公司 | 预测方法和终端设备 |

| GB202210783D0 (en) * | 2022-07-22 | 2022-09-07 | Microsoft Technology Licensing Llc | Deploying a change to a network service |

Family Cites Families (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP4896573B2 (ja) * | 2006-04-20 | 2012-03-14 | 株式会社東芝 | 障害監視システムと方法、およびプログラム |

| JP2008234617A (ja) * | 2007-02-23 | 2008-10-02 | Matsushita Electric Works Ltd | 設備監視システム及び監視装置 |

| US8166552B2 (en) * | 2008-09-12 | 2012-04-24 | Hytrust, Inc. | Adaptive configuration management system |

| US8024617B2 (en) * | 2009-03-30 | 2011-09-20 | Hitachi, Ltd. | Method and apparatus for cause analysis involving configuration changes |

| US9298538B2 (en) * | 2012-08-16 | 2016-03-29 | Vmware, Inc. | Methods and systems for abnormality analysis of streamed log data |

-

2013

- 2013-10-07 JP JP2013209889A patent/JP6152770B2/ja not_active Expired - Fee Related

-

2014

- 2014-10-02 US US14/505,219 patent/US20150100579A1/en not_active Abandoned

Also Published As

| Publication number | Publication date |

|---|---|

| JP2015075807A (ja) | 2015-04-20 |

| US20150100579A1 (en) | 2015-04-09 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP6152770B2 (ja) | 管理プログラム、管理方法、および情報処理装置 | |

| US9690645B2 (en) | Determining suspected root causes of anomalous network behavior | |

| US9124488B2 (en) | Method and apparatus for visualizing the health of datacenter objects | |

| KR101971013B1 (ko) | 빅데이터 기반의 클라우드 인프라 실시간 분석 시스템 및 그 제공방법 | |

| US20160378583A1 (en) | Management computer and method for evaluating performance threshold value | |

| JP6387777B2 (ja) | 評価プログラム、評価方法、および評価装置 | |

| US20170063709A1 (en) | Methods and apparatus to manage and execute actions in computing environments | |

| US10108455B2 (en) | Methods and apparatus to manage and execute actions in computing environments based on a type of virtual compute node | |

| US20170261403A1 (en) | Abnormality detection procedure development apparatus and abnormality detection procedure development method | |

| US9736031B2 (en) | Information system construction assistance device, information system construction assistance method, and information system construction assistance program | |

| US10122649B2 (en) | Methods and apparatus to manage and execute actions in computing environments based on a routing path | |

| US9696982B1 (en) | Safe host deployment for a heterogeneous host fleet | |

| US11416321B2 (en) | Component failure prediction | |

| US20190182118A1 (en) | Network Anomaly Detection | |

| JP2018180759A (ja) | システム分析装置、及びシステム分析方法 | |

| US20150248508A1 (en) | Information system construction device, information system construction method, and storage medium | |

| US20200175380A1 (en) | Automated feature generation for sensor subset selection | |

| CN114270391A (zh) | 量化隐私影响 | |

| US20150261647A1 (en) | Information system construction assistance device, information system construction assistance method, and recording medium | |

| US9760611B2 (en) | Identifying element relationships in a document | |

| JP7032640B2 (ja) | 影響範囲特定プログラム、影響範囲特定方法、および影響範囲特定装置 | |

| CN112817869A (zh) | 测试方法、装置、介质及电子设备 | |

| US20230177152A1 (en) | Method, apparatus, and computer-readable recording medium for performing machine learning-based observation level measurement using server system log and performing risk calculation using the same | |

| US20180060987A1 (en) | Identification of abnormal behavior in human activity based on internet of things collected data | |

| US10970643B2 (en) | Assigning a fire system safety score and predictive analysis via data mining |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20160606 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20170425 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20170502 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20170515 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 6152770 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| LAPS | Cancellation because of no payment of annual fees |