JP6098155B2 - 音声メモのセキュアな記録及び共有システム - Google Patents

音声メモのセキュアな記録及び共有システム Download PDFInfo

- Publication number

- JP6098155B2 JP6098155B2 JP2012275735A JP2012275735A JP6098155B2 JP 6098155 B2 JP6098155 B2 JP 6098155B2 JP 2012275735 A JP2012275735 A JP 2012275735A JP 2012275735 A JP2012275735 A JP 2012275735A JP 6098155 B2 JP6098155 B2 JP 6098155B2

- Authority

- JP

- Japan

- Prior art keywords

- attendee

- conference

- data

- recording

- recording device

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/30—Authentication, i.e. establishing the identity or authorisation of security principals

- G06F21/31—User authentication

- G06F21/32—User authentication using biometric data, e.g. fingerprints, iris scans or voiceprints

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04M—TELEPHONIC COMMUNICATION

- H04M1/00—Substation equipment, e.g. for use by subscribers

- H04M1/72—Mobile telephones; Cordless telephones, i.e. devices for establishing wireless links to base stations without route selection

- H04M1/724—User interfaces specially adapted for cordless or mobile telephones

- H04M1/72403—User interfaces specially adapted for cordless or mobile telephones with means for local support of applications that increase the functionality

- H04M1/72409—User interfaces specially adapted for cordless or mobile telephones with means for local support of applications that increase the functionality by interfacing with external accessories

- H04M1/72412—User interfaces specially adapted for cordless or mobile telephones with means for local support of applications that increase the functionality by interfacing with external accessories using two-way short-range wireless interfaces

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G06F21/62—Protecting access to data via a platform, e.g. using keys or access control rules

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04M—TELEPHONIC COMMUNICATION

- H04M3/00—Automatic or semi-automatic exchanges

- H04M3/42—Systems providing special services or facilities to subscribers

- H04M3/56—Arrangements for connecting several subscribers to a common circuit, i.e. affording conference facilities

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04M—TELEPHONIC COMMUNICATION

- H04M2203/00—Aspects of automatic or semi-automatic exchanges

- H04M2203/30—Aspects of automatic or semi-automatic exchanges related to audio recordings in general

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04M—TELEPHONIC COMMUNICATION

- H04M2250/00—Details of telephonic subscriber devices

- H04M2250/02—Details of telephonic subscriber devices including a Bluetooth® interface

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04M—TELEPHONIC COMMUNICATION

- H04M3/00—Automatic or semi-automatic exchanges

- H04M3/42—Systems providing special services or facilities to subscribers

- H04M3/42221—Conversation recording systems

Landscapes

- Engineering & Computer Science (AREA)

- Theoretical Computer Science (AREA)

- Computer Networks & Wireless Communication (AREA)

- Computer Security & Cryptography (AREA)

- Signal Processing (AREA)

- General Physics & Mathematics (AREA)

- Computer Hardware Design (AREA)

- Software Systems (AREA)

- Physics & Mathematics (AREA)

- General Engineering & Computer Science (AREA)

- Human Computer Interaction (AREA)

- General Health & Medical Sciences (AREA)

- Bioethics (AREA)

- Health & Medical Sciences (AREA)

- Multimedia (AREA)

- Telephonic Communication Services (AREA)

Description

(付記1) オーディオデータをセキュアに記録及び共有するシステムであって、

通信インタフェース、

出席者に関連付けられた出席者装置を会議に対して登録するよう構成された登録モジュール、

前記会議で生成された音声を、該音声を表すオーディオデータに変換するよう構成されたマイクロフォン、

前記オーディオデータを暗号化するよう構成された暗号化エンジン、

前記出席者による後のアクセスのために、前記の暗号化された音声を前記出席者装置に関連付け格納するよう構成された記憶装置、

を備えたシステム。

(付記2) 前記登録モジュール、前記マイクロフォン及び前記暗号化モジュールは、前記会議に存在する記録装置に含まれ、前記記憶装置はサーバに含まれる、付記1に記載のシステム。

(付記3) 前記登録モジュールは、

前記通信インタフェースを通じて、前記通信インタフェース、前記登録モジュール、前記マイクロフォン及び前記暗号化エンジンを有する記録装置に関連付けられた場所データを得て、

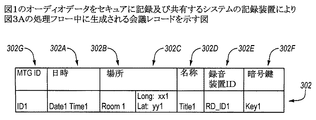

前記会議に関連付けられた会議情報を有する会議レコードを生成し、該会議情報は、前記会議の日時、前記会議の予定場所、前記記録装置の場所データ、前記会議の名称及び前記記録装置の識別子のうちの少なくとも1つを有し、

前記通信インタフェースを通じて、前記会議情報を前記記録装置を有するサーバに登録し、

前記通信インタフェースを通じて、前記サーバから、前記会議に関連付けられたユニークな会議識別子を受信し、

前記ユニークな会議識別子を前記会議レコードに保存する、

付記1に記載のシステム。

(付記4) 前記登録モジュールは、

前記通信インタフェースを通じて、前記出席者装置から装置情報を受信し、該装置情報は、前記出席者に関連付けられた名前、前記出席者装置の識別子、前記出席者装置の場所データ及び前記出席者装置の公開鍵のうちの少なくとも1つを有し、

前記装置情報に基づき、前記出席者装置が前記記録装置の所定の近傍範囲内に存在すると決定し、

前記出席者装置にユーザ識別子を発行し、該ユーザ識別子を前記装置情報と共に保存し、

前記ユーザ識別子及び前記ユニークな会議識別子を前記出席者装置へ送信する、

ことにより前記出席者装置を登録するよう構成される、付記3に記載のシステム。

(付記5) 前記出席者の生体標識を検出し、対応する第1の生体標識データを生成するよう構成されたセンサであって、該第1の生体標識データは、前記出席者装置の登録中に前記出席者装置により検出された前記出席者の生体標識を表す第2の生体標識データとの比較で、前記出席者装置及び前記出席者が前記会議に存在していると認証するために用いられる、センサ、

前記通信インタフェースに含まれるスピーカであって、前記スピーカは、超音波データ信号を発するよう構成され、前記マイクロフォンは超音波データ信号を受信するよう構成され、発せられた超音波データ信号及び受信された超音波データ信号は、前記通信インタフェースを含む記録装置と前記出席者装置の登録中に前記会議に存在している出席者装置との間で交換される情報を有する、スピーカ、

前記会議に存在しているオブジェクトの画像をキャプチャし、第1の画像データを生成するよう構成されたカメラであって、該第1の画像データは、前記出席者装置の登録中に前記出席者装置により生成された前記オブジェクトの第2の画像データとの比較により、前記出席者装置が前記会議に存在していると認証するために用いられる、カメラ、

前記通信インタフェースに含まれる近距離通信インタフェース(Near Field Communication:NFC)であって、前記NFCインタフェースは、前記記録装置と前記出席者装置の登録中に前記会議に存在している出席者装置との間でデータを交換するよう構成される、NFCインタフェース、

のうちの少なくとも1つを更に有する付記1に記載のシステム。

(付記6) 前記暗号化エンジンは、

前記出席者装置が前記記憶装置からの暗号化オーディオデータに後にアクセスし、前記出席者装置の対応する秘密鍵を用いて復号化できるように、前記出席者装置の公開鍵で、又は

共通暗号鍵の別個のコピーが前記会議に対して登録された各出席者装置の対応する公開鍵により暗号化され、各出席者装置が前記記憶装置からの暗号化オーディオデータに後にアクセスし、先ず前記共通暗号鍵を対応する秘密鍵を用いて復号化し、次に前記暗号化オーディオデータを前記共通暗号鍵を用いて復号化できるように、前記共通暗号鍵で、

前記オーディオデータを暗号化するよう構成される、付記1に記載のシステム。

(付記7) スピーカ識別モジュールは、前記会議中のスピーカの開始時間及び終了時間のファイルを生成するよう構成される、付記1に記載のシステム。

(付記8) 前記出席者装置が前記通信インタフェースを有する記録装置の所定の近傍範囲内に存在するか否かを、前記会議中に周期的に決定するよう構成された近接性モジュール、を更に有し、

前記暗号化エンジンは、前記の周期的な決定と決定の間の間隔に対応するセグメントで、前記オーディオデータを記録及び暗号化するよう構成され、

前記出席者装置が前記対応する間隔の始めに前記記録装置の前記所定の近傍範囲内に存在すると決定された暗号化オーディオデータセグメントのみが、前記出席者装置に関連付けられる、

付記1に記載のシステム。

(付記9) データをセキュアに記録し記録されたデータを共有する方法であって、前記方法は、

出席者に関連付けられた出席者装置を会議に対して登録するステップ、

前記会議中にオーディオデータを記録するステップ、

前記オーディオデータを暗号化するステップ、

前記出席者による後のアクセスのために、前記の暗号化オーディオデータを前記出席者装置に関連付けるステップ、

を有する方法。

(付記10) 出席者に関連付けられた出席者装置を会議に対して登録するステップは、前記出席者装置及び前記出席者を前記会議に存在していると認証するステップを有する、付記9に記載の方法。

(付記11) 前記出席者装置及び前記出席者を前記会議に存在していると認証するステップは、

前記オーディオデータを記録する記録装置で、前記出席者の生体標識を検出するステップであって、前記生体標識は第1のデータにより表される、ステップ、

前記記録装置で、前記出席者に関連付けられた前記出席者装置により検出された前記出席者の生体標識を表す第2のデータを受信するステップ、

前記第1のデータを前記第2のデータと比較することにより、前記出席者装置及び出席者が前記会議に存在していると決定するステップ、

を有する、付記10に記載の方法。

(付記12) 前記出席者装置及び前記出席者を前記会議に存在していると認証するステップは、

前記オーディオデータを記録する記録装置で、前記出席者の生体標識を検出するステップであって、前記生体標識は第1のデータにより表される、ステップ、

前記第1のデータをサーバへ送信するステップであって、前記サーバは、前記出席者装置から、装置識別子と前記出席者装置により検出された前記出席者の生体標識を表す第2のデータとを受信するよう構成され、前記サーバは、前記第1のデータを前記第2のデータと比較することにより、前記出席者装置及び出席者が前記会議に存在していると決定するよう更に構成される、ステップ、

前記サーバから、前記出席者装置及び出席者が認証されたという確認を受信するステップであって、前記確認は前記装置識別子を有する、ステップ、

会議識別子及び前記出席者に割り当てられたユーザ識別子を前記出席者装置へ送信するステップ、

を有する、付記10に記載の方法。

(付記13) 前記出席者装置及び前記出席者を前記会議に存在していると認証するステップは、

前記オーディオデータを記録する記録装置の公開鍵と前記会議のユニークな会議識別子を含む第1の超音波データ信号をブロードキャストするステップ、

前記出席者装置から、共に前記記録装置の公開鍵で暗号化された前記出席者装置の公開鍵と前記出席者装置の識別子とを含む第2の超音波データ信号を受信するステップ、

前記出席者装置の公開鍵及び前記出席者装置の識別子を、前記記録装置の公開鍵に対応する前記記録装置の秘密鍵で復号化するステップ、

を有する、付記10に記載の方法。

(付記14) 前記出席者装置及び前記出席者を前記会議に存在していると認証するステップは、

前記オーディオデータを記録する記録装置で、前記会議に存在するオブジェクトの画像、前記記録装置の場所を表す場所データ又は前記記録装置の場所に関連付けられた環境情報のうちの少なくとも1つを表す第1のデータをキャプチャするステップ、

前記第1のデータをサーバへ送信するステップであって、前記サーバは、前記出席者装置から、前記出席者装置によりキャプチャされた第2のデータを受信するよう構成され、前記第2のデータは、前記会議に存在する前記オブジェクトの画像、前記出席者装置の場所を表す場所データ又は前記出席者装置の場所に関連付けられた環境情報のうちの少なくとも1つを表し、前記サーバは、前記第1のデータを前記第2のデータと比較することにより、前記出席者装置及び出席者が前記会議に存在していると決定するよう更に構成される、ステップ、

前記サーバから、前記出席者装置及び前記出席者は認証されたという確認を受信するステップ、

を有する、付記10に記載の方法。

(付記15) 前記出席者装置及び前記出席者を前記会議に存在していると認証するステップは、

前記オーディオデータを記録する記録装置で、前記会議に存在するオブジェクトの画像、前記記録装置の場所を表す場所データ又は前記記録装置の場所に関連付けられた環境情報のうちの少なくとも1つを表す第1のデータをキャプチャするステップ、

前記出席者装置から前記出席者装置によりキャプチャされた前記第2のデータを受信するステップであって、前記第2のデータは、前記会議に存在する前記オブジェクトの画像、前記出席者装置の場所を表す場所データ又は前記出席者装置の場所に関連付けられた環境情報のうちの少なくとも1つを表す、ステップ、

前記第1のデータを前記第2のデータと比較することにより、前記出席者装置及び出席者が前記会議に存在していると決定するステップ、

を有する、付記10に記載の方法。

(付記16) 前記出席者装置及び前記出席者を前記会議に存在していたと認証するステップは、

前記オーディオデータを記録する記録装置で、前記記録装置の場所データを得るステップ、

前記出席者装置から前記記録装置の近距離通信(Near Field Communication:NFC)インタフェースを通じて、前記出席者装置の場所データを受信するステップ、

前記記録装置の場所データ及び前記出席者装置の場所データに基づき、前記出席者装置が前記記録装置の所定の近傍範囲内に存在すると決定するステップ、

を有する、付記10に記載の方法。

(付記17) 前記オーディオデータを記録するために用いられる記録装置に関連付けられた場所データを得るステップ、

前記会議に関連付けられた会議情報を有する会議レコードを生成するステップであって、該会議情報は、前記会議の日時、前記会議の予定場所、前記記録装置の場所データ、前記会議の名称及び前記記録装置の識別子のうちの少なくとも1つを有する、ステップ、

前記会議情報をサーバに登録するステップ、

前記サーバから、前記会議に関連付けられたユニークな会議識別子を受信するステップ、

前記ユニークな会議識別子を前記会議レコードに保存するステップ、

を更に有する付記9に記載の方法。

(付記18) 前記出席者に関連付けられた前記出席者装置を前記会議に対して登録するステップは、

前記出席者装置から装置情報を受信し、該装置情報は、前記出席者に関連付けられた名前、前記出席者装置の識別子、前記出席者装置の場所データ及び前記出席者装置の公開鍵のうちの少なくとも1つを有する、ステップ、

前記装置情報に基づき、前記出席者装置が前記記録装置の所定の近傍範囲内に存在すると決定するステップ、

前記出席者装置にユーザ識別子を発行し、該ユーザ識別子を前記装置情報と共に前記会議レコードに保存するステップ、

前記ユーザ識別子及び前記ユニークな会議識別子を前記出席者装置へ送信するステップ、

を有する、付記17に記載の方法。

(付記19) 前記出席者装置が前記記録装置の所定の近傍範囲内に存在すると、前記会議中に周期的に決定するステップ、

前記の周期的な決定と決定の間の間隔に対応するセグメントで、前記オーディオデータを記録し暗号化するステップ、

対応する間隔の始めに、前記出席者装置が前記記録装置の前記所定の近傍範囲内に存在すると決定された暗号化オーディオデータセグメントのみを前記出席者装置に関連付けるステップ、

少なくとも1つの間隔の始めに前記所定の近傍範囲内にある出席者装置のユーザ識別子を関連する暗号化オーディオデータセグメントと相互に関連付ける相関テーブルと共に、前記暗号化オーディオデータセグメントを前記サーバにアップロードするステップ、

を更に有する付記18に記載の方法。

(付記20) 前記出席者装置は、

前記ユニークな会議識別子及び前記ユーザ識別子を前記サーバへ送信し、前記出席者装置に関連付けられた記録されたデータのリストを要求し、

前記ユニークな会議識別子及び前記ユーザ識別子に対応する暗号化オーディオデータセグメントのリストを受信し、

少なくとも1つの前記暗号化オーディオデータセグメントの要求を送信し、

前記少なくとも1つの暗号化オーディオデータセグメントを受信し、

復号化オーディオデータを再生する、

ことにより前記サーバにある前記暗号化オーディオデータに後にアクセスするよう構成される、付記19に記載の方法。

102 システム

102B サーバ

104 ネットワーク

106、108、110 出席者装置

112、114、116 出席者

202 通信インタフェース

202A スピーカ

202B NFCインタフェース

204 登録モジュール

206 マイクロフォン

208 暗号化エンジン

210 記憶装置

212 センサ

214 カメラ

216 スピーカIDモジュール

218 近接性モジュール

220 プロセッサ

222 メモリ

Claims (5)

- オーディオデータをセキュアに記録及び共有するシステムであって、

通信インタフェース、

出席者に関連付けられた出席者装置を会議に対して登録するよう構成された登録モジュール、

前記会議で生成された音声を、該音声を表すオーディオデータに変換するよう構成されたマイクロフォン、

前記オーディオデータを暗号化するよう構成された暗号化エンジン、

前記出席者による後のアクセスのために、前記の暗号化された音声を前記出席者装置に関連付け格納するよう構成された記憶装置、

を備え、

前記登録モジュールは、

前記通信インタフェースを通じて、前記通信インタフェース、前記登録モジュール、前記マイクロフォン及び前記暗号化エンジンを有する記録装置に関連付けられた場所データを得て、

前記会議に関連付けられた会議情報を有する会議レコードを生成し、該会議情報は、前記会議の日時、前記会議の予定場所、前記記録装置の場所データ、前記会議の名称及び前記記録装置の識別子のうちの少なくとも1つを有し、

前記通信インタフェースを通じて、前記会議情報を前記記録装置を有するサーバに登録し、

前記通信インタフェースを通じて、前記サーバから、前記会議に関連付けられたユニークな会議識別子を受信し、

前記ユニークな会議識別子を前記会議レコードに保存する、

システム。 - 前記登録モジュール、前記マイクロフォン及び前記暗号化エンジンは、前記会議に存在する記録装置に含まれ、前記記憶装置はサーバに含まれる、請求項1に記載のシステム。

- 前記登録モジュールは、

前記通信インタフェースを通じて、前記出席者装置から装置情報を受信し、該装置情報は、前記出席者に関連付けられた名前、前記出席者装置の識別子、前記出席者装置の場所データ及び前記出席者装置の公開鍵のうちの少なくとも1つを有し、

前記装置情報に基づき、前記出席者装置が前記記録装置の所定の近傍範囲内に存在すると決定し、

前記出席者装置にユーザ識別子を発行し、該ユーザ識別子を前記装置情報と共に保存し、

前記ユーザ識別子及び前記ユニークな会議識別子を前記出席者装置へ送信する、

ことにより前記出席者装置を登録するよう構成される、請求項1に記載のシステム。 - 前記出席者の生体標識を検出し、対応する第1の生体標識データを生成するよう構成されたセンサであって、該第1の生体標識データは、前記出席者装置の登録中に前記出席者装置により検出された前記出席者の生体標識を表す第2の生体標識データとの比較で、前記出席者装置及び前記出席者が前記会議に存在していると認証するために用いられる、センサ、

前記通信インタフェースに含まれるスピーカであって、前記スピーカは、超音波データ信号を発するよう構成され、前記マイクロフォンは超音波データ信号を受信するよう構成され、発せられた超音波データ信号及び受信された超音波データ信号は、前記通信インタフェースを含む記録装置と前記出席者装置の登録中に前記会議に存在している出席者装置との間で交換される情報を有する、スピーカ、

前記会議に存在しているオブジェクトの画像をキャプチャし、第1の画像データを生成するよう構成されたカメラであって、該第1の画像データは、前記出席者装置の登録中に前記出席者装置により生成された前記オブジェクトの第2の画像データとの比較により、前記出席者装置が前記会議に存在していると認証するために用いられる、カメラ、

前記通信インタフェースに含まれる近距離通信(Near Field Communication:NFC)インタフェースであって、前記NFCインタフェースは、前記記録装置と前記出席者装置の登録中に前記会議に存在している出席者装置との間でデータを交換するよう構成される、NFCインタフェース、

のうちの少なくとも1つを更に有する請求項1に記載のシステム。 - データをセキュアに記録し記録されたデータを共有するシステムの作動方法であって、前記システムは、通信インタフェースと、登録モジュールと、マイクロフォンと、暗号化エンジンと、記憶装置とを有し、前記作動方法は、

前記登録モジュールが出席者に関連付けられた出席者装置を会議に対して登録するステップ、

前記マイクロフォンが前記会議で生成された音声を、該音声を表すオーディオデータに変換するステップ、

前記暗号化エンジンが前記オーディオデータを暗号化するステップ、

前記記憶装置が前記出席者による後のアクセスのために、前記の暗号化オーディオデータを前記出席者装置に関連付けるステップ、

を有し、

前記登録するステップは、

前記通信インタフェースを通じて、前記通信インタフェース、前記登録モジュール、前記マイクロフォン及び前記暗号化エンジンを有する記録装置に関連付けられた場所データを得て、

前記会議に関連付けられた会議情報を有する会議レコードを生成し、該会議情報は、前記会議の日時、前記会議の予定場所、前記記録装置の場所データ、前記会議の名称及び前記記録装置の識別子のうちの少なくとも1つを有し、

前記通信インタフェースを通じて、前記会議情報を前記記録装置を有するサーバに登録し、

前記通信インタフェースを通じて、前記サーバから、前記会議に関連付けられたユニークな会議識別子を受信し、

前記ユニークな会議識別子を前記会議レコードに保存する、

作動方法。

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US13/330,229 | 2011-12-19 | ||

| US13/330,229 US9372975B2 (en) | 2011-12-19 | 2011-12-19 | Secure recording and sharing system of voice memo |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2013128282A JP2013128282A (ja) | 2013-06-27 |

| JP6098155B2 true JP6098155B2 (ja) | 2017-03-22 |

Family

ID=48610149

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2012275735A Expired - Fee Related JP6098155B2 (ja) | 2011-12-19 | 2012-12-18 | 音声メモのセキュアな記録及び共有システム |

Country Status (2)

| Country | Link |

|---|---|

| US (1) | US9372975B2 (ja) |

| JP (1) | JP6098155B2 (ja) |

Families Citing this family (24)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US9351654B2 (en) | 2010-06-08 | 2016-05-31 | Alivecor, Inc. | Two electrode apparatus and methods for twelve lead ECG |

| US8509882B2 (en) | 2010-06-08 | 2013-08-13 | Alivecor, Inc. | Heart monitoring system usable with a smartphone or computer |

| WO2014028899A1 (en) * | 2012-08-16 | 2014-02-20 | Alivecor, Inc. | Ultrasonic transmission of signals |

| IL223225A (en) * | 2012-11-25 | 2013-11-28 | Eliahu Antopolsky | Meetings documentation system that allows access to documentation with the consent of participants only |

| WO2015089484A1 (en) | 2013-12-12 | 2015-06-18 | Alivecor, Inc. | Methods and systems for arrhythmia tracking and scoring |

| US10182296B2 (en) * | 2014-11-11 | 2019-01-15 | Invensense, Inc. | Secure audio sensor |

| JP6536095B2 (ja) * | 2015-03-11 | 2019-07-03 | 富士通株式会社 | コンテンツ配信方法、コンテンツ配信装置及びコンテンツ配信プログラム |

| CN107847154B (zh) | 2015-05-13 | 2021-07-16 | 阿利弗克公司 | 不一致监测 |

| JP6613863B2 (ja) * | 2015-12-11 | 2019-12-04 | 株式会社リコー | 位置情報管理装置、出席管理システム、情報提供方法、及びプログラム |

| US9640061B1 (en) * | 2015-12-31 | 2017-05-02 | Google Inc. | Remote alarm hushing with acoustic presence verification |

| US10516707B2 (en) * | 2016-12-15 | 2019-12-24 | Cisco Technology, Inc. | Initiating a conferencing meeting using a conference room device |

| US11050568B2 (en) * | 2017-08-07 | 2021-06-29 | Eliahu Antopolsky | System for encryption and decryption films of personal meetings |

| US20190294804A1 (en) * | 2018-03-23 | 2019-09-26 | Ca, Inc. | Encrypted recordings of meetings between individuals |

| EP3576367B1 (en) * | 2018-06-01 | 2026-01-14 | GE Aviation Systems Limited | Systems and methods for authenticating data transmissions to vehicles |

| US10924490B2 (en) * | 2018-07-05 | 2021-02-16 | Aetna Inc. | Sharing sensor measurements |

| US11509479B2 (en) * | 2019-06-04 | 2022-11-22 | Vmware, Inc. | Service authentication through a voice assistant |

| US11122423B2 (en) | 2019-06-26 | 2021-09-14 | Vmware, Inc. | Proximity based authentication of a user through a voice assistant device |

| US11570165B2 (en) | 2019-12-09 | 2023-01-31 | Vmware, Inc. | Single sign-on service authentication through a voice assistant |

| US12063214B2 (en) | 2020-01-02 | 2024-08-13 | VMware LLC | Service authentication through a voice assistant |

| US11830098B2 (en) | 2020-01-02 | 2023-11-28 | Vmware, Inc. | Data leak prevention using user and device contexts |

| US11482231B2 (en) | 2020-01-06 | 2022-10-25 | Vmware, Inc. | Skill redirections in a voice assistant |

| US12088585B2 (en) | 2020-01-06 | 2024-09-10 | VMware LLC | Voice skill session lifetime management |

| CN111339513B (zh) * | 2020-01-23 | 2023-05-09 | 华为技术有限公司 | 数据分享的方法和装置 |

| JPWO2022201269A1 (ja) * | 2021-03-22 | 2022-09-29 |

Family Cites Families (11)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2002314963A (ja) * | 2001-04-18 | 2002-10-25 | Nippon Telegr & Teleph Corp <Ntt> | コミュニケーションシステム |

| JP2005080110A (ja) | 2003-09-02 | 2005-03-24 | Yamaha Corp | 音声会議システム、音声会議端末装置およびプログラム |

| JP2006127221A (ja) * | 2004-10-29 | 2006-05-18 | Fujitsu Ltd | イベントサービス提供サーバ、イベントサービス利用端末、イベントサービス提供システム、イベントサービス提供方法、イベントサービス提供プログラム、イベントサービス利用プログラム |

| JP2006203548A (ja) * | 2005-01-20 | 2006-08-03 | Yamaha Corp | 複数話者の音声信号を処理する音声信号処理装置およびプログラム |

| JP2006217446A (ja) | 2005-02-07 | 2006-08-17 | Hitachi Software Eng Co Ltd | 遠隔会議システム |

| JP2007213467A (ja) * | 2006-02-13 | 2007-08-23 | Fuji Xerox Co Ltd | 会議支援装置 |

| US8180029B2 (en) * | 2007-06-28 | 2012-05-15 | Voxer Ip Llc | Telecommunication and multimedia management method and apparatus |

| JP2010074391A (ja) * | 2008-09-17 | 2010-04-02 | Oki Electric Ind Co Ltd | 録音装置およびプログラムならびに録音再生システム |

| US8468581B2 (en) * | 2009-03-18 | 2013-06-18 | Savemeeting, S.L. | Method and system for the confidential recording, management and distribution of meetings by means of multiple electronic devices with remote storage |

| JP5494129B2 (ja) * | 2010-03-31 | 2014-05-14 | ブラザー工業株式会社 | 通信システムおよび通信方法 |

| EP2601769B1 (en) * | 2010-08-04 | 2017-03-01 | BlackBerry Limited | Method and apparatus for providing continuous authentication based on dynamic personal information |

-

2011

- 2011-12-19 US US13/330,229 patent/US9372975B2/en not_active Expired - Fee Related

-

2012

- 2012-12-18 JP JP2012275735A patent/JP6098155B2/ja not_active Expired - Fee Related

Also Published As

| Publication number | Publication date |

|---|---|

| JP2013128282A (ja) | 2013-06-27 |

| US9372975B2 (en) | 2016-06-21 |

| US20130156194A1 (en) | 2013-06-20 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP6098155B2 (ja) | 音声メモのセキュアな記録及び共有システム | |

| US11729596B2 (en) | Methods and systems for establishing and maintaining presence information of neighboring Bluetooth devices | |

| US9282096B2 (en) | Methods and systems for voice authentication service leveraging networking | |

| US9438993B2 (en) | Methods and devices to generate multiple-channel audio recordings | |

| US10187754B1 (en) | Time and location-based user tracking and presence confirmation | |

| JP5739009B2 (ja) | 会議情報を提供するためのシステムおよび方法 | |

| Tan et al. | The sound of silence | |

| KR20120056851A (ko) | 얼굴 인식을 이용하여 애드 혹 네트워크를 설정하는 방법 | |

| US9898882B1 (en) | System and method for customized message playback | |

| US10424186B2 (en) | System and method for customized message playback | |

| US11575530B2 (en) | Systems and methods for call initiation based on mobile device proximity | |

| JP2019212285A (ja) | 特定場所にいる装置及び/又は個人の存在を決定するための時間に基づく検証 | |

| EP3210158B1 (en) | Secure transmission | |

| US10856147B2 (en) | Identification information providing system, identification information providing apparatus, identification information providing method, and non-transitory recording medium | |

| EP2775694B1 (en) | Methods and devices to generate multiple-channel audio recordings with location-based registration | |

| US20130054623A1 (en) | Methods of Tagging an Image with a Database Keyword | |

| JP2012190273A (ja) | 情報処理装置、情報処理方法及びプログラム | |

| Putz et al. | Sounds Good? Fast and Secure Contact Exchange in Groups | |

| Kounas et al. | QuietPlace: An ultrasound-based proof of location protocol with strong identities | |

| US20220051357A1 (en) | System and method for attorney-client privileged digital evidence capture, analysis and collaboration | |

| JP2008186049A (ja) | 無線タグ、移動端末、id情報の受信装置、id情報の秘匿化方法およびid情報の問い合わせ方法 | |

| US20250363247A1 (en) | System and method for providing contract support service | |

| US20240406222A1 (en) | Nearby device invitations for electronic devices | |

| JP2008005396A (ja) | データ送信方法およびシステム、プログラム、及び、記録媒体 | |

| WO2024249421A1 (en) | Nearby device invitations for electronic devices |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20150804 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20160421 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20160426 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20160627 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20161122 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20170111 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20170124 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20170206 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 6098155 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| LAPS | Cancellation because of no payment of annual fees |