JP5259014B2 - コーディネータ装置を用いてボディエリアネットワークを管理するための方法及びシステム - Google Patents

コーディネータ装置を用いてボディエリアネットワークを管理するための方法及びシステム Download PDFInfo

- Publication number

- JP5259014B2 JP5259014B2 JP2012508406A JP2012508406A JP5259014B2 JP 5259014 B2 JP5259014 B2 JP 5259014B2 JP 2012508406 A JP2012508406 A JP 2012508406A JP 2012508406 A JP2012508406 A JP 2012508406A JP 5259014 B2 JP5259014 B2 JP 5259014B2

- Authority

- JP

- Japan

- Prior art keywords

- signal

- coordinator

- security

- mics

- channel

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3271—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials using challenge-response

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04B—TRANSMISSION

- H04B13/00—Transmission systems characterised by the medium used for transmission, not provided for in groups H04B3/00 - H04B11/00

- H04B13/02—Transmission systems in which the medium consists of the earth or a large mass of water thereon, e.g. earth telegraphy

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0819—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s)

- H04L9/083—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s) involving central third party, e.g. key distribution center [KDC] or trusted third party [TTP]

- H04L9/0833—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s) involving central third party, e.g. key distribution center [KDC] or trusted third party [TTP] involving conference or group key

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0861—Generation of secret information including derivation or calculation of cryptographic keys or passwords

- H04L9/0866—Generation of secret information including derivation or calculation of cryptographic keys or passwords involving user or device identifiers, e.g. serial number, physical or biometrical information, DNA, hand-signature or measurable physical characteristics

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/14—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols using a plurality of keys or algorithms

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3236—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials using cryptographic hash functions

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W84/00—Network topologies

- H04W84/18—Self-organising networks, e.g. ad-hoc networks or sensor networks

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L2209/00—Additional information or applications relating to cryptographic mechanisms or cryptographic arrangements for secret or secure communication H04L9/00

- H04L2209/80—Wireless

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L2209/00—Additional information or applications relating to cryptographic mechanisms or cryptographic arrangements for secret or secure communication H04L9/00

- H04L2209/88—Medical equipments

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Mobile Radio Communication Systems (AREA)

- Alarm Systems (AREA)

Description

ビット0−認証

ビット1−インテグリティ保護

ビット2−暗号化及び復号化

ビット3−フレームカウンタを用いる再生保護

ビット4−一つのセッションですべてのフレームに対する同一のセキュリティ

ビット5−キーサイズ192ビット

ビット6−キーサイズ256ビット

ビット7−将来の使用のために予備(RFU)

IMDがサポートするとコーディネータ装置が期待する最小セキュリティモード。

各クライアントデバイス用共有キー(マスターキーID(MKID)と呼ばれる識別子によって識別される複数のキー)。この場合にクライアントデバイスは、IMDであり得る。

デバイスID、MACアドレス、デバイスのタイプ、クライアントにより提供されるサービス。このような情報は、接続手順によって予め格納され、あるいは収集できることである。この情報は、クライアントデバイスがコーディネータ装置から分離された後にクライアントデバイス内に保持される。

ビット0−認証

ビット1−インテグリティ保護

ビット2−暗号化及び復号化

ビット3−フレームカウンタを用いる再生保護

ビット4−一つのセッションですべてのフレームに対する同一のセキュリティ

ビット5−キーサイズ192ビット

ビット6−キーサイズ256ビット

ビット7−RFU

コーディネータ装置はオンボディ装置がサポートすると期待する最小セキュリティモード。

各クライアントデバイス用の共有キー(マスターキーID(MKID)と呼ばれる識別子により識別される複数のキー)。この場合にクライアントデバイスは、OBDであり得る。

デバイスID、MACアドレス、デバイスのタイプ、クライアントにより提供されるサービス。このような情報は、接続手順によって予め格納され、あるいは収集できることである。この情報は、クライアントデバイスがコーディネータ装置から分離された後にクライアントデバイス内に保持される。

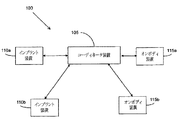

105 コーディネータ装置

110a,110b インプラント装置(IMD)

115a,115b オンボディ装置(OBD)

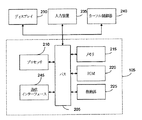

205 バス

210 プロセッサ

215 メモリ

220 ROM(Read Only Memory)

225 格納部

230 ディスプレイ

235 入力装置

240 カーソル制御器

245 通信インターフェース

Claims (38)

- ボディエリアネットワークにおけるコーディネータ装置を用いて複数のインプラント装置を管理する方法であって、

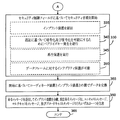

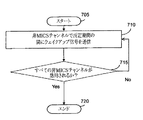

MICSチャンネルを獲得するステップと、

非MICSチャンネルを用いてウェイクアップを指示するウェイクアップ信号を送信するステップと、

前記ウェイクアップ信号を受信したインプラント装置を前記MICSチャンネルで接続するステップと、

前記インプラント装置とデータを交換するステップと、

前記インプラント装置に分離命令メッセージを伝送して接続を解除するステップと、

を有し、

前記ウェイクアップ信号は、前記獲得されたMICSチャンネルに対する情報を含むことを特徴とする方法。 - 前記接続するステップは、

前記ウェイクアップ信号を受信したインプラント装置から第1の承認信号を前記MICSチャンネルで受信するステップと、

前記承認信号に基づいて、接続を指示する命令信号を前記MICSチャンネルで前記インプラント装置に送信するステップと、

前記命令信号に基づいた第2の承認信号を前記MICSチャンネルで前記インプラント装置から受信するステップと、

を有することを特徴とする請求項1に記載の方法。 - 前記第2の承認信号は、セキュリティ制御フィールドを含み、

前記接続するステップは、

前記セキュリティ制御フィールドに基づいてセキュリティ手順を開始して前記インプラント装置を認証するステップと、

前記認証に基づいて暗号化及び復号化の中の一つを遂行するステップと、

再生保護を実行するステップと、

データフレームに対するインテグリティ保護を実行するステップと、

をさらに有することを特徴とする請求項2に記載の方法。 - 前記接続するステップは、

接続を指示する命令信号を前記MICSチャンネルで前記インプラント装置に送信するステップと、

前記命令信号に基づいて承認信号を前記MICSチャンネルで前記インプラント装置から受信するステップと、

を有することを特徴とする請求項1に記載の方法。 - 前記承認信号は、セキュリティ制御フィールドを含み、

前記接続するステップは、

前記セキュリティ制御フィールドに基づいてセキュリティ手順を開始して前記インプラント装置を認証するステップと、

前記認証に基づいて暗号化及び復号化の中の一つを遂行するステップと、

再生保護を実行するステップと、

データフレームに対するインテグリティ保護を実行するステップと、

をさらに有することを特徴とする請求項4に記載の方法。 - 前記MICSチャンネルを獲得するステップは、非活性状態で前記コーディネータ装置と前記インプラント装置との間で前記MICSチャンネルを維持するステップを有することを特徴とする請求項1に記載の方法。

- 前記ウェイクアップ信号を送信するステップは、

定義された周期内で前記承認信号が前記インプラント装置から受信されるまで前記非MICSチャンネルで前記信号を再送信するステップと、

定義された期間で前記承認信号が前記MICSで受信されないと、他の非MICSチャンネルで前記ウェイクアップ信号を再送信するステップのうちいずれか一つを有することを特徴とする請求項2に記載の方法。 - 他のインプラント装置から送信された非常信号に対して前記コーディネータ装置で他のMICSチャンネルをスキャニングするステップと、

前記他のインプラント装置から前記非常信号が受信される場合に、前記インプラント装置との前記データ交換を中止し、前記他のインプラント装置とデータを交換するステップと、

をさらに含むことを特徴とする請求項1に記載の方法。 - 前記コーディネータ装置は、装置識別子、マスターキー、及び該当マスターキー識別子、デバイスのタイプ、サービス、及びメディアアクセス制御アドレスを含むセキュリティテーブルで事前構成されることを特徴とする請求項1に記載の方法。

- 前記セキュリティ制御フィールドは、接続手順の間に交換されるセキュリティ制御、アプリケーションパラメータフィールドを用いて前記MACフレームでフレームレベルセキュリティを定義し、異なるセキュリティ特性は、アプリケーション及びBAN装置要求条件に従って各フレームに対して選択できることを特徴とする請求項3に記載の方法。

- 前記セキュリティ制御フィールドは、接続手順の間に交換されるセキュリティ制御、アプリケーションパラメータフィールドを用いて前記MACフレームでフレームレベルセキュリティを定義し、前記フレームレベルセキュリティは、接続手順の間に識別され、類似したフレームレベルセキュリティがセキュリティ保護を必要とする前記フレームに均一に使用されることを特徴とする請求項3に記載の方法。

- オンボディ装置と通信を遂行するための通信チャンネルを獲得するステップと、

特定のオンボディ装置から前記コーディネータ装置情報に対する要求を受信するステップと、

前記オンボディ装置からピコネットとの結合に対する接続要求を受信するステップと、

前記コーディネータ装置のために定義される複数の許可制御パラメータに基づいて前記接続要求を確認するステップと、

前記接続要求を前記確認に基づいて承認するステップと、

前記接続要求に含まれるセキュリティ制御フィールドに基づいてセキュリティ手順を開始するステップと、

前記特定のオンボディ装置とデータを交換するステップと、

をさらに有することを特徴とする請求項1に記載の方法。 - 前記セキュリティ手順を開始するステップは、

前記特定のオンボディ装置を認証するステップ、前記認証に基づいて暗号化及び復号化の中の一つを遂行するステップ、再生保護を実行するステップ、及びデータフレームに対してインテグリティ保護を可能にするステップのうちいずれか一つを有することを特徴とする請求項12に記載の方法。 - 前記オンボディ装置と通信を遂行するための通信チャンネルを獲得するステップと、

前記コーディネータ装置情報をブロードキャスティングするステップと、

前記ブロードキャスティングに基づいて前記特定のオンボディ装置から前記接続要求を受信するステップと、をさらに有することを特徴とする請求項1に記載の方法。 - 前記通信チャンネルの獲得は、ブロードキャストモードと非ブロードキャストモードの中の一つに基づくことを特徴とする請求項12に記載の方法。

- 前記通信チャンネルを獲得するステップは、

前記通信チャンネルの占有を指示する通知をブロードキャスティングするステップと、

前記通知に基づいて応答を決定するステップと、

を有することを特徴とする請求項12に記載の方法。 - 前記接続要求は、平均データレート、パケットサイズ、インターパケット到着時間、MAC層で送信したパケットのサイズ、遅延要求条件、及びセキュリティ制御フィールドのうち少なくとも一つを含むことを特徴とする請求項12に記載の方法。

- 前記コーディネータ装置は、装置識別子、マスターキー識別子、デバイスのタイプ、サービス、及びメディアアクセス制御アドレスを含むセキュリティテーブルで事前構成されることを特徴とする請求項12に記載の方法。

- 前記複数のオンボディ装置を示す一つ又はそれ以上の代表ノードの中の各代表ノードから接続要求を受信するステップと、

前記一つ又はそれ以上の代表ノードの中で代表ノードから受諾される前記接続要求を受信することに基づいて前記接続要求を管理するステップと、

メッセージを前記複数のオンボディ装置にブロードキャスティングするステップと、を有し、

前記メッセージは、前記代表ノードに対応するグループ識別子、前記複数のオンボディ装置に対する装置識別子、及び1セットのセキュリティパラメータのうち少なくとも一つを含むことを特徴とする請求項12に記載の方法。 - 前記管理するステップは、前記複数の代表ノードのうち他の代表ノードに拒絶メッセージを送信するステップを有することを特徴とする請求項19に記載の方法。

- 前記一つ又はそれ以上の代表ノードは単一グループ識別子と関連されることを特徴とする請求項19に記載の方法。

- 前記一つ又はそれ以上の代表ノードは別途のグループ識別子と関連されることを特徴とする請求項19に記載の方法。

- 前記セキュリティパラメータのセットは、

前記コーディネータ装置と前記複数のオンボディ装置との間で共有されるマスターキー識別子と、

コーディネータノンスと、

クライアントノンスと、

固有個別キーと共通キーのうちいずれか一つを指示するフラグビットと、

を含むことを特徴とする請求項19に記載の方法。 - 前記マスターキー識別子、前記コーディネータノンス、前記クライアントノンス、及び各オンボディ装置の前記装置識別子を用いて前記コーディネータ装置と前記各オンボディ装置との間で固有ペアワイズキーを発生するステップと、

前記マスターキー識別子、前記コーディネータノンス、及び前記クライアントノンスを用いて前記コーディネータ装置と複数のオンボディ装置との間で共通ペアワイズキーを生成するステップのうちいずれか一つをさらに有することを特徴とする請求項23に記載の方法。 - 前記生成は、前記コーディネータ装置と前記各オンボディ装置によって別途に遂行されることを特徴とする請求項24に記載の方法。

- ボディエリアネットワークを管理するコーディネータ装置であって、

通信インターフェースと、

前記通信インターフェースを通じて、MICSチャンネルを獲得し、非MICSチャンネルを用いてウェイクアップを指示するウェイクアップ信号を送信し、前記ウェイクアップ信号を受信したインプラント装置を前記MICSチャンネルで接続し、前記インプラント装置とデータを交換し、前記インプラント装置で分離命令メッセージを伝送して接続を解除するプロセッサと、

前記交換されたデータを格納する格納装置と、

を含み、

前記ウェイクアップ信号は、前記獲得されたMICSチャンネルに対する情報を含むことを特徴とする装置。 - 前記プロセッサは、

前記インプラント装置を接続するために、前記ウェイクアップ信号を受信したインプラント装置から第1の承認信号を前記MICSチャンネルで受信し、前記承認信号に基づいて接続を指示する命令信号を前記MICSチャンネルで前記インプラント装置に送信し、

前記命令信号に基づいた第2の承認信号を前記MICSチャンネルで前記インプラント装置から受信することを特徴とする請求項26に記載の装置。 - 前記第2の承認信号は、セキュリティ制御フィールドを含み、

前記プロセッサは、

前記セキュリティ制御フィールドに基づいてセキュリティ手順を開始して前記インプラント装置を認証し、前記認証に基づいて暗号化及び復号化の中の一つを遂行し、

再生保護を実行し、

データフレームに対するインテグリティ保護を実行することを特徴とする請求項27に記載の装置。 - 前記プロセッサは、

前記インプラント装置を接続するために、接続を指示する命令信号を前記MICSチャンネルで前記インプラント装置に送信し、

前記命令信号に基づいた承認信号を前記MICSチャンネルで前記インプラント装置から受信することを特徴とする請求項26に記載の装置。 - 前記承認信号は、セキュリティ制御フィールドを含み、

前記プロセッサは、

前記セキュリティ制御フィールドに基づいてセキュリティ手順を開始して前記インプラント装置を認証し、

前記認証に基づいて暗号化及び復号化の中の一つを遂行し、

前記再生保護を実行し、

データフレームに対するインテグリティ保護を実行することを特徴とする請求項29に記載の装置。 - 前記プロセッサは、前記MICSチャンネルの非活性状態で前記コーディネータ装置と前記インプラント装置との間で前記MICSチャンネルを維持することを特徴とする請求項26に記載の装置。

- 前記プロセッサは、定義された周期内で前記インプラント装置から前記承認信号が受信されるまで、前記非MICSチャンネル上に前記ウェイクアップ信号を再送信し、あるいは定義された周期で前記MICSチャンネルで承認信号が受信されないと、他の非MICSチャンネル上に前記ウェイクアップ信号を再送信することを特徴とする請求項27に記載の装置。

- 前記プロセッサは、

前記通信インターフェースを通じて、オンボディ装置と通信を遂行するための通信チャンネルを獲得し、特定のオンボディ装置から前記コーディネータ装置情報に対する要求を受信し、前記オンボディ装置からピコネットとの接続に対する接続要求を受信し、前記コーディネータ装置のために定義される複数の許可制御パラメータに基づいて前記接続要求を確認し、

前記確認に基づいて前記接続要求を承認し、前記接続要求に含まれたセキュリティ制御フィールドに基づいてセキュリティ手順を開始し、前記特定のオンボディ装置とデータを交換することを特徴とする請求項26に記載の装置。 - 前記プロセッサは、オンボディ装置と通信を遂行するための通信チャンネルを獲得し、前記コーディネータ装置情報をブロードキャスティングし、前記ブロードキャスティングに基づいて特定のオンボディ装置から接続要求を受信することを特徴とする請求項26に記載の装置。

- 前記プロセッサは、一つ又はそれ以上の代表ノードのうち各代表ノードから接続要求を受信し、前記一つ又はそれ以上の代表ノードは複数のオンボディ装置を表し、前記接続要求を受信することに基づいて前記接続要求を管理し、前記一つ又はそれ以上の代表ノードのうち代表ノードからの前記接続要求が受諾され、メッセージを前記複数のオンボディ装置にブロードキャスティングし、

前記メッセージは、前記代表ノードに対応するグループ識別子、前記複数のオンボディ装置に対する装置識別子、及びワンセットのセキュリティパラメータのうち少なくとも一つを含むことを特徴とする請求項26に記載の装置。 - インプラント装置がボディエリアネットワークをサポートする方法であって、

非MICSチャンネルを介してコーディネータ装置からウェイクアップ信号を受信するステップと、

前記ウェイクアップ信号の受信によってMICSチャンネル機能を活性化するステップと、

前記ウェイクアップ信号に含まれたMICSチャンネルの情報を用いてコーディネータ装置と前記MICSチャンネルで前記コーディネータ装置に接続するステップと、

前記コーディネータ装置とデータを交換するステップと、

を有することを特徴とする方法。 - 前記接続するステップは、

前記ウェイクアップ信号に基づいて第1の承認信号を前記コーディネータ装置に伝送するステップと、

前記承認信号に関連して、前記コーディネータ装置への接続を指示する命令信号を前記コーディネータ装置から受信するステップと、

前記命令信号に基づいて第2の承認信号を前記コーディネータ装置に伝送するステップと、

を有することを特徴とする請求項36に記載の方法。 - 前記接続するステップは、

前記ウェイクアップ信号の受信後に、前記コーディネータ装置への接続を指示する命令信号を前記コーディネータ装置から受信するステップと、

前記命令信号に基づいて承認信号を前記コーディネータ装置に伝送するステップと、

を有することを特徴とする請求項36に記載の方法。

Applications Claiming Priority (5)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| IN1014CH2009 | 2009-04-30 | ||

| IN1014/CHE/2009 | 2009-04-30 | ||

| IN2605CH2009 | 2009-10-26 | ||

| IN2605/CHE/2008 | 2009-10-26 | ||

| PCT/KR2010/002780 WO2010126342A2 (en) | 2009-04-30 | 2010-04-30 | Method and system for managing a body area network using a coordinator device |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2012525762A JP2012525762A (ja) | 2012-10-22 |

| JP5259014B2 true JP5259014B2 (ja) | 2013-08-07 |

Family

ID=45541553

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2012508406A Expired - Fee Related JP5259014B2 (ja) | 2009-04-30 | 2010-04-30 | コーディネータ装置を用いてボディエリアネットワークを管理するための方法及びシステム |

Country Status (8)

| Country | Link |

|---|---|

| US (1) | US8964662B2 (ja) |

| EP (1) | EP2425587A4 (ja) |

| JP (1) | JP5259014B2 (ja) |

| KR (1) | KR20120026077A (ja) |

| AU (1) | AU2010242140B2 (ja) |

| CA (2) | CA2889774C (ja) |

| RU (1) | RU2490808C1 (ja) |

| WO (1) | WO2010126342A2 (ja) |

Families Citing this family (36)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US8897217B2 (en) * | 2009-12-09 | 2014-11-25 | Texas Instruments Incorporated | Address space partitioning and filtering for discretionary wireless connection response |

| US8565109B1 (en) | 2010-01-29 | 2013-10-22 | University Of Washington Through Its Center Of Commercialization | Optimization of polling protocols in sensor networks |

| US9113473B2 (en) * | 2011-04-06 | 2015-08-18 | Spinal Modulation, Inc. | Power efficient wireless RF communication between a base station and a medical device |

| US20130027186A1 (en) * | 2011-07-26 | 2013-01-31 | Can Cinbis | Ultralow-power implantable hub-based wireless implantable sensor communication |

| KR101263636B1 (ko) * | 2011-09-01 | 2013-05-10 | 경희대학교 산학협력단 | 매립형 신체 센서 네트워크 |

| US9538337B2 (en) * | 2012-08-09 | 2017-01-03 | Genesys Telecommunications Laboratories, Inc. | System and method for communication spread across multiple physical layer channels |

| JP2013123211A (ja) * | 2011-11-10 | 2013-06-20 | Canon Inc | 通信装置および通信装置の制御方法 |

| US9098610B2 (en) | 2011-12-22 | 2015-08-04 | Greatbatch Ltd. | Communication for implantable medical devices |

| EP2884887B1 (en) * | 2012-08-16 | 2016-10-12 | Koninklijke Philips N.V. | Coordinator switching method for medical body area networks |

| US20140214940A1 (en) * | 2013-01-31 | 2014-07-31 | Sony Corporation | Networked devices matching capabilities with tasks |

| KR101877658B1 (ko) * | 2013-12-13 | 2018-07-11 | 인텔 코포레이션 | 신체 기반 통신 보안 기술 |

| US9641488B2 (en) * | 2014-02-28 | 2017-05-02 | Dropbox, Inc. | Advanced security protocol for broadcasting and synchronizing shared folders over local area network |

| EP3149872B1 (en) | 2014-05-27 | 2018-03-28 | Koninklijke Philips N.V. | Body coupled communication device with synchronization |

| JP2017528053A (ja) * | 2014-07-30 | 2017-09-21 | 株式会社東芝 | ボディエリアネットワークにおけるmacパラメータの構成 |

| US10375081B2 (en) * | 2014-08-13 | 2019-08-06 | Intel Corporation | Techniques and system for extended authentication |

| US10284386B2 (en) * | 2014-08-28 | 2019-05-07 | Maxlinear, Inc. | Method and apparatus for providing a high security mode in a network |

| US10481666B2 (en) * | 2015-04-30 | 2019-11-19 | Samsung Electronics Co., Ltd. | Method and system for optimizing communication in a heterogeneous network |

| US10129220B2 (en) | 2015-06-13 | 2018-11-13 | Avocado Systems Inc. | Application and data protection tag |

| US10397277B2 (en) | 2015-06-14 | 2019-08-27 | Avocado Systems Inc. | Dynamic data socket descriptor mirroring mechanism and use for security analytics |

| US10193889B2 (en) | 2015-06-14 | 2019-01-29 | Avocado Systems Inc. | Data socket descriptor attributes for application discovery in data centers |

| US10270810B2 (en) | 2015-06-14 | 2019-04-23 | Avocado Systems Inc. | Data socket descriptor based policies for application and data behavior and security |

| US10148697B2 (en) | 2015-06-16 | 2018-12-04 | Avocado Systems Inc. | Unified host based security exchange between heterogeneous end point security agents |

| US10193930B2 (en) * | 2015-06-29 | 2019-01-29 | Avocado Systems Inc. | Application security capability exchange via the application and data protection layer |

| US10356068B2 (en) | 2015-07-14 | 2019-07-16 | Avocado Systems Inc. | Security key generator module for security sensitive applications |

| US10354070B2 (en) | 2015-08-22 | 2019-07-16 | Avocado Systems Inc. | Thread level access control to socket descriptors and end-to-end thread level policies for thread protection |

| US10230491B2 (en) | 2015-12-15 | 2019-03-12 | General Electric Company | System and method for communication in a body area network system |

| JP6884600B2 (ja) | 2017-03-02 | 2021-06-09 | 任天堂株式会社 | 無線通信システム、通信方法、情報処理装置、および、情報処理プログラム |

| JP6979740B2 (ja) | 2017-03-02 | 2021-12-15 | 任天堂株式会社 | 無線通信システム、通信方法、情報処理装置、および、情報処理プログラム |

| JP6895273B2 (ja) * | 2017-03-02 | 2021-06-30 | 任天堂株式会社 | 情報処理装置、情報処理プログラム、無線通信システム、および、通信方法 |

| WO2019005942A1 (en) * | 2017-06-28 | 2019-01-03 | Intel Corporation | WAVE FRAME PROTECTION |

| US20190372973A1 (en) * | 2018-05-30 | 2019-12-05 | Cisco Technology, Inc. | Device onboarding with automatic ipsk provisioning in wireless networks |

| US11522919B2 (en) | 2019-01-31 | 2022-12-06 | Medtronic, Inc. | Establishing a secure communication link |

| US11696129B2 (en) | 2019-09-13 | 2023-07-04 | Samsung Electronics Co., Ltd. | Systems, methods, and devices for association and authentication for multi access point coordination |

| FI129163B (en) * | 2020-06-10 | 2021-08-13 | Wirepas Oy | Resource scheduling system for a wireless communication network |

| CN112604160B (zh) * | 2020-12-11 | 2024-05-28 | 景昱医疗科技(苏州)股份有限公司 | 解决体外程控器频道干扰的方法及系统 |

| WO2024062312A1 (en) * | 2022-09-21 | 2024-03-28 | Cochlear Limited | Wireless ecosystem for a medical device |

Family Cites Families (8)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US7103344B2 (en) * | 2000-06-08 | 2006-09-05 | Menard Raymond J | Device with passive receiver |

| US7280872B1 (en) | 2003-10-16 | 2007-10-09 | Transoma Medical, Inc. | Wireless communication with implantable medical device |

| DE102005008627A1 (de) | 2005-02-25 | 2006-08-31 | Raumedic Ag | Sensorsystem zur Messung, Übertragung, Verarbeitung und Darstellung von physiologischen Parametern |

| US7660630B2 (en) * | 2006-04-27 | 2010-02-09 | Medtronic, Inc. | Variable implantable medical device power characteristics based upon implant depth |

| US7623922B2 (en) * | 2006-07-12 | 2009-11-24 | Cardiac Pacemakers, Inc. | Implantable medical device telemetry with periodic frequency hopping |

| US20100151113A1 (en) * | 2008-12-12 | 2010-06-17 | Microchips, Inc. | Manufacture of a radiating structure for a medical implant |

| US8943305B2 (en) * | 2009-01-30 | 2015-01-27 | Texas Instruments Incorporated | Frame structure for medium access in body area networks (BAN) |

| EP2227063B1 (en) * | 2009-03-04 | 2012-03-14 | Fujitsu Limited | Improvements to wireless sensor networks |

-

2010

- 2010-04-30 CA CA2889774A patent/CA2889774C/en not_active Expired - Fee Related

- 2010-04-30 US US13/318,284 patent/US8964662B2/en not_active Expired - Fee Related

- 2010-04-30 JP JP2012508406A patent/JP5259014B2/ja not_active Expired - Fee Related

- 2010-04-30 KR KR1020117028708A patent/KR20120026077A/ko not_active Abandoned

- 2010-04-30 AU AU2010242140A patent/AU2010242140B2/en not_active Ceased

- 2010-04-30 WO PCT/KR2010/002780 patent/WO2010126342A2/en not_active Ceased

- 2010-04-30 CA CA2760668A patent/CA2760668C/en not_active Expired - Fee Related

- 2010-04-30 RU RU2011148636/08A patent/RU2490808C1/ru not_active IP Right Cessation

- 2010-04-30 EP EP10769987.8A patent/EP2425587A4/en not_active Withdrawn

Also Published As

| Publication number | Publication date |

|---|---|

| RU2490808C1 (ru) | 2013-08-20 |

| US8964662B2 (en) | 2015-02-24 |

| US20120051314A1 (en) | 2012-03-01 |

| AU2010242140A1 (en) | 2011-12-22 |

| EP2425587A2 (en) | 2012-03-07 |

| CA2760668A1 (en) | 2010-11-04 |

| CA2889774A1 (en) | 2010-11-04 |

| JP2012525762A (ja) | 2012-10-22 |

| CA2889774C (en) | 2018-04-03 |

| RU2011148636A (ru) | 2013-06-10 |

| CN102804695A (zh) | 2012-11-28 |

| AU2010242140A8 (en) | 2012-01-12 |

| CA2760668C (en) | 2016-06-07 |

| WO2010126342A3 (en) | 2011-01-13 |

| AU2010242140B2 (en) | 2014-01-16 |

| KR20120026077A (ko) | 2012-03-16 |

| WO2010126342A2 (en) | 2010-11-04 |

| EP2425587A4 (en) | 2014-11-05 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP5259014B2 (ja) | コーディネータ装置を用いてボディエリアネットワークを管理するための方法及びシステム | |

| US10536856B2 (en) | Communication control apparatus, system, and method therefor | |

| EP2326114B1 (en) | Method and apparatus for forming security channel in short range communication | |

| US9438332B2 (en) | Low cost proximity pairing mechanism in wireless personal area networks | |

| EP1742422B1 (en) | Wireless communication apparatus | |

| US8959601B2 (en) | Client configuration during timing window | |

| CN107409145A (zh) | 通过中间设备进行本地控制的方法、装置以及计算机程序产品 | |

| US20170034861A1 (en) | Communication apparatus and communication parameter configuration method thereof | |

| US20170372600A1 (en) | Method, apparatus, and computer program product for local control through intermediate device | |

| US20110230139A1 (en) | Communication apparatus and method for wi-fi protected setup in adhoc network | |

| JP2019526980A (ja) | 局を安全かつ迅速にウェイクアップさせるシステムおよび方法 | |

| US10484363B2 (en) | Method and apparatus for authenticating a device using Bluetooth technology | |

| US20180091633A1 (en) | Wireless communication apparatus and processing method thereby | |

| US10887762B2 (en) | Method and apparatus for transmitting and receiving data using Bluetooth technology | |

| KR20220161044A (ko) | Uwb 통신을 위한 mac 주소를 설정하기 위한 방법 및 장치 | |

| US8861492B2 (en) | Method for communication between a WLAN terminal and a human interface device | |

| CN102804695B (zh) | 用于使用协调器设备管理体域网的方法和系统 | |

| US20230299954A1 (en) | Secure provisioning of communications channels | |

| KR20230097649A (ko) | Ble를 이용하여 의료 데이터를 송수신하기 위한 방법 및 이를 지원하는 장치 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20121204 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20130301 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20130326 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20130423 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20160502 Year of fee payment: 3 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 5259014 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| LAPS | Cancellation because of no payment of annual fees |