JP2019061663A - 電子制御装置 - Google Patents

電子制御装置 Download PDFInfo

- Publication number

- JP2019061663A JP2019061663A JP2018165972A JP2018165972A JP2019061663A JP 2019061663 A JP2019061663 A JP 2019061663A JP 2018165972 A JP2018165972 A JP 2018165972A JP 2018165972 A JP2018165972 A JP 2018165972A JP 2019061663 A JP2019061663 A JP 2019061663A

- Authority

- JP

- Japan

- Prior art keywords

- authentication code

- authentication

- electronic control

- ecu

- unit

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Granted

Links

Images

Landscapes

- Storage Device Security (AREA)

- Small-Scale Networks (AREA)

Abstract

Description

本発明の目的は、識別情報が漏洩したとしても、なりすましを極力防止できるようにした電子制御装置を提供することにある。

図1は車載ネットワークシステムの中の認証システムの構成例を示している。車両内には、複数のECU(Electronic Control Unit:電子制御装置)1、2…3が、車載ネットワーク(例えばCANバス)4に接続されており、互いに各種情報を送受信可能に構成されており、これらのECU1、2…3により認証システムが構成されている。CANは登録商標である。

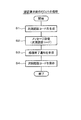

このエラー処理は、なりすまししていないECU1により実行される処理である。このためECU1は、ネットワーク4におけるトラフィックエラーによる可能性があると判断し、S11に処理を戻して再度認証処理を繰り返すようにしても良いし、所定(例えば複数)回以上繰り返し実行してもS17のエラー処理に移行してしまう場合には、ネットワーク4に問題があると断定して終了しても良い。これによりECU1は処理終了となる。ECU1、2が共に正常な認証であると判断すれば、ECU1、2が不揮発性メモリ15、25に共有される認証コードは次回認証コードに更新されることになる。

説明を理解し易くするため8ビットの認証コードの例を挙げて説明する。例えば、ECU1及び2は、初期化処理においてそれぞれ保存済認証コードとして「&HAA」を不揮発性メモリ15、25に保存して当該コードを共有しているときに、ECU1が、次回認証コードとして「&HBB」を生成したと仮定する。

要するに、本実施形態によれば以下の構成を備えることで以下の効果を得られる。本実施形態によれば、ECU1は認証コードを生成し、ECU2との間で予め共有された認証コードを保存済認証コードとして不揮発性メモリ15に記憶しており、ECU1は、通信回路13により、保存済認証コードと改めて生成された次回認証コードとをECU2に送信する。ECU1は、送信された保存済認証コード及び次回認証コードがECU2において正常に認証されたことを条件として次回認証コードを不揮発性メモリ15に保存するようにしている。

前述実施形態に限定されるものではなく、例えば、以下に示す変形又は拡張が可能である。

ECU2は、メモリ22に保存された保存済認証コードと受信した前回認証コードとが一致したことを条件として正常な認証と判断して次回認証コードを不揮発性メモリ25に保存し、一致していないときには認証エラー処理を実行する形態を示したが、これに限定されるものではない。ECU2は、例えば、保存済認証コードが送信された前回認証コードに含まれていれば正常な認証と判断して次回認証コードを保存するようにしても良い。

例えば、保存済認証コードが「&HAA」であったときに、ECU1が前回認証コードとして「&HAAB」をECU2に送信し、ECU2により「&HAA」が「&HAAB」に含まれていることを条件として正常な認証と判断するようにしても良い。

すなわち、ECU1が、図2及び図4の処理を実行可能になっていると共に図3及び図5の処理を実行可能になっており、ECU2が図3及び図5の処理を実行可能になっていると共に図2及び図4の処理を実行可能になっていても良い。

これらの処理内容は、前述実施形態と同様であるため図面の記載を省略しているが、例えば、ECU2が、認証コードをランダムに次回認証コードとして生成する機能を備えており、この次回認証コードと共に、不揮発性メモリ25に保存された保存済認証コードを前回認証コードとしてECU1に送信する。そしてECU1が、通信回路23を通じて他のECU2から前回認証コード及び次回認証コードを受信し、第3記憶部となる不揮発性メモリ15に保存された保存済認証コードと、ECU2から受信した前回認証コードとに応じて認証する。この認証は、CPU11が認証部としての機能を用いて実行される処理である。ECU1は、保存済認証コードが前回認証コードに一致しているか、又は、含まれているかを判定することで、ECU2の認証を行うことができる。

不揮発性メモリ15、25に保存済認証コードを保存する形態を示したが、例えばバッテリ電源などが常時通電されていれば当該不揮発性メモリ15、25以外の例えばバックアップRAMなどのメモリ12に保存済認証コードを保存する形態に適用しても良い。

Claims (8)

- 複数の電子制御装置の間で認証処理を実施する認証システムを構成する認証要求側の第1電子制御装置(1)であって、

認証コードを生成する認証コード生成部(11、S1)と、

第2電子制御装置との間で予め共有された認証コードを保存済認証コードとして記憶する第1記憶部(12,15、S4、S16)と、

前記第1記憶部に記憶された保存済認証コードと、前記認証コード生成部により生成された次回認証コードとを、前記第2電子制御装置に送信する送信部(13、S13)と、

前記送信された保存済認証コード及び次回認証コードが前記第2電子制御装置において正常に認証されたことを条件として前記次回認証コードを保存する第1保存部(12,15、S16)と、

を備える電子制御装置。 - 前記認証コード生成部は、認証処理を実施する度に、前記次回認証コードをランダムに生成する請求項1記載の電子制御装置。

- 前記第2電子制御装置における認証コードの認証結果が認証エラーとなるときにはエラー処理を実行する認証要求側エラー処理実行部(11、S17)、をさらに備える請求項1または2記載の電子制御装置。

- 複数の電子制御装置の間で認証処理を実施する認証システムを構成する認証受付側の第2電子制御装置(2)であって、

第1電子制御装置(1)から送信される前回認証コード及び次回認証コードを受信する第1受信部(23、T1)と、

前記第1電子制御装置から前回受信された認証コードを保存済認証コードとして記憶する第2記憶部(22,25、T2、T15)と、

前記第2記憶部に記憶された保存済認証コードが、前記第1受信部により受信した前回認証コードに含まれるときに正常な認証と判断し前記第1受信部により受信した前記次回認証コードを保存する第2保存部(22,25、T15)と、

を備える電子制御装置。 - 前記第2記憶部に記憶された保存済認証コードが、前記受信部により受信した前回認証コードに含まれないときには認証エラーと判断し、認証エラー処理を実行する認証受付側エラー処理実行部(21、T16)、をさらに備える請求項4記載の電子制御装置。

- 前記第2記憶部に記憶された保存済認証コードと、前記受信部により受信した前回認証コードとの認証結果を、前記第1電子制御装置に送信する認証結果送信部(23、T17)、をさらに備える請求項5記載の電子制御装置。

- 請求項1から3の何れか一項に記載の認証要求側の第1電子制御装置(1)であって、

第2電子制御装置(2)から前回認証コード及び次回認証コードを受信する第2受信部(13、T11)と、

前記第2電子制御装置から前回受信された認証コードを保存済認証コードとして記憶する第3記憶部(12,15、T2)と、

前記第3記憶部に記憶された保存済認証コードと、前記第2受信部により受信した前回認証コードとに応じて認証する認証部(11、T13)と、

を備える電子制御装置。 - 前記第3記憶部に記憶された保存済認証コードが、前記第2受信部により受信した前回認証コードに含まれるときに正常な認証と判断し前記第2受信部により受信した前記次回認証コードを保存する第3保存部(12,15、T15)、をさらに備える請求項7記載の電子制御装置。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| DE102018216325.1A DE102018216325A1 (de) | 2017-09-27 | 2018-09-25 | Elektronische Steuerungsvorrichtung |

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2017186403 | 2017-09-27 | ||

| JP2017186403 | 2017-09-27 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2019061663A true JP2019061663A (ja) | 2019-04-18 |

| JP7210943B2 JP7210943B2 (ja) | 2023-01-24 |

Family

ID=66176849

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2018165972A Active JP7210943B2 (ja) | 2017-09-27 | 2018-09-05 | 電子制御装置 |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP7210943B2 (ja) |

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN112653559A (zh) * | 2021-01-04 | 2021-04-13 | 潍柴动力股份有限公司 | 一种电控单元启动方法、装置及存储介质 |

Citations (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2000339270A (ja) * | 1999-05-26 | 2000-12-08 | Nec Software Kyushu Ltd | ユーザ相互認証システム、ユーザ相互認証方法、および記録媒体 |

| JP2013235481A (ja) * | 2012-05-10 | 2013-11-21 | Mitsubishi Electric Corp | 故障検出装置 |

| JP2017168907A (ja) * | 2016-03-14 | 2017-09-21 | 本田技研工業株式会社 | 通信システム |

-

2018

- 2018-09-05 JP JP2018165972A patent/JP7210943B2/ja active Active

Patent Citations (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2000339270A (ja) * | 1999-05-26 | 2000-12-08 | Nec Software Kyushu Ltd | ユーザ相互認証システム、ユーザ相互認証方法、および記録媒体 |

| JP2013235481A (ja) * | 2012-05-10 | 2013-11-21 | Mitsubishi Electric Corp | 故障検出装置 |

| JP2017168907A (ja) * | 2016-03-14 | 2017-09-21 | 本田技研工業株式会社 | 通信システム |

Cited By (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN112653559A (zh) * | 2021-01-04 | 2021-04-13 | 潍柴动力股份有限公司 | 一种电控单元启动方法、装置及存储介质 |

| CN112653559B (zh) * | 2021-01-04 | 2023-01-06 | 潍柴动力股份有限公司 | 一种电控单元启动方法、装置及存储介质 |

Also Published As

| Publication number | Publication date |

|---|---|

| JP7210943B2 (ja) | 2023-01-24 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP6665728B2 (ja) | 車載更新装置、車載更新システム及び通信装置の更新方法 | |

| CN107683589B (zh) | 车载中继装置及车载通信系统 | |

| US20190057214A1 (en) | Update control device, terminal, and method of controlling | |

| US20180227284A1 (en) | Communication apparatus, communication method, and communication program product | |

| US20180310173A1 (en) | Information processing apparatus, information processing system, and information processing method | |

| JP2015103163A (ja) | プログラム更新システム及びプログラム更新方法 | |

| US9894081B2 (en) | Method and device for avoiding manipulation of a data transmission | |

| US10384625B2 (en) | Communication device and non-transitory recording medium | |

| US20160211974A1 (en) | Data generation apparatus, communication apparatus, communication system, mobile object, data generation method, and computer program product | |

| JP7006335B2 (ja) | 車載通信システム、車載通信方法、およびプログラム | |

| JP2016163265A (ja) | 鍵管理システム、鍵管理方法およびコンピュータプログラム | |

| US10585401B2 (en) | Method for determining a master time signal, vehicle, and system | |

| JP2018121220A (ja) | 車載ネットワークシステム | |

| JP2014204315A (ja) | 中継装置 | |

| JP2018073245A (ja) | 検査装置、検査システム、情報処理装置、検査方法およびコンピュータプログラム | |

| US10250434B2 (en) | Electronic control apparatus | |

| JP6769270B2 (ja) | 車載電子制御装置、車載電子制御システム、中継装置 | |

| CN103634935A (zh) | 基于wps或qss的网络接入方法和装置 | |

| WO2018142504A1 (ja) | 暗号鍵配信システム、鍵配信ecu、鍵受信ecu、鍵配信プログラム、鍵受信プログラム及び暗号鍵配信方法 | |

| CN115879111A (zh) | 一种安全启动的方法、装置和系统 | |

| JP2019061663A (ja) | 電子制御装置 | |

| JP2019205009A (ja) | 車載通信システム、判定装置、通信装置、判定方法及びコンピュータプログラム | |

| US12058517B2 (en) | Vehicle system, server, and vehicle communication security method | |

| US20120110654A1 (en) | Secure connection systems and methods for vehicles | |

| JP7067508B2 (ja) | ネットワークシステム |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20210323 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20220131 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20220201 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20220323 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20220726 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20220822 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20221213 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20221226 |

|

| R151 | Written notification of patent or utility model registration |

Ref document number: 7210943 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R151 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |