以下、情報処理装置等の実施形態について図面を参照して説明する。なお、実施の形態において同じ符号を付した構成要素は同様の動作を行うので、再度の説明を省略する場合がある。

(実施の形態)

図1は、本実施の形態における情報処理装置のブロック図である。

情報処理装置1は、閲覧管理情報格納部101、既読情報受付部102、既読情報取得部103、更新部104、重要度指定情報格納部105、閲覧条件情報格納部106、閲覧状態判断部107、および出力部108を備えている。

閲覧管理情報格納部101は、リスクに関するレポートであるリスクレポートについての閲覧状態を管理する情報である閲覧管理情報が格納され得る。ここで述べるリスクとは、例えば、マネジメントや業務に関するリスクや企業活動に伴う様々な危険等である。また、システム等に関するリスクであっても良い。システムは装置と考えても良い。リスクは、例えば情報漏洩や、不正アクセス等のセキュリティに関するリスク等である。あるいは企業内の遵守すべきルール等に違反した行動等が行われることをリスクと考えても良い。ここで述べるレポートとは、例えば報告書等の閲覧可能な情報である。レポートは、例えばテキストや画像等により構成される情報である。リスクレポートとは、システムに対してユーザがログインやログアウトを失敗したことや、パスワードのように所定の期間内に変更することが義務づけられている情報の変更や更新を怠っていることや、ユーザが許可されていない時間等にシステムを操作したこと等の報告書である。リスクレポートのファイル形式等は問わない。また、レポートが出力、例えば送信される手段等も問わない。例えば、リスクレポートは、電子メールの本文等に記載されて送信される情報等であっても良い。リスクレポートがどのようなタイミングで、どのように作成され、どのようにユーザに送信されるか等はここでは問わない。例えば、情報処理装置1の図示しない処理部等がリスクレポートを作成しても良いし、情報処理装置1以外の他の情報処理装置等がリスクレポートを作成してもよい。閲覧状態とは、リスクレポートが、例えば、既に読まれた(即ち既読)であるか、まだ読まれていない(即ち未読)であるかを示す状態である。即ち、閲覧されたか否かの状態と考えても良い。また、閲覧状態が、閲覧された時刻等を示す情報を含むようにしてもよい。ただし、閲覧管理情報は、リスクレポートが閲覧されたとみなすことができる状態を管理できる情報であれば、必ずしも実際に閲覧が行われたか否かの状態を管理するための情報でなくても良く、例えば、閲覧が行われたと判断された状態を管理する情報であっても良い。例えば、リスクレポートがユーザによりアクセスされた、あるいは開かれた等の、ユーザによる閲覧が可能である状態となった場合に、ユーザによりリスクレポートが閲覧されたとみなすようにして、このリスクレポートの閲覧状態を、既読の状態として管理するようにしても良い。閲覧管理情報は、例えば、管理対象となる1以上のリスクレポートを指定するための情報と、リスクレポートの閲覧状態を示す情報である閲覧状態情報とが対応付けられた情報である。リスクレポートを指定するための情報とは、例えば、リスクレポートを識別するための情報であるリスクレポート識別情報である。リスクレポート識別情報は、リスクレポートの管理番号や、リスクレポート名等のリスクレポートを識別可能な情報である。リスクレポートの閲覧状態情報は、閲覧が行われた否かを指定可能な情報であれば良く、例えば、閲覧されていること、あるいは閲覧されていないことを示すいわゆるフラグ等の情報であっても良い。例えば、閲覧状態情報が、既読である状態を示す情報である場合、この閲覧状態情報に対応するリスクレポートの閲覧状態が既読の状態であることを示している。また、閲覧状態情報が、未読である状態を示す情報である場合、この閲覧状態情報に対応するリスクレポートの閲覧状態が未読の状態であることを示している。また、閲覧管理情報は、閲覧されたリスクレポートについての、閲覧が行われた時刻を管理するための閲覧時刻管理情報を含むようにしてもよい。閲覧時刻管理情報は、例えば、リスクレポート識別情報と対応付けて格納される。なお、閲覧状態情報と閲覧時刻管理情報とは、実質的に、閲覧状態と、閲覧時刻とを管理可能な情報であれば、後述する具体例において説明するように、一つの情報により実現しても良い。また、閲覧管理情報は、管理されているリスクレポートが作成された時刻や、発送された時刻や、当該閲覧管理情報にリスクレポートを指定するための情報が格納された時刻の情報等を含むようにしても良い。ここで述べる時刻とは、時分秒で表される概念と考えてもよいし、年月日等の日付や曜日を示すあるいは含む概念と考えても良い。例えば時刻が「19時43分」等であっても良いし、「9月15日」等であっても良い。また、リスクレポートの送信先や送信元の情報を含むようにしても良い。例えば、リスクレポートの提出先を識別する情報、例えばアドレス情報や提出先となるユーザの識別情報が、リスクレポート識別情報と対応付けて格納されるようにしても良い。閲覧管理情報が、閲覧管理情報格納部101に蓄積される過程やタイミング等は問わない。また、閲覧管理情報の蓄積をどの処理部等が行うかは問わない。例えば、リスクレポートが作成された際やリスクレポートがユーザに送信される際やリスクレポートが受信される際に、情報処理装置1の図示しない処理部や他の装置の処理部等が、当該リスクレポートについてのリスクレポート識別情報を取得して、取得したリスクレポート識別情報を、リスクレポートが未読であることを示す閲覧状態情報や、リスクレポートの作成時刻等の情報とともに、閲覧管理情報格納部101に蓄積するようにしても良い。閲覧管理情報格納部101は、不揮発性の記録媒体が好適であるが、揮発性の記録媒体でも実現可能である。

なお、閲覧管理情報により閲覧状態が管理されるリスクレポートは、閲覧状態が管理可能であればどこに格納されていても良い。例えば、リスクレポートは、情報処理装置1内のハードディスクやメモリ等により構成されるリスクレポート格納部(図示せず)や、他の装置内の格納部等に格納されていても良い。

既読情報受付部102は、ユーザにより閲覧されたリスクレポートを示す情報である既読情報を受け付ける。既読情報は、結果的にユーザにより閲覧されたリスクレポートを示すことができる情報であれば、どのような情報であっても良い。また、既読情報は、閲覧されたと判断されるリスクレポートを示す情報であればよく、既読情報が示すリスクレポートが、必ずしも、実際にユーザに閲覧されたか否かは問わない。例えば、単に、ファイル等が開かれたリスクレポートを示す情報を、閲覧されたリスクレポートを示す既読情報としても良い。また、開く指示を受けたリスクレポートを示す情報を、閲覧されたリスクレポートを示す既読情報としても良い。既読情報受付部102は、閲覧されたリスクレポートの識別情報を既読情報として受け付けても良い。リスクレポートの識別情報は、上述した閲覧管理情報に含まれるリスクレポートの識別情報と同様の情報である。ただし、既読情報受付部102が受け付けるリスクレポートの識別情報は、閲覧管理情報に含まれ得るリスクレポート識別情報と対応付けられていれば、同じ識別情報でなくても良い。また、所定のリスクレポートに対して閲覧が行われたことを示す情報、例えば処理の履歴の情報等を既読情報として受けつけても良い。このような情報には、通常、リスクレポートの識別情報が含まれるからである。また、リスクレポートをオープンする指示や読み出す指示等のリスクレポートの情報等を処理対象とした指示等を既読情報として受け付けても良い。通常、これらの指示には、読み出し対象となるリスクレポートの識別情報が含まれるため、この指示を用いて、閲覧されたリスクレポートを識別することが可能である。また、既読情報には、リスクレポートを閲覧したユーザの識別情報が含まれていても良い。また、既読情報には、リスクレポートを閲覧した時刻を示す情報である閲覧時刻情報が含まれていても良い。ここで述べる受付とは、例えば、入力手段からの受付や、他の機器等から送信される入力信号の受信や、記録媒体等からの情報の読み出し等である。既読情報受付部102は、例えば、ユーザが入力インターフェース等を用いて入力した既読情報を受け付けても良い。また、後述する既読情報取得部103等が取得した既読情報を受け付けても良い。既読情報の入力手段は、テンキーやキーボードやマウスやメニュー画面によるもの等、何でも良い。既読情報受付部102は、入力受付のための通信手段や、テンキーやキーボード等の入力手段のデバイスドライバーや、メニュー画面の制御ソフトウェア等で実現され得る。

既読情報取得部103は、ユーザにより閲覧されたリスクレポートを示す情報である既読情報を取得する。このとき、この閲覧のための処理が行われた時刻を示す情報を図示しない時計等から取得して閲覧時刻情報として既読情報に加えるようにしても良い。また、閲覧のための処理を行ったユーザを示す識別情報等の情報を、ログインの際に用いられたユーザ識別情報等を用いて取得し、既読情報に加えるようにしてもよい。例えば、図示しない格納部等に格納されているリスクレポートを示す情報、例えばファイルに対して、処理を実行する実行処理部(図示せず)等により、なんらかのアクセスや処理が行われたか否かを判断し、行われた場合、当該リスクレポートを示す情報、例えばリスクレポートの識別情報を、閲覧されたリスクレポートを示す既読情報として取得する。また、アクセス時にログインしていたユーザの識別情報や、アクセスが行われた時刻の情報を取得し、既読情報に加えるようにしても良い。また、図示しない実行処理部等が実行しているファイル等を開く等の所定の処理を示す情報に、図示しない格納部等に格納されているリスクレポートや、閲覧管理情報により管理されているリスクレポートを示す情報(例えば識別情報)を処理対象に指定する情報等が含まれていた場合、当該リスクレポートが開かれたと判断して、このリスクレポートを示す情報を取得しても良い。また、図示しない制御部等から図示しない実行処理部等に出力される、リスクレポートを開く等の所定の処理の実行を指示する情報を受けとるようにし、これらの情報を受け取った場合に、これらの処理の対象となるリスクレポートが開かれたと判断して、このリスクレポートを示す情報を取得しても良い。また、リスクレポートが電子メール等で送信される場合に、いわゆる開封確認のための返送を求めるフラグ等の情報を付加するようにし、リスクレポートを電子メールで受け取ったユーザが、リスクレポートを含む電子メールを開いた場合に、当該リスクレポートを含む電子メールを開いたことを示す開封確認のためのメールが、情報処理装置1等に送信されるようにし、この開封確認のためのメールを、情報処理装置1の図示しない受信部等が受信し、この受信部が受信した開封確認のメールを用いて、開封された電子メールに対応するリスクレポートの識別情報や、リスクレポートが開封された時刻である電子メールが開封された時刻もしくは開封確認のメールが送信された時刻の情報、また、リスクレポートを閲覧したユーザの識別情報である開封確認の電子メールを送信したユーザの識別情報等を、取得しても良い。この場合、電子メールの件名等に、リスクレポートの識別情報等を予め加えておくことが好ましい。また、リスクレポートの情報に、当該リスクレポートが開かれた場合に、当該リスクレポートの識別情報を送信する処理等を、図示しない送信部等に実行させるためのスクリプトやマクロ等を設定しておくようにしても良い。既読情報取得部103は、通常、MPUやメモリ等から実現され得る。既読情報取得部103の処理手順は、通常、ソフトウェアで実現され、当該ソフトウェアはROM等の記録媒体に記録されている。但し、ハードウェア(専用回路)で実現しても良い。

更新部104は、既読情報受付部102が受け付けた既読情報が示すリスクレポートについての閲覧状態が、既読の状態となるよう、閲覧管理情報を更新する。具体的には、既読情報が有する閲覧されたリスクレポートについてのリスクレポート識別情報と一致するリスクレポート識別情報を、閲覧管理情報が有するリスクレポート識別情報の中から検索し、当該検索により検出された閲覧管理情報が有するリスクレポート識別情報に対応付けられた既読情報を、既読の状態を示す情報に変更する。なお、既読情報に、閲覧時刻情報が含まれる場合、更新部104は、既読情報受付部102が受け付けた既読情報が有する閲覧時刻情報を用いて、閲覧管理情報内の閲覧時刻管理情報を更新するようにしてよい。具体的には、既読情報に含まれる閲覧時刻情報を、検索により検出されたリスクレポート識別情報に対応付けて蓄積、ここでは上書きする。ただし、既に閲覧時刻情報が検出されたリスクレポートに対応付けられて蓄積されている場合、上書きしないことが好ましい。なお、既読情報に含まれるリスクレポート識別情報と、閲覧管理情報に含まれるリスクレポート識別情報が、対応付けられているが同じ種類の識別情報でない場合、いずれかのリスクレポート識別情報を、これらの対応関係を示す変換テーブル等を用いて変換して、検索を行うようにすればよい。更新部104は、通常、MPUやメモリ等から実現され得る。更新部104の処理手順は、通常、ソフトウェアで実現され、当該ソフトウェアはROM等の記録媒体に記録されている。但し、ハードウェア(専用回路)で実現しても良い。

重要度指定情報格納部105には、リスクレポートの重要度を指定する情報である重要度指定情報が格納され得る。重要度の高低は、リスクレポートの属性別、あるいは内容別に予め指定されていても良いし、ユーザがリスクレポート毎に指定しても良い。例えば、システムに対する不正なアクセスに関するリスクレポートの重要度については、常に高い重要度を示す重要度指摘情報が付与されるようにしても良い。重要度指定情報は、結果的に重要度の高いリスクレポートを指定可能な情報であれば、どのような情報であっても良い。例えば、重要度が高いか否かを指定する情報であっても良いし、各リスクレポートに対して重要度を示す点数や値等を対応付ける情報であっても良い。この場合、閾値等を用いて重要度が高いか否かが判断される。例えば重要度指定情報の値が、閾値よりも高い場合、リスクレポートの重要度が高いと判断され、低い場合、重要度が低いと判断される。重要度指定情報は、例えば対応するリスクレポートを指定する情報、例えばリスクレポート識別情報と対応付けられて格納される。重要度指定情報格納部105は、不揮発性の記録媒体が好適であるが、揮発性の記録媒体でも実現可能である。

閲覧条件情報格納部106には、リスクレポートの閲覧状態に関する条件を示す情報である閲覧条件情報が格納され得る。閲覧状態とは、例えば、リスクレポートに対する既読であるか未読であるかの状態である。閲覧条件に関する条件、即ち閲覧条件は、具体的には、リスクレポートについての閲覧が、予め指定された遵守すべきルールに従って行われているか否かを判断するための条件である。閲覧が適切に行われているか否かを判断するための条件と考えても良い。この条件は、リスクレポートの閲覧に関する監査条件と考えても良い。閲覧条件は、例えば、判断対象となる全て、あるいは一部のリスクレポートの閲覧状態が既読の状態であるという条件等である。また、判断対象となるリスクレポートの一部の閲覧状態が既読の状態であるという条件等であってもよい。

閲覧条件情報は、例えば、レポートが閲覧される時刻に関する条件である閲覧時刻条件情報を含んでいても良い。また、閲覧条件情報は、閲覧時刻条件情報のみにより構成されていても良い。例えば、閲覧時刻条件は、一のレポートの閲覧時刻に関する条件、複数のレポートの閲覧時刻に関する条件などである。具体的には、閲覧時刻条件は、判断対象となるリスクレポートの閲覧時刻管理情報が示す時刻が、予め指定した時刻であるか、あるいは予め指定した期間内の時刻であるかを示す条件である。また、閲覧時刻条件情報は、例えば、閲覧の期限を示す時刻や期間(時間)の情報である。また、閲覧時刻条件は、例えば、閲覧時刻管理情報が示すリスクレポートが閲覧された時刻と、閲覧時刻管理情報が示すリスクレポートが作成、あるいは送付された時刻との関係についての条件である。例えば、閲覧された時刻と、レポートが作成あるいは送付された時刻が、離れすぎているか否かを判断する条件である。例えば、離れすぎている場合、リスクレポートが早期に閲覧されなかったと判断される。

なお、これらの条件は、後述する閲覧状態判断部107において、結果的に同じ判断が行われる限りは、ここでは同じ条件と考える。例えば、判断対象となる全てのリスクレポートの閲覧状態が既読の状態であるという条件と、判断対象となる全てのリスクレポートの閲覧状態が既読の状態でないという条件は、後述する閲覧状態判断部107の判断結果が逆になるだけであるため、結果的には同じ条件で同じ判断を行っていることと考える。閲覧条件情報は、リスクレポート別に用意されていても良いし、二以上の複数のリスクレポートに対して共通に用意されていても良い。閲覧条件情報格納部106は、不揮発性の記録媒体が好適であるが、揮発性の記録媒体でも実現可能である。

閲覧状態判断部107は、閲覧管理情報が示す閲覧状態が、閲覧条件情報が示す条件を満たすか否かを判断する。閲覧状態判断部107は、例えば、判断対象となるリスクレポートのそれぞれについて、当該リスクレポートに対応する閲覧管理情報が示す閲覧状態が、それぞれのリスクレポートが対応する閲覧条件情報が示す条件を満たすか否かを順次判断してもよい。また、閲覧状態判断部107は、判断対象となる全てのリスクレポートの閲覧状態が、閲覧条件情報が示す条件を満たすか否か、あるいは満たさないか否かを判断してもよい。

例えば、閲覧状態判断部107は、各リスクレポートに対する判断結果を、最終的な判断結果として得るようにしても良いし、判断対象となる全てのリスクレポートのそれぞれに対する判断結果が、例えば、全て条件を満たす場合や、所定の比率だけ条件を満たす場合等にのみ、条件を満たすとする最終的な判断結果を取得するようにしても良い。あるいは、全て条件を満たさない場合や、所定の比率だけ条件を満たさない場合等にのみ、条件を満たさないとする最終的な判断結果を取得するようにしても良い。なお、上述した閲覧条件情報に、リスクレポート別に最終的な判断を行うか、全てのリスクレポートについて総合的な判断を行うかを指定する情報等を含めるようにしても良い。

閲覧状態判断部107は、例えば、判断対象となる各リスクレポートについて、閲覧時刻管理情報が示す閲覧された時刻が、各リスクレポートが対応する閲覧時刻条件情報が示す閲覧時刻に関する条件を満たすか否かを判断する。具体例を挙げると、所定の期限までに閲覧される必要のある一以上のリスクレポートについて、当該リスクレポートのリスクレポート識別情報と、当該リスクレポートの閲覧期限を指定する条件とを対応付けて閲覧時刻条件情報として、予め図示しない格納部等に格納しておく。そして、閲覧状態判断部107は、閲覧管理情報のうちの、閲覧時刻条件情報に含まれるリスクレポート識別情報に対応する閲覧事項管理情報が示す閲覧された時刻が、閲覧事項条件情報が示す閲覧の期限よりも前であるか後であるか判断する。そして、前である場合、条件を満たすと判断し、後である場合、条件を満たさないと判断する。

判断対象となるリスクレポートとは、例えば、閲覧管理情報により閲覧状態が管理されているリスクレポートのうちの、全てのリスクレポートであっても良いし、一部のリスクレポートであっても良い。一部のリスクレポートとは、例えば、ユーザ等が予め指定した一以上のリスクレポートである。また、閲覧管理情報により管理されているリスクレポートのうちの、予め指定した属性を有する一以上のリスクレポートであっても良い。この予め指定した属性を有するリスクレポートとは、例えば、重要度が高いリスクレポートである。言い換えれば高い危険度を警告したり通知しているリスクレポートである。但し、この重要度は、ユーザが指定した重要度であっても良い。具体的には、上述した重要度指定情報により重要度が高いと指定されるリスクレポートのみを判断対象として、これらのリスクレポートについて上述したように閲覧条件情報に応じた判断を行うようにしても良い。なお、重要度が高いリスクレポートとは、例えば、重要度指定情報が、重要度の高いか否かを示す情報である場合、この重要度が高いことを示す重要度指定情報が対応付けられたリスクレポートが重要度の高いリスクレポートとなる。また、重要度指定情報が、重要度を点数や値で示す情報である場合、予め指定した閾値により、重要度が高いか否かが判断される。また、判断対象となるリスクレポートは、リスクレポートのうちの、閲覧状態情報が既読であることを示すリスクレポートと考えても良いし、考えなくても良い。なお、上述した閲覧条件情報に、判断の対象となるリスクレポートを指定する情報等を含めるようにしても良い。

閲覧状態判断部107が判断を行うタイミング等は問わない。閲覧状態判断部107は、通常、MPUやメモリ等から実現され得る。閲覧状態判断部107の処理手順は、通常、ソフトウェアで実現され、当該ソフトウェアはROM等の記録媒体に記録されている。但し、ハードウェア(専用回路)で実現しても良い。

出力部108は、閲覧状態判断部107の判断結果を示す情報を出力する。出力部108は、各リスクレポートに対する判断結果を示す情報を出力しても良いし、判断対象となる全てのリスクレポートについての総合的な判断結果を示す情報を出力しても良い。出力部108は、例えば、閲覧条件情報と、閲覧状態判断部107の判断結果との組み合わせに応じて判断結果を示す情報を出力する。例えば、閲覧条件情報が、判断対象となるリスクレポートの閲覧状態が既読の状態であるという条件を示す情報であった場合、出力部108は、閲覧状態判断部107が条件を満たすと判断した場合に、正常な閲覧が行われたことを示す情報を出力する。また、閲覧条件情報が、判断対象となるリスクレポートの閲覧状態が既読の状態であるという条件を示す情報であった場合、出力部108は、閲覧状態判断部107が条件を満たさないと判断した場合に、異常な閲覧が行われたことを示す情報を出力するようにしても良い。また、正常な場合、もしくは異常な場合のみに出力を行うようにしてもよい。また、出力部108は、閲覧状態判断部107が判断対象となる全てのリスクレポートが閲覧条件情報が示す条件を満たさないと判断した場合に、異常な閲覧が行われたことを示す情報を出力してもよい。また、出力部108は、閲覧状態判断部107が判断対象となるリスクレポートの所定数以上、例えば1以上が、閲覧条件情報が示す条件を満たさないと判断した場合に、異常な閲覧が行われたことを示す情報を出力してもよい。また、どのような判断結果によってどのような出力を行うかを予め閲覧条件情報等に設定しておくようにしても良い。判断結果を示す出力は、判断結果を示すことができる出力であればどのような出力であっても良い。同様に、正常な閲覧、あるいは異常な閲覧が行われたことを示す情報は、結果的に正常な閲覧が行われたか異常な閲覧が行われたかを示す情報であれば良い。例えば、リスクレポートの閲覧が正常に行われているか否かや異常な閲覧が行われたか否か等をテキストや記号等で示す出力であっても良い。また、判断対象のリスクレポートのうちの、正常に閲覧が行われていないリスクレポートを示す情報、例えばリスクレポート識別情報等を出力しても良い。正常に閲覧が行われていないリスクレポートの識別情報は、例えば、閲覧管理情報から閲覧状態情報が未読の状態であるリスクレポート識別情報を検索することで取得可能である。また、リスクレポートに送信先のユーザを識別する情報が含まれている場合や、特定のユーザが受け取ったリスクレポートを判断対象としている場合のように、リスクレポートを閲覧するユーザが特定できる場合、このユーザを識別する情報を出力しても良い。ここで述べる出力とは、ディスプレイへの表示、プロジェクターを用いた投影、プリンタへの印字、音出力、外部の装置への送信、記録媒体への蓄積、他の処理装置や他のプログラム等への処理結果の引渡し等を含む概念である。

出力部108が、判断結果を示す情報を出力するタイミング等は問わない。出力部108は、閲覧状態判断部107が判断結果を得た直後に、判断結果を示す情報を出力してもよい。また、出力部108は、判断結果を示す情報を図示しないメモリやハードディスク等の記憶媒体に蓄積(追記)し、当該蓄積した情報を、予め指定したタイミングで、予め指定した通知先に通知するようにしてもよい。予め指定したタイミングとは、定期のタイミングであっても不定期のタイミングであっても良い。例えば、予め指定したタイミングは、あらかいじめ指定された時刻等であってもよい。また、出力部108が行う通知は、例えば、電子メールによる送信や、インスタントメッセンジャー等を用いた情報の送信である。具体的には、出力部108は、予め指定した時刻になった場合、例えば、「毎週金曜日の午後4時」等になった場合に予め指定されたソフトウェアの管理者等のメールアドレスを送信先として、蓄積した情報を電子メールの本文、あるいは添付ファイルとして、電子メールで送信する。出力部108は、ディスプレイやプリンタ等の出力デバイスを含むと考えても含まないと考えても良い。出力部108は、出力デバイスのドライバーソフトまたは、出力デバイスのドライバーソフトと出力デバイス等で実現され得る。また、出力部108は通信手段により実現されても良い。また、出力部108が判断を行う必要がある場合、出力部108は、判断を行うためのMPUやメモリとを備えていても良い。

次に、情報処理装置の動作について図2のフローチャートを用いて説明する。ここでは、閲覧条件情報が、閲覧時刻条件情報を有している場合を例に挙げて説明する。また、閲覧管理情報や重要度指定情報は、予めユーザにより設定されているものとする。閲覧管理情報には、リスクレポートの作成日の情報が含まれているものとする。

(ステップS201)既読情報取得部103は、リスクレポートについての既読情報を取得するタイミングであるか否かを判断する。どのようにタイミングを判断するかは問わない。例えば、一以上のリスクレポートのファイル等に対する開く等の指示を受け付けたか否かを判断して、指示を受け付けた場合、取得すると判断しても良い。また、図示しない実行処理部等が、一以上のリスクレポートに対する処理を行っているか否かを判断して、行っている場合、取得すると判断しても良い。取得すると判断した場合、ステップS202に進み、取得しないと判断した場合、ステップS217に進む。

(ステップS202)既読情報取得部103は、既読情報を取得する。ここでは例として、閲覧されたリスクレポートについてのリスクレポート識別情報を取得する。また、閲覧が行われた時刻の情報である閲覧時刻情報を、既読情報の一部として取得する。既読情報取得部103は、例えば、ファイルに対する開く等の指示を受け付けた時刻を示す情報を、閲覧時刻情報として取得する。

(ステップS203)既読情報受付部102は、ステップS202において取得した既読情報を受け付ける。

(ステップS204)更新部104は、ステップS203において受け付けた既読情報を用いて閲覧管理情報格納部に格納されている閲覧管理情報を更新する。具体的には、閲覧管理情報において、ステップS203において受け付けた既読情報に含まれるリスクレポート識別情報と一致するリスクレポート識別情報を検索し、検出されたリスクレポート識別情報と対応付けられた閲覧状態情報を、既読の状態を示す情報に変更する。また、既読情報に含まれる閲覧時刻情報等を閲覧時刻管理情報として、この検出されたリスクレポート識別情報と対応付けて蓄積する。なお、既読状態となった場合にのみ、閲覧時刻管理情報を蓄積するようにすることで、閲覧状態情報と、閲覧時刻管理情報とを一の情報で実現するようにしても良い。例えば、閲覧時刻管理情報に時刻の情報が蓄積されている場合、既読であると判断し、蓄積されていない場合、未読であると判断するようにすることで、この一の情報を閲覧状態情報として利用できるとともに、時刻の情報が蓄積されていれば、その時刻の情報が閲覧時刻管理情報として利用可能である。

(ステップS205)閲覧状態判断部107は、閲覧状態についての判断を行うタイミングであるか否かを判断する。例えば、予め指定した日時になった場合に、判断を行うタイミングであると判断する。判断を行うタイミングである場合、ステップS206に進み、タイミングでない場合、ステップS201に戻る。

(ステップS206)閲覧状態判断部107は、カウンターkに1を代入する。

(ステップS207)閲覧状態判断部107は、閲覧管理情報のk番目のレコードを取得する。なお、ここでは、一のリスクレポート識別情報と、作成日を示す情報と、閲覧状態情報と、閲覧時刻管理情報との組み合わせをレコードと呼ぶ。なお、このレコードを一つの閲覧時刻管理情報と考えるようにしても良い。

(ステップS208)閲覧状態判断部107は、重要度指定情報を用いて、閲覧管理情報のk番目のレコードの重要度が高いか否かを判断する。例えば、k番目のレコードのリスクレポート識別情報を検索キーとして、当該k番目のレコードのリスクレポート識別情報に対応する重要度指定情報を取得し、この重要度指定情報が示す重要度が高いか否かを判断する。重要度が高いと判断された場合、ステップS209に進み、重要度が高くないと判断された場合、ステップS213に進む。

(ステップS209)閲覧状態判断部107は、閲覧管理情報のk番目のレコードの閲覧状態が、閲覧状態条件情報が示す条件である既読の状態を示しているか否かを判断する。既読の状態を示している場合、ステップS210に進み、未読の状態を示している場合、ステップS212に進む。

(ステップS210)閲覧状態判断部107は、閲覧管理情報のk番目のレコードの閲覧時刻管理情報が、閲覧時刻条件情報が示す期間内の時刻を示しているか否かを判断する。ここでは、例えば、閲覧管理情報のk番目のレコードの作成日を示す情報に、予め指定した時間を加算して得られた時刻、即ち期限時刻よりも、閲覧時刻管理情報が示す時刻が、前であるか後であるかによって、閲覧時刻条件情報が示す期間内の時刻を示しているか否かを判断する。例えば、閲覧時刻管理情報が示す時刻が、期限時刻以前であれば、期間内の時刻であると判断し、期限時刻よりも後であれば、期間内の時刻でないと判断する。期間内の時刻であると判断した場合、ステップS211に進み、期間内の時刻でないと判断した場合、ステップS212に進む。

(ステップS211)閲覧状態判断部107は、閲覧管理情報のk番目のレコードが閲覧条件情報を満たすと判断する。そして、ステップS213に進む。

(ステップS212)閲覧状態判断部107は、閲覧管理情報のk番目のレコードが閲覧条件情報を満たさないと判断する。そして、k番目のレコードのリスクレポート識別情報を図示しないメモリ等の記憶媒体に一時記憶する。そして、ステップS213に進む。

(ステップS213)閲覧状態判断部107は、カウンターkを1インクリメントする。

(ステップS214)閲覧状態判断部107は、閲覧管理情報に、k番目のレコードがあるか否かを判断する。ある場合、ステップS207に戻り、ない場合、ステップS215に進む。

(ステップS215)閲覧状態判断部107は、閲覧条件情報が示す条件を満たすか否かの判断結果を取得する。具体的には、ステップS212において条件を満たさないと判断されたレコードがあった場合、条件を満たさないと判断し、なかった場合、条件を満たすと判断する。

(ステップS216)出力部108は、閲覧状態判断部107の判断結果を示す情報を、図示しない記憶媒体等により構成される格納部に蓄積する。例えば、閲覧状態判断部107が閲覧条件情報が示す条件を満たすと判断した場合、正常にリスクレポートの閲覧が行われていることを示す情報を蓄積する。また、閲覧状態判断部107が閲覧条件情報が示す条件を満たさないと判断した場合、リスクレポートの閲覧が正常に行われていないことを示す情報を蓄積する。このとき、ステップS212において、閲覧状態判断部107が蓄積したリスクレポート識別情報を読み出し、当該読み出した情報を組み込んだ、正常に行われていないことを示す情報を構成して蓄積することが好ましい。そして、ステップS201に戻る。

(ステップS217)出力部108は、閲覧状態判断部107の判断結果を示す情報を出力するタイミングであるか否かを判断する。例えば、予め指定した日時等であるか否かを判断する。出力するタイミングである場合、ステップS218に進み、出力するタイミングでない場合、ステップS201に戻る。

(ステップS218)出力部108は、閲覧状態判断部107の判断結果を示す情報が図示しない格納部に蓄積されているか否かを判断する。蓄積されている場合、ステップS219に進み、蓄積されていない場合、ステップS201に戻る。

(ステップS219)出力部108は、閲覧状態判断部107の判断結果を示す情報を読み出す。

(ステップS220)出力部108は、ステップS219において読み出した判断結果を示す情報を、予め指定されている送信先に電子メール等で送信する。そして、ステップS201に戻る。

なお、図2のフローチャートにおいて、電源オフや処理終了の割り込みにより処理は終了する。

以下、本実施の形態における情報処理装置の具体的な動作について説明する。

ここでは、1以上のリスクレポートが、情報処理装置1のハードディスクやメモリ等により構成されるリスクレポート格納部(図示せず)に、予め格納されているものとする。ここでは、各リスクレポートが1ファイルの情報を構成しているとする。リスクレポート格納部に格納されている各リスクレポートは、情報処理装置1が構成して蓄積したものであっても良いし、他の装置や記憶媒体等から受け付けたものであっても良く、蓄積された過程等は問わないものとする。

また、リスクレポート格納部に格納されているリスクレポートの閲覧状態を管理する閲覧管理情報が予め、閲覧管理情報格納部101に格納されているものとする。閲覧管理情報が蓄積された経緯等はここでは問わない。閲覧管理情報は、リスクレポートが情報処理装置1等で作成される際やリスクレポートを受け付けた際に自動的に蓄積されるものであっても良いし、ユーザの指示に応じて蓄積されるものであっても良い。

図3は、閲覧管理情報格納部101に格納されている閲覧管理情報の一例を示す図である。閲覧管理情報は、「ID」、「リスクレポート識別情報」、および「閲覧時刻管理情報」という属性を有している。「ID」は、閲覧管理情報の各レコードを管理するための識別情報である。ここでは、閲覧管理情報の各行をレコードと呼ぶ。閲覧管理情報は、1以上のレコードにより構成されているものとする。なお、各レコードをそれぞれ閲覧管理情報と考えても良い。「リスクレポート識別情報」は、リスクレポートの識別情報であり、ここでは例として、リスクレポートのファイル名であるとする。「閲覧時刻管理情報」は、閲覧時刻管理情報である。ここでは、リスクレポートが閲覧された日付を「年/月/日」で示している。なお、「閲覧時刻管理情報」の値が「−」であることは、閲覧がされていない状態、即ち未読状態であることを示す。すなわち、ここでは、「閲覧時刻管理情報」を、実質的に閲覧状態情報としても利用している。例えば、「閲覧時刻管理情報」に「−」以外の情報である時刻の情報が格納されていれば、閲覧済、即ち既読の状態であると判断できるからである。

図4は、重要度指定情報格納部105に予め格納されている重要度指定情報を示す図である。重要度指定情報は、ここでは、情報処理装置1に格納されているリスクレポートの重要度を示すための情報である。重要度指定情報は、「リスクレポート識別情報」と、「重要度」という属性を有している。「リスクレポート識別情報」はリスクレポート識別情報である。「重要度」は、対応するリスクレポートの重要度を示す情報であり、値が「1」であれば、重要度が高いことを示し、値が、「0」であれば重要度が低いことを示す。重要度指定情報は、ユーザにより予め入力されて設定された情報であっても良いし、リスクレポートの属性等に応じて自動で設定された情報であっても良い。

図5は、閲覧条件情報格納部106に格納されている閲覧条件情報を示す図である。ここでは、閲覧条件情報が、閲覧時刻に関する条件を示す閲覧時刻条件情報である場合について説明する。閲覧条件情報は、「ID」、「リスクレポート識別情報」、および「閲覧時刻条件」という属性を有している。「ID」は、閲覧条件情報の各レコードを管理するための識別情報である。「リスクレポート識別情報」は、リスクレポートの識別情報であり、ここでは例として、リスクレポートのファイル名であるとする。「閲覧時刻条件」は、閲覧時刻の条件を示す情報であり、ここでは、閲覧時刻が閲覧されるべき期限の日付を「年/月/日」で示している。なお、閲覧時刻条件情報は、各リスクレポートの属性等に応じて自動で設定されても良いし、全てのリスクレポートについて指定された一律の条件に従って自動で設定されても良い。ユーザからリスクレポート別に受け付けた閲覧時刻条件情報が蓄積されても良い。

まず、ユーザが図示しない入力デバイス等を操作して、「不正ログインレポート」というファイル名のリスクレポートを開く指示を情報処理装置1に与えたとする。情報処理装置1の図示しない受付部は、「不正ログインレポート」というファイル名のリスクレポートを開く指示を受け付ける。情報処理装置1の図示しない処理実行部は、この開く指示に応じて「不正ログインレポート」というファイルを開き、図示しないモニタ等に表示する。

また、既読情報取得部103は、図示しない受付部がリスクレポートを開くための指示を受け付けたことをトリガーとして、当該受け付けた指示に含まれる「不正ログインレポート」というファイル名のリスクレポートが開かれたことを示す既読情報を取得する。具体的には、指示に含まれる「不正ログインレポート」というファイル名、即ちリスクレポート識別情報を図示しない受付部等から取得する。また、指示を受け付けた日付を示す情報「2010/8/7」を、図示しない時計等から取得する。そして、これらを対応付けた情報である既読情報を構成する。

既読情報受付部102は、既読情報取得部103が取得した既読情報を受け付ける。そして、更新部104は、既読情報受付部102が受け付けた既読情報に含まれるリスクレポート識別情報「不正ログインレポート」と一致する「リスクレポート識別情報」を有するレコードを、図3に示した閲覧管理情報において検索し、一致するレコードの閲覧時刻管理情報を、「−」から、既読情報に含まれる時刻の情報により上書きする。なお、既に「−」以外の情報が含まれている場合、上書きしない。ここでは、図3に示した閲覧管理情報の「ID」が「02」のレコードが、一致するレコードとして検出され、このレコードの「閲覧時刻管理情報」が「2010/8/7」で上書きされる。

同様にして、ユーザが図示しない入力デバイス等を操作して、閲覧管理情報により管理されているリスクレポートに対して、ファイルを開く操作を行うと、操作の対象となるリスクレポートに対応したレコードの「閲覧時刻管理情報」に、ファイルが開かれた日付の情報が格納される。

図6は、複数回のリスクレポートを開く処理が行われた時点での閲覧管理情報を示す図である。

ここで、予め指定された閲覧状態判断部107が閲覧状態を判断する日時、例えば「毎月1日の午前9時」となったとする。閲覧状態判断部107は、閲覧状態を判断する処理を開始する。ここでは、閲覧状態判断部107は、情報処理装置1に格納されているリスクレポートのうちの重要度が高いリスクレポートの全てが、閲覧条件情報が示す期限内に、閲覧されたか否かを判断する処理を行うものとする。

まず、閲覧状態判断部107は、図6に示した閲覧管理情報から、1番目のレコードである「ID」が「001」であるレコードを読み出す。そして、このレコードに対応するリスクレポートの重要度が高いか否かを判断する。具体的には、このレコードに含まれるリスクレポート識別情報「ログイン時刻レポート」と一致する「リスクレポート識別情報」を有するレコードを、図4に示した重要度指定情報において検索し、検索されたレコードの「重要度」の値、ここでは「1」を取得する。そして、取得した「重要度」の値が「1」であるか否かを判断する。ここでは、「1」であるため、「ログイン時刻レポート」というリスクレポート識別情報に対応するリスクレポートは、重要度が高いリスクレポートであることとなる。

つぎに、重要度が高いと判断されたため、閲覧管理情報の「ID」が「001」であるレコードに対応するリスクレポートの閲覧状態が既読であるか否かを判断する。閲覧管理情報の「ID」が「001」であるレコードの、上述したように閲覧状態情報としても利用している「閲覧時刻管理情報」が、「−」以外の日付を示す情報であるか否かを判断する。ここでは、「−」であるため、この「ID」が「001」であるレコードに対応するリスクレポートは、未読であることとなる。このため、「ID」が「001」であるレコードに含まれるリスクレポート識別情報「ログイン時刻レポート」を、図示しないメモリ等の記憶媒体に一時記憶する。

次に、閲覧状態判断部107は、図6に示した閲覧管理情報から、2番目のレコードである「ID」が「002」であるレコードを読み出す。そして、このレコードに対応するリスクレポート、即ちリスクレポート識別情報が「不正ログインレポート」であるリスクレポートの重要度が高いか否かを、上記と同様に、判断する。ここでは、図4に示す重要度指定情報においては、「不正ログインレポート」に対応する「重要度」の値が「1」であるため、重要度が高いと判断される。

次に、この閲覧管理情報の「ID」が「002」であるレコードの「閲覧時刻管理情報」が、「−」以外の日付を示す情報であるか否かを判断する。ここでは、日付の情報であるため、この「ID」が「002」であるレコードに対応するリスクレポートは、既読であることとなる。

さらに、この閲覧管理情報の「ID」が「002」であるレコードの「閲覧時刻管理情報」が示す時刻、ここでは日付が、同じリスクレポートに対応付けられた閲覧時刻条件情報が示す期限内の日付であるか否かを判断する。具体的には、閲覧管理情報の「ID」が「002」であるレコードに含まれるリスクレポート識別情報である「不正ログインレポート」と一致する「リスクレポート識別情報」を有するレコードを、図5に示した閲覧条件情報から検索する。そして、検索された「ID」が「02」であるレコードの「閲覧時刻条件」の値「2010/9/12」を取得し、閲覧管理情報の「ID」が「002」であるレコードの「閲覧時刻管理情報」が示す日付「2010/8/7」が、閲覧時刻条件情報から取得した「閲覧時刻条件」の値「2010/9/12」よりも前の日付であるか否かを判断する。ここでは、前の日付であると判断される。この結果、この閲覧管理情報の「ID」が「002」であるレコードに対応するリスクレポート、即ちリスクレポート識別情報が「不正ログインレポート」であるリスクレポートは、閲覧時刻条件情報が示す条件を満たすと判断される。

次に、同様の判断処理が、閲覧管理情報の「ID」が「003」であるレコードについて行われる。このレコードに対しては、重要度が高いと判断され、閲覧状態が既読であると判断される。しかしながら、「閲覧時刻管理情報」が示す日付「2010/10/1」が、同じリスクレポートに対応する「閲覧時刻条件」が示す日付「2010/9/18」よりも後であるため、この閲覧管理情報の「ID」が「002」であるレコードに対応するリスクレポート識別情報が「パスワード変更レポート」であるリスクレポートは、閲覧時刻条件情報が示す条件を満たさないと判断される。このため、閲覧状態判断部107は、「ID」が「003」であるレコードに含まれるリスクレポート識別情報「パスワード変更レポート」を、「ID」が「001」のレコードの場合と同様に、図示しないメモリ等の記憶媒体に一時記憶する。

次に、同様の判断処理が、閲覧管理情報の「ID」が「004」であるレコードについて行われる。このレコードに対しては、重要度が低いと判断され、閲覧時刻条件情報が示す条件についての判断は行われない。また、重要度が低いため、「ID」が「004」であるレコードに含まれるリスクレポート識別情報「稼働時間レポート」は、「ID」が「001」のレコードの場合のように、記憶媒体に一時記憶されない。

上記と同様の処理が、閲覧管理情報の全てのレコードについて行われる。そして、重要度が高いリスクレポートの全てが、それぞれに対応する閲覧条件情報が示す条件を満たすと判断した場合であれば、閲覧状態判断部107は、閲覧条件情報が示す条件を満たすという判断結果を出力部108に対して出力する。しかしながら、ここでは、重要度が高いリスクレポートの1以上が、それぞれに対応する閲覧条件情報が示す条件を満たさないと判断されているため、閲覧状態判断部107は、閲覧条件情報が示す条件を満たさないと判断し、その判断結果とともに、上述したような図示しない記憶媒体に蓄積した、「重要度」が低い、もしくは「閲覧時刻条件」を満たさないリスクレポートのリスクレポート識別情報を、出力部108に出力する。そして判断処理を終了する。

出力部108は、閲覧状態判断部107が出力した、閲覧条件情報が示す条件を満たさないことを示す判断結果と、リスクレポート識別情報とを、図示しないメモリやハードディスク等の記憶媒体等に蓄積する。

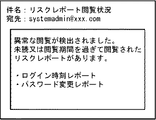

そして、予め指定した時刻、例えば、毎月1日の午後1時になったとすると、出力部108は、記憶媒体に蓄積した閲覧状態判断部107の判断結果を示す情報、閲覧条件情報が示す条件を満たさないことを示す情報と、「重要度」が低い、もしくは「閲覧時刻条件」を満たさないと判断されたリスクレポートのリスクレポート識別情報を読み出し、ソフトウェアの管理者等の予め指定された送信先のメールアドレス、例えば「systemadmin@xxx.com」を宛先として入力して、読み出した判断結果を示す情報本文に配置した電子メールを送信する。

図7は、電子メールの宛先であるシステムの管理者が受信した、出力部108が出力した判断結果を示す情報である電子メールの表示例を示す図である。この電子メールは、言い換えれば、重要度が高いリスクレポートのうちの、「閲覧時刻条件」により指定された期間内に閲覧されなかったリスクレポートを示す情報、言い換えればレポートである。管理者は、例えば、この電子メールから、リスクレポートが適切に読まれているか否かを判断することができる。

以上、本実施の形態においては、リスクレポートが適切に読まれているか否かを判断することができる。この結果、例えば、リスクレポートが監査条件を満たすように適切に読まれているか否かを判断することができる。具体的には、リスクレポートを監査の直前等にまとめて閲覧した場合等には、適切に読まれていないと判断することができる。そして、例えば、適切に読まれていない場合、このようなリスクレポートの未読の状態が生じることがないよう、早期に是正することが可能となる。

また、本実施の形態においては、重要度の高いリスクレポートについてのみ、適切に読まれているか否か等の判断を行うようにしたことで、重要度に応じて選択的に、リスクレポートの閲覧状態を管理することができる。従って、例えば、重要度の高くないリスクレポートについては、特に、リスクレポートが読まれなくても、その閲覧状態を示す情報がレポートされないようにすることができる。

なお、上記実施の形態においては、更新部104が、閲覧管理情報が有するリスクレポート識別情報が示すリスクレポートが、既読情報が有するリスクレポートに一致する場合に、既読情報を既読の状態となるよう更新するようにした。しかしながら、本願においては、閲覧を行ったユーザとの組み合わせによって、閲覧状態を更新するようにしても良い。例えば、まず、閲覧管理情報が、リスクレポートの提出先となるユーザ、例えばリスクレポートの送信先となるユーザや、リスクレポートにアクセス権を持つユーザを識別するユーザ識別情報をリスクレポートの識別情報と対応付けて更に管理するようにする。そして、当該ユーザ識別情報に対応付けられたリスクレポートを、アクセス権を持つユーザがログインを行って閲覧したり、リスクレポートを電子メール等で受け取ったユーザが閲覧した場合に、閲覧されたリスクレポートの識別情報と、閲覧を行ったユーザのユーザ識別情報とを含む既読情報を既読情報受付部102が受け付けるようにする。更新部104は、リスクレポートを閲覧したユーザを識別する情報が既読情報に含まれる場合、既読情報受付部102が受け付けた一の既読情報に含まれるリスクレポート識別情報とユーザを識別する情報との組み合わせが一致するリスクレポート識別情報とリスクレポートの送信先となるユーザを識別する情報との組み合わせを有する閲覧管理情報を検索し、この閲覧管理情報に含まれる既読情報を更新するようにしても良い。このようにすることで、同じリスクレポートを複数のユーザに送信した場合でも、それぞれのユーザによる閲覧状態を、個別に管理することができる。なお、ユーザ識別情報は、氏名や、社員番号等のユーザの識別情報であっても良いし、ユーザの電子メールアドレスや、ユーザの端末のIPアドレスやMACアドレス等であっても良い。

また、このような場合、閲覧状態判断部107が閲覧状態についての判断を行う際に、閲覧管理情報に含まれるリスクレポート識別情報と対応付けられたユーザ識別情報を検索キー等として用いて、判断対象となるリスクレポートを選択するようにしても良い。また、出力部108が、適切に読まれていないリスクレポートのリスクレポート識別情報とともに、当該リスクレポート識別情報に対応付けられたユーザ識別情報を出力するようにしても良い。

なお、上記各実施の形態において、各処理(各機能)は、単一の装置(システム)によって集中処理されることによって実現されてもよく、あるいは、複数の装置によって分散処理されることによって実現されてもよい。

また、上記各実施の形態において、一の装置に存在する2以上の通信手段(情報送信部など)は、物理的に一の媒体で実現されても良いことは言うまでもない。

また、上記実施の形態において、各構成要素が実行する処理に関係する情報、例えば、各構成要素が受け付けたり、取得したり、選択したり、生成したり、送信したり、受信したりする情報や、各構成要素が処理で用いるしきい値や数式、アドレス等の情報等は、上記説明で明記していない場合であっても、図示しない記録媒体において、一時的に、あるいは長期にわたって保持されていてもよい。また、その図示しない記録媒体への情報の蓄積を、各構成要素、あるいは、図示しない蓄積部が行ってもよい。また、その図示しない記録媒体からの情報の読み出しを、各構成要素、あるいは、図示しない読み出し部が行ってもよい。

また、上記各実施の形態では、情報処理装置がスタンドアロンである場合について説明したが、情報処理装置は、スタンドアロンの装置であってもよく、サーバ・クライアントシステムにおけるサーバ装置であってもよい。後者の場合には、出力部や受付部は、通信回線を介して入力を受け付けたり、画面を出力したりすることになる。

また、上記各実施の形態において、各構成要素は専用のハードウェアにより構成されてもよく、あるいは、ソフトウェアにより実現可能な構成要素については、プログラムを実行することによって実現されてもよい。例えば、ハードディスクや半導体メモリ等の記録媒体に記録されたソフトウェア・プログラムをCPU等のプログラム実行部が読み出して実行することによって、各構成要素が実現され得る。

なお、上記各実施の形態における情報処理装置を実現するソフトウェアは、以下のようなプログラムである。つまり、このプログラムは、コンピュータを、ユーザにより閲覧されたリスクに関するレポートであるリスクレポートを示す情報である既読情報を受け付ける既読情報受付部と、前記既読情報受付部が受け付けた既読情報が示すリスクレポートについての閲覧状態が、既読の状態となるよう、格納されているリスクレポートについての閲覧状態を管理する情報である閲覧管理情報を更新する更新部と、前記閲覧管理情報が示す閲覧状態が、格納されているリスクレポートの閲覧状態に関する条件を示す情報である閲覧条件情報が示す条件を満たすか否かを判断する閲覧状態判断部と、前記閲覧状態判断部の判断結果を示す情報を出力する出力部として機能させるためのプログラムである。

なお、上記プログラムにおいて、上記プログラムが実現する機能には、ハードウェアでしか実現できない機能は含まれない。例えば、情報を取得する取得部や、情報を出力する出力部などにおけるモデムやインターフェースカードなどのハードウェアでしか実現できない機能は、上記プログラムが実現する機能には含まれない。

また、このプログラムを実行するコンピュータは、単数であってもよく、複数であってもよい。すなわち、集中処理を行ってもよく、あるいは分散処理を行ってもよい。

図8は、上記プログラムを実行して、上記実施の形態による情報処理装置を実現するコンピュータの外観の一例を示す模式図である。上記実施の形態は、コンピュータハードウェア及びその上で実行されるコンピュータプログラムによって実現されうる。

図8において、コンピュータシステム900は、CD−ROM(Compact Disk Read Only Memory)ドライブ905、FD(Floppy(登録商標) Disk)ドライブ906を含むコンピュータ901と、キーボード902と、マウス903と、モニタ904とを備える。

図9は、コンピュータシステム900の内部構成を示す図である。図9において、コンピュータ901は、CD−ROMドライブ905、FDドライブ906に加えて、MPU(Micro Processing Unit)911と、ブートアッププログラム等のプログラムを記憶するためのROM912と、MPU911に接続され、アプリケーションプログラムの命令を一時的に記憶すると共に、一時記憶空間を提供するRAM(Random Access Memory)913と、アプリケーションプログラム、システムプログラム、及びデータを記憶するハードディスク914と、MPU911、ROM912等を相互に接続するバス915とを備える。なお、コンピュータ901は、LANへの接続を提供する図示しないネットワークカードを含んでいてもよい。

コンピュータシステム900に、上記実施の形態による情報処理装置の機能を実行させるプログラムは、CD−ROM921、またはFD922に記憶されて、CD−ROMドライブ905、またはFDドライブ906に挿入され、ハードディスク914に転送されてもよい。これに代えて、そのプログラムは、図示しないネットワークを介してコンピュータ901に送信され、ハードディスク914に記憶されてもよい。プログラムは実行の際にRAM913にロードされる。なお、プログラムは、CD−ROM921やFD922、またはネットワークから直接、ロードされてもよい。

プログラムは、コンピュータ901に、上記実施の形態による情報処理装置の機能を実行させるオペレーティングシステム(OS)、またはサードパーティプログラム等を必ずしも含んでいなくてもよい。プログラムは、制御された態様で適切な機能(モジュール)を呼び出し、所望の結果が得られるようにする命令の部分のみを含んでいてもよい。コンピュータシステム900がどのように動作するのかについては周知であり、詳細な説明は省略する。

本発明は、以上の実施の形態に限定されることなく、種々の変更が可能であり、それらも本発明の範囲内に包含されるものであることは言うまでもない。