JP2005107668A - 生体認証方法及びプログラム並びに装置 - Google Patents

生体認証方法及びプログラム並びに装置 Download PDFInfo

- Publication number

- JP2005107668A JP2005107668A JP2003337688A JP2003337688A JP2005107668A JP 2005107668 A JP2005107668 A JP 2005107668A JP 2003337688 A JP2003337688 A JP 2003337688A JP 2003337688 A JP2003337688 A JP 2003337688A JP 2005107668 A JP2005107668 A JP 2005107668A

- Authority

- JP

- Japan

- Prior art keywords

- authentication

- user

- data

- biometric

- unit

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

Images

Abstract

生体認証において非常時に適切な対処を可能とする

【解決手段】

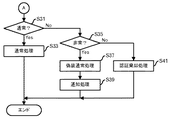

ユーザの生体関連データと、第1の照合用データ格納部に格納され且つユーザに対応付けられた第1の照合データとを用いてユーザ認証を行い、当該ユーザ認証の結果である第1の認証結果を記憶装置に格納する第1認証ステップと、ユーザの生体関連データと、第2の照合用データ格納部に格納され且つユーザに対応付けられた第2の照合用データとを用いてユーザ認証を行い、当該ユーザ認証の結果である第2の認証結果を記憶装置に格納する第2認証ステップと、記憶装置に格納された第1の認証結果及び第2の認証結果に基づき、ユーザの意図を判断する判断ステップと、判断されたユーザの意図に応じた処理を行う処理実行ステップとを含む。

【選択図】図1

Description

101 要求受け付け部 103 音声入力部

105 特徴抽出部 107 要求判定部

109 登録制御部 110 特徴照合部

111 特徴登録部 113 特徴データ格納部

115 通常時データ格納部

117 非常時データ格納部

120 認証判定部 130 総合判定部

133 再処理制御部 135 パラメタ制御部

201 アプリケーション制御部

202 通常処理部 203 非常時処理部

204 認証棄却処理部

1101 第1照合部 1102 第2照合部

1201 第1判定部 1202 第2判定部

2031 偽装通常処理部 2032 通知処理部

Claims (9)

- ユーザの生体関連データと、第1の照合用データ格納部に格納され且つ前記ユーザに対応付けられた第1の照合データとを用いてユーザ認証を行い、当該ユーザ認証の結果である第1の認証結果を記憶装置に格納する第1認証ステップと、

前記ユーザの生体関連データと、第2の照合用データ格納部に格納され且つ前記ユーザに対応付けられた第2の照合用データとを用いてユーザ認証を行い、当該ユーザ認証の結果である第2の認証結果を前記記憶装置に格納する第2認証ステップと、

前記記憶装置に格納された第1の認証結果及び前記第2の認証結果に基づき、前記ユーザの意図を判断する判断ステップと、

判断された前記ユーザの意図に応じた処理を行う処理実行ステップと、

を含み、コンピュータにより実行される生体認証方法。 - 前記第1の照合用データが通常時の照合用データであり、且つ前記第2の照合用データが非常時の照合用データであることを特徴とする

請求項1記載の生体認証方法。 - 前記判断ステップにおいて前記ユーザの意図が非常時における処理実行指示であると判断された場合、前記処理実行ステップにおいて、非常時用のリソースを用いて処理を行うことを特徴とする

請求項2記載の生体認証方法。 - 前記処理実行ステップが、所定の外部システムに通知するステップを含む

請求項3記載の生体認証方法。 - 前記ユーザからの生体データの入力を1回だけ受け付け、受け付けた前記生体データから特徴データを抽出するステップと、

抽出した前記特徴データを生体関連データとして記憶装置に格納するステップと、

をさらに含む請求項1乃至4のいずれか1つに記載の生体認証方法。 - 新規ユーザの生体データ及び照合用データ登録指示を受け付けた場合、前記第1の照合用データの登録指示か前記第2の照合用データの登録指示か判定するステップと、

前記第1の照合用データの登録指示と判定された場合、前記新規ユーザの生体データから抽出した特徴データを前記新規ユーザに対応付けて前記第1の照合用データ格納部に格納するステップと、

前記第2の照合用データの登録指示と判定された場合、前記新規ユーザの生体データから抽出した特徴データを前記新規ユーザに対応付けて前記第2の照合用データ格納部に格納するステップと、

をさらに含む請求項1乃至5のいずれか1つに記載の生体認証方法。 - 前記生体関連データは、音声と指紋と虹彩と署名と掌形と手の甲の血管パタンと耳形状との少なくともいずれかに関するデータであることを特徴とする請求項1乃至6のいずれか1つに記載の生体認証方法。

- 請求項1乃至7のいずれか1つに記載の生体認証方法をコンピュータに実行させるためのプログラム。

- ユーザの生体関連データと、第1の照合用データ格納部に格納され且つ前記ユーザに対応付けられた第1の照合データとを用いてユーザ認証を行う第1認証手段と、

前記ユーザの生体関連データと、第2の照合用データ格納部に格納され且つ前記ユーザに対応付けられた第2の照合用データとを用いてユーザ認証を行う第2認証手段と、

前記第1認証手段による認証結果及び前記第2認証手段による認証結果に基づき、前記ユーザの意図を判断する手段と、

判断された前記ユーザの意図に応じた処理を行う処理実行手段と、

を有する生体認証装置。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2003337688A JP2005107668A (ja) | 2003-09-29 | 2003-09-29 | 生体認証方法及びプログラム並びに装置 |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2003337688A JP2005107668A (ja) | 2003-09-29 | 2003-09-29 | 生体認証方法及びプログラム並びに装置 |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| JP2005107668A true JP2005107668A (ja) | 2005-04-21 |

Family

ID=34533445

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2003337688A Pending JP2005107668A (ja) | 2003-09-29 | 2003-09-29 | 生体認証方法及びプログラム並びに装置 |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP2005107668A (ja) |

Cited By (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2007241555A (ja) * | 2006-03-07 | 2007-09-20 | Hitachi Systems & Services Ltd | 生体認証取引システム |

| JP2008083953A (ja) * | 2006-09-27 | 2008-04-10 | Secom Co Ltd | 本人照合装置 |

| JP2008083921A (ja) * | 2006-09-27 | 2008-04-10 | Secom Co Ltd | 本人照合装置 |

| WO2023105586A1 (ja) * | 2021-12-06 | 2023-06-15 | 日本電気株式会社 | 情報処理装置、情報処理方法及びプログラム |

Citations (7)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPS6243773A (ja) * | 1985-08-21 | 1987-02-25 | Hitachi Ltd | 暗証コ−ド方式 |

| JPH09503877A (ja) * | 1993-10-15 | 1997-04-15 | ブリテイッシュ・テレコミュニケーションズ・パブリック・リミテッド・カンパニー | 個人識別システム |

| JPH11338826A (ja) * | 1998-05-21 | 1999-12-10 | Yutaka Hokura | ユーザ認証システムとユーザ認証装置 |

| JP2000020794A (ja) * | 1998-06-30 | 2000-01-21 | Fujitsu Ltd | 現金自動預金支払機による緊急通報システム |

| JP2001325434A (ja) * | 2000-05-12 | 2001-11-22 | Oki Electric Ind Co Ltd | 生体特徴利用による本人確認システム |

| JP2003168147A (ja) * | 2001-12-03 | 2003-06-13 | Oki Electric Ind Co Ltd | 自動取引装置および自動取引システム |

| JP2003228553A (ja) * | 2002-02-01 | 2003-08-15 | Makoto Mihara | 記録媒体を使用した個人認証方法および記録媒体を使用した個人認証システム |

-

2003

- 2003-09-29 JP JP2003337688A patent/JP2005107668A/ja active Pending

Patent Citations (7)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPS6243773A (ja) * | 1985-08-21 | 1987-02-25 | Hitachi Ltd | 暗証コ−ド方式 |

| JPH09503877A (ja) * | 1993-10-15 | 1997-04-15 | ブリテイッシュ・テレコミュニケーションズ・パブリック・リミテッド・カンパニー | 個人識別システム |

| JPH11338826A (ja) * | 1998-05-21 | 1999-12-10 | Yutaka Hokura | ユーザ認証システムとユーザ認証装置 |

| JP2000020794A (ja) * | 1998-06-30 | 2000-01-21 | Fujitsu Ltd | 現金自動預金支払機による緊急通報システム |

| JP2001325434A (ja) * | 2000-05-12 | 2001-11-22 | Oki Electric Ind Co Ltd | 生体特徴利用による本人確認システム |

| JP2003168147A (ja) * | 2001-12-03 | 2003-06-13 | Oki Electric Ind Co Ltd | 自動取引装置および自動取引システム |

| JP2003228553A (ja) * | 2002-02-01 | 2003-08-15 | Makoto Mihara | 記録媒体を使用した個人認証方法および記録媒体を使用した個人認証システム |

Cited By (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2007241555A (ja) * | 2006-03-07 | 2007-09-20 | Hitachi Systems & Services Ltd | 生体認証取引システム |

| JP2008083953A (ja) * | 2006-09-27 | 2008-04-10 | Secom Co Ltd | 本人照合装置 |

| JP2008083921A (ja) * | 2006-09-27 | 2008-04-10 | Secom Co Ltd | 本人照合装置 |

| WO2023105586A1 (ja) * | 2021-12-06 | 2023-06-15 | 日本電気株式会社 | 情報処理装置、情報処理方法及びプログラム |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| CN104598796B (zh) | 身份识别方法及系统 | |

| EP2784710B1 (en) | Method and system for validating personalized account identifiers using biometric authentication and self-learning algorithms | |

| US8396711B2 (en) | Voice authentication system and method | |

| US7310042B2 (en) | System and method for biometric-based fraud protection | |

| US8458484B2 (en) | Password generator | |

| JP4578244B2 (ja) | 携帯型データ記憶媒体を使って安全な電子取引を実行する方法 | |

| KR101438869B1 (ko) | 생체인식 데이터를 사용하여 무선 통신 디바이스 내의 변조방지 저장 디바이스에 액세스하는 시스템 및 방법 | |

| US20030115490A1 (en) | Secure network and networked devices using biometrics | |

| EP2685401B1 (en) | Methods and systems for improving the security of secret authentication data during authentication transactions | |

| US9262615B2 (en) | Methods and systems for improving the security of secret authentication data during authentication transactions | |

| US20080249947A1 (en) | Multi-factor authentication using a one time password | |

| JP2007004796A (ja) | 各セキュリティチャレンジを特徴付ける1つ以上の誤り率を使用する遂次認証のための方法、システム、およびプログラム | |

| US20140020058A1 (en) | Methods and systems for improving the security of secret authentication data during authentication transactions | |

| US11182466B2 (en) | User authentication apparatus and recording media | |

| JP2007265219A (ja) | 生体認証システム | |

| Onyesolu et al. | Improving security using a three-tier authentication for automated teller machine (ATM) | |

| JP5061322B2 (ja) | 不正登録防止装置,不正登録防止方法,不正登録防止プログラム,不正登録防止プログラムを記録したコンピュータ読取可能な記録媒体および不正登録防止システム | |

| JP2005107668A (ja) | 生体認証方法及びプログラム並びに装置 | |

| JP2011118561A (ja) | 個人認証装置及び個人認証方法 | |

| JP2006227944A (ja) | 通信補助システム | |

| Kumar et al. | Remote User Authentication Scheme: A Comparative Analysis and Improved Behavioral Biometrics Based Authentication Scheme | |

| Gąsiorowski | Managing security in electronic banking–legal and organisational aspects | |

| Ahamed et al. | A review report on the fingerprint-based biometric system in ATM banking | |

| Adekunle et al. | Holistic Exploration of Gaps vis-�-vis Artificial Intelligence in Automated Teller Machine and Internet Banking | |

| Moorthy et al. | Hybrid Biometric Authentication for Automatic Teller Machine |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20060912 |

|

| RD01 | Notification of change of attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7426 Effective date: 20070828 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20091028 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20091110 |

|

| A02 | Decision of refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A02 Effective date: 20100330 |