WO2024028961A1 - 暗号システム、方法及びプログラム - Google Patents

暗号システム、方法及びプログラム Download PDFInfo

- Publication number

- WO2024028961A1 WO2024028961A1 PCT/JP2022/029558 JP2022029558W WO2024028961A1 WO 2024028961 A1 WO2024028961 A1 WO 2024028961A1 JP 2022029558 W JP2022029558 W JP 2022029558W WO 2024028961 A1 WO2024028961 A1 WO 2024028961A1

- Authority

- WO

- WIPO (PCT)

- Prior art keywords

- encryption

- ciphertext

- function

- decryption

- key generation

- Prior art date

Links

- 238000000034 method Methods 0.000 title claims description 24

- 238000012887 quadratic function Methods 0.000 claims description 22

- 238000012545 processing Methods 0.000 description 27

- 238000004891 communication Methods 0.000 description 23

- 230000006870 function Effects 0.000 description 16

- 238000010586 diagram Methods 0.000 description 6

- 238000005516 engineering process Methods 0.000 description 4

- 230000010365 information processing Effects 0.000 description 3

- 238000007796 conventional method Methods 0.000 description 2

- 239000004065 semiconductor Substances 0.000 description 2

- 238000004364 calculation method Methods 0.000 description 1

- 239000000470 constituent Substances 0.000 description 1

- 238000012986 modification Methods 0.000 description 1

- 230000004048 modification Effects 0.000 description 1

- 239000007787 solid Substances 0.000 description 1

Images

Classifications

-

- G—PHYSICS

- G09—EDUCATION; CRYPTOGRAPHY; DISPLAY; ADVERTISING; SEALS

- G09C—CIPHERING OR DECIPHERING APPARATUS FOR CRYPTOGRAPHIC OR OTHER PURPOSES INVOLVING THE NEED FOR SECRECY

- G09C1/00—Apparatus or methods whereby a given sequence of signs, e.g. an intelligible text, is transformed into an unintelligible sequence of signs by transposing the signs or groups of signs or by replacing them by others according to a predetermined system

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

Abstract

本開示の一態様による暗号システムは、二次関数型暗号により暗号文を生成する暗号化装置と、前記二次関数型暗号により前記暗号文を復号する復号装置とが含まれる暗号システムであって、前記暗号化装置は、暗号化対象のデータ{xi}i∈S_c(ただし、S_cは予め決められた第1の属性集合)を入力して、各属性i∈S_cのハッシュ値wi=H(i)を暗号化パラメータとして前記データ{xi}i∈S_cの暗号文CTを生成するように構成されている暗号化部、を有し、前記復号装置は、前記暗号文CTと、第2の属性集合S_kに対応する秘密鍵SKとを入力して、S_k⊆S_cである場合、前記暗号文CTの復号値として前記データ{xi}i∈S_cの二次関数値を生成するように構成されている復号部、を有する。

Description

本開示は、暗号システム、方法及びプログラムに関する。

関数型暗号は、暗号文から元のデータに関する関数値のみを復号できる技術である。より具体的には、データxの暗号文CTと関数fに対応する秘密鍵SKとがあるとき、暗号文CTを秘密鍵SKで復号するとf(x)という関数値のみが復号され、元のデータxに関するその他の情報は一切漏らさないというものである。特に、ペアリングと呼ばれる効率的な演算を利用して、関数fが二次関数で暗号文長がデータxに対して線形である関数型暗号を構成する手法が知られている(例えば、非特許文献1)。

C. E. Z. Baltico, D. Catalano, D. Fiore, and R. Gay. Practical functional encryption for quadratic functions with applications to predicate encryption. In J. Katz and H. Shacham, editors, CRYPTO 2017, Part I, volume 10401 of LNCS, pages 67-98. Springer, Heidelberg, Aug. 2017.

しかしながら、従来手法では、暗号化できるデータサイズ(データ長)がシステム内で固定されるという制限がある。一般的に、システム内で多数のデータを暗号化する場合、データ長が固定されていると以下の2つの問題が生じ得る。1つ目は、そのデータ長以上の長さのデータを暗号化することができないという問題である。2つ目は、そのデータ長よりも短い長さのデータを暗号化するときはダミーデータで差分を埋める必要があるという問題である。このため、従来手法を利用したシステム内で様々なデータを暗号化する場合、暗号化の効率が悪くなってしまう。

本開示は、上記の点に鑑みてなされたもので、任意の長さのデータを暗号化可能で、暗号文長が元データの長さに対して線形な二次関数型暗号を実現することを目的とする。

本開示の一態様による暗号システムは、二次関数型暗号により暗号文を生成する暗号化装置と、前記二次関数型暗号により前記暗号文を復号する復号装置とが含まれる暗号システムであって、前記暗号化装置は、暗号化対象のデータ{xi}i∈S_c(ただし、S_cは予め決められた第1の属性集合)を入力して、各属性i∈S_cのハッシュ値wi=H(i)を暗号化パラメータとして前記データ{xi}i∈S_cの暗号文CTを生成するように構成されている暗号化部、を有し、前記復号装置は、前記暗号文CTと、第2の属性集合S_kに対応する秘密鍵SKとを入力して、S_k⊆S_cである場合、前記暗号文CTの復号値として前記データ{xi}i∈S_cの二次関数値を生成するように構成されている復号部、を有する。

任意の長さのデータを暗号化可能で、暗号文長が元データの長さに対して線形な二次関数型暗号を実現することができる。

以下、本発明の一実施形態について説明する。以下の実施形態では、任意の長さのデータを暗号化可能で、かつ、暗号文長が元のデータの長さに対して線形な二次関数型暗号(以下、これを「無制限二次関数型暗号」と呼ぶことにする。)を構成した上で、この二次関数型暗号により各種暗号処理を実現する暗号システム1について説明する。

<無制限二次関数型暗号の構成>

以下、本実施形態で提案する無制限二次関数型暗号の構成例について説明する。

以下、本実施形態で提案する無制限二次関数型暗号の構成例について説明する。

pを素数とする。Zを整数全体の集合として、Zp:=Z/pZとする。位数pの暗号学的双線形群e:G1×G2→GTとG1の生成元g1とG2の生成元g2は、公開パラメータとして与えられているものとする。

また、G2を終域とするハッシュ関数、関数秘匿内積関数型暗号、及び無制限内積関数型暗号を構成要素として用いる。これらの構成要素はいずれも既存技術である。関数秘匿内積関数型暗号は(iSetup,iEnc,iKeyGen,iDec)の4つのアルゴリズムで構成される。関数秘匿内積関数型暗号の具体的な構成方法については、例えば、参考文献1等を参照されたい。無制限内積関数型暗号は(uSetup,uEnc,uKeyGen,uDec)の4つのアルゴリズムで構成される。無制限内積関数型暗号の具体的な構成方法については、例えば、参考文献2等を参照されたい。特に、無制限内積関数型暗号については、参考文献2に記載されているct-dom型と呼ばれるものを用いる。

なお、本実施形態で提案する無制限二次関数型暗号の構成例では、それぞれのアルゴリズムが群要素を入力として取れる必要があるが、上記の構成要素が群要素を入力として取れることは自明である。

本実施形態で提案する無制限二次関数型暗号の暗号化アルゴリズムはデータをベクトルとして取り、そのベクトルの各要素はID(属性)と紐付けられているものとする。そのID集合をScとし、データベクトルは{xi}i∈S_cと表現できるものとする。ただし、「S_c」は「Sc」を表す。

一方で、秘密鍵に対応する二次関数はその係数列として表現され、各係数はどのIDとどのIDの二次項に対する係数であるかを表す情報をあわせて持っているものとする。すなわち、係数列はID集合Skに対して{ci,j}i,j∈S_kという形で与えられるものとする。ただし、「S_k」は「Sk」を表す。

復号はSk⊆Scであるときのみ可能で、上記の場合、復号される値は、Σi,j∈S_kci,jxixjである。ただし、上記のxi及びci,jはいずれもZpの元であるものとする。

・無制限二次関数型暗号の構成例

本実施形態で提案する無制限二次関数型暗号は(Setup,Enc,KeyGen,Dec)の4つのアルゴリズムで構成される。ID空間は任意の文字列としてよい。

本実施形態で提案する無制限二次関数型暗号は(Setup,Enc,KeyGen,Dec)の4つのアルゴリズムで構成される。ID空間は任意の文字列としてよい。

Setup:本アルゴリズムはセットアップアルゴリズムと呼ばれる。セットアップアルゴリズムでは、無制限内積関数型暗号の公開鍵とマスター秘密鍵のペアを(uPK,uMSK)←uSetupにより生成し、それらを無制限二次関数型暗号の公開鍵PKとマスター秘密鍵MSKのペアとする。すなわち、PK=uPK、MSK=uMSKである。

Enc(PK,Sc,{xi}i∈S_c):本アルゴリズムは暗号化アルゴリズムと呼ばれる。暗号化アルゴリズムでは、以下の手順1~手順7により暗号文CTを計算する。

(手順1)まず、次元を2次元とする関数秘匿内積関数型暗号のマスター秘密鍵をiMSK←iSetupにより生成する。

(手順2)次に、{si}i∈S_cをそれぞれZpからランダムに選ぶ。

(手順3)次に、すべてのi∈Scに対して、関数秘匿内積関数型暗号の暗号文をiCTi←iEnc(iMSK,(xi,si))により計算する。

(手順4)次に、ハッシュ関数Hを用いて、すべてのi∈Scに対してwi=H(i)を計算する。

(手順5)次に、すべてのi∈Scに対して、関数秘匿内積関数型暗号の秘密鍵をiSKi←iKeyGen(iMSK,(g2

x_i,wi))により計算する。ただし、「x_i」は「xi」を表す。

(手順6)次に、無制限内積関数型暗号の暗号文をuCT←uEnc(uPK,{si}i∈S_c)により計算する。

(手順7)そして、CT=({iCTi,iSKi}i∈S_c,uCT)とする。

KeyGen(MSK,{ci,j}i,j∈S_k):本アルゴリズムは鍵生成アルゴリズムと呼ばれる。鍵生成アルゴリズムでは、以下により秘密鍵SKを計算する。

Dec(CT,SK):本アルゴリズムは復号アルゴリズムと呼ばれる。復号アルゴリズムでは、Sk⊆Scである場合、復号結果dを以下により計算する。

なお、セットアップアルゴリズムSetupにはセキュリィパラメータ1λが入力されるが、上記では記載を省略している。また、暗号化アルゴリズムEnc、鍵生成アルゴリズムKeyGen及び復号アルゴリズムDecには公開パラメータも入力されるが、上記では記載を省略している。

<暗号システム1の全体構成例>

本実施形態に係る暗号システム1の全体構成例を図1に示す。図1に示すように、本実施形態に係る暗号システム1には、鍵生成装置10と、暗号化装置20と、復号装置30とが含まれる。これらは、例えば、インターネット等を含む通信ネットワーク40を介して通信可能に接続される。

本実施形態に係る暗号システム1の全体構成例を図1に示す。図1に示すように、本実施形態に係る暗号システム1には、鍵生成装置10と、暗号化装置20と、復号装置30とが含まれる。これらは、例えば、インターネット等を含む通信ネットワーク40を介して通信可能に接続される。

鍵生成装置10は、セットアップアルゴリズムSetupと鍵生成アルゴリズムKeyGenを実行する各種情報処理装置(例えば、PC(パーソナルコンピュータ)、汎用サーバ等)である。

暗号化装置20は、暗号化アルゴリズムEncを実行する各種情報処理装置(例えば、PC、汎用サーバ、IoT(Internet of Things)機器等といった各種機器等)である。

復号装置30は、復号アルゴリズムDecを実行する各種情報処理装置(例えば、PC、汎用サーバ、IoT機器等といった各種機器等)である。

なお、図1に示す暗号システム1の全体構成は一例であって、これに限られるものではない。例えば、図1に示す暗号システム1では、一例として、暗号化装置20と復号装置30がそれぞれ1台ずつ図示されているが、暗号化装置20と復号装置30はそれぞれ複数台存在してもよい。

<鍵生成装置10、暗号化装置20及び復号装置30の機能構成例>

以下、本実施形態に係る鍵生成装置10、暗号化装置20及び復号装置30の機能構成例について説明する。

以下、本実施形態に係る鍵生成装置10、暗号化装置20及び復号装置30の機能構成例について説明する。

≪鍵生成装置10≫

本実施形態に係る鍵生成装置10の機能構成例を図2に示す。図2に示すように、本実施形態に係る鍵生成装置10は、セットアップ処理部101と、鍵生成処理部102と、通信部103とを有する。これら各部は、例えば、鍵生成装置10にインストールされた1以上のプログラムが、CPU(Central Processing Unit)等の演算装置に実行させる処理により実現される。また、本実施形態に係る鍵生成装置10は、記憶部104を有する。記憶部104は、例えば、HDD(Hard Disk Drive)、SSD(Solid State Drive)、フラッシュメモリ等といった補助記憶装置により実現される。

本実施形態に係る鍵生成装置10の機能構成例を図2に示す。図2に示すように、本実施形態に係る鍵生成装置10は、セットアップ処理部101と、鍵生成処理部102と、通信部103とを有する。これら各部は、例えば、鍵生成装置10にインストールされた1以上のプログラムが、CPU(Central Processing Unit)等の演算装置に実行させる処理により実現される。また、本実施形態に係る鍵生成装置10は、記憶部104を有する。記憶部104は、例えば、HDD(Hard Disk Drive)、SSD(Solid State Drive)、フラッシュメモリ等といった補助記憶装置により実現される。

セットアップ処理部101は、セットアップアルゴリズムSetupを実行し、公開鍵PKとマスター秘密鍵MSKを生成する。鍵生成処理部102は、鍵生成アルゴリズムKeyGenを実行し、秘密鍵SKを生成する。通信部103は、暗号化装置20や復号装置30との間で各種データの送受信を行う。記憶部104は、例えば、公開鍵PKやマスター秘密鍵MSK等を記憶する。

≪暗号化装置20≫

本実施形態に係る暗号化装置20の機能構成例を図3に示す。図3に示すように、本実施形態に係る暗号化装置20は、暗号化処理部201と、通信部202とを有する。これら各部は、例えば、暗号化装置20にインストールされた1以上のプログラムが、CPU等の演算装置に実行させる処理により実現される。また、本実施形態に係る暗号化装置20は、記憶部203を有する。記憶部203は、例えば、HDD、SSD、フラッシュメモリ等といった補助記憶装置により実現される。

本実施形態に係る暗号化装置20の機能構成例を図3に示す。図3に示すように、本実施形態に係る暗号化装置20は、暗号化処理部201と、通信部202とを有する。これら各部は、例えば、暗号化装置20にインストールされた1以上のプログラムが、CPU等の演算装置に実行させる処理により実現される。また、本実施形態に係る暗号化装置20は、記憶部203を有する。記憶部203は、例えば、HDD、SSD、フラッシュメモリ等といった補助記憶装置により実現される。

暗号化処理部201は、暗号化アルゴリズムEncを実行し、暗号文CTを生成する。通信部202は、鍵生成装置10や復号装置30との間で各種データの送受信を行う。記憶部203は、例えば、公開鍵PK等を記憶する。

≪復号装置30≫

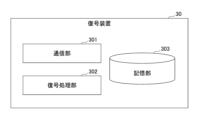

本実施形態に係る復号装置30の機能構成例を図4に示す。図4に示すように、本実施形態に係る復号装置30は、通信部301と、復号処理部302とを有する。これら各部は、例えば、復号装置30にインストールされた1以上のプログラムが、CPU等の演算装置に実行させる処理により実現される。また、本実施形態に係る復号装置30は、記憶部303を有する。記憶部303は、例えば、HDD、SSD、フラッシュメモリ等といった補助記憶装置により実現される。

本実施形態に係る復号装置30の機能構成例を図4に示す。図4に示すように、本実施形態に係る復号装置30は、通信部301と、復号処理部302とを有する。これら各部は、例えば、復号装置30にインストールされた1以上のプログラムが、CPU等の演算装置に実行させる処理により実現される。また、本実施形態に係る復号装置30は、記憶部303を有する。記憶部303は、例えば、HDD、SSD、フラッシュメモリ等といった補助記憶装置により実現される。

通信部301は、鍵生成装置10や暗号化装置20との間で各種データの送受信を行う。復号処理部302は、復号アルゴリズムDecを実行し、復号値dを生成する。記憶部303は、例えば、秘密鍵SK等を記憶する。

<暗号システム1の全体処理例>

以下、本実施形態に係る暗号システム1の全体処理について、図5を参照しながら説明する。ここで、ステップS101~ステップS104はセットアップ処理、ステップS201~ステップS203は秘密鍵生成処理、ステップS301~ステップS302は暗号化及び復号処理である。なお、セットアップ処理は、例えば、暗号システム1のセットアップ時に1度だけ実行されればよい。一方で、秘密鍵生成処理は、秘密鍵SKを最初に生成する場合や秘密鍵SKを変更する場合等に実行される。また、暗号化及び復号処理は、データの暗号化及びその関数値の復号が必要になった場合等に実行される。

以下、本実施形態に係る暗号システム1の全体処理について、図5を参照しながら説明する。ここで、ステップS101~ステップS104はセットアップ処理、ステップS201~ステップS203は秘密鍵生成処理、ステップS301~ステップS302は暗号化及び復号処理である。なお、セットアップ処理は、例えば、暗号システム1のセットアップ時に1度だけ実行されればよい。一方で、秘密鍵生成処理は、秘密鍵SKを最初に生成する場合や秘密鍵SKを変更する場合等に実行される。また、暗号化及び復号処理は、データの暗号化及びその関数値の復号が必要になった場合等に実行される。

≪セットアップ処理≫

まず、鍵生成装置10のセットアップ処理部101は、セットアップアルゴリズムSetupを実行し、公開鍵PK=uPKとマスター秘密鍵MSK=uMSKのペアを生成する(ステップS101)。

まず、鍵生成装置10のセットアップ処理部101は、セットアップアルゴリズムSetupを実行し、公開鍵PK=uPKとマスター秘密鍵MSK=uMSKのペアを生成する(ステップS101)。

次に、鍵生成装置10のセットアップ処理部101は、上記のステップS101で生成した公開鍵PKとマスター秘密鍵MSKとを記憶部104に格納する(ステップS102)。

次に、鍵生成装置10の通信部103は、上記のステップS101で生成された公開鍵PKを暗号化装置20に送信する(ステップS103)。

そして、暗号化装置20の通信部202は、鍵生成装置10から公開鍵PKを受信すると、この公開鍵PKを記憶部203に格納する(ステップS104)。

≪秘密鍵生成処理≫

まず、鍵生成装置10の鍵生成処理部102は、鍵生成アルゴリズムKeyGen(MSK,{ci,j}i,j∈S_k)を実行し、二次関数を表現する係数列{ci,j}i,j∈S_kに対応する秘密鍵SKを生成する(ステップS201)。なお、二次関数を表現する係数列{ci,j}i,j∈S_kは、鍵生成装置10のユーザによって与えられてもよいし、暗号化装置20のユーザによって与えられてもよいし、システム管理者等といったその他のユーザによって与えられてもよい。

まず、鍵生成装置10の鍵生成処理部102は、鍵生成アルゴリズムKeyGen(MSK,{ci,j}i,j∈S_k)を実行し、二次関数を表現する係数列{ci,j}i,j∈S_kに対応する秘密鍵SKを生成する(ステップS201)。なお、二次関数を表現する係数列{ci,j}i,j∈S_kは、鍵生成装置10のユーザによって与えられてもよいし、暗号化装置20のユーザによって与えられてもよいし、システム管理者等といったその他のユーザによって与えられてもよい。

次に、鍵生成装置10の通信部103は、上記のステップS202で生成された秘密鍵SKを復号装置30に送信する(ステップS202)。なお、このとき、通信部103は、任意のセキュアな通信路により秘密鍵SKを復号装置30に送信する。

そして、復号装置30の通信部301は、鍵生成装置10から秘密鍵SKを受信すると、この秘密鍵SKを記憶部303に格納する(ステップS203)。

なお、秘密鍵生成処理は暗号化及び復号処理の前に実行される必要は必ずしもなく、後述するステップS303の前の少なくとも実行されていればよい。

≪暗号化及び復号処理≫

暗号化装置20の暗号化処理部201は、暗号化アルゴリズムEnc(PK,Sc,{xi}i∈S_c)を実行し、暗号文CTを生成する(ステップS301)。

暗号化装置20の暗号化処理部201は、暗号化アルゴリズムEnc(PK,Sc,{xi}i∈S_c)を実行し、暗号文CTを生成する(ステップS301)。

次に、暗号化装置20の通信部202は、上記のステップS301で生成された暗号文CTを復号装置30に送信する(ステップS302)。

復号装置30の復号処理部302は、暗号化装置20から暗号文CTを通信部301によって受信すると、復号アルゴリズムDec(CT,SK)を実行し、復号値dを生成する(ステップS303)。

<鍵生成装置10、暗号化装置20及び復号装置30のハードウェア構成例>

本実施形態に係る暗号システム1に含まれる鍵生成装置10、暗号化装置20及び復号装置30は、例えば、図6に示すコンピュータ500のハードウェア構成により実現される。図6に示すコンピュータ500は、入力装置501と、表示装置502と、外部I/F503と、通信I/F504と、RAM(Random Access Memory)505と、ROM(Read Only Memory)506と、補助記憶装置507と、プロセッサ508とを有する。これらの各ハードウェアは、それぞれがバス509を介して通信可能に接続されている。

本実施形態に係る暗号システム1に含まれる鍵生成装置10、暗号化装置20及び復号装置30は、例えば、図6に示すコンピュータ500のハードウェア構成により実現される。図6に示すコンピュータ500は、入力装置501と、表示装置502と、外部I/F503と、通信I/F504と、RAM(Random Access Memory)505と、ROM(Read Only Memory)506と、補助記憶装置507と、プロセッサ508とを有する。これらの各ハードウェアは、それぞれがバス509を介して通信可能に接続されている。

入力装置501は、例えば、キーボード、マウス、タッチパネル、物理ボタン等である。表示装置502は、例えば、ディスプレイ、表示パネル等である。なお、コンピュータ500は、例えば、入力装置501及び表示装置502の少なくとも一方を有していなくてもよい。

外部I/F503は、記録媒体503a等の外部装置とのインタフェースである。記録媒体503aとしては、例えば、フレキシブルディスク、CD(Compact Disc)、DVD(Digital Versatile Disk)、SDメモリカード(Secure Digital memory card)、USB(Universal Serial Bus)メモリカード等が挙げられる。

通信I/F504は、コンピュータ500が通信ネットワークに接続するためのインタフェースである。RAM505は、プログラムやデータを一時保持する揮発性の半導体メモリ(記憶装置)である。ROM506は、電源を切ってもプログラムやデータを保持することができる不揮発性の半導体メモリ(記憶装置)である。補助記憶装置507は、例えば、HDD、SSD、フラッシュメモリ等のストレージ装置(記憶装置)である。プロセッサ508は、CPU等の演算装置である。

本実施形態に係る暗号システム1に含まれる鍵生成装置10、暗号化装置20及び復号装置30は、例えば、図6に示すコンピュータ500のハードウェア構成を有することにより、上述した各種処理を実現することができる。なお、図6に示すハードウェア構成は一例であって、コンピュータ500のハードウェア構成はこれに限られるものではない。例えば、コンピュータ500は、複数の補助記憶装置507や複数のプロセッサ508を有していてもよいし、図示したハードウェアの一部を有していなくてもよいし、図示したハードウェア以外の様々なハードウェアを有していてもよい。

<まとめ>

以上のように、本実施形態に係る暗号システム1は、ペアリングに基づく無制限二次関数型暗号により各種処理(セットアップ処理、鍵生成処理、暗号化及び復号処理)を実現することができる。

以上のように、本実施形態に係る暗号システム1は、ペアリングに基づく無制限二次関数型暗号により各種処理(セットアップ処理、鍵生成処理、暗号化及び復号処理)を実現することができる。

しかも、本実施形態で構成した無制限二次関数型暗号は、従来技術のように暗号化に必要なパラメータを事前に作成してシステム内の公開パラメータにするのではなく、ハッシュ関数を利用して暗号化に必要なパラメータをアドホック的に生成する。言い換えれば、暗号化に必要なパラメータ(暗号化パラメータ)を暗号化時に随時生成する。これにより、任意のサイズのデータをその長さに合わせて暗号化することが可能となる。

したがって、本実施形態に係る暗号システム1を用いることで、任意のサイズのデータを暗号化することが可能となり、また暗号文のサイズを元のデータのサイズの線形とすることができる。このため、本実施形態に係る暗号システム1を様々なサイズのデータを暗号化するシステムに適用することで、従来技術と比較して非常に効率的にデータの暗号化を行うことができるようになる。

本発明は、具体的に開示された上記の実施形態に限定されるものではなく、請求の範囲の記載から逸脱することなく、種々の変形や変更、既知の技術との組み合わせ等が可能である。

[参考文献]

参考文献1:H. Lin. Indistinguishability obfuscation from SXDH on 5-linear maps and locality-5 PRGs. In J. Katz and H. Shacham, editors, CRYPTO 2017, Part I, volume 10401 of

LNCS, pages 599-629. Springer, Heidelberg, Aug. 2017.

参考文献2:J. Tomida and K. Takashima. Unbounded inner product functional encryption from bilinear maps. In T. Peyrin and S. Galbraith, editors, ASIACRYPT 2018, Part II, volume 11273 of LNCS, pages 609-639. Springer, Heidelberg, Dec. 2018.

参考文献1:H. Lin. Indistinguishability obfuscation from SXDH on 5-linear maps and locality-5 PRGs. In J. Katz and H. Shacham, editors, CRYPTO 2017, Part I, volume 10401 of

LNCS, pages 599-629. Springer, Heidelberg, Aug. 2017.

参考文献2:J. Tomida and K. Takashima. Unbounded inner product functional encryption from bilinear maps. In T. Peyrin and S. Galbraith, editors, ASIACRYPT 2018, Part II, volume 11273 of LNCS, pages 609-639. Springer, Heidelberg, Dec. 2018.

1 暗号システム

10 鍵生成装置

20 暗号化装置

30 復号装置

40 通信ネットワーク

101 セットアップ処理部

102 鍵生成処理部

103 通信部

104 記憶部

201 暗号化処理部

202 通信部

203 記憶部

301 通信部

302 復号処理部

303 記憶部

500 コンピュータ

501 入力装置

502 表示装置

503 外部I/F

503a 記録媒体

504 通信I/F

505 RAM

506 ROM

507 補助記憶装置

508 プロセッサ

509 バス

10 鍵生成装置

20 暗号化装置

30 復号装置

40 通信ネットワーク

101 セットアップ処理部

102 鍵生成処理部

103 通信部

104 記憶部

201 暗号化処理部

202 通信部

203 記憶部

301 通信部

302 復号処理部

303 記憶部

500 コンピュータ

501 入力装置

502 表示装置

503 外部I/F

503a 記録媒体

504 通信I/F

505 RAM

506 ROM

507 補助記憶装置

508 プロセッサ

509 バス

Claims (7)

- 二次関数型暗号により暗号文を生成する暗号化装置と、前記二次関数型暗号により前記暗号文を復号する復号装置とが含まれる暗号システムであって、

前記暗号化装置は、

暗号化対象のデータ{xi}i∈S_c(ただし、S_cは予め決められた第1の属性集合)を入力して、各属性i∈S_cのハッシュ値wi=H(i)を暗号化パラメータとして前記データ{xi}i∈S_cの暗号文CTを生成するように構成されている暗号化部、を有し、

前記復号装置は、

前記暗号文CTと、第2の属性集合S_kに対応する秘密鍵SKとを入力して、S_k⊆S_cである場合、前記暗号文CTの復号値として前記データ{xi}i∈S_cの二次関数値を生成するように構成されている復号部、を有する暗号システム。 - 前記暗号システムには、鍵生成装置が更に含まれ、

前記鍵生成装置は、

二次関数を表現する係数列{ci,j}i,j∈S_kを入力して、各属性j∈S_kのハッシュ値wj=H(j)を秘密鍵生成用のパラメータとして前記秘密鍵SKを生成するように構成されている鍵生成部、を有する請求項1に記載の暗号システム。 - 前記鍵生成部は、

前記秘密鍵生成用のパラメータを用いて、無制限内積関数型暗号の鍵生成アルゴリズムにより前記秘密鍵SKを生成するように構成されている、請求項2に記載の暗号システム。 - 前記暗号化部は、

前記暗号化パラメータを用いて、関数秘匿内積関数型暗号の秘密鍵生成アルゴリズムにより各ハッシュ値wiにそれぞれ対応する秘密鍵iSKiを生成し、

前記関数秘匿内積関数型暗号の暗号化アルゴリズムにより各(xi,si)(ただし、{si}i∈S_cは、pを素数とする0以上p未満の整数の集合Zpからそれぞれランダムに選択された元)にそれぞれ対応する暗号文iCTiを生成し、

前記無制限内積関数型暗号の暗号化アルゴリズムにより前記{si}i∈S_cの暗号文uCTを生成し、

前記暗号文CT=({iCTi,iSKi}i∈S_c,uCT)を生成するように構成されている、請求項3に記載の暗号システム。 - 前記復号部は、

S_k⊆S_cである場合、前記秘密鍵iSKiを用いて前記関数秘匿内積関数型暗号の復号アルゴリズムにより前記暗号文iCTiを復号した結果iDec(iCTi,iSKi)と、前記係数列{ci,j}i,j∈S_kと、前記秘密鍵SK=uSK(ただし、uSKは前記無制限内積関数型暗号の秘密鍵)を用いて前記無制限内積関数型暗号の復号アルゴリズムにより前記暗号文uCTを復号した結果uDec(uCT,uSK)とに基づいて、i,j∈S_kに関する(iDec(iCTi,iSKi)^ci,j)/uDec(uCT,uSK)の積を前記暗号文CTの復号値として計算するように構成されている、請求項4に記載の暗号システム。 - 二次関数型暗号により暗号文を生成する暗号化装置と、前記二次関数型暗号により前記暗号文を復号する復号装置とが含まれる暗号システムに用いられる方法であって、

前記暗号化装置が、

暗号化対象のデータ{xi}i∈S_c(ただし、S_cは予め決められた第1の属性集合)を入力して、各属性i∈S_cのハッシュ値wi=H(i)を暗号化パラメータとして前記データ{xi}i∈S_cの暗号文CTを生成する暗号化手順、を実行し、

前記復号装置が、

前記暗号文CTと、第2の属性集合S_kに対応する秘密鍵SKとを入力して、S_k⊆S_cである場合、前記暗号文CTの復号値として前記データ{xi}i∈S_cの二次関数値を生成する復号手順、を実行する方法。 - コンピュータを、請求項1に記載の暗号システムに含まれる暗号化装置又は復号装置として機能させるプログラム。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| PCT/JP2022/029558 WO2024028961A1 (ja) | 2022-08-01 | 2022-08-01 | 暗号システム、方法及びプログラム |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| PCT/JP2022/029558 WO2024028961A1 (ja) | 2022-08-01 | 2022-08-01 | 暗号システム、方法及びプログラム |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| WO2024028961A1 true WO2024028961A1 (ja) | 2024-02-08 |

Family

ID=89848637

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| PCT/JP2022/029558 WO2024028961A1 (ja) | 2022-08-01 | 2022-08-01 | 暗号システム、方法及びプログラム |

Country Status (1)

| Country | Link |

|---|---|

| WO (1) | WO2024028961A1 (ja) |

Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2019215391A (ja) * | 2018-06-11 | 2019-12-19 | 三菱電機株式会社 | 復号装置、暗号化装置及び暗号システム |

| WO2022054130A1 (ja) * | 2020-09-08 | 2022-03-17 | 日本電信電話株式会社 | 暗号システム、方法及びプログラム |

-

2022

- 2022-08-01 WO PCT/JP2022/029558 patent/WO2024028961A1/ja unknown

Patent Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2019215391A (ja) * | 2018-06-11 | 2019-12-19 | 三菱電機株式会社 | 復号装置、暗号化装置及び暗号システム |

| WO2022054130A1 (ja) * | 2020-09-08 | 2022-03-17 | 日本電信電話株式会社 | 暗号システム、方法及びプログラム |

Non-Patent Citations (1)

| Title |

|---|

| "Topics in cryptology - CT-RSA 2020 : the Cryptographers' Track at the RSA Conference 2020, San Francisco, CA, USA, February 24-28, 2020", vol. 8, 11 August 2021, SPRINGER, 201 Olin Library Cornell University Ithaca, NY 14853, article AGRAWAL SHWETA; GOYAL RISHAB; TOMIDA JUNICHI: "Multi-input Quadratic Functional Encryption from Pairings", pages: 208 - 238, XP047604895, DOI: 10.1007/978-3-030-84259-8_8 * |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP6083234B2 (ja) | 暗号処理装置 | |

| US9438423B2 (en) | Encryption device, encryption method, and information processing device | |

| JP6763378B2 (ja) | 暗号情報作成装置、暗号情報作成方法、暗号情報作成プログラム、及び、照合システム | |

| US20170111165A1 (en) | Proxy computing system, computing apparatus, capability providing apparatus, proxy computing method, capability providing method, program, and recording medium | |

| US11323255B2 (en) | Methods and systems for encryption and homomorphic encryption systems using Geometric Algebra and Hensel codes | |

| JP6556955B2 (ja) | 通信端末、サーバ装置、プログラム | |

| JP6517436B2 (ja) | 暗号化デバイス及び符号化デバイス | |

| WO2014007296A1 (ja) | 順序保存暗号化システム、暗号化装置、復号化装置、暗号化方法、復号化方法およびこれらのプログラム | |

| JP5852518B2 (ja) | 認証暗号化装置、認証復号装置、およびプログラム | |

| WO2022035909A1 (en) | Methods for somewhat homomorphic encryption and key updates based on geometric algebra for distributed ledger technology | |

| WO2020110800A1 (ja) | 暗号システム、暗号化装置、復号装置、暗号方法、暗号化方法、復号方法及びプログラム | |

| JP6059347B2 (ja) | 復号装置、復号能力提供装置、それらの方法、およびプログラム | |

| JP7024666B2 (ja) | Idベースハッシュ証明系構成装置、idベース暗号装置及びプログラム | |

| KR20220079522A (ko) | 기하 대수 및 헨젤 코드들을 이용한 암호화를 위한 방법들 및 시스템들과 동형 암호화 시스템들 | |

| WO2020070973A1 (ja) | 復号装置、暗号システム、復号方法及び復号プログラム | |

| JP6266130B2 (ja) | 暗号システム、マスター鍵更新装置及びマスター鍵更新プログラム | |

| WO2024028961A1 (ja) | 暗号システム、方法及びプログラム | |

| JP5784662B2 (ja) | 暗号化データ演算システム、装置及びプログラム | |

| JP7452676B2 (ja) | 暗号システム、方法及びプログラム | |

| JP7443217B2 (ja) | 暗号化装置、復号装置、暗号方法、復号方法、暗号化プログラム及び復号プログラム | |

| JP7125857B2 (ja) | 暗号化システム、暗号化装置、復号装置、暗号化方法、復号方法、及びプログラム | |

| Lau et al. | A new encryption scheme based on rank metric codes | |

| JP6949276B2 (ja) | 再暗号化装置、再暗号化方法、再暗号化プログラム及び暗号システム | |

| JP6885325B2 (ja) | 暗号化装置、復号装置、暗号化方法、復号方法、プログラム | |

| WO2022006483A1 (en) | Methods and systems for homomorphic data representation and concealment powered by clifford geometric algebra |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| 121 | Ep: the epo has been informed by wipo that ep was designated in this application |

Ref document number: 22953950 Country of ref document: EP Kind code of ref document: A1 |