JP6763378B2 - 暗号情報作成装置、暗号情報作成方法、暗号情報作成プログラム、及び、照合システム - Google Patents

暗号情報作成装置、暗号情報作成方法、暗号情報作成プログラム、及び、照合システム Download PDFInfo

- Publication number

- JP6763378B2 JP6763378B2 JP2017524611A JP2017524611A JP6763378B2 JP 6763378 B2 JP6763378 B2 JP 6763378B2 JP 2017524611 A JP2017524611 A JP 2017524611A JP 2017524611 A JP2017524611 A JP 2017524611A JP 6763378 B2 JP6763378 B2 JP 6763378B2

- Authority

- JP

- Japan

- Prior art keywords

- value

- collation

- information

- encrypted

- encryption

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/008—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols involving homomorphic encryption

-

- G—PHYSICS

- G09—EDUCATION; CRYPTOGRAPHY; DISPLAY; ADVERTISING; SEALS

- G09C—CIPHERING OR DECIPHERING APPARATUS FOR CRYPTOGRAPHIC OR OTHER PURPOSES INVOLVING THE NEED FOR SECRECY

- G09C1/00—Apparatus or methods whereby a given sequence of signs, e.g. an intelligible text, is transformed into an unintelligible sequence of signs by transposing the signs or groups of signs or by replacing them by others according to a predetermined system

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/06—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols the encryption apparatus using shift registers or memories for block-wise or stream coding, e.g. DES systems or RC4; Hash functions; Pseudorandom sequence generators

- H04L9/0618—Block ciphers, i.e. encrypting groups of characters of a plain text message using fixed encryption transformation

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0861—Generation of secret information including derivation or calculation of cryptographic keys or passwords

- H04L9/0869—Generation of secret information including derivation or calculation of cryptographic keys or passwords involving random numbers or seeds

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/30—Authentication, i.e. establishing the identity or authorisation of security principals

- G06F21/31—User authentication

- G06F21/32—User authentication using biometric data, e.g. fingerprints, iris scans or voiceprints

Description

閾値に基づく範囲に含まれている第1値を算出し、準同型性を有する暗号方式に従い、算出した前記第1値を暗号化することによって、前記第1値が暗号化された第1暗号文を作成する範囲暗号手段と、

類似している程度を表す第2値が前記暗号方式に従い暗号化された第2暗号文と、前記第1暗号文とに、前記暗号方式に従った演算を適用することによって、前記第1値と前記第2値とが加算された値が暗号化された第3暗号文を作成する演算手段と

を備える。

閾値に基づく範囲に含まれている第1値を算出し、準同型性を有する暗号方式に従い、算出した前記第1値を暗号化することによって、前記第1値が暗号化された第1暗号文を作成し、類似している程度を表す第2値が前記暗号方式に従い暗号化された第2暗号文と、前記第1暗号文とに、前記暗号方式に従った演算を適用することによって、前記第1値と前記第2値とが加算された値が暗号化された第3暗号文を作成する。

(条件1)2つのマニューシャにおいて、タイプが一致している、

(条件2)2つのマニューシャにおいて、座標値の距離が所定の範囲以内である、

(条件3)2つのマニューシャにおいて、角度の差が所定の範囲以内である、

なる3つの条件である。より具体的に、2つのマニューシャが、(type1,(x1,y1),θ1)、(type2,(x2,y2),θ2)である場合に、該3つの条件は、たとえば、以下の3つである。

(条件2)0≦((x1−x2)2+(y1−y2)2)≦δd、

(条件3)0≦(θ1−θ2)2≦δt、

ただし、δd、δtは、受理可能であるか否かを判定する基準を表す閾値t等のパラメータを表す。尚、θ1、θ2、x1、x2、y1、及び、y2は実数を表す。

・鍵生成アルゴリズムKeyGen:(1k)→(pk,sk)、

・暗号化アルゴリズムEnc:(pk,M)→C、

・復号アルゴリズムDec:(sk,C)→M、

ただし、1k(すなわち、1がkビット並んだビット列)は、セキュリティパラメータを表す。pkは、公開鍵を表す。skは、秘密鍵を表す。Mは、入力されたメッセージを表す。Cは、暗号文を表す。Encは、暗号化する処理を表す。Decは、復号する処理を表す。右向きの矢印によって示される演算子「→」の左側は、入力を表し、演算子「→」の右側は該入力の場合に算出される出力を表す。

Enc(pk,M1#M2)=Enc(pk,M1)@Enc(pk,M2)・・・(式1)、

ただし、#、及び、@は、それぞれ異なる、ある演算子を表す。また、M1、及び、M2は、それぞれ、メッセージを表す。

C2=Enc(pk,M2)=((1+M2×n)×r2n)mod(n2)・・・(式3)。

C1×C2=((1+(M1+M2)×n+M1×M2×n2)×(r1×r2)n)mod(n2)

=((1+(M1+M2)×n)×(r1×r2)n)mod(n2)

=Enc(pk,M1+M2)・・・(式4)。

F(x)=α[n]×xn+α[n−1]×x{n−1}+・・・+α[1]×x+α[0] ・・・(式5)。

C=C[n]{a^{n}}×C[n−1]{a^{n−1}}×・・・×C[0]{a^{0}}・・・(式6)。

C=Enc(pk,α[n]){a^{n}}×・・・×Enc(pk,α[0]){a^{0}}

=Enc(pk,α[n]×a{n})×・・・×Enc(pk,α[0]×a{0})

=Enc(pk,α[n]×a{n}+・・・+α[0]×a{0})

=Enc(pk、F(a))・・・(式7)、

ただし、pkは、AliceとBobとが参照可能な公開鍵pkを表す。

Enc(pk,x1 2)×{Enc(pk,x2)}{−2×x1}×Enc(pk,x2 2)×Enc(pk,y1 2)×{Enc(pk,y2)}{−2×y1}×Enc(pk,y2 2)・・・(式13)、

処理(N2−6):Aliceがクライアントを表し、データaが「(x1−x2)2+(y1−y2)2)」を表し、Bobがサーバーを表し、集合Bが{0,1,・・・,δd}を表しているAided_Computationに従い処理が実行される。

処理(N3−2):サーバーは、閾値δtに基づき、0からδtに至る値を含む集合BPを作成する。すなわち、サーバーは、BP={0,1,・・・,δt}を作成する、

処理(N3−3):サーバーは、作成した集合BPに含まれる値にて0となる多項式G(x)に関するAided_Computationに従い処理を実行する。

図1を参照しながら、本発明の第1の実施形態に係る照合システム101が有する構成について詳細に説明する。図1は、本発明の第1の実施形態に係る照合システム101が有する構成を示すブロック図である。

次に、上述した第1の実施形態を基本とする本発明の第2の実施形態について説明する。

次に、上述した第1の実施形態を基本とする本発明の第3の実施形態について説明する。

X=(x[1],x[2],・・・,x[n])・・・(式14)、

Y=(y[1],y[2],・・・,y[n])・・・(式15)、

d(X,Y)=(x[1]−y[1]){2}+(x[2]−y[2]){2}+・・・+(x[n]−y[n]){2}・・・(式16)、

ただし、x[i]、y[i](1≦i≦n)は実数を表す。

・鍵生成1:セキュリティパラメータ1kを受信する、

・鍵生成2:kビットの素数p、及び、kビットの素数qをランダムに選ぶ、

・鍵生成3:p×q(=nとする)を算出する、

・鍵生成4:(1+n)mod(n2)(=gとする)を算出する、

・鍵生成5:算出したnと算出したgとの組(n,g)を暗号鍵pkとして算出する、

・鍵生成6:算出した素数pと、算出した素数qとの組(p,q)を復号鍵skとして生成する、

ただし、modは、剰余を算出する演算子を表す。

・暗号化1:暗号鍵pk(=(n,g))と、メッセージMとを受信する、

・暗号化2:Z{n^2}から、ランダムにrを選ぶ、

・暗号化3:((1+m×n)×rn)mod(n2)を算出し、算出した値を暗号文Cとして算出する。

復号鍵sk(=(p,q))と、暗号文Cとを入力とを受信する。

・復号2:((c{λ})mod(n2−1))/((g{λ})mod(n2−1))mod(n)(=mとする)を算出する。

(cc[1],cc[2],・・・,cc[n])・・・(式18)。

ステップ(K1−1):1,2,・・・,nなるiに関して、暗号情報Cに含まれている要素c[i]の{−2×y[i]}乗を算出する。この処理によって、(c[i]){−2×y[i]}が算出される。すなわち、Enc(pk,x[i]){−2×y[i]}(=Enc(pk,−2×y[i]×x[i]))が算出される。

=Enc(pk,−2×y[i]×x[i])×Enc(pk,(y[i]){2})

=Enc(pk,(x[i]){2}−2×x[i]×y[i]+(y[i]){2}−(x[i]){2})

=Enc(pk,(x[i]−y[i]){2}−(x[i]){2})・・・(式19)。

=Enc(pk,(x[1]−y[1]){2}+(x[2]−y[2]){2}+・・・+(x[n]−y[n]){2}))。

・ステップ(K2−1):0,・・・,tなるiに対して、乱数r[i](以降、「第1乱数」と表す)、乱数A[i](以降、「第2乱数」と表す)を選ぶ、

・ステップ(K2−2):0,・・・,tなるiに対して、乱数A[i]が、暗号鍵pkを用いて暗号化された値Enc(pk,A[i])を算出する、

・ステップ(K2−3):0,・・・,tなるiに対して、iにマイナスを付した値が、暗号鍵pkを用いて暗号化された値Enc(pk,−i)を算出する、

・ステップ(K2−4):算出したEnc(pk,−i)と、暗号化距離dとが掛け算された値を算出することによって、値r[i]を算出する、

・ステップ(K2−5):ステップ(K2−4)にて算出した値と、ステップ(K2−2)にて算出した値とが掛け算された値を算出することによって、値(d×Enc(pk,−i)){r[i]}×Enc(pk,A[i])を算出する。

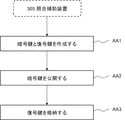

図13、及び、図14を参照しながら、本発明の第5の実施形態に係る暗号情報作成装置501が有する構成と、第5の実施形態に係る暗号情報作成装置501における処理とについて詳細に説明する。図13は、本発明の第5の実施形態に係る暗号情報作成装置501が有する構成を示すブロック図である。図14は、第5の実施形態に係る暗号情報作成装置501における処理の流れを示すフローチャートである。

上述した本発明の各実施形態における照合システム、または、暗号情報作成装置を、1つの計算処理装置(情報処理装置、コンピュータ)を用いて実現するハードウェア資源の構成例について説明する。但し、係る暗号情報作成装置(照合システム)は、物理的または機能的に少なくとも2つの計算処理装置を用いて実現してもよい。また、係る暗号情報作成装置(照合システム)は、専用の装置として実現してもよい。

102 登録データ装置

103 照合要求装置

104 記憶装置

105 データ照合装置

106 照合補助装置

107 暗号化部

108 暗号文記憶部

109 識別子管理部

110 照合要求部

111 暗号化距離部

112 距離集合部

113 シャッフル部

114 照合情報送信部

115 照合補助依頼部

116 判定部

117 鍵生成部

118 照合補助部

119 鍵記憶部

201 照合システム

202 照合要求装置

203 データ照合装置

204 照合データ作成部

205 照合情報送信部

301 照合システム

302 登録データ装置

303 記憶装置

304 データ照合装置

305 照合補助装置

306 暗号化部

307 識別子管理部

308 照合要求装置

309 照合要求部

310 暗号化距離部

311 距離集合部

312 シャッフル部

313 照合情報送信部

314 鍵生成部

315 照合補助部

401 照合システム

402 照合要求装置

403 データ照合装置

404 照合データ作成部

405 距離集合部

501 暗号情報作成装置

502 範囲暗号部

503 演算部

20 計算処理装置

21 CPU

22 メモリ

23 ディスク

24 不揮発性記録媒体

25 入力装置

26 出力装置

27 通信IF

Claims (8)

- 閾値に基づく範囲に含まれている第1値を算出し、準同型性を有する暗号方式に従い、算出した前記第1値を暗号化することによって、前記第1値が暗号化された第1暗号文を作成する範囲暗号手段と、

類似している程度を表す第2値が、前記暗号方式に従い暗号化された第2暗号文と、前記第1暗号文とに、前記暗号方式に従った演算を適用することによって、前記第1値と前記第2値とが加算された値が暗号化された第3暗号文を作成し、第1乱数が暗号化された第4暗号文を作成し、前記第3暗号文の第2乱数乗を算出し、算出した値と、前記第4暗号文とを掛け算した値を算出することによって、第5暗号文を作成し、作成した前記第5暗号文と、前記第1乱数とが関連付けされた比較情報セットを作成する演算手段と

を備える暗号情報作成装置。 - 複数の前記比較情報セットを含む暗号化情報において、前記比較情報セットの並び順を、ランダム、または、擬似的にランダムに並び替える並び替え手段

をさらに備える請求項1に記載の暗号情報作成装置。 - 前記演算手段は、前記第1暗号文と、前記第2暗号文とが掛け算された値を算出することによって、前記第3暗号文を作成する

請求項1または請求項2に記載の暗号情報作成装置。 - 第1情報に含まれる第1要素が2乗された2乗値の総和を算出し、前記第1要素、及び、前記総和を暗号化することによって、該第1要素及び前記総和が暗号化された第1要素暗号文を作成する暗号手段と、

前記第1要素暗号文と、第2情報に含まれる第2要素の値とを用いて、前記暗号方式に従い、前記第1情報と、前記第2情報との間の距離を表す前記第2値が暗号化された前記第2暗号文を作成する暗号化距離手段と

を備える請求項1乃至請求項3のいずれかに記載の暗号情報作成装置。 - 前記暗号化距離手段は、前記第1要素暗号文に含まれる前記第1要素の(−2×前記第2要素)乗を算出することによって第6暗号文を作成し、前記第6暗号文、前記第2要素の2乗の第2総和が暗号化された暗号文、及び、前記第1要素暗号文に含まれる前記総和が暗号化された暗号文を積算することによって、前記第2暗号文を作成する

請求項4に記載の暗号情報作成装置。 - 請求項4または請求項5に記載の暗号情報作成装置と、

前記第3暗号文を復号することによって、前記第1値と前記第2値とが加算された前記値を算出し、算出した前記値が特定の条件を満たすか否かに基づき、前記第2情報が受け入れ可能であるか否かを判定する照合手段と

を備える照合システム。 - 情報処理装置によって、閾値に基づく範囲に含まれている第1値を算出し、準同型性を有する暗号方式に従い、算出した前記第1値を暗号化することによって、前記第1値が暗号化された第1暗号文を作成し、類似している程度を表す第2値が前記暗号方式に従い暗号化された第2暗号文と、前記第1暗号文とに、前記暗号方式に従った演算を適用することによって、前記第1値と前記第2値とが加算された値が暗号化された第3暗号文を作成し、第1乱数が暗号化された第4暗号文を作成し、前記第3暗号文の第2乱数乗を算出し、算出した値と、前記第4暗号文とを掛け算した値を算出することによって、第5暗号文を作成し、作成した前記第5暗号文と、前記第1乱数とが関連付けされた比較情報セットを作成する暗号情報作成方法。

- 閾値に基づく範囲に含まれている第1値を算出し、準同型性を有する暗号方式に従い、算出した前記第1値を暗号化することによって、前記第1値が暗号化された第1暗号文を作成する範囲暗号機能と、

類似している程度を表す第2値が前記暗号方式に従い暗号化された第2暗号文と、前記第1暗号文とに、前記暗号方式に従った演算を適用することによって、前記第1値と前記第2値とが加算された値が暗号化された第3暗号文を作成し、第1乱数が暗号化された第4暗号文を作成し、前記第3暗号文の第2乱数乗を算出し、算出した値と、前記第4暗号文とを掛け算した値を算出することによって、第5暗号文を作成し、作成した前記第5暗号文と、前記第1乱数とが関連付けされた比較情報セットを作成する演算機能と

をコンピュータに実現させる暗号情報作成プログラム。

Applications Claiming Priority (3)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2015122751 | 2015-06-18 | ||

| JP2015122751 | 2015-06-18 | ||

| PCT/JP2016/002865 WO2016203762A1 (ja) | 2015-06-18 | 2016-06-14 | 暗号情報作成装置、暗号情報作成方法、記録媒体、及び、照合システム |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JPWO2016203762A1 JPWO2016203762A1 (ja) | 2018-04-05 |

| JP6763378B2 true JP6763378B2 (ja) | 2020-09-30 |

Family

ID=57545418

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2017524611A Active JP6763378B2 (ja) | 2015-06-18 | 2016-06-14 | 暗号情報作成装置、暗号情報作成方法、暗号情報作成プログラム、及び、照合システム |

Country Status (3)

| Country | Link |

|---|---|

| US (1) | US10826680B2 (ja) |

| JP (1) | JP6763378B2 (ja) |

| WO (1) | WO2016203762A1 (ja) |

Families Citing this family (14)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2019014425A1 (en) * | 2017-07-13 | 2019-01-17 | Pindrop Security, Inc. | SAFE PARTY WITH SEVERAL PARTIES KNOWING NO VOICE IMPRESSIONS |

| US10979426B2 (en) * | 2017-09-26 | 2021-04-13 | Visa International Service Association | Privacy-protecting deduplication |

| US10665244B1 (en) | 2018-03-22 | 2020-05-26 | Pindrop Security, Inc. | Leveraging multiple audio channels for authentication |

| US11516658B2 (en) * | 2018-07-03 | 2022-11-29 | Board Of Regents, The University Of Texas System | Efficient and secure distributed signing protocol for mobile devices in wireless networks |

| US20220045852A1 (en) * | 2018-12-12 | 2022-02-10 | Nec Corporation | Collation system, client and server |

| KR20200100481A (ko) * | 2019-02-18 | 2020-08-26 | 삼성전자주식회사 | 생체 정보를 인증하기 위한 전자 장치 및 그의 동작 방법 |

| US11190336B2 (en) * | 2019-05-10 | 2021-11-30 | Sap Se | Privacy-preserving benchmarking with interval statistics reducing leakage |

| US11621837B2 (en) | 2020-09-03 | 2023-04-04 | Theon Technology Llc | Secure encryption of data using partial-key cryptography |

| US11310042B2 (en) | 2020-09-11 | 2022-04-19 | Crown Sterling Limited, LLC | Methods of storing and distributing large keys |

| US11528136B2 (en) | 2020-11-24 | 2022-12-13 | Crown Sterling Limited, LLC | Decryption of encrypted data missing a private key |

| US11755772B2 (en) | 2021-09-20 | 2023-09-12 | Crown Sterling Limited, LLC | Securing data in a blockchain with a one-time pad |

| US11791988B2 (en) | 2021-11-22 | 2023-10-17 | Theon Technology Llc | Use of random entropy in cryptography |

| US11943336B2 (en) | 2021-11-22 | 2024-03-26 | Theon Technology Llc | Use of gradient decent function in cryptography |

| US11902420B2 (en) | 2021-11-23 | 2024-02-13 | Theon Technology Llc | Partial cryptographic key transport using one-time pad encryption |

Family Cites Families (16)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| EP1374188A2 (en) * | 2001-03-24 | 2004-01-02 | Votehere Inc. | Verifiable secret shuffles and their application to electronic voting |

| CN101057448B (zh) | 2004-11-16 | 2012-02-15 | 皇家飞利浦电子股份有限公司 | 安全地计算相似性度量 |

| JP4564348B2 (ja) | 2004-12-10 | 2010-10-20 | 株式会社日立製作所 | 生体情報の特徴量変換方法および生体認証システム |

| JP2006210964A (ja) | 2005-01-24 | 2006-08-10 | National Institute Of Information & Communication Technology | エルガマル暗号による情報授受伝達方法及び装置 |

| JPWO2007066385A1 (ja) | 2005-12-06 | 2009-05-14 | ブレインズ株式会社 | 個人認証システム、個人認証方法、及び個人認証を実行するプログラム |

| JP4929136B2 (ja) * | 2007-11-27 | 2012-05-09 | 株式会社日立製作所 | 生体認証方法、装置およびシステム |

| US8249250B2 (en) * | 2009-03-30 | 2012-08-21 | Mitsubishi Electric Research Laboratories, Inc. | Secure similarity verification between homomorphically encrypted signals |

| CN103380591B (zh) * | 2011-02-22 | 2016-03-30 | 三菱电机株式会社 | 类似度计算系统、类似度计算装置以及类似度计算方法 |

| DE112013000357B4 (de) * | 2012-01-19 | 2018-02-15 | Globalfoundries Inc. | System zum Authentifizieren einer Annahme einer Zeichenfolge durch einen Automaten |

| JP5962472B2 (ja) | 2012-12-03 | 2016-08-03 | 富士通株式会社 | 匿名化データ生成方法、装置及びプログラム |

| JP2014126865A (ja) | 2012-12-27 | 2014-07-07 | Fujitsu Ltd | 暗号処理装置および方法 |

| US8966277B2 (en) * | 2013-03-15 | 2015-02-24 | Mitsubishi Electric Research Laboratories, Inc. | Method for authenticating an encryption of biometric data |

| US9985779B2 (en) | 2013-04-24 | 2018-05-29 | Nec Corporation | Encrypted text matching system, method, and computer readable medium |

| WO2014185450A1 (ja) | 2013-05-15 | 2014-11-20 | 日本電気株式会社 | 照合システム、ノード、照合方法およびプログラム |

| US10211986B2 (en) * | 2013-05-15 | 2019-02-19 | Nec Corporation | Program collation system, node, collation method, and computer-readable medium |

| WO2018100740A1 (ja) * | 2016-12-02 | 2018-06-07 | 日本電気株式会社 | 暗号文照合システム及び暗号文照合方法 |

-

2016

- 2016-06-14 WO PCT/JP2016/002865 patent/WO2016203762A1/ja active Application Filing

- 2016-06-14 JP JP2017524611A patent/JP6763378B2/ja active Active

- 2016-06-14 US US15/736,121 patent/US10826680B2/en active Active

Also Published As

| Publication number | Publication date |

|---|---|

| WO2016203762A1 (ja) | 2016-12-22 |

| JPWO2016203762A1 (ja) | 2018-04-05 |

| US20180145825A1 (en) | 2018-05-24 |

| US10826680B2 (en) | 2020-11-03 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP6763378B2 (ja) | 暗号情報作成装置、暗号情報作成方法、暗号情報作成プログラム、及び、照合システム | |

| US10785019B2 (en) | Data transmission method and apparatus | |

| JP5562687B2 (ja) | 第1のユーザによって第2のユーザに送信される通信の安全化 | |

| US7688973B2 (en) | Encryption apparatus, decryption apparatus, key generation apparatus, program, and method | |

| US10826694B2 (en) | Method for leakage-resilient distributed function evaluation with CPU-enclaves | |

| WO2014185450A1 (ja) | 照合システム、ノード、照合方法およびプログラム | |

| WO2014185447A1 (ja) | 照合システム、ノード、照合方法およびプログラム | |

| CN110224816B (zh) | 基于密钥卡和序列号的抗量子计算应用系统以及近距离节能通信方法和计算机设备 | |

| WO2018016330A1 (ja) | 通信端末、サーバ装置、プログラム | |

| WO2016072057A1 (ja) | 暗号文照合システム、方法、および記録媒体 | |

| JP5972181B2 (ja) | 改ざん検知装置、改ざん検知方法、およびプログラム | |

| Suveetha et al. | Ensuring confidentiality of cloud data using homomorphic encryption | |

| JP6791263B2 (ja) | 暗号文照合システム及び暗号文照合方法 | |

| JP6006809B2 (ja) | 復号サービス提供装置、処理装置、安全性評価装置、プログラム、および記録媒体 | |

| Li et al. | A Proxy Re-Encryption Scheme Based on Elliptic Curve Group. | |

| Backes et al. | Fully secure inner-product proxy re-encryption with constant size ciphertext | |

| TWI701931B (zh) | 具分級機制的數位簽章方法及適用該方法的硬體錢包裝置 | |

| KR100617456B1 (ko) | 비밀키 관리 기능을 가지는 비밀키 단말장치 및 비밀키관리방법 | |

| Altarawneh | A strong combination of cryptographic techniques to secure cloud-hosted data | |

| CN115865531B (zh) | 一种代理重加密数字资产授权方法 | |

| CN110535873B (zh) | 应用于数据协同加密系统的加密方法、解密方法 | |

| US20220094532A1 (en) | Methods and systems for homomorphic data representation and concealment powered by clifford geometric algebra | |

| Yan et al. | An efficient proof of retrievability scheme for fully homomorphic encrypted data | |

| Singh et al. | Security of Data with 3DES & Watermarking Algorithm | |

| JP6528560B2 (ja) | 指標算出システム、指標算出方法、指標算出プログラム、及び、照合システム |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20171214 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20190515 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20200602 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20200713 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20200811 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20200824 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 6763378 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |