WO2018092356A1 - 通信システム、車両、サーバ装置、通信方法、及びコンピュータプログラム - Google Patents

通信システム、車両、サーバ装置、通信方法、及びコンピュータプログラム Download PDFInfo

- Publication number

- WO2018092356A1 WO2018092356A1 PCT/JP2017/027040 JP2017027040W WO2018092356A1 WO 2018092356 A1 WO2018092356 A1 WO 2018092356A1 JP 2017027040 W JP2017027040 W JP 2017027040W WO 2018092356 A1 WO2018092356 A1 WO 2018092356A1

- Authority

- WO

- WIPO (PCT)

- Prior art keywords

- key

- vehicle

- communication

- server device

- arithmetic processing

- Prior art date

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0819—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s)

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3271—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials using challenge-response

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/30—Authentication, i.e. establishing the identity or authorisation of security principals

- G06F21/44—Program or device authentication

-

- G—PHYSICS

- G09—EDUCATION; CRYPTOGRAPHY; DISPLAY; ADVERTISING; SEALS

- G09C—CIPHERING OR DECIPHERING APPARATUS FOR CRYPTOGRAPHIC OR OTHER PURPOSES INVOLVING THE NEED FOR SECRECY

- G09C1/00—Apparatus or methods whereby a given sequence of signs, e.g. an intelligible text, is transformed into an unintelligible sequence of signs by transposing the signs or groups of signs or by replacing them by others according to a predetermined system

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/04—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks

- H04L63/0428—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload

- H04L63/0435—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload wherein the sending and receiving network entities apply symmetric encryption, i.e. same key used for encryption and decryption

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/0869—Network architectures or network communication protocols for network security for authentication of entities for achieving mutual authentication

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/06—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols the encryption apparatus using shift registers or memories for block-wise or stream coding, e.g. DES systems or RC4; Hash functions; Pseudorandom sequence generators

- H04L9/0643—Hash functions, e.g. MD5, SHA, HMAC or f9 MAC

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0894—Escrow, recovery or storing of secret information, e.g. secret key escrow or cryptographic key storage

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0894—Escrow, recovery or storing of secret information, e.g. secret key escrow or cryptographic key storage

- H04L9/0897—Escrow, recovery or storing of secret information, e.g. secret key escrow or cryptographic key storage involving additional devices, e.g. trusted platform module [TPM], smartcard or USB

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/14—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols using a plurality of keys or algorithms

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/321—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving a third party or a trusted authority

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/04—Key management, e.g. using generic bootstrapping architecture [GBA]

- H04W12/047—Key management, e.g. using generic bootstrapping architecture [GBA] without using a trusted network node as an anchor

- H04W12/0471—Key exchange

-

- B—PERFORMING OPERATIONS; TRANSPORTING

- B60—VEHICLES IN GENERAL

- B60R—VEHICLES, VEHICLE FITTINGS, OR VEHICLE PARTS, NOT OTHERWISE PROVIDED FOR

- B60R16/00—Electric or fluid circuits specially adapted for vehicles and not otherwise provided for; Arrangement of elements of electric or fluid circuits specially adapted for vehicles and not otherwise provided for

- B60R16/02—Electric or fluid circuits specially adapted for vehicles and not otherwise provided for; Arrangement of elements of electric or fluid circuits specially adapted for vehicles and not otherwise provided for electric constitutive elements

- B60R16/023—Electric or fluid circuits specially adapted for vehicles and not otherwise provided for; Arrangement of elements of electric or fluid circuits specially adapted for vehicles and not otherwise provided for electric constitutive elements for transmission of signals between vehicle parts or subsystems

- B60R16/0231—Circuits relating to the driving or the functioning of the vehicle

Definitions

- the present invention relates to a communication system, a vehicle, a server device, a communication method, and a computer program.

- Non-Patent Document 1 discloses a security technique for an in-vehicle control system configured by connecting a plurality of ECUs to a CAN (Controller Area Network).

- Keisuke Takemori “Protection of in-vehicle control systems based on secure elements-Organizing and considering elemental technologies”, IEICE, IEICE Technical Report, vol.vol114, no. 508, pp. 73-78, 2015 March Japanese Industrial Standard, JIS D4901, “Vehicle Identification Number (VIN)” STMicroelectronics, “AN4240 Application note”, [Search November 8, 2016], Internet ⁇ URL: http://www.st.com/web/en/resource/technical/document/application_note/DM00075575.pdf>

- one problem is to improve safety when a car called a connected car (Connected Car) communicates with an external server device.

- a connected car Connected Car

- the present invention has been made in consideration of such circumstances, and can improve the safety when a vehicle such as an automobile communicates with an external server device, a communication system, a vehicle, a server device, It is an object to provide a communication method and a computer program.

- One aspect of the present invention is a communication system that performs communication between a vehicle and a server device, and is mounted on the server device, a first arithmetic processing device mounted on the vehicle, and the vehicle.

- a second key processing unit that is a secure element, and the second key processing unit stores a first key and a second key used for communication between the vehicle and the server device.

- a vehicle authentication processing unit that performs an authentication process with the server device using the first key, and a third key is transmitted with the server device by encrypted communication using the second key.

- a vehicle key transmission / reception unit for receiving, wherein the first arithmetic processing unit includes a vehicle communication unit for performing cryptographic communication with the server device using the third key, wherein the server device is , Storing the same first key and second key as the vehicle

- a server authentication processing unit that performs an authentication process between the server key storage unit, the vehicle authentication processing unit of the vehicle using the first key, and an encryption communication that uses the second key.

- a server key transmission / reception unit that transmits or receives the third key to / from the vehicle key transmission / reception unit, and a server that performs cryptographic communication with the vehicle communication unit of the vehicle using the third key A communication unit.

- One aspect of the present invention is a communication system that performs communication between a vehicle and a server device, and is mounted on the server device, a first arithmetic processing device mounted on the vehicle, and the vehicle.

- a second arithmetic processing unit that is a secure element, and the second arithmetic processing unit stores a first vehicle key storage unit that stores a first key used for communication between the vehicle and the server device;

- a vehicle authentication processing unit that performs authentication processing with the server device using the first key, and the first arithmetic processing device is used for communication between the vehicle and the server device.

- a first vehicle key storage unit that stores the second key, a vehicle key transmission / reception unit that transmits or receives a third key to / from the server device by encrypted communication using the second key, and the third key Vehicle communication that performs cryptographic communication with the server device using a key.

- a server key storage unit that stores the same first key and the second key as the vehicle, and the vehicle authentication processing unit of the vehicle using the first key.

- a server authentication processing unit that performs authentication processing between the server key, and a server key transmission / reception unit that transmits or receives the third key to / from the vehicle key transmission / reception unit of the vehicle by encrypted communication using the second key;

- a server communication unit that performs cryptographic communication with the vehicle communication unit of the vehicle using the third key.

- the second arithmetic processing unit includes a vehicle master key storage unit that stores a master key, and the master key.

- a communication system further comprising: a vehicle key generation unit that generates the first key and the second key using a vehicle correspondence identifier corresponding to the vehicle.

- the server device includes a server master key storage unit that stores the same master key as the vehicle, and the master key. And a server key generation unit that generates the first key and the second key using a vehicle correspondence identifier corresponding to the vehicle.

- the first arithmetic processing device uses the vehicle corresponding identifier as the second arithmetic processing device and the server device. It is a communication system further provided with the vehicle corresponding identifier notification part which notifies to.

- One aspect of the present invention is a vehicle that communicates with a server device, and includes a first arithmetic processing device and a second arithmetic processing device that is a secure element, and the second arithmetic processing device is the vehicle.

- Vehicle key storage unit for storing a first key and a second key used for communication between the server device and the server device, and vehicle authentication for performing an authentication process with the server device using the first key

- a processing unit and a vehicle key transmission / reception unit that transmits or receives a third key to / from the server device by encrypted communication using the second key.

- the vehicle includes a vehicle communication unit that performs cryptographic communication with the server device using a key.

- One aspect of the present invention is a vehicle that communicates with a server device, and includes a first arithmetic processing device and a second arithmetic processing device that is a secure element, and the second arithmetic processing device is the vehicle.

- a second vehicle key storage unit that stores a first key used for communication between the server device and the server device, and a vehicle authentication processing unit that performs an authentication process with the server device using the first key

- the first arithmetic processing unit includes a first vehicle key storage unit that stores a second key used for communication between the vehicle and the server device, and an encryption that uses the second key.

- a vehicle key transmission / reception unit that transmits or receives a third key to / from the server device by communication, and a vehicle communication unit that performs encrypted communication with the server device using the third key; It is a vehicle provided.

- One aspect of the present invention is a server device that communicates with a vehicle, a server key storage unit that stores the same first key and second key as the vehicle, and the vehicle using the first key. Between the server authentication processing unit that performs authentication processing with the vehicle authentication processing unit of the second arithmetic processing unit, which is a secure element, and the vehicle key transmission / reception unit of the vehicle by encrypted communication using the second key.

- the server device includes: a server key transmission / reception unit that transmits or receives the third key; and a server communication unit that performs cryptographic communication with the vehicle communication unit of the vehicle using the third key.

- One aspect of the present invention is a communication method between a vehicle and a server device, the vehicle including a first arithmetic processing device and a second arithmetic processing device that is a secure element, and the second

- the arithmetic processing device stores a first key and a second key used for communication between the vehicle and the server device, and the second arithmetic processing device uses the first key to store the server device.

- the second arithmetic processing unit transmits or receives a third key to or from the server device by encrypted communication using the second key, and the first arithmetic processing unit Is a communication method in which cryptographic communication is performed with the server device using the third key.

- One aspect of the present invention is a communication method between a vehicle and a server device, the vehicle including a first arithmetic processing device and a second arithmetic processing device that is a secure element,

- the arithmetic processing device stores a first key used for communication between the vehicle and the server device, and the second arithmetic processing device uses the first key to communicate with the server device.

- Authentication processing is performed, the first arithmetic processing device stores a second key used for communication between the vehicle and the server device, and the first arithmetic processing device uses the second key.

- a communication in which a third key is transmitted to or received from the server device by cryptographic communication, and the first arithmetic processing device performs cryptographic communication with the server device using the third key. Is the method.

- a second computer which is a secure element, provided in a vehicle that communicates with a server device, includes a first key and a second key used for communication between the vehicle and the server device.

- a key is stored, an authentication process is performed with the server device using the first key, and a third key is transmitted or received with the server device by encrypted communication using the second key.

- This is a computer program that realizes processing and realizes processing for performing cryptographic communication with the server device using the third key in a first computer provided in the vehicle.

- a first key used for communication between the vehicle and the server device is stored in a second computer that is a secure element provided in the vehicle that communicates with the server device.

- the authentication process is performed with the server device using the first key, the processing is realized, and the first computer provided in the vehicle is used for communication between the vehicle and the server device.

- a second key is stored, a third key is transmitted to or received from the server device by encrypted communication using the second key, and the third device is used to transmit or receive the third key. It is a computer program for performing processing that performs cryptographic communication.

- a first key and a second key that are the same as the vehicle are stored in a computer of a server device that communicates with the vehicle, and the secure element of the vehicle uses the first key.

- An authentication process is performed with a vehicle authentication processing unit of a second arithmetic processing unit, and a third key is transmitted or received with the vehicle key transmission / reception unit of the vehicle by encrypted communication using the second key.

- a computer program that realizes a process of performing cryptographic communication with the vehicle communication unit of the vehicle using the third key.

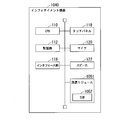

- FIG. 1 is a diagram illustrating a configuration example of a communication system and an automobile 1001 according to an embodiment. It is a figure which shows the structural example of the server apparatus 2000 which concerns on one Embodiment. It is a block diagram which shows the hardware structural example of the infotainment apparatus 1040 which concerns on one Embodiment. It is a block diagram which shows the hardware structural example of TCU1050 which concerns on one Embodiment. It is a figure which shows the function structural example of the 1st arithmetic processing unit 500 which concerns on one Embodiment. It is a figure which shows the function structural example of the 2nd arithmetic processing unit 600 which concerns on one Embodiment.

- FIG. 1 is a diagram illustrating a configuration example of a communication system and an automobile 1001 according to the present embodiment.

- an automobile 1001 includes a data security device 1010, a plurality of ECUs (electronic control units) 1020, an infotainment device 1040, and a TCU (Tele Communication Unit) 1050.

- the ECU 1020 is an in-vehicle computer provided in the automobile 1001.

- ECU 1020 has a control function such as engine control of automobile 1001. Examples of the ECU 1020 include an ECU having an engine control function, an ECU having a handle control function, and an ECU having a brake control function.

- the data security device 1010 has a data security (security) function applied to the ECU 1020 mounted on the automobile 1001. Note that any ECU mounted on the automobile 1001 may function as the data security device 1010.

- the data security device 1010 and the plurality of ECUs 1020 are connected to a CAN (Controller Area Network) 1030 provided in the automobile 1001.

- CAN 1030 is a communication network.

- CAN is known as one of communication networks mounted on vehicles.

- the data security device 1010 exchanges data with each ECU 1020 via the CAN 1030.

- ECU 1020 exchanges data with other ECUs 1020 via CAN 1030.

- a communication network other than CAN is provided in the automobile 1001, and data exchange between the data security device 1010 and the ECU 1020 and communication between the ECUs 1020 are performed via the communication network other than CAN. Data exchanges between them may be performed.

- the automobile 1001 may be provided with LIN (Local Interconnect Network).

- the automobile 1001 may include CAN and LIN.

- the automobile 1001 may be provided with an ECU 1020 connected to the LIN.

- the data security device 1010 may be connected to CAN and LIN.

- the data security device 1010 exchanges data with the ECU 1020 connected to the CAN via the CAN, and exchanges data with the ECU 1020 connected to the LIN via the LIN. Also good. Further, the ECUs 1020 may exchange data via the LIN.

- the in-vehicle computer system 1002 provided in the automobile 1001 is configured by connecting a data security device 1010 and a plurality of ECUs 1020 to a CAN 1030.

- the in-vehicle computer system 1002 functions as an in-vehicle control system for the automobile 1001.

- the data security device 1010 monitors communication between the inside and outside of the in-vehicle computer system 1002.

- the data security device 1010 is connected to an infotainment device 1040, a TCU 1050, and a diagnosis port 1060 as examples of devices external to the in-vehicle computer system 1002.

- the ECU 1020 communicates with a device external to the in-vehicle computer system 1002 via the data security device 1010.

- the CAN 1030 may include a plurality of buses (communication lines), and the plurality of buses may be connected to the data security device 1010.

- the plurality of buses may be connected to the data security device 1010.

- one ECU 1020 or a plurality of ECUs 1020 is connected to one bus.

- the automobile 1001 has a diagnostic port 1060.

- the diagnostic port 1060 for example, an OBD (On-board Diagnostics) port may be used.

- a device outside the automobile 1001 can be connected to the diagnostic port 1060.

- the data security device 1010 and a device connected to the diagnostic port 1060, for example, the maintenance tool 2100 exchange data via the diagnostic port 1060.

- the maintenance tool 2100 may have a function of a conventional diagnostic terminal connected to the OBD port.

- the automobile 1001 includes an infotainment device 1040.

- infotainment device 1040 examples include a navigation function, a location information service function, a multimedia playback function such as music and video, a voice communication function, a data communication function, and an Internet connection function.

- the infotainment device 1040 is generally referred to as an in-vehicle infotainment (IVI) system.

- the automobile 1001 includes a TCU 1050.

- the TCU 1050 is a communication device.

- the TCU 1050 includes a communication module 1051.

- the communication module 1051 performs wireless communication using a wireless communication network.

- the communication module 1051 includes a SIM (Subscriber Identity Module) 1052.

- the SIM 1052 is a SIM in which information for using the wireless communication network is written.

- the communication module 1051 can use the SIM 1052 to connect to the wireless communication network and perform wireless communication.

- an eSIM Embedded Subscriber Identity Module

- SIM and eSIM are examples of secure elements (SE).

- SIM and eSIM have tamper resistant properties.

- Infotainment device 1040 and TCU 1050 exchange data.

- the infotainment device 1040 and the TCU 1050 may be connected by a communication cable, and the infotainment device 1040 and the TCU 1050 may transmit and receive data via the communication cable.

- a communication method between the infotainment device 1040 and the TCU 1050 for example, a universal serial bus (Universal Serial Bus: USB) may be used.

- the infotainment device 1040 and the TCU 1050 may be connected by CAN.

- the data security device 1010 exchanges data with the TCU 1050.

- the data security device 1010 and the TCU 1050 may be connected by a communication cable, and the data security device 1010 and the TCU 1050 may transmit and receive data via the communication cable.

- the data security device 1010 and the TCU 1050 may be connected by CAN.

- USB may be used as a communication method between the data security device 1010 and the TCU 1050.

- the data security device 1010 may exchange data with the TCU 1050 via the infotainment device 1040.

- the TCU 1050 may be connected to the diagnostic port 1060, and the data security device 1010 may exchange data with the TCU 1050 connected to the diagnostic port 1060 via the diagnostic port 1060.

- the data security device 1010 may include a communication module 1051 including a SIM 1052. When the data security device 1010 includes the communication module 1051 including the SIM 1052, the automobile 1001 may not include the TCU 1050.

- the infotainment device 1040 may include a communication module 1051 including a SIM 1052.

- the infotainment device 1040 includes the communication module 1051 including the SIM 1052

- the automobile 1001 may not include the TCU 1050.

- the infotainment device 1040 includes the communication module 1051 including the SIM 1052

- the data security device 1010 may exchange data with the communication module 1051 provided in the infotainment device 1040.

- the data security device 1010 includes a main computing unit 1011 and an HSM (Hardware Security Module) 1012.

- the main arithmetic unit 1011 executes a computer program for realizing the functions of the data security device 1010.

- the HSM 1012 has a cryptographic processing function and the like.

- HSM1012 has tamper resistance.

- HSM 1012 is an example of a secure element.

- the HSM 1012 includes a storage unit 1013 that stores data.

- the main arithmetic unit 1011 uses an HSM 1012.

- the ECU 1020 includes a main computing unit 1021 and a SHE (Secure Hardware Extension) 1022.

- the main computing unit 1021 executes a computer program for realizing the functions of the ECU 1020.

- the SHE 1022 has a cryptographic processing function and the like.

- SHE1022 has tamper resistance.

- SHE1022 is an example of a secure element.

- the SHE 1022 includes a storage unit 1023 that stores data.

- the main computing unit 1021 uses SHE1022. In addition, about SHE, it describes in the nonpatent literature 3, for example.

- the HSM is used for the data security device 1010.

- the data security device 1010 may use SHE instead of the HSM.

- the server device 2000 transmits and receives data to and from the communication module 1051 of the TCU 1050 of the automobile 1001 via the communication line.

- Server device 2000 transmits and receives data to and from communication module 1051 via a wireless communication network used by communication module 1051 of TCU 1050 of automobile 1001.

- the server device 2000 may transmit / receive data to / from the communication module 1051 via a communication network such as the Internet and the wireless communication network.

- the server apparatus 2000 and the communication module 1051 may be connected by a dedicated line such as a VPN (Virtual Private Network) line, and data may be transmitted and received through the dedicated line.

- a dedicated line such as a VPN line may be provided by a wireless communication network corresponding to the SIM 1052.

- the server device 2000 communicates with the TCU 1050 of the automobile 1001 and transmits / receives data to / from the data security device 1010 and the infotainment device 1040 of the automobile 1001 via the TCU 1050.

- the server device 2000 may communicate with the communication module 1051 of the data security device 1010.

- the infotainment device 1040 includes the communication module 1051 including the SIM 1052

- the server device 2000 may communicate with the communication module 1051 of the infotainment device 1040.

- the server apparatus 2000 and the automobile 1001 may be connected by a communication cable.

- the server device 2000 and the data security device 1010 of the automobile 1001 may be connected with a communication cable.

- the server device 2000 and the automobile 1001 may be configured to perform communication via a wired or wireless communication network.

- the server apparatus 2000 and the automobile 1001 may be connected by a wired or wireless LAN (Local Area Network).

- FIG. 2 is a diagram illustrating a configuration example of the server apparatus 2000 according to the present embodiment.

- the server device 2000 includes a communication unit 11, a storage unit 12, a key generation unit 15, a key transmission / reception unit 16, and an authentication processing unit 18.

- the communication unit 11 communicates with other devices via a communication line.

- the storage unit 12 stores data.

- the key generation unit 15 generates a key.

- the key transmission / reception unit 16 transmits or receives a key to / from the automobile 1001.

- the authentication processing unit 18 performs authentication processing with the automobile 1001.

- the function of the server device 2000 is realized by a CPU (Central Processing Unit) provided in the server device 2000 executing a computer program.

- the server device 2000 may be configured using a general-purpose computer device, or may be configured as a dedicated hardware device.

- FIG. 3 is a block diagram illustrating a hardware configuration example of the infotainment device 1040 according to the present embodiment.

- the infotainment device 1040 includes a CPU 110, a storage unit 112, an interface unit 116, a touch panel 118, a microphone (microphone) 120, and a speaker 122. These units are configured to exchange data.

- the CPU 110 controls the infotainment device 1040. This control function is realized by the CPU 110 executing a computer program.

- the storage unit 112 stores a computer program executed by the CPU 110 and various data.

- the storage unit 112 stores a computer program for realizing various functions of the infotainment device 1040.

- Various functions of the infotainment device 1040 are realized by the CPU 110 executing the computer program.

- the interface unit 116 transmits / receives data to / from an external device of the own infotainment device 1040.

- the interface unit 116 includes an interface that transmits / receives data to / from the TCU 1050, and an interface that transmits / receives data to / from the data security device 1010.

- the touch panel 118 includes a display screen such as a liquid crystal panel, and performs data display on the display screen and data input corresponding to a touch operation on the display screen by the user.

- the microphone 120 inputs voice.

- the speaker 122 reproduces sound.

- FIG. 4 is a block diagram illustrating a hardware configuration example of the TCU 1050 according to the present embodiment.

- the TCU 1050 includes a CPU 210, a storage unit 212, an interface unit 216, and a communication module 1051. These units are configured to exchange data.

- the communication module 1051 includes a SIM 1052.

- the CPU 210 controls the TCU 1050. This control function is realized by the CPU 210 executing a computer program.

- the storage unit 212 stores a computer program executed by the CPU 210 and various data.

- the storage unit 212 stores a computer program for realizing various functions of the TCU 1050.

- Various functions of the TCU 1050 are realized by the CPU 210 executing the computer program.

- the interface unit 216 transmits / receives data to / from an external device of the own TCU 1050.

- the interface unit 216 includes an interface that transmits / receives data to / from the infotainment device 1040, and an interface that transmits / receives data to / from the data security device 1010.

- the communication module 1051 and the SIM 1052 are as described above.

- FIG. 5 is a diagram illustrating a functional configuration example of the first arithmetic processing device 500 according to the present embodiment.

- the first arithmetic processing device 500 includes a communication unit 501, a storage unit 502, a key transmission / reception unit 503, and an identifier notification unit 504.

- the communication unit 501 communicates with a device outside the first arithmetic processing device 500.

- the storage unit 502 stores data.

- the key transmission / reception unit 503 transmits or receives a key to or from the server device 2000.

- the identifier notification unit 504 notifies the vehicle-compatible identifier.

- the infotainment device 1040 of the automobile 1001 may have the function of the first arithmetic processing unit 500.

- the TCU 1050 of the automobile 1001 may have the function of the first arithmetic processing device 500.

- the data security device 1010 of the automobile 1001 may have the function of the first arithmetic processing device 500.

- FIG. 6 is a diagram illustrating a functional configuration example of the second arithmetic processing device 600 according to the present embodiment.

- the second arithmetic processing device 600 includes a key generation unit 601, a storage unit 602, a key transmission / reception unit 603, and an authentication processing unit 604.

- the key generation unit 601 generates a key.

- the storage unit 602 stores data.

- the key transmission / reception unit 603 transmits or receives a key to or from the server device 2000.

- the authentication processing unit 604 performs authentication processing with the server device 2000.

- the second arithmetic processing unit 600 is a secure element.

- the second processing unit 600 may be a semiconductor product having tamper resistance.

- the second arithmetic processing unit 600 may be configured using a SIM, eSIM, HSM, SHE, or IC (Integrated Circuit) chip.

- the SIM 1052 of the communication module 1051 of the TCU 1050 of the automobile 1001 may have the function of the second arithmetic processing device 600.

- the SIM 1052 is a secure element.

- the SIM 1052 has tamper resistance.

- the HSM 1012 of the data security device 1010 of the automobile 1001 may have the function of the second arithmetic processing device 600.

- the HSM 1012 is a secure element.

- HSM1012 has tamper resistance.

- the infotainment device 1040 of the automobile 1001 may be provided with an IC chip that is a secure element and has tamper resistance, and the IC chip may have the function of the second arithmetic processing device 600.

- the infotainment device 1040 has the function of the first arithmetic processing device 500 as an example of the first arithmetic processing device 500.

- the SIM 1052 of the communication module 1051 of the TCU 1050 has the function of the second arithmetic processing unit 600.

- the CPU 110 of the infotainment device 1040 executes a computer program for realizing the function of the first arithmetic processing device 500

- the function of the first arithmetic processing device 500 is realized.

- the SIM 1052 of the communication module 1051 of the TCU 1050 executes a computer program for realizing the function of the second arithmetic processing device 600

- the function of the second arithmetic processing device 600 is realized.

- the interface unit 116 of the infotainment device 1040 and the interface unit 216 of the TCU 1050 transmit and receive data. It is realized by.

- the first arithmetic processing device 500 (infotainment device 1040) communicates with the server device 2000 via the TCU 1050 as an example according to the present embodiment.

- the data security device 1010 has the function of the first arithmetic processing device 500 as an example of the first arithmetic processing device 500, and the second arithmetic processing device 600

- the SIM 1052 of the communication module 1051 of the TCU 1050 has the function of the second arithmetic processing unit 600.

- the main arithmetic unit 1011 of the data security device 1010 executes the computer program for realizing the function of the first arithmetic processing device 500, whereby the function of the first arithmetic processing device 500 is realized.

- the SIM 1052 of the communication module 1051 of the TCU 1050 executes a computer program for realizing the function of the second arithmetic processing device 600

- the function of the second arithmetic processing device 600 is realized.

- Communication between the first processing unit 500 (data security device 1010) and the second processing unit 600 (SIM 1052) is performed by the interface unit (not shown) of the data security device 1010 and the interface unit 216 of the TCU 1050. It is realized by sending and receiving.

- the interface unit of the data security device 1010 transmits / receives data to / from an external device of the data security device 1010.

- the interface unit of the data security device 1010 transmits / receives data via an interface for transmitting / receiving data via the CAN 1030, an interface for transmitting / receiving data to / from the infotainment device 1040, an interface for transmitting / receiving data to / from the TCU 1050, and a diagnostic port 1060 Interface.

- the main computing unit 1011 transmits / receives data to / from devices other than the data security device 1010 via the interface unit.

- the first arithmetic processing device 500 (data security device 1010) communicates with the server device 2000 via the TCU 1050 as an example according to the present embodiment.

- the data security device 1010 has the function of the first arithmetic processing device 500 as an example of the first arithmetic processing device 500, and the second arithmetic processing device 600

- the HSM 1012 of the data security device 1010 has the function of the second arithmetic processing device 600.

- the main arithmetic unit 1011 of the data security device 1010 executes the computer program for realizing the function of the first arithmetic processing device 500, whereby the function of the first arithmetic processing device 500 is realized.

- the HSM 1012 of the data security device 1010 executes a computer program for realizing the function of the second arithmetic processing unit 600, the function of the second arithmetic processing unit 600 is realized.

- the first arithmetic processing unit 500 (data security device 1010) and the second arithmetic processing unit 600 (HSM 1012) is realized by the main arithmetic unit 1011 and the HSM 1012 transmitting and receiving data.

- the first arithmetic processing device 500 (data security device 1010) communicates with the server device 2000 via the TCU 1050 as an example according to the present embodiment.

- FIG. 7 is a block diagram illustrating another hardware configuration example of the infotainment device 1040 according to the present embodiment.

- the communication module 1051 includes a SIM 1052.

- the communication module 1051 can use the SIM 1052 to connect to a wireless communication network corresponding to the SIM 1052 and perform wireless communication.

- An eSIM may be used as the SIM 1052.

- SIM and eSIM are examples of secure elements. SIM and eSIM have tamper resistance.

- the infotainment device 1040 shown in FIG. 7 may communicate with the server device 2000 using its own communication module 1051.

- the infotainment device 1040 shown in FIG. 7 is applied to the first arithmetic processing device and the second arithmetic processing device.

- the infotainment device 1040 has the function of the first arithmetic processing device 500

- the SIM 1052 of the communication module 1051 of the infotainment device 1040 is the second arithmetic processing device. It has 600 functions.

- the CPU 110 of the infotainment device 1040 executes a computer program for realizing the function of the first arithmetic processing device 500

- the function of the first arithmetic processing device 500 is realized.

- the SIM 1052 of the communication module 1051 of the infotainment device 1040 executes a computer program for realizing the function of the second arithmetic processing device 600

- the function of the second arithmetic processing device 600 is realized.

- Communication between the first arithmetic processing device 500 (infotainment device 1040) and the second arithmetic processing device 600 (SIM 1052 of the communication module 1051 of the infotainment device 1040) is performed between the CPU 110 of the infotainment device 1040 and the infotainment device 1040. This is realized by transmitting / receiving data to / from the communication module 1051.

- the 1st arithmetic processing apparatus 500 (infotainment apparatus 1040) communicates with the server apparatus 2000 via the communication module 1051 of the infotainment apparatus 1040 as an example which concerns on this embodiment.

- the 1st arithmetic processing apparatus 500 may communicate with the server apparatus 2000 via TCU1050 as an example which concerns on this embodiment. Further, when the infotainment device 1040 includes the communication module 1051 including the SIM 1052, the automobile 1001 may not include the TCU 1050.

- the TCU 1050 has the function of the first arithmetic processing device 500 as an example of the first arithmetic processing device 500, and the TCU 1050 as an example of the second arithmetic processing device 600.

- the SIM 1052 of the communication module 1051 has the function of the second arithmetic processing unit 600.

- Communication between the first arithmetic processing unit 500 (TCU 1050) and the second arithmetic processing unit 600 (SIM 1052) is realized by the CPU 210 and the communication module 1051 sending and receiving data.

- the first arithmetic processing unit 500 (TCU 1050) communicates with the server apparatus 2000 using the communication module 1051 as an example according to the present embodiment.

- the vehicle correspondence identifier is an identifier corresponding to the automobile 1001.

- the vehicle correspondence identifier is configured using a vehicle identification number (VIN) of the automobile 1001.

- VIN vehicle identification number

- the vehicle-corresponding identifier may be a vehicle identification number, or may be information composed of a vehicle identification number and other information.

- the vehicle identification number (VIN) is described in Non-Patent Document 2, for example.

- the vehicle correspondence identifier is configured using an IMSI (International Mobile Subscriber Identity) or ICCID (Integrated Circuit Card ID) stored in the SIM 1052 mounted on the automobile 1001.

- the vehicle correspondence identifier may be IMSI, or may be information configured by IMSI and other information.

- the vehicle correspondence identifier may be ICCID, or may be information composed of ICCID and other information.

- the vehicle correspondence identifier may be information including a plurality of IMSI, ICCID, and vehicle identification number.

- the vehicle correspondence identifier is configured using identification information (in-vehicle device identification information) of a device (in-vehicle device) mounted in the automobile 1001.

- identification information in-vehicle device identification information

- the in-vehicle device identification information used for the vehicle-compatible identifier for example, the in-vehicle device identification of the in-vehicle device such as the identification information of the communication module 1051, the identification information of the TCU 1050, the identification information of the infotainment device 1040, the identification information of the data security device 1010, etc. Information can be applied.

- compatible identifier may be comprised using one or several vehicle equipment identification information among the vehicle equipment identification information of each of these vehicle equipment.

- the vehicle-corresponding identifier may be in-vehicle device identification information, or may be information composed of the in-vehicle device identification information and other information.

- the vehicle correspondence identifier may be information including one or more of IMSI, ICCID, and vehicle identification number, and in-vehicle device identification information.

- a MAC key K_mac_gen and an ENC key K_enc_gen are generated as examples of keys.

- the MAC key K_mac_gen is a key used for authentication processing.

- the ENC key K_enc_gen is a key used for encryption communication in key transmission or reception.

- the MAC key K_mac_gen corresponds to the first key

- the ENC key K_enc_gen corresponds to the second key.

- a common key is generated using a predetermined key generation function.

- An example of the key generation function will be described below.

- Common key digest (Master_Secret, V_ID, Key_ID (Nk))

- Master_Secret is a master key.

- V_ID is a vehicle correspondence identifier.

- Key_ID (Nk) is a key type identifier.

- Nk is a variable representing the type of key.

- the digest (Master_Secret, V_ID, Key_ID (Nk)) is a digest value generated from the master key Master_Secret, the vehicle corresponding identifier V_ID, and the key type identifier Key_ID (Nk).

- Examples of the digest value include a value calculated by a hash function or a value calculated by an exclusive OR operation.

- the common key is a hash function value calculated using the master key Master_Secret, the vehicle correspondence identifier V_ID, and the key type identifier Key_ID (Nk) as input values.

- the digest value is different.

- different common keys can be generated from the same master key Master_Secret and the vehicle corresponding identifier V_ID.

- the key type identifier of the MAC key is Key_ID (mac)

- the key type identifier of the ENC key is Key_ID (enc).

- a CMAC (Cipher-based Message Authentication Code) is generated as a common key.

- Common key CMAC (Master_Secret; V_ID, Key_ID (Nk))

- the key “A” is a key used to generate CMAC

- data “B” is data to be generated by CMAC.

- the common key is “CMAC of data“ B ”” generated using the key “A”.

- the master key Master_Secret is a key (key “A”) used for generating the CMAC, and is a concatenated data of the vehicle correspondence identifier V_ID and the key type identifier Key_ID (Nk). Is data (data “B”) to be generated by CMAC.

- the common key is “CMAC of the concatenated data of the vehicle correspondence identifier V_ID and the key type identifier Key_ID (Nk)” generated using the master key Master_Secret.

- the CMAC differs if the value of the key type identifier Key_ID (Nk) is different. Therefore, in the second key generation function example, as in the first key generation function example 1, by changing the value of the key type identifier Key_ID (Nk), the same master key Master_Secret and the vehicle corresponding identifier V_ID are different. A key can be generated.

- a vehicle identification number is used as an example of a vehicle correspondence identifier.

- the vehicle correspondence identifier of the automobile 1001 is the vehicle identification number VIN of the automobile 1001.

- an encrypted communication path may be used as a communication path between the server device 2000 and the first arithmetic processing device 500.

- the server device 2000 and the first arithmetic processing unit 500 may perform https (hypertext transfer transfer protocol secure) communication as an example of an encrypted communication path.

- the server device 2000 and the first arithmetic processing device 500 may communicate using a dedicated line such as a VPN line.

- Example 1 of the communication method according to the present embodiment will be described with reference to FIG.

- FIG. 8 is a sequence chart showing Example 1 of the communication method according to the present embodiment.

- the server apparatus 2000 stores the master key Master_Secret in the storage unit 12 in advance.

- the second arithmetic processing device 600 stores the master key Master_Secret in the storage unit 602 in advance.

- the master key Master_Secret stored in the storage unit 12 by the server apparatus 2000 is the same as the master key Master_Secret stored in the storage unit 602 by the second arithmetic processing apparatus 600.

- the storage unit 12 corresponds to a server master key storage unit.

- the storage unit 602 corresponds to a vehicle master key storage unit.

- the master key Master_Secret is stored in the SIM 1052 at the manufacturing factory of the SIM 1052.

- the master key Master_Secret may be stored in the SIM 1052 at the manufacturing factory of the automobile 1001, the communication module 1051, or the TCU 1050.

- Example 1 of the communication method includes a production or maintenance stage (production maintenance phase) of the automobile 1001 and a general running stage (market running phase) of the automobile 1001.

- the production maintenance phase of communication method example 1 will be described.

- the production maintenance phase is carried out at the time of production of the automobile 1001 at an automobile manufacturing company, or at the time of maintenance of the automobile 1001 at an automobile maintenance factory, an automobile dealer, or the like.

- Step S1 The first arithmetic processing unit 500 acquires the vehicle identification number VIN of the automobile 1001.

- the vehicle identification number VIN of the automobile 1001 may be stored in the first arithmetic processing unit 500 in advance, or the vehicle identification number VIN may be notified from the outside to the first arithmetic processing unit 500 at a predetermined opportunity.

- the ECU 1020 having the engine control function of the automobile 1001 stores the vehicle identification number VIN of the automobile 1001

- the ECU 1020 sends the vehicle identification number VIN of the automobile 1001 to the first arithmetic processing unit 500 after the ECU 1020 is activated. May be notified.

- the vehicle identification number VIN of the automobile 1001 may be supplied to the first arithmetic processing unit 500, for example, the vehicle identification number VIN managed by the automobile manufacturer or automobile dealer of the automobile 1001.

- the automobile manufacturing company of the automobile 1001 may be provided with a vehicle identification number VIN database, and the vehicle identification number VIN may be notified to the first arithmetic processing unit 500 of the automobile 1001 by communication from the database.

- Step S2 The identifier notifying unit 504 of the first arithmetic processing device 500 notifies the second arithmetic processing device 600 of the vehicle identification number VIN of the automobile 1001.

- the key generation unit 601 of the second arithmetic processing device 600 includes the master key Master_Secret stored in the storage unit 602, the vehicle identification number VIN of the automobile 1001 notified from the first arithmetic processing device 500, and the key type identifier.

- the MAC key K_mac_gen and the ENC key K_enc_gen are generated using Key_ID (mac) and Key_ID (enc).

- the example of the key generation method mentioned above is applied to this key generation method.

- the key generation function is set in the key generation unit 601 in advance.

- the key type identifiers Key_ID (mac) and Key_ID (enc) are set in the key generation unit 601 in advance.

- the key generation unit 601 corresponds to a vehicle key generation unit.

- the vehicle correspondence identifier V_ID is the vehicle identification number VIN of the automobile 1001.

- the digest value is a value calculated by a hash function as an example.

- the storage unit 602 stores a MAC key K_mac_gen and an ENC key K_enc_gen.

- the storage unit 602 corresponds to a vehicle key storage unit.

- the second arithmetic processing unit 600 may delete the master key Master_Secret from the storage unit 602 after generating the MAC key K_mac_gen and the ENC key K_enc_gen. Thereby, the possibility that the master key Master_Secret is leaked can be reduced.

- the market driving phase The market running phase of communication method example 1 will be described.

- the market travel phase is performed at the general travel stage of the automobile 1001, for example, when the engine of the automobile 1001 is started or when communication between the automobile 1001 and the server device 2000 is started.

- the first arithmetic processing unit 500 transmits the vehicle identification number VIN of the automobile 1001 and the challenge (random number c) to the server apparatus 2000.

- the first arithmetic processing unit 500 generates a random number c and uses the random number c for a challenge.

- the first arithmetic processing unit 500 holds the challenge (random number c).

- the key generation unit 15 of the server device 2000 includes the master key Master_Secret stored in the storage unit 12, the vehicle identification number VIN of the automobile 1001 received from the first arithmetic processing unit 500, and the key type identifier Key_ID (mac).

- Key_ID (enc) is used to generate a MAC key K_mac_gen and an ENC key K_enc_gen.

- This key generation method is the same as the key generation method of the key generation unit 601 of the second arithmetic processing device 600 in step S3 described above.

- the key generation function is set in the key generation unit 15 in advance.

- the key type identifiers Key_ID (mac) and Key_ID (enc) are set in the key generation unit 15 in advance.

- the key generation unit 15 corresponds to a server key generation unit.

- the storage unit 12 stores the MAC key K_mac_gen and the ENC key K_enc_gen in association with the vehicle identification number VIN of the automobile 1001.

- the storage unit 12 corresponds to a server key storage unit.

- Step S ⁇ b> 13 The authentication processing unit 18 of the server device 2000 uses the MAC key K_mac_gen stored in the storage unit 12 and the challenge (random number c) received from the first arithmetic processing device 500, and uses the response K_mac_gen (random number). c) is generated.

- This response generation method is set in the authentication processing unit 18 in advance.

- the response K_mac_gen (random number c) is encrypted data obtained by encrypting the random number c with the MAC key K_mac_gen as an example according to the present embodiment.

- the response K_mac_gen (random number c) may be CMAC (K_mac_gen; random number c), that is, “CMAC of random number c” generated using the MAC key K_mac_gen, as an example according to the present embodiment.

- Step S14 The authentication processing unit 18 of the server device 2000 transmits a response K_mac_gen (random number c) and a challenge (random number s) to the first arithmetic processing unit 500 of the automobile 1001.

- the authentication processing unit 18 generates a random number s and uses the random number s for a challenge.

- the authentication processing unit 18 holds the challenge (random number s).

- the first arithmetic processing unit 500 receives the challenge (random number c) transmitted to the server device 2000, the response K_mac_gen (random number c) and the challenge (random number s) received from the server device 2000, as the second arithmetic processing unit. 600.

- Step S16 The authentication processing unit 604 of the second arithmetic processing device 600 verifies the response K_mac_gen (random number c) received from the first arithmetic processing device 500.

- a method corresponding to the response generation method in the authentication processing unit 18 of the server apparatus 2000 is set in the authentication processing unit 604 in advance.

- the authentication processing unit 604 uses the challenge (random number c) received from the first arithmetic processing unit 500 and the MAC key K_mac_gen stored in the storage unit 602.

- the authentication processing unit 604 uses the MAC key K_mac_gen stored in the storage unit 602 to use the first arithmetic processing unit 500.

- the challenge (random number c) received from is encrypted, and the encrypted data generated by the encryption is compared with the response K_mac_gen (random number c). As a result of this comparison, if the two match, the verification of the response K_mac_gen (random number c) is passed, and if the two do not match, the verification of the response K_mac_gen (random number c) fails.

- the authentication processing unit 604 uses the MAC key K_mac_gen stored in the storage unit 602,

- the response K_mac_gen (random number c) received from the first arithmetic processing unit 500 may be decrypted, and the decryption result may be compared with the challenge (random number c) received from the first arithmetic processing unit 500. As a result of this comparison, if the two match, the verification of the response K_mac_gen (random number c) is passed, and if the two do not match, the verification of the response K_mac_gen (random number c) fails.

- the authentication processing unit 604 uses the MAC key K_mac_gen stored in the storage unit 602 to receive from the first arithmetic processing unit 500.

- a CMAC for the challenge (random number c) is generated, and the generated CMAC is compared with the response K_mac_gen (random number c). As a result of this comparison, if the two match, the verification of the response K_mac_gen (random number c) is passed, and if the two do not match, the verification of the response K_mac_gen (random number c) fails.

- step S17 the process of the second arithmetic processing unit 600 may execute a predetermined error process.

- Step S17 The authentication processing unit 604 of the second processing unit 600 uses the MAC key K_mac_gen stored in the storage unit 602 and the challenge (random number s) received from the first processing unit 500 to respond. K_mac_gen (random number s) is generated. This response generation method is set in the authentication processing unit 604 in advance.

- the response K_mac_gen (random number s) is encrypted data obtained by encrypting the random number s with the MAC key K_mac_gen as an example according to the present embodiment.

- the response K_mac_gen (random number s) may be CMAC (K_mac_gen; random number s), that is, “CMAC of random number s” generated using the MAC key K_mac_gen, as an example according to the present embodiment.

- Step S ⁇ b> 18 The authentication processing unit 604 of the second arithmetic processing device 600 transmits a response K_mac_gen (random number s) to the first arithmetic processing device 500.

- Step S19 The first arithmetic processing unit 500 transmits the response K_mac_gen (random number s) received from the second arithmetic processing unit 600 to the server apparatus 2000.

- Step S20 The authentication processing unit 18 of the server device 2000 verifies the response K_mac_gen (random number s) received from the first arithmetic processing device 500 of the automobile 1001.

- a method corresponding to the response generation method in the authentication processing unit 604 of the second arithmetic processing unit 600 of the automobile 1001 is set in the authentication processing unit 18 in advance.

- the authentication processing unit 18 uses the challenge (random number s) transmitted to the first arithmetic processing device 500 of the automobile 1001 and the MAC key K_mac_gen stored in the storage unit 12. .

- the authentication processing unit 18 performs verification as follows. That is, the authentication processing unit 18 uses the MAC key K_mac_gen stored in the storage unit 12 to encrypt the challenge (random number s) transmitted to the first arithmetic processing unit 500 of the automobile 1001, and generates the encryption by the encryption

- the encrypted data is compared with the response K_mac_gen (random number s). As a result of the comparison, if the two match, the verification of the response K_mac_gen (random number s) is passed, and if the two do not match, the verification of the response K_mac_gen (random number s) fails.

- the authentication processing unit 18 performs verification as follows. That is, the authentication processing unit 18 uses the MAC key K_mac_gen stored in the storage unit 12 to decrypt the response K_mac_gen (random number s) received from the first arithmetic processing unit 500 of the automobile 1001, and the decryption result and You may compare with the challenge (random number s) transmitted to the 1st arithmetic processing unit 500.

- FIG. As a result of the comparison, if the two match, the verification of the response K_mac_gen (random number s) is passed, and if the two do not match, the verification of the response K_mac_gen (random number s) fails.

- the authentication processing unit 18 performs verification as follows. That is, the authentication processing unit 18 uses the MAC key K_mac_gen stored in the storage unit 12 to generate the CMAC of the challenge (random number s) transmitted to the first arithmetic processing unit 500 of the automobile 1001, and the generated CMAC and The response K_mac_gen (random number s) is compared. As a result of the comparison, if the two match, the verification of the response K_mac_gen (random number s) is passed, and if the two do not match, the verification of the response K_mac_gen (random number s) fails.

- step S21 If the verification of the response K_mac_gen (random number s) is successful, the process proceeds to step S21. On the other hand, if the verification of the response K_mac_gen (random number s) fails, the process of FIG. 8 ends. If the verification of the response K_mac_gen (random number s) fails, the server apparatus 2000 may execute a predetermined error process.

- the authentication processing unit 18 of the server apparatus 2000 corresponds to a server authentication processing unit.

- the authentication processing unit 604 of the second arithmetic processing device 600 of the automobile 1001 corresponds to a vehicle authentication processing unit.

- Step S21 The key transmission / reception unit 16 of the server apparatus 2000 generates a session key K_com.

- the key transmission / reception unit 16 may generate a random number and generate a session key K_com based on the random number.

- the storage unit 12 stores the session key K_com in association with the vehicle identification number VIN of the automobile 1001. Session key K_com corresponds to the third key.

- Step S22 The key transmission / reception unit 16 of the server apparatus 2000 encrypts the session key K_com using the ENC key K_enc_gen stored in the storage unit 12, and generates an encrypted session key K_enc_gen (K_com).

- the key transmission / reception unit 16 transmits the encrypted session key K_enc_gen (K_com) to the first arithmetic processing unit 500 of the automobile 1001.

- Step S23 The first arithmetic processing unit 500 transmits the encrypted session key K_enc_gen (K_com) received from the server apparatus 2000 to the second arithmetic processing unit 600.

- Step S24 The key transmission / reception unit 603 of the second arithmetic processing device 600 decrypts the encrypted session key K_enc_gen (K_com) received from the first arithmetic processing device 500 with the ENC key K_enc_gen stored in the storage unit 602. As a result of this decryption, a session key K_com is acquired. As a result, the server apparatus 2000 and the automobile 1001 hold the same session key K_com.

- Step S ⁇ b> 25 The key transmission / reception unit 603 of the second arithmetic processing device 600 transmits the session key K_com to the first arithmetic processing device 500.

- the storage unit 502 of the first arithmetic processing device 500 stores the session key K_com received from the second arithmetic processing device 600.

- the key transmission / reception unit 603 of the second arithmetic processing unit 600 of the automobile 1001 corresponds to the vehicle key transmission / reception unit.

- the key transmission / reception unit 16 of the server apparatus 2000 corresponds to the server key transmission / reception unit.

- Step S26 The communication unit 11 of the server device 2000 and the communication unit 501 of the first arithmetic processing device 500 of the automobile 1001 perform encrypted communication using the session key K_com.

- encrypted data K_com data obtained by encrypting data using the session key K_com is transmitted to the communication unit 11 of the server device 2000 and the communication unit 501 of the first arithmetic processing device 500 of the automobile 1001. Sent and received between.

- an encryption communication path using the session key K_com is constructed between the communication unit 11 of the server device 2000 and the communication unit 501 of the first arithmetic processing device 500 of the automobile 1001.

- the communication unit 11 of the server device 2000 corresponds to a server communication unit.

- Communication unit 501 of first arithmetic processing unit 500 of automobile 1001 corresponds to a vehicle communication unit.

- the key transmission / reception unit 603 of the second arithmetic processing device 600 of the automobile 1001 may generate the session key K_com and supply it to the server device 2000.

- the server device 2000 and the second arithmetic processing device 600 of the automobile 1001 perform the authentication process using the MAC key K_mac_gen (first key), and the ENC key K_enc_gen (second key).

- the session key K_com (third key) is transmitted and received by encrypted communication using the key. This improves the security of the session key K_com (third key) used for encrypted communication between the server device 2000 and the first arithmetic processing device 500 of the automobile 1001. This has the effect of improving safety when the automobile 1001 communicates with the external server device 2000.

- the MAC key K_mac_gen (first key) used for the authentication process between the server apparatus 2000 and the automobile 1001 is stored in the second arithmetic processing apparatus 600 that is a secure element in the automobile 1001. Thereby, the reliability of authentication between the server apparatus 2000 and the automobile 1001 can be improved.

- Example 2 of the communication method according to the present embodiment will be described with reference to FIG.

- FIG. 9 is a sequence chart showing Example 2 of the communication method according to the present embodiment. 9, parts corresponding to the respective steps in FIG. 8 are denoted by the same reference numerals.

- the server apparatus 2000 stores the master key Master_Secret in the storage unit 12 in advance.

- the second arithmetic processing device 600 stores the master key Master_Secret in the storage unit 602 in advance.

- the master key Master_Secret stored in the storage unit 12 by the server apparatus 2000 is the same as the master key Master_Secret stored in the storage unit 602 by the second arithmetic processing apparatus 600.

- the storage unit 12 corresponds to a server master key storage unit.

- the storage unit 602 corresponds to a vehicle master key storage unit and a second vehicle key storage unit.

- a master key Master_Secret is stored at the manufacturing factory of the SIM 1052.

- the master key Master_Secret may be stored in the SIM 1052 at the manufacturing factory of the automobile 1001, the communication module 1051, or the TCU 1050.

- the communication method example 2 includes a production maintenance phase and a market running phase as in the communication method example 1.

- Step S4 is then executed.

- Step S4 The second arithmetic processing unit 600 transmits the ENC key K_enc_gen to the first arithmetic processing unit 500.

- the storage unit 502 of the first arithmetic processing device 500 stores the ENC key K_enc_gen received from the second arithmetic processing device 600.

- the storage unit 502 corresponds to a first vehicle key storage unit.

- Step S24a The key transmission / reception unit 503 of the first arithmetic processing device 500 decrypts the encrypted session key K_enc_gen (K_com) received from the server device 2000 with the ENC key K_enc_gen stored in the storage unit 502. As a result of this decryption, a session key K_com is acquired. As a result, the server apparatus 2000 and the automobile 1001 hold the same session key K_com.

- the storage unit 502 of the first arithmetic processing device 500 stores a session key K_com.

- the key transmission / reception unit 503 of the first arithmetic processing unit 500 of the automobile 1001 corresponds to a vehicle key transmission / reception unit.

- the key transmission / reception unit 16 of the server apparatus 2000 corresponds to the server key transmission / reception unit.

- the key transmission / reception unit 503 of the first arithmetic processing device 500 of the automobile 1001 may generate the session key K_com and supply it to the server device 2000.

- Step S26 is the same as Example 1 of the communication method.

- the server device 2000 and the second arithmetic processing device 600 of the automobile 1001 perform authentication processing using the MAC key K_mac_gen (first key).

- the server device 2000 and the first arithmetic processing device 500 of the automobile 1001 transmit and receive a session key K_com (third key) by encrypted communication using the ENC key K_enc_gen (second key). This improves the security of the session key K_com (third key) used for encrypted communication between the server device 2000 and the first arithmetic processing device 500 of the automobile 1001. This has the effect of improving safety when the automobile 1001 communicates with the external server device 2000.

- the MAC key K_mac_gen (first key) used for the authentication process between the server apparatus 2000 and the automobile 1001 is stored in the second arithmetic processing apparatus 600 that is a secure element in the automobile 1001. Thereby, the reliability of authentication between the server apparatus 2000 and the automobile 1001 can be improved.

- the ENC key K_enc_gen (second key) used for encryption communication between the server device 2000 and the automobile 1001 is stored in the first arithmetic processing unit 500 in the automobile 1001.

- the first arithmetic processing unit 500 that is not limited to the secure element can improve the communication speed of the cryptographic communication between the server apparatus 2000 and the automobile 1001 by using a CPU having a relatively high processing capability.

- FIG. 10 is a sequence chart showing Example 3 of the communication method according to the present embodiment. 10, parts corresponding to the respective steps in FIG. 8 are denoted by the same reference numerals.

- Communication method example 3 is composed of a production maintenance phase and a market running phase as in communication method example 1.

- the server apparatus 2000 generates a key in the production maintenance phase.

- differences from the communication method example 1 will be mainly described.

- the server device 2000 and the second arithmetic processing device 600 store the same master key Master_Secret in advance as in the communication method example 1.

- Step S2a is also executed.

- Step S ⁇ b> 2 a The identifier notifying unit 504 of the first arithmetic processing device 500 transmits the vehicle identification number VIN of the automobile 1001 to the server device 2000.

- the identifier notification unit 504 corresponds to a vehicle-compatible identifier notification unit.

- step S12 is executed.

- the step S12 is the same as the step S12 in the market running phase of the communication method example 1.

- the storage unit 12 of the server device 2000 stores the MAC key K_mac_gen and the ENC key K_enc_gen in association with the vehicle identification number VIN of the automobile 1001.

- the key transmission / reception unit 603 of the second arithmetic processing device 600 of the automobile 1001 may generate the session key K_com and supply it to the server device 2000.

- the server device 2000 and the second arithmetic processing device 600 of the automobile 1001 perform the authentication process using the MAC key K_mac_gen (first key), and the ENC key K_enc_gen (second key).