WO2012011575A1 - 暗号システム、暗号通信方法、暗号化装置、鍵生成装置、復号装置、コンテンツサーバ装置、プログラム、記憶媒体 - Google Patents

暗号システム、暗号通信方法、暗号化装置、鍵生成装置、復号装置、コンテンツサーバ装置、プログラム、記憶媒体 Download PDFInfo

- Publication number

- WO2012011575A1 WO2012011575A1 PCT/JP2011/066716 JP2011066716W WO2012011575A1 WO 2012011575 A1 WO2012011575 A1 WO 2012011575A1 JP 2011066716 W JP2011066716 W JP 2011066716W WO 2012011575 A1 WO2012011575 A1 WO 2012011575A1

- Authority

- WO

- WIPO (PCT)

- Prior art keywords

- information

- attribute

- conversion rule

- decryption

- encryption

- Prior art date

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/14—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols using a plurality of keys or algorithms

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/30—Public key, i.e. encryption algorithm being computationally infeasible to invert or user's encryption keys not requiring secrecy

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0819—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s)

- H04L9/083—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s) involving central third party, e.g. key distribution center [KDC] or trusted third party [TTP]

- H04L9/0833—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s) involving central third party, e.g. key distribution center [KDC] or trusted third party [TTP] involving conference or group key

- H04L9/0836—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s) involving central third party, e.g. key distribution center [KDC] or trusted third party [TTP] involving conference or group key using tree structure or hierarchical structure

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0838—Key agreement, i.e. key establishment technique in which a shared key is derived by parties as a function of information contributed by, or associated with, each of these

- H04L9/0847—Key agreement, i.e. key establishment technique in which a shared key is derived by parties as a function of information contributed by, or associated with, each of these involving identity based encryption [IBE] schemes

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/085—Secret sharing or secret splitting, e.g. threshold schemes

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0861—Generation of secret information including derivation or calculation of cryptographic keys or passwords

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/30—Public key, i.e. encryption algorithm being computationally infeasible to invert or user's encryption keys not requiring secrecy

- H04L9/3066—Public key, i.e. encryption algorithm being computationally infeasible to invert or user's encryption keys not requiring secrecy involving algebraic varieties, e.g. elliptic or hyper-elliptic curves

- H04L9/3073—Public key, i.e. encryption algorithm being computationally infeasible to invert or user's encryption keys not requiring secrecy involving algebraic varieties, e.g. elliptic or hyper-elliptic curves involving pairings, e.g. identity based encryption [IBE], bilinear mappings or bilinear pairings, e.g. Weil or Tate pairing

Definitions

- the present invention relates to cryptographic communication technology, and more particularly to cryptographic communication technology that relies on function cryptography.

- Common key encryption is a method in which a message sender encrypts a message with a common key to obtain an encrypted message, and a receiver uses the same common key as the sender to decrypt the encrypted message to obtain a message. For this reason, a procedure for securely possessing the common key between the sender and the receiver is required.

- the receiver prepares a unique public key and a corresponding unique secret key, and (2) the sender encrypts the message with the receiver's public key to obtain an encrypted message, (3) In this method, the receiver obtains the message by decrypting the encrypted message with the secret key. This requires the sender to obtain the recipient's public key before encrypting the message. In other words, it cannot be encrypted unless the recipient generates a public key.

- predicate encryption In the predicate encryption, certain information X is incorporated into an encrypted message in the process of encryption by the sender, and a receiver having information Y satisfying a specific relationship with the information X knows the decryption of the encrypted message or knows the message.

- This is a method that can acquire information about a message without any problem.

- the sender does not necessarily need to know the information Y held by the receiver at the time of encryption.

- the sender does not necessarily have to identify the recipient before encryption.

- the sender can freely and actively determine the information X with the initiative.

- information X is represented as an attribute I (variable)

- information Y is represented as a predicate f (propositional function, Boolean function).

- NTT Information Sharing Platform Laboratories Information Security Project “NTT Cryptographic Element Technology”, Internet ⁇ URL: http://info.isl.ntt.co.jp/crypt/camellia/technology.html> [July 2010 Search on 15th] J. Katz, A. Sahai and B. Waters, "Predicate Encryption Supporting Disjunction, Polynomial Equations, and Inner Products", EUROCRYPT 2008, 146-162.

- the object of the present invention is to provide a cryptographic communication technology that relies on function cryptography that can be flexibly operated.

- a cryptographic system that uses function cryptography includes at least one or more encryption devices, one or more key generation devices, and one or more decryption devices.

- a secret key and a public key corresponding to the secret key are predetermined for each key generation device.

- Information specifying an attribute (hereinafter referred to as attribute specifying information) that defines a conversion rule for converting attribute information used in the function encryption algorithm (hereinafter referred to as attribute conversion rule information)

- attribute conversion rule information Information specifying a conversion rule for converting information specifying a logical expression (hereinafter referred to as logical expression specifying information) into logical information used in the function encryption algorithm (hereinafter referred to as logical expression conversion rule information).

- One or a plurality of conversion rule information pairs that are pairs with () are determined in advance. Further, policy information for specifying which of the attribute conversion rule information and the logical expression conversion rule information is determined in advance.

- the encryption device includes attribute conversion information that is input from the encryption device among attribute conversion rule information and logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair.

- first attribute information attribute information

- logical information logical information

- the common key is obtained in accordance with the function encryption algorithm using the first propositional logical information acquisition process to obtain the first logical information

- the first attribute information or the first logical information and the public key of the key generation device

- encryption processing for obtaining the common key or encryption information corresponding to the information used to generate the common key The key generation device uses the other conversion rule information paired with the one conversion rule information specified by the policy information, from the attribute specification information or the logical expression specification information corresponding to the user of the decryption device.

- Second propositional logical information acquisition processing for obtaining attribute information (hereinafter referred to as second attribute information) or logical information (hereinafter referred to as second logical information), second attribute information or second logical information, and the key

- a key generation process for generating a decryption key used for decryption of encryption information is performed using the secret key of the generation apparatus.

- the decryption device performs decryption processing on the cryptographic information using the decryption key in accordance with the function encryption algorithm.

- a cryptographic system that uses function cryptography includes at least one or more encryption devices, one or more key generation devices, and one or more decryption devices.

- a secret key and a public key corresponding to the secret key are predetermined for each key generation device.

- Information specifying an attribute (hereinafter referred to as attribute specifying information) that defines a conversion rule for converting attribute information used in the function encryption algorithm (hereinafter referred to as attribute conversion rule information)

- attribute conversion rule information Information specifying a conversion rule for converting information specifying a logical expression (hereinafter referred to as logical expression specifying information) into logical information used in the function encryption algorithm (hereinafter referred to as logical expression conversion rule information).

- One or a plurality of conversion rule information pairs that are pairs with () are determined in advance. Further, policy information for specifying which of the attribute conversion rule information and the logical expression conversion rule information is determined in advance.

- the encryption device includes attribute conversion information that is input from the encryption device among attribute conversion rule information and logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair.

- first attribute information attribute information

- logical information logical information

- the common key is obtained in accordance with the function encryption algorithm using the first propositional logical information acquisition process to obtain the first logical information

- the first attribute information or the first logical information and the public key of the key generation device

- encryption processing for obtaining the common key or encryption information corresponding to the information used to generate the common key The decryption device uses the other conversion rule information paired with the one conversion rule information specified by the policy information, from the attribute designation information or the logical expression designation information corresponding to the user of the decryption device.

- second attribute information attribute information

- second logical information logical information

- decryption processing is performed on the encryption information.

- the key generation device performs key generation processing for generating a decryption key used for decryption of the encryption information, using the second attribute information or the second logical information and the secret key of the key generation device.

- a cryptographic system that uses function cryptography includes at least one or more encryption devices, one or more key generation devices, and one or more decryption devices.

- a secret key and a public key corresponding to the secret key are predetermined for each key generation device.

- Information specifying an attribute (hereinafter referred to as attribute specifying information) that defines a conversion rule for converting attribute information used in the function encryption algorithm (hereinafter referred to as attribute conversion rule information)

- attribute conversion rule information Information specifying a conversion rule for converting information specifying a logical expression (hereinafter referred to as logical expression specifying information) into logical information used in the function encryption algorithm (hereinafter referred to as logical expression conversion rule information).

- One or a plurality of conversion rule information pairs that are pairs with () are determined in advance. Further, policy information for specifying which of the attribute conversion rule information and the logical expression conversion rule information is determined in advance.

- the encryption device includes attribute conversion information that is input from the encryption device among attribute conversion rule information and logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair.

- first attribute information attribute information (hereinafter referred to as first attribute information) or logical information (

- first propositional logic information acquisition process for obtaining the first logical information) the first attribute information or the first logical information, the public key of the key generation device, and the plaintext are used in accordance with the function encryption algorithm.

- encryption processing for obtaining encryption information corresponding to the plaintext is performed.

- the key generation device uses the other conversion rule information paired with the one conversion rule information specified by the policy information, from the attribute specification information or the logical expression specification information corresponding to the user of the decryption device.

- Second propositional logical information acquisition processing for obtaining attribute information (hereinafter referred to as second attribute information) or logical information (hereinafter referred to as second logical information), second attribute information or second logical information, and the key

- a key generation process for generating a decryption key used for decryption of encryption information is performed using the secret key of the generation apparatus.

- the decryption device performs decryption processing on the cryptographic information using the decryption key in accordance with the function encryption algorithm.

- a cryptographic system that uses function cryptography includes at least one or more encryption devices, one or more key generation devices, and one or more decryption devices.

- a secret key and a public key corresponding to the secret key are predetermined for each key generation device.

- Information specifying an attribute (hereinafter referred to as attribute specifying information) that defines a conversion rule for converting attribute information used in the function encryption algorithm (hereinafter referred to as attribute conversion rule information)

- attribute conversion rule information Information specifying a conversion rule for converting information specifying a logical expression (hereinafter referred to as logical expression specifying information) into logical information used in the function encryption algorithm (hereinafter referred to as logical expression conversion rule information).

- One or a plurality of conversion rule information pairs that are pairs with () are determined in advance. Further, policy information for specifying which of the attribute conversion rule information and the logical expression conversion rule information is determined in advance.

- the encryption device includes attribute conversion information that is input from the encryption device among attribute conversion rule information and logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair.

- first attribute information attribute information (hereinafter referred to as first attribute information) or logical information (

- first propositional logic information acquisition process for obtaining the first logical information) the first attribute information or the first logical information, the public key of the key generation device, and the plaintext are used in accordance with the function encryption algorithm.

- encryption processing for obtaining encryption information corresponding to the plaintext is performed.

- the decryption device uses the other conversion rule information paired with the one conversion rule information specified by the policy information, from the attribute designation information or the logical expression designation information corresponding to the user of the decryption device.

- second attribute information attribute information

- second logical information logical information

- decryption processing is performed on the encryption information.

- the key generation device performs key generation processing for generating a decryption key used for decryption of the encryption information, using the second attribute information or the second logical information and the secret key of the key generation device.

- the outline of the present invention according to the second aspect is as follows.

- a cryptographic system including at least one or a plurality of encryption devices, one or a plurality of key generation devices, and a plurality of decryption devices, and using a function encryption

- a secret key and a secret key for each key generation device Corresponding public key is determined in advance, and information (hereinafter referred to as the following) that defines the conversion rule for converting the information specifying the attribute (hereinafter referred to as attribute specifying information) into the attribute information used in the function encryption algorithm Attribute conversion rule information) and information specifying a logical expression (hereinafter referred to as logical expression specifying information) that defines a conversion rule for converting logical information used in the function encryption algorithm (hereinafter referred to as logical expression specifying information)

- attribute specifying information a logical expression

- One or a plurality of conversion rule information pairs that are defined in advance as a pair with logical expression conversion rule information), and any one of the attribute conversion rule

- the encryption device includes the attribute conversion rule information and the logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair, and the input information of the encryption device is attributed.

- attribute information hereinafter referred to as first attribute information

- logic from the input information.

- first logical information Using a first propositional logical information acquisition process for obtaining information (hereinafter referred to as first logical information), the first attribute information or the first logical information, and the public key of the key generation device, according to the function encryption algorithm, An encryption process for obtaining the common key and the encryption information corresponding to the common key or the information used to generate the common key is performed.

- the key generation device uses the other conversion rule information paired with the one conversion rule information specified by the policy information to specify attribute designation information or logical expression designation corresponding to the user of the decryption device.

- second attribute information attribute information

- second logical information logical information

- the decryption device performs decryption processing on the cryptographic information using the decryption key in accordance with the function encryption algorithm.

- the decryption apparatus also performs a transfer process for transferring the encryption information to another decryption apparatus.

- the encryption information to be transferred may be sent from an encryption device or may be transferred from another decryption device.

- the decryption device that has received the transferred encryption information generates a decryption key from the key generation device as necessary, and performs the decryption process.

- a secret key and a secret key for each key generation device Corresponding public key is determined in advance, and information (hereinafter referred to as the following) that defines the conversion rule for converting the information specifying the attribute (hereinafter referred to as attribute specifying information) into the attribute information used in the function encryption algorithm Attribute conversion rule information) and information specifying a logical expression (hereinafter referred to as logical expression specifying information) that defines a conversion rule for converting logical information used in the function encryption algorithm (hereinafter referred to as logical expression specifying information) One or a plurality of conversion rule information pairs that are defined in advance as a pair with logical expression conversion rule information), and any one of the attribute conversion rule information and the logical expression conversion rule information.

- the encryption device includes the attribute conversion rule information and the logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair, and the input information of the encryption device is attributed.

- attribute information hereinafter referred to as first attribute information

- logic from the input information.

- first logical information a first propositional logical information acquisition process for obtaining information (hereinafter referred to as first logical information), the first attribute information or the first logical information, and the public key of the key generation device, according to the function encryption algorithm.

- An encryption process for obtaining the common key and the encryption information corresponding to the common key or the information used to generate the common key is performed.

- the decryption apparatus uses the other conversion rule information paired with the one conversion rule information specified by the policy information, to specify attribute designation information or logical expression designation corresponding to the user of the decryption apparatus Using a second propositional logical information acquisition process for obtaining attribute information (hereinafter referred to as second attribute information) or logical information (hereinafter referred to as second logical information) from the information, and a decryption key sent from the key generation device In accordance with the function encryption algorithm, the decryption process is performed on the encryption information. Further, the key generation device performs key generation processing for generating a decryption key used for decryption of the encryption information, using the second attribute information or the second logical information and the secret key of the key generation device.

- second attribute information attribute information

- second logical information logical information

- the key generation device performs key generation processing for generating a decryption key used for decryption of the encryption information, using the second attribute information or the second logical information and the secret key of the key generation

- the decryption device described above also performs a transfer process for transferring the encryption information to another decryption device.

- the encryption information to be transferred may be sent from an encryption device or may be transferred from another decryption device.

- the decryption devices included in the encryption system have a function of performing a transfer process, it is not required that all the decryption devices have this transfer function.

- the decryption device that has received the transferred encryption information generates a decryption key from the key generation device as necessary, and performs the decryption process.

- a secret key and a secret key for each key generation device Corresponding public key is determined in advance, and information (hereinafter referred to as the following) that defines the conversion rule for converting the information specifying the attribute (hereinafter referred to as attribute specifying information) into the attribute information used in the function encryption algorithm Attribute conversion rule information) and information specifying a logical expression (hereinafter referred to as logical expression specifying information) that defines a conversion rule for converting logical information used in the function encryption algorithm (hereinafter referred to as logical expression specifying information) One or a plurality of conversion rule information pairs that are defined in advance as a pair with logical expression conversion rule information), and any one of the attribute conversion rule information and the logical expression conversion rule information.

- the encryption device includes the attribute conversion rule information and the logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair, and the input information of the encryption device is attributed.

- attribute information hereinafter referred to as first attribute information

- Function encryption algorithm using first propositional logical information acquisition process for obtaining information hereinafter referred to as first logical information

- first attribute information or first logical information

- public key of key generation device and plaintext

- the key generation device uses the other conversion rule information paired with the one conversion rule information specified by the policy information to specify attribute designation information or logical expression designation corresponding to the user of the decryption device.

- second attribute information attribute information

- second logical information logical information

- a key generation process for generating a decryption key used for decryption of encryption information is performed.

- the decryption device performs decryption processing on the cryptographic information using the decryption key in accordance with the function encryption algorithm.

- the decryption apparatus also performs a transfer process for transferring the encryption information to another decryption apparatus.

- the encryption information to be transferred may be sent from an encryption device or may be transferred from another decryption device.

- the decryption devices included in the cryptographic system at least some of the decryption devices have a transfer function, but it is not required that all decryption devices have this transfer function.

- the decryption device that has received the transferred encryption information generates a decryption key from the key generation device as necessary, and performs the decryption process.

- a secret key and a secret key for each key generation device Corresponding public key is determined in advance, and information (hereinafter referred to as the following) that defines the conversion rule for converting the information specifying the attribute (hereinafter referred to as attribute specifying information) into the attribute information used in the function encryption algorithm Attribute conversion rule information) and information specifying a logical expression (hereinafter referred to as logical expression specifying information) that defines a conversion rule for converting logical information used in the function encryption algorithm (hereinafter referred to as logical expression specifying information) One or a plurality of conversion rule information pairs that are defined in advance as a pair with logical expression conversion rule information), and any one of the attribute conversion rule information and the logical expression conversion rule information.

- the encryption device includes the attribute conversion rule information and the logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair, and the input information of the encryption device is attributed.

- attribute information hereinafter referred to as first attribute information

- Function encryption algorithm using first propositional logical information acquisition process for obtaining information hereinafter referred to as first logical information

- first attribute information or first logical information

- public key of key generation device and plaintext

- the decryption apparatus uses the other conversion rule information paired with the one conversion rule information specified by the policy information, to specify attribute designation information or logical expression designation corresponding to the user of the decryption apparatus Using a second propositional logical information acquisition process for obtaining attribute information (hereinafter referred to as second attribute information) or logical information (hereinafter referred to as second logical information) from the information, and a decryption key sent from the key generation device In accordance with the function encryption algorithm, the decryption process is performed on the encryption information. Further, the key generation device performs key generation processing for generating a decryption key used for decryption of the encryption information, using the second attribute information or the second logical information and the secret key of the key generation device.

- second attribute information attribute information

- second logical information logical information

- the key generation device performs key generation processing for generating a decryption key used for decryption of the encryption information, using the second attribute information or the second logical information and the secret key of the key generation

- the decryption device described above also performs a transfer process for transferring the encryption information to another decryption device.

- the encryption information to be transferred may be sent from an encryption device or may be transferred from another decryption device.

- the decryption devices included in the encryption system have a function of performing a transfer process, it is not required that all the decryption devices have this transfer function.

- the decryption device that has received the transferred encryption information generates a decryption key from the key generation device as necessary, and performs the decryption process.

- An encryption system using function encryption includes at least one or more encryption devices, one or more key generation devices, one or more decryption devices, and one or more content server devices. .

- a secret key and a public key corresponding to the secret key are predetermined for each key generation device.

- Information specifying an attribute (hereinafter referred to as attribute specifying information) that defines a conversion rule for converting attribute information used in the function encryption algorithm (hereinafter referred to as attribute conversion rule information)

- attribute conversion rule information Information specifying a conversion rule for converting information specifying a logical expression (hereinafter referred to as logical expression specifying information) into logical information used in the function encryption algorithm (hereinafter referred to as logical expression conversion rule information).

- One or a plurality of conversion rule information pairs that are pairs with () are determined in advance. Further, policy information for specifying which of the attribute conversion rule information and the logical expression conversion rule information is predetermined.

- the encryption device includes attribute conversion information that is input from the encryption device among attribute conversion rule information and logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair. Alternatively, using either one of the conversion rule information selected together with the policy information depending on whether it is logical expression designation information, attribute information (hereinafter referred to as first attribute information) or logical information ( Hereinafter, the first propositional logic information acquisition process for obtaining the first logical information), the first attribute information or the first logical information, the public key of the key generation device, and the content are used in accordance with the function encryption algorithm.

- an encryption process is performed for obtaining a common key, encryption information corresponding to the common key or information used to generate the common key, and encrypted content obtained by encrypting the content with the common key.

- the content server device stores the encryption information and the encrypted content sent from each encryption device, and transmits the encrypted content and the corresponding encryption information to the decryption device in response to a request from the decryption device. Perform transmission processing.

- the key generation device uses the other conversion rule information paired with the one conversion rule information specified by the policy information, from the attribute specification information or the logical expression specification information corresponding to the user of the decryption device.

- Second propositional logical information acquisition processing for obtaining attribute information (hereinafter referred to as second attribute information) or logical information (hereinafter referred to as second logical information), second attribute information or second logical information, and the key

- a key generation process for generating a decryption key used for decryption of encryption information is performed using the secret key of the generation apparatus.

- the decryption device includes an encrypted content acquisition request process for the content server apparatus, a decryption process for the encrypted information acquired from the content server apparatus in accordance with a function encryption algorithm using the decryption key, and a common result obtained by the decryption process.

- a content acquisition process for decrypting the encrypted content acquired from the content server device and a process for displaying the content decrypted from the encrypted content are performed using the key.

- An encryption system using function encryption includes at least one or more encryption devices, one or more key generation devices, one or more decryption devices, and one or more content server devices. .

- a secret key and a public key corresponding to the secret key are predetermined for each key generation device.

- Information specifying an attribute (hereinafter referred to as attribute specifying information) that defines a conversion rule for converting attribute information used in the function encryption algorithm (hereinafter referred to as attribute conversion rule information)

- attribute conversion rule information Information specifying a conversion rule for converting information specifying a logical expression (hereinafter referred to as logical expression specifying information) into logical information used in the function encryption algorithm (hereinafter referred to as logical expression conversion rule information).

- One or a plurality of conversion rule information pairs that are pairs with () are determined in advance. Further, policy information for specifying which of the attribute conversion rule information and the logical expression conversion rule information is predetermined.

- the encryption device includes attribute conversion information that is input from the encryption device among attribute conversion rule information and logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair. Alternatively, using either one of the conversion rule information selected together with the policy information depending on whether it is logical expression designation information, attribute information (hereinafter referred to as first attribute information) or logical information ( Hereinafter, the first propositional logic information acquisition process for obtaining the first logical information), the first attribute information or the first logical information, the public key of the key generation device, and the content are used in accordance with the function encryption algorithm.

- an encryption process is performed for obtaining a common key, encryption information corresponding to the common key or information used to generate the common key, and encrypted content obtained by encrypting the content with the common key.

- the content server device stores the encryption information and the encrypted content sent from each encryption device, and transmits the encrypted content and the corresponding encryption information to the decryption device in response to a request from the decryption device. Perform transmission processing.

- the decryption device uses the decryption device using the other conversion rule information paired with the one conversion rule information specified by the policy information and the encrypted content acquisition request processing for the content server device.

- Second propositional logical information acquisition processing for obtaining attribute information (hereinafter referred to as second attribute information) or logical information (hereinafter referred to as second logical information) from attribute designation information or logical expression designation information corresponding to the person;

- the decryption key the encrypted content acquired from the content server device is decrypted using the decryption processing for the encrypted information acquired from the content server device and the common key obtained by this decryption processing in accordance with the function encryption algorithm.

- a content acquisition process and a process of displaying the content decrypted from the encrypted content are performed.

- the key generation device performs key generation processing for generating a decryption key used for decryption of encryption information, using the second attribute information or the second logical information and the secret key of the key generation device.

- An encryption system using function encryption includes at least one or more encryption devices, one or more key generation devices, one or more decryption devices, and one or more content server devices. .

- a secret key and a public key corresponding to the secret key are predetermined for each key generation device.

- Information specifying an attribute (hereinafter referred to as attribute specifying information) that defines a conversion rule for converting attribute information used in the function encryption algorithm (hereinafter referred to as attribute conversion rule information)

- attribute conversion rule information Information specifying a conversion rule for converting information specifying a logical expression (hereinafter referred to as logical expression specifying information) into logical information used in the function encryption algorithm (hereinafter referred to as logical expression conversion rule information).

- One or a plurality of conversion rule information pairs that are pairs with () are determined in advance. Further, policy information for specifying which of the attribute conversion rule information and the logical expression conversion rule information is determined in advance.

- the encryption device includes attribute conversion information that is input from the encryption device among attribute conversion rule information and logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair.

- first attribute information attribute information (hereinafter referred to as first attribute information) or logical information (

- first propositional logic information acquisition process for obtaining the first logical information) the first attribute information or the first logical information, the public key of the key generation device, and the content are used in accordance with the function encryption algorithm

- encryption processing for obtaining encrypted content obtained by encrypting the content is performed.

- the content server device performs processing for storing the encrypted content transmitted from each encryption device and transmission processing for transmitting the encrypted content to the decryption device in response to a request from the decryption device.

- the key generation device uses the other conversion rule information paired with the one conversion rule information specified by the policy information, from the attribute specification information or the logical expression specification information corresponding to the user of the decryption device.

- Second propositional logical information acquisition processing for obtaining attribute information (hereinafter referred to as second attribute information) or logical information (hereinafter referred to as second logical information), second attribute information or second logical information, and the key

- a key generation process for generating a decryption key used for decrypting the encrypted content is performed using the secret key of the generation apparatus.

- the decryption device receives the encrypted content acquisition request from the content server device, uses the decryption key to decrypt the encrypted content acquired from the content server device in accordance with the function encryption algorithm, and decrypts the encrypted content. To display the content that has been displayed.

- An encryption system using function encryption includes at least one or more encryption devices, one or more key generation devices, one or more decryption devices, and one or more content server devices. .

- a secret key and a public key corresponding to the secret key are predetermined for each key generation device.

- Information specifying an attribute (hereinafter referred to as attribute specifying information) that defines a conversion rule for converting attribute information used in the function encryption algorithm (hereinafter referred to as attribute conversion rule information)

- attribute conversion rule information Information specifying a conversion rule for converting information specifying a logical expression (hereinafter referred to as logical expression specifying information) into logical information used in the function encryption algorithm (hereinafter referred to as logical expression conversion rule information).

- One or a plurality of conversion rule information pairs that are pairs with () are determined in advance. Further, policy information for specifying which of the attribute conversion rule information and the logical expression conversion rule information is determined in advance.

- the encryption device includes attribute conversion information that is input from the encryption device among attribute conversion rule information and logical expression conversion rule information included in one conversion rule information pair selected from the conversion rule information pair.

- first attribute information attribute information (hereinafter referred to as first attribute information) or logical information (

- first propositional logic information acquisition process for obtaining the first logical information) the first attribute information or the first logical information, the public key of the key generation device, and the content are used in accordance with the function encryption algorithm

- encryption processing for obtaining encrypted content obtained by encrypting the content is performed.

- the content server device performs processing for storing the encrypted content transmitted from each encryption device and transmission processing for transmitting the encrypted content to the decryption device in response to a request from the decryption device.

- the decryption device uses the decryption device using the other conversion rule information paired with the one conversion rule information specified by the policy information and the encrypted content acquisition request processing for the content server device.

- Second propositional logical information acquisition processing for obtaining attribute information (hereinafter referred to as second attribute information) or logical information (hereinafter referred to as second logical information) from attribute designation information or logical expression designation information corresponding to the person;

- second attribute information attribute information

- second logical information logical information from attribute designation information or logical expression designation information corresponding to the person

- decryption key decryption processing for decrypting the encrypted content acquired from the content server device and processing for displaying the content decrypted from the encrypted content are performed in accordance with the function encryption algorithm.

- the key generation device performs key generation processing for generating a decryption key used for decrypting the encrypted content, using the second attribute information or the second logical information and the secret key of the key generation device.

- the input information of the encryption device is attribute designation information.

- attribute information or logical information is obtained from the input information using either one of the conversion rule information selected according to the logical expression designation information, so that the encryption communication based on function encryption is flexible. Can be used.

- the block diagram of the encryption system concerning each embodiment by a 1st viewpoint The figure which shows the process sequence of the encryption communication method regarding each embodiment by a 1st viewpoint (the 1). The figure which shows the process sequence of the encryption communication method regarding each embodiment by a 1st viewpoint (the 2). The figure which shows the process sequence of the encryption communication method regarding each embodiment by a 1st viewpoint (the 3).

- the functional block diagram of the encryption apparatus concerning 1st Embodiment by a 1st viewpoint The figure which shows the detail of the process sequence of the encryption process regarding 1st Embodiment by a 1st viewpoint.

- the functional block diagram of the decoding apparatus concerning 1st Embodiment by a 1st viewpoint The figure which shows the process sequence of the encryption communication method regarding each embodiment by a 1st viewpoint.

- the functional block diagram of the decoding apparatus concerning 3rd Embodiment by a 1st viewpoint The figure which shows the detail of the process sequence of the decoding process regarding 3rd Embodiment by a 1st viewpoint.

- the functional block diagram of the decoding apparatus concerning 4th Embodiment by a 1st viewpoint The figure which shows the detail of the process sequence of the decoding process regarding 4th Embodiment by a 1st viewpoint.

- the figure which shows the process sequence of the encryption communication method regarding each embodiment by a 2nd viewpoint (the 1).

- the figure which shows the process sequence of the encryption communication method regarding each embodiment by a 2nd viewpoint the 2).

- the figure which shows the process sequence of the encryption communication method regarding each embodiment by a 2nd viewpoint (the 3).

- the figure which shows the process sequence of the encryption communication method regarding each embodiment by a 2nd viewpoint (the 4).

- the functional block diagram of the encryption apparatus concerning 1st Embodiment by a 2nd viewpoint The figure which shows the detail of the process sequence of the encryption process regarding 1st Embodiment by a 2nd viewpoint.

- the functional block diagram of the 2nd decoding apparatus concerning 1st Embodiment by a 2nd viewpoint The figure which shows the process sequence of the encryption communication method regarding each embodiment by a 2nd viewpoint.

- the block diagram of the encryption system concerning each embodiment by a 3rd viewpoint The figure which shows the process sequence of the encryption communication method regarding each embodiment by a 3rd viewpoint (the 1). The figure which shows the process sequence of the encryption communication method regarding each embodiment by a 3rd viewpoint (the 2). The figure which shows the process sequence of the encryption communication method regarding each embodiment by a 3rd viewpoint (the 3). The figure which shows the process sequence of the encryption communication method regarding each embodiment by a 3rd viewpoint (the 4).

- the functional block diagram of the encryption apparatus concerning 1st Embodiment by a 3rd viewpoint The figure which shows the detail of the process sequence of the encryption process regarding 1st Embodiment by a 3rd viewpoint.

- the functional block diagram of the key generation apparatus concerning 2nd Embodiment by a 3rd viewpoint The figure which shows the detail of the process sequence of the key generation process regarding 2nd Embodiment by a 3rd viewpoint.

- the functional block diagram of the encryption apparatus concerning 3rd Embodiment by a 3rd viewpoint The figure which shows the detail of the process sequence of the encryption process regarding 3rd Embodiment by a 3rd viewpoint.

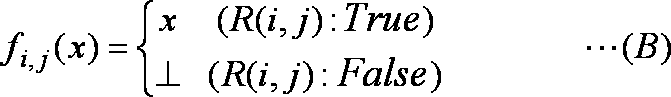

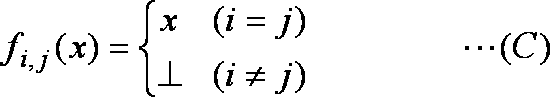

- a function cipher having a certain relationship R (•, •) and having a function f i, j (x) of the type expressed by the formula (B) includes various ciphers ( ⁇ is normal). Is a symbol indicating that the data could not be decrypted).

- the ID-based encryption can be defined as a function encryption having a function f i, j (x) represented by the formula (C).

- a function cipher having the relationship R ( ⁇ , ⁇ ) represented by the expression (D) with the key identifier i as a predicate and the receiver identifier j as an instance of a predicate variable is called a key policy function cipher.

- attribute concealment that the ciphertext conceals not only the plaintext x but also the instance j of the predicate variable.

- a function cipher having the relationship R ( ⁇ , ⁇ ) represented by the expression (E) with the key identifier i as a predicate variable and the receiver identifier j as an instance of the predicate is called a ciphertext policy function cipher.

- predicate concealment that the ciphertext conceals not only the plaintext x but also the predicate j.

- predicate encryption Key policy function encryption with attribute concealment or ciphertext policy function encryption with predicate concealment is called predicate encryption (see reference R2).

- Reference R2 Tatsuaki Okamoto and Katsuyuki Takashima, "Hierarchical Predicate Encryption for Inner-Products," ASIACRYPT 2009: pp.214-231, 2009.

- the threshold gate configuration in function cryptography is a threshold that can restore a secret if any t pieces of N pieces of distributed information are given, but cannot restore a secret even if given t-1 or less pieces of shared information

- a secret sharing scheme that is, a t-out-of-N secret sharing scheme.

- a threshold gate using the t-out-of-N secret sharing scheme is called a t-out-of-N threshold gate.

- the t-out-of-N threshold gate has a gate structure that outputs true when t or more conditions are satisfied among the input N conditional expressions, and outputs false otherwise.

- a negative (output) negation of a t-out-of-N threshold gate is equivalent to a negative (N-t + 1) -out-of-N threshold gate (for all inputs).

- ⁇ Secret key verifiable function encryption> Among the function ciphers, what can be convinced that the secret key sk i is correctly created for the key identifier i is called a secret key verifiable function cipher. By adding a non-interactive zero knowledge proof (see reference R4) that proves that the key generation procedure has been correctly performed to the secret key, a secret key verifiable function cipher can be configured. If the secret key verifiable function encryption is used, it can be understood that the secret key sk i is correctly created for the key identifier i. (Reference R4) Jens Groth and Amit Sahai, "Efficient Non-interactive Proof Systems for Bilinear Groups," Advances in Cryptology-EUROCRYPT 2008, LNCS 4965, pp.415-432, March 2010.

- ciphertext public verifiable function cipher a function cipher that can be convinced that the ciphertext is correctly created without having any key obtained from the KeyGen algorithm for the ciphertext.

- a ciphertext public verifiable function cipher can be constructed by adding a non-interactive zero knowledge proof (see reference document R4 above) that proves that the encryption procedure has been performed correctly to the ciphertext. If the ciphertext public verifiable function cipher is used, it can be understood that the same result can be obtained using any key that can be decrypted with respect to the ciphertext.

- Matrix represents a set of elements in which operations are defined arranged in a rectangle. Not only elements with ring elements but also elements with group elements as elements are expressed as “matrix”.

- (•) T represents a transposed matrix of (•) -1 : (•) -1 represents the inverse matrix of.

- ⁇ : ⁇ is a logical symbol representing a logical product (AND).

- ⁇ : ⁇ is a logical symbol representing a logical sum (OR).

- ⁇ : ⁇ is a logical symbol representing negation (NOT).

- Propositional variable A propositional variable is a variable on the set ⁇ true, false ⁇ whose elements are “true” and “false” (“false”, “true”) of the proposition.

- Propositional variables and negation of propositional variables are collectively called literals.

- Logical expression A logical expression means an expression having a formal grammar representing a proposition in mathematical logic. Specifically, “true” and “false” are logical expressions, propositional variables are logical expressions, negation of logical expressions is logical expressions, and logical products of logical expressions and logical expressions are logical expressions, A logical sum of a logical expression and a logical expression is a logical expression.

- Z Z represents an integer set.

- sec represents a security parameter (sec ⁇ Z, sec> 0).

- 0 * : 0 * represents a sequence of * 0's.

- 1 * : 1 * represents a sequence of * 1's.

- F q represents a finite field of order q.

- the order q is an integer of 1 or more.

- a prime number or a power value of a prime number is assumed to be the order q.

- examples of the finite field F q are an elementary field and an extension field based on it. Note that the operation in the case where the finite field F q is a prime field can be easily configured by, for example, a remainder operation modulo the order q. Further, the calculation when the finite field F q is an extension field can be easily configured by, for example, a remainder calculation modulo an irreducible polynomial.

- E represents an elliptic curve defined on the finite field Fq .

- a binary operation + called ellipse addition can be defined for any two points on the elliptic curve E, and a unary operation called ellipse inverse can be defined for any one point on the elliptic curve E.

- a finite set of rational points on the elliptic curve E group in terms of elliptic addition that an operation called elliptic scalar multiplication can be defined using elliptic addition, and elliptic operations such as elliptic addition on a computer can be defined.

- the finite set E [p] of the p equal points of the elliptic curve E is A subgroup of a finite set of rational points on the elliptic curve E is constructed.

- G 1 , G 2 , G T represent a cyclic group of order q.

- specific examples of the cyclic group G T is a finite set constituting the extension field of a finite field F q underlying body. An example is a finite set of one of the p th root of the algebraic closure of a finite field F q.

- Safety is improved by making the order of the cyclic groups G 1 , G 2 , and G T the same as the order of the finite field F q .

- operations defined on the cyclic groups G 1 and G 2 are expressed additively, and operations defined on the cyclic groups G T are expressed multiplicatively. That, ⁇ ⁇ ⁇ G 1 for Kai ⁇ F q and Omega ⁇ G 1 means that applying operation defined in the cyclic group G 1 with respect ⁇ G 1 ⁇ times, Omega 1, Omega 2 ⁇ 1 + ⁇ 2 ⁇ G for ⁇ G 1 1 is meant to carry out the operation defined in the cyclic group G 1 and the Omega 1 ⁇ G 1 and Omega 2 ⁇ G 1 as operand.

- ⁇ ⁇ ⁇ G 2 for Kai ⁇ F q and Omega ⁇ G 2 means that applying operation defined in the cyclic group G 2 with respect ⁇ G 2 ⁇ times

- Omega 1, Omega 2 ⁇ G ⁇ 1 + ⁇ 2 ⁇ G 2 for 2 means that perform defined operations in the cyclic group G 2 to the Omega 1 ⁇ G 2 and Omega 2 ⁇ G 2 as operands.

- Omega chi ⁇ G T for Kai ⁇ F q and Omega ⁇ G T means that applying operation defined in the cyclic group G T against ⁇ G T ⁇ times, ⁇ 1, ⁇ 2 ⁇ ⁇ 1 ⁇ ⁇ 2 ⁇ G for G T T means to perform the operation defined in the cyclic group G T and Omega 1 ⁇ G T and Omega 2 ⁇ G T as an operand.

- ⁇ ⁇ represents an integer of 1 or more.

- n ( ⁇ ): n ( ⁇ ) represents an integer of 1 or more.

- ⁇ ( ⁇ ): ⁇ ( ⁇ ) represents an integer of 0 or more.

- G 1 n ( ⁇ ) + ⁇ ( ⁇ ) : G 1 n ( ⁇ ) + ⁇ ( ⁇ ) represents the direct product of n ( ⁇ ) + ⁇ ( ⁇ ) cyclic groups G 1 .

- G 2 n ( ⁇ ) + ⁇ ( ⁇ ) : G 2 n ( ⁇ ) + ⁇ ( ⁇ ) represents the direct product of n ( ⁇ ) + ⁇ ( ⁇ ) cyclic groups G 2 .

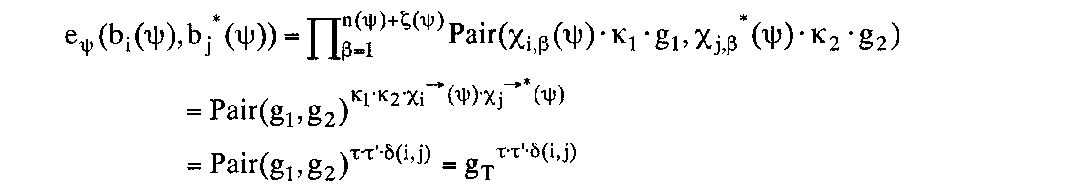

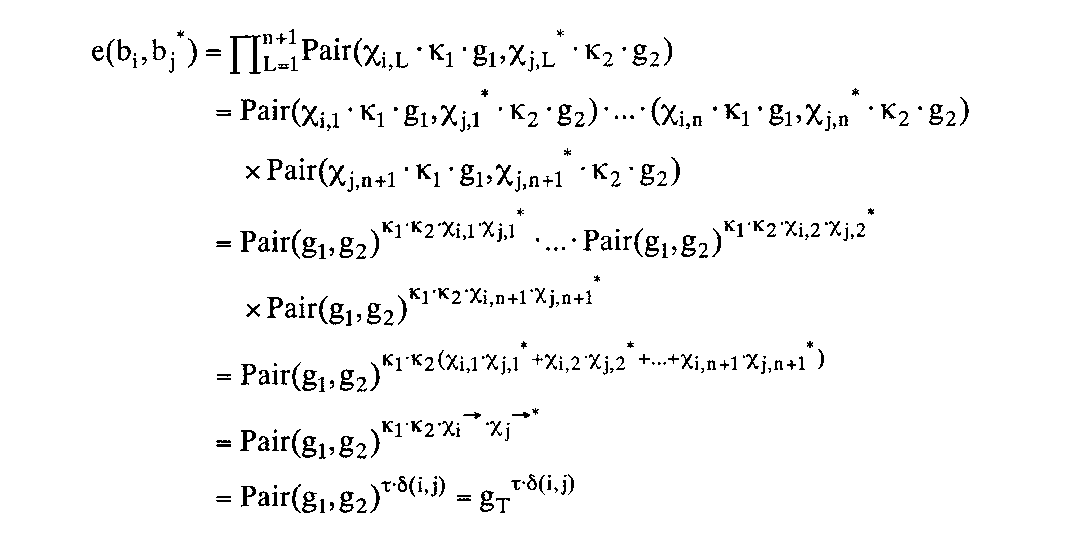

- e ⁇ is the direct product G 1 n ( ⁇ ) + ⁇ ( ⁇ ) ⁇ G 2 n ( ) of the direct product G 1 n ( ⁇ ) + ⁇ ( ⁇ ) and the direct product G 2 n ( ⁇ ) + ⁇ ( ⁇ ) ⁇ ) + ⁇ ( ⁇ ) nondegenerate bilinear mapping which maps the cyclic group G T a represents a (bilinear map).

- the bilinear map e ⁇ satisfies the following properties.

- the following relations are satisfied for all ⁇ 1 ⁇ G 1 n ( ⁇ ) + ⁇ ( ⁇ ) , ⁇ 2 ⁇ G 2 n ( ⁇ ) + ⁇ ( ⁇ ), and ⁇ , ⁇ F q .

- e ⁇ ( ⁇ ⁇ ⁇ 1 , ⁇ ⁇ ⁇ 2 ) e ⁇ ( ⁇ 1 , ⁇ 2 ) ⁇ ⁇ ⁇ ...

- All ⁇ 1 ⁇ G 1 n ( ⁇ ) + ⁇ ( ⁇ ), ⁇ 2 ⁇ G 2 n ( ⁇ ) + ⁇ ( ⁇ ) is not a mapping which maps the identity element of the cyclic group G T a.

- a non-degenerate bilinear map Pair G 1 ⁇ G 2 ⁇ G T (4) that maps the direct product G 1 ⁇ G 2 of the cyclic group G 1 and the cyclic group G 2 to the cyclic group G T Is used to construct a bilinear map e ⁇ .

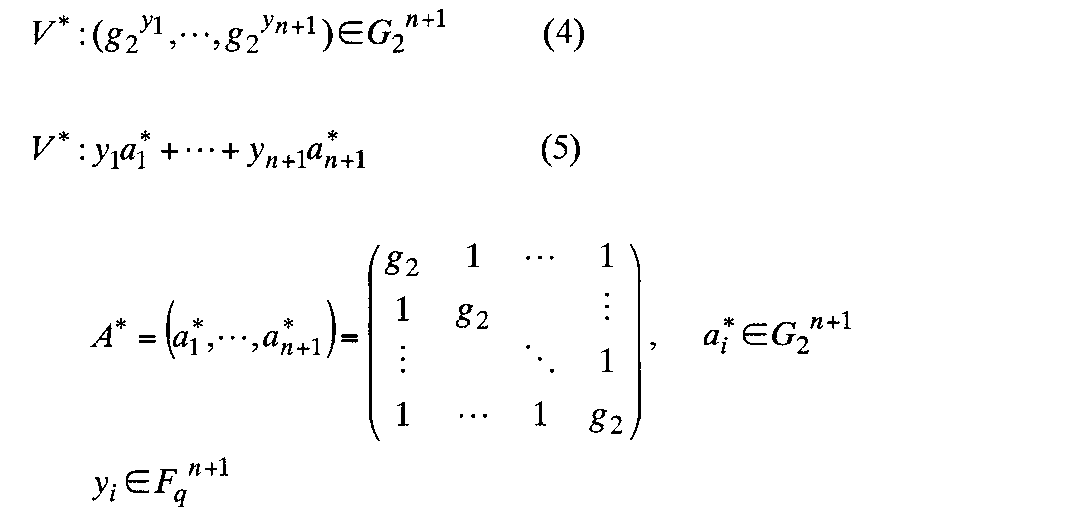

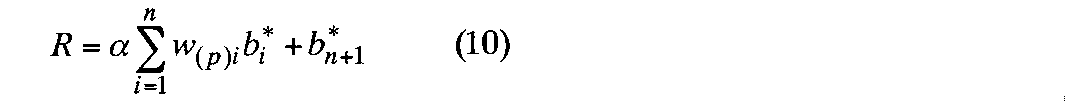

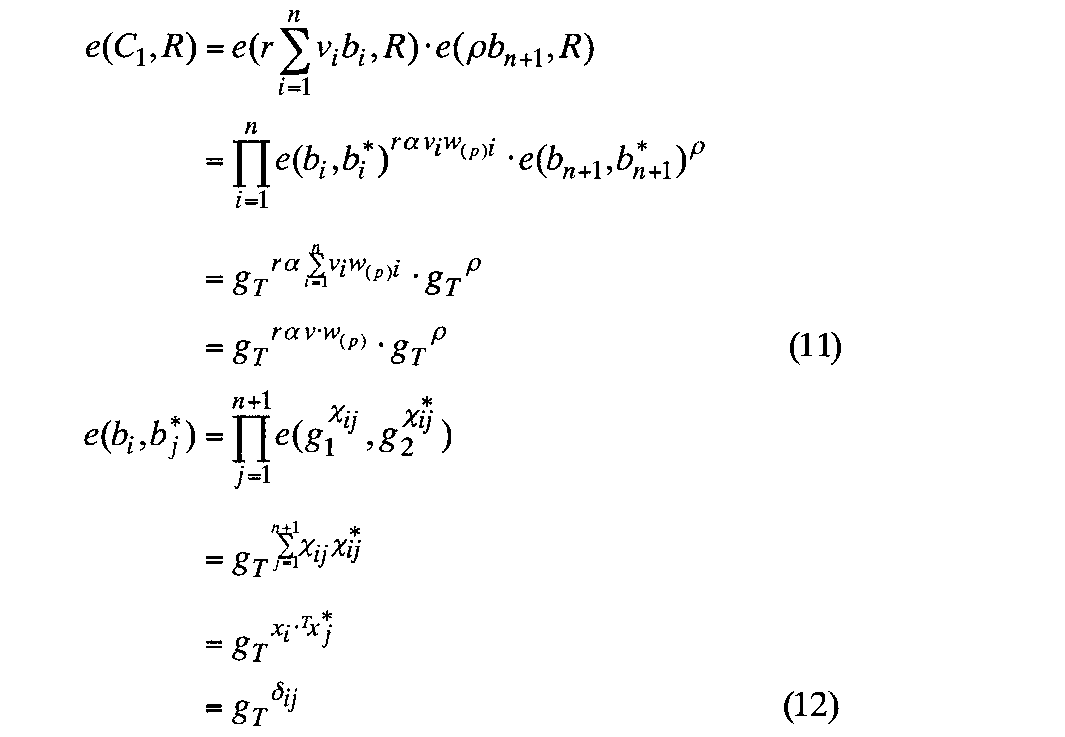

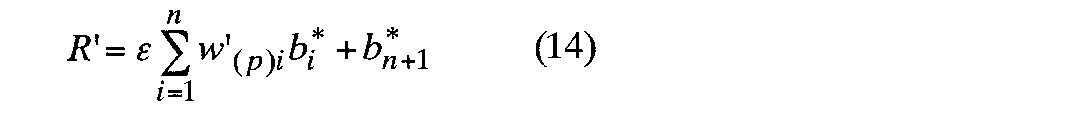

- e ⁇ 1 n ( ⁇ ) + ⁇ ( ⁇ ) Pair ( ⁇ ⁇ , ⁇ ⁇ * )... (5)

- bilinear map Pair is a set of one original cyclic group G 1 and the one of the original cyclic group G 2 as input, and outputs one of the original cyclic group G T.

- the bilinear map Pair satisfies the following properties. [Bilinearity] For all ⁇ 1 ⁇ G 1 , ⁇ 2 ⁇ G 2 and ⁇ , ⁇ F q , the following relation is satisfied.

- Pair ( ⁇ ⁇ ⁇ 1 , ⁇ ⁇ ⁇ 2 ) Pair ( ⁇ 1 , ⁇ 2 ) ⁇ ⁇ ⁇ ... (6)

- All ⁇ 1 ⁇ G 1 , ⁇ 2 ⁇ G 2 (7) Not a mapping which maps the identity element of the cyclic group G T a.

- Pair ( ⁇ 1 , ⁇ 2 ) for every ⁇ 1 ⁇ G 1 and ⁇ 2 ⁇ G 2 .

- a specific example of the bilinear map Pair is a function for performing pairing operations such as Weil pairing and Tate pairing (for example, Reference 4 “Alfred. J.

- a modified pairing function e ( ⁇ 1 , phi ( ⁇ 2 )) ( ⁇ 1 ⁇ ) that combines a function for performing pairing operations such as Tate pairing and a predetermined function phi according to the type of elliptic curve E G 1 , ⁇ 2 ⁇ G 2 ) may be used as the bilinear map Pair (for example, see Reference 2).

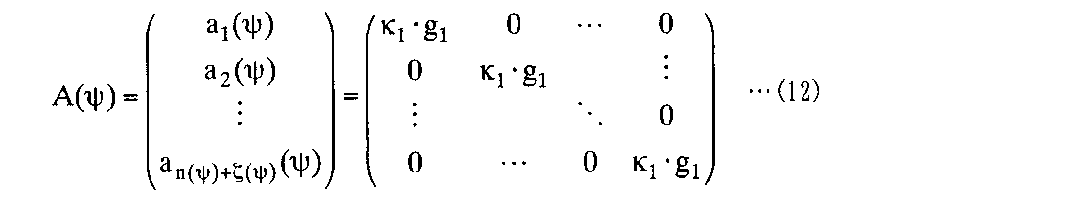

- a i ( ⁇ ) is an element of n ( ⁇ ) + ⁇ ( ⁇ ) elements of the cyclic group G 1 Represents an n ( ⁇ ) + ⁇ ( ⁇ ) -dimensional basis vector.

- An example of the basis vector a i ( ⁇ ) is the unit of the cyclic group G 1 with ⁇ 1 ⁇ g 1 ⁇ G 1 as the i-th element and the remaining n ( ⁇ ) + ⁇ ( ⁇ ) -1 elements This is an n ( ⁇ ) + ⁇ ( ⁇ ) -dimensional basis vector that is an element (additively expressed as “0”).

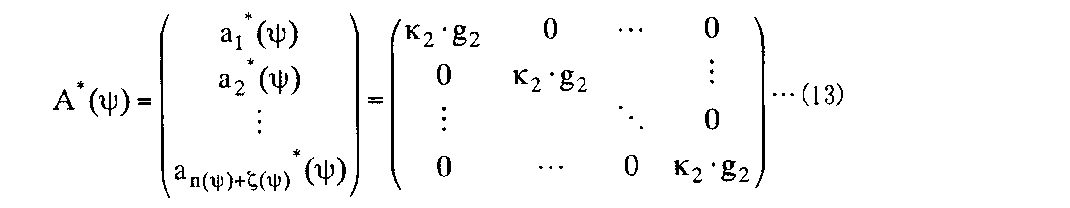

- a i * ( ⁇ ) (i 1, ..., n ( ⁇ ) + ⁇ ( ⁇ )): n ( ⁇ ) having n ( ⁇ ) + ⁇ ( ⁇ ) elements of the cyclic group G 2 as elements ) + ⁇ ( ⁇ ) -dimensional basis vector.

- An example of the basis vector a i * ( ⁇ ) is ⁇ 2 ⁇ g 2 ⁇ G 2 as the i-th element, and the remaining n ( ⁇ ) + ⁇ ( ⁇ ) -1 elements of the cyclic group G 2 This is an n ( ⁇ ) + ⁇ ( ⁇ ) -dimensional basis vector as a unit element (additionally expressed as “0”).

- a 1 * ( ⁇ ) ( ⁇ 2 ⁇ g 2 , 0,0, ..., 0)

- a 2 * ( ⁇ ) (0, ⁇ 2 ⁇ g 2 , 0, ..., 0)... (9)

- ... a n ( ⁇ ) + ⁇ ( ⁇ ) * ( ⁇ ) (0,0,0, ..., ⁇ 2 ⁇ g 2 )

- the superscripts ⁇ 1 and ⁇ 2 represent ⁇ 1 and ⁇ 2 , respectively.

- the basis vector a i ( ⁇ ) and the basis vector a i * ( ⁇ ) are dual orthonormal basis, and the vector space V ( ⁇ ) and the vector space V * ( ⁇ ) constitute a bilinear map.

- a ( ⁇ ): n ( ⁇ ) + ⁇ ( ⁇ ) row n ( ⁇ ) + with the basis vectors a i ( ⁇ ) (i 1, ..., n ( ⁇ ) + ⁇ ( ⁇ )) as elements

- a * ( ⁇ ): n ( ⁇ ) + ⁇ ( ⁇ ) rows n ( ⁇ with basis vectors a i * ( ⁇ ) (i 1, ..., n ( ⁇ ) + ⁇ ( ⁇ )) as elements ) + ⁇ ( ⁇ ) column matrix.

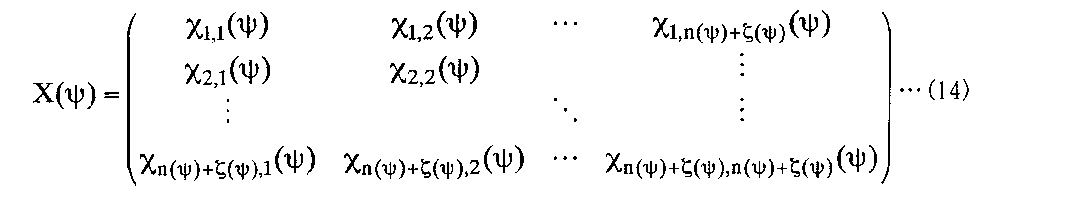

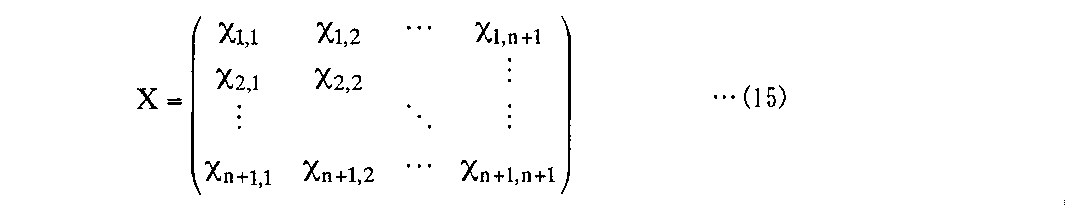

- X ( ⁇ ) represents a matrix of n ( ⁇ ) + ⁇ ( ⁇ ) rows n ( ⁇ ) + ⁇ ( ⁇ ) columns having elements of the finite field F q as elements.

- the matrix X ( ⁇ ) is used for coordinate transformation of the basis vector a i ( ⁇ ).

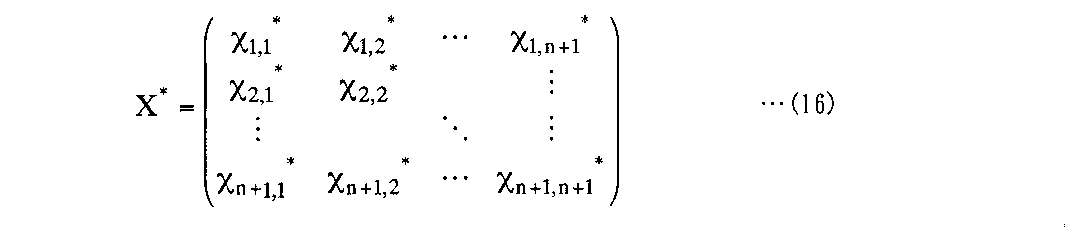

- X * ( ⁇ ) is used for coordinate transformation of the basis vector a i * ( ⁇ ). Assuming that the element of i row and j column of the matrix X * ( ⁇ ) is ⁇ i, j * ( ⁇ ) ⁇ F q , the matrix X * ( ⁇ ) is It becomes.

- each element ⁇ i, j * ( ⁇ ) of the matrix X * ( ⁇ ) is referred to as a conversion coefficient.

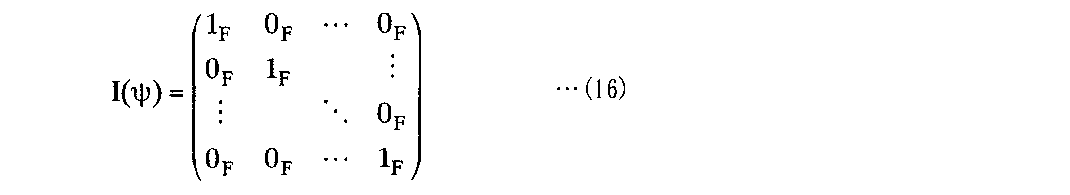

- the unit matrix of n ( ⁇ ) + ⁇ ( ⁇ ) row n ( ⁇ ) + ⁇ ( ⁇ ) column is I ( ⁇ )

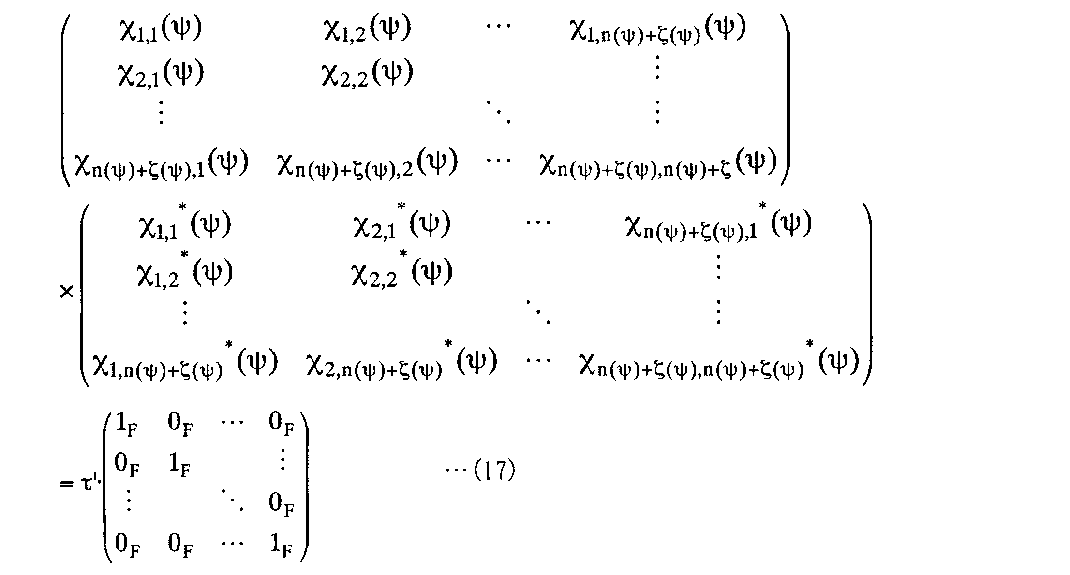

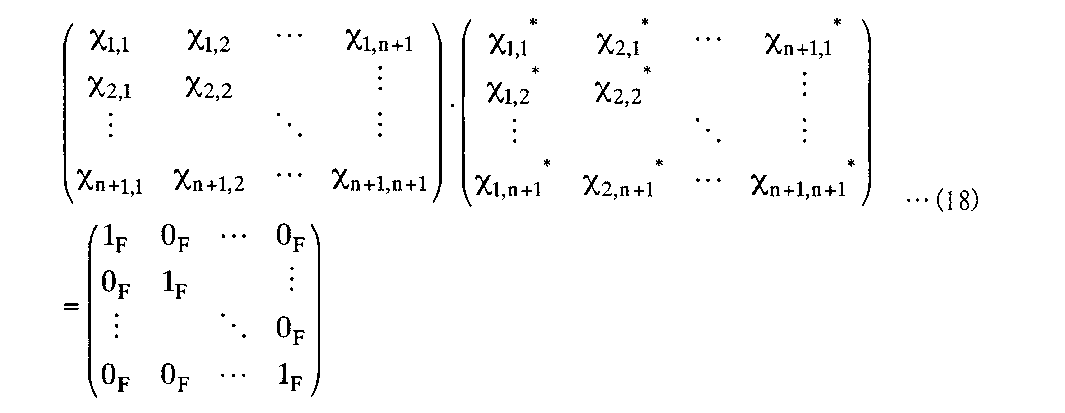

- X ( ⁇ ) ⁇ (X * ( ⁇ )) T ⁇ ' ⁇ I ( ⁇ ) is satisfied. That is, the identity matrix Whereas Meet.

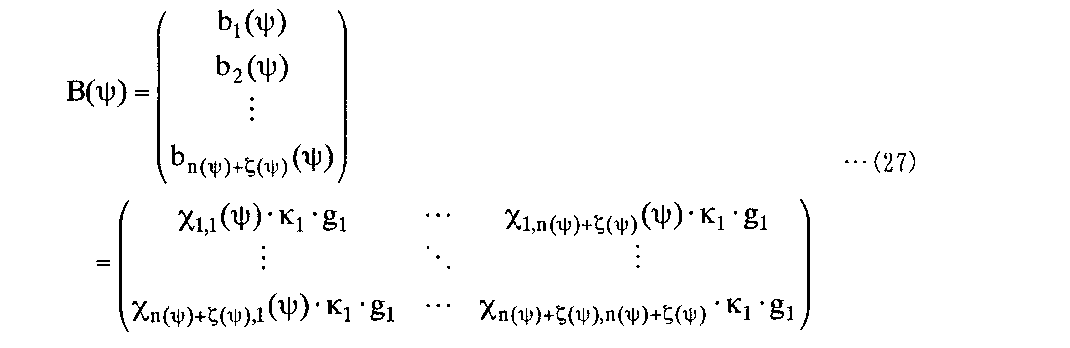

- b i ( ⁇ ) represents an n ( ⁇ ) + ⁇ ( ⁇ ) -dimensional basis vector having n ( ⁇ ) + ⁇ ( ⁇ ) elements of the cyclic group G 1 as elements.

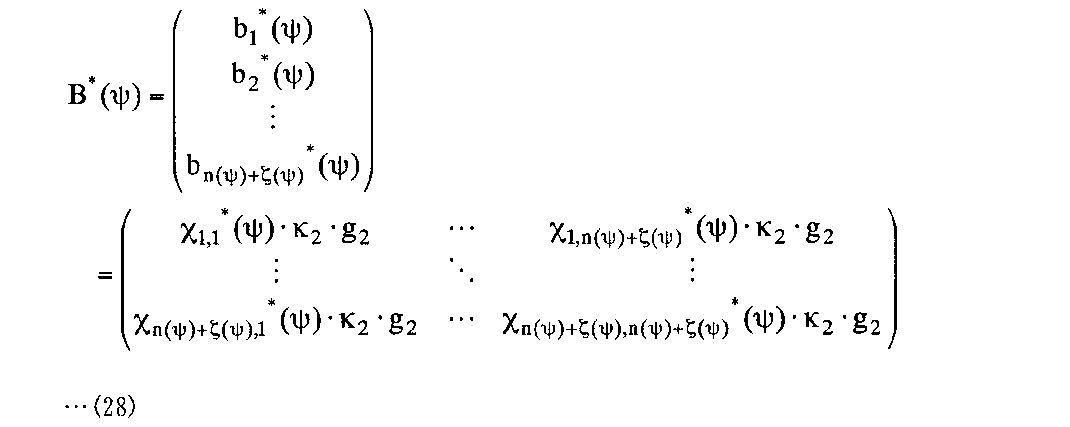

- b i * ( ⁇ ) represents an n ( ⁇ ) + ⁇ ( ⁇ ) -dimensional basis vector whose elements are n ( ⁇ ) + ⁇ ( ⁇ ) elements of the cyclic group G 2 .

- the n ( ⁇ ) + ⁇ ( ⁇ ) -dimensional basis vector b i * ( ⁇ ) spans the vector space V * ( ⁇ ) described above.

- the basis vector b i ( ⁇ ) and the basis vector b i * ( ⁇ ) are the dual orthonormal basis of the dual pairing vector space (vector space V ( ⁇ ) and vector space V * ( ⁇ )). .

- B ( ⁇ ) X ( ⁇ ) ⁇ A ( ⁇ ) is satisfied.

- the matrix B ( ⁇ ) is It becomes.

- ⁇ ) represents a matrix of rows n ( ⁇ ) + ⁇ ( ⁇ ) columns.

- v ( ⁇ ) ⁇ : v ( ⁇ ) ⁇ represents an n ( ⁇ ) -dimensional vector having elements of the finite field F q as elements.

- v ( ⁇ ) ⁇ (v 1 ( ⁇ ) , ..., v n ( ⁇ ) ( ⁇ )) ⁇ F q n ( ⁇ ) ... (29)

- w ( ⁇ ) ⁇ : w ( ⁇ ) ⁇ represents an n ( ⁇ ) -dimensional vector having elements of the finite field F q as elements.

- w ( ⁇ ) ⁇ (w 1 ( ⁇ ) , ..., w n ( ⁇ ) ( ⁇ )) ⁇ F q n ( ⁇ ) ... (30)

- Enc K (M): Enc K (M) represents a ciphertext obtained by encrypting plaintext M using the common key K according to the common key encryption function Enc.

- Dec represents a common key decryption function indicating a decryption process of the common key cryptosystem.

- Dec K (C) represents a decryption result obtained by decrypting the ciphertext C using the common key K according to the common key decryption function Dec.

- the function encryption method is a method in which a ciphertext is decrypted when a truth value of a logical expression determined by a combination of first information and second information is “true”.

- first information and second information are embedded in the ciphertext, and the other is embedded in the key information.

- predicate encryption method disclosed in "" Predicate Encryption Supporting Disjunctions, Polynomial Equations, and Inner Products, "with Amit Sahai and Brent Waters One of 4 papers from Eurocrypt 2008 invited to the Journal of Cryptology” (reference 9) It is a kind of function cryptography.

- a value corresponding to secret information is secretly distributed hierarchically in a manner corresponding to a predetermined logical expression.

- the predetermined logical expression includes a propositional variable whose truth value is determined by a combination of the first information and the second information, and further includes any or all of the logical symbols ⁇ , ⁇ , and ⁇ as necessary. Then, when the truth value of the predetermined logical expression determined by specifying the truth value of each propositional variable is “true”, the value corresponding to the secret information is restored, and the ciphertext is decrypted based on the value. .

- a secret sharing scheme satisfying N is called a K t -out-of-N distribution scheme (or “K t -out-of-N threshold distribution scheme”)

- K t -out-of-N threshold distribution scheme for example, Reference 10 “Kurosawa Rin, Ogata Wakaha , “Basic Mathematics of Modern Cryptography (Electronic Information and Communication Lecture Series)”, Corona, March 2004, p.116-119, Reference 11 “A. Shamir,“ How to Share a Secret ”, Communications of the ACM, November 1979, Volume 22, Number 11, pp.612-613.

- the N-out-of-N distribution method can restore the secret information SE if all share information share (1), ..., share (N) is given, but any N-1 share information shares Even if ( ⁇ 1 ), ..., share ( ⁇ N-1 ) is given, no secret information SE information can be obtained.

- An example is shown below.

- ⁇ SH 1 , ..., SH N-1 are selected at random.

- SH N SE- (SH 1 + ... + SH N-1 ).

- -Let SH 1 , ..., SH N be share information (share (1), ..., share (N)).

- SE share (1) + ... + share (N)... (31)

- the secret information SE can be restored by the restoration process.

- the K t -out-of-N distribution method can restore the secret information SE if K t pieces of different share information share ( ⁇ 1 ), ..., share ( ⁇ Kt ) are given.

- the secret information SE is not obtained at all even if K t -1 pieces of share information share ( ⁇ 1 ), ..., share ( ⁇ Kt-1 ) are given.

- Kt of the subscript represents the K t.

- An example of the K t -out-of-N distribution method is shown below.

- ( ⁇ , f ( ⁇ )) is information from which values of ⁇ and f ( ⁇ ) can be extracted, for example, a bit combination value of ⁇ and f ( ⁇ ).

- the secret information SE can be restored by the following restoration process using, for example, a Lagrange interpolation formula.

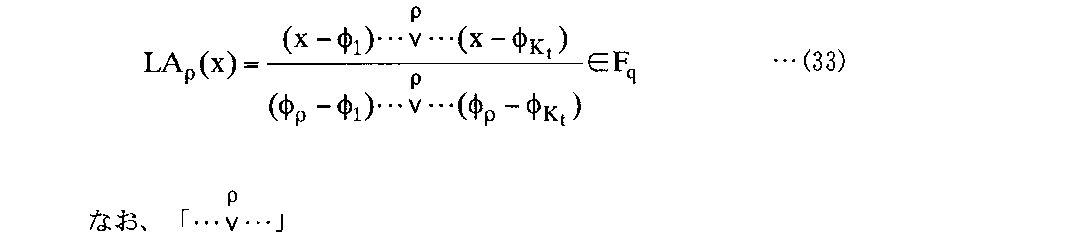

- the denominator of Equation (33) is ( ⁇ ⁇ - ⁇ 1 ) ⁇ ⁇ ⁇ ⁇ ⁇ ( ⁇ ⁇ - ⁇ ⁇ -1 ) ⁇ ( ⁇ ⁇ - ⁇ ⁇ + 1 ) ⁇ ... ⁇ ( ⁇ ⁇ - ⁇ Kt )

- the numerator of formula (33) is (x- ⁇ 1 ) ⁇ ... ⁇ (x- ⁇ ⁇ -1 ) ⁇ (x- ⁇ ⁇ + 1 ) ⁇ ... ⁇ (x- ⁇ Kt ) It is.

- Each secret sharing described above can also be performed on the body. Also, these values can be extended to secretly distribute the value corresponding to the secret information SE to the share information share.

- the value corresponding to the secret information SE is the secret information SE itself or the function value of the secret information SE

- the value corresponding to the share information share is the share information share itself or the function value of the share information.

- finite field F q original a is secret information SE ⁇ F element g of q cyclic group G T corresponding to T SE ⁇ G T each share information share the secret information SE (1) of, according to share (2) original g T share (1) of the cyclic group G T, it may be a secret distributed g T share (2) ⁇ G T .

- the secret information SE described above is a linear combination of the share information share (Equations (31) and (32)).

- a secret sharing scheme in which the secret information SE is a linear combination of the share information share is called a linear secret sharing scheme.

- the predetermined logical expression described above can be expressed by tree structure data obtained by secretly sharing secret information in a hierarchical manner. That is, according to De Morgan's law, the above-mentioned predetermined logical expression is a logical expression composed of literals, or a logical expression composed of at least part of the logical symbols ⁇ and ⁇ and literals (these are referred to as “standard logical expressions”). This standard logical expression can be expressed by tree structure data obtained by secretly sharing secret information in a hierarchical manner.

- the tree structure data representing the standard logical expression includes a plurality of nodes, at least some of the nodes are parent nodes of one or more child nodes, one of the parent nodes is a root node, and at least of the child nodes Some are leaf nodes. There is no parent node of the root node or a child node of the leaf node.

- the value corresponding to the secret information corresponds to the root node, and the value corresponding to the share information obtained by secretly sharing the value corresponding to the parent node corresponds to the child node of each parent node.

- the secret sharing mode secret sharing scheme and threshold

- Each leaf node corresponds to each literal constituting the standard logical expression, and the truth value of each literal is determined by the combination of the first information and the second information.

- a value corresponding to the share information corresponding to the leaf node corresponding to the literal whose truth value is true is obtained, but according to the share information corresponding to the leaf node corresponding to the literal whose truth value is false.

- the obtained value is not obtained.

- the value corresponding to the share information corresponding to the parent node depends on the share information corresponding to the child node. It is restored only when the number of values obtained is equal to or greater than the threshold value corresponding to the parent node.

- the secret information finally corresponding to the root node depends on which literal value corresponding to which leaf node is true and the structure of the tree structure data (including the form of secret sharing at each node). It is determined whether or not the value corresponding to can be restored.

- the tree structure data is such that the value corresponding to the secret information corresponding to the root node can be finally restored only when the truth value of each literal corresponding to each leaf node makes the truth value of the standard form logical expression true. Is configured, such tree structure data represents a standard logical expression. Tree structure data expressing such a standard logical expression can be easily set. Specific examples are shown below.

- FIG. 83 shows the standard form logical expression PRO (1) ⁇ PRO (2 including the propositional variables PRO (1), PRO (2) and the negation ⁇ PRO (3) of the propositional variable PRO (3) and the logical symbols ⁇ , ⁇ . ) Is a diagram illustrating tree structure data expressing ⁇ PRO (3).

- 83 includes a plurality of nodes N 1 ,..., N 5 .

- Node N 1 is a parent node of nodes N 2 and N 5

- node N 2 is a parent node of nodes N 3 and N 4

- one of the parent nodes is node N 1 , and one of the child nodes.

- Nodes N 3 , N 4 , and N 5 that are parts are set as leaf nodes.

- the child nodes N 3 and N 4 of the node N 2 have values corresponding to the share information SE-SH 1 and SH 1 in which the value corresponding to the share information SE is secretly distributed by the 2-out-of-2 distribution method. Correspond to each.

- the leaf nodes N 3 , N 4 , and N 5 include the literals PRO (1), PRO (2), and ⁇ PRO that form the standard logical expressions PRO (1) ⁇ PRO (2) ⁇ PRO (3). (3) correspond to each other, and the truth values of the literals PRO (1), PRO (2), and ⁇ PRO (3) are determined by the combination of the first information and the second information.

- FIG. 84 shows propositional variables PRO (1), PRO (2), PRO (3), PRO (6), PRO (7) and negation of propositional variables PRO (4), PRO (5) (PRO (4), Standard form formula PRO (1) ⁇ PRO (2) ⁇ PRO (2) ⁇ PRO (3) ⁇ PRO (1) ⁇ PRO (3) ⁇ PRO including ⁇ PRO (5) and logic symbols ⁇ and ⁇ (4) It is a diagram illustrating tree structure data expressing ⁇ ( ⁇ PRO (5) ⁇ PRO (6)) ⁇ PRO (7). 84 includes a plurality of nodes N 1 ,..., N 11 .

- Node N 1 is a parent node of nodes N 2 , N 6 and N 7

- Node N 2 is a parent node of nodes N 3 , N 4 and N 5

- Node N 7 is a parent node of nodes N 8 and N 11

- the node N 8 is a parent node of the nodes N 9 and N 10

- the node N 1 which is one of the parent nodes is a root node

- the nodes N 3 , N 4 , N 5 , N 6 , N 9 , N 10 , and N 11 are leaf nodes.

- the values corresponding to the share information SE, SE, and SE that are secretly shared by the correspond respectively.

- the child nodes N 3 , N 4 , and N 5 of the node N 2 each share information (1, f (1)) in which the value corresponding to the share information SE is secretly distributed by the 2-out-of-3 distribution method , (2, f (2)) and (3, f (3)) correspond to the respective values.

- the child nodes N 8 and N 11 of the node N 7 have values corresponding to the share information SH 4 and SE-SH 4 in which the value corresponding to the share information SE is secretly distributed by the 2-out-of-2 distribution method.