PROCEDE DE CONTROLE DE LA CONNEXION D'UN PERIPHERIQUE A UN POINT D'ACCES, POINT D'ACCES ET PERIPHERIQUE CORRESPONDANTS

L'invention concerne un procédé de contrôle de la connexion d'un périphérique à un point d'accès en réseau partagé, un point d'accès et un périphérique spécialement adaptés pour exécuter un tel procédé et le ou les produits de programme d'ordinateur permettant la mise en œuvre de ces derniers.

A l'heure actuelle la connexion d'un périphérique à un point d'accès en réseau partagé fait appel à une procédure de connexion sécurisée, pour les réseaux partagés tels que réseaux radio ou filaire répondant aux spécifications des recommandations 802.11, 802.15, 802.16, Bluetooth, RFId ou à Courant Porteur de Ligne par exemple. Cette procédure de connexion sécurisée est appliquée, une fois que le champ électromagnétique ou électrique support de la liaison en réseau partagé est détecté par le périphérique.

En principe, tout périphérique candidat est a priori en mesure de mettre en œuvre cette procédure de connexion sécurisée, indépendamment de l'existence ou non d'autres périphériques connectés au même point d'accès, pourvu que ce périphérique candidat dispose des habilitations nécessaires. En particulier, après détection du champ support de la liaison en réseau partagé, tout périphérique habilité est en mesure de lancer une telle procédure sur simple transmission de son adresse MAC.

Des procédures de reconnaissance préalable ont été proposées plus récemment. Parmi celles-ci on peut citer : - Le processus décrit par WO 02060151 propose un appairage automatique. Le dispositif décrit par le document précité comprend une mémoire pour enregistrer des clés d'appairage et un circuit de commande de la mémoire pour réaliser une procédure automatique de connexion à un appareil et fournir à ce dernier, désirant se connecter, une clé d'appairage. Cette procédure met en œuvre une phase de reconnaissance entre le dispositif de distribution des clés d'appairage et les

récepteurs de clés d'appairage, dans laquelle ce dispositif et un appareil récepteur de la clé d'appairage possèdent une première clé commune, pré-configurée en mémoire ou générée localement selon une méthode de calcul connue. Une comparaison de la clé commune permet au dispositif de distribution des clés d'appairage et à l'appareil récepteur de s'identifier mutuellement.

Le processus précité présente l'inconvénient d'une phase d'identification initiale basée sur une clé privée commune pré-configurée dans le dispositif de distribution des clés d'appairage et dans chaque appareil récepteur. La gestion des clés privées est, en général, lourde et peu adaptée à des appareils de grande diffusion. En outre, un appareil supplémentaire, le dispositif de distribution de clés d'appairage, est nécessaire pour appairer deux appareils.

- Le processus décrit par US 2003 200434 propose un procédé de reconnaissance entre deux appareils. Ce procédé consiste à mettre en marche les deux appareils, désigner l'un des appareils comme maître et l'autre comme esclave puis à les porter à proximité physique l'un de l'autre. L'appareil maître émet selon un diagramme de rayonnement spécifique, à portée réduite, de façon que l'appareil esclave puisse recevoir le signal porteur afin de transmettre une clé à ce dernier. L'appareil maître procède alors à un retour à son diagramme de rayonnement nominal et l'appareil esclave utilise la clé précédemment reçue pour s'authentifier auprès de l'appareil maître.

Ce processus précité présente deux inconvénients :

Certaines technologies de liaison radio sont élaborées pour avoir un maximum de portée, de l'ordre de plusieurs centaines de mètres. C'est par exemple le cas de la technologie radio WIFI définie par la recommandation 802.11. Obtenir une portée de quelques centimètres au moyen de ces technologies se révèle impossible en pratique ;

Le processus de connaissance entre les deux appareils étant basé uniquement sur la faible portée de la liaison radio utilisée pour la transmission de clé, il n'existe pas d'étape d'identification mutuelle. Ainsi, un utilisateur malveillant peut facilement obtenir qu'un appareil esclave s'appaire à son propre appareil maître, pour

peu que son appareil maître émette suffisamment fort pour dialoguer avec cet appareil esclave, qui tente de s'appairer.

La présente invention a pour objet de remédier aux inconvénients des techniques de l'art antérieur et d'améliorer ces dernières, en introduisant une phase d'identification, liée à une reconnaissance de périphérique demandeur de connexion identifié, auprès du point d'accès.

Un autre objet de la présente invention est en particulier la mise en œuvre d'une phase d'identification mutuelle permettant, d'une part, une reconnaissance du périphérique demandeur de connexion identifié, auprès du point d'accès, et, d'autre part, une reconnaissance du point d'accès demandé, auprès du périphérique, indépendamment d'une quelconque attribution d'une qualité de maître ou d'esclave à l'un de ces derniers.

Un autre objet de la présente invention est également d'introduire une sécurisation accrue de la procédure de connexion d'un périphérique à un point d'accès en réseau partagé, par l'introduction dans la phase d'identification, notamment mutuelle, d'un critère de rejet de toute nouvelle demande de connexion étrangère à la transaction.

Un autre objet de la présente invention est également d'introduire une sécurisation accrue de la procédure de connexion d'un périphérique à un point d'accès en réseau partagé, par l'introduction dans la phase d'identification, notamment mutuelle, d'un critère de poursuite de la connexion demandée, acceptée conditionnellement à l'absence de toute tentative de connexion étrangère dans un délai déterminé à compter d'une demande de connexion ayant satisfait au critère d'identification. De manière générale, l'invention a pour objet un procédé de contrôle de la connexion d'un premier dispositif et d'un deuxième dispositif remarquable en ce qu'il consiste, au moins, à exécuter une commande locale d'initialisation pendant une certaine durée sur le premier et le deuxième dispositif. Suite à un appairage provisoire du premier et du deuxième dispositif, il consiste ensuite à échanger les valeurs de durées d'initialisation respectives du premier et du deuxième dispositif. Si

- A -

les durées d'initialisation du premier et du deuxième dispositif diffèrent d'une valeur inférieure à une valeur de seuil, la connexion est poursuivie. Sinon, la connexion est inhibée.

La présente invention a également pour objet un procédé de contrôle de la connexion d'un périphérique à un point d'accès en réseau partagé, remarquable en ce qu'il consiste au moins à pré-initialiser le point d'accès par une commande locale de point d'accès, l'étape de pré initialisation permettant au moins de configurer ce point d'accès pour appairer provisoirement un périphérique. Il consiste ensuite à initialiser simultanément le point d'accès et le périphérique par une commande locale sensiblement concomitante en durée du point d'accès respectivement du périphérique et à mesurer localement et à mémoriser la durée d'initialisation de chaque commande locale au niveau du point d'accès respectivement du périphérique. Suite à un appairage provisoire du point d'accès et du périphérique, il consiste à transmettre et recevoir au moins du périphérique vers le point d'accès, la valeur de la durée d'initialisation mémorisée et à comparer par comparaison d'égalité, au moins au niveau du point d'accès, la valeur de la durée d'initialisation mesurée localement à la durée d'initialisation reçue. Si la durée d'initialisation reçue est sensiblement égale à la durée d'initialisation mesurée localement, le périphérique est admis comme périphérique demandeur de connexion identifié et le procédé consiste alors à autoriser la poursuite de la connexion du périphérique par appel d'une procédure d'appairage permanent. Sinon, le procédé consiste à inhiber, au moins au niveau du point d'accès, la poursuite de la connexion.

L'invention a également pour objet un point d'accès en réseau partagé comportant au moins une interface de signal de liaison, une interface logicielle de gestion d'interface de signal de liaison remarquable en ce qu'il comporte au moins un module d'appairage point d'accès/périphérique relié à cette interface logicielle de gestion d'interface de signal de liaison et une base de données reliée au module d'appairage point d'accès/périphérique comportant, d'une part, des données temporaires, et, d'autre part, des données permanentes. Il comporte en outre un dispositif d'initialisation du point d'accès par une commande locale de ce point

d'accès. Le module d'appairage point d'accès/périphérique permet de mesurer localement et de mémoriser la durée d'initialisation du point d'accès par la commande locale, et, suite à un appairage provisoire de ce point d'accès et d'un périphérique, de recevoir au moins de ce périphérique une valeur de la durée d'initialisation mémorisée de ce périphérique, de comparer par comparaison d'égalité la valeur de la durée d'initialisation mesurée localement à la valeur de la durée d'initialisation mesurée reçue. Si la durée d'initialisation mesurée reçue est sensiblement égale à la durée d'initialisation mesurée localement, le périphérique est reconnu comme périphérique demandeur de connexion identifié et la poursuite de la connexion du périphérique est autorisée par appel d'une procédure d'appairage permanent. Sinon, la poursuite de la connexion est inhibée, au moins au niveau du point d'accès.

L'invention a également pour objet un périphérique connectable à un point d'accès en réseau partagé comportant au moins une interface de signal de liaison, une interface logicielle de gestion d'interface de signal de liaison remarquable en ce qu'il comporte au moins un module d'appairage périphérique/point d'accès relié à cette interface logicielle de gestion d'interface de signal de liaison et une base de données reliée au module d'appairage périphérique/point d'accès comportant, d'une part, des données temporaires, et, d'autre part, des données permanentes. Il comporte en outre un dispositif d'initialisation du périphérique par une commande locale de ce périphérique. Le module d'appairage périphérique/point d'accès permet de mesurer localement et de mémoriser la durée d'initialisation du périphérique par la commande locale, et, suite à un appairage provisoire de ce périphérique et de ce point d'accès, de recevoir au moins de ce point d'accès une valeur de la durée d'initialisation mémorisée de ce point d'accès, de comparer par comparaison d'égalité la valeur de la durée d'initialisation mesurée localement à la valeur de la durée d'initialisation mesurée reçue. Si la durée d'initialisation mesurée reçue est sensiblement égale à la durée d'initialisation mesurée localement, le point d'accès est reconnu comme point d'accès initialisé pour le périphérique demandeur d'accès et la poursuite de la connexion du périphérique est autorisée par appel d'une procédure d'appairage permanent.

Sinon, la poursuite de la connexion est inhibée, au moins au niveau du périphérique.

Le procédé, le point d'accès et le périphérique objets de l'invention trouvent application à la gestion du contrôle de connexion de périphériques à un point d'accès en réseau partagé mettant en œuvre des technologies aussi variées que les technologies WIFI, Bluetooth, Courants Porteurs en Ligne ou autres.

Ils seront mieux compris à la lecture de la description et à l'observation des dessins ci-après dans lesquels :

- la figure 1 représente un organigramme des étapes essentielles de mise en œuvre du procédé de contrôle de la connexion d'un périphérique à un point d'accès en réseau partagé conforme à l'objet de la présente invention ;

- la figure 2 représente, à titre illustratif, un détail de mise en œuvre spécifique des étapes d'initialisation simultanée et d'appairage provisoire, de transmission réciproque des valeurs de durée d'initialisation locale du point d'accès et du périphérique, au périphérique respectivement au point d'accès, et de comparaison de ces valeurs pour exécuter une identification mutuelle du périphérique demandeur d'accès et du point d'accès, dans un mode de mise en œuvre préférentiel non limitatif du procédé objet de l'invention représenté en figure 1 ;

- la figure 3 a représente, à titre illustratif, un schéma synoptique par blocs d'un point d'accès en réseau partagé conforme à l'objet de la présente invention ;

- la figure 3b représente, à titre illustratif, un schéma fonctionnel d'un module d'appairage point d'accès/périphérique incorporé dans le point d'accès objet de l'invention, tel que représenté en figure 3 a ; - la figure 3 c représente, sous forme d'un organigramme, les étapes essentielles d'un protocole de contrôle d'une connexion demandée par un périphérique tel que conduit par le module d'appairage point d'accès/périphérique représenté en figure 3b, dans la phase de pré-initialisation de ce dernier ;

- la figure 3d représente, sous forme d'un organigramme, les étapes essentielles d'un protocole de contrôle d'une connexion demandée par un

périphérique, tel que conduit par le module d'appairage point d'accès/périphérique représenté en figure 3b, dans la phase d'initialisation de ce dernier ;

- la figure 4a représente, à titre illustratif, un schéma synoptique par blocs d'un périphérique connectable à un point d'accès en réseau partagé conforme à l'objet de la présente invention ;

- la figure 4b représente, à titre illustratif, un schéma fonctionnel d'un module d'appairage périphérique/point d'accès incorporé dans le périphérique objet de l'invention tel que représenté en figure 4a ;

- la figure 4c représente, sous forme d'un organigramme les étapes essentielles d'un protocole de contrôle d'une connexion demandée par un périphérique, tel que conduit par le module d'appairage périphérique/point d'accès représenté en figure 4b.

Une description plus détaillée du procédé de contrôle de la connexion d'un périphérique à un point d'accès à un réseau partagé, objet de la présente invention, sera maintenant donnée en liaison avec la figure 1 , puis avec la figure 2.

Le point d'accès et le périphérique constituent un premier et un deuxième dispositif.

En référence à la figure 1 précitée, le procédé objet de l'invention, consiste, au moins en une étape A, pour un périphérique T et un point d'accès AP en réseau partagé, à pré-initialiser le point d'accès AP par une commande locale de ce point d'accès.

L'étape de pré-initialisation exécutée à l'étape A représentée en figure 1 permet au moins de configurer le point d'accès AP pour appairer provisoirement un périphérique. L'étape A est suivie d'une étape B consistant à initialiser simultanément le point d'accès AP et le périphérique T par une commande locale sensiblement concomitante en durée du point d'accès AP respectivement du périphérique T et à mesurer localement et à mémoriser la durée d'initialisation Tap pour le point d'accès AP respectivement la durée TT pour le périphérique T de chaque commande locale au niveau du point d'accès, respectivement du périphérique T.

Suite aux opérations de mesure précitées et compte tenu de la configuration effectuée à l'étape A pour le point d'accès AP on procède alors à un appairage provisoire du point d'accès AP et du périphérique T.

D'une manière générale, on indique que la notion d'appairage provisoire recouvre la notion de configuration du point d'accès AP pour permettre à ce dernier d'échanger avec le périphérique T demandeur de la connexion certaines informations nécessaires à l'exécution d'une identification et de la poursuite de la connexion lorsque les critères d'identification ont été satisfaits, ainsi qu'il sera décrit ultérieurement dans la description. Cette notion d'appairage provisoire correspond donc à une notion spécifique d'appairage laquelle consiste en un échange de données techniques permettant d'exécuter une connexion limitée pour exécuter l'appairage provisoire.

L'appairage provisoire ayant été effectué entre le point d'accès AP et le périphérique T à l'étape B de la figure 1, le procédé objet de l'invention consiste alors à effectuer une étape consistant à transmettre et recevoir, à l'étape C0 de la figure 1, au moins du périphérique vers le point d'accès, la valeur de la durée d'initialisation TY mémorisée localement au niveau du périphérique T, cette opération étant notée :

Transmissi on Tτ ) AP (TYr)

L'opération de transmission et de réception de la valeur de la durée d'initialisation mémorisée TT localement au niveau du périphérique est suivie d'une opération Ci consistant à comparer par comparaison d'égalité au moins au niveau du point d'accès AP la valeur de la durée d'initialisation mesurée localement du point d'accès AP, c'est-à-dire la durée d'initialisation Tap, à la durée d'initialisation reçue TYr correspondant en fait à la durée d'initialisation du périphérique. Sur la figure 1 , l'opération de comparaison d'égalité est notée :

TTr = Tap ± E ?

Dans cette relation on indique que E représente une tolérance en pourcentage de durée de la valeur de durée d'initialisation du point d'accès AP, c'est- à-dire de la durée Tap.

Dans un exemple de mise en œuvre non limitative, la valeur de E peut être prise égale à 5 % de cette durée d'initialisation par exemple.

Si la durée d'initialisation reçue Tχr est sensiblement égale à la durée d'initialisation mesurée localement Tap, à la valeur de tolérance E près, alors en réponse positive au test C) le périphérique est admis comme périphérique demandeur de connexion identifié et le procédé objet de l'invention, consiste alors, en une étape D, à autoriser la poursuite de la connexion du périphérique T au point d'accès AP par appel d'une procédure d'appairage permanent.

Sinon, en réponse négative au test C1 de la figure 1, le procédé objet de l'invention, le périphérique T demandeur de connexion n'étant pas reconnu comme périphérique demandeur de connexion identifié, le procédé objet de l'invention consiste à inhiber à l'étape E, au moins au niveau du point d'accès, la poursuite de la connexion.

On comprend en particulier que la comparaison d'égalité précédemment décrite peut en fait consister en une comparaison de la valeur de la différence des durées d'initialisation du premier et du deuxième dispositif à une valeur de seuil. Si cette valeur est inférieure à cette valeur de seuil, la connexion est poursuivie. Sinon la connexion est inhibée.

D'une manière plus spécifique, on comprend en particulier que, le procédé objet de la présente invention permet d'effectuer un codage du temps d'initialisation à l'initiative du seul utilisateur du périphérique T et du point d'accès AP. En effet, la commande locale concomitante en durée du point d'accès et du périphérique T permettant d'initialiser simultanément le point d'accès et le périphérique considéré permet d'appairer valablement le périphérique demandeur de connexion T au point d'accès AP choisi par l'utilisateur.

En effet, la durée d'initialisation peut être quelconque et laissée à l'initiative de l'utilisateur dans une plage de valeurs comprise entre 5 à 25 secondes par exemple.

Ainsi, l'utilisateur peut agir sensiblement simultanément dans la valeur de tolérance E précitée pour exécuter une connexion et en particulier une initialisation du point d'accès AP et du périphérique T qu'il souhaite connecter à ce dernier.

On comprend, en particulier, que le codage temporel de la durée d'initialisation simultanée du périphérique et du point d'accès AP permet, sous la volonté et l'action de l'utilisateur, d'attribuer une valeur commune sensiblement identique au point d'accès AP et au périphérique à connecter, ce qui permet de valider l'identification notamment du périphérique demandeur de connexion vis-à-vis du point d'accès AP.

On comprend en effet que dans l'hypothèse où un point d'accès AP a été pré- initialisé, un tiers indélicat muni d'un autre appareil périphérique par exemple ne peut bénéficier de l'initialisation du point d'accès réalisé pour un périphérique précédent, sauf à connaître bien entendu la valeur exacte, à la valeur de tolérance près, de la durée d'initialisation déjà exécutée.

Un mode de mise en œuvre préférentiel non limitatif du procédé de contrôle de connexion d'un périphérique à un point d'accès AP sera maintenant donné en liaison avec la figure 2. D'une manière générale, on indique que l'étape B de la figure 1, relative à l'initialisation simultanée du point d'accès AP et d'un périphérique T peut comprendre en conséquence l'exécution de la commande locale par l'utilisateur à l'étape B0, commande locale exécutée sur le point d'accès AP et sur le périphérique T pour enregistrer localement les durées d'initialisation Tap respectivement TT. L'étape d'initialisation simultanée B0 peut alors être suivie d'une étape B1 d'appairage provisoire du point d'accès AP et du périphérique T. L'étape d'appairage provisoire précitée peut être mise en œuvre avantageusement par réduction de la portée en émission/réception du point d'accès AP par exemple. Cette technique sera décrite plus en détail ultérieurement dans la description en liaison avec un point d'accès conforme à l'objet de la présente invention.

L'étape C de la figure 1 consistant en l'étape de transmission Co et de comparaison C1 précédemment décrite en liaison avec la figure précitée peut, dans un mode de mise en œuvre préférentiel non limitatif, être exécutée de façon que la transmission entre le point d'accès AP et le périphérique T de la valeur de la durée

d'initialisation mesurée localement et mémorisée est réciproque entre le point d'accès AP et le périphérique T.

Cette opération est alors représentée à l'étape Coi de la figure 2 par les relations : Transmission T Tτ > AP(TV)

Transmission AP Tap >T(Tapr)

L'opération de transmission du périphérique T vers le point d'accès AP respectivement du point d'accès AP vers le périphérique T des valeurs de durée d'initialisation précitées peut avantageusement être exécutée par transmission d'un message de valeur comportant au moins la valeur de la durée d'initialisation mémorisée et par exemple l'identifiant au niveau lien de l'émetteur de ce message et d'un message d'acquittement, le message d'acquittement comportant au moins une référence au message de valeur. Le processus de transmission des messages précité sera décrit ultérieurement dans la description. A l'étape Ci représentée en figure 2, on rappelle que :

- TT désigne la valeur de la durée d'initialisation du périphérique T mesurée localement au niveau de ce périphérique ;

- TTΓ désigne la valeur de la durée d'initialisation du périphérique T transmise et reçue au niveau du point d'accès AP ; - Tap désigne la valeur de durée d'initialisation du point d'accès AP mesurée localement au niveau de ce dernier ;

- Tapr désigne la durée de la valeur d'initialisation du point d'accès AP transmise au périphérique T et reçue par ce dernier.

Dans ces conditions, l'autorisation de poursuite de la connexion est alors rendue avantageusement conditionnelle à l'identification mutuelle du périphérique demandeur d'accès identifié respectivement du point d'accès simultanément initialisé pour ce périphérique demandeur d'accès.

Dans ce but, une comparaison d'égalité de la valeur de la durée d'initialisation mémorisée localement et de la valeur de la durée d'initialisation

transmise est alors exécutée d'une part au niveau du point d'accès AP à l'étape Cn de la figure 2 et, d'autre part, au niveau du périphérique T à l'étape Ci2 de la même figure 2.

Les tests exécutés aux étapes Cj

1 et C1

2 par comparaison d'égalité vérifient respectivement les relations :

Tapr = Tτ ± D

Les valeurs de tolérance d'erreur E et D peuvent être différentes. Sur réponse positive à l'étape Cn précitée et sur réponse positive à l'étape C12 précitée, c'est-à-dire lorsque la comparaison d'égalité de la valeur de la durée d'initialisation mémorisée localement Tap respectivement TT et de la valeur de la durée d'initialisation transmise, c'est-à-dire Tχr respectivement Tapr sont satisfaits, alors le procédé de contrôle d'une connexion, objet de l'invention, est alors poursuivi par l'étape D de la figure 1 dans les conditions qui seront décrites ci-après. Si au contraire, l'une des étapes de comparaison Q1 ou Q2 n'est pas satisfaite, c'est-à-dire sur réponse négative à l'une de ces deux étapes, alors une procédure de fin de connexion Cu, respectivement C14 est appelée, la poursuite de la connexion étant alors inhibée. Un mode de mise en œuvre spécifique de l'étape B d'appairage permanent de la figure 1 sera maintenant décrit en liaison avec la figure 2.

D'une manière générale, l'étape D précitée peut consister en une étape Do d'initialisation de l'appairage permanent. En effet, de manière avantageuse, l'étape consistant à autoriser la poursuite de la connexion du périphérique peut être rendue conditionnelle à l'absence, préalablement à l'appel de la procédure d'appairage permanent proprement dite, d'une nouvelle étape de pré-initialisation et/ou d'une étape d'initialisation simultanée entre le point d'accès AP déjà configuré pour un appairage provisoire et au moins un autre périphérique. Cette opération est représentée par l'étape Dl de la figure 2, notée 3 T\ visant à vérifier soit une tentative de connexion d'un autre périphérique à partir d'une durée quelconque différente de la durée d'initialisation du périphérique ayant initialisé le point d'accès

AP, cette opération étant représentée sur la figure 2 par une étape D2 de fin de connexion sur existence d'une valeur T'τ différente de Tj.

De même l'étape consistant à autoriser la procédure de la connexion du périphérique peut comporter avantageusement un critère de rejet de toute nouvelle demande de connexion étrangère à une demande de connexion existante pour un périphérique demandeur de connexion identifiée.

Cette situation peut correspondre par exemple au cas où un premier périphérique ayant exécuté les opérations de pré-initialisation du point d'accès AP puis d'initialisation simultanée de ce périphérique et de ce point d'accès à un périphérique tiers disposant de la valeur de durée d'initialisation de ce périphérique, tente à nouveau de lancer une procédure d'initialisation simultanée à partir de la même durée d'initialisation.

L'existence d'une valeur T'τ égale ou non à TT dans cette situation, c'est-à- dire en réponse positive au test Di de la figure 2, amène également à la fin de connexion de l'étape D2 de la figure 2.

Au contraire, sur réponse négative au test D] de la figure 2, la poursuite de la connexion du périphérique considéré est exécutée par une étape D3 désignée suite d'appairage permanent.

Ainsi que représenté sur la figure 2, l'étape D3 peut comprendre préalablement à l'étape d'appel une procédure D3o de configuration d'appairage permanent au niveau du point d'accès, une étape D31 de chiffrement de paramètres descriptifs de configuration d'appairage permanent suivie d'une étape D31 de transmission des paramètres descriptifs de configuration d'appairage permanent chiffrés, du point d'accès AP vers le périphérique T appairé provisoirement. Pour la mise en œuvre de l'étape de chiffrement D31, le point d'accès AP est en mesure de collecter par le signal de liaison à courte portée par exemple toute clé de chiffrement envoyée par le périphérique T, lequel a bien entendu été identifié simultanément par exemple aux étapes Cn et Ci2.

Pour ce qui concerne la mise en œuvre de l'étape Di de la figure 2, on indique que celle-ci peut être exécutée de la manière ci-après de manière avantageuse :

- Lors de l'étape de pré-initialisation du point d'accès AP, la commande locale exercée pour exécuter cette pré-initialisation peut permettre, outre la mise en configuration de ce dernier pour pouvoir appairer provisoirement un périphérique, de déclencher par exemple un compteur de temps pré-configuré de durée P1 par exemple. Ce compteur de temps peut permettre de limiter dans le temps, au niveau du point d'accès AP, les étapes d'initialisation simultanées du périphérique T et du point d'accès AP puis d'appairage provisoire et finalement d'initialisation d'appairage permanent.

- De même lors de l'initialisation simultanée du périphérique T et du point d'accès AP par l'utilisateur par exécution d'une commande locale au niveau de chacun de ces derniers, la fin de la commande locale au niveau du périphérique T peut avantageusement déclencher un compteur de temps pré-configuré de valeur P2 ayant pour objet de limiter dans le temps au niveau du périphérique T les opérations d'appairage et d'échange simultané par exemple des valeurs de temps écrites aux étapes Bi et C01 de la figure 2.

On comprend ainsi que lorsque le point d'accès AP et le périphérique T se sont identifiés mutuellement par exemple ainsi que représenté aux étapes Co1, C11, C 12 de la figure 2, si, durant la période de compteur de temps Pi, le point d'accès AP a reçu plusieurs valeurs de durée d'initialisation de périphérique Tτr ou si durant la deuxième période de compteur de temps P2 le périphérique a reçu plusieurs valeurs de durée d'initialisation de point d'accès Tapr alors la procédure d'appairage se termine par un échec tel que représenté au test Di de la figure 2 décrit précédemment dans la description.

On comprend ainsi que le test Di précité permet bien de prévenir le cas de connexion d'un deuxième utilisateur malveillant qui essayerait d'appairer son périphérique sur le point d'accès AP considéré mais que ce mode opératoire permet

également de prévenir le cas d'un deuxième utilisateur qui essaierait de détourner la connexion du périphérique vers son propre point d'accès.

Une description plus détaillée d'un point d'accès en réseau partagé par un périphérique, point d'accès AP conforme à l'objet de la présente invention, sera maintenant donnée en liaison avec les figures 3a à 3d.

D'une manière générale, on indique que le point d'accès AP objet de l'invention, sera décrit pour un point d'accès en réseau partagé par liaison radio de manière non limitative, le point d'accès objet de l'invention, pouvant être mis en œuvre également dans d'autres technologies, telles que les courants porteurs de ligne sur réseau de distribution basse tension ou autre.

En conséquence, en référence à la figure 3 a on indique que le point d'accès AP objet de l'invention, comporte au moins une interface de signal de liaison, dans le cas particulier de la figure 3 a une interface radio portant la référence lo, et une interface logicielle de gestion d'interface de signal de liaison portant la référence 1 \ laquelle constitue, dans ce cas, une interface logicielle d'interface radio. L'interface de gestion de signal de liaison ou d'interface radio contient des éléments de programme informatique permettant de commuter les trames de l'interface radio précitée vers une autre interface radio ou vers une interface réseau.

Ainsi qu'on l'observera en outre sur la figure 3a, le point d'accès AP objet de l'invention, comporte également un module d'appairage point d'accès/périphérique portant la référence I2 relié à l'interface logicielle de gestion d'interface de signal de liaison li. L'infrastructure ou interface logicielle Ii précitée permet en outre de remonter vers le module d'appairage point d'accès/périphérique I2 des informations déterminées ou d'inclure dans des trames radio, par exemple, des informations envoyées par le module d'appairage point d'accès/périphérique I2. L'interface logicielle 1 j permet bien entendu d'assurer la gestion des messages de valeur de durée précédemment mentionnés dans la description, afin d'assurer la transmission de ces derniers vers le point d'accès AP, respectivement le périphérique T, ainsi que mentionné précédemment dans la description.

En outre, le point d'accès AP objet de l'invention, comporte une base de données I3 reliée au module d'appairage point d'accès/périphérique I2, cette base de données comportant d'une part des données temporaires et d'autre part des données permanentes. La base de données I2 est structurée de façon qu'une partie de la base de données précitée soit volatile et permet au module d'appairage point d'accès/périphérique I2 de stocker et d'extraire des informations dont la nature est temporaire, tels que des identifiants de périphérique T candidats à une connexion par exemple, alors qu'une deuxième partie de la base de données I3 est non volatile et contient par exemple des fichiers de configuration relatifs au module d'appairage points d'accès/périphérique I2. Ces éléments de configuration sont des éléments de configuration radio lorsque le signal de liaison est un signal radio ou des éléments de configuration par courant porteur de ligne lorsque le signal de liaison est un signal par courant porteur de ligne. En outre, le point d'accès AP comprend un circuit de pré-initialisation du point d'accès AP par l'intermédiaire d'une commande locale de ce point d'accès ce circuit de pré-initialisation portant la référence I4 sur la figure 3a.

En référence au procédé de contrôle de connexion objet de l'invention décrit précédemment dans la description, on indique que la pré-initialisation engendrée grâce au circuit d'initialisation I4 permet au moins de configurer le point d'accès AP pour appairer provisoirement un périphérique à ce dernier.

Le point d'accès AP comporte en outre un circuit d'initialisation lequel de manière avantageuse peut être constitué par le circuit de pré-initialisation I4 précédemment mentionné. Le circuit de pré-initialisation et d'initialisation I4 permet d'engendrer une commande locale de pré-initialisation respectivement d'initialisation du point d'accès AP, cette commande étant directement transmise au module d'appairage point d'accès/périphérique I2.

D'une manière générale, le module d'appairage point d'accès/périphérique I2 précité permet bien entendu la mise en œuvre du procédé objet de l'invention, et en particulier des étapes dévolues au point d'accès AP, telles que la mesure locale et la

mémorisation de la durée d'initialisation du point d'accès AP par la commande locale exécutée par l'intermédiaire du circuit d'initialisation I4, puis, suite à l'appairage provisoire du point d'accès AP et d'un périphérique T, de recevoir au moins du périphérique T précité une valeur de durée d'initialisation mémorisée engendrée par une commande locale d'initialisation et de comparer par comparaison d'égalité, la valeur de la durée d'initialisation mesurée localement, c'est-à-dire la durée d'initialisation Tap décrite précédemment dans la description, à la valeur de la durée d'initialisation mesurée reçue, c'est-à-dire la durée Tτr mesurée par le périphérique T. Enfin, le module d'appairage permet de conduire les décisions liées à la comparaison précitée. En particulier, si la durée d'initialisation mesurée reçue TVr est sensiblement égale à la durée d'initialisation mesurée localement Tap et qu'elle est reçue de manière unique, le périphérique est alors reconnu comme périphérique demandeur de connexion identifié et la poursuite de la connexion du périphérique T est autorisée, par appel d'une procédure d'appairage permanent. Sinon, la poursuite de la connexion est inhibée au niveau du point d'accès AP.

En ce qui concerne le circuit de pré-initialisation et/ou d'initialisation I4 représenté en figure 3a, on indique que ce dernier peut être constitué par tout élément actionneur permettant d'engendrer un signal de commande locale d'initialisation au niveau du point d'accès AP. En particulier, il peut être constitué par un circuit récepteur d'un signal engendré par un appareil de sélection de commande de télévision par exemple par commande infrarouge ou autre.

Dans un mode de mise en œuvre particulier non limitatif on indique que le circuit de pré-initialisation du point d'accès AP et le circuit d'initialisation constitué par le même circuit I4 sur la figure 3 a du point d'accès AP sont avantageusement constitués par un bouton poussoir ou bouton de commande unique disposé sur le châssis du point d'accès AP.

On comprend, en particulier, que dans le cadre d'une utilisation domestique d'un point d'accès AP constitutif d'une passerelle d'accès en réseau partagé par un réseau WIFI par exemple, l'utilisateur domestique est alors amené à simplement

exercer un appui-relâchement pour étape de pré-initialisation du point d'accès AP puis un appui de durée déterminée, laissée à la seule initiative de l'utilisateur, et un relâchement de ce même bouton poussoir pour exécuter l'étape d'initialisation du point d'accès AP. Enfin, dans un mode de mise en œuvre préférentiel non limitatif du point d'accès AP objet de l'invention, ce dernier peut comporter avantageusement, outre l'interface radio habituelle I0, cette interface radio pouvant être constituée par une interface radio à longue portée telle qu'une interface WIFI par exemple, une deuxième interface radio à courte portée portant la référence I5 sur la figure 3 a. L'interface radio courte portée peut être constituée avantageusement par une interface infrarouge, une interface Bluetooth ou autre dont les conditions de diagramme d'émission/réception peuvent alors être adaptées ainsi qu'il sera décrit ultérieurement dans la description.

On comprend, en particulier, que l'interface radio à longue portée et l'interface radio à courte portée peuvent alors être commutées pour la mise en œuvre du processus de contrôle de connexion conforme au procédé objet de la présente invention par l'intermédiaire du module d'appairage point d'accès/périphérique I2 représenté en figure 3 a, pour assurer un appairage temporaire en liaison radio à courte portée, respectivement un appairage permanent en liaison radio en longue portée avec le périphérique T.

Le mode opératoire précité permet alors de sécuriser le processus de connexion par un contrôle effectif non seulement de l'identification du requérant de la connexion mais également par réduction de la portée des transactions, c'est-à-dire des échanges de message entre le point d'accès AP et le périphérique T demandeur de connection, pendant toute la durée du contrôle de la connexion.

Une description fonctionnelle du module d'appairage point d'accès/périphérique I2 intégré au point d'accès AP, objet de l'invention, décrit en figure 3 a sera maintenant donnée en liaison avec la figure 3b.

D'une manière générale, on indique que le module d'appairage point d'accès/périphérique I2 est un module constitué par un programme informatique subdivisé le cas échéant en sous-modules.

De manière plus spécifique en référence à la figure 3b on indique que le module d'appairage point d'accès/périphérique I2 réunit un ensemble de fonctions, lesquelles sont supervisées par un organe de gestion non représenté en figure 3b. Cet organe de gestion permet d'articuler l'ensemble des fonctions précitées, c'est-à-dire de lancer les différentes fonctions au moment voulu et en particulier dans le cadre de la phase de pré-initialisation puis d'initialisation du point d'accès AP considéré. Le module d'appairage point d'accès/périphérique I2 comprend les modules ci-après :

- module l2a de stockage/extraction de la base de données. Cette fonction permet aux différentes fonctions constitutives du module d'appairage I2 de stocker ou d'extraire de la base de données I3 des données telles que des identifiants de niveau 2 de périphérique ou des variables relatives à ces derniers ;

- module l2b Supervision/bouton-poussoir. Cette fonction permet de mesurer en particulier le temps d'appui, c'est-à-dire la durée d'initialisation Tap exécuté par l'utilisateur du point d'accès AP sur le bouton-poussoir, c'est-à-dire la durée de la commande locale d'initialisation du point d'accès AP. La fonction précitée est en relation avec la fonction Stockage/extraction de la base de données l2a pour stocker le temps d'appui Tap. Elle est également en relation avec une fonction l2c de gestion de connexion courte portée afin de paramétrer l'interface radio dès le relâchement du bouton poussoir dans le cadre de la phase de pré-initialisation pour le support d'une connexion courte portée. La fonction Supervision/bouton-poussoir est en outre en relation avec une fonction Envoi/réception de données radio 12(1 afin de transmettre au périphérique T par l'intermédiaire de la voie radio en mode courte portée pendant l'appairage provisoire le temps d'appui, c'est-à-dire la durée d'initialisation Tap du point d'accès AP. Enfin, la fonction Supervision/bouton- poussoir l2b permet de déclencher le compteur de temps Pi précédemment mentionné

dans la description et servant à protéger le point d'accès AP contre toute tentative d'un utilisateur indélicat ainsi que mentionné précédemment dans la description ;

- module Gestion connexion courte portée l2c. Cette fonction permet d'instaurer un dialogue avec l'infrastructure logicielle de gestion de l'interface du signal de liaison, c'est-à-dire avec l'interface logicielle I j représentée en figure 3 a, afin de paramétrer l'interface de signal de liaison en mode courte portée. Le paramétrage précité varie en fonction de la technologie radio utilisée. Pour une technologie de type IEEE 802.11, ce paramétrage consiste à activer un nom de réseau additionnel, tel que par exemple "Appairage", à fixer une modulation radio haute par exemple à 54 Mb/s et, optionnellement, à baisser la puissance radio d'émission et de réception de l'interface radio à courte portée ;

- module Envoi/réception de données radio l2d- Cette fonction envoie ou reçoit des données vers l'infrastructure logicielle Ii représentée en figure 3 a ;

- module Identification périphérique l2e. Cette fonction est responsable de l'identification du périphérique T demandeur de connexion. Elle assure, en particulier, la réception du temps d'appui du point d'accès, c'est-à-dire la valeur d'initialisation locale Tap du point d'accès AP, provenant de la fonction Supervision bouton-poussoir l2b d'une part, et le temps d'appui périphérique Tχr valeur de la durée d'initialisation du périphérique T provenant de la fonction Envoi/réception de données radio ^d, d'autre part. La fonction Identification périphérique précitée dispose également du taux d'erreur E provenant de la fonction Stockage/extraction de la base de données \%Ά. A partir de ces données, la fonction Identification périphérique l2e est en mesure d'identifier le périphérique et permet alors de stocker dans la base de données I3 de la figure 3 a, le résultat de cette identification. De plus, si le résultat de la comparaison est positif, un identifiant du périphérique T, tel que l'identifiant ou adresse au niveau lien de ce dernier, est également stocké.

Le cas échéant, la fonction précitée permet également de stocker dans la base de données I3 la valeur d'une variable Ch si cette dernière a été transmise par le périphérique T. On précise que la variable Ch précitée indique à quel type

d'application le périphérique T accédera, une fois connecté, au point d'accès AP ou le type lui-même du périphérique ;

- module Analyse des clés l2f. Cette fonction collecte les clés de chiffrement provenant de la fonction Envoi/réception données radio l2d puis elle les analyse ainsi qu'il sera décrit ultérieurement dans la description. Si une seule clé de chiffrement est reçue d'un périphérique T identifié, cette clé est stockée dans la base de données I3 par l'intermédiaire de la fonction Stockage/extraction de la base de données l2a ;

- module Choix éléments de configuration l2g. Cette fonction permet d'extraire de la base de données I3, les éléments de configuration et la variable Ch envoyée optionnellement par le périphérique T. Les éléments de configuration permettent alors au périphérique T d'établir une connexion radio longue portée sécurisée par appairage permanent. La notion d'appairage permanent recouvre, bien entendu, la liaison sécurisée précitée à laquelle il est mis fin de la seule volonté de l'utilisateur. La fonction précitée sélectionne optionnellement les éléments de configuration à envoyer au périphérique T en fonction de la valeur de la variable Ch précitée ;

- module Chiffrement l2h- Cette fonction collecte, d'une part, par l'intermédiaire de la fonction Stockage/extraction de la base de données l2a la clé qui permet de chiffrer le message radio pour un périphérique donné et, d'autre, part, par l'intermédiaire de la fonction Choix éléments de configuration l2g, les éléments de configuration à transmettre au périphérique T. La fonction Chiffrement l2h précitée envoie ses données à la fonction Envoi/réception de données radio l2d pour transmission chiffrée des éléments de configuration au périphérique T ; - module Gestion connexion longue portée I2;. Lorsque l'ensemble de la procédure d'identification est terminée, c'est-à-dire conformément au procédé objet de la présente invention telle que représentée en figure 1 par exemple, soit après appel et exécution de l'appairage permanent D et en particulier, d'exécution des étapes U3o, D31 et D32 de la figure 2, la fonction précitée est alors chargée de préparer la connexion longue portée du périphérique T. Dans ce but, elle agit en concertation

avec l'infrastructure logicielle de gestion des interfaces radio I 1 de la figure 3 a.

En référence à la figure 3b, on indique que les différents modules référencés à cette figure peuvent être implémentés sous forme de modules logiciels dont les interactions sont représentées sur la figure 3b précitée. Les modules précités sont alors constitués par des modules de produit de programme correspondants ou, le cas échéant, par un produit de programme unique par exemple.

Une description plus détaillée d'un protocole de contrôle d'une connexion demandée par un périphérique, tel que conduit par le module d'appairage point d'accès/périphérique I2 dans la phase de pré-initialisation de ce dernier, sera maintenant donnée en liaison avec la figure 3 c.

Pour procéder à la pré-initialisation du point d'accès AP, un utilisateur exerce un appui sur le bouton-poussoir I4 de la figure 3a. Il peut bien entendu lancer la commande locale correspondante par tout moyen équivalent à ce bouton-poussoir. Cette étape est représentée à l'étape SapOi de la figure 3 c. Dès le relâchement de l'opération de lancement de la commande de préinitialisation précitée, c'est-à-dire dès le relâchement du bouton-poussoir I4 par exemple, une étape de configuration du point d'accès AP pour appairage provisoire est alors exécutée, cette étape étant référencée Sapo2 sur la figure 3 c. En outre, le relâchement du bouton-poussoir I4 provoque le démarrage du compteur de temps de valeur Pi lequel a pour objet de limiter toute tentative de nouvelle réinitialisation ainsi que décrit précédemment dans la description.

Une description plus détaillée des étapes essentielles d'un protocole de contrôle de connexion demandé par un périphérique conduit par le module d'appairage point d'accès/périphérique I2 représenté en figure 3 a, dans la phase d'initialisation de ce dernier sera maintenant donnée en liaison avec la figure 3d.

L'étape de pré-initialisation ayant été exécutée par l'utilisateur, ce dernier est ensuite amené à exécuter l'étape d'initialisation du point d'accès AP conjointement avec le périphérique T qu'il souhaite connecter.

L'étape d'initialisation et le déclenchement de la procédure d'identification sont alors engagés par une étape Sapi déclenchée par un appui et un relâchement du

bouton de commande, bouton-poussoir I4 de la figure 3 a, situé sur le point d'accès AP. Le temps d'appui sur le bouton-poussoir du point d'accès, c'est-à-dire la durée d'initialisation Tap du point d'accès AP est comptabilisée par la fonction Supervision du bouton-poussoir l2b, représenté sur la figure 3b. La valeur de cette durée est mémorisée à l'étape Sap2 par la fonction

Stockage/extraction de la base de données l2a de la figure 3b.

Le module appairage point d'accès/périphérique I4 reçoit ensuite l'appairage du périphérique T sur le réseau radio ouvert temporairement pendant l'appairage provisoire, lors de la pré-initialisation du point d'accès AP décrit en figure 3c. L'appairage provisoire précité peut avantageusement de manière optionnelle être exécuté à travers la liaison courte portée mise en place suite au premier appui de l'utilisateur sur le bouton-poussoir I4, lors de l'exécution de l'étape de préinitialisation. A titre d'exemple non limitatif, le réseau d'accès, dans ce cas, est un réseau de type IEEE 802.11 dont la portée est alors réduite en forçant le point d'accès à dialoguer avec un taux de modulation radio choisi le plus haut possible selon les possibilités radio du périphérique à 54Mb/s. A titre d'exemple la puissance d'émission et de réception radio dans cette situation est choisie par exemple égale à 1 milliwatt. Une modulation radio très haute combinée à une puissance d'émission/réception très basse, ainsi que décrit précédemment, permet de limiter l'écoute malveillante et l'espionnage des échanges radio. La portée restreinte du point d'accès AP dans cette situation permet en fait d'augmenter la sécurité et tous les messages radio suivants, jusqu'à l'étape finale précédant la mise en place de la liaison radio longue portée sont échangés grâce à la liaison radio courte portée.

Lorsque le processus de reconnaissance mutuel entre le point d'accès AP et le terminal T est mis en œuvre, ainsi que décrit précédemment dans la description en liaison avec la figure 2, alors en une étape Sap4 le module d'appairage point d'accès/terminal envoie par l'intermédiaire de la fonction Envoi/réception de données radio hd, sur la liaison radio courte portée, la valeur de la durée d'initialisation du point d'accès, valeur Tap, ainsi que de préférence son identifiant au niveau lien, c'est- à-dire son adresse MAC. L'envoi de cette variable peut optionnellement être exécutée

à travers un tunnel sécurisé. La variable de durée précitée Tap et l'identifiant de niveau lien peuvent alors être envoyés dans un message de valeur tel que décrit précédemment dans la description par exemple.

A l'étape Sap5 le module d'appairage point d'accès/périphérique attend ensuite la réception de la valeur de durée d'initialisation du périphérique demandeur de connexion c'est-à-dire la durée TT. En l'absence de réception de cette valeur de durée au bout d'une durée Pi déclenchée par le compteur de temps précédemment mentionné dans la description, la procédure d'appairage se termine sur un échec. Cette situation est représentée par la branche NON de réponse au test Sap5 et de retour vers une situation de fin de connexion. De même, sur réception de plusieurs valeurs de durée d'initialisation de périphérique TT au bout de la durée de compteur de temps P1 ainsi que mentionné précédemment dans la description, la procédure d'appairage se termine également par un échec et un retour en fin de connexion.

Au contraire, sur réponse positive au test Saps la valeur d'initialisation du périphérique Tτr étant reçue, la fonction Envoi/réception de données radio l2d transmet à la fonction Identification périphérique l2e la variable de durée d'initialisation Tτr précitée. La fonction Identification périphérique 12e va alors appeler dans la base de données I3 la variable d'erreur E et procède à la vérification d'égalité permettant de vérifier l'identification réussie. Si la relation de comparaison d'égalité est vérifiée ainsi que mentionné précédemment dans la description, la procédure se poursuit en réponse positive au test Sap6. Sinon en l'absence de comparaison réussie et de vérification d'identité, la procédure d'appairage se termine par un échec par un retour à l'étape de fin de connexion. L'étape de comparaison précédente étant vérifiée à la valeur vraie, la fonction Identification périphérique he permet à l'étape suivante Sap7 de stocker dans la base de données I3 l'identifiant au niveau lien du périphérique T. Le périphérique T est alors considéré comme reconnu et identifié comme périphérique ayant demandé la connexion, de la volonté même de l'utilisateur de ce dernier.

Lors de la transmission de la valeur de durée d'initialisation du périphérique valeur TT et en présence de la variable Ch, mentionnée précédemment dans la description, cette variable, laquelle peut en outre indiquer le type de périphérique T concerné audiovisuel ou autre, est également consignée dans la base de données I3 avec l'identifiant au niveau lien du périphérique considéré.

L'étape suivante, étape Saps est une étape préconfigurée en temps au cours de laquelle le point d'accès AP collecte, par voie radio, les clés de chiffrement c'est-à- dire les clés publiques RSA qui vont permettre de chiffrer les données de configuration transmises au périphérique T candidat à la connexion. L'étape suivante Sap9, après écoulement du temps préconfiguré précité, consiste à transmettre, par l'intermédiaire de la fonction Envoi/réception de données radio l2a à la fonction d'analyse des clés l2f, la clé publique précitée. La fonction Analyse des clés procède alors à une analyse des clés transmises selon les règles suivantes : a) les clés de chiffrement reçues d'un périphérique non identifié lors de l'étape Sap6 sont ignorées ; b) si au moins deux clés de chiffrement sont reçues d'un périphérique identifié lors de l'étape Sap6, alors les clés de chiffrement sont ignorées et la procédure d'appairage se termine sur un échec. Cette situation est représentée par la branche de réponse négative au test Sap9 de la figure 3d ; c) si une seule clé de chiffrement est reçue d'un périphérique identifié lors de l'étape Sap6, alors la clé de chiffrement est conservée et utilisée lors de l'étape suivante, notée Saplo. Cette situation est représentée sur la figure 3d par la réponse positive au test de l'étape Sap9 ; d) si aucune clé de chiffrement n'est reçue du périphérique identifié, la procédure d'appairage se termine alors sur un échec représenté par la réponse négative au test de l'étape Sap9.

L'étape suivante Sapio est celle dans laquelle la fonction Choix éléments de configuration l2g de la figure 3b permet de rechercher dans la base de données I3 les éléments de configuration possibles, l'identifiant du périphérique T et, lorsque cette

dernière est présente, la variable Ch. La variable précitée peut optionnellement permettre de discriminer les éléments de configuration à envoyer au périphérique identifié parmi l'ensemble des éléments de configuration possible. Le point d'accès AP utilise la clé de chiffrement reçue à l'étape Sap9 et l'algorithme de chiffrement associé à celle-ci pour chiffrer les informations de configuration et les envoyer au périphérique T candidat à la connexion.

L'étape Sapi0 est alors suivie d'une étape Sapπ dans laquelle à partir des éléments de configuration choisis et communiqués par la fonction Choix éléments de configuration l2g à la fonction Gestion de connexion longue portée l2j cette dernière permet la mise en place de la configuration radio nécessaire à l'appairage longue portée, c'est-à-dire à l'appairage permanent du périphérique T. Cette opération peut être exécutée par exemple par la mise en place d'un nouveau nom de réseau ou d'une nouvelle clé de sécurité ou encore par vérification de la configuration déjà en place. La fonction Gestion de connexion courte portée I2, permet alors de désinstaller la configuration mise en place et notamment de désactiver le réseau radio temporaire pendant l'appairage provisoire créé lors du premier appui sur le bouton-poussoir I4 du point d'accès AP lors de l'étape de pré-initialisation de ce dernier.

Une description plus détaillée d'un périphérique connectable à un point d'accès en réseau partagé, conforme à l'objet de l'invention, sera maintenant donnée en liaison avec les figures 4a à 4c.

De même que dans le cas d'un point d'accès AP précédemment décrit, le périphérique objet de l'invention, sera décrit dans le cas de l'utilisation d'un signal de liaison constitué par un signal radio de manière non limitative.

En référence à la figure 4a, le périphérique sécurisé connectable à un point d'accès en réseau partagé, objet de l'invention, comporte une interface de signal de liaison 20 laquelle est constituée par une interface radio longue portée par exemple. Il comporte en outre une interface logicielle de gestion d'interface de signal de liaison 2j laquelle est constituée par une infrastructure logicielle de gestion de l'interface radio 2o précitée.

Le périphérique objet de l'invention, comporte en outre, ainsi que représenté sur la figure 4a, un module d'appairage périphérique/point d'accès 22 relié à l'interface logicielle de gestion d'interface de signal de liaison 2i et une base de données 23 reliée au module d'appairage périphérique/point d'accès 22. Selon une structure comparable à la base de données du point d'accès AP objet de l'invention, telle que décrite précédemment en liaison avec la figure 3 a, la base de données 23 peut comporter avantageusement d'une part des données temporaires et, d'autre part, des données permanentes ainsi qu'il sera décrit ci-après.

En outre, et selon un aspect remarquable du périphérique connectable à un point d'accès en réseau partagé objet de l'invention, ce dernier comporte un circuit 24 d'initialisation du périphérique par une commande locale de ce périphérique.

Bien entendu, la notion de commande locale correspond à la notion d'une commande exercée localement sur le périphérique à la seule initiative de l'utilisateur demandeur d'une connexion pour ce périphérique. De manière remarquable, le module d'appairage périphérique/point d'accès

22 intégré au périphérique objet de l'invention, permet de mesurer localement et de mémoriser la durée d'initialisation du périphérique par la commande locale puis, suite à un appairage provisoire de ce périphérique et d'un point d'accès AP tel que décrit précédemment dans la description, de recevoir au moins de ce point d'accès une valeur de la durée d'initialisation mémorisée de ce point d'accès par une commande locale d'initialisation et de comparer par comparaison d'égalité la valeur de la durée d'initialisation mesurée reçue correspondant à la valeur de la variable Tapr précédemment décrite dans la description. Si la durée d'initialisation mesurée reçue Tapr est sensiblement égale à la durée d'initialisation mesurée localement du périphérique la durée TT alors le point d'accès AP est reconnu comme point d'accès initialisé pour le périphérique demandeur d'accès, ceci par la volonté exprimée de l'utilisateur du point d'accès AP et du périphérique T considéré. Le module d'appairage périphérique/point d'accès 22 permet alors d'autoriser la poursuite de la connexion du périphérique T demandeur de connexion par appel d'une procédure d'appairage permanent ainsi que décrit précédemment. Sinon, le module d'appairage

périphérique/point d'accès 22 permet d'inhiber au niveau du périphérique T la poursuite de la connexion.

D'une manière plus spécifique, on indique relativement au périphérique sécurisé, objet de la présente invention telle que représentée en figure 4a, que l'interface logicielle de gestion d'interface radio 2\ constitutive de l'infrastructure logicielle précitée contient les éléments de programme informatique permettant d'envoyer et recevoir des trames d'une interface radio. Elle permet également de remonter vers le module d'appairage périphérique/point d'accès 22 des informations déterminées ou d'inclure dans les trames radio des informations envoyées par le module d'appairage périphérique précité. Bien entendu, l'interface logicielle ou infrastructure logicielle 2\ permet d'assurer la gestion des messages radio tels que définis précédemment dans la description relativement à la mise en œuvre du procédé objet de la présente invention.

La base de données 23 est structurée de façon qu'une partie de la base de données est volatile et permet au module d'appairage périphérique/point d'accès 22 de stocker et d'extraire des informations dont la nature est temporaire, telles que les identifiants du point d'accès AP, et une deuxième partie non volatile contenant des informations de configuration relatives au module d'appairage périphérique/point d'accès, telles que nom de réseau prédéfini dans le cas de réseaux du type IEEE 802.11 par exemple.

En outre, en référence à la figure 4a, on indique que le circuit 24 d'initialisation peut être constitué par tout circuit récepteur de signal de télécommande, par exemple à partir d'une télécommande quelconque, de manière semblable au circuit d'initialisation du point d'accès AP. Toutefois, dans un mode de mise en œuvre préférentiel, le circuit d'initialisation 24 est avantageusement constitué par un bouton de commande disposé sur le châssis du périphérique T.

Enfin, en référence à la même figure 4a, on indique que le périphérique T, objet de l'invention, outre la première interface radio 2o constituant une interface de signal de liaison à longue portée comporte avantageusement une deuxième interface de signal de liaison 25 à courte portée. La première interface radio 2o et la deuxième

interface de radio 25 peuvent alors, selon une caractéristique avantageuse du périphérique objet de la présente invention, être commutés à l'initiative du module d'appairage périphérique/point d'accès 22 pour assurer l'étape d'appairage provisoire en liaison en courte portée respectivement un appairage permanent en liaison en longue portée avec le point d'accès, conformément au procédé objet de la présente invention. Un tel mode opératoire du périphérique T objet de la présente invention sera décrit ultérieurement dans la description.

En ce qui concerne le module d'appairage périphérique/point d'accès 22 on indique que ce dernier est essentiellement de nature logicielle. Les fonctions mises en œuvre par le module précité seront maintenant décrites en liaison avec la figure 4b, laquelle représente un schéma fonctionnel de ce dernier.

L'ensemble des fonctions mises en œuvre par le module d'appairage périphérique/point d'accès 22 sont avantageusement supervisées par un organe de gestion non représenté en figure 4b, lequel permet d'articuler l'ensemble des fonctions précitées, c'est-à-dire de lancer les fonctions selon un protocole défini, lequel sera décrit ultérieurement en liaison avec la figure 4c.

Le module d'appairage périphérique/point d'accès 22 comprend, ainsi que représenté en figure 4b :

- un module Stockage/extraction de la base de données 22a. Cette fonction permet aux différentes fonctions mises en œuvre par le module d'appairage périphérique/point d'accès 22 de stoker ou d'extraire de la base de données 23 des données telles que des identifiants au niveau 2 du point d'accès PA ou de variables utilisées par le périphérique T ;

- module Supervision/bouton-poussoir 22b. Cette fonction permet de mesurer le temps d'appui TT, c'est-à-dire la valeur de la durée d'initialisation du périphérique exécutée par l'utilisateur sur le circuit tel qu'un bouton-poussoir 24. Cette fonction est en relation avec la fonction Stockage/extraction de la base de données 22a pour stocker le temps d'appui Tτ précité. Elle est en outre en relation avec la fonction Gestion connexion courte portée 22c précédemment décrite afin de paramétrer l'interface radio dès le relâchement du bouton de commande 24 par

l'utilisateur pour assurer le support d'une connexion courte portée avec le point d'accès AP. La fonction Supervision/bouton-poussoir 22b est également en relation avec une fonction Collecte des variables 22f afin d'envoyer au point d'accès AP, par l'intermédiaire de la voie radio courte portée, par exemple, la durée d'initialisation du périphérique, c'est-à-dire la valeur TT mémorisée localement. En outre, la fonction Supervision/bouton-poussoir 22b permet, de manière avantageuse, de déclencher le compteur de temps P2 précédemment décrit dans la description pour la mise en œuvre du procédé afin de permettre la protection contre toute tentative de connexion non autorisée. - module Gestion connexion courte portée 22c. Cette fonction permet d'instaurer un dialogue avec le module d'infrastructure logicielle de gestion d'interface radio 2\, afin de paramétrer l'interface radio en mode courte portée par exemple. Ce paramétrage varie en fonction de la technologie radio utilisée. Pour une technologie radio de type IEEE 802.11, le paramétrage précité peut consister à se connecter sur un nom de réseau prédéfini, par exemple "Appairage", puis à fixer une modulation radio haute à 54 Mb/s et, optionnellement, à baisser la puissance radio d'émission et de réception de l'interface radio à courte portée 25 ;

- module Envoi/réception de données radio 22cj. Cette fonction permet d'envoyer, respectivement de recevoir, des données vers l'infrastructure logicielle de gestion de l'interface radio 2\ ;

- module Identification point d'accès 22e- Cette fonction permet d'assurer l'identification du point d'accès AP. Elle reçoit, d'une part, le temps d'appui ou durée d'initialisation du périphérique Tj, provenant de la fonction supervision bouton- poussoir 22b, et, d'autre part, le temps d'appui point d'accès, c'est-à-dire la durée d'initialisation du point d'accès transmise Tapr provenant de la fonction Envoi/réception données radio 22d précitée. La fonction Identification point d'accès 22e dispose également avantageusement d'un taux d'erreur D lequel peut être différent du taux d'erreur E appliqué au point d'accès AP et provenant de la fonction Stockage/extraction de la base de données 22a. A partir des données précitées, la fonction Identification point d'accès 22e est en mesure d'identifier le point d'accès AP

comme point d'accès pré-initialisé puis initialisé pour la connexion demandée et de stocker ensuite dans la base de données 23, le résultat de l'identification ainsi exécutée. Lorsque, en outre, le résultat l'identification est positif, l'identifiant au niveau lien du point d'accès AP identifié reconnu est également stocké dans la base de données 23 ;

- module Collecte des variables 22f. Cette fonction est en relation avec la fonction Supervision/bouton-poussoir 22b et la fonction Stockage/extraction de la base de données 22a afin de collecter la durée d'initialisation du périphérique temps d'appui du périphérique TT et la valeur de la variable Ch précédemment mentionnée dans la description. Les variables précitées sont ensuite transmises à la fonction Envoi/réception données radio 22d pour transmission vers le point d'accès AP ;

- module Générateur de clés 22g. Cette fonction a pour objet d'engendrer une clé de chiffrement transmise ensuite à la fonction Envoi/réception données radio 22d pour transmission au point d'accès AP. Cette fonction est également chargée d'engendrer une clé de déchiffrement laquelle est stockée dans la base de données 23. On rappelle que lorsque la clé de chiffrement est transmise au point d'accès AP, cette clé de chiffrement est par exemple une clé publique alors que la clé de déchiffrement est au contraire une clé privée, laquelle peut être stockée dans la base de données 23 de manière sécurisée ; - module Déchiffrement information de configuration 22h- Cette fonction est chargée de déchiffrer les éléments de configuration transmis par le point d'accès AP. Dans ce but, la fonction précitée est en relation avec la base de données 23 pour récupérer la clé de déchiffrement précitée. Après déchiffrement, les éléments de configuration précités sont envoyés à une fonction Gestion connexion longue portée 22; ;

- module Gestion connexion longue portée 22j. Cette fonction, lorsque l'ensemble de la procédure d'identification est terminée, a pour objet de préparer la connexion longue portée du périphérique T vers le point d'accès AP à partir des éléments de configuration reçus. Cette fonction opère en liaison avec l'interface ou infrastructure logicielle de gestion des interfaces radio.

Une description d'un protocole du mode opératoire d'un périphérique conforme à l'objet de la présente invention, tel que décrit en liaison avec les figures 4a et 4b sera maintenant décrit en liaison avec la figure 4c.

En référence à la figure précitée, la procédure d'identification est déclenchée par un appui puis un relâchement à l'étape ST1 du bouton de commande 24 situé sur le périphérique. Cette première étape correspond au déclenchement de l'initialisation du périphérique T. Le temps d'appui du bouton de commande 24 est comptabilisé par la fonction Supervision du bouton-poussoir 22b de la figure 4b, la valeur de cette durée étant la valeur Tj. Le relâchement du bouton de commande permet en outre au périphérique T de déclencher un compteur de temps, le compteur de temps P2 précédemment décrit dans la description. En particulier, lorsque la reconnaissance mutuelle entre le point d'accès AP et le périphérique T est exécutée, toutes les étapes du procédé et du protocole représenté en figure 4c, jusqu'à l'étape de réception de la valeur de durée d'initialisation du point d'accès, valeur Tapr, doivent être exécutées dans la durée P2 déterminée par le compteur de temps précité.

A l'étape ST2 la durée d'initialisation du périphérique TT est mise en mémoire par la fonction Stockage/extraction de la base de données 22a.

A l'étape suivante ST3, le module d'appairage périphérique/point d'accès 22 met ensuite en place l'appairage provisoire sur un nom de réseau prédéfini avec le point d'accès en lien avec l'infrastructure logicielle de gestion des interfaces radio 2\. De manière optionnelle, cet appairage provisoire peut être exécuté par l'intermédiaire de la liaison radio à courte portée 2$. Dans l'exemple donné précédemment dans la description, le réseau d'accès dans cette situation est un réseau de type IEEE 802.11 dont la portée est réduite en forçant le périphérique à dialoguer avec un taux de modulation radio le plus haut possible selon les possibilités radio, par exemple 54 Mb/s et en utilisant la puissance d'émission et de réception radio la plus basse possible, par exemple 1 mW. Une modulation radio très haute combinée à une puissance d'émission/réception très basse permet de limiter l'espionnage des échanges radio. La portée restreinte permet en fait d'augmenter la sécurité des transactions et

tous les messages radio échangés jusqu'à l'étape finale d'initialisation sont échangés grâce à la liaison radio courte portée précitée.

L'étape suivante Sj4 est mise en œuvre par la fonction Collecte des variables 22f laquelle permet la collecte de la variable TT, de l'identification au niveau lien du périphérique T et, optionnellement, de la variable Ch. Ces variables sont alors transmises grâce à la fonction Envoi/réception de données radio sur la liaison radio vers le point d'accès AP. L'envoi de ces variables peut, le cas échéant, être exécuté par l'intermédiaire d'un tunnel sécurisé. Les variables précitées sont alors envoyées dans un message de valeur tel que décrit précédemment dans la description par exemple. Le périphérique T peut, optionnellement, transmettre la variable Ch indiquant à quel type d'application il accède une fois connecté au point d'accès AP, c'est-à-dire le type d'application ou le type de périphérique, tel qu'un périphérique audiovisuel par exemple, qu'il constitue.

L'étape suivante ST5 est une étape dans laquelle le module appairage périphérique/point d'accès 22 attend la réception de la valeur de durée d'initialisation du point d'accès, la valeur Tapr. Sur réponse négative au test de l'étape ST5, c'est-à-dire en l'absence de réception de la valeur de durée précitée au bout de la durée P2, la procédure d'appairage se termine sur un échec par retour à une situation de fin de connexion. En outre, sur réception de plusieurs valeurs d'initialisation de point d'accès Tap au bout de durée P2, la procédure d'appairage se termine également par un retour à une étape de fin de connexion sur un échec.

A l'étape ST6 suivante, sur réception du message de valeur contenant la variable de valeur de durée d'initialisation du point d'accès, variable Tapr, la fonction Envoi/réception données radio 22j, transmet à la fonction Identification point d'accès 22e, la valeur de la variable précitée. La fonction Identification point d'accès 22e, lit dans la base de données la variable d'erreur D et vérifie alors par comparaison d'égalité la relation :

Tapr = TT± D.

Si la relation est vérifiée, la procédure se poursuit sinon, la procédure d'appairage se termine par un échec par un retour à un état de fin de connexion. Ces

opérations sont représentées par la réponse positive, respectivement négative, au test ST6 de la figure 4c.

On rappelle, conformément à un aspect remarquable du procédé et du protocole objets de la présente invention, que les valeurs d'erreur E et D appliquées pour les applications de reconnaissance mutuelles du point d'accès AP et du périphérique T peuvent être différentes et que la comparaison d'égalité précitée peut être effectuée en prenant comme référence la valeur de durée d'initialisation locale, c'est-à-dire la valeur Tap de la durée d'initialisation du point d'accès AP, respectivement TT du périphérique T, pour exécuter chaque comparaison au niveau du point d'accès AP, respectivement du périphérique T. Ainsi, par ce mode opératoire, les deux comparaisons sont rendues totalement indépendantes en l'absence de toute affectation de qualité d'appareil maître ou esclave à l'un et/ou l'autre des équipements point d'accès AP ou terminal T.

A l'étape ST7 la relation de comparaison précitée est vérifiée et la fonction Identification/point d'accès 22e permet de stocker dans la base de données 23 l'identifiant au niveau lien du point d'accès AP. Le point d'accès AP est maintenant considéré comme reconnu et identifié comme point d'accès choisi par l'utilisateur du périphérique T demandeur de connexion.

L'étape STS suivante est une étape dans laquelle le périphérique T engendre une clé de chiffrement grâce à la fonction Générateur de clé 22g, la clé de déchiffrement correspondante étant alors mémorisée dans la base de données 23. La clé de chiffrement est envoyée au point d'accès par l'intermédiaire de l'interface radio courte portée 25. La clé engendrée est une clé publique du système RSA par exemple, la clé de déchiffrement stockée étant alors la clé privée associée à cette clé publique et stockée de manière sécurisée.

L'étape suivante Sτ9 est une étape d'attente dans laquelle le périphérique T attend la réception des éléments de configuration relatifs à la connexion longue portée à établir. Sur réponse négative au test de l'étape Sτ9 si les éléments de configuration ne sont pas reçus au bout d'une durée déterminée, la procédure d'appairage se termine sur un échec par retour à une étape de fin de connexion. Au

contraire, sur réception des éléments de configuration, c'est-à-dire en réponse positive au test de l'étape Sχ9, les éléments de configuration reçus sont ensuite déchiffrés par la fonction Déchiffrement/information de configuration 22h et envoyés à la fonction Gestion de connexion longue portée 22;. Cette situation est représentée sur réponse positive au test Sχ9 de la figure 4c.

L'étape suivante Sj11 est une étape de mise en place de la connexion longue portée à partir des éléments de configuration et de la fonction Gestion de connexion longue portée 22; précitée. Cette connexion longue portée peut être mise en œuvre sur la base d'un nouveau nom de réseau fourni avec une clé de chiffrement fournie. Suite à l'étape STU, alors la connexion entre le périphérique et le point d'accès AP est poursuivie.

En ce qui concerne l'échange des valeurs de durée d'initialisation entre le périphérique T et le point d'accès AP et réciproquement, on indique que les variables précitées peuvent être transmises dans le cadre de messages radio existants, tels que les champs supplémentaires dans les messages définis par la recommandation

IEEE 802.11, "probe request" et "probe response" par exemple.

Toutefois les valeurs d'initialisation précitées peuvent faire l'objet d'envoi de messages spécifiques, en particulier sous forme d'un message de transmission de valeur d'une durée d'initialisation, entre un point d'accès en réseau partagé et un périphérique candidat à une connexion à ce point d'accès.

Un tel message comporte en particulier, outre un champ d'adresse du destinataire du message, un champ d'adresse de l'émetteur du message et au moins un champ d'identification du message, un champ de valeur de durée d'initialisation de l'émetteur du message. Il peut comporter en outre un champ de l'adresse au niveau lien de l'émetteur du message.

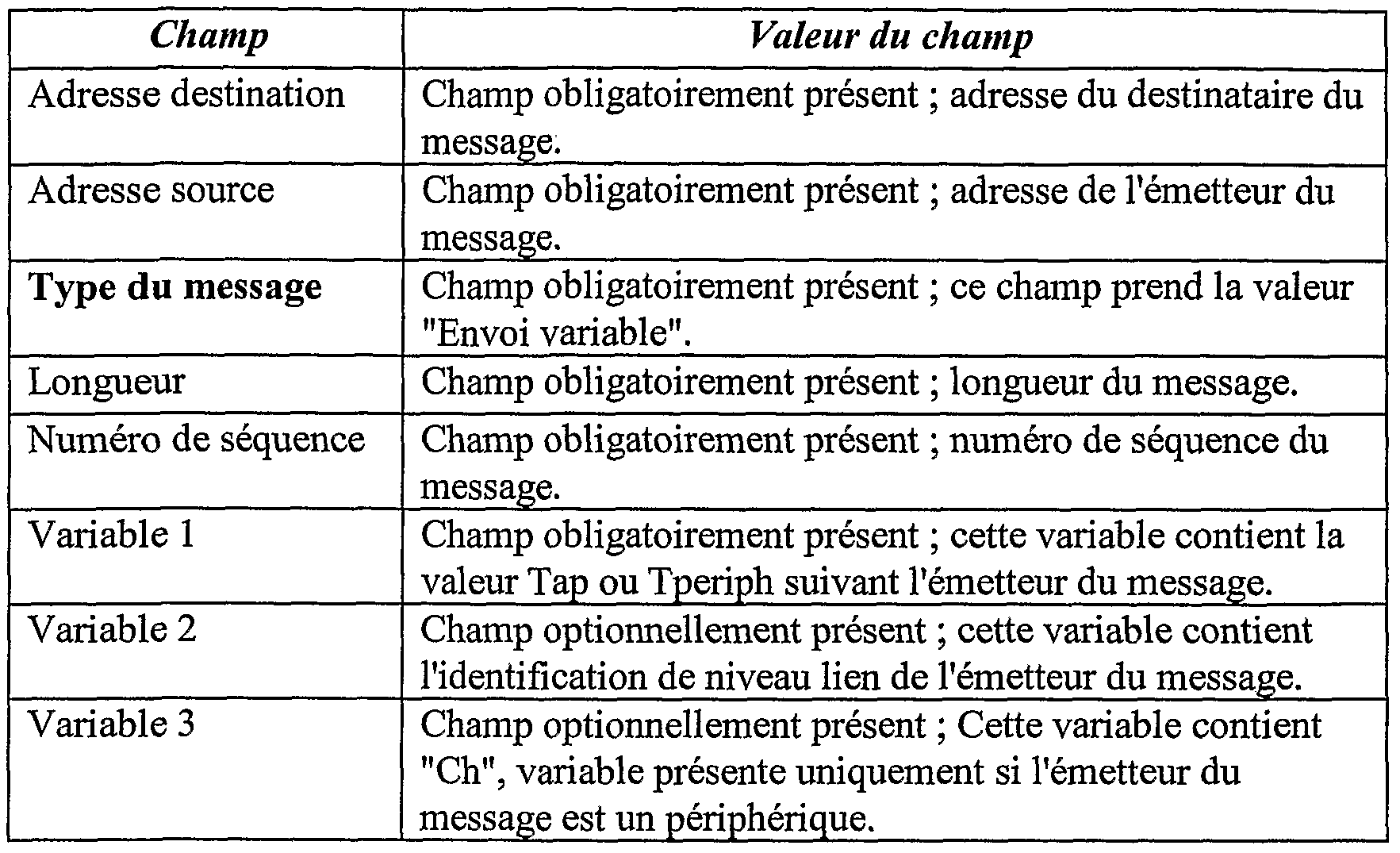

En particulier, la structure de données constitutive d'un tel message est représentée au tableau 1 ci-après.

Tableau 1

Le message de valeur ainsi constitué est envoyé par le point d'accès AP à l'étape Sap4 de la figure 3d et un message correspondant de valeur est envoyé à l'étape Sχ4 de la figure 4c avec, optionnellement, son identifiant au niveau lien et la variable Ch.

En outre, l'envoi du message de transmission de valeur précité fait l'objet de l'envoi d'un message d'acquittement d'un tel message de transmission de valeur de durée d'initialisation par l'équipement qui a reçu le message de transmission de valeur de durée d'initialisation.

Un tel message d'acquittement présente une structure de données telle que représentée au tableau 2 suivant.

Tableau 2

L'invention couvre enfin un programme d'ordinateur enregistré sur un support de mémorisation pour exécution par un ordinateur remarquable en ce que lors de l'exécution par l'ordinateur d'un point d'accès, ce programme d'ordinateur permet la mise en œuvre du procédé, au niveau du point d'accès, ainsi que décrit précédemment dans la description en liaison avec les figures 1 et 2.

On comprend en particulier que le programme d'ordinateur précité est alors implanté sur le point d'accès AP soit sous forme intégrée soit sous forme modulaire pour constituer un module d'appairage point d'accès/périphérique tel que le module I2 de la figure 3 a dans un point d'accès tel que décrit en liaison avec les figures 3 a et 3b et opérant selon les protocoles de pré-initialisation et d'initialisation décrits avec les figures 3 c et 3 d précédemment dans la description.

L'invention couvre également un programme d'ordinateur enregistré sur un support de mémorisation pour exécution par un ordinateur remarquable en ce que ce programme d'ordinateur, lorsqu'il est exécuté par l'ordinateur d'un périphérique, permet la mise en œuvre du procédé, au niveau de ce périphérique, ainsi que décrit précédemment dans la description en liaison avec la figure 1 et la figure 2.