JP6452205B2 - 衛星システムにおける鍵配布 - Google Patents

衛星システムにおける鍵配布 Download PDFInfo

- Publication number

- JP6452205B2 JP6452205B2 JP2016504704A JP2016504704A JP6452205B2 JP 6452205 B2 JP6452205 B2 JP 6452205B2 JP 2016504704 A JP2016504704 A JP 2016504704A JP 2016504704 A JP2016504704 A JP 2016504704A JP 6452205 B2 JP6452205 B2 JP 6452205B2

- Authority

- JP

- Japan

- Prior art keywords

- session key

- key

- satellite

- protected

- session

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

- 238000000034 method Methods 0.000 claims description 77

- 238000001514 detection method Methods 0.000 claims description 65

- 238000004590 computer program Methods 0.000 claims description 7

- 238000000605 extraction Methods 0.000 claims description 5

- 238000012546 transfer Methods 0.000 description 21

- 238000004891 communication Methods 0.000 description 14

- 230000005540 biological transmission Effects 0.000 description 13

- 230000007246 mechanism Effects 0.000 description 6

- 238000007726 management method Methods 0.000 description 5

- 238000013459 approach Methods 0.000 description 4

- 230000032258 transport Effects 0.000 description 3

- 230000001010 compromised effect Effects 0.000 description 2

- 230000006870 function Effects 0.000 description 2

- JJWKPURADFRFRB-UHFFFAOYSA-N carbonyl sulfide Chemical compound O=C=S JJWKPURADFRFRB-UHFFFAOYSA-N 0.000 description 1

- 230000008859 change Effects 0.000 description 1

- 238000003384 imaging method Methods 0.000 description 1

- 238000012986 modification Methods 0.000 description 1

- 230000004048 modification Effects 0.000 description 1

- 238000012544 monitoring process Methods 0.000 description 1

- 230000009046 primary transport Effects 0.000 description 1

- 230000004044 response Effects 0.000 description 1

- 230000000717 retained effect Effects 0.000 description 1

- 238000012795 verification Methods 0.000 description 1

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0819—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s)

- H04L9/0825—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s) using asymmetric-key encryption or public key infrastructure [PKI], e.g. key signature or public key certificates

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04B—TRANSMISSION

- H04B7/00—Radio transmission systems, i.e. using radiation field

- H04B7/14—Relay systems

- H04B7/15—Active relay systems

- H04B7/185—Space-based or airborne stations; Stations for satellite systems

- H04B7/18578—Satellite systems for providing broadband data service to individual earth stations

- H04B7/18593—Arrangements for preventing unauthorised access or for providing user protection

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/06—Network architectures or network communication protocols for network security for supporting key management in a packet data network

- H04L63/068—Network architectures or network communication protocols for network security for supporting key management in a packet data network using time-dependent keys, e.g. periodically changing keys

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/04—Key management, e.g. using generic bootstrapping architecture [GBA]

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04W—WIRELESS COMMUNICATION NETWORKS

- H04W12/00—Security arrangements; Authentication; Protecting privacy or anonymity

- H04W12/50—Secure pairing of devices

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L2463/00—Additional details relating to network architectures or network communication protocols for network security covered by H04L63/00

- H04L2463/062—Additional details relating to network architectures or network communication protocols for network security covered by H04L63/00 applying encryption of the keys

Landscapes

- Engineering & Computer Science (AREA)

- Computer Networks & Wireless Communication (AREA)

- Computer Security & Cryptography (AREA)

- Signal Processing (AREA)

- Computing Systems (AREA)

- Computer Hardware Design (AREA)

- General Engineering & Computer Science (AREA)

- General Physics & Mathematics (AREA)

- Aviation & Aerospace Engineering (AREA)

- Astronomy & Astrophysics (AREA)

- Physics & Mathematics (AREA)

- Radio Relay Systems (AREA)

- Mobile Radio Communication Systems (AREA)

Description

ユーザA鍵配布メッセージ:

鍵1、ユーザA向けに暗号化、12:00〜14:59の間有効

鍵2、ユーザA向けに暗号化、15:00〜17:59の間有効

ユーザB鍵配布メッセージ:

鍵1、ユーザB向けに暗号化、12:00〜14:59の間有効

鍵2、ユーザB向けに暗号化、15:00〜17:59の間有効

ユーザA鍵配布メッセージ:

鍵2、ユーザA向けに暗号化、15:00〜17:59の間有効

鍵3、ユーザA向けに暗号化、18:00〜20:59の間有効

ユーザB鍵配布メッセージ:

鍵2、ユーザB向けに暗号化、15:00〜17:59の間有効

鍵3、ユーザB向けに暗号化、18:00〜20:59の間有効

[発明の項目]

[項目1]

第1のデバイス及び第2のデバイスを備える衛星システムにおいてセッション鍵を送信する方法であって、前記第1のデバイス及び前記第2のデバイスのうちの一方が衛星であり、前記第1のデバイス及び前記第2のデバイスのうちの他方が、前記衛星に信号を送信し、及び/又は、前記衛星から信号を受信するように構成されているデバイスであり、前記方法が、

前記第1のデバイスにおいて前記セッション鍵を得るステップと、

前記第1のデバイスの秘密鍵及び前記第2のデバイスの公開鍵に基づいて、前記第1のデバイスにおいて前記セッション鍵を保護するステップと、

前記保護セッション鍵を前記第1のデバイスから前記第2のデバイスに送信するステップと、

を含む、方法。

[項目2]

前記保護セッション鍵を送信するステップが、前記保護セッション鍵、及び、前記保護セッション鍵が以前に送信されているか否かを判定するためのリプレイ検出情報を送信するステップを含む、項目1に記載の方法。

[項目3]

前記保護セッション鍵及び前記リプレイ検出情報が、鍵配布メッセージに含まれるか、又は

前記第2のデバイスが前記衛星であり、前記第1のデバイスが前記衛星にコマンドメッセージを送信するための制御局であり、前記リプレイ検出情報が、前記保護セッション鍵を含む鍵配布メッセージに結合されているコマンドメッセージに含まれる、項目2に記載の方法。

[項目4]

前記第1のデバイスが衛星であり、前記第2のデバイスが前記衛星から信号を受信するように構成されている前記デバイスであり、当該方法が、

前記衛星から前記第2のデバイスにデータストリームを送信するステップであって、前記データストリームが複数の所定部分を含む、ステップ

をさらに含み、

前記保護セッション鍵を送信するステップが、前記保護セッション鍵の所定数のバイトを前記複数の所定部分の各々に挿入することによって、前記データストリームを通じて前記保護セッション鍵を送信するステップを含む、項目1、2又は3に記載の方法。

[項目5]

前記得られたセッション鍵が、現在のセッションに後続する次のセッションに使用するための次のセッション鍵であり、前記方法が、

前記現在のセッションに使用するための現在のセッション鍵を得るステップと、

前記衛星の秘密鍵及び前記第2のデバイスの公開鍵に基づいて、前記衛星において前記現在のセッション鍵を保護するステップと、

前記データストリームを通じて前記現在のセッション鍵を送信するステップと、

前記データストリームを通じて有効性情報を送信するステップであって、前記有効性情報が、前記現在のセッション鍵が有効である期間及び前記次のセッション鍵が有効である期間を規定する、送信するステップと、

をさらに含む、項目4に記載の方法。

[項目6]

第1のデバイス及び第2のデバイスを備える衛星システムにおいてセッション鍵を得る方法であって、前記第1のデバイス及び前記第2のデバイスのうちの一方が衛星であり、前記第1のデバイス及び前記第2のデバイスのうちの他方が、前記衛星に信号を送信し、及び/又は、前記衛星から信号を受信するように構成されているデバイスであり、当該方法が、

前記第2のデバイスにおいて、前記第1のデバイスから保護セッション鍵を受信するステップと、

前記第1のデバイスの公開鍵及び前記第2のデバイスの秘密鍵に基づいて、前記第2のデバイスにおいて、前記受信された保護セッション鍵から前記セッション鍵を得るステップと、

を含む、方法。

[項目7]

前記保護セッション鍵が送信されたときの前記第1のデバイスの予測位置に関する情報を得るステップと、

前記保護セッション鍵が受信された位置が所定の誤差範囲内で前記第1のデバイスの前記予測位置と一致する場合には、前記受信された保護セッション鍵が真正であると判定するステップと、

をさらに含む、項目6に記載の方法。

[項目8]

前記第1のデバイスから前記保護セッション鍵を受信するステップは、コマンドメッセージに結合されている鍵配布メッセージにおいて前記保護セッション鍵を受信するステップを含み、前記コマンドメッセージが、前記保護セッション鍵が以前に送信されているか否かを判定するためのリプレイ検出情報を含み、当該方法が、

前記鍵配布メッセージに結合されている前記コマンドメッセージが以前に送信されていないことを前記リプレイ検出情報が示す場合には、前記保護セッション鍵が以前に送信されていないと判定するステップをさらに含む、項目6又は7に記載の方法。

[項目9]

前記第1のデバイスが前記衛星であり、前記第2のデバイスが前記衛星から信号を受信するように構成されている前記デバイスであり、前記衛星から前記保護セッション鍵を受信するステップが、

前記第2のデバイスにおいて前記衛星からデータストリームを受信するサブステップであって、前記データストリームは複数の所定部分を含む、サブステップと、

前記複数の所定部分の各々から前記保護セッション鍵の所定数のバイトを抽出するサブステップと、

前記保護セッション鍵の前記抽出されたバイトを結合して、前記保護セッション鍵を得るサブステップと、

を含む、項目6又は7に記載の方法。

[項目10]

前記得られたセッション鍵が、現在のセッションに後続する次のセッションに使用するための次のセッション鍵であり、当該方法が、

前記データストリームを通じて、前記現在のセッションに使用するための現在の保護セッション鍵、及び、前記現在のセッション鍵が有効である期間及び前記次のセッション鍵が有効である期間を規定する有効性情報を受信するステップと、

前記衛星の公開鍵及び前記第2のデバイスの秘密鍵に基づいて、前記第2のデバイスにおいて前記現在の保護セッション鍵から前記現在のセッション鍵を得るステップと、

前記データストリームを通じて保護データが送信された時刻に関する情報を得るステップと、

前記得られた情報が、前記現在のセッション鍵が有効である前記期間の間に前記保護データが送信されたことを示す場合、前記現在のセッション鍵に基づいて前記保護データにアクセスするか、又は、前記得られた情報が、前記次のセッション鍵が有効である前記期間の間に前記保護データが送信されたことを示す場合、前記次のセッション鍵に基づいて前記保護データにアクセスするステップと、

をさらに含む、項目9に記載の方法。

[項目11]

コンピュータプログラムを格納するように構成されているコンピュータ可読記憶媒体であって、前記コンピュータプログラムは、デバイスによって実行されると、前記デバイスに、項目1〜10のいずれか一項に記載の方法を実施させる、コンピュータ可読記憶媒体。

[項目12]

第1のデバイスであって、

セッション鍵を得るように構成されている鍵取得モジュールと、

前記第1のデバイスの秘密鍵、及び、保護されたセッション鍵が送信されるべき第2のデバイスの公開鍵に基づいて、前記得られたセッション鍵を保護するように構成されている鍵保護モジュールと、

前記保護セッション鍵を前記第2のデバイスに送信するように構成されている送信機と、

を備え、

前記第1のデバイス及び/又は前記第2のデバイスが衛星である、第1のデバイス。

[項目13]

前記第1のデバイスが、前記保護セッション鍵が以前に送信されているか否かを判定するためのリプレイ検出情報を生成するように構成されているリプレイ情報生成器をさらに備え、

前記送信機が、前記保護セッション鍵及び前記リプレイ検出情報を前記第2のデバイスに送信するように構成されている、項目12に記載の第1のデバイス。

[項目14]

前記第1のデバイスが、前記第2のデバイスにデータストリームを送信するように構成されている衛星であり、前記データストリームが複数の所定部分を含み、前記送信機が、前記保護セッション鍵の所定数のバイトを前記複数の所定部分の各々に挿入することによって、前記データストリームを通じて前記保護セッション鍵を送信するように構成されているか、又は

前記第2のデバイスが前記衛星であり、前記第1のデバイスが、コマンドメッセージを前記衛星に送信するための制御局であり、前記送信機が、前記保護セッション鍵を含む鍵配布メッセージに結合されているコマンドメッセージに前記リプレイ検出情報を含めるように構成されている、項目12又は13に記載の第1のデバイス。

[項目15]

第2のデバイスから信号を受信するための第1のデバイスであって、前記第1のデバイスが、

前記第2のデバイスから保護セッション鍵を受信するように構成されている受信機と、

前記第1のデバイスの秘密鍵、及び、前記保護セッション鍵が受信された前記第2のデバイスの公開鍵に基づいて、前記保護セッション鍵から前記セッション鍵を得るように構成されている鍵抽出モジュールと、

を備え、

前記第1のデバイス及び/又は前記第2のデバイスが衛星である、第1のデバイス。

Claims (12)

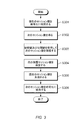

- 衛星と前記衛星から信号を受信するように構成されているデバイスとを備える衛星システムにおいてセッション鍵を送信する方法であって、前記方法が、

前記衛星において前記セッション鍵を得るステップと、

前記衛星の秘密鍵及び前記デバイスの公開鍵に基づいて、前記衛星において前記セッション鍵を保護するステップと、

前記保護セッション鍵を前記衛星から前記デバイスに送信するステップであって、前記保護セッション鍵を送信するステップが、複数の所定部分を含むデータストリームを通じて、前記保護セッション鍵の所定数のバイトを前記複数の所定部分の各々に挿入することによって、前記保護セッション鍵を送信するステップを含む、ステップと、

を含む、方法。 - 前記保護セッション鍵を送信するステップが、前記保護セッション鍵、及び、前記保護セッション鍵が以前に送信されているか否かを判定するためのリプレイ検出情報を送信するステップを含む、請求項1に記載の方法。

- 前記保護セッション鍵及び前記リプレイ検出情報が、鍵配布メッセージに含まれる、請求項2に記載の方法。

- 前記得られたセッション鍵が、現在のセッションに後続する次のセッションに使用するための次のセッション鍵であり、前記方法が、

前記現在のセッションに使用するための現在のセッション鍵を得るステップと、

前記衛星の秘密鍵及び前記デバイスの公開鍵に基づいて、前記衛星において前記現在のセッション鍵を保護するステップと、

前記データストリームを通じて前記現在のセッション鍵を送信するステップと、

前記データストリームを通じて有効性情報を送信するステップであって、前記有効性情報が、前記現在のセッション鍵が有効である期間及び前記次のセッション鍵が有効である期間を規定する、送信するステップと、

をさらに含む、請求項1、2又は3に記載の方法。 - 衛星と前記衛星から信号を受信するように構成されているデバイスとを備える衛星システムにおいてセッション鍵を得る方法であって、当該方法が、

前記デバイスにおいて、前記衛星からデータストリームを受信するステップであり、前記データストリームは複数の所定部分を含む、ステップと、

前記複数の所定部分の各々から保護セッション鍵の所定数のバイトを抽出するステップと、

前記保護セッション鍵の前記抽出されたバイトを結合して、前記保護セッション鍵を得るステップと、

前記衛星の公開鍵及び前記デバイスの秘密鍵に基づいて、前記デバイスにおいて、前記受信された保護セッション鍵から前記セッション鍵を得るステップと、

を含む、方法。 - 前記保護セッション鍵が送信されたときの前記衛星の予測位置に関する情報を得るステップと、

前記保護セッション鍵が受信された位置が所定の誤差範囲内で前記衛星の前記予測位置と一致する場合には、前記受信された保護セッション鍵が真正であると判定するステップと、

をさらに含む、請求項5に記載の方法。 - 前記得られたセッション鍵が、現在のセッションに後続する次のセッションに使用するための次のセッション鍵であり、当該方法が、

前記データストリームを通じて、前記現在のセッションに使用するための現在の保護セッション鍵、及び、前記現在のセッション鍵が有効である期間及び前記次のセッション鍵が有効である期間を規定する有効性情報を受信するステップと、

前記衛星の公開鍵及び前記デバイスの秘密鍵に基づいて、前記デバイスにおいて前記現在の保護セッション鍵から前記現在のセッション鍵を得るステップと、

前記データストリームを通じて保護データが送信された時刻に関する情報を得るステップと、

前記得られた情報が、前記現在のセッション鍵が有効である前記期間の間に前記保護データが送信されたことを示す場合、前記現在のセッション鍵に基づいて前記保護データにアクセスするか、又は、前記得られた情報が、前記次のセッション鍵が有効である前記期間の間に前記保護データが送信されたことを示す場合、前記次のセッション鍵に基づいて前記保護データにアクセスするステップと、

をさらに含む、請求項5又は6に記載の方法。 - コンピュータプログラムを格納するように構成されているコンピュータ可読記憶媒体であって、前記コンピュータプログラムは、衛星によって実行されると、前記衛星に、請求項1〜4のいずれか一項に記載の方法を実施させる、コンピュータ可読記憶媒体。

- コンピュータプログラムを格納するように構成されているコンピュータ可読記憶媒体であって、前記コンピュータプログラムは、衛星から信号を受信するように構成されているデバイスによって実行されると、前記デバイスに、請求項5〜7のいずれか一項に記載の方法を実施させる、コンピュータ可読記憶媒体。

- 衛星であって、

セッション鍵を得るように構成されている鍵取得モジュールと、

前記衛星の秘密鍵、及び、保護されたセッション鍵が送信されるべきデバイスの公開鍵に基づいて、前記得られたセッション鍵を保護するように構成されている鍵保護モジュールと、

前記保護セッション鍵を前記デバイスに送信するように構成されている送信機であり、該送信機が、複数の所定部分を含むデータストリームを通じて、前記保護セッション鍵の所定数のバイトを前記複数の所定部分の各々に挿入することによって、前記保護セッション鍵を送信するように構成されている、送信機と、

を備える衛星。 - 前記衛星が、前記保護セッション鍵が以前に送信されているか否かを判定するためのリプレイ検出情報を生成するように構成されているリプレイ情報生成器をさらに備え、

前記送信機が、前記保護セッション鍵及び前記リプレイ検出情報を前記デバイスに送信するように構成されている、請求項10に記載の衛星。 - 衛星から信号を受信するためのデバイスであって、前記デバイスが、

前記衛星からデータストリームを受信するように構成されている受信機であり、前記データストリームは複数の所定部分を含む、受信機と、

前記複数の所定部分の各々から保護セッション鍵の所定数のバイトを抽出し、前記保護セッション鍵の前記抽出されたバイトを結合して、前記保護セッション鍵を取得し、前記デバイスの秘密鍵、及び、前記保護セッション鍵が受信された前記衛星の公開鍵に基づいて前記保護セッション鍵から前記セッション鍵を得るように構成されている鍵抽出モジュールと、

を備えるデバイス。

Applications Claiming Priority (3)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| EP13275084.5 | 2013-03-28 | ||

| EP13275084.5A EP2785010A1 (en) | 2013-03-28 | 2013-03-28 | Key distribution in a satellite system |

| PCT/EP2014/056354 WO2014154890A1 (en) | 2013-03-28 | 2014-03-28 | Key distribution in a satellite system |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2016514914A JP2016514914A (ja) | 2016-05-23 |

| JP6452205B2 true JP6452205B2 (ja) | 2019-01-16 |

Family

ID=48047932

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2016504704A Active JP6452205B2 (ja) | 2013-03-28 | 2014-03-28 | 衛星システムにおける鍵配布 |

Country Status (6)

| Country | Link |

|---|---|

| US (1) | US10069624B2 (ja) |

| EP (2) | EP2785010A1 (ja) |

| JP (1) | JP6452205B2 (ja) |

| CA (1) | CA2908197C (ja) |

| ES (1) | ES2831314T3 (ja) |

| WO (1) | WO2014154890A1 (ja) |

Families Citing this family (15)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US9673889B2 (en) | 2014-10-15 | 2017-06-06 | Spire Global, Inc. | Satellite operating system, architecture, testing and radio communication system |

| US9509679B2 (en) | 2014-11-21 | 2016-11-29 | Dropbox, Inc. | System and method for non-replayable communication sessions |

| US9961056B2 (en) * | 2015-01-07 | 2018-05-01 | Cyph, Inc. | Method of deniable encrypted communications |

| US10355854B2 (en) * | 2015-12-17 | 2019-07-16 | Intel Corporation | Privacy preserving group formation with distributed content key generation |

| JP6721832B2 (ja) * | 2016-08-24 | 2020-07-15 | 富士通株式会社 | データ変換プログラム、データ変換装置及びデータ変換方法 |

| GB2569530B (en) * | 2017-12-13 | 2022-06-01 | Arqit Ltd | Quantum protection of telemetry tracking and command links |

| US11546138B2 (en) * | 2018-09-28 | 2023-01-03 | Benjamin Allan Mord | Information integrity in blockchain and related technologies |

| CN109688583B (zh) * | 2018-12-03 | 2022-04-29 | 武汉船舶通信研究所(中国船舶重工集团公司第七二二研究所) | 一种星地通信系统中的数据加密方法 |

| CN109639609B (zh) * | 2018-12-18 | 2021-03-09 | 中国电子科技集团公司第五十四研究所 | 基于ccsds传输结构的多速率多调制方式商用数传发射装置 |

| CN111404666B (zh) * | 2019-01-02 | 2024-07-05 | 中国移动通信有限公司研究院 | 一种密钥生成方法、终端设备及网络设备 |

| WO2021011282A1 (en) * | 2019-07-12 | 2021-01-21 | Mord Benjamin Allan | Custodial integrity for virtual digital assets and related technologies |

| CN112104874A (zh) * | 2020-08-26 | 2020-12-18 | 西安万像电子科技有限公司 | 数据传输方法及系统 |

| DE102020132178A1 (de) * | 2020-12-03 | 2022-06-09 | Deutsches Zentrum für Luft- und Raumfahrt e.V. | Verfahren zur Datenübertragung von einem Raumfahrzeug zum Boden über einen optischen Freiraumkanal |

| CN113660026B (zh) * | 2021-07-26 | 2022-08-16 | 长光卫星技术股份有限公司 | 基于多用户自主访问控制的卫星安全管理方法 |

| CN117156433B (zh) * | 2023-10-31 | 2024-02-06 | 航天宏图信息技术股份有限公司 | 卫星互联网密钥管理分发方法、装置和部署架构 |

Family Cites Families (16)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPS6346028A (ja) * | 1986-08-13 | 1988-02-26 | Kokusai Denshin Denwa Co Ltd <Kdd> | 暗号鍵配布方式 |

| JPH03113583A (ja) | 1989-09-27 | 1991-05-14 | Pentel Kk | 文字認識方法 |

| JPH03113583U (ja) * | 1990-03-02 | 1991-11-20 | ||

| US5481613A (en) * | 1994-04-15 | 1996-01-02 | Northern Telecom Limited | Computer network cryptographic key distribution system |

| US6377558B1 (en) * | 1998-04-06 | 2002-04-23 | Ericsson Inc. | Multi-signal transmit array with low intermodulation |

| JP4273535B2 (ja) * | 1998-05-12 | 2009-06-03 | ソニー株式会社 | データ伝送制御方法、データ伝送システム、データ受信装置及びデータ送信装置 |

| US7055027B1 (en) * | 1999-03-22 | 2006-05-30 | Microsoft Corporation | System and method for trusted inspection of a data stream |

| JP2004280401A (ja) * | 2003-03-14 | 2004-10-07 | Toshiba Corp | コンテンツ配信システム、装置及びプログラム |

| CA2570417A1 (en) * | 2003-06-13 | 2004-12-23 | A. Stephen Harvey | Security system including a method and system for acquiring gps satellite position |

| US20050204139A1 (en) * | 2004-03-10 | 2005-09-15 | Helland Patrick J. | Service broker security |

| US7583629B2 (en) * | 2004-04-19 | 2009-09-01 | Lg Electronics Inc. | Referencing of downlink channels in wireless communication system |

| WO2007066668A1 (ja) * | 2005-12-07 | 2007-06-14 | Tokyo Denki University | 交換ノード、通信システム及び交換ノード制御方法 |

| US7577257B2 (en) * | 2006-12-21 | 2009-08-18 | Verizon Services Operations, Inc. | Large scale quantum cryptographic key distribution network |

| JP5178163B2 (ja) * | 2007-11-27 | 2013-04-10 | 三菱電機株式会社 | セキュリティ支援装置 |

| CN101286840B (zh) * | 2008-05-29 | 2014-07-30 | 西安西电捷通无线网络通信股份有限公司 | 一种利用公钥密码技术的密钥分配方法及其系统 |

| JP2010087888A (ja) * | 2008-09-30 | 2010-04-15 | Onkyo Corp | 暗号鍵配信システム、暗号鍵配信サーバ、コンテンツ配信サーバ、及びクライアント |

-

2013

- 2013-03-28 EP EP13275084.5A patent/EP2785010A1/en not_active Ceased

-

2014

- 2014-03-28 CA CA2908197A patent/CA2908197C/en active Active

- 2014-03-28 ES ES14713482T patent/ES2831314T3/es active Active

- 2014-03-28 WO PCT/EP2014/056354 patent/WO2014154890A1/en active Application Filing

- 2014-03-28 JP JP2016504704A patent/JP6452205B2/ja active Active

- 2014-03-28 EP EP14713482.9A patent/EP2979421B1/en active Active

- 2014-03-28 US US14/780,988 patent/US10069624B2/en active Active

Also Published As

| Publication number | Publication date |

|---|---|

| US20160056957A1 (en) | 2016-02-25 |

| ES2831314T3 (es) | 2021-06-08 |

| WO2014154890A1 (en) | 2014-10-02 |

| CA2908197A1 (en) | 2014-10-02 |

| EP2785010A1 (en) | 2014-10-01 |

| EP2979421B1 (en) | 2020-10-07 |

| EP2979421A1 (en) | 2016-02-03 |

| CA2908197C (en) | 2021-04-20 |

| US10069624B2 (en) | 2018-09-04 |

| JP2016514914A (ja) | 2016-05-23 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP6452205B2 (ja) | 衛星システムにおける鍵配布 | |

| US11316677B2 (en) | Quantum key distribution node apparatus and method for quantum key distribution thereof | |

| KR101032016B1 (ko) | 제약된 암호 키 | |

| US20130251152A1 (en) | Key transport protocol | |

| WO2019115984A1 (en) | Quantum protection of telemetry tracking and command links | |

| KR20210124368A (ko) | 에폭 키 교환을 이용한 종단간 이중 래칫 암호화 | |

| US20190215150A1 (en) | Secure Data Transmission | |

| US20060104442A1 (en) | Method and apparatus for receiving broadcast content | |

| US11716367B2 (en) | Apparatus for monitoring multicast group | |

| US8447033B2 (en) | Method for protecting broadcast frame | |

| CN113726527A (zh) | 一种野外作业场景下的量子安全数据保护方法 | |

| EP2892206B1 (en) | System and method for push framework security | |

| Mundt et al. | General security considerations of LoRaWAN version 1.1 infrastructures | |

| CN111698263B (zh) | 一种北斗卫星导航数据的传输方法和系统 | |

| KR20190040443A (ko) | 스마트미터의 보안 세션 생성 장치 및 방법 | |

| KR101609095B1 (ko) | 콘텐츠 전송 네트워크에서의 데이터 보안 장치 및 그 방법 | |

| US20090147956A1 (en) | Sharing a Secret Element | |

| KR100864092B1 (ko) | 블록암호의 블록 체이닝 모드를 사용한 패킷 암호화 방법,이를 이용한 패킷 암/복호화 서비스 제공 방법 | |

| KR100794792B1 (ko) | 브로드캐스트 프레임 보호 방법 | |

| US20100322427A1 (en) | Method for managing encryption keys in a communication network | |

| CN118316613A (zh) | 轻量级信道加密方法、装置、设备和存储介质 | |

| EP1813050A1 (en) | Method and apparatus for receiving broadcast content | |

| KR20120116095A (ko) | 계층 구조를 갖는 무선 자율 로봇 네트워크 시스템 및 그 시스템에서의 자율 로봇 인증 방법 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20160510 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20170207 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20180313 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20180613 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20181113 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20181207 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 6452205 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |