JP5533507B2 - Event-compatible temporary password generator - Google Patents

Event-compatible temporary password generator Download PDFInfo

- Publication number

- JP5533507B2 JP5533507B2 JP2010219028A JP2010219028A JP5533507B2 JP 5533507 B2 JP5533507 B2 JP 5533507B2 JP 2010219028 A JP2010219028 A JP 2010219028A JP 2010219028 A JP2010219028 A JP 2010219028A JP 5533507 B2 JP5533507 B2 JP 5533507B2

- Authority

- JP

- Japan

- Prior art keywords

- access information

- temporary password

- unit

- access

- business telephone

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

- 230000005540 biological transmission Effects 0.000 claims description 97

- 238000010295 mobile communication Methods 0.000 claims description 6

- 230000004044 response Effects 0.000 claims description 5

- 238000009434 installation Methods 0.000 claims description 2

- 238000000034 method Methods 0.000 description 32

- 230000008569 process Effects 0.000 description 26

- 238000004891 communication Methods 0.000 description 14

- 238000010586 diagram Methods 0.000 description 7

- 238000012217 deletion Methods 0.000 description 6

- 230000037430 deletion Effects 0.000 description 6

- 238000013500 data storage Methods 0.000 description 4

- 230000007246 mechanism Effects 0.000 description 2

- 238000012545 processing Methods 0.000 description 2

- 238000012905 input function Methods 0.000 description 1

- 230000011664 signaling Effects 0.000 description 1

- 230000005236 sound signal Effects 0.000 description 1

- 230000007704 transition Effects 0.000 description 1

Images

Description

本発明は、イベント対応一時パスワード生成装置に係り、ネットワークを介してセキュアに所定の情報へアクセスするためのパスワードを生成するイベント対応一時パスワード生成装置に関する。 The present invention relates to an event-related temporary password generation device, and more particularly to an event-related temporary password generation device that generates a password for securely accessing predetermined information via a network.

従来、インターネットやイントラネットからセキュアに所定の情報へアクセスするには、不正アクセスできないように本人認証を行ない、アクセスを規制する仕組みが設けられている。 2. Description of the Related Art Conventionally, in order to securely access predetermined information from the Internet or an intranet, there has been provided a mechanism for restricting access by performing personal authentication so as to prevent unauthorized access.

例えば、特許文献1には、携帯端末がインターネットから所定のシステムに容易にアクセスするための認証技術を開示されてている。

For example,

認証サーバは、予め携帯端末の電話番号と利用者IDを関連付けて登録し、所定のシステムへアクセスする携帯端末を管理している。携帯端末から特定の認証サーバに接続し利用者IDを指定すると、利用者IDを受信した認証サーバは、入力された利用者IDと携帯電話番号の照合を行なう。一致した場合、認証サーバは、ログイン用ワンタイムパスワードを携帯端末に送信する。認証サーバからのログイン用ワンタイムパスワードを受け取った携帯端末の利用者は、受け取ったログイン用ワンタイムパスワードと利用者IDにより、インターネットを経由して所定のシステムにアクセスする。 The authentication server manages a mobile terminal that accesses a predetermined system by previously registering the telephone number of the mobile terminal and a user ID in association with each other. When a mobile terminal connects to a specific authentication server and designates a user ID, the authentication server that receives the user ID collates the input user ID with the mobile phone number. If they match, the authentication server transmits a login one-time password to the portable terminal. The user of the mobile terminal that has received the login one-time password from the authentication server accesses a predetermined system via the Internet using the received login one-time password and user ID.

特許文献1の技術では予め携帯端末の電話番号、利用者IDを認証サーバに登録する必要がある。特定の会議など、未登録の部外者が情報にアクセスしたい場合、事前に電話番号および利用者IDを認証サーバに登録する必要が生じる。

In the technique of

本発明は、上記事情に鑑みてなされたものである。本発明の目的は、事前に電話番号および利用者IDを登録すること無く、セキュアかつ簡易に所定の情報にアクセスすることを可能とする技術を提供することにある。 The present invention has been made in view of the above circumstances. An object of the present invention is to provide a technique that enables secure and easy access to predetermined information without registering a telephone number and a user ID in advance.

上述した課題は、移動通信端末がネットワークを介して所定の情報へアクセスする際に必要な一時パスワードを生成し、生成した一時パスワードを所定の宛先へ送信するイベント対応一時パスワード生成装置において、予め定められたイベントが発生した場合に、有効期限が存在する一時パスワードを生成する一時パスワード生成手段と、一時パスワード生成手段が生成した一時パスワードを所定の情報へのアクセスを制限するいずれかのアクセス制限装置および移動通信端末または移動通信端末の操作者へ通知するいずれかの一時パスワード通知装置へ送信する一時パスワード送信手段と、イベントに対応して一時パスワードを送信すべきアクセス制限装置および一時パスワード通知装置の識別情報または設置場所情報を登録する送信先登録手段と、を有し、一時パスワード生成手段は、発生したイベントに対応して一時パスワードを生成し、一時パスワード送信手段は、送信先登録手段を参照して、当該イベントに対応する送信先を特定し、特定した送信先のアクセス制限装置および一時パスワード通知装置へ、一時パスワード生成手段が生成した一時パスワードを送信するイベント対応一時パスワード生成装置により、達成できる。 The above-described problem is determined in advance in an event-corresponding temporary password generation device that generates a temporary password necessary for a mobile communication terminal to access predetermined information via a network and transmits the generated temporary password to a predetermined destination. A temporary password generating means for generating a temporary password having an expiration date, and any access restriction device for restricting access to predetermined information by the temporary password generated by the temporary password generating means when an event occurs. A temporary password transmitting means for transmitting to the mobile communication terminal or any one of the temporary password notification devices for notifying the operator of the mobile communication terminal, and an access restriction device and a temporary password notification device for transmitting the temporary password in response to the event. Destination registration for registering identification information or installation location information A temporary password generating unit that generates a temporary password in response to the event that has occurred, and the temporary password transmitting unit refers to the transmission destination registration unit to identify a transmission destination corresponding to the event This can be achieved by the event-corresponding temporary password generation device that transmits the temporary password generated by the temporary password generation means to the access restriction device and temporary password notification device of the specified transmission destination.

本発明によれば、WANにしか接続できない端末からセキュアかつ簡易に所定の情報にアクセスすることができる。 According to the present invention, it is possible to securely and easily access predetermined information from a terminal that can only be connected to the WAN.

以下本発明の実施の形態について、実施例を用い図面を参照しながら詳細に説明する。なお、実質同一部位には、同じ参照番号を振り、説明は繰り返さない。 Hereinafter, embodiments of the present invention will be described in detail with reference to the drawings using examples. Note that the same reference numerals are assigned to substantially the same parts, and description thereof will not be repeated .

図1を参照して、パスワード生成送信システム100の構成を説明する。図1において、パスワード生成送信システム100は、LAN5に接続されたファイルサーバ1と、ビジネス電話機2と、ビジネス電話サーバ3と、ルータ/GW7と、WAN6と、WAN6と接続された携帯端末4とから構成されている。以下の実施例では、パスワード生成送信システム100は、ビジネス電話システムと連携させているが、これに限られない。

The configuration of the password generation /

ファイルサーバ1は、ディレクトリ構造を有し、各ディレクトリの配下に各ファイルを記憶している。また、ファイルサーバ1は、携帯端末4から特定のディレクトリまたは特定のファイルにアクセスさせるための認証を行なう。そのため、ファイルサーバ1は、アクセスを許可するためのIDとパスワードを生成する。ファイルサーバ1は、ディレクトリ名またはファイル名を含むURIと、生成したIDとパスワードをアクセス情報としてLAN5上のビジネス電話機2に送信する。

The

ビジネス電話機2は、ビジネス電話サーバ3の配下で通常のビジネス電話機能を実現する。また、ビジネス電話機2は、ファイルサーバ1からアクセス情報を受信し、出力する。その出力は、1次元または2次元バーコードをLCDに表示する方法で行なう。しかし、スピーカから音声信号として出力しても良い。

The

ビジネス電話サーバ3は、ビジネス電話機2の情報(電話番号、IPアドレス)を登録するレジスト機能、ビジネス電話機2が送受信するシグナリングメッセージの転送を行なうプロキシ機能を有する。ファイルサーバ1は、このビジネス電話サーバ3からビジネス電話機2の情報を取得する。

The

携帯端末4は、WAN6に直接アクセスすることは可能だが、LANにアクセスすることはできない。携帯端末4は、ビジネス電話機2から出力されたアクセス情報を取得する。その取得方法は、1次元または2次元バーコードを内蔵カメラで撮影することによって取り込む。また、外部マイクから入力された音声を取得するようにしてもよい。携帯端末4は、取得したアクセス情報を使いWAN6からファイルサーバ1の特定ディレクトリまたは特定ファイルにアクセスする。携帯端末4は、アクセスする手段としてHTTP等の通信プロトコルとブラウジング機能を使う。

The

図2を参照してファイルサーバ1の構成を説明する。図2において、ファイルサーバ1は、通信部10と、データ保存部11と、アクセス情報送信設定部12と、ビジネス電話情報取得部13と、設定保存部14と、アクセス情報生成部15と、アクセス情報送信部16と、認証部17と、Webサーバ部18とから構成される。設定保存部14は、アクセス情報テーブル19を保持する。

The configuration of the

通信部10は、LAN5との物理的インタフェースである。また、通信部10は、TCP/IPやHTTP等のプロトコル全般を制御する。データ保存部11は、通信部10、Webサーバ部18を介し、LAN5およびルータ/GW7を介してWANからのアクセスが可能である。また、データ保存部11は、ファイル毎に場所を示す記述(URI)と関連付けされている。

The

アクセス情報送信設定部12は、データ保存部11のデータを管理するユーザ(例えば会議のコーディネータ)から、アクセス情報を送信するビジネス電話機2の指定、アクセス情報を送信する日時の指定、アクセスを許可するデータのURIの指定、アクセス有効期限の指定を受け付ける。アクセス情報送信設定部12は、受け付けた情報を設定保存部14に保存する。アクセス情報送信設定部12は、アクセス情報を送信するビジネス電話機2の情報(電話番号に関連付けられたIPアドレス)について、ビジネス電話情報取得部13がビジネス電話サーバ3のレジスト機能から取得した情報を設定保存部14に保存する。

The access information

設定保存部14は、アクセス情報送信設定部12で設定された内容を保存する。また、設定保存部14は、設定された内容を監視する。設定保存部14は、アクセス情報送信日時に達した要件またはアクセス期限に達した要件があった場合、その設定内容と共にアクセス情報生成部15に通知する。

The setting

アクセス情報生成部15は、設定保存部14からの通知に従う。アクセス情報生成部15は、アクセス情報送信の通知であれば、ランダムにIDとパスワードを生成し、ファイルが存在する場所を示すURI、送信先のビジネス電話機2のアドレスと共にアクセス情報送信部16に引き渡す。更に、アクセス情報生成部15は、生成したIDとパスワードとファイルのURIを認証部17に引き渡し、認証情報として関連付けを指示する。

The access

設定保存部14からの通知が、アクセス情報解除であれば、アクセス情報生成部15は、ビジネス電話機2のアドレスと共にアクセス情報送信部16に引き渡す。更に、アクセス情報生成部15は、認証部17にIDとパスワードとURIの関連付けを解除するよう指示する。

If the notification from the setting

アクセス情報送信部16は、ビジネス電話機2に対して、アクセス情報やアクセス情報解除の指示を送信する。認証部17は、アクセス情報生成部15の指示に従いIDとパスワードとURIの関連付けや関連付けの解除を行なう。更に、認証部17は、通信部10を介したアクセスに対し、IDとパスワードとURIの照合を行ない、合致したもののみアクセスを許可すべくWebサーバ部18に指示する。Webサーバ部18は、Webブラウザなどのクライアントソフトウェアの要求に応じてネットワークを介してURIで指定されたファイルのデータを送信する。

The access

図3を参照して、アクセス情報テーブル19を説明する。図3において、アクセス情報テーブル19は、内線電話番号191と、IPアドレス192と、アクセス情報送信日時193と、アクセスを許可するURI194と、アクセス有効期限195とから構成される。

The access information table 19 will be described with reference to FIG. In FIG. 3, the access information table 19 includes an

内線電話番号191は、アクセス情報送信先のビジネス電話機2の内線電話番号を記録する。IPアドレス192は、内線電話番号191に対するIPアドレスを記録する。このIPアドレスは、ビジネス電話情報取得部13がフィールド191の内線電話番号をビジネス電話サーバ3に通知して取得する。なお、ビジネス電話サーバ3は、予めビジネス電話機2から内線電話番号とIPアドレスが登録されている。アクセス情報送信日時193は、ビジネス電話機2にアクセス情報を送信する日時を記録する。アクセスを許可するURI194はアクセスを許可するURIを記録する。アクセス有効期限195はフィールド194のURIへのアクセス有効期限を記録する。

The

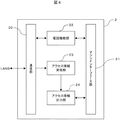

図4を参照して、ビジネス電話機2の構成を説明する。図4において、ビジネス電話機2は、通信部20と、マンマシンインターフェース21と、電話機能部22と、アクセス情報受信部23と、アクセス情報出力部24とから構成される。

The configuration of the

通信部20は、LAN5との物理的インタフェースである。通信部20は、TCP/IPやSIP等のプロトコル全般を有する。マンマシンインターフェース部21は、表示、音声入出力、操作キーなどを有する。電話機能部22は、ビジネス電話機能全般を制御する。アクセス情報受信部23は、ファイルサーバ1からアクセス情報を受信し、アクセス情報出力部24に引き渡す。アクセス情報を受けたアクセス情報出力部24は、そのアクセス情報を記憶する。アクセス情報出力部24は、ユーザがマンマシンインターフェース部21の操作キー等を操作することで発生するアクセス情報要求のイベントを検知すると、記憶したアクセス情報(バーコード)をマンマシンインターフェース部21の画面上に表示する。

The

図5を参照して、アクセス情報伝達の動作シーケンスを説明する。図5において、データの管理者は、図示しないPCを利用して、ファイルサーバ1に対し、アクセス情報送信の設定を行なう。ファイルサーバ1は、設定で指定されたビジネス電話機2の情報(内線電話番号に対するIPアドレス)をビジネス電話サーバ3から取得する(S100)。ファイルサーバ1は、設定された内容(アクセス情報送信日時、有効期限、ファイルのURI)とステップ100で取得したビジネス電話のアドレスを保存する(S101)。ファイルサーバ1は、設定保存されたアクセス情報送信要件のうち送信日時に達した要件に対し、ランダムにIDとパスワードを生成する(S102)。ファイルサーバ1は、ステップ102で生成したID、パスワードと、設定保存されているアクセスを許可するファイルのURIをアクセス情報として、設定保存されている送信先ビジネス電話機2に送信する(S103)。ビジネス電話機2は、受信したアクセス情報を保存する(S104)。ビジネス電話機2は、利用者の操作により、保存したアクセス情報を出力(バーコードを画面に表示)する(S105)。

With reference to FIG. 5, the operation sequence of access information transmission will be described. In FIG. 5, the data manager uses a PC (not shown) to set access information transmission to the

ユーザは、携帯端末4のカメラをつかって、ビジネス電話機2から出力されるアクセス情報を取り込む。ユーザは、携帯端末4のブラウザを起動しアクセス情報を反映させ、携帯端末4が接続するWAN6を介してファイルサーバ1にアクセスする(S106)。ファイルサーバ1は、携帯端末4が指定したID、パスワードをもとに認証を行なう(S107)。ファイルサーバ1は、URIとID、パスワードがステップ103で送信したものと一致したので、データを携帯電話4にURIで指定されたファイルのデータを送信する(S108)。

The user takes in the access information output from the

ファイルサーバ1は、設定保存されたアクセス情報送信要件のうち有効期限に達した要件に対し、対象となるビジネス電話機2にアクセス情報消去指示を送信する(S109)。ファイルサーバ1は、自サーバのアクセス許可を解除する(S110)。ここで、アクセス許可の解除とは、URIとID、パスワードの関連付けの解除である。アクセス情報消去指示を受信したビジネス電話機2は、保存してあるアクセス情報を消去する(S111)。

The

図6を参照して、ファイルサーバ1のアクセス情報送信設定処理を説明する。図6の処理は、ファイルサーバ1の起動後に開始する。図6において、アクセス情報送信設定部12は、データ管理者からのアクセス情報設定を待つ(S200:NO)。アクセス情報送信設定部12は、データ管理者がPCなどから行なうアクセス情報の設定を検知すると(S200:YES)、設定内容に含まれるビジネス電話機2のアドレスをビジネス電話サーバ3から取得するようビジネス電話情報取得部13に指示し、取得する(S201)。具体的には、ビジネス電話機2を内線番号で運用している場合、ビジネス電話サーバ3には内線番号と関連付けてビジネス電話機2のIPアドレスが登録されている。ファイルサーバ1は、そのIPアドレスをステップ201で取得する。

The access information transmission setting process of the

アクセス情報送信設定部12は、取得したビジネス電話機2のIPアドレスを含む設定内容を設定保存部14に保存して(S202)、ステップ200に遷移する。

The access information

図7を参照して、ファイルサーバ1のアクセス情報送信に係わる処理を説明する。図7の処理は、ファイルサーバ1の起動後に開始する。図7において、設定保存部14は、設定された複数のアクセス情報送信要件を監視し、アクセス情報送信日時(S300)または有効期限に達した要件(S306)を検索する。設定保存部14は、アクセス情報送信日時に達した要件を検索できた場合(S300:YES)、アクセス情報テーブル19からアクセス先のURIを特定する(S301)。また、設定保存部14は、アクセス情報送信先ビジネス電話機2のIPアドレスを特定する(S302)。

With reference to FIG. 7, processing related to access information transmission of the

設定保存部14は、特定したアクセス先のURIとアクセス情報の送信先ビジネス電話機2のIPアドレスと共にアクセス情報生成部15にアクセス情報の生成を指示する。指示を受けたアクセス情報生成部15は、IDとパスワードをランダムに生成する(S303)。アクセス情報生成部15は、生成したIDとパスワードを、認証部17に通知する。通知を受けた認証部17は、ID、パスワードとアクセス先のURIを関連付ける(S304)。

The setting

設定保存部14は、IDとパスワードを含むアクセス情報をビジネス電話機2に送信するようアクセス情報生成部15に指示する。指示を受けたアクセス情報生成部15は、アクセス情報送信部16、通信部10を介してビジネス電話機2にアクセス情報を送信して(S305)、ステップ300に遷移する。

The setting

設定保存部14は、有効期限に達した要件を検知した場合(S306:YES)、設定内容からアクセス先のURIを特定する(S307)。設定保存部14は、アクセス情報生成部15を介して認証部17に解除を指示する。認証部17は、ID、パスワードとアクセス先URIの関連付けを解除する(S308)。設定保存部14は、アクセス情報の送信対象ビジネス電話機2のIPアドレスを特定する(S309)。設定保存部14は、特定したアクセス先のURIとアクセス情報の送信対象ビジネス電話機2のIPアドレスと共にアクセス情報生成部15にアクセス情報の解除を指示する。 指示を受けたアクセス情報生成部15は、ビジネス電話機2のIPアドレスと共にアクセス情報消去の指示をアクセス情報送信部16に対して行なう。指示を受けたアクセス情報送信部16は、ビジネス電話機2のIPアドレスに対しアクセス情報消去指示を送信して(S310)、ステップ300に遷移する。

When the setting

図8を参照して、ビジネス電話機2のアクセス情報受信処理およびアクセス情報消去指示受信処理を説明する。図8の処理は、ビジネス電話機2の起動後に開始する。図8において、アクセス情報受信部23は、ファイルサーバ1からのアクセス情報(S400)およびアクセス情報消去指示(S401)の受信を待つ。

With reference to FIG. 8, the access information reception process and the access information deletion instruction reception process of the

アクセス情報受信部23は、ファイルサーバ1からアクセス情報を受信すると(S400:YES)、そのアクセス情報を保存して(S403)、ステップ400に遷移する。アクセス情報受信部23は、ファイルサーバ1からアクセス情報消去指示を受信すると(S401:YES)、保存してある対象のアクセス情報を消去して(S404)、ステップ400に遷移する。

When receiving the access information from the file server 1 (S400: YES), the access

図9を参照して、ビジネス電話機2のアクセス情報出力を説明する。図9の処理は、ビジネス電話機2の起動後に開始する。図9において、アクセス情報出力部24は、ユーザが行なうアクセス情報取得操作のイベントを待つ(S500)。

With reference to FIG. 9, the access information output of the

アクセス情報出力部24は、ユーザが行なうアクセス情報取得操作のイベントを検知すると(S500:YES)、アクセス情報が保存されているか否かをアクセス情報受信部23に対して調査する(S501)。アクセス情報出力部24は、アクセス情報が無い場合(S501:NO)、”情報無し”を示す表示を行なって(S502)、ステップ500に遷移する。アクセス情報出力部24は、アクセス情報が有る場合(S501:YES)、バーコードの表示を行なって(S503)、ステップ500に遷移する。

When the access

ここまで実施例1を説明した。実施例1では、特定の場所に設置されたビジネス電話機を特定の時刻に直接操作できる者だけが特定のファイルをWANに接続された携帯端末で閲覧できる。従って、事前に携帯端末を登録することなくセキュアかつ簡易にファイルサーバを利用できる。 Example 1 has been described so far. In the first embodiment, only a person who can directly operate a business telephone set at a specific location at a specific time can view a specific file on a mobile terminal connected to the WAN. Therefore, the file server can be used securely and easily without registering the mobile terminal in advance.

次に実施例2を説明する。システム構成は実施例1の図1と同じであるが、ファイルサーバ1がファイルサーバ1Aに、ビジネス電話機2がビジネス電話機2Aに代わる。実施例1がビジネス電話機2からアクセス情報を直接取得するのに対し、実施例2はファイルサーバ1AからWANを経由してアクセス情報を取得する。

Next, Example 2 will be described. The system configuration is the same as in FIG. 1 of the first embodiment, but the

図10を参照して、ファイルサーバ1Aの構成を説明する。図10において、参照番号10〜18は実施例1の図2と同じである。アクセス情報送信先受信部80は、ビジネス電話機2Aに利用者が入力したアクセス情報送信先(ここでは携帯端末4の電話番号)をビジネス電話機2Aから受信し、ビジネス電話機2Aのアドレスと共に設定保存部14に引き渡す。なお、アクセス情報送信先は、携帯端末4の電子メールアドレスでも良い。

The configuration of the file server 1A will be described with reference to FIG. 10,

設定保存部14は、図3の設定内容から、アクセス情報送信先を受信した相手ビジネス電話機2Aに対するアクセス有効期限内の要件を検索する。設定保存部14は、アクセス有効期限内の要件が存在した場合に、その内容と共にアクセス情報生成部15にアクセス情報の生成を指示する。指示を受けたアクセス情報生成部15は、ランダムにIDとパスワードを生成し、ファイルが存在する場所を示すURIやアクセス情報送信先と共にアクセス情報送信部16に引き渡す。更に、アクセス情報生成部15は、生成したIDとパスワードとデータのURIを認証部17に引き渡し認証情報として関連付けを指示する。また、設定保存部14からの指示が、アクセス情報解除であれば、アクセス情報生成部15は、認証部17にIDとパスワードとURIの関連付けを解除するよう指示する。

アクセス情報送信部16は、アクセス情報送信先に対して、アクセス情報を送信する。送信の方法は電話番号に対応したショートメールを利用する。

The setting

The access

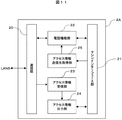

図11を参照して、ビジネス電話機2Aの構成を説明する。図11において、参照番号20〜24は実施例1の図4と同じである。アクセス情報送信先取得部25は、マンマシンインターフェース21を介して利用者が入力したアクセス情報送信先(携帯端末4の電話番号)を取得する。アクセス情報送信先取得部25は、取得したアクセス情報送信先を電話機能部22に引き渡す。電話機能部22は、アクセス情報送信先を、ファイルサーバ1Aに送信する。送信の方法は、電話機能で使われているプロトコルのメッセージを利用する。

The configuration of the

図12を参照して、ファイルサーバ1Aが、利用者の入力したアクセス情報送信先をビジネス電話機2から受信し、そのアクセス情報送信先にアクセス情報を送信する場合の動作を説明する。

With reference to FIG. 12, the operation when the file server 1A receives the access information transmission destination input by the user from the

図12において、ステップ600〜602は、実施例1の図5のステップ100〜ステップ102と同じなので、説明を省略する。ビジネス電話機2Aに利用者は、アクセス情報送信先(携帯端末4の電話番号)を入力する。ビジネス電話機2Aは、そのアクセス情報送信先をファイルサーバ1Aに送信する(S603)。次にファイルサーバ1Aは、アクセス情報送信に関する設定内容を検索する(S604)。ここでは、条件に合致(ビジネス電話機2が対象となっている要件が存在し、その要件がアクセス有効期限内)したので、ファイルサーバ1Aは、アクセス情報をアクセス情報送信先に送信する(S605)。

12,

アクセス情報を受信した携帯端末4のユーザは、そのアクセス情報を使用して携帯電話4を操作する。携帯電話4は、ファイルサーバ1Aにアクセスする(S606)。

The user of the

ファイルサーバ1Aは、携帯端末4が指定したID、パスワードをもとに認証を行なう(S607)。ここで、認証は、URIとID、パスワードがステップ605で送信したかどうかで判定する。ここでは、認証OKなので、ファイルサーバ1Aは、URIで指定されたファイルのデータを送信する(S608)。

The file server 1A performs authentication based on the ID and password designated by the portable terminal 4 (S607). Here, authentication is determined by whether the URI, ID, and password are transmitted in

ファイルサーバ1Aは、設定保存されたアクセス情報送信要件のうち有効期限に達した要件に対し、自サーバのアクセス許可を解除する(S609)。ここで、アクセス許可の解除は、URIとID、パスワードの関連付け解除である。 The file server 1A cancels the access permission of its own server for the requirement that has reached the expiration date among the access information transmission requirements that have been set and saved (S609). Here, the release of the access permission is the release of the association between the URI, ID, and password.

図13を参照して、ファイルサーバ1Aにおけるアクセス情報送信要件処理、アクセス情報有効期限切れ要件処理およびビジネス電話機2Aからアクセス情報送信先の受信処理を説明する。なお、図13の処理は、ファイルサーバ1Aの起動後に開始する。

With reference to FIG. 13, the access information transmission requirement process, the access information expiration requirement process in the file server 1A, and the reception process of the access information transmission destination from the

図13において、設定保存部14は、設定された複数のアクセス情報送信要件を監視し、アクセス情報送信日時(S700)または有効期限に達した要件(S704)を検索する。さらに、アクセス情報送信先受信部80は、ビジネス電話機2Aからのアクセス情報送信先の受信を待つ(S707)。

In FIG. 13, the setting

アクセス情報送信日時に達した要件を検索できた場合(S700:YES)、設定保存部14は、アクセス情報テーブル19からアクセス先のURIを特定する(S701)。設定保存部14は、特定したアクセス先のURIと共にアクセス情報生成部15にアクセス情報の生成を指示する。指示を受けたアクセス情報生成部15は、IDとパスワードをランダムに生成する(S702)。アクセス情報生成部15は、IDとパスワードを認証部17に通知する。通知を受けた認証部17は、ID、パスワードとアクセス先のURIを関連付けて(S703)、ステップ700に遷移する。

When the requirement that has reached the access information transmission date and time can be retrieved (S700: YES), the setting

有効期限に達した要件を検知した場合(S704:YES)、設定保存部14は、設定内容からアクセス先のURIを特定する(S705)。設定保存部14は、URIをアクセス情報生成部15を介して認証部17に送信する。認証部17は、ID、パスワードとアクセス先URIの関連付けを解除して(S706)、ステップ700に遷移する。

When the requirement that has reached the expiration date is detected (S704: YES), the setting

ビジネス電話機2Aからのアクセス情報送信先を受信した場合(S707:YES)、アクセス情報送信先受信部80は、ビジネス電話機2AのIPアドレスを設定保存部14に通知する。通知を受けた設定保存部14は、そのビジネス電話機2Aに対するアクセス情報送信要件を検索する(S708)。

When the access information transmission destination from the

設定保存部14は、検索対象のビジネス電話機2Aに対する有効期限内の要件があるか判定する(S709)。要件があった場合(S709:YES)、設定保存部14は、ステップ707で受信したアクセス情報送信先と共にステップ708で検索したアクセス情報送信要件に於けるアクセス情報の送信指示をアクセス情報生成部15に指示する。

The setting

指示を受けたアクセス情報生成部15は、アクセス情報送信部15と通信部10を介してS702で生成したIDとパスワードおよびURIを送信して(S710)、ステップ700に遷移する。具体的には、アクセス情報送信先の電話番号に対するショートメールで送信する。なお、ショートメールの場合、携帯電話サービス事業者のショートメールサービスと連携することが前提となるが、その仕組みについては、ここで特定しない。

Upon receiving the instruction, the access

ステップ709でアクセス情報送信先の有効期限内の要件が無い場合(NO)、設定保存部14は、ビジネス電話機2Aに“要件なし”を通知するようアクセス情報生成部15に指示する。指示を受けたアクセス情報生成部15は、アクセス情報送信部16と通信部10を介して、ビジネス電話機2Aに“要件なし”の通知を行なって(S711)、ステップ700に遷移する。

If there is no requirement within the expiration date of the access information transmission destination in step 709 (NO), the setting

図14を参照して、ビジネス電話機2Aによる利用者の入力したアクセス情報送信先をファイルサーバ1Aに送信する処理を説明する。図14の処理は、ビジネス電話機2Aの起動後に開始する。

With reference to FIG. 14, a process of transmitting the access information transmission destination input by the user to the

図14において、アクセス情報送信先取得部25は、アクセス情報送信先がマンマシンインターフェース部21を介して利用者から入力されるのを待つ(S800)。アクセス情報送信先が入力されると(S800:YES)、アクセス情報送信先取得部25は、そのアクセス情報送信先をファイルサーバ1Aに送信する(S801)。ファイルサーバ1Aから所定時間内に“要件なし”の通知を受信した場合(S802:YES)、アクセス情報送信先取得部25は、マンマシンインターフェース部21を介して“要件なし”の表示を行なって(S803)、ステップ800に遷移する。ステップ802でNOのとき、アクセス情報送信先取得部25は、そのままステップ800に遷移する。

In FIG. 14, the access information transmission

実施例2は、ビジネス電話機2にバーコード表示機能が無い場合や携帯端末4にバーコード入力機能が無い場合でもセキュアかつ簡易にアクセス情報を取得できる。

In the second embodiment, even when the

1…フィルサーバ、2…ビジネス電話機、3…ビジネス電話サーバ、4…携帯端末、5…LAN、6…WAN、7…ルータ/GW、10…通信部、11…エータ保存部、12…アクセス情報送信設定部、13…ビジネス電話情報取得部、14…設定保存部、15…アクセス情報生成部、16…アクセス情報送信部、17…認証部、18…Webサーバ部、19…アクセス情報テーブル、20…通信部、21…マンマシンインターフェース部、22…電話機能部、23…アクセス情報受信部、24…アクセス情報出力部、25…アクセス情報送信先取得部、80…アクセス情報送信先受信部、100…パスワード生成送信システム。

DESCRIPTION OF

Claims (1)

予め定められたイベントが発生した場合に、有効期限が存在する一時パスワードを生成する一時パスワード生成手段と、前記一時パスワード生成手段が生成した一時パスワードを前記所定の情報へのアクセスを制限するいずれかのアクセス制限装置および前記移動通信端末または前記移動通信端末の操作者へ通知するいずれかの一時パスワード通知装置へ送信する一時パスワード送信手段と、前記イベントに対応して前記一時パスワードを送信すべきアクセス制限装置および前記一時パスワード通知装置の識別情報または設置場所情報を登録する送信先登録手段と、を有し、

前記一時パスワード生成手段は、前記発生したイベントに対応して一時パスワードを生成し、

前記一時パスワード送信手段は、前記送信先登録手段を参照して、当該イベントに対応する送信先を特定し、前記特定した送信先のアクセス制限装置および一時パスワード通知装置へ、前記一時パスワード生成手段が生成した一時パスワードを送信することを特徴とするイベント対応一時パスワード生成装置。 In the event corresponding temporary password generation device that generates a temporary password required when the mobile communication terminal accesses predetermined information via the network, and transmits the generated temporary password to a predetermined destination.

Either a temporary password generation unit that generates a temporary password with an expiration date when a predetermined event occurs, and a temporary password generated by the temporary password generation unit that restricts access to the predetermined information Access control device and temporary password transmitting means for transmitting to the mobile communication terminal or any temporary password notification device for notifying an operator of the mobile communication terminal, and access for transmitting the temporary password in response to the event A destination registration means for registering identification information or installation location information of the restriction device and the temporary password notification device, and

The temporary password generating means generates a temporary password corresponding to the event that has occurred,

The temporary password transmission means refers to the transmission destination registration means, identifies a transmission destination corresponding to the event, and sends the temporary password generation means to the access restriction device and temporary password notification device of the identified transmission destination. An event-corresponding temporary password generation device that transmits the generated temporary password.

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2010219028A JP5533507B2 (en) | 2010-09-29 | 2010-09-29 | Event-compatible temporary password generator |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2010219028A JP5533507B2 (en) | 2010-09-29 | 2010-09-29 | Event-compatible temporary password generator |

Related Child Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2014092251A Division JP5737455B2 (en) | 2014-04-28 | 2014-04-28 | Event-compatible temporary password generator |

Publications (3)

| Publication Number | Publication Date |

|---|---|

| JP2012073883A JP2012073883A (en) | 2012-04-12 |

| JP2012073883A5 JP2012073883A5 (en) | 2013-08-22 |

| JP5533507B2 true JP5533507B2 (en) | 2014-06-25 |

Family

ID=46169974

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2010219028A Expired - Fee Related JP5533507B2 (en) | 2010-09-29 | 2010-09-29 | Event-compatible temporary password generator |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP5533507B2 (en) |

Family Cites Families (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2001175602A (en) * | 1999-12-20 | 2001-06-29 | Casio Comput Co Ltd | Method for establishing communication terminal connection and communication system |

| JP4310802B2 (en) * | 2003-05-08 | 2009-08-12 | 横河電機株式会社 | Measuring system and measuring method |

| JP4970294B2 (en) * | 2008-01-11 | 2012-07-04 | ヤフー株式会社 | Code login system and method for controlling code login system |

| JP2010166168A (en) * | 2009-01-13 | 2010-07-29 | Koichi Sumida | Video distribution server, video distribution method, and video distribution system |

-

2010

- 2010-09-29 JP JP2010219028A patent/JP5533507B2/en not_active Expired - Fee Related

Also Published As

| Publication number | Publication date |

|---|---|

| JP2012073883A (en) | 2012-04-12 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP6024167B2 (en) | Request processing system | |

| JP3610341B2 (en) | Network device and remote control relay server | |

| JP6531362B2 (en) | Device management system and device management method | |

| CN101529832A (en) | System, apparatus and method for creating service accounts and configuring devices for use therewith | |

| JP2007166018A (en) | File sharing system, file sharing method, and file sharing program | |

| JP6269750B2 (en) | Request processing system, electronic device and program | |

| WO2005088909A1 (en) | Access control system, access control device used for the same, and resource providing device | |

| JP3902574B2 (en) | Personal information management system, personal information management method and program thereof | |

| JP4397844B2 (en) | Terminal and management device in ubiquitous communication system | |

| KR100683618B1 (en) | Information registering method, information managing apparatus and advertisement displaying system | |

| US20130263228A1 (en) | Document browsing system, controlling method therefor, and data server | |

| JP4730208B2 (en) | Communication terminal device | |

| JP5218547B2 (en) | Authentication device, authentication method, and data utilization method | |

| JP2007251535A (en) | Message management system, method, and program | |

| JP5533507B2 (en) | Event-compatible temporary password generator | |

| JP5737455B2 (en) | Event-compatible temporary password generator | |

| JP2017016298A (en) | Applicant management system | |

| JP5215362B2 (en) | Web content sharing system and web content sharing method | |

| JP2010087860A (en) | Fax read server device and fax read system | |

| JP2009064144A (en) | Network system, device unit, and remote connection method | |

| JP2009070241A (en) | Printer-designating printing method using mobile terminal device | |

| JP5985675B2 (en) | Information providing service system using portable terminal device, portable terminal device, information providing service method, and program | |

| JP2010003128A (en) | Document data delivery system and document data delivery support method | |

| JP4301202B2 (en) | SIP proxy server | |

| JP6029432B2 (en) | COMMUNICATION DEVICE, IMAGE MANAGEMENT METHOD, AND PROGRAM THEREOF |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20130708 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20130708 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20140228 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20140401 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 5533507 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20140414 |

|

| S533 | Written request for registration of change of name |

Free format text: JAPANESE INTERMEDIATE CODE: R313533 |

|

| R360 | Written notification for declining of transfer of rights |

Free format text: JAPANESE INTERMEDIATE CODE: R360 |

|

| R360 | Written notification for declining of transfer of rights |

Free format text: JAPANESE INTERMEDIATE CODE: R360 |

|

| R371 | Transfer withdrawn |

Free format text: JAPANESE INTERMEDIATE CODE: R371 |

|

| S533 | Written request for registration of change of name |

Free format text: JAPANESE INTERMEDIATE CODE: R313533 |

|

| R350 | Written notification of registration of transfer |

Free format text: JAPANESE INTERMEDIATE CODE: R350 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| LAPS | Cancellation because of no payment of annual fees |