JP5139028B2 - コンテンツデータ管理システム及び方法 - Google Patents

コンテンツデータ管理システム及び方法 Download PDFInfo

- Publication number

- JP5139028B2 JP5139028B2 JP2007276479A JP2007276479A JP5139028B2 JP 5139028 B2 JP5139028 B2 JP 5139028B2 JP 2007276479 A JP2007276479 A JP 2007276479A JP 2007276479 A JP2007276479 A JP 2007276479A JP 5139028 B2 JP5139028 B2 JP 5139028B2

- Authority

- JP

- Japan

- Prior art keywords

- transfer

- log

- data

- entry

- authentication

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/30—Authentication, i.e. establishing the identity or authorisation of security principals

- G06F21/31—User authentication

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0891—Revocation or update of secret information, e.g. encryption key update or rekeying

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0894—Escrow, recovery or storing of secret information, e.g. secret key escrow or cryptographic key storage

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0894—Escrow, recovery or storing of secret information, e.g. secret key escrow or cryptographic key storage

- H04L9/0897—Escrow, recovery or storing of secret information, e.g. secret key escrow or cryptographic key storage involving additional devices, e.g. trusted platform module [TPM], smartcard or USB

Description

(1)保護が必要なデジタルデータは暗号化されること、

(2)当該デジタルデータの利用は、当該暗号化されたデジタルデータを復号するための鍵データと、当該デジタルデータの利用条件が記述された利用条件データとによって制御されること、

(3)(2)に記載の鍵データと利用条件データが媒体に記録される場合、その媒体は利用者が自由にアクセスすることができない領域であること、

(4)ホスト装置や遠隔地のサーバ内にあり、(2)に記載の鍵データと利用条件データを生成し記憶装置へ送信する機能を有する機能単位と、記憶装置内にあり、受信した当該鍵データと利用条件データを実際に媒体上に記録する機能を有する機能単位の間や、当該記憶装置内の機能単位と、記録された当該鍵データや利用条件データを読み出し、暗号化デジタルデータの再生を制御する機能単位の間では、相互に正当性を検証するための認証処理が行われ、その結果暗号通信路が確立されること、

(5)生成あるいは記録された(2)に記載の鍵データと利用条件データを、(4)に記したような2つの機能単位間で転送する場合は、(4)に記したような暗号通信路内を通ること

である。

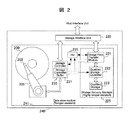

図1及び図2を用いて、本実施例におけるデータ記録再生装置(Content Recordr/Player)112及びそれに接続可能な記憶装置を含むシステムの全体構成について説明する。この実施例は、放送されたデジタル映像データや、配信サーバ(Distribution Server)150から配信されたデジタルデータ、また他の機器と接続したデジタル信号線(Digital signal)132を介して送信されたデジタルデータを脱着可能な記憶装置(Detachable Storage Device又はStorage Device)125、126に記録し、また記憶装置125、126に記憶されたデジタルデータを、記録再生装置112のディスプレイ装置134やスピーカー135などで再生する記録再生システムに適用した例について説明する。

図2を用いて、磁気ディスク装置の構成の概要について説明する。磁気ディスク装置240には、インタフェース部(Storage Interface Unit)220を介してデータが入出力される利用制御情報以外の、特に保護を必要としないデータが外部から入力される場合、コントローラ230を介して、ヘッド部202から磁気ディスク円盤200上に記録される。暗号化されたコンテンツデータも、この流れに従って、磁気ディスク円盤200上に記録される。読み出す場合は、前述を逆にデータが流れる。コントローラ(Storage Controller)200は、プロセッサ(PU)235からも制御される。Usage Pass転送モジュール221や制限記憶コントローラ222なども、プロセッサ235によって制御される。尚、Usage Pass転送モジュール221や制限記憶コントローラ222の詳細な挙動については、後で説明する。

放送波に乗せられて送信されるコンテンツデータや配信されるデータ、あるいは他の媒体に記録されているコンテンツデータは、一般的には独自に規定された方式で暗号化されている。また、それらのデータには、その利用を制御するための情報も含まれていることが多い。これらのデータを、アンテナ131やデジタル信号線132を介して記録再生装置112が取り込む場合、記録モジュール102は、規定された方式に従ってコンテンツデータを復号し、また復号制御情報を取り出す。一方、復号されたコンテンツデータは、記憶装置に送信したり、媒体に書き込んだりするための個別の方法で暗号化されることが多い。ここで、取り出された当該利用制御情報は、コンテンツデータを復号するための鍵データと共に、特定の形式を持った1つのデータにまとめておくと、その管理が簡潔になるという利点がある。以下ではこれを、ユーセジパス(Usage Pass)と呼ぶ。但し、利用制御情報は、必ずしも一つにまとめられる必要はない。図4には、Usage Passの構造の例を示す。

(1)接続相手の機器が正当なものであるかを互いに確認し合うための認証処理、

(2)認証処理によって共有された鍵を用いてUsage Passを暗号化し、転送する処理、

の2つからなる。

図3は、図1及び図2に示した機器において、記録モジュール102、再生モジュール103、及びUsage Pass転送モジュール221の間でUsage Pass転送を実行する際、それを暗号化するために用いられる鍵データ、及び配信するデータ等の一覧を示すものである。通常、鍵データXが対称暗号用の鍵データである場合は、対象のデータは鍵データXを用いて暗号化されており、その復号も同一の鍵データXを用いて行われる。一方、鍵データXが非対称暗号用の秘密鍵あるいは公開鍵であった場合は、暗号化対象のデータは、Xとは異なるこれらに対応する公開鍵あるいは秘密鍵Yを用いて暗号化されている。Yを用いて暗号化されたデータは、Xを用いて復号される。以下では、非対称暗号用公開鍵データを公開鍵、非対称暗号用秘密鍵データを秘密鍵、対称暗号用鍵データを共通鍵と略す。データに電子署名が付けられている場合、データを一部に含むデータ集合のハッシュ値が、公開鍵Xに対応する秘密鍵Yで暗号化されていることを意味する。尚、本明細書中でK_xのように表記されているxは、全ての図では添え字として表現されている。

相互認証及びUsage Pass転送に関する詳細な処理シーケンスについて説明する前に、本実施例で用いられる公開鍵暗号化の方法について説明する。本実施例では、公開鍵暗号化の方法として楕円暗号を利用する。但し、この暗号化方式に限定するものではない。

(E1) Device2からDevice1へ、KPuを送信する。

(E2) Device1において、あるランダム自然数rを生成する。

(E3) r × G = R = (Rx, Ry)を計算する。

(E4) r × KPu = P = (Px, Py)を計算する

(E5) Px, Pyを用いて、ある自然数*KPuを生成する: *KPu = f(Px, Py) ここで、関数fは、事前に決めてあれば、任意でよい。

(E6) *KPuを共通鍵として用い、暗号化対象のメッセージMを、対称暗号化する: E(*KPu, M)

(E7) (E6)で得られたデータに、(E3)で得られたデータを連結し、Device 2へ送信する。送信されるデータは、Rx || Ry || E(*KPu, M)である。ここで、*KPuを共有Device公開鍵と呼ぶ。

(D1) Rx, Ry, KPrを用いて、Pを計算する: KPr × R = KPr × r × G = r × (KPr × G) = r × KPu = P = (Px, Py)

(D2) Px, Pyを用いて、*KPrを求める。ここで、*KPrと*KPuは、全く同一の数である。前者は、KPrを用いて得られたという意味で、*KPrと表現されている: *KPr = f(Px, Py)

(D3) r × KPu = P = (Px, Py)を求める。

(D4) *KPrを共通鍵として用い、受信したデータを、対称復号化する: D(*KPr, E(*KPu, M)), 本発明では、これをD(KPr, E(KPu, M))と記載する。ここで、*KPrを共有Device秘密鍵と呼ぶ。以上に説明した、共通鍵*KPu、*KPrを共有するためのアルゴリズムは、一般にはECDHアルゴリズムと呼ばれている。

Usage Passの構造について、図4を用いて説明する。Usage Passには、自身がどのような種類のモジュールに出力可能なものであるかを示すUsage Pass Format(UPF)400、それぞれに一意に割り当てられた識別子Usage Pass Identifier(UPID)401、対象コンテンツデータの利用を制限するための条件Usage Rules enforced in Storage Module (UR_s)402及びUsage Rules enforced in Playback Module(UR_p)404、本Usage Passで暗復号を管理するコンテンツデータの暗復号処理関連情報(コンテンツデータを暗号化及び復号化するためのコンテンツ鍵K_cを含む) Cipher Informatino of Content(CIC)403、対応するコンテンツデータを特定するための識別子Content Identifier(CID)405、コンテンツの著作権情報Copyright Information(406)が含まれる。UR_s 402は、Usage Passの転送元で内容を解釈しその出力を制御するための情報(Usage Passの転送元には、通常記録モジュールや磁気ディスク装置がなりうる)であり、UR_p 404は、再生モジュール 103がUsage Pass及びコンテンツデータを受信後、該モジュールにおけるコンテンツデータの復号処理を制御するための情報である。UR_s 402には、複製可能な世代情報を表すGeneration Count、自身からUsage Passの複製可能な回数を表すCopy Count、自身のUsage Passを使ってコンテンツデータの復号可能な回数を表すPlay Countなどが含まれる。これら全てが指定できるような形でも構わないが、本実施例ではこれらの値を解釈及び処理する場合の負荷を減らすために、いずれか一つのみが選択できるものとする。一方UR_pは、サービス毎に規定されるものであり、個々のサービスに固有の制御情報を記述するために用いられる。

図6を用いて、BTモードでのUsage Pass転送が実行可能なUsage Pass転送モジュール(図2の221)の構成について説明する。BTモードでは、磁気ディスク装置は常にInceptive Deviceとなる。そこで、Usage Pass転送モジュール630の中には、他のデバイスとの間で相互認証を行う場合に、自身がInceptive Deviceとなって必要な処理を行うための機能を持ったモジュール 602、自身がInceptive DeviceとなってUsage Passの転送を行うための機能を持ったモジュール603、利用者の意思による書き換えが行えないような静的な記憶領域604、Usage Pass転送を実行した際、処理が正常に終了しなかった場合に、対象のUsage Passが転送元Device及び転送先Deviceいずれからも失われてしまうことを避けるための、Usage Passの復旧機能を有するモジュール605、及び制限記憶コントローラ222へUsage Passを送信する前に一時的にそれを蓄積しておいたり、制限記憶部から読み出したUsage Passを一時的に蓄積しておいたりするためのUsage Pass Buffer 610が設けられている。また、静的な記憶領域604は、保護情報領域と呼ばれる。認証用モジュール602は、必要に応じて、記憶領域へアクセスする。

図7を用いて、BTモードでのUsage Pass送信が実行可能な記録モジュール(図1の102)の構成について説明する。BTモードでは、Host Security Manager111全体が常にPrimal Deviceとして動作し、Usage Passは、Host Security Manager111に対して双方向に流れる。そこで、記録モジュール(Recording Module)725は、Usage Passを出力するために必要な機能のみ包含し、Inceptive Deviceとの間で相互認証を行うための機能などは、保護情報転送モジュール104が含む構成とした方が適切である。そこで記録モジュール725には、自身がPrimal DeviceとなってUsage Passの送信を行うための機能を持ったモジュール701、Usage Pass送信処理を実行した際、処理が正常に終了しなかった場合に、対象のUsage Passが転送元デバイス及び転送先デバイスいずれからも失われてしまうことを避けるための、Usage Passの復旧機能を有するモジュール705、及び外部からコンテンツデータ及び利用権情報を入手し、コンテンツ鍵を生成し、鍵でコンテンツを暗号化し、鍵を含むUsage Passを生成する機能を有するモジュール706が設けられている。暗号化されたコンテンツデータは、モジュール706からデータバス740へ、ホストモジュール(Host Module) 720を介して、磁気ディスク装置へ記録される。

図8を用いて、BTモードでのUsage Pass受信が実行可能な再生モジュール(図1の103)の構成について説明する。BTモードでは、再生モジュールは、記録モジュールと同様に、常にPrimal Deviceとなる。記録モジュールについて説明した際にも述べたように、Host Security ManagerがPrimal DeviceとなってInceptive Deviceと相互認証を行うための機能は、保護情報転送モジュール104が担う。そこで、再生モジュール(Playback Module)825には、自身がPrimal DeviceとなってUsage Passの受信を行うための機能を持ったモジュール803、Usage Pass受信処理を実行した際、処理が正常に終了しなかった場合に、対象のUsage Passが転送元デバイス及び転送先デバイスいずれからも失われてしまうことを避けるための、Usage Passの復旧機能を有するモジュール805及び801、及び受信したUsage Passから、Usage Passに含まれるUR_pに記載されている内容を解釈し、それに従って暗号化されたコンテンツデータを復号する機能を有するモジュール806が設けられている。この時、暗号化されたコンテンツデータは、ホストモジュール(Host Module) 820及びデータバス840を介して、モジュール806に送信される。復号されたコンテンツデータは、保護されたデータ通信路等を通る形で、モジュール806から直接再生モジュール外へ出力される。

図9を用いて、BTモード用の保護情報転送モジュール(Protected Information Transmit Module) 910(図7では700,図8では800に相当する)の構成について説明する。記録モジュールや再生モジュールに関する説明においても述べたように、BTモードでは、保護情報転送モジュール910がInceptive Deviceとの間の相互認証を実行する構成の方が適切である。そこで、保護情報転送モジュール910には、自身がPrimal DeviceとなってInceptive Deviceとの間で相互認証処理を実行するためのモジュール900、再生モジュール(Playback Module)916の中のUsage Pass受信用モジュール903が生成した最新のSession鍵を一時的に保持し、必要に応じて記録モジュール内のUsage Pass送信用モジュールへ送信するモジュール905が含まれる。

先ず、記録再生装置におけるBTモード用の保護情報領域の構成を、図10を用いて説明する。BTモードは、Usage Passを転送する向きに拠らず、Host Security Manager 111が全体として常にPrimal Deviceとなり、磁気ディスク装置が常にInceptive DeviceとなってUsage Pass転送をいずれの方向にも実行できるような方式である。それ故、通常記録モジュール102と再生モジュール103は、1つの保護情報領域を共有する形で実装した方が、記録再生装置に設ける静的記憶領域を小さくすることができる。

図11を用いて、磁気ディスク装置におけるBTモード用の保護情報領域の構成を説明する。BTモードは、Usage Passを転送する向きとは無関係に、Host Security Manager 111が全体として常にPrimal Deviceとなり、記憶装置が常にInceptive DeviceとなってUsage Pass転送をいずれの方向にも実行できるような方式である。図示の通り、Usage Pass転送モジュール内に設けられる保護情報領域に記録されるデータは、Device Class公開鍵KP_dc1100を含むDevice Class証明書(DCC)1101,認証局公開鍵KP_CA1103,Device Class秘密鍵K_dc1104,Device公開鍵KP_d1105,Device秘密鍵K_d1106,Recovery Allowed Primal Device Indicator 1120,Connection Log 1110である。Connection Log1110は、複数のエントリ1111,1112,1113,1115を含むことができる。それぞれのエントリは、異なるHost Security ManagerとのConnection StageあるいはReconnection Stageを実行した際に、生成あるいは更新されたものである。

図14を用いて、制限記憶部223の構成について説明する。制限記憶部223は、磁気ディスク装置の中にあって、記録モジュールや他の磁気ディスク装置から送られてきたUsage Passを記録し、保持する部分である。Usage Passの記録は、制限記憶コントローラ222によって制御される。制限記憶部223は、Usage Pass本体が記録される領域1400,1410,1420等と、Usage Passの有効性を示すフラグを記録する領域1401,1411,1421等から成る。以降、フラグを有効性指示フラグと呼ぶ。1401に書き込まれた有効性指示フラグは領域1400に書き込まれたUsage Passの有効性を、1411に書き込まれた有効性指示フラグは領域1410に書き込まれたUsage Passの有効性を、1421に書き込まれた有効性指示フラグは領域1420に書き込まれたUsage Passの有効性を示すものである。Usage Pass及び有効性指示フラグを記録する領域は、前記のようにペアを構成し、前記と同様に制限記憶部223内に多数設けられる。各々の有効性指示フラグ領域には、フラグとペアとなっている領域に有効なUsage Passが書き込まれると、制限記憶コントローラ 222によって、「有効」を示す値が記録される。一方、一度書き込まれたUsage Passを再生モジュールや他の磁気ディスク装置へ出力して後は、領域には「無効」を示す値が記録される。また、完全な初期状態においては、「未記録」を示す値が記録される。尚、制限記憶部に記録されているUsage Passの読み出しは、制限記憶コントローラ 222によって行われる。

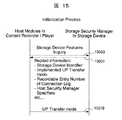

以下では、本実施例によるUsage Pass転送に際して、記録再生装置及び記憶装置で実行される処理について図15を用いて説明する。

BTモードでは、Usage Passを転送する方向が固定されておらず、Primal DeviceとInceptive Deviceの双方から、Usage Passを送信できるという特徴がある。以前に説明した通り、BTモードの下で、記録再生装置にあって相互認証処理やUsage Passの送受信処理を制御及び実行するモジュール(Host Security Manager 111)はPrimal Device、記憶装置にあって相互認証処理やUsage Passの転送処理を実行するモジュール(Storage Security Manager225)はInceptive Deviceである。そこで以下では、Primal Deviceに埋め込まれたDevice Class証明書をPrimal Device Class証明書、Device Class公開鍵をPrimal Device Class公開鍵と呼ぶ。Inceptive Deviceについても同様である。また以下では、認証処理やUsage Pass転送処理を実行するより具体的な機能単位であるHost Security ManagerやStorage Security Managerを用いず、これらを含む上位の機器の意味でのPrimal Device及びInceptive Deviceを用いて説明する。勿論、詳細な意味では、当該2つのManagerが当該認証処理やUsage Pass転送処理を管理及び実行していることを、ここで付け加えておく。

認証処理を終えると、Usage Pass転送を実行することができる。初めに、図18を用いて、BT PI Transfer Stage について説明する。BT PI Transfer Stageとは、BTモードにおいて、Primal DeviceからInceptive DeviceへUsage Passを転送する処理のことである。尚、次節では、図18を用いてBT IP Transfer Stageについて詳細に説明する。BT IP Transfer Stageとは、Inceptive DeviceからPrimal DeviceへUsage Passを転送する処理のことである。

次に、Inceptive DeviceからPrimal DeviceへのUsage Pass転送処理であるBT IP Transfer Stageについて、図19を用いて説明する。

記録再生装置に異常が発生し、Connectionが切断されてしまった場合(20001)、Connection Stageと比べると、より簡単な処理で、再びConnectionを確立するための処理が、BT Reconnection Stageである。BT Reconnection Stageについて、図20を用いて説明する。

1: 接続されたPrimal Deviceが本実施例に説明する処理を実行する機能を伴った世代のものである

0: 接続されたPrimal Deviceが本実施例に説明する処理を実行する機能を伴った世代より前のものである

- Recovery Permission Indicator(RPI)

1: Primal Deviceに記録されている、Connection Logの当該エントリに関連したTransaction Logの保持が許可される

0: Primal Deviceに記録されている、Connection Logの当該エントリに関連したTransaction Logを無効化あるいは消去しなければならない

受信したデータ20020の復号,前記2つの確認処理の結果及びPartner Device Generation Number(GN_[P])とRecovery Allowed Primal Device Indicator(RAPDI)の値によって、以下のように処理を行う。

(1) GN_[P] = 0であり、且つRAPDIが指し示すConnection Logのエントリに記録された鍵データを用いてデータ20020を復号及び前記2つの確認処理が正常に完了した場合: Recovery Permission Indicatorに1を設定する。

(2) GN_[P] = 0であり、且つRAPDIが指し示すConnection Logのエントリに記録された鍵データを用いてデータ20020を復号及び前記2つの確認処理が正常に完了できなかった場合: 当該Reconnection Stageを中断する。

(3) GN_[P] = 0であり、且つRAPDIが指し示すConnection Logのエントリに記録された鍵データを用いてデータ20020を復号及び前記2つの確認処理が正常に完了した場合: Recovery Permission Indicatorに1を設定する。

(4) GN_[P] = 0であり、且つRAPDIが指し示すConnection Logのエントリに記録された鍵データを用いてデータ20020を復号及び前記2つの確認処理が正常に完了できなかった場合: Recovery Permission Indicatorに0を設定する。

記録再生装置に異常が発生して、Usage Pass転送元及びUsage Pass転送先双方からUsage Passが失われてしまった場合、以下の処理を行うことで、Usage Passを復旧することができる。

次に、BT IP Transfer Stageに対するUsage Passの復旧処理について、図22を用いて説明する。BT IP Transfer Stageで転送されたUsage Passを転送処理実行前の状態に戻す処理を行うにあたり、まず初めにHost Modules 110が復旧対象のUsage PassのUPIDを、Primal Deviceに送信する(22010)。

Primal DeviceにおけるRPIの確認及びその帰結としてのTransaction Logの対象エントリの消去或いは無効化処理は、上述のようにReconnection Stage時に一括して行わなくても良い。その場合は、Recovery Stageにおいて、Transaction Logの目的のエントリからOriginal Usage PassもしくはOriginal Usage Ruleを取り出す処理を実行する(図21 21031 処理2及び図22 22051 処理3)より前の何れかの時点で、当該消去或いは無効化処理を完了する。

記憶装置に記録されているUsage Passのうちの、CIC以外の情報をHost Modulesが把握するための処理について図23を用いて説明する。これをUP Inquiry Stageと呼ぶ。

Claims (12)

- 第1の接続先装置との間で互いを認証するために用いた認証用鍵データを含む情報を格納する第1の認証ログ、前記第1の認証ログに対応して、暗号化されたコンテンツデータを復号するための鍵データと該コンテンツデータの利用条件とを含む所定の情報の前記第1の接続先装置への、及び前記第1の接続先装置からの転送に先立ち、前記転送処理の過程で前記所定の情報が消失してしまった場合に、前記所定の情報を復旧するために、前記所定の情報を格納する転送ログ、前記認証処理及び所定の情報の転送処理実行後、前記第1の接続先装置との間で再度互いに認証するために、前記第1の接続先装置に格納されている、前記第1の認証ログの1つのエントリに格納されている内容に対応する認証ログの1つのエントリの格納場所を特定する情報を、前記第1の接続先装置に送信する送信モジュール、及び前記第1の接続先装置からの前記再認証処理の成功及び許可の通知に続いて、前記認証処理の実行に際して利用した認証ログの1つのエントリに格納されている内容に関連付けられた前記転送ログに格納されている、前記所定の情報の転送を実行する実行モジュールを含むホスト装置と、前記ホスト装置と接続し、前記ホスト装置を含む複数の接続先装置の各々との間で互いを再認証するための認証用鍵データを含む情報を、前記複数の接続先の装置に対応して格納する第2の認証ログ、前記送信モジュールからの前記第1の認証ログの当該1つのエントリに格納されている内容に対応する認証ログの1つのエントリの格納場所を特定する情報が、前記複数の接続先装置の中で最新の該鍵データと該利用条件とを含む所定の情報の転送処理を実行した一つのホスト装置に対応する、前記第2の認証ログの1つのエントリの格納場所を指示するときに、前記ホスト装置に前記所定の情報の転送許可を応答する応答モジュール、及び前記暗号化されたコンテンツデータを格納する記憶媒体を含む、第1の接続先装置としてのストレージ装置とを有することを特徴とするコンテンツデータ管理システム。

- 前記ストレージ装置は、前記複数の接続先装置の中で、最新の鍵データと利用条件とを含む所定の情報の転送処理を実行した一つのホスト装置に対応する前記第2の認証ログの1つのエントリの格納場所を指示する情報を格納する指示領域を有することを特徴とする請求項1記載のコンテンツデータ管理システム。

- 前記送信モジュールからの、前記第1の認証ログの前記1つのエントリの格納場所を特定する情報が、前記指示領域に格納されている情報に不一致のときに、前記応答モジュールは前記ホスト装置に不許可を応答することを特徴とする請求項2記載のコンテンツデータ管理システム。

- 前記不許可に応答して、前記ホスト装置は、前記第1の認証ログの前記1つのエントリに格納されている内容に関連付けられた前記転送ログに格納されている、以前に実行された転送過程において消失してしまった前記暗号化されたコンテンツデータを復号するための鍵データと該コンテンツデータの利用条件とを含む前記所定の情報を無効にすることを特徴とする請求項3記載のコンテンツデータ管理システム。

- 前記ホスト装置は、前記暗号化されたコンテンツデータが複数ある場合に、該複数の暗号化されたコンテンツデータの各々に対応して、以前に実行された転送過程において消失してしまった各コンテンツデータを復号するための鍵データと該コンテンツデータの利用条件とを含む各所定の情報を前記第1の認証ログの複数のエントリにそれぞれ格納することを特徴とする請求項3記載のコンテンツデータ管理システム。

- 前記ストレージ装置は、複数の接続先装置の中で、最新の鍵データと利用条件とを含む所定の情報の転送処理を実行した一つのホスト装置に対応する前記第2の認証ログの1つのエントリに、前記最新の転送処理を実行した一つであることを示す情報を格納することを特徴とする請求項2記載のコンテンツデータ管理システム。

- 第1の認証ログ及び前記第1の認証ログの1つのエントリに関連づけられた転送ログを有するホスト装置と、暗号化されたコンテンツデータを格納する記憶媒体及び前記ホスト装置を含む複数の接続先装置に対応する第2の認証ログを有するストレージ装置との間で、前記暗号化されたコンテンツデータを復号するための鍵データと該コンテンツデータの利用条件とを含む所定の情報を転送するコンテンツデータ管理方法であって、前記ホスト装置は、前記ストレージ装置との間で互いを認証するために用いた認証用鍵データを含む情報を前記第1の認証ログの1つのエントリに格納し、前記ストレージ装置は、前記ホスト装置との間で互いを認証するために用いた認証用鍵データを含む情報を前記第2の認証ログの前記ホスト装置に対応する1つのエントリに格納し、前記ホスト装置は、前記第1の認証ログの1つのエントリに格納された内容に対応して、前記暗号化されたコンテンツデータを復号するための鍵データと該コンテンツデータの利用条件とを含む所定の情報の前記ストレージ装置への、及び前記ストレージ装置からの転送に先立ち、前記所定の情報を特定する情報を前記転送ログの1つのエントリに格納し、前記ホスト装置は、前記認証処理及び所定の情報の転送処理実行後、前記ストレージ装置との間で再度互いに認証するために、前記ストレージ装置に格納されている前記第1の認証ログの前記1つのエントリに格納されている内容に対応する認証ログの1つのエントリの格納場所を特定する情報を前記ストレージ装置に送信し、前記ストレージ装置は、前記第1の認証ログの前記1つのエントリに格納されている内容に対応する前記認証ログの1つのエントリの格納場所を特定する情報の受信に応答して、該情報が前記第2の認証ログの、前記ホスト装置に対応する前記領域を特定する情報であり、且つ前記第2の認証ログの、前記ホスト装置に対応する前記領域に格納されている情報が、前記複数の接続先装置の中で最新の認証処理を実行した一つに対応する場合に、前記ホスト装置に対して許可を応答し、前記ホスト装置は前記許可に応答して、前記転送ログに格納した前記所定の情報を特定する情報を用いて、前記所定の情報を転送することを特徴とするコンテンツデータ管理方法。

- 前記ストレージ装置は、前記複数の接続先装置の中で、最新の鍵データと利用条件とを含む所定の情報の転送処理を実行した一つのホスト装置に対応する前記第2の認証ログの1つのエントリの格納場所を指示する情報を格納する指示領域を有することを特徴とする請求項7記載のコンテンツデータ管理方法。

- 前記ストレージ装置は、前記第1の認証ログの1つのエントリの格納場所を特定する情報が、前記指示領域に格納されている情報に不一致のときに、前記ホスト装置に不許可を応答することを特徴とする請求項8記載のコンテンツデータ管理方法。

- 前記不許可に応答して、前記ホスト装置は、前記第1の認証ログの前記1つのエントリに格納されている内容に関連付けられた前記転送ログに格納されている、以前に実行された転送過程において消失してしまった前記暗号化されたコンテンツデータを復号するための鍵データと該コンテンツデータの利用条件とを含む前記所定の情報を無効にすることを特徴とする請求項9記載のコンテンツデータ管理方法。

- 前記ホスト装置は、前記暗号化されたコンテンツデータが複数ある場合に、該複数の暗号化されたコンテンツデータの各々に対応して、以前に実行された転送過程において消失してしまった各コンテンツデータ復号するための鍵データと該コンテンツデータの利用条件とを含む各所定の情報を前記第1の認証ログの複数のエントリにそれぞれ格納することを特徴とする請求項9記載のコンテンツデータ管理方法。

- 前記ストレージ装置は、複数の接続先装置の中で、最新の鍵データと利用条件とを含む所定の情報の転送処理を実行した一つのホスト装置に対応する前記第2の認証ログの1つのエントリに、前記最新の転送処理を実行した一つであることを示す情報を格納することを特徴とする請求項8記載のコンテンツデータ管理方法。

Priority Applications (3)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2007276479A JP5139028B2 (ja) | 2007-10-24 | 2007-10-24 | コンテンツデータ管理システム及び方法 |

| US12/288,954 US9400876B2 (en) | 2007-10-24 | 2008-10-24 | Content data management system and method |

| CN2008101499929A CN101420296B (zh) | 2007-10-24 | 2008-10-24 | 内容数据管理系统和方法 |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2007276479A JP5139028B2 (ja) | 2007-10-24 | 2007-10-24 | コンテンツデータ管理システム及び方法 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2009105737A JP2009105737A (ja) | 2009-05-14 |

| JP5139028B2 true JP5139028B2 (ja) | 2013-02-06 |

Family

ID=40630922

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2007276479A Expired - Fee Related JP5139028B2 (ja) | 2007-10-24 | 2007-10-24 | コンテンツデータ管理システム及び方法 |

Country Status (3)

| Country | Link |

|---|---|

| US (1) | US9400876B2 (ja) |

| JP (1) | JP5139028B2 (ja) |

| CN (1) | CN101420296B (ja) |

Families Citing this family (9)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| DE102010014748B4 (de) * | 2009-09-30 | 2019-01-17 | Infineon Technologies Ag | Vorrichtung zum Protokollieren einer Konfiguration eines Mikroprozessorsystems sowie Verfahren zum Protokollieren einer Konfiguration eines Mikroprozessorsystems |

| JP5721056B2 (ja) * | 2011-05-10 | 2015-05-20 | 日本電気株式会社 | トランザクション処理装置、トランザクション処理方法およびトランザクション処理プログラム |

| CN104022874B (zh) * | 2013-03-01 | 2017-07-25 | 联想(北京)有限公司 | 一种信息处理的方法及电子设备 |

| JP6203556B2 (ja) * | 2013-07-03 | 2017-09-27 | 株式会社メガチップス | 情報処理システム |

| US9959403B2 (en) | 2013-07-03 | 2018-05-01 | Megachips Corporation | Information processing system for mutual authentication between communication device and storage |

| US9769133B2 (en) | 2014-11-21 | 2017-09-19 | Mcafee, Inc. | Protecting user identity and personal information by sharing a secret between personal IoT devices |

| US10984136B2 (en) * | 2017-04-21 | 2021-04-20 | Micron Technology, Inc. | Secure memory device with unique identifier for authentication |

| EP3683712B1 (en) * | 2019-01-16 | 2021-10-20 | Siemens Aktiengesellschaft | Protecting integrity of log data |

| JP7453808B2 (ja) | 2019-05-10 | 2024-03-21 | キヤノン株式会社 | 認証方法、認証装置、被認証装置、画像形成装置および画像形成装置の交換部品 |

Family Cites Families (23)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US5182770A (en) * | 1991-04-19 | 1993-01-26 | Geza Medveczky | System and apparatus for protecting computer software |

| HU216231B (hu) * | 1994-01-13 | 1999-05-28 | Certco, Llc | Eljárás titkosított kommunikáció létrehozására |

| US6169802B1 (en) * | 1996-12-17 | 2001-01-02 | Motorola, Inc. | Dynamic private key security system for personal messaging devices |

| US20010050990A1 (en) * | 1997-02-19 | 2001-12-13 | Frank Wells Sudia | Method for initiating a stream-oriented encrypted communication |

| US6249585B1 (en) * | 1998-04-08 | 2001-06-19 | Network Associates, Inc | Publicly verifiable key recovery |

| JP3644579B2 (ja) * | 1998-10-29 | 2005-04-27 | 富士通株式会社 | セキュリティ強化方法及び装置 |

| CN1248143C (zh) * | 1999-08-10 | 2006-03-29 | 富士通株式会社 | 存储插件 |

| US6898708B2 (en) * | 1999-12-07 | 2005-05-24 | Sanyo Electric Co., Ltd. | Device for reproducing data |

| FR2804561B1 (fr) * | 2000-01-31 | 2002-03-01 | France Telecom | Procede de communication avec sequestre et recuperation de cle de chiffrement |

| US20020076044A1 (en) * | 2001-11-16 | 2002-06-20 | Paul Pires | Method of and system for encrypting messages, generating encryption keys and producing secure session keys |

| US20030126464A1 (en) * | 2001-12-04 | 2003-07-03 | Mcdaniel Patrick D. | Method and system for determining and enforcing security policy in a communication session |

| US20060034456A1 (en) * | 2002-02-01 | 2006-02-16 | Secure Choice Llc | Method and system for performing perfectly secure key exchange and authenticated messaging |

| EP1488596B1 (en) * | 2002-03-27 | 2018-02-28 | British Telecommunications public limited company | Key management protocol |

| US8214655B2 (en) * | 2002-03-29 | 2012-07-03 | Kabushiki Kaisha Toshiba | Data structure of multimedia file format, encrypting method and device thereof, and decrypting method and device thereof |

| JP3748437B2 (ja) | 2002-03-29 | 2006-02-22 | 株式会社東芝 | マルチメディア・ファイルのデータ構造、その暗号化方法並びに装置及びその暗号化復号方法及び装置 |

| US20050195975A1 (en) * | 2003-01-21 | 2005-09-08 | Kevin Kawakita | Digital media distribution cryptography using media ticket smart cards |

| JP4891521B2 (ja) * | 2003-03-28 | 2012-03-07 | 三洋電機株式会社 | データ入出力方法、およびその方法を利用可能な記憶装置およびホスト装置 |

| ZA200602587B (en) * | 2003-10-14 | 2007-06-27 | Ericsson Telefon Ab L M | Efficient management of cryptographic key generations |

| US7356846B2 (en) * | 2004-04-14 | 2008-04-08 | Microsoft Corporation | Unilateral session key shifting |

| US7835528B2 (en) * | 2005-09-26 | 2010-11-16 | Nokia Corporation | Method and apparatus for refreshing keys within a bootstrapping architecture |

| US7958370B2 (en) * | 2005-09-29 | 2011-06-07 | Hitachi Global Storage Technologies, Netherlands, B.V. | System and device for managing control data |

| JP4755472B2 (ja) * | 2005-09-29 | 2011-08-24 | ヒタチグローバルストレージテクノロジーズネザーランドビーブイ | データ転送方法及びシステム |

| JP4848163B2 (ja) | 2005-09-29 | 2011-12-28 | ヒタチグローバルストレージテクノロジーズネザーランドビーブイ | コンテンツデータ管理システム及び装置 |

-

2007

- 2007-10-24 JP JP2007276479A patent/JP5139028B2/ja not_active Expired - Fee Related

-

2008

- 2008-10-24 CN CN2008101499929A patent/CN101420296B/zh active Active

- 2008-10-24 US US12/288,954 patent/US9400876B2/en active Active

Also Published As

| Publication number | Publication date |

|---|---|

| US20090132820A1 (en) | 2009-05-21 |

| US9400876B2 (en) | 2016-07-26 |

| CN101420296B (zh) | 2011-12-14 |

| JP2009105737A (ja) | 2009-05-14 |

| CN101420296A (zh) | 2009-04-29 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP5036406B2 (ja) | コンテンツデータ管理システム及び方法 | |

| JP4848163B2 (ja) | コンテンツデータ管理システム及び装置 | |

| JP4755472B2 (ja) | データ転送方法及びシステム | |

| JP5139028B2 (ja) | コンテンツデータ管理システム及び方法 | |

| US7958370B2 (en) | System and device for managing control data | |

| JP4555046B2 (ja) | データ転送システム及びデータ転送方法 | |

| TW514844B (en) | Data processing system, storage device, data processing method and program providing media | |

| JP4690600B2 (ja) | データ保護方法 | |

| JP4884535B2 (ja) | 装置間でのデータオブジェクトの転送 | |

| JP2010267240A (ja) | 記録装置 | |

| WO2005093989A1 (en) | Digital license sharing system and method | |

| WO2004109972A1 (ja) | ライセンス受信用ユーザ端末 | |

| JP2001094554A (ja) | 情報送信システム、情報送信装置、情報受信装置、情報送信方法 | |

| JP2001067324A (ja) | 情報送信システム、情報送信装置及び情報受信装置 | |

| CN110300289A (zh) | 视频安全管理系统及方法 | |

| JP5076546B2 (ja) | コンテンツデータ管理システム及び装置 | |

| JP2010146635A (ja) | コンテンツ記録再生装置並びにコンテンツの書き込み及び読み出し方法 | |

| JP2001067795A (ja) | 情報受信システム及び情報受信装置 | |

| US8345868B2 (en) | Data transfer system, data transfer method, data transmission device and data receiving device | |

| JP2008059393A (ja) | 著作権管理システム及びプログラム | |

| KR20070022257A (ko) | 디지털 라이센스 공유 시스템 및 방법 | |

| JP2008003986A (ja) | ストレージ装置及びパーソナルコンピュータ | |

| AU2005226064A1 (en) | Digital license sharing system and method |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20101018 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20121030 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20121115 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 5139028 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20151122 Year of fee payment: 3 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| S111 | Request for change of ownership or part of ownership |

Free format text: JAPANESE INTERMEDIATE CODE: R313113 |

|

| S531 | Written request for registration of change of domicile |

Free format text: JAPANESE INTERMEDIATE CODE: R313531 |

|

| R350 | Written notification of registration of transfer |

Free format text: JAPANESE INTERMEDIATE CODE: R350 |

|

| LAPS | Cancellation because of no payment of annual fees |