JP4751111B2 - コンテンツ記録装置、コンテンツ再生装置、コンテンツ記録方法およびコンテンツ記録プログラム - Google Patents

コンテンツ記録装置、コンテンツ再生装置、コンテンツ記録方法およびコンテンツ記録プログラム Download PDFInfo

- Publication number

- JP4751111B2 JP4751111B2 JP2005189053A JP2005189053A JP4751111B2 JP 4751111 B2 JP4751111 B2 JP 4751111B2 JP 2005189053 A JP2005189053 A JP 2005189053A JP 2005189053 A JP2005189053 A JP 2005189053A JP 4751111 B2 JP4751111 B2 JP 4751111B2

- Authority

- JP

- Japan

- Prior art keywords

- title key

- random number

- tkf

- key file

- file

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Classifications

-

- G—PHYSICS

- G11—INFORMATION STORAGE

- G11B—INFORMATION STORAGE BASED ON RELATIVE MOVEMENT BETWEEN RECORD CARRIER AND TRANSDUCER

- G11B20/00—Signal processing not specific to the method of recording or reproducing; Circuits therefor

- G11B20/00086—Circuits for prevention of unauthorised reproduction or copying, e.g. piracy

-

- G—PHYSICS

- G11—INFORMATION STORAGE

- G11B—INFORMATION STORAGE BASED ON RELATIVE MOVEMENT BETWEEN RECORD CARRIER AND TRANSDUCER

- G11B20/00—Signal processing not specific to the method of recording or reproducing; Circuits therefor

- G11B20/00086—Circuits for prevention of unauthorised reproduction or copying, e.g. piracy

- G11B20/0021—Circuits for prevention of unauthorised reproduction or copying, e.g. piracy involving encryption or decryption of contents recorded on or reproduced from a record carrier

- G11B20/0042—Circuits for prevention of unauthorised reproduction or copying, e.g. piracy involving encryption or decryption of contents recorded on or reproduced from a record carrier the copy protection scheme being related to a specific access protection standard

- G11B20/00427—Circuits for prevention of unauthorised reproduction or copying, e.g. piracy involving encryption or decryption of contents recorded on or reproduced from a record carrier the copy protection scheme being related to a specific access protection standard advanced access content system [AACS]

-

- G—PHYSICS

- G11—INFORMATION STORAGE

- G11B—INFORMATION STORAGE BASED ON RELATIVE MOVEMENT BETWEEN RECORD CARRIER AND TRANSDUCER

- G11B20/00—Signal processing not specific to the method of recording or reproducing; Circuits therefor

- G11B20/10—Digital recording or reproducing

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N5/00—Details of television systems

- H04N5/76—Television signal recording

- H04N5/91—Television signal processing therefor

- H04N5/913—Television signal processing therefor for scrambling ; for copy protection

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N9/00—Details of colour television systems

- H04N9/79—Processing of colour television signals in connection with recording

- H04N9/80—Transformation of the television signal for recording, e.g. modulation, frequency changing; Inverse transformation for playback

- H04N9/82—Transformation of the television signal for recording, e.g. modulation, frequency changing; Inverse transformation for playback the individual colour picture signal components being recorded simultaneously only

- H04N9/8205—Transformation of the television signal for recording, e.g. modulation, frequency changing; Inverse transformation for playback the individual colour picture signal components being recorded simultaneously only involving the multiplexing of an additional signal and the colour video signal

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N9/00—Details of colour television systems

- H04N9/79—Processing of colour television signals in connection with recording

- H04N9/80—Transformation of the television signal for recording, e.g. modulation, frequency changing; Inverse transformation for playback

- H04N9/82—Transformation of the television signal for recording, e.g. modulation, frequency changing; Inverse transformation for playback the individual colour picture signal components being recorded simultaneously only

- H04N9/8205—Transformation of the television signal for recording, e.g. modulation, frequency changing; Inverse transformation for playback the individual colour picture signal components being recorded simultaneously only involving the multiplexing of an additional signal and the colour video signal

- H04N9/8233—Transformation of the television signal for recording, e.g. modulation, frequency changing; Inverse transformation for playback the individual colour picture signal components being recorded simultaneously only involving the multiplexing of an additional signal and the colour video signal the additional signal being a character code signal

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N5/00—Details of television systems

- H04N5/76—Television signal recording

- H04N5/84—Television signal recording using optical recording

- H04N5/85—Television signal recording using optical recording on discs or drums

Landscapes

- Engineering & Computer Science (AREA)

- Signal Processing (AREA)

- Multimedia (AREA)

- Computer Security & Cryptography (AREA)

- Signal Processing For Digital Recording And Reproducing (AREA)

- Storage Device Security (AREA)

Description

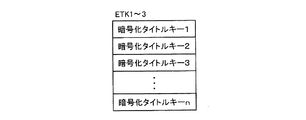

また、本発明は、コンテンツを暗号化するためのタイトルキーを1つ以上有するタイトルキーファイルと、前記タイトルキーによって暗号化されたコンテンツとを記録媒体へ記録するコンテンツ記録装置であって、第1タイトルキーファイルと、第2タイトルキーファイルと、第3タイトルキーファイルとを生成する生成手段と、前記第1タイトルキーファイルに対応する第1乱数と、前記第2タイトルキーファイルに対応する第1乱数と、前記第3タイトルキーファイルに対応する第1乱数とを生成する第1乱数生成手段と、前記第1タイトルキーファイルに対応する第2乱数と、前記第2タイトルキーファイルに対応する第2乱数と、前記第3タイトルキーファイルに対応する第2乱数とを生成する第2乱数生成手段と、前記第1タイトルキーファイル、前記第2タイトルキーファイルおよび前記第3タイトルキーファイルを前記記録媒体に記録する記録手段と、を備え、前記第1タイトルキーファイルは、前記第1タイトルキーファイルに対応する第1乱数と、前記第1タイトルキーファイルに対応する第2乱数と、前記第1タイトルキーファイルに対応する第1乱数と、前記第3タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有し、前記第2タイトルキーファイルは、前記第2タイトルキーファイルに対応する第1乱数と、前記第2タイトルキーファイルに対応する第2乱数と、前記第2タイトルキーファイルに対応する第1乱数と前記第1タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有し、前記第3タイトルキーファイルは、前記第3タイトルキーファイルに対応する第1乱数と、前記第3タイトルキーファイルに対応する第2乱数と、前記第3タイトルキーファイルに対応する第1乱数と前記第2タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有することを特徴とする。

また、本発明は、コンテンツを暗号化するためのタイトルキーを1つ以上有するタイトルキーファイルと、前記タイトルキーによって暗号化されたコンテンツとが記録された記録媒体へアクセスし、前記コンテンツを再生するコンテンツ再生装置であって、前記記憶媒体には、第1タイトルキーファイルと第2タイトルキーファイルと第3タイトルキーファイルとが記録されており、前記第1タイトルキーファイルは、前記第1タイトルキーファイルに対応する第1乱数と、前記第1タイトルキーファイルに対応する第2乱数と、前記第1タイトルキーファイルに対応する第1乱数と、前記第3タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有し、前記第2タイトルキーファイルは、前記第2タイトルキーファイルに対応する第1乱数と、前記第2タイトルキーファイルに対応する第2乱数と、前記第2タイトルキーファイルに対応する第1乱数と前記第1タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有し、前記第3タイトルキーファイルは、前記第3タイトルキーファイルに対応する第1乱数と、前記第3タイトルキーファイルに対応する第2乱数と、前記第3タイトルキーファイルに対応する第1乱数と前記第2タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有し、前記第1タイトルキーファイルに含まれる乱数であって前記第1タイトルキーファイルに対応する第1乱数と、前記第3タイトルキーファイルに含まれる乱数であって前記第3タイトルキーファイルに対応する第2乱数と、を用いて、前記第1タイトルキーファイルに含まれる前記タイトルキーを復号化する第1復号化手段と、前記第1復号手段によって復号化された前記タイトルキーを用いて、前記コンテンツを復号する第2復号化手段と、前記第2復号化手段によって復号化されたコンテンツを再生する再生手段と、を備えたことを特徴とする。

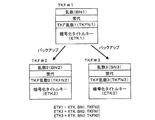

図1は、実施の形態1にかかるコンテンツ記録再生装置100の構成を示すブロック図である。ここで、コンテンツ記録再生装置100としては、例えば、DVDメディアへの記録および再生を行うDVDレコーダ等があげられる。本実施の形態にかかるコンテンツ記録再生装置100は、図1に示すように、書き換え可能なDVDメディア140にデータの機器録およびDVDメディア140からのデータの読み出し等を行うドライブ部110と、タイトルコンテンツの暗号化と復号化およびタイトルキーファイル(TKF:Title Key File)のバックアップ処理を行うホスト部120がバス130で接続された構成となっている。

ETK2=f(TK,BN2,TKFN1) ・・・(2)

ETK3=f(TK,BN3,TKFN2) ・・・(3)

ここで、TKは平文のタイトルキーを示し、fは、第1パラメタ(TK)に第2パラメタ(BN1〜3)と第3パラメタ(TKFN1〜3)を暗号鍵として暗号処理を施すことを示している。暗号処理fには、たとえばAES(Advanced Encryption Standard)などのよく知られた暗号アルゴリズムを用いればよい。

実施の形態1では、タイトルキーファイルTKF#1およびバックアップファイルTKF#2,TKF#3の世代は、初期化時に乱数生成し、タイトルコンテンツが削除されたり追加されたりするなどによりタイトルキーのリストが変化するたびに、更新処理の一貫として世代を1ずつ更新するように構成されていた。しかし、世代を、初期化時に限らず更新処理に毎回乱数生成するように構成してもよい。図11は、世代を更新処理時に毎回乱数生成した場合におけるタイトルキーファイル(TKF)のバックアップの回復処理の全体処理の手順を示すフローチャートである。

実施の形態1では、タイトルキーファイルTKF#1、バックアップファイルTKF#2,TKF#3の構造が図4−1に示すように同一であったが、この実施の形態2では、バックアップファイルTKF#3の構造がタイトルキーファイルTKF#1およびバックアップファイルTKF#2と異なっている。

ETK2=f(TK,BN2,TKFN1) ・・・(5)

ここで、TKはタイトルキーを示し、fは、第1パラメタ(TK)に第2パラメタ(BN1,2)と第3パラメタ(TKFN1,2)を暗号鍵として暗号処理を施すことを示している。暗号処理fには、たとえばAES(Advanced Encryption Standard)などのよく知られた暗号アルゴリズムを用いればよい。

上述した実施の形態1および2のコンテンツ記録再生装置100において、ドライブ部110とホスト部120がバス30にて接続された構成について説明してきたが、ドライブ部110とホスト部120が内部バスで接続され、一体で構成することもできる。図19は、ドライブ部110とホスト部120が内部バス1930で接続され、一体構成されたコンテンツ記録再生装置1900の構成を示すブロック図である。

110 ドライブ部

111 乱数生成部

112 読み出し部

113 記録部

120 ホスト部

121 コンテンツ暗号化処理部

122 コンテンツ復号化処理部

123 TKF暗号化処理部

124 デバイス秘密鍵記憶部

125 乱数生成部

130 バス

140 DVDメディア

Claims (10)

- 番組の映像または音声のコンテンツである複数のタイトルコンテンツをタイトルコンテンツごとに暗号化する1つ以上のタイトルキーが登録されたタイトルキーファイルと、前記タイトルキーによって暗号化されたタイトルコンテンツとが記録された記録媒体の記録を行うコンテンツ記録装置であって、

前記タイトルキーファイルを一つ以上生成し、一つ以上の前記タイトルキーを、生成された前記タイトルキーファイルに格納する初期化手段と、

複数のタイトルキーファイルのそれぞれに対応した第1の乱数を生成する第1の乱数生成手段と、

複数のタイトルキーファイルのそれぞれに対応した第2の乱数を生成する第2の乱数生成手段と、

前記初期化手段によって生成された前記タイトルキーファイルと前記第1の乱数と組にしてそれぞれ前記記録媒体に記録する記録手段と、を備え、

前記初期化手段は、前記タイトルキーファイルに対応した第1の乱数と前記タイトルキーファイルに関連づけられた他のタイトルキーファイルに登録される第2の乱数とによって前記タイトルキーを暗号化した暗号化タイトルキーを生成し、前記暗号化タイトルキーと、前記タイトルキーファイルに対応した第1の乱数と、前記タイトルキーファイルに対応した第2の乱数とを前記タイトルキーファイルに登録することによって前記複数のタイトルキーファイルのそれぞれを生成することを特徴とするコンテンツ記録装置。 - 前記記録媒体から前記複数のタイトルキーファイルを読み出す読み出し手段と、

前記記録媒体に記録された前記タイトルキーのリストに、新たなタイトルキーが追加された場合または前記タイトルキーのリストからタイトルキーが削除された場合に、前記読み出し手段によって読み出した前記複数のタイトルキーファイルの中で任意の前記タイトルキーファイルに登録された前記第1の乱数と前記タイトルキーファイルに関連付けられた他の前記タイトルキーファイルに登録された前記第2の乱数によって前記タイトルキーファイルに登録された前記暗号化タイトルキーを復号化し、前記第2の乱数を前記第2の乱数生成手段によって前記複数のタイトルキーファイルごとに新たに生成し、復号化された前記タイトルキーを、前記第1の乱数生成手段によって新たに生成された前記第1の乱数と他の前記タイトルキーファイルに対応して新たに生成された前記第2の乱数とによって前記タイトルキーファイルを暗号化する再暗号化手段と、

前記暗号化タイトルキーと前記第1の乱数と前記第2の乱数とを登録した前記タイトルキーファイルを複数生成することにより、前記複数のタイトルキーファイルを更新する更新手段と、をさらに備え、

前記記録手段は、前記更新手段によって更新された前記複数のタイトルキーファイルを前記記録媒体に記録することを特徴とする請求項1に記載のコンテンツ記録装置。 - 前記記録媒体に記録された前記複数のタイトルキーファイルの中で、一つの前記タイトルキーファイルが存在しない場合あるいは破壊されている場合に、前記記録媒体に存在している前記タイトルキーファイルに登録された前記第1の乱数と前記タイトルキーファイルに関連付けられた他の前記タイトルキーファイルに登録された前記第2の乱数によって前記タイトルキーファイルに登録された前記暗号化タイトルキーを復号化し、前記第2の乱数を前記複数のタイトルキーファイルごとに新たに生成し、復号化された前記タイトルキーを、前記第1の乱数生成手段によって新たに生成された前記第1の乱数と他の前記タイトルキーファイルに対応して新たに生成された前記第2の乱数とによって暗号化する第2の再暗号化手段と、

前記暗号化タイトルキーと前記第1の乱数と前記第2の乱数とを登録した前記タイトルキーファイルを複数生成することによって、前記複数のタイトルキーファイルを回復する回復手段をさらに備え、

前記記録手段は、前記回復手段によって回復された前記複数のタイトルキーファイルを前記記録媒体に記録することを特徴とする請求項2に記載のコンテンツ記録装置。 - 前記記録媒体は、任意の値を書き込むことが不可能なプロテクト領域と、任意のアプリケーションにより任意の値が記録可能なユーザ領域とを備え、

前記記録手段は、前記タイトルキーファイルの前記第1の乱数をプロテクト領域に記録し、前記第2の乱数を前記ユーザ領域に記録することを特徴とする請求項3に記載のコンテンツ記録装置。 - 前記記録手段は、前記第1の乱数又は不当情報を前記プロテクト領域へ記録するものであって、前記タイトルキーファイル以外のファイルを記録する場合には前記不当情報を前記プロテクト領域へ記録し、

前記回復手段は、前記暗号化タイトルキーを復号化する際に、前記第1の乱数に前記不当情報が記録されているか否かを判断し、前記不当情報が記録されている場合には、前記複数のタイトルキーファイルの回復を行わないことを特徴とする請求項4に記載のコンテンツ記録装置。 - コンテンツを暗号化するためのタイトルキーを1つ以上有するタイトルキーファイルと、前記タイトルキーによって暗号化されたコンテンツとを記録媒体へ記録するコンテンツ記録装置であって、

第1タイトルキーファイルと、第2タイトルキーファイルと、第3タイトルキーファイルとを生成する生成手段と、

前記第1タイトルキーファイルに対応する第1乱数と、前記第2タイトルキーファイルに対応する第1乱数と、前記第3タイトルキーファイルに対応する第1乱数とを生成する第1乱数生成手段と、

前記第1タイトルキーファイルに対応する第2乱数と、前記第2タイトルキーファイルに対応する第2乱数と、前記第3タイトルキーファイルに対応する第2乱数とを生成する第2乱数生成手段と、

前記第1タイトルキーファイル、前記第2タイトルキーファイルおよび前記第3タイトルキーファイルを前記記録媒体に記録する記録手段と、を備え、

前記第1タイトルキーファイルは、

前記第1タイトルキーファイルに対応する第1乱数と、

前記第1タイトルキーファイルに対応する第2乱数と、

前記第1タイトルキーファイルに対応する第1乱数と、前記第3タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有し、

前記第2タイトルキーファイルは、

前記第2タイトルキーファイルに対応する第1乱数と、

前記第2タイトルキーファイルに対応する第2乱数と、

前記第2タイトルキーファイルに対応する第1乱数と前記第1タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有し、

前記第3タイトルキーファイルは、

前記第3タイトルキーファイルに対応する第1乱数と、

前記第3タイトルキーファイルに対応する第2乱数と、

前記第3タイトルキーファイルに対応する第1乱数と前記第2タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有することを特徴とするコンテンツ記録装置。 - コンテンツを暗号化するためのタイトルキーを1つ以上有するタイトルキーファイルと、前記タイトルキーによって暗号化されたコンテンツとが記録された記録媒体へアクセスし、前記コンテンツを再生するコンテンツ再生装置であって、

前記記憶媒体には、第1タイトルキーファイルと第2タイトルキーファイルと第3タイトルキーファイルとが記録されており、

前記第1タイトルキーファイルは、

前記第1タイトルキーファイルに対応する第1乱数と、

前記第1タイトルキーファイルに対応する第2乱数と、

前記第1タイトルキーファイルに対応する第1乱数と、前記第3タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有し、

前記第2タイトルキーファイルは、

前記第2タイトルキーファイルに対応する第1乱数と、

前記第2タイトルキーファイルに対応する第2乱数と、

前記第2タイトルキーファイルに対応する第1乱数と前記第1タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有し、

前記第3タイトルキーファイルは、

前記第3タイトルキーファイルに対応する第1乱数と、

前記第3タイトルキーファイルに対応する第2乱数と、

前記第3タイトルキーファイルに対応する第1乱数と前記第2タイトルキーファイルに対応する第2乱数とを用いて暗号化された前記タイトルキーと、を有し、

前記第1タイトルキーファイルに含まれる乱数であって前記第1タイトルキーファイルに対応する第1乱数と、前記第3タイトルキーファイルに含まれる乱数であって前記第3タイトルキーファイルに対応する第2乱数と、を用いて、前記第1タイトルキーファイルに含まれる前記タイトルキーを復号化する第1復号化手段と、

前記第1復号手段によって復号化された前記タイトルキーを用いて、前記コンテンツを復号する第2復号化手段と、

前記第2復号化手段によって復号化されたコンテンツを再生する再生手段と、

を備えたことを特徴とするコンテンツ再生装置。 - 前記第1復号化手段は、前記記録媒体に前記第1タイトルキーファイルが存在しない場合あるいは前記第1タイトルキーファイルが破壊されている場合、前記第3タイトルキーファイルに含まれる乱数であって前記第3タイトルキーファイルに対応する第1乱数と、前記第2タイトルキーファイルに含まれる乱数であって前記第2タイトルキーファイルに対応する第2乱数と、を用いて、前記第3タイトルキーファイルに含まれる前記タイトルキーを復号化することを特徴とする請求項7に記載のコンテンツ再生装置。

- 番組の映像または音声のコンテンツである複数のタイトルコンテンツをタイトルコンテンツごとに暗号化する1つ以上のタイトルキーが登録されたタイトルキーリストと、前記タイトルキーによって暗号化されたタイトルコンテンツとが記録された記録媒体の記録を行うコンテンツ記録方法であって、

前記タイトルキーファイルを一つ以上生成し、一つ以上の前記タイトルキーを、生成された前記タイトルキーファイルに格納し、前記記録媒体に記録する初期化ステップと、

複数のタイトルキーファイルのそれぞれに対応した第1の乱数を生成する第1の乱数生成ステップと、

複数のタイトルキーファイルのそれぞれに対応した第2の乱数を生成する第2の乱数生成ステップと、

前記初期化ステップによって生成された前記タイトルキーファイルと前記第1の乱数とを組にしてそれぞれを前記記録媒体に記録する記録ステップと、を含み、

前記初期化ステップは、前記タイトルキーファイルに対応した第1の乱数と前記タイトルキーファイルに関連づけられた他のタイトルキーファイルに登録される第2の乱数とによって前記タイトルキーを暗号化した暗号化タイトルキーを生成し、前記暗号化タイトルキーと、前記タイトルキーファイルに対応した第1の乱数と、前記タイトルキーファイルに対応した第2の乱数とを前記タイトルキーファイルに登録することによって前記複数のタイトルキーファイルのそれぞれを生成することを特徴とするコンテンツ記録方法。 - 番組の映像または音声のコンテンツである複数のタイトルコンテンツをタイトルコンテンツごとに暗号化する1つ以上のタイトルキーが登録されたタイトルキーリストと、前記タイトルキーによって暗号化されたタイトルコンテンツとが記録された記録媒体の記録および再生を行うコンピュータで実行させるためのコンテンツ記録プログラムであって、

前記タイトルキーファイルを一つ以上生成し、一つ以上の前記タイトルキーを、生成された前記タイトルキーファイルに格納し、前記記録媒体に記録する初期化ステップと、

複数のタイトルキーファイルのそれぞれに対応した第1の乱数を生成する第1の乱数生成ステップと、

複数のタイトルキーファイルのそれぞれに対応した第2の乱数を生成する第2の乱数生成ステップと、

前記初期化ステップによって生成された前記複数のタイトルキーファイルと前記第1の乱数とを組にしてそれぞれを前記記録媒体に記録する記録ステップと、をコンピュータに実行させ、

前記初期化ステップは、前記タイトルキーファイルに対応した第1の乱数と前記タイトルキーファイルに関連づけられた他のタイトルキーファイルに登録される第2の乱数とによって前記タイトルキーを暗号化した暗号化タイトルキーを生成し、前記暗号化タイトルキーと、前記タイトルキーファイルに対応した第1の乱数と、前記タイトルキーファイルに対応した第2の乱数とを前記タイトルキーファイルに登録することによって前記複数のタイトルキーファイルのそれぞれを生成することを前記コンピュータに実行させるためのコンテンツ記録プログラム。

Priority Applications (5)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2005189053A JP4751111B2 (ja) | 2005-06-28 | 2005-06-28 | コンテンツ記録装置、コンテンツ再生装置、コンテンツ記録方法およびコンテンツ記録プログラム |

| EP20060780774 EP1897091A1 (en) | 2005-06-28 | 2006-06-28 | Apparatus, method, and program product for recording and reproducing contents |

| CN200680016939.0A CN101208747B (zh) | 2005-06-28 | 2006-06-28 | 用于记录和再生内容的装置和方法 |

| US10/591,179 US7706664B2 (en) | 2005-06-28 | 2006-06-28 | Apparatus, method, and program product for recording and reproducing contents |

| PCT/JP2006/313347 WO2007001087A1 (en) | 2005-06-28 | 2006-06-28 | Apparatus, method, and program product for recording and reproducing contents |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2005189053A JP4751111B2 (ja) | 2005-06-28 | 2005-06-28 | コンテンツ記録装置、コンテンツ再生装置、コンテンツ記録方法およびコンテンツ記録プログラム |

Publications (3)

| Publication Number | Publication Date |

|---|---|

| JP2007013347A JP2007013347A (ja) | 2007-01-18 |

| JP2007013347A5 JP2007013347A5 (ja) | 2009-11-26 |

| JP4751111B2 true JP4751111B2 (ja) | 2011-08-17 |

Family

ID=37023042

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2005189053A Expired - Fee Related JP4751111B2 (ja) | 2005-06-28 | 2005-06-28 | コンテンツ記録装置、コンテンツ再生装置、コンテンツ記録方法およびコンテンツ記録プログラム |

Country Status (5)

| Country | Link |

|---|---|

| US (1) | US7706664B2 (ja) |

| EP (1) | EP1897091A1 (ja) |

| JP (1) | JP4751111B2 (ja) |

| CN (1) | CN101208747B (ja) |

| WO (1) | WO2007001087A1 (ja) |

Families Citing this family (8)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US8073143B2 (en) * | 2004-01-29 | 2011-12-06 | Sony Corporation | Information processing device and method |

| JP2007149184A (ja) * | 2005-11-25 | 2007-06-14 | Hitachi Ltd | 記録再生装置及びコンテンツデータ移動方法 |

| JP4921862B2 (ja) * | 2006-06-12 | 2012-04-25 | 株式会社東芝 | 情報記録再生装置及び方法 |

| JP4941737B2 (ja) * | 2007-04-27 | 2012-05-30 | ソニー株式会社 | 記録装置および方法、並びに、プログラム |

| JP4396737B2 (ja) * | 2007-07-17 | 2010-01-13 | ソニー株式会社 | 情報処理装置、コンテンツ提供システム、および情報処理方法、並びにコンピュータ・プログラム |

| JP5049216B2 (ja) * | 2008-07-14 | 2012-10-17 | 株式会社日立製作所 | データ管理方法及びシステム、並びにデータ記憶システム |

| WO2010073737A1 (ja) * | 2008-12-26 | 2010-07-01 | シャープ株式会社 | 記録再生装置および情報記録媒体 |

| EP2541459B1 (en) * | 2010-02-25 | 2020-01-22 | Panasonic Intellectual Property Management Co., Ltd. | Management device and duplication device |

Family Cites Families (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP4206529B2 (ja) * | 1998-09-17 | 2009-01-14 | ソニー株式会社 | コンテンツ管理方法及びコンテンツ記憶システム |

| JP2001216727A (ja) * | 2000-01-31 | 2001-08-10 | Victor Co Of Japan Ltd | 情報記録媒体、記録装置、記録方法、再生装置、再生方法、記録再生方法および伝送方法 |

| WO2001093000A2 (en) * | 2000-05-31 | 2001-12-06 | Zoran Corporation | Secure electronic internet delivery and use of music and other valuable data |

| JP3878542B2 (ja) * | 2002-11-29 | 2007-02-07 | 株式会社東芝 | 記録装置 |

| JP2005039480A (ja) * | 2003-07-18 | 2005-02-10 | Toshiba Corp | コンテンツ記録方法、記録媒体、コンテンツ記録装置 |

-

2005

- 2005-06-28 JP JP2005189053A patent/JP4751111B2/ja not_active Expired - Fee Related

-

2006

- 2006-06-28 WO PCT/JP2006/313347 patent/WO2007001087A1/en active Application Filing

- 2006-06-28 CN CN200680016939.0A patent/CN101208747B/zh not_active Expired - Fee Related

- 2006-06-28 EP EP20060780774 patent/EP1897091A1/en not_active Withdrawn

- 2006-06-28 US US10/591,179 patent/US7706664B2/en not_active Expired - Fee Related

Also Published As

| Publication number | Publication date |

|---|---|

| US20080232785A1 (en) | 2008-09-25 |

| CN101208747A (zh) | 2008-06-25 |

| WO2007001087A1 (en) | 2007-01-04 |

| US7706664B2 (en) | 2010-04-27 |

| JP2007013347A (ja) | 2007-01-18 |

| EP1897091A1 (en) | 2008-03-12 |

| CN101208747B (zh) | 2011-04-13 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP4751111B2 (ja) | コンテンツ記録装置、コンテンツ再生装置、コンテンツ記録方法およびコンテンツ記録プログラム | |

| KR100394177B1 (ko) | 콘텐츠 관리 방법 및 콘텐츠 관리 장치 | |

| JP4468468B2 (ja) | コンテンツ記録装置、及びコンテンツ記録方法 | |

| JP2007235260A (ja) | コンテンツ記録装置、コンテンツ記録方法およびコンテンツ記録プログラム | |

| JP4705916B2 (ja) | 記録媒体、記録媒体に対する情報処理装置及び情報処理方法 | |

| JP4683092B2 (ja) | 情報処理装置、およびデータ処理方法、並びにプログラム | |

| JP2006172147A (ja) | コンテンツ保護方法及びその方法を用いた情報記録再生装置 | |

| JP4560086B2 (ja) | コンテンツデータ記録再生装置 | |

| JP6269209B2 (ja) | 情報処理装置、方法、及びプログラム | |

| WO2005121977A1 (ja) | コンテンツデータ処理装置、記録再生装置および記録再生システム | |

| JP2006065503A (ja) | 権利情報を格納した記録媒体、情報処理装置及び権利情報の管理方法 | |

| JP4234724B2 (ja) | コンテンツ記録装置、コンテンツ記録方法およびコンテンツ記録プログラム | |

| JP2004094778A (ja) | 記憶装置と複製装置 | |

| JP2005276282A (ja) | 情報記録再生装置、コンテンツ管理方法およびコンテンツ管理プログラム | |

| JP2010220019A (ja) | 鍵管理方法および鍵管理装置 | |

| JP4293213B2 (ja) | 情報処理装置および方法、並びにプログラム | |

| JP4783159B2 (ja) | コンテンツ蓄積装置およびコンテンツ再生装置、並びに、コンテンツ蓄積プログラムおよびコンテンツ再生プログラム | |

| JP4875219B2 (ja) | コンテンツ記録装置、暗号化装置、記録方法および記録プログラム | |

| JP2006031519A (ja) | 情報処理装置、及び情報処理方法 | |

| JP5754980B2 (ja) | コンテンツ保護装置及びコンテンツ保護方法 | |

| JP4714726B2 (ja) | デジタルデータ記録再生装置およびデジタルデータ記録再生方法 | |

| JP2008085475A (ja) | コンテンツ移動制御装置及びコンテンツ再生制御装置 | |

| JP5424060B2 (ja) | 情報記録装置及びその制御方法 | |

| JP2011035494A (ja) | 映像音声管理装置、再生装置、及び映像音声管理システム | |

| KR20090019660A (ko) | 디지털 컨텐트를 스토리지 기기에 저장하는 방법 및 이를위한 장치 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20080124 |

|

| A521 | Written amendment |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20091014 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20110208 |

|

| A521 | Written amendment |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20110408 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20110426 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20110520 |

|

| R150 | Certificate of patent or registration of utility model |

Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20140527 Year of fee payment: 3 |

|

| S531 | Written request for registration of change of domicile |

Free format text: JAPANESE INTERMEDIATE CODE: R313531 |

|

| R350 | Written notification of registration of transfer |

Free format text: JAPANESE INTERMEDIATE CODE: R350 |

|

| S111 | Request for change of ownership or part of ownership |

Free format text: JAPANESE INTERMEDIATE CODE: R313117 |

|

| R350 | Written notification of registration of transfer |

Free format text: JAPANESE INTERMEDIATE CODE: R350 |

|

| LAPS | Cancellation because of no payment of annual fees |