JP3784635B2 - Data operation method - Google Patents

Data operation method Download PDFInfo

- Publication number

- JP3784635B2 JP3784635B2 JP2000342753A JP2000342753A JP3784635B2 JP 3784635 B2 JP3784635 B2 JP 3784635B2 JP 2000342753 A JP2000342753 A JP 2000342753A JP 2000342753 A JP2000342753 A JP 2000342753A JP 3784635 B2 JP3784635 B2 JP 3784635B2

- Authority

- JP

- Japan

- Prior art keywords

- information

- data

- digital content

- content

- data part

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Lifetime

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N21/00—Selective content distribution, e.g. interactive television or video on demand [VOD]

- H04N21/40—Client devices specifically adapted for the reception of or interaction with content, e.g. set-top-box [STB]; Operations thereof

- H04N21/43—Processing of content or additional data, e.g. demultiplexing additional data from a digital video stream; Elementary client operations, e.g. monitoring of home network or synchronising decoder's clock; Client middleware

- H04N21/441—Acquiring end-user identification, e.g. using personal code sent by the remote control or by inserting a card

- H04N21/4415—Acquiring end-user identification, e.g. using personal code sent by the remote control or by inserting a card using biometric characteristics of the user, e.g. by voice recognition or fingerprint scanning

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N21/00—Selective content distribution, e.g. interactive television or video on demand [VOD]

- H04N21/20—Servers specifically adapted for the distribution of content, e.g. VOD servers; Operations thereof

- H04N21/23—Processing of content or additional data; Elementary server operations; Server middleware

- H04N21/234—Processing of video elementary streams, e.g. splicing of video streams or manipulating encoded video stream scene graphs

- H04N21/2347—Processing of video elementary streams, e.g. splicing of video streams or manipulating encoded video stream scene graphs involving video stream encryption

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N21/00—Selective content distribution, e.g. interactive television or video on demand [VOD]

- H04N21/40—Client devices specifically adapted for the reception of or interaction with content, e.g. set-top-box [STB]; Operations thereof

- H04N21/41—Structure of client; Structure of client peripherals

- H04N21/426—Internal components of the client ; Characteristics thereof

- H04N21/42684—Client identification by a unique number or address, e.g. serial number, MAC address, socket ID

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N21/00—Selective content distribution, e.g. interactive television or video on demand [VOD]

- H04N21/80—Generation or processing of content or additional data by content creator independently of the distribution process; Content per se

- H04N21/83—Generation or processing of protective or descriptive data associated with content; Content structuring

- H04N21/835—Generation of protective data, e.g. certificates

- H04N21/8355—Generation of protective data, e.g. certificates involving usage data, e.g. number of copies or viewings allowed

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N21/00—Selective content distribution, e.g. interactive television or video on demand [VOD]

- H04N21/80—Generation or processing of content or additional data by content creator independently of the distribution process; Content per se

- H04N21/83—Generation or processing of protective or descriptive data associated with content; Content structuring

- H04N21/835—Generation of protective data, e.g. certificates

- H04N21/8358—Generation of protective data, e.g. certificates involving watermark

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N5/00—Details of television systems

- H04N5/76—Television signal recording

- H04N5/91—Television signal processing therefor

- H04N5/913—Television signal processing therefor for scrambling ; for copy protection

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N5/00—Details of television systems

- H04N5/76—Television signal recording

- H04N5/91—Television signal processing therefor

- H04N5/913—Television signal processing therefor for scrambling ; for copy protection

- H04N2005/91307—Television signal processing therefor for scrambling ; for copy protection by adding a copy protection signal to the video signal

- H04N2005/91335—Television signal processing therefor for scrambling ; for copy protection by adding a copy protection signal to the video signal the copy protection signal being a watermark

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04N—PICTORIAL COMMUNICATION, e.g. TELEVISION

- H04N5/00—Details of television systems

- H04N5/76—Television signal recording

- H04N5/91—Television signal processing therefor

- H04N5/913—Television signal processing therefor for scrambling ; for copy protection

- H04N2005/91357—Television signal processing therefor for scrambling ; for copy protection by modifying the video signal

- H04N2005/91364—Television signal processing therefor for scrambling ; for copy protection by modifying the video signal the video signal being scrambled

Landscapes

- Engineering & Computer Science (AREA)

- Multimedia (AREA)

- Signal Processing (AREA)

- Computer Security & Cryptography (AREA)

- Human Computer Interaction (AREA)

- Health & Medical Sciences (AREA)

- Biomedical Technology (AREA)

- General Health & Medical Sciences (AREA)

- Power Engineering (AREA)

- Theoretical Computer Science (AREA)

- Editing Of Facsimile Originals (AREA)

- Television Systems (AREA)

- Image Processing (AREA)

- Storage Device Security (AREA)

- Two-Way Televisions, Distribution Of Moving Picture Or The Like (AREA)

- Reverberation, Karaoke And Other Acoustics (AREA)

Abstract

Description

【0001】

【発明の属する技術分野】

本発明は、データ運用方法に関し、特に、デジタルコンテンツを暗号化して配布する際のデータ運用情報に関する。

【0002】

【従来の技術】

コンピュータプログラムなどのソフトウェアや電子出版物では、光磁気ディスク(MO)、ディジタルビデオディスク(DVD)、フロッピーディスク(FD)、ミニディスク(MD)、その他の記録媒体上に電子化データを格納して販売される。このような電子化データは、一般にコピーが容易であり、不正コピーが頻繁に行われている。このため、ソフトウェアベンダーや出版者側の著作権が侵害され著しく利益が阻害されるおそれがある。

【0003】

また、インターネットやCATV、その他のネットワークなどを通じて配布される静止画像データ、動画像データ、音声データ、音楽データを含む電子化データについても同様にして不正コピーが頻繁に行われ、著作権者の利益が損なわれている。

【0004】

このような記録媒体上に格納された電子化データや各種ネットワークを通じて配布される電子化データなどのいわゆるデジタルコンテンツを保護するために、暗号鍵を用いてデジタルコンテンツを暗号化しこの暗号化された実データを配布することが行われる。

【0005】

たとえば、ユーザが自分のパーソナルコンピュータからコンテンツの配布者側にアクセスを行い、デジタルコンテンツをハードディスク上にダウンロードを行ってこれを利用する場合を考える。まず、ユーザはホストコンピュータにアクセスしてダウンロードのためのプラグインモジュールを入手する。この後、使用しているハードディスクドライブの識別番号、使用しているコンピュータのCPU識別番号、その他ユーザ固有の識別情報をホストコンピュータ側に送付する。

【0006】

コンテンツの配布者側では、デジタルコンテンツをコンテンツ鍵で暗号化した実データと、コンテンツ鍵をユーザ固有の識別情報で暗号化した許諾情報を、ユーザ側に送信する。

【0007】

ユーザ側では、送られてきた暗号化実データと、許諾情報とを暗号化された状態のままハードディスクに記録する。デジタルコンテンツを利用する場合には、ハードディスクドライブの識別番号などのユーザ固有の識別情報を用いて、許諾情報を復号化し、コンテンツ鍵を取得する。このコンテンツ鍵を用いて、暗号化されたデジタルコンテンツを復号化してこれを利用する。

【0008】

この場合、ユーザ個々にデジタルコンテンツの利用権を与える際に、デジタルコンテンツを暗号化するための暗号鍵を共通にすることができ、ユーザ毎に異なるユーザ固有の情報を用いて復号鍵を暗号化することによって、利用権を個々に与えることが可能となる。

【0009】

【発明が解決しようとする課題】

上述の方法でデータの配布を行う場合、データ配布者は暗号化されたデジタルコンテンツと、暗号化されたデジタルコンテンツの復号鍵となる許諾情報とを別々に送付する必要がある。

【0010】

また、ユーザ側においても、送付されてくる暗号化されたデジタルコンテンツとその許諾情報とを別々に記録媒体に格納しておく必要がある。

したがって、データ配布者側からユーザ側に送付される途中で許諾情報が破壊されたり、またはユーザ側の記録媒体上で許諾情報がなんらかの事故により破壊もしくは紛失した場合には、デジタルコンテンツを利用することができなくなり、再度許諾情報を入手する手順が必要となる。

【0011】

また、図書館の写本、美術館所蔵品などを写真やスキャナなどで画像データとして取り込み、これをユーザに利用させる場合、画像データが完全に暗号化されていると許諾情報のやりとりを行う前に、ユーザ側で所望の画像データを特定することが困難である。したがって、画像の一部がユーザ側で確認でき、かつ不正に流用されることがないように運用することが望ましい。

【0012】

静止画像、動画像などの画像データのみならず、音声データや音楽データなどを暗号化して配布する場合においても、どのようなデジタルコンテンツが含まれているかを視覚的または聴覚的に確認できるようにしておくことで、利用者にとって便利になる。

【0013】

本発明は、デジタルコンテンツを暗号化して配布することで著作権の侵害を防止するとともに、データ中に含まれているデジタルコンテンツがどのような内容であるかを把握することが容易であるようなデータ運用方法を提供する。

【0014】

【課題を解決するための手段】

本発明に係るデータ運用方法は、配布を行うデジタルコンテンツを暗号化して実データ部を作成し、デジタルコンテンツの属性を視覚的または聴覚的に認識できるようにシンボル化したシンボル情報を備える見出しデータ部を作成し、デジタルコンテンツの暗号化の際に暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を電子透かしとして見出しデータ部に埋め込んだ許諾情報付見出しデータ部を作成し、実データ部と前記許諾情報付見出しデータ部とを合成した合成データを作成してこれを配布する。

【0015】

ここで、見出しデータ部は、複数のデジタルコンテンツにそれぞれ対応してその内容を視覚的に認識できるようにシンボル化された1つ以上の画像シンボルデータを1つの画像データ内に合成して構成することができる。

【0016】

また、本発明のデータ運用方法は、配布を行うデジタルコンテンツを暗号化して実データ部を作成し、デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、見出しデータ部に前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、デジタルコンテンツの利用制限を行うための利用制限情報を暗号化した付属データ部を作成し、実データ部と許諾情報付見出しデータ部とを合成する際に付属データ部を同時に合成して合成データを作成してこれを配布する。

【0017】

このとき、利用制限情報として、許諾情報を前記見出しデータ部に電子透かしとして埋め込む際の埋込ロジックを用いることができる。

また、利用制限情報は、デジタルコンテンツを利用可能な利用期限または利用回数に基づくものとすることができる。

【0018】

さらに、利用制限情報は、デジタルコンテンツの利用者の個人情報を暗号鍵として暗号化することができる。

この利用制限情報を暗号化する際の暗号鍵は、利用者によって予め設定されたパスワードとすることができ、合成データが記録される記録媒体に固有の識別情報とすることもでき、利用者の生体情報を用いることも可能である。

【0019】

本発明のデータ運用方法は、配布を行うデジタルコンテンツを暗号化した実データ部と、デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部に、デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部と、デジタルコンテンツの利用制限を行うための利用制限情報を暗号化した付属データ部とを合成して配布される合成データから付属データ部を分離し、付属データ部を復号化して利用制限情報を取り出し、利用制限情報に基づいて許諾情報付見出しデータ部に埋め込まれた許諾情報を取り出し、許諾情報からデジタルコンテンツを復号化するためのコンテンツ鍵を取得し、このコンテンツ鍵を用いて実データ部を元のデジタルコンテンツに復号化して利用者に利用させる。

【0020】

また、本発明のデータ運用方法は、配布を行うデジタルコンテンツを暗号化して実データ部を作成し、デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、見出しデータ部にデジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、実データ部からハッシュ関数を用いて生成されたハッシュ値を、見出しデータ部に視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ後、実データ部と許諾情報付見出しデータ部とを合成した合成データを作成してこの合成データを配布する。

【0021】

さらに、本発明のデータ運用方法は、配布を行うデジタルコンテンツを暗号化して実データ部を作成し、デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報と、記録される記録媒体に固有の識別情報とを視覚的または聴覚的に認識不能な電子透かしとして見出しデータ部に埋め込んだ許諾情報付見出しデータ部を作成し、実データ部と許諾情報付見出しデータ部とを合成した合成データを作成して、この合成データを配布する。

【0022】

また、本発明のデータ運用方法は、配布を行うデジタルコンテンツを暗号化して実データ部を作成し、デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報と、デジタルコンテンツを再生するための情報機器に特定の動作をさせる制御コードとを視覚的または聴覚的に認識不能な電子透かしとして見出しデータ部に埋め込んだ許諾情報付見出しデータ部を作成し、実データ部と許諾情報付見出しデータ部とを合成した合成データを作成して、この合成データを配布する。

【0023】

さらに、本発明のデータ運用方法は、配布を行うデジタルコンテンツを暗号化した実データ部を作成し、デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、見出しデータ部にデジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、実データ部をデジタルコンテンツに復号化する際に、所定の連絡先に回線接続して、復号化を行うデジタルコンテンツのコンテンツ情報を送出するために、デジタルコンテンツのコンテンツ情報と、所定の連絡先情報とを、見出しデータ部に視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ後、実データ部と許諾情報付見出しデータ部とを合成した合成データを作成し、この合成データを配布する。

【0024】

また、本発明のデータ運用方法は、配布を行うデジタルコンテンツを暗号化した実データ部を作成し、デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、見出しデータ部にデジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、実データ部と許諾情報付見出しデータ部を合成した合成データを作成する際に、デジタルコンテンツを登録しているサーバの記録場所情報を、合成データ中に保持させ、この合成データを配布する。

【0025】

ここで、デジタルコンテンツを登録しているサーバの記録場所情報を、見出しデータ部に視覚的または聴覚的に認識不能な電子透かしとして埋め込むことができる。

【0026】

さらに、配布を行うデジタルコンテンツを暗号化した実データ部を作成し、デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、見出しデータ部にデジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、実データ部と許諾情報付見出しデータ部を合成して合成データを作成する際に、デジタルコンテンツの利用者の生体情報に基づいて生成された生体テンプレート情報を、合成データ中に保持させ、この合成データを配布する。

【0027】

ここで、生体テンプレート情報を、見出しデータ部に視覚的または聴覚的に認識不能な電子透かしとして埋め込むことができる。

また、本発明のデータ運用方法は、配布を行うデジタルコンテンツを暗号化した実データ部を作成し、デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、見出しデータ部にデジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、実データ部と許諾情報付見出しデータ部を合成して合成データを作成し、この合成データを配布するものであって、デジタルコンテンツの著作権情報や版権情報を含む権利情報を、デジタルコンテンツ中に電子透かしとして埋め込む。

【0028】

この場合、デジタルコンテンツに要求されるデータ品質レベルとセキュリティレベルとに基づいて、デジタルコンテンツ中に埋め込む電子透かしの形態と暗号化レベルを決定するように構成できる。

【0029】

また、デジタルコンテンツ中への電子透かしの埋め込み方式と、見出しデータ部への電子透かしの埋め込み方式が異なる構成とすることができる。

【0030】

【発明の実施の形態】

〔発明の概要〕

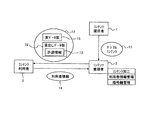

図1に本発明の概要構成を示す。

【0031】

コンテンツ提供者1は、デジタルコンテンツの著作者、版権者などであり、運用を行うデジタルコンテンツ11をコンテンツ管理者2に提供する。

コンテンツ管理者2は、コンテンツ提供者1から提供されるデジタルコンテンツ11を運用するために暗号化し、暗号化する際の暗号鍵として用いたコンテンツ鍵を管理するとともに、このデジタルコンテンツ11を利用するユーザの利用者情報を管理する。

【0032】

コンテンツ利用者3は、コンテンツ管理者2が管理しているデジタルコンテンツを利用したい場合には、利用者情報14をコンテンツ管理者2に送信する。

コンテンツ管理者2は、コンテンツ利用者3から送信された利用者情報14を管理するとともに、この利用者情報14に基づいて許諾情報13を作成し、デジタルコンテンツを暗号化した実データ部15と許諾情報13とを含む合成データ12をコンテンツ利用者3に送信する。

【0033】

このとき、コンテンツ管理者2はデジタルコンテンツ11の属性を視覚的または聴覚的に認識できるようにシンボル化したシンボル情報を用いて見出しデータ部16を作成する。デジタルコンテンツ11を暗号化する際に用いたコンテンツ鍵を利用者情報14によって暗号化して許諾情報13を作成し、これを見出しデータ部16に電子透かしとして埋込んだ許諾情報付見出しデータ部を作成する。さらに、デジタルコンテンツを暗号化した実データ部15と許諾情報付見出しデータ部とを合成してコンテンツ利用者3に送信する。

【0034】

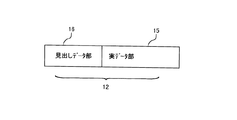

合成データ部12は、図2に示すように、見出しデータ部16と、暗号化された実データ部15が合成されたデータ構成となる。許諾情報を電子透かしとして見出しデータ部16に埋め込む際の埋込ロジックとして、コンテンツ管理者2側とコンテンツ利用者3側との間で予め設定されたものを用いる場合は、このようなデータ構成とすることができる。

【0035】

コンテンツ利用者3側において、複数の埋込ロジックに対応して電子透かしを復号化することが可能な場合には、コンテンツ管理者2が合成データ12中に埋込ロジックに関する情報を含ませて送ることが必要となる。この場合、図3に示すように、埋込ロジックに関する情報を付属データ部17に格納して、見出しデータ部16、実データ部15とともに合成データ12を作成することが考えられる。

【0036】

付属データ部17には、埋込ロジックに関する情報の他に、許諾情報が電子透かしとして見出しデータ部に埋め込まれている位置と電子透かしのサイズに関する位置情報、デジタルコンテンツの使用期限や使用回数制限などに関する使用制限情報などを格納することも可能である。また、この付属データ部17に格納される情報を暗号化することが考えられ、たとえば、許諾情報を生成した際に用いた利用者情報14で暗号化するように構成できる。

【0037】

さらに、許諾情報を暗号化する際に用いた暗号鍵である利用者情報14は、見出しデータ部16に電子透かしとして埋め込むことも可能であり、付属データ部17に格納することも可能である。この場合には、コンテンツ利用者3がデジタルコンテンツを再生する前に、本人認証を行うことが可能となり、不正利用を防止することが可能となる。

【0038】

なお、コンテンツ提供者1とコンテンツ管理者2は同一であってもよい。

〔コンテンツ管理者〕

コンテンツ管理者2側の概略構成を示す機能ブロック図を図4に示す。

【0039】

このコンテンツ管理者2側では、運用を行うコンテンツを管理するコンテンツ管理部21、所定のコンテンツ鍵を用いてデジタルコンテンツを暗号化するコンテンツ暗号化部22、コンテンツ鍵を管理するコンテンツ鍵管理部23、コンテンツ利用者3の利用者情報を取得してこれを管理する利用者情報管理部24、利用者情報管理部24で管理している利用者情報情報に基づいてデジタルコンテンツの利用許諾情報を作成しこれを管理する許諾情報管理部25、デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにシンボル化したシンボル情報を備える見出しデータ部を作成し、この見出しデータ部に許諾情報を電子透かしとして埋め込む見出しデータ作成部26、コンテンツ鍵を用いてデジタルコンテンツを暗号化した実データ部と許諾情報付見出しデータ部とを合成する合成データ作成部27などを備えている。

【0040】

〔コンテンツ利用者〕

コンテンツ利用者3側の概略構成を示す機能ブロック図を図5に示す。

このコンテンツ利用者3側では、使用しているハードディスクドライブの識別番号、コンピュータに搭載されているCPUの識別番号、その他の利用者固有の識別情報を管理する利用者情報管理部31、コンテンツ管理者2からの合成データを取得するための合成データ取得部32、取得した合成データのうち見出しデータ部を表示するための見出しデータ表示部33、許諾情報付見出しデータ部から許諾情報を分離する許諾情報抽出部34、抽出した許諾情報を復号化してコンテンツ鍵を再生するコンテンツ鍵復号部35、復号化されたコンテンツ鍵を用いて暗号化コンテンツを復号化するコンテンツ復号部36、復号化したデジタルコンテンツを動作させるコンテンツ動作部37などを備えている。

【0041】

〔コンテンツ配布〕

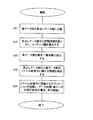

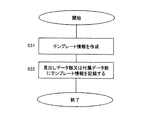

コンテンツ管理者2側において、デジタルコンテンツを配布する際の手順について、図6に示すフローチャートに基づいて説明する。

【0042】

ステップS11では、配布を行う合成データ12中に格納するデジタルコンテンツを選択する。このデジタルコンテンツは、静止画像データ、動画像データ、音声データ、音楽データおよびこれらを複合的に含む電子化データであり、たとえば、JPEG、TIFF、GIF、ビットマップ、その他の形式による画像データを選択でき、また、MP3、WAV、その他の形式による音声データを選択することが可能である。

【0043】

ステップS12では、選択した各デジタルコンテンツについて、その属性を視覚的または聴覚的に認識できるようにしたシンボル情報を作成する。このシンボル情報は、そのデジタルコンテンツのデータ形式に対応するアイコンを当てはめることが可能である。

【0044】

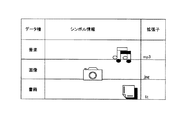

たとえば、各シンボル情報はアイコンのような画像データを用いることが可能であり、たとえば、図8のデータテーブルに示すように、データ種別、シンボル情報、デジタルコンテンツのデータ形式に基づく拡張子をそれぞれ対応させて定義しておくことができる。

【0045】

ステップS13では、各デジタルコンテンツに対応して作成したシンボル情報が埋め込まれた見出しデータ部16を作成する。見出しデータ部16は、たとえば、画像データとして生成された各デジタルコンテンツのシンボル情報が、1つの画像データ中に埋め込まれた構成とすることができる。また、音声データとした場合には、各デジタルコンテンツのシンボル情報が、順次連結された1つの音声データとすることも可能である。また、画像データ中に埋め込まれたシンボル情報が、音声データを伴うように構成することも可能である。

【0046】

ステップS14では、合成データ12中に格納される各デジタルコンテンツに権利情報の埋込処理を行う。この権利情報は、デジタルコンテンツの著作権情報や出版権情報などを示すものであり、必要に応じてデジタルコンテンツ中への埋込処理が行われる。権利情報のデジタルコンテンツへの埋込処理は、不可視または不可聴の電子透かしとして埋め込むことが可能であり、可視的または可聴的な電子透かしとすることも可能である。

【0047】

ステップS15では、合成データ12中に格納される各デジタルコンテンツをそれぞれ対応するコンテンツ鍵により暗号化して実データ部15を作成する。暗号化する方法は、各種暗号法を採用することができ、特に秘密鍵暗号系による暗号化を行うことが好ましい。この場合、各デジタルコンテンツに対応してコンテンツ管理者2側でコンテンツ鍵を自動生成し、このコンテンツ鍵を用いて暗号化された実データ部の生成を行う。デジタルコンテンツ毎に異なるコンテンツ鍵を用いるように構成することも可能であり、合成データ中の各デジタルコンテンツを共通のコンテンツ鍵を用いて暗号化するように構成することも可能である。

【0048】

ステップS16では、デジタルコンテンツを暗号化する際に用いたコンテンツ鍵の情報を含む許諾情報を生成し、この許諾情報を見出しデータ16に埋め込む。許諾情報は、デジタルコンテンツの暗号化に用いたコンテンツ鍵を、コンテンツを利用するユーザに固有の利用者情報14を用いて暗号化したものとすることができる。このユーザに固有の利用者情報14は、ユーザに対して予め設定されたパスワードとすることができる。また、この利用者情報14は、ユーザがデジタルコンテンツを動作させる際に使用する情報機器の識別情報とすることができ、たとえば、パソコンに搭載されているCPUのシリアルナンバー、CD-ROM、DVD、MO、FD、HDなどドライブのシリアルナンバーが採用され得る。この場合、ユーザのパスワードまたは使用する情報機器の識別情報をコンテンツ管理者2側で登録しておき、この登録されている利用者情報14に基づいてコンテンツ鍵を暗号化するように構成できる。

【0049】

さらに、ユーザに固有の利用者情報14として、ユーザの生体情報を用いることが可能である。たとえば、ユーザの指紋情報、網膜情報、虹彩情報、声紋情報などを予めコンテンツ管理者2側に登録しておき、各生体情報に基づいてコンテンツ鍵を暗号化するように構成できる。たとえば、指紋情報を用いてコンテンツ鍵を暗号化する場合、予めユーザからコンテンツ管理者2側に利用者本人の指紋画像を登録してもらう。コンテンツ管理者2側では、登録されているユーザの指紋画像を分析して、指紋画像のうち端点・分岐点などのマニューシャと呼ばれる特徴点を抽出し、この特徴点情報によりコンテンツ鍵を暗号化する。

【0050】

ステップ16では、コンテンツ鍵を利用者情報14により暗号化した許諾情報13を見出しデータ部16に電子透かしとして埋め込む。この見出しデータ16への許諾情報13の埋め込みは、不可視または不可聴の電子透かしとして埋め込む構成とすることができ、見出しデータ16の特定の周波数帯域に許諾情報13を挿入する、データの一部を間引きしてここに許諾情報を挿入する、その他の方法が考えられる。

【0051】

ステップS17では、見出しデータ部16と実データ部15とを合成して合成データ12を作成する。見出しデータ部16に許諾情報13を埋め込む際の埋め込みロジックを格納する付属データ部17を必要とする場合には、見出しデータ部16、実データ部15とともに付属データ部17を合成して合成データ12(図3参照)を作成する。

【0052】

このようにして作成された合成データ12は、CD-ROM、DVD、光磁気ディスク(MO)、MD、フロッピーディスク、その他の記録媒体に記録されてユーザに送られるか、あるいはインターネットを通じて直接ユーザのパソコンなどの情報機器に配信され、ハードディスク上に格納される。

【0053】

〔コンテンツ利用〕

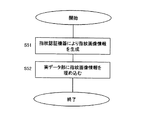

配布された合成データ12をコンテンツ利用者3側で利用する場合について、図7のフローチャートに基づいて説明する。

【0054】

ステップS21では、合成データ12から実データ部15と見出しデータ16とを分離する。付属データ部17がある場合には同時にこの付属データ部17も分離する。

【0055】

ステップS22では、見出しデータ部16に電子透かしとして埋め込まれている許諾情報13を取り出して、この許諾情報13からコンテンツ鍵を復号化する。許諾情報13は見出しデータ部16に所定の埋め込みロジックにより電子透かしとして埋め込まれており、コンテンツ管理者2とコンテンツ利用者3との間で予め決めた埋め込みロジックを使って、許諾情報13を取り出すことが可能である。

【0056】

付属データ部17に、電子透かしの埋め込みロジックが格納されている場合には、この付属データ部17から埋め込みロジックの情報を取り出して、これに基づいて許諾情報13を取り出すように構成する。電子透かしが埋め込まれている位置やサイズに関する位置情報が付属データ部17に格納されている場合も、この位置情報を付属データ部17から取り出してこれを利用して許諾情報13を取り出す。

【0057】

許諾情報13は、利用者情報14に基づく暗号鍵によって暗号化されたものであり、利用者情報14を用いて復号化が可能となる。利用者情報14がパスワードである場合には、ユーザによるパスワードの入力を受け付けてこの入力パスワードを用いて許諾情報13を復号化する。また、CPUのシリアルナンバーやメディアドライブのシリアルナンバーなどでなる情報機器の識別情報により暗号化されている場合には、現在使用している情報機器の識別情報を取得して、これに基づいて許諾情報13を復号化する。さらに、ユーザの生体情報で暗号化されている場合には、ユーザの生体情報の入力を受け付けて、これを端点・分岐点などによる特徴点情報に解析し、この特徴点情報により復号化するように構成できる。

【0058】

ユーザから受け付けたパスワード、ユーザが現在使用している情報機器の識別情報、ユーザから受け付けた生体情報に基づく特徴点情報などが正常であれば、許諾情報13から正当なコンテンツ鍵が復元されることとなる。

【0059】

ステップS23では、復元されたコンテンツ鍵を用いて実データ部15を復号化してデジタルコンテンツの復元を行う。復元されたデジタルコンテンツは、コンテンツ利用者3側のハードディスクやその他の記録媒体上で展開されて格納される。

【0060】

ステップS24では、見出しデータ部16に記録されているシンボル情報に基づいて、このシンボル情報に定義付けされているファイル拡張子情報を抽出して、復元されたデジタルコンテンツと関連付ける。

【0061】

ステップS25では、ユーザの指示に基づいて、ファイル拡張子情報に関連するアプリケーションを起動し、デジタルコンテンツの利用を行う。復元されたデジタルコンテンツが実行形式のファイルである場合には、ユーザによるアプリケーションの起動を待たずに、ファイルの指定があれば自己起動するように構成できる。

【0062】

〔生体情報による認証方法〕

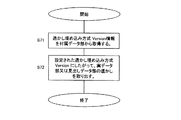

デジタルコンテンツを利用しようとしているユーザが、正当な利用者であるか否かの認証を、ユーザの生体情報を用いて行うことが可能である。生体情報としては、前述のように、指紋情報、網膜情報、虹彩情報、声紋情報などが考えられる。ここでは、指紋情報を用いて認証を行う場合について、図9、図10に基づいて説明する。

【0063】

ユーザの指紋情報に基づいて本人認証を行う場合には、予めユーザからコンテンツ管理者2側に利用者本人の指紋画像を登録してもらう。ステップS31では、登録されているユーザの指紋画像に基づいて、検査対象となる指紋との照合を行うテンプレート情報を作成する。

【0064】

指紋画像の端点・分岐点などのマニューシャと呼ばれる特徴点情報による照合を行う場合には、登録されている指紋画像から特徴点情報を抽出してこれをテンプレート情報として登録する。

【0065】

また、登録されているユーザの指紋画像を細線化画像とし、検査対象となる指紋の二値化画像とのパターンマッチングを行う方法を用いる場合には、登録されているユーザの指紋画像から細線化画像を作成し、これをテンプレート情報とする。

【0066】

ステップS32では、登録されているユーザの指紋画像から作成したテンプレート情報を見出しデータ部16または付属データ部17に記録する。見出しデータ部16にテンプレート情報を記録する場合には、不可視な電子透かしとして埋め込むように構成できる。また、付属データ部17を有するデータ構造である場合には、この付属データ部17にテンプレート情報を格納するように構成できる。

【0067】

コンテンツ利用者3側では、図10に示すフローチャートに基づいて本人認証動作を行う。

ステップS41では、コンテンツ利用者3側に設置される指紋読取装置によりユーザの指紋を読み取り、その指紋画像から検査対象となる指紋情報を取得する。前述したように、指紋の特徴点に基づいて照合を行う場合には、読み取った指紋画像からその端点・分岐点などに基づく特徴点情報を生成する。また、細線化画像とのパターンマッチングを行う場合には、読み取った指紋画像から二値化画像を生成する。

【0068】

ステップS42では、見出しデータ部16または付属データ部17に記録されているテンプレート情報を取り出す。見出しデータ部16にテンプレート情報が電子透かしとして記録されている場合には、所定の埋め込みロジックにより見出しデータ部16からテンプレート情報を取り出すこととなる。

【0069】

ステップS43では、検査対象となる指紋情報とテンプレート情報とを照合して本人認証を行う。特徴点情報に基づいて照合を行う場合には、検査対象となる指紋画像から得た特徴点情報と、登録されているユーザの指紋から得た特徴点情報であるテンプレートが比較され、その比較結果に基づいて本人認証が行われる。また、細線化画像による照合を行う場合には、検査対象となる指紋画像の二値化情報と、登録されているユーザの指紋から得た細線化画像とをパターンマッチングし、その結果に基づいて本人認証が行われる。

【0070】

〔コンテンツ利用情報〕

利用者情報14などのユーザに関する情報をデジタルコンテンツ内に埋め込むことで、利用状況をデジタルコンテンツ内に残すことが可能である。たとえば、配布を行う合成データ12中のデジタルコンテンツに配布先であるユーザの利用者情報14を埋め込むことで、最初に配布を行ったユーザの情報を残すことが可能となる。また、デジタルコンテンツの利用時にそのユーザの利用者情報14を取得し、これをデジタルコンテンツ中に埋め込むように構成すれば、利用者の履歴を残すことができる。

【0071】

デジタルコンテンツ内に利用するユーザの指紋情報を埋め込む場合について、図11のフローチャートに基づいて説明する。

ステップS51では、デジタルコンテンツを利用しようとするユーザの指紋画像情報を生成する。

【0072】

ステップS52では、合成データのデジタルコンテンツ内にユーザの指紋画像情報を埋め込む。

たとえば、コンテンツ管理者2側において、配布する合成データ12中に含まれるデジタルコンテンツに、予め登録されている配布先のユーザの指紋画像情報を、不可視な電子透かしとして埋め込むことが考えられる。この場合、最初に配布を行ったユーザの指紋画像情報がデジタルコンテンツ内に埋め込まれており、不正にコピーされた場合であってもその出所を判別することが可能となる。

【0073】

また、デジタルコンテンツを利用しようとする際に、ユーザの指紋画像情報を取得し、これをデジタルコンテンツ内に埋め込むように構成することも可能である。この場合も、利用しようとするユーザの指紋画像情報を不可視な電子透かしとしてデジタルコンテンツ内に埋め込むように構成できる。この場合、不正に利用しようとした場合であっても、デジタルコンテンツに利用者の履歴情報が残ることとなり、このデータが不正に流出した経路を知ることができる。

【0074】

〔電子透かし埋め込みロジック〕

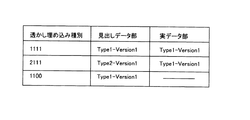

前述したように、見出しデータ部16に許諾情報13を不可視な電子透かしとして埋め込む場合に、許諾情報13を埋め込む際に用いた埋め込みロジックの情報を合成データ12内に持たせることができる。見出しデータ部16には、許諾情報13の他にユーザの生体情報、著作権や版権などに関する権利情報などを電子透かしとして埋め込むことが考えられ、またデジタルコンテンツ内にも、ユーザの生体情報、著作権や版権などに関する権利情報、利用期限や利用回数制限などに関する利用情報などを埋め込むことが考えられる。見出しデータ部16と実データ部15に含まれる電子透かしの埋め込みロジックの種別やバージョン情報をそれぞれ付属データ部17に格納しておくことで、コンテンツ利用者3側での利用が容易となる。この動作について、図12および図13のフローチャートに基づいて説明する。

【0075】

ステップS61では、配布する合成データ12の見出しデータ部16および実データ部15のそれぞれに含まれる電子透かしの埋め込みロジックの種別データとバージョン情報を付属データ部17に格納する。

【0076】

たとえば、見出しデータ部16および実データ部15で使用される埋め込みロジックを、図14のテーブルのように定義することができる。ここでは、見出しデータ部16で使用される埋め込みロジックの種別とバージョン情報および実データ部15で使用される埋め込みロジックの種別とバージョン情報を順に並べて4桁の数値とし、これに基づいて埋め込みロジックを定義している。

【0077】

ステップS62では、付属データ部17に設定された埋め込みロジックにしたがって、見出しデータ部16および実データ部15にそれぞれ電子透かしの埋め込み処理を実行する。

【0078】

コンテンツ利用者3側において、配布された合成データ12から電子透かしのデータを取り出す場合には、図13のフローチャートに基づいて動作する。

ステップS71では、合成データ12中の付属データ部17から埋め込みロジックの情報を取得する。

【0079】

ステップS72では、取得した埋め込みロジックの情報に基づいて、見出しデータ部16および実データ部15に埋め込まれた電子透かしを取り出す。取得した埋め込みロジックの情報は、前述したように、見出しデータ部16に対する埋め込みロジックの種別とバージョン情報および実データ部15に対する埋め込みロジックの種別とバージョン情報で構成されており、これに基づいて各電子透かしの情報を取り出すことが可能となる。

【0080】

〔実データ部のハッシュ値〕

デジタルコンテンツの内容の改竄やデータの置き換え、通信中のエラーなどを検出するために、実データ部15のハッシュ値を生成し、これを合成データ12中に記録しておく構成とすることができる。ハッシュ値は、ハッシュ関数を用いて求められる固定長の疑似乱数であり、このハッシュ値から原文を再現することができないように、不可逆な一方方向関数により生成される。

【0081】

このような見出しデータ部15のハッシュ値を見出しデータ部16に埋め込む場合について、図15および図16のフローチャートに基づいて説明する。

ステップS81では、実データ部15のデータを特定のハッシュ関数に入力しハッシュ値を生成する。ハッシュ値を求める実データ部としては、暗号化前のデジタルコンテンツのデータとすることも可能であり、コンテンツ鍵による暗号化された実データ部とすることも可能である。また、ハッシュ関数は、SHA-1やMD5、その他のものを用いることが可能である。

【0082】

ステップS82では、生成された実データ部15のハッシュ値を見出しデータ部16に不可視な電子透かしとして埋め込む。電子透かしの埋め込みロジックは、前述したような埋め込みロジック種別およびバージョン情報で定義されたものを用いることができる。

【0083】

合成データ12に含まれる実データ部15のハッシュ値を求め、見出しデータ部16に埋め込まれたハッシュ値と比較することによって、データの置き換えなどの不正があったことを検証することができる。このときの動作を図16のフローチャートに基づいて説明する。

【0084】

ステップS91では、合成データ12中に含まれる実データ部15のデータを特定のハッシュ関数に入力し、ハッシュ値を求める。ここでは、見出しデータ16中に電子透かしとして埋め込まれたハッシュ値と同じハッシュ関数を用いることが必要である。

【0085】

ステップS92では、合成データ12の見出しデータ部16に埋め込まれているハッシュ値を抽出する。ハッシュ値は、前述の埋め込みロジックに基づいて電子透かしとして見出しデータ部16に埋め込まれており、この埋め込みロジックに基づいて抽出することで検証用のハッシュ値を取得することができる。

【0086】

ステップS93では、ハッシュ関数により生成した実データ部15のハッシュ値と、見出しデータ部16から抽出した検証用のハッシュ値を比較して一致するか否かの検証を行う。

【0087】

このように、見出しデータ部16に実データ部15のハッシュ値を埋め込むことにより、合成データ12に含まれるデジタルコンテンツが改竄されたことや不正にデータの置き換えがあったことを認識することが可能となる。

【0088】

〔サーバの記録場所情報〕

配布する合成データ12中に含まれるデジタルコンテンツを管理しているサーバの記録場所情報を合成データ12中に含ませることができる。この場合の動作について図17および図18のフローチャートに基づいて説明する。

【0089】

ステップS101では、配布するデジタルコンテンツを管理するサーバの格納情報を取得する。この場合、サーバ内のデジタルコンテンツが格納されている場所を示すURLなどを格納情報として取得する。

【0090】

ステップS102では、見出しデータ部16に不可視な電子透かしとして格納情報を埋め込む。この場合も、前述と同様にして設定された埋め込みロジックを用いて電子透かしの埋め込みが行うことができる。

【0091】

ステップS103では、見出しデータ部16に埋め込んだものと同じ格納情報を付属データ部15に格納する。

配布されたデジタルコンテンツを管理するサーバのURLと、見出しデータ部16に埋め込まれた格納情報および付属データ部15に格納されている格納情報とを検証すれば、デジタルコンテンツが正常に利用されていることを確認することができる。

【0092】

ステップS111では、デジタルコンテンツを管理するサーバの記録場所情報を取得する。

ステップS112では、見出しデータ部16に埋め込まれている格納情報を抽出する。この場合、前述したような見出しデータ部16に対応する埋め込みロジックを用いて格納情報を抽出する。

【0093】

ステップS113では、付属データ部17に格納されている格納情報を抽出する。

ステップS114では、サーバの格納情報、見出しデータ部16から抽出した格納情報および付属データ部17から抽出した格納情報を比較して、同じ値であるか否かを検証する。

【0094】

このように構成した場合、見出しデータ部16、実データ部15および付属データ部17を分離して不正利用しても、各格納情報を比較して検証することで不正利用を発見することが可能である。また、見出しデータ部16に埋め込まれた格納情報と、付属データ部17に格納された格納情報とを同じように置き換えたとしても、デジタルコンテンツを管理しているサーバの格納情報と比較して検証しているため、不正利用を発見することが可能となる。

【0095】

〔セキュリティ要求と画質要求〕

画像データであるデジタルコンテンツ内に電子透かしを埋め込む場合には、ある程度画質が劣化することが問題となる。したがって、高画質が求められるようなデジタルコンテンツについては、可視的な電子透かしを埋め込むことが考えられる。また、セキュリティ要求が低いデジタルコンテンツについては、暗号化する必要もない場合がある。このような画質要求とセキュリティ要求とに基づいて、電子透かしの形態と暗号化の有無を各デジタルコンテンツについて設定することが可能である。

【0096】

デジタルコンテンツを合成データ12内のデータとして取り込む際に、画質要求とセキュリティ要求に基づいて実データ部15を作成する方法を図19のフローチャートに基づいて説明する。

【0097】

ステップS121では、画質要求情報とセキュリティ要求情報とを入力する。たとえば、図20に示すように、画質要求情報およびセキュリティ要求情報を、それぞれ"LOW"および"HIGH"とし、この組み合わせにしたがって、電子透かしの形態および暗号化の有無を設定するように構成できる。

【0098】

ステップS122では、入力された画質要求情報とセキュリティ要求情報に基づいて、図20のテーブルを参照し、電子透かしの形態と暗号化の有無を決定して実データ部15の生成を実行する。

【0099】

この場合、画質要求が高いデジタルコンテンツについては、不可視な電子透かしを用いずに画質の劣化を防止することが可能となる。著作権情報や版権に関する情報などについては、可視的な透かしとして埋め込むように構成しているため、不正な利用を防止することが可能となる。

【0100】

また、セキュリティ要求の高いデジタルコンテンツについてはコンテンツ鍵を用いた暗号化を行っており、セキュリティ効果を維持することができ、セキュリティ要求の低いデジタルコンテンツについては暗号化を省略することで、配布時における合成データ作成の時間の短縮および利用時における起動時間の短縮を図ることが可能となる。

【0101】

〔他の実施形態〕

(A)コンテンツ管理者2または他の特定の連絡先情報を見出しデータ部16内に電子透かしと埋め込んだ構成とすることができる。この場合、ユーザ側で合成データ12内のデジタルコンテンツを利用する際に、見出しデータ部16から抽出した連絡先に回線接続を行い、コンテンツ情報を送出するように構成できる。

【0102】

このことで、配布されたデジタルコンテンツの利用状況をコンテンツ管理者2側で監視することができ、不正利用を防止することが可能となる。

(B)合成データ12中に含まれるデジタルコンテンツ11の内容を代表するようなサンプルデータを抽出し、このサンプルデータを見出しデータ部とすることが可能である。

【0103】

たとえば、デジタルコンテンツ11が画像データを含む構成である場合に、このうち代表的な画像データを抽出し、この画像データに前述したような許諾情報13を埋め込んで許諾情報付見出しデータ部16を作成することが可能である。

【0104】

デジタルコンテンツ11が音楽データや音声データである場合には、その一部をサンプリングして、デジタルコンテンツの内容がわかるように構成することができる。

【0105】

さらに、各デジタルコンテンツのタイトルや要約を読み上げた音声データを用いることも可能であり、この場合は、音楽データであるデジタルコンテンツの一部をサンプリングして見出しデータ部とする場合と同様に取り扱うことが可能である。

〔付記項〕

(付記1)

配布を行うデジタルコンテンツを暗号化して実データ部を作成し、前記デジタルコンテンツの属性を視覚的または聴覚的に認識できるようにシンボル化したシンボル情報を備える見出しデータ部を作成し、前記デジタルコンテンツの暗号化の際に暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を電子透かしとして前記見出しデータ部に埋め込んだ許諾情報付見出しデータ部を作成し、前記実データ部と前記許諾情報付見出しデータ部とを合成した合成データを作成してこれを配布するデータ運用方法。

(付記2)

前記見出しデータ部は、複数のデジタルコンテンツにそれぞれ対応してその内容を視覚的に認識できるようにシンボル化された1つ以上の画像シンボルデータを、1つの画像データ内に合成してなる、付記1に記載のデータ運用方法。

(付記3)

配布を行うデジタルコンテンツを暗号化して実データ部を作成し、

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記見出しデータ部に前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、

前記デジタルコンテンツの利用制限を行うための利用制限情報を暗号化した付属データ部を作成し、前記実データ部と前記許諾情報付見出しデータ部とを合成する際に前記付属データ部を同時に合成して合成データを作成してこれを配布するデータ運用方法。

(付記4)

前記利用制限情報は、前記許諾情報を前記見出しデータ部に電子透かしとして埋め込む際の埋込ロジックである、付記3に記載のデータ運用方法。

(付記5)

前記利用制限情報は、前記デジタルコンテンツを利用可能な利用期限または利用回数に基づく、付記3に記載のデータ運用方法。

(付記6)

前記利用制限情報は、前記デジタルコンテンツの利用者の個人情報を暗号鍵として暗号化されている、付記3〜5のいずれかに記載のデータ運用方法。

(付記7)

前記利用制限情報を暗号化する際の暗号鍵は、前記利用者によって予め設定されたパスワードである、付記6記載のデータ運用方法。

(付記8)

前記利用制限情報を暗号化する際の暗号鍵は、前記合成データが記録される記録媒体に固有の識別情報である、付記6に記載のデータ運用方法。

(付記9)

前記利用制限情報を暗号化する際の暗号鍵は、前記利用者の生体情報である、付記6に記載のデータ運用方法。

(付記10)

配布を行うデジタルコンテンツを暗号化した実データ部と、

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部に、前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部と、

前記デジタルコンテンツの利用制限を行うための利用制限情報を暗号化した付属データ部と、

を合成して配布される合成データから付属データ部を分離し、前記付属データ部を復号化して利用制限情報を取り出し、前記利用制限情報に基づいて前記許諾情報付見出しデータ部に埋め込まれた許諾情報を取り出し、前記許諾情報から前記デジタルコンテンツを復号化するためのコンテンツ鍵を取得し、このコンテンツ鍵を用いて前記実データ部を元のデジタルコンテンツに復号化して利用者に利用させるデータ運用方法。

(付記11)

配布を行うデジタルコンテンツを暗号化して実データ部を作成し、

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記見出しデータ部に前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、

前記実データ部からハッシュ関数を用いて生成されたハッシュ値を、前記見出しデータ部に視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ後、前記実データ部と前記許諾情報付見出しデータ部とを合成した合成データを作成してこの合成データを配布することを特徴とするデータ運用方法。

(付記12)

配布を行うデジタルコンテンツを暗号化して実データ部を作成し、

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報と、記録される記録媒体に固有の識別情報とを視覚的または聴覚的に認識不能な電子透かしとして前記見出しデータ部に埋め込んだ許諾情報付見出しデータ部を作成し、

前記実データ部と前記許諾情報付見出しデータ部とを合成した合成データを作成して、この合成データを配布することを特徴とするデータ運用方法。

(付記13)

配布を行うデジタルコンテンツを暗号化して実データ部を作成し、

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報と、前記デジタルコンテンツを再生するための情報機器に特定の動作をさせる制御コードとを視覚的または聴覚的に認識不能な電子透かしとして前記見出しデータ部に埋め込んだ許諾情報付見出しデータ部を作成し、

前記実データ部と前記許諾情報付見出しデータ部とを合成した合成データを作成して、この合成データを配布することを特徴とするデータ運用方法。

(付記14)

配布を行うデジタルコンテンツを暗号化した実データ部を作成し、

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記見出しデータ部に前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、

前記実データ部をデジタルコンテンツに復号化する際に、所定の連絡先に回線接続して、復号化を行うデジタルコンテンツのコンテンツ情報を送出するために、前記デジタルコンテンツのコンテンツ情報と、前記所定の連絡先情報とを、前記見出しデータ部に視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ後、前記実データ部と前記許諾情報付見出しデータ部とを合成した合成データを作成し、この合成データを配布することを特徴とするデータ運用方法。

(付記15)

配布を行うデジタルコンテンツを暗号化した実データ部を作成し、

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記見出しデータ部に前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、

前記実データ部と前記許諾情報付見出しデータ部を合成した合成データを作成する際に、前記デジタルコンテンツを登録しているサーバの記録場所情報を、前記合成データ中に保持させ、この合成データを配布することを特徴とするデータ運用方法。

(付記16)

前記デジタルコンテンツを登録しているサーバの記録場所情報を、前記見出しデータ部に視覚的または聴覚的に認識不能な電子透かしとして埋め込むことを特徴とする、付記15に記載のデータ運用方法。

(付記17)

配布を行うデジタルコンテンツを暗号化した実データ部を作成し、

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記見出しデータ部に前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、

前記実データ部と前記許諾情報付見出しデータ部を合成して合成データを作成する際に、前記デジタルコンテンツの利用者の生体情報に基づいて生成された生体テンプレート情報を、前記合成データ中に保持させ、この合成データを配布することを特徴とするデータ運用方法。

(付記18)

前記生体テンプレート情報を、前記見出しデータ部に視覚的または聴覚的に認識不能な電子透かしとして埋め込むことを特徴とする、付記17に記載のデータ運用方法。

(付記19)

配布を行うデジタルコンテンツを暗号化した実データ部を作成し、

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記見出しデータ部に前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、

前記実データ部と前記許諾情報付見出しデータ部を合成して合成データを作成し、この合成データを配布するデータ運用方法であって、

前記デジタルコンテンツの著作権情報や版権情報を含む権利情報を、前記デジタルコンテンツ中に電子透かしとして埋め込むことを特徴とするデータ運用方法。

(付記20)

前記デジタルコンテンツに要求されるデータ品質レベルとセキュリティレベルとに基づいて、前記デジタルコンテンツ中に埋め込む電子透かしの形態と暗号化レベルを決定することを特徴とする、付記19に記載のデータ運用方法。

(付記21)

前記デジタルコンテンツ中への電子透かしの埋め込み方式と、前記見出しデータ部への電子透かしの埋め込み方式が、異なることを特徴とする、付記19または20に記載のデータ運用方法。

【0106】

【発明の効果】

本発明では、デジタルコンテンツを暗号化して配布を行う際に、添付されている見出しデータ部のシンボル情報によりその内容を認識することが容易である。したがって、配布されるデジタルコンテンツのセキュリティを高く維持することが可能であるとともに、復号化する前にどのようなデジタルコンテンツが含まれているかを確認することが可能となる。

【0107】

また、デジタルコンテンツを暗号化する際に用いたコンテンツ鍵の情報を含む許諾情報を見出しデータ部に電子透かしとして埋め込んであるため、コンテンツ鍵を別途管理する必要がなく、コンテンツ鍵を紛失して再発行を受けるような手間を省くことが可能となる。このコンテンツ鍵は、ユーザの指紋情報やパスワード、使用している情報機器の識別情報などを用いて暗号化することによって、正当なユーザにのみ復号化することが可能となり、不正使用を防止することができる。

【図面の簡単な説明】

【図1】本発明の概略構成を示すブロック図。

【図2】データ構造の一例を示す説明図。

【図3】データ構造の他の例を示す説明図。

【図4】コンテンツ管理者の制御ブロック図。

【図5】コンテンツ利用者の制御ブロック図。

【図6】制御の概略を示すフローチャート。

【図7】制御の概略を示すフローチャート。

【図8】シンボル情報とその種別および拡張子の対応を示すテーブル説明図。

【図9】認証用の指紋情報を合成データ中に記録する際の制御フローチャート。

【図10】指紋情報により本人認証を行う際の制御フローチャート。

【図11】実データ部への指紋情報を埋め込む際の制御フローチャート。

【図12】電子透かし埋め込みロジックに関する情報を合成データ中に含ませる際の制御フローチャート。

【図13】合成データ中の記録された電子透かし埋め込みロジックを用いて情報を取り出す際の制御フローチャート。

【図14】電子透かし埋め込みロジックに関する情報の一例を示すテーブル説明図。

【図15】実データ部のハッシュ値を見出しデータに埋め込む際の制御フローチャート。

【図16】実データ部のハッシュ値によりデータ中の不正の有無を検証する際の制御フローチャート。

【図17】デジタルコンテンツの管理サーバの記録場所に関する情報を合成データ中に記録する際の制御フローチャート。

【図18】デジタルコンテンツの管理サーバの記録場所に関する情報を用いて不正の有無を検証する際の制御フローチャート。

【図19】画質要求情報とセキュリティ要求情報に基づいて実データ部の生成方法を決定する際の制御フローチャート。

【図20】画質要求情報とセキュリティ要求情報に基づいて実データ部の生成方法を決定する際に用いるテーブルの説明図。[0001]

BACKGROUND OF THE INVENTION

The present invention relates to a data operation method, and more particularly, to data operation information when digital content is encrypted and distributed.

[0002]

[Prior art]

Software such as computer programs and electronic publications store digitized data on magneto-optical disks (MO), digital video disks (DVD), floppy disks (FD), mini-discs (MD), and other recording media. Sold. Such digitized data is generally easy to copy and illegal copying is frequently performed. For this reason, the copyrights of software vendors and publishers may be infringed and profits may be significantly hindered.

[0003]

Similarly, illegal copying is frequently performed on digitized data including still image data, moving image data, audio data, and music data distributed through the Internet, CATV, and other networks. Is damaged.

[0004]

In order to protect so-called digital contents such as electronic data stored on such a recording medium and electronic data distributed through various networks, the digital contents are encrypted using an encryption key, and the encrypted actual contents are stored. Data is distributed.

[0005]

For example, consider a case where a user accesses a content distributor from his / her personal computer, downloads digital content onto a hard disk, and uses it. First, the user accesses the host computer and obtains a plug-in module for downloading. Thereafter, the identification number of the hard disk drive being used, the CPU identification number of the computer being used, and other user-specific identification information are sent to the host computer.

[0006]

On the content distributor side, actual data obtained by encrypting the digital content with the content key and permission information obtained by encrypting the content key with the user-specific identification information are transmitted to the user side.

[0007]

On the user side, the transmitted encrypted actual data and permission information are recorded on the hard disk in an encrypted state. When using digital content, the license information is decrypted using the user-specific identification information such as the hard disk drive identification number, and the content key is acquired. Using this content key, the encrypted digital content is decrypted and used.

[0008]

In this case, when the right to use digital content is given to each user, the encryption key for encrypting the digital content can be made common, and the decryption key is encrypted using information unique to each user. By doing so, it becomes possible to give the usage rights individually.

[0009]

[Problems to be solved by the invention]

When data is distributed by the above-described method, the data distributor needs to separately send the encrypted digital content and the permission information as a decryption key of the encrypted digital content.

[0010]

On the user side, it is also necessary to store the encrypted digital content sent and the permission information separately on a recording medium.

Therefore, if the license information is destroyed while being sent from the data distributor side to the user side, or if the license information is destroyed or lost on the user's recording medium due to some accident, digital content should be used. Will not be possible, and a procedure for obtaining the license information again is required.

[0011]

Also, when library manuscripts, museum collections, etc. are captured as image data with a photo or scanner and used by the user, if the image data is completely encrypted, the user must exchange the license information before exchanging the license information. It is difficult to specify desired image data on the side. Therefore, it is desirable to operate so that a part of the image can be confirmed by the user and is not misappropriated.

[0012]

In addition to image data such as still images and moving images, audio data and music data are encrypted and distributed so that the digital content can be confirmed visually or audibly. This will be convenient for the user.

[0013]

The present invention prevents copyright infringement by encrypting and distributing digital content, and makes it easy to grasp what kind of content the digital content included in the data is Provide data operation methods.

[0014]

[Means for Solving the Problems]

The data operation method according to the present invention includes a heading data portion including symbol information symbolized so that an attribute of the digital content can be visually or audibly recognized by creating a real data portion by encrypting digital content to be distributed. Creating a header data portion with permission information in which permission information including content key information used as an encryption key at the time of digital content encryption is embedded in the header data portion as a digital watermark, Create and distribute composite data that combines the heading data part with permission information.

[0015]

Here, the heading data portion is composed by combining one or more image symbol data symbolized so as to visually recognize the contents corresponding to each of the plurality of digital contents in one image data. be able to.

[0016]

In addition, the data operation method of the present invention creates an actual data portion by encrypting digital content to be distributed, creates a header data portion that enables the contents of the digital content to be visually or audibly recognized, Creating a heading data part with permission information in which permission information including information of a content key used as an encryption key when encrypting the digital content is embedded in the data part as a digital watermark that cannot be visually or audibly recognized; Create an attached data part that encrypts usage restriction information for restricting the use of digital content, and combine the attached data part at the same time when combining the actual data part and the header data part with permission information. Create and distribute it.

[0017]

At this time, an embedding logic when embedding permission information as a digital watermark in the header data portion can be used as usage restriction information.

Further, the usage restriction information can be based on a usage time limit or the number of times the digital content can be used.

[0018]

Furthermore, the usage restriction information can be encrypted using the personal information of the user of the digital content as an encryption key.

The encryption key for encrypting the use restriction information can be a password set in advance by the user, can be identification information unique to the recording medium on which the composite data is recorded, It is also possible to use biological information.

[0019]

The data operation method according to the present invention encrypts digital content into an actual data portion obtained by encrypting the digital content to be distributed and a heading data portion that enables the contents of the digital content to be visually or audibly recognized. A header data section with permission information in which permission information including content key information used as an encryption key is embedded as a digital watermark that cannot be visually or auditorily recognized, and use restriction information for restricting the use of digital contents The attached data part is separated from the composite data distributed by combining the encrypted attached data part, the attached data part is decrypted, the usage restriction information is extracted, and based on the usage restriction information, the header data part with permission information is obtained. Take out the embedded license information, acquire the content key for decrypting the digital content from the license information, Decoded into the original digital content real data part using the content key is utilized to users.

[0020]

In addition, the data operation method of the present invention creates an actual data portion by encrypting digital content to be distributed, creates a header data portion that enables the contents of the digital content to be visually or audibly recognized, Create a header data section with license information in which the license information including the content key information used as the encryption key when encrypting the digital content is embedded in the data section as a digital watermark that cannot be visually or audibly recognized. The hash value generated by using the hash function from the data part is embedded in the heading data part as a digital watermark that cannot be visually or auditorily recognized, and then the real data part and the heading data part with permission information are combined Create data and distribute this composite data.

[0021]

Furthermore, the data operation method of the present invention creates a real data portion by encrypting digital content to be distributed, creates a heading data portion that enables the contents of the digital content to be visually or audibly recognized, The license information including the content key information used as the encryption key when encrypting the content and the identification information unique to the recording medium to be recorded are recorded in the header data section as a digital watermark that cannot be visually or audibly recognized. An embedded headline data part with permission information is created, composite data is created by combining the actual data part and the heading data part with permission information, and the composite data is distributed.

[0022]

Further, the data operation method of the present invention creates an actual data part by encrypting digital content to be distributed, creates a heading data part that enables the contents of the digital content to be visually or audibly recognized, It is impossible to visually or audibly recognize permission information including information on a content key used as an encryption key when encrypting content, and a control code for causing an information device for reproducing digital content to perform a specific operation. A heading data part with permission information embedded as a digital watermark in the heading data part is created, composite data is created by combining the actual data part and the heading data part with permission information, and the composite data is distributed.

[0023]

Furthermore, the data operation method of the present invention creates a real data part obtained by encrypting digital content to be distributed, creates a heading data part that enables the contents of the digital content to be visually or audibly recognized, and creates a heading. Create a header data section with license information in which the license information including the content key information used as the encryption key when encrypting the digital content is embedded in the data section as a digital watermark that cannot be visually or audibly recognized. When decrypting the data part into digital content, in order to send the content information of the digital content to be decrypted by connecting to a predetermined contact, the content information of the digital content, the predetermined contact information, Embedded in the header data part as a digital watermark that cannot be visually or audibly recognized, To create a synthetic data obtained by synthesizing the information with the header data section, to distribute this synthetic data.

[0024]

In addition, the data operation method of the present invention creates a real data part obtained by encrypting digital content to be distributed, creates a heading data part that enables the contents of the digital content to be visually or audibly recognized, and creates a heading. Create a header data section with license information in which the license information including the content key information used as the encryption key when encrypting the digital content is embedded in the data section as a digital watermark that cannot be visually or audibly recognized. When creating composite data by combining the data part and the header data part with permission information, the recording location information of the server in which the digital content is registered is held in the composite data, and this composite data is distributed.

[0025]

Here, the recording location information of the server in which the digital content is registered can be embedded as a digital watermark that cannot be visually or audibly recognized in the header data portion.

[0026]

In addition, an actual data part is created by encrypting the digital content to be distributed, a heading data part is created so that the contents of the digital content can be visually or audibly recognized, and the digital content is encrypted in the heading data part. A heading data part with permission information in which permission information including content key information used as an encryption key is embedded as a digital watermark that cannot be visually or auditorily recognized, and creates a real data part and heading data with permission information When creating the composite data by combining the sections, the biometric template information generated based on the biometric information of the user of the digital content is held in the composite data, and this composite data is distributed.

[0027]

Here, the biometric template information can be embedded as a digital watermark that cannot be visually or audibly recognized in the header data portion.

In addition, the data operation method of the present invention creates a real data part obtained by encrypting digital content to be distributed, creates a heading data part that enables the contents of the digital content to be visually or audibly recognized, and creates a heading. Create a header data section with license information in which the license information including the content key information used as the encryption key when encrypting the digital content is embedded in the data section as a digital watermark that cannot be visually or audibly recognized. The data part and the heading data part with permission information are combined to create composite data, and this composite data is distributed. Rights information including copyright information and copyright information of the digital content is electronically stored in the digital content. Embed as a watermark.

[0028]

In this case, it can be configured to determine the form and the encryption level of the digital watermark to be embedded in the digital content based on the data quality level and the security level required for the digital content.

[0029]

Further, the digital watermark embedding method in the digital content and the digital watermark embedding method in the header data portion can be different.

[0030]

DETAILED DESCRIPTION OF THE INVENTION

[Summary of the Invention]

FIG. 1 shows a schematic configuration of the present invention.

[0031]

The content provider 1 is a digital content author, copyright holder, or the like, and provides the

The

[0032]

The

The

[0033]

At this time, the

[0034]

As shown in FIG. 2, the synthesized

[0035]

When the

[0036]

The attached

[0037]

Further, the

[0038]

The content provider 1 and the

[Content Manager]

FIG. 4 is a functional block diagram showing a schematic configuration on the

[0039]

On the

[0040]

[Content users]

FIG. 5 is a functional block diagram showing a schematic configuration on the

On the

[0041]

[Content distribution]

The procedure for distributing digital content on the

[0042]

In step S11, the digital content stored in the

[0043]

In step S12, symbol information is created for each selected digital content so that its attributes can be recognized visually or audibly. For this symbol information, an icon corresponding to the data format of the digital content can be applied.

[0044]

For example, image data such as an icon can be used for each symbol information. For example, as shown in the data table of FIG. 8, each data type, symbol information, and extension based on the data format of digital contents are supported. Can be defined.

[0045]

In step S13, the

[0046]

In step S14, right information is embedded in each digital content stored in the

[0047]

In step S15, each digital content stored in the

[0048]

In step S <b> 16, permission information including information on the content key used when encrypting the digital content is generated, and the permission information is embedded in the

[0049]

Furthermore, the user's biological information can be used as the

[0050]

In

[0051]

In step S17, the heading

[0052]

The

[0053]

[Content use]

The case where the distributed

[0054]

In step S21, the

[0055]

In step S22, the

[0056]

In the case where digital watermark embedding logic is stored in the attached

[0057]

The

[0058]

If the password received from the user, the identification information of the information device currently used by the user, and the feature point information based on the biometric information received from the user are normal, the valid content key is restored from the

[0059]

In step S23, the digital data is restored by decrypting the

[0060]

In step S24, the file extension information defined in the symbol information is extracted based on the symbol information recorded in the

[0061]

In step S25, an application related to the file extension information is started based on a user instruction, and the digital content is used. If the restored digital content is an executable file, it can be configured to start itself if a file is specified without waiting for the user to start the application.

[0062]

[Authentication method using biometric information]

It is possible to authenticate whether or not a user who intends to use digital content is a legitimate user by using the user's biological information. As the biometric information, as described above, fingerprint information, retina information, iris information, voiceprint information, and the like can be considered. Here, a case where authentication is performed using fingerprint information will be described with reference to FIGS.

[0063]

When performing personal authentication based on the user's fingerprint information, the user has the user's own fingerprint image registered on the

[0064]

When collation is performed using feature point information called minutia such as end points and branch points of a fingerprint image, the feature point information is extracted from the registered fingerprint image and registered as template information.

[0065]

In addition, when using a method that uses a registered user's fingerprint image as a thinned image and performs pattern matching with a binary image of the fingerprint to be inspected, the registered user's fingerprint image is thinned. An image is created and used as template information.

[0066]

In step S <b> 32, template information created from the registered user fingerprint image is recorded in the

[0067]

On the

In step S41, the fingerprint of the user is read by a fingerprint reader installed on the

[0068]

In step S42, the template information recorded in the

[0069]

In step S43, the authentication is performed by comparing the fingerprint information to be inspected with the template information. When collation is performed based on the feature point information, the feature point information obtained from the fingerprint image to be inspected is compared with the template that is the feature point information obtained from the registered user's fingerprint, and the comparison result Based on the above, personal authentication is performed. In addition, when collating with a thinned image, pattern matching is performed on the binarized information of the fingerprint image to be inspected and the thinned image obtained from the registered user's fingerprint. Personal authentication is performed.

[0070]

[Content usage information]

By embedding information about the user such as the

[0071]

The case of embedding the fingerprint information of the user to be used in the digital content will be described based on the flowchart of FIG.

In step S51, fingerprint image information of a user who intends to use digital content is generated.

[0072]

In step S52, the fingerprint image information of the user is embedded in the digital content of the composite data.

For example, the

[0073]

It is also possible to obtain a user's fingerprint image information and embed it in the digital content when trying to use the digital content. Also in this case, the fingerprint image information of the user to be used can be configured to be embedded in the digital content as an invisible digital watermark. In this case, even if the user tries to use it illegally, the history information of the user remains in the digital content, and the route through which this data has been illegally leaked can be known.

[0074]

[Digital watermark embedding logic]

As described above, when embedding the

[0075]

In step S 61, the type data and version information of the digital watermark embedding logic included in each of the

[0076]

For example, the embedding logic used in the

[0077]

In step S62, in accordance with the embedding logic set in the attached

[0078]

When the

In step S71, information on the embedding logic is acquired from the attached

[0079]

In step S72, the digital watermark embedded in the

[0080]

[Hash value of real data part]

In order to detect digital content alteration, data replacement, communication error, etc., a hash value of the

[0081]

A case where such a hash value of the

In step S81, the data of the

[0082]

In step S82, the generated hash value of the

[0083]

By obtaining the hash value of the

[0084]

In step S91, the data of the

[0085]

In step S92, the hash value embedded in the

[0086]

In step S93, the hash value of the

[0087]

In this way, by embedding the hash value of the

[0088]

[Server recording location information]

The recording data of the server that manages the digital content included in the

[0089]

In step S101, the storage information of the server that manages the digital content to be distributed is acquired. In this case, a URL indicating the location where the digital content in the server is stored is acquired as storage information.

[0090]

In step S102, the stored information is embedded as an invisible digital watermark in the

[0091]

In step S <b> 103, the same storage information as that embedded in the

If the URL of the server that manages the distributed digital content and the stored information embedded in the

[0092]

In step S111, the recording location information of the server that manages the digital content is acquired.

In step S112, the storage information embedded in the

[0093]

In step S113, the storage information stored in the attached

In step S114, the storage information of the server, the storage information extracted from the

[0094]

In such a configuration, even if the heading

[0095]

[Security requirements and image quality requirements]

When embedding a digital watermark in digital content that is image data, there is a problem that image quality deteriorates to some extent. Therefore, it is conceivable to embed a visible digital watermark for digital content that requires high image quality. Also, there is a case where it is not necessary to encrypt digital contents with low security requirements. Based on the image quality request and the security request, it is possible to set the digital watermark form and encryption / non-encryption for each digital content.

[0096]

A method for creating the

[0097]

In step S121, image quality request information and security request information are input. For example, as shown in FIG. 20, the image quality request information and the security request information are set to “LOW” and “HIGH”, respectively, and according to this combination, the form of the digital watermark and the presence / absence of encryption can be set.

[0098]

In step S122, based on the input image quality request information and security request information, the table of FIG. 20 is referred to determine the form of the digital watermark and the presence / absence of encryption, and the

[0099]

In this case, it is possible to prevent deterioration of image quality without using an invisible digital watermark for digital content with high image quality requirements. Since the copyright information and the information related to the copyright are configured to be embedded as a visible watermark, unauthorized use can be prevented.

[0100]

In addition, digital content with a high security requirement is encrypted using a content key, so that the security effect can be maintained. For digital content with a low security requirement, encryption is omitted, so that It is possible to reduce the time for creating the composite data and the startup time at the time of use.

[0101]

Other Embodiment

(A) The

[0102]

As a result, the usage status of the distributed digital content can be monitored on the

(B) It is possible to extract sample data representative of the contents of the digital content 11 included in the

[0103]

For example, when the digital content 11 includes image data, representative image data is extracted, and the

[0104]

When the digital content 11 is music data or audio data, a part of the digital content 11 can be sampled to understand the contents of the digital content.

[0105]

Furthermore, it is also possible to use audio data that reads out the title or summary of each digital content. In this case, it is handled in the same way as when sampling a part of the digital content that is music data to make the heading data portion. Is possible.

[Additional Notes]

(Appendix 1)

A digital data to be distributed is encrypted to create a real data part, and a heading data part including symbol information symbolized so that the attribute of the digital content can be visually or audibly recognized is created. A header data portion with permission information is created by embedding permission information including content key information used as an encryption key at the time of encryption in the header data portion as a digital watermark, and the actual data portion and the header data with permission information are created. A data operation method that creates and distributes composite data that combines parts.

(Appendix 2)

The heading data portion is formed by combining one or more image symbol data symbolized so as to visually recognize the contents corresponding to each of a plurality of digital contents in one image data. The data operation method according to 1.

(Appendix 3)

Encrypt the digital content to be distributed and create the actual data part,

A license that includes a heading data part that enables the contents of the digital content to be visually or audibly recognized, and includes information on a content key used as an encryption key when the digital content is encrypted in the heading data part Create a heading data part with permission information in which information is embedded as a digital watermark that cannot be visually or auditorily recognized,

Attached data part encrypted with use restriction information for restricting use of the digital content is created, and the attached data part is synthesized at the same time when the actual data part and the heading data part with permission information are synthesized. Data operation method that creates composite data and distributes it.

(Appendix 4)

The data operation method according to

(Appendix 5)

The data usage method according to

(Appendix 6)

The data operation method according to any one of

(Appendix 7)

The data operation method according to appendix 6, wherein an encryption key for encrypting the use restriction information is a password set in advance by the user.

(Appendix 8)

The data operation method according to appendix 6, wherein an encryption key for encrypting the usage restriction information is identification information unique to a recording medium on which the composite data is recorded.

(Appendix 9)

The data operation method according to appendix 6, wherein an encryption key for encrypting the use restriction information is the user's biometric information.

(Appendix 10)

An actual data part that encrypts the digital content to be distributed;

License information including content key information used as an encryption key when encrypting the digital content is visually or audibly included in the header data portion that enables the content of the digital content to be visually or audibly recognized. A header data part with permission information embedded as an unrecognizable digital watermark,

An attached data part that encrypts usage restriction information for restricting the use of the digital content;

The adjunct data part is separated from the composite data distributed by synthesizing, and the adjunct data part is decrypted to extract the use restriction information, and the license embedded in the header data part with the license information based on the use restriction information A data operation method for extracting information, obtaining a content key for decrypting the digital content from the permission information, and decrypting the actual data part into the original digital content using the content key and allowing the user to use the data key .

(Appendix 11)

Encrypt the digital content to be distributed and create the actual data part,

A license that includes a heading data part that enables the contents of the digital content to be visually or audibly recognized, and includes information on a content key used as an encryption key when the digital content is encrypted in the heading data part Create a heading data part with permission information in which information is embedded as a digital watermark that cannot be visually or auditorily recognized,

After embedding a hash value generated by using a hash function from the real data part as an electronic watermark that cannot be visually or audibly recognized in the heading data part, the real data part and the heading data part with permission information A data operation method characterized by creating composite data obtained by combining and and distributing the composite data.

(Appendix 12)

Encrypt the digital content to be distributed and create the actual data part,

A heading data part that enables the contents of the digital content to be visually or audibly recognized, and permission information including content key information used as an encryption key when the digital content is encrypted; Creating a heading data part with permission information in which identification information unique to the recording medium is embedded in the heading data part as an electronic watermark that cannot be visually or audibly recognized;

A data operation method characterized by creating synthesized data obtained by synthesizing the actual data part and the header data part with permission information, and distributing the synthesized data.

(Appendix 13)

Encrypt the digital content to be distributed and create the actual data part,

Creating a heading data part that enables the contents of the digital content to be visually or audibly recognized, and permission information including content key information used as an encryption key for encrypting the digital content; Creating a heading data part with permission information in which a control code for causing an information device for reproducing content to be embedded in the heading data part as a digital watermark that cannot be visually or audibly recognized;

A data operation method characterized by creating synthesized data obtained by synthesizing the actual data part and the header data part with permission information, and distributing the synthesized data.

(Appendix 14)

Create a real data part that encrypts the digital content to be distributed,

A license that includes a heading data part that enables the contents of the digital content to be visually or audibly recognized, and includes information on a content key used as an encryption key when the digital content is encrypted in the heading data part Create a heading data part with permission information in which information is embedded as a digital watermark that cannot be visually or auditorily recognized,

When decrypting the real data portion into digital content, the content information of the digital content and the predetermined content are sent to the predetermined contact to send the content information of the digital content to be decrypted. After the contact information is embedded as a digital watermark that cannot be visually or audibly recognized in the heading data part, a composite data is created by combining the actual data part and the heading data part with permission information. A data operation method characterized by distributing synthetic data.

(Appendix 15)

Create a real data part that encrypts the digital content to be distributed,

A license that includes a heading data part that enables the contents of the digital content to be visually or audibly recognized, and includes information on a content key used as an encryption key when the digital content is encrypted in the heading data part Create a heading data part with permission information in which information is embedded as a digital watermark that cannot be visually or auditorily recognized,

When creating composite data by combining the actual data part and the header data part with permission information, the recording location information of the server in which the digital content is registered is retained in the composite data, and the composite data is stored in the composite data. A data operation method characterized by distribution.

(Appendix 16)

16. The data operation method according to

(Appendix 17)

Create a real data part that encrypts the digital content to be distributed,

A license that includes a heading data part that enables the contents of the digital content to be visually or audibly recognized, and includes information on a content key used as an encryption key when the digital content is encrypted in the heading data part Create a heading data part with permission information in which information is embedded as a digital watermark that cannot be visually or auditorily recognized,

The biometric template information generated based on the biometric information of the user of the digital content is stored in the synthesized data when the real data portion and the header data portion with permission information are synthesized to create synthetic data. A data operation method characterized by distributing the composite data.

(Appendix 18)

18. The data operation method according to

(Appendix 19)

Create a real data part that encrypts the digital content to be distributed,

A license that includes a heading data part that enables the contents of the digital content to be visually or audibly recognized, and includes information on a content key used as an encryption key when the digital content is encrypted in the heading data part Create a heading data part with permission information in which information is embedded as a digital watermark that cannot be visually or auditorily recognized,

A data operation method for creating composite data by combining the actual data portion and the header data portion with permission information, and distributing the composite data,

A data operation method, wherein rights information including copyright information and copyright information of the digital content is embedded as a digital watermark in the digital content.

(Appendix 20)

The data operation method according to appendix 19, wherein a digital watermark type and an encryption level embedded in the digital content are determined based on a data quality level and a security level required for the digital content.

(Appendix 21)

21. The data operation method according to appendix 19 or 20, wherein a digital watermark embedding method in the digital content is different from a digital watermark embedding method in the header data portion.

[0106]

【The invention's effect】

In the present invention, when digital content is encrypted and distributed, it is easy to recognize the content from the symbol information of the attached header data portion. Therefore, it is possible to maintain high security of the distributed digital content, and it is possible to confirm what kind of digital content is included before decryption.

[0107]

In addition, the license information including the content key information used when encrypting the digital content is embedded as a digital watermark in the header data portion, so there is no need to separately manage the content key, and the content key is lost and re-used. It is possible to save the trouble of receiving the issue. This content key can be decrypted only by legitimate users by encrypting it using the user's fingerprint information and password, identification information of the information device being used, etc., and prevent unauthorized use Can do.

[Brief description of the drawings]

FIG. 1 is a block diagram showing a schematic configuration of the present invention.

FIG. 2 is an explanatory diagram showing an example of a data structure.

FIG. 3 is an explanatory diagram showing another example of the data structure.

FIG. 4 is a control block diagram of a content manager.

FIG. 5 is a control block diagram of a content user.

FIG. 6 is a flowchart showing an outline of control.

FIG. 7 is a flowchart showing an outline of control.

FIG. 8 is an explanatory diagram of a table showing the correspondence between symbol information, its type and extension.

FIG. 9 is a control flowchart when recording fingerprint information for authentication in composite data.

FIG. 10 is a control flowchart when performing personal authentication based on fingerprint information.

FIG. 11 is a control flowchart when embedding fingerprint information in an actual data portion.

FIG. 12 is a control flowchart when information related to a digital watermark embedding logic is included in synthesized data.

FIG. 13 is a control flowchart when information is extracted using digital watermark embedding logic recorded in composite data.

FIG. 14 is an explanatory diagram of a table showing an example of information related to a digital watermark embedding logic.

FIG. 15 is a control flowchart for embedding a hash value of a real data part in header data.

FIG. 16 is a control flowchart for verifying the presence / absence of fraud in data based on the hash value of the real data portion.

FIG. 17 is a control flowchart for recording information related to the recording location of the digital content management server in the composite data.

FIG. 18 is a control flowchart for verifying the presence or absence of fraud using information related to the recording location of the digital content management server.

FIG. 19 is a control flowchart for determining a generation method of an actual data part based on image quality request information and security request information.

FIG. 20 is an explanatory diagram of a table used when determining a generation method of an actual data part based on image quality request information and security request information.

Claims (10)

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記見出しデータに前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、

前記デジタルコンテンツの利用制限を行うための利用制限情報を暗号化した付属データ部を作成し、前記実データ部と前記許諾情報付見出しデータ部とを合成する際に前記付属データ部を同時に合成して合成データを作成してこれを配布するデータ運用方法。Encrypt the digital content to be distributed and create the actual data part,

Permission information including information on a content key used as an encryption key for creating the heading data portion that enables the contents of the digital content to be visually or audibly recognized and encrypting the digital content in the heading data Is created as a headline data part with permission information embedded as a digital watermark that cannot be visually or auditorily recognized,

Attached data part encrypted with use restriction information for restricting use of the digital content is created, and the attached data part is synthesized at the same time when the actual data part and the heading data part with permission information are synthesized. Data operation method that creates composite data and distributes it.

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部に、前記見出しデータに前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部と、

前記デジタルコンテンツの利用制限を行うための利用制限情報を暗号化した付属データ部と、

を合成して配布される合成データから付属データ部を分離し、前記付属データ部を復号化して利用制限情報を取り出し、前記利用制限情報に基づいて前記許諾情報付見出しデータ部に埋め込まれた許諾情報を取り出し、前記許諾情報から前記デジタルコンテンツを復号化するためのコンテンツ鍵を取得し、このコンテンツ鍵を用いて前記実データ部を元のデジタルコンテンツに復号化して利用者に利用させるデータ運用方法。An actual data part that encrypts the digital content to be distributed;

In the header data section that enables the contents of the digital content to be visually or audibly recognized, permission information including content key information used as an encryption key for encrypting the digital content in the header data is visually displayed. A headline data part with permission information embedded as a digital watermark that cannot be recognized visually or audibly,

An attached data part that encrypts usage restriction information for restricting the use of the digital content;

The adjunct data part is separated from the composite data distributed by synthesizing, and the adjunct data part is decrypted to extract the use restriction information, and the license embedded in the header data part with the license information based on the use restriction information A data operation method for extracting information, obtaining a content key for decrypting the digital content from the permission information, and decrypting the actual data part into the original digital content using the content key and allowing the user to use the data key .

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記見出しデータ部に前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、

前記実データ部からハッシュ関数を用いて生成されたハッシュ値を、前記見出しデータ部に視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ後、前記実データ部と前記許諾情報付見出しデータ部とを合成した合成データを作成してこれを配布することを特徴とするデータ運用方法。Create a real data part that encrypts the digital content to be distributed,

A license that includes a heading data part that enables the contents of the digital content to be visually or audibly recognized, and includes information on a content key used as an encryption key when the digital content is encrypted in the heading data part Create a heading data part with permission information in which information is embedded as a digital watermark that cannot be visually or auditorily recognized,

After embedding a hash value generated by using a hash function from the real data part as an electronic watermark that cannot be visually or audibly recognized in the heading data part, the real data part and the heading data part with permission information A data operation method characterized by creating and distributing composite data obtained by combining and.

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記見出しデータ部に前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、

前記実データ部をデジタルコンテンツに復号化する際に、所定の連絡先に回線接続して、復号化を行うデジタルコンテンツのコンテンツ情報を送出するために、前記デジタルコンテンツのコンテンツ情報と、前記所定の連絡先情報とを、前記見出しデータ部に視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ後、前記実データ部と前記許諾情報付見出しデータ部とを合成した合成データを作成してこれを配布することを特徴とするデータ運用方法。Create a real data part that encrypts the digital content to be distributed,

A license that includes a heading data part that enables the contents of the digital content to be visually or audibly recognized, and includes information on a content key used as an encryption key when the digital content is encrypted in the heading data part Create a heading data part with permission information in which information is embedded as a digital watermark that cannot be visually or auditorily recognized,

When decrypting the real data portion into digital content, the content information of the digital content and the predetermined content are sent to the predetermined contact to send the content information of the digital content to be decrypted. After the contact information is embedded as a digital watermark that cannot be visually or audibly recognized in the heading data part, composite data is created by combining the actual data part and the heading data part with permission information. A data operation method characterized by distributing the data.

前記デジタルコンテンツの内容を視覚的または聴覚的に認識できるようにした見出しデータ部を作成し、前記見出しデータ部に前記デジタルコンテンツを暗号化する際の暗号鍵として用いたコンテンツ鍵の情報を含む許諾情報を視覚的または聴覚的に認識不能な電子透かしとして埋め込んだ許諾情報付見出しデータ部を作成し、

前記実データ部と前記許諾情報付見出しデータ部とを合成した合成データを作成する際に、前記デジタルコンテンツを登録しているサーバの記録場所情報を、前記合成データ中に保持させ、この合成データを配布することを特徴とするデータ運用方法。Create a real data part that encrypts the digital content to be distributed,