JP2012170066A - 制御語を生成する方法および装置 - Google Patents

制御語を生成する方法および装置 Download PDFInfo

- Publication number

- JP2012170066A JP2012170066A JP2012024738A JP2012024738A JP2012170066A JP 2012170066 A JP2012170066 A JP 2012170066A JP 2012024738 A JP2012024738 A JP 2012024738A JP 2012024738 A JP2012024738 A JP 2012024738A JP 2012170066 A JP2012170066 A JP 2012170066A

- Authority

- JP

- Japan

- Prior art keywords

- key

- content item

- way function

- generating

- license

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Granted

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/14—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols using a plurality of keys or algorithms

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3236—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials using cryptographic hash functions

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0819—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s)

- H04L9/083—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s) involving central third party, e.g. key distribution center [KDC] or trusted third party [TTP]

- H04L9/0833—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s) involving central third party, e.g. key distribution center [KDC] or trusted third party [TTP] involving conference or group key

- H04L9/0836—Key transport or distribution, i.e. key establishment techniques where one party creates or otherwise obtains a secret value, and securely transfers it to the other(s) involving central third party, e.g. key distribution center [KDC] or trusted third party [TTP] involving conference or group key using tree structure or hierarchical structure

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L2209/00—Additional information or applications relating to cryptographic mechanisms or cryptographic arrangements for secret or secure communication H04L9/00

- H04L2209/60—Digital content management, e.g. content distribution

- H04L2209/603—Digital right managament [DRM]

Abstract

【解決手段】装置が第一の鍵Kstartおよび第二の鍵Kendを取得し、n個の制御語を生成する。生成された制御語を使って暗号化されたコンテンツ項目のためのライセンスが生成される。ライセンスは第一の鍵Kstart、第二の鍵Kendおよび整数nを含み、ライセンスは受信者に送信される。第一の鍵と第二の鍵の間にある第三の鍵および第四の鍵を受信者に送ることができるが、受信者は第三の鍵と第四の鍵の「外側」にある制御語を生成することはできない。

【選択図】図3

Description

・不法または無許諾の使用がされないようコンテンツ項目を保護する;

・エンドユーザーがコンテンツ項目の一部を抽出し、その部分を他のエンドユーザーに再頒布することを許容し、該他のエンドユーザーがその部分にアクセスしうるようにする。これは、これらのエンドユーザーがコンテンツ項目全体に対するアクセス権を有するか否かによらない。

・エンドユーザーどうしが結託して、作品の一組の抜粋を連結することによって作品全体を自由に頒布することを困難にする。

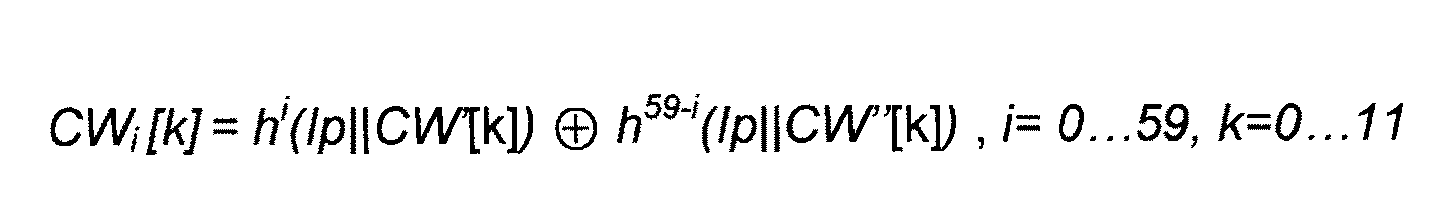

本発明の第一の好ましい実施形態に基づき、図3はスクランブル鍵生成を示し、図4は抜粋生成、送信および受信を示す。二つの、好ましくはランダムなマスター鍵KstartおよびKendがコンテンツについて生成される。スクランブルすべきブロックの数がnであれば、各マスター鍵は一方向性関数h(有利にはハッシュ関数だが、可能性としては公開鍵暗号法の公開鍵を使う暗号化など他の関数であってもよい)によって少なくともn−1回処理され、結果として各マスター鍵から生成されるn個のサブ鍵:Ks1−KsnおよびKe1−Kenを与える。例解のため、終端鍵(end key)はひっくり返されて、Ke1が自らを終端に見出し、Kenが自らを先頭に見出すと言ってもよい。

K'Start=hx(KStart)

K'End=hn-x-m(KEnd)。

・一方向性関数hはSHA1ハッシュ・アルゴリズムである。

・TSスクランブル・アルゴリズムはCBCモードのAES-128である。非特許文献4および5参照。

・ライセンス暗号化アルゴリズムは1024ビットの鍵長をもつRSA最適非対称暗号化パディング(OAEP: Optimal Asymmetric Encryption Padding)である。さらなる詳細については、非特許文献6、7、8を参照。

1.マスター制御語CW'およびCW"を受信すると、CW"からすべての制御語の「第二の部分」を生成する

CW"i=h619-i(Ip‖CW")

ここで、iはCW_count−1=619で始まり、0に達するまでデクリメントされる。

2.これら第二の部分をメモリ中のリストL内に、第一のCW、CW'=CW'0の「第一の部分」と一緒に保存する。

(これは2時間の映画については約12kb(721×16=11586バイト)のメモリを必要とする。)

3.第一のCWを計算するために、

4.次の制御語の第一の部分によってリストL中のCW'0を更新する。すなわち、CW'0←h(Ip‖CW')=CW1となる。

5.スクランブルされた各TSパケットについて、ステップ3〜4を、最終的なCWが生成されるまで繰り返す。

CW_e"=h619-419(Ip‖CW")=h300(Ip‖CW")。

前記第一の好ましい実施形態によって提供されるソリューションはコンパクトだが、結託攻撃に対する耐性はない。コンテンツの二つの連続しない抜粋へのアクセスをもつ攻撃者は、二つの抜粋の間にあるすべてのパケットについての制御語を生成できる。それらの抜粋がコンテンツの始まりと終わりに対応する場合には、そのコンテンツについてのすべての制御語が生成されうる。

CW_p"=h59-29(Ip‖CW"[6])=h30(Ip‖CW"[6])。

110 ブロック

120 保護されたコンテンツ

130 保護されたブロック

200 スクランブル装置

210 鍵発生器

220 スクランブラー

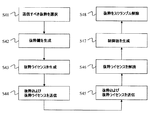

S41 送信すべき抜粋を選択

S42 抜粋鍵を生成

S43 抜粋ライセンスを生成

S44 抜粋および抜粋ライセンスを送信

S45 抜粋および抜粋ライセンスを受信

S46 抜粋ライセンスを解読

S47 制御語を生成

S48 抜粋をスクランブル解除

Claims (15)

- nを整数として、コンテンツ項目のn個の連続するユニットの暗号化または復号のためのn個の制御語を生成する装置であって:

第一の鍵Kstartおよび第二の鍵Kendを取得し;

前記第一の鍵Kstartに第一の一方向性関数を逐次反復的に適用することによってn個のサブ鍵K10〜K1n-1の第一の順序付き集合を生成するとともに、前記第二の鍵Kendに第二の一方向性関数を逐次反復的に適用することによってn個のサブ鍵K20〜K2n-1の第二の順序付き集合を生成し;

0≦i≦n−1として、n個のサブ鍵の前記第一の順序付き集合からのサブ鍵K1iおよびn個のサブ鍵の前記第二の順序付き集合からのサブ鍵K2n−i−1から制御語iを生成する組み合わせ演算を逐次反復的に使うことによりn個の制御語を生成し;

n個の生成された制御語を出力するよう構成されたプロセッサを有する、

装置。 - 前記第一の一方向性関数および前記第二の一方向性関数の少なくとも一方はハッシュ関数である、請求項1記載の装置。

- 前記第一の一方向性関数および前記第二の一方向性関数の少なくとも一方は公開鍵暗号化である、請求項1または2記載の装置。

- 前記組み合わせ演算はXORである、請求項1記載の装置。

- 前記組み合わせ演算は連結または公開鍵暗号化または対称鍵暗号化である、請求項1記載の装置。

- 前記プロセッサがさらに、前記コンテンツ項目をそれぞれ複数のユニットを含む複数の部分に分離し、各部分について独立に制御語を生成するよう構成されている、請求項1記載の装置。

- 前記プロセッサがさらに、生成された制御語iを使ってユニットiが暗号化されている前記コンテンツ項目についてのライセンスを生成し、前記ライセンスは前記第一の鍵Kstart、前記第二の鍵Kendおよび前記整数nを含み;

前記ライセンスを受信機に送信するよう構成されている、

請求項1記載の装置。 - 前記コンテンツ項目がより長いコンテンツ項目の抜粋であり、前記より長いコンテンツ項目が第三の鍵および第四の鍵から生成された制御語を使って暗号化されたものであり、前記プロセッサがさらに:

前記第一の鍵Kstartを前記第一の一方向性関数の前記第三の鍵への逐次反復的適用によって生成し、

前記第二の鍵Kendを前記第二の一方向性関数の前記第四の鍵への逐次反復的適用によって生成するようさらに構成されている、

請求項7記載の装置。 - 前記コンテンツ項目が暗号化されており、前記プロセッサがさらに、生成された制御語を使って暗号化されたコンテンツ項目を復号するよう構成されている、請求項1記載の装置。

- コンテンツ項目のn個の連続するユニットの暗号化または復号のためのn個の制御語を生成する方法であって、nは整数であり、当該方法は、装置において:

・第一の鍵Kstartおよび第二の鍵Kendを取得する段階と;

・前記第一の鍵Kstartに第一の一方向性関数を逐次反復的に適用することによってn個のサブ鍵K10〜K1n-1の第一の順序付き集合を生成するとともに、前記第二の鍵Kendに第二の一方向性関数を逐次反復的に適用することによってn個のサブ鍵K20〜K2n-1の第二の順序付き集合を生成する段階と;

・0≦i≦n−1として、n個のサブ鍵の前記第一の順序付き集合からのサブ鍵K1iおよびn個のサブ鍵の前記第二の順序付き集合からのサブ鍵K2n−i−1から制御語iを生成する組み合わせ演算を逐次反復的に使うことによりn個の制御語を生成する段階と;

・n個の生成された制御語を出力する段階とを含む、

方法。 - 前記第一の一方向性関数および前記第二の一方向性関数の少なくとも一方はハッシュ関数である、請求項10記載の方法。

- 前記組み合わせ演算がXORである、請求項10記載の方法。

- 前記コンテンツ項目をそれぞれ複数のユニットを含む複数の部分に分離する段階をさらに含み、請求項10記載の各段階が各部分について独立に実行される、請求項1記載の方法。

- 請求項10記載の方法によって生成された制御語を使って暗号化されているコンテンツ項目についてのコンテンツ・ライセンスを生成する方法であって、装置において:

・生成された制御語iを使ってユニットiが暗号化されている前記コンテンツ項目についてのライセンスを生成する段階であって、前記ライセンスは前記第一の鍵Kstart、前記第二の鍵Kendおよび前記整数nを含む、段階と;

・前記ライセンスを受信機に送信する段階とを含む、

方法。 - 請求項14記載の方法であって、前記コンテンツ項目がより長いコンテンツ項目の抜粋であり、前記より長いコンテンツ項目は第三の鍵および第四の鍵から生成された制御語を使って暗号化されたものであり、当該方法がさらに:

・前記第一の鍵Kstartを前記第一の一方向性関数の前記第三の鍵への逐次反復的適用によって生成する段階と;

・前記第二の鍵Kendを前記第二の一方向性関数の前記第四の鍵への逐次反復的適用によって生成する段階をさらに含む、

方法。

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| EP11305134A EP2487828A1 (en) | 2011-02-10 | 2011-02-10 | Method and device for generating control words |

| EP11305134.6 | 2011-02-10 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2012170066A true JP2012170066A (ja) | 2012-09-06 |

| JP5883670B2 JP5883670B2 (ja) | 2016-03-15 |

Family

ID=44227904

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2012024738A Expired - Fee Related JP5883670B2 (ja) | 2011-02-10 | 2012-02-08 | 制御語を生成する方法および装置 |

Country Status (5)

| Country | Link |

|---|---|

| US (1) | US20120207300A1 (ja) |

| EP (2) | EP2487828A1 (ja) |

| JP (1) | JP5883670B2 (ja) |

| KR (1) | KR20120092068A (ja) |

| CN (1) | CN102637246A (ja) |

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2017103732A (ja) * | 2015-12-04 | 2017-06-08 | Kddi株式会社 | 暗号システム、暗号化装置、復号装置、暗号化方法、復号方法およびプログラム |

Families Citing this family (9)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| FR2969439B1 (fr) * | 2010-12-17 | 2018-06-22 | Cryptoexperts Sas | Procede et systeme d'acces conditionnel a un contenu numerique, terminal et dispositif d'abonne associes |

| CN105684347B (zh) * | 2013-10-31 | 2019-10-25 | 美国唯美安视国际有限公司 | 用于跨多个条件访问服务器的同步的密钥推导的系统和方法 |

| US20150312228A1 (en) * | 2014-04-29 | 2015-10-29 | Qualcomm Incorporated | Remote station for deriving a derivative key in a system-on-a-chip device |

| US10574441B2 (en) * | 2014-05-26 | 2020-02-25 | Nokia Technologies Oy | Management of cryptographic keys |

| EP3057029B1 (en) * | 2015-02-13 | 2018-01-31 | Thomas Wolf | Improved encryption and authentication method and apparatus |

| US9774443B2 (en) * | 2015-03-04 | 2017-09-26 | Apple Inc. | Computing key-schedules of the AES for use in white boxes |

| US10523419B2 (en) * | 2015-03-30 | 2019-12-31 | Irdeto B.V. | Data protection |

| US10045040B2 (en) * | 2016-04-03 | 2018-08-07 | Cisco Technology, Inc. | Interleaved watermarking |

| KR102190886B1 (ko) * | 2016-07-12 | 2020-12-14 | 한국전자통신연구원 | 조건부 액세스 시스템의 컨트롤 워드 보호 |

Citations (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH0772793A (ja) * | 1993-09-07 | 1995-03-17 | Matsushita Electric Ind Co Ltd | 秘密データ配送装置 |

| US5796839A (en) * | 1995-10-16 | 1998-08-18 | Sony Corporation | Encryption method, encryption apparatus, recording method, decoding method, decoding apparatus and recording medium |

| JP2001320357A (ja) * | 2000-05-10 | 2001-11-16 | Nippon Telegr & Teleph Corp <Ntt> | データ管理方法および装置とデータ管理プログラムを記録した記録媒体 |

Family Cites Families (6)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US7570759B2 (en) | 2004-08-13 | 2009-08-04 | Yen-Fu Liu | System and method for secure encryption |

| EP1804508B1 (en) * | 2006-01-03 | 2009-12-09 | Irdeto Access B.V. | Method of descrambling a scrambled content data object |

| US8966252B2 (en) * | 2007-03-13 | 2015-02-24 | Board Of Trustees Of Michigan State University | Private entity authentication for pervasive computing environments |

| CN101271501B (zh) * | 2008-04-30 | 2011-06-15 | 北京握奇数据系统有限公司 | 数字媒体文件的加解密方法及装置 |

| EP2197144A1 (en) | 2008-12-15 | 2010-06-16 | Thomson Licensing | Methods and devices for a chained encryption mode |

| EP2207340A1 (en) * | 2009-01-12 | 2010-07-14 | Thomson Licensing | Method and device for reception of control words, and device for transmission thereof |

-

2011

- 2011-02-10 EP EP11305134A patent/EP2487828A1/en not_active Withdrawn

-

2012

- 2012-01-23 US US13/356,537 patent/US20120207300A1/en not_active Abandoned

- 2012-01-24 EP EP12152266A patent/EP2487829A1/en not_active Withdrawn

- 2012-02-07 CN CN201210026201XA patent/CN102637246A/zh active Pending

- 2012-02-08 JP JP2012024738A patent/JP5883670B2/ja not_active Expired - Fee Related

- 2012-02-09 KR KR1020120013426A patent/KR20120092068A/ko not_active Application Discontinuation

Patent Citations (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH0772793A (ja) * | 1993-09-07 | 1995-03-17 | Matsushita Electric Ind Co Ltd | 秘密データ配送装置 |

| US5796839A (en) * | 1995-10-16 | 1998-08-18 | Sony Corporation | Encryption method, encryption apparatus, recording method, decoding method, decoding apparatus and recording medium |

| JP2001320357A (ja) * | 2000-05-10 | 2001-11-16 | Nippon Telegr & Teleph Corp <Ntt> | データ管理方法および装置とデータ管理プログラムを記録した記録媒体 |

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2017103732A (ja) * | 2015-12-04 | 2017-06-08 | Kddi株式会社 | 暗号システム、暗号化装置、復号装置、暗号化方法、復号方法およびプログラム |

Also Published As

| Publication number | Publication date |

|---|---|

| US20120207300A1 (en) | 2012-08-16 |

| CN102637246A (zh) | 2012-08-15 |

| EP2487828A1 (en) | 2012-08-15 |

| KR20120092068A (ko) | 2012-08-20 |

| EP2487829A1 (en) | 2012-08-15 |

| JP5883670B2 (ja) | 2016-03-15 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP5883670B2 (ja) | 制御語を生成する方法および装置 | |

| JP4976107B2 (ja) | データのユニットをスクランブル及びデスクランブルする方法 | |

| KR101330947B1 (ko) | 해싱된 키와의 사이멀크립트 키 공유 | |

| US8170204B2 (en) | Method and system for extending advanced encryption standard (AES) operations for enhanced security | |

| US8391478B2 (en) | System and method for broadcast environment group key-derivation | |

| KR20090133109A (ko) | 데이터 블록의 암호화를 위한 방법 및 시스템 | |

| JP2010039489A (ja) | 楕円曲線暗号に基づいた署名暗号化スキーム | |

| JP5901884B2 (ja) | 個人向けホワイトボックス・デスクランバー | |

| WO2011120901A1 (en) | Secure descrambling of an audio / video data stream | |

| US9219606B2 (en) | Method and device for digital data blocks encryption and decryption | |

| JP5457979B2 (ja) | 限定受信システム、メッセージ配信装置、メッセージ受信装置、メッセージ配信プログラムおよびメッセージ受信プログラム | |

| KR101530107B1 (ko) | 보네-프랜크린 방식을 이용한 개인키 생성 방법 | |

| KR20060003328A (ko) | 향상된 cfm 모드 시스템 | |

| JP2009171016A (ja) | 暗号化情報生成装置及びそのプログラム、配信用コンテンツ生成装置及びそのプログラム、並びに、コンテンツ復号装置及びそのプログラム | |

| Lakrissi et al. | A Joint Encryption/Watermarking Algorithm for Secure Image Transfer | |

| Bengtz | Analysis of new and alternative encryption algorithms and scrambling methods for digital-tv and implementation of a new scrambling algorithm (AES128) on FPGA. | |

| JP6275536B2 (ja) | 限定受信システム、ならびに、コンテンツ配信装置、コンテンツ受信装置およびそれらのプログラム | |

| Prasanna Kumar et al. | Methods for Providing High Security to Transfer Secret Image | |

| JP2005051360A (ja) | 配信装置および配信処理方法並びにデジタル情報の配信を行うためのプログラム | |

| Rashed et al. | AN EFFICIENT REVOCATION SCHEME FOR STATELESS RECEIVER WITH LESS ENCRYPTION AND LESS KEY STORAGE |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20141222 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20150826 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20150908 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20151207 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20160112 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20160208 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 5883670 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| LAPS | Cancellation because of no payment of annual fees |