JP2010073011A - 仮想マシンセキュリティ管理システム及び仮想マシンセキュリティ管理方法 - Google Patents

仮想マシンセキュリティ管理システム及び仮想マシンセキュリティ管理方法 Download PDFInfo

- Publication number

- JP2010073011A JP2010073011A JP2008240985A JP2008240985A JP2010073011A JP 2010073011 A JP2010073011 A JP 2010073011A JP 2008240985 A JP2008240985 A JP 2008240985A JP 2008240985 A JP2008240985 A JP 2008240985A JP 2010073011 A JP2010073011 A JP 2010073011A

- Authority

- JP

- Japan

- Prior art keywords

- virtual machine

- quarantine

- message

- security management

- virtual

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Granted

Links

- 238000007726 management method Methods 0.000 title claims description 105

- 230000009385 viral infection Effects 0.000 claims abstract description 42

- 230000002155 anti-virotic effect Effects 0.000 claims description 31

- 238000000034 method Methods 0.000 claims description 29

- 230000008569 process Effects 0.000 claims description 23

- 230000007704 transition Effects 0.000 claims description 8

- 238000004519 manufacturing process Methods 0.000 abstract description 5

- 238000001514 detection method Methods 0.000 abstract description 3

- 238000012545 processing Methods 0.000 description 32

- 238000004458 analytical method Methods 0.000 description 5

- 238000005516 engineering process Methods 0.000 description 4

- 241000700605 Viruses Species 0.000 description 3

- 238000012217 deletion Methods 0.000 description 3

- 230000037430 deletion Effects 0.000 description 3

- 238000010586 diagram Methods 0.000 description 3

- 238000003860 storage Methods 0.000 description 3

- 238000004891 communication Methods 0.000 description 2

- 230000001934 delay Effects 0.000 description 2

- 238000007689 inspection Methods 0.000 description 2

- 230000005856 abnormality Effects 0.000 description 1

- 208000015181 infectious disease Diseases 0.000 description 1

- 238000009434 installation Methods 0.000 description 1

- 230000007246 mechanism Effects 0.000 description 1

- 230000005012 migration Effects 0.000 description 1

- 238000013508 migration Methods 0.000 description 1

- 230000010076 replication Effects 0.000 description 1

- 230000004044 response Effects 0.000 description 1

- 230000007480 spreading Effects 0.000 description 1

- 238000003892 spreading Methods 0.000 description 1

Images

Abstract

【解決手段】仮想マシンセキュリティ管理コンピュータ101が、ユーザ要求又はウィルス感染検知又はセキュリティパッチ未適用によるメッセージが発せられたとき、検疫用に準備した検疫用仮想化サーバ118に検疫用仮想マシン119を生成し、この生成した検疫用仮想マシン119の元となるテンプレートが検疫済みか否かを判定し、検疫に合格した仮想マシン119を検疫用仮想化サーバ107から実稼動環境の稼動仮想化サーバ107に移動することによって、ウィルス感染がなく且つセキュリティパッチの当てられた仮想マシンを生成する。

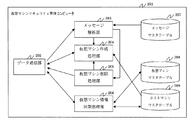

【選択図】図1

Description

プログラムを実行する複数の仮想マシンを稼動させる複数の稼動仮想化サーバと、

前記プログラムのウィルス感染を検知するウィルス対策ソフトウェア及び前記プログラムの保安上の弱点を修正する修正プログラムが最新か否かを判定するパッチ管理ソフトウェアとを実行する検疫用仮想マシンを稼動させる検疫用仮想化サーバと、

前記複数の仮想マシンのプログラム構成情報をテンプレートとして格納し、仮想マシンを制御する仮想環境管理コンピュータと、

前記仮想マシンのウィルス感染に関するセキュリティを管理する仮想マシンセキュリティ管理コンピュータとを備えたコンピュータシステムの仮想マシンセキュリティ管理システムであって、

前記仮想マシンセキュリティ管理コンピュータが、

複数のメッセージに対応した対策処理の識別子を格納するメッセージマスタテーブルと、前記稼動仮想化サーバ上で稼動させる稼動仮想マシンのテンプレートの識別子及び該テンプレートが検疫済みか否かの検疫フラグを格納する仮想マシンマスタテーブルと、複数の稼動仮想化サーバ上で稼動させている稼動仮想マシンの搭載数を格納するホストマシンマスタテーブルと、前記メッセージマスタテーブルと仮想マシンマスタテーブルとホストマシンマスタテーブルの情報を参照して検疫用仮想化サーバ上に検疫用仮想マシンを生成する制御部とを有し、

該制御部が、新たに仮想マシンを生成するメッセージを受けたことを前記メッセージマスタテーブルの識別子を参照して判定したとき、

前記仮想環境管理コンピュータのテンプレートを参照して前記検疫用仮想化サーバ上に、検疫用仮想マシンを生成する第1工程と、

該第1工程により生成した検疫用仮想マシンのテンプレートが検疫済みか否かを前記仮想マシンマスタテーブルの検疫フラグを参照して判定する第2工程と、

該第2工程において生成した検疫用仮想マシンのテンプレートが検疫済みと判定したとき、検疫用仮想化サーバ上の検疫用仮想マシンを稼動仮想化サーバ上に稼動仮想マシンとして移動する第3工程とを実行することを第1の特徴とする。

前記第1工程から第2工程に移行する間に、前記第1工程により生成した検疫用仮想マシンのウィルス対策ソフトウェア及びパッチ管理ソフトウェアにより、ウィルス感染の有無及びセキュリティパッチが最新か否かを判定し、ウィルス感染がなく且つ最新のセキュリティパッチと判定したときに前記第2工程に移行する第4工程を実行することを第2の特徴とする。

前記第1工程から第2工程に移行する間に、前記メッセージを発した稼動仮想マシンを前記稼動仮想化サーバ上から削除する第5工程を実行することを第3の特徴とする。

プログラムを実行する複数の仮想マシンを稼動させる複数の稼動仮想化サーバと、

前記プログラムのウィルス感染を検知するウィルス対策ソフトウェア及び前記プログラムの保安上の弱点を修正する修正プログラムが最新か否かを判定するパッチ管理ソフトウェアとを実行する検疫用仮想マシンを稼動させる検疫用仮想化サーバと、

前記複数の仮想マシンのプログラム構成情報をテンプレートとして格納し、仮想マシンを制御する仮想環境管理コンピュータと、

前記仮想マシンのウィルス感染に関するセキュリティを管理する仮想マシンセキュリティ管理コンピュータとを備えたコンピュータシステムの仮想マシンセキュリティ管理方法であって、

前記仮想マシンセキュリティ管理コンピュータに、

複数のメッセージに対応した対策処理の識別子を格納するメッセージマスタテーブルと、前記稼動仮想化サーバ上で稼動させる稼動仮想マシンのテンプレートの識別子及び該テンプレートが検疫済みか否かの検疫フラグを格納する仮想マシンマスタテーブルと、複数の稼動仮想化サーバ上で稼動させている稼動仮想マシンの搭載数を格納するホストマシンマスタテーブルと、前記メッセージマスタテーブルと仮想マシンマスタテーブルとホストマシンマスタテーブルの情報を参照して検疫用仮想化サーバ上に検疫用仮想マシンを生成する制御部とを設け、

該制御部が、新たに仮想マシンを生成するメッセージを受けたことを前記メッセージマスタテーブルの識別子を参照して判定したとき、

前記仮想環境管理コンピュータのテンプレートを参照して前記検疫用仮想化サーバ上に、検疫用仮想マシンを生成する第1工程と、

該第1工程により生成した検疫用仮想マシンのテンプレートが検疫済みか否かを前記仮想マシンマスタテーブルの検疫フラグを参照して判定する第2工程と、

該第2工程において生成した検疫用仮想マシンのテンプレートが検疫済みと判定したとき、検疫用仮想化サーバ上の検疫用仮想マシンを稼動仮想化サーバ上に稼動仮想マシンとして移動する第3工程とを実行することを第6の特徴とする。

[全体構成]

本実施形態による仮想マシンセキュリティ管理システムが適用されるコンピュータシステムの全体構成は、図1に示す如く、複数の仮想マシン108〜110を仮想化ソフトウェア113により稼動させる(稼動)仮想化サーバ107と、該仮想化サーバ107の仮想マシン110のウィルス対策ソフトウェア111を管理するためのウィルス対策ソフトウェア106を搭載するウィルス対策ソフトウェア管理コンピュータ105と、前記仮想化サーバ107の仮想マシン110のパッチ管理エージェント(ソフトウェア)112を管理するためのパッチ管理ソフトウェア104を搭載するパッチ管理コンピュータ103と、本実施形態によるセキュリティ管理用の仮想マシン119を仮想化ソフトウェア113により動作させる仮想化サーバ118と、該仮想マシン119のウィルス対策ソフトウェア111を管理するためのウィルス対策ソフトウェア106を搭載するウィルス対策ソフトウェア管理コンピュータ117と、前記仮想化サーバ118の仮想マシン119のパッチ管理エージェント112を管理するためのパッチ管理ソフトウェア104を搭載するパッチ管理コンピュータ116と、本実施形態の特徴である仮想マシンセキュリティ管理プログラム102を搭載した仮想マシンセキュリティ管理コンピュータ101と、前述の仮想化サーバ107及び118による仮想マシンの仮想化環境を制御するための仮想環境管理ソフトウェア115を搭載する仮想環境管理コンピュータ114と、前記仮想化サーバ107及び118に接続され、仮想マシンのデータ記憶を行うためのSAN(Storage Area Network)ストレージ124と、前記コンピュータやサーバを接続する業務ネットワーク120/管理ネットワーク121/検疫ネットワーク122とから構成され、これらネットワークは個々に分離されている。前記仮想マシンセキュリティ管理プログラム102を搭載した仮想マシンセキュリティ管理コンピュータ101は、パッチ管理ソフトウェア104により、監視対象の仮想マシンに埋め込まれたパッチ管理エージェント112を使用してパッチ適用状況を監視するものであり、前記仮想環境管理コンピュータ114は、仮想環境と仮想マシンを管理し、仮想マシンをリソース使用状況の低いホストマシン上に自動で立ち上げるAPIを搭載したソフトウェアが稼動するサーバをいう。一般的な仮想環境管理ソフトウェアとしては、VMware(登録商標) VirtualCenter(VMware社によって提供されるソフトウェア)、VMware(登録商標) Virtual Desktop Manager 2(VMware社によって提供されるソフトウェア)などが好適であるが、これに限られるものではない。また図1においては、仮想化サーバ107が1台の例を図示しているが、本実施形態においては複数の仮想化サーバが接続されているものとする。

本実施形態の特徴である仮想マシンセキュリティ管理コンピュータ101の機能的構成は、図2示す如く、ユーザからの処理要求あるいはウィルス対策ソフトやパッチ管理エージェント112からの警告を受け付けるデータ通信部202と、処理要求または警告に対して必要な処理を判断するメッセージ解析部203と、仮想マシンを作成し検疫を実行後、実運用環境へ仮想マシンを移動させる仮想マシン作成処理部204と、ウィルス感染時などに仮想マシンを削除する仮想マシン削除処理部205と、定期的に仮想マシンの配置状況を監視する仮想マシン情報同期処理部206と、処理要求または警告の種類を判別するためのメッセージマスタテーブル207と、仮想マシンを構成するテンプレートであるかとどうか、または検疫済みであるかどうかの情報を格納する仮想マシンマスタテーブル208と、仮想マシンを稼動させるホストマシンマスタテーブル209とを備える。

前記メッセージマスタテーブル207に格納される情報は、図3(A)に示す如く、識別子であるID301と、メッセージ名称302と、該メッセージに対応した対処方法に対応して付与された対応処理ID303の各項目情報とから構成され、例えば、ID「0001」のメッセージ名称「ウィルス感染警告」に対して対策処理IDが「1」の如く登録されているものであって、ウィルス対策ソフトやパッチ管理エージェント112からの警告、あるいは仮想マシンを新規作成する際に出されるユーザの要求など複数あるメッセージを、ウィルス対策ソフトからの警告、パッチ管理エージェントからの警告、及びユーザからの要求の3つに分類するためのテーブルである。

次に上述のように構成された仮想マシンセキュリティ管理システムが適用されるコンピュータシステムの動作を図4以降のフローを参照して説明する。

[新規仮想マシン生成時動作]

まず、本実施形態によるコンピュータシステムは、仮想マシンを新規に生成するため、仮想マシンを作成したいユーザが業務ネットワーク120を経由して仮想マシンセキュリティ管理コンピュータ101に作成の依頼を出した場合、図4に示す如く、依頼を受けた仮想マシンセキュリティ管理コンピュータ101のメッセージ解析部203がメッセージマスタテーブル207の対策処理ID(ユーザ要求「3」)を参照してメッセージ内容がユーザからの新規作成要求であるか否かの判断を行うステップ401と、該ステップ401においてユーザからの仮想マシン新規作成依頼と判定したとき、仮想マシン作成処理部204へ新規仮想マシン作成依頼を行うステップ402と、前記ステップ401においてユーザからの仮想マシン新規作成依頼でないと判定したとき、ウィルス感染を検知したことによる要求か判定するステップ403を実行する。

また本実施形態による仮想マシンセキュリティ管理システムが適用されるコンピュータシステムは、図4に示したステップ401によりメッセージがユーザ要求でないと判定したとき、ウィスルス感染時の処理であるか否かをメッセージマスタテーブル207の対策処理IDを参照して判定するステップ403と、(ここではウィルス感染警告「1」のため)該ステップ403においてウィルス感染と判定し、仮想マシン削除処理部205へ感染した仮想マシンの削除を依頼するステップ404と、該ステップ404に続き、前述の新規作成と同様に仮想マシン作成処理部204へ新規仮想マシン作成依頼を発するステップ405とを実行する。

更に本仮想マシンセキュリティ管理システムが適用されるコンピュータシステムは、図4に示したステップ401によりメッセージがユーザ要求でないと判定し、ウィルス感染時の処理であるか否かをメッセージマスタテーブル207の対策処理IDを参照して判定するステップ403においてウィルス感染時以外の処理(パッチ未適用メッセージ「2」)と判定したとき、仮想マシン作成処理部204へ新規仮想マシン作成依頼を発するステップ406を実行する。

更に本仮想マシンセキュリティ管理システムが適用されるコンピュータシステムは、図4に示したステップ401によりメッセージがユーザ要求でないと判定し、ウィルス感染時の処理であるか否かをメッセージマスタテーブル207の対策処理IDを参照して判定するステップ403においてウィルス感染時以外の処理(その他メッセージ「4」)と判定したとき、仮想マシン作成処理部204へ新規仮想マシン作成依頼を発するステップ406を実行する。

Claims (10)

- プログラムを実行する複数の仮想マシンを稼動させる複数の稼動仮想化サーバと、

前記プログラムのウィルス感染を検知するウィルス対策ソフトウェア及び前記プログラムの保安上の弱点を修正する修正プログラムが最新か否かを判定するパッチ管理ソフトウェアとを実行する検疫用仮想マシンを稼動させる検疫用仮想化サーバと、

前記複数の仮想マシンのプログラム構成情報をテンプレートとして格納し、仮想マシンを制御する仮想環境管理コンピュータと、

前記仮想マシンのウィルス感染に関するセキュリティを管理する仮想マシンセキュリティ管理コンピュータとを備えたコンピュータシステムの仮想マシンセキュリティ管理システムであって、

前記仮想マシンセキュリティ管理コンピュータが、

複数のメッセージに対応した対策処理の識別子を格納するメッセージマスタテーブルと、前記稼動仮想化サーバ上で稼動させる稼動仮想マシンのテンプレートの識別子及び該テンプレートが検疫済みか否かの検疫フラグを格納する仮想マシンマスタテーブルと、複数の稼動仮想化サーバ上で稼動させている稼動仮想マシンの搭載数を格納するホストマシンマスタテーブルと、前記メッセージマスタテーブルと仮想マシンマスタテーブルとホストマシンマスタテーブルの情報を参照して検疫用仮想化サーバ上に検疫用仮想マシンを生成する制御部とを有し、

該制御部が、新たに仮想マシンを生成するメッセージを受けたことを前記メッセージマスタテーブルの識別子を参照して判定したとき、

前記仮想環境管理コンピュータのテンプレートを参照して前記検疫用仮想化サーバ上に、検疫用仮想マシンを生成する第1工程と、

該第1工程により生成した検疫用仮想マシンのテンプレートが検疫済みか否かを前記仮想マシンマスタテーブルの検疫フラグを参照して判定する第2工程と、

該第2工程において生成した検疫用仮想マシンのテンプレートが検疫済みと判定したとき、検疫用仮想化サーバ上の検疫用仮想マシンを稼動仮想化サーバ上に稼動仮想マシンとして移動する第3工程とを実行する仮想マシンセキュリティ管理システム。 - 前記仮想マシンセキュリティ管理コンピュータの制御部が、稼動仮想マシンのウィルス対策ソフトウェアからウィルス感染のメッセージを受けたことを前記メッセージマスタテーブルの識別子を参照して判定したとき、

前記第1工程から第2工程に移行する間に、前記第1工程により生成した検疫用仮想マシンのウィルス対策ソフトウェア及びパッチ管理ソフトウェアにより、ウィルス感染の有無及びセキュリティパッチが最新か否かを判定し、ウィルス感染がなく且つ最新のセキュリティパッチと判定したときに前記第2工程に移行する第4工程を実行する請求項1記載の仮想マシンセキュリティ管理システム。 - 前記仮想マシンセキュリティ管理コンピュータの制御部が、稼動仮想マシンのパッチ管理ソフトウェアからパッチ未適用とのメッセージであることを前記メッセージマスタテーブルの識別子を参照して判定したとき、

前記第1工程から第2工程に移行する間に、前記メッセージを発した稼動仮想マシンを前記稼動仮想化サーバ上から削除する第5工程を実行する請求項1記載の仮想マシンセキュリティ管理システム。 - 前記仮想マシンセキュリティ管理コンピュータの制御部が、新たな仮想マシンの生成又はウィルス感染又はパッチ未適用のメッセージ以外のメッセージを受けたとき、

前記第1工程から第3工程を実行する請求項1記載の仮想マシンセキュリティ管理システム。 - 前記仮想マシンセキュリティ管理コンピュータの制御部が、前記第3工程により前記検疫用仮想化サーバ上の検疫用仮想マシンを稼動仮想化サーバ上に稼動仮想マシンとして移動するとき、前記ホストマシンマスタテーブルを参照し、稼動している稼動仮想マシン搭載数の数が最も少ない稼動仮想化サーバに、前記検疫用仮想マシンを移動させる請求項1から4何れかに記載の仮想マシンセキュリティ管理システム。

- プログラムを実行する複数の仮想マシンを稼動させる複数の稼動仮想化サーバと、

前記プログラムのウィルス感染を検知するウィルス対策ソフトウェア及び前記プログラムの保安上の弱点を修正する修正プログラムが最新か否かを判定するパッチ管理ソフトウェアとを実行する検疫用仮想マシンを稼動させる検疫用仮想化サーバと、

前記複数の仮想マシンのプログラム構成情報をテンプレートとして格納し、仮想マシンを制御する仮想環境管理コンピュータと、

前記仮想マシンのウィルス感染に関するセキュリティを管理する仮想マシンセキュリティ管理コンピュータとを備えたコンピュータシステムの仮想マシンセキュリティ管理方法であって、

前記仮想マシンセキュリティ管理コンピュータに、

複数のメッセージに対応した対策処理の識別子を格納するメッセージマスタテーブルと、前記稼動仮想化サーバ上で稼動させる稼動仮想マシンのテンプレートの識別子及び該テンプレートが検疫済みか否かの検疫フラグを格納する仮想マシンマスタテーブルと、複数の稼動仮想化サーバ上で稼動させている稼動仮想マシンの搭載数を格納するホストマシンマスタテーブルと、前記メッセージマスタテーブルと仮想マシンマスタテーブルとホストマシンマスタテーブルの情報を参照して検疫用仮想化サーバ上に検疫用仮想マシンを生成する制御部とを設け、

該制御部が、新たに仮想マシンを生成するメッセージを受けたことを前記メッセージマスタテーブルの識別子を参照して判定したとき、

前記仮想環境管理コンピュータのテンプレートを参照して前記検疫用仮想化サーバ上に、検疫用仮想マシンを生成する第1工程と、

該第1工程により生成した検疫用仮想マシンのテンプレートが検疫済みか否かを前記仮想マシンマスタテーブルの検疫フラグを参照して判定する第2工程と、

該第2工程において生成した検疫用仮想マシンのテンプレートが検疫済みと判定したとき、検疫用仮想化サーバ上の検疫用仮想マシンを稼動仮想化サーバ上に稼動仮想マシンとして移動する第3工程とを実行する仮想マシンセキュリティ管理方法。 - 前記仮想マシンセキュリティ管理コンピュータの制御部が、稼動仮想マシンのウィルス対策ソフトウェアからウィルス感染のメッセージを受けたことを前記メッセージマスタテーブルの識別子を参照して判定したとき

前記第1工程から第2工程に移行する間に、前記第1工程により生成した検疫用仮想マシンのウィルス対策ソフトウェア及びパッチ管理ソフトウェアにより、ウィルス感染の有無及びセキュリティパッチが最新か否かを判定し、ウィルス感染がなく且つ最新のセキュリティパッチと判定したときに前記第2工程に移行する第4工程を実行する請求項5記載の仮想マシンセキュリティ管理方法。 - 前記仮想マシンセキュリティ管理コンピュータの制御部が、稼動仮想マシンのパッチ管理ソフトウェアからパッチ未適用とのメッセージであることを前記メッセージマスタテーブルの識別子を参照して判定したとき、

前記第1工程から第2工程に移行する間に、前記メッセージを発した稼動仮想マシンを前記稼動仮想化サーバ上から削除する第5工程を実行する請求項6記載の仮想マシンセキュリティ管理方法。 - 前記仮想マシンセキュリティ管理コンピュータの制御部が、新たな仮想マシンの生成又はウィルス感染又はパッチ未適用のメッセージ以外のメッセージを受けたとき、

前記第1工程から第3工程を実行する請求項6記載の仮想マシンセキュリティ管理方法。 - 前記仮想マシンセキュリティ管理コンピュータの制御部が、前記第3工程により前記検疫用仮想化サーバ上の検疫用仮想マシンを稼動仮想化サーバ上に稼動仮想マシンとして移動するとき、前記ホストマシンマスタテーブルを参照し、稼動している稼動仮想マシン搭載数の数が最も少ない稼動仮想化サーバに、前記検疫用仮想マシンを移動させる請求項6から9何れかに記載の仮想マシンセキュリティ管理方法。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2008240985A JP5191849B2 (ja) | 2008-09-19 | 2008-09-19 | 仮想マシンセキュリティ管理システム及び仮想マシンセキュリティ管理方法 |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2008240985A JP5191849B2 (ja) | 2008-09-19 | 2008-09-19 | 仮想マシンセキュリティ管理システム及び仮想マシンセキュリティ管理方法 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2010073011A true JP2010073011A (ja) | 2010-04-02 |

| JP5191849B2 JP5191849B2 (ja) | 2013-05-08 |

Family

ID=42204710

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2008240985A Expired - Fee Related JP5191849B2 (ja) | 2008-09-19 | 2008-09-19 | 仮想マシンセキュリティ管理システム及び仮想マシンセキュリティ管理方法 |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP5191849B2 (ja) |

Cited By (9)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| GB2479619A (en) * | 2010-04-14 | 2011-10-19 | Raytheon Co | Protecting a virtualization system against computer attacks |

| WO2011132230A1 (ja) * | 2010-04-22 | 2011-10-27 | 株式会社日立製作所 | 管理システム及び計算機システムの情報処理方法 |

| JP2012212391A (ja) * | 2011-03-31 | 2012-11-01 | Internatl Business Mach Corp <Ibm> | 不正アクセスに対する防御をするシステム、方法およびプログラム |

| US20140223556A1 (en) * | 2011-06-24 | 2014-08-07 | Orange | Method for Detecting Attacks and for Protection |

| JP2015146176A (ja) * | 2014-09-04 | 2015-08-13 | ギノ株式会社 | プログラミングスキル評価装置、プログラミングスキルの評価方法、求人情報選択装置及び求人情報の選択方法 |

| JP2016515746A (ja) * | 2013-04-19 | 2016-05-30 | ニシラ, インコーポレイテッド | エンドポイントセキュリティとネットワークセキュリティサービスを調整するフレームワーク |

| US10013274B2 (en) | 2012-07-31 | 2018-07-03 | Hewlett-Packard Development Company, L.P. | Migrating virtual machines to perform boot processes |

| WO2018123061A1 (ja) * | 2016-12-28 | 2018-07-05 | デジタルア-ツ株式会社 | 情報処理装置及びプログラム |

| US10083022B2 (en) | 2014-10-28 | 2018-09-25 | International Business Machines Corporation | Applying update to snapshots of virtual machine |

Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2005332223A (ja) * | 2004-05-20 | 2005-12-02 | Ntt Data Corp | 仮想マシン管理システム |

| JP2008090791A (ja) * | 2006-10-05 | 2008-04-17 | Nippon Telegr & Teleph Corp <Ntt> | 仮想端末を利用した検疫ネットワークシステム、仮想端末を検疫する方法、及び、仮想端末を検疫するためのプログラム |

-

2008

- 2008-09-19 JP JP2008240985A patent/JP5191849B2/ja not_active Expired - Fee Related

Patent Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2005332223A (ja) * | 2004-05-20 | 2005-12-02 | Ntt Data Corp | 仮想マシン管理システム |

| JP2008090791A (ja) * | 2006-10-05 | 2008-04-17 | Nippon Telegr & Teleph Corp <Ntt> | 仮想端末を利用した検疫ネットワークシステム、仮想端末を検疫する方法、及び、仮想端末を検疫するためのプログラム |

Cited By (18)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| GB2479619A (en) * | 2010-04-14 | 2011-10-19 | Raytheon Co | Protecting a virtualization system against computer attacks |

| WO2011132230A1 (ja) * | 2010-04-22 | 2011-10-27 | 株式会社日立製作所 | 管理システム及び計算機システムの情報処理方法 |

| JP2012212391A (ja) * | 2011-03-31 | 2012-11-01 | Internatl Business Mach Corp <Ibm> | 不正アクセスに対する防御をするシステム、方法およびプログラム |

| US20140223556A1 (en) * | 2011-06-24 | 2014-08-07 | Orange | Method for Detecting Attacks and for Protection |

| US9536077B2 (en) * | 2011-06-24 | 2017-01-03 | Orange | Method for detecting attacks and for protection |

| US10013274B2 (en) | 2012-07-31 | 2018-07-03 | Hewlett-Packard Development Company, L.P. | Migrating virtual machines to perform boot processes |

| JP2016515746A (ja) * | 2013-04-19 | 2016-05-30 | ニシラ, インコーポレイテッド | エンドポイントセキュリティとネットワークセキュリティサービスを調整するフレームワーク |

| US11736530B2 (en) | 2013-04-19 | 2023-08-22 | Nicira, Inc. | Framework for coordination between endpoint security and network security services |

| US10075470B2 (en) | 2013-04-19 | 2018-09-11 | Nicira, Inc. | Framework for coordination between endpoint security and network security services |

| US11196773B2 (en) | 2013-04-19 | 2021-12-07 | Nicira, Inc. | Framework for coordination between endpoint security and network security services |

| US10511636B2 (en) | 2013-04-19 | 2019-12-17 | Nicira, Inc. | Framework for coordination between endpoint security and network security services |

| JP2015146176A (ja) * | 2014-09-04 | 2015-08-13 | ギノ株式会社 | プログラミングスキル評価装置、プログラミングスキルの評価方法、求人情報選択装置及び求人情報の選択方法 |

| US10394547B2 (en) | 2014-10-28 | 2019-08-27 | International Business Machines Corporation | Applying update to snapshots of virtual machine |

| US10140115B2 (en) | 2014-10-28 | 2018-11-27 | International Business Machines Corporation | Applying update to snapshots of virtual machine |

| US10083022B2 (en) | 2014-10-28 | 2018-09-25 | International Business Machines Corporation | Applying update to snapshots of virtual machine |

| JPWO2018123061A1 (ja) * | 2016-12-28 | 2019-10-31 | デジタルア−ツ株式会社 | 情報処理装置及びプログラム |

| US11368472B2 (en) | 2016-12-28 | 2022-06-21 | Digital Arts Inc. | Information processing device and program |

| WO2018123061A1 (ja) * | 2016-12-28 | 2018-07-05 | デジタルア-ツ株式会社 | 情報処理装置及びプログラム |

Also Published As

| Publication number | Publication date |

|---|---|

| JP5191849B2 (ja) | 2013-05-08 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP5191849B2 (ja) | 仮想マシンセキュリティ管理システム及び仮想マシンセキュリティ管理方法 | |

| JP5446167B2 (ja) | ウイルス対策方法、コンピュータ、及びプログラム | |

| US10394547B2 (en) | Applying update to snapshots of virtual machine | |

| EP3430556B1 (en) | System and method for process hollowing detection | |

| US8839426B1 (en) | Fight-through nodes with disposable virtual machines and rollback of persistent state | |

| US11265291B2 (en) | Malicious packet filtering by a hypervisor | |

| US9208015B2 (en) | Hypervisor remedial action for a virtual machine in response to an error message from the virtual machine | |

| US10713183B2 (en) | Virtual machine backup using snapshots and current configuration | |

| US9804869B1 (en) | Evaluating malware in a virtual machine using dynamic patching | |

| US20110258701A1 (en) | Protecting A Virtualization System Against Computer Attacks | |

| US10430261B2 (en) | Detecting a guest operating system crash on a virtual computing instance | |

| JP2017508220A (ja) | ランタイム中のインテグリティの保証およびリブートレスな更新 | |

| US9547514B2 (en) | Maintaining virtual hardware device ID in a virtual machine | |

| US20190294796A1 (en) | Resolving anomalies for network applications using code injection | |

| US20150220380A1 (en) | Dynamically determining an external systems management application to report system errors | |

| US20220159036A1 (en) | Malicious packet filtering in a virtualization system | |

| US7797727B1 (en) | Launching an application in a restricted user account | |

| JP2014225302A (ja) | ウイルス検出プログラム、ウイルス検出方法、及びコンピュータ | |

| JP2013061994A (ja) | ウイルス検出プログラム、ウイルス検出方法、監視プログラム、監視方法、及びコンピュータ | |

| US9348849B1 (en) | Backup client zero-management | |

| US10528375B2 (en) | Maintaining security system information in virtualized computing environments | |

| EP3060985A1 (en) | Methods and systems for automatic configuration of algorithms in a system based on self aware algorithms | |

| JP6632942B2 (ja) | 仮想サーバー点検システム、及び仮想サーバー点検方法 | |

| US12517753B2 (en) | Security-policy based virtual machine migration or cloning | |

| US20240012669A1 (en) | Recovery of management appliance after upgrade failure without creating data inconsistencies |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| RD02 | Notification of acceptance of power of attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7422 Effective date: 20110131 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20110202 |

|

| A711 | Notification of change in applicant |

Free format text: JAPANESE INTERMEDIATE CODE: A712 Effective date: 20111227 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20121024 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20121030 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20121210 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20130108 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20130130 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 5191849 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20160208 Year of fee payment: 3 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| LAPS | Cancellation because of no payment of annual fees |