JP2004234401A - セキュリティ診断情報収集システム及びセキュリティ診断システム - Google Patents

セキュリティ診断情報収集システム及びセキュリティ診断システム Download PDFInfo

- Publication number

- JP2004234401A JP2004234401A JP2003023016A JP2003023016A JP2004234401A JP 2004234401 A JP2004234401 A JP 2004234401A JP 2003023016 A JP2003023016 A JP 2003023016A JP 2003023016 A JP2003023016 A JP 2003023016A JP 2004234401 A JP2004234401 A JP 2004234401A

- Authority

- JP

- Japan

- Prior art keywords

- attack

- information

- security

- diagnosis

- information collection

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Pending

Links

Images

Abstract

【課題】あるスキル以上を持ったアタック者の行動に的を絞り、その行動を監視することで新しいセキュリティポリシー、アタックパターンを作成、支援をするセキュリティ診断情報収集システムを提供する。

【解決手段】アタックパターンを格納するシステムDB101と、アタックを検知するIDS103と、IDS103により、アタックが検知されると、その検知したアタックのアタックパターンとシステムDB101に格納されたアタックパターンとを比較し、新しいアタックのとき、そのアタックについての情報を収集し、収集したアタックのアタックパターンをシステムDB101に格納するシステム102を備えた。

【選択図】 図1

【解決手段】アタックパターンを格納するシステムDB101と、アタックを検知するIDS103と、IDS103により、アタックが検知されると、その検知したアタックのアタックパターンとシステムDB101に格納されたアタックパターンとを比較し、新しいアタックのとき、そのアタックについての情報を収集し、収集したアタックのアタックパターンをシステムDB101に格納するシステム102を備えた。

【選択図】 図1

Description

【0001】

【発明の属する技術分野】

本発明はセキュリティ診断情報収集システム及びセキュリティ診断システムに関し、特に、そのセキュリティ情報収集に適用して有効な技術に関する。

【0002】

なお、本明細書中において、アタックとは、ネットワークやシステム内で生じる人為的、システム的、プログラム的等の不正行動を意味し、一般的にクラッカーの攻撃行動・挙動を指し、また、セキュリティポリシーとは、ファイアウォール(F/W)や侵入検知システム(IDS)の機能管理ポリシーを指しており、ISO17799やBS7799で定められている情報セキュリティポリシーを指すものではない。

【0003】

【従来の技術】

従来、ネットワーク上のセキュリティ対策の技術としては、ネットワークからのアタックを検知し防御するファイアウォール(F/W:Fire Wall )、アタックによる侵入を検知し警告を発する侵入検知システム(IDS:Intrusion Detection System)、アタック者を別システムへ導きその行動を追跡する囮りシステム(ハニーポット:Honey Pot )などがあった。

【0004】

また、ネットワークでの不正を解析するものとして、任意のデータを取り扱え、ネットワーク間の任意の通信を扱えて、プロトコル数の増大に容易に対処でき、任意のプロトコルを扱うことのできるものがあった(例えば、特許文献1参照)。

【0005】

【特許文献1】

特開平10−313341号公報

【0006】

【発明が解決しようとする課題】

しかしながら、従来技術では、一意的にアタック情報を収集するものであるため、アタックツール等による自動攻撃があった場合、大量の情報を収集してしまい、その解析にばく大な時間を要し、更に警報が出され続けてしまうという問題点があった。

【0007】

また、仮にツールなどによりアタック情報をフィルターしたとすると、情報そのものが欠落してしまい有効な情報を得られない確率を高めてしまうという問題点があった。

【0008】

本発明は、このような問題点を解決するためになされたものであり、第1の目的は、あるスキル以上を持ったアタック者の行動に的を絞り、その行動を監視することで新しいセキュリティポリシー、アタックパターンを作成、支援をするセキュリティ診断情報収集システムを提供することにある。

【0009】

また、第2の目的は、アタック情報をアタック者に悟られないよう確実に収集するセキュリティ診断情報収集システムを提供することにある。

【0010】

また、第3の目的は、アタック情報収集後、アタック者に攻撃が無効であった旨伝達し、必要であればその場で対話の機会をもち、アタック者の攻撃衝動を緩和する仕掛けを提供することにある。これは、予めアタックが成功しない、行動を監視されている事を予告する事でシステムへの侵入を阻止する防犯的側面も、持ち得る事を表している。

【0011】

また、第4の目的は、セキュリティ診断情報とシステム全体の情報を生かし、ハザードマップを生成し、仮にセキュリティ被害が発生した場合どの程度の深刻度があるのかシステム全体にわたって視覚的に検証できるセキュリティ診断システムを提供することにある。

【0012】

【課題を解決するための手段】

第1の発明に係るセキュリティ診断情報収集システムは、アタックパターンを格納するアタックパターン格納手段と、アタックを検知するアタック検知手段と、アタック検知手段により、アタックが検知されると、その検知したアタックのアタックパターンとアタックパターン格納手段に格納されたアタックパターンとを比較し、新しいアタックのとき、そのアタックについての情報を収集し、収集したアタックのアタックパターンをアタックパターン格納手段に格納する処理手段とを備えたものである。

【0013】

第2の発明に係るセキュリティ診断情報収集システムは、第1の発明のセキュリティ診断情報収集システムにおいて、アタックに対して、ダミーの応答を行うダミー応答手段を備え、処理手段は、アタックについての情報を収集する際、ダミー応答手段にアタックに対するダミー応答を行わせるものである。

【0014】

第3の発明に係るセキュリティ診断情報収集システムは、第1の発明又は第2の発明のセキュリティ診断情報収集システムをネットワークを介して複数接続させ、複数のセキュリティ診断情報収集システムの内、あるセキュリティ診断情報収集システムで新しいアタックを検知すると、他のセキュリティ診断情報収集システムのアタックパターン格納手段に新しいアタックのアタックパターンを格納するものである。

【0015】

第4の発明に係るセキュリティ診断システムは、セキュリティ診断を受けるシステムを仮想的に構築させ、その仮想的に構築されたシステムの情報を格納する仮想システム格納手段と、仮想システム格納手段に格納された仮想システムに対して、第1の発明又は第2の発明のセキュリティ診断情報収集システムのアタックパターン格納手段に格納されたアタックパターンに基づいて、セキュリティ診断を行う診断処理手段とを備えたものである。

【0016】

第5の発明に係るセキュリティ診断システムは、第4の発明のセキュリティ診断システムにおいて、セキュリティに関する情報を格納するセキュリティ情報格納手段を備え、診断処理手段は、仮想システム格納手段に格納された仮想システムの情報、第1の発明又は第2の発明のセキュリティ診断情報収集システムのアタックパターン格納手段に格納されたアタックパターン及びセキュリティ情報格納手段に格納されたセキュリティに関する情報に基づいて、アタックに対する想定被害状況をパターン化し、ある被害によるシステム全体やそのシステムの利用者への影響箇所等を視覚的に表示するハザードマップを生成するものである。

【0017】

また、本発明に係るセキュリティ診断システムは、外部のシステムに対して診断を行う際、診断そのものがアタックと誤解されないよう、診断開始前に予告し、具体的にはF/WやIDS、WEBサービスなどのログに診断である旨の情報を残す事で、解析時にアタックと区分するか、又は、診断のトラフィックにそれが診断である旨の情報を付加することで、F/WやIDS等にそれを診断であることを認識させ、解析時にアタックと区分するものである。

【0018】

また、アタック者がこの仕掛けを用いることを避けるには、例えば、まず診断される側が発行する公開鍵によるデジタル署名を情報付加し、診断する側は秘密鍵によりその受付が正しい事を確認した後診断を行う事で回避できる。

【0019】

本発明に係るセキュリティ診断システムは、外部のシステムに対して診断を行う際、一連の診断はシステムに対し一定の負荷をかけることになるが、24時間稼働中のノンストップシステムでは、トラフィックが多い時間帯を選ぶと診断そのものが問題となるケースが想定される。したがって、予め影響の少ない日時を統計情報などから選んでおき、診断を予約することでこの問題を回避するものである。

【0020】

【発明の実施の形態】

以下、本発明の実施の形態を図面に基づいて詳細に説明する。なお、発明の実施の形態を説明するための全図において、同一機能を有するものは同一符号を付け、その繰り返しの説明は省略する。

【0021】

(実施の形態1)

図1は本発明の実施の形態1におけるセキュリティ診断情報収集システムの全体構成図である。

【0022】

図1において、セキュリティ診断情報収集システム100は、各種サービスによる情報提供、格納、解析をする装置である処理手段及び診断処理手段となるシステム102、セキュリティ診断の為の情報格納、診断結果の格納、診断に役立つ情報の収集結果格納を担うシステムDB101、トラフィックの内容を監視する装置であり、アタック検知手段となるIDS103、ネットに対する防壁となるF/W104、IDS103及びF/W104の監視を行う監視端末105から構成されている。

【0023】

また、セキュリティ診断情報収集システム100は、F/W104を介してネット106に接続され、ネット106に接続される一般利用者端末107からのアクセスを受けるようになっている。

【0024】

システム102は、一般的にインターネットサービス(WEB、メール、DNSサービス等)を提供するアプリケーションを実装した装置を言い、そのハードウェア構成は、例えば、各種サービスの実行の為の演算を実施する中央演算処理装置と、演算を実行する上で必要なプログラムやデータを記憶するメモリ、ハードディスク装置、情報(データ)を入力する入力装置(NICやキーボード等)、情報を出力する出力装置(NICやディスプレイ装置)から構成されている。

【0025】

システムDB101は、その上にソフト的にシステムをシミュレーションすることにより、シミュレーション用のダミーシステムを構築する機能を持っている。また、システムDB101はシステム102内部の記憶装置に持っても良いが、別のシステム装置上に持ちLAN等の伝送媒体を経由した通信による接続でも構わない。

【0026】

IDS103は、ネットワークを監視する装置であり、例えば、ポリシーに定めた値と一致した時、監視端末105へ警告を発するものである。例えば、ルータ等のネットワーク機器、システム装置等に搭載され、この実施の形態では、ポリシーを動的に変更できる要件さえ満たせば接続方法は問わないものとする。

【0027】

F/W104は、例えば、インターネットプロトコルであるTCP、UDPをポリシーによりトラフィックの通過の許可/不許可の判断、応答の判断を行うものである。例えば、ルータ等のネットワーク機器、システム装置等に搭載され、この実施の形態では、ポリシーを動的に変更できる要件さえ満たせば接続方法は問わないものとする。

【0028】

監視端末105は、システム102と同様のハードウェア構成を取る。なお、監視端末105は、システム装置102上で同機能を提供することが可能であるが、説明の為、この実施の形態では、システム102とは切り離して説明する。

【0029】

ネット106は、構内ネットワーク網、インターネット等のネットワークを指し、特に内部/外部の区分は設けない。これは、アタックは、外部からも内部からも有り得るからである。

【0030】

一般利用者端末107は、システム102と同様のハードウェア構成を取り、セキュリティ診断情報収集システム100にネット106経由で接続する端末であり、この実施の形態では、アタック者が使用することも、正規利用者が使用することも想定する。

【0031】

次に、この実施の形態のシステム102の機能的構成について説明する。

【0032】

図2はシステム102の機能的構成を示す機能ブロック図である。

【0033】

図2において、システム102は、入力装置401、振分装置403、情報収集装置404、記憶装置405、ダミー応答手段となるダミー応答装置406、情報提供装置407、予備装置408、リストア装置409及び出力装置410から構成されている。

【0034】

入力装置401は主にNICを指し、この実施の形態では、IDS103からの情報を入力する。なお、入力装置401にIDS103の機能を搭載してもよい。

【0035】

振分装置403はIDS103からの情報に基づいて、入力情報を、情報提供装置407又は情報収集装置404に振り分ける機能を持つ。情報収集装置404は、振分装置403によって振り分けられたアタック情報の収集を行う装置である。

【0036】

ダミー応答装置406は、振分装置403によって振り分けられたアタックに対しダミーの応答を返す装置である。情報提供装置407は、入力装置401から入力された情報に対応する情報を応答する装置である。

【0037】

出力装置410は、入力装置401から入力された情報に対応した、ダミー応答装置406又は情報提供装置407が出力する情報を返答として出力する装置であり、ここでは主にNICを指す。なお、入力装置401と出力装置410とを機能を統一して入出力装置と置き換える方法もある。

【0038】

予備装置408は、記憶装置405と同様の内容を持つバックアップ装置である。リストア装置409は予備装置408の内容を記憶装置405へリストアするのに使用する装置である。

【0039】

次に、この実施の形態の監視端末105の機能的構成について説明する。

【0040】

図3は監視端末105の機能的構成を示す機能ブロック図である。

【0041】

図3において、監視端末105は、入出力装置501、操作装置503、追加装置504、記憶装置505及び出力装置506から構成されている。

【0042】

入出力装置501はここでは主にNICを指す。記憶装置505は、入出力装置501、操作装置503、追加装置504より入力編集された情報を一時的に蓄積する装置である。ここで情報とは、F/W104、IDS103、システム102よりもたらされたものを言う。操作装置503は記憶装置505上の情報を操作する装置を示し、主にキーボード等の操作装置を言う。追加装置504は、記憶装置505、入出力装置501経由で、システムDB101にアタックパターンを追加する装置である。出力装置506は、記憶装置505の情報を編集出力するディスプレイ装置を言う。

【0043】

次に、この実施の形態のシステムDB101に格納される情報の一例について説明する。

【0044】

システムDB101は内部に複数のテーブルを有し、アタックパターン格納手段、仮想システム格納手段及びセキュリティ情報格納手段となるものである。

【0045】

図4はシステムDB101に格納される情報の一例を示す図であり、図4の(a)はアタックパターンテーブル1400、図4の(b)は情報収集テーブル1410、図4の(c)はダミーシステムテーブル1420、図4の(d)はIDSテーブル(一時情報)1430、図4の(e)は利用者テーブル1450、図4の(f)は被害パターンテーブル1460、図4の(g)は部品テーブル1470である。

【0046】

アタックパターンテーブル1400は、id1401、パターン情報1402、終了判断情報1403及びツール情報1404から構成されている。

【0047】

id1401にはパターン管理番号、パターン情報1402にはアタック動作の連続情報やアタック時の行動を記録した項目、終了判断情報1403にはアタック動作の終了を示す情報であり、パターン情報により複数に分岐する場合はそのすべての情報、ツール情報1404にはアタックに使用したツール名及びバージョン等の情報であり、ツールによるアタックばかりではない事から、必ず情報があるわけではなく、ツールが複合されて使用されていても、付き合わせ処理側で対応する情報が格納されている。

【0048】

また、情報収集テーブル1410は、id1411、攻撃元アドレス1412、日時1413、挙動1414及びチャットログ1415から構成されている。

【0049】

id1411には管理番号、攻撃元アドレス1412には情報収集装置404へ引き継がれた攻撃元を特定するアドレス(一般的にIPアドレスを指す)、日時1413にはアタックの日時、挙動1414にはアタック者の動作を逐一記録したロギング情報、例えば、操作コマンドのログ、チャットログ1415にはアタック者と会話できた場合、その内容を記録した情報が格納されている。

【0050】

また、ダミーシステムテーブル1420は、id1421、システム情報1422及びダミー応答1423から構成されている。

【0051】

id1421にはシステム管理番号、システム情報1422にはダミーを構成する部品情報(基本的には、実システムと同等の情報が入り、一つのシステムは多数の部品をもつことから、1つのidに対して多数の要素を持っている。)、ダミー応答1423にはシステム情報の内、アタックに対しそのまま応答するとなんらかの被害をもたらす可能性があるものについての、そのダミー応答の情報が格納されている。

【0052】

また、IDSテーブル(一時情報)1430は、id1431,攻撃元アドレス1432、日時1433及びログ1434から構成されている。

【0053】

id1431には管理番号、攻撃元アドレス1432にはIDSが攻撃と検知した元アドレス(一般的にグローバルIPアドレスを指す)、日時1433にはアタックの日時、ログ1434はIDSのロギング情報が格納されている。

【0054】

また、利用者テーブル1450は、id1451、ユーザ名1452、パスワード1453、暗号キー1454、診断受付情報1455、ユーザ承認情報1456、ipアドレス1457、システム構成1458、解析結果情報1459から構成されている。

【0055】

id1451にはシステム管理番号、ユーザ名1452にはユーザ名称、パスワード1453にはシステムDBが発行管理するアクセス用パスワード、暗号キー1454には利用者テーブルの情報を暗号化する際に使用する暗号キー(キーエスクローにより、システム管理者は全ての情報にアクセスする手段を持つがそれ以外の者は、暗号キーを知る者を除いて情報へのアクセスを制限する。)、診断受付情報1455には受付日時、診断実行日時、ユーザ承認情報1456にはユーザが正規のユーザである旨を証明する情報(例1:電話問診によるユーザ証明手続き、例2:第三者機関によるユーザ証明書、*第三者の勝手な診断登録を防ぐ為の情報)、ipアドレス1457には診断先を特定する情報、システム構成1458にはシステムの情報(ネットワーク構成、使用アプリケーションの情報などシステムを構成する情報)、解析結果情報1459には診断結果、ハザードマップの情報が格納されている。

【0056】

また、被害パターンテーブル1460は、id1461、被害パターン1462及びアタックパターン1463から構成されている。

【0057】

id1461には管理番号、被害パターン1462にはアタックパターンテーブル1400から代表的なアタックパターンを抽出し、それを利用者が分かり易い名前をつけ登録された情報、アタックパターン1463にはアタックパターンテーブル1400から抽出したアタックパターンが格納されている。

【0058】

また、部品テーブル1470は、id1471、部品名1472、機能1473及びパラメータ1474から構成されている。

【0059】

id1471には管理番号、部品名1472には部品の名前(ダミーシステムテーブル1420のシステム情報1422を構成する部品となる)、機能1473には部品のセキュリティ機能(一つの部品は複数の機能を持つことができる)、パラメータ1474には機能によるセキュリティポリシーをデフォルト値で設定する情報が格納されている。

【0060】

次に、この実施の形態の動作について説明する。

【0061】

まず、振分装置403及び監視端末105の動作について説明する。

【0062】

図5は振分装置403及び監視端末105の動作を示す処理フローである。

【0063】

まず、IDS103からの情報を受け、受付処理を開始する(S701)。情報は一旦記憶装置405上に蓄積され、その情報がアタックパターンテーブル1400のパターン情報1402と一致するかどうか付き合わせ処理を行う(S702)。なお、パターン情報1402はアタック動作の連続情報であり、例えば実行形式命令の羅列であればcommand A パラメータ、command B パラメータ・・・、ブルートフォースアタックであれば、ログインID−A、パスワード−A‘、ID−B、パスワード−B‘・・・、或いは、その混在という羅列になっている。

【0064】

このアタック動作には、アタックに使用するツールにより特徴があり、アタックパターンより攻撃内容を調査する事で、どのツールが使われたかある程度突き止める事ができる。

【0065】

ここで、ツールの一例について説明する。

【0066】

図6はアタックトラフィックログの一例を示した図である。

【0067】

図6では、ワームの一例であるsadmindによるトラフィックログを示しており、1501、1502、1503の順でアタックを試みる特徴がある。このようなアタックトラフィックの特徴より、ツールを特定する事が可能となっている。

【0068】

そして、S702での突き合わせの結果、そのツールを特定できたなら既存ツールによるアタックかどうかをバージョンを含めて判断する(S704、S705)。そして、S704、S705での判断で、既存ツールであれば、ログをIDSテーブル1430に残し振分装置403内では情報を棄却する(S706)。

【0069】

そして、S704、S705での判断で、既存ツールでなければ、警報を発令し(S707)、警報は記憶装置405、出力装置410を経由し監視端末105へ通知される。

【0070】

そして、監視端末105は、振分装置403からの情報を受付け(S710)、出力装置506に編集表示し、監視者に情報を伝達する。監視者はその情報から、その情報(ここではアタック内容を指す)が有益であり、且つアタックによるトラフィックの優先順位を変更する必要があるかを判断し(S711)、S711での判断により、トラフィックの優先順位を変更する必要があった場合トラフィック優先度の変更を決定し(S712)、振分装置403での優先度を変更させる(S713)。

【0071】

例えばアタックAとアタックBが同時に起こり、アタックBの方が重要であると判断した場合、アタックBによるトラフィックの優先度を上げると、以降アタックBの情報は、振分装置403内で優先的に処理される事になる。これは、複数同時アタックに際するトラフィックの増大に対し、振分装置が情報を取りこぼしにくいようにする機能である。

【0072】

そして、S707での警報の発令の後、追跡命令が発行され(S708)、以降の情報を全て情報収集装置404に記録させる(S709)。

【0073】

そして、以降監視端末105の監視が続けられ(S714)、監視端末105からの処理終了通知が出されるまで(S711)、トラフィックの追跡を続ける。

【0074】

そして、監視端末105からの処理終了通知が出されると、終了と判断し(S712)、振分処理による追跡を終了し(S715)、振分処理は終了する(S716)。

【0075】

このように、振分装置403では、アタックに使用されたツールが既存のツールであれば、その情報のログを残すだけで情報は破棄し、既存のツールで無かった場合には、その情報を全て情報収集装置404に記録している。

【0076】

これにより、アタックパターンテーブル1400に格納されているような既存のツールによるアタックについては、情報を破棄し、それ以外の新規のツールなどによるアタックのみの情報を詳細に収集する動作を行っている。

【0077】

次に、情報収集装置404及び監視端末105の動作について説明する。

【0078】

図7は情報収集装置404及び監視端末105の動作を示す処理フローである。

【0079】

まず、振分装置403から渡された情報を入力し(S801)、情報収集テーブル1410に記録する(S802)。

【0080】

そして、監視者に更に詳細の情報を提供する為、今起こっているアタックが既存のどのパターンに最も近いか、アタックパターンテーブル1400に対し概念検索(あいまい検索)を行い(S803)、候補を何件か抽出し監視端末105へ情報を伝達し、また、振分装置403から渡された情報をダミー応答装置406へ伝達する(S804)。

【0081】

そして、監視端末105では、情報収集装置404から伝達された情報を受け、編集して出力装置506へ出力する(S809)。

【0082】

そして、S809での出力により、監視端末105を操作する監視者は、今後のアタック者の動向をある程度察知することが可能となる。そして、この情報を元に情報分析し(S810)、必要であればアタック者に呼びかけ会話を試みる事ができる(S811)。

【0083】

アタック者との対話は、アタック者が技術的探求心からの侵入であればシステム全体のセキュリティにつき情報交換することで、新しい有効な情報を得られるチャンスを提供する。また、破壊目的の侵入については、見張っているとアタック者に認識させる事で防犯的側面も持ち合わせる。会話の内容は情報収集テーブル1410に記録し、後に解析する情報として利用することができるようになっている。

【0084】

次に、ダミー応答装置406の動作について説明する。

【0085】

図8はダミー応答装置406の動作を示す処理フローである。

【0086】

まず、情報収集装置404を通過したトラフィックは全てこのダミー応答装置406へ渡され、情報を受け取り(S901)、ダミーシステムテーブル1420と突き合わせ処理を行う(S902)。ダミーシステムテーブル1420は、システム情報1422にシステム102の情報を仮想的にもっている。

【0087】

そして、その内容がシステムに対する何らかの操作であるかを判断し(S903)、S903でシステムに対する何らかの操作であると判断されると、それに応じたダミー情報を流す為、ダミーシステムテーブル1420のダミー応答1423のダミー情報を応答する(S906)。

【0088】

そして、このダミー応答をダミーである旨、F/W104やIDS103のログに残す為、通過許可証を発行し(S907)、情報を出力する(S908)。通過許可証は、例えばF/W104側で内部からのアタックについて棄却処理している場合(ウィルスの応答例が挙げられる)、許可証を持つトラフィックを通過させるという仕掛けにも利用できる情報となる。

【0089】

そして、ダミー応答装置406へ通された情報に対する応答は、アタック者にアタックが成功していると思わせる為にも、F/W104等でダミーのトラフィックを通過させる事が望ましい。

【0090】

そして、S903で操作無しと判断したものについては、S902で得た情報をそのまま情報出力する(S908)。

【0091】

そして、監視端末105を操作している監視者は、情報収集作業を終了した後、必要があれば予備装置408を使い、記憶装置405の一部、または全部をリストア装置409により回復する。これは、セキュリティ診断情報収集システムはアタックを受ける事を前提としており、アタックの内容によっては、記憶装置405上の情報を破壊される可能性が0ではないからである。

【0092】

よって、記憶装置405のバックアップをもっておき、素早く現状復帰できる仕掛けがあることが望ましい。これについては、後述するダミー交換装置を使用したダミーシステムを使った運用方法もある。

【0093】

次に、追加装置504の動作について説明する。

【0094】

図9は追加装置504の動作を示す処理フローである。

【0095】

まず、情報収集装置404で収集された新しいアタックに関する情報を入力し(S1201)、出力装置506や操作装置503の情報を元に監視者が解析し、新しく作成したアタックパターンをアタックパターンテーブルのフォーマットに編集し(S1202)、システム102へ追加情報を伝達し(S1203)、システムDB101上のここではアタックパターンテーブル1400へアタックパターンの情報を追加する(S1204)。

【0096】

この実施の形態では、システムへのアタックを検知した際、既存のアタックパターンと比較し、新規と見なされるパターン(一連の操作)であれば、システムが提供する情報提供装置407とは別の情報収集装置404へ接続を振り分けることで、アタックを回避しつつ新規アタックと捉えたパターンのみを追跡記録する事ができ、システムのトラフィックが上がっていても、重要なアタック情報を収集することが可能となる。

【0097】

(実施の形態2)

この実施の形態は、実施の形態1において、図2に示す機能ブロックにおける振分装置403、情報収集装置404、ダミー応答装置406を独立し、外部に情報収集及びダミー応答用のダミーシステム208を設けたものである。

【0098】

図2に示すダミー部を外部に持つことで資源を明確にダミーと区分することができ、バックアップなどの運用管理がより簡単になることを期待できる。勿論負荷分散させる事も可能であるし、資源節約の為仮想マシン上に構築することも可能である。負荷分散時、IDS103で検知したアタックトラフィックは全てダミーへ流すという処理も可能である。この場合、情報収集装置404で処理する処理量が増えるのでダミー部と振分装置を別システムとする事が有効である。

【0099】

図10は本発明の実施の形態2におけるセキュリティ診断情報収集システムの全体構成図である。

【0100】

図10において、ダミーシステムDB207は、システムDB101と同様の機能、内容を持つ。ダミーシステム208は、図2における情報収集装置404及びダミー応答装置406の機能を有するシステムであり、情報収集とダミー応答の処理のみを行うものである。

【0101】

また、ダミーシステム208では、IDS103で検知したアタックトラフィックは全てダミーへ流すという処理を行った場合においても、ダミーシステム208内で、振り分け処理を行わないため、処理量の増大に対応できるようになっている。

【0102】

また、ダミー交換装置209は、図2における振分装置403の機能を有するものである。

【0103】

また、他の構成は、実施の形態1の構成と同様である。

【0104】

次に、この実施の形態のダミー交換装置209の機能的構成について説明する。

【0105】

図11はダミー交換装置209の機能的構成を示す機能ブロック図である。

【0106】

図11において、ダミー交換装置209は、入力装置601、交換装置603、記憶装置605、出力装置610から構成されている。

【0107】

入力装置601、記憶装置605及び出力装置610については、実施の形態1の入力装置401、記憶装置405及び出力装置410と同様な装置である。

【0108】

交換装置603はIDS103と協調動作し、トラフィックを図10に示すダミーシステム208へ振り分ける為の装置である。

【0109】

次に、この実施の形態のダミー交換装置209の動作について説明する。

【0110】

図12はダミー交換装置の動作を示す処理フローである。

【0111】

まず、IDS103からの情報を受け、受付処理を開始する(S1301)。情報は一旦記憶装置605上に蓄積され、その情報がアタックパターンテーブル1400のパターン情報1402と一致するかどうか付き合わせ処理を行う(S1302)。

【0112】

そして、アタックパターンとトラフィックが一致しているか否かを判断し(S1303)、S1303で一致していると判断されると通常のIDS処理へ移行し(S1305)、例えば、ログをIDSテーブル1430に残しダミー交換装置209内では情報を棄却する。

【0113】

また、S1303で一致していないと判断されるとダミー切替処理を行い(S1304)、ダミーシステム208へトラフィックを転送する。

【0114】

そして、ダミーシステム208内での動作については、実施の形態1の図5におけるS707からS716までの動作と同様である。

【0115】

また、ダミー交換装置209はIDS103からの情報によりアタックでないトラフィックについては、そのままシステム102に転送するようになっている。

【0116】

この実施の形態では、実施の形態1における振分装置403、情報収集装置404、ダミー応答装置406を独立し、外部に情報収集及びダミー応答用のダミーシステム208を設けるようにしたので、実施の形態1における効果に加えて、処理量が増大した場合においても、確実に情報の収集を行うことができ、また、アタックにより、ダミーシステムがダメージを受けても、ダミーシステムであるので、その復旧を容易に行うことが可能となる。

【0117】

(実施の形態3)

この実施の形態は、実施の形態1及び実施の形態2のセキュリティ診断情報収集システムで収集されたセキュリティ診断情報を利用して、セキュリティ診断及びセキュリティハザードマップ作成を行うものである。

【0118】

図13は、この実施の形態のセキュリティ診断及びセキュリティハザードマップ作成を行うセキュリティ診断情報収集システムの一例を示す構成図である。

【0119】

この例では、サービス提供者は、図10の構成をとっている。また、サービス受益者は例として、受益者A、Bの2パターンを挙げているが、受益者Aは一般的な構成の利用者であり、F/W309及びシステム310から構成されており、受益者Bは、図10と同様の構成を取り、アタックの監視を提供者に委託したものである。尚、受益者A、Bは各々システム310、システム313及びダミーシステム312にて、システム102及びダミーシステム208と全く異なるアプリケーションサービスを構築していても良いし、同じサービスを構築していても良い。また、図中、F/WやIDSも、サービス提供者と別製品でも同じ製品でも構わない。

【0120】

次に、この実施の形態のセキュリティ診断の動作を説明する。

【0121】

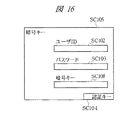

図14はこの実施の形態のセキュリティ診断の動作を示す処理フロー、図15は診断初期画面の一例を示す図、図16は暗号キー画面の一例を示す図、図17は被診断システムの情報入力画面の一例を示す図、図18は診断結果表示画面の一例を示す図である。

【0122】

図14において、左にサービス提供者、右にサービス受益者の処理を示している。また、図14の動作については、例えば、システム102内の情報提供装置407上で実現できる。

【0123】

まず、サービス受益者は、例えば、図15に示すような診断初期画面において、ユーザID SC102とパスワードSC103を入力する。この例では、このユーザIDとパスワードの組み合わせは既に認証局で認証済み、つまり第三者機関で認証されておりその認証キーSC104が与えられている。そして、その応答として、図16に示すような、暗号キーSC108を返すようになっている。

【0124】

なお、ユーザID、パスワードの発行、その認証の方法については多くの方式があるが、サービス受益者の確認ができるものであれば、どのような方法を用いてもよい。

【0125】

そして、サービス提供者であるシステム102内の情報提供装置407で設問を用意し(S102)、例えば、図17に示すような被診断システム情報入力画面を表示させ、診断する被診断システムの情報をサービス受益者に入力させる(S103)。

【0126】

ここで、被診断システム情報の入力について説明する。

【0127】

図17に示す被診断システム情報入力画面は、部品SC201、ネットワーク構成図SC202から構成される。SC201上の絵、例えばSC203はLAN等を表し、そのオブジェクトを選択し、SC202画面上にドラッグアンドドロップ等することで、ネットワーク構成図SC202上へ例えばLAN SC225を定義することができる。同様に部品SC201の各部品を使い、ネットワーク構成図SC202上にネットワーク図を描く事で、ネットワークと機器が定義される。

【0128】

また、F/W等セキュリティ機器については、予めデフォルトのポリシーを部品テーブル1470にパラメータとして定義しておき部品毎のセキュリティ機能を決めておく。利用者はその部品を使う事で簡便にネットワークの構成図を画面上で構成する事ができる。構成した情報は、ダミーシステムテーブル1420に記録する。利用者のシステムをできるだけ忠実に再現する為に、部品テーブル1470の部品の細かいパラメータ1474(セキュリティポリシー)を後から変更する事ができるようになっている。

【0129】

また、SC202上で定義した構成情報は、システムDB101の利用者テーブル1450内のシステム構成1458に入る。

【0130】

そして、被診断システムの情報は重要であるから暗号化し(S104)、利用者テーブル1450に登録する。利用者テーブル1450では利用者毎に情報を管理するが、複数システムを登録することが可能である。

【0131】

そして、登録情報は、利用者テーブル1450の情報を復号化し(S105)、サービス受益者は登録情報を確認する(S106)。

【0132】

この際、図16に示す暗号キーSC108を入力して確認するようになっている。

【0133】

そして、サービス受益者は、S106で登録情報の確認を終えた後、S103で入力した診断したいシステムを選択し診断依頼をする(S107)。

【0134】

そして、S107での診断依頼を受けて診断を開始し(S108)、アタックパターンテーブル1400に問合せ、利用者テーブル1450上に構築した診断対象システムに対しアタック動作を試み(S109)、その検査ログを取得し(S110)、ログを解析・編集し(S111)、S104と同じ暗号キーを使用して暗号化し(S112)、利用者テーブル1450へ記録する。

【0135】

また、S110で検査ログを取得後、アタックパターンテーブル1400の全てのアタックパターンが終了したか否かを判断し(S113)、S113でアタックパターンテーブル1400の全てのアタックパターンが終了したと判断されるまで、S109〜S112の処理を繰り返す。

【0136】

そして、S113でアタックパターンテーブル1400の全てのアタックパターンが終了したと判断されると、診断終了通知を発行する(S114)。この診断終了通知はこの場合WEB画面等を想定する。

【0137】

そして、診断依頼者は診断終了通知を受信し(S115)、解析結果の問合せ処理を行い(S116)、解析結果の問い合わせに対して、サービス提供者は解析結果を利用者テーブル1450に問合せ、例えば、図18に示すような解析結果を表示し応答する(S117)。

【0138】

なお、S117での診断結果はレポート形式で出力するので、ここでは、WEB画面などのGUI部分を割愛し、中身のみ記述している。また、図18の例では、TCPポート139がセキュリティホールとなっている事が分かる。

【0139】

なお、実施の形態1及び実施の形態2で説明したように、システム102はアタックパターンの情報収集を常に行っており、アタックパターンテーブル1400の内容は常に最新の状態が保たれている(S120)。

【0140】

次に、この実施の形態のセキュリティハザードマップ作成の動作を説明する。

【0141】

図19はこの実施の形態のセキュリティハザードマップ作成の動作を示す処理フロー、図20は被害パターン選択画面の一例を示す図、図21はハザードマップの表示画面の一例を示す図である。

【0142】

まず、S202、S203、S204、S205及びS206の動作については、図14におけるS102、S103、S104、S105及びS106の動作と同様である。

【0143】

そして、被害パターンテーブル1460の情報を提示し(S208)、例えば、図20に示すような被害パターン選択画面を表示し、サービス受益者に被害パターンを選択させる(S207)。

【0144】

図20に示すような被害パターン選択画面では、サービス受益者は被害パターン選択画面SC310上にある被害パターンリストSC312から被害パターンを選択する。被害パターンは被害パターンテーブル1460を画面上に表示したものである。また、被害パターンは複数選択することもできる。

【0145】

そして、利用者テーブル1450に登録した被診断システムの情報を復号化し(S212)、その情報をサービス受益者が取得する(S211)。

【0146】

そして、サービス受益者は取得した情報に基づいて、被診断システムの情報を入力し(S213)、被害状況パターン、被診断システム情報に基づいてハザードマップ作成処理を実行する(S214)。

【0147】

そして、S214でのハザードマップ作成処理結果を編集し、例えば、図21に示すようなハザードマップを表示する(S215)。この時、ハザードマップ作成処理結果を利用者テーブル1450の解析結果情報1459にハザードマップとして登録しておくこともできる。これは、被害パターンを変えて高速に比較参照できるようにする仕掛けである。

【0148】

図21に示すハザードマップ表示画面の例では、SC404で情報改竄が発生したものとして影響箇所を表示している。また、影響箇所は、図21の例ではSC402、SC405、SC406となっている。SC403は、セキュリティ強化の為のポイントを記したもので、図20に示すSC312で選択した被害パターンが発生した場合見直しの必要のある箇所を指し示している。

【0149】

そして、サービス受益者はハザードマップ作成処理結果を確認し(S216)、ハザードマップを再作成するか否かを判断し(S217)、S217で再作成の必要なければ処理を終了し(S218)、S217で再作成するならS207へ戻り被害パターンの再選択を行う。もしくは、利用者テーブルに登録した、被診断システムの情報を変更しハザードマップを再作成することもできる。

【0150】

なお、この例では、被診断システムを利用者テーブル上で暗号化するため、その照会ができる受益者クライアント側でできるだけ情報を持つようになっているが、提供者側のセキュリティが十分信頼できるならば、ネット上の通信を暗号化するだけで十分なケースも考えられる。その場合、S206、S205、S211、S212の処理は必要ない。

【0151】

なお、この実施の形態では、セキュリティ診断をサービス提供者側のシステム上において、サービス受益者側の被診断システム情報に基づいて、サービス受益者側の被診断システムを仮想的に構築し、そのシステムに対してセキュリティ診断を行うようにしているが、実際にサービス受益者側の被診断システムに対して診断を行うようにしてもよい。

【0152】

その場合は、その診断そのものがアタックと誤解されないよう、診断開始前に予告し、具体的にはF/WやIDS、WEBサービスなどのログに診断である旨の情報を残す事で、解析時にアタックと区分するか、又は、診断のトラフィックにそれが診断である旨の情報を付加することで、F/WやIDS等にそれを診断であることを認識させ、解析時にアタックと区分するようにすればよい。

【0153】

また、実際にサービス受益者側の被診断システムへの診断を行う際には、一連の診断はシステムに対し一定の負荷をかけることになるので、24時間稼働中のノンストップシステムでは、トラフィックが多い時間帯を選ぶと診断そのものが問題となるケースが想定されるので、予め影響の少ない日時を統計情報などから選んでおき、診断を予約するようにすればよい。

【0154】

この実施の形態では、セキュリティ診断情報収集システムで収集されたセキュリティ診断情報を利用して、セキュリティ診断及びセキュリティハザードマップ作成を行うようにしたので、常に最新のセキュリティ情報により、セキュリティ診断及びセキュリティハザードマップ作成を行うことができ、セキュリティハザードマップを表示することにより、セキュリティ被害が起きた場合、どの場所にどのような被害があるかを視覚化、検証することが可能となる。

【0155】

(実施の形態4)

この実施の形態は、実施の形態1及び実施の形態2において、新しいアタックパターンを得るチャンスはそう多くはないため、セキュリティ診断情報収集システムを複数設けることによって、広範囲にセキュリティ診断情報を収集するようにしたものである。

【0156】

図22は本発明の実施の形態4のセキュリティ診断情報収集システムの全体構成図である。

【0157】

図22において、N101、N102、N103及びN117は、実施の形態1のセキュリティ診断情報収集システムである。なお、N101、N102、N103及びN117は実施の形態2のセキュリティ診断情報収集システムの構成であってもよい。

【0158】

また、N106は、暗号化通信ネットワークを構成するためのVPN(Virtual Private Network )装置である。

【0159】

次に、この実施の形態の動作について説明する。

【0160】

まず、図22の例では、A社、B社、C社のそれぞれに、N101、N102、N103のセキュリティ診断情報収集システムを設置し、それぞれのセキュリティ診断情報収集システムでセキュリティ診断情報の収集を行っている。

【0161】

そして、監視センタのセキュリティ診断情報収集システムN117において、A社、B社、C社のセキュリティ診断情報収集システムN101、N102、N103の例えば、A社のセキュリティ診断情報収集システムN101で新たなアタックパターンを検知したなら、その情報を収集し、監視端末105で解析編集し、新規アタックパターンとしてシステムDB101に追加し、各社のセキュリティ診断情報収集システムのシステムDB101に配信し、システムDB101の内容を更新する。

【0162】

この実施の形態では、複数のセキュリティ診断情報収集システムでセキュリティ診断情報を収集し、それぞれのセキュリティ診断情報収集システムで収集されたセキュリティ診断情報をまとめて、システムDB101の内容を更新するようにしたので、より多くのアタック情報などのセキュリティ診断情報を収集し、システムDB101の情報量を多くすることが可能となる。

【0163】

なお、この実施の形態では、監視センタのセキュリティ診断情報収集システムN117でA社、B社、C社のセキュリティ診断情報収集システムN101、N102、N103で検知したアタックパターンを収集し、各社のセキュリティ診断情報収集システムのシステムDB101に配信し、システムDB101の内容を更新するようにしているが、A社、B社、C社のセキュリティ診断情報収集システムN101、N102、N103で検知したアタックパターンそれぞれ、他社のセキュリティ診断情報収集システムのシステムDB101に配信し、システムDB101の内容を更新するようにしてもよい。

【0164】

【発明の効果】

以上のように、本発明によれば、アタックパターン格納手段により、アタックパターンを格納し、アタック検知手段により、アタックを検知し、処理手段により、アタック検知手段でアタックが検知されると、その検知したアタックのアタックパターンとアタックパターン格納手段に格納されたアタックパターンとを比較し、新しいアタックのとき、そのアタックについての情報を収集し、収集したアタックのアタックパターンをアタックパターン格納手段に格納するようにしたので、アタックを回避しつつ新規アタックと捉えたパターンのみを追跡記録する事ができ、システムのトラフィックが上がっていても、重要なアタック情報を収集することができるという効果を有する。

【0165】

また、本発明によれば、仮想システム格納手段により、セキュリティ診断を受けるシステムを仮想的に構築させ、その仮想的に構築されたシステムの情報を格納し、診断処理手段により、仮想システム格納手段に格納された仮想システムに対して、セキュリティ診断情報収集システムのアタックパターン格納手段に格納されたアタックパターンに基づいて、セキュリティ診断を行うようにしたので、システムを仮想的に構築することで実システムへの影響を全く考慮することなくセキュリティ診断のシミュレーションを行うことができるという効果を有する。

【0166】

また、本発明によれば、セキュリティ情報格納手段により、セキュリティに関する情報を格納し、診断処理手段により、仮想システム格納手段に格納された仮想システムの情報、セキュリティ診断情報収集システムのアタックパターン格納手段に格納されたアタックパターン及びセキュリティ情報格納手段に格納されたセキュリティに関する情報に基づいて、アタックに対する想定被害状況をパターン化し、ある被害によるシステム全体やそのシステムの利用者への影響箇所等を視覚的に表示するハザードマップを生成するようにしたので、ログ、統計情報などの解析のみでは分かりにくかったセキュリティ被害を視覚化し、実際にその被害が生じた際、システムや利用者のどの箇所にどのような影響があるのか把握し、様々な被害に応じた対応方法を考案するための情報を提供することができるという効果を有する。

【図面の簡単な説明】

【図1】本発明の実施の形態1におけるセキュリティ診断情報収集システムの全体構成図である。

【図2】本発明の実施の形態1のセキュリティ診断情報収集システムにおけるシステムの機能的構成を示す機能ブロック図である。

【図3】本発明の実施の形態1のセキュリティ診断情報収集システムにおける監視端末の機能的構成を示す機能ブロック図である。

【図4】本発明の実施の形態1のセキュリティ診断情報収集システムにおけるシステムDBに格納される情報の一例を示す図である。

【図5】本発明の実施の形態1のセキュリティ診断情報収集システムにおける振分装置及び監視端末の動作を示す処理フローである。

【図6】本発明の実施の形態1のセキュリティ診断情報収集システムにおけるアタックトラフィックログの一例を示した図である。

【図7】本発明の実施の形態1のセキュリティ診断情報収集システムにおける情報収集装置及び監視端末の動作を示す処理フローである。

【図8】本発明の実施の形態1のセキュリティ診断情報収集システムにおけるダミー応答装置の動作を示す処理フローである。

【図9】本発明の実施の形態1のセキュリティ診断情報収集システムにおける追加装置の動作を示す処理フローである。

【図10】本発明の実施の形態2のセキュリティ診断情報収集システムの全体構成図である。

【図11】本発明の実施の形態2のセキュリティ診断情報収集システムにおけるダミー交換装置の機能的構成を示す機能ブロック図である。

【図12】本発明の実施の形態2のセキュリティ診断情報収集システムにおけるダミー交換装置の動作を示す処理フローである。

【図13】本発明の実施の形態3のセキュリティ診断情報収集システムにおけるセキュリティ診断及びセキュリティハザードマップ作成を行うセキュリティ診断情報収集システムの一例を示す構成図である。

【図14】本発明の実施の形態3のセキュリティ診断情報収集システムにおけるセキュリティ診断の動作を示す処理フローである。

【図15】本発明の実施の形態3のセキュリティ診断情報収集システムにおける診断初期画面の一例を示す図である。

【図16】本発明の実施の形態3のセキュリティ診断情報収集システムにおける暗号キー画面の一例を示す図である。

【図17】本発明の実施の形態3のセキュリティ診断情報収集システムにおける被診断システムの情報入力画面の一例を示す図である。

【図18】本発明の実施の形態3のセキュリティ診断情報収集システムにおける診断結果表示画面の一例を示す図である。

【図19】本発明の実施の形態3のセキュリティ診断情報収集システムにおけるセキュリティハザードマップ作成の動作を示す処理フローである。

【図20】本発明の実施の形態3のセキュリティ診断情報収集システムにおける被害パターン選択画面の一例を示す図である。

【図21】本発明の実施の形態3のセキュリティ診断情報収集システムにおけるハザードマップの表示画面の一例を示す図である。

【図22】本発明の実施の形態4のセキュリティ診断情報収集システムの全体構成図である。

【符号の説明】

100…セキュリティ診断情報収集システム、101…システムDB、102…システム、103…IDS、104…F/W、105…監視端末、106…ネット、107…一般利用者端末、207…ダミーシステムDB、208…ダミーシステム、209…ダミー交換装置、401…入力装置、403…振分装置、404…情報収集装置、405…記憶装置、406…ダミー応答装置、407…情報提供装置、408…予備装置、409…リストア装置、410…出力装置、501…入出力装置、503…操作装置、504…追加装置、505…記憶装置、506…出力装置、601…入力装置、603…交換装置、605…記憶装置、610…出力装置、N106…VPN。

【発明の属する技術分野】

本発明はセキュリティ診断情報収集システム及びセキュリティ診断システムに関し、特に、そのセキュリティ情報収集に適用して有効な技術に関する。

【0002】

なお、本明細書中において、アタックとは、ネットワークやシステム内で生じる人為的、システム的、プログラム的等の不正行動を意味し、一般的にクラッカーの攻撃行動・挙動を指し、また、セキュリティポリシーとは、ファイアウォール(F/W)や侵入検知システム(IDS)の機能管理ポリシーを指しており、ISO17799やBS7799で定められている情報セキュリティポリシーを指すものではない。

【0003】

【従来の技術】

従来、ネットワーク上のセキュリティ対策の技術としては、ネットワークからのアタックを検知し防御するファイアウォール(F/W:Fire Wall )、アタックによる侵入を検知し警告を発する侵入検知システム(IDS:Intrusion Detection System)、アタック者を別システムへ導きその行動を追跡する囮りシステム(ハニーポット:Honey Pot )などがあった。

【0004】

また、ネットワークでの不正を解析するものとして、任意のデータを取り扱え、ネットワーク間の任意の通信を扱えて、プロトコル数の増大に容易に対処でき、任意のプロトコルを扱うことのできるものがあった(例えば、特許文献1参照)。

【0005】

【特許文献1】

特開平10−313341号公報

【0006】

【発明が解決しようとする課題】

しかしながら、従来技術では、一意的にアタック情報を収集するものであるため、アタックツール等による自動攻撃があった場合、大量の情報を収集してしまい、その解析にばく大な時間を要し、更に警報が出され続けてしまうという問題点があった。

【0007】

また、仮にツールなどによりアタック情報をフィルターしたとすると、情報そのものが欠落してしまい有効な情報を得られない確率を高めてしまうという問題点があった。

【0008】

本発明は、このような問題点を解決するためになされたものであり、第1の目的は、あるスキル以上を持ったアタック者の行動に的を絞り、その行動を監視することで新しいセキュリティポリシー、アタックパターンを作成、支援をするセキュリティ診断情報収集システムを提供することにある。

【0009】

また、第2の目的は、アタック情報をアタック者に悟られないよう確実に収集するセキュリティ診断情報収集システムを提供することにある。

【0010】

また、第3の目的は、アタック情報収集後、アタック者に攻撃が無効であった旨伝達し、必要であればその場で対話の機会をもち、アタック者の攻撃衝動を緩和する仕掛けを提供することにある。これは、予めアタックが成功しない、行動を監視されている事を予告する事でシステムへの侵入を阻止する防犯的側面も、持ち得る事を表している。

【0011】

また、第4の目的は、セキュリティ診断情報とシステム全体の情報を生かし、ハザードマップを生成し、仮にセキュリティ被害が発生した場合どの程度の深刻度があるのかシステム全体にわたって視覚的に検証できるセキュリティ診断システムを提供することにある。

【0012】

【課題を解決するための手段】

第1の発明に係るセキュリティ診断情報収集システムは、アタックパターンを格納するアタックパターン格納手段と、アタックを検知するアタック検知手段と、アタック検知手段により、アタックが検知されると、その検知したアタックのアタックパターンとアタックパターン格納手段に格納されたアタックパターンとを比較し、新しいアタックのとき、そのアタックについての情報を収集し、収集したアタックのアタックパターンをアタックパターン格納手段に格納する処理手段とを備えたものである。

【0013】

第2の発明に係るセキュリティ診断情報収集システムは、第1の発明のセキュリティ診断情報収集システムにおいて、アタックに対して、ダミーの応答を行うダミー応答手段を備え、処理手段は、アタックについての情報を収集する際、ダミー応答手段にアタックに対するダミー応答を行わせるものである。

【0014】

第3の発明に係るセキュリティ診断情報収集システムは、第1の発明又は第2の発明のセキュリティ診断情報収集システムをネットワークを介して複数接続させ、複数のセキュリティ診断情報収集システムの内、あるセキュリティ診断情報収集システムで新しいアタックを検知すると、他のセキュリティ診断情報収集システムのアタックパターン格納手段に新しいアタックのアタックパターンを格納するものである。

【0015】

第4の発明に係るセキュリティ診断システムは、セキュリティ診断を受けるシステムを仮想的に構築させ、その仮想的に構築されたシステムの情報を格納する仮想システム格納手段と、仮想システム格納手段に格納された仮想システムに対して、第1の発明又は第2の発明のセキュリティ診断情報収集システムのアタックパターン格納手段に格納されたアタックパターンに基づいて、セキュリティ診断を行う診断処理手段とを備えたものである。

【0016】

第5の発明に係るセキュリティ診断システムは、第4の発明のセキュリティ診断システムにおいて、セキュリティに関する情報を格納するセキュリティ情報格納手段を備え、診断処理手段は、仮想システム格納手段に格納された仮想システムの情報、第1の発明又は第2の発明のセキュリティ診断情報収集システムのアタックパターン格納手段に格納されたアタックパターン及びセキュリティ情報格納手段に格納されたセキュリティに関する情報に基づいて、アタックに対する想定被害状況をパターン化し、ある被害によるシステム全体やそのシステムの利用者への影響箇所等を視覚的に表示するハザードマップを生成するものである。

【0017】

また、本発明に係るセキュリティ診断システムは、外部のシステムに対して診断を行う際、診断そのものがアタックと誤解されないよう、診断開始前に予告し、具体的にはF/WやIDS、WEBサービスなどのログに診断である旨の情報を残す事で、解析時にアタックと区分するか、又は、診断のトラフィックにそれが診断である旨の情報を付加することで、F/WやIDS等にそれを診断であることを認識させ、解析時にアタックと区分するものである。

【0018】

また、アタック者がこの仕掛けを用いることを避けるには、例えば、まず診断される側が発行する公開鍵によるデジタル署名を情報付加し、診断する側は秘密鍵によりその受付が正しい事を確認した後診断を行う事で回避できる。

【0019】

本発明に係るセキュリティ診断システムは、外部のシステムに対して診断を行う際、一連の診断はシステムに対し一定の負荷をかけることになるが、24時間稼働中のノンストップシステムでは、トラフィックが多い時間帯を選ぶと診断そのものが問題となるケースが想定される。したがって、予め影響の少ない日時を統計情報などから選んでおき、診断を予約することでこの問題を回避するものである。

【0020】

【発明の実施の形態】

以下、本発明の実施の形態を図面に基づいて詳細に説明する。なお、発明の実施の形態を説明するための全図において、同一機能を有するものは同一符号を付け、その繰り返しの説明は省略する。

【0021】

(実施の形態1)

図1は本発明の実施の形態1におけるセキュリティ診断情報収集システムの全体構成図である。

【0022】

図1において、セキュリティ診断情報収集システム100は、各種サービスによる情報提供、格納、解析をする装置である処理手段及び診断処理手段となるシステム102、セキュリティ診断の為の情報格納、診断結果の格納、診断に役立つ情報の収集結果格納を担うシステムDB101、トラフィックの内容を監視する装置であり、アタック検知手段となるIDS103、ネットに対する防壁となるF/W104、IDS103及びF/W104の監視を行う監視端末105から構成されている。

【0023】

また、セキュリティ診断情報収集システム100は、F/W104を介してネット106に接続され、ネット106に接続される一般利用者端末107からのアクセスを受けるようになっている。

【0024】

システム102は、一般的にインターネットサービス(WEB、メール、DNSサービス等)を提供するアプリケーションを実装した装置を言い、そのハードウェア構成は、例えば、各種サービスの実行の為の演算を実施する中央演算処理装置と、演算を実行する上で必要なプログラムやデータを記憶するメモリ、ハードディスク装置、情報(データ)を入力する入力装置(NICやキーボード等)、情報を出力する出力装置(NICやディスプレイ装置)から構成されている。

【0025】

システムDB101は、その上にソフト的にシステムをシミュレーションすることにより、シミュレーション用のダミーシステムを構築する機能を持っている。また、システムDB101はシステム102内部の記憶装置に持っても良いが、別のシステム装置上に持ちLAN等の伝送媒体を経由した通信による接続でも構わない。

【0026】

IDS103は、ネットワークを監視する装置であり、例えば、ポリシーに定めた値と一致した時、監視端末105へ警告を発するものである。例えば、ルータ等のネットワーク機器、システム装置等に搭載され、この実施の形態では、ポリシーを動的に変更できる要件さえ満たせば接続方法は問わないものとする。

【0027】

F/W104は、例えば、インターネットプロトコルであるTCP、UDPをポリシーによりトラフィックの通過の許可/不許可の判断、応答の判断を行うものである。例えば、ルータ等のネットワーク機器、システム装置等に搭載され、この実施の形態では、ポリシーを動的に変更できる要件さえ満たせば接続方法は問わないものとする。

【0028】

監視端末105は、システム102と同様のハードウェア構成を取る。なお、監視端末105は、システム装置102上で同機能を提供することが可能であるが、説明の為、この実施の形態では、システム102とは切り離して説明する。

【0029】

ネット106は、構内ネットワーク網、インターネット等のネットワークを指し、特に内部/外部の区分は設けない。これは、アタックは、外部からも内部からも有り得るからである。

【0030】

一般利用者端末107は、システム102と同様のハードウェア構成を取り、セキュリティ診断情報収集システム100にネット106経由で接続する端末であり、この実施の形態では、アタック者が使用することも、正規利用者が使用することも想定する。

【0031】

次に、この実施の形態のシステム102の機能的構成について説明する。

【0032】

図2はシステム102の機能的構成を示す機能ブロック図である。

【0033】

図2において、システム102は、入力装置401、振分装置403、情報収集装置404、記憶装置405、ダミー応答手段となるダミー応答装置406、情報提供装置407、予備装置408、リストア装置409及び出力装置410から構成されている。

【0034】

入力装置401は主にNICを指し、この実施の形態では、IDS103からの情報を入力する。なお、入力装置401にIDS103の機能を搭載してもよい。

【0035】

振分装置403はIDS103からの情報に基づいて、入力情報を、情報提供装置407又は情報収集装置404に振り分ける機能を持つ。情報収集装置404は、振分装置403によって振り分けられたアタック情報の収集を行う装置である。

【0036】

ダミー応答装置406は、振分装置403によって振り分けられたアタックに対しダミーの応答を返す装置である。情報提供装置407は、入力装置401から入力された情報に対応する情報を応答する装置である。

【0037】

出力装置410は、入力装置401から入力された情報に対応した、ダミー応答装置406又は情報提供装置407が出力する情報を返答として出力する装置であり、ここでは主にNICを指す。なお、入力装置401と出力装置410とを機能を統一して入出力装置と置き換える方法もある。

【0038】

予備装置408は、記憶装置405と同様の内容を持つバックアップ装置である。リストア装置409は予備装置408の内容を記憶装置405へリストアするのに使用する装置である。

【0039】

次に、この実施の形態の監視端末105の機能的構成について説明する。

【0040】

図3は監視端末105の機能的構成を示す機能ブロック図である。

【0041】

図3において、監視端末105は、入出力装置501、操作装置503、追加装置504、記憶装置505及び出力装置506から構成されている。

【0042】

入出力装置501はここでは主にNICを指す。記憶装置505は、入出力装置501、操作装置503、追加装置504より入力編集された情報を一時的に蓄積する装置である。ここで情報とは、F/W104、IDS103、システム102よりもたらされたものを言う。操作装置503は記憶装置505上の情報を操作する装置を示し、主にキーボード等の操作装置を言う。追加装置504は、記憶装置505、入出力装置501経由で、システムDB101にアタックパターンを追加する装置である。出力装置506は、記憶装置505の情報を編集出力するディスプレイ装置を言う。

【0043】

次に、この実施の形態のシステムDB101に格納される情報の一例について説明する。

【0044】

システムDB101は内部に複数のテーブルを有し、アタックパターン格納手段、仮想システム格納手段及びセキュリティ情報格納手段となるものである。

【0045】

図4はシステムDB101に格納される情報の一例を示す図であり、図4の(a)はアタックパターンテーブル1400、図4の(b)は情報収集テーブル1410、図4の(c)はダミーシステムテーブル1420、図4の(d)はIDSテーブル(一時情報)1430、図4の(e)は利用者テーブル1450、図4の(f)は被害パターンテーブル1460、図4の(g)は部品テーブル1470である。

【0046】

アタックパターンテーブル1400は、id1401、パターン情報1402、終了判断情報1403及びツール情報1404から構成されている。

【0047】

id1401にはパターン管理番号、パターン情報1402にはアタック動作の連続情報やアタック時の行動を記録した項目、終了判断情報1403にはアタック動作の終了を示す情報であり、パターン情報により複数に分岐する場合はそのすべての情報、ツール情報1404にはアタックに使用したツール名及びバージョン等の情報であり、ツールによるアタックばかりではない事から、必ず情報があるわけではなく、ツールが複合されて使用されていても、付き合わせ処理側で対応する情報が格納されている。

【0048】

また、情報収集テーブル1410は、id1411、攻撃元アドレス1412、日時1413、挙動1414及びチャットログ1415から構成されている。

【0049】

id1411には管理番号、攻撃元アドレス1412には情報収集装置404へ引き継がれた攻撃元を特定するアドレス(一般的にIPアドレスを指す)、日時1413にはアタックの日時、挙動1414にはアタック者の動作を逐一記録したロギング情報、例えば、操作コマンドのログ、チャットログ1415にはアタック者と会話できた場合、その内容を記録した情報が格納されている。

【0050】

また、ダミーシステムテーブル1420は、id1421、システム情報1422及びダミー応答1423から構成されている。

【0051】

id1421にはシステム管理番号、システム情報1422にはダミーを構成する部品情報(基本的には、実システムと同等の情報が入り、一つのシステムは多数の部品をもつことから、1つのidに対して多数の要素を持っている。)、ダミー応答1423にはシステム情報の内、アタックに対しそのまま応答するとなんらかの被害をもたらす可能性があるものについての、そのダミー応答の情報が格納されている。

【0052】

また、IDSテーブル(一時情報)1430は、id1431,攻撃元アドレス1432、日時1433及びログ1434から構成されている。

【0053】

id1431には管理番号、攻撃元アドレス1432にはIDSが攻撃と検知した元アドレス(一般的にグローバルIPアドレスを指す)、日時1433にはアタックの日時、ログ1434はIDSのロギング情報が格納されている。

【0054】

また、利用者テーブル1450は、id1451、ユーザ名1452、パスワード1453、暗号キー1454、診断受付情報1455、ユーザ承認情報1456、ipアドレス1457、システム構成1458、解析結果情報1459から構成されている。

【0055】

id1451にはシステム管理番号、ユーザ名1452にはユーザ名称、パスワード1453にはシステムDBが発行管理するアクセス用パスワード、暗号キー1454には利用者テーブルの情報を暗号化する際に使用する暗号キー(キーエスクローにより、システム管理者は全ての情報にアクセスする手段を持つがそれ以外の者は、暗号キーを知る者を除いて情報へのアクセスを制限する。)、診断受付情報1455には受付日時、診断実行日時、ユーザ承認情報1456にはユーザが正規のユーザである旨を証明する情報(例1:電話問診によるユーザ証明手続き、例2:第三者機関によるユーザ証明書、*第三者の勝手な診断登録を防ぐ為の情報)、ipアドレス1457には診断先を特定する情報、システム構成1458にはシステムの情報(ネットワーク構成、使用アプリケーションの情報などシステムを構成する情報)、解析結果情報1459には診断結果、ハザードマップの情報が格納されている。

【0056】

また、被害パターンテーブル1460は、id1461、被害パターン1462及びアタックパターン1463から構成されている。

【0057】

id1461には管理番号、被害パターン1462にはアタックパターンテーブル1400から代表的なアタックパターンを抽出し、それを利用者が分かり易い名前をつけ登録された情報、アタックパターン1463にはアタックパターンテーブル1400から抽出したアタックパターンが格納されている。

【0058】

また、部品テーブル1470は、id1471、部品名1472、機能1473及びパラメータ1474から構成されている。

【0059】

id1471には管理番号、部品名1472には部品の名前(ダミーシステムテーブル1420のシステム情報1422を構成する部品となる)、機能1473には部品のセキュリティ機能(一つの部品は複数の機能を持つことができる)、パラメータ1474には機能によるセキュリティポリシーをデフォルト値で設定する情報が格納されている。

【0060】

次に、この実施の形態の動作について説明する。

【0061】

まず、振分装置403及び監視端末105の動作について説明する。

【0062】

図5は振分装置403及び監視端末105の動作を示す処理フローである。

【0063】

まず、IDS103からの情報を受け、受付処理を開始する(S701)。情報は一旦記憶装置405上に蓄積され、その情報がアタックパターンテーブル1400のパターン情報1402と一致するかどうか付き合わせ処理を行う(S702)。なお、パターン情報1402はアタック動作の連続情報であり、例えば実行形式命令の羅列であればcommand A パラメータ、command B パラメータ・・・、ブルートフォースアタックであれば、ログインID−A、パスワード−A‘、ID−B、パスワード−B‘・・・、或いは、その混在という羅列になっている。

【0064】

このアタック動作には、アタックに使用するツールにより特徴があり、アタックパターンより攻撃内容を調査する事で、どのツールが使われたかある程度突き止める事ができる。

【0065】

ここで、ツールの一例について説明する。

【0066】

図6はアタックトラフィックログの一例を示した図である。

【0067】

図6では、ワームの一例であるsadmindによるトラフィックログを示しており、1501、1502、1503の順でアタックを試みる特徴がある。このようなアタックトラフィックの特徴より、ツールを特定する事が可能となっている。

【0068】

そして、S702での突き合わせの結果、そのツールを特定できたなら既存ツールによるアタックかどうかをバージョンを含めて判断する(S704、S705)。そして、S704、S705での判断で、既存ツールであれば、ログをIDSテーブル1430に残し振分装置403内では情報を棄却する(S706)。

【0069】

そして、S704、S705での判断で、既存ツールでなければ、警報を発令し(S707)、警報は記憶装置405、出力装置410を経由し監視端末105へ通知される。

【0070】

そして、監視端末105は、振分装置403からの情報を受付け(S710)、出力装置506に編集表示し、監視者に情報を伝達する。監視者はその情報から、その情報(ここではアタック内容を指す)が有益であり、且つアタックによるトラフィックの優先順位を変更する必要があるかを判断し(S711)、S711での判断により、トラフィックの優先順位を変更する必要があった場合トラフィック優先度の変更を決定し(S712)、振分装置403での優先度を変更させる(S713)。

【0071】

例えばアタックAとアタックBが同時に起こり、アタックBの方が重要であると判断した場合、アタックBによるトラフィックの優先度を上げると、以降アタックBの情報は、振分装置403内で優先的に処理される事になる。これは、複数同時アタックに際するトラフィックの増大に対し、振分装置が情報を取りこぼしにくいようにする機能である。

【0072】

そして、S707での警報の発令の後、追跡命令が発行され(S708)、以降の情報を全て情報収集装置404に記録させる(S709)。

【0073】

そして、以降監視端末105の監視が続けられ(S714)、監視端末105からの処理終了通知が出されるまで(S711)、トラフィックの追跡を続ける。

【0074】

そして、監視端末105からの処理終了通知が出されると、終了と判断し(S712)、振分処理による追跡を終了し(S715)、振分処理は終了する(S716)。

【0075】

このように、振分装置403では、アタックに使用されたツールが既存のツールであれば、その情報のログを残すだけで情報は破棄し、既存のツールで無かった場合には、その情報を全て情報収集装置404に記録している。

【0076】

これにより、アタックパターンテーブル1400に格納されているような既存のツールによるアタックについては、情報を破棄し、それ以外の新規のツールなどによるアタックのみの情報を詳細に収集する動作を行っている。

【0077】

次に、情報収集装置404及び監視端末105の動作について説明する。

【0078】

図7は情報収集装置404及び監視端末105の動作を示す処理フローである。

【0079】

まず、振分装置403から渡された情報を入力し(S801)、情報収集テーブル1410に記録する(S802)。

【0080】

そして、監視者に更に詳細の情報を提供する為、今起こっているアタックが既存のどのパターンに最も近いか、アタックパターンテーブル1400に対し概念検索(あいまい検索)を行い(S803)、候補を何件か抽出し監視端末105へ情報を伝達し、また、振分装置403から渡された情報をダミー応答装置406へ伝達する(S804)。

【0081】

そして、監視端末105では、情報収集装置404から伝達された情報を受け、編集して出力装置506へ出力する(S809)。

【0082】

そして、S809での出力により、監視端末105を操作する監視者は、今後のアタック者の動向をある程度察知することが可能となる。そして、この情報を元に情報分析し(S810)、必要であればアタック者に呼びかけ会話を試みる事ができる(S811)。

【0083】

アタック者との対話は、アタック者が技術的探求心からの侵入であればシステム全体のセキュリティにつき情報交換することで、新しい有効な情報を得られるチャンスを提供する。また、破壊目的の侵入については、見張っているとアタック者に認識させる事で防犯的側面も持ち合わせる。会話の内容は情報収集テーブル1410に記録し、後に解析する情報として利用することができるようになっている。

【0084】

次に、ダミー応答装置406の動作について説明する。

【0085】

図8はダミー応答装置406の動作を示す処理フローである。

【0086】

まず、情報収集装置404を通過したトラフィックは全てこのダミー応答装置406へ渡され、情報を受け取り(S901)、ダミーシステムテーブル1420と突き合わせ処理を行う(S902)。ダミーシステムテーブル1420は、システム情報1422にシステム102の情報を仮想的にもっている。

【0087】

そして、その内容がシステムに対する何らかの操作であるかを判断し(S903)、S903でシステムに対する何らかの操作であると判断されると、それに応じたダミー情報を流す為、ダミーシステムテーブル1420のダミー応答1423のダミー情報を応答する(S906)。

【0088】

そして、このダミー応答をダミーである旨、F/W104やIDS103のログに残す為、通過許可証を発行し(S907)、情報を出力する(S908)。通過許可証は、例えばF/W104側で内部からのアタックについて棄却処理している場合(ウィルスの応答例が挙げられる)、許可証を持つトラフィックを通過させるという仕掛けにも利用できる情報となる。

【0089】

そして、ダミー応答装置406へ通された情報に対する応答は、アタック者にアタックが成功していると思わせる為にも、F/W104等でダミーのトラフィックを通過させる事が望ましい。

【0090】

そして、S903で操作無しと判断したものについては、S902で得た情報をそのまま情報出力する(S908)。

【0091】

そして、監視端末105を操作している監視者は、情報収集作業を終了した後、必要があれば予備装置408を使い、記憶装置405の一部、または全部をリストア装置409により回復する。これは、セキュリティ診断情報収集システムはアタックを受ける事を前提としており、アタックの内容によっては、記憶装置405上の情報を破壊される可能性が0ではないからである。

【0092】

よって、記憶装置405のバックアップをもっておき、素早く現状復帰できる仕掛けがあることが望ましい。これについては、後述するダミー交換装置を使用したダミーシステムを使った運用方法もある。

【0093】

次に、追加装置504の動作について説明する。

【0094】

図9は追加装置504の動作を示す処理フローである。

【0095】

まず、情報収集装置404で収集された新しいアタックに関する情報を入力し(S1201)、出力装置506や操作装置503の情報を元に監視者が解析し、新しく作成したアタックパターンをアタックパターンテーブルのフォーマットに編集し(S1202)、システム102へ追加情報を伝達し(S1203)、システムDB101上のここではアタックパターンテーブル1400へアタックパターンの情報を追加する(S1204)。

【0096】

この実施の形態では、システムへのアタックを検知した際、既存のアタックパターンと比較し、新規と見なされるパターン(一連の操作)であれば、システムが提供する情報提供装置407とは別の情報収集装置404へ接続を振り分けることで、アタックを回避しつつ新規アタックと捉えたパターンのみを追跡記録する事ができ、システムのトラフィックが上がっていても、重要なアタック情報を収集することが可能となる。

【0097】

(実施の形態2)

この実施の形態は、実施の形態1において、図2に示す機能ブロックにおける振分装置403、情報収集装置404、ダミー応答装置406を独立し、外部に情報収集及びダミー応答用のダミーシステム208を設けたものである。

【0098】

図2に示すダミー部を外部に持つことで資源を明確にダミーと区分することができ、バックアップなどの運用管理がより簡単になることを期待できる。勿論負荷分散させる事も可能であるし、資源節約の為仮想マシン上に構築することも可能である。負荷分散時、IDS103で検知したアタックトラフィックは全てダミーへ流すという処理も可能である。この場合、情報収集装置404で処理する処理量が増えるのでダミー部と振分装置を別システムとする事が有効である。

【0099】

図10は本発明の実施の形態2におけるセキュリティ診断情報収集システムの全体構成図である。

【0100】

図10において、ダミーシステムDB207は、システムDB101と同様の機能、内容を持つ。ダミーシステム208は、図2における情報収集装置404及びダミー応答装置406の機能を有するシステムであり、情報収集とダミー応答の処理のみを行うものである。

【0101】

また、ダミーシステム208では、IDS103で検知したアタックトラフィックは全てダミーへ流すという処理を行った場合においても、ダミーシステム208内で、振り分け処理を行わないため、処理量の増大に対応できるようになっている。

【0102】

また、ダミー交換装置209は、図2における振分装置403の機能を有するものである。

【0103】

また、他の構成は、実施の形態1の構成と同様である。

【0104】

次に、この実施の形態のダミー交換装置209の機能的構成について説明する。

【0105】

図11はダミー交換装置209の機能的構成を示す機能ブロック図である。

【0106】

図11において、ダミー交換装置209は、入力装置601、交換装置603、記憶装置605、出力装置610から構成されている。

【0107】

入力装置601、記憶装置605及び出力装置610については、実施の形態1の入力装置401、記憶装置405及び出力装置410と同様な装置である。

【0108】

交換装置603はIDS103と協調動作し、トラフィックを図10に示すダミーシステム208へ振り分ける為の装置である。

【0109】

次に、この実施の形態のダミー交換装置209の動作について説明する。

【0110】

図12はダミー交換装置の動作を示す処理フローである。

【0111】

まず、IDS103からの情報を受け、受付処理を開始する(S1301)。情報は一旦記憶装置605上に蓄積され、その情報がアタックパターンテーブル1400のパターン情報1402と一致するかどうか付き合わせ処理を行う(S1302)。

【0112】

そして、アタックパターンとトラフィックが一致しているか否かを判断し(S1303)、S1303で一致していると判断されると通常のIDS処理へ移行し(S1305)、例えば、ログをIDSテーブル1430に残しダミー交換装置209内では情報を棄却する。

【0113】

また、S1303で一致していないと判断されるとダミー切替処理を行い(S1304)、ダミーシステム208へトラフィックを転送する。

【0114】

そして、ダミーシステム208内での動作については、実施の形態1の図5におけるS707からS716までの動作と同様である。

【0115】

また、ダミー交換装置209はIDS103からの情報によりアタックでないトラフィックについては、そのままシステム102に転送するようになっている。

【0116】

この実施の形態では、実施の形態1における振分装置403、情報収集装置404、ダミー応答装置406を独立し、外部に情報収集及びダミー応答用のダミーシステム208を設けるようにしたので、実施の形態1における効果に加えて、処理量が増大した場合においても、確実に情報の収集を行うことができ、また、アタックにより、ダミーシステムがダメージを受けても、ダミーシステムであるので、その復旧を容易に行うことが可能となる。

【0117】

(実施の形態3)

この実施の形態は、実施の形態1及び実施の形態2のセキュリティ診断情報収集システムで収集されたセキュリティ診断情報を利用して、セキュリティ診断及びセキュリティハザードマップ作成を行うものである。

【0118】

図13は、この実施の形態のセキュリティ診断及びセキュリティハザードマップ作成を行うセキュリティ診断情報収集システムの一例を示す構成図である。

【0119】

この例では、サービス提供者は、図10の構成をとっている。また、サービス受益者は例として、受益者A、Bの2パターンを挙げているが、受益者Aは一般的な構成の利用者であり、F/W309及びシステム310から構成されており、受益者Bは、図10と同様の構成を取り、アタックの監視を提供者に委託したものである。尚、受益者A、Bは各々システム310、システム313及びダミーシステム312にて、システム102及びダミーシステム208と全く異なるアプリケーションサービスを構築していても良いし、同じサービスを構築していても良い。また、図中、F/WやIDSも、サービス提供者と別製品でも同じ製品でも構わない。

【0120】

次に、この実施の形態のセキュリティ診断の動作を説明する。

【0121】

図14はこの実施の形態のセキュリティ診断の動作を示す処理フロー、図15は診断初期画面の一例を示す図、図16は暗号キー画面の一例を示す図、図17は被診断システムの情報入力画面の一例を示す図、図18は診断結果表示画面の一例を示す図である。

【0122】

図14において、左にサービス提供者、右にサービス受益者の処理を示している。また、図14の動作については、例えば、システム102内の情報提供装置407上で実現できる。

【0123】

まず、サービス受益者は、例えば、図15に示すような診断初期画面において、ユーザID SC102とパスワードSC103を入力する。この例では、このユーザIDとパスワードの組み合わせは既に認証局で認証済み、つまり第三者機関で認証されておりその認証キーSC104が与えられている。そして、その応答として、図16に示すような、暗号キーSC108を返すようになっている。

【0124】

なお、ユーザID、パスワードの発行、その認証の方法については多くの方式があるが、サービス受益者の確認ができるものであれば、どのような方法を用いてもよい。

【0125】

そして、サービス提供者であるシステム102内の情報提供装置407で設問を用意し(S102)、例えば、図17に示すような被診断システム情報入力画面を表示させ、診断する被診断システムの情報をサービス受益者に入力させる(S103)。

【0126】

ここで、被診断システム情報の入力について説明する。

【0127】

図17に示す被診断システム情報入力画面は、部品SC201、ネットワーク構成図SC202から構成される。SC201上の絵、例えばSC203はLAN等を表し、そのオブジェクトを選択し、SC202画面上にドラッグアンドドロップ等することで、ネットワーク構成図SC202上へ例えばLAN SC225を定義することができる。同様に部品SC201の各部品を使い、ネットワーク構成図SC202上にネットワーク図を描く事で、ネットワークと機器が定義される。

【0128】

また、F/W等セキュリティ機器については、予めデフォルトのポリシーを部品テーブル1470にパラメータとして定義しておき部品毎のセキュリティ機能を決めておく。利用者はその部品を使う事で簡便にネットワークの構成図を画面上で構成する事ができる。構成した情報は、ダミーシステムテーブル1420に記録する。利用者のシステムをできるだけ忠実に再現する為に、部品テーブル1470の部品の細かいパラメータ1474(セキュリティポリシー)を後から変更する事ができるようになっている。

【0129】

また、SC202上で定義した構成情報は、システムDB101の利用者テーブル1450内のシステム構成1458に入る。

【0130】

そして、被診断システムの情報は重要であるから暗号化し(S104)、利用者テーブル1450に登録する。利用者テーブル1450では利用者毎に情報を管理するが、複数システムを登録することが可能である。

【0131】

そして、登録情報は、利用者テーブル1450の情報を復号化し(S105)、サービス受益者は登録情報を確認する(S106)。

【0132】

この際、図16に示す暗号キーSC108を入力して確認するようになっている。

【0133】

そして、サービス受益者は、S106で登録情報の確認を終えた後、S103で入力した診断したいシステムを選択し診断依頼をする(S107)。

【0134】

そして、S107での診断依頼を受けて診断を開始し(S108)、アタックパターンテーブル1400に問合せ、利用者テーブル1450上に構築した診断対象システムに対しアタック動作を試み(S109)、その検査ログを取得し(S110)、ログを解析・編集し(S111)、S104と同じ暗号キーを使用して暗号化し(S112)、利用者テーブル1450へ記録する。

【0135】

また、S110で検査ログを取得後、アタックパターンテーブル1400の全てのアタックパターンが終了したか否かを判断し(S113)、S113でアタックパターンテーブル1400の全てのアタックパターンが終了したと判断されるまで、S109〜S112の処理を繰り返す。

【0136】

そして、S113でアタックパターンテーブル1400の全てのアタックパターンが終了したと判断されると、診断終了通知を発行する(S114)。この診断終了通知はこの場合WEB画面等を想定する。

【0137】

そして、診断依頼者は診断終了通知を受信し(S115)、解析結果の問合せ処理を行い(S116)、解析結果の問い合わせに対して、サービス提供者は解析結果を利用者テーブル1450に問合せ、例えば、図18に示すような解析結果を表示し応答する(S117)。

【0138】

なお、S117での診断結果はレポート形式で出力するので、ここでは、WEB画面などのGUI部分を割愛し、中身のみ記述している。また、図18の例では、TCPポート139がセキュリティホールとなっている事が分かる。

【0139】

なお、実施の形態1及び実施の形態2で説明したように、システム102はアタックパターンの情報収集を常に行っており、アタックパターンテーブル1400の内容は常に最新の状態が保たれている(S120)。

【0140】

次に、この実施の形態のセキュリティハザードマップ作成の動作を説明する。

【0141】

図19はこの実施の形態のセキュリティハザードマップ作成の動作を示す処理フロー、図20は被害パターン選択画面の一例を示す図、図21はハザードマップの表示画面の一例を示す図である。

【0142】

まず、S202、S203、S204、S205及びS206の動作については、図14におけるS102、S103、S104、S105及びS106の動作と同様である。

【0143】

そして、被害パターンテーブル1460の情報を提示し(S208)、例えば、図20に示すような被害パターン選択画面を表示し、サービス受益者に被害パターンを選択させる(S207)。

【0144】

図20に示すような被害パターン選択画面では、サービス受益者は被害パターン選択画面SC310上にある被害パターンリストSC312から被害パターンを選択する。被害パターンは被害パターンテーブル1460を画面上に表示したものである。また、被害パターンは複数選択することもできる。

【0145】

そして、利用者テーブル1450に登録した被診断システムの情報を復号化し(S212)、その情報をサービス受益者が取得する(S211)。

【0146】

そして、サービス受益者は取得した情報に基づいて、被診断システムの情報を入力し(S213)、被害状況パターン、被診断システム情報に基づいてハザードマップ作成処理を実行する(S214)。

【0147】

そして、S214でのハザードマップ作成処理結果を編集し、例えば、図21に示すようなハザードマップを表示する(S215)。この時、ハザードマップ作成処理結果を利用者テーブル1450の解析結果情報1459にハザードマップとして登録しておくこともできる。これは、被害パターンを変えて高速に比較参照できるようにする仕掛けである。

【0148】

図21に示すハザードマップ表示画面の例では、SC404で情報改竄が発生したものとして影響箇所を表示している。また、影響箇所は、図21の例ではSC402、SC405、SC406となっている。SC403は、セキュリティ強化の為のポイントを記したもので、図20に示すSC312で選択した被害パターンが発生した場合見直しの必要のある箇所を指し示している。

【0149】

そして、サービス受益者はハザードマップ作成処理結果を確認し(S216)、ハザードマップを再作成するか否かを判断し(S217)、S217で再作成の必要なければ処理を終了し(S218)、S217で再作成するならS207へ戻り被害パターンの再選択を行う。もしくは、利用者テーブルに登録した、被診断システムの情報を変更しハザードマップを再作成することもできる。

【0150】

なお、この例では、被診断システムを利用者テーブル上で暗号化するため、その照会ができる受益者クライアント側でできるだけ情報を持つようになっているが、提供者側のセキュリティが十分信頼できるならば、ネット上の通信を暗号化するだけで十分なケースも考えられる。その場合、S206、S205、S211、S212の処理は必要ない。

【0151】

なお、この実施の形態では、セキュリティ診断をサービス提供者側のシステム上において、サービス受益者側の被診断システム情報に基づいて、サービス受益者側の被診断システムを仮想的に構築し、そのシステムに対してセキュリティ診断を行うようにしているが、実際にサービス受益者側の被診断システムに対して診断を行うようにしてもよい。

【0152】

その場合は、その診断そのものがアタックと誤解されないよう、診断開始前に予告し、具体的にはF/WやIDS、WEBサービスなどのログに診断である旨の情報を残す事で、解析時にアタックと区分するか、又は、診断のトラフィックにそれが診断である旨の情報を付加することで、F/WやIDS等にそれを診断であることを認識させ、解析時にアタックと区分するようにすればよい。

【0153】

また、実際にサービス受益者側の被診断システムへの診断を行う際には、一連の診断はシステムに対し一定の負荷をかけることになるので、24時間稼働中のノンストップシステムでは、トラフィックが多い時間帯を選ぶと診断そのものが問題となるケースが想定されるので、予め影響の少ない日時を統計情報などから選んでおき、診断を予約するようにすればよい。

【0154】

この実施の形態では、セキュリティ診断情報収集システムで収集されたセキュリティ診断情報を利用して、セキュリティ診断及びセキュリティハザードマップ作成を行うようにしたので、常に最新のセキュリティ情報により、セキュリティ診断及びセキュリティハザードマップ作成を行うことができ、セキュリティハザードマップを表示することにより、セキュリティ被害が起きた場合、どの場所にどのような被害があるかを視覚化、検証することが可能となる。

【0155】

(実施の形態4)

この実施の形態は、実施の形態1及び実施の形態2において、新しいアタックパターンを得るチャンスはそう多くはないため、セキュリティ診断情報収集システムを複数設けることによって、広範囲にセキュリティ診断情報を収集するようにしたものである。

【0156】

図22は本発明の実施の形態4のセキュリティ診断情報収集システムの全体構成図である。

【0157】

図22において、N101、N102、N103及びN117は、実施の形態1のセキュリティ診断情報収集システムである。なお、N101、N102、N103及びN117は実施の形態2のセキュリティ診断情報収集システムの構成であってもよい。

【0158】

また、N106は、暗号化通信ネットワークを構成するためのVPN(Virtual Private Network )装置である。

【0159】

次に、この実施の形態の動作について説明する。

【0160】

まず、図22の例では、A社、B社、C社のそれぞれに、N101、N102、N103のセキュリティ診断情報収集システムを設置し、それぞれのセキュリティ診断情報収集システムでセキュリティ診断情報の収集を行っている。

【0161】

そして、監視センタのセキュリティ診断情報収集システムN117において、A社、B社、C社のセキュリティ診断情報収集システムN101、N102、N103の例えば、A社のセキュリティ診断情報収集システムN101で新たなアタックパターンを検知したなら、その情報を収集し、監視端末105で解析編集し、新規アタックパターンとしてシステムDB101に追加し、各社のセキュリティ診断情報収集システムのシステムDB101に配信し、システムDB101の内容を更新する。

【0162】

この実施の形態では、複数のセキュリティ診断情報収集システムでセキュリティ診断情報を収集し、それぞれのセキュリティ診断情報収集システムで収集されたセキュリティ診断情報をまとめて、システムDB101の内容を更新するようにしたので、より多くのアタック情報などのセキュリティ診断情報を収集し、システムDB101の情報量を多くすることが可能となる。

【0163】

なお、この実施の形態では、監視センタのセキュリティ診断情報収集システムN117でA社、B社、C社のセキュリティ診断情報収集システムN101、N102、N103で検知したアタックパターンを収集し、各社のセキュリティ診断情報収集システムのシステムDB101に配信し、システムDB101の内容を更新するようにしているが、A社、B社、C社のセキュリティ診断情報収集システムN101、N102、N103で検知したアタックパターンそれぞれ、他社のセキュリティ診断情報収集システムのシステムDB101に配信し、システムDB101の内容を更新するようにしてもよい。

【0164】

【発明の効果】

以上のように、本発明によれば、アタックパターン格納手段により、アタックパターンを格納し、アタック検知手段により、アタックを検知し、処理手段により、アタック検知手段でアタックが検知されると、その検知したアタックのアタックパターンとアタックパターン格納手段に格納されたアタックパターンとを比較し、新しいアタックのとき、そのアタックについての情報を収集し、収集したアタックのアタックパターンをアタックパターン格納手段に格納するようにしたので、アタックを回避しつつ新規アタックと捉えたパターンのみを追跡記録する事ができ、システムのトラフィックが上がっていても、重要なアタック情報を収集することができるという効果を有する。

【0165】

また、本発明によれば、仮想システム格納手段により、セキュリティ診断を受けるシステムを仮想的に構築させ、その仮想的に構築されたシステムの情報を格納し、診断処理手段により、仮想システム格納手段に格納された仮想システムに対して、セキュリティ診断情報収集システムのアタックパターン格納手段に格納されたアタックパターンに基づいて、セキュリティ診断を行うようにしたので、システムを仮想的に構築することで実システムへの影響を全く考慮することなくセキュリティ診断のシミュレーションを行うことができるという効果を有する。

【0166】

また、本発明によれば、セキュリティ情報格納手段により、セキュリティに関する情報を格納し、診断処理手段により、仮想システム格納手段に格納された仮想システムの情報、セキュリティ診断情報収集システムのアタックパターン格納手段に格納されたアタックパターン及びセキュリティ情報格納手段に格納されたセキュリティに関する情報に基づいて、アタックに対する想定被害状況をパターン化し、ある被害によるシステム全体やそのシステムの利用者への影響箇所等を視覚的に表示するハザードマップを生成するようにしたので、ログ、統計情報などの解析のみでは分かりにくかったセキュリティ被害を視覚化し、実際にその被害が生じた際、システムや利用者のどの箇所にどのような影響があるのか把握し、様々な被害に応じた対応方法を考案するための情報を提供することができるという効果を有する。

【図面の簡単な説明】

【図1】本発明の実施の形態1におけるセキュリティ診断情報収集システムの全体構成図である。

【図2】本発明の実施の形態1のセキュリティ診断情報収集システムにおけるシステムの機能的構成を示す機能ブロック図である。

【図3】本発明の実施の形態1のセキュリティ診断情報収集システムにおける監視端末の機能的構成を示す機能ブロック図である。

【図4】本発明の実施の形態1のセキュリティ診断情報収集システムにおけるシステムDBに格納される情報の一例を示す図である。

【図5】本発明の実施の形態1のセキュリティ診断情報収集システムにおける振分装置及び監視端末の動作を示す処理フローである。

【図6】本発明の実施の形態1のセキュリティ診断情報収集システムにおけるアタックトラフィックログの一例を示した図である。

【図7】本発明の実施の形態1のセキュリティ診断情報収集システムにおける情報収集装置及び監視端末の動作を示す処理フローである。

【図8】本発明の実施の形態1のセキュリティ診断情報収集システムにおけるダミー応答装置の動作を示す処理フローである。

【図9】本発明の実施の形態1のセキュリティ診断情報収集システムにおける追加装置の動作を示す処理フローである。

【図10】本発明の実施の形態2のセキュリティ診断情報収集システムの全体構成図である。

【図11】本発明の実施の形態2のセキュリティ診断情報収集システムにおけるダミー交換装置の機能的構成を示す機能ブロック図である。

【図12】本発明の実施の形態2のセキュリティ診断情報収集システムにおけるダミー交換装置の動作を示す処理フローである。

【図13】本発明の実施の形態3のセキュリティ診断情報収集システムにおけるセキュリティ診断及びセキュリティハザードマップ作成を行うセキュリティ診断情報収集システムの一例を示す構成図である。

【図14】本発明の実施の形態3のセキュリティ診断情報収集システムにおけるセキュリティ診断の動作を示す処理フローである。

【図15】本発明の実施の形態3のセキュリティ診断情報収集システムにおける診断初期画面の一例を示す図である。

【図16】本発明の実施の形態3のセキュリティ診断情報収集システムにおける暗号キー画面の一例を示す図である。

【図17】本発明の実施の形態3のセキュリティ診断情報収集システムにおける被診断システムの情報入力画面の一例を示す図である。

【図18】本発明の実施の形態3のセキュリティ診断情報収集システムにおける診断結果表示画面の一例を示す図である。

【図19】本発明の実施の形態3のセキュリティ診断情報収集システムにおけるセキュリティハザードマップ作成の動作を示す処理フローである。

【図20】本発明の実施の形態3のセキュリティ診断情報収集システムにおける被害パターン選択画面の一例を示す図である。

【図21】本発明の実施の形態3のセキュリティ診断情報収集システムにおけるハザードマップの表示画面の一例を示す図である。

【図22】本発明の実施の形態4のセキュリティ診断情報収集システムの全体構成図である。

【符号の説明】

100…セキュリティ診断情報収集システム、101…システムDB、102…システム、103…IDS、104…F/W、105…監視端末、106…ネット、107…一般利用者端末、207…ダミーシステムDB、208…ダミーシステム、209…ダミー交換装置、401…入力装置、403…振分装置、404…情報収集装置、405…記憶装置、406…ダミー応答装置、407…情報提供装置、408…予備装置、409…リストア装置、410…出力装置、501…入出力装置、503…操作装置、504…追加装置、505…記憶装置、506…出力装置、601…入力装置、603…交換装置、605…記憶装置、610…出力装置、N106…VPN。

Claims (5)

- アタックパターンを格納するアタックパターン格納手段と、

アタックを検知するアタック検知手段と、

前記アタック検知手段により、アタックが検知されると、その検知したアタックのアタックパターンと前記アタックパターン格納手段に格納されたアタックパターンとを比較し、新しいアタックのとき、そのアタックについての情報を収集し、収集したアタックのアタックパターンを前記アタックパターン格納手段に格納する処理手段とを備えたことを特徴とするセキュリティ診断情報収集システム。 - 請求項1記載のセキュリティ診断情報収集システムにおいて、

アタックに対して、ダミーの応答を行うダミー応答手段を備え、

前記処理手段は、アタックについての情報を収集する際、前記ダミー応答手段にアタックに対するダミー応答を行わせることを特徴とするセキュリティ診断情報収集システム。 - 請求項1又は2記載のセキュリティ診断情報収集システムをネットワークを介して複数接続させ、前記複数のセキュリティ診断情報収集システムの内、第1のセキュリティ診断情報収集システムで新しいアタックを検知すると、第2のセキュリティ診断情報収集システムのアタックパターン格納手段に新しいアタックのアタックパターンを格納することを特徴とするセキュリティ診断情報収集システム。

- セキュリティ診断を受けるシステムを仮想的に構築させ、その仮想的に構築されたシステムの情報を格納する仮想システム格納手段と、

前記仮想システム格納手段に格納された仮想システムに対して、請求項1又は2記載のセキュリティ診断情報収集システムのアタックパターン格納手段に格納されたアタックパターンに基づいて、セキュリティ診断を行う診断処理手段とを備えたことを特徴とするセキュリティ診断システム。 - 請求項4記載のセキュリティ診断システムにおいて、

セキュリティに関する情報を格納するセキュリティ情報格納手段を備え、

前記診断処理手段は、前記仮想システム格納手段に格納された仮想システムの情報、請求項1又は2記載のセキュリティ診断情報収集システムのアタックパターン格納手段に格納されたアタックパターン及び前記セキュリティ情報格納手段に格納されたセキュリティに関する情報に基づいて、アタックに対する想定被害状況をパターン化し、被害によるシステム全体やそのシステムの利用者への影響箇所を視覚的に表示するハザードマップを生成することを特徴とするセキュリティ診断システム。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2003023016A JP2004234401A (ja) | 2003-01-31 | 2003-01-31 | セキュリティ診断情報収集システム及びセキュリティ診断システム |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2003023016A JP2004234401A (ja) | 2003-01-31 | 2003-01-31 | セキュリティ診断情報収集システム及びセキュリティ診断システム |

Publications (1)

| Publication Number | Publication Date |

|---|---|

| JP2004234401A true JP2004234401A (ja) | 2004-08-19 |

Family

ID=32951937

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2003023016A Pending JP2004234401A (ja) | 2003-01-31 | 2003-01-31 | セキュリティ診断情報収集システム及びセキュリティ診断システム |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP2004234401A (ja) |

Cited By (10)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2004318759A (ja) * | 2003-04-21 | 2004-11-11 | Lac Co Ltd | 攻撃情報管理装置、攻撃情報管理システム、攻撃情報管理方法、およびプログラム |

| JP2007108977A (ja) * | 2005-10-13 | 2007-04-26 | Fujitsu Ltd | リモート保守システム、メール接続確認方法、メール接続確認プログラム及びメール送信環境診断プログラム |

| JP2012168755A (ja) * | 2011-02-15 | 2012-09-06 | Internatl Business Mach Corp <Ibm> | 異常検知システム、異常検知装置、異常検知方法、プログラムおよび記録媒体 |

| US8331251B2 (en) | 2007-01-12 | 2012-12-11 | Yokogawa Electric Corporation | Unauthorized access information collection system |

| JP2013009185A (ja) * | 2011-06-24 | 2013-01-10 | Nippon Telegr & Teleph Corp <Ntt> | 通信監視システム及び方法及び通信監視装置及び仮想ホスト装置及び通信監視プログラム |

| US9064110B2 (en) | 2011-02-14 | 2015-06-23 | International Business Machines Corporation | Anomaly detection to implement security protection of a control system |

| WO2016092834A1 (ja) * | 2014-12-10 | 2016-06-16 | 日本電気株式会社 | 通信監視システム、重要度算出装置及びその算出方法、提示装置、並びにコンピュータ・プログラムが格納された記録媒体 |

| WO2016092836A1 (ja) * | 2014-12-10 | 2016-06-16 | 日本電気株式会社 | 通信監視システム、提示装置及びその提示方法、解析装置、並びにコンピュータ・プログラムが格納された記録媒体 |

| US9678772B2 (en) | 2013-03-26 | 2017-06-13 | Fujitsu Limited | System, method, and computer-readable medium |

| US10678911B2 (en) | 2011-02-04 | 2020-06-09 | International Business Machines Corporation | Increasing availability of an industrial control system |

-

2003

- 2003-01-31 JP JP2003023016A patent/JP2004234401A/ja active Pending

Cited By (15)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2004318759A (ja) * | 2003-04-21 | 2004-11-11 | Lac Co Ltd | 攻撃情報管理装置、攻撃情報管理システム、攻撃情報管理方法、およびプログラム |

| JP2007108977A (ja) * | 2005-10-13 | 2007-04-26 | Fujitsu Ltd | リモート保守システム、メール接続確認方法、メール接続確認プログラム及びメール送信環境診断プログラム |

| US8331251B2 (en) | 2007-01-12 | 2012-12-11 | Yokogawa Electric Corporation | Unauthorized access information collection system |

| US10678911B2 (en) | 2011-02-04 | 2020-06-09 | International Business Machines Corporation | Increasing availability of an industrial control system |

| US9064110B2 (en) | 2011-02-14 | 2015-06-23 | International Business Machines Corporation | Anomaly detection to implement security protection of a control system |

| US9075410B2 (en) | 2011-02-15 | 2015-07-07 | International Business Machines Corporation | Abnormality detection for isolating a control system |

| US9354625B2 (en) | 2011-02-15 | 2016-05-31 | International Business Machines Corporation | Abnormality detection for isolating a control system |

| JP2012168755A (ja) * | 2011-02-15 | 2012-09-06 | Internatl Business Mach Corp <Ibm> | 異常検知システム、異常検知装置、異常検知方法、プログラムおよび記録媒体 |

| JP2013009185A (ja) * | 2011-06-24 | 2013-01-10 | Nippon Telegr & Teleph Corp <Ntt> | 通信監視システム及び方法及び通信監視装置及び仮想ホスト装置及び通信監視プログラム |

| US9678772B2 (en) | 2013-03-26 | 2017-06-13 | Fujitsu Limited | System, method, and computer-readable medium |

| WO2016092834A1 (ja) * | 2014-12-10 | 2016-06-16 | 日本電気株式会社 | 通信監視システム、重要度算出装置及びその算出方法、提示装置、並びにコンピュータ・プログラムが格納された記録媒体 |

| WO2016092836A1 (ja) * | 2014-12-10 | 2016-06-16 | 日本電気株式会社 | 通信監視システム、提示装置及びその提示方法、解析装置、並びにコンピュータ・プログラムが格納された記録媒体 |

| JPWO2016092834A1 (ja) * | 2014-12-10 | 2017-09-21 | 日本電気株式会社 | 通信監視システム、重要度算出装置及びその算出方法、提示装置、並びにコンピュータ・プログラムが格納された記録媒体 |

| US10454959B2 (en) | 2014-12-10 | 2019-10-22 | Nec Corporation | Importance-level calculation device, output device, and recording medium in which computer program is stored |

| US10846400B2 (en) | 2014-12-10 | 2020-11-24 | Nec Corporation | Output device, analysis device, and recording medium in which computer program is stored |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP7250703B2 (ja) | 相関関係駆動型脅威の評価と修復 | |

| US11588857B2 (en) | Network asset lifecycle management | |

| JP4742144B2 (ja) | Tcp/ipプロトコル・ベースのネットワーク内への侵入を試行するデバイスを識別する方法およびコンピュータ・プログラム | |

| US9602478B2 (en) | Trust relationships in a computerized system | |

| RU2514138C1 (ru) | Система и способ верификации сертификата открытого ключа с целью противодействия атакам типа "человек посередине" | |

| KR100502068B1 (ko) | 네트워크 노드의 보안 엔진 관리 장치 및 방법 | |

| Ficco et al. | Intrusion detection in cloud computing | |

| US20030110392A1 (en) | Detecting intrusions | |

| JP5987627B2 (ja) | 不正アクセス検出方法、ネットワーク監視装置及びプログラム | |

| JP2006518080A (ja) | ネットワーク監査及びポリシー保証システム | |

| Prowell et al. | Seven deadliest network attacks | |

| US11882147B2 (en) | Method and apparatus for determining a threat using distributed trust across a network | |

| US20220103584A1 (en) | Information Security Using Blockchain Technology | |

| US20230208870A1 (en) | Systems and methods for predictive analysis of potential attack patterns based on contextual security information | |

| JP2007183773A (ja) | サーバ監視プログラム、サーバ監視装置、サーバ監視方法 | |

| JP2004234401A (ja) | セキュリティ診断情報収集システム及びセキュリティ診断システム | |

| Granata et al. | Design and Development of a Technique for the Automation of the Risk Analysis Process in IT Security. | |

| JP2001313640A (ja) | 通信ネットワークにおけるアクセス種別を判定する方法及びシステム、記録媒体 | |

| CN109905408A (zh) | 网络安全防护方法、系统、可读存储介质及终端设备 | |

| TW201531880A (zh) | 使用基於一邏輯多維度標籤之原則模型之分散式網路安全 | |

| Cisco | Cisco Secure Intrusion Detection System Sensor Configuration Note Version 2.5 | |

| Syed et al. | Fast attack detection using correlation and summarizing of security alerts in grid computing networks | |

| Pareta et al. | An integrated approach for effective intrusion detection with elasticsearch | |

| Hajdarevic | Cyber Security Audit in Business Environments | |

| CN117040871B (zh) | 一种网络安全运营服务方法 |