RU2522019C1 - Система и способ обнаружения угроз в коде, исполняемом виртуальной машиной - Google Patents

Система и способ обнаружения угроз в коде, исполняемом виртуальной машиной Download PDFInfo

- Publication number

- RU2522019C1 RU2522019C1 RU2012156443/08A RU2012156443A RU2522019C1 RU 2522019 C1 RU2522019 C1 RU 2522019C1 RU 2012156443/08 A RU2012156443/08 A RU 2012156443/08A RU 2012156443 A RU2012156443 A RU 2012156443A RU 2522019 C1 RU2522019 C1 RU 2522019C1

- Authority

- RU

- Russia

- Prior art keywords

- virtual machine

- code

- exception

- context

- information

- Prior art date

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/50—Monitoring users, programs or devices to maintain the integrity of platforms, e.g. of processors, firmware or operating systems

- G06F21/55—Detecting local intrusion or implementing counter-measures

- G06F21/56—Computer malware detection or handling, e.g. anti-virus arrangements

- G06F21/566—Dynamic detection, i.e. detection performed at run-time, e.g. emulation, suspicious activities

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Software Systems (AREA)

- Theoretical Computer Science (AREA)

- Computer Hardware Design (AREA)

- General Engineering & Computer Science (AREA)

- General Physics & Mathematics (AREA)

- Physics & Mathematics (AREA)

- Virology (AREA)

- Health & Medical Sciences (AREA)

- General Health & Medical Sciences (AREA)

- Debugging And Monitoring (AREA)

- Stored Programmes (AREA)

- Devices For Executing Special Programs (AREA)

Abstract

Изобретение относится к системам и способам обнаружения вредоносного программного обеспечения, код которого исполняется виртуальной машиной. Технический результат заключается в повышении безопасности виртуальной машины. Модифицируют код виртуальной машины для отслеживания исключений внутри виртуальной машины и управления виртуальной машиной. Отслеживают исключения внутри виртуальной машины. Останавливают виртуальную машину при наступлении исключения. Получают информацию о контексте исключения, содержащего данные о событиях виртуальной машины, приведших к этому исключению. Анализируют контекст исключения на наличие поведения, характерного для угрозы. Обнаруживают угрозу на основании анализа. 2 н. и 7 з.п. ф-лы, 4 ил.

Description

Область техники

Изобретение относится к системам и способам обнаружения вредоносного программного обеспечения, код которого исполняется виртуальной машиной.

Уровень техники

В настоящее время наблюдается резкое увеличение количества компьютерных угроз, программный код которых исполняется виртуальной машиной (например, Java Virtual Machine, Common Language Runtime, ActionScript Virtual Machine). Наибольшую опасность среди подобных угроз представляют эксплоиты.

Эксплоитом называется фрагмент программного кода или последовательность команд, использующая уязвимости в программном обеспечении и применяемая для проведения атаки на вычислительную систему. Опасность представляют не сами эксплоиты, а "полезная нагрузка", которую они с собой несут. Полезная нагрузка эксплоита - реализованный злоумышленником функционал, который при эксплуатации уязвимости на атакованной системе приводит к несанкционированной активации функционала. В качестве примера такого функционала можно привести загрузку вредоносного ПО. Эксплоиты могут использоваться как самостоятельно - для тестирования безопасности компьютерных систем, так и совместно с вредоносным программным обеспечением.

Из большого многообразия эксплоитов особо следует отметить те, для исполнения кода которых необходима виртуальная машина. Данный вид эксплоитов чаще всего используется для атак и является наиболее опасным по причине сложности его обнаружения.

Существуют два основных способа борьбы с подобного рода угрозами. Первый способ подразумевает устранение уязвимости, которая используется эксплоитом. Второй способ заключается в использовании специальных средств обнаружения эксплоитов и пресечения их активности. Средства могут быть как встроенные в само программное обеспечение (например, модель безопасности виртуальной машины Java), так и сторонние. Например, в патенте US 8239939 описана система, которая реализована в виде отдельного компонента, встраиваемого между клиентом и сервером, и путем модификации посылаемой клиенту информации позволяет снизить риск исполнения вредоносного кода браузером клиента.

Первый предложенный способ является самым надежным и логически верным, но у него есть два существенных недостатка. Во-первых, с момента обнаружения уязвимости до момента выпуска исправленной версии программного обеспечения проходит достаточно большой промежуток времени. Весь этот период пользователи уязвимого продукта остаются незащищенными. И, во-вторых, данный способ никак не защищает от уязвимостей "нулевого дня" (угроз, использующих ошибку или уязвимость в приложении или операционной системе и появившихся сразу после обнаружения данной уязвимости, но до выпуска соответствующего обновления).

Второй способ лишен указанных недостатков, но то, насколько он будет надежен, зависит от качества его технической реализации и, следует отметить, что подобные средства защиты сами могут быть уязвимы. Самыми распространенными решениями, использующими данный способ, являются обнаружение эксплоитов с использованием эвристических правил и сигнатурного анализа (анализа на идентичность анализируемого кода образцам кода известных компьютерных угроз); встроенные средства безопасности виртуальных машин. Применение сигнатур хорошо подходит для обнаружения уже известных эксплоитов. В случае если атакующий код будет модифицирован, данное решение окажется бесполезным. Указанного недостатка лишен эвристический метод, но и он неэффективен при более глубокой модификации кода (например, путем обфускации), изменении алгоритма работы вредоносного кода, применении методов, препятствующих эмуляции кода.

Виртуальная машина - это программное обеспечение, которое формирует необходимый уровень абстракции, где достигается независимость от платформы, используемого оборудования. Виртуальные машины имеют собственные встроенные модели безопасности. Особо стоит отметить модель безопасности Java Virtual Machine (JVM), ее составляют четыре компонента -верификатор файлов классов (class file verifier), загрузчик классов (ClassLoader), менеджер безопасности (SecurityManager) и сама архитектура JVM. Поскольку байт-коды Java интерпретируются, то можно контролировать индексы массивов, что позволяет избежать переполнения буфера - самой распространенной и опасной ошибки периода выполнения ПО. Встроенные механизмы обработки исключительных ситуаций позволяют эффективно решать возникающие конфликты, а "сборщик мусора", который очищает неиспользуемую память, не дает возможности злоумышленнику просмотреть "мусорные" блоки памяти, которые могут содержать полезную информацию.

Менеджер безопасности, наиболее важный элемент в модели безопасности, это компонент, предоставляющий приложениям права в соответствии с установленной политикой безопасности. При возникновении ситуации, когда приложение пытается выполнить привилегированную операцию, менеджер безопасности проверяет права приложения и определяет легитимность подобного поведения. Менеджером безопасности по умолчанию является Java класс Java. long. SecurityManager, он включает в себя несколько методов для проверки критичных к политике безопасности операций.

Начиная с 2010 года, число направленных атак на JVM с применением эксплоитов резко возросло, и, как показали эти атаки, модель безопасности, предложенная создателями Java, на практике имеет серьезные недостатки в реализации, активно используемые злоумышленниками при проведении атак.

Таким образом, используемые в настоящее время способы обнаружения эксплоитов либо имеют ограниченную область применения, либо имеют недостатки, которые создают угрозу безопасности и в целом не обеспечивают надлежащей защиты.

Раскрытие изобретения

Настоящее изобретение предназначено для обнаружения эксплоитов и других угроз, программный код которых исполняется виртуальной машиной.

Технический результат заключается в повышении безопасности виртуальной машины за счет обнаружения угрозы в программном коде, выполняемом машиной, путем контроля модификаций кода виртуальной машины.

Способ обнаружения угроз в коде, исполняемом виртуальной машиной, в котором модифицируют код виртуальной машины для отслеживания исключений внутри виртуальной машины и управления виртуальной машиной; отслеживают исключения внутри виртуальной машины; останавливают виртуальную машину при наступлении исключения; получают информацию о контексте исключения, содержащего данные о событиях виртуальной машины, приведших к этому исключению; анализируют контекст исключения на наличие поведения характерного для угрозы; обнаруживают угрозу на основании анализа;

В частном случае к исключениям внутри виртуальной машины относятся критические события, которые могут вызвать нарушение правил, установленных политикой безопасности.

В другом частном случае модификацию кода виртуальной машины используют для сбора статистической информации о выявленных угрозах.

Еще в одном частном случае модификация кода виртуальной машины осуществляется путем перегрузки методов класса.

Система обнаружения угроз в коде, исполняемом виртуальной машиной, содержит виртуальную машину, модифицированную модулем контроля, предназначенную для исполнения анализируемого кода; модуль контроля, предназначенный для модификации кода виртуальной машины, отслеживания исключений в виртуальной машине, сбора информации о контексте исключения, отправки информации о контексте исключения модулю анализа и остановки работы виртуальной машины по указанию модуля анализа; модуль анализа, предназначенный для анализа информации о контексте исключения, полученной от модуля контроля на наличие угрозы и обнаружения угроза по результатам анализа.

В частном случае реализации системы модуль контроля используется для сбора статистической информации о выявленных угрозах.

В другом частном случае реализации системы наполнение баз осуществляется на основании собранной статистики о выявленных угрозах.

Еще в одном частном случае реализации системы анализ информации о контексте исключения осуществляется путем сравнения с внешней обновляемой базой шаблонов.

В другом частном случае реализации системы модификация виртуальной машины осуществляется путем перегрузки методов класса.

Краткое описание чертежей

Сопровождающие чертежи включены для обеспечения дополнительного понимания изобретения и составляют часть этого описания, показывают варианты осуществления изобретения и совместно с описанием служат для объяснения принципов изобретения.

Заявленное изобретение поясняется следующими чертежами.

Фиг.1 показывает структурную схему способа обнаружения угроз в коде, исполняемом виртуальной машиной.

Фиг.2 показывает пример системы обнаружения угроз в коде, исполняемом виртуальной машиной.

Фиг.3 показывает пример реализации частного случая системы обнаружения угроз в коде, исполняемом виртуальной машиной, которым является модификация кода Java Virtual Machine (JVM).

Фиг.4 показывает пример компьютерной системы общего назначения.

Хотя изобретение может иметь различные модификации и альтернативные формы, характерные признаки, показанные в качестве примера на чертежах, будут описаны подробно. Следует понимать, однако, что цель описания заключается не в ограничении изобретения конкретным его воплощением. Наоборот, целью описания является охват всех изменений, модификаций, входящих в рамки данного изобретения, как это определено приложенной формуле.

Описание изобретения

Объекты и признаки настоящего изобретения, способы для достижения этих объектов и признаков станут очевидными посредством отсылки к примерным вариантам осуществления. Однако настоящее изобретение не ограничивается примерными вариантами осуществления, раскрытыми ниже, оно может воплощаться в различных видах. Приведенное описание предназначено для помощи специалисту в области техники для исчерпывающего понимания изобретения, которое определяется только в объеме приложенной формулы.

Для обнаружения вредоносного кода и блокирования его исполнения виртуальной машиной необходимо осуществлять контроль над самой виртуальной машиной и кодом, который она интерпретирует. Один из способов, позволяющих это сделать, - модификация кода самой виртуальной машины. На Фиг.1 изображен алгоритм, который позволяет обнаруживать вредоносный код, исполняемый виртуальной машиной. На этапе 101 осуществляется модификация кода виртуальной машины. Данное изменение позволяет контролировать исполнение кода виртуальной машиной, отслеживать события виртуальной машины, останавливать виртуальную машину, запускать и т.д. Далее на этапе 102 отслеживаются исключения виртуальной машины. События проверяются на этапе 103, если событие, вызванное виртуальной машиной, является исключением, то на этапе 104 работа виртуальной машины будет приостановлена. Под исключениями здесь и далее понимаются критические события, которые могут вызвать нарушение правил, установленных политикой безопасности. Пока виртуальная машина остановлена, собирается информация о контексте исключения 105, а затем на этапе 106 анализируется. Под контекстом понимается информация, описывающая условия возникновения исключения (как и чем вызвано, что предшествовало возникновению критического события и т.д.). Анализ контекста исключения происходит путем сравнения информации из контекста исключения, полученной на этапе 105, с шаблоном (например, стек вызовов, предшествовавших исключению, со стеком вызовов, перечисленных в шаблоне). Анализ производится с целью выявления угрозы в коде, вызвавшем исключение. Если код содержит угрозу 107, исполнение кода виртуальной машиной будет завершено 108, если код безопасен, виртуальной машине будет разрешено продолжить работу, и тогда на этапе 109 виртуальная машина снова будет запущена.

На Фиг.2 изображен частный случай реализации предложенного алгоритма. В код виртуальной машины 203 внедряется код модуля контроля 201, который отслеживает исключения и при их наступлении собирает информацию о контексте исключения, после чего передает собранную информацию модулю анализа 202. Модуль анализа производит сравнение полученного контекста с шаблонами, которые содержатся в постоянно обновляемой базе 204. На основании сравнения модуль анализа 202 делает вывод о безопасности кода, вызвавшего исключение, и сообщает о принятом решении модулю контроля 201. Модуль контроля 201 в зависимости от решения модуля анализа 202 разрешает виртуальной машине продолжить исполнение кода либо завершает ее работу.

На Фиг.3 показана схема реализации частного случая метода модификации кода JVM 302 путем внедрения кода модуля контроля 201 в адресное пространство виртуальной машины с целью обнаружения угроз. Внедрение кода осуществляет модуль управления 303, который постоянно загружен в системе и отслеживает запуск виртуальной машины. При старте JVM в системе модуль управления 303 модифицирует код виртуальной машины. Модуль контроля 201 является расширением уже существующей встроенной системы безопасности 301, на недостатки которой указывалось выше, и является надстройкой над ней. Модификация кода JVM заключается в перегрузке ряда методов класса SecurityManager. Модуль контроля 201 отслеживает исключения, характерные для вредоносного кода (доступ к файловой системе, работа с сетью и т.д.) и, в случае возникновения такого исключения, передает контекст исключения модулю анализа 202 через модуль управления 303. Модулем анализа 202 принимается решение о безопасности поведения кода, вызвавшего исключение, на основании анализа данных, полученных от модуля контроля 201, и в том случае, если поведение признается вредоносным, модуль управления дает команду модулю контроля 201 завершить исполнение кода. Модуль анализа 202 для сравнения использует шаблоны, содержащиеся в постоянно обновляемой базе 204.

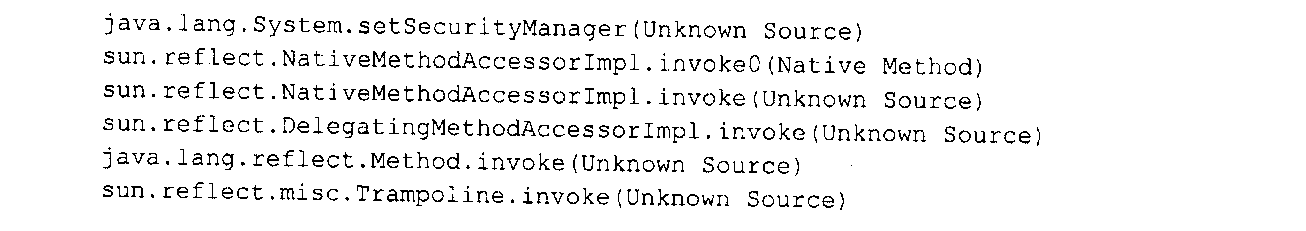

В частном случае реализации данного изобретения, вышеописанная система может использоваться для обнаружения эксплоитов, например, использующих уязвимость CVE-2011-3544. Данная уязвимость основана на ошибке в классе sun.org.mozilla.javascript.internal.NativeError. Эксплуатация данной уязвимости позволяет злоумышленнику исполнять произвольный код на удаленной машине. Для обнаружения вредоносного кода, эксплуатирующего данную уязвимость, код JVM модифицируется путем перегрузки методов checkPermission и checkExec класса Java. lang. SecurityManager. Модуль контроля 201 будет отслеживать исключение, характерное для кода, использующего данную уязвимость, например попытку отключения «песочницы» (событие setSecurityManager). При наступлении такого события исполнение кода виртуальной машиной будет остановлено, и модулем контроля 201 будет собрана информация о контексте исключения, в том числе стек вызовов текущего потока, пример которого представлен ниже:

Вся собранная информация, передается в модуль анализа 202, в котором содержится правило для анализа кадра стека на обнаружение в нем угрозы, использующей уязвимость CVE-2011-3544. На вход модуля анализа подается кадр стека, который проверяется на наличие в нем вызова методов, характерных для вышеописанной угрозы. А именно, методов Java. lang. System. setSecurityManager И sun.org.mozilla.javascript.internal.NativeError.toString. Если кадр содержит эти методы, исполняемый код признается вредоносным, и модуль управления 303 передает команду модулю контроля на остановку работы виртуальной машины.

В еще одном частном случае система анализа для проверки может не использовать обновляемую базу, а осуществлять обнаружение на основе жестко заданных шаблонов.

В другом частном случае модификация виртуальной машины может осуществляться прежде, чем виртуальная машина будет загружена в память (например, на диске).

Кроме того, в частном случае реализации настоящего изобретения модуль контроля 201 может использоваться для сбора статистической информации о выявленных угрозах, на основе этой информации будет происходить наполнение базы 204.

Фиг.4 представляет пример компьютерной системы общего назначения, персональный компьютер или сервер 20, содержащий центральный процессор 21, системную память 22 и системную шину 23, которая содержит разные системные компоненты, в том числе память, связанную с центральным процессором 21. Системная шина 23 реализована, как любая известная из уровня техники шинная структура, содержащая в свою очередь память шины или контроллер памяти шины, периферийную шину и локальную шину, которая способна взаимодействовать с любой другой шинной архитектурой. Системная память содержит постоянное запоминающее устройство (ПЗУ) 24, память с произвольным доступом (ОЗУ) 25. Основная система ввода/вывода (BIOS) 26 содержит основные процедуры, которые обеспечивают передачу информации между элементами персонального компьютера 20, например, в момент загрузки операционной системы с использованием ПЗУ 24.

Персональный компьютер 20, в свою очередь, содержит жесткий диск 27 для чтения и записи данных, привод магнитных дисков 28 для чтения и записи на сменные магнитные диски 29 и оптический привод 30 для чтения и записи на сменные оптические диски 31, такие как CD-ROM, DVD-ROM и иные оптические носители информации. Жесткий диск 27, привод магнитных дисков 28, оптический привод 30 соединены с системной шиной 23 через интерфейс жесткого диска 32, интерфейс магнитных дисков 33 и интерфейс оптического привода 34 соответственно. Приводы и соответствующие компьютерные носители информации представляют собой энергонезависимые средства хранения компьютерных инструкций, структур данных, программных модулей и прочих данных персонального компьютера 20.

Настоящее описание раскрывает реализацию системы, которая использует жесткий диск 27, сменный магнитный диск 29 и сменный оптический диск 31, но следует понимать, что возможно применение иных типов компьютерных носителей информации 56, которые способны хранить данные в доступной для чтения компьютером форме (твердотельные накопители, флеш карты памяти, цифровые диски, память с произвольным доступом (ОЗУ) и т.п.), которые подключены к системной шине 23 через контроллер 55.

Компьютер 20 имеет файловую систему 36, где хранится записанная операционная система 35, а также дополнительные программные приложения 37, другие программные модули 38 и данные программ 39. Пользователь имеет возможность вводить команды и информацию в персональный компьютер 20 посредством устройств ввода (клавиатуры 40, манипулятора «мышь» 42). Могут использоваться другие устройства ввода (не отображены): микрофон, джойстик, игровая консоль, сканнер и т.п. Подобные устройства ввода по своему обычаю подключают к компьютерной системе 20 через последовательный порт 46, который в свою очередь подсоединен к системной шине, но могут быть подключены иным способом, например, при помощи параллельного порта, игрового порта или универсальной последовательной шины (USB). Монитор 47 или иной тип устройства отображения также подсоединен к системной шине 23 через интерфейс, такой как видеоадаптер 48. В дополнение к монитору 47, персональный компьютер может быть оснащен другими периферийными устройствами вывода (не отображены), например колонками, принтером и т.п.

Персональный компьютер 20 способен работать в сетевом окружении, при этом используется сетевое соединение с другим или несколькими удаленными компьютерами 49. Удаленный компьютер (или компьютеры) 49 являются такими же персональными компьютерами или серверами, которые имеют большинство или все упомянутые элементы, отмеченные ранее при описании сущности персонального компьютера 20, представленного на Фиг.4. В вычислительной сети могут присутствовать также и другие устройства, например маршрутизаторы, сетевые станции, пиринговые устройства или иные сетевые узлы.

Сетевые соединения могут образовывать локальную вычислительную сеть (LAN) 50 и глобальную вычислительную сеть (WAN). Такие сети применяются в корпоративных компьютерных сетях, внутренних сетях компаний и, как правило, имеют доступ к сети Интернет. В LAN- или WAN-сетях персональный компьютер 20 подключен к локальной сети 50 через сетевой адаптер или сетевой интерфейс 51. При использовании сетей персональный компьютер 20 может использовать модем 54 или иные средства обеспечения связи с глобальной вычислительной сетью, такой как Интернет. Модем 54, который является внутренним или внешним устройством, подключен к системной шине 23 посредством последовательного порта 46. Следует уточнить, что сетевые соединения являются лишь примерными и не обязаны отображать точную конфигурацию сети, т.е. в действительности существуют иные способы установления соединения техническими средствами связи одного компьютера с другим.

В заключение следует отметить, что приведенные в описании сведения являются примерами, которые не ограничивают объем настоящего изобретения, определенного формулой. Специалисту в данной области становится понятным, что могут существовать и другие варианты осуществления настоящего изобретения, согласующиеся с сущностью и объемом настоящего изобретения.

Claims (9)

1. Способ обнаружения угроз в коде, исполняемом виртуальной машиной, в котором:

а) модифицируют код виртуальной машины для

- отслеживания исключений внутри виртуальной машины;

- управления виртуальной машиной;

б) отслеживают исключения внутри виртуальной машины;

в) останавливают виртуальную машину при наступлении исключения;

г) получают информацию о контексте исключения, содержащего данные о событиях виртуальной машины, приведших к этому исключению;

д) анализируют контекст исключения на наличие поведения, характерного для угрозы;

е) обнаруживают угрозу на основании анализа.

а) модифицируют код виртуальной машины для

- отслеживания исключений внутри виртуальной машины;

- управления виртуальной машиной;

б) отслеживают исключения внутри виртуальной машины;

в) останавливают виртуальную машину при наступлении исключения;

г) получают информацию о контексте исключения, содержащего данные о событиях виртуальной машины, приведших к этому исключению;

д) анализируют контекст исключения на наличие поведения, характерного для угрозы;

е) обнаруживают угрозу на основании анализа.

2. Способ по п.1, в котором к исключениям внутри виртуальной машины относятся критические события, которые могут вызвать нарушение правил, установленных политикой безопасности

3. Способ по п.1, в котором модификацию кода используют для сбора статистической информации о выявленных угрозах.

4. Способ по п.1, в котором модификация кода виртуальной машины осуществляется путем перегрузки методов класса.

5. Система обнаружения угроз в коде, исполняемом виртуальной машиной, содержит:

а) виртуальную машину, модифицированную модулем контроля, предназначенную для исполнения анализируемого кода;

б) модуль контроля, предназначенный для

- модификации кода виртуальной машины;

- отслеживания исключений в виртуальной машине;

- сбора информации о контексте исключения;

- отправки информации о контексте исключения модулю анализа;

- остановки работы виртуальной машины по указанию модуля анализа;

в) модуль анализа, предназначенный для

- анализа информации о контексте исключения, полученной от модуля контроля на наличие угрозы;

- обнаружения угрозы по результатам анализа.

а) виртуальную машину, модифицированную модулем контроля, предназначенную для исполнения анализируемого кода;

б) модуль контроля, предназначенный для

- модификации кода виртуальной машины;

- отслеживания исключений в виртуальной машине;

- сбора информации о контексте исключения;

- отправки информации о контексте исключения модулю анализа;

- остановки работы виртуальной машины по указанию модуля анализа;

в) модуль анализа, предназначенный для

- анализа информации о контексте исключения, полученной от модуля контроля на наличие угрозы;

- обнаружения угрозы по результатам анализа.

6. Система по п.5, в которой модуль контроля дополнительно используется для сбора статистической информации о выявленных угрозах.

7. Система по п.6, в которой наполнение баз осуществляется на основании собранной статистической информации о выявленных угрозах.

8. Система по п.5, в которой анализ информации о контексте исключения осуществляется путем сравнения информации о контексте с внешней обновляемой базой шаблонов.

9. Система по п.5, в которой модификация виртуальной машины осуществляется путем перегрузки методов класса.

Priority Applications (5)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| RU2012156443/08A RU2522019C1 (ru) | 2012-12-25 | 2012-12-25 | Система и способ обнаружения угроз в коде, исполняемом виртуальной машиной |

| US13/767,391 US8713631B1 (en) | 2012-12-25 | 2013-02-14 | System and method for detecting malicious code executed by virtual machine |

| FR1354230A FR3000249B3 (fr) | 2012-12-25 | 2013-05-10 | Systeme et procede de detection d'un code malveillant execute par une machine virtuelle |

| DE201320102179 DE202013102179U1 (de) | 2012-12-25 | 2013-05-17 | System zu detektieren von durch eine virtuelle Maschine ausgeführtem Schadcode |

| CN201310642107.1A CN103593608B (zh) | 2012-12-25 | 2013-12-03 | 用于检测由虚拟机所执行的恶意代码的系统和方法 |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| RU2012156443/08A RU2522019C1 (ru) | 2012-12-25 | 2012-12-25 | Система и способ обнаружения угроз в коде, исполняемом виртуальной машиной |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| RU2012156443A RU2012156443A (ru) | 2014-06-27 |

| RU2522019C1 true RU2522019C1 (ru) | 2014-07-10 |

Family

ID=49112613

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| RU2012156443/08A RU2522019C1 (ru) | 2012-12-25 | 2012-12-25 | Система и способ обнаружения угроз в коде, исполняемом виртуальной машиной |

Country Status (5)

| Country | Link |

|---|---|

| US (1) | US8713631B1 (ru) |

| CN (1) | CN103593608B (ru) |

| DE (1) | DE202013102179U1 (ru) |

| FR (1) | FR3000249B3 (ru) |

| RU (1) | RU2522019C1 (ru) |

Cited By (24)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| RU2680736C1 (ru) * | 2018-01-17 | 2019-02-26 | Общество с ограниченной ответственностью "Группа АйБи ТДС" | Сервер и способ для определения вредоносных файлов в сетевом трафике |

| RU2686552C2 (ru) * | 2014-08-18 | 2019-04-29 | БИТДЕФЕНДЕР АйПиАр МЕНЕДЖМЕНТ ЛТД | Системы и способы предоставления результата текущей команды процессора при выходе из виртуальной машины |

| US10430588B2 (en) | 2016-07-06 | 2019-10-01 | Trust Ltd. | Method of and system for analysis of interaction patterns of malware with control centers for detection of cyber attack |

| US10581880B2 (en) | 2016-09-19 | 2020-03-03 | Group-Ib Tds Ltd. | System and method for generating rules for attack detection feedback system |

| US10721251B2 (en) | 2016-08-03 | 2020-07-21 | Group Ib, Ltd | Method and system for detecting remote access during activity on the pages of a web resource |

| US10721271B2 (en) | 2016-12-29 | 2020-07-21 | Trust Ltd. | System and method for detecting phishing web pages |

| US10762352B2 (en) | 2018-01-17 | 2020-09-01 | Group Ib, Ltd | Method and system for the automatic identification of fuzzy copies of video content |

| US10778719B2 (en) | 2016-12-29 | 2020-09-15 | Trust Ltd. | System and method for gathering information to detect phishing activity |

| US10958684B2 (en) | 2018-01-17 | 2021-03-23 | Group Ib, Ltd | Method and computer device for identifying malicious web resources |

| US11005779B2 (en) | 2018-02-13 | 2021-05-11 | Trust Ltd. | Method of and server for detecting associated web resources |

| RU2750554C2 (ru) * | 2016-01-24 | 2021-06-29 | Сайед Камран ХАСАН | Система компьютерной безопасности, основанная на искусственном интеллекте |

| US11151581B2 (en) | 2020-03-04 | 2021-10-19 | Group-Ib Global Private Limited | System and method for brand protection based on search results |

| US11153351B2 (en) | 2018-12-17 | 2021-10-19 | Trust Ltd. | Method and computing device for identifying suspicious users in message exchange systems |

| US11250129B2 (en) | 2019-12-05 | 2022-02-15 | Group IB TDS, Ltd | Method and system for determining affiliation of software to software families |

| US11356470B2 (en) | 2019-12-19 | 2022-06-07 | Group IB TDS, Ltd | Method and system for determining network vulnerabilities |

| RU2778630C1 (ru) * | 2018-12-10 | 2022-08-22 | БИТДЕФЕНДЕР АйПиАр МЕНЕДЖМЕНТ ЛТД | Системы и способы детектирования поведенческих угроз |

| US11431749B2 (en) | 2018-12-28 | 2022-08-30 | Trust Ltd. | Method and computing device for generating indication of malicious web resources |

| US11451580B2 (en) | 2018-01-17 | 2022-09-20 | Trust Ltd. | Method and system of decentralized malware identification |

| US11503044B2 (en) | 2018-01-17 | 2022-11-15 | Group IB TDS, Ltd | Method computing device for detecting malicious domain names in network traffic |

| US11526608B2 (en) | 2019-12-05 | 2022-12-13 | Group IB TDS, Ltd | Method and system for determining affiliation of software to software families |

| US11755700B2 (en) | 2017-11-21 | 2023-09-12 | Group Ib, Ltd | Method for classifying user action sequence |

| US11847223B2 (en) | 2020-08-06 | 2023-12-19 | Group IB TDS, Ltd | Method and system for generating a list of indicators of compromise |

| US11934498B2 (en) | 2019-02-27 | 2024-03-19 | Group Ib, Ltd | Method and system of user identification |

| US11947572B2 (en) | 2021-03-29 | 2024-04-02 | Group IB TDS, Ltd | Method and system for clustering executable files |

Families Citing this family (186)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US9106694B2 (en) | 2004-04-01 | 2015-08-11 | Fireeye, Inc. | Electronic message analysis for malware detection |

| US8881282B1 (en) | 2004-04-01 | 2014-11-04 | Fireeye, Inc. | Systems and methods for malware attack detection and identification |

| US8566946B1 (en) | 2006-04-20 | 2013-10-22 | Fireeye, Inc. | Malware containment on connection |

| US8898788B1 (en) | 2004-04-01 | 2014-11-25 | Fireeye, Inc. | Systems and methods for malware attack prevention |

| US8584239B2 (en) | 2004-04-01 | 2013-11-12 | Fireeye, Inc. | Virtual machine with dynamic data flow analysis |

| US8528086B1 (en) | 2004-04-01 | 2013-09-03 | Fireeye, Inc. | System and method of detecting computer worms |

| US8549638B2 (en) | 2004-06-14 | 2013-10-01 | Fireeye, Inc. | System and method of containing computer worms |

| US8793787B2 (en) | 2004-04-01 | 2014-07-29 | Fireeye, Inc. | Detecting malicious network content using virtual environment components |

| US8171553B2 (en) | 2004-04-01 | 2012-05-01 | Fireeye, Inc. | Heuristic based capture with replay to virtual machine |

| US7587537B1 (en) | 2007-11-30 | 2009-09-08 | Altera Corporation | Serializer-deserializer circuits formed from input-output circuit registers |

| US8997219B2 (en) | 2008-11-03 | 2015-03-31 | Fireeye, Inc. | Systems and methods for detecting malicious PDF network content |

| US8832829B2 (en) | 2009-09-30 | 2014-09-09 | Fireeye, Inc. | Network-based binary file extraction and analysis for malware detection |

| US10572665B2 (en) | 2012-12-28 | 2020-02-25 | Fireeye, Inc. | System and method to create a number of breakpoints in a virtual machine via virtual machine trapping events |

| US8990944B1 (en) | 2013-02-23 | 2015-03-24 | Fireeye, Inc. | Systems and methods for automatically detecting backdoors |

| US9159035B1 (en) | 2013-02-23 | 2015-10-13 | Fireeye, Inc. | Framework for computer application analysis of sensitive information tracking |

| US9009822B1 (en) * | 2013-02-23 | 2015-04-14 | Fireeye, Inc. | Framework for multi-phase analysis of mobile applications |

| US9195829B1 (en) | 2013-02-23 | 2015-11-24 | Fireeye, Inc. | User interface with real-time visual playback along with synchronous textual analysis log display and event/time index for anomalous behavior detection in applications |

| US9367681B1 (en) | 2013-02-23 | 2016-06-14 | Fireeye, Inc. | Framework for efficient security coverage of mobile software applications using symbolic execution to reach regions of interest within an application |

| US9009823B1 (en) | 2013-02-23 | 2015-04-14 | Fireeye, Inc. | Framework for efficient security coverage of mobile software applications installed on mobile devices |

| US9176843B1 (en) | 2013-02-23 | 2015-11-03 | Fireeye, Inc. | Framework for efficient security coverage of mobile software applications |

| US9104867B1 (en) | 2013-03-13 | 2015-08-11 | Fireeye, Inc. | Malicious content analysis using simulated user interaction without user involvement |

| US9355247B1 (en) | 2013-03-13 | 2016-05-31 | Fireeye, Inc. | File extraction from memory dump for malicious content analysis |

| US9626509B1 (en) | 2013-03-13 | 2017-04-18 | Fireeye, Inc. | Malicious content analysis with multi-version application support within single operating environment |

| US9430646B1 (en) | 2013-03-14 | 2016-08-30 | Fireeye, Inc. | Distributed systems and methods for automatically detecting unknown bots and botnets |

| US9311479B1 (en) | 2013-03-14 | 2016-04-12 | Fireeye, Inc. | Correlation and consolidation of analytic data for holistic view of a malware attack |

| US20140283038A1 (en) | 2013-03-15 | 2014-09-18 | Shape Security Inc. | Safe Intelligent Content Modification |

| US10713358B2 (en) | 2013-03-15 | 2020-07-14 | Fireeye, Inc. | System and method to extract and utilize disassembly features to classify software intent |

| US8869281B2 (en) | 2013-03-15 | 2014-10-21 | Shape Security, Inc. | Protecting against the introduction of alien content |

| US9225737B2 (en) | 2013-03-15 | 2015-12-29 | Shape Security, Inc. | Detecting the introduction of alien content |

| US9413781B2 (en) | 2013-03-15 | 2016-08-09 | Fireeye, Inc. | System and method employing structured intelligence to verify and contain threats at endpoints |

| US9298911B2 (en) * | 2013-03-15 | 2016-03-29 | Intel Corporation | Method, apparatus, system, and computer readable medium for providing apparatus security |

| US9338143B2 (en) | 2013-03-15 | 2016-05-10 | Shape Security, Inc. | Stateless web content anti-automation |

| US9495180B2 (en) | 2013-05-10 | 2016-11-15 | Fireeye, Inc. | Optimized resource allocation for virtual machines within a malware content detection system |

| US9635039B1 (en) | 2013-05-13 | 2017-04-25 | Fireeye, Inc. | Classifying sets of malicious indicators for detecting command and control communications associated with malware |

| US9088541B2 (en) * | 2013-05-31 | 2015-07-21 | Catbird Networks, Inc. | Systems and methods for dynamic network security control and configuration |

| US10133863B2 (en) | 2013-06-24 | 2018-11-20 | Fireeye, Inc. | Zero-day discovery system |

| US9300686B2 (en) | 2013-06-28 | 2016-03-29 | Fireeye, Inc. | System and method for detecting malicious links in electronic messages |

| US8943592B1 (en) * | 2013-07-15 | 2015-01-27 | Eset, Spol. S.R.O. | Methods of detection of software exploitation |

| US10515214B1 (en) | 2013-09-30 | 2019-12-24 | Fireeye, Inc. | System and method for classifying malware within content created during analysis of a specimen |

| US9294501B2 (en) | 2013-09-30 | 2016-03-22 | Fireeye, Inc. | Fuzzy hash of behavioral results |

| US9736179B2 (en) | 2013-09-30 | 2017-08-15 | Fireeye, Inc. | System, apparatus and method for using malware analysis results to drive adaptive instrumentation of virtual machines to improve exploit detection |

| US9628507B2 (en) | 2013-09-30 | 2017-04-18 | Fireeye, Inc. | Advanced persistent threat (APT) detection center |

| US9690936B1 (en) | 2013-09-30 | 2017-06-27 | Fireeye, Inc. | Multistage system and method for analyzing obfuscated content for malware |

| US9171160B2 (en) | 2013-09-30 | 2015-10-27 | Fireeye, Inc. | Dynamically adaptive framework and method for classifying malware using intelligent static, emulation, and dynamic analyses |

| US9921978B1 (en) | 2013-11-08 | 2018-03-20 | Fireeye, Inc. | System and method for enhanced security of storage devices |

| US9223964B2 (en) * | 2013-12-05 | 2015-12-29 | Mcafee, Inc. | Detecting JAVA sandbox escaping attacks based on JAVA bytecode instrumentation and JAVA method hooking |

| US9747446B1 (en) | 2013-12-26 | 2017-08-29 | Fireeye, Inc. | System and method for run-time object classification |

| US9756074B2 (en) | 2013-12-26 | 2017-09-05 | Fireeye, Inc. | System and method for IPS and VM-based detection of suspicious objects |

| US9817638B2 (en) * | 2013-12-27 | 2017-11-14 | Symantec Corporation | Systems and methods for injecting code into an application |

| US9740857B2 (en) | 2014-01-16 | 2017-08-22 | Fireeye, Inc. | Threat-aware microvisor |

| US8954583B1 (en) | 2014-01-20 | 2015-02-10 | Shape Security, Inc. | Intercepting and supervising calls to transformed operations and objects |

| US8893294B1 (en) | 2014-01-21 | 2014-11-18 | Shape Security, Inc. | Flexible caching |

| US9225729B1 (en) | 2014-01-21 | 2015-12-29 | Shape Security, Inc. | Blind hash compression |

| DE102014201592A1 (de) | 2014-01-29 | 2015-07-30 | Siemens Aktiengesellschaft | Verfahren und Vorrichtungen zum Erkennen von autonomer, selbstpropagierender Software |

| US9262635B2 (en) | 2014-02-05 | 2016-02-16 | Fireeye, Inc. | Detection efficacy of virtual machine-based analysis with application specific events |

| US9241010B1 (en) | 2014-03-20 | 2016-01-19 | Fireeye, Inc. | System and method for network behavior detection |

| US10242185B1 (en) | 2014-03-21 | 2019-03-26 | Fireeye, Inc. | Dynamic guest image creation and rollback |

| US9721092B2 (en) * | 2014-03-27 | 2017-08-01 | International Busines Machines Corporation | Monitoring an application in a process virtual machine |

| US9591015B1 (en) | 2014-03-28 | 2017-03-07 | Fireeye, Inc. | System and method for offloading packet processing and static analysis operations |

| US9432389B1 (en) | 2014-03-31 | 2016-08-30 | Fireeye, Inc. | System, apparatus and method for detecting a malicious attack based on static analysis of a multi-flow object |

| US9223972B1 (en) | 2014-03-31 | 2015-12-29 | Fireeye, Inc. | Dynamically remote tuning of a malware content detection system |

| US8997226B1 (en) * | 2014-04-17 | 2015-03-31 | Shape Security, Inc. | Detection of client-side malware activity |

| US9973531B1 (en) | 2014-06-06 | 2018-05-15 | Fireeye, Inc. | Shellcode detection |

| US9438623B1 (en) | 2014-06-06 | 2016-09-06 | Fireeye, Inc. | Computer exploit detection using heap spray pattern matching |

| US9594912B1 (en) | 2014-06-06 | 2017-03-14 | Fireeye, Inc. | Return-oriented programming detection |

| US10084813B2 (en) | 2014-06-24 | 2018-09-25 | Fireeye, Inc. | Intrusion prevention and remedy system |

| US10805340B1 (en) | 2014-06-26 | 2020-10-13 | Fireeye, Inc. | Infection vector and malware tracking with an interactive user display |

| US9398028B1 (en) | 2014-06-26 | 2016-07-19 | Fireeye, Inc. | System, device and method for detecting a malicious attack based on communcations between remotely hosted virtual machines and malicious web servers |

| US10089216B2 (en) | 2014-06-30 | 2018-10-02 | Shape Security, Inc. | Automatically determining whether a page of a web site is broken despite elements on the page that may change |

| US10002252B2 (en) | 2014-07-01 | 2018-06-19 | Fireeye, Inc. | Verification of trusted threat-aware microvisor |

| US9075990B1 (en) | 2014-07-01 | 2015-07-07 | Shape Security, Inc. | Reliable selection of security countermeasures |

| US9356945B2 (en) * | 2014-07-17 | 2016-05-31 | Check Point Advanced Threat Prevention Ltd | Automatic content inspection system for exploit detection |

| US9363280B1 (en) | 2014-08-22 | 2016-06-07 | Fireeye, Inc. | System and method of detecting delivery of malware using cross-customer data |

| US10671726B1 (en) | 2014-09-22 | 2020-06-02 | Fireeye Inc. | System and method for malware analysis using thread-level event monitoring |

| US10027689B1 (en) | 2014-09-29 | 2018-07-17 | Fireeye, Inc. | Interactive infection visualization for improved exploit detection and signature generation for malware and malware families |

| US9773112B1 (en) | 2014-09-29 | 2017-09-26 | Fireeye, Inc. | Exploit detection of malware and malware families |

| US9690933B1 (en) | 2014-12-22 | 2017-06-27 | Fireeye, Inc. | Framework for classifying an object as malicious with machine learning for deploying updated predictive models |

| US9934380B2 (en) * | 2014-12-23 | 2018-04-03 | Mcafee, Llc | Execution profiling detection of malicious objects |

| US10075455B2 (en) | 2014-12-26 | 2018-09-11 | Fireeye, Inc. | Zero-day rotating guest image profile |

| US9934376B1 (en) | 2014-12-29 | 2018-04-03 | Fireeye, Inc. | Malware detection appliance architecture |

| WO2016107753A1 (en) | 2014-12-30 | 2016-07-07 | British Telecommunications Public Limited Company | Malware detection in migrated virtual machines |

| US9838417B1 (en) | 2014-12-30 | 2017-12-05 | Fireeye, Inc. | Intelligent context aware user interaction for malware detection |

| US11586733B2 (en) | 2014-12-30 | 2023-02-21 | British Telecommunications Public Limited Company | Malware detection |

| CN104461832B (zh) * | 2015-01-07 | 2017-09-12 | 浪潮(北京)电子信息产业有限公司 | 一种监控应用服务器资源的方法及装置 |

| US9690606B1 (en) | 2015-03-25 | 2017-06-27 | Fireeye, Inc. | Selective system call monitoring |

| US10148693B2 (en) | 2015-03-25 | 2018-12-04 | Fireeye, Inc. | Exploit detection system |

| US9438613B1 (en) | 2015-03-30 | 2016-09-06 | Fireeye, Inc. | Dynamic content activation for automated analysis of embedded objects |

| US10417031B2 (en) | 2015-03-31 | 2019-09-17 | Fireeye, Inc. | Selective virtualization for security threat detection |

| US9483644B1 (en) | 2015-03-31 | 2016-11-01 | Fireeye, Inc. | Methods for detecting file altering malware in VM based analysis |

| US10474813B1 (en) | 2015-03-31 | 2019-11-12 | Fireeye, Inc. | Code injection technique for remediation at an endpoint of a network |

| US9654485B1 (en) | 2015-04-13 | 2017-05-16 | Fireeye, Inc. | Analytics-based security monitoring system and method |

| US9594904B1 (en) | 2015-04-23 | 2017-03-14 | Fireeye, Inc. | Detecting malware based on reflection |

| US9986058B2 (en) | 2015-05-21 | 2018-05-29 | Shape Security, Inc. | Security systems for mitigating attacks from a headless browser executing on a client computer |

| US10642753B1 (en) | 2015-06-30 | 2020-05-05 | Fireeye, Inc. | System and method for protecting a software component running in virtual machine using a virtualization layer |

| US10726127B1 (en) | 2015-06-30 | 2020-07-28 | Fireeye, Inc. | System and method for protecting a software component running in a virtual machine through virtual interrupts by the virtualization layer |

| US11113086B1 (en) | 2015-06-30 | 2021-09-07 | Fireeye, Inc. | Virtual system and method for securing external network connectivity |

| US10454950B1 (en) | 2015-06-30 | 2019-10-22 | Fireeye, Inc. | Centralized aggregation technique for detecting lateral movement of stealthy cyber-attacks |

| WO2017007705A1 (en) | 2015-07-06 | 2017-01-12 | Shape Security, Inc. | Asymmetrical challenges for web security |

| US10230718B2 (en) | 2015-07-07 | 2019-03-12 | Shape Security, Inc. | Split serving of computer code |

| US10715542B1 (en) | 2015-08-14 | 2020-07-14 | Fireeye, Inc. | Mobile application risk analysis |

| US10176321B2 (en) | 2015-09-22 | 2019-01-08 | Fireeye, Inc. | Leveraging behavior-based rules for malware family classification |

| US10033747B1 (en) | 2015-09-29 | 2018-07-24 | Fireeye, Inc. | System and method for detecting interpreter-based exploit attacks |

| US9825989B1 (en) | 2015-09-30 | 2017-11-21 | Fireeye, Inc. | Cyber attack early warning system |

| US10817606B1 (en) | 2015-09-30 | 2020-10-27 | Fireeye, Inc. | Detecting delayed activation malware using a run-time monitoring agent and time-dilation logic |

| US10706149B1 (en) | 2015-09-30 | 2020-07-07 | Fireeye, Inc. | Detecting delayed activation malware using a primary controller and plural time controllers |

| US9825976B1 (en) | 2015-09-30 | 2017-11-21 | Fireeye, Inc. | Detection and classification of exploit kits |

| US10210329B1 (en) | 2015-09-30 | 2019-02-19 | Fireeye, Inc. | Method to detect application execution hijacking using memory protection |

| US10601865B1 (en) | 2015-09-30 | 2020-03-24 | Fireeye, Inc. | Detection of credential spearphishing attacks using email analysis |

| US10375026B2 (en) | 2015-10-28 | 2019-08-06 | Shape Security, Inc. | Web transaction status tracking |

| US9817971B2 (en) * | 2015-10-29 | 2017-11-14 | International Business Machines Corporation | Using call stack snapshots to detect anomalous computer behavior |

| US10284575B2 (en) | 2015-11-10 | 2019-05-07 | Fireeye, Inc. | Launcher for setting analysis environment variations for malware detection |

| US10846117B1 (en) | 2015-12-10 | 2020-11-24 | Fireeye, Inc. | Technique for establishing secure communication between host and guest processes of a virtualization architecture |

| US10447728B1 (en) | 2015-12-10 | 2019-10-15 | Fireeye, Inc. | Technique for protecting guest processes using a layered virtualization architecture |

| US10108446B1 (en) | 2015-12-11 | 2018-10-23 | Fireeye, Inc. | Late load technique for deploying a virtualization layer underneath a running operating system |

| WO2017108575A1 (en) | 2015-12-24 | 2017-06-29 | British Telecommunications Public Limited Company | Malicious software identification |

| WO2017109129A1 (en) * | 2015-12-24 | 2017-06-29 | British Telecommunications Public Limited Company | Software security |

| WO2017109128A1 (en) * | 2015-12-24 | 2017-06-29 | British Telecommunications Public Limited Company | Detecting malicious software |

| US10050998B1 (en) | 2015-12-30 | 2018-08-14 | Fireeye, Inc. | Malicious message analysis system |

| US10565378B1 (en) | 2015-12-30 | 2020-02-18 | Fireeye, Inc. | Exploit of privilege detection framework |

| US10621338B1 (en) | 2015-12-30 | 2020-04-14 | Fireeye, Inc. | Method to detect forgery and exploits using last branch recording registers |

| US10133866B1 (en) | 2015-12-30 | 2018-11-20 | Fireeye, Inc. | System and method for triggering analysis of an object for malware in response to modification of that object |

| US9824216B1 (en) | 2015-12-31 | 2017-11-21 | Fireeye, Inc. | Susceptible environment detection system |

| US11552986B1 (en) | 2015-12-31 | 2023-01-10 | Fireeye Security Holdings Us Llc | Cyber-security framework for application of virtual features |

| US10581874B1 (en) | 2015-12-31 | 2020-03-03 | Fireeye, Inc. | Malware detection system with contextual analysis |

| US10009380B2 (en) | 2016-01-08 | 2018-06-26 | Secureworks Corp. | Systems and methods for security configuration |

| US10116625B2 (en) * | 2016-01-08 | 2018-10-30 | Secureworks, Corp. | Systems and methods for secure containerization |

| US10601863B1 (en) | 2016-03-25 | 2020-03-24 | Fireeye, Inc. | System and method for managing sensor enrollment |

| US10476906B1 (en) | 2016-03-25 | 2019-11-12 | Fireeye, Inc. | System and method for managing formation and modification of a cluster within a malware detection system |

| US10671721B1 (en) | 2016-03-25 | 2020-06-02 | Fireeye, Inc. | Timeout management services |

| US10785255B1 (en) | 2016-03-25 | 2020-09-22 | Fireeye, Inc. | Cluster configuration within a scalable malware detection system |

| WO2017167544A1 (en) | 2016-03-30 | 2017-10-05 | British Telecommunications Public Limited Company | Detecting computer security threats |

| WO2017167545A1 (en) | 2016-03-30 | 2017-10-05 | British Telecommunications Public Limited Company | Network traffic threat identification |

| US10893059B1 (en) | 2016-03-31 | 2021-01-12 | Fireeye, Inc. | Verification and enhancement using detection systems located at the network periphery and endpoint devices |

| US10169585B1 (en) | 2016-06-22 | 2019-01-01 | Fireeye, Inc. | System and methods for advanced malware detection through placement of transition events |

| US10462173B1 (en) | 2016-06-30 | 2019-10-29 | Fireeye, Inc. | Malware detection verification and enhancement by coordinating endpoint and malware detection systems |

| WO2018033350A1 (en) | 2016-08-16 | 2018-02-22 | British Telecommunications Public Limited Company | Reconfigured virtual machine to mitigate attack |

| GB2554980B (en) | 2016-08-16 | 2019-02-13 | British Telecomm | Mitigating security attacks in virtualised computing environments |

| US10592678B1 (en) | 2016-09-09 | 2020-03-17 | Fireeye, Inc. | Secure communications between peers using a verified virtual trusted platform module |

| US10491627B1 (en) | 2016-09-29 | 2019-11-26 | Fireeye, Inc. | Advanced malware detection using similarity analysis |

| US10430591B1 (en) * | 2016-10-04 | 2019-10-01 | Bromium, Inc. | Using threat model to monitor host execution in a virtualized environment |

| US10795991B1 (en) | 2016-11-08 | 2020-10-06 | Fireeye, Inc. | Enterprise search |

| US10587647B1 (en) | 2016-11-22 | 2020-03-10 | Fireeye, Inc. | Technique for malware detection capability comparison of network security devices |

| US10552610B1 (en) | 2016-12-22 | 2020-02-04 | Fireeye, Inc. | Adaptive virtual machine snapshot update framework for malware behavioral analysis |

| US10581879B1 (en) | 2016-12-22 | 2020-03-03 | Fireeye, Inc. | Enhanced malware detection for generated objects |

| US10523609B1 (en) | 2016-12-27 | 2019-12-31 | Fireeye, Inc. | Multi-vector malware detection and analysis |

| US10904286B1 (en) | 2017-03-24 | 2021-01-26 | Fireeye, Inc. | Detection of phishing attacks using similarity analysis |

| US10848397B1 (en) | 2017-03-30 | 2020-11-24 | Fireeye, Inc. | System and method for enforcing compliance with subscription requirements for cyber-attack detection service |

| US10902119B1 (en) | 2017-03-30 | 2021-01-26 | Fireeye, Inc. | Data extraction system for malware analysis |

| US10791138B1 (en) | 2017-03-30 | 2020-09-29 | Fireeye, Inc. | Subscription-based malware detection |

| US10798112B2 (en) | 2017-03-30 | 2020-10-06 | Fireeye, Inc. | Attribute-controlled malware detection |

| US10855700B1 (en) | 2017-06-29 | 2020-12-01 | Fireeye, Inc. | Post-intrusion detection of cyber-attacks during lateral movement within networks |

| US10503904B1 (en) | 2017-06-29 | 2019-12-10 | Fireeye, Inc. | Ransomware detection and mitigation |

| US10601848B1 (en) | 2017-06-29 | 2020-03-24 | Fireeye, Inc. | Cyber-security system and method for weak indicator detection and correlation to generate strong indicators |

| US10893068B1 (en) | 2017-06-30 | 2021-01-12 | Fireeye, Inc. | Ransomware file modification prevention technique |

| US10747872B1 (en) | 2017-09-27 | 2020-08-18 | Fireeye, Inc. | System and method for preventing malware evasion |

| US10805346B2 (en) | 2017-10-01 | 2020-10-13 | Fireeye, Inc. | Phishing attack detection |

| US11108809B2 (en) | 2017-10-27 | 2021-08-31 | Fireeye, Inc. | System and method for analyzing binary code for malware classification using artificial neural network techniques |

| US11240275B1 (en) | 2017-12-28 | 2022-02-01 | Fireeye Security Holdings Us Llc | Platform and method for performing cybersecurity analyses employing an intelligence hub with a modular architecture |

| US11005860B1 (en) | 2017-12-28 | 2021-05-11 | Fireeye, Inc. | Method and system for efficient cybersecurity analysis of endpoint events |

| US11271955B2 (en) | 2017-12-28 | 2022-03-08 | Fireeye Security Holdings Us Llc | Platform and method for retroactive reclassification employing a cybersecurity-based global data store |

| US10826931B1 (en) | 2018-03-29 | 2020-11-03 | Fireeye, Inc. | System and method for predicting and mitigating cybersecurity system misconfigurations |

| US11558401B1 (en) | 2018-03-30 | 2023-01-17 | Fireeye Security Holdings Us Llc | Multi-vector malware detection data sharing system for improved detection |

| US11003773B1 (en) | 2018-03-30 | 2021-05-11 | Fireeye, Inc. | System and method for automatically generating malware detection rule recommendations |

| US10956477B1 (en) | 2018-03-30 | 2021-03-23 | Fireeye, Inc. | System and method for detecting malicious scripts through natural language processing modeling |

| US11314859B1 (en) | 2018-06-27 | 2022-04-26 | FireEye Security Holdings, Inc. | Cyber-security system and method for detecting escalation of privileges within an access token |

| US11075930B1 (en) | 2018-06-27 | 2021-07-27 | Fireeye, Inc. | System and method for detecting repetitive cybersecurity attacks constituting an email campaign |

| US11228491B1 (en) | 2018-06-28 | 2022-01-18 | Fireeye Security Holdings Us Llc | System and method for distributed cluster configuration monitoring and management |

| US11316900B1 (en) | 2018-06-29 | 2022-04-26 | FireEye Security Holdings Inc. | System and method for automatically prioritizing rules for cyber-threat detection and mitigation |

| US11182473B1 (en) | 2018-09-13 | 2021-11-23 | Fireeye Security Holdings Us Llc | System and method for mitigating cyberattacks against processor operability by a guest process |

| US11763004B1 (en) | 2018-09-27 | 2023-09-19 | Fireeye Security Holdings Us Llc | System and method for bootkit detection |

| CN111291368A (zh) * | 2018-12-07 | 2020-06-16 | 北京奇虎科技有限公司 | Cpu漏洞的防御方法及系统 |

| US11368475B1 (en) | 2018-12-21 | 2022-06-21 | Fireeye Security Holdings Us Llc | System and method for scanning remote services to locate stored objects with malware |

| CN111444508A (zh) * | 2018-12-27 | 2020-07-24 | 北京奇虎科技有限公司 | 基于虚拟机实现的cpu漏洞检测装置及方法 |

| CN111382440A (zh) * | 2018-12-27 | 2020-07-07 | 北京奇虎科技有限公司 | 基于虚拟机实现的cpu漏洞检测方法及系统 |

| US11258806B1 (en) | 2019-06-24 | 2022-02-22 | Mandiant, Inc. | System and method for automatically associating cybersecurity intelligence to cyberthreat actors |

| US11556640B1 (en) | 2019-06-27 | 2023-01-17 | Mandiant, Inc. | Systems and methods for automated cybersecurity analysis of extracted binary string sets |

| US11392700B1 (en) | 2019-06-28 | 2022-07-19 | Fireeye Security Holdings Us Llc | System and method for supporting cross-platform data verification |

| US11886585B1 (en) | 2019-09-27 | 2024-01-30 | Musarubra Us Llc | System and method for identifying and mitigating cyberattacks through malicious position-independent code execution |

| US11637862B1 (en) | 2019-09-30 | 2023-04-25 | Mandiant, Inc. | System and method for surfacing cyber-security threats with a self-learning recommendation engine |

| CN112019506B (zh) * | 2020-07-28 | 2023-04-18 | 杭州安恒信息技术股份有限公司 | 基于行为识别的钓鱼邮件检测方法、电子装置及介质 |

| CN112822291A (zh) * | 2021-02-07 | 2021-05-18 | 国网福建省电力有限公司电力科学研究院 | 一种工控设备的监测方法与装置 |

| US11411805B1 (en) | 2021-07-12 | 2022-08-09 | Bank Of America Corporation | System and method for detecting root cause of an exception error in a task flow in a distributed network |

| CN113806750B (zh) * | 2021-09-24 | 2024-02-23 | 深信服科技股份有限公司 | 文件安全风险检测方法、模型的训练方法、装置和设备 |

| US20230195881A1 (en) * | 2021-12-16 | 2023-06-22 | Hewlett-Packard Development Company, L.P. | Virtual machines to install untrusted executable codes |

| US11892937B2 (en) | 2022-02-28 | 2024-02-06 | Bank Of America Corporation | Developer test environment with containerization of tightly coupled systems |

| US11438251B1 (en) | 2022-02-28 | 2022-09-06 | Bank Of America Corporation | System and method for automatic self-resolution of an exception error in a distributed network |

Citations (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US7191441B2 (en) * | 2001-08-06 | 2007-03-13 | International Business Machines Corporation | Method and apparatus for suspending a software virtual machine |

| RU2313126C2 (ru) * | 2002-06-07 | 2007-12-20 | Интел Корпорейшн | Система и способ для защиты от недоверенного кода режима управления с системой с помощью переадресации прерывания режима управления системой и создания контейнера виртуальной машины |

| US8239939B2 (en) * | 2005-07-15 | 2012-08-07 | Microsoft Corporation | Browser protection module |

| CN102750475A (zh) * | 2012-06-07 | 2012-10-24 | 中国电子科技集团公司第三十研究所 | 基于虚拟机内外视图交叉比对恶意代码行为检测方法及系统 |

Family Cites Families (11)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO1997027536A1 (en) | 1996-01-24 | 1997-07-31 | Sun Microsystems, Inc. | Instruction folding for a stack-based machine |

| US7007301B2 (en) | 2000-06-12 | 2006-02-28 | Hewlett-Packard Development Company, L.P. | Computer architecture for an intrusion detection system |

| US20050076186A1 (en) | 2003-10-03 | 2005-04-07 | Microsoft Corporation | Systems and methods for improving the x86 architecture for processor virtualization, and software systems and methods for utilizing the improvements |

| US7263690B1 (en) | 2003-11-14 | 2007-08-28 | Sun Microsystems, Inc. | Mechanism for safe byte code in a tracing framework |

| US8201246B1 (en) | 2008-02-25 | 2012-06-12 | Trend Micro Incorporated | Preventing malicious codes from performing malicious actions in a computer system |

| US9058420B2 (en) * | 2008-06-20 | 2015-06-16 | Vmware, Inc. | Synchronous decoupled program analysis in virtual environments |

| US9098698B2 (en) | 2008-09-12 | 2015-08-04 | George Mason Research Foundation, Inc. | Methods and apparatus for application isolation |

| KR101493076B1 (ko) | 2009-04-07 | 2015-02-12 | 삼성전자 주식회사 | 버퍼 오버플로우 관리를 통한 바이러스 코드 실행방지장치 및 그 방법 |

| US8225317B1 (en) | 2009-04-17 | 2012-07-17 | Symantec Corporation | Insertion and invocation of virtual appliance agents through exception handling regions of virtual machines |

| US20110197256A1 (en) | 2009-12-18 | 2011-08-11 | Assured Information Security, Inc. | Methods for securing a processing system and devices thereof |

| US8966623B2 (en) | 2010-03-08 | 2015-02-24 | Vmware, Inc. | Managing execution of a running-page in a virtual machine |

-

2012

- 2012-12-25 RU RU2012156443/08A patent/RU2522019C1/ru active

-

2013

- 2013-02-14 US US13/767,391 patent/US8713631B1/en active Active

- 2013-05-10 FR FR1354230A patent/FR3000249B3/fr not_active Expired - Lifetime

- 2013-05-17 DE DE201320102179 patent/DE202013102179U1/de not_active Expired - Lifetime

- 2013-12-03 CN CN201310642107.1A patent/CN103593608B/zh active Active

Patent Citations (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US7191441B2 (en) * | 2001-08-06 | 2007-03-13 | International Business Machines Corporation | Method and apparatus for suspending a software virtual machine |

| RU2313126C2 (ru) * | 2002-06-07 | 2007-12-20 | Интел Корпорейшн | Система и способ для защиты от недоверенного кода режима управления с системой с помощью переадресации прерывания режима управления системой и создания контейнера виртуальной машины |

| US8239939B2 (en) * | 2005-07-15 | 2012-08-07 | Microsoft Corporation | Browser protection module |

| CN102750475A (zh) * | 2012-06-07 | 2012-10-24 | 中国电子科技集团公司第三十研究所 | 基于虚拟机内外视图交叉比对恶意代码行为检测方法及系统 |

Cited By (26)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| RU2686552C2 (ru) * | 2014-08-18 | 2019-04-29 | БИТДЕФЕНДЕР АйПиАр МЕНЕДЖМЕНТ ЛТД | Системы и способы предоставления результата текущей команды процессора при выходе из виртуальной машины |

| RU2750554C2 (ru) * | 2016-01-24 | 2021-06-29 | Сайед Камран ХАСАН | Система компьютерной безопасности, основанная на искусственном интеллекте |

| US10430588B2 (en) | 2016-07-06 | 2019-10-01 | Trust Ltd. | Method of and system for analysis of interaction patterns of malware with control centers for detection of cyber attack |

| US10721251B2 (en) | 2016-08-03 | 2020-07-21 | Group Ib, Ltd | Method and system for detecting remote access during activity on the pages of a web resource |

| US10581880B2 (en) | 2016-09-19 | 2020-03-03 | Group-Ib Tds Ltd. | System and method for generating rules for attack detection feedback system |

| US10721271B2 (en) | 2016-12-29 | 2020-07-21 | Trust Ltd. | System and method for detecting phishing web pages |

| US10778719B2 (en) | 2016-12-29 | 2020-09-15 | Trust Ltd. | System and method for gathering information to detect phishing activity |

| US11755700B2 (en) | 2017-11-21 | 2023-09-12 | Group Ib, Ltd | Method for classifying user action sequence |

| US11451580B2 (en) | 2018-01-17 | 2022-09-20 | Trust Ltd. | Method and system of decentralized malware identification |

| RU2680736C1 (ru) * | 2018-01-17 | 2019-02-26 | Общество с ограниченной ответственностью "Группа АйБи ТДС" | Сервер и способ для определения вредоносных файлов в сетевом трафике |

| US10958684B2 (en) | 2018-01-17 | 2021-03-23 | Group Ib, Ltd | Method and computer device for identifying malicious web resources |

| US11122061B2 (en) | 2018-01-17 | 2021-09-14 | Group IB TDS, Ltd | Method and server for determining malicious files in network traffic |

| US10762352B2 (en) | 2018-01-17 | 2020-09-01 | Group Ib, Ltd | Method and system for the automatic identification of fuzzy copies of video content |

| US11503044B2 (en) | 2018-01-17 | 2022-11-15 | Group IB TDS, Ltd | Method computing device for detecting malicious domain names in network traffic |

| US11475670B2 (en) | 2018-01-17 | 2022-10-18 | Group Ib, Ltd | Method of creating a template of original video content |

| US11005779B2 (en) | 2018-02-13 | 2021-05-11 | Trust Ltd. | Method of and server for detecting associated web resources |

| RU2778630C1 (ru) * | 2018-12-10 | 2022-08-22 | БИТДЕФЕНДЕР АйПиАр МЕНЕДЖМЕНТ ЛТД | Системы и способы детектирования поведенческих угроз |

| US11153351B2 (en) | 2018-12-17 | 2021-10-19 | Trust Ltd. | Method and computing device for identifying suspicious users in message exchange systems |

| US11431749B2 (en) | 2018-12-28 | 2022-08-30 | Trust Ltd. | Method and computing device for generating indication of malicious web resources |

| US11934498B2 (en) | 2019-02-27 | 2024-03-19 | Group Ib, Ltd | Method and system of user identification |

| US11250129B2 (en) | 2019-12-05 | 2022-02-15 | Group IB TDS, Ltd | Method and system for determining affiliation of software to software families |

| US11526608B2 (en) | 2019-12-05 | 2022-12-13 | Group IB TDS, Ltd | Method and system for determining affiliation of software to software families |

| US11356470B2 (en) | 2019-12-19 | 2022-06-07 | Group IB TDS, Ltd | Method and system for determining network vulnerabilities |

| US11151581B2 (en) | 2020-03-04 | 2021-10-19 | Group-Ib Global Private Limited | System and method for brand protection based on search results |

| US11847223B2 (en) | 2020-08-06 | 2023-12-19 | Group IB TDS, Ltd | Method and system for generating a list of indicators of compromise |

| US11947572B2 (en) | 2021-03-29 | 2024-04-02 | Group IB TDS, Ltd | Method and system for clustering executable files |

Also Published As

| Publication number | Publication date |

|---|---|

| FR3000249A3 (fr) | 2014-06-27 |

| CN103593608A (zh) | 2014-02-19 |

| US8713631B1 (en) | 2014-04-29 |

| DE202013102179U1 (de) | 2013-08-01 |

| FR3000249B3 (fr) | 2015-04-24 |

| CN103593608B (zh) | 2016-11-23 |

| RU2012156443A (ru) | 2014-06-27 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| RU2522019C1 (ru) | Система и способ обнаружения угроз в коде, исполняемом виртуальной машиной | |

| RU2531861C1 (ru) | Система и способ оценки вредоносности кода, исполняемого в адресном пространстве доверенного процесса | |

| EP3113063B1 (en) | System and method for detecting malicious code in random access memory | |

| Kil et al. | Remote attestation to dynamic system properties: Towards providing complete system integrity evidence | |

| RU2571723C2 (ru) | Система и способ для снижения нагрузки на операционную систему при работе антивирусного приложения | |

| Baliga et al. | Detecting kernel-level rootkits using data structure invariants | |

| KR100791290B1 (ko) | 디바이스 간에 악성 어플리케이션의 행위 정보를 사용하는장치 및 방법 | |

| US8621628B2 (en) | Protecting user mode processes from improper tampering or termination | |

| Ho et al. | PREC: practical root exploit containment for android devices | |

| EP2515250A1 (en) | System and method for detection of complex malware | |

| US11438349B2 (en) | Systems and methods for protecting devices from malware | |

| Srivastava et al. | Automatic discovery of parasitic malware | |

| RU2724790C1 (ru) | Система и способ формирования журнала при исполнении файла с уязвимостями в виртуальной машине | |

| Rhee et al. | Data-centric OS kernel malware characterization | |

| CN105760787A (zh) | 用于检测随机存取存储器中的恶意代码的系统及方法 | |

| Lee et al. | Securing KVM-based cloud systems via virtualization introspection | |

| Shila et al. | I can detect you: Using intrusion checkers to resist malicious firmware attacks | |

| RU2460133C1 (ru) | Система и способ защиты компьютерных приложений | |

| RU2708355C1 (ru) | Способ обнаружения вредоносных файлов, противодействующих анализу в изолированной среде | |

| Khan et al. | A compiler assisted scheduler for detecting and mitigating cache-based side channel attacks | |

| Lombardi et al. | A security management architecture for the protection of kernel virtual machines | |

| RU2587426C2 (ru) | Система и способ обнаружения направленных атак на корпоративную инфраструктуру | |

| EP3243313B1 (en) | System and method for monitoring a computer system using machine interpretable code | |

| Huang et al. | Identifying HID-based attacks through process event graph using guilt-by-association analysis | |

| Behrozinia et al. | KLrtD: kernel level rootkit detection |