KR20190107334A - Method and system for contrilling access to shared resource using trust index - Google Patents

Method and system for contrilling access to shared resource using trust index Download PDFInfo

- Publication number

- KR20190107334A KR20190107334A KR1020180028449A KR20180028449A KR20190107334A KR 20190107334 A KR20190107334 A KR 20190107334A KR 1020180028449 A KR1020180028449 A KR 1020180028449A KR 20180028449 A KR20180028449 A KR 20180028449A KR 20190107334 A KR20190107334 A KR 20190107334A

- Authority

- KR

- South Korea

- Prior art keywords

- entity

- access

- shared resource

- new

- resource

- Prior art date

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G06F21/604—Tools and structures for managing or administering access control systems

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/30—Authentication, i.e. establishing the identity or authorisation of security principals

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G06F21/62—Protecting access to data via a platform, e.g. using keys or access control rules

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q10/00—Administration; Management

- G06Q10/06—Resources, workflows, human or project management; Enterprise or organisation planning; Enterprise or organisation modelling

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06Q—INFORMATION AND COMMUNICATION TECHNOLOGY [ICT] SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES; SYSTEMS OR METHODS SPECIALLY ADAPTED FOR ADMINISTRATIVE, COMMERCIAL, FINANCIAL, MANAGERIAL OR SUPERVISORY PURPOSES, NOT OTHERWISE PROVIDED FOR

- G06Q10/00—Administration; Management

- G06Q10/06—Resources, workflows, human or project management; Enterprise or organisation planning; Enterprise or organisation modelling

- G06Q10/063—Operations research, analysis or management

- G06Q10/0631—Resource planning, allocation, distributing or scheduling for enterprises or organisations

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F2221/00—Indexing scheme relating to security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F2221/21—Indexing scheme relating to G06F21/00 and subgroups addressing additional information or applications relating to security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F2221/2141—Access rights, e.g. capability lists, access control lists, access tables, access matrices

Landscapes

- Engineering & Computer Science (AREA)

- Theoretical Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Business, Economics & Management (AREA)

- Physics & Mathematics (AREA)

- General Physics & Mathematics (AREA)

- Human Resources & Organizations (AREA)

- General Engineering & Computer Science (AREA)

- Software Systems (AREA)

- Computer Hardware Design (AREA)

- General Health & Medical Sciences (AREA)

- Bioethics (AREA)

- Strategic Management (AREA)

- Economics (AREA)

- Health & Medical Sciences (AREA)

- Entrepreneurship & Innovation (AREA)

- Educational Administration (AREA)

- Game Theory and Decision Science (AREA)

- Development Economics (AREA)

- Marketing (AREA)

- Operations Research (AREA)

- Quality & Reliability (AREA)

- Tourism & Hospitality (AREA)

- General Business, Economics & Management (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Automation & Control Theory (AREA)

- Storage Device Security (AREA)

- Management, Administration, Business Operations System, And Electronic Commerce (AREA)

Abstract

Description

본 발명의 실시예들은 공유 경제 환경에서 자원 제공자, 자원, 자원 소비자의 신뢰도를 수치적으로 정량화하고, 정량화된 신뢰 지수에 기초하여 공유 자원으로의 접근 권한을 제어하는 기술에 관한 것이다.Embodiments of the present invention relate to a technique for numerically quantifying the reliability of resource providers, resources, and resource consumers in a shared economic environment, and controlling access to shared resources based on the quantified confidence index.

경제의 발전과 함께 여분의 자원이 형성되면서 여분의 자원을 소유한 사람과 상기 여분의 자원을 활용하고자 하는 사람이 존재하게 되었다. 예를 들어, 자동차의 이용률은 약 4%이며, 운행 중인 자동차의 좌석이 꽉 차는 경우는 20% 정도로 전 세계의 자동차 수용 능력에는 막대한 여분이 존재한다. 이러한 여분의 자원을 플랫폼(platform)을 통해 공유 가능하도록 제공하여 경제적 이익을 얻는 것을 공유경제(共有經濟, sharing economy)라고 한다. 즉, 공유 경제는 자원을 소유의 개념이 아닌 서로 대여해 주고 차용해 쓰는 개념의 경제 활동으로서, 자원 제공자와 자원 소비자는 플랫폼을 통해 연결되어 일정 규모로 공유 경제 네트워크가 형성된다. 이러한, 공유 경제는 여러 분야에서 다양한 형태로 나타나고 있다. With the development of the economy, the formation of extra resources has led to the existence of those who own the extra resources and those who want to use them. For example, the utilization rate of cars is about 4%, and when the seat of a car is full, 20%, there is a huge surplus of car capacity around the world. The economic benefits of providing these extra resources shareable through the platform is called the sharing economy. In other words, the sharing economy is an economic activity in which resources are not borrowed but borrowed and borrowed from each other. Resource providers and resource consumers are connected through a platform to form a shared economy network. This sharing economy is appearing in various forms in various fields.

사물 인터넷 환경이 발전함에 따라 사물, ICT(Information Communication Technology), 사람을 모두 포함한 CPSS(Cyber Physical Social System) 개념이 확장되고 있다. 센서 등 ICT 환경에 연결할 수 있는 연결점(interface)이 되는 기기들의 발전으로 점점 실제 세상에 존재하는 물건(Physical Thing)을 가상 세계에서도 인식하고 제어 가능하게 되었다. 이러한 CPSS 환경이 공유 경제 네트워크와 결합되어 다양한 자원들이 점점 사이버 환경에서 모니터링 되고 있으며, 모니터링을 기반으로 하는 공유 경제 시장이 등장하고 있다. 즉, 공용으로 사용되는 물건, 자원들에 대하여 점점 ICT 연결점(interface)이 증가하고 있으며, 기술의 발전에 따라 원격 제어가 가능한 대상들이 증가하고 있다. 예컨대, 숙박 공유 서비스와 결합된 스마트 도어락, 무인텔, LoRA 기반의 공용 자전거 추적장치 등이 상기 모니터링 기반으로 하는 공유 경제 시장에 해당할 수 있다.As the IoT environment develops, the concept of a Cyber Physical Social System (CPSS) including all things, information communication technology (ICT), and people is expanding. With the development of devices that can be connected to the ICT environment such as sensors, the physical thing becomes increasingly recognized and controlled in the virtual world. The CPSS environment is combined with a shared economy network, and various resources are increasingly monitored in the cyber environment, and a shared economy market based on monitoring is emerging. In other words, ICT interfaces are increasing for objects and resources that are used in common, and the number of objects that can be controlled remotely is increasing with the development of technology. For example, a smart door lock combined with a lodging sharing service, an unintel, a LoRA-based public bicycle tracker, and the like may correspond to the sharing economy market based on the monitoring.

이처럼, 공유 경제 시장은, DVD 렌탈, 자동차 렌탈, P2P 숙박 공유, 장비 렌탈, 의복 렌탈 등 다양한 분야에서 존재하며, 공유 경제 시장이 커짐에 따라 대여한 물건을 험하게 사용하거나, 무분별한 낭비로 인해 자원 제공자가 피해를 보거나, 원래 소개되었던 물건에 비해 물건의 품질이 떨어져 자원 소비자가 피해를 보는 여러가지 문제점이 발생하고 있다. 예를 들어, 한복 대여 후, 반납된 한복이 찢어지거나 진한 얼룩이 묻는 등의 손상이 발생하는 문제점이 존재한다. 이외에, 자동차 렌탈 시 렌탈 계약 이전의 제품의 상태와 실제 렌탈된 제품의 상태가 다른 경우(예컨대, 타이어 흠집, 후미등/와이퍼 고장 등의 차량 정비 상태가 불량한 경우)가 존재하며, Airbnb 등에서 방/집을 대여하는 경우, 자원 제공자가 집을 소개한 사진과 자원 소비자가 실제 머물게 된 집의 상태가 차이가 많이 나거나, 자원 소비자가 무분별하게 수도/전기요금을 이용하여 자원 제공자가 과도한 수도/전기요금을 정산해야 하는 경우가 존재한다.As such, the sharing economy market exists in various fields, such as DVD rental, car rental, P2P accommodation sharing, equipment rental, and clothing rental. There are various problems that cause damage to resource consumers or damage to the quality of products compared to the originally introduced products. For example, after renting a hanbok, there is a problem in that damage such as tearing of the returned hanbok or staining of dark stains occurs. In addition, when renting a car, there is a case where the state of the product before the rental contract is different from the state of the actual rental product (for example, when the vehicle maintenance state such as a tire scratch, tail light / wiper failure, etc. is poor), In case of renting, the photo of the resource provider introducing the house and the status of the house where the resource consumer actually stays are different, or the resource provider must use the water / electricity bill indiscriminately to settle the excessive water / electricity fee. There is a case.

Airbnb의 경우, 공유 자원으로서 자신의 집을 제공하고자 하는 제공자와 소비자의 인증을 위해 신분증 제출 등 다양한 인증 절차를 요구하며, 인증서 기반의 디바이스 인증, ID/패스워드(password) 기반의 인증 등은 실시간으로 대량 IoT 디바이스에 적용하기에는 서버 딜레이, 오류 등의 이유로 한계가 존재한다. 이러한, 인증 시 불편함은 공유 경제 확산에 걸림돌로 작용하고 있다.In the case of Airbnb, various authentication procedures, such as identification, are required for the authentication of providers and consumers who wish to provide their own homes as shared resources, and certificate-based device authentication and ID / password-based authentication are required in real time. Application to IoT devices has limitations due to server delays, errors, and so on. Inconvenience in authentication is an obstacle to the spread of the sharing economy.

한국공개특허 제10-2017-0097497호는 공유경제를 이용한 큐레이팅 타이어 교체 서비스 시스템 및 방법에 관한 것으로, 데이터베이스를 참조하여 사용자가 사용중인 타이어 정보로부터 추출된 타이어 정보와 사용자가 입력하고 선택한 인자 정보에 대응하는 타이어를 소정 개수 추천하고, 추천된 타이어 중 타이어 교체를 예약하면 예약된 타이어를 사용자와 가까운 서비스 제휴업체로 배송요청하고, 사용자로부터 가까운 위치에 있는 서비스맨에게 사용자의 차량이 있는 곳으로 방문하도록 메시지를 전송함으로써, 장애인, 외국인 등 매장 방문 교체가 어려운 사람들이 타이어 교체가 가능하도록 하는 구성을 개시하고 있다.Korean Patent Laid-Open Publication No. 10-2017-0097497 relates to a system and method for replacing a curated tire using a sharing economy. The Korean Patent Application Publication No. 10-2017-0097497 relates to tire information extracted from tire information used by a user and parameter information input and selected by a user with reference to a database. Recommend a predetermined number of tires, schedule a replacement of the recommended tires, request delivery of the reserved tires to a service partner close to the user, and visit a serviceman near the user where the user's vehicle is located. By sending a message so that people, such as disabled people, foreigners, such as those who are difficult to replace the store is disclosed a configuration that can be replaced.

본 발명의 일실시예는 플랫폼을 통해 형성된 공유경제 네트워크에서, 자원 제공자, 자원 소비자 및 자원 간의 상호 평가를 수치화 및 정량화한 신뢰 지수를 기반으로 공유 자원으로의 접근을 제어하기 위한 것이다.One embodiment of the present invention is to control access to shared resources based on a confidence index that quantifies and quantifies mutual evaluation between resource providers, resource consumers, and resources in a sharing economy network formed through a platform.

컴퓨터로 구현되는 신뢰지수(trust index) 기반의 공유 자원 접근 권한 제어 방법에 있어서, 공유 경제 네트워크에 참여하고자 하는 새로운 개체(entity)의 등록을 요청받아 데이터베이스에 등록시키는 단계, 상기 데이터베이스에 이미 등록된 다른 개체와 상기 새로운 개체 간의 연관 관계에 기초하여 개체 별 신뢰 지수를 계산하는 단계, 계산된 상기 신뢰 지수에 기초하여 개체 간 접근 권한을 설정하는 단계, 및 특정 개체의 공유 자원으로의 접근 요청이 수신됨에 따라, 설정된 상기 접근 권한에 기초하여 상기 공유 자원으로의 접근 허용 여부를 결정하는 단계를 포함할 수 있다.A method of controlling access rights to a shared resource based on a computer-based trust index, the method comprising: receiving a registration of a new entity to participate in a shared economy network and registering it in a database; Calculating a trust index for each entity based on the association between another entity and the new entity, establishing access rights between entities based on the calculated trust index, and receiving a request for access to a shared resource of a particular entity As a result, the method may include determining whether to allow access to the shared resource based on the set access authority.

일측면에 따르면, 상기 접근 허용 여부를 결정하는 단계는, 상기 새로운 개체에서 다른 개체가 등록한 공유 자원의 사용과 관련된 이벤트가 발생함에 따라, 해당 공유 자원으로의 접근 요청을 수신하는 단계, 및 상기 접근 요청이 수신됨에 따라, 상기 개체 간에 설정된 접근 권한에 기초하여 상기 새로운 개체가 다른 개체의 공유 자원으로의 접근 권한이 허가된 개체인지 여부를 확인하는 단계를 포함할 수 있다.According to one aspect, determining whether to allow the access, receiving an access request to the shared resource, as the event related to the use of the shared resource registered by another entity in the new entity, and the access As the request is received, the method may include checking whether the new entity is an entity authorized to access a shared resource of another entity based on the access authority set between the entities.

다른 측면에 따르면, 상기 접근 권한이 허가된 개체인지 여부를 확인하는 단계는, 상기 다른 개체로부터 해당 개체의 공유 자원과 연관하여 미리 등록된 액세스 키(access key) 및 상기 새로운 개체로부터 입력되어 상기 공유 자원을 통해 전달받은 키 정보에 기초하여 상기 새로운 개체가 접근 권한이 허가된 개체인지 여부를 확인할 수 있다.According to another aspect, the step of confirming whether the access right is an authorized entity, the access key (access key) registered in association with the shared resources of the object from the other entity and input from the new entity and the sharing On the basis of the key information received through the resource, it is possible to check whether the new entity is an entity authorized to access.

또 다른 측면에 따르면, 상기 접근 권한이 허가된 개체인지 여부를 확인하는 단계는, 상기 새로운 개체가 상기 다른 개체의 공유 자원으로의 접근 권한이 허가되지 않은 개체로 확인됨에 따라, 상기 새로운 개체의 접근을 거부하는 단계, 및 상기 새로운 개체가 접근을 시도한 상기 다른 개체로 경고 알림을 제공하는 단계를 더 포함할 수 있다.According to another aspect, the step of checking whether the access right is an authorized object, as the new object is identified as an unauthorized entity to access the shared resources of the other object, the access of the new object Rejecting the request, and providing a warning notification to the other entity to which the new entity has attempted to access.

또 다른 측면에 따르면, 상기 새로운 개체의 요청에 응답하여, 새로운 개체가 다른 개체의 접근을 허가한 공유 자원, 해당 공유 자원과 연관된 적어도 하나의 다른 개체의 정보가 함께 제공되도록 제어하는 단계를 더 포함할 수 있다.According to another aspect, in response to the request of the new entity, further comprising the step of controlling a new resource is provided with a shared resource, the information of at least one other entity associated with the shared resource provided with the other entity; can do.

또 다른 측면에 따르면, 상기 새로운 개체에게 자신의 공유 자원의 접근을 허가한 다른 개체의 정보 및 허가된 공유 자원의 정보를 연관시켜 제공하도록 제어하는 단계를 더 포함할 수 있다.According to another aspect, the method may further include controlling to provide the new entity by associating the information of the other entity that has granted access to its shared resource and the information of the authorized shared resource.

또 다른 측면에 따르면, 상기 다른 개체의 정보는 상기 다른 개체의 신뢰 지수를 포함하고, 상기 다른 개체의 신뢰 지수는, 해당 신뢰 지수가 속하는 레벨에 따라 색상 및 굵기 중 적어도 하나가 서로 다르게 표시될 수 있다.According to another aspect, the information of the other entity includes the confidence index of the other entity, and the confidence index of the other entity may be displayed at least one of color and thickness differently according to the level to which the corresponding confidence index belongs. have.

또 다른 측면에 따르면, 상기 신뢰 지수는, 접근이 허가된 특정 개체와 관련하여 상기 공유 자원의 이용 후 결과가 기록된 이용 기록 정보에 기초하여 업데이트될 수 있다.According to another aspect, the confidence index may be updated based on usage history information in which a result after use of the shared resource is recorded with respect to a specific entity to which access is granted.

또 다른 측면에 따르면, 상기 신뢰 지수를 계산하는 단계는, 상기 다른 개체에 등록된 적어도 하나의 온라인 서비스 서버로부터 획득한 상기 다른 개체의 평판을 나타내는 정보에 기초하여 계산될 수 있다.According to another aspect, the calculating of the trust index may be calculated based on information indicating the reputation of the other entity obtained from at least one online service server registered with the other entity.

컴퓨터로 구현되는 신뢰지수(trust index) 기반의 공유 자원 접근 권한 제어 시스템에 있어서, 공유 경제 네트워크에 참여하고자 하는 새로운 개체(entity)의 등록을 요청받아 데이터베이스에 등록시키는 등록부, 상기 데이터베이스에 이미 등록된 다른 개체와 상기 새로운 개체 간의 연관 관계에 기초하여 개체 별 신뢰 지수를 계산하는 신뢰지수 계산부, 계산된 상기 신뢰 지수에 기초하여 개체 간 접근 권한을 설정하는 권한 설정부, 및 특정 개체의 공유 자원으로의 접근 요청이 수신됨에 따라, 설정된 상기 접근 권한에 기초하여 상기 공유 자원으로의 접근 허용 여부를 결정하는 접근 결정부를 포함할 수 있다.A computer-implemented trust index-based shared resource access control system, comprising: a register configured to register a database with a request for registration of a new entity to participate in a shared economy network, and is already registered in the database. A confidence index calculator that calculates an individual confidence index based on an association between another entity and the new entity, an authority setting unit that sets access rights between entities based on the calculated confidence index, and a shared resource of a specific entity. In response to receiving an access request of, the access determining unit may determine whether to allow access to the shared resource based on the set access authority.

일측면에 따르면, 상기 접근 결정부는, 상기 새로운 개체에서 다른 개체가 등록한 공유 자원의 사용과 관련된 이벤트가 발생함에 따라, 해당 공유 자원으로의 접근 요청을 수신하고, 상기 접근 요청이 수신됨에 따라, 상기 개체 간에 설정된 접근 권한에 기초하여 상기 새로운 개체가 다른 개체의 공유 자원으로의 접근 권한이 허가된 개체인지 여부를 확인할 수 있다.According to one aspect, the access determining unit, when an event related to the use of shared resources registered by another entity in the new entity occurs, receives a request for access to the shared resource, and as the access request is received, Based on the access rights set between the objects, it is possible to check whether the new object is an object to which the access rights to other resources of the other object are permitted.

다른 측면에 따르면, 상기 접근 결정부는, 상기 다른 개체로부터 해당 개체의 공유 자원과 연관하여 미리 등록된 액세스 키(access key) 및 상기 새로운 개체로부터 입력되어 상기 공유 자원을 통해 전달받은 키 정보에 기초하여 상기 새로운 개체가 접근 권한이 허가된 개체인지 여부를 확인할 수 있다.According to another aspect, the access determining unit is based on an access key registered in advance in association with a shared resource of the corresponding entity from the other entity and key information input from the new entity and received through the shared resource. It may be determined whether the new entity is an entity for which access authority is granted.

또 다른 측면에 따르면, 상기 접근 결정부는, 상기 새로운 개체가 상기 다른 개체의 공유 자원으로의 접근 권한이 허가되지 않은 개체로 확인됨에 따라, 상기 새로운 개체의 접근을 거부하고, 상기 새로운 개체가 접근을 시도한 상기 다른 개체로 경고 알림을 제공할 수 있다.According to another aspect, the access determining unit, as the new entity is identified as an entity that is not authorized to access the shared resources of the other entity, deny the access of the new entity, the new entity is denied access; Alert notification may be provided to the other entity that attempted.

또 다른 측면에 따르면, 상기 새로운 개체의 요청에 응답하여, 새로운 개체가 다른 개체의 접근을 허가한 공유 자원, 해당 공유 자원과 연관된 적어도 하나의 다른 개체의 정보가 함께 제공되도록 제어하는 제어부를 더 포함할 수 있다.According to another aspect, in response to the request of the new entity, a control unit for controlling the new resource is provided with a shared resource, the information of at least one other entity associated with the shared resource is provided together with another object; can do.

또 다른 측면에 따르면, 상기 제어부는, 상기 새로운 개체에게 자신의 공유 자원의 접근을 허가한 다른 개체의 정보 및 허가된 공유 자원의 정보를 연관시켜 제공하도록 제어할 수 있다.According to another aspect, the controller may control to provide the new entity by associating the information of the other entity that has granted access to its shared resource and the information of the permitted shared resource.

또 다른 측면에 따르면, 상기 다른 개체의 정보는 상기 다른 개체의 신뢰 지수를 포함하고, 상기 다른 개체의 신뢰 지수는, 해당 신뢰 지수가 속하는 레벨에 따라 색상 및 굵기 중 적어도 하나가 서로 다르게 표시될 수 있다.According to another aspect, the information of the other entity includes the confidence index of the other entity, and the confidence index of the other entity may be displayed at least one of color and thickness differently according to the level to which the corresponding confidence index belongs. have.

또 다른 측면에 따르면, 상기 신뢰 지수는, 접근이 허가된 특정 개체와 관련하여 상기 공유 자원의 이용 후 결과가 기록된 이용 기록 정보에 기초하여 업데이트될 수 있다.According to another aspect, the confidence index may be updated based on usage history information in which a result after use of the shared resource is recorded with respect to a specific entity to which access is granted.

또 다른 측면에 따르면, 상기 신뢰지수를 계산부는, 상기 다른 개체에 등록된 적어도 하나의 온라인 서비스 서버로부터 획득한 상기 다른 개체의 평판을 나타내는 정보에 기초하여 계산될 수 있다.According to another aspect, the trust index calculation unit may be calculated based on information indicating the reputation of the other entity obtained from at least one online service server registered to the other entity.

자원 제공자, 자원 소비자 및 자원 간의 상호 평가를 수치화 및 정량화한 신뢰 지수를 기반으로 공유 자원으로의 접근을 제어함으로써, ICT 인프라를 기반으로 사용자들이 서로 신뢰할 수 있는 환경을 제공할 수 있으며, 다양한 공유 경제 네트워크의 응용 서비스를 이용하도록 제공할 수 있다.By controlling access to shared resources based on confidence indices that quantify and quantify mutual assessments between resource providers, resource consumers, and resources, ICT infrastructures can provide an environment in which users can trust each other. It can be provided to use the application services of the network.

도 1은 본 발명의 일실시예에 있어서, 공유 경제 네트워크 환경을 도시한 도면이다.

도 2는 본 발명의 일실시예에 있어서, 신뢰 지수를 기반으로 개체 간 공유 자원의 접근 권한 제어 방법을 도시한 흐름도이다.

도 3은 본 발명의 일실시예에 있어서, 공유 자원 접근 권한 제어 시스템의 내부 구성을 도시한 블록도이다.

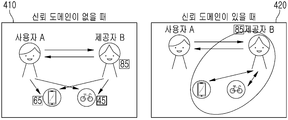

도 4는 본 발명의 일실시예에 있어서, 개체 간의 연관 관계를 나타내는 도면이다.

도 5는 본 발명의 일실시예에 있어서, 신뢰 지수 계산을 위해 제공되는 도면이다.

도 6은 본 발명의 일실시예에 있어서, 공유 경제 네트워크를 도시한 블록도이다.

도 7은 본 발명의 일실시예에 있어서, 자원 제공자 입장에서 공유 자원의 시각화를 도시한 도면이다.

도 8은 자원 소비자 입장에서 공유 자원의 시각화를 도시한 도면이다.

도 9는 본 발명의 일실시예에 있어서, 스마트 도어락으로의 접근 권한을 제어하는 동작을 도시한 도면이다.1 is a diagram illustrating a shared economy network environment according to an embodiment of the present invention.

2 is a flowchart illustrating a method of controlling access rights of shared resources between entities based on a confidence index according to an embodiment of the present invention.

3 is a block diagram illustrating an internal configuration of a system for controlling access to shared resources according to an embodiment of the present invention.

4 is a diagram illustrating an association relationship between entities in an embodiment of the present invention.

5 is a diagram provided for calculating a confidence index in an embodiment of the present invention.

6 is a block diagram illustrating a sharing economic network according to an embodiment of the present invention.

FIG. 7 illustrates visualization of shared resources from a resource provider position according to an embodiment of the present invention.

8 is a diagram illustrating visualization of shared resources from the perspective of a resource consumer.

9 is a diagram illustrating an operation of controlling an access right to a smart door lock according to one embodiment of the present invention.

본 실시예들은 공유경제 네트워크에서 플랫폼을 통해 물건, 상품 등의 자원을 공유하는 자원 제공자, 자원 소비자 및 자원을 상호 평가하여 수치화한 신뢰 지수를 기반으로 공유 자원으로의 접근을 제어하는 기술에 관한 것으로서, 특히, 자원 제공자, 자원 소비자, 현실 세계에서의 자원, 그리고 사이버(cyber) 세계에서의 자원 간 신뢰 지수를 기반으로 자원 제공자가 공유하고자 하는 현실 세계에서의 자원, 그리고 사이버(cyber) 세계에서의 자원으로 자원 소비자의 접근을 제어하는 기술에 관한 것 이다.The embodiments of the present invention relate to a technology for controlling access to shared resources based on a trust index quantified by evaluating resource providers, resource consumers, and resources that share resources such as goods and goods through a platform in a sharing economy network. In particular, resources in the real world, and in the cyber world, that resource providers seek to share, based on the index of trust between resource providers, resource consumers, resources in the real world, and resources in the cyber world. It's about technology that controls resource consumers' access to resources.

본 실시예들에서, "개체(entity)"는 자원 소비자 및 자원 제공자를 나타낼 수 있다.In the present embodiments, "entity" may refer to a resource consumer and a resource provider.

본 실시예들에서, "자원 제공자" 및 "자원 소비자"는 자원 제공자 및 자원 소비자가 소지한 사용자 단말을 나타낼 수 있다. 예컨대, 자원 제공자, 자원 소비자가 소지한 스마트폰(smartphone), 태블릿(tablet), 노트북, 데스크탑 PC 등을 포함할 수 있다.In the present embodiments, "resource provider" and "resource consumer" may indicate a user terminal possessed by the resource provider and the resource consumer. For example, the resource provider may include a smartphone, a tablet, a notebook, a desktop PC, etc. possessed by the resource consumer.

본 실시예들에서, "자원(Thing)"은 공유 또는 대여하고자 하는 대상으로서 공유 자원으로 표현될 수 있으며, 현실 세계 및 사이버(cyber) 상의 회사(company), 조직(organization), 에이전트(agent), 물건(product), 서비스(service), 데이터(data) 등을 포함할 수 있다.In the present embodiments, "Thing" may be represented as a shared resource as an object to be shared or rented, and may be a company, organization, or agent on the real world and in cyberspace. , Products, services, data, and the like.

본 실시예들에서, "신뢰(trust)"는 과거에서 현재뿐만 아니라 미래에 대한 가치를 나타내며, 상대방이 미래에 의도한대로 행동할 것으로 믿는 의지를 나타내는 것으로서, "신뢰 지수(trust index)"는 자원 제공자, 자원 소비자, 자원 간에 상호 평가 데이터를 수지화한 값을 나타낼 수 있다. 즉, 신뢰 지수는 상황, 시간에 따라 달라지는 신뢰도가 높고 낮음을 나타내는 수지화한 값을 나타낼 수 있다. In the present embodiments, "trust" refers to the value of the past as well as the present, and the willingness to believe that the other party will act as intended in the future, where "trust index" refers to a resource. It can represent the value of the mutual evaluation data between the provider, the resource consumer, and the resource. That is, the reliability index may represent a resinated value indicating that the reliability and the reliability vary depending on the situation and time.

공유 경제는 여러 사용자들이 협력하여 경제적 이득을 취하는 것으로서, 신뢰가 있어야 모르는 다른 사람과의 협력이 가능하므로, 신뢰 지수는 모르는 다른 사람이 제공하는 자원 또는 자신의 자원을 이용하려고 하는 모르는 사람과의 거래를 위한 필수불가결 요소에 해당할 수 있다. The sharing economy is a multi-user partnership that benefits economically, allowing trust to work with others you don't know, so trust in dealing with people you don't know, or with people who don't want to use your resources. May be an indispensable element for

본 실시예들에서는 신뢰 지수(trust index)의 산출을 위해 신뢰 지표를 제공하며, 신뢰 지표는 공유/대여하려는 자원의 종류에 따라 다양하게 미리 설정될 수 있다. 예컨대, 공유/대여하려는 자원이 차량인지, 집인지, 의상인지, 도어락인지, 와이파이 등의 무선통신모듈인지 여부 등에 따라 신뢰 지표가 다르게 설정될 수 있다.In the present embodiments, a trust index is provided for calculating a trust index, and the trust index may be preset in various ways according to the type of resources to be shared / lented. For example, the confidence index may be set differently according to whether the resource to be shared / lented is a vehicle, a house, a costume, a door lock, a wireless communication module such as Wi-Fi.

도 1은 본 발명의 일실시예에 있어서, 공유 경제 네트워크 환경을 도시한 도면이다.1 is a diagram illustrating a shared economy network environment according to an embodiment of the present invention.

도 1에 따르면, 공유 경제 네트워크는 사물, 사이버 상의 다양한 서비스 등의 자원, 자원을 제공하는 자원 제공자(110), 자원 제공자(110)가 제공한 자원을 공유 및 대여받는 자원 소비자(즉, 사용자, 120)를 포함할 수 있다. 자원이 사물(130)과 사이버 상의 다양한 서비스(140)로 구분되고, 사람은 사용자와 제공자로 구분됨에 따라, 개체(entity) 간의 신뢰관계는 4자 관계로 모델링될 수 있다. 여기서, 개체는, 상기 사물(130), 사이버 상의 서비스(120), 자원 제공자(110), 사용자인 자원 소비자(120)를 나타낼 수 있으며, 자원 제공자(110)와 소비자(120)는 자원 제공자 및 소비자가 소지한 전자 장치나 전자 장치에 구현된 어플리케이션을 나타낼 수 있다. 예컨대, PC, 스마트폰, 노트북, 태블릿 등의 전자 장치, 전자 장치에 설치된 어플리케이션을 나타낼 수 있다. 일례로, 자원 제공자(110) 및 자원 소비자(120)는 네트워크를 통해 서버로부터 제공되는 파일에 의해 설치되는 프로그램(일례로 상술한 어플리케이션)을 실행하기 위해 프로그램 코드를 로딩하는 메모리, 기본적인 산술, 로직, 및 입출력 연산을 수행함으로써 프로그램의 명령을 처리하는 프로세서 등을 포함할 수 있다. According to FIG. 1, the sharing economic network includes a resource provider (eg, a user) that shares and rents resources provided by the

도 1에서, 자원 제공자(110), 자원 소비자(120), 사물(130), 서비스(140) 간 유효한 신뢰 관계가 미리 정의될 수 있으며, 사물(130)은 센서 등 ICT 환경에 연결 가능한 전자 장치를 나타낼 수 있다. 예컨대, 자원 제공자(110)와 자원 소비자(120) 간의 신뢰 관계, 자원 제공자(110)와 사물(130), 자원 소비자(120)와 사물(130), 자원 제공자(110)와 서비스(140), 자원 소비자(120)와 서비스(140) 간의 총 8가지 신뢰 관계가 정의될 수 있다. In FIG. 1, a valid trust relationship between a

일례로, 자원 제공자(110)와 자원 소비자(120) 간의 신뢰 관계는 자원 제공자(110)가 제공한 사물, 서비스 등을 이용한 자원 소비자(120) 간에 상호 평가를 기반으로 수치화된 신뢰 지수를 나타낼 수 있으며, 상기 신뢰 지수는 자원 제공자(110) 및 자원 소비자(130)와 관련하여 수집된 정보에 기초하여 결정되고, 주기적으로 업데이트될 수 있다. 이외에, 자원 제공자(110) 또는 자원 소비자(120)가 친구의 추천을 받아서 발생한 신뢰관계가 존재할 수 있으며, 이때의 신뢰 지수는 추천한 친구의 신뢰 지수에 기초하여 결정될 수 있다. 예컨대, 추천한 친구의 신뢰 지수가 높은 경우, 해당 친구가 공유하기 위해 제공된 사물/서비스의 신뢰 지수가 높게 결정될 수 있고, 낮은 경우, 해당 친구가 공유하기 위해 제공한 사물/서비스의 신뢰 지수가 낮게 결정될 수 있다. 이처럼, 추천 친구의 신뢰 지수가 사물 및 서비스의 신뢰 지수의 결정에 영향을 미칠 수 있으며, 실제 환경뿐만 아니라, 인터넷, 소셜 네트워크(SNS) 상에서 수집된 상기 추천 친구의 정보를 기반으로 추천 친구뿐만 아니라, 추천 친구가 제공하는 사물 및 서비스의 신뢰 지수가 결정될 수 있다.For example, the trust relationship between the

도 2는 본 발명의 일실시예에 있어서, 신뢰 지수를 기반으로 개체 간 공유 자원의 접근 권한 제어 방법을 도시한 흐름도이고, 도 3은 본 발명의 일실시예에 있어서, 공유 자원 접근 권한 제어 시스템의 내부 구성을 도시한 블록도이다.2 is a flowchart illustrating a method for controlling access rights of shared resources between entities based on a trust index in accordance with an embodiment of the present invention, and FIG. 3 is a diagram illustrating a shared resource access rights control system according to an embodiment of the present invention. Is a block diagram showing the internal configuration of the apparatus.

도 3에 따르면, 공유 자원 접근 권한 제어 시스템(300)은 등록부(310), 신뢰지수 계산부(320), 권한 설정부(330), 접근 결정부(340), 및 제어부(350)를 포함할 수 있다. 등록부(310), 신뢰지수 계산부(320), 권한 설정부(330), 접근 결정부(340), 및 제어부(350)는 공유 자원 접근 권한 제어 시스템(300)의 프로세서(processor)에 포함되는 형태로 구현될 수 있다. 공유 자원 접근 권한 제어 시스템(300)은 플랫폼(platform) 형태로 구현되어, 상기 프로세서를 포함할 수 있다.According to FIG. 3, the shared resource access

도 2에 접근 권한 제어 방법을 수행하기 위한 각 단계들(210 내지 260 단계)은 등록부(310), 신뢰지수 계산부(320), 권한 설정부(330), 접근 결정부(340), 제어부(350)에 의해 수행될 수 있다.Each step (210 to 260) for performing the access right control method of FIG. 2 includes a

210 단계에서, 등록부(310)는 공유 경제 네트워크에 참여하고자 하는 새로운 개체(entity)의 등록을 요청받아 데이터베이스에 등록시킬 수 있다. In

예컨대, 새로운 개체의 등록을 요청받음에 따라, 등록부(310)는 새로운 개체를 통해 입력되어 수신된 새로운 개체의 개인 정보와 새로운 개체의 식별자 정보(예컨대, ID 등), 패스워드(password)를 연관시켜 데이터베이스에 등록할 수 있다. 그리고, 등록부(310)는 새로운 개체의 신뢰 지수 계산에 이용될 새로운 개체와 관련된 정보를 수집할 수 있다. 예컨대, 새로운 개체의 SNS 정보, 새로운 개체와 관련된 회사 그룹 SNS 정보, 인터넷(예컨대, 블로그, 까페 활동) 상에서 다른 개체가 새로운 개체를 평가한 평판 정보 등을 수집할 수 있으며, 수집된 정보들을 신뢰 지수 계산을 위해 새로운 개체와 연관시켜 저장할 수 있다. 데이터베이스에는 새로운 개체 이외에 다른 개체 및 다른 개체의 개인 정보, 수집된 정보들이 연관되어 저장 및 유지될 수 있다.For example, in response to a request for registration of a new entity, the

220 단계에서, 신뢰지수 계산부(320)는 데이터베이스에 이미 등록된 다른 개체와 새로운 개체 간의 연관 관계에 기초하여 개체 별 신뢰 지수를 계산할 수 있다. In

일례로, 신뢰지수 계산부(320)는 다른 개체가 새로운 개체가 제공하는 사물이나 서비스를 새로운 개체가 이용한 이력이 존재하고, 이용 후기 등이 존재하는 경우, 이용 후기를 기반으로 새로운 개체의 신뢰 지수가 계산될 수 있다. 이외에, 상기 사물이나 서비스에서 평가한 새로운 개체의 평가 정보를 기반으로 상기 새로운 개체의 신뢰 지수를 계산할 수 있다. 상기 사물이 공유하는 집, 방, 또는 의상 등의 물건에 장착된 센서 기능이 있는 IoT 기기인 경우, 센싱을 통해 수집된 정보가 상기 평가 정보에 해당할 수 있다. 예컨대, 집을 다른 개체에게 제공하기 전의 집의 상태를 나타내는 정보(즉, 청결도, 구비 용품, 수압 등)이 상기 사물이나 서비스에서 평가한 새로운 개체의 평가 정보에 해당할 수 있다. For example, the confidence

마찬가지로, 상기 새로운 개체가 제공한 사물이나 서비스의 이용 후에, 신뢰지수 계산부(320)는 새로운 개체와 연관하여 다른 개체의 평가 정보를 기반으로 새로운 개체 관련 다른 개체의 신뢰 지수를 계산할 수도 있다. 이때, 상기 사물이 공유하는 집, 방, 또는 의상 등의 물건에 장착된 센서 기능이 있는 IoT 기기인 경우, 사물에서 평가한 정보(즉, 센싱을 통해 수집된 정보)를 기반으로 새로운 개체 관련 다른 개체의 신뢰 지수가 계산될 수 있다. 예컨대, 다른 개체가 새로운 개체가 제공한 집을 이용한 후의 집의 상태를 나타내는 정보(전기 사용 요금, 사용 후 쓰레기 처리 등의 뒷처리 정도, 파손 제품의 존재 유무 등)에 기초하여 상기 다른 개체의 신뢰 지수가 계산될 수 있다. 이처럼, 신뢰지수 계산부(320)는 상호 평가를 기반으로 하는 정보 수집을 통해 개체 간 신뢰 지수를 계산할 수 있다.Similarly, after using the object or service provided by the new entity, the

230 단계에서, 권한 설정부(330)는 계산된 신뢰 지수에 기초하여 개체 간 접근 권한을 설정할 수 있다.In

240 단계에서, 접근 결정부(340)는 특정 개체의 공유 자원으로의 접근 요청이 수신됨에 따라, 공유 자원을 대상으로 특정 개체와 관련하여 설정된 접근 권한에 기초하여 공유 자원으로의 접근 허용 여부를 결정할 수 있다.In

241 단계에서, 접근 결정부(340)는 새로운 개체로부터 다른 개체가 등록한 공유 자원으로의 접근 요청을 수신할 수 있다.In

242 단계에서, 접근 결정부(340)는 개체 간에 설정된 접근 권한에 기초하여 새로운 개체가 다른 개체의 공유 자원으로의 접근 권한이 허가된 개체인지 여부를 확인할 수 있다. 예컨대, 접근 결정부(340)는 다른 개체의 공유 자원을 새로운 개체가 공유 가능하도록, 다른 개체의 공유 자원과 상기 새로운 개체를 연관하여 다른 개체로부터 미리 등록된 액세스 키(access key), 새로운 개체로부터 입력되어 공유 자원을 통해 전달받은 키 정보에 기초하여 새로운 개체가 접근 권한이 허가된 개체인지 여부를 확인할 수 있다.In

250 단계에서, 제어부(350)는 새로운 개체의 접근 요청에 응답하여, 새로운 개체가 다른 개체의 접근을 허가한 공유 자원, 해당 공유 자원과 연관된 적어도 하나의 다른 개체의 정보가 함께 제공되도록 제어할 수 있다. 즉, 새로운 개체가 자원 제공자인 경우, 제어부(350)는 새로운 개체가 자신이 소유하고 있는 자원들(예컨대, 집, WiFi 등의 사물, 서비스에 해당하는 전자 장치들) 중 다른 개체에게 접근을 허가한 장치 및 해당 장치로의 접근이 허가된 다른 개체의 정보를 연관시켜 새로운 개체에게 제공되도록 제어할 수 있다. 예컨대, 제어부(350)는 새로운 개체에 설치된 어플리케이션을 통해 상기 새로운 개체의 화면에 상기 다른 개체에게 접근을 허가한 장치 및 해당 장치로의 접근이 허가된 다른 개체의 정보가 연관하여 표시되도록 제어할 수 있다. In

다른 예로, 제어부(350)는 새로운 개체에게 자신의 공유 자원의 접근을 허가한 다른 대체의 정보 및 허가된 공유 자원의 정보를 연관시켜 새로운 개체로 제공하도록 제어할 수 있다. 즉, 새로운 개체가 자원 소비자인 경우, 제어부(350)는 다른 개체들이 새로운 개체에게 접근을 허가한 자원들 및 해당 자원의 소유자인 다른 개체의 정보를 함께 연관시켜 제공하도록 새로운 개체의 어플리케이션을 제어할 수 있다. 예컨대, 다른 개체 A가 새로운 개체에게 접근을 허가한 사물 1, 사물 2가 연관하여 새로운 개체의 화면에 표시되고, 다른 개체 B가 새로운 개체에게 접근을 허가한 서비스 1, 사물 3이 연관하여 새로운 개체의 화면에 표시되고, 다른 개체 C가 새로운 개체에게 접근을 허가한 서비스 2, 다른 개체 D가 새로운 개체에게 접근을 허가한 사물 4 등이 새로운 개체의 화면에 표시될 수 있다. 이때, 화면에는 새로운 개체와 다른 개체 간의 연관 관계를 기반으로 하는 신뢰 지수가 함께 표시될 수 있으며, 신뢰 지수가 함께 표시되는 자세한 설명은 도 7을 참고하여 후술하기로 한다.As another example, the

도 4는 본 발명의 일실시예에 있어서, 개체 간의 연관 관계를 나타내는 도면이다.4 is a diagram illustrating an association relationship between entities in an embodiment of the present invention.

도 4의 410을 참고하면, 개체 간의 신뢰 관계는 자원 소비자(즉, 사용자)와 자원 제공자, 자원 간의 단방향성을 갖지만, 특정 조건이 성립하는 경우에는 420과 같이 양방향성을 가질 수 있다. 즉, 개체(entity) 간의 신뢰 지수가 같은 집안인 신뢰 도메인(domain)이 420과 같이 형성될 수 있다. Referring to 410 of FIG. 4, the trust relationship between entities has a unidirectional relationship between a resource consumer (ie, a user), a resource provider, and a resource, but may have bidirectionality as shown in 420 when a specific condition is established. That is, a trust domain that is a house having the same trust index between entities may be formed as shown in 420.

420을 참고하면, 자원 소비자인 사용자 A가 자원 제공자 B를 믿고, 자원 제공자 B가 자원 C를 믿는다고 가정하더라도, 상기 사용자 A가 상기 자원 C를 항상 믿는다는 관계가 성립하지 않을 수 있다. 이때, 상기 사용자 A가 상기 자원 C가 믿을 수 있는 자원인지를 판단할 수 있도록 추가적인 조건이 설정되어야 하며, 추가적인 조건이 신뢰 지수로서 제공될 수 있다. 예컨대, 미리 지정된 특정 조건이 만족되면, 같은 상황에서 사용자 A가 자원 C를 믿는 관계가 형성될 수 있다.Referring to 420, even if user A, a resource consumer, believes in resource provider B, and resource provider B believes in resource C, the relationship that user A always believes in resource C may not be established. In this case, an additional condition should be set so that the user A can determine whether the resource C is a reliable resource, and the additional condition may be provided as a confidence index. For example, if a predetermined predetermined condition is satisfied, a relationship may be formed in which user A trusts resource C in the same situation.

일례로, 상기 사용자 A, 자원 제공자 B, 자원 제공자 B의 물건 C(즉, 자원)이 존재하는 경우, 사용자 A는 자원 제공자 B의 신뢰 지수를 기반으로 자원 제공자 B의 물건 C를 믿고 대여받을 수 있다. 즉, 자원 제공자 B의 신뢰 지수가 자원 제공자가 제공하는 적어도 하나의 자원의 신뢰 지수에 영향을 미치도록 승계될 수 있다.For example, when the user A, the resource provider B, and the object C (that is, the resource) of the resource provider B exist, the user A may trust and borrow the object C of the resource provider B based on the trust index of the resource provider B. have. That is, the confidence index of resource provider B may be inherited to affect the confidence index of at least one resource provided by the resource provider.

도 5는 본 발명의 일실시예에 있어서, 신뢰 지수 계산을 위해 제공되는 도면이다.5 is a diagram provided for calculating a confidence index in an embodiment of the present invention.

도 5를 참고하면, 신뢰 지수의 활용은 3단계로 구분될 수 있다. 예컨대, 공유 자원의 사용 전 단계, 공유 자원을 사용하는 동안의 단계, 및 공유 자원의 사용을 마친 후의 단계로 구분될 수 있다. 이때, 사용 전 단계에서 분석되었던 해당 공유 자원을 기준으로 자원 제공자, 자원 소비자 간의 신뢰 지수는 공유 자원의 사용 결과인 이용 기록 정보에 따라 피드백되어 업데이트될 수 있다. Referring to FIG. 5, the use of the confidence index may be divided into three stages. For example, the method may be divided into a step before using the shared resource, a step during using the shared resource, and a step after finishing using the shared resource. In this case, the trust index between the resource provider and the resource consumer based on the shared resource analyzed in the pre-use step may be fed back and updated according to the usage record information that is the result of the use of the shared resource.

510을 참고하면, 등록부(310)는 DB에 등록된 새로운 개체, 다른 개체와 관련하여 다양한 데이터 정보 및 콘텍스트 정보(context information)를 수집할 수 있다. 예컨대, 인터넷 상의 해당 개체의 SNS 서버로부터 개체 개인의 SNS 정보, 회사 그룹 SNS 정보, 블로그, 까페 등을 통해 해당 개체를 평가한 다양한 평판 정보 등을 수집할 수 있다. 그리고, 개체들을 구별하여 개체 간의 연관 관계를 식별하고, 연관된 개체 간에 상호 평가한 정보를 기반으로 신뢰 지수를 계산할 수 있다. 상호 평가한 정보는 상기 수집된 정보에 포함될 수 있다.Referring to 510, the

520을 참고하면, 새로운 개체로부터 다른 개체의 자원(예컨대, 집, WiFi, 자전거 등)으로의 접근 요청이 수신된 경우, 접근 결정부(340)는 자원 제공자인 다른 개체의 기준(criteria) 및 다른 개체의 신뢰 지수에 기초하여 자원의 공유 허용 여부(즉, 접근 허가 여부)를 결정할 수 있다.Referring to 520, when a request for access to a resource of another entity (eg, home, WiFi, bicycle, etc.) is received from a new entity, the

530을 참고하면, 제어부(350)는 결정 결과를 자원 제공자인 다른 개체에게 통지할 수 있다. 그리고, 자원의 사용 후에 따른 사용 후기가 기록된 이용 기록 정보가 피드백(feedback)될 수 있으며, 피드백된 정보에 기초하여 상기 다른 개체의 신뢰 지수가 업데이트될 수 있고, 제어부(350)는 업데이트된 신뢰 지수를 자원 제공자인 다른 개체에게 제공할 수 있다. 이때, 상기 자원의 사용 후 자원의 상태를 나타내는 정보 역시 피드백될 수 있으며, 피드백된 자원의 상태 정보에 기초하여 상기 자원과 연관하여 새로운 개체의 신뢰 지수가 계산될 수도 있다. 그리고, 계산된 신뢰 지수에 기초하여 상기 새로운 개체가 제공하는 자원의 신뢰 지수가 계산될 수 있다.Referring to 530, the

도 6은 본 발명의 일실시예에 있어서, 공유 경제 네트워크를 도시한 블록도이다.6 is a block diagram illustrating a sharing economic network according to an embodiment of the present invention.

도 6을 참고하면, 공유 경제 네트워크는 공유 자원 접근 권한 제어 시스템(600), 클라이언트 단말(601), 자원(602, 603, 604), 3rd party service providers(605)를 포함할 수 있다. 도 6에서는 클라이언트 단말(601)을 하나 도시하였으나, 복수개 존재할 수 있으며, 클라이언트 단말(601)은 자원 제공자일 수도 있고, 자원 소비자일 수도 있고, 둘 다 일 수도 있다. 즉, 자원 제공자이면서 자원 소비자일 수도 있다. 도 6의 공유 자원 접근 권한 제어 시스템(600)은 도 3의 공유 자원 접근 권한 제어 시스템(300)을 나타낼 수 있다. 도 3의 블록도는 공유 자원 접근 권한 제어 시스템(300, 600)의 프로세서에 포함되는 구성을 도시한 것이고, 도 6에서는 프로세서 이외의 다른 구성도 함께 나타낼 수 있다.Referring to FIG. 6, the sharing economic network may include a shared resource access

도 6에서, 시각화 모듈(visualization module)은 시각화를 제어하는 것으로서 도 3의 제어부(350)에 포함될 수 있다. 개체 관리 모듈(Entity Management Module)은 접근 권한에 기초하여 접근 허가 여부를 결정하는 것으로서, 도 3의 접근 결정부(340)에 포함될 수 있다. 신뢰 지수 관리 모듈(Trust index manager)은 신뢰 지수를 계산하고, 신뢰 지수를 기반으로 개체 관의 접근 권한을 설정하는 것으로서, 신뢰 지수 계산부(320) 및 권한 설정부(330)를 포함할 수 있다. 신뢰 데이터 수집 모듈(Trust Data Aggregator)은 신뢰 지수 계산을 위한 정보를 수집하는 모듈로서, 도 3의 등록부(310)에 포함될 수 있다.In FIG. 6, a visualization module may be included in the

도 6을 참고하면, 시각화 모듈(visualization module)은 정보 시각화 방식을 표현하기 위한 모듈로서, 예컨대, 개체 간의 연관 관계에 따라 계산된 신뢰 지수를 개체의 화면에 제공함에 있어서, 해당 신뢰 지수가 속하는 레벨에 따라 색상 및 굵기 중 적어도 하나를 구분하여 표시되도록 시각화하여 제어할 수 있다. 일례로, 신뢰 지수가 높음, 중간, 낮음의 3레벨로 구분된 경우, 해당 개체의 신뢰 지수가 높음에 해당하면, 해당하는 레벨에 지정된 색상, 지정된 굵기로 해당 개체의 정보를 다른 개체와 구분하여 표시되도록 시각화하여 제어할 수 있다.Referring to FIG. 6, a visualization module is a module for representing an information visualization method. For example, in providing a confidence index calculated according to an association relationship between objects on a screen of an object, a level to which the confidence index belongs According to the present invention, at least one of color and thickness may be classified and displayed to be controlled. For example, if the confidence index is divided into three levels of high, medium, and low, and if the confidence index of the object is high, the information of the object is distinguished from other objects by the color and thickness specified in the corresponding level. You can visualize and control the display.

개체 관리 모듈(Entity Management Module)은 시스템에 등록된 개체들(즉, 자원 소비자인 사용자, 자원 제공자, 서비스, 자원) 등을 관리하는 모듈을 나타낼 수 있다. 예컨대, 개체 정보 관리 모듈(entity information manager)은 DB에 등록된 각 개체들의 정보를 관리할 수 있으며, 개체 관계 관리 모듈(entity relationship manager)은 등록된 개체들 간의 연관 관계(예컨대, 소유 관계, 친구 관계 등)을 관리하고 확인하는 동작을 수행할 수 있다. 자원 접속 관리 모듈(resource access manager)은 공유 자원들의 접근 제어를 관리할 수 있다. The entity management module may represent a module that manages entities registered in the system (ie, a user who is a resource consumer, a resource provider, a service, a resource, etc.). For example, the entity information manager may manage information of each entity registered in the DB, and the entity relationship manager may associate relations between registered entities (eg, ownership relations, friends, etc.). Manage and verify relationships, etc.). A resource access manager may manage access control of shared resources.

신뢰 지수 관리 모듈(Trust index manager)은 각 개체들의 연관 관계를 통해 개체 간의 신뢰 지수를 계산할 수 있다. 예컨대, 개체 관계 분석부(entity relationship analyzer)는 등록된 개체 간의 연관 관계(즉, 신뢰 관계)를 분석할 수 있으며, 신뢰 지수 계산부(entity relationship calculator)는 분석된 연관 관계를 기반으로 각 개체의 신뢰 지수를 계산할 수 있다.The trust index manager may calculate a trust index between entities through the association of each entity. For example, an entity relationship analyzer may analyze an association relationship (ie, a trust relationship) between registered entities, and a confidence relationship calculator may analyze each entity based on the analyzed association relationship. The confidence index can be calculated.

신뢰 데이터 수집 모듈(Trust Data Aggregator)은 시스템에 등록된 개체들의 신뢰 지수를 계산하기 위해 다양한 데이터를 수집할 수 있다. 예컨대, Trust Data Collector는 신뢰 지수 계산에 관련된 데이터들을 수집하고 관리할 수 있다. Trust Data Verifier는 Trust Data Collector에서 수집된 데이터의 적합성, 이상유무 등을 확인하고, 검증하여 수집된 데이터의 품질을 유지하는 데이터 검증모듈에 해당할 수 있다. Open API connector는 외부 데이터 제공자와 연결하는 API 연결점에 해당할 수 있다.The Trust Data Aggregator can collect various data to calculate the confidence index of entities registered in the system. For example, the Trust Data Collector may collect and manage data related to trust index calculation. The trust data verifier may correspond to a data verification module that checks and verifies the suitability and abnormality of data collected by the trust data collector and maintains the quality of the collected data. The Open API connector may correspond to an API connection point that connects to an external data provider.

3rd party service providers(605)는 시스템 외적으로 다양한 개체 관련 데이터를 제공하는 외부 서비스, 플랫폼, 시스템들을 나타내는 것으로서, Open API를 통해 관련 정보를 제공할 수 있다. 예컨대, 신뢰 데이터 수집 모듈(Trust Data Aggregator)은 3rd party service providers(605)로부터 DB에 등록된 개체 별 신뢰 지수 계산을 위한 정보를 수집할 수 있다.The third

도 7은 본 발명의 일실시예에 있어서, 자원 제공자 입장에서 공유 자원의 시각화를 도시한 도면이다.FIG. 7 illustrates visualization of shared resources from a resource provider position according to an embodiment of the present invention.

도 7에 따르면, 새로운 개체(701)가 자원 제공자인 경우, 자원 제공자 입장에서 본인이 소유하고 있는 장치들(즉, 공유 자원들)로 접근 허가된 다른 개체의 정보가 새로운 개체의 화면에 표시될 수 있다. 이때, 공유 자원 별로 구분되어 다른 개체의 정보가 표시될 수 있다.According to FIG. 7, when the new entity 701 is a resource provider, information of another entity that is granted access to devices owned by the resource provider (ie, shared resources) may be displayed on the screen of the new entity. Can be. In this case, information of another entity may be displayed by being divided by shared resources.

예컨대, 새로운 개체(701)가 소지한 WiFi(702)로의 접근이 허가된 다른 개체들의 정보가 상기 WiFi(702)와 연관되어 표시될 수 있다. 다른 개체들의 정보는 다른 개체를 식별하기 위한 사진, ID, 닉네임 등을 포함할 수 있고, 신뢰 지수를 더 포함할 수 있다. 이때, 신뢰 지수는 신뢰 지수가 속하는 레벨에 따라 색상 및 굵기/크기가 구분되어 표시될 수 있다. 예컨대, 신뢰 지수가 높은 레벨에 속할수록 낮은 레벨보다 상대적으로 해당 레벨에 지정된 색상이 굵게 표시될 수 있다. 이때, 다른 개체의 에지(edge), 즉, 테두리에 해당 신뢰 지수가 속하는 레벨에 해당하는 색상이 지정된 굵기로 표시될 수 있다. 초록색, 노란색, 빨간색 순서로 신뢰 지수가 낮아질 수 있다. 즉, 초록색의 신뢰 지수가 가장 높고, 노란색이 중간, 빨간색이 가장 낮음에 해당할 수 있다. 3 레벨의 색상 이외에 4 레벨, 5 레벨 이상으로 신뢰 지수의 레벨이 세분화될 수 있으며, 색상도 레벨 별로 다양하게 미리 지정될 수 있다. For example, information about other entities permitted to access the

바이크(bike, 703)의 경우, 새로운 개체가 자신의 바이크(703) 공유를 허가한 다른 개체의 정보가 바이크(703)와 연관하여 새로운 개체의 화면에 표시될 수 있다. 이외에, 새로운 개체가 공유하고자 하는 자원이 도어락(704), TV(705) 등을 포함하는 경우, 도어락(704) 및 TV(750)도 화면에 표시될 수 있으며, 아직 공유가 허가된 개체가 존재하지 않는 경우, 도어락(704) 및 TV(750)를 나타내는 대표 이미지만 독립적으로 표시될 수 있다. 이때, 도어락(704) 또는 TV(750)의 공유, 즉, 접근이 허가된 다른 개체가 존재하는 경우, 해당 개체가 상기 도어락(704) 또는 TV(750)의 대표 이미지와 함께 연관되어 표시될 수 있다. 그리고, 접근이 허가되었으나, 접근을 제외하고자 하는 다른 개체가 존재할 수 있다.In the case of a

예컨대, 주기적으로 다른 개체의 신뢰 지수가 업데이트될 수 있으며, 이전 주기에서는 신뢰 지수가 높아서 접근을 허용하였으나, 일정 시간이 경과한 후 업데이트된 해당 개체의 신뢰 지수가 낮아질 수 있다. 그러면, 이전에는 접근을 허용하였으나, 이후 접근 허용을 해제하여 접근을 거부할 수 있다. 이를 위해, 자원의 대표 이미지와 연관하여 표시되는 다른 개체의 정보(예컨대, 이미지)가 새로운 개체에서 선택되면, 접근 해제를 위한 기능(예컨대, 체크박스, 메시지, 팝업창 등)이 제공될 수 있다. 이때, 접근 해제를 위한 기능이 선택된 후, 접근 해체 확인이 다시 한번 새로운 개체에 의해 선택되면, 해당 개체는 해당 자원의 대표 이미지와 연관하여 표시되는 영역에서 제외될 수 있다.For example, the confidence index of another entity may be periodically updated, and in the previous cycle, the confidence index may be high, but access may be allowed, but after a predetermined time, the confidence index of the updated entity may be lowered. Then, the access was previously allowed, but afterwards, the access may be released to deny access. To this end, if information (eg, an image) of another entity displayed in association with the representative image of the resource is selected in the new entity, a function (eg, a check box, a message, a popup window, etc.) may be provided. In this case, after the access release function is selected and the access deconfirmation confirmation is selected by the new entity once again, the corresponding entity may be excluded from the area displayed in association with the representative image of the corresponding resource.

도 8은 자원 소비자 입장에서 공유 자원의 시각화를 도시한 도면이다.8 is a diagram illustrating visualization of shared resources from the perspective of a resource consumer.

도 8을 참고하면, 새로운 개체(801)가 자원 소비자(즉, 공유 자원의 사용자)인 경우, 자원 소비자 입장에서 다른 개체들이 자신에게 제공하고 있는 공유 자원이 어떤 것인지가 화면에 표시될 수 있다. 즉, 자신(새로운 개체)에게 접근이 허가된 공유 자원 및 해당 자원을 소유한 자원 제공자의 정보가 화면에 표시될 수 있다. 공유 자원으로의 접근을 허가한 다른 개체 별로 구분되어 해당 개체와 해당 개체의 공유 자원이 함께 연관되어 화면에 표시될 수 있다.Referring to FIG. 8, when the new entity 801 is a resource consumer (ie, a user of a shared resource), the screen may display which shared resources that other entities provide to the resource consumer. That is, information on the shared resource that is granted access to itself (a new entity) and the resource provider who owns the resource may be displayed on the screen. It is divided by other objects that allow access to the shared resource, and the object and the shared resource of the object may be related together and displayed on the screen.

일례로, 다른 개체 A(802)가 새로운 개체의 가족인 경우, 도어락, WiFi 등의 무선 통신 모듈, TV 등으로의 접근 권한을 새로운 개체에게 허가할 수 있다. 그러면, 제어부(350)는 다른 개체 A(802)를 기준으로 새로운 개체에게 허가된 공유 자원인 도어락, WiFi, TV를 연관시켜 새로운 개체의 화면에 표시되도록 제어할 수 있다. 다른 개체 A(802) 이외에 새로운 개체에게 자신의 공유 자원으로의 접근을 허가한 다르 개체가 더 존재하는 경우, 다른 개체 B(803) 및 다른 개체 B(803)가 허가한 공유 자원이 연관되어 화면에 표시되고, 다른 개체 C(804) 및 다른 개체 C(804)가 허가한 공유 자원이 연관되어 화면에 표시될 수 있다. 다른 개체의 신뢰 지 수가 다른 개체의 대표 이미지와 함께 표시될 수 있으며, 상기 신뢰 지수는 해당 신뢰 지수가 속하는 레벨에 따라 서로 다른 굵기 및 색상으로 표시될 수 있다.For example, when another

도 9는 본 발명의 일실시예에 있어서, 스마트 도어락으로의 접근 권한을 제어하는 동작을 도시한 도면이다.9 is a diagram illustrating an operation of controlling an access right to a smart door lock according to one embodiment of the present invention.

도 9에서는 에어 비앤비(Airbnb), 무인 호텔 등과 같이 숙소를 공유 자원으로 이용하기 위해 스마트 도어락의 접근 권한을 제어하는 경우를 도시하였으나, 이는 실시예에 해당되며, 숙소 이외에, 회사 출입문, 택배 등을 위해 스마트 도어락의 접근 권한이 제어될 수도 있다.FIG. 9 illustrates a case in which an access right of the smart door lock is controlled to use the accommodation as a shared resource, such as an Airbnb or an unmanned hotel, but this is an embodiment. The access right of the smart door lock may be controlled.

도 9를 참고하면, 자원 제공자(901)는 공유 자원 접근 권한 제어 시스템(900)으로 접속할 수 있다. 예컨대, 공유 자원 접근 권한 제어 시스템(900)에서 제공하는 서비스의 이용을 위한 웹사이트/모바일 웹 사이트로 접속하거나, 어플리케이션을 통해 접속할 수 있다. 이때, 등록된 ID 및 패스워드 입력을 통해 자원 제공자(901)가 인증되면, 접근 권한 제어를 위한 서비스가 제공될 수 있다.Referring to FIG. 9, the

예를 들어, 자원 제공자(901)는 스마트 도어락으로의 접근이 가능하도록 자원 소비자 A(902) 및 자원 소비자 B(903)에게 접근 권한을 설정할 수 있다. 이때, 접근 권한이 설정되면, 상기 공유 자원인 스마트 도어락과 연관하여 미리 등록된 액세스 키(access key) 가 자원 소비자 A(902) 및 자원 소비자 B(903)에게 제공될 수 있다. 상기 액세스 키는 자원 제공자(901)가 설정하여 등록할 수도 있고, 시스템에서 랜덤하게 생성한 보안 코드에 해당할 수도 있다.For example, the

이후, 특정 자원 제공자로부터 스마트 도어락으로의 접근이 요청된 경우, 접근 결정부(340)는 접근을 요청한 자원 제공자와 연관하여 스마트 도어락에 대한 접근 권한을 확인할 수 있다. 예컨대, 접근 허가 시, 자원 제공자에게 제공한 액세스 키와 접근 요청한 특정 자원 제공자가 스마트 도어락에 입력한 키 정보를 기반으로 특정 자원 제공자가 접근 권한이 허가된 사용자인지 여부를 확인할 수 있다. 액세스 키의 유효성 확인을 통해 접근이 요청된 자원 소비자가 접근이 허가된 사용자(즉, 키 유효성 검증에 성공한 사용자)인 경우, 접근 결정부(340)는 자원 소비자 A(902)가 스마트 도어락의 접근을 요청하였음을 자원 제공자(901)에게 알릴 수 있다. 이때, 자원 소비자 A(902)가 누구인지를 자원 제공자(901)가 확인 가능하도록 접근을 요청한 자원 소비자 A(902)의 정보(예컨대, 이름, 전화 번호)가 자원 제공자(901)에게 함께 제공될 수 있다. 액세스 키의 유효성이 확인되면, 이후, 제어부(350)는 스마트 도어락의 비밀번호가 자원 소비자 A(902)로 제공할 수 있으며, 그러면, 자원 소비자 A(902)는 스마트 도어락의 비밀번호를 입력함으로써, 자원 제공자(901)의 공유 자원을 공유할 수 있다.Subsequently, when access to the smart door lock is requested from a specific resource provider, the

한편, 자원 소비자 B(903)가 자원 제공자(901)의 공유 자원으로의 접근을 위한 액세스 키를 다른 사용자(예컨대, 자원 소비자 C, 904)에게 전달할 수 있다. 이때, 자원 소비자 C(904)가 스마트 도어락에 자원 소비자 B(903)로부터 제공받은 액세스 키를 기반으로 자원 제공자(901)의 공유 자원인 숙소의 스마트 도어락에 접근을 요청한 경우, 키 유효성 검사 시 유효하지 않은 사용자로 결정될 수 있다. 예컨대, Oauth 등에서 사용되는 토큰 방식이 액세스 키의 유효성 검사를 위해 이용될 수 있다. 즉, 액세스 키와 토큰 검사를 통해 상기 사용자가 유효한 사용자인지, 유효하지 않은 사용자인지 여부가 결정될 수 있다. 이외에, 앱(application)을 기준으로 하는 경우, 다른 사용자에게 전달되면 액세스 키가 내부적으로 무효화되도록 처리될 수도 있고, 유효성 검사 시 액세스 키는 동일하지만 해당 키를 사용하는 사용자 정보를 함께 검사하여 키와 사용자의 유효성 여부가 판단될 수도 있다.Meanwhile, the

이처럼, 키 유효성 검사 실패 시, 즉, 자원 소비자 C(904)가 자원 제공자(901)의 공유 자원으로의 접근 권한이 허가되지 않은 개체로 확인된 경우, 접근 결정부(340)는 자원 소비자 C(904)의 접근을 거부할 수 있으며, 자원 소비자 C(904)가 스마트 도어락으로 접근을 시도하였음을 나타내는 경고 알림을 자원 제공자(901)에게 제공할 수 있다.As such, when the key validation fails, that is, when

자원 제공자의 숙소의 공동 현관의 스마트 도어락관련 접근이 택배기사에게 허가되도록 설정될 수도 있다. 예컨대, 외출 중이거나, 운전, 회의 등으로 인해 집으로 바로 가기 어려운 경우, 택배 기사에게 자원 제공자의 공유 자원으로의(즉, 아파트 공동 현관으로의) 접근 권한이 설정될 수 있다. Smart door lock related access in the common entrance of the resource provider's accommodation may be set to allow the courier. For example, if you are out, or if it is difficult to go straight home due to driving, meetings, etc., the courier may be set access to the resource provider's shared resources (ie, to the apartment common entrance).

이때, 택배 기사의 접근 권한 설정 이전에 해당 택배 기사에 대한 신뢰 지수를 확인할 필요가 있을 수 있다. 그러면, 택배 기사의 회사 그룹 SNS 정보에 기초하여 해당 그룹에서 해당 택배 기사의 평판을 나타내는 정보들을 수집하여 해당 택배 기사의 신뢰 지수를 계산할 수 있다. 예컨대, 해당 택배 기사에 대한 다른 사용자들의 평가 정보, 다른 택배 기사들이 해당 택배 기사를 평가한 정보 등을 기반으로 신뢰 지수가 계산될 수 있으며, 해당 택배 기사의 전화번호, 이름과 함께 신뢰 지수가 자원 제공자의 화면에 표시될 수 있다. 신뢰 지수가 높은 경우, 아파트 공동 현관으로의 접근 권한이 설정될 수 있다. 택배 기사의 전화번호, 이름 등은 택배 기사 방문 전에 자원 제공자에게 사전에 고지된 정보를 기반으로 획득될 수 있다. 예컨대, 사전에 고지된 방문 시간, 전화 번호, 이름, 택배 물품 내용, 택배 회사 이름 등의 정보를 포함하는 문자, 카카오톡, 라인 등의 인스턴트 메시징을 통해 제공받은 택배기사 관련 정보를 기반으로 획득될 수 있으며, 획득된 정보를 기반으로 해당 택배기사 관련 SNS 정보, 회사 그룹 내 SNS 정보를 수집하여 택배 기사의 신뢰 지수가 계산될 수 있다. 이때, 택배 기사의 접근 권한은 일회성으로 일시적으로 설정될 수 있으며, 한번 접근이 허가된 이후에는 자동으로 해제될 수 있다. 안전 상의 이유로 이후 다시 접근 허가를 위해서는 접근 제공자가 다시 접근 허가를 설정해주어야 가능할 수 있다. 이에 따라, 액세스 키는 접근 권한이 설정될 때마다 다른 값으로 변경될 수 있으며, 사용자 별로도 다른 값이 제공될 수 있다.In this case, it may be necessary to check a confidence index for the corresponding parcel delivery driver before setting the access right of the parcel delivery engineer. Then, based on the company group SNS information of the parcel delivery article, information representing the reputation of the parcel delivery parcel in the group may be collected to calculate the reliability index of the parcel delivery article. For example, a trust index may be calculated based on evaluation information of other users of the parcel delivery article, information of other parcel delivery articles evaluating the parcel delivery article, and a trust index is provided along with the phone number and name of the parcel delivery article. It may be displayed on the screen of the provider. If the confidence index is high, access to the apartment common entrance can be established. The telephone number, name, etc. of the parcel delivery article may be obtained based on information previously notified to the resource provider before the parcel delivery article visit. For example, it may be obtained based on information related to a courier driver provided through instant messaging such as a text, KakaoTalk, and Line including information on a visit time, phone number, name, courier information, courier company name, etc., which are notified in advance. In addition, the reliability index of the parcel delivery engineer may be calculated by collecting SNS information related to the parcel delivery company and SNS information of the company group based on the obtained information. In this case, the access right of the courier driver may be temporarily set to one-time, and may be automatically released after access is granted once. For security reasons, in order to grant access again later, it may be possible to set access permission again. Accordingly, the access key may be changed to a different value every time the access right is set, and different values may be provided for each user.

이상에서 설명된 신뢰지수를 활용한 위험 요소 분석 방법 및 시스템은 하드웨어 구성요소, 소프트웨어 구성요소, 및/또는 하드웨어 구성요소 및 소프트웨어 구성요소의 조합으로 구현될 수 있다. 예를 들어, 실시예들에서 설명된 시스템 및 시스템의 구성요소들은, 예를 들어, 프로세서, 콘트롤러, ALU(arithmetic logic unit), 디지털 신호 프로세서(digital signal processor), 마이크로컴퓨터, FPA(field programmable array), PLU(programmable logic unit), 마이크로프로세서, 또는 명령(instruction)을 실행하고 응답할 수 있는 다른 어떠한 장치와 같이, 하나 이상의 범용 컴퓨터 또는 특수 목적 컴퓨터를 이용하여 구현될 수 있다. 처리 장치는 운영 체제(OS) 및 상기 운영 체제 상에서 수행되는 하나 이상의 소프트웨어 애플리케이션을 수행할 수 있다. 또한, 처리 장치는 소프트웨어의 실행에 응답하여, 데이터를 접근, 저장, 조작, 처리 및 생성할 수도 있다. 이해의 편의를 위하여, 처리 장치는 하나가 사용되는 것으로 설명된 경우도 있지만, 해당 기술분야에서 통상의 지식을 가진 자는, 처리 장치가 복수 개의 처리 요소(processing element) 및/또는 복수 유형의 처리 요소를 포함할 수 있음을 알 수 있다. 예를 들어, 처리 장치는 복수 개의 프로세서 또는 하나의 프로세서 및 하나의 콘트롤러를 포함할 수 있다. 또한, 병렬 프로세서(parallel processor)와 같은, 다른 처리 구성(processing configuration)도 가능하다.The risk analysis method and system using the confidence index described above may be implemented as a hardware component, a software component, and / or a combination of hardware components and software components. For example, the system and components of the system described in the embodiments are, for example, a processor, a controller, an arithmetic logic unit (ALU), a digital signal processor, a microcomputer, a field programmable array ), A programmable logic unit (PLU), a microprocessor, or any other device capable of executing and responding to instructions, may be implemented using one or more general purpose or special purpose computers. The processing device may execute an operating system (OS) and one or more software applications running on the operating system. The processing device may also access, store, manipulate, process, and generate data in response to the execution of the software. For convenience of explanation, one processing device may be described as being used, but one of ordinary skill in the art will appreciate that the processing device includes a plurality of processing elements and / or a plurality of types of processing elements. It can be seen that it may include. For example, the processing device may include a plurality of processors or one processor and one controller. In addition, other processing configurations are possible, such as parallel processors.

소프트웨어는 컴퓨터 프로그램(computer program), 코드(code), 명령(instruction), 또는 이들 중 하나 이상의 조합을 포함할 수 있으며, 원하는 대로 동작하도록 처리 장치를 구성하거나 독립적으로 또는 결합적으로(collectively) 처리 장치를 명령할 수 있다. 소프트웨어는 네트워크로 연결된 컴퓨터 시스템 상에 분산되어서, 분산된 방법으로 저장되거나 실행될 수도 있다. 소프트웨어 및 데이터는 하나 이상의 컴퓨터 판독 가능 기록 매체에 저장될 수 있다.The software may include a computer program, code, instructions, or a combination of one or more of the above, and configure the processing device to operate as desired, or process it independently or collectively. You can command the device. The software may be distributed over networked computer systems so that they may be stored or executed in a distributed manner. Software and data may be stored on one or more computer readable recording media.

실시예에 따른 방법은 다양한 컴퓨터 수단을 통하여 수행될 수 있는 프로그램 명령 형태로 구현되어 컴퓨터 판독 가능 매체에 기록될 수 있다. 상기 컴퓨터 판독 가능 매체는 프로그램 명령, 데이터 파일, 데이터 구조 등을 단독으로 또는 조합하여 포함할 수 있다. 상기 매체에 기록되는 프로그램 명령은 실시예를 위하여 특별히 설계되고 구성된 것들이거나 컴퓨터 소프트웨어 당업자에게 공지되어 사용 가능한 것일 수도 있다. 컴퓨터 판독 가능 기록 매체의 예에는 하드 디스크, 플로피 디스크 및 자기 테이프와 같은 자기 매체(magnetic media), CD-ROM, DVD와 같은 광기록 매체(optical media), 플롭티컬 디스크(floptical disk)와 같은 자기-광 매체(magneto-optical media), 및 롬(ROM), 램(RAM), 플래시 메모리 등과 같은 프로그램 명령을 저장하고 수행하도록 특별히 구성된 하드웨어 장치가 포함된다. 프로그램 명령의 예에는 컴파일러에 의해 만들어지는 것과 같은 기계어 코드뿐만 아니라 인터프리터 등을 사용해서 컴퓨터에 의해서 실행될 수 있는 고급 언어 코드를 포함한다. The method according to the embodiment may be embodied in the form of program instructions that can be executed by various computer means and recorded in a computer readable medium. The computer readable medium may include program instructions, data files, data structures, etc. alone or in combination. The program instructions recorded on the media may be those specially designed and constructed for the purposes of the embodiments, or they may be of the kind well-known and available to those having skill in the computer software arts. Examples of computer-readable recording media include magnetic media such as hard disks, floppy disks, and magnetic tape, optical media such as CD-ROMs, DVDs, and magnetic disks, such as floppy disks. Magneto-optical media, and hardware devices specifically configured to store and execute program instructions, such as ROM, RAM, flash memory, and the like. Examples of program instructions include not only machine code generated by a compiler, but also high-level language code that can be executed by a computer using an interpreter or the like.

이상과 같이 실시예들이 비록 한정된 실시예와 도면에 의해 설명되었으나, 해당 기술분야에서 통상의 지식을 가진 자라면 상기의 기재로부터 다양한 수정 및 변형이 가능하다. 예를 들어, 설명된 기술들이 설명된 방법과 다른 순서로 수행되거나, 및/또는 설명된 시스템, 구조, 장치, 회로 등의 구성요소들이 설명된 방법과 다른 형태로 결합 또는 조합되거나, 다른 구성요소 또는 균등물에 의하여 대치되거나 치환되더라도 적절한 결과가 달성될 수 있다.Although the embodiments have been described by the limited embodiments and the drawings as described above, various modifications and variations are possible to those skilled in the art from the above description. For example, the described techniques may be performed in a different order than the described method, and / or components of the described systems, structures, devices, circuits, etc. may be combined or combined in a different form than the described method, or other components. Or even if replaced or substituted by equivalents, an appropriate result can be achieved.

그러므로, 다른 구현들, 다른 실시예들 및 특허청구범위와 균등한 것들도 후술하는 특허청구범위의 범위에 속한다.Therefore, other implementations, other embodiments, and equivalents to the claims are within the scope of the claims that follow.

Claims (18)

공유 경제 네트워크에 참여하고자 하는 새로운 개체(entity)의 등록을 요청받아 데이터베이스에 등록시키는 단계;

상기 데이터베이스에 이미 등록된 다른 개체와 상기 새로운 개체 간의 연관 관계에 기초하여 개체 별 신뢰 지수를 계산하는 단계;

계산된 상기 신뢰 지수에 기초하여 개체 간 접근 권한을 설정하는 단계; 및

특정 개체의 공유 자원으로의 접근 요청이 수신됨에 따라, 설정된 상기 접근 권한에 기초하여 상기 공유 자원으로의 접근 허용 여부를 결정하는 단계

를 포함하는 공유 자원 접근 권한 제어 방법.In the computer-implemented trust index based shared resource access control method,

Requesting registration of a new entity to participate in the sharing economy network and registering in a database;

Calculating a confidence index for each entity based on an association relationship between the new entity and another entity already registered in the database;

Setting access rights between individuals based on the calculated confidence index; And

Determining whether to allow access to the shared resource based on the set access authority when a request for access to a shared resource of a specific entity is received;

Shared resource access authority control method comprising a.

상기 접근 허용 여부를 결정하는 단계는,

상기 새로운 개체에서 다른 개체가 등록한 공유 자원의 사용과 관련된 이벤트가 발생함에 따라, 해당 공유 자원으로의 접근 요청을 수신하는 단계; 및

상기 접근 요청이 수신됨에 따라, 상기 개체 간에 설정된 접근 권한에 기초하여 상기 새로운 개체가 다른 개체의 공유 자원으로의 접근 권한이 허가된 개체인지 여부를 확인하는 단계

를 포함하는 공유 자원 접근 권한 제어 방법.The method of claim 1,

Determining whether to allow the access,

Receiving an access request for the shared resource as an event related to the use of the shared resource registered by another entity in the new entity; And

As the access request is received, checking whether the new entity is an entity authorized to access a shared resource of another entity based on the access authority set between the entities;

Shared resource access authority control method comprising a.

상기 접근 권한이 허가된 개체인지 여부를 확인하는 단계는,

상기 다른 개체로부터 해당 개체의 공유 자원과 연관하여 미리 등록된 액세스 키(access key) 및 상기 새로운 개체로부터 입력되어 상기 공유 자원을 통해 전달받은 키 정보에 기초하여 상기 새로운 개체가 접근 권한이 허가된 개체인지 여부를 확인하는 것

을 특징으로 하는 공유 자원 접근 권한 제어 방법.The method of claim 2,

The step of checking whether the access right is an authorized entity,

An entity to which the new entity is authorized to access based on an access key previously registered in association with the shared resource of the entity from the other entity and key information input from the new entity and transmitted through the shared resource Checking whether or not

Shared resource access rights control method characterized in that.

상기 접근 권한이 허가된 개체인지 여부를 확인하는 단계는,

상기 새로운 개체가 상기 다른 개체의 공유 자원으로의 접근 권한이 허가되지 않은 개체로 확인됨에 따라, 상기 새로운 개체의 접근을 거부하는 단계; 및

상기 새로운 개체가 접근을 시도한 상기 다른 개체로 경고 알림을 제공하는 단계

를 더 포함하는 공유 자원 접근 권한 제어 방법.The method of claim 2,

The step of checking whether the access right is an authorized entity,

Denying access to the new entity as the new entity is identified as an entity not authorized to access the shared resource of the other entity; And

Providing an alert notification to the other entity to which the new entity has attempted to access;

Shared resource access authority control method further comprising.

상기 새로운 개체의 요청에 응답하여, 새로운 개체가 다른 개체의 접근을 허가한 공유 자원, 해당 공유 자원과 연관된 적어도 하나의 다른 개체의 정보가 함께 제공되도록 제어하는 단계

를 더 포함하는 공유 자원 접근 권한 제어 방법.The method of claim 1,

In response to the request of the new entity, controlling a new entity to be provided with information of a shared resource to which another entity is granted, and information of at least one other entity associated with the shared entity;

Shared resource access authority control method further comprising.

상기 새로운 개체에게 자신의 공유 자원의 접근을 허가한 다른 개체의 정보 및 허가된 공유 자원의 정보를 연관시켜 제공하도록 제어하는 단계

를 더 포함하는 공유 자원 접근 권한 제어 방법.The method of claim 1,

Controlling the new entity to associate information of another entity that has granted access to its shared resource with information of the authorized shared resource.

Shared resource access authority control method further comprising.

상기 다른 개체의 정보는 상기 다른 개체의 신뢰 지수를 포함하고,

상기 다른 개체의 신뢰 지수는, 해당 신뢰 지수가 속하는 레벨에 따라 색상 및 굵기 중 적어도 하나가 서로 다르게 표시되는 것

을 특징으로 하는 공유 자원 접근 권한 제어 방법.The method according to any one of claims 5 to 6,

The information of the other individual includes the confidence index of the other individual,

The confidence index of the other entity is that at least one of color and thickness are displayed differently according to the level to which the confidence index belongs.

Shared resource access rights control method characterized in that.

상기 신뢰 지수는, 접근이 허가된 특정 개체와 관련하여 상기 공유 자원의 이용 후 결과가 기록된 이용 기록 정보에 기초하여 업데이트되는 것

을 특징으로 하는 공유 자원 접근 권한 제어 방법.The method of claim 1,

Wherein the confidence index is updated based on usage history information in which the result after use of the shared resource is recorded with respect to the particular entity to which access is granted;

Shared resource access rights control method characterized in that.

상기 신뢰 지수를 계산하는 단계는,

상기 다른 개체에 등록된 적어도 하나의 온라인 서비스 서버로부터 획득한 상기 다른 개체의 평판을 나타내는 정보에 기초하여 계산되는 것

을 특징으로 하는 공유 자원 접근 권한 제어 방법.The method of claim 1,

The step of calculating the confidence index,

Calculated based on information representing the reputation of the other entity obtained from at least one online service server registered with the other entity

Shared resource access rights control method characterized in that.

공유 경제 네트워크에 참여하고자 하는 새로운 개체(entity)의 등록을 요청받아 데이터베이스에 등록시키는 등록부;

상기 데이터베이스에 이미 등록된 다른 개체와 상기 새로운 개체 간의 연관 관계에 기초하여 개체 별 신뢰 지수를 계산하는 신뢰지수 계산부;

계산된 상기 신뢰 지수에 기초하여 개체 간 접근 권한을 설정하는 권한 설정부; 및

특정 개체의 공유 자원으로의 접근 요청이 수신됨에 따라, 설정된 상기 접근 권한에 기초하여 상기 공유 자원으로의 접근 허용 여부를 결정하는 접근 결정부

를 포함하는 공유 자원 접근 권한 제어 시스템.In the computer-implemented trust index based shared resource access control system,

A register configured to receive a registration of a new entity intending to participate in a shared economy network and register it in a database;

A confidence index calculator configured to calculate a confidence index for each entity based on an association relationship between another entity already registered in the database and the new entity;

A permission setting unit that sets an access authority between entities based on the calculated confidence index; And

As a request for access to a shared resource of a specific entity is received, an access determination unit that determines whether to allow access to the shared resource based on the set access authority.

Shared resource access control system including a.

상기 접근 결정부는,

상기 새로운 개체에서 다른 개체가 등록한 공유 자원의 사용과 관련된 이벤트가 발생함에 따라, 해당 공유 자원으로의 접근 요청을 수신하고, 상기 접근 요청이 수신됨에 따라, 상기 개체 간에 설정된 접근 권한에 기초하여 상기 새로운 개체가 다른 개체의 공유 자원으로의 접근 권한이 허가된 개체인지 여부를 확인하는 것

을 특징으로 하는 공유 자원 접근 권한 제어 시스템.The method of claim 10,

The access determining unit,

In response to an event related to the use of a shared resource registered by another entity in the new entity, a request for access to the shared resource is received, and when the access request is received, the new entity is based on the access rights set between the entities. To determine whether an object is an object that is authorized to access other objects' shared resources

Shared resource access control system, characterized in that.

상기 접근 결정부는,

상기 다른 개체로부터 해당 개체의 공유 자원과 연관하여 미리 등록된 액세스 키(access key) 및 상기 새로운 개체로부터 입력되어 상기 공유 자원을 통해 전달받은 키 정보에 기초하여 상기 새로운 개체가 접근 권한이 허가된 개체인지 여부를 확인하는 것

을 특징으로 하는 공유 자원 접근 권한 제어 시스템.The method of claim 11,

The access determining unit,

An entity to which the new entity is authorized to access based on an access key previously registered in association with the shared resource of the entity from the other entity and key information input from the new entity and transmitted through the shared resource Checking whether or not

Shared resource access control system, characterized in that.

상기 접근 결정부는,

상기 새로운 개체가 상기 다른 개체의 공유 자원으로의 접근 권한이 허가되지 않은 개체로 확인됨에 따라, 상기 새로운 개체의 접근을 거부하고, 상기 새로운 개체가 접근을 시도한 상기 다른 개체로 경고 알림을 제공하는 것

을 특징으로 하는 공유 자원 접근 권한 제어 시스템.The method of claim 11,

The access determining unit,

As the new entity is identified as an entity not authorized to access the other entity's shared resources, denying access to the new entity and providing an alert notification to the other entity to which the new entity has attempted access;

Shared resource access control system, characterized in that.

상기 새로운 개체의 요청에 응답하여, 새로운 개체가 다른 개체의 접근을 허가한 공유 자원, 해당 공유 자원과 연관된 적어도 하나의 다른 개체의 정보가 함께 제공되도록 제어하는 제어부

를 더 포함하는 공유 자원 접근 권한 제어 시스템.The method of claim 11,

In response to the request of the new entity, a control unit for controlling the new resource is provided with a shared resource, the information of at least one other entity associated with the shared resource is provided together

Shared resource access control system further comprising.

상기 제어부는,

상기 새로운 개체에게 자신의 공유 자원의 접근을 허가한 다른 개체의 정보 및 허가된 공유 자원의 정보를 연관시켜 제공하도록 제어하는 것

을 특징으로 하는 공유 자원 접근 권한 제어 시스템.The method of claim 14,

The control unit,

Controlling the new entity to associate information of another entity that has granted access to its shared resource with information of the authorized shared resource.

Shared resource access control system, characterized in that.

상기 다른 개체의 정보는 상기 다른 개체의 신뢰 지수를 포함하고,

상기 다른 개체의 신뢰 지수는, 해당 신뢰 지수가 속하는 레벨에 따라 색상 및 굵기 중 적어도 하나가 서로 다르게 표시되는 것

을 특징으로 하는 공유 자원 접근 권한 제어 시스템.The method according to any one of claims 14 to 15,

The information of the other individual includes the confidence index of the other individual,

The confidence index of the other entity is that at least one of color and thickness are displayed differently according to the level to which the confidence index belongs.

Shared resource access control system, characterized in that.

상기 신뢰 지수는, 접근이 허가된 특정 개체와 관련하여 상기 공유 자원의 이용 후 결과가 기록된 이용 기록 정보에 기초하여 업데이트되는 것

을 특징으로 하는 공유 자원 접근 권한 제어 시스템.The method of claim 10,

Wherein the confidence index is updated based on usage history information in which the result after use of the shared resource is recorded with respect to the particular entity to which access is granted;

Shared resource access control system, characterized in that.

상기 신뢰지수를 계산부는,

상기 다른 개체에 등록된 적어도 하나의 온라인 서비스 서버로부터 획득한 상기 다른 개체의 평판을 나타내는 정보에 기초하여 계산되는 것

을 특징으로 하는 공유 자원 접근 권한 제어 시스템.The method of claim 10,

The confidence index calculation unit,

Calculated based on information representing the reputation of the other entity obtained from at least one online service server registered with the other entity

Shared resource access control system, characterized in that.

Priority Applications (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| KR1020180028449A KR102139852B1 (en) | 2018-03-12 | 2018-03-12 | Method and system for contrilling access to shared resource using trust index |

| PCT/KR2018/003508 WO2019177189A1 (en) | 2018-03-12 | 2018-03-26 | Method and system for controlling authority of access to shared resource on basis of cpss by using trust index |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| KR1020180028449A KR102139852B1 (en) | 2018-03-12 | 2018-03-12 | Method and system for contrilling access to shared resource using trust index |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| KR20190107334A true KR20190107334A (en) | 2019-09-20 |

| KR102139852B1 KR102139852B1 (en) | 2020-07-30 |

Family

ID=67907206

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| KR1020180028449A KR102139852B1 (en) | 2018-03-12 | 2018-03-12 | Method and system for contrilling access to shared resource using trust index |

Country Status (2)

| Country | Link |

|---|---|

| KR (1) | KR102139852B1 (en) |

| WO (1) | WO2019177189A1 (en) |

Families Citing this family (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN113836572A (en) * | 2021-08-03 | 2021-12-24 | 许昌学院 | Self-adaptive access control security execution method for human-computer-object fusion space |

Citations (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| KR20120087238A (en) * | 2010-12-07 | 2012-08-07 | 경북대학교 산학협력단 | Social network system for sharing resources, method of building and maintaining the same |

| KR20120096335A (en) * | 2011-02-22 | 2012-08-30 | 중앙대학교 산학협력단 | An access right control method and device in social networks |

| KR20150134806A (en) * | 2014-05-23 | 2015-12-02 | 양찬웅 | System and method for controlling entrance and exit |

| KR20170111152A (en) * | 2016-03-25 | 2017-10-12 | 한국전자통신연구원 | Apparatus and method for contents sharing based on the social trust |

Family Cites Families (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| KR102154736B1 (en) * | 2013-10-14 | 2020-09-21 | 삼성전자주식회사 | Method and apparatus for access control system using relationship information |

-

2018

- 2018-03-12 KR KR1020180028449A patent/KR102139852B1/en active IP Right Grant

- 2018-03-26 WO PCT/KR2018/003508 patent/WO2019177189A1/en active Application Filing

Patent Citations (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| KR20120087238A (en) * | 2010-12-07 | 2012-08-07 | 경북대학교 산학협력단 | Social network system for sharing resources, method of building and maintaining the same |

| KR20120096335A (en) * | 2011-02-22 | 2012-08-30 | 중앙대학교 산학협력단 | An access right control method and device in social networks |

| KR20150134806A (en) * | 2014-05-23 | 2015-12-02 | 양찬웅 | System and method for controlling entrance and exit |

| KR20170111152A (en) * | 2016-03-25 | 2017-10-12 | 한국전자통신연구원 | Apparatus and method for contents sharing based on the social trust |

Also Published As

| Publication number | Publication date |

|---|---|

| WO2019177189A1 (en) | 2019-09-19 |

| KR102139852B1 (en) | 2020-07-30 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US10749677B2 (en) | Method and apparatus for access control in distributed blockchain-based internet of things (IoT) network | |

| US10454927B2 (en) | Systems and methods for managing relationships among digital identities | |

| US10325428B1 (en) | Access control using device location tracking and blockchains | |

| US8918904B2 (en) | Systems and methods for user identity verification and risk analysis using available social and personal data | |

| US10425414B1 (en) | Security platform | |

| US9038134B1 (en) | Managing predictions in data security systems | |

| KR20200107768A (en) | Asset management system using blockchain network | |

| KR102612502B1 (en) | Managing data and data usage in IOT networks | |

| US11810129B2 (en) | Systems and methods for provisioning embedded Internet of Things Universal IDs (IoT UIDs) in Brownfield devices | |

| CN106664291A (en) | Systems and methods for providing secure access to local network devices | |

| RU2622883C2 (en) | System and method for managing access to personal data | |

| US20160359848A1 (en) | Trusted status transfer between associated devices | |

| US10498724B2 (en) | Digital community system | |

| CN103258159A (en) | Extensible and/or distributed authorization system and/or methods of providing the same | |

| US11481509B1 (en) | Device management and security through a distributed ledger system | |

| CN109817347A (en) | Inline diagnosis platform, its right management method and Rights Management System | |

| Alshammari et al. | Trust management systems in cloud services environment: Taxonomy of reputation attacks and defense mechanisms | |

| KR102252863B1 (en) | Things identity authentication system and method thereof | |

| KR102139852B1 (en) | Method and system for contrilling access to shared resource using trust index | |

| US10601835B2 (en) | Resource sharing using device location tracking and blockchains | |

| US10757216B1 (en) | Group profiles for group item recommendations | |

| US20210209518A1 (en) | Peer to peer rental reservations | |

| JP2014235633A (en) | Authentication device, unauthorized access monitoring system and authentication program | |

| CN116980413A (en) | Data processing method, device, equipment and storage medium |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A201 | Request for examination | ||

| E902 | Notification of reason for refusal | ||

| E701 | Decision to grant or registration of patent right |