JP7358564B2 - 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 - Google Patents

脅威を検出するための動的ポリシーの導入およびアクセスの可視化 Download PDFInfo

- Publication number

- JP7358564B2 JP7358564B2 JP2022093754A JP2022093754A JP7358564B2 JP 7358564 B2 JP7358564 B2 JP 7358564B2 JP 2022093754 A JP2022093754 A JP 2022093754A JP 2022093754 A JP2022093754 A JP 2022093754A JP 7358564 B2 JP7358564 B2 JP 7358564B2

- Authority

- JP

- Japan

- Prior art keywords

- policy

- execution

- user

- policies

- data

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

- 230000009471 action Effects 0.000 claims description 146

- 238000000034 method Methods 0.000 claims description 129

- 230000001960 triggered effect Effects 0.000 claims description 79

- 230000003068 static effect Effects 0.000 claims description 60

- 238000012544 monitoring process Methods 0.000 claims description 25

- 239000003795 chemical substances by application Substances 0.000 description 138

- 238000007726 management method Methods 0.000 description 82

- 238000007689 inspection Methods 0.000 description 67

- 238000010801 machine learning Methods 0.000 description 65

- 238000004458 analytical method Methods 0.000 description 59

- 230000000694 effects Effects 0.000 description 59

- 230000015654 memory Effects 0.000 description 46

- 238000001514 detection method Methods 0.000 description 41

- 230000000875 corresponding effect Effects 0.000 description 39

- 238000012545 processing Methods 0.000 description 33

- 238000004891 communication Methods 0.000 description 29

- 230000008569 process Effects 0.000 description 29

- 238000013475 authorization Methods 0.000 description 17

- 230000006870 function Effects 0.000 description 13

- 238000012800 visualization Methods 0.000 description 13

- 238000010586 diagram Methods 0.000 description 12

- 230000007246 mechanism Effects 0.000 description 12

- 230000004044 response Effects 0.000 description 11

- 238000013480 data collection Methods 0.000 description 10

- 238000012546 transfer Methods 0.000 description 10

- 230000002159 abnormal effect Effects 0.000 description 9

- 230000000903 blocking effect Effects 0.000 description 7

- 230000006399 behavior Effects 0.000 description 6

- 230000008520 organization Effects 0.000 description 6

- 241000699666 Mus <mouse, genus> Species 0.000 description 5

- 239000011521 glass Substances 0.000 description 5

- 238000013403 standard screening design Methods 0.000 description 5

- 230000002547 anomalous effect Effects 0.000 description 4

- 230000008859 change Effects 0.000 description 4

- 230000002093 peripheral effect Effects 0.000 description 4

- 230000003542 behavioural effect Effects 0.000 description 3

- 230000008901 benefit Effects 0.000 description 3

- 238000004590 computer program Methods 0.000 description 3

- 230000001276 controlling effect Effects 0.000 description 3

- 235000014510 cooky Nutrition 0.000 description 3

- 238000005516 engineering process Methods 0.000 description 3

- 230000010354 integration Effects 0.000 description 3

- 238000007639 printing Methods 0.000 description 3

- 241000699670 Mus sp. Species 0.000 description 2

- 230000001133 acceleration Effects 0.000 description 2

- 230000003044 adaptive effect Effects 0.000 description 2

- 238000012790 confirmation Methods 0.000 description 2

- 238000007405 data analysis Methods 0.000 description 2

- 238000013500 data storage Methods 0.000 description 2

- 230000003203 everyday effect Effects 0.000 description 2

- 230000000670 limiting effect Effects 0.000 description 2

- 238000013507 mapping Methods 0.000 description 2

- 238000005259 measurement Methods 0.000 description 2

- 238000005065 mining Methods 0.000 description 2

- 238000012986 modification Methods 0.000 description 2

- 230000004048 modification Effects 0.000 description 2

- 230000006855 networking Effects 0.000 description 2

- 230000003287 optical effect Effects 0.000 description 2

- 238000002604 ultrasonography Methods 0.000 description 2

- 230000000007 visual effect Effects 0.000 description 2

- 241000238558 Eucarida Species 0.000 description 1

- 241000700605 Viruses Species 0.000 description 1

- 230000005856 abnormality Effects 0.000 description 1

- 239000008186 active pharmaceutical agent Substances 0.000 description 1

- 230000002776 aggregation Effects 0.000 description 1

- 238000004220 aggregation Methods 0.000 description 1

- 238000003491 array Methods 0.000 description 1

- 230000005540 biological transmission Effects 0.000 description 1

- 238000004422 calculation algorithm Methods 0.000 description 1

- 238000004364 calculation method Methods 0.000 description 1

- 230000001413 cellular effect Effects 0.000 description 1

- 238000002591 computed tomography Methods 0.000 description 1

- 230000003247 decreasing effect Effects 0.000 description 1

- 230000001934 delay Effects 0.000 description 1

- 238000011161 development Methods 0.000 description 1

- 230000004927 fusion Effects 0.000 description 1

- 238000007429 general method Methods 0.000 description 1

- 230000005484 gravity Effects 0.000 description 1

- 239000004973 liquid crystal related substance Substances 0.000 description 1

- 238000002595 magnetic resonance imaging Methods 0.000 description 1

- 238000010295 mobile communication Methods 0.000 description 1

- 238000012806 monitoring device Methods 0.000 description 1

- 230000002265 prevention Effects 0.000 description 1

- 239000011814 protection agent Substances 0.000 description 1

- 238000010223 real-time analysis Methods 0.000 description 1

- 238000011084 recovery Methods 0.000 description 1

- 238000005067 remediation Methods 0.000 description 1

- 238000011160 research Methods 0.000 description 1

- 230000002441 reversible effect Effects 0.000 description 1

- 239000007787 solid Substances 0.000 description 1

- 230000002123 temporal effect Effects 0.000 description 1

- 230000036962 time dependent Effects 0.000 description 1

- 238000003325 tomography Methods 0.000 description 1

- 238000012549 training Methods 0.000 description 1

- 230000007704 transition Effects 0.000 description 1

- 238000010200 validation analysis Methods 0.000 description 1

- 230000003442 weekly effect Effects 0.000 description 1

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/20—Network architectures or network communication protocols for network security for managing network security; network security policies in general

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/10—Network architectures or network communication protocols for network security for controlling access to devices or network resources

- H04L63/108—Network architectures or network communication protocols for network security for controlling access to devices or network resources when the policy decisions are valid for a limited amount of time

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1408—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic by monitoring network traffic

- H04L63/1416—Event detection, e.g. attack signature detection

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/14—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic

- H04L63/1408—Network architectures or network communication protocols for network security for detecting or protecting against malicious traffic by monitoring network traffic

- H04L63/1425—Traffic logging, e.g. anomaly detection

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Hardware Design (AREA)

- Computing Systems (AREA)

- General Engineering & Computer Science (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Debugging And Monitoring (AREA)

- Computer And Data Communications (AREA)

- Management, Administration, Business Operations System, And Electronic Commerce (AREA)

- Data Exchanges In Wide-Area Networks (AREA)

- Information Transfer Between Computers (AREA)

- User Interface Of Digital Computer (AREA)

Description

本願は、2017年1月18日に出願され、「脅威を検出するためのアクセスの可視化」と題された米国仮出願第62/447759号および2016年9月16日に出願され、「脅威を検出するためのアクセスの可視化」と題された米国仮出願第62/396016号の優先権および利益を主張し、これらの出願の内容の全体は、あらゆる目的のために参照によって本明細書に組み込まれる。

本開示は、一般的に脅威検出に関し、より詳しくは動的ポリシーを用いてセキュリティイベントを分析し、能動的脅威と、ユーザ活動と、能動的脅威およびユーザ活動によってトリガされた動的ポリシーとを含む統合ビューを表示するための技術(例えば、システム、方法、1つ以上のプロセッサによって実行可能なコードまたは命令を格納するためのコンピュータプログラム製品)に関する。

ユーザ活動が極めて大量(1日あたり数十億のイベント)である場合、静的セキュリティルールは攻撃されやすいユーザ、アプリケーションおよびホストから生じる脅威に対応できないため、脅威インテリジェンスプラットフォームを提供する必要がある。いくつかの実施形態は、リアルタイムの脅威検出および分析を提供することができる。特定の実施形態は、ユーザ、アプリケーションの使用および性能の可視化を提供することができる。いくつかの実施形態は、既存のアクセス制御を利用して、リアルタイムの実行を提供することができる。特定の実施形態は、コンプライアンスを実行し、認可されていないアプリケーションに対するユーザのアクセスをブロックし、ポリシーに基づいて適応型認可およ

びユーザの認証を行い、プライバシーおよび漏洩を防ぐためにコンテンツ検査を実行することができる。特定の実施形態は、ルールおよび分析論を用いて、リアルタイムの実施を実行することができる。いくつかの実施形態は、リアルタイムで大量のセキュリティデータ(すなわち、1日当たり数十億のイベント)を収集、監視および視覚化することができ、対応する措置を講じることができる。

をさらに含み、検査ポリシーおよび動的実行ポリシーは、分析サーバおよび機械学習コンポーネントによって作成される。

とをさらに含む。

ケータを提供するステップとをさらに含む。

先とを接続する回線を表示することによって、ユーザインターフェイスを更新するためのプログラム命令をさらに含む。

インジケータを通過するソースと宛先とを接続する回線を表示することによって、ユーザインターフェイスを更新するステップをさらに含む。

実行ポリシーに基づいて、1つ以上のライブ情報フロー内の別のセキュリティイベントに対して実行措置を実行するステップをさらに含み、複数のエージェントのうち少なくとも1つのエージェントは、実行措置を実行する。方法は、コンピューティングシステムを用いて、別のセキュリティイベントに対する実行措置の実行を反映するように、(i)実行ポリシーのインジケータを特定することおよび(ii)実行ポリシーのインジケータを通過するソースと宛先とを接続する回線を表示することによって、ユーザインターフェイスを更新するステップをさらに含む。

I.序論

以下の開示は、リアルタイムの脅威検出および分析を提供することができる脅威インテリジェンスプラットフォームを説明する。様々な実施形態において、提供されたシステムは、プロセッサと、命令を格納するメモリとを含む。これらの命令は、プロセッサによって実行されると、エージェントから、少なくとも宛先とソースとを含むセキュリティイベントを受信することと、セキュリティイベントがポリシーと一致するときに当該ポリシーをトリガすることとをプロセッサに実行させ、当該ポリシーは、ソース、宛先および実行措置の指定を含み、当該ポリシーに基づいてセキュリティイベントに対して実行措置を実行することと、トリガされたポリシーを介してセキュリティイベントのソースと宛先とをリンクするようにユーザインターフェイスを更新することとをプロセッサに実行させる。しかしながら、ある実体(例えば、会社、国)において、数千または数十万の従業員および他の個人(例えば、ユーザ、顧問、ゲスト)は、常にネットワークを通じて様々なサービス(例えば、ソース)にアクセスしているため、セキュリティイベントを引き起こす。人々が多種多様なサービスにアクセスしようとするときに、様々なアクセス違反およびパスワードエラーなどが生じるため、監視を行う必要がある。現在では、セキュリティポリシー内の静的セキュリティルールは、攻撃されやすいユーザ、攻撃されやすいアプリケーションおよび攻撃されやすいホストに対して進化し続ける脅威には対応できない。ユーザ活動が極めて大量(例えば、1日当たり数十億のイベント)である場合、ユーザインターフェイスを用いた手動分析または自家製分析は、費用上非常に高くなる。また、非常に多くのユーザに対して、非常に正確な自動パターン検出を行い、権限のないユーザがサービスにアクセスすることを防ぐことは、困難であろう。

データおよび履歴データに基づいて決定された修正措置を適用することによって、ユーザを認証した後でも、権限のないユーザがアクセスできないように防ぐことができ、そのユーザをネットワークから追い出すことができる。

いて、リアルタイムで適用できる追加のルールおよびポリシーを作成することができる。履歴データをマイニングすることによって、特定の実施形態は、履歴データに基づいて実行ポリシーを作成することができる。特定の実施形態は、履歴データおよびリアルタイムで得られた分析結果の両方を用いて、異常をトリガすることができる。有利には、これらの手法は、リアルタイムで非常に大量のセキュリティデータ(すなわち、数十億のストリーミングイベント)を収集、監視および視覚化することができ、対応する措置を講じることができる。

図1は、本開示の少なくとも1つの実施形態に従って、ユーザからの異常アクセス要求を検出することによって、リアルタイムで脅威を検出するためのシステム100の態様を示している。いくつかの実施形態において、システム100は、分散環境においてネットワーク120を介してユーザ装置115に通信可能に接続されたアクセス管理および脅威検出システム105と情報管理システム110とを含む。アクセス管理および脅威検出システム105と情報管理システム110とは、IDアクセスマネージャの一部である。IDアクセスマネージャの一部として様々な種類のエージェントが存在しており、これらのエージェントは、ウエブサーバまたはアプリケーションへのアクセスを保護する。例えば、ユーザがメールサーバまたはドキュメントサーバにアクセスしようとするときに、サーバ(例えば、OAM(Oracle Access Manager)サーバ)と通信する保護エージェントが

存在する。このエージェントは、例えば、IDに関連する認証情報を検証することによって、そのユーザがこのサーバにアクセスできるか否かを検証する。特定の実施形態は、拡張エージェントおよびアクセスマネージャサーバを有することができる。したがって、ユーザがデータを要求しているときに、誰かが何かにアクセスしている情報は、情報管理システム110のデータ収集エンジンにリアルタイムで送信される。

れらに限定されない様々な市販プロトコルのいずれかを使用してデータ通信をサポートすることができ、当業者に知られている任意種類のネットワークであってもよい。単なる一例として、ネットワーク115は、イーサネット(登録商標)ネットワーク、トークンリングネットワークなどのローカルエリアネットワーク(LAN)、広域ネットワーク、仮想プライベートネットワーク(VPN)を含むがこれに限定されない仮想ネットワーク、インターネット、イントラネット、エクストラネット、公衆交換電話ネットワーク(PSTN)、赤外線ネットワーク、無線ネットワーク(たとえば、IEEE802.1Xプロトコルスイート、当該分野に知られているBluetooth(登録商標)プロトコル、および/

または任意の他の無線プロトコルの下で動作するネットワーク)および/またはこれらのネットワークと他のネットワークの組み合わせであってもよい。

および/またはApple Macintosh(登録商標)オペレーティングシステムを実行するパー

ソナルコンピュータおよび/またはラップトップコンピュータを含む)汎用パーソナルコンピュータ、(例えば、Microsoft Windows Mobile(登録商標)などのソフトウェアを実行し、インターネット、電子メール、SMS、ブラックベリー(登録商標)または他の通信プロトコルが有効化された)携帯電話またはPDA、(様々なGNU/Linux(登録商標)オペレーティングシステムを含むがこれに限定されない)市販のUNIX(登録商標)またはUNIXに類似する様々なオペレーティングシステムを実行するワークステーションコンピュータ、または他のコンピューティング装置であってもよい。例えば、ユーザ装置110は、ネットワーク(例えば、ネットワーク115)を介して通信可能なシンクライアントコンピュータ、インターネット対応ゲームシステム、および/またはパー

ソナルメッセージング装置などの他の電子装置であってもよい。例示的なシステム環境100は、1つのユーザ装置を備えると示されているが、他の実施形態において、任意の数のユーザ装置および/またはクライアントコンピューティング装置をサポートすることができる。

に与えられたExchangeサーバ上の電子メールアカウントは、Exchangeリソース用のアカウントである。ユーザに複数のアカウントを与えることができ、各種類のアカウントが各種類のリソースに対応する。例えば、ユーザは、ターゲットシステム130にログインして、異なる種類の操作を行うために、2つの異なるアカウントを有することができる。例えば、ターゲットシステム130は、電子メール交換サーバをホストし、電子メールアカウントを提供することができる。また、同じターゲットシステム130は、人事(HR)システムをホストし、HRシステムに関連する管理機能を実行するためのHR管理アカウントを提供することができる。特定のユーザは、ターゲットシステム130上に電子メールアカウントを有すると共に、ターゲットシステム130上にHR管理アカウントを有することができる。電子メールアカウントでログインする場合、ユーザは、電子メールにアクセスすることができる。HR管理アカウントでログインする場合、ユーザは、組織のリソース管理に関連する管理作業を行うことができる。

150は、例えばリソース125の前のウエブサーバ上に実行するように、リソース125から独立して配置されてもよい。1つ以上のアクセスマネージャ145は、IDアクセスマネージャの一部として配置されてもよい。

1つ以上のプロキシ140は、ハードウェア構造またはハードウェア実装とソフトウェア実装の組み合せであってもよい。

ェイトディレクトリアクセスプロトコル)方式は、フォーム認証方法に基づいてURLなどのマネージャ関連リソースを保護するように、LDAP認証モジュールを使用した第2レベルの認証であってもよい。フォーム認証方法において、1つ以上のテキスト入力フィールドを有するHTMLフォームを使用して、認証情報を収集することができる。いくつかの実施形態において、フォーム認証は、ユーザ名、パスワード、社会保障番号、生年月日、ワンタイムパスワード、または他の一般的なパラメータの組み合わせなどの認証情報を収集することができる。

つ以上のウエブゲート150に戻して、1つ以上のエージェント135、1つ以上のプロキシ140および/または1つ以上のウエブゲート150は、認証を確認し、認証したユーザのために第1セッションを確立することができる。その結果、ユーザは、ターゲットシステム130(例えば、分散環境サーバ)上のそのセッションにログインする。ログインすると、ユーザは、異なるアプリケーションの実行、クラウドストレージの利用など、アクセスを許可したリソースを利用することができる。ユーザがターゲットシステム130にログインすると、1つ以上のアクセスマネージャ145は、ユーザのセッション活動を追跡するためのクッキーを作成することができる。このクッキーは、ユーザが当該セッション上にアクティブであった時間を含むことができる。このクッキーは、セッション活動データとして情報管理システム110に記憶されてもよい。

ができる。様々な実施形態は、データを格納し、格納されたデータ(すなわち、履歴データ)を用いて、リアルタイムで適用できる追加のルールおよびポリシーを作成することができる。特定の実施形態は、履歴データをマイニングすることによって、履歴データに基づいて動的検査ポリシーおよび実行ポリシーを作成することができる。他の実施形態において、履歴データとリアルタイムで得られた情報の分析結果との両方を用いて、動的検査ポリシーおよび実行ポリシーを作成することができる。

において、オペレーティングシステム、応用プログラム、ポリシー、ユーザの活動およびアクセス要求に関連するデータ情報、およびプログラムデータを格納することができる。

ーバのホストID、ホスト名、URLプレフィックス、およびルールを含む論理グループである。ホスト名およびURLプレフィックスは、特定のポリシードメインによって保護されるウエブネームスペースの粗い部分(course-grain portion)を指定する。ポリシードメインのルールは、要求されたリソースへのアクセスを許可または拒否する条件、およびこれらの条件を適用するエンドユーザを指定する。ポリシードメインは、ポリシーに含まれている第1レベルのデフォルトルールと第2レベルのルールとの2つのレベルのルールで構成される。第1レベルのデフォルトルールは、ポリシーに関連付けられていないポリシードメイン内の任意のリソースに適用することができ、第2レベルのルールは、ポリシーに関連付けられているポリシードメイン内の任意のリソースに適用することができる。ポリシーとは、URLパターン、リソース種類、操作種類(要求メソッドなど)、およびユーザごとに特定のリソースに対するアクセスを制限するためのルール、静的または動的なグループメンバーシップ、時刻または曜日、IP(インターネットプロトコル)アドレスなどを含むグループである。ポリシーは、ポリシードメインに関連付けられた静的または動的ポリシーであってもよく、ポリシーによって保護されるウエブネームスペースの細かい部分(fine-grain portion)を指定する。実際には、ポリシードメインのホスト名およびURLプレフィックスは、ポリシーのURLパターンと論理的に関連している。得られたパターンの全体は、受信したURLと比較される。一致した場合、ポリシーの様々なルールを評価することによって、要求を認可するか拒否するかを決定する。一致しなかった場合、デフォルトポリシードメインルールが使用される。

なる。したがって、いくつかの実施形態は、動的ポリシーを新たに追加したシステムの挙動を監視することができ、システムの安定性を保証することができる。監視されている動的ポリシーは、ソリッドまたは永久(すなわち、所定期間によって制限されない)ポリシーになるように変更されてもよい。いくつかの実施形態は、機械学習機能を使用して、所定期間(例えば、次の30分)の間に動的ポリシーを作成し、最終的にはこの動的ポリシーを用いて、システムに設定された静的ポリシーを永久に上書きする。なお、完全な承認プロセスを行う必要があるか否かに関わらず、視覚化アプリケーションを見ているセキュリティ管理者がこれらのポリシーを迅速に生成してシステムに導入することは、非効率的であり、リソースを浪費する。

れているため、次回にユーザがこの地理的位置にいるときにログインした場合、システム上の活動が異常検出をトリガしない。実質的には、過去のポリシーを上書きする新しい動的ポリシーが作成された。

0を含むエージェントによって捕捉および送信されたデータに基づいて、脅威を検出およびトリガすることができる。エージェントがより新しいターゲットシステム、アプリケーションおよび既存のアプリケーションインターフェイスの変更をサポートする必要があるときに、一組の定義済み属性(例えば、ユーザ属性、リソース属性、オブジェクト、アクション、環境属性など)は十分ではない場合がある。したがって、システムは、動的検査ポリシーを用いて、動的ルールをエージェントに送信することによって、様々なペイロード(例えば、HTTP)内のデータなどの追加の情報または属性の収集/検査をエージェントに要請することができる。この情報は、通常のアクセス要求イベントの一部として報告される。その後、機械学習コンポーネント225は、この新しいデータまたは情報の異常を検出し、動的実行ポリシーを挿入することによって、より多くの異常をトリガすることができる。より多くの異常がトリガされると、特定の種類のトラフィックを防ぐために追加の実行ポリシーを作成することができる。これによって、収集、検出および実行サイクルが完了する。

いくつかの例において、収集バス205は、ユーザから受信したアクセス要求に関する情報を、例えばクライアントコンテキスト、リソースコンテキスト、ユーザコンテキスト、

サーバコンテキスト、タイムスタンプ、セッション情報および要求を処理するためのサーバインスタンスなどの様々なカテゴリに編成するように構成されてもよい。様々な実施形態において、収集バス205は、ユーザ活動から取得および編成された情報またはデータをメモリ255内の情報データベース260に格納するように構成される。

ーザまたはユーザグループのアクセス要求を分析することによって、ユーザまたはユーザグループのために時間依存性ポリシーを生成するように構成されてもよい。別の例において、分析サーバ220および機械学習コンポーネント225は、ユーザがターゲットシステムに格納されている様々なアプリケーションにアクセスするパターンを分析することによって、ユーザのためにアプリケーションアクセスパターンポリシーを生成するように構成されてもよい。分析サーバ220および機械学習コンポーネント225は、アクセス要求からのセキュリティ脅威、侵入、サービス拒否(DOS)攻撃の特徴を取得することによって、ユーザのためにポリシーを生成するように構成されてもよい。

することができる。

び関連するトレンドを含む。他の実施形態において、統合ユーザインターフェイス280は、ユーザ、ユーザによってアクセスされているソース、およびそのような活動に関連する可能なポリシーを含む。さらに他の実施形態において、リアルタイム統計値は、所定の時間間隔(例えば、2秒、4秒、5秒、30秒)で、5分または15分などの異なる時間枠において統合ユーザインターフェイス280上に公開および表示される。これによって、セキュリティ管理者は、「リアルタイムのトレンド」に対して適切な措置を講じることができる。

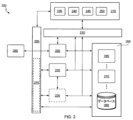

図3は、様々な実施形態に従って、脅威視覚化システム300の一部の機能要素を示すブロック図である。図示されたシステムは、3つの層、すなわち、プレゼンテーション層305、アプリケーション層310、およびデータベース層315を含む。プレゼンテーション層305は、複数のユーザインターフェイス(例えば、グラフィカルユーザインターフェイス(GUI))を含む。ユーザ(例えば、顧客または管理者)は、リアルタイムで脅威を検出するために、複数のユーザインターフェイスを介して、企業のネットワーク上のユーザ活動を監視することができる。複数のユーザインターフェイスは、複数のUI

320、325、330および335(例えば、図2を参照して説明した統合ユーザインターフェイス280)を含む。いくつかの実施形態において、UI320、325、330および335は、1つ以上のワークステーションに存在する。他の実施形態において、UI320、325、330および335は、1つ以上のパーソナルコンピュータに存在する。通常、UI320、325、330および335は、任意のコンピューティングシステムに存在することができる。なお、図3には4つのUIが示されているが、本明細書に記載の態様によれば、任意の数のUIを開発および提供することができる。

ことができる。また、いくつかの実施形態は、ポリシーの評価またはポリシーの脅威レベルの昇降を判断するときに、機械学習コンポーネント225を含むことができる。さらに、ポリシー名ではなく脅威レベルに基づいて能動的脅威の統合UI400を提供することによって、セキュリティ管理グループは、ポリシー名に基づいて脅威レベルを解釈する代わりに、分類に基づいて異なる種類の脅威および措置に集中することができる。

例えば、上位または下位5%、10%、15%、35%、または50%という閾値百分率として定義されてもよい。ウィンドウ455は、任意のグラフィック手段を用いて情報を表示することができる。例えば、上位アクセス活動は、各ユーザIDまたはIPアドレスをアクセスされているリソースまたはターゲットシステムに連結する線を示すピクトグラムまたは線図460を用いて表示することができる。追加的にまたは代替的に、上位ユーザは、フォントのサイズまたは色などの印刷変更を伴う比例面積チャート、バブルチャートまたはタグクラウド465を用いて表示することができる。追加的または代替的に、上位IPアドレスは、フォントのサイズまたは色などの印刷変更を伴う比例面積チャート、バブルチャートまたはタグクラウド470を用いて表示することができる。追加的にまたは代替的に、アプリケーションは、フォントのサイズまたは色などの印刷変更を伴う比例面積チャート、バブルチャートまたはタグクラウド475を用いて表示することができる。

クティブになる期間または所定期間1225を指定することができる。いくつかの実施形態において、期間1225は、5、15、30、または60分とすることができる。これによって、管理者は、所定期間中に、本明細書に記載のUIのいずれかを介して、ネットワークトラフィックに対するポリシーの影響を見ることができる。その後、ポリシーが意図した効果を持たなかった場合またはポリシーが異常活動に適用できなくなった場合に、管理者は、そのポリシーを失効させることができ、または期間1225を変更することによって、そのポリシーのアクティブ状態を延長することができる。特定の実施形態において、期間1225を永久にすることができる。これによって、管理者は、静的ポリシーを永久的に上書きすることができ、またはリアルタイムで企業ネットワーク上のセキュリティ戦略を変更することができる。

る。図16に示すように、いくつかの実施形態に従って、管理者は、ウィンドウ1610内のリソース1605および上位ポリシー1505に基づいてとられた措置(例えば、高警告)を見ることができ、ウィンドウ1620内のIPアドレス1615および上位ポリシー1505に基づいてとられた措置(例えば、高警告)を見ることができる。

図19~21は、いくつかの実施形態に従って、動的ポリシーを用いてセキュリティイベントを分析し、分散環境内の能動的脅威、ユーザ活動並びに能動的脅威およびユーザ活動によってトリガされた動的ポリシーを含む統合ビューを提供するための技術を示している。個々の実施形態は、フローチャート、流れ図、データ流れ図、構造図、またはブロック図として示されたプロセスとして説明されてもよい。フローチャートは、動作を逐次プロセスとして説明するが、多くの動作は、並行にまたは同時に実行されてもよい。また、動作の順序は、変更されてもよい。プロセスは、その動作が完了すると終了するが、図面に含まれていない追加のステップを含むことができる。プロセスは、方法、機能、手順、サブルーチン、サブプログラムなどに対応してもよい。プロセスが機能に対応する場合、プロセスの終了は、呼出し機能またはメイン機能に戻ることに対応してもよい。

たセキュリティイベントを収集することができる。その後、収集された属性は、さらなる処理を行うために、本明細書に記載された様々な態様に従って収集バスに送信されてもよい。

された場合、複数のエージェントのうち少なくとも1つのエージェントによって実施されてもよい。その後、例えば、(i)ユーザのアクセスが認可される前に宛先へのユーザアクセスをブロックすること、(ii)ユーザと宛先との接続を切断すること、(iii)システム上のユーザの認証をブロックすること、(iii)第2ファクタ認証または認可を要求すること、(iv)低警告、中警告または高警告を報告することによって、実行措置は、複数のエージェントのうち少なくとも1つのエージェントによって実施されてもよい。

05において、ユーザ装置、複数のエージェント、収集バス、ポリシーバス、およびリソースを有するターゲットシステムを含む分散環境を提供するまたはインスタンス化する。いくつかの実施形態において、分散環境は、分析サーバおよび機械学習コンポーネントをさらに含む。検査ポリシーおよび動的実行ポリシーは、分析サーバおよび機械学習コンポーネントによって作成される。特定の実施形態において、分散環境は、検査ポリシー、動的実行ポリシー、および1つ以上の情報フローから受信した履歴データを格納するためのメモリをさらに含む。

プ2155において、複数のソースおよび複数の宛先を含むライブ情報フローをユーザインターフェイスに表示することができる。いくつかの実施形態において、複数のソースから複数の宛先に流れるデータ量およびポリシーバス上に公開された一組のアクティブな実行ポリシーに基づいて、一組の上位実行ポリシーを示すインジケータを提供することができる。

図22は、本開示の一実施形態を実施するための分散システム2200を示す簡略図である。図示の実施形態において、分散システム2200は、1つ以上のネットワーク2210を介して、ウェブブラウザまたは専用クライアント(例えば、オラクル(登録商標)フォーム)などのようなクライアントアプリケーションを実行および作動するように構成された1つ以上のクライアントコンピューティング装置2202、2204、2206および2208を含む。サーバ2212は、ネットワーク2210を介して、リモートクライアントコンピューティング装置2202、2204、2206および2208と通信可能に連結されてもよい。

モデルに基づいて、クライアントコンピューティング装置2202、2204、2206および/または2208のユーザに提供されてもよい。クライアントコンピューティング装置2202、2204、2206および/または2208を操作するユーザは、1つ以上のクライアントアプリケーションを用いて、サーバ2212と情報を交換することによって、これらのコンポーネントによって提供されたサービスを利用することができる。

トコンピューティング装置を操作するユーザは、1つ以上のクライアントアプリケーションを用いて、これらのコンポーネントによって提供されたサービスを利用することができる。これらのコンポーネントは、ハードウェア、ファームウェア、ソフトウェア、またはこれらの組み合わせで実現されてもよい。理解すべきことは、分散システム2200と異なる様々なシステム構成が可能であることである。したがって、図22に示された実施形態は、実施形態のシステムを実現するための分散システムの一例であり、限定を意図していない。

ラックベリー(登録商標)10およびパームOSなどの様々なモバイルオペレーティングシステムを実行することができる手持ち式携帯装置(例えば、iPhone(登録商標)、携帯電話、Ipad(登録商標)、タブレット、携帯情報端末(PDA)または着用できる装置(Google Glass(登録商標)ヘッドマウントディスプレイ)を含むことができる。装置は、様々なアプリケーション、例えば様々なインターネット関連アプリケーション、電子メールアプリケーション、ショートメッセージサービス(SMS)アプリケーションをサポートすることができ、様々な他の通信プロトコルを使用することができる。また、クライアントコンピューティング装置は、例示として、Microsoft Windows(登録商標)オペレー

ティングシステム、Apple Macintosh(登録商標)オペレーティングシステムおよび/ま

たはリナックス(登録商標)オペレーティングシステムの様々なバージョンを実行するパーソナルコンピュータおよび/またはラップトップコンピュータを含む汎用のパーソナルコンピュータを含んでもよい。クライアントコンピューティング装置は、例えば、様々なGNU/リナックスオペレーティングシステム、例えば、Google Chrome OSを含むがこれに限定されない市販のUNIX(登録商標)またはUNIXに類似する様々なオペレーティングシステムを実行するワークステーションコンピュータであってもよい。クライアントコンピューティング装置は、ネットワーク2210を介して通信可能なシンクライアントコンピュータ、インターネット対応のゲームシステム(例えば、Kinect(登録商標)ジェスチャ入力装置を備えるまたは備えないMicrosoft Xboxゲームコンソール)、および/またはパーソナルメッセージング装置などの他の電子機器を含んでもよい。

トコルの下で動作するネットワーク)および/またはこれらのネットワークと他のネットワークの組み合わせを含むことができる。

)フィード、Facebook(登録商標)更新または1つ以上の第3情報源および連続データストリームから受信したリアルタイム更新を含むがこれらに限定されない。リアルタイム更新は、センサデータアプリケーション、金融相場表示機、ネットワーク性能測定ツール(例えば、ネットワーク監視およびトラフィック管理アプリケーション)、ページ遷移(Clickstream)解析ツール、自動車交通監視装置などに関連するリアルタイムイベントを含

むことができる。また、サーバ2212は、クライアントコンピューティング装置2202、2204、2206および2208の1つ以上の表示装置を介して、データフィードおよび/またはリアルタイムイベントを表示するための1つ以上のアプリケーションを含むこともできる。

得、保存および更新するように構成されている。

テム2302は、様々な展開モデルを介して、クラウドサービスを提供することができる。例えば、サービスは、クラウドサービスを販売する組織に所有された(例えば、オラクル社に所有された)クラウドインフラストラクチャシステム2302を有するパブリッククラウドモデルで提供され、一般人または異なる業界の企業に利用されることができる。別の例として、サービスは、単一の組織に専用されたクラウドインフラストラクチャシステム2302を有するプライベートクラウドモデルで提供され、組織内の1つ以上の実体に利用されることができる。また、クラウドサービスは、集団クラウドモデルで提供されてもよい。よって、クラウドインフラストラクチャシステム2302およびクラウドインフラストラクチャシステム2302により提供されたサービスは、関連する集団内の複数の組織によって共有される。また、クラウドサービスは、2つ以上の異なるモデルの組み合わせからなるハイブリッドクラウドモデルで提供されてもよい。

a Service)カテゴリ、IaaS(Infrastructure as a Service)カテゴリ、またはハイブ

リッドサービスを含む他のカテゴリのサービスに準拠して提供された1つ以上のサービスを含むことができる。顧客は、サブスクリプション申込書によって、クラウドインフラストラクチャシステム2302によって提供された1つ以上のサービスを注文することができる。これに応じて、クラウドインフラストラクチャシステム2302は、顧客のサブスクリプション申込書に含まれたサービスを提供する処理を行う。

ス(JCS)、Oracleデータベースクラウドサービス(DBCS)およびその他を含むがこれら

に限定されない。

ができる。一実施形態において、データベースクラウドサービスは、データベースリソースを蓄積する能力を組織に与えることができる共有サービス展開モデルをサポートすることができ、DBaaS(Database as a Service)をクラウドデータベースとして顧客に提供することができる。ミドルウェアクラウドサービスは、クラウドインフラストラクチャシステム上に様々なビジネスアプリケーションを開発および展開するためのプラットフォームを顧客に提供することができ、Javaクラウドサービスは、クラウドインフラストラクチャシステム上にJavaアプリケーションを展開するためのプラットフォームを顧客に提供することができる。

ービスおよびIaaSサービス)を包括的に管理する機能を提供することができる。一実施形態において、クラウド管理機能は、クラウドインフラストラクチャシステム2302などによって受信した顧客のサブスクリプションを提供、管理、および追跡する機能を含んでもよい。

調整モジュール(order orchestration module)2322、オーダー支給モジュール(order provisioning module)2324、オーダー管理および監視モジュール(order management and monitoring module)2326、およびID管理モジュール(identity management module)2328によって提供される。これらのモジュールは、1つ以上のコンピ

ュータおよび/またはサーバを含んでもよく、これらを用いて形成されてもよい。これらのコンピュータおよび/またはサーバは、汎用コンピュータ、専用サーバコンピュータ、サーバファーム、サーバクラスタ、または任意の他の適切な配置および/またはこれらの組み合わせであってもよい。

をオーダー支給モジュール2324に送信する。オーダー支給モジュール2324は、顧客がオーダーしたサービス用のリソースを割当てることができる。オーダー支給モジュール2324は、クラウドインフラストラクチャシステム2300によって提供されたクラウドサービスと、リクエストされたサービスを提供するためのリソースを供給するために使用される物理的な実装層との間の抽象化レベルを形成する。このように、オーダー調整モジュール2322は、たとえば、サービスおよびリソースをその場で支給するかまたは事前に支給するか、リクエストに応じて割当てる/与えるかなどの実装詳細から単離することができる。

イクロチャネルアーキテクチャ(MCA)バス、拡張ISA(EISA)バス、ビデオエレクトロニクス規格協会(VESA)ローカルバス、および周辺構成要素相互接続(PCI)バスを含むことができる。これらのバスは、IEEE P1386.1規格に準拠した製造されたメザニンバスとして実現することができる。

として、オペレーティングシステム2416は、マイクロソフトウィンドウズ(登録商標)、Apple Macintosh(登録商標)および/もしくはLinux(登録商標)オペレーテ

ィングシステムの様々なバージョン、様々な市販のUNIX(登録商標)もしくはUNIXライクオペレーティングシステム(様々なGNU/Linuxオペレーティングシステム、Google Chrome(登録商標)OSなどを含むが、これらに限定されるものではない)

、ならびに/または、iOS、Windows(登録商標)フォン、アンドロイド(登録商標)

OS、ブラックベリー(登録商標)10 OSおよびパーム(登録商標)OSオペレーテ

ィングシステムなどのモバイルオペレーティングシステムを含むことができる。

グシステム2400は、例えば、インターネットを介して1つ以上のクライアント装置との間に情報を送受信するための通信チャネルを確立することができる。例えば、図1に示すアカウント管理システム112は、通信サブシステム2424を用いて、トレーニングワードに関連する入力を含むユーザログイン情報をクライアント装置から受信することができる。さらに、通信サブシステム2424を用いて、成功したログインに関する通知またはアカウント管理システムからユーザへのパスワード再入力要求に関する通知を送信することができる。

ードなどのウエブフィードを含むデータフィード2426をリアルタイムで受信(または送信)するおよび/または1つ以上の第3者情報源からリアルタイム更新を受信(または送信)するように構成されてもよい。

4に示されたシステムよりも多くのまたは少ない数の構成要素を有する多くの他の構成も可能である。例えば、ハードウェア、ファームウェア、(アプレットを含む)ソフトウェア、または組み合わせにおいて、カスタマイズされたハードウェアも使用されてもよく、および/または、特定の要素が実装されてもよい。さらに、ネットワーク入力/出力装置などの他の計算装置への接続が利用されてもよい。本明細書で提供される開示および教示に基づいて、当業者は、様々な実施例を実現するための他の手段および/または方法を理解するであろう。

Claims (15)

- システムであって、

1つ以上のプロセッサおよび非一時的機械可読記憶媒体と、

1つ以上のライブ情報フローを監視するためのプログラム命令とを含み、前記ライブ情報フローは、複数のソースから複数の宛先へのデータフローを含み、

複数のバケットを含むユーザインターフェイスを提供するためのプログラム命令を含み、各バケットは、異なる実行措置に関連し、各バケットは、リアルタイムでトリガされ、前記関連する実行措置を含む現在の実行ポリシーの総数を表示し、

実行ポリシーのトリガに基づいて、前記1つ以上のライブ情報フロー内のセキュリティイベントの発生を判断するためのプログラム命令を含み、前記実行ポリシーは、ソース、宛先、および実行措置の指定を含み、前記1つ以上のライブ情報フロー内の前記データが少なくとも前記実行ポリシーの前記ソースおよび前記宛先と一致する場合、前記実行ポリシーがトリガされ、前記実行措置が適用され、

前記セキュリティイベントの発生を反映するように、(i)前記複数のバケットから、前記実行ポリシーによって適用された前記実行措置に関連するバケットを特定することおよび(ii)前記実行措置によってリアルタイムでトリガされ、前記特定されたバケットに表示されている現在の実行ポリシーの総数を増やすことによって、前記ユーザインターフェイスを更新するためのプログラム命令を含み、

前記プログラム命令は、前記非一時的機械可読記憶媒体に格納され、前記1つ以上のプロセッサによって実行される、システム。 - 前記セキュリティイベントの発生に基づいて、前記特定されたバケットのトレンドインジケータを更新するためのプログラム命令をさらに含み、

前記トレンドインジケータを更新することは、前記特定されたバケットに上向き矢印を表示することを含む、請求項1に記載のシステム。 - 前記実行ポリシーの総数を増やすことは、前記実行ポリシーの総数のカウント数nをカウント数n+1に増分することを含む、請求項1または2に記載のシステム。

- 前記複数のバケットからバケットの選択に対応するユーザ入力を受け取るためのプログラム命令と、

前記選択されたバケットに対応する前記複数のソースおよび前記複数の宛先を含む前記ライブ情報フローを前記ユーザインターフェイスに表示するためのプログラム命令とをさらに含む、請求項1から3のいずれか1項に記載のシステム。 - 前記複数のソースをタグクラウドとして前記ユーザインターフェイスに表示するためのプログラム命令をさらに含み、

前記タグクラウドは、各ソースの使用率に比例して、前記選択されたバケットに対応する前記複数のソースを示す、請求項4に記載のシステム。 - 前記データに基づいて動的実行ポリシーを作成するための要求を受け取るためのプログラム命令を含み、前記動的実行ポリシーは、ソース、宛先、実行措置、および前記動的実行ポリシーがアクティブになる期間の指定を含み、

複数のエージェントが前記動的実行ポリシーにアクセスできるように、前記動的実行ポリシーをポリシーバス上に公開するためのプログラム命令と、

前記動的実行ポリシーに基づいて、前記1つ以上のライブ情報フロー内の別のセキュリティイベントに対して前記実行措置を実行するためのプログラム命令とを含み、前記複数のエージェントのうち少なくとも1つのエージェントは、前記実行措置を実行し、

前記別のセキュリティイベントに対して前記実行措置の実行を反映するように、(i)前記複数のバケットから、前記実行ポリシーによって適用された前記実行措置に関連するバケットを特定することおよび(ii)前記実行措置によってリアルタイムでトリガされ、前記特定されたバケットに表示されている現在の実行ポリシーの総数を増やすことによって、前記ユーザインターフェイスを更新するためのプログラム命令をさらに含む、請求項1から5のいずれか1項に記載のシステム。 - 前記動的実行ポリシーがアクティブになる前記期間中に、前記動的実行ポリシーは、前記動的実行ポリシーに含まれた前記ソースおよび前記宛先と同じ指定を含む静的実行ポリシーを上書きする、請求項6に記載のシステム。

- 方法であって、

コンピューティングシステムを用いて、1つ以上のライブ情報フローを監視するステップを含み、前記ライブ情報フローは、複数のソースから複数の宛先へのデータフローを含み、

前記コンピューティングシステムを用いて、複数のバケットを含むユーザインターフェイスを提供するステップを含み、各バケットは、異なる実行措置に関連し、各バケットは、リアルタイムでトリガされ、前記関連する実行措置を含む現在の実行ポリシーの総数を表示し、

前記コンピューティングシステムを用いて、実行ポリシーのトリガに基づいて、1つ以上のライブ情報フロー内のセキュリティイベントの発生を判断するステップを含み、前記実行ポリシーは、ソース、宛先、および実行措置の指定を含み、前記1つ以上のライブ情報フロー内の前記データが少なくとも前記実行ポリシーの前記ソースおよび前記宛先と一致する場合、前記実行ポリシーがトリガされ、前記実行措置が適用され、

前記コンピューティングシステムを用いて、前記セキュリティイベントの発生を反映するように、(i)前記複数のバケットから、前記実行ポリシーによって適用された前記実行措置に関連するバケットを特定することおよび(ii)前記実行措置によってリアルタイムでトリガされ、前記特定されたバケットに表示されている現在の実行ポリシーの総数を増やすことによって、前記ユーザインターフェイスを更新するステップを含む、方法。 - 前記コンピューティングシステムを用いて、前記複数のバケットからバケットの選択に対応するユーザ入力を受け取るステップと、

前記選択されたバケットに対応する前記複数のソースおよび前記複数の宛先を含む前記ライブ情報フローを前記ユーザインターフェイスに表示するステップとをさらに含む、請求項8に記載の方法。 - 前記コンピューティングシステムを用いて、前記複数のソースから特定のソースの選択に対応するユーザ入力を受け取るステップと、

前記コンピューティングシステムを用いて、前記特定のソースから始まる前記ライブ情報フローを表示するステップとをさらに含む、請求項9に記載の方法。 - 前記コンピューティングシステムを用いて、前記複数の宛先から特定の宛先の選択に対応するユーザ入力を受け取るステップと、

前記コンピューティングシステムを用いて、前記特定の宛先で終わる前記ライブ情報フローを表示するステップとをさらに含む、請求項9に記載の方法。 - 前記コンピューティングシステムを用いて、前記複数のソースおよび前記複数の宛先を含む前記ライブ情報フローを前記ユーザインターフェイスに表示するステップと、

前記複数のソースから前記複数の宛先に流れるデータ量に基づいて、一組の上位ソースを示すインジケータを提供するステップとをさらに含む、請求項8から11のいずれか1項に記載の方法。 - 前記コンピューティングシステムを用いて、前記複数のソースおよび前記複数の宛先を含む前記ライブ情報フローを前記ユーザインターフェイスに表示するステップと、

前記複数のソースから前記複数の宛先に流れるデータ量に基づいて、一組の上位宛先を示すインジケータを提供するステップとをさらに含む、請求項8から11のいずれか1項に記載の方法。 - 前記コンピューティングシステムを用いて、前記複数のソースおよび前記複数の宛先を含む前記ライブ情報フローを前記ユーザインターフェイスに表示するステップと、

前記複数のソースから前記複数の宛先に流れるデータ量およびポリシーバス上に公開された一組のアクティブな実行ポリシーに基づいて、一組の上位実行ポリシーを示すインジケータを提供するステップとをさらに含む、請求項8から11のいずれか1項に記載の方法。 - 請求項8から14のいずれか1項に記載の方法をコンピュータに実行させるためのプログラム。

Priority Applications (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2023165968A JP7595723B2 (ja) | 2016-09-16 | 2023-09-27 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

| JP2024201627A JP2025024129A (ja) | 2016-09-16 | 2024-11-19 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

Applications Claiming Priority (6)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US201662396016P | 2016-09-16 | 2016-09-16 | |

| US62/396,016 | 2016-09-16 | ||

| US201762447759P | 2017-01-18 | 2017-01-18 | |

| US62/447,759 | 2017-01-18 | ||

| PCT/US2017/051886 WO2018053337A1 (en) | 2016-09-16 | 2017-09-15 | Dynamic policy injection and access visualization for threat detection |

| JP2019514755A JP7088913B2 (ja) | 2016-09-16 | 2017-09-15 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

Related Parent Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2019514755A Division JP7088913B2 (ja) | 2016-09-16 | 2017-09-15 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

Related Child Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2023165968A Division JP7595723B2 (ja) | 2016-09-16 | 2023-09-27 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2022126712A JP2022126712A (ja) | 2022-08-30 |

| JP7358564B2 true JP7358564B2 (ja) | 2023-10-10 |

Family

ID=59982502

Family Applications (4)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2019514755A Active JP7088913B2 (ja) | 2016-09-16 | 2017-09-15 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

| JP2022093754A Active JP7358564B2 (ja) | 2016-09-16 | 2022-06-09 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

| JP2023165968A Active JP7595723B2 (ja) | 2016-09-16 | 2023-09-27 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

| JP2024201627A Pending JP2025024129A (ja) | 2016-09-16 | 2024-11-19 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

Family Applications Before (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2019514755A Active JP7088913B2 (ja) | 2016-09-16 | 2017-09-15 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

Family Applications After (2)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2023165968A Active JP7595723B2 (ja) | 2016-09-16 | 2023-09-27 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

| JP2024201627A Pending JP2025024129A (ja) | 2016-09-16 | 2024-11-19 | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 |

Country Status (5)

| Country | Link |

|---|---|

| US (4) | US10547646B2 (ja) |

| EP (1) | EP3513543B1 (ja) |

| JP (4) | JP7088913B2 (ja) |

| CN (1) | CN109792439B (ja) |

| WO (1) | WO2018053337A1 (ja) |

Families Citing this family (120)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US9058486B2 (en) * | 2011-10-18 | 2015-06-16 | Mcafee, Inc. | User behavioral risk assessment |

| US9832678B1 (en) * | 2015-01-13 | 2017-11-28 | Syniverse Technologies, Llc | Traffic hub system to provide roaming service in a wireless environment |

| US10204211B2 (en) | 2016-02-03 | 2019-02-12 | Extrahop Networks, Inc. | Healthcare operations with passive network monitoring |

| US9729416B1 (en) | 2016-07-11 | 2017-08-08 | Extrahop Networks, Inc. | Anomaly detection using device relationship graphs |

| WO2018053337A1 (en) | 2016-09-16 | 2018-03-22 | Oracle International Corporation | Dynamic policy injection and access visualization for threat detection |

| US10855783B2 (en) * | 2017-01-23 | 2020-12-01 | Adobe Inc. | Communication notification trigger modeling preview |

| US10476673B2 (en) | 2017-03-22 | 2019-11-12 | Extrahop Networks, Inc. | Managing session secrets for continuous packet capture systems |

| US10721239B2 (en) | 2017-03-31 | 2020-07-21 | Oracle International Corporation | Mechanisms for anomaly detection and access management |

| US11032307B2 (en) | 2017-04-30 | 2021-06-08 | Splunk Inc. | User interface for defining custom threat rules in a network security system |

| US10810316B2 (en) * | 2017-05-15 | 2020-10-20 | International Business Machines Corporation | Updating monitoring systems using merged data policies |

| US10999296B2 (en) | 2017-05-15 | 2021-05-04 | Forcepoint, LLC | Generating adaptive trust profiles using information derived from similarly situated organizations |

| US11949700B2 (en) | 2017-05-15 | 2024-04-02 | Forcepoint Llc | Using content stored in an entity behavior catalog in combination with an entity risk score |

| US11632382B2 (en) | 2017-05-15 | 2023-04-18 | Forcepoint Llc | Anomaly detection using endpoint counters |

| US10510014B2 (en) * | 2017-05-31 | 2019-12-17 | Microsoft Technology Licensing, Llc | Escalation-compatible processing flows for anti-abuse infrastructures |

| US10666508B2 (en) * | 2017-06-09 | 2020-05-26 | Nicira, Inc. | Unified software defined networking configuration management over multiple hosting environments |

| US10601847B2 (en) * | 2017-06-22 | 2020-03-24 | Cisco Technology, Inc. | Detecting user behavior activities of interest in a network |

| US10318729B2 (en) | 2017-07-26 | 2019-06-11 | Forcepoint, LLC | Privacy protection during insider threat monitoring |

| US10999324B2 (en) | 2017-08-01 | 2021-05-04 | Forcepoint, LLC | Direct-connect web endpoint |

| US10764295B2 (en) * | 2017-08-08 | 2020-09-01 | International Business Machines Corporation | Monitoring service policy management |

| US10063434B1 (en) | 2017-08-29 | 2018-08-28 | Extrahop Networks, Inc. | Classifying applications or activities based on network behavior |

| US9967292B1 (en) | 2017-10-25 | 2018-05-08 | Extrahop Networks, Inc. | Inline secret sharing |

| US20230328086A1 (en) * | 2017-11-27 | 2023-10-12 | Lacework, Inc. | Detecting Anomalous Behavior Using A Browser Extension |

| US11979422B1 (en) * | 2017-11-27 | 2024-05-07 | Lacework, Inc. | Elastic privileges in a secure access service edge |

| US11017126B2 (en) * | 2017-12-19 | 2021-05-25 | Western Digital Technologies, Inc. | Apparatus and method of detecting potential security violations of direct access non-volatile memory device |

| US11061799B1 (en) | 2017-12-28 | 2021-07-13 | Cerner Innovation, Inc. | Log analysis application |

| US10389574B1 (en) | 2018-02-07 | 2019-08-20 | Extrahop Networks, Inc. | Ranking alerts based on network monitoring |

| US10264003B1 (en) | 2018-02-07 | 2019-04-16 | Extrahop Networks, Inc. | Adaptive network monitoring with tuneable elastic granularity |

| US10038611B1 (en) | 2018-02-08 | 2018-07-31 | Extrahop Networks, Inc. | Personalization of alerts based on network monitoring |

| US10270794B1 (en) | 2018-02-09 | 2019-04-23 | Extrahop Networks, Inc. | Detection of denial of service attacks |

| US10652266B1 (en) * | 2018-02-28 | 2020-05-12 | Amazon Technologies, Inc. | Automated threat modeling using machine-readable threat models |

| US11044271B1 (en) * | 2018-03-15 | 2021-06-22 | NortonLifeLock Inc. | Automatic adaptive policy based security |

| US10958649B2 (en) * | 2018-03-21 | 2021-03-23 | Akamai Technologies, Inc. | Systems and methods for internet-wide monitoring and protection of user credentials |

| US10789355B1 (en) * | 2018-03-28 | 2020-09-29 | Proofpoint, Inc. | Spammy app detection systems and methods |

| US11303667B2 (en) * | 2018-04-25 | 2022-04-12 | Illusive Networks Ltd | Organization attack surface management |

| US10116679B1 (en) | 2018-05-18 | 2018-10-30 | Extrahop Networks, Inc. | Privilege inference and monitoring based on network behavior |

| US10887307B1 (en) * | 2018-06-25 | 2021-01-05 | Ca, Inc. | Systems and methods for identifying users |

| US11108823B2 (en) | 2018-07-31 | 2021-08-31 | International Business Machines Corporation | Resource security system using fake connections |

| US10411978B1 (en) | 2018-08-09 | 2019-09-10 | Extrahop Networks, Inc. | Correlating causes and effects associated with network activity |

| US10594718B1 (en) | 2018-08-21 | 2020-03-17 | Extrahop Networks, Inc. | Managing incident response operations based on monitored network activity |

| US11025641B2 (en) * | 2018-08-21 | 2021-06-01 | Bank Of America Corporation | System for optimizing access control for server privilege |

| US10999290B2 (en) * | 2018-08-28 | 2021-05-04 | Cobalt Iron, Inc. | Dynamic authorization control system and method |

| US11310237B2 (en) * | 2018-08-28 | 2022-04-19 | Cobalt Iron, Inc. | Dynamic authorization control system and method |

| US11500997B1 (en) * | 2018-09-20 | 2022-11-15 | Bentley Systems, Incorporated | ICS threat modeling and intelligence framework |

| CN110943961B (zh) | 2018-09-21 | 2022-06-21 | 阿里巴巴集团控股有限公司 | 数据处理方法、设备以及存储介质 |

| US11012468B2 (en) * | 2018-10-30 | 2021-05-18 | Okta, Inc. | Detecting and responding to attempts to gain unauthorized access to user accounts in an online system |

| CN114827009A (zh) * | 2018-11-02 | 2022-07-29 | 华为技术有限公司 | 处理路由事件记录表项的方法、网络设备和控制设备 |

| US10904250B2 (en) | 2018-11-07 | 2021-01-26 | Verizon Patent And Licensing Inc. | Systems and methods for automated network-based rule generation and configuration of different network devices |

| US10885186B2 (en) | 2018-11-13 | 2021-01-05 | Forcepoint, LLC | System and method for operating a protected endpoint device |

| US11132109B2 (en) | 2019-05-08 | 2021-09-28 | EXFO Solutions SAS | Timeline visualization and investigation systems and methods for time lasting events |

| US10965702B2 (en) | 2019-05-28 | 2021-03-30 | Extrahop Networks, Inc. | Detecting injection attacks using passive network monitoring |

| US11233754B2 (en) * | 2019-06-11 | 2022-01-25 | Livechat Software S.A | Real-time chat message preview enabling to view the message during the writing process |

| US11632373B2 (en) * | 2019-06-18 | 2023-04-18 | Microsoft Technology Licensing, Llc | Activity based authorization for accessing and operating enterprise infrastructure |

| GB201910654D0 (en) * | 2019-07-25 | 2019-09-11 | Palantir Technologies Inc | System event detection system and method |

| US11165814B2 (en) | 2019-07-29 | 2021-11-02 | Extrahop Networks, Inc. | Modifying triage information based on network monitoring |

| US10742530B1 (en) | 2019-08-05 | 2020-08-11 | Extrahop Networks, Inc. | Correlating network traffic that crosses opaque endpoints |

| US11388072B2 (en) | 2019-08-05 | 2022-07-12 | Extrahop Networks, Inc. | Correlating network traffic that crosses opaque endpoints |

| CN110471655B (zh) * | 2019-08-19 | 2023-08-01 | 浪潮云信息技术股份公司 | 一种对象存储中Bucket权限的图形化展示与验证方法 |

| US10742677B1 (en) | 2019-09-04 | 2020-08-11 | Extrahop Networks, Inc. | Automatic determination of user roles and asset types based on network monitoring |

| US11388175B2 (en) * | 2019-09-05 | 2022-07-12 | Cisco Technology, Inc. | Threat detection of application traffic flows |

| CN112787837A (zh) * | 2019-11-07 | 2021-05-11 | 华为技术有限公司 | 数据共享的方法、设备及系统 |

| CN111178064B (zh) * | 2019-12-13 | 2022-11-29 | 深圳平安医疗健康科技服务有限公司 | 基于字段分词处理的信息推送方法、装置和计算机设备 |

| US11165823B2 (en) | 2019-12-17 | 2021-11-02 | Extrahop Networks, Inc. | Automated preemptive polymorphic deception |

| CN111327607B (zh) * | 2020-02-13 | 2022-11-01 | 重庆特斯联智慧科技股份有限公司 | 一种基于大数据的安全威胁情报管理方法、系统、存储介质及终端 |

| KR102156891B1 (ko) * | 2020-02-25 | 2020-09-16 | 주식회사 에프원시큐리티 | 인공지능 머신러닝 행위 기반 웹 프로토콜 분석을 통한 웹 공격 탐지 및 차단 시스템 및 방법 |

| CN111447202B (zh) * | 2020-03-24 | 2021-03-30 | 江苏易安联网络技术有限公司 | 一种安全策略可视化编排系统 |

| JP7487769B2 (ja) * | 2020-03-27 | 2024-05-21 | 日本電気株式会社 | 異常アクセス予測システム、異常アクセス予測方法および異常アクセス予測プログラム |

| US11283695B2 (en) * | 2020-04-21 | 2022-03-22 | Aviatrix Systems, Inc. | System and method for determination of network operation metrics and generation of network operation metrics visualizations |

| CN111562930A (zh) * | 2020-04-30 | 2020-08-21 | 深圳壹账通智能科技有限公司 | web应用安全的升级方法与系统 |

| US12309206B2 (en) * | 2020-08-09 | 2025-05-20 | Ericom Software Ltd. | System and method for creating access control policies for individual users, user groups, network host or network host groups through network traffic analysis |

| US11483351B2 (en) * | 2020-08-26 | 2022-10-25 | Cisco Technology, Inc. | Securing network resources from known threats |

| US11463466B2 (en) | 2020-09-23 | 2022-10-04 | Extrahop Networks, Inc. | Monitoring encrypted network traffic |

| WO2022066910A1 (en) | 2020-09-23 | 2022-03-31 | Extrahop Networks, Inc. | Monitoring encrypted network traffic |

| CN113395251B (zh) * | 2021-01-20 | 2024-06-14 | 腾讯科技(深圳)有限公司 | 一种机器学习安全场景检测方法及装置 |

| US11941020B2 (en) | 2021-02-26 | 2024-03-26 | Micro Focus Llc | Displaying query results using machine learning model-determined query results visualizations |

| US11902284B2 (en) | 2021-03-05 | 2024-02-13 | Sap Se | Tenant user management in cloud database operation |

| US11216580B1 (en) | 2021-03-12 | 2022-01-04 | Snowflake Inc. | Secure machine learning using shared data in a distributed database |

| US11838275B2 (en) | 2021-03-12 | 2023-12-05 | Forcepoint Llc | Web endpoint device having automatic switching between proxied and non-proxied communication modes |

| US11526617B2 (en) | 2021-03-24 | 2022-12-13 | Bank Of America Corporation | Information security system for identifying security threats in deployed software package |

| US11868500B2 (en) | 2021-03-24 | 2024-01-09 | International Business Machines Corporation | Fine-grained access control of column-major relational database management systems |

| US12013963B2 (en) * | 2021-04-16 | 2024-06-18 | Bank Of America Corporation | Insight generation using personal identifiable information (PII) footprint modeling |

| US12155666B2 (en) * | 2021-05-28 | 2024-11-26 | Capital One Services, Llc | Evaluation of effective access permissions in identity and access management (IAM) systems |

| US11562082B2 (en) | 2021-05-28 | 2023-01-24 | Capital One Services, Llc | Crafting effective policies for identity and access management roles |

| US11902282B2 (en) | 2021-05-28 | 2024-02-13 | Capital One Services, Llc | Validating compliance of roles with access permissions |

| US20220400127A1 (en) * | 2021-06-09 | 2022-12-15 | Microsoft Technology Licensing, Llc | Anomalous user activity timing determinations |

| US11831688B2 (en) * | 2021-06-18 | 2023-11-28 | Capital One Services, Llc | Systems and methods for network security |

| US11349861B1 (en) | 2021-06-18 | 2022-05-31 | Extrahop Networks, Inc. | Identifying network entities based on beaconing activity |

| GB2609194A (en) | 2021-07-19 | 2023-02-01 | Nchain Licensing Ag | Enforcing conditions on blockchain transactions |

| GB2609193A (en) | 2021-07-19 | 2023-02-01 | Nchain Licensing Ag | Enforcing conditions on blockchain transactions |

| US11296967B1 (en) | 2021-09-23 | 2022-04-05 | Extrahop Networks, Inc. | Combining passive network analysis and active probing |

| US12088633B2 (en) * | 2021-09-30 | 2024-09-10 | Hewlett Packard Enterprise Development Lp | Dynamic intrusion detection and prevention in computer networks |

| US12170688B1 (en) * | 2021-09-30 | 2024-12-17 | Amazon Technologies, Inc. | Automated attack mitigation |

| US11818101B2 (en) * | 2021-10-11 | 2023-11-14 | Cisco Technology, Inc. | Context-based path selection for VPN clients to facilitate remote access to network-based applications |

| US12592930B2 (en) | 2021-10-13 | 2026-03-31 | Zscaler, Inc. | Generating zero-trust policy for application access based on sequence-based application segmentation |

| US12348525B2 (en) | 2021-10-13 | 2025-07-01 | Zscaler, Inc. | Generating zero-trust policy for application access using machine learning |

| US12580921B2 (en) | 2021-10-13 | 2026-03-17 | Zscaler, Inc. | Generating zero-trust policy for application access utilizing knowledge graph based application segmentation |

| US12229287B2 (en) * | 2021-10-25 | 2025-02-18 | International Business Machines Corporation | Automatic resource access policy generation and implementation |

| US12445460B2 (en) | 2021-12-03 | 2025-10-14 | International Business Machines Corporation | Tracking a potential attacker on an external computer system |

| CN116319398A (zh) * | 2021-12-21 | 2023-06-23 | 华为技术有限公司 | 一种网络巡检方法、网络设备及网络管理设备 |

| US12267299B2 (en) * | 2022-01-12 | 2025-04-01 | Bank Of America Corporation | Preemptive threat detection for an information system |

| US12204955B2 (en) * | 2022-02-02 | 2025-01-21 | Oracle International Corporation | Multi-cloud infrastructure-database adaptor |

| JP2025507288A (ja) | 2022-02-02 | 2025-03-18 | オラクル・インターナショナル・コーポレイション | 異なるクラウドサービスプロバイダにわたるアイデンティティの伝搬 |

| WO2023150522A1 (en) | 2022-02-02 | 2023-08-10 | Oracle International Corporation | Enhanced network-link architecture for improved end-to-end latency in communication between different cloud environments |

| JP2025506396A (ja) | 2022-02-02 | 2025-03-11 | オラクル・インターナショナル・コーポレイション | 異なるクラウド環境間の通信を可能にするためのネットワーク技術 |

| US12111933B2 (en) | 2022-02-07 | 2024-10-08 | Bank Of America Corporation | System and method for dynamically updating existing threat models based on newly identified active threats |

| US11843606B2 (en) | 2022-03-30 | 2023-12-12 | Extrahop Networks, Inc. | Detecting abnormal data access based on data similarity |

| US12255924B2 (en) | 2022-05-31 | 2025-03-18 | Acronis International Gmbh | Policy creation and adjustment methods |

| JPWO2023233580A1 (ja) * | 2022-06-01 | 2023-12-07 | ||

| WO2024017786A1 (en) | 2022-07-22 | 2024-01-25 | Nchain Licensing Ag | Proving and verifying input data |

| US12061633B2 (en) | 2022-09-08 | 2024-08-13 | Tyco Fire & Security Gmbh | Building system that maps points into a graph schema |

| US12013823B2 (en) | 2022-09-08 | 2024-06-18 | Tyco Fire & Security Gmbh | Gateway system that maps points into a graph schema |

| JP2025535771A (ja) | 2022-10-14 | 2025-10-28 | オラクル・インターナショナル・コーポレイション | マルチクラウドインフラストラクチャにおけるsaasアプリケーションのためのネットワークリンクの確立 |

| US12061516B2 (en) * | 2022-10-25 | 2024-08-13 | Jpmorgan Chase Bank, N.A. | Determining false positive and active event data |

| US12549576B2 (en) | 2023-03-30 | 2026-02-10 | Cisco Technology, Inc. | Security policy adjustment based on anomaly detection |

| US12278730B2 (en) | 2023-06-21 | 2025-04-15 | International Business Machines Corporation | Analyzing policies executed in a computer system |

| US20250112961A1 (en) * | 2023-10-02 | 2025-04-03 | Okta, Inc. | Techniques for generating policy recommendations and insights using generative ai |

| US12438868B2 (en) | 2024-01-02 | 2025-10-07 | Bank Of America Corporation | Pre-access automated login to computing devices, applications and web sites/services based on machine-learning determined user access patterns |

| CN117847301B (zh) * | 2024-01-09 | 2024-08-02 | 上海开恒光岳机械制造有限公司 | 一种基于数据分析的单向阀运行效率评估系统 |

| US20250272428A1 (en) * | 2024-02-27 | 2025-08-28 | GE Precision Healthcare LLC | Automated role-based access control for patient health information security and compliance |

| CN119853990A (zh) * | 2024-12-31 | 2025-04-18 | 萨孚凯信息系统(无锡)有限公司 | 一种微信运营自动化综合服务平台 |

| US12483384B1 (en) | 2025-04-16 | 2025-11-25 | Extrahop Networks, Inc. | Resynchronizing encrypted network traffic |

Citations (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US20050108568A1 (en) | 2003-11-14 | 2005-05-19 | Enterasys Networks, Inc. | Distributed intrusion response system |

| CN104065622A (zh) | 2013-03-20 | 2014-09-24 | 腾讯科技(深圳)有限公司 | 网络设备的安全预警方法及装置 |

| JP2015216549A (ja) | 2014-05-12 | 2015-12-03 | 富士通株式会社 | 表示方法、表示装置および表示プログラム |

Family Cites Families (49)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US7921459B2 (en) * | 2000-04-28 | 2011-04-05 | International Business Machines Corporation | System and method for managing security events on a network |

| US8990723B1 (en) * | 2002-12-13 | 2015-03-24 | Mcafee, Inc. | System, method, and computer program product for managing a plurality of applications via a single interface |

| GB2405229B (en) * | 2003-08-19 | 2006-01-11 | Sophos Plc | Method and apparatus for filtering electronic mail |

| US7440406B2 (en) * | 2004-12-29 | 2008-10-21 | Korea University Industry & Academy Cooperation Foundation | Apparatus for displaying network status |

| WO2007019583A2 (en) | 2005-08-09 | 2007-02-15 | Sipera Systems, Inc. | System and method for providing network level and nodal level vulnerability protection in voip networks |

| CA2531410A1 (en) | 2005-12-23 | 2007-06-23 | Snipe Network Security Corporation | Behavioural-based network anomaly detection based on user and group profiling |

| US7970746B2 (en) * | 2006-06-13 | 2011-06-28 | Microsoft Corporation | Declarative management framework |

| FI20060665A0 (fi) | 2006-07-07 | 2006-07-07 | Nokia Corp | Poikkeavuuden havaitseminen |

| US7783666B1 (en) | 2007-09-26 | 2010-08-24 | Netapp, Inc. | Controlling access to storage resources by using access pattern based quotas |

| US7912965B2 (en) | 2007-10-12 | 2011-03-22 | Informed Control Inc. | System and method for anomalous directory client activity detection |

| US9338176B2 (en) | 2008-01-07 | 2016-05-10 | Global Dataguard, Inc. | Systems and methods of identity and access management |

| US8756650B2 (en) | 2010-03-15 | 2014-06-17 | Broadcom Corporation | Dynamic authentication of a user |

| US8600875B2 (en) | 2010-04-12 | 2013-12-03 | Visa International Service Association | Authentication process using search technology |

| US8712596B2 (en) * | 2010-05-20 | 2014-04-29 | Accenture Global Services Limited | Malicious attack detection and analysis |

| US9419841B1 (en) | 2011-06-29 | 2016-08-16 | Amazon Technologies, Inc. | Token-based secure data management |

| US9058486B2 (en) | 2011-10-18 | 2015-06-16 | Mcafee, Inc. | User behavioral risk assessment |

| US8839349B2 (en) * | 2011-10-18 | 2014-09-16 | Mcafee, Inc. | Integrating security policy and event management |

| US9565212B2 (en) | 2012-03-30 | 2017-02-07 | Sncr, Llc | Secure mobile framework |

| US9501613B1 (en) | 2012-04-24 | 2016-11-22 | Alarm.Com Incorporated | Health and wellness management technology |

| US9497212B2 (en) * | 2012-05-21 | 2016-11-15 | Fortinet, Inc. | Detecting malicious resources in a network based upon active client reputation monitoring |

| EP2880820A4 (en) | 2012-07-31 | 2016-03-23 | Hewlett Packard Development Co | PATTERN CONSOLIDATION FOR THE IDENTIFICATION OF MISSING ACTIVITIES |

| US9515892B2 (en) | 2012-09-12 | 2016-12-06 | Tekelec, Inc. | Methods, systems, and computer readable media for providing diameter traffic estimator |

| US9401924B2 (en) | 2012-12-20 | 2016-07-26 | At&T Intellectual Property I, L.P. | Monitoring operational activities in networks and detecting potential network intrusions and misuses |

| US11321784B2 (en) | 2013-03-06 | 2022-05-03 | AppZen, Inc. | Methods and systems for automatically detecting fraud and compliance issues in expense reports and invoices |

| US10313345B2 (en) | 2013-03-11 | 2019-06-04 | Amazon Technologies, Inc. | Application marketplace for virtual desktops |

| US9166993B1 (en) | 2013-07-25 | 2015-10-20 | Symantec Corporation | Anomaly detection based on profile history and peer history |

| US10063654B2 (en) | 2013-12-13 | 2018-08-28 | Oracle International Corporation | Systems and methods for contextual and cross application threat detection and prediction in cloud applications |

| CN104933049B (zh) | 2014-03-17 | 2019-02-19 | 华为技术有限公司 | 生成数字人的方法及系统 |

| US9721212B2 (en) | 2014-06-04 | 2017-08-01 | Qualcomm Incorporated | Efficient on-device binary analysis for auto-generated behavioral models |

| US9356969B2 (en) * | 2014-09-23 | 2016-05-31 | Intel Corporation | Technologies for multi-factor security analysis and runtime control |

| US9942158B2 (en) * | 2014-09-25 | 2018-04-10 | Dell Products L.P. | Data traffic policy management system |

| RU2580432C1 (ru) | 2014-10-31 | 2016-04-10 | Общество С Ограниченной Ответственностью "Яндекс" | Способ для обработки запроса от потенциального несанкционированного пользователя на доступ к ресурсу и серверу, используемый в нем |

| US9531757B2 (en) * | 2015-01-20 | 2016-12-27 | Cisco Technology, Inc. | Management of security policies across multiple security products |

| US20180027006A1 (en) * | 2015-02-24 | 2018-01-25 | Cloudlock, Inc. | System and method for securing an enterprise computing environment |

| US10412106B2 (en) | 2015-03-02 | 2019-09-10 | Verizon Patent And Licensing Inc. | Network threat detection and management system based on user behavior information |

| US10101244B2 (en) | 2015-03-02 | 2018-10-16 | Ca, Inc. | Self-learning simulation environments |

| US10142353B2 (en) * | 2015-06-05 | 2018-11-27 | Cisco Technology, Inc. | System for monitoring and managing datacenters |

| CN104951539B (zh) * | 2015-06-19 | 2017-12-22 | 成都艾尔普科技有限责任公司 | 互联网数据中心有害信息监测系统 |

| US10192065B2 (en) | 2015-08-31 | 2019-01-29 | Commvault Systems, Inc. | Automated intelligent provisioning of data storage resources in response to user requests in a data storage management system |

| US20170126727A1 (en) * | 2015-11-03 | 2017-05-04 | Juniper Networks, Inc. | Integrated security system having threat visualization |

| CN105303324B (zh) * | 2015-11-10 | 2019-11-19 | 中国建设银行股份有限公司 | 一种信息系统参数管理方法和装置 |

| US20170140278A1 (en) | 2015-11-18 | 2017-05-18 | Ca, Inc. | Using machine learning to predict big data environment performance |

| US9876825B2 (en) | 2016-02-04 | 2018-01-23 | Amadeus S.A.S. | Monitoring user authenticity |

| WO2018053337A1 (en) | 2016-09-16 | 2018-03-22 | Oracle International Corporation | Dynamic policy injection and access visualization for threat detection |

| US10721239B2 (en) | 2017-03-31 | 2020-07-21 | Oracle International Corporation | Mechanisms for anomaly detection and access management |

| US10757103B2 (en) | 2017-04-11 | 2020-08-25 | Xage Security, Inc. | Single authentication portal for diverse industrial network protocols across multiple OSI layers |

| WO2018195278A1 (en) * | 2017-04-21 | 2018-10-25 | Walmart Apollo, Llc | Virtual reality appliance management user interface |

| US10812342B2 (en) * | 2017-04-28 | 2020-10-20 | Hewlett Packard Enterprise Development Lp | Generating composite network policy |

| WO2019204778A1 (en) | 2018-04-20 | 2019-10-24 | Orkus, Inc. | Automated access control management for computing systems |

-

2017

- 2017-09-15 WO PCT/US2017/051886 patent/WO2018053337A1/en not_active Ceased

- 2017-09-15 US US15/705,388 patent/US10547646B2/en active Active

- 2017-09-15 CN CN201780056956.5A patent/CN109792439B/zh active Active

- 2017-09-15 US US15/705,383 patent/US10432671B2/en active Active

- 2017-09-15 EP EP17777467.6A patent/EP3513543B1/en active Active

- 2017-09-15 JP JP2019514755A patent/JP7088913B2/ja active Active

- 2017-09-15 US US15/705,377 patent/US10447738B2/en active Active

-

2019

- 2019-12-16 US US16/716,133 patent/US11516255B2/en active Active

-

2022

- 2022-06-09 JP JP2022093754A patent/JP7358564B2/ja active Active

-

2023

- 2023-09-27 JP JP2023165968A patent/JP7595723B2/ja active Active

-

2024

- 2024-11-19 JP JP2024201627A patent/JP2025024129A/ja active Pending

Patent Citations (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US20050108568A1 (en) | 2003-11-14 | 2005-05-19 | Enterasys Networks, Inc. | Distributed intrusion response system |

| CN104065622A (zh) | 2013-03-20 | 2014-09-24 | 腾讯科技(深圳)有限公司 | 网络设备的安全预警方法及装置 |

| JP2015216549A (ja) | 2014-05-12 | 2015-12-03 | 富士通株式会社 | 表示方法、表示装置および表示プログラム |

Also Published As

| Publication number | Publication date |

|---|---|

| EP3513543B1 (en) | 2021-05-12 |

| JP7595723B2 (ja) | 2024-12-06 |

| US10547646B2 (en) | 2020-01-28 |

| US10432671B2 (en) | 2019-10-01 |

| JP2019535068A (ja) | 2019-12-05 |

| JP2022126712A (ja) | 2022-08-30 |

| WO2018053337A1 (en) | 2018-03-22 |

| JP7088913B2 (ja) | 2022-06-21 |

| JP2023175878A (ja) | 2023-12-12 |

| JP2025024129A (ja) | 2025-02-19 |

| CN109792439A (zh) | 2019-05-21 |

| US11516255B2 (en) | 2022-11-29 |

| CN109792439B (zh) | 2021-08-27 |

| EP3513543A1 (en) | 2019-07-24 |

| US20200120141A1 (en) | 2020-04-16 |

| US10447738B2 (en) | 2019-10-15 |

| US20180084010A1 (en) | 2018-03-22 |

| US20180084011A1 (en) | 2018-03-22 |

| US20180084012A1 (en) | 2018-03-22 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP7358564B2 (ja) | 脅威を検出するための動的ポリシーの導入およびアクセスの可視化 | |

| US11265329B2 (en) | Mechanisms for anomaly detection and access management | |

| US12587551B2 (en) | Techniques for monitoring privileged users and detecting anomalous activities in a computing environment | |

| US11930024B2 (en) | Detecting behavior anomalies of cloud users | |

| US11368481B2 (en) | Techniques for discovering and managing security of applications | |

| HK1260681A1 (en) | Techniques for discovering and managing security of applications |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20220624 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20220624 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20230829 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20230927 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 7358564 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |