JP7301181B2 - 検出方法、検出プログラムおよび検出装置 - Google Patents

検出方法、検出プログラムおよび検出装置 Download PDFInfo

- Publication number

- JP7301181B2 JP7301181B2 JP2022004041A JP2022004041A JP7301181B2 JP 7301181 B2 JP7301181 B2 JP 7301181B2 JP 2022004041 A JP2022004041 A JP 2022004041A JP 2022004041 A JP2022004041 A JP 2022004041A JP 7301181 B2 JP7301181 B2 JP 7301181B2

- Authority

- JP

- Japan

- Prior art keywords

- communication

- computer

- time interval

- identification information

- entropy

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Landscapes

- Data Exchanges In Wide-Area Networks (AREA)

- Debugging And Monitoring (AREA)

Description

図1は、本開示の一実施形態に係る検出装置を含む全体システムの構成の一例である。全体システム1は、ネットワークNWと、クラウドネットワークCLと、ユーザのコンピュータA(2)と、ユーザのコンピュータB(3)と、ユーザのコンピュータC(4)攻撃者41のコンピュータ5とを含む。なお、コンピュータA(2)、コンピュータB(3)およびコンピュータC(4)のユーザは同じであってもよいし、異なっていてもよい。

図3は、実施形態1に係る検出装置100の機能ブロック図の一例を示す。検出装置100は、間隔算出部301と、検出部302とを備える。

以上のように、本実施形態においては、通信の時間間隔の規則性に基づいてマルウェアによる通信の有無を検出するので、未知マルウェアであっても検出することが可能である。また、通信の時間間隔の規則性に基づいてマルウェアによる通信の有無を検出するので、正常なサイトが攻撃者などにより乗っ取られてしまった場合でも、当該サイトにビーコンを送信するマルウェアを検出することができる。

図10は、実施形態2に係る検出装置の検出装置の機能ブロック図の別の例を示す。検出装置100は、間隔算出部301と、検出部302と、ホワイトリスト判定部1001とを備える。したがって、図10に機能ブロック図が示される検出装置は、実施形態1に係る検出装置がさらにホワイトリスト判定部1001を備える構成を有する。

本実施形態によれば、ホワイトリスト判定部1001により安全な通信による通信記録であると判定されれば、当該通信記録がスキップされるので、図4(A)などに示されるようなデータ構造に使用される記憶容量を小さくすることができる。また、安全な通信をマルウェアによる通信として誤検出する場合を少なくしたり、無くしたりすることができる。

図11は、実施形態3に係る検出装置の機能ブロック図のさらに別の例を示す。検出装置100は、間隔算出部301と、検出部302と、を備え、検出部302は、エントロピー算出部1101を有する。また、検出装置100は、実施形態2のように、ホワイトリスト判定部を備えていてもよい。したがって、実施形態3に係る検出装置は、実施形態1または実施形態2に係る検出装置の検出部が、エントロピー算出部を備えている形態である。

(3/101)×log(101/3)+(95/101)×log(101/95)

+(1/101)×log(101/1)+(2/101)×log(101/2)となる。

となる。

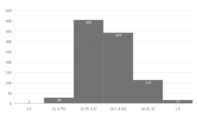

図13は、実際にインターネットに接続されたコンピュータの通信ログを用いて、通信元の識別情報および通信先の識別情報の組ごとにエントロピーを算出し、算出されたエントロピーの区間ごとに、組の数を計数して作成したヒストグラムを示す。エントロピーが2以下の組は、2個存在し、エントロピーが2を超え、2.75以下の組は28個存在する。2.75を超え、3.5以下の組は405組存在し、3.5を超え4.25以下の組は、343個存在し、4.25を超え5以下の組は114個存在し、5を超える組は、17個存在したことが示されている。したがって、2.75の大きさを持つエントロピーの前後で分布が大きく異なっていることがわかる。

以上のように、本実施形態においては、時間間隔の規則性の程度を通信時間の間隔の個数の割合やエントロピーの値により算出するので、マルウェアによる通信の有無を検出するので、未知マルウェアであっても検出することが可能である。また、例えば、日中の営業時間に動作し、夜間や営業時間外は停止するパーソナルコンピュータにマルウェアが感染した場合であっても、あるいは、営業時間にビーコンを送信し営業時間外はビーコンを停止するマルウェアが常時動作するコンピュータに感染した場合であっても、マルウェアのビーコンの時間間隔の規則性によりマルウェアを検出することができる。

Claims (8)

- 第1のコンピュータと、他のコンピュータと通信する際に前記第1のコンピュータを経由して通信を行う第2のコンピュータと、を含んで構成されるネットワーク内において、前記ネットワークに含まれる第3のコンピュータが、

前記第1のコンピュータが中継した、前記第2のコンピュータが通信元又は通信先となった通信の通信記録に含まれる、通信元の識別情報および通信先の識別情報の組ごとに、通信が行われた時間間隔を算出し、

前記組ごとに算出した各時間間隔の個数を計数し、

前記組ごと、前記計数した各時間間隔の個数の総和に対する時間間隔tの個数の割合p(t)に基づいて、時間間隔のエントロピーを求め、

前記組ごとに算出した時間間隔のエントロピーの平均及び標準偏差を用いた閾値と、前記組ごとに算出した時間間隔のエントロピーの大きさとを比較することにより、前記第2のコンピュータにおいてマルウェアによる通信が行われたかどうかを検出する

ことを含み、

前記通信記録は、前記第3のコンピュータが前記第1のコンピュータから取得することにより、前記第3のコンピュータに保持されたものである

検出方法。 - 前記エントロピーの大きさとして、-p(t)logbp(t)についてのすべての時間間隔tに関する和に基づく値を算出する(ただし、bは対数関数logの底である)、

請求項1に記載の検出方法。 - 第1のコンピュータと、他のコンピュータと通信する際に前記第1のコンピュータを経由して通信を行う第2のコンピュータと、を含んで構成されるネットワーク内において、前記ネットワークに含まれる第3のコンピュータに、

前記第1のコンピュータが中継した、前記第2のコンピュータが通信元又は通信先となった通信の通信記録に含まれる、通信元の識別情報および通信先の識別情報の組ごとに、通信が行われた時間間隔を算出するステップと、

前記組ごとに算出した各時間間隔の個数を計数するステップと、

前記組ごと、前記計数した各時間間隔の個数の総和に対する時間間隔tの個数の割合p(t)に基づいて、時間間隔のエントロピーを求めるステップと、

前記組ごとに算出した時間間隔のエントロピーの平均及び標準偏差を用いた閾値と、前記組ごとに算出した時間間隔のエントロピーの大きさとを比較することにより、前記第2のコンピュータにおいてマルウェアによる通信が行われたかどうかを検出するステップと、

を実行させ、

前記通信記録は、前記第3のコンピュータが前記第1のコンピュータから取得することにより、前記第3のコンピュータに保持されたものである、

検出プログラム。 - 前記エントロピーの大きさとして、-p(t)logbp(t)についてのすべての時間間隔tに関する和に基づく値を算出するステップ(ただし、bは対数関数logの底である)

を実行させる、請求項3に記載の検出プログラム。 - 第1のコンピュータと、他のコンピュータと通信する際に前記第1のコンピュータを経由して通信を行う第2のコンピュータとを含んで構成されるネットワークに含まれる検出装置であって、

記憶部を含み、

前記第1のコンピュータが中継した、前記第2のコンピュータが通信元又は通信先となった通信の通信記録に含まれる、通信元の識別情報および通信先の識別情報の組ごとに、通信が行われた時間間隔を算出するステップと、

前記組ごとに算出した各時間間隔の個数を計数するステップと、

前記組ごと、前記計数した各時間間隔の個数の総和に対する時間間隔tの個数の割合p(t)に基づいて、時間間隔のエントロピーを求めるステップと、

前記組ごとに算出した時間間隔のエントロピーの平均及び標準偏差を用いた閾値と、前記組ごとに算出した時間間隔のエントロピーの大きさとを比較することにより、前記第2のコンピュータにおいてマルウェアによる通信が行われたかどうかを検出するステップと、

を有し、

前記通信記録は、前記第1のコンピュータから取得することにより、前記記憶部に保持されたものである、

検出装置。 - 前記エントロピーの大きさとして、-p(t)logbp(t)についてのすべての時間間隔tに関する和に基づく値を算出するステップ(ただし、bは対数関数logの底である)

を実行させる、請求項5に記載の検出装置。 - 前記時間間隔を算出するステップにおいて、ホワイトリストに含まれる識別情報を含む通信記録を除外し、前記時間間隔を算出する、

請求項5又は請求項6に記載の検出装置。 - 前記時間間隔を算出するステップにおいて、通信元の識別情報および通信先の識別情報の組ごとに通信の時間間隔が所定の値以下の時間間隔を除外し、前記時間間隔を算出する、

請求項5~請求項7の何れかに記載の検出装置。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2022004041A JP7301181B2 (ja) | 2017-10-11 | 2022-01-14 | 検出方法、検出プログラムおよび検出装置 |

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2017197520A JP2019070995A (ja) | 2017-10-11 | 2017-10-11 | 検出方法、検出プログラムおよび検出装置 |

| JP2022004041A JP7301181B2 (ja) | 2017-10-11 | 2022-01-14 | 検出方法、検出プログラムおよび検出装置 |

Related Parent Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2017197520A Division JP2019070995A (ja) | 2017-10-11 | 2017-10-11 | 検出方法、検出プログラムおよび検出装置 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2022050617A JP2022050617A (ja) | 2022-03-30 |

| JP7301181B2 true JP7301181B2 (ja) | 2023-06-30 |

Family

ID=86938383

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2022004041A Active JP7301181B2 (ja) | 2017-10-11 | 2022-01-14 | 検出方法、検出プログラムおよび検出装置 |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP7301181B2 (ja) |

Citations (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2005151289A (ja) | 2003-11-18 | 2005-06-09 | Kddi Corp | ログ分析装置およびログ分析プログラム |

| JP2006319633A (ja) | 2005-05-12 | 2006-11-24 | Hitachi Ltd | ログ分析システム、分析方法及びログ分析装置 |

| JP2014057307A (ja) | 2012-09-11 | 2014-03-27 | Boeing Co | 応答のない発信ネットワークトラフィックの解析を介する感染したネットワークデバイスの検出 |

| US20150304350A1 (en) | 2012-06-25 | 2015-10-22 | Emc Corporation | Detection of malware beaconing activities |

-

2022

- 2022-01-14 JP JP2022004041A patent/JP7301181B2/ja active Active

Patent Citations (4)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2005151289A (ja) | 2003-11-18 | 2005-06-09 | Kddi Corp | ログ分析装置およびログ分析プログラム |

| JP2006319633A (ja) | 2005-05-12 | 2006-11-24 | Hitachi Ltd | ログ分析システム、分析方法及びログ分析装置 |

| US20150304350A1 (en) | 2012-06-25 | 2015-10-22 | Emc Corporation | Detection of malware beaconing activities |

| JP2014057307A (ja) | 2012-09-11 | 2014-03-27 | Boeing Co | 応答のない発信ネットワークトラフィックの解析を介する感染したネットワークデバイスの検出 |

Also Published As

| Publication number | Publication date |

|---|---|

| JP2022050617A (ja) | 2022-03-30 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US10789363B1 (en) | Identifying and protecting against computer security threats while preserving privacy of individual client devices using condensed local differential privacy (CLDP) | |

| US11537713B2 (en) | Ransomware attack onset detection | |

| US8515918B2 (en) | Method, system and computer program product for comparing or measuring information content in at least one data stream | |

| CN110431828B (zh) | 基于域名系统dns日志和网络数据检测dns隧道 | |

| US11831658B2 (en) | Endpoint security architecture with programmable logic engine | |

| US20150220570A1 (en) | Multilevel filters for cache-efficient access | |

| JP6039826B2 (ja) | 不正アクセスの検知方法および検知システム | |

| US20180234234A1 (en) | System for describing and tracking the creation and evolution of digital files | |

| US20150106827A1 (en) | Rpc acceleration based on previously memorized flows | |

| CN109948335B (zh) | 用于检测计算机系统中的恶意活动的系统和方法 | |

| US8255517B1 (en) | Method and apparatus to determine device mobility history | |

| US10795999B1 (en) | Identifying and protecting against computer security threats while preserving privacy of individual client devices using condensed local differential privacy (CLDP) | |

| CN110392032B (zh) | 检测异常url的方法、装置及存储介质 | |

| JP7301181B2 (ja) | 検出方法、検出プログラムおよび検出装置 | |

| Schaub et al. | Attacking suggest boxes in web applications over HTTPS using side-channel stochastic algorithms | |

| US11743284B2 (en) | Multi-factor illicit enumeration detection | |

| KR102318714B1 (ko) | 바이너리 코드 클론 기반 소프트웨어 취약점 탐지를 위한 컴퓨터 프로그램 | |

| US11321453B2 (en) | Method and system for detecting and classifying malware based on families | |

| CN106034108B (zh) | 一种信道检测方法及装置 | |

| TW201822053A (zh) | 攻擊節點偵測裝置、方法及其電腦程式產品 | |

| JP6669679B2 (ja) | 分類装置、分類方法及び分類プログラム | |

| JP2019070995A (ja) | 検出方法、検出プログラムおよび検出装置 | |

| CN114900375A (zh) | 一种基于ai图分析的恶意威胁侦测方法 | |

| JP2019175334A (ja) | 情報処理装置、制御方法、及びプログラム | |

| US20220229810A1 (en) | Hash code-based search apparatus and search method |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20220207 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20220207 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20230414 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20230613 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20230616 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20230620 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 7301181 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |