JP7150552B2 - Network protection devices and network protection systems - Google Patents

Network protection devices and network protection systems Download PDFInfo

- Publication number

- JP7150552B2 JP7150552B2 JP2018188227A JP2018188227A JP7150552B2 JP 7150552 B2 JP7150552 B2 JP 7150552B2 JP 2018188227 A JP2018188227 A JP 2018188227A JP 2018188227 A JP2018188227 A JP 2018188227A JP 7150552 B2 JP7150552 B2 JP 7150552B2

- Authority

- JP

- Japan

- Prior art keywords

- threat

- information

- terminal

- unit

- communication

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

- 238000004891 communication Methods 0.000 claims description 459

- 238000001514 detection method Methods 0.000 claims description 131

- 230000005540 biological transmission Effects 0.000 claims description 84

- 230000008859 change Effects 0.000 claims description 31

- 230000008030 elimination Effects 0.000 claims description 30

- 238000003379 elimination reaction Methods 0.000 claims description 30

- 230000007123 defense Effects 0.000 claims description 6

- 238000004458 analytical method Methods 0.000 description 61

- 238000010586 diagram Methods 0.000 description 54

- 238000000034 method Methods 0.000 description 39

- 238000012986 modification Methods 0.000 description 36

- 230000004048 modification Effects 0.000 description 36

- 230000006870 function Effects 0.000 description 25

- 238000012545 processing Methods 0.000 description 21

- 230000008569 process Effects 0.000 description 19

- 238000007405 data analysis Methods 0.000 description 17

- 230000005856 abnormality Effects 0.000 description 15

- 238000012790 confirmation Methods 0.000 description 12

- 230000002159 abnormal effect Effects 0.000 description 8

- 230000001934 delay Effects 0.000 description 7

- 238000012544 monitoring process Methods 0.000 description 7

- 238000003860 storage Methods 0.000 description 7

- 238000004590 computer program Methods 0.000 description 6

- 230000002411 adverse Effects 0.000 description 5

- 230000006378 damage Effects 0.000 description 4

- 230000000694 effects Effects 0.000 description 4

- 208000015181 infectious disease Diseases 0.000 description 4

- 238000010801 machine learning Methods 0.000 description 4

- 239000000470 constituent Substances 0.000 description 3

- 238000004519 manufacturing process Methods 0.000 description 3

- 241000872198 Serjania polyphylla Species 0.000 description 2

- 230000006399 behavior Effects 0.000 description 2

- 230000002265 prevention Effects 0.000 description 2

- 241000700605 Viruses Species 0.000 description 1

- 230000002547 anomalous effect Effects 0.000 description 1

- 230000003111 delayed effect Effects 0.000 description 1

- 238000011161 development Methods 0.000 description 1

- 238000005516 engineering process Methods 0.000 description 1

- 239000000284 extract Substances 0.000 description 1

- 230000008676 import Effects 0.000 description 1

- 238000002955 isolation Methods 0.000 description 1

- 230000007257 malfunction Effects 0.000 description 1

- 238000011084 recovery Methods 0.000 description 1

- 238000009877 rendering Methods 0.000 description 1

- 230000007480 spreading Effects 0.000 description 1

- 238000003892 spreading Methods 0.000 description 1

- 238000012795 verification Methods 0.000 description 1

Images

Landscapes

- Data Exchanges In Wide-Area Networks (AREA)

Description

本開示は、通信ネットワークを監視し、通信を制御するためのネットワーク防御装置およびネットワーク防御システムに関するものである。 The present disclosure relates to network protection devices and network protection systems for monitoring communication networks and controlling communications.

昨今、ネットワーク技術の発達に応じて、様々な機器がネットワークに接続されるようになっている。それに伴い、マルウェア感染、マルウェアの外部からの侵入などの攻撃による被害も増大し、セキュリティ対策が非常に重要になっている。 In recent years, with the development of network technology, various devices have come to be connected to networks. Along with this, the damage caused by attacks such as malware infection and malware intrusion from the outside has increased, and security measures have become extremely important.

一般的にセキュリティ対策としては、ネットワークの境界を監視し外部ネットワークからのアクセスに対して防御する方法、端末自体を監視し防御する方法などが採られる。具体的には、インターネットとLAN(Local Area Network)の境界にFW(Fire Wall)、IDS(Intrusion Detection System)、IPS(Intrution Prevention System)、UTM(Unified Threat Management)などのセキュリティ対策機器を設置することが挙げられる。また、LAN内に設置している端末に対してマルウェア対策ソフトウェアをインストールし、オペレーティングシステムおよびアプリケーションソフトウェアに最新のセキュリティパッチを適用することなども挙げられる。 Generally, security measures include a method of monitoring network boundaries to protect against access from external networks, a method of monitoring and protecting terminals themselves, and the like. Specifically, security devices such as FW (Fire Wall), IDS (Intrusion Detection System), IPS (Intrusion Prevention System), and UTM (Unified Threat Management) are installed at the boundary between the Internet and LAN (Local Area Network). Things are mentioned. In addition, installing anti-malware software on the terminals installed in the LAN and applying the latest security patches to the operating system and application software are examples.

しかしながら、施設、工場などにおけるネットワークにおいて、無停止稼動が求められる端末、生産稼働の遅延に厳格であるために一切のソフトウェアの追加又は変更を許されない端末などといった、一般的な対策が困難な端末がネットワークに接続されている例が増えてきている。この様な端末は、セキュリティ対策ができず、マルウェアに容易に侵入されてしまい、マルウェア感染などの脅威に曝されるリスクが大きい。このため、LAN内部にマルウェアが侵入した場合に更なる感染拡大が起こり、LAN内部に様々な障害を起こす。そのため、この様な感染拡大を防ぐ新たなセキュリティ対策が求められている。 However, in networks in facilities, factories, etc., terminals for which general countermeasures are difficult, such as terminals that require uninterrupted operation, terminals that are strict about delays in production operation and do not allow any addition or change of software, etc. are increasingly connected to networks. Such terminals cannot be protected against security, are easily invaded by malware, and have a high risk of being exposed to threats such as malware infection. Therefore, when malware intrudes into the LAN, the infection spreads further, causing various troubles within the LAN. Therefore, new security measures are required to prevent such spread of infection.

従来、第1のコンピュータおよび第2のコンピュータを含む複数のコンピュータと通信可能な対策機器であって、LAN内部に対策機器を設置することで、対策機器が任意の時点で通信データを取得し、取得した通信データを第1のコンピュータまたは第2のコンピュータに送信するかを判断する。このように対策機器は、第1のコンピュータと第2のコンピュータとによる通信サービスを制限する技術が開示されている(例えば、特許文献1参照)。 Conventionally, a countermeasure device capable of communicating with a plurality of computers including a first computer and a second computer, and by installing the countermeasure device inside a LAN, the countermeasure device acquires communication data at an arbitrary time, It is determined whether to transmit the acquired communication data to the first computer or the second computer. As described above, the countermeasure device discloses a technique of restricting communication services between a first computer and a second computer (see, for example, Japanese Patent Application Laid-Open No. 2002-200016).

また、スイッチ装置を通過する通信データを、プロミスキャスモードを備えるセキュリティ機器に送信して監視し、SDN(Software Defined Network)スイッチ装置で通信を制御する技術が開示されている(例えば、特許文献2参照)。 Further, a technique is disclosed in which communication data passing through a switch device is sent to a security device having a promiscuous mode and monitored, and communication is controlled by an SDN (Software Defined Network) switch device (for example, Patent Document 2). reference).

しかしながら、特許文献1では、LAN内部全体を監視し、セキュリティの脅威を排除するためには、LAN内部の全通信データを対策機器に取り込む必要がある。特許文献1の対策機器でこれを実現しようとすると、全ての端末の全組み合わせに対して通信制御パケットを送出し続ける必要があり、2乗のオーダーで制御する必要となるペアが増える。この場合、対策機器に通信が集中するため、通信が逼迫し対策機器の負荷が増大する。このため、前述の様な、遅延に厳格な端末に悪影響が発生する課題がある。

However, in

また、通信データを対策機器に取り込むための制御用通信パケットの送信頻度が不十分な場合といった状態では、通信データを対策機器に確実に取り込めない場合があるため、脅威を含む通信データを除去しきれないという課題もある。 In addition, in situations such as when the frequency of transmission of control communication packets for importing communication data into the countermeasure device is insufficient, the communication data may not be reliably imported into the countermeasure device. There is also the issue of not being able to

また、特許文献2では、LAN内部の脅威を監視するセキュリティ機器がSDNスイッチ装置を制御することで通信を制限するため、セキュリティ機器に掛かる負荷が増大すると、脅威の検知が遅れる、或いは、通信全体が遅延する、という課題がある。

In addition, in

また、セキュリティ機器が脅威を検知した内容に応じて検知した端末に関する全ての通信データを正常な内容の通信データも含めて制限してしまうため、突発的な通信遮断などが生じてしまい、制御に悪影響を与えるという課題がある。 In addition, since all communication data related to the terminal detected by the security device is restricted, including communication data with normal content, depending on the details of the threat detected, sudden communication cutoff etc. There is the problem of having a negative impact.

さらに、単一のセキュリティ機器のみで検知するため、誤検知および過検知による正常な通信への悪影響も懸念される。 Furthermore, since only a single security device is used for detection, there is concern that normal communications may be adversely affected by false or false detections.

本開示は、通信ネットワークを構成する端末の無停止稼動と通信遅延の最小化とを実現しながら、セキュリティレベルを向上させることを目的とする。 An object of the present disclosure is to improve the security level while realizing non-stop operation of terminals constituting a communication network and minimization of communication delay.

本開示の一態様に係るネットワーク防御装置は、複数のLAN(Local Area Network)のポートを備え、通信ネットワーク間の接続を行うスイッチを流れる、少なくとも送信元端末の情報と送信先端末の情報とを含む通信データを、プロミスキャスモードで前記スイッチを介して取得する通信データ取得部と、前記通信データの脅威を検知する脅威検知部と、脅威除去部と、前記脅威検知部で脅威を検知した場合、前記脅威除去部を介さずに前記送信元端末と前記送信先端末とを接続する第1の通信経路を、前記脅威除去部を介して前記送信元端末と前記送信先端末とを接続した、前記第1の通信経路と異なる第2の通信経路に変更するように前記スイッチを操作する経路変更部と、を備え、前記脅威除去部は、前記経路変更部が通信経路を変更した後に、前記通信データの脅威を除去する。 A network protection device according to an aspect of the present disclosure includes a plurality of LAN (Local Area Network) ports, and transmits at least information on a source terminal and information on a destination terminal flowing through a switch that connects communication networks. a communication data acquisition unit that acquires communication data including the connecting the source terminal and the destination terminal via the threat removal unit through a first communication path that connects the source terminal and the destination terminal without going through the threat removal unit; a route changing unit that operates the switch to change the communication route to a second communication route that is different from the first communication route; Eliminate communication data threats.

なお、これらの包括的または具体的な態様は、システム、方法、集積回路、コンピュータプログラムまたはコンピュータ読み取り可能なCD-ROMなどの記録媒体で実現されてもよく、システム、方法、集積回路、コンピュータプログラムおよび記録媒体の任意な組み合わせで実現されてもよい。 In addition, these general or specific aspects may be realized by a system, method, integrated circuit, computer program, or a recording medium such as a computer-readable CD-ROM. and any combination of recording media.

上記態様により、通信ネットワークを構成する端末の無停止稼動と通信遅延の最小化とを実現しながら、セキュリティレベルを向上させる。 According to the above aspect, the security level is improved while realizing the non-stop operation of the terminals constituting the communication network and the minimization of the communication delay.

(本開示の基礎となった知見)

工場などにある産業機器などの制御端末には、設計および実装された時期が古く、インターネットへの接続を考慮されていない場合がある。この様な制御端末には、インターネットからのセキュリティの脅威に対して、なんら対策が講じられていない。

(Findings on which this disclosure is based)

Control terminals such as industrial equipment in factories and the like may have been designed and implemented a long time ago, and connection to the Internet may not have been taken into consideration. Such control terminals do not have any countermeasures against security threats from the Internet.

更に、この様な制御端末は、可用性が強く求められ、生産稼働の遅延の増大および稼動停止を極力防ぐ必要があるため、セキュリティ対策ソフトウェアの導入およびセキュリティパッチなど、オペレーションシステムを含むソフトウェアの変更が許容されない。 In addition, such control terminals are strongly required to be highly available, and it is necessary to prevent delays in production operations and stoppages as much as possible. Not allowed.

しかし現在、その様な制御端末を含む産業機器ネットワークは、インターネットに接続されるため、セキュリティの脅威に晒されている。 However, at present, industrial equipment networks including such control terminals are exposed to security threats because they are connected to the Internet.

したがって、産業機器ネットワーク全体のセキュリティの脅威を監視し、生産稼働の遅延および停止を防ぎながらも、マルウェアによる攻撃の無害化および被害拡大を防ぐことが求められる。通信ネットワークデータを監視して攻撃を検知し、かつ、無害化する技術は、例えば、前述の特許文献1、2で開示されている。しかし、産業機器ネットワークに求められる、遅延増大および停止を防ぐことと、突然の通信遮断による制御への悪影響は想定されていない。

Therefore, it is necessary to monitor the security threats of the entire industrial equipment network and prevent delays and stoppages of production operations, while also preventing malware attacks from harming and expanding damage. Techniques for monitoring communication network data, detecting attacks, and rendering them harmless are disclosed in, for example, the above-mentioned

そこで、本開示では、工場など制御システムネットワークに必要な端末の無停止稼動と通信遅延の最小化を実現し、かつ、セキュリティレベルを向上させることを目的とする。 Accordingly, an object of the present disclosure is to achieve non-stop operation of terminals required for a control system network such as a factory, minimize communication delay, and improve the security level.

(本開示の一態様)

本開示の一様態に係るネットワーク防御装置は、複数のLAN(Local Area Network)のポートを備え、通信ネットワーク間の接続を行うスイッチを流れる、少なくとも送信元端末の情報と送信先端末の情報とを含む通信データを、プロミスキャスモードで前記スイッチを介して取得する通信データ取得部と、前記通信データの脅威を検知する脅威検知部と、脅威除去部と、前記脅威検知部で脅威を検知した場合、前記脅威除去部を介さずに前記送信元端末と前記送信先端末とを接続する第1の通信経路を、前記脅威除去部を介して前記送信元端末と前記送信先端末とを接続した、前記第1の通信経路と異なる第2の通信経路に変更するように前記スイッチを操作する経路変更部と、を備え、前記脅威除去部は、前記経路変更部が通信経路を変更した後に、前記通信データの脅威を除去する。

(One aspect of the present disclosure)

A network protection device according to an aspect of the present disclosure includes a plurality of LAN (Local Area Network) ports, and at least information on a source terminal and information on a destination terminal flowing through a switch that connects communication networks. a communication data acquisition unit that acquires communication data including the connecting the source terminal and the destination terminal via the threat removal unit through a first communication path that connects the source terminal and the destination terminal without going through the threat removal unit; a route changing unit that operates the switch to change the communication route to a second communication route that is different from the first communication route; Eliminate communication data threats.

この構成により、スイッチを経由する通信データのコピーを通信分析部で監視し続けることで、脅威を検知することができる。脅威を検知すると、経路変更部は、スイッチの設定を変更することで、脅威を含みうる送信元端末が属する通信ネットワークと、送信先端末が属する通信ネットワークとを論理的に切り離し、脅威を含みうる送信元端末と送信先端末の間の経路に、脅威除去部を論理的に接続する様に変更する。こうして、送信元端末が送信した脅威を含みうる通信データから脅威を除去することができる。これにより、端末の運転を停止させることなく(正常な通信に悪影響を与えることなく)通信をすることができるとともに、脅威を監視しマルウェア等の拡散を防ぐことができる。 With this configuration, a threat can be detected by continuously monitoring a copy of communication data passing through the switch with the communication analysis unit. When a threat is detected, the route changing unit logically separates the communication network to which the source terminal that may contain the threat belongs and the communication network to which the destination terminal belongs by changing the setting of the switch, and the communication network that may contain the threat. Change the path between the source terminal and the destination terminal to logically connect the threat remover. In this way, threats can be removed from the communication data transmitted by the source terminal that may contain threats. As a result, communication can be performed without stopping the operation of the terminal (without adversely affecting normal communication), and threats can be monitored to prevent the spread of malware and the like.

また、送信元端末が属する通信ネットワークと送信先端末が属する通信ネットワークとの正常な通信を継続するため、脅威を検知する通信分析部と脅威を除去する脅威除去部とを分離している。つまり、通信分析部と脅威除去部とを異なる処理部として分離しているため、それぞれの処理部の処理負荷を最小限にすることができる。これにより、通信分析部が探索行動などによって脅威に到る前に脅威を検知してから、脅威除去部による脅威の除去を適用することができる。その結果、より早期にセキュリティの脅威に対応することができる。 Also, in order to continue normal communication between the communication network to which the source terminal belongs and the communication network to which the destination terminal belongs, the communication analysis section that detects threats and the threat removal section that removes threats are separated. That is, since the communication analysis unit and the threat removal unit are separated as different processing units, the processing load on each processing unit can be minimized. This allows the communication analysis unit to detect a threat by search behavior or the like before it reaches the threat, and then remove the threat by the threat removal unit. As a result, security threats can be dealt with more quickly.

したがって、このネットワーク防御装置は、通信ネットワークを構成する端末の無停止稼動と通信遅延の最小化とを実現しながら、セキュリティレベルを向上させることができる。特に、既存の設備に影響を与えることなく、既存の設備の無停止稼動を実現することができる。 Therefore, this network protection device can improve the security level while realizing non-stop operation of the terminals constituting the communication network and minimization of communication delay. In particular, non-stop operation of existing equipment can be realized without affecting the existing equipment.

本開示の一様態に係るネットワーク防御システムは、複数のLANのポートを備え、通信ネットワーク間の接続を行うスイッチを流れる、少なくとも送信元端末の情報と送信先端末の情報とを含む通信データを、プロミスキャスモードで前記スイッチを介して取得する通信データ取得部と、前記通信データの脅威を検知する脅威検知部と、脅威除去部と、前記脅威検知部で脅威を検知した場合、前記送信元端末と前記送信先端末とを接続する第1の通信経路を、前記脅威除去部を介して前記送信元端末と前記送信先端末とを接続した、前記第1の通信経路と異なる第2の通信経路に変更するように前記スイッチを操作する経路変更部と、を備え、前記脅威除去部は、前記経路変更部が通信経路を変更した後に、前記通信データの脅威を除去する。 A network defense system according to an aspect of the present disclosure includes a plurality of LAN ports, and communication data including at least information on a source terminal and information on a destination terminal flowing through a switch that connects communication networks, a communication data acquisition unit that acquires via the switch in promiscuous mode; a threat detection unit that detects a threat in the communication data; a threat elimination unit; and the destination terminal, and a second communication path different from the first communication path connecting the source terminal and the destination terminal via the threat removal unit and a route changing unit that operates the switch to change the communication route, the threat removing unit removes the threat of the communication data after the route changing unit changes the communication route.

このネットワーク防御システムにおいても上述と同様の作用効果を奏する。 This network protection system also has the same effects as described above.

本開示の一様態に係るネットワーク防御装置において、前記スイッチは、前記送信元端末に接続された第1のLANのポートと、前記脅威検知部に接続された第2のLANのポートおよび第3のLANのポートと、前記送信先端末に接続された第4のLANのポートとを有し、前記脅威検知部で脅威を検知していない場合、前記経路変更部は、前記第1のLANのポートに接続された前記送信元端末から、前記第4のLANのポートに接続された前記送信先端末までの前記第1の通信経路を、第1のVLAN(Virtual Local Area Network)に設定し、前記脅威検知部で脅威を検知した場合、前記経路変更部は、前記第2の通信経路に含まれる、前記第1のLANのポートに接続された前記送信元端末から、前記第2のLANのポートに接続された前記脅威除去部までの経路を前記第1のVLANと異なる第2のVLANに設定し、前記第3のLANのポートに接続された前記脅威除去部から、前記第4のLANのポートに接続された前記送信先端末までの経路を前記第1のVLANに設定する。 In the network protection device according to an aspect of the present disclosure, the switch includes a first LAN port connected to the source terminal, a second LAN port connected to the threat detection unit, and a third LAN port connected to the threat detection unit. A LAN port and a fourth LAN port connected to the destination terminal, and when the threat detection unit detects no threat, the route change unit connects to the first LAN port. setting the first communication path from the source terminal connected to the fourth LAN to the destination terminal connected to the port of the fourth LAN to a first VLAN (Virtual Local Area Network), When a threat is detected by the threat detection unit, the route change unit changes a signal from the transmission source terminal connected to the first LAN port included in the second communication route to the second LAN port. a second VLAN different from the first VLAN, and from the threat removal unit connected to the port of the third LAN to the fourth LAN A route to the destination terminal connected to the port is set to the first VLAN.

これによれば、脅威検知部で脅威を検知していない場合、送信元端末から送信先端末までを第1のVLAN(第1の通信経路)に設定する。また、脅威検知部で脅威を検知した場合、送信元端末から脅威除去部までを第2のVLANに設定し、脅威除去部から送信先端末までの経路を第1のVLANに設定する(第1のVLANと第2のVLANとが第2の通信経路となる)。こうすることで、脅威を検知した場合に送信元端末から送信先端末までの間に脅威除去部を介することができる。 According to this, when the threat detection unit detects no threat, the first VLAN (first communication path) is set from the source terminal to the destination terminal. When the threat detection unit detects a threat, the route from the source terminal to the threat removal unit is set to the second VLAN, and the route from the threat removal unit to the destination terminal is set to the first VLAN (first VLAN). VLAN and the second VLAN serve as a second communication path). By doing so, when a threat is detected, the threat removal unit can be interposed between the transmission source terminal and the transmission destination terminal.

本開示の一様態に係るネットワーク防御装置は、さらに、前記脅威除去部を通過した前記通信データに含まれる通信ネットワークのVLAN情報を書き換える書換部を備え、前記スイッチは、前記送信元端末に接続された第5のLANのポートと、前記脅威除去部が接続された第6のLANのポートと、前記送信先端末に接続された第7のLANのポートとを有し、前記脅威検知部で脅威を検知していない場合、前記経路変更部は、前記第5のLANのポートに接続された前記送信元端末と、前記第7のLANのポートに接続された前記送信先端末とを第1のVLANに設定し、前記脅威検知部で脅威を検知した場合、前記経路変更部は、前記第2の通信経路に含まれる、前記第5のLANのポートに接続された前記送信元端末を第2のVLANに設定し、前記第7のLANのポートに接続された前記送信先端末を前記第1のVLANに設定し、前記書換部は、前記第6のLANのポートを介して、前記送信元端末が属する前記第2のVLANを示すVLAN情報を前記送信先端末が属する前記第1のVLANを示すVLAN情報に書き換え、書き換えられた通信データを、前記スイッチに出力する。 A network protection device according to an aspect of the present disclosure further includes a rewriting unit that rewrites VLAN information of a communication network included in the communication data that has passed through the threat removal unit, and the switch is connected to the source terminal. a fifth LAN port connected to the threat removal unit; a sixth LAN port connected to the threat removal unit; and a seventh LAN port connected to the destination terminal; is not detected, the route changing unit changes the source terminal connected to the fifth LAN port and the destination terminal connected to the seventh LAN port to the first VLAN, and when the threat detection unit detects a threat, the route change unit changes the transmission source terminal connected to the port of the fifth LAN included in the second communication route to the second communication route. and the destination terminal connected to the seventh LAN port is set to the first VLAN, and the rewriting unit is configured to set the transmission source terminal connected to the seventh LAN port to the first VLAN. VLAN information indicating the second VLAN to which the terminal belongs is rewritten to VLAN information indicating the first VLAN to which the destination terminal belongs, and the rewritten communication data is output to the switch.

このように、脅威検知部で通信データの脅威を検知すると、送信元端末が第2のVLANに設定され、送信先端末が第1のVLANに設定される。脅威除去部は、第6のポートを介して取得した通信データに含まれる脅威を除去する。書換部は、脅威を除去した通信データに含まれる通信ネットワークのVLAN情報を書き換える。つまり、第1のVLANを示すVLAN情報と第2のVLANを示すVLAN情報とが異なるため、書換部は、通信データに含まれるVLAN情報を、送信先端末が接続されている第7ポートに対応するようにVLAN情報を書き換える。これにより、異なるVLANを通過する通信データであっても、送信元端末から送信先端末に送信することができる。 Thus, when the threat detection unit detects a threat of communication data, the source terminal is set to the second VLAN, and the destination terminal is set to the first VLAN. The threat removal unit removes threats contained in the communication data acquired through the sixth port. The rewriting unit rewrites the VLAN information of the communication network included in the threat-removed communication data. In other words, since the VLAN information indicating the first VLAN and the VLAN information indicating the second VLAN are different, the rewriting unit adapts the VLAN information included in the communication data to the seventh port to which the destination terminal is connected. Rewrite the VLAN information so that As a result, even communication data passing through different VLANs can be transmitted from the source terminal to the destination terminal.

本開示の一様態に係るネットワーク防御装置において、前記第1のVLANは、前記脅威除去部を介さない通常系ネットワークであり、前記第2のVLANは、前記脅威除去部が前記通信データの脅威を除去する検疫系ネットワークであり、前記脅威検知部で脅威を検知した場合、前記経路変更部は、前記第1のVLANの一部を前記通常系ネットワークから検疫系ネットワークに変更する。 In the network protection device according to one aspect of the present disclosure, the first VLAN is a normal network that does not involve the threat elimination unit, and the second VLAN is configured so that the threat elimination unit detects a threat of the communication data. When the threat detection unit detects a threat, the route change unit changes part of the first VLAN from the normal network to the quarantine network.

これによれば、脅威を検知した場合に、通常系ネットワークから検疫系ネットワークに変更されるため、送信元端末が出力した通信データに含まれる脅威を、送信先端末に届く前に除去することができる。 According to this, when a threat is detected, the network is changed from the normal system to the quarantine system, so the threat included in the communication data output by the source terminal can be removed before it reaches the destination terminal. can.

本開示の一様態に係るネットワーク防御装置における、前記脅威除去部において、前記通信データの脅威が除去されると、前記経路変更部は、前記通常系ネットワークから変更されていた前記検疫系ネットワークを、前記通常系ネットワークに戻す。 In the network protection device according to an aspect of the present disclosure, when the threat elimination unit eliminates the threat of the communication data, the route change unit changes the quarantine network, which has been changed from the normal network, to Return to the normal system network.

通信データの脅威が除去された後も送信元端末と送信先端末との通信経路の間に脅威除去部を介していれば、両者の間で通信遅延が生じてしまう。しかし、このネットワーク防御装置では、通信データの脅威が除去されれば検疫系ネットワークを、通常系ネットワークに戻す。このため、送信元端末と送信先端末との間の通信遅延の発生を抑制することができる。 Even after the threat of the communication data is removed, if the threat removal unit is interposed between the communication path between the source terminal and the destination terminal, a communication delay occurs between the two. However, in this network protection device, once the threat of communication data is removed, the quarantine system network is returned to the normal system network. Therefore, it is possible to suppress the occurrence of communication delay between the source terminal and the destination terminal.

本開示の一様態に係るネットワーク防御装置において、前記通信データ取得部は、前記通信データのコピーを取得し、前記脅威検知部は、前記通信データのコピーをプロミスキャスモードで監視する。 In the network protection device according to an aspect of the present disclosure, the communication data acquisition unit acquires a copy of the communication data, and the threat detection unit monitors the copy of the communication data in promiscuous mode.

例えば送信元端末と送信先端末との通信経路の間に脅威検知部を配置すれば、脅威検知部が全ての通信データを監視するため、両者の間で通信遅延が生じてしまう。しかし、このネットワーク防御装置では、通信経路上の通信データをコピーしてプロミスキャスモードで監視するため、送信元端末と送信先端末との間の通信遅延の発生を抑制することができる。 For example, if a threat detection unit is placed between the communication path between the source terminal and the destination terminal, the threat detection unit monitors all communication data, resulting in a communication delay between the two. However, since this network protection device copies communication data on the communication path and monitors it in promiscuous mode, it is possible to suppress the occurrence of communication delays between the source terminal and the destination terminal.

本開示の一様態に係るネットワーク防御装置において、前記脅威除去部は、脅威を検知した前記通信データから、脅威を含む不要なデータを除去する。 In the network protection device according to one aspect of the present disclosure, the threat removal unit removes unnecessary data including threats from the threat-detected communication data.

これによれば、送信先端末には通信データから脅威を含む不要なデータを除去した、脅威除去後の通信データが送信されるため、通信データの通信量を削減することができる。 According to this, the communication data from which unnecessary data including threats are removed from the communication data and the threats removed is transmitted to the destination terminal, so that the amount of communication data can be reduced.

本開示の一様態に係るネットワーク防御装置において、前記脅威検知部は、検知した脅威内容に応じて、脅威が検知された送信元端末にスコアを付与し、前記経路変更部は、前記脅威検知部で付与した前記スコアが第1の値を超えた場合、前記スコアが付与された当該送信元端末に係る通信データを前記脅威除去部に経由させるように、前記スイッチに通信経路を変更させる。 In the network defense device according to an aspect of the present disclosure, the threat detection unit gives a score to the source terminal in which the threat is detected according to the content of the detected threat, and the route change unit performs the threat detection unit exceeds a first value, the switch is caused to change the communication route so that the communication data relating to the transmission source terminal to which the score is assigned passes through the threat elimination unit.

これによれば、脅威をスコアによって段階的に分類することで、脅威を含んでいる可能性の高い通信データだけを脅威除去部に経由させることができる。このため、脅威を含んでいる可能性の低い通信データを脅威除去部に経由させないようにすることができる。その結果、脅威除去部を経由する通信データの数が削減されるため、送信元端末と送信先端末との通信経路の間の通信遅延の発生を抑制することができる。 According to this, by classifying the threats in stages according to the scores, it is possible to pass only the communication data that is highly likely to contain the threat to the threat elimination unit. Therefore, it is possible to prevent communication data with a low possibility of containing a threat from passing through the threat elimination unit. As a result, the amount of communication data that passes through the threat removal unit is reduced, so that it is possible to suppress the occurrence of communication delays between the communication paths between the source terminal and the destination terminal.

本開示の一様態に係るネットワーク防御装置において、前記脅威検知部は、付与した前記スコアに対して、所定時間経過後に前記スコアを所定値減算し、検知した脅威の前記スコアが第2の値を下回った場合、前記経路変更部は、前記送信元端末と前記送信先端末との接続を、前記脅威除去部を介さないように前記スイッチに通信経路を変更させる。 In the network defense device according to an aspect of the present disclosure, the threat detection unit subtracts a predetermined value from the given score after a predetermined time has elapsed, and the score of the detected threat is reduced to a second value. If it falls below, the route changing unit causes the switch to change the communication route so that the connection between the source terminal and the destination terminal does not go through the threat removal unit.

これによれば、通信データから検知された脅威の内容(スコア)を精度よく補正することができる。このため、時間の経過とともに脅威除去部を経由する通信データの数が削減されるため、送信元端末と送信先端末との通信経路での通信遅延の発生を抑制することができる。 According to this, it is possible to accurately correct the content (score) of the threat detected from the communication data. As a result, the number of communication data items that pass through the threat removal unit is reduced over time, so that it is possible to suppress the occurrence of communication delays in the communication path between the source terminal and the destination terminal.

本開示の一様態に係るネットワーク防御装置において、前記脅威検知部は、検知した脅威の前記スコアが前記第1の値より大きい第3の値を超えた場合、前記所定時間経過しても前記スコアを減算しない。 In the network defense device according to an aspect of the present disclosure, when the score of the detected threat exceeds a third value larger than the first value, the score is do not subtract

これによれば、脅威を含んでいる可能性の非常に高い通信データについては、誤検知の可能性が低いと考えられるため、通信データから検知された脅威を示すスコアを変更することなく、スコアを維持する。このため、誤検知の発生を抑制するとともに、検知した脅威を脅威除去部によって確実に除去することができる。 According to this, communication data with a very high probability of containing threats is considered to have a low probability of false positives. to maintain Therefore, it is possible to suppress the occurrence of erroneous detection and reliably remove the detected threat by the threat removal unit.

なお、以下で説明する実施の形態は、いずれも本発明の一具体例を示すものである。これらの包括的または具体的な態様は、システム、方法、集積回路、コンピュータプログラムまたはコンピュータ読み取り可能な記録媒体で実現されてもよく、システム、方法、集積回路、コンピュータプログラムまたは記録媒体の任意の組み合わせで実現されてもよい。以下の実施の形態で示される数値、形状、構成要素、ステップ、ステップの順序などは、一例であり、本発明を限定する主旨ではない。また、以下の実施の形態における構成要素のうち、最上位概念を示す独立請求項に記載されていない構成要素については、任意の構成要素として説明される。また全ての実施の形態において、各々の内容を組み合わせることもできる。 It should be noted that each of the embodiments described below is a specific example of the present invention. These generic or specific aspects may be embodied in systems, methods, integrated circuits, computer programs or computer readable recording media, and any combination of systems, methods, integrated circuits, computer programs or recording media. may be implemented with Numerical values, shapes, components, steps, order of steps, and the like shown in the following embodiments are examples and are not intended to limit the present invention. In addition, among the constituent elements in the following embodiments, constituent elements that are not described in independent claims representing the highest concept will be described as arbitrary constituent elements. Moreover, each content can also be combined in all the embodiments.

(実施の形態1)

本実施の形態について、図面を参照しながら説明する。なお、各図面において同じ構成要素については同じ符号が用いられている。

(Embodiment 1)

This embodiment will be described with reference to the drawings. The same symbols are used for the same components in each drawing.

1.通信ネットワークの全体構成

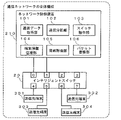

図1は、本実施の形態におけるネットワーク防御装置が属する通信ネットワークの全体構成を示す図である。本実施の形態の通信ネットワークでは、端末は、IEEE802.3で規定されるEthernet(登録商標)上でTCP(Transmission Control Protocol)/IP(Internet Protocol)およびUDP(User Datagram Protocol)/IPなどアプリケーションに応じて、適切なプロトコルで通信を行う。

1. Overall Configuration of Communication Network FIG. 1 is a diagram showing the overall configuration of a communication network to which a network protection device according to this embodiment belongs. In the communication network of the present embodiment, a terminal can be used for applications such as TCP (Transmission Control Protocol)/IP (Internet Protocol) and UDP (User Datagram Protocol)/IP on Ethernet (registered trademark) defined by IEEE802.3. Depending on the situation, communication is performed using an appropriate protocol.

図1に示すように、通信ネットワークでは、インテリジェントスイッチ20に対して、ネットワーク防御装置10と、送信先端末301と、送信元端末302とがそれぞれLANケーブルで接続されて構成される。本実施の形態では、便宜上、送信元端末302が送信する後述する図2の通信データ1010の送信先を送信先端末301、および、送信先端末301に送信する通信データ1010の送信元を送信元端末302に定義しているが、送信先端末は送信元端末とも成りえ、その逆も成りえる。

As shown in FIG. 1, in the communication network, a

インテリジェントスイッチ20は、端末を接続するための複数のLANのポート(0~7)を備える。なお、以下では、LANのポートのことを単にポートと呼ぶ。インテリジェントスイッチ20において、インテリジェントスイッチ20とLANケーブルとの接続点に記載されている数値は、LANケーブルが接続されるポートの番号を示す。なお、以下で単に「端末」という場合は、送信元端末302および送信先端末301を総称していう。

The

また、インテリジェントスイッチ20は、それぞれのポートにVLANと呼ばれる論理的なネットワークを設定する機能を備える。インテリジェントスイッチ20では、インテリジェントスイッチ20を通過する通信データ1010のコピーを出力可能なミラー機能をポート0に備える。ポート1~7は、一般的なスイッチングハブのポートと同様の振る舞いをする。なお、ポート(LANのポート)は、物理的ポートだけでなく論理的なソフトウェアポートを含んでいてもよい。ただし、ソフトウェアポートには、TCP/IPのようなポートを含めなくてもよい。

The

インテリジェントスイッチ20のポート0~2は、それぞれLANケーブルを介して、ネットワーク防御装置10に接続されている。また、インテリジェントスイッチ20のポート4には、送信先端末301が接続されている。さらに、インテリジェントスイッチ20のポート7には、送信元端末302が接続されている。ポート7は第1のポートの一例である。ポート4は第4のポートの一例である。

Ports 0-2 of the

2.ネットワーク防御装置の構成

次にネットワーク防御装置10の詳細について説明する。

2. Configuration of Network Protection Device Next, details of the

ネットワーク防御装置10は、通信データ取得部101と、通信分析部102と、スイッチ操作部103と、端末情報管理部104と、脅威除去部105とを備える。

The

通信データ取得部101は、複数のポートを備えたインテリジェントスイッチ20を流れる通信データ1010をプロミスキャスモードで取得する。通信データ取得部101は、送信元端末302と送信先端末301との間で通信される通信データ1010を、ポート0からの出力によって受信(取得)し、通信分析部102に出力する機能を備える。

The communication

通信分析部102は、通信データ取得部101から出力された通信データ1010を分析する。通信分析部102は、分析結果を示す情報(後述する端末通信情報)を端末情報管理部104に出力する機能を備える。端末のポート番号は、端末がインテリジェントスイッチ20に接続されているポートの数値である。

スイッチ操作部103は、インテリジェントスイッチ20が保持している端末のポート番号および端末のアドレスを対応付けた情報(後述するスイッチ情報)を取得し、端末情報管理部104に通知する機能を備える。また、スイッチ操作部103は、端末情報管理部104から出力された情報(後述する端末情報)に基づいて、インテリジェントスイッチ20のVLANを、VLAN1からVLAN2に、或いはVLAN2からVLAN1に切り換える(変更する)。つまり、スイッチ操作部103は、インテリジェントスイッチ20に、VLAN1とVLAN2とを相互に切り換えることを命令する機能を備える。ここで、VLAN1は、通常系ネットワークであり、VLAN2は、検疫系ネットワークである。VLAN1は、第1のVLANの一例であり、VLAN2は、第2のVLANの一例である。

The

端末情報管理部104は、通信分析部102から出力された分析結果を示す情報と、後述するスイッチ操作部103のスイッチ情報取得部1032から出力された情報とを統合し、端末情報として管理する。端末情報管理部104は、この端末情報をスイッチ操作部103に通知する機能を備える。

Terminal

脅威除去部105は、送信先端末301から送信された通信データ1010を取得し、取得した通信データ1010から脅威を除去する機能を備える。つまり、脅威除去部105は、脅威を検知した通信データ1010から、脅威を含む不要なデータを除去する機能を備える。また、脅威除去部105は、脅威除去後の通信データを送信先端末301に出力する機能も備える。脅威除去部105は、通信データ1010そのものが脅威であれば、通信データ1010を除去し、通信データ1010に含まれる例えば文字列などが脅威であれば、その文字列を除去した通信データ1010を、インテリジェントスイッチ20に出力する。

The

ここで、脅威とは、送信先端末301および送信先端末301に格納される情報に対して、破損、破壊、または、アクセス拒否などの有害なまたは望まれない影響を生じさせるコンピュータプログラムであり、例えばマルウェア、ウイルス、または、スパイウェア等である。

Here, a threat is a computer program that causes harmful or unwanted effects, such as damage, destruction, or access denial, to

2-1.通信データの構成

図2は、本実施の形態における通信データ1010の構成を示す図である。図2に示すように、通信データ1010には、少なくとも、送信元アドレス情報1011と送信先アドレス情報1012とペイロード1013とが含まれる。

2-1. Configuration of Communication Data FIG. 2 is a diagram showing the configuration of

送信元アドレス情報1011には、少なくとも、送信元MAC(Media Access Control)アドレス情報10111と、送信元IPアドレス情報10112と、送信元ポート情報10113とが含まれる。送信元アドレス情報1011は、送信元端末302の情報の一例である。

The source address information 1011 includes at least source MAC (Media Access Control) address information 10111 , source IP address information 10112 , and source

送信先アドレス情報1012には、少なくとも、送信先MACアドレス情報10121と、送信先IPアドレス情報10122と、送信先ポート情報10123とが含まれる。送信先アドレス情報1012は、送信先端末の情報の一例である。

The

3.通信分析部の構成

次に通信分析部102の詳細について説明する。

3. Configuration of Communication Analysis Unit Next, the details of the

図3は、本実施の形態における通信分析部102の構成を示す図である。図3に示すように、通信分析部102は、端末アドレス確認部1020と、通信フロー情報解析部1021と、通信データ解析部1022とを備える。

FIG. 3 is a diagram showing the configuration of

通信分析部102は、通信データ取得部101から通信データ1010を取得し、端末アドレス確認部1020と通信フロー情報解析部1021と通信データ解析部1022とを用いて、それぞれが通信データ1010を解析する。通信分析部102は、端末アドレス確認部1020、通信フロー情報解析部1021、および、通信データ解析部1022のそれぞれの脅威検知情報を纏めた端末通信情報1023を、端末情報管理部104に出力する。通信分析部102は、脅威検知部の一例である。

3-1.端末アドレス確認部の構成

図2および図3に示すように、端末アドレス確認部1020は、通信データ1010にある送信元アドレス情報1011のうち、少なくとも、送信元MACアドレス情報10111と送信元IPアドレス情報10112とを取得する。端末アドレス確認部1020は、取得した送信元アドレス情報1011に基づいて、アクセスが禁止されている送信元端末302のMACアドレス情報およびIPアドレス情報と、送信元MACアドレス情報10111および送信元IPアドレス情報10112とが一致するかどうかを判定し、判定した結果である脅威検知情報を出力する。

3-1. Configuration of Terminal Address Verification Unit As shown in FIGS. 10112. Based on the acquired source address information 1011, the terminal

3-2.通信フロー情報解析部の構成

通信フロー情報解析部1021は、通信データ1010に含まれる送信先アドレス情報1012に基づいて脅威検知情報を生成する。通信フロー情報解析部1021は、送信先アドレス情報1012に基づいて脅威があるかどうかを判定し、判定した結果である脅威検知情報を出力する。通信フロー情報解析部1021は、ブラックリスト通信検知部10211と、ホワイトリスト外通信検知部10212と、IPスキャン検知部10213と、ポートスキャン検知部10214とを含む。なお、通信フロー情報解析部1021は、上記の検知部を全て含まなくてもよく、一部の構成でもよいし、さらに別の検知部を含んでもよい。

3-2. Configuration of Communication Flow Information Analysis Section Communication flow

ブラックリスト通信検知部10211は、アクセスを禁止されている送信先アドレス情報と送信先アドレス情報1012とが一致するかどうかを判定し、一致する場合にセキュリティ異常として検知する。

The blacklist communication detection unit 10211 determines whether or not the transmission destination address information for which access is prohibited matches the transmission

ホワイトリスト外通信検知部10212は、アクセスを許可されている送信先アドレス情報と送信先アドレス情報1012とが一致するかどうかを判定し、一致しない場合にセキュリティ異常として検知する。

The non-whitelist

IPスキャン検知部10213は、送信先アドレス情報1012に含まれる送信先IPアドレス情報10122から、通信ネットワーク内部における多数のIPアドレスへのアクセス試行の有無を判定する。IPスキャン検知部10213は、このようなアクセス試行がある場合に、セキュリティ異常として検知する。

The IP

ポートスキャン検知部10214は、送信先アドレス情報1012に含まれる送信先ポート情報10123から通信ネットワーク内部における特定のIPアドレスに対する多数のポートへのアクセス試行の有無を判定する。ポートスキャン検知部10214は、このようなアクセス試行が有る場合に、セキュリティ異常として判定する。

The port

通信フロー情報解析部1021は、ブラックリスト通信検知部10211、ホワイトリスト外通信検知部10212、IPスキャン検知部10213、および、ポートスキャン検知部10214以外の別の検知部を用いてもよい。例えば、機械学習を用いて、アクセス先が妥当なものかどうかを点数評価し、一定の点数以上となるものをセキュリティ異常と判定する検知部、点数が最上位の端末から数台目までの端末をセキュリティ異常の疑いと判定する検知部などである。

The communication flow

3-3.通信データ解析部の構成

通信分析部102において、通信データ解析部1022は、通信データ1010に含まれるペイロード1013に基づいて脅威検知情報を生成する。通信データ解析部1022は、ペイロード1013に基づいて脅威があるかどうかを判定し、判定した結果である脅威検知情報を出力する。通信データ解析部1022は、脆弱性攻撃検知部10221とマルウェア検知部10222と認証失敗検知部10223とを含む。

3-3. Configuration of Communication Data Analysis Unit In

なお、通信データ解析部1022は、上記の脆弱性攻撃検知部10221、マルウェア検知部10222、および、認証失敗検知部10223を全て含まなくてもよく、さらに別の検知部を含んでもよい。

The communication

脆弱性攻撃検知部10221は、ペイロード1013の中において、端末に組み込まれているソフトウェアの脆弱性を攻撃するパターンの有無を判定する。脆弱性攻撃検知部10221は、通信データ1010にソフトウェアの脆弱性を攻撃するパターンが有る場合に、セキュリティ異常として検知する。

The vulnerability

マルウェア検知部10222は、ペイロード1013にマルウェアを示すパターンが含まれているかどうかを判定する。マルウェア検知部10222は、マルウェアを示すパターンが含まれる場合に、セキュリティ異常として検知する。

The

認証失敗検知部10223は、端末への認証試行情報を取得し、特定の端末に対して一定時間内に認証試行と認証失敗とが繰り返し発生しているかどうかを判定する。認証失敗検知部10223は、認証失敗が繰り返して発生している場合に、セキュリティ異常として検知する。

The authentication

通信データ解析部1022は、脆弱性攻撃検知部10221、マルウェア検知部10222、および、認証失敗検知部10223以外の別の検知部を用いてもよい。別の検知部は、例えば、非特許文献1に開示されているような、ペイロード1013のビットパターンの一部を、機械学習を用いて点数評価したり、ペイロード1013の内容を解読して得た情報を、機械学習を用いて点数評価したりするなどして、ある一定以上の点数であればセキュリティ異常として検知する検知部、点数が上位の数パターンをセキュリティ異常として検知する検知部などが考えられる。

Communication

3-4.端末通信情報の構成

次に、端末通信情報1023の詳細について説明する。図4は、本実施の形態における端末通信情報1023の構成を示す図である。

3-4. Configuration of Terminal Communication Information Next, details of the

図3および図4に示すように、端末アドレス確認部1020、通信フロー情報解析部1021、および、通信データ解析部1022は、通信データ1010を解析し、解析した結果を端末通信情報1023とする。図4に示すように、端末通信情報1023は、端末番号10230とIPアドレス情報10231とMACアドレス情報10232と更新時刻情報10233と脅威検知内容10234とで構成される。

As shown in FIGS. 3 and 4 , terminal

端末アドレス確認部1020は、送信元IPアドレス情報10112をIPアドレス情報10231とし、送信元MACアドレス情報10111をMACアドレス情報10232とする。また、通信フロー情報解析部1021と通信データ解析部1022との判定結果は脅威検知内容10234とされる。IPアドレス情報10231、および、送信元のMACアドレス情報10232を取得した時刻は、更新時刻情報10233とされる。

Terminal

4.スイッチ操作部の構成

次に、スイッチ操作部103の詳細について説明する。図5は、本実施の形態におけるスイッチ操作部103の構成を示す図である。

4. Configuration of Switch Operation Unit Next, the details of the

図5に示すように、スイッチ操作部103は、インテリジェントスイッチ20に関する設定情報であるスイッチ初期設定情報1031を格納している。スイッチ操作部103は、スイッチ情報取得部1032と、経路変更部1033とを備える。

As shown in FIG. 5, the

スイッチ情報取得部1032は、スイッチ初期設定情報1031に基づいてインテリジェントスイッチ20が保持するスイッチ情報10320を取得し、スイッチ情報10320を端末情報管理部104に出力する。

The switch

経路変更部1033は、スイッチ初期設定情報1031と端末情報管理部104とからの通知に基づいてインテリジェントスイッチ20の各ポートのVLAN設定を変更する。

The route changing unit 1033 changes the VLAN setting of each port of the

4-1.スイッチ初期設定情報の構成

次に、スイッチ初期設定情報1031の詳細について説明する。図6は、本実施の形態におけるスイッチ初期設定情報1031の構成を示す図である。図6に示すように、スイッチ初期設定情報1031は、スイッチ識別情報10311とスイッチ制御用IPアドレス10312とが対応したスイッチ識別情報テーブル10310、および、VLAN情報10314とVLANネットワーク種類10315とが対応したVLAN識別情報テーブル10313で構成される。

4-1. Configuration of Switch Initial Setting Information Next, details of the switch initial setting information 1031 will be described. FIG. 6 is a diagram showing the configuration of the switch initial setting information 1031 according to this embodiment. As shown in FIG. 6, the switch initial setting information 1031 includes a switch identification information table 10310 in which the switch identification information 10311 and the switch

スイッチ識別情報10311は、個々のインテリジェントスイッチ20を識別する情報である。 The switch identification information 10311 is information for identifying individual intelligent switches 20 .

スイッチ制御用IPアドレス10312は、SNMP(Simple Network Management Protocol)を用いてインテリジェントスイッチ20のポート1を通じて、インテリジェントスイッチ20を制御する場合に使用する。

The switch

VLAN情報10314は、VLANを特定(識別)するための情報であり、本実施の形態では、VLAN1、および、VLAN2が存在する。

The

VLANネットワーク種類10315は、VLAN情報10314に対応付けられている。例えば、VLAN1は、VLANネットワーク種類10315が通常系ネットワークを示し、VLAN2は、VLANネットワーク種類10315が検疫系ネットワークを示す。

The VLAN network type 10315 is associated with

通常系ネットワークは、送信元端末302から送信先端末301までの間に、脅威除去部105を介さないネットワークである。

A normal network is a network in which the

検疫系ネットワークは、送信元端末302から送信先端末301までの間に、脅威除去部105を介するネットワークである。

The quarantine system network is a network in which the

4-2.スイッチ情報の構成

次に、スイッチ情報10320の詳細について説明する。図7は、本実施の形態におけるスイッチ情報10320の構成を示す図である。スイッチ情報10320は、スイッチ情報取得部1032により生成される。スイッチ情報取得部1032は、スイッチ初期設定情報1031から取得されたスイッチ識別情報10311をスイッチ識別情報10321とし、インテリジェントスイッチ20から、スイッチ識別情報10321に対応する接続ポート情報10322、VLAN情報10323、および、MACアドレス情報10324を取得する。

4-2. Configuration of Switch Information Next, the details of the

接続ポート情報10322は、端末が接続されているインテリジェントスイッチ20のポート番号を示す情報である。

The connection port information 10322 is information indicating the port number of the

5.端末情報管理部の構成

次に、ネットワーク防御装置10の端末情報管理部104の詳細について説明する。図8は、本実施の形態における端末情報管理部104の構成を示す図である。図8に示すように、端末情報管理部104は、管理対象の通信ネットワークに存在する端末の情報である端末情報10410を管理する。端末情報管理部104は、端末情報10410を記憶する端末情報記憶部1041と、端末情報更新部1042と、端末管理設定部1043aとを備える。

5. Configuration of Terminal Information Management Unit Next, details of the terminal

端末情報更新部1042は、通信分析部102から取得した図4の端末通信情報1023と、スイッチ操作部103から取得した図7のスイッチ情報10320と、後述する図9の脅威加算スコア情報10430とに基づいて端末一時情報1040を生成する。端末情報更新部1042は、端末一時情報1040と端末情報記憶部1041に記憶される端末情報10410とに基づいて、端末更新情報10420を生成する。端末情報更新部1042は、端末更新情報10420を、スイッチ操作部103の経路変更部1033へ通知する。さらに、端末情報更新部1042は、端末更新情報10420に基づいて、端末情報記憶部1041に記憶される端末情報10410を更新する。

The terminal

端末管理設定部1043aは、端末管理部設定情報1043を格納している記憶部である。

The terminal

5-1.端末管理部設定情報の構成

次に、端末管理部設定情報1043の詳細について説明する。図9は、本実施の形態における端末管理部設定情報1043の構成を示す図である。図9に示すように、端末管理部設定情報1043は、脅威加算スコア情報10430と、脅威スコアに基づいて各ポートのVLAN設定を変更するために必要な端末管理部基準値情報10431とを含む。

5-1. Configuration of Terminal Management Unit Setting Information Next, details of the terminal management

脅威加算スコア情報10430は、検知内容識別情報104301と、検知内容104302と、判定104303と、脅威加算スコア104304とを含む。

Threat

検知内容識別情報104301は、通信分析部102が持つ端末アドレス確認部1020、通信フロー情報解析部1021、通信データ解析部1022などのいずれかで判定した結果を示す情報である。検知内容識別情報104301では、各処理部の符号で表し、図面に記載される符号は一例である。

The detection content identification information 104301 is information indicating the result of determination by any of the terminal

なお、検知内容識別情報104301は、どの処理部で判定した結果であるかを識別できるのであれば何でもよく、例えば、検知部の検知内容に対して識別可能な番号を付与しておき、その番号で識別するようにしてもよい。 Note that the detection content identification information 104301 may be anything as long as it can identify which processing unit has determined the result. You may make it identify by .

検知内容104302は、検知内容識別情報104301に対応付けられた検知内容を示している。検知内容104302は、例えば、検知内容識別情報104301の「1020」では、新規の送信元アドレス情報1011の端末情報記憶部1041に含まれていない「新規のIPアドレス、MACアドレスが出現」したことを示す。 The detection content 104302 indicates the detection content associated with the detection content identification information 104301 . The detection content 104302 is, for example, "1020" of the detection content identification information 104301 indicates that "a new IP address and MAC address appear" that are not included in the terminal information storage unit 1041 of the new source address information 1011. show.

判定104303は、検知内容104302で示す検知結果が脅威であると判定した場合をブラックとし、脅威の可能性があるが明確に脅威であるかは判定できない場合をグレーとし、脅威の可能性がない場合をホワイトと定義する。 The determination 104303 is black when the detection result indicated by the detection content 104302 is determined to be a threat, and is gray when there is a possibility of a threat but it cannot be clearly determined whether it is a threat, and there is no possibility of a threat. Define the case as white.

なお、判定104303は、検知結果を上記のように3つのレベルで定義するだけでなく、必要に応じて、さらに判定レベルを追加して用いてもよいし、ブラックとホワイトの2つのレベルで定義してもよい。 Note that the determination 104303 is not limited to defining the detection results in three levels as described above, but may use additional determination levels as necessary, or define two levels of black and white. You may

なお、脅威加算スコア情報10430は、上記の項目に限られず、さらに別の項目が含まれていてもよいし、一部の項目のみを利用してもよい。また、脅威加算スコア情報10430の検知内容104302は、複数が組み合わされて用いられてもよい。また、脅威加算スコア情報10430の脅威加算スコア104304は、全ての端末で同一である必要はなく、役割および種類に応じて異なる値が設定されていてもよい。

Note that the added

端末管理部基準値情報10431は、基準値内容104311と、基準値104312とを含む。基準値内容104311としては、「脅威スコア減算までの時間t0」と、「VLAN1からVLAN2へ変更する際の脅威スコア値X」と、「VLAN2からVLAN1へ変更する際の脅威スコア値Y」と、「脅威レベルの判定をグレーからブラックに変更するスコア値Z」とを含む。脅威スコア値Xは、第1の値の一例である。脅威スコア値Yは、第2の値の一例である。スコア値Zは、第3の値の一例である。 Terminal management unit reference value information 10431 includes reference value content 104311 and reference value 104312 . Reference value content 104311 includes "time t0 until threat score subtraction", "threat score value X when changing from VLAN1 to VLAN2", "threat score value Y when changing from VLAN2 to VLAN1", "score value Z that changes the threat level determination from gray to black". Threat score value X is an example of a first value. The threat score value Y is an example of a second value. The score value Z is an example of a third value.

なお、端末管理部基準値情報10431の基準値内容104311は、上記の内容に限定されるわけではなく、上記内容以外の項目が含まれていてもよいし、上記内容の一部を利用してもよい。「脅威スコア減算までの時間t0」を用いる代わりに、例えば、「通信容量M0」、「一定の通信パケット数P0」、「一定のTCPセッション数S0」などを用いてもよい。基準値内容104311が「通信容量M0」および「通信パケット数P0」とした場合、通信容量および通信パケット数によって、送信先端末301からの送信量を計測してもよいし、送信元端末302および送信先端末301からの送受信量を計測してもよい。

Note that the reference value content 104311 of the terminal management unit reference value information 10431 is not limited to the above content, and may include items other than the above content. good too. Instead of using "time t0 until threat score subtraction", for example, "communication capacity M0", "fixed number of communication packets P0", "fixed number of TCP sessions S0", etc. may be used. When the reference value content 104311 is "communication capacity M0" and "communication packet number P0", the amount of transmission from the

また、基準値内容104311では、「脅威スコア減算までの時間t0」、「通信容量M0」、「一定の通信パケット数P0」および「一定のTCPセッション数S0」のうちの任意の2つ以上を組み合わせて用いてもよい。また、端末管理部基準値情報10431の基準値104312の値は全ての端末で同一である必要はなく、役割および種類に応じて、異なる値を設定してもよい。 In addition, in the reference value content 104311, any two or more of "time t0 until threat score subtraction", "communication capacity M0", "fixed number of communication packets P0" and "fixed number of TCP sessions S0" They may be used in combination. Also, the value of the reference value 104312 of the terminal management unit reference value information 10431 does not need to be the same for all terminals, and different values may be set according to the role and type.

端末管理部設定情報1043は、通信ネットワーク稼動開始時に設定しておく必要があるが、通信ネットワークの稼動開始後には、状況に応じて変更を行ってもよい。図示はしないが、端末情報更新部1042に設定のための情報表示部と入力部とを備えて設定を行ってもよいし、例えば、機械学習を用いて自動的に脅威加算スコア104304および基準値104312を変更するなどをしてもよい。

The terminal management

5-2.端末一時情報の構成

次に端末一時情報1040の詳細について説明する。図10は、本実施の形態における端末一時情報1040の構成を示す図である。図10に示すように、端末一時情報1040は、図8の端末情報管理部104により管理される。端末一時情報1040は、スイッチ識別情報10401と、接続ポート情報10402と、VLAN情報10403と、MACアドレス情報10404と、IPアドレス情報10405と、更新時刻情報10406と、脅威加算スコア10407とを含む。

5-2. Configuration of Terminal Temporary Information Next, details of the terminal

5-3.端末更新情報の構成

次に、端末更新情報10420の詳細について説明する。図11は、本実施の形態における端末更新情報10420の構成を示す図である。図11は、送信元端末302からの脅威が検知された後の情報である。端末更新情報10420は、端末情報管理部104により管理され、端末情報更新部1042により保持される。

5-3. Configuration of Terminal Update Information Next, details of the

端末更新情報10420は、スイッチ識別情報10421と、接続ポート情報10422と、VLAN情報10423と、MACアドレス情報10424と、IPアドレス情報10425と、更新時刻情報10426と、脅威スコア10427とを含む。脅威スコア10427は、図9の脅威加算スコアに基づいて算出された通信データ1010の脅威度を示す。脅威スコア10427は、スコアの一例である。

5-4.端末情報の構成

次に、端末情報10410の詳細について説明する。図12Aおよび図12Bは、本実施の形態における端末情報10410の構成を示す図である。図12Aの端末情報10410は、送信元端末302からの脅威が検知される前の情報を示し、図12Bの端末情報10410は、送信元端末302からの脅威が検知された後の情報を示している。

5-4. Configuration of Terminal Information Next, details of the

図12Aおよび図12Bに示すように、端末情報10410は、端末情報管理部104により管理され、端末情報記憶部1041に記憶される。端末情報10410は、管理ID情報10411と、スイッチ識別情報10412と、接続ポート情報10413と、VLAN情報10414と、MACアドレス情報10415と、IPアドレス情報10416と、更新時刻情報10417と、脅威スコア10418とを含む。

As shown in FIGS. 12A and 12B, the

管理ID情報10411は、スイッチ識別情報10412、接続ポート情報10413、VLAN情報10414、および、MACアドレス情報10415を1組として、他の組と識別する1つのIDを割り当てる。

The

6.脅威検知前と脅威検知後の論理的なネットワークの構成

次に、送信元端末302からの脅威が検知される前と後のネットワーク全体構成の詳細について説明する。図13Aおよび図13Bは、本実施の形態におけるネットワーク全体構成の論理的なネットワーク構成を示す図である。図13Aは、送信元端末302からの脅威が検知される前の論理的なネットワーク全体構成を示し、図13Bは、送信元端末302からの脅威が検知された後の論理的なネットワーク構成を示す。図13Aおよび図13Bに示すように、脅威除去部105は、VLAN1に含まれるインテリジェントスイッチ20のポート1を介して接続し、かつ、VLAN2に含まれるインテリジェントスイッチ20のポート2を介して接続している。なお、図13Aおよび図13Bでは、便宜上、インテリジェントスイッチ20のポート0とネットワーク防御装置10とを接続するLANケーブルを省略している。

6. Logical Network Configuration Before Threat Detection and After Threat Detection Next, the details of the entire network configuration before and after the threat from the

図13Aは、送信元端末302からの脅威が検知される前、または、脅威が検知された後、かつ、異常状態から正常状態に変化した後の通常系ネットワークを示す。送信先端末301と送信元端末302とは、共にVLAN1に含まれ、脅威除去部105を介さずに通信を行っている。つまり、図13AのVLAN1は、送信先端末301と送信元端末302とがインテリジェントスイッチ20を介して接続されており、通信データ1010に対して脅威除去を行わない通常系ネットワークを構成している。異常状態から正常状態に変化とは、異常状態から正常状態に回復することを意味する。

FIG. 13A shows the normal network before or after the threat from

送信元端末302、インテリジェントスイッチ20のポート7、ポート4、および、送信先端末301は、第1の通信経路の一例であり、VLAN1に属する。送信元端末302、インテリジェントスイッチ20のポート7、ポート4、および、送信先端末301の経路は、検知前の正常状態である。

図13Bは、送信元端末302からの脅威が検知された後、かつ、異常状態から正常状態に変化する前の論理的な異常系ネットワークを示す。

FIG. 13B shows a logical abnormal network after the threat from

送信先端末301はVLAN1に接続されたまま脅威除去部105に接続され、送信元端末302はVLAN1からVLAN2に接続が切り換えられて脅威除去部105に接続される。これにより、送信元端末302は、脅威除去部105を介して送信先端末301と通信を行う。脅威除去部105は、送信元端末302に係る通信データ1010から脅威を除去し、脅威除去後の通信データつまり修正後の通信データを、インテリジェントスイッチ20を介して送信先端末301に送信する。

The

VLAN2に属する、送信元端末302、インテリジェントスイッチ20のポート7、ポート2、脅威除去部105、および、VLAN1に属する、脅威除去部105、インテリジェントスイッチ20のポート1、ポート4、送信先端末301は、第2の通信経路の一例である。送信元端末302、インテリジェントスイッチ20のポート7、ポート2、脅威除去部105、および、VLAN1に属する、脅威除去部105、インテリジェントスイッチ20のポート1、ポート4、送信先端末301の経路は、検知前の異常状態である。ポート1およびポート2は、第2のポートおよび第3のポートの一例である。

そして、ネットワーク防御装置10のスイッチ操作部103は、図13Aで示すように異常状態の異常系ネットワークから正常状態の通常系ネットワークに変更する。そして、送信元端末302は、送信先端末301と正常な通信を行う。

Then, the

7.ネットワーク防御装置の動作

次に、ネットワーク防御装置10の動作について詳細に説明する。図14は、本実施の形態におけるネットワーク防御装置10の動作を示すフローチャートである。

7. Operation of Network Protection Device Next, the operation of the

図14等に示すように、ネットワーク防御装置10は、送信元端末302と送信先端末301との間で通信される通信データ1010を取得する(ステップS001)。具体的には、ネットワーク防御装置10は、インテリジェントスイッチ20のポート0に接続されたLANケーブルを介して、通信データ1010のコピーをプロミスキャスモードで取得する。

As shown in FIG. 14 and the like, the

ネットワーク防御装置10の通信データ取得部101は、監視対象の通信ネットワーク上で取得した通信データ1010を、通信分析部102に出力する。

The communication

通信分析部102は、通信データ1010を分析する(ステップS002)。通信分析部102は、通信データ1010に基づいて、端末アドレス確認部1020と、通信フロー情報解析部1021と、通信データ解析部1022とを用いて、各々が判定した結果である各々の脅威検知情報を生成する。通信分析部102は、各々の脅威検知情報に基づいて端末通信情報1023を生成する。

端末アドレス確認部1020は、通信データ1010から送信元端末302の端末通信情報1023を抽出し、送信元端末302のIPアドレス情報10231とMACアドレス情報10232と更新時刻情報10233とを特定する。

Terminal

通信フロー情報解析部1021において、ブラックリスト通信検知部10211は、送信先アドレス情報1012がアクセスを禁止されている送信先と一致する場合に、セキュリティ異常として検知する。また、ホワイトリスト外通信検知部10212は、送信先アドレス情報1012がアクセスを許可されている送信先と一致しない場合にセキュリティ異常として検知する。さらに、IPスキャン検知部10213は、送信先IPアドレス情報からネットワーク内部の多数のIPアドレスへのアクセス試行がある場合にセキュリティ異常と検知する。また、ポートスキャン検知部10214は、送信先ポート情報からネットワーク内部の特定のIPアドレスに対して多数のポートのアクセス試行が有る場合にセキュリティ異常と検知する。

In the communication flow

通信データ解析部1022において、脆弱性攻撃検知部10221は、ペイロード1013の中に、送信先端末301に組み込まれているソフトウェアの脆弱性を攻撃するパターンが有る場合に、セキュリティ異常と検知する。マルウェア検知部10222は、ペイロード1013にマルウェアを示すパターンが含まれる場合にセキュリティ異常と検知する。認証失敗検知部10223は、認証が必要な端末へ特定の端末から一定時間内に多数の認証試行と失敗の繰り返しが発生している場合にセキュリティ異常と検知する。

In the communication

そして、通信分析部102は、端末通信情報1023を端末情報管理部104に送信する。

端末情報更新部1042は、端末通信情報1023と、端末情報10410と、端末管理部設定情報1043の脅威加算スコア情報10430とから、端末一時情報1040を生成する。

Terminal

MACアドレス情報10404は端末通信情報1023のMACアドレス情報10232、IPアドレス情報10405は端末通信情報1023のIPアドレス情報10231、更新時刻情報10406は端末通信情報1023の更新時刻情報10233を用いる。

The

端末情報更新部1042は、端末情報10410から、MACアドレス情報10404とIPアドレス情報10405とを含む組み合わせを検索する。該当する組み合わせが有る場合、端末情報更新部1042は、スイッチ識別情報10401をスイッチ識別情報10412とし、接続ポート情報10402を接続ポート情報10413とし、VLAN情報10403をVLAN情報10414とする。端末管理設定部1043aは、脅威加算スコア情報10430に基づいて、脅威加算スコア10407を脅威検知内容10234と一致する検知内容104302に該当する脅威加算スコア104304とする(ステップS021)。

Terminal

端末情報更新部1042は、端末情報10410から、MACアドレス情報10404とIPアドレス情報10405とを含む組み合わせを検索する。該当する組み合わせが無い場合、端末情報更新部1042は、端末管理部設定情報1043の脅威加算スコア情報10430で示される検知内容104302の「新規IP:MAC出現」に該当する脅威加算スコア104304である「1000」を、脅威加算スコア10407とする(ステップS021)。ここでは、スイッチ識別情報10401と接続ポート情報10402とVLAN情報10403とは未定のままである。

Terminal

通信分析部102は、脅威を検知したかどうかを判定する(分岐B003)。具体的には、脆弱性攻撃検知部10221は通信データ1010にソフトウェアの脆弱性を攻撃するパターンが有る場合、マルウェア検知部10222はマルウェアを示すパターンが含まれる場合、認証失敗検知部10223は認証失敗の繰り返しが発生している場合に、セキュリティ異常として検知する。

The

脅威が検知されない場合(分岐B003でNの場合)、つまり、脅威スコアがスコア値Z未満である場合、端末情報管理部104は、端末更新情報10420を生成し、脅威加算スコア10407の値から次のステップを判定する。

If no threat is detected (N in branch B003), that is, if the threat score is less than score value Z, terminal

端末情報管理部104は、端末一時情報1040と端末情報10410とに基づいて端末更新情報10420を生成する。このとき、スイッチ識別情報10421はスイッチ識別情報10401となり、接続ポート情報10422は接続ポート情報10402となり、VLAN情報10423はVLAN情報10403となり、MACアドレス情報10424はMACアドレス情報10404となり、IPアドレス情報10425はIPアドレス情報10405となり、更新時刻情報10426は更新時刻情報10406となる。端末情報管理部104は、脅威加算スコア10407に脅威スコア10418を加算した脅威スコア10427を算出する。

Terminal

端末情報管理部104の端末情報更新部1042は、端末更新情報10420の脅威スコア10427が0より大きいか否かを判定する(分岐B030)。脅威スコア10427が0である場合(分岐B030でNの場合)、端末情報更新部1042は、ステップS001に戻り次の通信データ1010の取得を行う。また、脅威スコア10427が0よりも大きい場合(分岐B030でYの場合)、端末情報更新部1042は、脅威スコア10427が、脅威レベルの判定をグレーからブラックに変更するスコア値Z(以下、スコア値Zとする)未満であるか否かを判定する(分岐B031)。

The terminal

脅威スコア10427がスコア値Z以上であれば(分岐B031でNの場合)、端末情報更新部1042は、脅威レベルをブラックと判定し、ステップS001に戻り次の通信データ1010の取得を行う。脅威スコア10427がスコア値Z未満であれば(分岐B031でYの場合)、端末情報更新部1042は、脅威レベルをグレーと判定し、端末情報10410の更新時刻情報10417と端末更新情報10420の更新時刻情報10426を比較し、前回の更新時刻から時間t0が経過しているかどうかを判定する(分岐B032)。

If the

ここで、時間t0は、端末管理部基準値情報10431の基準値内容104311で定義したものと同一であり、通信稼動前に定めておく必要がある値である。時間t0は、例えば5分として、一定値にしてもよいし、通信稼動後に状況の変化に応じて何らかの基準を設けて変更してもよい。 Here, the time t0 is the same as that defined in the reference value content 104311 of the terminal management unit reference value information 10431, and is a value that must be determined before starting communication. The time t0 may be a fixed value such as 5 minutes, or may be changed by setting some criteria according to changes in the situation after the communication is started.

また、分岐B032の判定の代わりに、例えば通信容量M0、一定の通信パケット数P0、一定のTCPセッション数S0を用いて判定してもよい。通信容量M0および通信パケット数P0の場合、通信容量および通信パケット数が、送信元端末302からの送信量を計測してもよいし、送信元端末302および送信先端末301からの送受信量を計測してもよい。

Also, instead of the determination of branch B032, for example, the communication capacity M0, the fixed number of communication packets P0, and the fixed number of TCP sessions S0 may be used for the determination. In the case of the communication capacity M0 and the number of communication packets P0, the communication capacity and the number of communication packets may measure the amount of transmission from the

また、分岐B032の判定において、時間t0、通信容量M0、一定の通信パケット数P0および一定のTCPセッション数S0を組み合わせて用いてもよい。また、端末管理部基準値情報10431の基準値104312の値は、一例であり、役割によってそれぞれ異なる値を設定してもよい。 Also, in the determination of branch B032, time t0, communication capacity M0, fixed number of communication packets P0 and fixed number of TCP sessions S0 may be used in combination. Also, the value of the reference value 104312 of the terminal management unit reference value information 10431 is an example, and different values may be set depending on the role.

時間t0が経過していない場合(分岐B032でNの場合)、端末情報更新部1042は、ステップS001に戻り次の通信データ1010の取得を行う。前回の更新時刻から時間t0が経過している場合(分岐B032でYの場合)、端末情報更新部1042は、端末更新情報10420の脅威スコア10427を端末情報10410の脅威スコア10427から1を減じた値にする(ステップS033)。

If the time t0 has not elapsed (N in branch B032), the terminal

ここで、減じる値を1としているが、検知した脅威の種類および端末の役割に応じて減じる数値を変更してもよいし、減じる数値を脅威スコアの一定割合としてもよく、減じる値は1に限定されない。 Here, the value to be subtracted is 1, but the value to be subtracted may be changed according to the type of threat detected and the role of the terminal. Not limited.

脅威が検知された場合(分岐B003でYの場合)、つまり、脅威スコアがスコア値Z以上である場合、スイッチ操作部103のスイッチ情報取得部1032は、インテリジェントスイッチ20から、最新のスイッチ情報10320を取得する(ステップS004)。スイッチ情報取得部1032は、最新のスイッチ情報10320を端末情報管理部104に出力する。端末情報更新部1042は、端末更新情報10420のスイッチ識別情報10421と接続ポート情報10422とVLAN情報10423とを更新する。

When a threat is detected (Y in branch B003), that is, when the threat score is equal to or greater than the score value Z, the switch

ここで、スイッチ情報取得部1032は、例えばSNMP(Simple Network Management Protocol)などにより、インテリジェントスイッチ20のポート1を通じて、最新のスイッチ情報10320を取得することができる。なお、スイッチ情報取得部1032は、SNMP以外にも専用の通信線などによって最新のスイッチ情報10320を取得してもよい。

Here, the switch

端末情報更新部1042は、端末更新情報10420のVLAN情報10423がVLAN1であるかどうかを判定する(分岐B005)。VLANがVLAN2である場合(分岐B005でNの場合)、分岐B006に進み、VLANがVLAN1である場合(分岐B005でYの場合)、分岐B007に進む。

The terminal

端末情報更新部1042は、端末更新情報10420の脅威スコア10427が、VLAN2からVLAN1へ変更する際の脅威スコア値Yよりも大きいかどうかを判定する(分岐B006)。

The terminal

脅威スコア10427が脅威スコア値Yよりも大きい場合(分岐B006でYの場合)、経路変更部1033が接続ポート情報10422の属するVLANを切り換えることなくステップS008へ進み、脅威スコア10427が脅威スコア値Y以下の場合(分岐B006でNの場合)、ステップS061へ進む。

If the

端末情報更新部1042は、端末更新情報10420の脅威スコア10427が、VLAN1からVLAN2へ切り換える際の脅威スコア値Xよりも小さいかどうかを判定する(分岐B007)。脅威スコア10427が脅威スコア値Xよりも小さい場合(分岐B007でYの場合)、ステップS008へ進み、脅威スコア10427が脅威スコア値X以上の場合(分岐B007でNの場合)、ステップS071へ進む。

The terminal

ここで、分岐B006と分岐B007に用いる脅威スコア値Xおよび脅威スコア値Yは、同じ値であってもよいし、異なる値であってもよい。 Here, threat score value X and threat score value Y used in branch B006 and branch B007 may be the same value or different values.

図5、図11および図14に示すように、端末更新情報10420のVLAN情報10423に基づいて、経路変更部1033は、接続ポート情報10422の属するVLANをVLAN2からVLAN1に切り換える(ステップS061)。ステップS061は、検疫対象であった送信元端末302を、検疫系ネットワークから通常系ネットワークに戻す処理であり、図13Bの送信元端末302の属するVLAN2から図13AのVLAN1に属するように切り換える処理である。

As shown in FIGS. 5, 11 and 14, based on the

図13Aは、送信元端末302からの脅威が検知される前であり、端末管理部基準値情報10431の脅威スコアが図9の脅威スコア値Xを下回っている状態、または、端末管理部基準値情報10431の脅威スコアが、図9の脅威スコア値Yを上回る状態から脅威スコア値Y以下の状態に変化した後の論理的なネットワークを示す。

13A shows a state before the threat from the

経路変更部1033は、例えばSNMPなどにより、インテリジェントスイッチ20のポート1を通じて、スイッチのポートのVLANを設定することができる。なお、経路変更部1033は、SNMP以外にも専用の通信線などを用いて設定してもよい。

The path change unit 1033 can set the VLAN of the switch port through the

端末更新情報10420のVLAN情報10423に基づいて経路変更部1033は、接続ポート情報10422の属するVLANをVLAN1からVLAN2に切り換える(ステップS071)。

Based on the

ステップS071は、通常系ネットワークに属していた送信元端末302を、検疫系ネットワークに属するように切り換える処理であり、図13Aの送信元端末302の属するVLAN1から図13BのVLAN2に属するように切り換える処理である。

Step S071 is a process of switching the

また、図13Bは、送信元端末302からの脅威が検知された後であり、端末管理部基準値情報10431の脅威スコアが、図9の脅威スコア値Xを下回る状態から脅威スコア値X以上の状態に変化し、かつ、端末管理部基準値情報10431の図9の脅威スコア値Yを上回ったままの状態での論理的なネットワークを示す。

FIG. 13B is after the threat from the

端末情報更新部1042は、端末更新情報10420に基づいて、端末情報10410を更新する(ステップS008)。具体的には、端末情報更新部1042は、スイッチ識別情報10412とスイッチ識別情報10421と、接続ポート情報10413が接続ポート情報10422と、VLAN情報10414がVLAN情報10423と、MACアドレス情報10415がMACアドレス情報10424と、IPアドレス情報10416がIPアドレス情報10425と一致しているかどうかを、それぞれ確認する。これら全て一致する場合、端末情報更新部1042は、一致する組み合わせを持つ管理IDの更新時刻情報10417を更新時刻情報10426に、脅威スコア10418を脅威スコア10427に、それぞれ更新する。一方、これら全て一致するわけでない場合、端末情報更新部1042は、新しい管理IDを割り当て、スイッチ識別情報10412をスイッチ識別情報10421に、接続ポート情報10413を接続ポート情報10422に、VLAN情報10414をVLAN情報10423に、MACアドレス情報10415をMACアドレス情報10424に、IPアドレス情報10416をIPアドレス情報10425に、更新時刻情報10417を更新時刻情報10426に、脅威スコア10418を脅威スコア10427に設定する。端末情報更新部1042は、このように更新した後に、ステップS001に戻り次の通信データ1010の取得を行う。図12Bは、図12Aの状態の端末情報10410が、図11の端末更新情報10420によって更新された場合を示す。そして、端末情報更新部1042は、処理をステップS001に戻す。

The terminal

7-1.脅威スコアの更新動作

次に、脅威スコアの更新の動作の詳細について説明する。図15は、本実施の形態における脅威スコアを更新する処理を示すフローチャートである。図15は、図14の分岐B003における、端末更新情報10420の脅威スコア10427の更新処理を示す。

7-1. Threat Score Update Operation Next, the details of the threat score update operation will be described. FIG. 15 is a flowchart showing processing for updating the threat score in this embodiment. FIG. 15 shows update processing of the

図15等に示すように、端末情報更新部1042は、スイッチ識別情報10412とスイッチ識別情報10421とが全て一致しているかどうかを確認する。この確認は、端末情報更新部1042がステップS102からステップS106を繰り返す以下のループ処理によって行われる(S101)。具体的には、端末情報更新部1042は、端末情報10410の管理IDの全てに対して、端末一時情報1040のスイッチ識別情報10401と接続ポート情報10402とVLAN情報10403とMACアドレス情報10404とIPアドレス情報10405との組み合わせが含まれているかどうかを確認する。

As shown in FIG. 15 and the like, the terminal

端末情報更新部1042は、スイッチ識別情報10401とスイッチ識別情報10412とが一致しているかどうかを判定する(ステップS102)。一致していなければ(ステップS102でNの場合)、含まれている管理IDが無い、つまり、端末一時情報1040が端末情報10410に含まれていないことが示される。端末情報更新部1042は、脅威加算スコア10407を端末更新情報10420の脅威スコア10427とする(ステップS108)。そして、端末情報更新部1042は、処理を終了する。

The terminal

一致していれば(ステップS102でYの場合)、端末情報更新部1042は、スイッチ識別情報10402aとスイッチ識別情報10413aとが一致しているかどうかを判定する(ステップS103)。一致していなければ(ステップS103でNの場合)、端末情報更新部1042は、ステップS108に進む。

If they match (Y in step S102), the terminal

一致していれば(ステップS103でYの場合)、端末情報更新部1042は、スイッチ識別情報10403aとスイッチ識別情報10414aとが一致しているかどうかを判定する(ステップS104)。一致していなければ(ステップS104でNの場合)、端末情報更新部1042は、ステップS108に進む。

If they match (Y in step S103), the terminal

一致していれば(ステップS104でYの場合)、端末情報更新部1042は、スイッチ識別情報10404aとスイッチ識別情報10415aとが一致しているかどうかを判定する(ステップS105)。一致していなければ(ステップS105でNの場合)、端末情報更新部1042は、ステップS108に進む。

If they match (Y in step S104), the terminal

一致していれば(ステップS105でYの場合)、端末情報更新部1042は、スイッチ識別情報10405aとスイッチ識別情報10416aとが一致しているかどうかを判定する(ステップS106)。一致していなければ(ステップS106でNの場合)、端末情報更新部1042は、ステップS108に進む。

If they match (Y in step S105), the terminal

一致していれば(ステップS106でYの場合)、端末情報更新部1042は、該当する管理IDの脅威スコア10418と、端末一時情報1040の脅威加算スコア10407との和を、端末更新情報10420の脅威スコア10427とする(ステップS107)。そして、端末情報更新部1042は、処理を終了する。

If they match (Y in step S106), the terminal

7-2.端末情報の更新動作

次に、端末情報10410の更新の動作について詳細に説明する。図16は、本実施の形態における端末情報を更新する処理を示すフローチャートである。図16は、図14のS009の端末情報10410の更新処理を示す。図15と同様の処理については同一の符号を付してその説明を適宜省略する。

7-2. Terminal Information Update Operation Next, the operation of updating the

図16等に示すように、端末情報更新部1042は、ステップS102からステップS106を繰り返す以下のループ処理を行う(S101)。ステップS102からステップS106の処理において、端末情報10410の管理IDの全てが一致する場合(ステップS106でYの場合)、端末情報更新部1042は、該当する管理IDにおける図12Aの更新時刻情報10417を更新時刻情報10426に基づいて更新し、図12Aの脅威スコア10418を脅威スコア10427に基づいて更新する(ステップS117)。そして、端末情報更新部1042は、処理を終了する。

As shown in FIG. 16 and the like, the terminal

端末情報更新部1042は、含まれている管理IDが無い場合(端末一時情報1040が端末情報10410に含まれていない場合)、新たな管理IDを追加して端末更新情報を登録する(ステップS118)。そして、端末情報更新部1042は、処理を終了する。

When there is no management ID included (when the terminal

8.脅威除去部の動作

脅威除去部105は、VLAN1とVLAN2との双方に接続されている。脅威除去部105は、VLAN1に属する送信先端末301とVLAN2に属する送信元端末302との間の通信から、脅威を含む通信データ1010を除去する。或いは、脅威除去部105は、VLAN1に属する送信先端末301とVLAN2に属する送信元端末302との間の通信から、脅威を含む通信データ1010を無害化するために通信データ1010の有害な部分を破棄、或いは、無害なものに書き換えた正常な通信データ1010を通過させる機能を有する。

8. Operation of Threat Remover The

脅威除去部105は、トランスペアレントモードといわれる脅威除去部105が通信ネットワーク上で端末として存在しないようにふるまう形態としてもよく、この場合には送信元端末302のVLANを切り換えた場合にもそのまま通信を継続することができる。

The

また、ネットワーク防御装置10は、VLAN1とVLAN2との間のルータとして振る舞う形態としてもよく、この場合には、送信先端末301から送信元端末302に通信する際には脅威除去部105が送信元端末302のように振るまい、送信元端末302から送信先端末301に通信する際には脅威除去部105が送信先端末301のように振る舞えばよい。具体的には、ARPコマンドを用いてもよい。

Alternatively, the

9.実施の形態の効果

本実施の形態により、インテリジェントスイッチ20を経由する通信データ1010のコピーを通信分析部102で監視し続けることで、脅威を検知することができる。また、脅威を検知すると、スイッチ操作部が、脅威を含みうる送信先端末301が属する通信ネットワーク(VLAN2)と、送信元端末302、304が属する通信ネットワーク(VLAN1)とを論理的に切り離すことができる。つまり、脅威を含みうる送信元端末302、304が属するVLAN2と送信先端末301が属するVLAN1との境界に、脅威除去部105を論理的に接続する。こうして、脅威を含みうる送信元端末302、304が送信した通信データ1010から脅威を除去することができる。これにより、正常な通信に悪影響を与えることなくセキュリティ異常の拡散を防ぐことができる。

9. Effect of the Embodiment According to the present embodiment, a threat can be detected by continuously monitoring a copy of the

また、送信元端末302、304が属する通信ネットワークと送信先端末301が属する通信ネットワークとの正常な通信を継続するため、脅威を検知する通信分析部102と脅威を除去する脅威除去部105とを分離している。このため、それぞれの処理部の処理負荷を最小限にすることができる。これにより、通信分析部102が探索行動などによって脅威に到る前に脅威を検知してから、脅威除去部105による脅威の除去を適用することができる。その結果、より早期にセキュリティの脅威に対応することができる。

In order to continue normal communication between the communication network to which

したがって、工場など制御システムネットワークに必要な端末の無停止稼動と通信遅延の最小化とを実現することができる。また、通信ネットワーク内の脅威を監視したり、脅威の拡散を抑制したりすることで、セキュリティレベルを向上させることができる。 Therefore, it is possible to realize non-stop operation of terminals and minimization of communication delay required for a control system network such as a factory. In addition, by monitoring threats within the communication network and suppressing the spread of threats, the security level can be improved.

10.実施の形態1のその他の変形例

本開示を上記実施の形態に基づいて説明してきたが、本開示は、上記実施の形態1に限定されず、以下のような、実施の形態1の変形例1、実施の形態1の変形例2も本開示に含まれる。

10. Other Modifications of

実施の形態1の変形例1(以下、本変形例)について説明する。ネットワークの全体構成として、図1では、ネットワーク防御装置10に1つのインテリジェントスイッチ20を接続する構成としたが、複数のインテリジェントスイッチを接続する構成であってもよい。図17Aは、本変形例におけるネットワーク防御装置10が属する通信ネットワークの全体構成を示す図である。

Modification 1 (hereinafter, this modification) of

図17Aに示すように、通信ネットワークは、ネットワーク防御装置10、インテリジェントスイッチ20、送信先端末301、送信元端末302に加え、インテリジェントスイッチ21、送信先端末303、送信元端末304がLANケーブルで接続されて構成される。

As shown in FIG. 17A, the communication network includes

この通信ネットワークでは、インテリジェントスイッチ20のポート3とインテリジェントスイッチ21のポート0とをLANケーブルを介して接続する。また、この通信ネットワークでは、ネットワーク防御装置10をインテリジェントスイッチ21のポート1とポート3とに、それぞれLANケーブルを介して接続する。

In this communication network,

インテリジェントスイッチ21は、送信元端末304と送信先端末303との通信稼動開始時に、インテリジェントスイッチ21のポート0とポート4とポート7とをVLAN1に、ポート1をVLAN2に、ネットワーク防御装置10に接続したポート3をミラー機能に設定する。通信データ取得部101は、インテリジェントスイッチ21のポート3からも通信データ1010を取得する。ネットワーク防御装置10とインテリジェントスイッチ21のポート1との間では、例えばインテリジェントスイッチ21の制御用コマンドが通信される。

送信元端末304と送信先端末303とが通常系ネットワークで通信を行う場合は、上述の図13Aと同様である。通信分析部102により、通信データ1010から脅威が検知された場合、図17Bのように、検疫系ネットワークで通信を行う。図17Bは、本変形例において、送信元端末と送信先端末とが検疫系ネットワークで通信を行う場合を示す図である。スイッチ操作部103は、脅威を含みうる送信元端末304が属する通信ネットワーク(VLAN2)と、送信先端末303が属する通信ネットワーク(VLAN1)とを論理的に切り離す。

When the

具体的には、スイッチ操作部103は、送信元端末304がインテリジェントスイッチ21のポート7、ポート1を介してネットワーク防御装置10の脅威除去部105に接続するVLAN2と、ネットワーク防御装置10の脅威除去部105がインテリジェントスイッチ20のポート2、ポート3、インテリジェントスイッチ21のポート0、ポート4、を介して送信先端末303に接続するVLAN1となるように、切り換える。こうして、送信元端末304は、インテリジェントスイッチ21のポート7、ポート1、ネットワーク防御装置10、インテリジェントスイッチ20のポート2、ポート3、インテリジェントスイッチ21のポート0、ポート4を介して送信先端末303と接続される。

More specifically, the

また、図17Cのように、送信元端末304と送信先端末301とが通常系ネットワークで通信を行う場合、送信元端末304は、インテリジェントスイッチ21のポート7、ポート0、インテリジェントスイッチ20のポート3、ポート4を介して送信先端末301と接続される。図17Cは、実施の形態1の変形例1において、送信元端末と送信先端末とが通常系ネットワークで通信を行う場合を示す図である。図示はしないが、送信元端末304と送信先端末301とが検疫系ネットワークで通信を行う場合、スイッチ操作部103は、送信元端末304がインテリジェントスイッチ21のポート7、ポート0、インテリジェントスイッチ20のポート3、ポート2を介してネットワーク防御装置10の脅威除去部105に接続するVLAN2と、ネットワーク防御装置10の脅威除去部105がインテリジェントスイッチ20のポート0、ポート4を介して送信先端末301に接続するVLAN1となるように、切り換える。

17C, when the

このような構成を採ることで、本変形例のネットワーク防御装置10は、通信ネットワークを構成する端末の無停止稼動を実現し、かつ、送信元端末302、304と送信先端末301、303と間のような、複数の端末間における通信遅延の最小化も実現しながら、セキュリティレベルを向上させることができる。

By adopting such a configuration, the

図17Bのように太い実線の経路は第2の通信経路の一例であり、図17Cのように太い実線の経路は第1の通信経路の一例である。 A route indicated by a thick solid line in FIG. 17B is an example of a second communication route, and a route indicated by a thick solid line in FIG. 17C is an example of a first communication route.

実施の形態1の変形例2(以下、本変形例)について説明する。通信ネットワークの全体構成として、ネットワーク防御装置10に複数のインテリジェントスイッチを接続する図17Aとは別の構成であってもよい。図18は、本実施の形態におけるネットワーク防御装置10が属する通信ネットワークの全体構成を示す図である。

Modification 2 (hereinafter, this modification) of

図18に示すように、通信ネットワークは、ネットワーク防御装置10、インテリジェントスイッチ20、送信先端末301、送信元端末302に加え、インテリジェントスイッチ21、送信先端末303、送信元端末304がLANケーブルで接続されて構成される。

As shown in FIG. 18, the communication network includes

この通信ネットワークでは、インテリジェントスイッチ20のポート3とインテリジェントスイッチ21のポート0とをLANケーブルを介して接続する。必要に応じて、インテリジェントスイッチ21に接続されていないポートをミラー機能として設定し、ネットワーク防御装置10に接続してもよい。

In this communication network,

インテリジェントスイッチ21は、送信元端末304と送信先端末303との通信稼動開始時に、インテリジェントスイッチ20のポート3とインテリジェントスイッチ21のポート0とをトランクラインとして設定し、インテリジェントスイッチ21のポート4とポート7とをVLAN1に設定する。

The

送信元端末304と送信先端末303とが通常系ネットワークで通信を行う場合は、上述の図13Aと同様である。検疫系ネットワークで通信を行う場合、スイッチ操作部103は、送信元端末304がインテリジェントスイッチ21のポート7、ポート0を介してネットワーク防御装置10の脅威除去部105に接続するVLAN2(太い実線で示す)と、ネットワーク防御装置10の脅威除去部105がインテリジェントスイッチ20のポート1、ポート3、インテリジェントスイッチ21のポート0、ポート4、を介して送信先端末303に接続するVLAN1となるように、切り換える。図18のような経路が第1の通信経路の一例となる。

When the

このような構成を採ることで、ネットワーク防御装置10は、複数のインテリジェントスイッチ(本実施の形態では、インテリジェントスイッチ20およびインテリジェントスイッチ21)に接続される通信ネットワークを防御することができる。

By adopting such a configuration, the

(実施の形態2)

[構成]

本実施の形態における他の構成は、特に明記しない場合は、実施の形態1と同様であり、同一の構成については同一の符号を付して構成に関する詳細な説明を省略する。

(Embodiment 2)

[Constitution]

Other configurations in the present embodiment are the same as those in the first embodiment unless otherwise specified, and the same configurations are denoted by the same reference numerals, and detailed description of the configurations will be omitted.

21.通信ネットワークの全体構成

ネットワーク防御装置10は、通信データ取得部101、通信分析部102、スイッチ操作部103、端末情報管理部104、および、脅威除去部105の他に、さらにパケット書換部106を備える。

21. Overall Configuration of Communication Network

インテリジェントスイッチ20のポート0は、インテリジェントスイッチ20を通過する通信データ1010のコピーを出力可能なミラー機能を備える。ポート1は、通信データ1010にVLANグループを区別するタグ情報を付加するタグポート機能を備える。ポート2~7は、一般的なスイッチングハブのポートと同様の振る舞いをする通常ポートである。ポート1は、第6のポートの一例である。

また、ネットワーク防御装置10は、インテリジェントスイッチ20のポート0、ポート1に接続される。送信先端末301はポート4に接続され、送信元端末302はポート7に接続され、送信先端末303はポート5に接続され、送信元端末304はポート6に接続されている。ポート7は、第5のポートの一例である。ポート4は、第7のポートの一例である。

The

また、送信元端末302から、インテリジェントスイッチ20のポート4、ポート7、および、送信先端末301は、VLAN1aに属している。送信元端末304から、ポート5、ポート6、および、送信先端末301は、VLAN1aとは異なるVLAN1bに属している。送信元端末302、304および送信先端末301、303は、同一のインテリジェントスイッチ20に接続されているが、異なるVLAN間、すなわち、VLAN1aとVLAN1bとの間は、通信できない。

Also, from

また、インテリジェントスイッチ20のポート1とネットワーク防御装置10を接続する通信路は、トランクラインであり、複数のVLANグループ、例えば、VLAN1aとVLAN1bとを区別して通信データ1010を送受信する。この通信データ1010には、VLANグループを特定するタグ情報が挿入される。なお、本実施の形態では、インテリジェントスイッチ20のポート2とネットワーク防御装置10とは接続されていない。

A communication

インテリジェントスイッチ20は、通常ポートであるポート4~7が通信データ1010を受信すると、通信データ1010に含まれるアドレスの送信先端末301が、ポートの所属するVLAN(以降、所属VLANと呼ぶ)と同一のポートに接続されていない場合、送信先端末301の所属VLANを示すタグ情報を通信データ1010に付加し、タグポートであるポート1からこの通信データ1010を送信する。

When the

また、インテリジェントスイッチ20は、タグポートであるポート1が通信データ1010を受信すると、通信データ1010に含まれる所属VLANを示すタグ情報を参照し、タグ情報に対応するVLANグループに属する通常ポートを選択する。インテリジェントスイッチ20は、通信データ1010からタグ情報を除去し、送信先端末301に接続されたポートを介し、送信先端末301に通信データ1010を送信する。

Also, when

22.ネットワーク防御装置の構成

次にネットワーク防御装置10の詳細について説明する。

22. Configuration of Network Protection Device Next, details of the

スイッチ操作部103は、ポートのVLANを切り換える際、例えば、VLAN1aまたはVLAN1bからVLAN2aまたはVLAN2b(図25A、25Bで後に示す)に、或いは、VLAN2aまたはVLAN2bからVLAN1aまたはVLAN1bに切り換える。ここで、VLAN1aとVLAN1bは、通常系ネットワークであり、VLAN2aとVLAN2bとは、検疫系ネットワークである。例えば、送信先端末301がVLAN1aに属し、送信元端末302がVLAN2aに属し、送信先端末303がVLAN1bに属し、送信元端末304がVLAN2bに属する。

When switching the VLAN of the port, the

脅威除去部105は、VLAN2aまたはVLAN2bに属する端末に係る通信データ1010を受信し、通信データ1010から脅威を除去した上で本来の送信先端末301または送信先端末303に出力する機能を備える。

The

パケット書換部106は、脅威除去部105を通過した脅威除去後の通信データに含まれる通信ネットワークのVLAN情報を書き換える。具体的には、パケット書換部106は、ポート1から入力され脅威除去部105を通過した脅威除去後の通信データの所属VLAN情報1011aをVLAN1aまたはVLAN1bからVLAN2aまたはVLAN2bへ、或いは、VLAN2aまたはVLAN2bからVLAN1aまたはVLAN1bへ書き換える(変更する)。このように書き換えた後に、パケット書換部106は、再びインテリジェントスイッチ20のポート1に、書き換えられた通信データを送信する。パケット書換部106は、書換部の一例である。

The

22-1.通信データの構成

図20は、本実施の形態における通信データ1010の構成を示す図である。通信データ1010には、少なくとも、所属VLAN情報1011aと送信元アドレス情報1011と送信先アドレス情報1012とペイロード1013とが含まれる。

22-1. Configuration of Communication Data FIG. 20 is a diagram showing the configuration of

所属VLAN情報1011aは、例えばIEEE802.1Qで規定されているタグ情報であり、Ethernetフレームに挿入されてVLANの識別に利用される。 The affiliated VLAN information 1011a is, for example, tag information defined by IEEE802.1Q, which is inserted into an Ethernet frame and used to identify the VLAN.

23.端末通信情報の構成

次に、端末通信情報1023の詳細について説明する。図21は、本実施の形態における端末通信情報1023の構成を示す図である。

23. Configuration of Terminal Communication Information Next, details of the

図21に示すように、端末通信情報1023は、端末番号10230とIPアドレス情報10231とMACアドレス情報10232とVLAN情報10232aと更新時刻情報10233と脅威検知内容10234とで構成される。

As shown in FIG. 21, the

端末アドレス確認部1020から取得した所属VLAN情報1011aはVLAN情報10232aとされる。IPアドレス情報10231、送信元MACアドレス情報10232、および、VLAN情報10232aを取得した時刻は、更新時刻情報10233とされる。

The affiliated VLAN information 1011a acquired from the terminal

24.スイッチ初期設定情報の構成

次に、スイッチ初期設定情報1031の詳細について説明する。図22は、本実施の形態におけるスイッチ初期設定情報1031の構成を示す図である。

24. Configuration of Switch Initial Setting Information Next, details of the switch initial setting information 1031 will be described. FIG. 22 is a diagram showing the configuration of switch initial setting information 1031 in this embodiment.

図22に示すように、スイッチ初期設定情報1031は、スイッチ識別情報10311とスイッチ制御用IPアドレス10312とが対応したスイッチ識別情報テーブル10310と、VLAN情報10314とVLANグループ情報10314aとVLANネットワーク種類10315とがそれぞれ対応したVLAN識別情報テーブル10313とで構成される。

As shown in FIG. 22, the switch initial setting information 1031 includes a switch identification information table 10310 corresponding to the switch identification information 10311 and the switch

VLAN識別情報テーブル10313にて定義されたVLAN情報10314は、インテリジェントスイッチ20のポート1であるトランクラインについて、通信データ1010の出力対象となるVLANとして設定する。

The

VLANグループ情報10314aは、VLAN1a、VLAN1b、VLAN2a、および、VLAN2bにそれぞれ割り得てられた所属するグループを示す情報である。VLANグループ情報10314aは、あらかじめネットワークに割り当てられていたVLAN情報10314にそれぞれ対応付けられる。

The

なお、VLANグループ情報10314aは、通信分析部102によって、それぞれ異なる検知内容で検知された情報であってもよい。また、特定のVLANグループ情報10314aでのみ脅威を検知するように、通信分析部102が設定されていてもよい。

Note that the

端末管理部基準値情報10431は、基準値内容104311と基準値104312とを含む。基準値内容104311としては、「脅威スコア減算までの時間t0」と、「VLANネットワーク種類が通常系から検疫系へ変更する際の脅威スコア値X」と、「VLANネットワーク種類が検疫系ネットワークから通常系ネットワークへ変更する際の脅威スコア値Y」と、「脅威レベルの判定をグレーからブラックに変更するスコア値Z」とを含む。 Terminal management unit reference value information 10431 includes reference value content 104311 and reference value 104312 . Reference value contents 104311 include "time t0 until threat score subtraction", "threat score value X when VLAN network type is changed from normal system to quarantine system", and "VLAN network type is changed from quarantine system to normal system. "threat score value Y when changing to a system network" and "score value Z when changing the threat level determination from gray to black".

25.端末情報の構成

次に、端末情報10410の詳細について説明する。図24Aおよび図24Bは、本実施の形態における端末情報10410の構成を示す図である。図24Aの端末情報10410は、送信元端末302からの脅威が検知される前の情報を示し、図24Bの端末情報10410は、送信元端末302からの脅威が検知された後の情報を示している。

25. Configuration of Terminal Information Next, details of the

26.脅威検知前と脅威検知後の論理的なネットワークの構成

次に、送信元端末302からの脅威が検知される前と後のネットワーク全体構成の詳細について説明する。図25Aおよび図25Bは、本実施の形態におけるネットワーク全体構成の論理的なネットワーク構成を示す図である。図25Aは、送信元端末302からの脅威が検知される前の論理的なネットワーク構成を示し、図25Bは、送信元端末302からの脅威が検知された後の論理的なネットワーク構成を示す。図25Aおよび図25Bに示すように、脅威除去部105およびパケット書換部106は、トランクラインTRUNK1に設定されたインテリジェントスイッチ20のポート1を介して接続している。なお、図25Aおよび図25Bでは、便宜上、インテリジェントスイッチ20のポート0とネットワーク防御装置10とを接続するLANケーブルを省略している。

26. Logical Network Configuration Before Threat Detection and After Threat Detection Next, the details of the entire network configuration before and after the threat from the

図25Aは、送信元端末302または送信元端末304からの脅威が検知される前であり、端末管理部基準値情報10431の脅威スコアが図9の脅威スコア値Xを下回っている状態、または、端末管理部基準値情報10431の脅威スコアが図9の脅威スコア値Yを上回る状態から脅威スコア値Y以下の状態に変化した後の論理的なネットワークを示す。送信先端末301と、ポート4と、ポート7と、送信元端末302とは、共にVLAN1aに含まれ、送信先端末303と、ポート5と、ポート6と、送信元端末304とは共にVLAN1b含まれ、脅威除去部105およびパケット書換部106を介さずに通信を行っている。

FIG. 25A shows a state before a threat from

送信先端末301は、VLAN1aに接続されたままである。スイッチ操作部103がインテリジェントスイッチ20に接続しているポート7をVLAN1aからVLAN2aに切り換えることで、送信元端末302は、VLAN2aに接続される。送信先端末301および送信元端末302は、脅威除去部105とパケット書換部106とを介して通信を行う。

The

また、送信先端末303は、VLAN1bに接続されたままである。送信元端末304は、インテリジェントスイッチ20に接続しているポート6をVLAN1bからVLAN2bに切り換えることで、送信元端末304は、VLAN2bに接続される。送信先端末303および送信元端末304は、脅威除去部105とパケット書換部106とを介して通信を行う。

Also, the

図25Aのように太い実線の経路、および、太い破線の経路は、第1の通信経路の一例である。 A thick solid line path and a thick dashed line path in FIG. 25A are examples of the first communication path.

図20、および、図25Bに示すように、ポートのVLAN設定が切り換わると、インテリジェントスイッチ20は、ポート7、或いは、ポート6から入力された通信データ1010に所属VLAN情報1011aを挿入(タグ付け)し、ポート1からトランクラインTRUNK1を介してネットワーク防御装置10に出力する。

As shown in FIGS. 20 and 25B, when the port VLAN setting is switched, the

ネットワーク防御装置10の脅威除去部105は、送信元端末302および送信元端末304に係る通信データ1010から脅威を除去する。脅威を除去した後、パケット書換部106は、脅威除去後の通信データの所属VLAN情報1011aについて、VLAN識別情報テーブル10313を参照し、VLAN1aからVLAN2aまたはVLAN2aからVLAN1a、或いはVLAN1bからVLAN2bまたはVLAN2bからVLAN1bなどと、通常系ネットワークから検疫系ネットワークまたは検疫系ネットワークから通常系ネットワークへのVLAN情報に書き換えを行う。

The

VLAN情報を書き換えられた通信データは、トランクラインTRUNK1を通ってインテリジェントスイッチ20のポート1に戻る。インテリジェントスイッチ20は、書き換えられた通信データの所属VLAN情報1011aを参照して書き換えられた通信データの送信先ポートを決定するとともに、所属VLAN情報1011aを書き換えられた通信データより削除する。インテリジェントスイッチ20は、所属VLAN情報1011aを削除した通信データを送信先ポートから送信する。

Communication data with rewritten VLAN information returns to port 1 of

図25Bのように太い実線の経路、および、太い破線の経路は、第2の通信経路の一例である。 A thick solid line path and a thick dashed line path in FIG. 25B are examples of the second communication path.

以上より、端末側の処理を変更することなく送信元端末302は送信先端末301と、送信元端末304は送信先端末303と、それぞれ正常な通信を行うことができる。

As described above, the

なお、本実施の形態では、送信元端末302および送信元端末304からの脅威が同時に検知される場合について説明したが、これに限られない。例えば、送信元端末302または送信元端末304のいずれか一方による脅威が検知される場合に、論理的なネットワーク構成を変更するようにしてもよい。

In this embodiment, the case where threats from

27.ネットワーク防御装置の動作

次に、ネットワーク防御装置10の動作について詳細に説明する。図26は、本実施の形態におけるネットワーク防御装置の動作を示すフローチャートである。

27. Operation of Network Protection Device Next, the operation of the

図26の動作は実施の形態1の図14と同様であり、図14と同様の処理については同一の符号を付してその説明を適宜省略する。

The operation of FIG. 26 is the same as that of FIG. 14 of

図26に示すように、ネットワーク防御装置10は、通信データ1010を取得する(ステップS001)。通信分析部102は、通信データ1010を分析する(ステップS002)。端末情報管理部104は、脅威スコア10427を算出する(ステップS021)。通信分析部102は、脅威を検知したかどうかを判定する(分岐B003)。

As shown in FIG. 26, the

脅威が検知された場合(分岐B003でYの場合)、スイッチ情報取得部1032は、インテリジェントスイッチ20から、最新のスイッチ情報10320を取得する(ステップS004)。そして、処理は、分岐B105に進む。

When a threat is detected (Y at branch B003), the switch

脅威が検知されない場合(分岐B003でNの場合)、端末情報管理部104は、脅威スコア10427が0より大きいか否かを判定する(分岐B030)。脅威スコア10427が0である場合(分岐B030でNの場合)、ステップS001に戻る。また、脅威スコア10427が0よりも大きい場合(分岐B030でYの場合)、端末情報更新部1042は、脅威スコア10427が、脅威レベルの判定をグレーからブラックに変更するスコア値Z(以下、スコア値Zとする)未満であるか否かを判定する(分岐B031)。

If no threat is detected (N in branch B003), the terminal

脅威スコア10427がスコア値Z以上であれば(分岐B031でNの場合)、ステップS001に戻る。脅威スコア10427がスコア値Z未満であれば(分岐B031でYの場合)、端末情報更新部1042は、前回の更新時刻から時間t0が経過しているかどうかを判定する(分岐B032)。

If the