JP7019730B2 - キー交換デバイス及び方法 - Google Patents

キー交換デバイス及び方法 Download PDFInfo

- Publication number

- JP7019730B2 JP7019730B2 JP2019565064A JP2019565064A JP7019730B2 JP 7019730 B2 JP7019730 B2 JP 7019730B2 JP 2019565064 A JP2019565064 A JP 2019565064A JP 2019565064 A JP2019565064 A JP 2019565064A JP 7019730 B2 JP7019730 B2 JP 7019730B2

- Authority

- JP

- Japan

- Prior art keywords

- matrix

- network node

- key

- shared

- coefficient

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0838—Key agreement, i.e. key establishment technique in which a shared key is derived by parties as a function of information contributed by, or associated with, each of these

- H04L9/0841—Key agreement, i.e. key establishment technique in which a shared key is derived by parties as a function of information contributed by, or associated with, each of these involving Diffie-Hellman or related key agreement protocols

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0838—Key agreement, i.e. key establishment technique in which a shared key is derived by parties as a function of information contributed by, or associated with, each of these

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0816—Key establishment, i.e. cryptographic processes or cryptographic protocols whereby a shared secret becomes available to two or more parties, for subsequent use

- H04L9/0838—Key agreement, i.e. key establishment technique in which a shared key is derived by parties as a function of information contributed by, or associated with, each of these

- H04L9/0847—Key agreement, i.e. key establishment technique in which a shared key is derived by parties as a function of information contributed by, or associated with, each of these involving identity based encryption [IBE] schemes

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Storage Device Security (AREA)

- Mobile Radio Communication Systems (AREA)

- Computer And Data Communications (AREA)

Description

第2のネットワークノードとのデジタル通信用に構成された通信インターフェースと、

プロセッサ回路とを備え、プロセッサ回路は、

通信インターフェースを介して第2のネットワークノードと共有される共有マトリクスを取得することであって、共有マトリクスAのエントリが第1の係数qを法として選択される、取得することと、

プライベートキーマトリクスを生成することであって、プライベートキーマトリクスのエントリが、限界によって絶対値を制限された整数である、生成することと、

パブリックキーマトリクスを生成することであって、

マトリクス積を取得する第1の係数を法として、共有マトリクスとプライベートキーマトリクスとの間のマトリクス積を計算することと、

マトリクス積のエントリを第2の係数までスケールダウンすることであって、スケーリングされたエントリが、スケーリング前のエントリに第2の係数を掛け、第1の係数で割ってから、最近隣数に丸めたものに等しく、第2の係数が第1の係数よりも小さく、上記の限界が最大でも第2の係数である、スケールダウンすることとによって、生成することと、

第1のネットワークノードのパブリックキーマトリクスを第2のネットワークノードに送信することと、

第2のネットワークノードのパブリックキーマトリクスを受信することと、

第2の係数を法とする、第2のノードの受信されたパブリックキーと第1のネットワークノードのプライベートキーマトリクスとの間のマトリクス積として、生キーを計算することとを行うように構成される。

第2のネットワークノードの一致データを受信し、

受信した一致データ及び生キーに対して一致関数を適用して共有キーを計算するように構成されており、或いは

生キーから共有キー及び一致データを取得して、

一致データを第2のネットワークノードに送信するように構成されている。

100 キー合意ネットワーク

110 イニシエータタイプのネットワークノード

120 通信インターフェース

130 共有マトリクスユニット

140 プライベートキーマトリクスユニット

150 パブリックキーマトリクスユニット

160 共有キーユニット

162 生キー

164 一致データ(h)

166 共有キー

210 レスポンダタイプのネットワークノード

220 通信インターフェース

230 共有マトリクスユニット

240 プライベートキーマトリクスユニット

250 パブリックキーマトリクスユニット

260 共有キーユニット

262 生キー

264 一致データ(h)

266 共有キー

300 生キー

301 最上位部分

302 中位部分

303 最下位部分

1.丸め関数

2.相互丸め関数

3.一致関数rec(w,b):

1. セットアップ:

イニシエータとレスポンダは、正整数である以下のシステムパラメータに関する共通値について合意する。

i. q:LWR問題の係数。

ii. n:LWR問題の次元。LWR問題のパブリックパラメータであるマトリクス

iii. hs:hs<nとなるような、符号付き2進数(すなわち3進数)ストリングの分布における各ストリングのハミング重み。

iv.

v.

vi. B:最後の共有秘密又はキーを生成する一方で、2つのパーティの生キーの1つの係数当たりの抽出されるビット数。

vii. bh:一致データを生成する一方で、2つのパーティの生キーの1つの係数当たりの抽出されるビット数。

viii. p:LWR問題の丸め係数。

その上に、2つのパーティはパブリックマトリクスに関して合意する。

i.

2. キー生成:

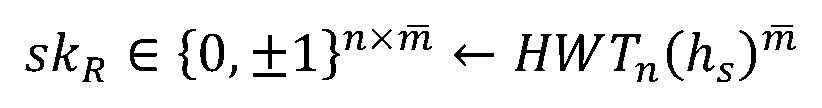

イニシエータは、hsのハミング重みを有する{0,±1}nの均一なベクトルの分布を表す分布HWTn(hs)から

イニシエータは、それ自体のパブリックキー

レスポンダは、hsのハミング重みを有する{0,±1}nの均一なベクトルの分布を表す分布HWTn(hs)から

レスポンダは、それ自体のパブリックキー

3. キー交換:

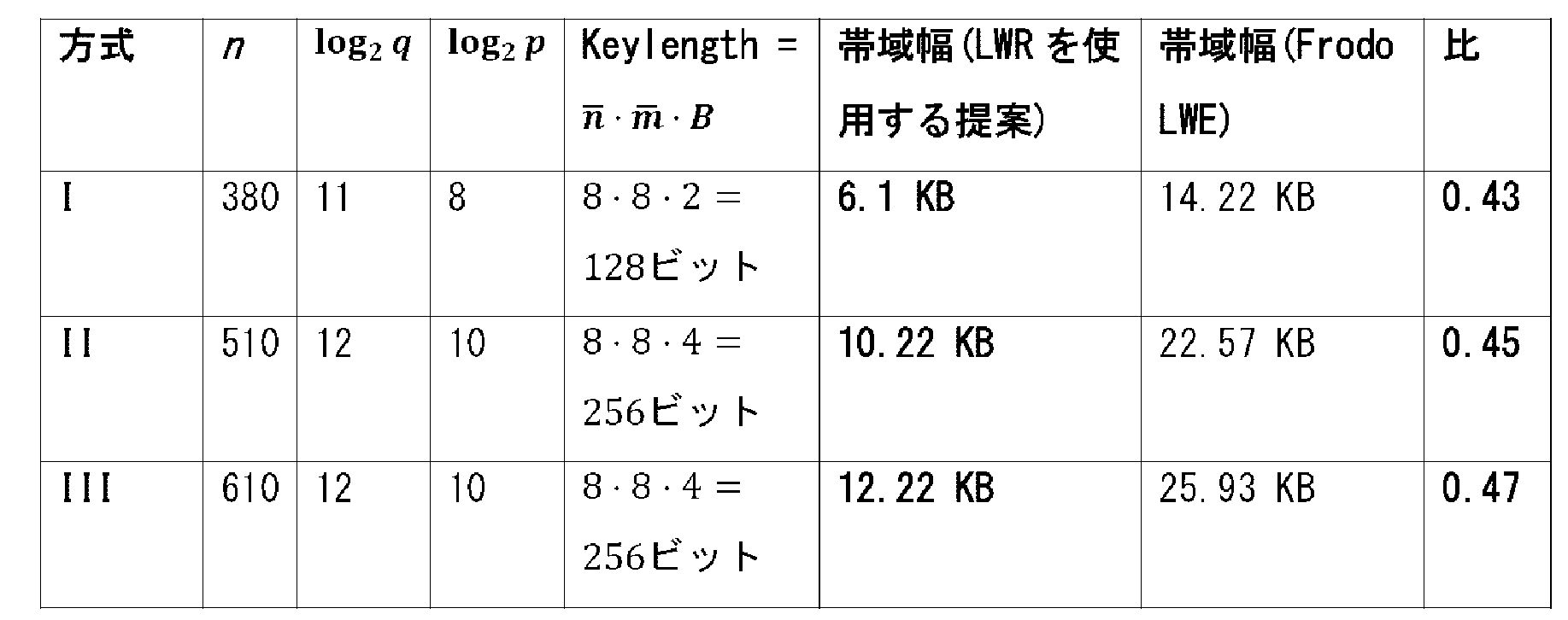

表1:丸めと、3進のエントリを含有している秘密のスパースマトリクスとを利用する、イニシエータIとレスポンダRとの間のキー交換であり、IとRとの間の共有秘密Kを確立する。中間の列は、イニシエータとレスポンダとの間で交換されるメッセージの一例を示す。

1. 最小のキー長さ:共有秘密が、少なくとも、目標とされたビット数を含有することを保証するために、イニシエータのパラメータ

3. 成功確率:イニシエータ及びレスポンダが同一の最終的な共有秘密に到達しない確率が高くてもpfailであることを保証するために、パラメータ

4. セキュリティ分析:BKZ格子基底縮小アルゴリズムの時間計算量が少なくとも2128であることを保証して、128ビットポスト量子のセキュリティを保証するために、LWRの次元nは、BKZ Root-Hermite係数δ(BKZアルゴリズムのパラメータ)、丸め係数p及びスパース度θ=hs/nによって表現された次式の下限以上でなくてはならない。

表4:丸めと組み合わせることなく、スパースで小さい秘密のみ使用したときの、提案された方式の通信性能(最終的なキービットの数B=2、一致データビットの数bh=2)

第1のネットワークノードと第2のネットワークノードとの間にデジタル通信を確立するステップ(410)と、

デジタル通信を介して第2のネットワークノードと共有される共有マトリクス(A)を取得するステップ(420)であって、共有マトリクスAのエントリが第1の係数qを法として選択される、取得するステップ(420)と、

プライベートキーマトリクス(SI)を生成するステップ(430)であって、プライベートキーマトリクスのエントリが絶対値において限界(s)によって制限される、生成するステップ(430)と、

パブリックキーマトリクス(PI)を生成するステップ(440)であって、

マトリクス積を取得する第1の係数(q)を法として、共有マトリクス(A)とプライベートキーマトリクス(SI)との間のマトリクス積を計算するステップ(442)と、

マトリクス積のエントリを第2の係数(p)までスケールダウンするステップ(444)であって、スケールダウンされたエントリが、スケールダウン前のエントリに第2の係数(p)を掛けてから第1の係数(q)で割って最近隣数に丸めたものと等しく、第2の係数(p)は第1の係数(q)よりも小さく、限界(s)は最大でも第2の係数(p)である、スケールダウンするステップ(444)とによって、生成するステップ(440)と、

第1のネットワークノードのパブリックキーマトリクスを第2のネットワークノードに送信するステップ(452)と、

第2のネットワークノードのパブリックキーマトリクス(PR)を受信するステップ(454)と、

第2の係数(p)を法とする、第2のノードの受信されたパブリックキーと第1のネットワークノードのプライベートキーマトリクスとの間のマトリクス積として、生キーを計算するステップ(460)とを有する。

第2のネットワークノードの一致データ(h)を受信すること(472)と、

受信された一致データ及び生キーに対して一致関数(rec)を適用することにより、共有キーを計算すること(482)とをさらに遂行する。

生キーから共有キー及び一致データを取得すること(474)と、

一致データを第1のネットワークノードに送信すること(484)とをさらに遂行する。

Claims (16)

- キー交換プロトコル用の第1の電子的ネットワークノードであって、前記第1の電子的ネットワークノードが、

第2のネットワークノードとのデジタル通信用の通信インターフェースと、

プロセッサ回路とを備え、前記プロセッサ回路は、

前記通信インターフェースを介して前記第2のネットワークノードと共有される共有マトリクスを取得することであって、前記共有マトリクスのエントリが第1の係数を法として選択される、取得することと、

プライベートキーマトリクスを生成することであって、前記プライベートキーマトリクスのエントリが絶対値において限界によって制限される、生成することと、

パブリックキーマトリクスを生成することであって、

マトリクス積を取得する前記第1の係数を法として、前記共有マトリクスと前記プライベートキーマトリクスとの間のマトリクス積を計算することと、

前記マトリクス積のエントリを第2の係数までスケールダウンすることであって、スケーリングされたエントリが、スケーリング前の前記エントリに前記第2の係数を掛け、前記第1の係数で割ってから、最近隣数に丸めたものに等しく、前記第2の係数が前記第1の係数よりも小さく、前記限界が最大でも前記第2の係数である、スケールダウンすることとによって、生成することと、

前記第1の電子的ネットワークノードの前記パブリックキーマトリクスを前記第2のネットワークノードに送信することと、

前記第2のネットワークノードのパブリックキーマトリクスを受信することと、

前記第2の係数を法とする、前記第2のネットワークノードの受信された前記パブリックキーマトリクスと前記第1の電子的ネットワークノードの前記プライベートキーマトリクスとの間のマトリクス積として、生キーを計算することとを行い、

前記第1の電子的ネットワークノードが、

前記第2のネットワークノードの一致データを受信することと、

受信した前記一致データ及び前記生キーに対して一致関数を適用して共有キーを計算することとをさらに行うか、又は

前記第1の電子的ネットワークノードが、

前記生キーから前記共有キー及び一致データを取得することと、

前記一致データを前記第2のネットワークノードに送信することとをさらに行う、第1の電子的ネットワークノード。 - 前記プライベートキーマトリクスのエントリに対する絶対値の前記限界が2又は1であり、後者は符号付き2進数に対応する、請求項1に記載の第1の電子的ネットワークノード。

- 前記プライベートキーマトリクスの列及び/又は行が一定のハミング重みを有する、請求項1又は2に記載の第1の電子的ネットワークノード。

- 前記プライベートキーマトリクスが、候補のプライベートキーマトリクスから一様ランダムに選択される、請求項1から3のいずれか一項に記載の第1の電子的ネットワークノード。

- 前記プライベートキーマトリクスのエントリは、ゼロエントリの確率が非ゼロエントリの確率よりも大きい非一様な確率分布から選択される、請求項1から4のいずれか一項に記載の第1の電子的ネットワークノード。

- 前記プライベートキーマトリクスが、前記プライベートキーマトリクスの前記列及び/又は行向けの一定の予期されたハミング重みを有する確率分布から選択される、請求項5に記載の第1の電子的ネットワークノード。

- 前記第1の係数が前記第2の係数によって割られる、請求項1から7のいずれか一項に記載の第1の電子的ネットワークノード。

- 前記第2の係数及び/又は前記第1の係数が2の累乗である、請求項1から8のいずれか一項に記載の第1の電子的ネットワークノード。

- それぞれの新規のキー交換用に新規のマトリクス及び/又は新規のプライベートキーを取得する、請求項1から9のいずれか一項に記載の第1の電子的ネットワークノード。

- 前記一致データのサイズが2ビット以上である、請求項1から10のいずれか一項に記載の第1の電子的ネットワークノード。

- ランダムシードを生成して、通信チャネルを通じて前記ランダムシードを他のノードに送信することにより、共有マトリクスを取得し、前記第1の電子的ネットワークノード及び前記第2のネットワークノードが、前記ランダムシードを使用して決定論的擬似乱数発生器のシードを設定し、前記決定論的擬似乱数発生器の出力から前記共有マトリクスを生成する、請求項1から11のいずれか一項に記載の第1の電子的ネットワークノード。

- 前記第1の係数のビットサイズが12以上であり、及び/又は

前記第2の係数のビットサイズが7以上である、請求項1から13のいずれか一項に記載の第1の電子的ネットワークノード。 - 第1の電子的ネットワークノード用の電子キー交換方法であって、前記電子キー交換方法が、

前記第1の電子的ネットワークノードと第2のネットワークノードとの間にデジタル通信を確立するステップと、

前記デジタル通信を介して前記第2のネットワークノードと共有される共有マトリクスを取得するステップであって、前記共有マトリクスのエントリが第1の係数を法として選択される、取得するステップと、

プライベートキーマトリクスを生成するステップであって、前記プライベートキーマトリクスのエントリが絶対値において限界によって制限される、生成するステップと、

パブリックキーマトリクスを生成するステップであって、

マトリクス積を取得する第1の係数を法として、前記共有マトリクスと前記プライベートキーマトリクスとの間のマトリクス積を計算するステップと、

前記マトリクス積の前記エントリを第2の係数までスケールダウンするステップであって、スケーリングされたエントリが、スケーリング前の前記エントリに前記第2の係数を掛け、前記第1の係数で割ってから、最近隣数に丸めたものに等しく、前記第2の係数が前記第1の係数よりも小さく、前記限界が最大でも前記第2の係数である、スケールダウンするステップとによって、前記パブリックキーマトリクスを生成するステップと、

前記第1の電子的ネットワークノードの前記パブリックキーマトリクスを前記第2のネットワークノードに送信するステップと、

前記第2のネットワークノードのパブリックキーマトリクスを受信するステップと、

前記第2の係数を法とする、前記第2のネットワークノードの受信された前記パブリックキーマトリクスと前記第1の電子的ネットワークノードの前記プライベートキーマトリクスとの間のマトリクス積として、生キーを計算するステップとを有し、

前記電子キー交換方法が、

前記第2のネットワークノードの一致データを受信するステップと、

受信された前記一致データ及び前記生キーに対して一致関数を適用することにより、共有キーを計算するステップとをさらに有するか、又は

前記電子キー交換方法が、

前記生キーから前記共有キー及び一致データを取得するステップと、

前記一致データを前記第2のネットワークノードに送信するステップとをさらに有する、電子キー交換方法。 - 請求項15に記載の電子キー交換方法をプロセッサシステムに遂行させる命令を表わす一時的データ又は非一時的データを含む、コンピュータ可読媒体。

Applications Claiming Priority (3)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| EP17156214.3 | 2017-02-15 | ||

| EP17156214.3A EP3364596A1 (en) | 2017-02-15 | 2017-02-15 | Key exchange devices and method |

| PCT/EP2018/053766 WO2018149912A1 (en) | 2017-02-15 | 2018-02-15 | Key exchange devices and method |

Publications (3)

| Publication Number | Publication Date |

|---|---|

| JP2020508021A JP2020508021A (ja) | 2020-03-12 |

| JP2020508021A5 JP2020508021A5 (ja) | 2021-03-25 |

| JP7019730B2 true JP7019730B2 (ja) | 2022-02-15 |

Family

ID=58046562

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2019565064A Active JP7019730B2 (ja) | 2017-02-15 | 2018-02-15 | キー交換デバイス及び方法 |

Country Status (11)

| Country | Link |

|---|---|

| US (1) | US11070367B2 (ja) |

| EP (2) | EP3364596A1 (ja) |

| JP (1) | JP7019730B2 (ja) |

| CN (1) | CN110419194B (ja) |

| BR (1) | BR112019016779A2 (ja) |

| CA (1) | CA3053298A1 (ja) |

| ES (1) | ES2858435T3 (ja) |

| MX (1) | MX2019009656A (ja) |

| PL (1) | PL3583739T3 (ja) |

| RU (1) | RU2737105C1 (ja) |

| WO (1) | WO2018149912A1 (ja) |

Families Citing this family (15)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| EP3402118A1 (en) | 2017-05-10 | 2018-11-14 | Koninklijke Philips N.V. | Key agreement devices and method |

| BR112020007456A2 (pt) * | 2017-10-17 | 2020-10-27 | Koninklijke Philips N.V. | primeiro nó de rede eletrônico, método de operação criptográfica eletrônica e mídia legível por computador |

| US10819510B2 (en) * | 2018-02-06 | 2020-10-27 | Wickr Inc. | Facilitating communications using hybrid cryptography |

| US10841086B2 (en) | 2018-02-06 | 2020-11-17 | Wickr, Inc. | Facilitating communications using hybrid cryptography |

| US11146540B2 (en) * | 2018-05-09 | 2021-10-12 | Datalogic Ip Tech S.R.L. | Systems and methods for public key exchange employing a peer-to-peer protocol |

| EP3624391A1 (en) * | 2018-09-12 | 2020-03-18 | Koninklijke Philips N.V. | Public/private key system with decreased encrypted message size |

| CN109525385B (zh) * | 2018-11-23 | 2022-04-08 | 全链通有限公司 | 一种共享密钥的封装方法、第一节点和第二节点 |

| CN111064570B (zh) * | 2019-12-17 | 2023-01-31 | 航天信息股份有限公司 | 共享密钥处理方法、装置、存储介质和电子设备 |

| CN111464289B (zh) | 2020-01-13 | 2021-07-27 | 华中科技大学 | 一种后量子密钥交换协议的实现方法、设备及系统 |

| JP7460515B2 (ja) | 2020-03-13 | 2024-04-02 | Kddi株式会社 | 電子署名生成装置、電子署名生成方法及び電子署名生成プログラム |

| CN111897545B (zh) * | 2020-06-28 | 2022-02-01 | 东风汽车集团有限公司 | 应用于ecu的安全访问方法和系统 |

| US11153080B1 (en) * | 2020-07-29 | 2021-10-19 | John A. Nix | Network securing device data using two post-quantum cryptography key encapsulation mechanisms |

| US12003629B2 (en) | 2020-12-30 | 2024-06-04 | John A. Nix | Secure server digital signature generation for post-quantum cryptography key encapsulations |

| CN114268439B (zh) * | 2021-12-16 | 2023-09-15 | 中原工学院 | 一种基于格的身份基认证密钥协商方法 |

| CN114244513B (zh) * | 2021-12-31 | 2024-02-09 | 日晷科技(上海)有限公司 | 密钥协商方法、设备及存储介质 |

Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2005252864A (ja) | 2004-03-05 | 2005-09-15 | Nippon Telegr & Teleph Corp <Ntt> | セキュリティシステム、セキュリティ装置及びそのプログラム |

| JP2013524277A (ja) | 2010-03-30 | 2013-06-17 | インターナショナル・ビジネス・マシーンズ・コーポレーション | 双一次形式に関する効率的な準同形暗号方式のためのコンピュータ読み取り可能記憶媒体および装置 |

Family Cites Families (20)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US6081597A (en) * | 1996-08-19 | 2000-06-27 | Ntru Cryptosystems, Inc. | Public key cryptosystem method and apparatus |

| CA2277633C (en) * | 1999-07-19 | 2009-10-20 | Certicom Corp. | Split-key key-agreement protocol |

| CN1258051A (zh) * | 1999-12-23 | 2000-06-28 | 赵风光 | 一种公开密钥加密体制和装置 |

| CN101023622B (zh) * | 2004-04-02 | 2010-12-08 | 捷讯研究有限公司 | 配置和供应无线手持设备 |

| US8422681B2 (en) * | 2008-03-06 | 2013-04-16 | International Business Machines Corporation | Non-interactive hierarchical identity-based key-agreement |

| EP2334008A1 (en) * | 2009-12-10 | 2011-06-15 | Tata Consultancy Services Limited | A system and method for designing secure client-server communication protocols based on certificateless public key infrastructure |

| RU2452111C1 (ru) * | 2010-11-17 | 2012-05-27 | ЗАО Институт инфокоммуникационных технологий | Способ пороговой генерации ключей для системы защиты информации на основе идентификационных данных |

| CN102025491A (zh) * | 2010-12-15 | 2011-04-20 | 北京联合智华微电子科技有限公司 | 双矩阵组合公钥的生成方法 |

| US10181049B1 (en) * | 2012-01-26 | 2019-01-15 | Hrl Laboratories, Llc | Method and apparatus for secure and privacy-preserving querying and interest announcement in content push and pull protocols |

| USRE48643E1 (en) * | 2012-04-12 | 2021-07-13 | Jintai Ding | Cryptographic system using pairing with errors |

| EP2667539A1 (en) * | 2012-05-21 | 2013-11-27 | Koninklijke Philips N.V. | Key sharing methods, device and system for configuration thereof. |

| US20140185805A1 (en) * | 2013-01-03 | 2014-07-03 | Neuropace, Inc. | Securely Exchanging Cipher Keys |

| JP6034998B1 (ja) * | 2013-11-21 | 2016-11-30 | コーニンクレッカ フィリップス エヌ ヴェKoninklijke Philips N.V. | 暗号鍵を共有するためのシステム |

| US10110569B1 (en) * | 2015-04-08 | 2018-10-23 | CSuite Technologies, Inc. | Systems and methods of storing data on a cloud-based personal virtual server |

| US9948460B2 (en) * | 2015-08-28 | 2018-04-17 | City University Of Hong Kong | Multivariate cryptography based on clipped hopfield neural network |

| US10623972B2 (en) * | 2016-08-05 | 2020-04-14 | T-Mobile Usa, Inc. | Common network resource allocation for matching data |

| US10129223B1 (en) * | 2016-11-23 | 2018-11-13 | Amazon Technologies, Inc. | Lightweight encrypted communication protocol |

| US10630682B1 (en) * | 2016-11-23 | 2020-04-21 | Amazon Technologies, Inc. | Lightweight authentication protocol using device tokens |

| US10263778B1 (en) * | 2016-12-14 | 2019-04-16 | Amazon Technologies, Inc. | Synchronizable hardware security module |

| US10425225B1 (en) * | 2016-12-14 | 2019-09-24 | Amazon Technologies, Inc. | Synchronizable hardware security module |

-

2017

- 2017-02-15 EP EP17156214.3A patent/EP3364596A1/en not_active Withdrawn

-

2018

- 2018-02-15 BR BR112019016779-0A patent/BR112019016779A2/pt unknown

- 2018-02-15 RU RU2019128831A patent/RU2737105C1/ru active

- 2018-02-15 US US16/485,708 patent/US11070367B2/en active Active

- 2018-02-15 CN CN201880018002.XA patent/CN110419194B/zh active Active

- 2018-02-15 MX MX2019009656A patent/MX2019009656A/es unknown

- 2018-02-15 CA CA3053298A patent/CA3053298A1/en active Pending

- 2018-02-15 PL PL18707865T patent/PL3583739T3/pl unknown

- 2018-02-15 WO PCT/EP2018/053766 patent/WO2018149912A1/en unknown

- 2018-02-15 JP JP2019565064A patent/JP7019730B2/ja active Active

- 2018-02-15 EP EP18707865.4A patent/EP3583739B1/en active Active

- 2018-02-15 ES ES18707865T patent/ES2858435T3/es active Active

Patent Citations (2)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP2005252864A (ja) | 2004-03-05 | 2005-09-15 | Nippon Telegr & Teleph Corp <Ntt> | セキュリティシステム、セキュリティ装置及びそのプログラム |

| JP2013524277A (ja) | 2010-03-30 | 2013-06-17 | インターナショナル・ビジネス・マシーンズ・コーポレーション | 双一次形式に関する効率的な準同形暗号方式のためのコンピュータ読み取り可能記憶媒体および装置 |

Non-Patent Citations (2)

| Title |

|---|

| BOS, Joppe et al.,Frodo: Take off the ring! Practical, Quantum-Secure Key Exchange from LWE,Cryptology ePrint Archive,International Association for Cryptologic Research (IACR),2016年09月,Report 2016/659, Ver. 20160910:010217,pp. 1-26,[2021年12月14日検索], インターネット, <URL: https://eprint.iacr.org/2016/659/20160910:010217> |

| CHEON, Jung Hee et al.,A Practical Post-Quantum Public-Key Cryptosystem Based on spLWE,Cryptology ePrint Archive,International Association for Cryptologic Research (IACR),2016年11月,Report 2016/1055, Ver. 20161121:021856,pp. 1-19,[2021年12月14日検索], インターネット, <URL: https://eprint.iacr.org/2016/1055/20161121:021856> |

Also Published As

| Publication number | Publication date |

|---|---|

| MX2019009656A (es) | 2019-09-27 |

| EP3364596A1 (en) | 2018-08-22 |

| WO2018149912A1 (en) | 2018-08-23 |

| PL3583739T3 (pl) | 2021-10-11 |

| CN110419194B (zh) | 2023-04-04 |

| CA3053298A1 (en) | 2018-08-23 |

| BR112019016779A2 (pt) | 2020-03-31 |

| ES2858435T3 (es) | 2021-09-30 |

| EP3583739A1 (en) | 2019-12-25 |

| CN110419194A (zh) | 2019-11-05 |

| US20190386825A1 (en) | 2019-12-19 |

| RU2737105C1 (ru) | 2020-11-24 |

| EP3583739B1 (en) | 2020-12-02 |

| US11070367B2 (en) | 2021-07-20 |

| JP2020508021A (ja) | 2020-03-12 |

| ES2858435T8 (es) | 2022-01-07 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP7019730B2 (ja) | キー交換デバイス及び方法 | |

| JP6720424B1 (ja) | 鍵共有デバイス及び方法 | |

| RU2752697C1 (ru) | Криптографическое устройство с изменяемой конфигурацией | |

| US12028454B2 (en) | Multi-party threshold authenticated encryption | |

| JP7208987B2 (ja) | 更新可能な共有マトリクスを備える暗号装置 | |

| US11979492B2 (en) | Computer-implemented system and method for distributing shares of digitally signed data | |

| US9923720B2 (en) | Network device configured to derive a shared key | |

| CN104854814A (zh) | 密钥共享网络设备及其配置 | |

| US10630476B1 (en) | Obtaining keys from broadcasters in supersingular isogeny-based cryptosystems | |

| CA3080861A1 (en) | Method and system for key agreement utilizing semigroups | |

| JP2021086158A (ja) | 格子ベースの暗号鍵生成方法及び電子署名方法 | |

| US10880278B1 (en) | Broadcasting in supersingular isogeny-based cryptosystems | |

| CN105099693B (zh) | 一种传输方法及传输装置 | |

| Almulla et al. | A concurrent key exchange protocol based on commuting matrices | |

| Gallego Estévez | Quantum and post-quantum key combination in a financial environment |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20210210 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20210210 |

|

| TRDD | Decision of grant or rejection written | ||

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20211222 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20220105 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20220202 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 7019730 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |