JP6889161B2 - 電子エンティティにおけるデータ受信方法および関連する電子エンティティ - Google Patents

電子エンティティにおけるデータ受信方法および関連する電子エンティティ Download PDFInfo

- Publication number

- JP6889161B2 JP6889161B2 JP2018532423A JP2018532423A JP6889161B2 JP 6889161 B2 JP6889161 B2 JP 6889161B2 JP 2018532423 A JP2018532423 A JP 2018532423A JP 2018532423 A JP2018532423 A JP 2018532423A JP 6889161 B2 JP6889161 B2 JP 6889161B2

- Authority

- JP

- Japan

- Prior art keywords

- secure channel

- command

- enc

- key

- data

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

- 238000000034 method Methods 0.000 title claims description 35

- 238000012795 verification Methods 0.000 claims description 16

- 230000003068 static effect Effects 0.000 claims description 14

- 230000004048 modification Effects 0.000 claims description 3

- 238000012986 modification Methods 0.000 claims description 3

- 230000008859 change Effects 0.000 description 13

- 238000013461 design Methods 0.000 description 12

- 230000004913 activation Effects 0.000 description 4

- 238000005516 engineering process Methods 0.000 description 4

- 230000006399 behavior Effects 0.000 description 3

- 230000005540 biological transmission Effects 0.000 description 3

- 238000012545 processing Methods 0.000 description 3

- 238000004891 communication Methods 0.000 description 2

- 239000004148 curcumin Substances 0.000 description 2

- 239000004179 indigotine Substances 0.000 description 2

- 238000007689 inspection Methods 0.000 description 2

- 230000008569 process Effects 0.000 description 2

- 239000004173 sunset yellow FCF Substances 0.000 description 2

- 239000004233 Indanthrene blue RS Substances 0.000 description 1

- 239000004231 Riboflavin-5-Sodium Phosphate Substances 0.000 description 1

- 208000027697 autoimmune lymphoproliferative syndrome due to CTLA4 haploinsuffiency Diseases 0.000 description 1

- 230000001413 cellular effect Effects 0.000 description 1

- 239000001752 chlorophylls and chlorophyllins Substances 0.000 description 1

- 238000004590 computer program Methods 0.000 description 1

- 230000008878 coupling Effects 0.000 description 1

- 238000010168 coupling process Methods 0.000 description 1

- 238000005859 coupling reaction Methods 0.000 description 1

- 230000000694 effects Effects 0.000 description 1

- 239000000284 extract Substances 0.000 description 1

- 239000004120 green S Substances 0.000 description 1

- 239000004175 ponceau 4R Substances 0.000 description 1

- 238000003672 processing method Methods 0.000 description 1

- 239000004172 quinoline yellow Substances 0.000 description 1

- 239000004180 red 2G Substances 0.000 description 1

- 230000001105 regulatory effect Effects 0.000 description 1

- 238000005070 sampling Methods 0.000 description 1

- 239000004149 tartrazine Substances 0.000 description 1

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/06—Network architectures or network communication protocols for network security for supporting key management in a packet data network

- H04L63/065—Network architectures or network communication protocols for network security for supporting key management in a packet data network for group communications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/04—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks

- H04L63/0428—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/06—Network architectures or network communication protocols for network security for supporting key management in a packet data network

- H04L63/062—Network architectures or network communication protocols for network security for supporting key management in a packet data network for key distribution, e.g. centrally by trusted party

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0861—Generation of secret information including derivation or calculation of cryptographic keys or passwords

- H04L9/0866—Generation of secret information including derivation or calculation of cryptographic keys or passwords involving user or device identifiers, e.g. serial number, physical or biometrical information, DNA, hand-signature or measurable physical characteristics

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L2463/00—Additional details relating to network architectures or network communication protocols for network security covered by H04L63/00

- H04L2463/061—Additional details relating to network architectures or network communication protocols for network security covered by H04L63/00 applying further key derivation, e.g. deriving traffic keys from a pair-wise master key

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L2463/00—Additional details relating to network architectures or network communication protocols for network security covered by H04L63/00

- H04L2463/062—Additional details relating to network architectures or network communication protocols for network security covered by H04L63/00 applying encryption of the keys

-

- Y—GENERAL TAGGING OF NEW TECHNOLOGICAL DEVELOPMENTS; GENERAL TAGGING OF CROSS-SECTIONAL TECHNOLOGIES SPANNING OVER SEVERAL SECTIONS OF THE IPC; TECHNICAL SUBJECTS COVERED BY FORMER USPC CROSS-REFERENCE ART COLLECTIONS [XRACs] AND DIGESTS

- Y04—INFORMATION OR COMMUNICATION TECHNOLOGIES HAVING AN IMPACT ON OTHER TECHNOLOGY AREAS

- Y04S—SYSTEMS INTEGRATING TECHNOLOGIES RELATED TO POWER NETWORK OPERATION, COMMUNICATION OR INFORMATION TECHNOLOGIES FOR IMPROVING THE ELECTRICAL POWER GENERATION, TRANSMISSION, DISTRIBUTION, MANAGEMENT OR USAGE, i.e. SMART GRIDS

- Y04S40/00—Systems for electrical power generation, transmission, distribution or end-user application management characterised by the use of communication or information technologies, or communication or information technology specific aspects supporting them

- Y04S40/20—Information technology specific aspects, e.g. CAD, simulation, modelling, system security

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Computer Networks & Wireless Communication (AREA)

- Signal Processing (AREA)

- Computer Hardware Design (AREA)

- Computing Systems (AREA)

- General Engineering & Computer Science (AREA)

- Storage Device Security (AREA)

- Mobile Radio Communication Systems (AREA)

Description

−第1の暗号キーを用いた暗号化によってセキュアされた第1のセキュアチャネルを、電子エンティティと外部電子機器との間に確立するステップと、

−第1のセキュアチャネルを介して、第1のコマンドを受信するステップと、

−第1のセキュアチャネルを介して、少なくとも一つの第2の暗号キーを受信するステップと、

−第1のコマンドを実行することにより、第2の暗号キーを用いた暗号化によってセキュアされた第2のセキュアチャネルを設定するステップと、

−第2のセキュアチャネルにおいてデータを受信するステップと、を有することを特徴とする、電子エンティティがデータを受信する方法を提案する。

−上記方法は、第1のコマンドを受信するステップの後で、第2のセキュアチャネルを設定するステップの前に、電子エンティティの(例えばランダムアクセスメモリなどの)メモリの中に第1の暗号キー(および例えばさらに関連するコンテキストデータ(donne’es contextuelles))をセーブする(第1の暗号キーと、場合によっては関連するコンテキストデータとは、第1のセキュアチャネルのリストアデータを形成する)ステップを有する。

−上記方法は、データおよび第2のコマンドを受信するステップの後、第1のセキュアチャネルへ変更する(basculement)ステップを有する。

−変更するステップは、(ランダムアクセス)メモリにセーブされた第1の暗号キーを読み取るサブステップを有する。

−変更するステップの後、第1のセキュアチャネルに関するリストアデータを無効化するステップを有する。

−変更するステップの後、第1のセキュアチャネルにおいて認証コマンドを待機するステップを有する。

−変更するステップの後、第1のセキュアチャネルにおいて完全性検証コードを受信するステップを有することがある。

−第1の暗号キーは、電子エンティティの中に記憶されている静的キーから導出されるセッションキーである。

−第2の暗号キーは、他の電子エンティティによって確立されたセキュアなチャネルを暗号化するのに用いられるブロードキャストキーである。

−データは、例えばオペレーティングシステムの一部、または電子エンティティによって後で用いられることができるアプリケーションもしくはデータの少なくとも一部を表す。

−受信されたデータは、電子エンティティの不揮発性メモリの中に記憶される。

−電子エンティティは、セキュアエレメントである。

−外部電子機器は、携帯端末、エネルギ供給メータ、接続されたオブジェクトまたは携帯オブジェクトである。

−上記解決策のおかげで、セキュアエレメントのオペレータや製造業者、さらにはサプライヤの要望(セキュリティエレメント(e’le’ments se’curitaires)(例えば、MAC)と同様に、多様化されたあるいは多様化されていないチャネルで送られるデータの選択)に従ってセキュリティレベルを調整することができ、これによりセキュリティレベルのフレキシビリティを可能にする。

−解決策のおかげで、端末上の異なる展開(de’ploiement diffe’re’)を行うことができる。データはブロードキャストモードで送られ、認証コマンドはロードされたデータの使用をトリガするために、後で送られることができる。この認証コマンドによって、(サプライヤまたは製造業者の)サーバは、常にセキュアエレメントの検査(contro^le)を維持できる(なぜなら、認証の前には、完全性を検査するフェーズがあるからである)。このコマンドのための多様化されたチャネルを使用することで、端末に個別に宛てて(s'adresser)、所望の時間および効果で動作が行われることを保証することができる。

−コンテキストをセーブする規定(詳細はステップE18を参照)によって、1つのモードから他のモードへ変更する際に、多様化されたモードの設定を再開せずにすむ。

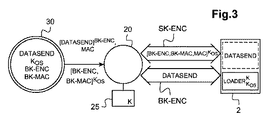

−暗号化または解読ブロードキャストキーBK−ENCを用いて(ここでは対称的な)暗号化の暗号アルゴリズム(algorithme cryptographique (ici syme’trique) de chiffrement)の適用によって暗号化されたアプリケーションパーツDATASENDと、

−ブロードキャストキーBK−MACおよびアプリケーションパーツDATASENDに基づいて決定される、完全性検証コードMACと、

−共通キーKosを用いた(ここでは対称的な)暗号化の暗号アルゴリズムの適用によって暗号化されたブロードキャストキーBK−ENCおよびBK−MACと、を送ることができる。

共通キーKosを用いた(ここでは対称的な)暗号化の暗号アルゴリズムの適用によって暗号化されたアプリケーションパーツDATASENDと、

完全性共通キーKMACおよびアプリケーションパーツDATASENDに基づいて決定された完全性検証コードMACと、を送ることができる。

Claims (12)

- 電子エンティティ(2)がデータ(Di;DATASEND)を受信する方法であって、

第1の暗号キー(SK−ENC)を用いた暗号化によってセキュアされた第1のセキュアチャネルを、前記電子エンティティ(2)と外部電子機器との間に確立するステップ(E2、E4、E6、E8、E10)と、

前記第1のセキュアチャネルを介して、第1のコマンド(CHM)を受信するステップ(E14)と、

前記第1のセキュアチャネルを介して、少なくとも一つの第2の暗号キー(BK−ENC)を受信するステップと、

前記第1のコマンド(CHM)を実行することにより、前記第2の暗号キー(BK−ENC)を用いた暗号化によってセキュアされた第2のセキュアチャネルを設定するステップ(E20)と、

前記第2のセキュアチャネルにおいて前記データ(Di;DATASEND)を受信するステップ(E22)と、

前記データおよび第2のコマンド(CHM)を受信するステップの後、前記第1のセキュアチャネルへ変更するステップ(E30)と、

前記変更するステップの後、前記第1のセキュアチャネルにおいて認証コマンドを待機するステップと、を有する、ことを特徴とする方法。 - 前記第1のコマンドを受信するステップの後で、前記第2のセキュアチャネルを設定するステップの前に、前記電子エンティティ(2)のメモリ(8)の中に前記第1の暗号キー(SK−ENC)をセーブするステップ(E18)を有する、請求項1に記載の方法。

- 前記変更するステップは、前記メモリ(8)の中にセーブされた前記第1の暗号キーを読み取るサブステップを有する、請求項2に記載の方法。

- 前記変更するステップの後、前記第1のセキュアチャネルに関するリストアデータを無効化するステップを有する、請求項1〜3のいずれか一項に記載の方法。

- 前記第1のセキュアチャネルにおいて完全性検証コード(MAC)を検査するステップを有する、請求項1〜4のいずれか一項に記載の方法。

- 前記第1の暗号キー(SK−ENC)は、前記電子エンティティ(2)の中に記憶される静的キー(K)から導出されるセッションキーである、請求項1〜5のいずれか一項に記載の方法。

- 前記第2の暗号キー(BK−ENC)は、他の電子エンティティによって確立されたセキュアチャネルを暗号化するのに用いられるブロードキャストキーである、請求項1〜6のいずれか一項に記載の方法。

- 前記データ(DATASEND)は、前記電子エンティティ(2)のオペレーティングシステムの一部、または前記電子エンティティによって後で用いられることができるアプリケーションもしくはデータの少なくとも一部を表す、請求項1〜7のいずれか一項に記載の方法。

- 前記受信されたデータは、前記電子エンティティ(2)の不揮発性メモリ(6)の中に記憶される、請求項1〜8のいずれか一項に記載の方法。

- 前記電子エンティティは、セキュアエレメント(2)である、請求項1〜9のいずれか一項に記載の方法。

- 前記外部電子機器は、携帯端末、エネルギ供給メータ、接続されたオブジェクトまたは携帯オブジェクトである、請求項1〜10のいずれか一項に記載の方法。

- 第1の暗号キー(SK−ENC)を用いた暗号化によってセキュアされた第1のセキュアチャネルを、電子エンティティと外部電子機器との間に確立するモジュールと、

前記第1のセキュアチャネルを介して、第1のコマンド(CHM)および第2の暗号キー(BK−ENC)を受信するモジュールと、

前記第1のコマンド(CHM)を実行することにより、前記第2の暗号キー(BK−ENC)を用いた暗号化によってセキュアされた第2のセキュアチャネルを設定するモジュールと、

前記第2のセキュアチャネルにおいてデータ(Di;DATASEND)を受信するモジュールと、

前記データおよび第2のコマンド(CHM)を受信するモジュールの後、前記第1のセキュアチャネルへ変更するモジュールと、

前記変更するモジュールの後、前記第1のセキュアチャネルにおいて認証コマンドを待機するモジュールと、を有する、ことを特徴とする電子エンティティ(2)。

Applications Claiming Priority (3)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| FR1562996 | 2015-12-21 | ||

| FR1562996A FR3046000B1 (fr) | 2015-12-21 | 2015-12-21 | Procede de reception de donnees au sein d'une entite electronique et entite electronique associee |

| PCT/FR2016/053581 WO2017109389A1 (fr) | 2015-12-21 | 2016-12-20 | Procédé de réception de données au sein d'une entité électronique et entité électronique associée |

Publications (3)

| Publication Number | Publication Date |

|---|---|

| JP2019500798A JP2019500798A (ja) | 2019-01-10 |

| JP2019500798A5 JP2019500798A5 (ja) | 2019-11-21 |

| JP6889161B2 true JP6889161B2 (ja) | 2021-06-18 |

Family

ID=56068982

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2018532423A Active JP6889161B2 (ja) | 2015-12-21 | 2016-12-20 | 電子エンティティにおけるデータ受信方法および関連する電子エンティティ |

Country Status (7)

| Country | Link |

|---|---|

| US (1) | US20190007383A1 (ja) |

| EP (1) | EP3395040B1 (ja) |

| JP (1) | JP6889161B2 (ja) |

| KR (1) | KR102574846B1 (ja) |

| CN (1) | CN108702353B (ja) |

| FR (1) | FR3046000B1 (ja) |

| WO (1) | WO2017109389A1 (ja) |

Families Citing this family (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| FR3022053B1 (fr) * | 2014-06-06 | 2018-02-02 | Oberthur Technologies | Procede d'authentification d'une premiere entite electronique par une seconde entite electronique et entite electronique mettant en œuvre un tel procede |

| EP3629610B1 (en) * | 2017-06-14 | 2021-07-14 | Huawei Technologies Co., Ltd. | Method and apparatus for managing embedded universal integrated circuit card configuration file |

| US11343089B2 (en) * | 2019-07-10 | 2022-05-24 | Tunnel VUE Inc. | Cryptography system and method |

| JP7275963B2 (ja) * | 2019-07-29 | 2023-05-18 | 大日本印刷株式会社 | 通信システム及び通信方法 |

| EP4309392A1 (en) * | 2021-05-14 | 2024-01-24 | ZTE Corporation | Method, device, and system for physical channel encryption in wireless networks |

Family Cites Families (11)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| SE526070C2 (sv) * | 2003-09-22 | 2005-06-28 | Impsys Digital Security Ab | Arrangemang för datakommunikationssäkerhet och metod |

| US7703141B2 (en) * | 2004-03-11 | 2010-04-20 | Microsoft Corporation | Methods and systems for protecting media content |

| JP4715239B2 (ja) * | 2005-03-04 | 2011-07-06 | 沖電気工業株式会社 | 無線アクセス装置、無線アクセス方法及び無線ネットワーク |

| US7913113B2 (en) * | 2007-03-23 | 2011-03-22 | Microsoft Corporation | Self-managed processing device |

| US20080301433A1 (en) * | 2007-05-30 | 2008-12-04 | Atmel Corporation | Secure Communications |

| WO2008150238A1 (en) * | 2007-06-05 | 2008-12-11 | Dpi Network Limited | Direct secure information channel |

| CN101136777B (zh) * | 2007-10-18 | 2010-06-23 | 网经科技(苏州)有限公司 | 网络管理系统中双加密通道协作的安全管理方法 |

| CN101198014A (zh) * | 2007-12-25 | 2008-06-11 | 天栢宽带网络科技(上海)有限公司 | 一种防范智能卡共享ca的方法 |

| TWI538463B (zh) * | 2011-03-23 | 2016-06-11 | 內數位專利控股公司 | 確保網路通訊系統及方法 |

| FR2997209B1 (fr) * | 2012-10-19 | 2016-01-01 | Titan Germany Ii Gp | Systeme et procede de securisation des echanges de donnees, objet portable utilisateur et dispositif distant de telechargement de donnees |

| US20150106456A1 (en) * | 2013-10-10 | 2015-04-16 | Jvl Ventures, Llc | Systems, methods, and computer program products for managing communications |

-

2015

- 2015-12-21 FR FR1562996A patent/FR3046000B1/fr active Active

-

2016

- 2016-12-20 US US16/064,394 patent/US20190007383A1/en not_active Abandoned

- 2016-12-20 JP JP2018532423A patent/JP6889161B2/ja active Active

- 2016-12-20 EP EP16826416.6A patent/EP3395040B1/fr active Active

- 2016-12-20 KR KR1020187018434A patent/KR102574846B1/ko active IP Right Grant

- 2016-12-20 WO PCT/FR2016/053581 patent/WO2017109389A1/fr active Application Filing

- 2016-12-20 CN CN201680081592.1A patent/CN108702353B/zh active Active

Also Published As

| Publication number | Publication date |

|---|---|

| US20190007383A1 (en) | 2019-01-03 |

| EP3395040A1 (fr) | 2018-10-31 |

| FR3046000A1 (fr) | 2017-06-23 |

| KR20180096655A (ko) | 2018-08-29 |

| JP2019500798A (ja) | 2019-01-10 |

| WO2017109389A1 (fr) | 2017-06-29 |

| CN108702353A (zh) | 2018-10-23 |

| FR3046000B1 (fr) | 2018-02-16 |

| EP3395040B1 (fr) | 2023-08-16 |

| KR102574846B1 (ko) | 2023-09-05 |

| CN108702353B (zh) | 2021-07-27 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| EP3387813B1 (en) | Mobile device having trusted execution environment | |

| JP6889161B2 (ja) | 電子エンティティにおけるデータ受信方法および関連する電子エンティティ | |

| US9930527B2 (en) | Methods and apparatus for storage and execution of access control clients | |

| CN106464498B (zh) | 由第二电子实体认证第一电子实体的方法以及电子实体 | |

| US8589667B2 (en) | Booting and configuring a subsystem securely from non-local storage | |

| US20050149730A1 (en) | Multi-authentication for a computing device connecting to a network | |

| CN108200078B (zh) | 签名认证工具的下载安装方法及终端设备 | |

| KR20170097771A (ko) | 보안 전자 엔티티, 전자 장치 및 이러한 보안 전자 엔티티에 저장된 데이터의 무결성을 검증하기 위한 방법 | |

| CN107995230B (zh) | 一种下载方法及终端 | |

| US20240296039A1 (en) | Encryption scheme for providing software updates to an update agent | |

| KR20240024281A (ko) | 업데이트 에이전트에 소프트웨어 업데이트를 제공하기 위한 인증 체계 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20191008 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20191008 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20201118 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20210105 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20210317 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20210420 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20210520 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 6889161 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |