JP6621146B2 - 通信装置、通信端末、通信システム、通信制御方法および通信制御プログラム - Google Patents

通信装置、通信端末、通信システム、通信制御方法および通信制御プログラム Download PDFInfo

- Publication number

- JP6621146B2 JP6621146B2 JP2017154835A JP2017154835A JP6621146B2 JP 6621146 B2 JP6621146 B2 JP 6621146B2 JP 2017154835 A JP2017154835 A JP 2017154835A JP 2017154835 A JP2017154835 A JP 2017154835A JP 6621146 B2 JP6621146 B2 JP 6621146B2

- Authority

- JP

- Japan

- Prior art keywords

- key

- communication

- sta

- generated

- communication terminal

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Description

(実施の形態の概要)

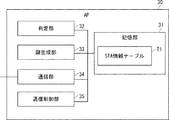

実施の形態の説明に先立って、実施の形態の概要を説明する。まず、図1を用いて、実施の形態の概要にかかる通信システム1について説明する。図1は、実施の形態の概要にかかる通信システムの構成例を示す構成図である。

続いて、実施の形態について説明を行うが、まず、本発明の課題事項を整理する。図2は、実施の形態にかかる通信システム100について説明する。本実施の形態にかかる通信システム100は、無線LANシステムとして説明を行う。なお、通信システム100は、有線LANシステムであってもよく、モバイルネットワークであってもよい。

次に、STA41は、GTKを受信すると、4−WayHandshakeの第4メッセージとして、肯定応答であるACK(Positive Acknowledgement)をAP30に送信する(ステップS23)。以上の4−WayHandshake手順を行うことにより、認証処理は完了し、AP30とSTA41との間でPTKおよびGTKの共有が完了する。

STA情報テーブルT1のPSKには、鍵生成部33がPSKを生成する場合、生成したPSKが、上記MACアドレスに関連付けて登録される。

判定部32は、4−WayHandshakeの第2メッセージの完全性の確認を行うことにより、STA42に設定されたPSKを判定(決定)する。判定部32は、実施の形態の概要における判定部11に相当する。判定部32は、4−WayHandshakeの第2メッセージを受信すると、STA情報テーブルT1を参照して、4−WayHandshakeの第2メッセージの完全性を確認する際に使用するPSKを決定する。判定部32は、決定したPSKから生成されたPTKを用いて、4−WayHandshakeの第2メッセージの完全性を確認する。

上述した実施の形態では、実施の形態にかかるSTA(例えば、STA42)は、AP30が生成した専用PSKを公開鍵方式で受信することで説明した。しかしながら、これに限られない。例えば、実施の形態にかかるSTAは、WPSを用いてAP30から専用PSKを受信してもよい。この場合、STA42は、図7のステップS19において、SNonceを送信した後にWPSを開始する。AP30は、ステップS32の専用PSKの送信の際に、WPSを開始する。その後、AP30とSTA42とは、WPSが実施されて、STA42は、WPSを用いて送信されたSTA専用の専用PSKを受信する。STA42とAP30とは、当該専用PSKを使用して、帰属処理および認証処理を行う。そして、STA42は、AP30に帰属して、STA42とAP30とはWPSを用いて送受信した専用PSKを用いて暗号化通信を行う。このような構成としても、上述した実施の形態と同様の効果を得ることが可能となる。

上述した実施の形態では、鍵生成部33は、AP30に設けられているとして説明したが、上述した実施の形態にかかるSTA(例えば、STA42)が専用PSKを生成してもよい。この場合、判定部32が、STA42に特別PSKが設定されていると判定する。判定部32は、STA42に専用PSKの生成および送信を通知するメッセージまたは情報を送信する。そして、STA42が専用PSKを生成して、AP30に送信する。その他の処理は、上述した実施の形態と同様である。もしくは、STA42がAP30に帰属することに先立って専用PSKを生成して、AP30と帰属処理および認証処理を行う。判定部32が、STA42に特別PSKが設定されていると判定すると、専用PSKを用いて、認証処理を行ってもよい。なお、このように、上述した実施の形態にかかるSTAが専用PSKを生成する場合、複数のSTA間で同じ専用PSKを生成する可能性がある。そのため、AP30は、上述した実施の形態にかかるSTAから専用PSKを受信すると、STA情報テーブルT1を確認する。そして、AP30は、STA情報テーブルT1に、受信した専用PSKが既に登録されている場合、上述した実施の形態にかかるSTAに対して、専用PSKを再生成することを依頼するメッセージを送信してもよい。このようにすることで、上述した実施の形態にかかるSTAは、他のSTAと異なる専用PSKとすることが可能となる。すなわち、AP30と上述した実施の形態にかかるSTAとは、異なるPSKから生成されたPTKを用いて暗号化通信を行うことが可能となる。

(付記1)

通信端末との認証に用いる第1の認証情報が、複数の通信端末間で共通に設定される第1の鍵に基づいて生成されているか、前記通信端末に対して新たな鍵の発行要求を示す発行要求情報に基づいて生成されているかを判定する判定部と、

前記第1の認証情報が前記発行要求情報に基づいて生成されていると前記判定部が判定した場合、前記第1の鍵と異なる第2の鍵を生成する鍵生成部と、

前記生成した第2の鍵を前記通信端末に送信する通信部と、

前記通信端末に前記第2の鍵を送信した場合、前記第2の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行い、前記第1の認証情報が前記第1の鍵に基づいて生成されていると前記判定部が判定した場合、前記第1の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行う通信制御部と、

を備える通信装置。

(付記2)

前記鍵生成部は、乱数を発生させることにより前記第2の鍵を生成する、

付記1に記載の通信装置。

(付記3)

前記通信端末の識別情報と前記通信端末に設定された鍵とを関連付けて登録する管理テーブルを記憶する記憶部をさらに備え、

前記判定部は、前記管理テーブルに前記通信端末の識別情報が登録されていない場合、前記第1の認証情報が前記発行要求情報に基づいて生成されているかを判定し、

前記鍵生成部は、前記第2の鍵を生成した場合、前記通信端末の識別情報と前記第2の鍵とを関連付けて登録し、

前記通信制御部は、前記管理テーブルに前記通信端末の識別情報が登録されている場合、前記通信端末の識別情報に関連付けて登録された鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行う、

付記1または2に記載の通信装置。

(付記4)

前記判定部は、前記第1の認証情報と異なる第2の認証情報および前記発行要求情報を用いて生成した暗号化鍵と、前記第1の認証情報との比較結果に基づいて、前記第1の認証情報が前記発行要求情報に基づいて生成されているかを判定する、

付記1〜3のいずれか1項に記載の通信装置。

(付記5)

前記第2の認証情報は、ANonce、SNonce、前記通信端末のMACアドレスおよび前記通信装置のMACアドレスを含む、

付記4に記載の通信装置。

(付記6)

前記通信部は、前記第2の鍵を公開鍵方式またはWPS(Wi-Fi Protected Setup)を用いて暗号化して送信する、

付記1〜5のいずれか1項に記載の通信装置。

(付記7)

前記鍵生成部は、8〜63文字のASCII文字または64桁の16進数により構成される前記第2の鍵を生成する、

付記1〜6のいずれか1項に記載の通信装置。

(付記8)

前記通信端末との認証方式は、PSK(Pre-Shared Key)方式であって、前記第1の鍵および前記第2の鍵はPSKであり、前記暗号化鍵はPTK(Pairwise Transient Key)である、

付記1〜7のいずれか1項に記載の通信装置。

(付記9)

通信装置に対して新たな鍵の発行要求を示す発行要求情報を記憶する記憶部と、

前記発行要求情報に基づいて生成した第1の認証情報を通信装置に送信し、前記通信装置から複数の通信端末間で共通に設定される第1の鍵と異なる第2の鍵を受信する通信部と、

前記受信した第2の鍵を用いて生成した暗号化鍵を使用して前記通信装置と暗号化通信を行う通信制御部と、

を備える通信端末。

(付記10)

前記通信制御部は、前記第2の鍵を前記通信装置から受信した場合、前記記憶部に前記受信した第2の鍵を記憶する、

付記9に記載の通信端末。

(付記11)

通信端末と、通信装置とを備える通信システムであって、

前記通信装置は、

前記通信端末との認証に用いる第1の認証情報が、複数の通信端末間で共通に設定される第1の鍵に基づいて生成されているか、前記通信端末に対して新たな鍵の発行要求を示す発行要求情報に基づいて生成されているかを判定する判定部と、

前記第1の認証情報が前記発行要求情報に基づいて生成されていると前記判定部が判定した場合、前記第1の鍵と異なる第2の鍵を生成する鍵生成部と、

前記生成した第2の鍵を前記通信端末に送信する第1の通信部と、

前記通信端末に前記第2の鍵を送信した場合、前記第2の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行い、前記第1の認証情報が前記第1の鍵に基づいて生成されていると前記判定部が判定した場合、前記第1の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行う第1の通信制御部と、を備え、

前記通信端末は、

前記発行要求情報を記憶する記憶部と、

前記発行要求情報に基づいて生成した第1の認証情報を通信装置に送信し、前記通信装置から前記第2の鍵を受信する第2の通信部と、

前記受信した第2の鍵を用いて生成した暗号化鍵を使用して前記通信装置と暗号化通信を行う第2の通信制御部と、

を備える、通信システム。

(付記12)

通信端末との認証に用いる第1の認証情報が、複数の通信端末間で共通に設定される第1の鍵に基づいて生成されているか、前記通信端末に対して新たな鍵の発行要求を示す発行要求情報に基づいて生成されているかを判定し、

前記第1の認証情報が前記発行要求情報に基づいて生成されていると判定した場合、前記第1の鍵と異なる第2の鍵を生成し、

前記生成した第2の鍵を前記通信端末に送信し、

前記通信端末に前記第2の鍵を送信した場合、前記第2の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行い、前記第1の認証情報が前記第1の鍵に基づいて生成されていると判定された場合、前記第1の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行う、

通信装置における通信制御方法。

(付記13)

通信端末と通信装置とを含む通信システムにおける通信制御方法であって、

前記通信装置は、前記通信端末との認証に用いる第1の認証情報が、複数の通信端末間で共通に設定される第1の鍵に基づいて生成されているか、前記通信端末に対して新たな鍵の発行要求を示す発行要求情報に基づいて生成されているかを判定し、

前記第1の認証情報が前記発行要求情報に基づいて生成されていると判定した場合、前記第1の鍵と異なる第2の鍵を生成し、

前記生成した第2の鍵を前記通信端末と前記通信装置との間で送受信し、

前記通信端末と前記通信装置との間で前記第2の鍵を送受信した場合、前記第2の鍵を用いて生成した暗号化鍵を使用して前記通信端末と前記通信装置との間で暗号化通信を行い、前記第1の認証情報が前記第1の鍵に基づいて生成されていると判定した場合、前記第1の鍵を用いて生成した暗号化鍵を使用して前記通信端末と前記通信装置との間で暗号化通信を行う、

通信制御方法。

(付記14)

通信端末との認証に用いる第1の認証情報が、複数の通信端末間で共通に設定される第1の鍵に基づいて生成されているか、前記通信端末に対して新たな鍵の発行要求を示す発行要求情報に基づいて生成されているかを判定し、

前記第1の認証情報が前記発行要求情報に基づいて生成されていると判定された場合、前記第1の鍵と異なる第2の鍵を生成し、

前記生成した第2の鍵を前記通信端末に送信し、

前記通信端末に前記第2の鍵を送信した場合、前記第2の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行い、前記第1の認証情報が前記第1の鍵に基づいて生成されていると判定された場合、前記第1の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行う、

処理を通信装置に実行させる通信制御プログラム。

10 通信装置

20 通信端末

11、32 判定部

12、33 鍵生成部

13、34、52 通信部

14、35、53 通信制御部

30 AP

31、51 記憶部

41〜46 STA

54 表示部

55 操作部

Claims (10)

- 通信端末との認証に用いる第1の認証情報が、複数の通信端末間で共通に設定される第1の鍵に基づいて生成されているか、前記通信端末に対して新たな鍵の発行要求を示す発行要求情報に基づいて生成されているかを判定する判定部と、

前記第1の認証情報が前記発行要求情報に基づいて生成されていると前記判定部が判定した場合、前記第1の鍵と異なる第2の鍵を生成する鍵生成部と、

前記生成した第2の鍵を前記通信端末に送信する通信部と、

前記通信端末に前記第2の鍵を送信した場合、前記第2の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行い、前記第1の認証情報が前記第1の鍵に基づいて生成されていると前記判定部が判定した場合、前記第1の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行う通信制御部と、

を備える通信装置。 - 前記鍵生成部は、乱数を発生させることにより前記第2の鍵を生成する、

請求項1に記載の通信装置。 - 前記通信端末の識別情報と前記通信端末に設定された鍵とを関連付けて登録する管理テーブルを記憶する記憶部をさらに備え、

前記判定部は、前記管理テーブルに前記通信端末の識別情報が登録されていない場合、前記第1の認証情報が前記発行要求情報に基づいて生成されているかを判定し、

前記鍵生成部は、前記第2の鍵を生成した場合、前記通信端末の識別情報と前記第2の鍵とを関連付けて登録し、

前記通信制御部は、前記管理テーブルに前記通信端末の識別情報が登録されている場合、前記通信端末の識別情報に関連付けて登録された鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行う、

請求項1または2に記載の通信装置。 - 前記判定部は、前記第1の認証情報と異なる第2の認証情報および前記発行要求情報を用いて生成した暗号化鍵と、前記第1の認証情報との比較結果に基づいて、前記第1の認証情報が前記発行要求情報に基づいて生成されているかを判定する、

請求項1〜3のいずれか1項に記載の通信装置。 - 前記通信部は、前記第2の鍵を公開鍵方式またはWPS(Wi-Fi Protected Setup)を用いて暗号化して送信する、

請求項1〜4のいずれか1項に記載の通信装置。 - 前記鍵生成部は、8〜63文字のASCII文字または64桁の16進数により構成される前記第2の鍵を生成する、

請求項1〜5のいずれか1項に記載の通信装置。 - 通信装置に対して新たな鍵の発行要求を示す発行要求情報を記憶する記憶部と、

前記発行要求情報に基づいて生成した第1の認証情報を通信装置に送信し、複数の通信端末間で共通に設定される第1の鍵と異なる第2の鍵を前記通信装置から受信する通信部と、

前記受信した第2の鍵を用いて生成した暗号化鍵を使用して前記通信装置と暗号化通信を行う通信制御部と、

を備える通信端末。 - 通信端末と、通信装置とを備える通信システムであって、

前記通信装置は、

前記通信端末との認証に用いる第1の認証情報が、複数の通信端末間で共通に設定される第1の鍵に基づいて生成されているか、前記通信端末に対して新たな鍵の発行要求を示す発行要求情報に基づいて生成されているかを判定する判定部と、

前記第1の認証情報が前記発行要求情報に基づいて生成されていると前記判定部が判定した場合、前記第1の鍵と異なる第2の鍵を生成する鍵生成部と、

前記生成した第2の鍵を前記通信端末に送信する第1の通信部と、

前記通信端末に前記第2の鍵を送信した場合、前記第2の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行い、前記第1の認証情報が前記第1の鍵に基づいて生成されていると前記判定部が判定した場合、前記第1の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行う第1の通信制御部と、を備え、

前記通信端末は、

前記発行要求情報を記憶する記憶部と、

前記発行要求情報に基づいて生成した第1の認証情報を通信装置に送信し、前記通信装置から前記第2の鍵を受信する第2の通信部と、

前記受信した第2の鍵を用いて生成した暗号化鍵を使用して前記通信装置と暗号化通信を行う第2の通信制御部と、

を備える、通信システム。 - 通信端末との認証に用いる第1の認証情報が、複数の通信端末間で共通に設定される第1の鍵に基づいて生成されているか、前記通信端末に対して新たな鍵の発行要求を示す発行要求情報に基づいて生成されているかを判定し、

前記第1の認証情報が前記発行要求情報に基づいて生成されていると判定した場合、前記第1の鍵と異なる第2の鍵を生成し、

前記生成した第2の鍵を前記通信端末に送信し、

前記通信端末に前記第2の鍵を送信した場合、前記第2の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行い、前記第1の認証情報が前記第1の鍵に基づいて生成されていると判定された場合、前記第1の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行う、

通信装置における通信制御方法。 - 通信端末との認証に用いる第1の認証情報が、複数の通信端末間で共通に設定される第1の鍵に基づいて生成されているか、前記通信端末に対して新たな鍵の発行要求を示す発行要求情報に基づいて生成されているかを判定し、

前記第1の認証情報が前記発行要求情報に基づいて生成されていると判定された場合、前記第1の鍵と異なる第2の鍵を生成し、

前記生成した第2の鍵を前記通信端末に送信し、

前記通信端末に前記第2の鍵を送信した場合、前記第2の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行い、前記第1の認証情報が前記第1の鍵に基づいて生成されていると判定された場合、前記第1の鍵を用いて生成した暗号化鍵を使用して前記通信端末と暗号化通信を行う、

処理を通信装置に実行させる通信制御プログラム。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2017154835A JP6621146B2 (ja) | 2017-08-09 | 2017-08-09 | 通信装置、通信端末、通信システム、通信制御方法および通信制御プログラム |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2017154835A JP6621146B2 (ja) | 2017-08-09 | 2017-08-09 | 通信装置、通信端末、通信システム、通信制御方法および通信制御プログラム |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2019033458A JP2019033458A (ja) | 2019-02-28 |

| JP6621146B2 true JP6621146B2 (ja) | 2019-12-18 |

Family

ID=65523766

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2017154835A Active JP6621146B2 (ja) | 2017-08-09 | 2017-08-09 | 通信装置、通信端末、通信システム、通信制御方法および通信制御プログラム |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP6621146B2 (ja) |

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2022155145A1 (en) * | 2021-01-12 | 2022-07-21 | Cisco Technology, Inc. | Multicast containment in a multiple pre-shared key (psk) wireless local area network (wlan) |

Families Citing this family (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN113316141B (zh) * | 2021-05-21 | 2022-11-18 | 中国联合网络通信集团有限公司 | 无线网络接入方法、共享服务器及无线接入点 |

Family Cites Families (7)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP3965126B2 (ja) * | 2002-03-20 | 2007-08-29 | 松下電器産業株式会社 | コンテンツを再生する再生装置 |

| US7275157B2 (en) * | 2003-05-27 | 2007-09-25 | Cisco Technology, Inc. | Facilitating 802.11 roaming by pre-establishing session keys |

| JP2007110487A (ja) * | 2005-10-14 | 2007-04-26 | Oki Electric Ind Co Ltd | Lanシステムおよびその通信方法 |

| JP4550759B2 (ja) * | 2006-03-27 | 2010-09-22 | 株式会社日立製作所 | 通信システム及び通信装置 |

| JP5204553B2 (ja) * | 2007-06-28 | 2013-06-05 | パナソニック株式会社 | グループ従属端末、グループ管理端末、サーバ、鍵更新システム及びその鍵更新方法 |

| US8898474B2 (en) * | 2008-11-04 | 2014-11-25 | Microsoft Corporation | Support of multiple pre-shared keys in access point |

| JP5987552B2 (ja) * | 2012-08-21 | 2016-09-07 | 株式会社リコー | 無線通信装置、プログラムおよび方法 |

-

2017

- 2017-08-09 JP JP2017154835A patent/JP6621146B2/ja active Active

Cited By (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| WO2022155145A1 (en) * | 2021-01-12 | 2022-07-21 | Cisco Technology, Inc. | Multicast containment in a multiple pre-shared key (psk) wireless local area network (wlan) |

Also Published As

| Publication number | Publication date |

|---|---|

| JP2019033458A (ja) | 2019-02-28 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US11178125B2 (en) | Wireless network connection method, wireless access point, server, and system | |

| JP6592578B2 (ja) | 基地局を自己構成する方法および装置 | |

| US10638321B2 (en) | Wireless network connection method and apparatus, and storage medium | |

| KR101248906B1 (ko) | 무선 랜에서의 키 교환 방법 | |

| US9392453B2 (en) | Authentication | |

| JP6727292B2 (ja) | セキュリティ認証方法、構成方法、および関連デバイス | |

| EP3065334A1 (en) | Key configuration method, system and apparatus | |

| WO2017201809A1 (zh) | 终端通信方法及系统 | |

| CN108880813B (zh) | 一种附着流程的实现方法及装置 | |

| US20150065088A1 (en) | Method and system for securely accessing portable hotspot for intelligent mobile phones | |

| US20100293378A1 (en) | Method, device and system of id based wireless multi-hop network authentication access | |

| US20230344626A1 (en) | Network connection management method and apparatus, readable medium, program product, and electronic device | |

| JP2011139457A (ja) | 無線通信装置とサーバとの間でデータを安全にトランザクション処理する方法及びシステム | |

| JP2018523950A (ja) | 直接通信キーの確立のための方法および装置 | |

| WO2022111187A1 (zh) | 终端认证方法、装置、计算机设备及存储介质 | |

| CN102209359A (zh) | 通信中继用装置及方法 | |

| JP4550759B2 (ja) | 通信システム及び通信装置 | |

| JP6621146B2 (ja) | 通信装置、通信端末、通信システム、通信制御方法および通信制御プログラム | |

| WO2013152740A1 (zh) | 用户设备的认证方法、装置及系统 | |

| WO2011127732A1 (zh) | 下一代网络中多接入认证方法及系统 | |

| KR100667186B1 (ko) | 무선 이동 단말의 인증 시스템 구현 장치 및 방법 | |

| US20120106734A1 (en) | Safe handover method and system | |

| WO2021134344A1 (zh) | 一种控制通信接入的方法、ap及通信设备 | |

| KR101431010B1 (ko) | 하드웨어 인증 모듈을 이용한 액세스 포인트 인증 장치 및 방법 | |

| KR20130046781A (ko) | 무선 네트워크 접속 인증 방법 및 그 시스템 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20181206 |

|

| TRDD | Decision of grant or rejection written | ||

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20191016 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20191023 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20191114 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 6621146 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |