JP6574675B2 - 情報配信システム、情報配信装置、情報配信方法、およびプログラム - Google Patents

情報配信システム、情報配信装置、情報配信方法、およびプログラム Download PDFInfo

- Publication number

- JP6574675B2 JP6574675B2 JP2015207066A JP2015207066A JP6574675B2 JP 6574675 B2 JP6574675 B2 JP 6574675B2 JP 2015207066 A JP2015207066 A JP 2015207066A JP 2015207066 A JP2015207066 A JP 2015207066A JP 6574675 B2 JP6574675 B2 JP 6574675B2

- Authority

- JP

- Japan

- Prior art keywords

- token

- encryption

- information

- authentication

- encryption key

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Landscapes

- Information Transfer Between Computers (AREA)

Description

例えば、特許文献1に記載のシステムは、コンテンツ配信における制御および対話のためにショートメッセージサービス(SMS;Short Message Service)やマルチメディアメッセージサービス(MMS;Multimedia Message Service)を用いる。

また、その他のプッシュ配信サービスとして、GCM(Google Cloud Messaging)や、APNS(Apple Push Notification Service)が知られている。これらのシステムを利用することによって、情報端末からの配信要求がなくても、情報端末に対する配信条件が成立した場合に、サーバから当該情報端末へプッシュ配信がなされるため、サーバから情報端末への情報伝達が効率化される。プッシュ通知の際に、ある一部の情報のみを情報端末へ送信し、受信した情報端末が、全ての情報をサーバから取得する技術も知られている。

また、情報端末がプッシュ配信を受信して全ての情報をサーバから取得する場合に、サーバは、取得に来た情報端末が正規の情報端末であるか否かを確認することが出来ないという課題がある。

また、従来のプッシュ配信サービスにおいては、一度に送信することができるデータ量が制限(例えば、4キロバイト以内に制限)されていることがあり、データ量が多いコンテンツを送信できないことがあるという課題がある。

(3)また、本発明の一態様としては、前記第1の装置が前記情報をプッシュ配信することにより前記第2の装置を遠隔操作する遠隔操作システムである(1)または(2)に記載の情報配信システムである。

以下、本発明に係る実施形態について、図面を参照しながら説明する。

図1は、本実施形態に係る情報配信システム1の構成を示すブロック図である。

情報配信システム1は、情報配信装置10と、端末装置20と、プッシュ配信サーバ30と、を含んで構成される。

なお、以下の説明において、プッシュ配信とは、情報配信装置10から特定の端末装置20へサービスが送信されることをいう。

端末装置20とプッシュ配信サーバ30とは、通信ネットワークによって接続される。

なお、プッシュ配信サーバ30によって提供されるプッシュ配信サービスの一例としてとして、GCM(Google Cloud Messaging)や、APNS(Apple Push Notifications)がある。

次に、本実施形態に係る情報配信装置10の機能構成について説明する。

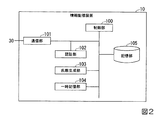

図2は、本実施形態に係る情報配信システム1における情報配信装置10の機能構成を示すブロック図である。

情報配信装置10は、制御部100と、通信部101と、認証部102と、乱数生成部103と、一時記憶部104と、記憶部105と、を含んで構成される。

一時記憶部104は、生成した暗号鍵などを一時的に記憶する。一時記憶部104は記憶媒体、例えば、RAM(Random Access read/write Memory;読み書き可能なメモリ)を含んで構成される。

記憶部105は、生成した暗号鍵などを記憶する。記憶部105は記憶媒体、例えば、ハードディスクドライブ(HDD;Hard Disk Drive)を含んで構成される。

次に、本実施形態に係る端末装置20の機能構成について説明する。

図3は、本実施形態に係る情報配信システム1における端末装置20の機能構成を示すブロック図である。

端末装置20は、制御部200と、通信部201と、乱数生成部203と、一時記憶部204と、記憶部205と、を含んで構成される。

通信部201(第2の通信部)は、プッシュ配信サーバ30と通信接続するための通信インターフェースである。

乱数生成部203は、各種の暗号鍵を生成するための乱数を生成する。

記憶部205は、生成した暗号鍵などを記憶する。記憶部205は記憶媒体、例えば、HDDを含んで構成される。

まず、本実施形態に係る情報配信システム1の初期設定時(アクティベーション時)の動作について説明する。

図4は、本実施形態に係る情報配信システム1の初期設定時の動作を示すシーケンス図である。

情報配信システム1の初期設定時において、まず、情報配信装置10の制御部100は、乱数生成部103によって生成される乱数に基づくトークン鍵(第2の暗号鍵)と、乱数生成部103によって生成される乱数に基づくメッセージ鍵(第1の暗号鍵)と、を生成する(図4、S001)。なお、トークン鍵およびメッセージ鍵とは、いずれもデータを暗号化したり、暗号化されたデータを復号したりする際に用いられる暗号鍵である。

制御部100は、生成したトークン鍵およびメッセージ鍵を、一時記憶部104に記憶させる(図4、S002)。

端末装置20の制御部200は、通信部201が受信したトークン鍵およびメッセージ鍵を示すデータを、一時記憶部204に記憶させる(図4、S004)。

以上の処理により、同一のトークン鍵および同一のメッセージ鍵が、情報配信装置10と端末装置20のそれぞれに記憶される。

図5は、本実施形態に係る情報配信システム1のプッシュ配信時の認証動作を示すシーケンス図である。

情報配信装置10がプッシュ配信サーバ30を介して端末装置20へプッシュ配信を行う(サービスを提供する)際には、まず情報配信装置10と端末装置20の間で相互に認証処理が行われる。認証処理は、以下のように行われる。

制御部100は、生成したnonce(トークン)を、一時記憶部104に記憶されたメッセージ鍵によって暗号化し、暗号化されたnonce(第1の暗号化トークン)を生成する(図5、S101)。

制御部100は、nonceを示すデータと、プッシュ配信するサービスを示すデータとを対応付けて、一時記憶部104に格納されたサービス管理テーブルに記憶させる(図5、S102)。

図6は、本実施形態に係る情報配信システム1におけるサービス管理テーブルの構成を示す概略図である。

図示するように、サービス管理テーブルは、「nonce」および「サービス」の2つの項目の列を含む二次元の表形式のデータである。「nonce」の項目の値には、nonceの値が格納される。また、「サービス」の項目の値には、プッシュ配信されるサービスの内容を示すデータが格納される。

なお、「リモートワイプ」とは、プッシュ配信による遠隔操作によって端末装置20に記憶されたデータを消去することにより、例えば、盗難された端末装置20に記憶されたデータを第三者によって参照されることがないようにするためのサービスである。

制御部100は、暗号化したnonceを示すデータを、通信部101およびプッシュ配信サーバ30を介して、端末装置20の通信部201へ送信する(図5、S103)。

端末装置20の制御部200は、暗号化されたnonceを示すデータを、通信部201によって受信する。制御部200は、受信したnonceを示すデータを、一時記憶部204に記憶されたメッセージ鍵によって復号する。

図7は、本実施形態に係る情報配信システム1における暗号化処理および復号処理の一例を示す概略図である。

まず、情報配信装置10の制御部100は、乱数生成部103によって生成される乱数に基づく初期化ベクトルであるIV1を生成する。

図示するように、情報配信装置10(制御部100)は、メッセージ鍵と、IV1とを用いて、nonceを暗号化する。そして情報配信装置10は、暗号化されたnonceであるnonce1と、IV1とをプッシュ配信サーバ30を介して端末装置20へ送信する。

端末装置20の制御部200は、上記において復号したnonceを、一時記憶部204に記憶されたトークン鍵を用いて暗号化し、暗号化されたnonce(第2の暗号化トークン)を生成する(図5、S104)。

すなわち、制御部200は、情報配信装置10からプッシュ配信サーバ30および通信部201を介して受信した暗号化されたnonceをメッセージ鍵によって復号し、次に、制御部200は、復号したnonceをトークン鍵によって再び暗号化する。

制御部200は、暗号化したnonceを、通信部201およびプッシュ配信サーバ30を介して情報配信装置10の通信部101へ送信する(図5、S105)。

図8は、本実施形態に係る情報配信システム1における暗号化処理および復号処理の一例を示す概略図である。

まず、端末装置20の制御部200は、乱数生成部203によって生成される乱数に基づく初期化ベクトルであるIV2を生成する。

図示するように、端末装置20(制御部200)は、トークン鍵と、IV2とを用いて、nonceを暗号化する。そして端末装置20は、暗号化したnonceであるnonce2と、IV2とをプッシュ配信サーバ30を介して情報配信装置10へ送信する。

情報配信装置10の認証部102は、復号したnonceの値と、一時記憶部104に記憶されたnonceの値とが一致しているか否かの照合を行う。認証部102は、復号したnonceの値と一時記憶部104に記憶されたnonceの値とが同一であった場合、情報配信装置10と端末装置20の間の認証が成功したものと判定する。

制御部100は、通信部101およびプッシュ配信サーバ30を介して、端末装置20の通信部201へ、一時記憶部104から取得したサービスを示すデータをプッシュ配信する(図5、S108)。

また、制御部200は、サービスを正常に受信したことを示す応答メッセージを生成する(図5、S109)。制御部200は、通信部201およびプッシュ配信サーバ30を介して、情報配信装置10の通信部101へ、当該応答メッセージを示すデータを送信する(図5、S110)。

情報配信装置10の認証部102は、通信部101が受信したデータを、一時記憶部104に格納されたトークン鍵を用いて復号する(図5、S111)。

図9は、本実施形態に係る情報配信システム1における端末装置20から情報配信装置10へ送信される応答メッセージの送受信処理の一例を示す概略図である。

図示するように、本実施形態においては、IV3は、上記において情報配信装置10からプッシュ配信サーバ30を介して端末装置20へ送信されたnonce1の一部分のデータ(断片)である。IV3は、例えば、nonce1を構成するビット列の後半半分のビット列である。

端末装置20(制御部200)は、トークン鍵と、IV3とを用いて、nonceを暗号化し、暗号化されたnonce(第3の暗号化トークン)を生成する。そして端末装置20は、暗号化されたnonceであるnonce3を、プッシュ配信サーバ30を介して情報配信装置10へ送信する。

情報配信装置10の認証部102は、復号したnonceの値を得ることにより、応答メッセージを受信したものと判定する。すなわち、認証部102は、サービスを示すデータが正常に端末装置20によって受信されたものと判定する。

認証部102は、サービスを示すデータが正常に端末装置20によって受信されたものと判定した場合、応答メッセージを示すデータを制御部100へ出力する。

また、制御部100は、応答メッセージを取得した場合、当該応答メッセージに対応するプッシュ配信に用いられたnonceを示すデータおよびサービスを示すデータを、一時記憶部104から削除する。

また、本実施形態に係る情報配信システム1では、情報配信装置10から送信されたプッシュ配信が端末装置20において正常に受信されたか否かを、応答メッセージを復号できるか否かに基づいて、情報配信装置10側で判定をすることができる。

また、本実施形態に係る情報配信システム1では、一度に送信することができるデータ量に制限されることがなく、データ量が多いコンテンツも送信することができる。

以上により、本実施形態に係る情報配信システム1は、安全かつ確実にデータの送受信をすることができる。

Claims (6)

- 情報を配信する第1の装置と前記情報を受信する第2の装置とを有する情報配信システムであって、

前記第1の装置は、

前記第2の装置を認証するために用いられる認証用トークンと前記情報とを対応付けて記憶する記憶部と、

第1の暗号鍵を用いて前記認証用トークンが暗号化された第1の暗号化トークンを前記第2の装置へ送信する第1の通信部と、

前記第2の装置から送信された第2の暗号化トークンと前記記憶部に記憶された前記認証用トークンとに基づいて前記第2の装置を認証し、

前記第2の装置が認証された場合、前記第1の通信部に前記認証用トークンに対応付けられた前記情報を第2の装置へ配信させる認証部と、

を備え、

前記第2の装置は、

前記第1の通信部から送信された前記第1の暗号化トークンを前記第1の暗号鍵で復号し、前記第1の暗号鍵で復号した第1の復号トークンを第2の暗号鍵で再び暗号化する制御部と、

前記第2の暗号鍵で暗号化された前記第2の暗号化トークンを前記第1の装置へ送信する第2の通信部と、を備え、

前記第2の通信部が前記第1の通信部によって配信された前記情報を受信した場合、前記第2の通信部は、前記第2の暗号鍵と前記第1の暗号化トークンの一部分に基づいて前記第1の復号トークンが暗号化された第3の暗号化トークンを前記第1の通信部へ送信し、

前記第1の通信部が前記第3の暗号化トークンを受信した場合、前記認証部は、前記第3の暗号化トークンを前記第2の暗号鍵と前記第1の暗号化トークンの一部分に基づいて復号して得られる第2の復号トークンが前記記憶部に記憶された前記認証用トークンである場合、正常に前記第2の装置が前記情報を受信したものと判定する

ことを特徴とする情報配信システム。 - 前記第1の通信部は、

前記情報をプッシュ配信するイベントが発生すると、最初に、前記第1の暗号鍵を用いて前記認証用トークンが暗号化された前記第1の暗号化トークンを前記第2の装置へ送信する

ことを特徴とする請求項1に記載の情報配信システム。 - 前記第1の装置が前記情報をプッシュ配信することにより前記第2の装置を遠隔操作する遠隔操作システムである請求項1または2に記載の情報配信システム。

- 情報を配信する情報配信装置と前記情報を受信する受信装置とを有する情報配信システムにおける前記情報配信装置であって、

前記受信装置を認証するために用いられる認証用トークンと前記情報とを対応付けて記憶する記憶部と、

第1の暗号鍵を用いて前記認証用トークンが暗号化された第1の暗号化トークンを前記受信装置へ送信する通信部と、

前記受信装置が送信する第2の暗号化トークンであって前記通信部から送信された前記第1の暗号化トークンを前記受信装置が前記第1の暗号鍵で復号し、前記第1の暗号鍵で復号した第1の復号トークンを前記受信装置が第2の暗号鍵で再び暗号化した第2の暗号化トークンと前記記憶部に記憶された前記認証用トークンとに基づいて、前記受信装置を認証し、

前記受信装置が認証された場合、前記通信部に前記認証用トークンに対応付けられた前記情報を前記受信装置へ配信させる認証部と、を備え、

前記受信装置が前記通信部によって配信された前記情報を受信した場合に、前記受信装置が送信する第3の暗号化トークンであって前記第2の暗号鍵と前記第1の暗号化トークンの一部分に基づいて前記受信装置により前記第1の復号トークンが暗号化された第3の暗号化トークンを前記通信部が受信した場合、前記認証部は、前記第3の暗号化トークンを前記第2の暗号鍵と前記第1の暗号化トークンの一部分に基づいて復号して得られる第2の復号トークンが前記記憶部に記憶された前記認証用トークンである場合、正常に前記受信装置が前記情報を受信したものと判定する

ことを特徴とする情報配信装置。 - 情報を配信するコンピュータである第1の装置と前記情報を受信するコンピュータである第2の装置とを有する情報配信システムにおける情報配信方法であって、

前記第1の装置において、

記憶部が、前記第2の装置を認証するために用いられる認証用トークンと前記情報とを対応付けて記憶する記憶ステップと、

第1の通信部が、第1の暗号鍵を用いて前記認証用トークンが暗号化された第1の暗号化トークンを前記第2の装置へ送信する第1の通信ステップと、

認証部が、前記第2の装置から送信された第2の暗号化トークンを第2の暗号鍵を用いて復号し、前記第2の暗号鍵を用いて復号されたトークンと前記記憶部に記憶された前記認証用トークンとが一致するか否かに基づいて前記第2の装置を認証し、

前記第2の装置が認証された場合、前記第1の通信部に前記認証用トークンに対応付けられた前記情報を前記第2の装置へ配信させる認証ステップと、

を有し、

前記第2の装置において、

制御部が、前記第1の通信部から送信された前記第1の暗号化トークンを前記第1の暗号鍵で復号し、前記第1の暗号鍵で復号した第1の復号トークンを前記第2の暗号鍵で再び暗号化する制御ステップと、

第2の通信部が、前記第2の暗号鍵で暗号化された前記第2の暗号化トークンを前記第1の装置へ送信する第2の通信ステップと、

前記第2の通信部が前記認証ステップによって配信された前記情報を受信した場合、前記第2の通信部が前記第2の暗号鍵と前記第1の暗号化トークンの一部分に基づいて前記第1の復号トークンが暗号化された第3の暗号化トークンを前記第1の装置へ送信するステップと、

を有し、

前記第1の装置において、

前記第1の通信部が前記第3の暗号化トークンを受信した場合、前記認証部が前記第3の暗号化トークンを前記第2の暗号鍵と前記第1の暗号化トークンの一部分に基づいて復号して得られる第2の復号トークンが前記記憶ステップにおいて記憶された前記認証用トークンである場合、正常に前記第2の装置が前記情報を受信したものと判定するステップ、

を有する、

ことを特徴とする情報配信方法。 - 情報を配信するコンピュータである第1の装置に、

情報を受信するコンピュータである第2の装置を認証するために用いられる認証用トークンと前記情報とを対応付けて記憶する記憶ステップと、

第1の暗号鍵を用いて前記認証用トークンが暗号化された第1の暗号化トークンを前記第2の装置へ送信する第1の通信ステップと、

前記第2の装置から送信された第2の暗号化トークンと前記記憶ステップにおいて記憶された前記認証用トークンとに基づいて前記第2の装置を認証し、

前記第2の装置が認証された場合、前記認証用トークンに対応付けられた前記情報を第2の装置に配信する認証ステップと、

を実行させ、

前記第2の装置に、

前記第1の通信ステップにおいて送信された前記第1の暗号化トークンを前記第1の暗号鍵で復号し、前記第1の暗号鍵で復号した第1の復号トークンを第2の暗号鍵で再び暗号化する制御ステップと、

前記第2の暗号鍵で暗号化された前記第2の暗号化トークンを前記第1の装置へ送信する第2の通信ステップと、

前記認証ステップによって配信された前記情報を受信した場合、前記第2の暗号鍵と前記第1の暗号化トークンの一部分に基づいて前記第1の復号トークンが暗号化された第3の暗号化トークンを前記第1の装置へ送信するステップと、

を実行させ、

前記第1の装置に、

前記第3の暗号化トークンを受信した場合、前記第3の暗号化トークンを前記第2の暗号鍵と前記第1の暗号化トークンの一部分に基づいて復号して得られる第2の復号トークンが前記記憶ステップにおいて記憶された前記認証用トークンである場合、正常に前記第2の装置が前記情報を受信したものと判定するステップ

を実行させるためのプログラム。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2015207066A JP6574675B2 (ja) | 2015-10-21 | 2015-10-21 | 情報配信システム、情報配信装置、情報配信方法、およびプログラム |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2015207066A JP6574675B2 (ja) | 2015-10-21 | 2015-10-21 | 情報配信システム、情報配信装置、情報配信方法、およびプログラム |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2017079421A JP2017079421A (ja) | 2017-04-27 |

| JP6574675B2 true JP6574675B2 (ja) | 2019-09-11 |

Family

ID=58667143

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2015207066A Active JP6574675B2 (ja) | 2015-10-21 | 2015-10-21 | 情報配信システム、情報配信装置、情報配信方法、およびプログラム |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP6574675B2 (ja) |

Families Citing this family (1)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JP6392439B1 (ja) | 2017-12-15 | 2018-09-19 | グリー株式会社 | プログラム、端末装置、及び情報処理システム |

-

2015

- 2015-10-21 JP JP2015207066A patent/JP6574675B2/ja active Active

Also Published As

| Publication number | Publication date |

|---|---|

| JP2017079421A (ja) | 2017-04-27 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US10439811B2 (en) | Method for securing a private key on a mobile device | |

| JP6517359B2 (ja) | アカウント復元プロトコル | |

| KR101508360B1 (ko) | 데이터 전송 장치 및 방법, 그리고 그 방법을 컴퓨터에서 실행시키기 위한 프로그램을 기록한 기록매체 | |

| EP3324572B1 (en) | Information transmission method and mobile device | |

| CN108111497B (zh) | 摄像机与服务器相互认证方法和装置 | |

| US11544365B2 (en) | Authentication system using a visual representation of an authentication challenge | |

| US20180091487A1 (en) | Electronic device, server and communication system for securely transmitting information | |

| CN109981255B (zh) | 密钥池的更新方法和系统 | |

| US20070297610A1 (en) | Data protection for a mobile device | |

| CN111615105B (zh) | 信息提供、获取方法、装置及终端 | |

| TWI581599B (zh) | 金鑰生成系統、資料簽章與加密系統和方法 | |

| JP2009529832A (ja) | 発見不可能、即ち、ブラック・データを使用するセキュアなデータ通信 | |

| CN101621794A (zh) | 一种无线应用服务系统的安全认证实现方法 | |

| JP2019506789A (ja) | パスコード検証のためのフォワードセキュア型暗号技術を使用した方法、システム、及び装置。 | |

| US10686787B2 (en) | Use of personal device for convenient and secure authentication | |

| KR102567737B1 (ko) | 보안 메시지 서비스 제공 방법 및 이를 위한 장치 | |

| US9609512B2 (en) | Wireless authentication system and wireless authentication method | |

| US20220247729A1 (en) | Message transmitting system with hardware security module | |

| CN108768941A (zh) | 一种远程解锁安全设备的方法及装置 | |

| KR102625879B1 (ko) | 생체 정보를 이용한 키를 발생하는 암호 시스템의 방법 | |

| JP6501701B2 (ja) | システム、端末装置、制御方法、およびプログラム | |

| JP6574675B2 (ja) | 情報配信システム、情報配信装置、情報配信方法、およびプログラム | |

| Sinnhofer et al. | Patterns to establish a secure communication channel | |

| TWI588782B (zh) | 保全方法、保全閘與伺服器 | |

| KR102171377B1 (ko) | 로그인 제어 방법 |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20180814 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20190327 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20190507 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20190704 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20190723 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20190819 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 6574675 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| S533 | Written request for registration of change of name |

Free format text: JAPANESE INTERMEDIATE CODE: R313533 |

|

| R350 | Written notification of registration of transfer |

Free format text: JAPANESE INTERMEDIATE CODE: R350 |