JP5376624B2 - ホスト適応シーク技術環境 - Google Patents

ホスト適応シーク技術環境 Download PDFInfo

- Publication number

- JP5376624B2 JP5376624B2 JP2008166092A JP2008166092A JP5376624B2 JP 5376624 B2 JP5376624 B2 JP 5376624B2 JP 2008166092 A JP2008166092 A JP 2008166092A JP 2008166092 A JP2008166092 A JP 2008166092A JP 5376624 B2 JP5376624 B2 JP 5376624B2

- Authority

- JP

- Japan

- Prior art keywords

- command

- latency

- load

- commands

- network

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F3/00—Input arrangements for transferring data to be processed into a form capable of being handled by the computer; Output arrangements for transferring data from processing unit to output unit, e.g. interface arrangements

- G06F3/06—Digital input from, or digital output to, record carriers, e.g. RAID, emulated record carriers or networked record carriers

- G06F3/0601—Interfaces specially adapted for storage systems

- G06F3/0628—Interfaces specially adapted for storage systems making use of a particular technique

- G06F3/0655—Vertical data movement, i.e. input-output transfer; data movement between one or more hosts and one or more storage devices

- G06F3/0659—Command handling arrangements, e.g. command buffers, queues, command scheduling

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F3/00—Input arrangements for transferring data to be processed into a form capable of being handled by the computer; Output arrangements for transferring data from processing unit to output unit, e.g. interface arrangements

- G06F3/06—Digital input from, or digital output to, record carriers, e.g. RAID, emulated record carriers or networked record carriers

- G06F3/0601—Interfaces specially adapted for storage systems

- G06F3/0602—Interfaces specially adapted for storage systems specifically adapted to achieve a particular effect

- G06F3/061—Improving I/O performance

- G06F3/0613—Improving I/O performance in relation to throughput

-

- G—PHYSICS

- G06—COMPUTING; CALCULATING OR COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F3/00—Input arrangements for transferring data to be processed into a form capable of being handled by the computer; Output arrangements for transferring data from processing unit to output unit, e.g. interface arrangements

- G06F3/06—Digital input from, or digital output to, record carriers, e.g. RAID, emulated record carriers or networked record carriers

- G06F3/0601—Interfaces specially adapted for storage systems

- G06F3/0668—Interfaces specially adapted for storage systems adopting a particular infrastructure

- G06F3/067—Distributed or networked storage systems, e.g. storage area networks [SAN], network attached storage [NAS]

Landscapes

- Engineering & Computer Science (AREA)

- Theoretical Computer Science (AREA)

- Human Computer Interaction (AREA)

- Physics & Mathematics (AREA)

- General Engineering & Computer Science (AREA)

- General Physics & Mathematics (AREA)

- Information Retrieval, Db Structures And Fs Structures Therefor (AREA)

Description

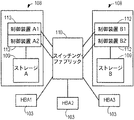

102 ホスト

103 ホスト・バス・アダプタ(HBA)

104 サーバ

106 LAN/WAN

108 インテリジェント記憶素子(ISE)

110 SAN

109 データ・ストレージ容量

112 二重化冗長制御装置

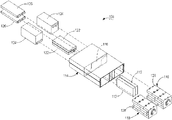

114 シェルフ

116 ミッドプレーン

118 ドライブ・アセンブリ(MDA)

122 デュアル・バッテリー

124 デュアル交流電源

126 デュアル・インタフェース・モジュール

128 データ・ストレージ

130,132 隔壁

134 回路基板

136 コネクタ

138 ラッパー

140 モータ

142 読取り/書込みヘッド

148 回路基板

150 フレックス回路

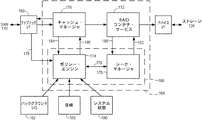

154 プロセッサ

160,162 I/F回路

164 経路制御装置

166 キャッシュ

168 ホスト適応シーク技術環境(HASTE)モジュール

Claims (20)

- データ・ストレージ・システムにおけるコントローラであって、前記コントローラは、前記コントローラへのネットワーク負荷についての該ネットワーク負荷の性質を表すデータである定性情報を連続的に収集し該収集された定性情報に従って前記負荷を動的に特徴づけ該特徴づけにより得られる前記負荷の動的特徴を策定するポリシー・エンジン論理を含むホスト適応シーク技術環境(HASTE)モジュールを含み、前記ポリシー・エンジン論理は、キャッシュされたライトバック・データを含むフラッシング・リスト内の複数の入出力(I/O)要求から選択したI/O要求を発行するシーク・マネージャを支配しているホスト適応シーク技術環境規則であるHASTE規則を定義する際に、前記負荷の前記動的特徴および予め定義した前記システムにおいて実現すべきシーク性能の目標値を示す性能目標を使用し、前記シーク・マネージャは、前記I/O要求の発行により、前記データ・ストレージ・システム内のデータ・ストレージ・デバイスへ前記リスト内のI/O要求をフラッシュする、コントローラ。

- 前記動的特徴は、該ネットワーク上のコマンドの転送速度よりも前記データ・ストレージ・システムのレイテンシの影響がより大きいレイテンシに敏感なコマンドに対する前記ネットワーク上のコマンドの転送速度の影響が前記データ・ストレージ・システムのレイテンシの影響よりも大きい速度に敏感なコマンドの比率に関するものであり、前記レイテンシは、アクセスコマンドの指示が満たされるまでに要する期間である、請求項1に記載のコントローラ。

- 前記速度に敏感なコマンドは、ライトバック・キャッシュ・コマンドであり、前記レイテンシに敏感なコマンドは、読取りコマンドおよびライトスルー・キャッシュ・コマンドのうちの少なくとも1つである、請求項2に記載のコントローラ。

- 前記動的特徴は、各コマンドと関連する帯域幅に関するものである、請求項1に記載のコントローラ。

- 前記HASTE規則は、該ネットワーク上のコマンドの転送速度よりも前記データ・ストレージ・システムのレイテンシの影響がよりレイテンシに敏感なコマンドに対する前記ネットワーク上のコマンドの転送速度の影響が前記データ・ストレージ・システムのレイテンシの影響よりも大きい速度に敏感なコマンドの比率に関して、前記負荷にコマンドの分布または配列を示すコマンド・プロファイルを選択的にマッチさせ、前記レイテンシは、アクセスコマンドの指示が満たされるまでに要する期間である、請求項1に記載のコントローラ。

- 前記HASTE規則は、前記コマンドに割り当てられた論理ユニット番号(LUN)優先度の強制的な設定に関連する、請求項2に記載のコントローラ。

- 前記HASTE規則は、前記コマンドの読取りコマンドのレイテンシの強制設定に関連する、請求項2に記載のコントローラ。

- 個別データストレージデバイスのアレイに結合されており、前記ポリシー・エンジン論理からの前記HASTE規則に個々に応じる前記アレイ内の各データ・ストレージデバイス専用のシーク・マネージャを含む、請求項1に記載のコントローラ。

- ストレージ・システムへのネットワーク負荷のコマンド・ストリームを監視し、該コマンド・ストリーム内のコマンドについての該コマンドの性質を表すデータである定性情報を収集するステップと、

前記収集された定性情報に従って前記負荷を動的に特徴づけ、該特徴づけにより得られる前記負荷の動的特徴を策定するステップと、

前記動的特徴を使用して、前記ネットワークと前記ストレージ・システム間のキャッシュされたライトバック・データの通信を含むフラッシング・リスト内の複数のI/O要求から選択したI/O要求を発行するための、前記動的特徴に関連するホスト適応シーク技術環境規則であるHASTE規則を生成するステップとを含み、前記I/O要求の発行により前記ストレージ・システム内のストレージデバイスへ前記リスト内のI/O要求がフラッシュされる、方法。 - 前記使用するステップは、前記ストレージ・システムに対する予め定義した前記システムにおいて実現すべきシーク性能の目標値を示す性能目標を考慮した規則を使用するステップを含む、請求項9に記載の方法。

- 前記監視するステップは、前記負荷を、該ネットワーク上のコマンドの転送速度よりも前記ストレージ・システムのレイテンシの影響がより大きいレイテンシに敏感なコマンドに対する前記ネットワーク上のコマンドの転送速度の影響が前記データ・ストレージ・システムのレイテンシの影響よりも大きい速度に敏感なコマンドの比率の点から特徴づけるステップを含み、前記レイテンシは、アクセスコマンドの指示が満たされるまでに要する期間である、請求項9に記載の方法。

- 前記監視するステップは、ライトバック・キャッシュ・コマンドが前記速度に敏感なコマンドであり、読取りコマンドおよびライトスルー・キャッシュ・コマンドのうちの少なくとも一方が、前記レイテンシに敏感なコマンドであると特徴づけるステップを含む、請求項11に記載の方法。

- 前記監視するステップは、前記負荷を、各アクセスコマンドに関連する帯域幅の点から特徴づけるステップを含む、請求項9に記載の方法。

- 前記使用するステップは、前記HASTE規則を、該ネットワーク上のコマンドの転送速度よりも前記ストレージ・システムのレイテンシの影響がより大きいレイテンシに敏感なコマンドに対する前記ネットワーク上のコマンドの転送速度の影響が前記データ・ストレージ・システムのレイテンシの影響よりも大きい速度に敏感なコマンドの比率に関連づけるステップを含み、前記レイテンシは、アクセスコマンドの指示が満たされるまでに要する期間である、請求項9に記載の方法。

- 前記使用するステップは、該ネットワーク上のコマンドの転送速度よりも前記ストレージ・システムのレイテンシの影響がより大きいレイテンシに敏感なコマンドに対する前記ネットワーク上のコマンドの転送速度の影響が前記ストレージ・システムのレイテンシの影響よりも大きい速度に敏感なコマンドの比率に関して、前記負荷にコマンドの分布または配列を示すコマンド・プロファイルを選択的にマッチさせるステップを含み、前記レイテンシは、アクセスコマンドの指示が満たされるまでに要する期間である、請求項9に記載の方法。

- 前記使用するステップは、前記規則を、前記コマンドの論理ユニット番号(LUN)クラス優先度の強制的な設定に関連づけるステップを含む、請求項11に記載の方法。

- 前記使用するステップは、前記規則を、前記コマンドの読取りコマンドに対するレイテンシの強制設定に関連づけるステップを含む、請求項11に記載の方法。

- ストレージ・システムへのネットワーク負荷のコマンド・ストリーム内のコマンドについての該コマンドの性質を表すデータである定性情報を収集するステップと、

前記収集された定性情報を使用して、読取りコマンドに対する書込みコマンドの比率に関して前記負荷を動的に特徴付けるステップと、

前記ネットワークと前記ストレージ・システム間のキャッシュされたライトバック・データの通信を含むフラッシング・リスト内の複数のI/O要求から選択したI/O要求を発行するための、前記動的に特徴付けるステップにより特徴づけられた動的特徴に関連するホスト適応シーク技術環境規則であるHASTE規則を生成するステップとを含み、前記I/O要求の発行により前記ストレージ・システム内のストレージデバイスへ前記リスト内のI/O要求がフラッシュされる、方法。 - 前記使用するステップは、前記負荷の前記動的な特徴付けにより得られる動的特徴が予め定められたしきい値比率未満の場合に第1の規則を生成し、前記負荷の前記動的特徴が前記予め定められたしきい値よりも大きい場合に異なる第2の規則を生成する、請求項18に記載の方法。

- 前記使用するステップは、前記負荷の前記動的特徴に、複数の選択されたI/O要求をマッチさせるステップを含む、請求項18に記載の方法。

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US11/768,850 | 2007-06-26 | ||

| US11/768,850 US7870335B2 (en) | 2007-06-26 | 2007-06-26 | Host adaptive seek technique environment |

Publications (3)

| Publication Number | Publication Date |

|---|---|

| JP2009009572A JP2009009572A (ja) | 2009-01-15 |

| JP2009009572A5 JP2009009572A5 (ja) | 2011-07-21 |

| JP5376624B2 true JP5376624B2 (ja) | 2013-12-25 |

Family

ID=40162113

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2008166092A Expired - Fee Related JP5376624B2 (ja) | 2007-06-26 | 2008-06-25 | ホスト適応シーク技術環境 |

Country Status (2)

| Country | Link |

|---|---|

| US (1) | US7870335B2 (ja) |

| JP (1) | JP5376624B2 (ja) |

Families Citing this family (6)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| EP2180575A1 (en) * | 2008-10-21 | 2010-04-28 | SCI Innovations Limited | Portable communication device |

| US9417823B2 (en) | 2011-07-12 | 2016-08-16 | Violin Memory Inc. | Memory system management |

| US9335939B2 (en) | 2011-07-12 | 2016-05-10 | Violin Memory Inc. | RAIDed memory system |

| US9158714B2 (en) * | 2012-01-31 | 2015-10-13 | Symantec Corporation | Method and system for multi-layer differential load balancing in tightly coupled clusters |

| US9213646B1 (en) * | 2013-06-20 | 2015-12-15 | Seagate Technology Llc | Cache data value tracking |

| WO2015075962A1 (ja) * | 2013-11-25 | 2015-05-28 | 日本電気株式会社 | 情報収集システム、サーバ装置、エッジ装置、制御方法、及びプログラム |

Family Cites Families (13)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH05108274A (ja) * | 1991-10-11 | 1993-04-30 | Hitachi Ltd | 並列デイスク制御方法および並列デイスク制御装置 |

| JPH06243042A (ja) * | 1993-02-19 | 1994-09-02 | Hitachi Ltd | 記憶制御装置 |

| EP0922761B1 (en) * | 1997-06-24 | 2009-02-18 | Nissui Pharmaceutical Co., Ltd. | Monoclonal antibody specific to anti-human fibrin monomer, process for producing the same, hybridomas, and immunoassay method |

| US6170042B1 (en) * | 1998-02-24 | 2001-01-02 | Seagate Technology Llc | Disc drive data storage system and method for dynamically scheduling queued commands |

| US6728748B1 (en) * | 1998-12-01 | 2004-04-27 | Network Appliance, Inc. | Method and apparatus for policy based class of service and adaptive service level management within the context of an internet and intranet |

| US6339811B1 (en) * | 1999-04-21 | 2002-01-15 | Seagate Technologh Llc | Rotationally optimized seek initiation |

| US6446241B1 (en) * | 1999-07-15 | 2002-09-03 | Texas Instruments Incorporated | Automated method for testing cache |

| US6629211B2 (en) * | 2001-04-20 | 2003-09-30 | International Business Machines Corporation | Method and system for improving raid controller performance through adaptive write back/write through caching |

| US6925539B2 (en) * | 2002-02-06 | 2005-08-02 | Seagate Technology Llc | Data transfer performance through resource allocation |

| JP4322068B2 (ja) * | 2003-03-07 | 2009-08-26 | 富士通株式会社 | ストレージシステム及びそのデイスク負荷バランス制御方法 |

| US7917903B2 (en) * | 2003-03-27 | 2011-03-29 | Hewlett-Packard Development Company, L.P. | Quality of service controller and method for a data storage system |

| US20050149940A1 (en) * | 2003-12-31 | 2005-07-07 | Sychron Inc. | System Providing Methodology for Policy-Based Resource Allocation |

| US7363399B2 (en) * | 2005-08-17 | 2008-04-22 | International Business Machines Corporation | Method, apparatus and computer program product providing storage network dynamic tuning of I/O flow with Queue Depth |

-

2007

- 2007-06-26 US US11/768,850 patent/US7870335B2/en not_active Expired - Fee Related

-

2008

- 2008-06-25 JP JP2008166092A patent/JP5376624B2/ja not_active Expired - Fee Related

Also Published As

| Publication number | Publication date |

|---|---|

| JP2009009572A (ja) | 2009-01-15 |

| US7870335B2 (en) | 2011-01-11 |

| US20090006738A1 (en) | 2009-01-01 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP5638744B2 (ja) | コマンド・キュー・ローディング | |

| JP5236365B2 (ja) | ストレージ・アレイでの電力管理 | |

| US7844794B2 (en) | Storage system with cache threshold control | |

| US7743216B2 (en) | Predicting accesses to non-requested data | |

| JP5427630B2 (ja) | 動的ページ再割当てストレージシステムにおけるアプリケーション及び階層構成の管理 | |

| JP5882557B2 (ja) | 要求優先順位シーク・マネージャ | |

| US7565508B2 (en) | Allocating clusters to storage partitions in a storage system | |

| EP2239655A2 (en) | Storage controller and storage control method | |

| JP5531091B2 (ja) | 計算機システム及びその負荷均等化制御方法 | |

| US20070266218A1 (en) | Storage system and storage control method for the same | |

| JP2007265001A (ja) | ストレージ装置 | |

| JP5376624B2 (ja) | ホスト適応シーク技術環境 | |

| US10082968B2 (en) | Preferred zone scheduling | |

| US20100235599A1 (en) | Access control device, storage system, and access control method | |

| US7017007B2 (en) | Disk array device and remote copying control method for disk array device | |

| US7930482B2 (en) | Storage system and method for controlling cache residency setting in the storage system | |

| US8572347B2 (en) | Storage apparatus and method of controlling storage apparatus | |

| JP4616899B2 (ja) | 管理サーバ、プール増設方法および計算機システム | |

| US20100274966A1 (en) | High availabilty large scale it systems with self recovery functions |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| RD03 | Notification of appointment of power of attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7423 Effective date: 20100526 |

|

| A521 | Written amendment |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20110607 |

|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20110607 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20130416 |

|

| A521 | Written amendment |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20130531 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20130827 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20130920 |

|

| R150 | Certificate of patent or registration of utility model |

Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| LAPS | Cancellation because of no payment of annual fees |