JP5345675B2 - トークンとベリファイアとの間の認証のためのネットワーク・ヘルパー - Google Patents

トークンとベリファイアとの間の認証のためのネットワーク・ヘルパー Download PDFInfo

- Publication number

- JP5345675B2 JP5345675B2 JP2011508643A JP2011508643A JP5345675B2 JP 5345675 B2 JP5345675 B2 JP 5345675B2 JP 2011508643 A JP2011508643 A JP 2011508643A JP 2011508643 A JP2011508643 A JP 2011508643A JP 5345675 B2 JP5345675 B2 JP 5345675B2

- Authority

- JP

- Japan

- Prior art keywords

- token

- puzzle

- verifier

- verification key

- key

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Active

Links

Images

Classifications

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/14—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols using a plurality of keys or algorithms

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/04—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks

- H04L63/0428—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload

- H04L63/0435—Network architectures or network communication protocols for network security for providing a confidential data exchange among entities communicating through data packet networks wherein the data content is protected, e.g. by encrypting or encapsulating the payload wherein the sending and receiving network entities apply symmetric encryption, i.e. same key used for encryption and decryption

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/08—Network architectures or network communication protocols for network security for authentication of entities

- H04L63/0853—Network architectures or network communication protocols for network security for authentication of entities using an additional device, e.g. smartcard, SIM or a different communication terminal

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/06—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols the encryption apparatus using shift registers or memories for block-wise or stream coding, e.g. DES systems or RC4; Hash functions; Pseudorandom sequence generators

- H04L9/065—Encryption by serially and continuously modifying data stream elements, e.g. stream cipher systems, RC4, SEAL or A5/3

- H04L9/0656—Pseudorandom key sequence combined element-for-element with data sequence, e.g. one-time-pad [OTP] or Vernam's cipher

- H04L9/0662—Pseudorandom key sequence combined element-for-element with data sequence, e.g. one-time-pad [OTP] or Vernam's cipher with particular pseudorandom sequence generator

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0861—Generation of secret information including derivation or calculation of cryptographic keys or passwords

- H04L9/0869—Generation of secret information including derivation or calculation of cryptographic keys or passwords involving random numbers or seeds

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/08—Key distribution or management, e.g. generation, sharing or updating, of cryptographic keys or passwords

- H04L9/0894—Escrow, recovery or storing of secret information, e.g. secret key escrow or cryptographic key storage

- H04L9/0897—Escrow, recovery or storing of secret information, e.g. secret key escrow or cryptographic key storage involving additional devices, e.g. trusted platform module [TPM], smartcard or USB

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3234—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials involving additional secure or trusted devices, e.g. TPM, smartcard, USB or software token

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L9/00—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols

- H04L9/32—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials

- H04L9/3271—Cryptographic mechanisms or cryptographic arrangements for secret or secure communications; Network security protocols including means for verifying the identity or authority of a user of the system or for message authentication, e.g. authorization, entity authentication, data integrity or data verification, non-repudiation, key authentication or verification of credentials using challenge-response

-

- H—ELECTRICITY

- H04—ELECTRIC COMMUNICATION TECHNIQUE

- H04L—TRANSMISSION OF DIGITAL INFORMATION, e.g. TELEGRAPHIC COMMUNICATION

- H04L63/00—Network architectures or network communication protocols for network security

- H04L63/06—Network architectures or network communication protocols for network security for supporting key management in a packet data network

Description

図1は、一例における、どのようにトークンに秘密鍵をプロビジョニングし、どのようにそのトークンに関連するパズルを生成するかを示すブロック図である。プロビジョニング・デバイス102は、トークンを構成するように製造業者または配信者によって動作させることができる。プロビジョニング・デバイス102は、秘密鍵を生成する擬似ランダム鍵生成器106を含む。トークン110の製造、セットアップ、または初期化中に、プロビジョニング・デバイス102は秘密鍵108を生成し、トークン110に配信することができ、トークン110において、秘密鍵108は鍵記憶デバイス112(たとえば、メモリ)に記憶される。トークン110はまた、その秘密鍵を使用してパズルを再生するために使用できる1つまたは複数のパズル生成アルゴリズムを記憶することができる。さらに、秘密鍵108は、パズル生成器114をシードするために使用される。パズル生成器114は、秘密鍵108を使用して、複数のパズル(たとえば、メッセージ)を生成し、そのようなパズルを(サード・パーティ・ヘルパーなどの)パズル・データベース116に供給するように構成される。一例では、各パズルはパズル秘密及び一意のパズル識別子を含むことができる。パズルは、パズル・データベース116に記憶する前に暗号化できる。秘密鍵108は、トークン110を脅かすために使用できないように、プロビジョニング・デバイス102によって破壊できる。

各々が中程度の困難さ量の多数のパズルを作成することによって、ベリファイアは、中程度の計算労力量でパズルを解くことができるようになる。パズルは、ベリファイアによってブルート・フォース・アタックができるようにするのに十分短い未知のパズル鍵(PK)を用いて符号化されたメッセージの形態とすることができる。

トークンに秘密鍵がプロビジョニングされ、ヘルパー・デバイスが関連するパズルを取得すると、ヘルパー・デバイスの支援を受けてトークンと検証デバイスとの間で認証を実行することができる。トークンと特定のベリファイアとの間で初期認証するためのプロセスは、ベリファイアに対して計算集約的であり、おそらくは従来の公開鍵システムよりも計算集約的である。したがって、一実装形態では、初期認証段階は、トークンをベリファイアに「紹介」して、トークンとベリファイアが共有された対称鍵をネゴシエートできるようにするために使用できる。その後、より短い完全対称鍵ベースのプロセスを事後認証(再認証)に使用することができる。

トークンと特定のベリファイアとの間で検証鍵(VK)がセットアップされると、それらの間の事後認証要求においてその検証鍵(VK)を使用することができる。検証鍵(VK)は、トークンとベリファイアとの間で秘密またはセキュアに保たれる。その検証鍵(VK)は、トークンとベリファイアとの間の質問応答認証プロセスにおける対称鍵として使用できる。いくつかの実装形態では、通信のプライバシーのために検証鍵(VK)を使用して2つのデバイス間のメッセージを暗号化することもできる。

図6に、カウンタを使用したトークンとベリファイアとの間の認証を実行するための方法を示す。トークン602とベリファイア604の両方の上で、検証鍵VKa606及び608、ならびに関連する順次カウンタcounter_VKa610及び612をプロビジョニングする。検証鍵VKa606及び608、ならびに順次カウンタcounter_VKa610及び612は、以前に構成しているか、及び/またはトークン602とベリファイア604との間で同期していることが可能である。たとえば、検証鍵VKaがトークン602とベリファイア604との間で最初に確立されるとき、トークン602及びベリファイア604はそれらのカウンタ610とカウンタ612を同期させることができる。カウンタ610及び612は、無許可パーティがトークン602及び/またはベリファイア604として見せかけようと試みる場合のセキュリティ対策として使用される。(トークン602における)counter_VKa610、及び(ベリファイア604における)counter_VKa612は、無許可パーティがトークン602及び/またはベリファイア604として見せかけようと試みる場合のセキュリティ対策として使用される。

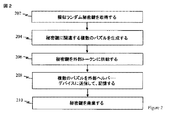

図7に、タイマを使用したトークンとベリファイアとの間の認証を実行するための方法を示す。この方法は、ユーザに、トークンに対してベリファイアを識別させることによって認証プロトコルを単純化し、それによって(ベリファイアを識別するのに用いる)ベリファイア704からの質問の必要を回避する。この機構はまた、認証ステップの数を低減するために(上述のカウンタベースの認証プロトコルなどの)他のプロトコルにおいて実装できる。この方法では、トークン702及びベリファイア704が、同期されたタイマTtoken710及びTver712(たとえば、協定世界時UTC)を妥当な精度で維持することができると仮定する。たとえば、トークン702は、プロビジョニング中に同期または初期化されるタイマTtoken710を有することができる。ベリファイア704は、そのタイマTver712が同期及び/または維持されるネットワーク接続を有することができる。714において、トークン702は、そのトークンを認証しているベリファイア704を識別する指示を(ユーザなどから)受信する。たとえば、ユーザは、以前は特定のベリファイア704に関連付けられていた特定の名前または検証鍵VKa706を選択することができる。このようにして、トークン702は、以前はベリファイア704に関連付けられていた適切な検証鍵VKa706を取得することができる。トークンは、716において応答及びMAC(VKa,タイムスタンプ,応答)を生成し、718においてベリファイアに送信する。応答において使用されるタイムスタンプはタイマTtoken710から取得する。718において、トークンの認証のために応答、MAC(VKa,タイムスタンプ,応答)、及びトークンIDをベリファイアに送信する。

単一ファクタ認証システムでは、ユーザは、自分自身をベリファイアで認証するためにトークンを使用することができる。すなわち、適正な検証鍵を有するトークンを占有しているだけで、ユーザを認証するのに十分である。ただし、単一ファクタ認証は、物理トークンへのアクセス権を得た人は誰でも、ベリファイアによって守られているアカウント及び/または情報に不正にアクセスできるという欠点を有する。

図8は、複数の異なるベリファイア804、806、及び808で認証するためにトークン802が複数の検証鍵をどのように記憶するかを示すブロック図である。トークン802は、限られた処理リソース及び限られた帯域幅通信インターフェースを有し、図1〜図7に示すように動作するように構成できる。いくつかの従来技術のトークンは、異なるベリファイアとの認証のための複数の公開鍵を記憶することができるが、そのような公開鍵認証システムを実装するためにかなりの処理リソース及び通信帯域幅を要求することがある。他のトークンは、セキュリティの考慮事項により、ただ1つのベリファイアで利用できる対称鍵を記憶することができる。そのような従来技術のトークンとは対照的に、このトークン802は、限られた処理リソース及び限られた帯域幅インターフェースを利用しながら複数の対称鍵を取得し、セキュアに記憶するように構成される。すなわち、トークン802は、図1〜図7に示す方法で複数の検証鍵(すなわち、対称鍵)を取得し、それによりトークン802を複数の異なるベリファイアで認証することが可能になる。詳細には、検証鍵は、トークン802、及びベリファイア804、806、808によってセキュアに生成され、トークン802とベリファイア804、806、808との間で送達または送信はされない。セキュアな方法で初期配備した後に追加の検証鍵(すなわち、対称鍵)をトークンに追加することができる。

図10は、トークンを認証するためにヘルパーの支援を受けて対称鍵を確立するように構成されたベリファイア1002を示すブロック図である。ベリファイア1002は、かなりの処理能力をもつ処理回路1004と、トークンと通信するための低帯域幅通信インターフェース1006(たとえば、キーパッド、ワイヤレス・トランスポンダなど)と、ヘルパーと通信するための高帯域幅通信インターフェース1008と、ヘルパーから受信したパズルとトークンに関連する検証鍵とを記憶するための記憶デバイス1010とを含むことができる。ベリファイア1002は、図1〜図7に示すように動作するように構成できる。処理回路1004は、低帯域幅通信インターフェース1006を介してトークンからトークン識別子を受信し、高帯域幅通信インターフェース1008を介してヘルパーに複数のパズルを要求するように構成される。ヘルパーのコンタクト情報は、トークン、トークンのユーザ、またはデフォルトのロケーション(たとえば、インターネットアドレス、Uniform Resource Locator(URL)など)によって与えることができる。次いで、処理回路1004は、受信したパズルのうちの1つをランダムに選択し、その選択したパズルをブルート・フォース・アタックによって解読または復号する。そのようなブルート・フォース・アタックでは、処理回路1004は、パズルを首尾よく解読または復号する鍵が発見されるまで様々な可能な鍵を試みることができる。パズルを暗号化する鍵の長さ(たとえば、32ビット、64ビット、128ビットなど)はベリファイア1002に知られていてよく、それによって鍵の探索を制限することができる。

図12は、トークンを認証するための対称鍵を確立する際にベリファイアを支援するように構成されたヘルパー1202を示すブロック図である。ヘルパー1202は、高帯域幅通信インターフェース1206と記憶デバイス1208とに結合された処理回路1204を含むネットワーク化されたデバイスとすることができる。処理回路1204は、パズルプロビジョナからそのインターフェース1206を介して複数のパズルを受信し、その複数のパズルを記憶デバイス1208に記憶するように構成される。パズルは、パズルプロビジョナによって識別された特定のトークンに関連付けられる。処理回路1204はまた、インターフェース1206を介して1つまたは複数のベリファイアからパズルの要求を受信するように構成される。その要求は、識別されたトークンに関連する複数のパズルを取り出し、送信するために処理回路1204が使用するトークン識別子を含む。ヘルパー1202は、トークンを用いて対称鍵を確立する際にベリファイアを支援することができるが、各トークンを解読するために必要な多数のパズル及び処理リソースにより、ヘルパー1202が対称鍵を決定することは法外に重くなる。

以下に本件出願当初の特許請求の範囲に記載された発明を付記する。

[1] トークンを認証するためのベリファイア上で動作可能な方法であって、

トークンから認証要求及びトークン識別子を受信することと、

ネットワーク化されたヘルパーから前記トークンに対応する複数のパズルを取得することと、

前記パズルのうちの1つを擬似ランダムに選択し、パズル秘密及び対応するパズル識別子を取得するために前記パズルのうちの1つを解くことと、

前記パズル秘密に基づいて検証鍵を生成することと、

前記検証鍵に基づいて質問メッセージを生成することと、

前記パズル識別子及び前記質問メッセージを前記トークンに送信することと、

を備える方法。

[2] 前記トークンが前記検証鍵を知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵を知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信すること、

をさらに備える[1]に記載の方法。

[3] 前記検証鍵を記憶することと、

前記トークンと前記ベリファイアとの間の事後認証における対称鍵として使用するために前記検証鍵を前記トークン識別子に関連付けることと、

をさらに備える[1]に記載の方法。

[4] 前記トークンに関連する前記ヘルパーのヘルパー・アドレスを取得することをさらに備える[1]に記載の方法。

[5] パズルがパズル識別子とパズル秘密とを含む符号化メッセージである[1]に記載の方法。

[6] 前記受信したパズルのうちのサブセット複数を擬似ランダムに選択し、複数のパズル秘密及び対応するパズル識別子を取得するために前記受信したパズルのうちのサブセット複数を解くことであって、前記検証鍵が前記パズル秘密の順序セットにも基づく、解くことと、

パズル秘密の前記順序セットに対応する前記パズル識別子の順序セットを前記質問メッセージとともに前記トークンに送信することと、

をさらに備える[1]に記載の方法。

[7] 前記トークンと前記ベリファイアとの間の認証が実行されるたびにトラッキングするために前記トークンによって維持されるカウンタにローカル・カウンタを同期させることであって、事後認証質問メッセージが現在のカウンタ値にも基づく、同期させること、

をさらに備える[1]に記載の方法。

[8] 前記トークンが前記検証鍵及び前記現在のカウンタ値を知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵及び前記現在のカウンタ値を知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信すること、

をさらに備える[7]に記載の方法。

[9] タイムスタンプを生成するためのタイマを維持することであって、事後認証質問メッセージが現在のタイムスタンプにも基づく、維持することをさらに備える[1]に記載の方法。

[10] 前記トークンが前記検証鍵及び前記現在のタイムスタンプを知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵及び前記現在のタイムスタンプを知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信することをさらに備える[9]に記載の方法。

[11] 前記選択されたパズルを解くことが、前記パズルを復号するための鍵を発見するためにブルート・フォース・アタックを実行することを含む[1]に記載の方法。

[12] 前記質問メッセージがメッセージ認証コードである[1]に記載の方法。

[13] 擬似ランダム・ナンスを生成することと、

前記トークンに対応するより多数のパズルの中から前記複数のパズルを取得する際に使用すべき前記ヘルパーに前記擬似ランダム・ナンスを送信することと、

をさらに備える[1]に記載の方法。

[14] トークンを認証するための検証デバイスであって、

ネットワークに対する高帯域幅を有する第1の通信インターフェースと、

トークンと通信するための低帯域幅を有する第2の通信インターフェースと、

前記第1の通信インターフェース及び前記第2の通信インターフェースに結合された処理回路であって、

前記第2の通信インターフェースを介してトークンから認証要求及びトークン識別子を受信すること、

前記第1の通信インターフェースを介してヘルパーから前記トークンに対応する複数のパズルを取得すること、

前記パズルのうちの1つを擬似ランダムに選択し、パズル秘密及び対応するパズル識別子を取得するために前記パズルのうちの1つを解くこと、

前記パズル秘密に基づいて検証鍵を生成すること、

前記検証鍵に基づいて質問メッセージを生成すること、ならびに

前記第2の通信インターフェースを介して前記パズル識別子及び前記質問メッセージを前記トークンに送信すること

を行うように構成された処理回路と、

を備える検証デバイス。

[15] 前記処理回路が、

前記トークンが前記検証鍵を知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵を知っていることを前記応答メッセージが首尾よく証明するならば、前記検証デバイスが前記トークンを認証する、受信することを行うようにさらに構成された[14]に記載の検証デバイス。

[16] 前記処理回路に結合された、前記検証鍵を記憶するための記憶デバイスをさらに備え、

前記処理回路が、前記トークンと前記ベリファイアとの間の事後認証における対称鍵として使用するために前記検証鍵を前記トークン識別子に関連付けるようにさらに構成された[14]に記載の検証デバイス。

[17] 前記処理回路が、前記トークンに関連する前記ヘルパーのヘルパー・アドレスを取得するようにさらに構成された[14]に記載の検証デバイス。

[18] 前記処理回路が、

前記受信したパズルのうちのサブセット複数を擬似ランダムに選択し、複数のパズル秘密及び対応するパズル識別子を取得するために前記受信したパズルのうちのサブセット複数を解くことであって、前記検証鍵が前記パズル秘密の順序セットにも基づく、解くことと、

パズル秘密の前記順序セットに対応する前記パズル識別子の順序セットを前記質問メッセージとともに前記トークンに送信することと、

を行うようにさらに構成された[14]に記載の検証デバイス。

[19] 前記処理回路が、

前記トークンと前記ベリファイアとの間の認証が実行されるたびにトラッキングするために前記トークンによって維持されるカウンタにローカル・カウンタを同期させることであって、事後認証質問メッセージが現在のカウンタ値にも基づく、同期させることと、

前記トークンが前記検証鍵及び前記現在のカウンタ値を知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵及び前記現在のカウンタ値を独立して知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信することと、

を行うようにさらに構成された[14]に記載の検証デバイス。

[20] 前記処理回路が、

タイムスタンプを生成するタイマを維持することであって、事後認証質問メッセージが現在のタイムスタンプにも基づく、維持することと、

前記トークンが前記検証鍵及び前記現在のタイムスタンプを知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵及び前記現在のタイムスタンプを独立して知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信することと、

を行うようにさらに構成された[14]に記載の検証デバイス。

[21] トークンを認証するための検証デバイスであって、

トークンから認証要求及びトークン識別子を受信するための手段と、

ネットワーク化されたヘルパーから前記トークンに対応する複数のパズルを取得するための手段と、

前記パズルのうちの1つを擬似ランダムに選択し、パズル秘密及び対応するパズル識別子を取得するために前記パズルのうちの1つを解くための手段と、

前記パズル秘密に基づいて検証鍵を生成するための手段と、

前記検証鍵に基づいて質問メッセージを生成するための手段と、

前記パズル識別子及び前記質問メッセージを前記トークンに送信するための手段と、

を備える検証デバイス。

[22] 前記トークンが前記検証鍵を知っていることを証明する応答メッセージを前記トークンから受信するための手段であって、前記トークンが前記検証鍵を知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信するための手段をさらに備える[21]に記載の検証デバイス。

[23] 前記検証鍵を記憶するための手段と、

前記トークンと前記ベリファイアとの間の事後認証における対称鍵として使用するために前記検証鍵を前記トークン識別子に関連付けるための手段と、

をさらに備える[21]に記載の検証デバイス。

[24] 前記トークンに関連する前記ヘルパーのヘルパー・アドレスを取得するための手段をさらに備える[21]に記載の検証デバイス。

[25] 前記受信したパズルのうちのサブセット複数を擬似ランダムに選択し、複数のパズル秘密及び対応するパズル識別子を取得するために前記受信したパズルのうちのサブセット複数を解くための手段であって、前記検証鍵が前記パズル秘密の順序セットにも基づく、解くための手段と、

パズル秘密の前記順序セットに対応する前記パズル識別子の順序セットを前記質問メッセージとともに前記トークンに送信するための手段と、

をさらに備える[21]に記載の検証デバイス。

[26] 前記トークンと前記ベリファイアとの間の認証が実行されるたびにトラッキングするために前記トークンによって維持されるカウンタにローカル・カウンタを同期させるための手段であって、事後認証質問メッセージが現在のカウンタ値にも基づく、同期させるための手段と、

前記トークンが前記検証鍵及び前記現在のカウンタ値を知っていることを証明する応答メッセージを前記トークンから受信するための手段であって、前記トークンが前記検証鍵及び前記現在のカウンタ値を知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信するための手段と、

をさらに備える[21]に記載の検証デバイス。

[27] タイムスタンプを生成するタイマを維持するための手段であって、事後認証質問メッセージが現在のタイムスタンプにも基づく、維持するための手段と、

前記トークンが前記検証鍵及び前記現在のタイムスタンプを知っていることを証明する応答メッセージを前記トークンから受信するための手段であって、前記トークンが前記検証鍵及び前記現在のタイムスタンプを知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信するための手段と、

をさらに備える[21]に記載の検証デバイス。

[28] 第1の通信インターフェースを介してトークンから認証要求及びトークン識別子を受信することと、

第2の通信インターフェースを介してヘルパーから前記トークンに対応する複数のパズルを取得することと、

前記パズルのうちの1つを擬似ランダムに選択し、パズル秘密及び対応するパズル識別子を取得するために前記パズルのうちの1つを解くことと、

前記パズル秘密に基づいて検証鍵を生成することと、

前記検証鍵に基づいて質問メッセージを生成することと、

前記第1の通信インターフェースを介して前記パズル識別子及び前記質問メッセージを前記トークンに送信することと、

を行うように構成された処理回路

を備える処理デバイス。

[29] 前記処理回路に結合された、前記検証鍵を記憶するための記憶デバイス

をさらに備え、

前記処理回路が、前記トークンと前記ベリファイアとの間の事後認証における対称鍵として使用するために前記検証鍵を前記トークン識別子に関連付けるようにさらに構成された[28]に記載の処理デバイス。

[30] 前記処理回路が、前記トークンに関連する前記ヘルパーのヘルパー・アドレスを取得するようにさらに構成された[28]に記載の処理デバイス。

[31] ベリファイアに対してトークンを認証するための1つまたは複数の命令であって、プロセッサによって実行されたとき、前記プロセッサに、

ネットワーク化されたヘルパーから前記トークンに対応する複数のパズルを取得することと、

前記パズルのうちの1つを擬似ランダムに選択し、パズル秘密及び対応するパズル識別子を取得するために前記パズルのうちの1つを解くことと、

前記パズル秘密に基づいて検証鍵を生成することと、

前記検証鍵に基づいて質問メッセージを生成することと、

前記パズル識別子及び前記質問メッセージを前記トークンに送信することと、

を行わせる1つまたは複数の命令を有する機械可読媒体。

[32] プロセッサによって実行されたとき、前記プロセッサに、

前記トークンが前記検証鍵を知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵を知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信することをさらに行わせる1つまたは複数の命令を有する[31]に記載の機械可読媒体。

[33] プロセッサによって実行されたとき、前記プロセッサに、

前記検証鍵を記憶することと、

前記トークンと前記ベリファイアとの間の事後認証における対称鍵として使用するために前記検証鍵を前記トークン識別子に関連付けることと、

をさらに行わせる1つまたは複数の命令を有する[31]に記載の機械可読媒体。

[34] ベリファイアに対してトークンを認証するための前記トークン上で動作可能な方法であって、

秘密鍵、トークン識別子、及び1つまたは複数のパズル生成アルゴリズムをトークンにプロビジョニングすることと、

前記トークン識別子をベリファイアに供給することによって前記トークンの認証を開始することと、

第1の検証鍵に基づく1つまたは複数のパズル識別子とメッセージ認証コードとを含む質問メッセージを前記ベリファイアから受信することであって、前記第1の検証鍵が、前記1つまたは複数のパズル識別子によって識別される1つまたは複数のパズルに関連する1つまたは複数のパズル秘密の関数である、受信することと、

前記1つまたは複数のパズル生成アルゴリズム、前記受信した1つまたは複数のパズル識別子、及び前記秘密鍵に基づいて前記1つまたは複数のパズル秘密を独立して取得することと、

前記1つまたは複数のパズル秘密に基づいて第2の検証鍵を生成することと、

前記第1の検証鍵と前記第2の検証鍵が同じであるかどうか判断するために前記受信したメッセージ認証コードを検証することと、

を備える方法。

[35] 前記第2の検証鍵を記憶し、前記第1の検証鍵と前記第2の検証鍵が同じである場合、前記第2の検証鍵を前記ベリファイアに関連付けることをさらに備える[34]に記載の方法。

[36] 前記第2の検証鍵に基づいて、前記トークンが前記第1の検証鍵を知っていることを示す、前記ベリファイアへの応答メッセージを生成することをさらに備える[34]に記載の方法。

[37] 前記トークンに関連する複数のパズルを記憶しているヘルパーのヘルパー・アドレスを前記トークンから前記ベリファイアに供給することをさらに備える[34]に記載の方法。

[38] 前記ベリファイアから複数の順序付きパズル識別子を受信することであって、前記第1の検証鍵が、前記複数の順序付きパズル識別子に関連する対応する複数の順序付きパズル秘密の関数である、受信することと、

前記1つまたは複数のパズル生成アルゴリズム、前記受信したパズル識別子、及び前記秘密鍵に基づいて前記複数の順序付きパズル秘密を取得することであって、前記第1の検証鍵及び前記第2の検証鍵が前記複数の順序付きパズル秘密にも基づく、取得することと、

をさらに備える[34]に記載の方法。

[39] 前記トークンと前記ベリファイアとの間の認証が実行されるたびにトラッキングするために前記ベリファイアによって維持されるカウンタにローカル・カウンタを同期させることであって、後続の受信したメッセージ認証コードが現在のカウンタ値にも基づく、同期させること、

をさらに備える[34]に記載の方法。

[40] 前記トークンが前記検証鍵と前記現在のカウンタ値とを知っていることを証明する応答メッセージを前記ベリファイアに送信すること、

をさらに備える[39]に記載の方法。

[41] タイムスタンプを生成するためのタイマを維持することであって、後続の受信したメッセージ認証コードが現在のタイムスタンプにも基づく、維持すること、

をさらに備える[34]に記載の方法。

[42] 前記トークンが前記検証鍵と前記現在のタイムスタンプとを知っていることを証明する応答メッセージを前記ベリファイアに送信することをさらに備える[41]に記載の方法。

[43] 異なるベリファイアを用いて複数のセキュアな検証鍵を確立することと、

前記検証鍵を記憶し、前記トークンと前記異なるベリファイアとの間の対称鍵認証として使用するために前記検証鍵の各々を対応するベリファイアに関連付けることと、

をさらに備える[34]に記載の方法。

[44] ベリファイアと通信するための低帯域幅を有する第1の通信インターフェースと、

前記第1の通信インターフェースに結合された処理回路であって、

秘密鍵、トークン識別子、及び1つまたは複数のパズル生成アルゴリズムを受信すること、

前記トークン識別子をベリファイアに供給することによって前記トークンの認証を開始すること、

第1の検証鍵に基づくパズル識別子とメッセージ認証コードとを含む質問メッセージを前記ベリファイアから受信することであって、前記第1の検証鍵が、前記パズル識別子によって識別されるパズルに関連する第1のパズル秘密の関数である、受信すること、

前記1つまたは複数のパズル生成アルゴリズム、前記受信したパズル識別子、及び前記秘密鍵に基づいて前記第1のパズル秘密を独立して取得すること、

前記パズル秘密に基づいて第2の検証鍵を生成すること、

前記第1の検証鍵と前記第2の検証鍵が同じであるかどうか判断するために前記受信したメッセージ認証コードを検証すること、

を行うように構成された処理回路と、

を備えるトークン。

[45] 前記処理回路に結合され、前記第2の検証鍵を記憶するように構成された記憶デバイスであって、前記処理回路が、前記第1の検証鍵と前記第2の検証鍵が同じである場合、前記第2の検証鍵を前記ベリファイアに関連付けるように構成された、記憶デバイス

をさらに備える[44]に記載のトークン。

[46] 前記処理回路が、

異なるベリファイアを用いて複数のセキュアな検証鍵を確立することと、

前記検証鍵を記憶し、前記トークンと前記異なるベリファイアとの間の対称鍵認証として使用するために前記検証鍵の各々を対応するベリファイアに関連付けることと

を行うようにさらに構成された[44]に記載のトークン。

[47] 前記処理回路が、

前記第2の検証鍵に基づいて、前記トークンが前記第1の検証鍵を知っていることを示す、前記ベリファイアへの応答メッセージを生成すること

を行うようにさらに構成された[44]に記載のトークン。

[48] 前記処理回路が、

前記トークンに関連する複数のパズルを記憶しているヘルパーのヘルパー・アドレスを前記トークンから前記ベリファイアに供給すること

を行うようにさらに構成された[44]に記載のトークン。

[49] ベリファイアで認証するためのトークンであって、

秘密鍵、トークン識別子、及び1つまたは複数のパズル生成アルゴリズムをトークンにプロビジョニングするための手段と、

前記トークン識別子をベリファイアに供給することによって前記トークンの認証を開始するための手段と、

第1の検証鍵に基づくパズル識別子とメッセージ認証コードとを含む質問メッセージを前記ベリファイアから受信するための手段であって、前記第1の検証鍵が、前記パズル識別子によって識別されるパズルに関連する第1のパズル秘密の関数である、受信するための手段と、

前記1つまたは複数のパズル生成アルゴリズム、前記受信したパズル識別子、及び前記秘密鍵に基づいて前記第1のパズル秘密を独立して取得するための手段と、

前記パズル秘密に基づいて第2の検証鍵を生成するための手段と、

前記第1の検証鍵と前記第2の検証鍵が同じであるかどうか判断するために前記受信したメッセージ認証コードを検証するための手段と、

を備えるトークン。

[50] 前記第2の検証鍵を記憶し、前記第1の検証鍵と前記第2の検証鍵が同じである場合、前記第2の検証鍵を前記ベリファイアに関連付けるための手段をさらに備える[49]に記載のトークン。

[51] 前記トークンに関連する複数のパズルを記憶しているヘルパーのヘルパー・アドレスを前記トークンから前記ベリファイアに供給するための手段をさらに備える[49]に記載のトークン。

[52] 秘密鍵、トークン識別子、及び1つまたは複数のパズル生成アルゴリズムを受信することと、

前記トークン識別子をベリファイアに供給することによって前記トークンの認証を開始することと、

第1の検証鍵に基づくパズル識別子とメッセージ認証コードとを含む質問メッセージを前記ベリファイアから受信することであって、前記第1の検証鍵が、前記パズル識別子によって識別されるパズルに関連する第1のパズル秘密の関数である、受信することと、

前記1つまたは複数のパズル生成アルゴリズム、前記受信したパズル識別子、及び前記秘密鍵に基づいて前記第1のパズル秘密を独立して取得することと、

前記パズル秘密に基づいて第2の検証鍵を生成することと、

前記第1の検証鍵と前記第2の検証鍵が同じであるかどうか判断するために前記受信したメッセージ認証コードを検証することと、

を行うように構成された処理回路

を備える処理デバイス。

[53] 前記処理回路が、

前記第2の検証鍵を記憶し、前記第1の検証鍵と前記第2の検証鍵が同じである場合、前記第2の検証鍵を前記ベリファイアに関連付けること

を行うようにさらに構成された[52]に記載の処理デバイス。

[54] 前記処理回路が、

前記第2の検証鍵に基づいて、前記トークンが前記第1の検証鍵を知っていることを示す、前記ベリファイアへの応答メッセージを生成することを行うようにさらに構成された[52]に記載の処理デバイス。

[55] ベリファイアに対してトークンを認証するための1つまたは複数の命令であって、プロセッサによって実行されたとき、前記プロセッサに、

秘密鍵、トークン識別子、及び1つまたは複数のパズル生成アルゴリズムをトークンにプロビジョニングすることと、

前記トークン識別子をベリファイアに供給することによって前記トークンの認証を開始することと、

第1の検証鍵に基づくパズル識別子とメッセージ認証コードとを含む質問メッセージを前記ベリファイアから受信することであって、前記第1の検証鍵が、前記パズル識別子によって識別されるパズルに関連する第1のパズル秘密の関数である、受信することと、

前記1つまたは複数のパズル生成アルゴリズム、前記受信したパズル識別子、及び前記秘密鍵に基づいて前記第1のパズル秘密を独立して取得することと、

前記パズル秘密に基づいて第2の検証鍵を生成することと、

前記第1の検証鍵と前記第2の検証鍵が同じであるかどうか判断するために前記受信したメッセージ認証コードを検証することと、

を行わせる1つまたは複数の命令を有する機械可読媒体。

[56] プロセッサによって実行されたとき、前記プロセッサに、

前記第2の検証鍵を記憶し、前記第1の検証鍵と前記第2の検証鍵が同じである場合、前記第2の検証鍵を前記ベリファイアに関連付けることをさらに行わせる1つまたは複数の命令を有する[55]に記載の機械可読媒体。

[57] プロセッサによって実行されたとき、前記プロセッサに、

前記トークンに関連する複数のパズルを記憶しているヘルパーのヘルパー・アドレスを前記トークンから前記ベリファイアに供給することをさらに行わせる1つまたは複数の命令を有する[55]に記載の機械可読媒体。

Claims (57)

- トークンを認証するためのベリファイア上で動作可能な方法であって、

トークンから認証要求及びトークン識別子を受信することと、

ネットワーク化されたヘルパーから前記トークンに対応する複数のパズルを取得することと、

前記パズルのうちの1つを擬似ランダムに選択し、パズル秘密及び対応するパズル識別子を取得するために前記パズルのうちの1つを解くことと、

前記パズル秘密に基づいて検証鍵を生成することと、

前記検証鍵に基づいて質問メッセージを生成することと、

前記パズル識別子及び前記質問メッセージを前記トークンに送信することと、

を備える方法。 - 前記トークンが前記検証鍵を知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵を知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信すること、

をさらに備える請求項1に記載の方法。 - 前記検証鍵を記憶することと、

前記トークンと前記ベリファイアとの間の事後認証における対称鍵として使用するために前記検証鍵を前記トークン識別子に関連付けることと、

をさらに備える請求項1に記載の方法。 - 前記トークンに関連する前記ヘルパーのヘルパー・アドレスを取得することをさらに備える請求項1に記載の方法。

- パズルがパズル識別子とパズル秘密とを含む符号化メッセージである請求項1に記載の方法。

- 前記受信したパズルのうちのサブセット複数を擬似ランダムに選択し、複数のパズル秘密及び対応するパズル識別子を取得するために前記受信したパズルのうちのサブセット複数を解くことであって、前記検証鍵が前記パズル秘密の順序セットにも基づく、解くことと、

パズル秘密の前記順序セットに対応する前記パズル識別子の順序セットを前記質問メッセージとともに前記トークンに送信することと、

をさらに備える請求項1に記載の方法。 - 前記トークンと前記ベリファイアとの間の認証が実行されるたびにトラッキングするために前記トークンによって維持されるカウンタにローカル・カウンタを同期させることであって、事後認証質問メッセージが現在のカウンタ値にも基づく、同期させること、

をさらに備える請求項1に記載の方法。 - 前記トークンが前記検証鍵及び前記現在のカウンタ値を知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵及び前記現在のカウンタ値を知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信すること、

をさらに備える請求項7に記載の方法。 - タイムスタンプを生成するためのタイマを維持することであって、事後認証質問メッセージが現在のタイムスタンプにも基づく、維持することをさらに備える請求項1に記載の方法。

- 前記トークンが前記検証鍵及び前記現在のタイムスタンプを知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵及び前記現在のタイムスタンプを知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信することをさらに備える請求項9に記載の方法。

- 前記選択されたパズルを解くことが、前記パズルを復号するための鍵を発見するためにブルート・フォース・アタックを実行することを含む請求項1に記載の方法。

- 前記質問メッセージがメッセージ認証コードである請求項1に記載の方法。

- 擬似ランダム・ナンスを生成することと、

前記トークンに対応するより多数のパズルの中から前記複数のパズルを取得する際に使用すべき前記ヘルパーに前記擬似ランダム・ナンスを送信することと、

をさらに備える請求項1に記載の方法。 - トークンを認証するための検証デバイスであって、

ネットワークに対する高帯域幅を有する第1の通信インターフェースと、

トークンと通信するための低帯域幅を有する第2の通信インターフェースと、

前記第1の通信インターフェース及び前記第2の通信インターフェースに結合された処理回路であって、

前記第2の通信インターフェースを介してトークンから認証要求及びトークン識別子を受信すること、

前記第1の通信インターフェースを介してヘルパーから前記トークンに対応する複数のパズルを取得すること、

前記パズルのうちの1つを擬似ランダムに選択し、パズル秘密及び対応するパズル識別子を取得するために前記パズルのうちの1つを解くこと、

前記パズル秘密に基づいて検証鍵を生成すること、

前記検証鍵に基づいて質問メッセージを生成すること、ならびに

前記第2の通信インターフェースを介して前記パズル識別子及び前記質問メッセージを前記トークンに送信すること

を行うように構成された処理回路と、

を備える検証デバイス。 - 前記処理回路が、

前記トークンが前記検証鍵を知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵を知っていることを前記応答メッセージが首尾よく証明するならば、前記検証デバイスが前記トークンを認証する、受信することを行うようにさらに構成された請求項14に記載の検証デバイス。 - 前記処理回路に結合された、前記検証鍵を記憶するための記憶デバイスをさらに備え、

前記処理回路が、前記トークンと前記ベリファイアとの間の事後認証における対称鍵として使用するために前記検証鍵を前記トークン識別子に関連付けるようにさらに構成された請求項14に記載の検証デバイス。 - 前記処理回路が、前記トークンに関連する前記ヘルパーのヘルパー・アドレスを取得するようにさらに構成された請求項14に記載の検証デバイス。

- 前記処理回路が、

前記受信したパズルのうちのサブセット複数を擬似ランダムに選択し、複数のパズル秘密及び対応するパズル識別子を取得するために前記受信したパズルのうちのサブセット複数を解くことであって、前記検証鍵が前記パズル秘密の順序セットにも基づく、解くことと、

パズル秘密の前記順序セットに対応する前記パズル識別子の順序セットを前記質問メッセージとともに前記トークンに送信することと、

を行うようにさらに構成された請求項14に記載の検証デバイス。 - 前記処理回路が、

前記トークンと前記ベリファイアとの間の認証が実行されるたびにトラッキングするために前記トークンによって維持されるカウンタにローカル・カウンタを同期させることであって、事後認証質問メッセージが現在のカウンタ値にも基づく、同期させることと、

前記トークンが前記検証鍵及び前記現在のカウンタ値を知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵及び前記現在のカウンタ値を独立して知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信することと、

を行うようにさらに構成された請求項14に記載の検証デバイス。 - 前記処理回路が、

タイムスタンプを生成するタイマを維持することであって、事後認証質問メッセージが現在のタイムスタンプにも基づく、維持することと、

前記トークンが前記検証鍵及び前記現在のタイムスタンプを知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵及び前記現在のタイムスタンプを独立して知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信することと、

を行うようにさらに構成された請求項14に記載の検証デバイス。 - トークンを認証するための検証デバイスであって、

トークンから認証要求及びトークン識別子を受信するための手段と、

ネットワーク化されたヘルパーから前記トークンに対応する複数のパズルを取得するための手段と、

前記パズルのうちの1つを擬似ランダムに選択し、パズル秘密及び対応するパズル識別子を取得するために前記パズルのうちの1つを解くための手段と、

前記パズル秘密に基づいて検証鍵を生成するための手段と、

前記検証鍵に基づいて質問メッセージを生成するための手段と、

前記パズル識別子及び前記質問メッセージを前記トークンに送信するための手段と、

を備える検証デバイス。 - 前記トークンが前記検証鍵を知っていることを証明する応答メッセージを前記トークンから受信するための手段であって、前記トークンが前記検証鍵を知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信するための手段をさらに備える請求項21に記載の検証デバイス。

- 前記検証鍵を記憶するための手段と、

前記トークンと前記ベリファイアとの間の事後認証における対称鍵として使用するために前記検証鍵を前記トークン識別子に関連付けるための手段と、

をさらに備える請求項21に記載の検証デバイス。 - 前記トークンに関連する前記ヘルパーのヘルパー・アドレスを取得するための手段

をさらに備える請求項21に記載の検証デバイス。 - 前記受信したパズルのうちのサブセット複数を擬似ランダムに選択し、複数のパズル秘密及び対応するパズル識別子を取得するために前記受信したパズルのうちのサブセット複数を解くための手段であって、前記検証鍵が前記パズル秘密の順序セットにも基づく、解くための手段と、

パズル秘密の前記順序セットに対応する前記パズル識別子の順序セットを前記質問メッセージとともに前記トークンに送信するための手段と、

をさらに備える請求項21に記載の検証デバイス。 - 前記トークンと前記ベリファイアとの間の認証が実行されるたびにトラッキングするために前記トークンによって維持されるカウンタにローカル・カウンタを同期させるための手段であって、事後認証質問メッセージが現在のカウンタ値にも基づく、同期させるための手段と、

前記トークンが前記検証鍵及び前記現在のカウンタ値を知っていることを証明する応答メッセージを前記トークンから受信するための手段であって、前記トークンが前記検証鍵及び前記現在のカウンタ値を知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信するための手段と、

をさらに備える請求項21に記載の検証デバイス。 - タイムスタンプを生成するタイマを維持するための手段であって、事後認証質問メッセージが現在のタイムスタンプにも基づく、維持するための手段と、

前記トークンが前記検証鍵及び前記現在のタイムスタンプを知っていることを証明する応答メッセージを前記トークンから受信するための手段であって、前記トークンが前記検証鍵及び前記現在のタイムスタンプを知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信するための手段と、

をさらに備える請求項21に記載の検証デバイス。 - 第1の通信インターフェースを介してトークンから認証要求及びトークン識別子を受信することと、

第2の通信インターフェースを介してヘルパーから前記トークンに対応する複数のパズルを取得することと、

前記パズルのうちの1つを擬似ランダムに選択し、パズル秘密及び対応するパズル識別子を取得するために前記パズルのうちの1つを解くことと、

前記パズル秘密に基づいて検証鍵を生成することと、

前記検証鍵に基づいて質問メッセージを生成することと、

前記第1の通信インターフェースを介して前記パズル識別子及び前記質問メッセージを前記トークンに送信することと、

を行うように構成された処理回路

を備える処理デバイス。 - 前記処理回路に結合された、前記検証鍵を記憶するための記憶デバイス

をさらに備え、

前記処理回路が、前記トークンと前記ベリファイアとの間の事後認証における対称鍵として使用するために前記検証鍵を前記トークン識別子に関連付けるようにさらに構成された請求項28に記載の処理デバイス。 - 前記処理回路が、前記トークンに関連する前記ヘルパーのヘルパー・アドレスを取得するようにさらに構成された請求項28に記載の処理デバイス。

- ベリファイアに対してトークンを認証するための1つまたは複数の命令であって、プロセッサによって実行されたとき、前記プロセッサに、

ネットワーク化されたヘルパーから前記トークンに対応する複数のパズルを取得することと、

前記パズルのうちの1つを擬似ランダムに選択し、パズル秘密及び対応するパズル識別子を取得するために前記パズルのうちの1つを解くことと、

前記パズル秘密に基づいて検証鍵を生成することと、

前記検証鍵に基づいて質問メッセージを生成することと、

前記パズル識別子及び前記質問メッセージを前記トークンに送信することと、

を行わせる1つまたは複数の命令を有するプログラムを格納するコンピュータ可読記録媒体。 - プロセッサによって実行されたとき、前記プロセッサに、

前記トークンが前記検証鍵を知っていることを証明する応答メッセージを前記トークンから受信することであって、前記トークンが前記検証鍵を知っていることを前記応答メッセージが首尾よく証明するならば、前記ベリファイアが前記トークンを認証する、受信することをさらに行わせる1つまたは複数の命令を有する請求項31に記載のコンピュータ可読記録媒体。 - プロセッサによって実行されたとき、前記プロセッサに、

前記検証鍵を記憶することと、

前記トークンと前記ベリファイアとの間の事後認証における対称鍵として使用するために前記検証鍵を前記トークン識別子に関連付けることと、

をさらに行わせる1つまたは複数の命令を有する請求項31に記載のコンピュータ可読記録媒体。 - ベリファイアに対してトークンを認証するための前記トークン上で動作可能な方法であって、

秘密鍵、トークン識別子、及び1つまたは複数のパズル生成アルゴリズムをトークンにプロビジョニングすることと、

前記トークン識別子をベリファイアに供給することによって前記トークンの認証を開始することと、

第1の検証鍵に基づく1つまたは複数のパズル識別子とメッセージ認証コードとを含む質問メッセージを前記ベリファイアから受信することであって、前記第1の検証鍵が、前記1つまたは複数のパズル識別子によって識別される1つまたは複数のパズルに関連する1つまたは複数のパズル秘密の関数である、受信することと、

前記1つまたは複数のパズル生成アルゴリズム、前記受信した1つまたは複数のパズル識別子、及び前記秘密鍵に基づいて前記1つまたは複数のパズル秘密を独立して取得することと、

前記1つまたは複数のパズル秘密に基づいて第2の検証鍵を生成することと、

前記第1の検証鍵と前記第2の検証鍵が同じであるかどうか判断するために前記受信したメッセージ認証コードを検証することと、

を備える方法。 - 前記第2の検証鍵を記憶し、前記第1の検証鍵と前記第2の検証鍵が同じである場合、前記第2の検証鍵を前記ベリファイアに関連付けることをさらに備える請求項34に記載の方法。

- 前記第2の検証鍵に基づいて、前記トークンが前記第1の検証鍵を知っていることを示す、前記ベリファイアへの応答メッセージを生成することをさらに備える請求項34に記載の方法。

- 前記トークンに関連する複数のパズルを記憶しているヘルパーのヘルパー・アドレスを前記トークンから前記ベリファイアに供給することをさらに備える請求項34に記載の方法。

- 前記ベリファイアから複数の順序付きパズル識別子を受信することであって、前記第1の検証鍵が、前記複数の順序付きパズル識別子に関連する対応する複数の順序付きパズル秘密の関数である、受信することと、

前記1つまたは複数のパズル生成アルゴリズム、前記受信したパズル識別子、及び前記秘密鍵に基づいて前記複数の順序付きパズル秘密を取得することであって、前記第1の検証鍵及び前記第2の検証鍵が前記複数の順序付きパズル秘密にも基づく、取得することと、

をさらに備える請求項34に記載の方法。 - 前記トークンと前記ベリファイアとの間の認証が実行されるたびにトラッキングするために前記ベリファイアによって維持されるカウンタにローカル・カウンタを同期させることであって、後続の受信したメッセージ認証コードが現在のカウンタ値にも基づく、同期させること、

をさらに備える請求項34に記載の方法。 - 前記トークンが前記検証鍵と前記現在のカウンタ値とを知っていることを証明する応答メッセージを前記ベリファイアに送信すること、

をさらに備える請求項39に記載の方法。 - タイムスタンプを生成するためのタイマを維持することであって、後続の受信したメッセージ認証コードが現在のタイムスタンプにも基づく、維持すること、

をさらに備える請求項34に記載の方法。 - 前記トークンが前記検証鍵と前記現在のタイムスタンプとを知っていることを証明する応答メッセージを前記ベリファイアに送信することをさらに備える請求項41に記載の方法。

- 異なるベリファイアを用いて複数のセキュアな検証鍵を確立することと、

前記検証鍵を記憶し、前記トークンと前記異なるベリファイアとの間の対称鍵認証として使用するために前記検証鍵の各々を対応するベリファイアに関連付けることと、

をさらに備える請求項34に記載の方法。 - ベリファイアと通信するための低帯域幅を有する第1の通信インターフェースと、

前記第1の通信インターフェースに結合された処理回路であって、

秘密鍵、トークン識別子、及び1つまたは複数のパズル生成アルゴリズムを受信すること、

前記トークン識別子をベリファイアに供給することによって前記トークンの認証を開始すること、

第1の検証鍵に基づくパズル識別子とメッセージ認証コードとを含む質問メッセージを前記ベリファイアから受信することであって、前記第1の検証鍵が、前記パズル識別子によって識別されるパズルに関連する第1のパズル秘密の関数である、受信すること、

前記1つまたは複数のパズル生成アルゴリズム、前記受信したパズル識別子、及び前記秘密鍵に基づいて前記第1のパズル秘密を独立して取得すること、

前記パズル秘密に基づいて第2の検証鍵を生成すること、

前記第1の検証鍵と前記第2の検証鍵が同じであるかどうか判断するために前記受信したメッセージ認証コードを検証すること、

を行うように構成された処理回路と、

を備えるトークン。 - 前記処理回路に結合され、前記第2の検証鍵を記憶するように構成された記憶デバイスであって、前記処理回路が、前記第1の検証鍵と前記第2の検証鍵が同じである場合、前記第2の検証鍵を前記ベリファイアに関連付けるように構成された、記憶デバイス

をさらに備える請求項44に記載のトークン。 - 前記処理回路が、

異なるベリファイアを用いて複数のセキュアな検証鍵を確立することと、

前記検証鍵を記憶し、前記トークンと前記異なるベリファイアとの間の対称鍵認証として使用するために前記検証鍵の各々を対応するベリファイアに関連付けることと

を行うようにさらに構成された請求項44に記載のトークン。 - 前記処理回路が、

前記第2の検証鍵に基づいて、前記トークンが前記第1の検証鍵を知っていることを示す、前記ベリファイアへの応答メッセージを生成すること

を行うようにさらに構成された請求項44に記載のトークン。 - 前記処理回路が、

前記トークンに関連する複数のパズルを記憶しているヘルパーのヘルパー・アドレスを前記トークンから前記ベリファイアに供給すること

を行うようにさらに構成された請求項44に記載のトークン。 - ベリファイアで認証するためのトークンであって、

秘密鍵、トークン識別子、及び1つまたは複数のパズル生成アルゴリズムをトークンにプロビジョニングするための手段と、

前記トークン識別子をベリファイアに供給することによって前記トークンの認証を開始するための手段と、

第1の検証鍵に基づくパズル識別子とメッセージ認証コードとを含む質問メッセージを前記ベリファイアから受信するための手段であって、前記第1の検証鍵が、前記パズル識別子によって識別されるパズルに関連する第1のパズル秘密の関数である、受信するための手段と、

前記1つまたは複数のパズル生成アルゴリズム、前記受信したパズル識別子、及び前記秘密鍵に基づいて前記第1のパズル秘密を独立して取得するための手段と、

前記パズル秘密に基づいて第2の検証鍵を生成するための手段と、

前記第1の検証鍵と前記第2の検証鍵が同じであるかどうか判断するために前記受信したメッセージ認証コードを検証するための手段と、

を備えるトークン。 - 前記第2の検証鍵を記憶し、前記第1の検証鍵と前記第2の検証鍵が同じである場合、前記第2の検証鍵を前記ベリファイアに関連付けるための手段をさらに備える請求項49に記載のトークン。

- 前記トークンに関連する複数のパズルを記憶しているヘルパーのヘルパー・アドレスを前記トークンから前記ベリファイアに供給するための手段をさらに備える請求項49に記載のトークン。

- 秘密鍵、トークン識別子、及び1つまたは複数のパズル生成アルゴリズムを受信することと、

前記トークン識別子をベリファイアに供給することによって前記トークンの認証を開始することと、

第1の検証鍵に基づくパズル識別子とメッセージ認証コードとを含む質問メッセージを前記ベリファイアから受信することであって、前記第1の検証鍵が、前記パズル識別子によって識別されるパズルに関連する第1のパズル秘密の関数である、受信することと、

前記1つまたは複数のパズル生成アルゴリズム、前記受信したパズル識別子、及び前記秘密鍵に基づいて前記第1のパズル秘密を独立して取得することと、

前記パズル秘密に基づいて第2の検証鍵を生成することと、

前記第1の検証鍵と前記第2の検証鍵が同じであるかどうか判断するために前記受信したメッセージ認証コードを検証することと、

を行うように構成された処理回路

を備える処理デバイス。 - 前記処理回路が、

前記第2の検証鍵を記憶し、前記第1の検証鍵と前記第2の検証鍵が同じである場合、前記第2の検証鍵を前記ベリファイアに関連付けること

を行うようにさらに構成された請求項52に記載の処理デバイス。 - 前記処理回路が、

前記第2の検証鍵に基づいて、前記トークンが前記第1の検証鍵を知っていることを示す、前記ベリファイアへの応答メッセージを生成することを行うようにさらに構成された請求項52に記載の処理デバイス。 - ベリファイアに対してトークンを認証するための1つまたは複数の命令であって、プロセッサによって実行されたとき、前記プロセッサに、

秘密鍵、トークン識別子、及び1つまたは複数のパズル生成アルゴリズムをトークンにプロビジョニングすることと、

前記トークン識別子をベリファイアに供給することによって前記トークンの認証を開始することと、

第1の検証鍵に基づくパズル識別子とメッセージ認証コードとを含む質問メッセージを前記ベリファイアから受信することであって、前記第1の検証鍵が、前記パズル識別子によって識別されるパズルに関連する第1のパズル秘密の関数である、受信することと、

前記1つまたは複数のパズル生成アルゴリズム、前記受信したパズル識別子、及び前記秘密鍵に基づいて前記第1のパズル秘密を独立して取得することと、

前記パズル秘密に基づいて第2の検証鍵を生成することと、

前記第1の検証鍵と前記第2の検証鍵が同じであるかどうか判断するために前記受信したメッセージ認証コードを検証することと、

を行わせる1つまたは複数の命令を有するプログラムを格納するコンピュータ可読記録媒体。 - プロセッサによって実行されたとき、前記プロセッサに、

前記第2の検証鍵を記憶し、前記第1の検証鍵と前記第2の検証鍵が同じである場合、前記第2の検証鍵を前記ベリファイアに関連付けることをさらに行わせる1つまたは複数の命令を有する請求項55に記載のコンピュータ可読記録媒体。 - プロセッサによって実行されたとき、前記プロセッサに、

前記トークンに関連する複数のパズルを記憶しているヘルパーのヘルパー・アドレスを前記トークンから前記ベリファイアに供給することをさらに行わせる1つまたは複数の命令を有する請求項55に記載のコンピュータ可読記録媒体。

Applications Claiming Priority (3)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US12/118,593 US8793497B2 (en) | 2008-05-09 | 2008-05-09 | Puzzle-based authentication between a token and verifiers |

| US12/118,593 | 2008-05-09 | ||

| PCT/US2009/043040 WO2009137621A1 (en) | 2008-05-09 | 2009-05-06 | Network helper for authentication between a token and verifiers |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2011521548A JP2011521548A (ja) | 2011-07-21 |

| JP5345675B2 true JP5345675B2 (ja) | 2013-11-20 |

Family

ID=40886762

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2011508643A Active JP5345675B2 (ja) | 2008-05-09 | 2009-05-06 | トークンとベリファイアとの間の認証のためのネットワーク・ヘルパー |

Country Status (8)

| Country | Link |

|---|---|

| US (1) | US8793497B2 (ja) |

| EP (1) | EP2289220B1 (ja) |

| JP (1) | JP5345675B2 (ja) |

| KR (1) | KR101237632B1 (ja) |

| CN (1) | CN102017578B (ja) |

| AT (1) | ATE542351T1 (ja) |

| TW (1) | TW200952440A (ja) |

| WO (1) | WO2009137621A1 (ja) |

Families Citing this family (36)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US8020199B2 (en) * | 2001-02-14 | 2011-09-13 | 5th Fleet, L.L.C. | Single sign-on system, method, and access device |

| EP2200253A1 (en) * | 2008-12-19 | 2010-06-23 | Gemalto SA | Method of managing sensitive data in an electronic token |

| US8443431B2 (en) * | 2009-10-30 | 2013-05-14 | Alcatel Lucent | Authenticator relocation method for WiMAX system |

| JP5585188B2 (ja) * | 2010-04-30 | 2014-09-10 | ソニー株式会社 | バッテリモジュール、電動移動体、及びバッテリモジュールの放電制御方法 |

| IL213662A0 (en) * | 2011-06-20 | 2011-11-30 | Eliphaz Hibshoosh | Key generation using multiple sets of secret shares |

| GB201204202D0 (en) * | 2012-03-09 | 2012-04-25 | Distributed Man Systems Ltd | A scalable authentication system |

| US8826418B2 (en) * | 2012-10-17 | 2014-09-02 | International Business Machines Corporation | Trust retention |

| EP3053079B1 (en) * | 2013-10-04 | 2020-01-01 | Ticto | System and a method for validating an identification token |

| EP2924953B1 (en) * | 2014-03-25 | 2017-03-22 | Thorsten Sprenger | Method and system for encrypted data synchronization for secure data management |

| JP6190404B2 (ja) * | 2014-06-05 | 2017-08-30 | Kddi株式会社 | 受信ノード、メッセージ受信方法およびコンピュータプログラム |

| JP6199335B2 (ja) * | 2014-06-05 | 2017-09-20 | Kddi株式会社 | 通信ネットワークシステム及びメッセージ検査方法 |

| JP6454917B2 (ja) * | 2014-06-05 | 2019-01-23 | Kddi株式会社 | 通信ネットワークシステム及びメッセージ検査方法 |

| GB2527285B (en) * | 2014-06-11 | 2021-05-26 | Advanced Risc Mach Ltd | Resource access control using a validation token |

| JP6459014B2 (ja) | 2015-03-31 | 2019-01-30 | エスゼット ディージェイアイ テクノロジー カンパニー リミテッドSz Dji Technology Co.,Ltd | ジオフェンシング装置 |

| CN112908042A (zh) | 2015-03-31 | 2021-06-04 | 深圳市大疆创新科技有限公司 | 用于操作无人飞行器的系统和遥控器 |

| CN107408351B (zh) * | 2015-03-31 | 2020-08-25 | 深圳市大疆创新科技有限公司 | 用于生成飞行管制的认证系统和方法 |

| US11308483B2 (en) | 2015-08-25 | 2022-04-19 | Paypal, Inc. | Token service provider for electronic/mobile commerce transactions |

| EP3341904B1 (en) * | 2015-08-25 | 2023-10-25 | PayPal, Inc. | Token service provider for electronic/mobile commerce transactions |

| CA3013173A1 (en) | 2016-02-23 | 2017-08-31 | nChain Holdings Limited | Agent-based turing complete transactions integrating feedback within a blockchain system |

| CN114282928A (zh) * | 2016-02-23 | 2022-04-05 | 恩链控股有限公司 | 基于区块链系统结合钱包管理系统的加密密钥存储和转移 |

| AU2017222469A1 (en) | 2016-02-23 | 2018-08-30 | nChain Holdings Limited | System and method for controlling asset-related actions via a blockchain |

| CN114282926A (zh) | 2016-02-23 | 2022-04-05 | 区块链控股有限公司 | 用于从区块链中安全提取数据的密码方法和系统 |

| CN115549887A (zh) | 2016-02-23 | 2022-12-30 | 恩链控股有限公司 | 用于信息的安全交换的公共秘密的确定和层级确定性密钥 |

| WO2017145003A1 (en) | 2016-02-23 | 2017-08-31 | nChain Holdings Limited | Blockchain-based exchange with tokenisation |

| KR102437619B1 (ko) * | 2016-04-01 | 2022-08-29 | 삼성전자주식회사 | 보안 키를 생성하기 위한 장치 및 방법 |

| CN109496403B (zh) * | 2016-07-25 | 2023-06-23 | 罗伯特·博世有限公司 | 用于具有前向隐私与委托可验证性的动态可搜索对称加密的方法和系统 |

| US11151547B2 (en) | 2017-09-20 | 2021-10-19 | Paypal, Inc. | Using a consumer digital wallet as a payment method in a merchant digital wallet |

| KR102033226B1 (ko) * | 2017-12-11 | 2019-10-16 | 건국대학교 산학협력단 | 홈 IoT 환경에서의 보안성 제공 장치 및 방법 |

| US11075906B2 (en) * | 2017-12-28 | 2021-07-27 | Shoppertrak Rct Corporation | Method and system for securing communications between a lead device and a secondary device |

| CN109315837A (zh) * | 2018-09-21 | 2019-02-12 | 深圳市合元科技有限公司 | 一种电子烟控制方法及电子烟 |

| EP3716570B1 (en) | 2019-03-29 | 2022-07-27 | Mitsubishi Electric R&D Centre Europe B.V. | Computational puzzles against dos attacks |

| JP2020167509A (ja) * | 2019-03-29 | 2020-10-08 | コベルコ建機株式会社 | 情報処理システム、情報処理方法、およびプログラム |

| US11374917B2 (en) * | 2020-01-24 | 2022-06-28 | Visa International Service Association | Prevention of token authentication replay attacks system and method |

| EP3897017B1 (en) * | 2020-04-17 | 2023-11-01 | Secure Thingz Limited | A provisioning control apparatus, system and method |

| CN112822016B (zh) * | 2021-01-25 | 2023-04-28 | 厦门市易联众易惠科技有限公司 | 在区块链上进行数据授权的方法及区块链网络 |

| WO2023287537A1 (en) * | 2021-07-16 | 2023-01-19 | Qualcomm Incorporated | Secret key verification in wireless communication |

Family Cites Families (12)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US6944765B1 (en) | 1999-12-21 | 2005-09-13 | Qualcomm, Inc. | Method of authentication anonymous users while reducing potential for “middleman” fraud |

| JP3534041B2 (ja) | 2000-06-07 | 2004-06-07 | 日本電気株式会社 | オフライン端末認証システム及びそれに用いるオフライン端末認証方法 |

| US7231526B2 (en) * | 2001-10-26 | 2007-06-12 | Authenex, Inc. | System and method for validating a network session |

| GB2382281B (en) | 2001-11-06 | 2005-03-30 | British Telecomm | Authentication of network users |

| US7401224B2 (en) * | 2002-05-15 | 2008-07-15 | Qualcomm Incorporated | System and method for managing sonic token verifiers |

| US7395311B2 (en) * | 2003-01-10 | 2008-07-01 | Microsoft Corporation | Performing generic challenges in a distributed system |

| US8321955B2 (en) * | 2003-08-26 | 2012-11-27 | Wu-Chang Feng | Systems and methods for protecting against denial of service attacks |

| GB0324791D0 (en) | 2003-10-24 | 2003-11-26 | Astrazeneca Ab | Chemical process |

| US20060046690A1 (en) * | 2004-09-02 | 2006-03-02 | Rose Gregory G | Pseudo-secret key generation in a communications system |

| JP5064003B2 (ja) | 2005-12-20 | 2012-10-31 | パナソニック株式会社 | 認証システム、及び認証装置 |

| US7907548B2 (en) | 2006-10-06 | 2011-03-15 | Nec Europe Ltd. | Method for electing aggregator nodes in a network |

| US7937586B2 (en) * | 2007-06-29 | 2011-05-03 | Microsoft Corporation | Defending against denial of service attacks |

-

2008

- 2008-05-09 US US12/118,593 patent/US8793497B2/en not_active Expired - Fee Related

-

2009

- 2009-05-06 CN CN200980117607.5A patent/CN102017578B/zh active Active

- 2009-05-06 WO PCT/US2009/043040 patent/WO2009137621A1/en active Application Filing

- 2009-05-06 JP JP2011508643A patent/JP5345675B2/ja active Active

- 2009-05-06 EP EP09743607A patent/EP2289220B1/en active Active

- 2009-05-06 AT AT09743607T patent/ATE542351T1/de active

- 2009-05-06 KR KR1020107027652A patent/KR101237632B1/ko active IP Right Grant

- 2009-05-08 TW TW098115363A patent/TW200952440A/zh unknown

Also Published As

| Publication number | Publication date |

|---|---|

| KR101237632B1 (ko) | 2013-02-27 |

| JP2011521548A (ja) | 2011-07-21 |

| WO2009137621A1 (en) | 2009-11-12 |

| ATE542351T1 (de) | 2012-02-15 |

| EP2289220A1 (en) | 2011-03-02 |

| KR20110009222A (ko) | 2011-01-27 |

| US20090282243A1 (en) | 2009-11-12 |

| EP2289220B1 (en) | 2012-01-18 |

| CN102017578A (zh) | 2011-04-13 |

| US8793497B2 (en) | 2014-07-29 |

| TW200952440A (en) | 2009-12-16 |

| CN102017578B (zh) | 2014-12-10 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP5345675B2 (ja) | トークンとベリファイアとの間の認証のためのネットワーク・ヘルパー | |

| US8595501B2 (en) | Network helper for authentication between a token and verifiers | |

| CN109728909B (zh) | 基于USBKey的身份认证方法和系统 | |

| JP4617763B2 (ja) | 機器認証システム、機器認証サーバ、端末機器、機器認証方法、および機器認証プログラム | |

| JP4599852B2 (ja) | データ通信装置および方法、並びにプログラム | |

| US6993652B2 (en) | Method and system for providing client privacy when requesting content from a public server | |

| US8621210B2 (en) | Ad-hoc trust establishment using visual verification | |

| US8144874B2 (en) | Method for obtaining key for use in secure communications over a network and apparatus for providing same | |

| CN111080299B (zh) | 一种交易信息的防抵赖方法及客户端、服务器 | |

| WO2022143030A1 (zh) | 基于国密标识密码算法的私钥分发系统 | |

| KR19990038925A (ko) | 분산 환경에서 안전한 양방향 인증 방법 | |

| CN114726555A (zh) | 认证及密钥协商方法、设备及存储介质 | |

| CN110417722B (zh) | 一种业务数据通信方法、通信设备及存储介质 | |

| EP3185504A1 (en) | Security management system for securing a communication between a remote server and an electronic device | |

| JP2004274134A (ja) | 通信方法並びにこの通信方法を用いた通信システム、サーバおよびクライアント | |

| JP2004159100A (ja) | 暗号通信プログラム、暗号通信システム用サーバシステム、暗号通信方法および暗号通信システム | |

| JP2003224562A (ja) | 個人認証システム及びプログラム | |

| TWI761243B (zh) | 群組即時通訊的加密系統和加密方法 | |

| CN114338012A (zh) | 密钥申请方法及装置、电子设备、计算机可读存储介质 | |

| WO2020037958A1 (zh) | 基于gba的客户端注册和密钥共享方法、装置及系统 | |

| Kshemkalyani et al. | Authentication in Distributed System |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20130122 |

|

| A601 | Written request for extension of time |

Free format text: JAPANESE INTERMEDIATE CODE: A601 Effective date: 20130419 |

|

| A602 | Written permission of extension of time |

Free format text: JAPANESE INTERMEDIATE CODE: A602 Effective date: 20130426 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20130624 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20130716 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20130814 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 5345675 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |