JP4792609B2 - 認証済みデータ・ストレージのための方法および装置 - Google Patents

認証済みデータ・ストレージのための方法および装置 Download PDFInfo

- Publication number

- JP4792609B2 JP4792609B2 JP2007294389A JP2007294389A JP4792609B2 JP 4792609 B2 JP4792609 B2 JP 4792609B2 JP 2007294389 A JP2007294389 A JP 2007294389A JP 2007294389 A JP2007294389 A JP 2007294389A JP 4792609 B2 JP4792609 B2 JP 4792609B2

- Authority

- JP

- Japan

- Prior art keywords

- data

- message authentication

- authentication code

- data block

- block set

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Classifications

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/60—Protecting data

- G06F21/64—Protecting data integrity, e.g. using checksums, certificates or signatures

-

- G—PHYSICS

- G06—COMPUTING OR CALCULATING; COUNTING

- G06F—ELECTRIC DIGITAL DATA PROCESSING

- G06F21/00—Security arrangements for protecting computers, components thereof, programs or data against unauthorised activity

- G06F21/70—Protecting specific internal or peripheral components, in which the protection of a component leads to protection of the entire computer

- G06F21/78—Protecting specific internal or peripheral components, in which the protection of a component leads to protection of the entire computer to assure secure storage of data

- G06F21/80—Protecting specific internal or peripheral components, in which the protection of a component leads to protection of the entire computer to assure secure storage of data in storage media based on magnetic or optical technology, e.g. disks with sectors

Landscapes

- Engineering & Computer Science (AREA)

- Computer Security & Cryptography (AREA)

- Theoretical Computer Science (AREA)

- Computer Hardware Design (AREA)

- General Physics & Mathematics (AREA)

- General Engineering & Computer Science (AREA)

- Physics & Mathematics (AREA)

- Software Systems (AREA)

- Health & Medical Sciences (AREA)

- Bioethics (AREA)

- General Health & Medical Sciences (AREA)

- Storage Device Security (AREA)

- Signal Processing For Digital Recording And Reproducing (AREA)

Description

42 コンピュータ

44 ストレージ・デバイス

46 プロセッサ

48 チャネル

50 ストレージ媒体

52 ディスク・コントローラ

54 ファームウェア

56 メモリ

58 暗号モジュール

Claims (20)

- データ記憶装置に記憶されたデータの認証のための方法であって、前記データ記憶装置はデータ・ストレージ媒体とリードおよびライト処理を制御するためのコントローラとを含み、

前記コントローラが、前記データ・ストレージ媒体の複数のデータ・ブロック・セットそれぞれについて、第1のメッセージ認証コードを計算するステップを含み、各前記データ・ブロック・セットは、前記データ記憶装置の物理的特徴に基づいて選択され、別途のシーク動作なしにアクセス可能なデータ・ブロックをグループ化するものであり、

前記コントローラが、前記第1のメッセージ認証コードを記憶するステップと、

前記コントローラが、認証されることになる前記データ・ブロック・セットのそれぞれについて第2のメッセージ認証コードを計算すること、および前記記憶された第1のメッセージ認証コードと前記第2のメッセージ認証コードとを比較することによって、前記データ・ブロック・セットを認証するステップと、

を含む方法。 - 前記データ・ストレージ媒体は、表面に複数のトラックを有するディスク記録媒体を含み、

前記データ・ブロック・セットのそれぞれは、前記ディスク・ストレージ媒体の1トラック内のデータを含む、請求項1記載の方法。 - 前記第1と第2のメッセージ認証コードが異なる場合、前記データ・ブロック・セットが変更されているものとみなされる、請求項1記載の方法。

- 前記第1のメッセージ認証コードを記憶するステップは、前記第1のメッセージ認証コードを不揮発性メモリに格納するステップを含む、請求項1記載の方法。

- データ・ブロック・セットに対応する比較結果を示す1つ以上のポインタのテーブルを記憶するステップと、

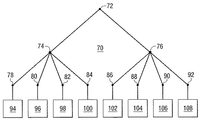

前記第1および第2のメッセージ認証コードを比較する代わりに、前記テーブルを参照することで当該データ・ブロック・セットが変更されたか否かを判断するステップとをさらに備える、請求項1記載の方法。 - 前記第1のメッセージ認証コードのグループに対して追加のメッセージ認証コードを計算するステップと、

前記第1のメッセージ認証コードおよび前記追加のメッセージ認証コードをツリー構造に編成するステップをさらに含む、請求項5記載の方法。 - 前記比較結果は所定の期間内に生成される、請求項5記載の方法。

- 前記所定の期間は、前記データ記憶装置のパワー・サイクルを含み、前記テーブルの前記ポインタは、前記データ記憶装置のパワー・サイクルに基づいて消去される、請求項7記載の方法。

- 認証障害が発生した場合、ユーザに警告を発するステップをさらに含む、請求項1記載の方法。

- 前記第1のメッセージ認証コードが、鍵、入力データ、および前記データ・ブロック・セットのうちの1つの以前に格納されたデータ・ブロックを使用して計算される、請求項1記載の方法。

- 前記データ記憶装置がアイドル状態である間に、生成されたメッセージ認証コードと記憶されたメッセージ認証コードとの比較に基づいて、1つ以上の前記データ・ブロックが変更されたか否かを判断するステップと、

関連するデータブ・ロックが変更されていないと判断された場合、前記関連するデータに対応するポインタを前記テーブルに記憶させ、

前記テーブルを参照して、リードリクエストに対応するデータ・ブロック・セットが変更されたか否かを判断するステップと、

前記リードリクエストに対応するデータ・ブロック・セットと関連するポインタが前記テーブルに含まれる場合、前記リードリクエストに対応する前記データ・ブロック・セットへのアクセスを実行するステップとをさらに含む、請求項5記載の方法。 - 記憶されたデータを認証するための装置であって、

ストレージ媒体と、

前記ストレージ媒体の複数のデータ・ブロック・セットそれぞれについて、第1のメッセージ認証コードを計算し、前記第1のメッセージ認証コードを記憶させるためのプロセッサとを備え、各前記データ・ブロック・セットは、前記装置の物理的特徴に基づいて選択され、別途のシーク動作なしにアクセス可能なデータ・ブロックをグループ化するものであり、

前記プロセッサは、認証されるべき前記データ・ブロック・セットのそれぞれについて第2のメッセージ認証コードを計算し、前記記憶された第1のメッセージ認証コードと前記第2のメッセージ認証コードとを比較することによって、前記データ・ブロック・セットを認証する、装置。 - 前記ストレージ媒体は、表面に複数のトラックを有するディスク記録媒体を含み、

前記データ・ブロック・セットのそれぞれが、前記ストレージ媒体の1トラック内のデータを含む、請求項12記載の装置。 - 前記第1と第2のメッセージ認証コードが異なる場合、前記データ・ブロック・セットが変更されているものとみなされる、請求項12記載の装置。

- 前記第1のメッセージ認証コードを格納するための不揮発性メモリをさらに備える、請求項12記載の装置。

- 前記プロセッサは、データ・ブロック・セットに対応する比較結果を示す1つ以上のポインタのテーブルを記憶させ、

前記第1および第2のメッセージ認証コードを比較する代わりに、前記テーブルを参照することで当該データ・ブロック・セットが変更されたか否かを判断する、請求項12記載の装置。 - 前記プロセッサは、前記第1のメッセージ認証コードのグループに対して追加のメッセージ認証コードを計算し、

前記第1のメッセージ認証コードおよび前記追加のメッセージ認証コードがツリー構造に編成される、請求項16記載の装置。 - 前記プロセッサは、前記比較結果は所定の期間内に生成する、請求項16記載の装置。

- 前記所定の期間は、前記データ記憶装置のパワー・サイクルを含み、前記テーブルの前記ポインタは、前記データ記憶装置のパワー・サイクルに基づいて消去される、請求項18記載の装置。

- 前記第1のメッセージ認証コードが、鍵、入力データ、および前記データ・ブロック・セットのうちの1つの以前に格納されたデータ・ブロックを使用して計算される、請求項12記載の装置。

Applications Claiming Priority (2)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| US11/598,409 US8356178B2 (en) | 2006-11-13 | 2006-11-13 | Method and apparatus for authenticated data storage |

| US11/598,409 | 2006-11-13 |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2008140384A JP2008140384A (ja) | 2008-06-19 |

| JP4792609B2 true JP4792609B2 (ja) | 2011-10-12 |

Family

ID=39370565

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2007294389A Expired - Fee Related JP4792609B2 (ja) | 2006-11-13 | 2007-11-13 | 認証済みデータ・ストレージのための方法および装置 |

Country Status (2)

| Country | Link |

|---|---|

| US (1) | US8356178B2 (ja) |

| JP (1) | JP4792609B2 (ja) |

Families Citing this family (29)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| US8301906B2 (en) * | 2006-05-10 | 2012-10-30 | Nero Ag | Apparatus for writing information on a data content on a storage medium |

| EP1855280A3 (en) * | 2006-05-10 | 2012-08-15 | Nero Ag | Apparatus for writing information on a data content on a storage medium |

| US20080232228A1 (en) * | 2007-03-20 | 2008-09-25 | Nanochip, Inc. | Systems and methods of writing and reading a ferro-electric media with a probe tip |

| US20080318086A1 (en) * | 2007-06-19 | 2008-12-25 | Nanochip, Inc. | Surface-treated ferroelectric media for use in systems for storing information |

| US20080316897A1 (en) * | 2007-06-19 | 2008-12-25 | Nanochip, Inc. | Methods of treating a surface of a ferroelectric media |

| US7626846B2 (en) * | 2007-07-16 | 2009-12-01 | Nanochip, Inc. | Method and media for improving ferroelectric domain stability in an information storage device |

| US20090201015A1 (en) * | 2008-02-12 | 2009-08-13 | Nanochip, Inc. | Method and device for detecting ferroelectric polarization |

| US20090213492A1 (en) * | 2008-02-22 | 2009-08-27 | Nanochip, Inc. | Method of improving stability of domain polarization in ferroelectric thin films |

| US20100002563A1 (en) * | 2008-07-01 | 2010-01-07 | Nanochip, Inc. | Media with tetragonally-strained recording layer having improved surface roughness |

| US8719580B2 (en) * | 2009-06-26 | 2014-05-06 | Trusted Logic | Data verification method |

| US8826035B2 (en) * | 2009-12-23 | 2014-09-02 | Intel Corporation | Cumulative integrity check value (ICV) processor based memory content protection |

| DE102010002472A1 (de) * | 2010-03-01 | 2011-09-01 | Robert Bosch Gmbh | Verfahren zum Verifizieren eines Speicherblocks eines nicht-flüchtigen Speichers |

| DE102010044858B4 (de) * | 2010-09-09 | 2012-04-19 | Siemens Aktiengesellschaft | Verfahren zum Verarbeiten von Nachrichten in einem Kommunikationsnetz aus mehreren Netzknoten |

| JP5159849B2 (ja) | 2010-09-24 | 2013-03-13 | 株式会社東芝 | メモリ管理装置及びメモリ管理方法 |

| KR101577886B1 (ko) * | 2011-06-29 | 2015-12-15 | 인텔 코포레이션 | 무결성 검사 및 리플레이 공격들에 대한 보호를 이용하는 메모리 암호화를 위한 방법 및 장치 |

| US9553725B2 (en) * | 2011-11-21 | 2017-01-24 | Combined Conditional Access Development And Support, Llc | System and method for authenticating data |

| DE102012209408A1 (de) * | 2012-06-04 | 2013-12-05 | Siemens Aktiengesellschaft | Sichere Übertragung einer Nachricht |

| US8793506B2 (en) | 2012-08-31 | 2014-07-29 | Intel Corporation | Mechanism for facilitating encryption-free integrity protection of storage data at computing systems |

| US9460312B2 (en) * | 2014-03-11 | 2016-10-04 | Qualcomm Incorporated | Data integrity protection from rollback attacks for use with systems employing message authentication code tags |

| KR101593169B1 (ko) * | 2014-08-20 | 2016-02-15 | 한국전자통신연구원 | 페이스텔 구조의 가변길이 블록암호 장치 및 방법 |

| US9298647B2 (en) * | 2014-08-25 | 2016-03-29 | HGST Netherlands B.V. | Method and apparatus to generate zero content over garbage data when encryption parameters are changed |

| WO2016049225A1 (en) * | 2014-09-23 | 2016-03-31 | The Regents Of The University Of California | Provably secure virus detection |

| US10256981B2 (en) * | 2016-09-27 | 2019-04-09 | International Business Machines Corporation | Secure logging for host security module |

| EP3690643B1 (en) | 2017-10-24 | 2023-01-25 | Huawei International Pte. Ltd. | Vehicle-mounted device upgrading method and related device |

| CN109936454A (zh) * | 2017-12-19 | 2019-06-25 | 互联安睿资通股份有限公司 | 通信装置及其安全组件与通信方法 |

| SE1951008A1 (en) * | 2019-09-04 | 2021-03-05 | Fingerprint Cards Ab | Secure storage of sensor setting data |

| US11861046B2 (en) * | 2021-04-29 | 2024-01-02 | Infineon Technologies Ag | System for an improved safety and security check |

| US12468819B2 (en) * | 2022-06-27 | 2025-11-11 | Micron Technology, Inc. | Detecting information modification in a memory system |

| US20250390597A1 (en) * | 2024-06-25 | 2025-12-25 | Sandisk Technologies Llc | Authenticating a host computer system to access a data storage device |

Family Cites Families (52)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| GB8704883D0 (en) * | 1987-03-03 | 1987-04-08 | Hewlett Packard Co | Secure information storage |

| US4941176A (en) * | 1988-08-11 | 1990-07-10 | International Business Machines Corporation | Secure management of keys using control vectors |

| US5442645A (en) | 1989-06-06 | 1995-08-15 | Bull Cp8 | Method for checking the integrity of a program or data, and apparatus for implementing this method |

| US5050212A (en) | 1990-06-20 | 1991-09-17 | Apple Computer, Inc. | Method and apparatus for verifying the integrity of a file stored separately from a computer |

| JP2689998B2 (ja) | 1990-08-22 | 1997-12-10 | インターナショナル・ビジネス・マシーンズ・コーポレイション | 暗号動作を行う装置 |

| NL9301784A (nl) | 1993-10-14 | 1995-05-01 | Irdeto Bv | Systeem voor het versleutelen en ontsleutelen van digitale informatie. |

| US6026293A (en) | 1996-09-05 | 2000-02-15 | Ericsson Inc. | System for preventing electronic memory tampering |

| JP3570114B2 (ja) * | 1996-10-21 | 2004-09-29 | 富士ゼロックス株式会社 | データ検証方法およびデータ検証システム |

| JP3748155B2 (ja) | 1997-11-14 | 2006-02-22 | 富士通株式会社 | 改ざん防止/検出機能を有するファイル管理システム |

| US6122738A (en) | 1998-01-22 | 2000-09-19 | Symantec Corporation | Computer file integrity verification |

| US6247151B1 (en) | 1998-06-30 | 2001-06-12 | Intel Corporation | Method and apparatus for verifying that data stored in a memory has not been corrupted |

| US6842860B1 (en) | 1999-07-23 | 2005-01-11 | Networks Associates Technology, Inc. | System and method for selectively authenticating data |

| US6665420B1 (en) * | 1999-12-02 | 2003-12-16 | Verizon Laboratories Inc. | Message authentication code with improved error tolerance |

| AU2001260970A1 (en) * | 2000-01-31 | 2001-08-07 | Vdg Inc. | Block encryption method and schemes for data confidentiality and integrity protection |

| US7043641B1 (en) * | 2000-03-08 | 2006-05-09 | Igt | Encryption in a secure computerized gaming system |

| FR2808948B1 (fr) | 2000-05-12 | 2006-03-03 | Ibm Corp Internat Business Mac | Systeme et methode pour authentifier de maniere unique chaque reproduction d'un groupe de documents electroniques |

| JP4366845B2 (ja) * | 2000-07-24 | 2009-11-18 | ソニー株式会社 | データ処理装置およびデータ処理方法、並びにプログラム提供媒体 |

| US7043636B2 (en) | 2000-09-26 | 2006-05-09 | Telefonaktiebolaget Lm Ericsson (Publ) | Data integrity mechanisms for static and dynamic data |

| US6912634B2 (en) * | 2000-12-28 | 2005-06-28 | Intel Corporation | Verifying the integrity of a media key block by storing validation data in a validation area of media |

| JP3809779B2 (ja) * | 2001-06-18 | 2006-08-16 | ソニー株式会社 | データ転送システム、データ転送装置、データ記録装置、データ転送方法 |

| US7283316B2 (en) * | 2002-01-17 | 2007-10-16 | Maxtor Corporation | Vertical track zoning for disk drives |

| KR20040077448A (ko) * | 2002-02-20 | 2004-09-04 | 소니 가부시끼 가이샤 | 데이터 액세스 제어 장치 및 데이터 액세스 제어 방법,콘트롤러, 및 컴퓨터 프로그램 |

| US8226473B2 (en) * | 2002-04-10 | 2012-07-24 | Wms Gaming Inc. | Gaming software authentication |

| US7487365B2 (en) * | 2002-04-17 | 2009-02-03 | Microsoft Corporation | Saving and retrieving data based on symmetric key encryption |

| US7660421B2 (en) * | 2002-06-28 | 2010-02-09 | Hewlett-Packard Development Company, L.P. | Method and system for secure storage, transmission and control of cryptographic keys |

| US20040015762A1 (en) * | 2002-07-22 | 2004-01-22 | Finisar Corporation | Scalable system testing tools |

| US20040015761A1 (en) * | 2002-07-22 | 2004-01-22 | Finisar Corporation | Scalable asynchronous I/O testing tool |

| US6950517B2 (en) | 2002-07-24 | 2005-09-27 | Qualcomm, Inc. | Efficient encryption and authentication for data processing systems |

| EP1561301B1 (en) * | 2002-11-08 | 2008-01-09 | Nokia Corporation | Software integrity test in a mobile telephone |

| US7961759B2 (en) * | 2002-12-31 | 2011-06-14 | Vixs Systems, Inc. | Method and apparatus for synchronized channel transmission |

| US20050050357A1 (en) * | 2003-09-02 | 2005-03-03 | Su-Huei Jeng | Method and system for detecting unauthorized hardware devices |

| US20050071640A1 (en) * | 2003-09-25 | 2005-03-31 | General Instrument Corporation | Method and apparatus for authenticating data |

| EP1735939A1 (en) * | 2004-03-29 | 2006-12-27 | Smart Internet Technology Crc Pty Limited | Digital license sharing system and method |

| US8117651B2 (en) * | 2004-04-27 | 2012-02-14 | Apple Inc. | Method and system for authenticating an accessory |

| US7314164B2 (en) * | 2004-07-01 | 2008-01-01 | American Express Travel Related Services Company, Inc. | System for biometric security using a smartcard |

| JP2006039206A (ja) * | 2004-07-27 | 2006-02-09 | Canon Inc | 暗号化装置および復号化装置 |

| EP1622333A1 (en) * | 2004-07-29 | 2006-02-01 | Sun Microsystems France S.A. | Method and apparatus for minimally onerous and rapid authentification |

| US7454797B2 (en) * | 2004-10-13 | 2008-11-18 | Microsoft Corporation | Secure image authentication with discrete level tamper localization |

| US7383438B2 (en) * | 2004-12-18 | 2008-06-03 | Comcast Cable Holdings, Llc | System and method for secure conditional access download and reconfiguration |

| US7797745B2 (en) * | 2004-12-22 | 2010-09-14 | Electronics And Telecommunications Research Institute | MAC security entity for link security entity and transmitting and receiving method therefor |

| US20070255947A1 (en) * | 2005-02-09 | 2007-11-01 | Choudhury Abhijit K | Methods and systems for incremental crypto processing of fragmented packets |

| KR101073915B1 (ko) * | 2005-05-03 | 2011-10-17 | 엘지전자 주식회사 | 자동 재전송 기능을 가지는 이동통신 시스템에서, 제어정보 전송 방법 |

| US20060271796A1 (en) * | 2005-05-25 | 2006-11-30 | Kaimal Biju R | Method and system for protecting information stored in an electronic device against backup and restore attack |

| JP4718921B2 (ja) * | 2005-07-14 | 2011-07-06 | 株式会社東芝 | 紙葉類処理装置における処理プログラムの改ざん防止方法と紙葉類処理装置と紙葉類処理システムにおける処理プログラムの改ざん防止方法と紙葉類処理システム |

| KR100735221B1 (ko) * | 2005-08-12 | 2007-07-03 | 삼성전자주식회사 | 컨텐츠를 다수의 단말기에서 재생할 수 있도록 하는 컨텐츠재생 방법 및 이를 이용한 시스템과 단말 장치 |

| US7934049B2 (en) * | 2005-09-14 | 2011-04-26 | Sandisk Corporation | Methods used in a secure yet flexible system architecture for secure devices with flash mass storage memory |

| US8966284B2 (en) * | 2005-09-14 | 2015-02-24 | Sandisk Technologies Inc. | Hardware driver integrity check of memory card controller firmware |

| US7725719B2 (en) * | 2005-11-08 | 2010-05-25 | International Business Machines Corporation | Method and system for generating ciphertext and message authentication codes utilizing shared hardware |

| JP4631658B2 (ja) * | 2005-11-09 | 2011-02-16 | ソニー株式会社 | デジタル放送受信システム及びデジタル放送受信装置 |

| JP4778361B2 (ja) * | 2006-05-19 | 2011-09-21 | 日立オムロンターミナルソリューションズ株式会社 | 認証装置及び認証システム及び認証装置の装置確認方法 |

| US7779258B2 (en) * | 2006-09-22 | 2010-08-17 | International Business Machines Corporation | Method for controlling security function execution with a flexible, extendable, and non-forgable block |

| US7624276B2 (en) * | 2006-10-16 | 2009-11-24 | Broadon Communications Corp. | Secure device authentication system and method |

-

2006

- 2006-11-13 US US11/598,409 patent/US8356178B2/en not_active Expired - Fee Related

-

2007

- 2007-11-13 JP JP2007294389A patent/JP4792609B2/ja not_active Expired - Fee Related

Also Published As

| Publication number | Publication date |

|---|---|

| US20080114981A1 (en) | 2008-05-15 |

| JP2008140384A (ja) | 2008-06-19 |

| US8356178B2 (en) | 2013-01-15 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| JP4792609B2 (ja) | 認証済みデータ・ストレージのための方法および装置 | |

| JP4646927B2 (ja) | 記憶システムにおける暗号化キー | |

| US8307161B2 (en) | Caching for structural integrity schemes | |

| US8271801B2 (en) | Implementing data confidentiality and integrity of shingled written data | |

| KR101577886B1 (ko) | 무결성 검사 및 리플레이 공격들에 대한 보호를 이용하는 메모리 암호화를 위한 방법 및 장치 | |

| WO2009057084A1 (en) | Optimized hierarchical integrity protection for stored data | |

| US11416417B2 (en) | Method and apparatus to generate zero content over garbage data when encryption parameters are changed | |

| US20060272027A1 (en) | Secure access to segment of data storage device and analyzer | |

| US8082236B2 (en) | Write failure protection for hierarchical integrity schemes | |

| CN114730342B (zh) | 数据存储设备加密 | |

| WO2010134192A1 (ja) | 電子機器及び鍵生成プログラム及び記録媒体及び鍵生成方法 | |

| US9298565B1 (en) | System and method for identification of memory | |

| US8495035B2 (en) | Systems and methods for providing data integrity protection in a storage medium | |

| CN1527208A (zh) | 基于身份认证的计算机安全及加密的实现方法和装置 | |

| JP2007219802A (ja) | 記憶装置、そのコントローラ、および、その制御方法 | |

| JP2000330870A (ja) | コンテンツ処理システムおよびコンテンツ保護方法 | |

| JP5489201B2 (ja) | 安全な直接プラッタ・アクセス | |

| US10372627B2 (en) | Method to generate pattern data over garbage data when encryption parameters are changed | |

| CN113434876A (zh) | 一种数据加密方法、装置、内存控制器、芯片及电子设备 | |

| US20060200414A1 (en) | Methods of copy protecting software stored on portable memory | |

| CN101076861A (zh) | 控制数字作品的分发和使用 | |

| JP2010171806A (ja) | 記憶装置及び記憶装置のデータ改ざん防止方法 | |

| US20240080193A1 (en) | Counter integrity tree | |

| US7624285B2 (en) | Method and device for protecting user information against manipulations |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| RD03 | Notification of appointment of power of attorney |

Free format text: JAPANESE INTERMEDIATE CODE: A7423 Effective date: 20100526 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20110128 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20110201 |

|

| A601 | Written request for extension of time |

Free format text: JAPANESE INTERMEDIATE CODE: A601 Effective date: 20110428 |

|

| A602 | Written permission of extension of time |

Free format text: JAPANESE INTERMEDIATE CODE: A602 Effective date: 20110509 |

|

| A601 | Written request for extension of time |

Free format text: JAPANESE INTERMEDIATE CODE: A601 Effective date: 20110601 |

|

| A602 | Written permission of extension of time |

Free format text: JAPANESE INTERMEDIATE CODE: A602 Effective date: 20110606 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20110613 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20110628 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20110707 |

|

| R150 | Certificate of patent or registration of utility model |

Free format text: JAPANESE INTERMEDIATE CODE: R150 Ref document number: 4792609 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20140805 Year of fee payment: 3 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| LAPS | Cancellation because of no payment of annual fees |