JP4635182B2 - 無線通信システム - Google Patents

無線通信システム Download PDFInfo

- Publication number

- JP4635182B2 JP4635182B2 JP2005271145A JP2005271145A JP4635182B2 JP 4635182 B2 JP4635182 B2 JP 4635182B2 JP 2005271145 A JP2005271145 A JP 2005271145A JP 2005271145 A JP2005271145 A JP 2005271145A JP 4635182 B2 JP4635182 B2 JP 4635182B2

- Authority

- JP

- Japan

- Prior art keywords

- mobile terminal

- encryption key

- access point

- processing means

- data

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Expired - Fee Related

Links

Images

Landscapes

- Mobile Radio Communication Systems (AREA)

Description

例えばIEEE802.11(非特許文献1参照)では、MDとネットワーク(AP)が事前に鍵を共有する手段をとる。しかしこの方式では、事前のネゴシエーション時に鍵が漏洩する可能性がある。

しかし、この方法ではその範囲内にさえ入れば端末の認証が行えるのであるから、端末の固有性を確認できるほどに十分な認証を行っているとはいえない。

すなわち、本発明は無線の種類に依存しない複数のアクセスポイント間を移動する移動端末と、各アクセスポイントとの間で相互に認証可能な無線通信システムを構成する。

該システムにおけるアクセスポイントが、移動端末と暗号化通信する暗号化通信手段と、該移動端末の位置情報を取得する移動端末位置取得手段と、該移動端末の位置情報に係るデータの履歴を1個格納できる記憶領域が所定の個数集合した位置履歴記憶媒体と、該位置履歴記憶媒体における任意の記憶領域のポインタを設定するポインタ設定処理手段と、該位置履歴記憶媒体に含まれるいずれかのデータを少なくとも用いて暗号鍵を生成する暗号鍵生成処理手段と、移動端末の認証を行う認証処理手段とを備える。

移動端末においては、位置履歴記憶媒体中のデータから暗号鍵生成処理手段が順次暗号鍵を生成して該メッセージの復号化を試行し、いずれかのデータから生成した暗号鍵で復号化に成功した場合に、認証処理手段がアクセスポイントの認証を行う。

請求項4に記載の発明は、アクセスポイントが送信したメッセージに含まれる情報が、アクセスポイントに備えた固有の乱数であることを特徴とする。

このような特徴を活かして、限られたデータ容量でも従来方式と同等以上の暗号強度を持たせる事ができる。位置情報を利用することで簡便に共通鍵を持つことができ、その履歴の中から選択するだけの処理であるため、鍵の変換に要する計算量を極めて低く抑えることができる。

図1は本発明システムの全体概要を説明する図である。ネットワーク(1)には複数のアクセスポイント(2)が接続され、移動端末(3)はさまざまな経路で移動しながらいくつかのアクセスポイント(2)と通信を行う。

通信するアクセスポイント(2)は移動の経路や電波状況によって異なり、全く同じ経路を通ったとしても変化することがある。

なお、本発明のアクセスポイントは、一般に基地局と呼ばれることがあり、同義で用いている。

そして、CPU(20)には、暗号化通信部(201)、鍵生成処理部(202)、ハッシュ関数演算処理部(203)、ポインタ設定処理部(204)、位置情報取得部(205)、認証処理部(206)の各処理部が設けられる。

CPU(30)には、暗号化通信部(301)、鍵生成処理部(302)、ハッシュ関数演算処理部(303)、ポインタ設定処理部(304)、位置情報取得部(305)、認証処理部(306)の各処理部が設けられる。

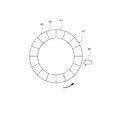

環状であるためにセル(42)からセル(43)方向に1つずつデータを確認して行ったとき、最後にセル(41)に到達し、1周して全てのデータを確認することができる。

CPUのポインタ設定処理部(204)(304)はランダムに、あるいは順に次のセルを示すようにポインタを設定することができる。

また、ネットワーク(1)に接続されたアクセスポイント(2)間では、周知のデータ交換技術により、当該移動端末に関するデータはすべて同期されている。

従って移動端末と、全てのアクセスポイントにおけるキャロセル型記憶領域(22)(32)内のデータは一致している状態である。

まず鍵生成処理部(202)(302)における鍵生成機能は、1つのセルに含まれるデータから暗号鍵を生成する機能である。同じキャロセルからは同じ暗号鍵が生成される。

暗号化通信部(201)(301)における暗号化通信機能は、鍵生成処理部位(202)(302)で生成された暗号鍵を利用して、互いに暗号化通信を実施するための機能である。

一方向ハッシュ関数については公知であり、演算方法も既存の方法を用いることができる。

POSDATA = h(K, POS || Randap)

上記の式においてh()はハッシュ関数、Kは鍵、POSは位置情報取得部(205)(305)で取得した位置情報、Randapはアクセスポイントにおける乱数(移動端末の乱数は異なる)である。

まず、移動端末(3)が通信中のアクセスポイント(2)と異なるアクセスポイント(2)と通信を開始するとき、認証要求(S1)を送出する。

そして、当該ポインタの位置に格納されたデータを用いて鍵を生成する。

より具体的には次式によりメッセージを送付する。

N→M: RotateREQ([Rn||MACN]KN)

ここで、M をモバイル端末、Nをアクセスポイントとする。RM と RN はそれぞれMとNによって選定された乱数値。[X]Kは平分Xを鍵Kで暗号化したもの。MAC はメッセージから生成されたメッセージ認証コード。T(B) はBをボディにもつメッセージT。以下同じ。

合致しなければ、ポインタ設定処理部(304)が1つ隣のセルにポインタを移動させ、そのデータを用いて試行を繰り返す。1周してもいずれも一致しなければキャロセルが同期していないことになり、認証処理部(306)は認証失敗と判断し、通信を切断する。

そして、回転応答をアクセスポイントに対して返す(S3)。

本処理は次式により表される

M→N: RotateREP([ RN||RM||MACM]KM')

さらに、鍵生成処理部においてその書き込んだデータを用いて鍵を生成する。

通信端末に対して、RMとMACMをその鍵で暗号化したメッセージAuthREPを認証応答S4として送信する。

グラフによると、128ビットの暗号化と同等以上の暗号強度を得るために、する数が35個以上を用いればよいことがわかり、同時に35個ないし40個程度のセル数で十分であることが分かる。セル数が多いと認証処理に時間を要するため、上記範囲程度とするのが適当である。

30 CPU

301 暗号化通信部

302 鍵生成処理部

303 ハッシュ関数演算処理部

304 ポインタ設定処理部

305 位置情報取得部

306 認証処理部

Claims (5)

- 無線の種類に依存しない複数のアクセスポイント間を移動する移動端末と、各アクセスポイントとの間で相互に認証可能な無線通信システムであって、

アクセスポイントが、

移動端末と暗号化通信する暗号化通信手段と、

該移動端末の位置情報を取得する移動端末位置取得手段と、

該移動端末の位置情報に係るデータの履歴を1個格納できる記憶領域が所定の個数集合した位置履歴記憶媒体と、

該位置履歴記憶媒体における任意の記憶領域のポインタを設定するポインタ設定処理手段と、

該位置履歴記憶媒体に含まれるいずれかのデータを少なくとも用いて暗号鍵を生成する暗号鍵生成処理手段と、

移動端末の認証を行う認証処理手段と

を備える一方、

移動端末が、

アクセスポイントと暗号化通信する暗号化通信手段と、

該移動端末の位置情報を取得する移動端末位置取得手段と、

該移動端末の位置情報に係るデータの履歴を1個格納できる記憶領域が所定の個数集合した位置履歴記憶媒体と、

該位置履歴記憶媒体における任意の記憶領域のポインタを設定するポインタ設定処理手段と、

該位置履歴記憶媒体に含まれるいずれかのデータを少なくとも用いて暗号鍵を生成する暗号鍵生成処理手段と、

アクセスポイントの認証を行う認証処理手段と

を備え、

アクセスポイントの暗号鍵生成処理手段が、ポインタ設定処理手段が選択した位置履歴記憶媒体中のデータから暗号鍵を生成すると共に、暗号化通信処理手段において該暗号鍵を用いて暗号化して移動端末にメッセージを送信し、

移動端末において位置履歴記憶媒体中のデータから暗号鍵生成処理手段が順次暗号鍵を生成して該メッセージの復号化を試行し、いずれかのデータから生成した暗号鍵で復号化に成功した場合に、認証処理手段がアクセスポイントの認証を行う

ことを特徴とする無線通信システム。 - 前記無線通信システムにおいて、

移動端末の認証処理手段がアクセスポイントの認証を行った後に、

該認証時における移動端末の位置情報に係るデータを、復号化に成功したデータが格納されている記憶領域に書き換えて格納し、

暗号鍵生成処理手段が該データから暗号鍵を生成し、該暗号鍵を用いて少なくともアクセスポイントから受信した情報を含めて暗号化したメッセージを暗号化通信手段がアクセスポイントに送信する一方、

アクセスポイントにおいて先に暗号鍵を生成したデータが格納されていた記憶領域に、該認証時における移動端末の位置情報に係るデータを書き換えて格納し、暗号鍵生成処理手段が該データから暗号鍵を生成し、該暗号鍵を用いて移動端末から受信したメッセージの復号化を試行し、復号化成功すると共に含まれていた情報が先に移動端末に送信した情報と一致する場合に、認証処理手段が移動端末の認証を行う

ことを特徴とする請求項1に記載の無線通信システム。 - 前記移動端末が固有の乱数を備え、

暗号化通信手段から送信するメッセージが、該乱数を含めて暗号化される

請求項1又は2に記載の無線通信システム。 - 前記アクセスポイントが送信したメッセージに含まれる情報が、

アクセスポイントに備えた固有の乱数である

請求項2又は3に記載の無線通信システム。 - 前記移動端末及びアクセスポイントに演算処理手段を備え、

前記位置情報に係るデータが、移動端末位置取得手段において取得された位置情報と、前記各々の乱数を用い、鍵付ハッシュ関数による演算処理された値である

請求項3又は4に記載の無線通信システム。

Priority Applications (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2005271145A JP4635182B2 (ja) | 2005-09-16 | 2005-09-16 | 無線通信システム |

Applications Claiming Priority (1)

| Application Number | Priority Date | Filing Date | Title |

|---|---|---|---|

| JP2005271145A JP4635182B2 (ja) | 2005-09-16 | 2005-09-16 | 無線通信システム |

Publications (2)

| Publication Number | Publication Date |

|---|---|

| JP2007088514A JP2007088514A (ja) | 2007-04-05 |

| JP4635182B2 true JP4635182B2 (ja) | 2011-02-16 |

Family

ID=37975104

Family Applications (1)

| Application Number | Title | Priority Date | Filing Date |

|---|---|---|---|

| JP2005271145A Expired - Fee Related JP4635182B2 (ja) | 2005-09-16 | 2005-09-16 | 無線通信システム |

Country Status (1)

| Country | Link |

|---|---|

| JP (1) | JP4635182B2 (ja) |

Families Citing this family (5)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| CN101897150B (zh) * | 2007-12-10 | 2013-11-20 | 独立行政法人情报通信研究机构 | 无线通信认证方法及系统 |

| JP5331963B2 (ja) * | 2008-06-27 | 2013-10-30 | 独立行政法人情報通信研究機構 | 無線通信認証方法及び無線通信システムと無線センサ |

| EP2952041B1 (en) * | 2013-03-14 | 2018-11-28 | Telcom Ventures, LLC | Verifying a user identity using location |

| US11200306B1 (en) | 2021-02-25 | 2021-12-14 | Telcom Ventures, Llc | Methods, devices, and systems for authenticating user identity for location-based deliveries |

| CN113660083B (zh) * | 2021-08-12 | 2023-08-04 | 云南电网有限责任公司信息中心 | 一种基于共有知识的对称密钥生成方法 |

Family Cites Families (3)

| Publication number | Priority date | Publication date | Assignee | Title |

|---|---|---|---|---|

| JPH10164656A (ja) * | 1996-11-26 | 1998-06-19 | Hitachi Ltd | 携帯端末及び携帯端末の管理センタ及び携帯端末の監視制御部 |

| JP2004248167A (ja) * | 2003-02-17 | 2004-09-02 | Nippon Telegr & Teleph Corp <Ntt> | 通信制御システムと通信制御方法およびプログラムと通信端末装置 |

| JP4755866B2 (ja) * | 2005-08-23 | 2011-08-24 | 株式会社野村総合研究所 | 認証システム、認証サーバ、認証方法および認証プログラム |

-

2005

- 2005-09-16 JP JP2005271145A patent/JP4635182B2/ja not_active Expired - Fee Related

Also Published As

| Publication number | Publication date |

|---|---|

| JP2007088514A (ja) | 2007-04-05 |

Similar Documents

| Publication | Publication Date | Title |

|---|---|---|

| US8402272B2 (en) | Master unit and slave unit | |

| JP3702812B2 (ja) | 無線lanシステムにおける認証方法と認証装置 | |

| US8107630B2 (en) | Apparatus and method for managing stations associated with WPA-PSK wireless network | |

| JP5053424B2 (ja) | 中継装置、無線通信装置、ネットワークシステム、プログラム、および、方法 | |

| EP1929745B1 (en) | Method for secure device discovery and introduction | |

| EP1868314B1 (en) | Communication apparatus and method thereof | |

| CN102685741B (zh) | 接入认证处理方法及系统、终端和网络设备 | |

| JP4987939B2 (ja) | 保安モードに応じる手動型rfid保安方法 | |

| KR101297648B1 (ko) | 서버와 디바이스간 인증방법 | |

| JP5544627B2 (ja) | 電子タグに適するデータセキュリティアクセス方法 | |

| JP2002529013A (ja) | 無線システムのための申し込み登録方法、装置、無線装置及びホームシステム | |

| CN102685739B (zh) | 安卓企业应用的鉴权方法及系统 | |

| CN107579826A (zh) | 一种网络认证方法、中转节点及相关系统 | |

| WO2016161583A1 (zh) | 一种gprs系统密钥增强的方法、sgsn设备、ue、hlr/hss及gprs系统 | |

| WO2015139622A1 (zh) | 密钥协商方法、用户设备和近距离通信控制网元 | |

| CN103404076B (zh) | 在第三实体上认证第一和第二实体的方法 | |

| CN109756451B (zh) | 一种信息交互方法及装置 | |

| KR20070041152A (ko) | 비 유에스아이엠 단말기에서의 이에이피-에이케이에이 인증처리 장치 및 방법 | |

| JP4635182B2 (ja) | 無線通信システム | |

| JP7099461B2 (ja) | 無線通信装置、無線通信方法および無線通信システム | |

| JP2020072441A (ja) | 通信装置、制御方法及びプログラム | |

| JP2019016841A (ja) | 基地局装置、通信システム、及び通信方法 | |

| JP4020108B2 (ja) | アドホックネットワーク通信方式および方法ならびにノード装置およびそのプログラム | |

| US11974123B2 (en) | Encrypted communication between an appliance and a device on a motor vehicle | |

| JPH0897811A (ja) | データサービスシステム |

Legal Events

| Date | Code | Title | Description |

|---|---|---|---|

| A621 | Written request for application examination |

Free format text: JAPANESE INTERMEDIATE CODE: A621 Effective date: 20080725 |

|

| A977 | Report on retrieval |

Free format text: JAPANESE INTERMEDIATE CODE: A971007 Effective date: 20100722 |

|

| A131 | Notification of reasons for refusal |

Free format text: JAPANESE INTERMEDIATE CODE: A131 Effective date: 20100803 |

|

| A521 | Request for written amendment filed |

Free format text: JAPANESE INTERMEDIATE CODE: A523 Effective date: 20100922 |

|

| TRDD | Decision of grant or rejection written | ||

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 Effective date: 20101019 |

|

| A01 | Written decision to grant a patent or to grant a registration (utility model) |

Free format text: JAPANESE INTERMEDIATE CODE: A01 |

|

| A61 | First payment of annual fees (during grant procedure) |

Free format text: JAPANESE INTERMEDIATE CODE: A61 Effective date: 20101027 |

|

| FPAY | Renewal fee payment (event date is renewal date of database) |

Free format text: PAYMENT UNTIL: 20131203 Year of fee payment: 3 |

|

| R150 | Certificate of patent or registration of utility model |

Ref document number: 4635182 Country of ref document: JP Free format text: JAPANESE INTERMEDIATE CODE: R150 Free format text: JAPANESE INTERMEDIATE CODE: R150 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| S533 | Written request for registration of change of name |

Free format text: JAPANESE INTERMEDIATE CODE: R313533 |

|

| R350 | Written notification of registration of transfer |

Free format text: JAPANESE INTERMEDIATE CODE: R350 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| R250 | Receipt of annual fees |

Free format text: JAPANESE INTERMEDIATE CODE: R250 |

|

| LAPS | Cancellation because of no payment of annual fees |