JP2010141618A - Information processing apparatus, information processing method, and program - Google Patents

Information processing apparatus, information processing method, and program Download PDFInfo

- Publication number

- JP2010141618A JP2010141618A JP2008316289A JP2008316289A JP2010141618A JP 2010141618 A JP2010141618 A JP 2010141618A JP 2008316289 A JP2008316289 A JP 2008316289A JP 2008316289 A JP2008316289 A JP 2008316289A JP 2010141618 A JP2010141618 A JP 2010141618A

- Authority

- JP

- Japan

- Prior art keywords

- key

- parameter

- information processing

- processing apparatus

- function

- Prior art date

- Legal status (The legal status is an assumption and is not a legal conclusion. Google has not performed a legal analysis and makes no representation as to the accuracy of the status listed.)

- Withdrawn

Links

Images

Abstract

【課題】暗号化処理量、暗号文サイズを抑制するようにすることが可能な情報処理装置、情報処理方法およびプログラムを提供する。

【解決手段】本発明に係る情報処理装置に、複数の鍵処理装置間で行われる複数受信者公開鍵暗号技術に基づく暗号化通信の際に利用される巡回群を生成する群選択部と、鍵処理装置で実行される処理に用いられ、複数の鍵処理装置それぞれに固有の秘密情報を含まず当該複数の鍵処理装置それぞれで共通して用いられるパラメータを含む複数のパラメータを選択するパラメータ選択部と、暗号文の生成または復号に関する処理に使用され、所定の写像を実現する関数を選択する関数選択部と、を設けた。

【選択図】図14

An information processing apparatus, an information processing method, and a program capable of suppressing an encryption processing amount and a ciphertext size are provided.

A group selection unit for generating a cyclic group used in encrypted communication based on a multi-recipient public key encryption technique performed between a plurality of key processing devices in an information processing device according to the present invention; Parameter selection that is used for processing executed by the key processing device and that does not include secret information unique to each of the plurality of key processing devices and includes a plurality of parameters that are commonly used by each of the plurality of key processing devices And a function selection unit that selects a function that is used for processing related to ciphertext generation or decryption and that realizes a predetermined mapping.

[Selection] Figure 14

Description

本発明は、情報処理装置、情報処理方法およびプログラムに関する。 The present invention relates to an information processing apparatus, an information processing method, and a program.

暗号方式には、共通鍵暗号方式と公開鍵暗号方式の二種類が存在する。共通鍵暗号方式は、通信のために事前の秘密共有が必要となるが、処理が速いという性質がある。他方、公開鍵暗号方式は、通信のための事前の秘密共有は不要であるが、処理が遅いという性質がある。このような性質の違いから、各暗号方式は、それぞれの状況にあった使用が望まれる。 There are two types of encryption methods: a common key encryption method and a public key encryption method. The common key cryptosystem requires a secret sharing in advance for communication, but has a property that processing is fast. On the other hand, the public key cryptosystem does not require prior secret sharing for communication, but has a property of slow processing. Due to the difference in properties, each encryption method is desired to be used in accordance with each situation.

例えば、自社の機器に予め秘密情報を埋め込むことが可能であり、自社の機器同士のみで通信を行う状況では、共通鍵暗号方式の使用が好まれる。また、例えば、インターネット上で赤の他人と秘密情報のやり取りをする場合には、事前の秘密共有ができていない状況も想定されるため、公開鍵暗号方式の使用が好まれる。 For example, it is possible to embed secret information in the company's devices in advance, and in a situation where communication is performed only between the devices of the company, the use of the common key cryptosystem is preferred. In addition, for example, when secret information is exchanged with others on the Internet on the Internet, it is assumed that secret sharing is not possible in advance, so use of a public key cryptosystem is preferred.

近年、インターネットのウェブアプリケーションの発達により、SNS、ネットショッピング、ネットオークション等のインターネットを介した個人ユーザ同士のコミュニケーションが増加している。上述のようなサービスにおいては、ユーザがプライベートな情報や価値のあるコンテンツを送信する状況も存在しうる。そのような状況では、一対一または一対多での暗号化通信が、ユーザの状況に応じて望まれる状況も考えられる。上述のようなインターネットを介した小規模な市場での一対一、一対多通信の両方に適した暗号方式として、複数受信者公開鍵暗号方式が存在する。この技術は、複数のユーザに暗号文を送信する際、単純にユーザごとの公開鍵暗号処理をするのではなく、共有できる処理をまとめて行なうことで効率化を図る方式である。 In recent years, with the development of Internet web applications, communication between individual users via the Internet, such as SNS, online shopping, and net auction, has increased. In the service as described above, there may be a situation where the user transmits private information or valuable content. In such a situation, there may be a situation in which one-to-one or one-to-many encrypted communication is desired depending on the user's situation. As an encryption method suitable for both one-to-one and one-to-many communication in a small market via the Internet as described above, there is a multiple recipient public key encryption method. This technique is a method for improving efficiency by collectively performing processes that can be shared, instead of simply performing public key encryption processing for each user when transmitting ciphertexts to a plurality of users.

ここで、通常、公開鍵暗号方式を用いる暗号方式では、公開鍵暗号方式のみを用いて通信を行なうことは少なく、公開鍵暗号方式を共通鍵暗号方式と組み合わせたハイブリッド暗号方式を用いることが多い。ハイブリッド暗号方式では、処理の速い共通鍵暗号方式で秘密鍵を用いて平文部を暗号化し、暗号化公開鍵暗号方式を用いて共通鍵暗号方式で用いる秘密鍵を暗号化する。このようにすることで、公開鍵暗号方式のみを用いるよりも処理の高速化が見込める。この場合、公開鍵暗号技術を用いて処理する部分を複数受信者鍵カプセル化メカニズム(Key Encapsulation Mechanism:KEM)と呼ぶこととする。また、共通鍵暗号技術を用いて処理する部分を、複数受信者データカプセル化メカニズム(Data Encapsulation Mechanism:DEM)と呼ぶこととする。 Here, usually, in an encryption method using a public key encryption method, communication is performed using only the public key encryption method, and a hybrid encryption method combining the public key encryption method with a common key encryption method is often used. . In the hybrid cryptosystem, the plaintext portion is encrypted using a secret key in a common key cryptosystem with high processing speed, and the secret key used in the common key cryptosystem is encrypted using an encrypted public key cryptosystem. By doing so, it is possible to speed up the processing compared to using only the public key cryptosystem. In this case, the part processed using the public key encryption technology is called a multiple recipient key encapsulation mechanism (KEM). Further, the part processed using the common key encryption technology is called a multi-recipient data encapsulation mechanism (DEM).

複数受信者KEMでは、安全性はもとより、公開鍵サイズ、秘密鍵サイズ、暗号化処理、復号処理、暗号文サイズ等が重要となってくる。このような観点から複数受信者KEMとして注目できる方式の一つに、非特許文献1に記載の方式を、既存の手法を用いて複数受信者KEMにした方式を挙げることができる。この方式は、安全性や効率のバランス面から、優れた方式であるといえる。

In the multi-recipient KEM, not only security but also public key size, secret key size, encryption processing, decryption processing, ciphertext size, etc. are important. From such a point of view, one of the methods that can be noticed as a multi-recipient KEM is a method in which the method described in Non-Patent

しかしながら、上述のような方式において、暗号化処理量および暗号文サイズの効率は、受信者数に比例して大きくなるという問題があった。 However, in the method as described above, there is a problem that the efficiency of the encryption processing amount and the ciphertext size increases in proportion to the number of recipients.

そこで、本発明は、このような問題に鑑みてなされたもので、暗号化処理量、暗号文サイズを抑制することが可能な、情報処理装置、情報処理方法およびプログラムを提供することにある。 Therefore, the present invention has been made in view of such problems, and it is an object of the present invention to provide an information processing apparatus, an information processing method, and a program capable of suppressing an encryption processing amount and a ciphertext size.

上記課題を解決するために、本発明のある観点によれば、複数の鍵処理装置間で行われる複数受信者公開鍵暗号技術に基づく暗号化通信の際に利用される巡回群を生成する群選択部と、前記暗号化通信の際に前記鍵処理装置で実行される処理に用いられ、前記複数の鍵処理装置それぞれに固有の秘密情報を含まず当該複数の鍵処理装置それぞれで共通して用いられるパラメータを含む複数のパラメータを選択するパラメータ選択部と、前記暗号化通信における暗号文の生成または復号に関する処理に使用され、所定の写像を実現する関数を選択する関数選択部と、前記群選択部により選択された巡回群と、前記パラメータ選択部により選択された複数のパラメータと、前記関数選択部により選択された関数と、を用いて、前記複数受信者公開鍵暗号技術に利用されるシステムパラメータを生成するシステムパラメータ生成部と、を備える情報処理装置が提供される。 In order to solve the above-described problem, according to an aspect of the present invention, a group for generating a cyclic group used in encrypted communication based on a multi-recipient public key encryption technique performed between a plurality of key processing devices. The selection unit is used for processing executed by the key processing device during the encrypted communication, and does not include secret information unique to each of the plurality of key processing devices, and is common to each of the plurality of key processing devices. A parameter selection unit that selects a plurality of parameters including parameters to be used; a function selection unit that is used for processing related to generation or decryption of ciphertext in the encrypted communication and that selects a function that realizes a predetermined mapping; and the group Using the cyclic group selected by the selection unit, the plurality of parameters selected by the parameter selection unit, and the function selected by the function selection unit, the plurality of recipients are disclosed. The information processing apparatus and a system parameter generation unit for generating a system parameter that is used in cryptography is provided.

かかる構成によれば、群選択部は、複数の鍵処理装置間で行われる複数受信者公開鍵暗号技術に基づく暗号化通信の際に利用される巡回群を生成する。また、パラメータ選択部は、暗号化通信の際に鍵処理装置で実行される処理に用いられ、複数の鍵処理装置それぞれに固有の秘密情報を含まず当該複数の鍵処理装置それぞれで共通して用いられるパラメータを含む複数のパラメータを選択する。また、関数選択部は、暗号化通信における暗号文の生成または復号に関する処理に使用され、所定の写像を実現する関数を選択する。また、システムパラメータ生成部は、群選択部により選択された巡回群と、パラメータ選択部により選択された複数のパラメータと、関数選択部により選択された関数と、を用いて、複数受信者公開鍵暗号技術に利用されるシステムパラメータを生成する。 According to such a configuration, the group selection unit generates a cyclic group that is used in encrypted communication based on a multi-recipient public key encryption technique performed between a plurality of key processing devices. The parameter selection unit is used for processing executed by the key processing device at the time of encrypted communication, and does not include secret information unique to each of the plurality of key processing devices, and is common to the plurality of key processing devices. Select a plurality of parameters, including the parameters to be used. The function selection unit is used for processing related to generation or decryption of ciphertext in encrypted communication, and selects a function that realizes a predetermined mapping. Further, the system parameter generation unit uses a cyclic group selected by the group selection unit, a plurality of parameters selected by the parameter selection unit, and a function selected by the function selection unit, and uses a plurality of recipient public keys. Generate system parameters used for cryptographic techniques.

前記暗号化通信の際に前記鍵処理装置で実行される処理に用いられ、前記複数の鍵処理装置それぞれに固有の秘密情報を含まず当該複数の鍵処理装置それぞれで共通して用いられるパラメータは、前記鍵処理装置において暗号文の検証処理で用いられる検証用パラメータを生成する際に利用されるパラメータであってもよい。 The parameters used in the process executed by the key processing device during the encrypted communication and not including secret information unique to each of the plurality of key processing devices are commonly used for each of the plurality of key processing devices. The key processing device may be a parameter used when generating a verification parameter used in ciphertext verification processing.

前記暗号化通信の際に前記鍵処理装置で実行される処理に用いられ、前記複数の鍵処理装置それぞれに固有の秘密情報を含まず当該複数の鍵処理装置それぞれで共通して用いられるパラメータは、前記鍵処理装置において暗号文を生成する際に用いられるセッション鍵を生成する際に利用されるパラメータであってもよい。 The parameters used in the process executed by the key processing device during the encrypted communication and not including secret information unique to each of the plurality of key processing devices are commonly used for each of the plurality of key processing devices. A parameter used when generating a session key used when generating a ciphertext in the key processing device may be used.

前記パラメータ選択部は、前記群選択部が選択した前記巡回群に属する第1のパラメータを更に選択し、前記第1のパラメータに対して所定の群演算のみを行なうことにより前記巡回群に属する第2のパラメータを生成してもよい。 The parameter selection unit further selects a first parameter belonging to the cyclic group selected by the group selection unit, and performs only a predetermined group operation on the first parameter to thereby change the first parameter belonging to the cyclic group. Two parameters may be generated.

前記パラメータ選択部は、前記群選択部が選択した前記巡回群に属する第1のパラメータを更に選択し、前記第1のパラメータを所定の関数に代入することにより得られた値を、前記巡回群に属する第2のパラメータとしてもよい。 The parameter selection unit further selects a first parameter belonging to the cyclic group selected by the group selection unit, and assigns a value obtained by substituting the first parameter to a predetermined function, the cyclic group. It is good also as the 2nd parameter which belongs to.

前記関数選択部は、所定の群に属する入力値に対して所定の群演算のみを行なっても出力値を生成することが困難である値に前記入力値を変換する変換関数を少なくとも一つ選択し、前記パラメータ選択部は、前記巡回群から選択された第1のパラメータと、前記変換関数とを用いて、更にパラメータを選択してもよい。 The function selection unit selects at least one conversion function that converts the input value to a value that is difficult to generate an output value even if only a predetermined group operation is performed on the input values belonging to the predetermined group. The parameter selection unit may further select a parameter using the first parameter selected from the cyclic group and the conversion function.

前記群選択部は、互いに異なる2つの群G1およびG2を選択し、選択された前記群G1および群G2には、群G1から群G2への写像を実現する同型写像が存在してもよい。 The group selection unit selects two groups G 1 and G 2 that are different from each other, and the selected group G 1 and group G 2 have an isomorphism mapping that realizes mapping from the group G 1 to the group G 2 . May be present.

前記関数選択部は、ターゲット衝突困難性を有する関数を選択することが好ましい。 It is preferable that the function selection unit selects a function having target collision difficulty.

前記関数選択部は、定義域から一様分布に入力値を選択すると、出力が値域で一様分布する関数を選択することが好ましい。 The function selection unit preferably selects a function whose output is uniformly distributed in the value range when the input value is selected from the definition range to be uniformly distributed.

上記課題を解決するために、本発明の別の観点によれば、他の情報処理装置との間で行われる複数受信者公開鍵暗号技術に基づく暗号化通信の際に用いられるセッション鍵を生成する複数受信者鍵カプセル化メカニズム部と、前記セッション鍵を用いて前記暗号化通信において送信される暗号文を生成するデータカプセル化メカニズム部と、を備え、前記複数受信者鍵カプセル化メカニズム部は、前記暗号化通信の際に用いられる自装置に固有の公開鍵および秘密鍵を、取得したシステムパラメータに基づいて生成する鍵生成部と、前記セッション鍵および前記暗号文の検証処理に用いられる検証用パラメータを、前記システムパラメータに基づいて生成する暗号化部と、前記セッション鍵に関する暗号文を取得して前記システムパラメータに基づいて復号する復号部と、を有し、前記システムパラメータは、前記暗号化通信の際に自装置で実行される処理に用いられ、自装置および他の情報処理装置それぞれに固有の秘密情報を含まず自装置および他の情報処理装置それぞれで共通して用いられるパラメータを含み、前記暗号化部は、前記複数受信者に共通する前記セッション鍵または前記検証用パラメータを生成する情報処理装置が提供される。 In order to solve the above-mentioned problem, according to another aspect of the present invention, a session key used for encrypted communication based on a multi-recipient public key encryption technology performed with another information processing apparatus is generated. A multi-recipient key encapsulation mechanism unit, and a data encapsulation mechanism unit that generates a ciphertext to be transmitted in the encrypted communication using the session key. , A key generation unit that generates a public key and a secret key unique to the device used in the encrypted communication based on the acquired system parameters, and verification used for the verification process of the session key and the ciphertext An encryption unit for generating a parameter for the system based on the system parameter; And the system parameter is used for processing executed by the own device at the time of the encrypted communication, and the secret information unique to each of the own device and the other information processing device. Provided by the information processing apparatus that includes the parameters commonly used by the own apparatus and other information processing apparatuses, and that generates the session key or the verification parameter common to the plurality of recipients. Is done.

前記暗号化通信の際に自装置で実行される処理に用いられ、前記自装置および他の情報処理装置それぞれに固有の秘密情報を含まず自装置および他の情報処理装置それぞれで共通して用いられるパラメータは、前記検証用パラメータを生成する際に利用されるパラメータであってもよい。 Used for processing executed by the own device during the encrypted communication, and does not include secret information unique to the own device and other information processing devices, and is used in common by the own device and other information processing devices. The parameter to be used may be a parameter used when generating the verification parameter.

前記暗号化通信の際に自装置で実行される処理に用いられ、前記自装置および他の情報処理装置それぞれに固有の秘密情報を含まず自装置および他の情報処理装置それぞれで共通して用いられるパラメータは、前記セッション鍵を生成する際に利用されるパラメータであってもよい。 Used for processing executed by the own device during the encrypted communication, and does not include secret information unique to the own device and other information processing devices, and is used in common by the own device and other information processing devices. The parameter to be used may be a parameter used when generating the session key.

上記課題を解決するために、本発明の更に別の観点によれば、複数の鍵処理装置間で行われる複数受信者公開鍵暗号技術に基づく暗号化通信の際に利用される巡回群を生成するステップと、前記暗号化通信の際に前記鍵処理装置で実行される処理に用いられ、前記複数の鍵処理装置それぞれに固有の秘密情報を含まず当該複数の鍵処理装置それぞれで共通して用いられるパラメータを含む複数のパラメータを選択するステップと、前記暗号化通信における暗号文の生成または復号に関する処理に使用され、所定の写像を実現する関数を選択するステップと、前記群選択部により選択された巡回群と、前記パラメータ選択部により選択された複数のパラメータと、前記関数選択部により選択された関数と、を用いて、前記複数受信者公開鍵暗号技術に利用されるシステムパラメータを生成するステップと、を含む情報処理方法が提供される。 In order to solve the above-described problem, according to still another aspect of the present invention, a cyclic group used in encrypted communication based on a multi-recipient public key encryption technique performed between a plurality of key processing devices is generated. And a step executed by the key processing device during the encrypted communication, and does not include secret information unique to each of the plurality of key processing devices, and is common to each of the plurality of key processing devices. A step of selecting a plurality of parameters including a parameter to be used; a step of selecting a function used to generate or decrypt a ciphertext in the encrypted communication and realizing a predetermined mapping; and a selection by the group selection unit The plurality of recipient public key encryptions using the selected cyclic group, the plurality of parameters selected by the parameter selection unit, and the function selected by the function selection unit Generating a system parameters used in surgery, an information processing method comprising is provided.

上記課題を解決するために、本発明の更に別の観点によれば、他の情報処理装置との間で行われる複数受信者公開鍵暗号技術に基づく暗号化通信の際に用いられる自装置に固有の公開鍵および秘密鍵を、取得したシステムパラメータに基づいて生成する鍵生成ステップと、前記暗号化通信の際に用いられるセッション鍵および暗号文の検証処理に用いられる検証用パラメータを、前記システムパラメータに基づいて生成する暗号化ステップと、前記セッション鍵に関する暗号文を取得して前記システムパラメータに基づいて復号する復号ステップと、を含み、前記システムパラメータは、前記暗号化通信の際に自装置で実行される処理に用いられ、自装置および他の情報処理装置それぞれに固有の秘密情報を含まず自装置および他の情報処理装置それぞれで共通して用いられるパラメータを含み、前記暗号化部は、前記複数受信者に共通する前記セッション鍵または前記検証用パラメータを生成する情報処理方法が提供される。 In order to solve the above-described problem, according to still another aspect of the present invention, there is provided a self-device used in encrypted communication based on a multi-recipient public key encryption technology performed with another information processing device. A key generation step for generating a unique public key and a secret key based on the acquired system parameters, and a verification key used for verification processing of a session key and ciphertext used in the encrypted communication, An encryption step that is generated based on the parameter, and a decryption step that obtains a ciphertext relating to the session key and decrypts it based on the system parameter. Used for processing executed in the system, and does not include secret information unique to each of its own device and other information processing devices. It includes a parameter used in common in each location, the encryption unit, an information processing method for generating the session key or the verification parameter common to the plurality recipient is provided.

上記課題を解決するために、本発明の更に別の観点によれば、コンピュータに、複数の鍵処理装置間で行われる複数受信者公開鍵暗号技術に基づく暗号化通信の際に利用される巡回群を生成する群選択機能と、前記暗号化通信の際に前記鍵処理装置で実行される処理に用いられ、前記複数の鍵処理装置それぞれに固有の秘密情報を含まず当該複数の鍵処理装置それぞれで共通して用いられるパラメータを含む複数のパラメータを選択するパラメータ選択機能と、前記暗号化通信における暗号文の生成または復号に関する処理に使用され、所定の写像を実現する関数を選択する関数選択機能と、前記群選択部により選択された巡回群と、前記パラメータ選択部により選択された複数のパラメータと、前記関数選択部により選択された関数と、を用いて、前記複数受信者公開鍵暗号技術に利用されるシステムパラメータを生成するシステムパラメータ生成機能と、を実現させるためのプログラムが提供される。 In order to solve the above-described problem, according to still another aspect of the present invention, a computer is used for cyclic communication that is performed during encrypted communication based on a multi-recipient public key encryption technique performed between a plurality of key processing devices. A group selection function for generating a group, and a process executed by the key processing device at the time of the encrypted communication. The plurality of key processing devices do not include secret information unique to each of the plurality of key processing devices. Parameter selection function for selecting a plurality of parameters including parameters used in common with each other, and function selection for selecting a function that realizes a predetermined mapping, which is used for processing related to ciphertext generation or decryption in the encrypted communication A function, a cyclic group selected by the group selection unit, a plurality of parameters selected by the parameter selection unit, and a function selected by the function selection unit. There are a program for implementing the, and the system parameter generation function of generating a system parameter that is used in the plurality recipients public key cryptography is provided.

上記課題を解決するために、本発明の更に別の観点によれば、他の情報処理装置との間で複数受信者公開鍵暗号技術に基づく暗号化通信を行うことが可能なコンピュータに、前記暗号化通信の際に自装置で実行される処理に用いられ、自装置および他の情報処理装置それぞれに固有の秘密情報を含まず自装置および他の情報処理装置それぞれで共通して用いられるパラメータを含むシステムパラメータに基づいて、前記暗号化通信の際に用いられる自装置に固有の公開鍵および秘密鍵を生成する機能と、前記暗号化通信の際に用いられるセッション鍵および暗号文の検証処理に用いられる検証用パラメータを、前記システムパラメータに基づいて生成する機能と、前記セッション鍵に関する暗号文を取得して前記システムパラメータに基づいて復号する機能と、を実現させるためのプログラムが提供される。 In order to solve the above-described problem, according to still another aspect of the present invention, a computer capable of performing encrypted communication with another information processing apparatus based on a multi-recipient public key encryption technique, Parameters that are used for processing executed by the own device during encrypted communication, do not include secret information unique to the own device and other information processing devices, and are used in common by the own device and other information processing devices A function for generating a public key and a private key unique to the device used in the encrypted communication based on a system parameter including the session key and ciphertext verification process used in the encrypted communication A function for generating verification parameters used in the system based on the system parameters, and obtaining ciphertext relating to the session key and based on the system parameters Program for realizing a function of decoding, is provided.

本発明によれば、暗号化処理量、暗号文サイズを抑制することが可能である。 According to the present invention, it is possible to suppress the encryption processing amount and the ciphertext size.

以下に添付図面を参照しながら、本発明の好適な実施の形態について詳細に説明する。なお、本明細書及び図面において、実質的に同一の機能構成を有する構成要素については、同一の符号を付することにより重複説明を省略する。 Exemplary embodiments of the present invention will be described below in detail with reference to the accompanying drawings. In addition, in this specification and drawing, about the component which has the substantially same function structure, duplication description is abbreviate | omitted by attaching | subjecting the same code | symbol.

なお、説明は、以下の順序で行うものとする。

(1)目的

(2)本発明の基盤となる技術について

(3)第1の実施形態

(3−1)情報処理装置の構成について

(3−2)本実施形態に係る情報処理方法の基盤となる暗号処理方法について

(3−3)情報処理方法について

(3−4)暗号化時の計算量と暗号文のサイズについて

(3−5)第1変形例について

(4)第2の実施形態

(4−1)情報処理装置の構成について

(4−2)本実施形態に係る情報処理方法の基盤となる暗号処理方法について

(4−3)情報処理方法について

(4−4)暗号化時の計算量と暗号文のサイズについて

(4−5)第1変形例について

(4−6)暗号化時の計算量と暗号文のサイズについて

(5)第3の実施形態

(5−1)情報処理装置の構成について

(5−2)本実施形態に係る情報処理方法の基盤となる暗号処理方法について

(5−3)情報処理方法について

(5−4)暗号化時の計算量と暗号文のサイズについて

(6)第4の実施形態

(6−1)情報処理装置の構成について

(6−2)本実施形態に係る情報処理方法の基盤となる暗号処理方法について

(6−3)情報処理方法について

(6−4)第1変形例について

(7)本発明の各実施形態に係る情報処理装置のハードウェア構成について

(8)まとめ

The description will be made in the following order.

(1) Purpose (2) Technology underlying the present invention (3) First embodiment (3-1) Configuration of information processing apparatus (3-2) Information processing method according to the present embodiment (3-3) Information processing method (3-4) Calculation amount and ciphertext size during encryption (3-5) First modification (4) Second embodiment 4-1) Configuration of information processing apparatus (4-2) Encryption processing method that is the basis of the information processing method according to the present embodiment (4-3) Information processing method (4-4) Calculation at the time of encryption About the amount and the size of the ciphertext (4-5) About the first modification (4-6) About the calculation amount and the size of the ciphertext at the time of encryption (5) Third embodiment (5-1) Information processing device (5-2) Information processing method according to this embodiment (5-3) Information processing method (5-4) Computation amount and ciphertext size during encryption (6) Fourth embodiment (6-1) Information processing device (6-2) Cryptographic processing method that is the basis of the information processing method according to the present embodiment (6-3) Information processing method (6-4) First modification (7) Each of the present invention Hardware configuration of information processing apparatus according to embodiment (8) Summary

<目的>

以下で説明する本発明の各実施形態に係る情報処理装置および情報処理方法は、上述の複数受信者KEMに関するものである。本発明の各実施形態に係る情報処理装置および情報処理方法について説明するに先立ち、複数受信者公開鍵暗号方式が置かれている現状について説明しながら、本発明が目的とするところについて、詳細に説明する。

<Purpose>

An information processing apparatus and an information processing method according to each embodiment of the present invention described below relate to the above-described multiple recipients KEM. Prior to describing the information processing apparatus and the information processing method according to each embodiment of the present invention, the present invention will be described in detail while explaining the current situation where a multi-recipient public key cryptosystem is placed. explain.

本発明で着目している複数受信者公開鍵暗号方式は、複数のユーザに暗号文を送信する際、単純にユーザごとに公開鍵暗号処理をするのではなく、共有できる処理をまとめて行なうことで効率化を図った方式である。ここで、実行される処理の効率化を図るために、公開鍵暗号技術と共通鍵暗号技術とを組み合わせたハイブリッド型技術が用いられる。 The multi-recipient public key cryptosystem focused on in the present invention is not to simply perform public key cryptography processing for each user, but to perform processing that can be shared when sending ciphertext to a plurality of users. This is an efficient system. Here, in order to increase the efficiency of the processing to be executed, a hybrid type technology combining public key encryption technology and common key encryption technology is used.

なお、複数受信者公開鍵暗号技術と類似する技術として、public−key broadcast encryption schemeという技術が存在する。これらの技術は、想定している利用状況に違いがある。すなわち、public−key broadcast encryption schemeでは、システムの管理者に大きな負担がかかる大掛かりな大規模システムを想定している。他方、複数受信者公開鍵暗号技術では、システム構成後は管理者が不要となる、手軽な小規模システムを想定している。 As a technique similar to the multi-recipient public key encryption technique, there is a technique called public-key broadcast encryption scheme. These technologies differ in their assumed usage. That is, the public-key broadcast encryption scheme assumes a large-scale large-scale system that places a heavy burden on the system administrator. On the other hand, the multi-recipient public key encryption technology assumes a simple small-scale system that does not require an administrator after the system configuration.

public−key broadcast encryption schemeでは、基本的にユーザがシステムに加入するたびに、管理者が鍵生成を行い、生成した鍵をユーザに渡さなければならない。そのため、システムの管理者は、システム構成中はシステムを管理する必要がある。他方、複数受信者公開鍵暗号では、一度システムを構築してしまえば、ユーザは自分一人で鍵生成を行うことが可能であり、自由にシステムに加入できる。このことから、システムの管理者は、初めにシステムを構築してしまえば、管理の必要はない。ただし、複数受信者公開鍵暗号では、受信者が増えれば増える程システムの効率が低下するため、大多数に暗号文を送信するような状況には適さない。 In the public-key broadcast encryption scheme, an administrator must basically generate a key each time a user joins the system and pass the generated key to the user. Therefore, the system administrator needs to manage the system during the system configuration. On the other hand, in the multi-recipient public key cryptosystem, once the system is constructed, the user can generate the key by himself and can freely join the system. For this reason, the system administrator need not manage the system once the system is constructed. However, the multi-recipient public key cryptosystem is not suitable for a situation in which ciphertext is transmitted to the majority because the system efficiency decreases as the number of recipients increases.

そこで、本発明の各実施形態に係る情報処理装置および情報処理方法では、暗号化処理量を約半分程度に抑制し、暗号文サイズも半分程度に抑制することが可能な、情報処理装置、情報処理方法およびプログラムを提供することを目的とする。 Therefore, in the information processing apparatus and the information processing method according to each embodiment of the present invention, the information processing apparatus and information capable of suppressing the encryption processing amount to about half and suppressing the ciphertext size to about half. It is an object to provide a processing method and a program.

<本発明の基盤となる技術について>

まず、本発明に係る各実施形態について詳細なる説明をするに先立ち、図1〜図13を参照しながら、本発明の各実施形態を実現する上で基盤を成す技術的事項について述べる。なお、本発明の各実施形態は、以下に記載する基盤技術の上に改良を加えることにより、より顕著な効果を得ることができるように構成されたものである。従って、その改良に係る技術こそが本発明の各実施形態の特徴を成す部分である。つまり、本発明の各実施形態は、ここで述べる技術的事項の基礎概念を踏襲するが、その本質はむしろ改良部分に集約されており、その構成が明確に相違すると共に、その効果において基盤技術とは一線を画するものであることに注意されたい。

<Technology that is the basis of the present invention>

First, prior to detailed description of each embodiment according to the present invention, technical matters forming the basis for realizing each embodiment of the present invention will be described with reference to FIGS. In addition, each embodiment of this invention is comprised so that a more remarkable effect can be acquired by adding improvement on the fundamental technique described below. Therefore, the technology relating to the improvement is the only part that characterizes each embodiment of the present invention. That is, each embodiment of the present invention follows the basic concept of the technical matters described here, but the essence is rather concentrated in the improved portion, the configuration is clearly different, and the effect is the basic technology. Note that is a clear line.

[公開鍵暗号システムについて]

まず、図1〜図3を参照しながら、公開鍵暗号システムについて説明する。図1〜図3は、公開鍵暗号システムについて説明するための説明図である。

[About public key cryptosystem]

First, a public key cryptosystem will be described with reference to FIGS. 1 to 3 are explanatory diagrams for explaining a public key cryptosystem.

公開鍵暗号システムを用いる各ユーザは、例えば図1に示したように、各自でシステムパラメータと呼ばれる様々なパラメータを設定し、システムパラメータの設定後に各自が使用する秘密鍵および公開鍵を生成する。システムパラメータは、公開鍵暗号システムで用いられるハッシュ(hash)関数、および、各種の演算に用いられる群や双線形写像などの、ユーザの秘密情報を含まないパラメータである。続いて、公開鍵暗号システムに参加する各ユーザは、各自が決定したシステムパラメータと、公開鍵とを公開する。 As shown in FIG. 1, for example, each user who uses a public key encryption system sets various parameters called system parameters, and generates a private key and a public key used by each user after setting the system parameters. The system parameters are parameters that do not include user secret information, such as hash functions used in public key cryptosystems, groups used in various operations, and bilinear mapping. Subsequently, each user participating in the public key cryptosystem discloses the system parameters determined by the user and the public key.

例えば、図1に示した例では、ユーザ1は、システムパラメータI1を設定し、公開鍵pk1と、秘密鍵sk1とを生成する。秘密鍵sk1は、ユーザ1のみが知る鍵としてユーザ1が秘匿し、システムパラメータI1と、公開鍵pk1とを他のユーザに公開する。

For example, in the example shown in FIG. 1, the

同様に、ユーザ2は、システムパラメータI2、公開鍵pk2、秘密鍵sk2をそれぞれ設定し、システムパラメータI2および公開鍵pk2を公開する。また、ユーザ3は、システムパラメータI3、公開鍵pk3、秘密鍵sk3をそれぞれ設定し、システムパラメータI3および公開鍵pk3を公開する。

Similarly, the

また、公開鍵暗号システムを用いてメッセージを送信する際、メッセージの送信者は、受信者が公開している公開鍵とシステムパラメータとを用いて、送信したいメッセージを暗号化する。例えば、図1に示したように、ユーザ1がユーザ2およびユーザ3にメッセージを送信する場合を考える。ユーザ1は、ユーザ2が公開している公開鍵pk2とシステムパラメータI2とを用いてメッセージm2を暗号化し、ユーザ2に送信する。同様に、ユーザ1は、ユーザ3が公開している公開鍵pk3とシステムパラメータI3とを用いてメッセージm3を暗号化し、ユーザ3に送信する。なお、図1において、Enc(pk2、m2、I2)という表記は、メッセージm2を、公開鍵pk2およびシステムパラメータI2を用いて暗号化したものを表す。

Further, when a message is transmitted using the public key cryptosystem, the message sender encrypts the message to be transmitted using the public key and system parameters disclosed by the receiver. For example, as shown in FIG. 1, consider a case where

また、ユーザは、各自で公開鍵pkおよび秘密鍵skを生成できるため、新たにシステムに参加を希望するユーザは、任意のタイミングで公開鍵暗号システムに参加できる。例えば図2に示したように、ユーザ4が公開鍵暗号システムに参加を希望する場合には、ユーザ4自身がシステムパラメータI4を設定し、公開鍵pk4と秘密鍵sk4とを生成した上で、システムパラメータI4と公開鍵pk4とを公開する。ユーザ3がユーザ4に対してメッセージm4を送信する場合には、ユーザ3は、ユーザ4が公開している公開鍵pk4とシステムパラメータI4とを用いてメッセージm4を暗号化し、ユーザ4に送信する。

Moreover, since each user can generate the public key pk and the private key sk, the user who wishes to newly join the system can participate in the public key cryptosystem at an arbitrary timing. For example, as shown in FIG. 2, when the user 4 wishes to participate in the public key encryption system, the user 4 itself set the system parameters I 4, and generates a public key pk 4 and the secret key sk 4 The system parameter I 4 and the public key pk 4 are disclosed above. When the

また、公開鍵暗号システムで用いられるシステムパラメータは、ユーザの秘密情報を含まないパラメータであるため、ユーザ間で共有することが可能である。そのため、図3に示したように、公開鍵暗号システムで共通して用いられるシステムパラメータを生成する第三者をシステムパラメータ生成者として設定することができる。また、システムパラメータ生成者は、ユーザとして公開鍵暗号システムに参加することも可能である。 In addition, since the system parameters used in the public key cryptosystem are parameters that do not include user secret information, they can be shared among users. Therefore, as shown in FIG. 3, a third party that generates system parameters that are commonly used in the public key cryptosystem can be set as a system parameter generator. Further, the system parameter generator can participate in the public key cryptosystem as a user.

[複数受信者公開鍵暗号システムについて]

次に、図4〜図7を参照しながら、複数受信者公開鍵暗号システムについて説明する。図4〜図7は、複数受信者公開鍵暗号システムについて説明するための説明図である。

[About multi-recipient public key cryptosystem]

Next, the multiple recipient public key cryptosystem will be described with reference to FIGS. 4 to 7 are explanatory diagrams for explaining the multi-recipient public key cryptosystem.

複数受信者公開鍵暗号システム(multi−recipient public−key encryption system)は、例えば図4に示したように、システムパラメータ生成者が生成したシステムパラメータIを共有して用いる暗号システムである。 A multi-recipient public-key encryption system is a cryptographic system that shares and uses a system parameter I generated by a system parameter generator, for example, as shown in FIG.

複数受信者公開鍵暗号システムを用いる各ユーザは、例えば図4に示したように、公開されているシステムパラメータIを用いて、各自が使用する秘密鍵および公開鍵を生成する。続いて、複数受信者公開鍵暗号システムに参加する各ユーザは、各自が決定した公開鍵を公開する。 Each user who uses the multi-recipient public key encryption system generates a secret key and a public key to be used by each user by using a publicly available system parameter I as shown in FIG. Subsequently, each user participating in the multi-recipient public key cryptosystem discloses the public key determined by the user.

複数受信者公開鍵暗号システムでは、複数の受信者の公開鍵と共通のシステムパラメータとを用いて、送信したいメッセージを暗号化する。共通のシステムパラメータを利用することで、数人分の暗号化処理を、いっぺんに効率的に行うことが可能である。 In a multi-recipient public key cryptosystem, a message to be transmitted is encrypted using a public key of a plurality of recipients and common system parameters. By using common system parameters, it is possible to perform encryption processing for several people all at once.

例えば図5に示したように、ユーザ1がユーザ2およびユーザ3のそれぞれにメッセージを送信する場合を考える。この場合、ユーザ1は、ユーザ2およびユーザ3の公開鍵pk2、pk3と、共通のシステムパラメータIと、を用いて、ユーザ2およびユーザ3に送信するメッセージをいっぺんに暗号化する。なお、図5において、MEnc((pk2、pk3)、(m2、m3)、I)という表記は、メッセージm2およびメッセージm3を、公開鍵pk2、pk3およびシステムパラメータIを用いて暗号化し、複数受信者に一度に送信したものを表す。

For example, as shown in FIG. 5, consider a case where

また、複数受信者公開鍵暗号システムでは、m2=m3のように、複数の受信者に同じメッセージを送信する場合には、このような利用法に特化した、より効率的な暗号化方法を用いることが可能である。 Also, in the multi-recipient public key cryptosystem, when the same message is transmitted to a plurality of recipients, such as m 2 = m 3 , more efficient encryption specialized for such usage It is possible to use a method.

また、ユーザは、共通のシステムパラメータIを用いて各自で公開鍵pkおよび秘密鍵skを生成できるため、新たにシステムに参加を希望するユーザは、任意のタイミングで複数受信者公開鍵暗号システムに参加できる。例えば図6に示したように、ユーザ4が複数受信者公開鍵暗号システムに参加を希望する場合には、ユーザ4自身が公開鍵pk4と秘密鍵sk4とを生成した上で、公開鍵pk4とを公開する。ユーザ3がユーザ4に対してメッセージm4を送信する場合には、ユーザ3は、ユーザ4が公開している公開鍵pk4と共通のシステムパラメータIとを用いてメッセージm4を暗号化し、ユーザ4に送信する。

In addition, since the user can generate the public key pk and the secret key sk by using the common system parameter I, a user who wishes to newly join the system can enter the multi-recipient public key cryptosystem at an arbitrary timing. Can participate. For example, as shown in FIG. 6, when the user 4 wishes to participate in the multi-recipient public key cryptosystem, the user 4 himself / herself generates the public key pk 4 and the private key sk 4 and then uses the public key. pk 4 is released. When the

複数受信者公開鍵暗号システムの一例として、一対多通信を行う方式がある。この一対多通信方式の例として、複数の受信者にそれぞれ異なるメッセージを暗号化する方式と、複数の受信者に同一のメッセージを暗号化する方式とがある。 As an example of the multiple recipient public key cryptosystem, there is a method of performing one-to-many communication. Examples of this one-to-many communication method include a method of encrypting different messages for a plurality of recipients and a method of encrypting the same message for a plurality of recipients.

図7に示した例は、ElGamal暗号を基にした複数受信者公開鍵暗号システムである。この方式は、各ユーザが設定した公開鍵pki=(gi、yi)を用いて、メッセージmを暗号化する。しかしながら、この暗号化されたメッセージは、各受信者に宛てたメッセージ全てを含むものであるため、n人にメッセージを送信すると、1人にメッセージを送信した場合に比べてn倍の処理が必要となるという問題がある。 The example shown in FIG. 7 is a multi-recipient public key encryption system based on ElGamal encryption. In this method, the message m is encrypted using the public key pk i = (g i , y i ) set by each user. However, since this encrypted message includes all messages addressed to each recipient, sending a message to n people requires n times more processing than sending the message to one person. There is a problem.

[ハイブリッド暗号について]

続いて、図8〜図13を参照しながら、ハイブリッド暗号について、詳細に説明する。図8〜図13は、ハイブリッド暗号について説明するための説明図である。

[About hybrid encryption]

Subsequently, the hybrid encryption will be described in detail with reference to FIGS. 8-13 is explanatory drawing for demonstrating a hybrid encryption.

まず、図8を参照しながら、公開鍵暗号システムの長所と短所について説明する。公開鍵暗号システムは、通信を行うユーザ間で事前の秘密共有が不要であるという長所がある。公開鍵暗号システムでは、図8に示したように、公開鍵pkを用いて送信したい平文を暗号文にし、受信者へと送信する。暗号文を受信した受信者は、自身の秘密鍵skを用いて、暗号文を復号する。 First, the advantages and disadvantages of the public key cryptosystem will be described with reference to FIG. The public key cryptosystem has the advantage that no prior secret sharing is required between communicating users. In the public key cryptosystem, as shown in FIG. 8, the plaintext desired to be transmitted is converted into ciphertext using the public key pk and transmitted to the receiver. The recipient who has received the ciphertext decrypts the ciphertext using his / her private key sk.

しかしながら、大容量のデータを送信する場合には、処理すべきデータが大きいために、一層の処理時間が必要になるという短所がある。 However, when transmitting a large amount of data, there is a disadvantage that more processing time is required because the data to be processed is large.

他方、共通鍵暗号システムは、通信を行うユーザ間で事前の秘密共有が必要であるという短所はあるものの、暗号化処理が早いという長所が存在する。 On the other hand, the common key encryption system has an advantage that the encryption process is fast although there is a disadvantage that a secret sharing is necessary between users performing communication.

そこで、公開鍵暗号システムによる処理の内部で共通鍵暗号システムによる処理を行うハイブリッド暗号とすることで、処理の効率化を図ることが可能である。すなわち、共通鍵暗号処理を用いて大容量データを暗号文とするとともに、共通鍵暗号処理に用いる鍵を、公開鍵暗号処理を用いて暗号化する。ここで、公開鍵暗号処理を用いて暗号処理を行う処理部を、鍵カプセル化メカニズム部(以下、KEMとも称する。)と呼び、共通鍵暗号処理を用いて暗号処理を行う処理部を、データカプセル化メカニズム部(以下、DEMとも称する。)と呼ぶこととする。 Therefore, it is possible to improve the efficiency of processing by using a hybrid cipher that performs processing by the common key cryptosystem inside the processing by the public key cryptosystem. In other words, large-capacity data is converted into ciphertext using common key encryption processing, and a key used for common key encryption processing is encrypted using public key encryption processing. Here, a processing unit that performs cryptographic processing using public key cryptographic processing is referred to as a key encapsulation mechanism unit (hereinafter also referred to as KEM), and a processing unit that performs cryptographic processing using common key cryptographic processing is referred to as data It will be referred to as an encapsulation mechanism (hereinafter also referred to as DEM).

ハイブリッド暗号システムを図解すると、図9のようになる。

送信者は、セッション鍵dkを用いて、送信すべき大容量データをDEMの暗号化処理部(DEM.enc)により暗号化する。また、送信者は、セッション鍵dkを、公開鍵pkを用いてKEMの暗号化処理部(KEM.enc)により暗号化する。送信者は、セッション鍵dkを暗号化したφと、データを暗号化したχとを、暗号文として送信する。

The hybrid cryptosystem is illustrated in FIG.

The sender uses the session key dk to encrypt a large amount of data to be transmitted by the DEM encryption processing unit (DEM.enc). Further, the sender encrypts the session key dk using the public key pk by the KEM encryption processing unit (KEM.enc). The sender transmits φ that has encrypted the session key dk and χ that has encrypted the data as ciphertext.

暗号文の受信者は、暗号文に含まれるφを、秘密鍵skを用いてKEMの復号処理部(KEM.dec)により処理し、セッション鍵dkを生成する。また、暗号文に含まれるχを、生成したセッション鍵dkを用いてDEMの復号処理部(DEM.dec)により処理し、データを復号する。 The recipient of the ciphertext processes φ included in the ciphertext by the KEM decryption processing unit (KEM.dec) using the secret key sk, and generates a session key dk. Further, χ included in the ciphertext is processed by the decryption processing unit (DEM.dec) of the DEM using the generated session key dk to decrypt the data.

このように、公開鍵暗号システムをハイブリッド化するには、図10に示したように、装置内に、KEMとDEMとを設ける。KEMには、公開鍵pkが入力され、セッション鍵dkは、KEMのアルゴリズムの内部で生成される乱数を利用して、暗号文と一緒に生成される。また、DEMには、平文mが入力され、KEMにより生成されたセッション鍵dkを用いて暗号化される。 Thus, in order to hybridize the public key encryption system, as shown in FIG. 10, a KEM and a DEM are provided in the apparatus. The public key pk is input to the KEM, and the session key dk is generated together with the ciphertext using a random number generated inside the KEM algorithm. Also, plaintext m is input to the DEM and encrypted using the session key dk generated by the KEM.

なお、KEMは、ハイブリッド暗号を構成する際に、乱数であるセッション鍵を公開鍵暗号技術で暗号化する用途に特化した技術である。また、全ての公開鍵暗号はKEMとして利用可能であるが、全ての公開鍵暗号がKEMとして利用できるとは言えない。 Note that KEM is a technology specialized for use in encrypting a session key, which is a random number, with a public key encryption technology when configuring a hybrid encryption. Moreover, although all public key ciphers can be used as KEM, it cannot be said that all public key ciphers can be used as KEM.

上述のようなハイブリッド方式を、複数受信者公開鍵暗号システムに適用することが可能である。複数受信者公開鍵システムをハイブリッド化する場合には、図11〜図13に示したように、主に三種類の方法がある。 The hybrid method as described above can be applied to a multi-recipient public key encryption system. When hybridizing a multi-recipient public key system, there are mainly three types of methods as shown in FIGS.

第1の方法は、例えば図11に示したように、複数の受信者に対してそれぞれ異なるメッセージを暗号化して送信する複数受信者公開鍵暗号を、ハイブリッド化するものである。 In the first method, as shown in FIG. 11, for example, a multi-recipient public key cipher that encrypts and transmits different messages to a plurality of recipients is hybridized.

この第1の方法は、通常の公開鍵暗号方式をハイブリッド化する場合に導入したKEMの換わりに、以下で説明するmmKEM(multi−recipient multi−KEM)を設ける方法である。 The first method is a method of providing a mm-KEM (multi-recipient multi-KEM) described below instead of the KEM introduced when the normal public key cryptosystem is hybridized.

図11に示したように、mmKEMには、それぞれの受信者の公開鍵pk1〜pknが入力され、それぞれの受信者用のセッション鍵dk1〜dknと、セッション鍵dk1〜dknを暗号化したφ1〜φnが出力される。また、DEMは、それぞれの受信者に向けて送信されるメッセージm1〜mnを、対応するセッション鍵dk1〜dknを用いて暗号化し、χ1〜χnを出力する。送信者は、暗号文として、φ1〜φnと、χ1〜χnとを、一度に複数の受信者に向けて送信する。

As shown in FIG. 11, the MmKEM, is input the

第2および第3の方法は、例えば図12および図13に示したように、複数の受信者に対して共通のメッセージを暗号化して送信する複数受信者公開鍵暗号を、ハイブリッド化するものである。 In the second and third methods, as shown in FIGS. 12 and 13, for example, a multi-recipient public key cipher that encrypts and transmits a common message to a plurality of recipients is hybridized. is there.

第2の方法は、例えば図12に示したように、疑似乱数生成器(Pseudo Random Number Generator:PRNG)と、mmKEMと、DEMと、を用いて、それぞれの受信者用のセッション鍵dk1〜dknを暗号化する。 As shown in FIG. 12, for example, the second method uses a pseudo random number generator (PRNG), mmKEM, and DEM, and uses session keys dk 1 to dk 1 for each receiver. to encrypt the dk n.

より詳細には、PRNGから出力された一つのセッション鍵dkを、mmKEMから出力されたそれぞれの受信者用のセッション鍵dk1〜dknを利用してDEMにより共通鍵暗号化して、χ1〜χnを生成する。また、それぞれの受信者に共通して送信されるメッセージmを、PRNGから出力された一つのセッション鍵dkを用いて共通鍵暗号化し、暗号化されたメッセージχを生成する。送信者は、それぞれのセッション鍵dk1〜dknを暗号化したφ1〜φnと、共通鍵暗号化処理に用いたセッション鍵dkを暗号化したχ1〜χnと、暗号化されたメッセージχとを、一度に複数の受信者に向けて暗号文として送信する。

More specifically, one of the session key dk outputted from PRNG, common key encryption by DEM using the

第3の方法は、通常の公開鍵暗号方式をハイブリッド化する場合に導入したKEMの換わりに、以下で説明するmsKEM(multi−recipient single−KEM)を設ける方法である。 The third method is a method of providing ms-KEM (multi-recipient single-KEM), which will be described below, instead of the KEM introduced when a normal public key cryptosystem is hybridized.

図13に示したように、msKEMには、それぞれの受信者の公開鍵pk1〜pknが入力され、それぞれの受信者に共通のセッション鍵dkと、セッション鍵dkをそれぞれの受信者用に暗号化したφ1〜φnとが出力される。また、DEMは、それぞれの受信者に向けて送信される共通のメッセージmを、セッション鍵dkを用いて暗号化し、暗号化されたメッセージχを出力する。送信者は、暗号文として、φ1〜φnと、χとを、一度に複数の受信者に向けて送信する。 As shown in FIG. 13, the public keys pk 1 to pk n of the respective recipients are input to the msKEM, and the common session key dk and session key dk are assigned to each recipient. The encrypted φ 1 to φ n are output. In addition, the DEM encrypts the common message m transmitted to each receiver using the session key dk, and outputs an encrypted message χ. The sender transmits φ 1 to φ n and χ as ciphertexts to a plurality of recipients at a time.

このように、それぞれの受信者に対して異なるメッセージを送信するか、共通のメッセージを送信するかに応じて、上述の第1〜第3の方法を適宜選択することで、複数受信者公開鍵暗号システムをハイブリッド化することが可能である。 As described above, the multiple recipient public keys can be selected by appropriately selecting the first to third methods described above depending on whether a different message or a common message is sent to each recipient. It is possible to hybridize the cryptographic system.

[ラグランジュの補間公式について]

次に、ラグランジュの補間公式について、簡単に説明する。以下で説明する本発明の各実施形態では、二次関数に関するラグランジュの補間公式が用いられる。

[Lagrange interpolation formula]

Next, Lagrange's interpolation formula will be briefly described. In each embodiment of the present invention described below, a Lagrangian interpolation formula for a quadratic function is used.

一般に、任意の三点が与えられた場合に、これら三点を通る二次関数は、一意に定まる。より詳細には、(x1,f(x1))、(x2,f(x2))、(x3,f(x3))の三点が与えられたとき、二次関数f(x)は、以下の式1のように表せる。ここで、以下の式1で用いられるλは、以下の式2〜式4の通りである。

In general, when arbitrary three points are given, a quadratic function passing through these three points is uniquely determined. More specifically, given three points (x 1 , f (x 1 )), (x 2 , f (x 2 )), (x 3 , f (x 3 )), the quadratic function f (X) can be expressed as

すなわち、任意の三点が与えられることで、任意のxに対してf(x)を算出することが可能である。 That is, given any three points, f (x) can be calculated for any x.

このラグランジュの補間公式を、本発明の各実施形態では、以下のように適用する。すなわち、素数pを位数に持つ群の生成元をgとし、二次関数f(x)=a0+a1x+a2x2に対して、以下に示す内容が成立する。 This Lagrangian interpolation formula is applied as follows in each embodiment of the present invention. In other words, the generation content of the group having the prime p in the order is g, and the following contents hold for the quadratic function f (x) = a 0 + a 1 x + a 2 x 2 .

生成元gと、任意の三点(x1,gf(x1))、(x2,gf(x2))、(x3,gf(x3))とが与えられた場合に、生成元gの冪に二次関数の係数a0、a1、a2がそれぞれ乗った、以下の式5に示した値を算出することが可能である。 Generated when a generation source g and arbitrary three points (x 1 , g f (x 1 ) ), (x 2 , g f (x 2) ), (x 3 , g f ( x 3 ) ) are given It is possible to calculate the value shown in the following Expression 5 in which the coefficients a 0 , a 1 , and a 2 of the quadratic function are on the power of the element g.

[双線形群における双線形写像について]

続いて、双線形群上の双線形写像に関して説明する。G1、G2、Geを、それぞれ素数pを位数とする巡回群とする。双線形写像eとは、任意の生成元g1∈G1、g2∈G2およびa,b∈Zpに対して、以下の式6に示す双線形性と、以下の式7に示す非退化性の二つの性質を満たす写像のことをいう。なお、下記式7において、1eは、Geの単位元である。

[About bilinear mapping in bilinear groups]

Next, a bilinear map on the bilinear group will be described. The G 1, G 2, G e , and each cyclic group to position number prime p. The bilinear map e means that the bilinearity shown in the following equation 6 and the non-linearity shown in the following equation 7 for any generators g 1 ∈G 1 , g 2 ∈G 2 and a, b∈Zp. A map that satisfies the two properties of degeneracy. In the following

なお、双線形写像は、G1とG2との関係性から、大きく分けて以下の三種類に分類できる。 Incidentally, bilinear mapping from the relationship between G 1 and G 2, can be classified roughly into the following three types.

・G1,G2が同一の群である場合の双線形写像

・G1,G2は異なる群であるが、ψ:G1→G2という効率的な同型写像が存在する場合の双線形写像

・G1,G2は異なる群であり、ψ:G1→G2という効率的な同型写像が存在しない場合の双線形写像

Bilinear mapping when G 1 and G 2 are the same group Bilinear when G 1 and G 2 are different groups but there is an efficient isomorphic mapping ψ: G 1 → G 2 Mapping • G 1 and G 2 are different groups, and bilinear mapping when there is no efficient isomorphism of ψ: G 1 → G 2

以上説明したような基盤技術を踏まえながら、以下では、本発明の各実施形態に係る情報処理装置および情報処理方法について、詳細に説明する。 In the following, the information processing apparatus and the information processing method according to each embodiment of the present invention will be described in detail, based on the basic technology described above.

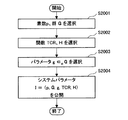

(第1の実施形態)

<情報処理装置の構成について>

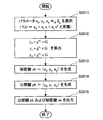

以下に、図14〜図16を参照しながら、本発明の第1の実施形態に係る情報処理装置の構成について詳細に説明する。図14は、システムパラメータ生成装置として機能する本実施形態に係る情報処理装置の構成を説明するためのブロック図である。図15および図16は、鍵処理装置として機能する本実施形態に係る情報処理装置の構成を説明するためのブロック図である。

(First embodiment)

<Configuration of information processing device>

Hereinafter, the configuration of the information processing apparatus according to the first embodiment of the present invention will be described in detail with reference to FIGS. 14 to 16. FIG. 14 is a block diagram for explaining the configuration of the information processing apparatus according to the present embodiment that functions as a system parameter generation apparatus. 15 and 16 are block diagrams for explaining the configuration of the information processing apparatus according to the present embodiment that functions as a key processing apparatus.

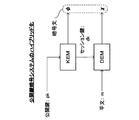

[システムパラメータ生成装置の構成について]

まず、図14を参照しながら、システムパラメータ生成者が使用するシステムパラメータ生成装置として機能する本実施形態に係る情報処理装置10の構成について、詳細に説明する。

[Configuration of system parameter generator]

First, the configuration of the

本実施形態に係る情報処理装置10は、例えば、群選択部101と、関数選択部103と、パラメータ選択部105と、システムパラメータ生成部107と、システムパラメータ公開部109と、通信制御部111と、記憶部114と、を主に備える。

The

群選択部101は、例えば、CPU(Central Processing Unit)、ROM(Read Only Memory)、RAM(Random Access Memory)等から構成されている。群選択部101は、入力されたセキュリティパラメータ1kに基づいて、kビットの素数pを、乱数等を用いて無作為に選択する。次に、群選択部101は、選択した素数pを位数とする群G1、G2、Geを選択する。また、群選択部101は、G1×G2→Geとなる双線形写像eをあわせて選択する。ここで、素数pのビット数は、必要とするセキュリティレベルに応じて任意の値を設定することが可能であるが、例えば、k=160と設定することができる。

The

ここで、群選択部101が選択する群は、双線形写像が実現できる群であれば、任意の群であってもよい。

Here, the group selected by the

群選択部101は、選択した素数p、群G1、G2、Ge、双線形写像eを、後述するシステムパラメータ生成部107に伝送する。また、群選択部101は、選択した双線形群G1、G2、Geと、決定した双線形写像eとを、後述する記憶部113に記録してもよい。

The

関数選択部103は、例えば、CPU、ROM、RAM等から構成されている。関数選択部103は、群選択部101が選択した群を用いて、後述する鍵処理装置が処理を実行する際に使用する各種の関数を選択する。より詳細には、関数選択部103は、関数選択部103は、例えば、G1→Zpという写像を実現する関数H1と、G1→{0,1}lという写像を実現する関数H2と、を選択する。ここで、lは、関数H2を用いた結果生成される値のビット長であり、必要とするセキュリティレベルに応じて任意の値を設定可能であるが、例えば、l=128(すなわち、128ビット)と設定することができる。

The

関数選択部103が選択する二種類の関数は、上述の写像を実現するものであれば、任意の関数を選択することが可能である。また、関数H1および関数H2が以下の性質を満たすものであれば、安全性を証明することが可能となる。

As the two types of functions selected by the

・関数H1が、ターゲット衝突困難性(target collision resistant)という性質を満たす関数TCRである。

・関数H2が、定義域から一様分布に入力値を選択すると、出力が値域で一様分布する関数Hである。

The function H 1 is a function TCR that satisfies the property of target collision resistance.

The function H 2 is a function H whose output is uniformly distributed in the range when the input value is selected from the domain to the uniform distribution.

関数選択部103は、選択した各種の関数を、後述するシステムパラメータ生成部107に伝送する。また、関数選択部103は、選択した各種の関数を、後述する記憶部113に記録してもよい。

The

パラメータ選択部105は、例えば、CPU、ROM、RAM等から構成されている。パラメータ選択部105は、本実施形態に係る情報処理装置10がシステムパラメータを生成するために用いる様々なパラメータを、所定の方法に基づいて選択する。パラメータ選択部105は、各種パラメータを選択する際に、例えば乱数等を利用して無作為に値を決定する。パラメータ選択部105は、選択した各種パラメータを、後述するシステムパラメータ生成部107に伝送する。また、パラメータ選択部105は、選択した各種パラメータを、後述する記憶部113に記録してもよい。

The

システムパラメータ生成部107は、例えば、CPU、ROM、RAM等から構成されている。システムパラメータ生成部107は、群選択部101、パラメータ選択部103および関数選択部105から伝送された各種データを利用して、複数受信者公開鍵暗号システムにおけるシステムパラメータを生成する。生成されたシステムパラメータは、HDDやセキュアモジュールを備えたメモリ等から構成される記憶部113に記録される。また、システムパラメータ生成部107は、生成したシステムパラメータを、後述するシステムパラメータ公開部109に伝送する。

The system

システムパラメータ公開部109は、例えば、CPU、ROM、RAM等から構成されている。システムパラメータ公開部109は、システムパラメータ生成部107が生成したシステムパラメータを、通信網3を介して鍵処理装置として機能する情報処理装置20に配布する。

The system

通信制御部111は、例えば、CPU、ROM、RAM、通信装置等から構成されている。通信制御部111は、システムパラメータ生成装置として機能する情報処理装置10と、鍵処理装置として機能する情報処理装置20との間で行われる通信を制御する。

The

記憶部113には、群選択部101が選択した素数p、群および双線形写像と、関数選択部103が選択した各種関数と、パラメータ選択部105が選択した各種パラメータと、が記録される。また、記憶部113は、これらの各種データ以外にも、情報処理装置10が、何らかの処理を行う際に保存する必要が生じた様々なパラメータや処理の途中経過等、または、各種のデータベース等を、適宜記憶することが可能である。この記憶部113は、群選択部101、関数選択部103、パラメータ選択部105、システムパラメータ生成部107、システムパラメータ公開部109、通信制御部111等が、自由に読み書きを行うことが可能である。

The

なお、情報処理装置10が接続可能な通信網3は、システムパラメータ生成装置として機能する情報処理装置10と、鍵処理装置として機能する情報処理装置20とを、双方向通信又は一方向通信可能に接続する通信回線網である。この通信網は、例えば、インターネット、電話回線網、衛星通信網、同報通信路等の公衆回線網や、WAN(Wide Area Network)、LAN(Local Area Network)、IP−VPN(Internet Protocol−Virtual Private Network)、ワイヤレスLAN等の専用回線網などで構成されており、有線/無線を問わない。

Note that the

以上、本実施形態に係る情報処理装置10の機能の一例を示した。上記の各構成要素は、汎用的な部材や回路を用いて構成されていてもよいし、各構成要素の機能に特化したハードウェアにより構成されていてもよい。また、各構成要素の機能を、CPU等が全て行ってもよい。従って、本実施形態を実施する時々の技術レベルに応じて、適宜、利用する構成を変更することが可能である。

Heretofore, an example of the function of the

なお、上述のような本実施形態に係る情報処理装置の各機能を実現するためのコンピュータプログラムを作製し、パーソナルコンピュータ等に実装することが可能である。また、このようなコンピュータプログラムが格納された、コンピュータで読み取り可能な記録媒体も提供することができる。記録媒体は、例えば、磁気ディスク、光ディスク、光磁気ディスク、フラッシュメモリなどである。また、上記のコンピュータプログラムは、記録媒体を用いずに、例えばネットワークを介して配信してもよい。 It should be noted that a computer program for realizing each function of the information processing apparatus according to the present embodiment as described above can be produced and installed in a personal computer or the like. In addition, a computer-readable recording medium storing such a computer program can be provided. The recording medium is, for example, a magnetic disk, an optical disk, a magneto-optical disk, a flash memory, or the like. Further, the above computer program may be distributed via a network, for example, without using a recording medium.

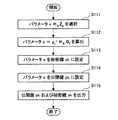

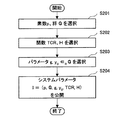

[鍵処理装置の構成について]

次に、図15および図16を参照しながら、複数受信者公開鍵暗号システムを利用する各ユーザが使用する鍵処理装置として機能する本実施形態に係る情報処理装置20の構成について、詳細に説明する。

[Configuration of key processing device]

Next, the configuration of the

本実施形態に係る情報処理装置20は、例えば、複数受信者鍵カプセル化メカニズム部(mKEM)201と、データカプセル化メカニズム部(DEM)203と、通信制御部205と、記憶部207と、を主に備える。

The

mKEM201は、例えば、CPU、ROM、RAM等から構成されている。mKEM201は、メッセージの送信対象である受信者の公開鍵を用いて、公開鍵暗号処理に基づく演算を行い、送信するメッセージを暗号化するためのセッション鍵を生成する。また、mKEM201は、生成したセッション鍵を暗号化して、後述する通信制御部205を介して、送信者が使用している情報処理装置20に暗号化したセッション鍵を伝送する。また、mKEM201は、生成したセッション鍵を、後述するDEM203に伝送する。このmKEM201については、以下で改めて詳細に説明する。

The

DEM203は、例えば、CPU、ROM、RAM等から構成されている。DEM203は、mKEM201から伝送されたセッション鍵を用いて、受信者に送信するメッセージを、共通鍵暗号処理に基づいて暗号化する。また、DEM203は、暗号化されたメッセージを、後述する通信制御部205を介して、他の情報処理装置(鍵処理装置)20に伝送する。なお、DEM203で行われる共通鍵暗号処理としては、例えば、送信するメッセージ等の特性や各種の条件に応じて、任意の方法を選択することが可能である。

The

通信制御部205は、例えば、CPU、ROM、RAM、通信装置等から構成されている。通信制御部205は、システムパラメータ生成装置として機能する情報処理装置10との間で行われる通信を制御する。また、通信制御部205は、受信者が使用する他の情報処理装置20との間で行われる通信を制御する。

The

記憶部207には、システムパラメータ生成装置として機能する情報処理装置10が生成したシステムパラメータが、記録される。また、記憶部207は、システムパラメータ以外にも、情報処理装置20が、何らかの処理を行う際に保存する必要が生じた様々なパラメータや処理の途中経過等、または、各種のデータベース等を、適宜記憶することが可能である。この記憶部207は、mKEM201、DEM203、通信制御部205等が、自由に読み書きを行うことが可能である。

The

続いて、図16を参照しながら、本実施形態に係る情報処理装置20が備えるmKEM201について、詳細に説明する。

Next, the

本実施形態に係る情報処理装置20は、例えば図16に示したように、鍵生成部211と、暗号化部221と、復号部231と、を主に備える。

For example, as illustrated in FIG. 16, the

鍵生成部211は、例えば、CPU、ROM、RAM等から構成されている。鍵生成部211は、システムパラメータ生成装置として機能する情報処理装置10から取得したシステムパラメータを用いて、情報処理装置20を所持するユーザが使用する公開鍵pkと秘密鍵skとを生成する。この鍵生成部211は、パラメータ生成部213と、秘密鍵生成部215と、公開鍵生成部217と、公開鍵公開部219と、を更に備える。

The key generation unit 211 includes, for example, a CPU, a ROM, a RAM, and the like. The key generation unit 211 generates a public key pk and a secret key sk that are used by a user who possesses the

パラメータ生成部213は、例えば、CPU、ROM、RAM等から構成されている。パラメータ生成部213は、mKEM201が実行する複数受信者公開鍵暗号処理に規定されている鍵生成方法に則って、鍵生成処理に必要となる各種のパラメータを生成する。各種のパラメータの生成に際して、パラメータ生成部213は、記憶部207等に格納されているシステムパラメータを参照する。パラメータ生成部213は、生成した各種のパラメータを、後述する秘密鍵生成部215と、公開鍵生成部217とに伝送する。

The

秘密鍵生成部215は、例えば、CPU、ROM、RAM等から構成されている。秘密鍵生成部215は、パラメータ生成部213から伝送されたパラメータと、記憶部207等に格納されているシステムパラメータとを用い、mKEM201が実行する複数受信者公開鍵暗号処理に規定されている鍵生成方法に則って、秘密鍵skを生成する。秘密鍵生成部215は、生成した秘密鍵skを、記憶部207等に格納して秘匿する。

The secret

公開鍵生成部217は、例えば、CPU、ROM、RAM等から構成されている。公開鍵生成部217は、パラメータ生成部213から伝送されたパラメータと、記憶部207等に格納されているシステムパラメータとを用い、mKEM201が実行する複数受信者公開鍵暗号処理に規定されている鍵生成方法に則って、公開鍵pkを生成する。公開鍵生成部217は、生成した公開鍵pkを、記憶部207等に格納するとともに、後述する公開鍵公開部219に伝送する。

The public

公開鍵公開部219は、例えば、CPU、ROM、RAM等から構成されている。公開鍵公開部219は、公開鍵生成部217から伝送された公開鍵pkを、通信制御部205を介して、他の情報処理装置20に公開する。

The public key

暗号化部221は、例えば、CPU、ROM、RAM等から構成されている。暗号化部221は、システムパラメータ生成装置として機能する情報処理装置10から取得したシステムパラメータと、メッセージの受信者が所持している情報処理装置20が公開している公開鍵pkとを用いて、セッション鍵の生成および暗号化を行う。この暗号化部221は、パラメータ選択部223と、検証用パラメータ生成部225と、セッション鍵生成部227と、を更に備える。

The encryption unit 221 includes, for example, a CPU, a ROM, a RAM, and the like. The encryption unit 221 uses the system parameters acquired from the

パラメータ選択部223は、例えば、CPU、ROM、RAM等から構成されている。パラメータ選択部223は、mKEM201が実行する複数受信者公開鍵暗号処理に規定されている暗号化方法に則って、暗号化処理に必要となる各種のパラメータを選択および生成する。各種のパラメータの選択および生成に際して、パラメータ選択部223は、記憶部207等に格納されているシステムパラメータを参照する。パラメータ選択部223は、生成した各種のパラメータを、後述する検証用パラメータ生成部225と、セッション鍵生成部227とに伝送する。

The

検証用パラメータ生成部225は、例えば、CPU、ROM、RAM等から構成されている。検証用パラメータ生成部225は、mKEM201が実行する複数受信者公開鍵暗号処理に規定されている暗号化方法に則って、メッセージの受信者が復号処理において実行する検証処理に必要となる検証用パラメータを生成する。検証用パラメータ生成部225は、検証用パラメータの生成に際して、システムパラメータと、パラメータ選択部223から伝送されたパラメータとを利用し、メッセージの受信者が公開している公開鍵pkは利用しない。

The verification

セッション鍵生成部227は、例えば、CPU、ROM、RAM等から構成されている。セッション鍵生成部227は、mKEM201が実行する複数受信者公開鍵暗号処理に規定されている暗号化方法に則って、DEM203が実行する共通鍵暗号処理に用いられるセッション鍵を生成する。また、セッション鍵生成部227は、生成したセッション鍵を、DEM203に伝送する。

The session

暗号化部221は、生成した検証用パラメータと、セッション鍵とを、互いに関連づけて、DEM203で生成される暗号化されたメッセージとともに、通信制御部205を介して他の情報処理装置20に伝送する。すなわち、暗号化部221は、情報処理装置20の所有者がメッセージの送信者となる場合に利用される処理部である。

The encryption unit 221 associates the generated verification parameter and the session key with each other and transmits the encrypted message generated by the

復号部231は、例えば、CPU、ROM、RAM等から構成されている。復号部231は、システムパラメータ生成装置として機能する情報処理装置10から取得したシステムパラメータと、メッセージの送信者が所持している情報処理装置20から伝送された暗号文と、自身の秘密鍵skとを用いて、セッション鍵の復号を行う。この復号部231は、パラメータ算出部233と、検証部235と、セッション鍵算出部237と、を更に備える。

For example, the decoding unit 231 includes a CPU, a ROM, a RAM, and the like. The decryption unit 231 includes the system parameters acquired from the

パラメータ算出部233は、例えば、CPU、ROM、RAM等から構成されている。パラメータ算出部233は、mKEM201が実行する複数受信者公開鍵暗号処理に規定されている復号方法に則って、復号処理に必要となる各種のパラメータを算出する。各種のパラメータの算出に際して、パラメータ算出部233は、記憶部207等に格納されているシステムパラメータと、メッセージの送信者から送信された情報とを参照する。また、パラメータ算出部233は、パラメータの算出に際して、自身の秘密鍵skを用いることも可能である。パラメータ算出部233は、算出した各種のパラメータを、後述する検証部235と、セッション鍵算出部237とに伝送する。

The

検証部235は、例えば、CPU、ROM、RAM等から構成されている。検証部235は、mKEM201が実行する複数受信者公開鍵暗号処理に規定されている復号方法に則って、メッセージの送信者から送信された暗号文の検証処理(いわゆるvalidity check)を行う。検証部235は、検証の結果、メッセージの送信者から送信された暗号文が正当なものであると判断した場合には、その旨を後述するセッション鍵算出部237に伝送する。また、検証部235は、検証の結果、メッセージの送信者から送信された暗号文が正当なものではないと判断した場合には、エラーメッセージを出力し、復号処理を終了する。

The

セッション鍵算出部237は、例えば、CPU、ROM、RAM等から構成されている。セッション鍵算出部237は、検証部235から検証に成功した旨を示す情報が伝送されると、mKEM201が実行する複数受信者公開鍵暗号処理に規定されている復号方法に則って、DEM203による復号処理に必要となるセッション鍵を算出する。セッション鍵算出部237は、セッション鍵の算出に際して、自身の秘密鍵skと、記憶部207等に格納されているシステムパラメータと、メッセージの送信者から送信された情報とを利用する。セッション鍵算出部237は、算出したセッション鍵を、DEM203に伝送する。

The session

以上、本実施形態に係る情報処理装置20の機能の一例を示した。上記の各構成要素は、汎用的な部材や回路を用いて構成されていてもよいし、各構成要素の機能に特化したハードウェアにより構成されていてもよい。また、各構成要素の機能を、CPU等が全て行ってもよい。従って、本実施形態を実施する時々の技術レベルに応じて、適宜、利用する構成を変更することが可能である。

Heretofore, an example of the function of the

なお、上述のような本実施形態に係る情報処理装置の各機能を実現するためのコンピュータプログラムを作製し、パーソナルコンピュータ等に実装することが可能である。また、このようなコンピュータプログラムが格納された、コンピュータで読み取り可能な記録媒体も提供することができる。記録媒体は、例えば、磁気ディスク、光ディスク、光磁気ディスク、フラッシュメモリなどである。また、上記のコンピュータプログラムは、記録媒体を用いずに、例えばネットワークを介して配信してもよい。 It should be noted that a computer program for realizing each function of the information processing apparatus according to the present embodiment as described above can be produced and installed in a personal computer or the like. In addition, a computer-readable recording medium storing such a computer program can be provided. The recording medium is, for example, a magnetic disk, an optical disk, a magneto-optical disk, a flash memory, or the like. Further, the above computer program may be distributed via a network, for example, without using a recording medium.

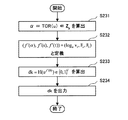

<本実施形態に係る情報処理方法の基盤となる暗号処理方法について>

続いて、本実施形態に係る情報処理方法について説明するに先立ち、本実施形態に係る情報処理方法の基盤となる暗号処理方法について、図17〜20を参照しながら、詳細に説明する。図17〜図20は、本実施形態に係る情報処理方法の基盤となる暗号処理方法について説明するための流れ図である。本実施形態に係る情報処理方法の基盤となる暗号処理方法は、非特許文献1に記載の暗号処理方法を複数受信者KEMに適用した方法である。

<Encryption Processing Method that is the Base of the Information Processing Method According to the Present Embodiment>

Subsequently, prior to describing the information processing method according to the present embodiment, an encryption processing method that is the basis of the information processing method according to the present embodiment will be described in detail with reference to FIGS. 17 to 20 are flowcharts for explaining an encryption processing method that is a basis of the information processing method according to the present embodiment. The cryptographic processing method that is the basis of the information processing method according to the present embodiment is a method in which the cryptographic processing method described in

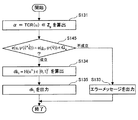

[システムパラメータ生成方法について]

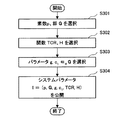

まず、図17を参照しながら、本実施形態に係る情報処理方法の基盤となるシステムパラメータ生成方法について、詳細に説明する。このシステムパラメータ生成方法は、システムパラメータ生成者が所持する情報処理装置であるシステムパラメータ生成装置において実行される。

[About system parameter generation]

First, a system parameter generation method that is a basis of the information processing method according to the present embodiment will be described in detail with reference to FIG. This system parameter generation method is executed in a system parameter generation apparatus which is an information processing apparatus possessed by the system parameter generator.

まず、システムパラメータ生成装置は、入力されたセキュリティパラメータに基づいて、kビットの素数pを選択し、pを位数とする群G、Geを選択する。また、G×G→Geを実現する双線形写像eを選択する(ステップS1001)。 First, the system parameter generation unit, based on the security parameter input, select the prime number p of k bits, group and position number p G, selects the G e. Also, selecting a bilinear mapping e to realize G × G → G e (step S1001).

次に、システムパラメータ生成装置は、G→Zpという写像を実現する関数TCRと、G→{0,1}lという写像を実現する関数Hと、を選択する(ステップS1002)。 Next, the system parameter generation unit selects a function TCR realizing mapping that G → Z p, and function H to achieve a mapping of G → {0,1} l, the (step S1002).

続いて、システムパラメータ生成装置は、パラメータg∈RGを選択する(ステップS1003)。 Subsequently, the system parameter generation unit selects the parameter g∈ R G (step S1003).

次に、システムパラメータ生成装置は、システムパラメータIをI=(p,G,Ge,g,e,TCR,H)のように構成し、各鍵処理装置に公開する(ステップS1004)。 Next, the system parameter generation device configures the system parameter I as I = (p, G, G e , g, e, TCR, H), and discloses it to each key processing device (step S1004).

このような手順を経ることにより、システムパラメータ生成装置は、鍵処理装置の複数受信者KEMが暗号処理を実行する際に必要となるシステムパラメータを生成することができる。 By passing through such a procedure, the system parameter generation device can generate system parameters required when the multiple recipients KEM of the key processing device execute the cryptographic processing.

[鍵生成方法について]

次に、図18を参照しながら、本実施形態に係る情報処理方法の基盤となる鍵生成方法について、詳細に説明する。この鍵生成方法は、複数受信者公開鍵暗号による通信を行うユーザが所持する情報処理装置である鍵処理装置において実行される。なお、この鍵生成方法は、鍵処理装置を所持するユーザが、自身の公開鍵および秘密鍵を生成する際に実行される。この鍵生成方法は、鍵処理装置がシステムパラメータ生成装置によって生成されたシステムパラメータを取得した後であれば、任意のタイミングで行うことが可能である。

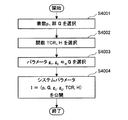

[Key generation method]

Next, a key generation method serving as a basis of the information processing method according to the present embodiment will be described in detail with reference to FIG. This key generation method is executed in a key processing device which is an information processing device possessed by a user who performs communication by multi-recipient public key encryption. This key generation method is executed when a user who owns the key processing device generates his / her public key and secret key. This key generation method can be performed at an arbitrary timing as long as the key processing apparatus has acquired the system parameters generated by the system parameter generation apparatus.

まず、鍵処理装置は、鍵処理装置に固有の秘密情報として、パラメータx∈RZpを選択する(ステップS1011)。 First, the key processing device selects the parameter xε R Z p as secret information unique to the key processing device (step S1011).

次に、鍵処理装置は、選択したパラメータxと、システムパラメータとして公開されているgとを用いて、パラメータc=gxを算出する(ステップS1012)。 Next, the key processing device calculates a parameter c = g x using the selected parameter x and g disclosed as a system parameter (step S1012).

続いて、鍵処理装置は、パラメータd∈RGを選択する(ステップS1013)。 Then, the key processing unit selects the parameter d∈ R G (step S1013).

その後、鍵処理装置は、鍵処理装置を所持するユーザに固有の秘密鍵sk=(x,c,d)を生成する(ステップS1014)。また、鍵処理装置は、鍵処理装置を所持するユーザに固有の公開鍵pk=(c,d)を生成する(ステップS1015)。 Thereafter, the key processing device generates a secret key sk = (x, c, d) unique to the user who owns the key processing device (step S1014). Further, the key processing device generates a public key pk = (c, d) unique to the user who possesses the key processing device (step S1015).

その後、鍵処理装置は、生成した公開鍵pkと秘密鍵skとをユーザに対して出力する(ステップS1016)。また、生成した公開鍵pkは、他の鍵処理装置に対して公開される。 Thereafter, the key processing device outputs the generated public key pk and secret key sk to the user (step S1016). Also, the generated public key pk is disclosed to other key processing devices.

このような手順を経ることにより、鍵処理装置は、鍵処理装置を所持するユーザに固有の鍵である秘密鍵skおよび公開鍵pkを生成することができる。 Through such a procedure, the key processing device can generate a secret key sk and a public key pk that are unique to the user who owns the key processing device.

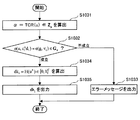

[暗号化方法について]

次に、図19を参照しながら、本実施形態に係る情報処理方法の基盤となる暗号化方法について、詳細に説明する。この暗号化方法は、複数受信者公開鍵暗号による通信を行うユーザが所持する情報処理装置である鍵処理装置において実行される。なお、この暗号化方法は、鍵処理装置を所持し、メッセージの送信を行うユーザが、複数受信者KEMを用いて暗号文を生成する際に実行される。

[Encryption method]

Next, an encryption method that is a basis of the information processing method according to the present embodiment will be described in detail with reference to FIG. This encryption method is executed in a key processing device which is an information processing device possessed by a user who performs communication by multi-recipient public key encryption. This encryption method is executed when a user who has a key processing device and transmits a message generates a ciphertext using a plurality of recipients KEM.

まず、鍵処理装置は、パラメータr∈RZpを無作為に選択する(ステップS1021)。 First, the key processing unit selects the parameter r∈ R Z p randomly (step S1021).

次に、鍵処理装置は、選択したパラメータrと、システムパラメータとして公開されているパラメータgとを用いて、パラメータu=gr∈Gを算出する(ステップS1022)。 Next, the key processing device calculates a parameter u = g r εG using the selected parameter r and the parameter g disclosed as a system parameter (step S1022).

続いて、鍵処理装置は、算出したパラメータuと、システムパラメータとして公開されている関数TCRとを用いて、パラメータα=TCR(u)∈Zpを算出する(ステップS1023)。 Subsequently, the key processing device calculates the parameter α = TCR (u) εZ p using the calculated parameter u and the function TCR disclosed as a system parameter (step S1023).

次に、鍵処理装置は、メッセージの送信を行う鍵処理装置全てに対して、送信先の鍵処理装置の公開鍵pki(i=1,・・・n)を用いて、以下の検証用パラメータviを算出する(ステップS1024)。 Next, the key processing device uses the public key pk i (i = 1,... N) of the destination key processing device for all the key processing devices that transmit the message, for the following verification. The parameter v i is calculated (step S1024).

続いて、鍵処理装置は、メッセージの送信を行う鍵処理装置全てに対して、送信先の鍵処理装置の公開鍵pki(i=1,・・・n)を用いて、以下のセッション鍵dkiを算出する(ステップS1025)。 Subsequently, the key processing device uses the public key pk i (i = 1,... N) of the destination key processing device to all the key processing devices that transmit the message, and uses the following session key: to calculate the dk i (step S1025).

次に、鍵処理装置は、φ=(u,v1,v2,・・・,vn)とし、(φ,dk1,dk2,・・・,dkn)を出力する(ステップS1026)。なお、図19において、ベクトルvは、全ての受信者に対するviを一括して表記したものを意味する。また、図19において、ベクトルdkは、全ての受信者に対するdkiを一括して表記したものを意味する。 Next, the key processing unit, phi = and (u, v 1, v 2 , ···, v n) and, (φ, dk 1, dk 2, ···, dk n) outputs a (step S1026 ). In FIG. 19, the vector v means that v i for all recipients is collectively represented. Further, in FIG. 19, the vector dk is meant those denoted collectively dk i for all recipients.

このような手順を経ることにより、鍵処理装置は、鍵処理装置のDEMにおいて実行される共通鍵暗号処理に用いられるセッション鍵dkを生成することができる。 Through such a procedure, the key processing device can generate a session key dk used for common key encryption processing executed in the DEM of the key processing device.

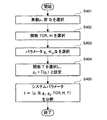

[復号方法について]

次に、図20を参照しながら、本実施形態に係る情報処理方法の基盤となる復号方法について、詳細に説明する。この復号方法は、暗号文を受信した情報処理装置である鍵処理装置において実行される。

[About decryption method]

Next, with reference to FIG. 20, a decoding method that is the basis of the information processing method according to the present embodiment will be described in detail. This decryption method is executed in a key processing device that is an information processing device that has received the ciphertext.

復号処理に先立ち、鍵処理装置は、暗号文の中に含まれるφ=(u,v1,v2,・・・,vn)の中から、自身に関係する部分(u,vi)を抽出する。この抽出処理は、記載されているviの順番とユーザとの対応関係とを関連付けるラベルを用いたり、送信者がそれぞれの受信者に必要な情報だけが届くように設定したりすることで実現可能である。 Prior to the decryption process, the key processing device determines a part (u, v i ) related to itself from φ = (u, v 1 , v 2 ,..., V n ) included in the ciphertext. To extract. This extraction process is realized by using a label that associates the order of v i described with the corresponding relationship with the user, or by setting the sender so that only necessary information reaches each receiver. Is possible.

まず、鍵処理装置は、暗号文に含まれるパラメータuと、システムパラメータとして公開されている関数TCRとを用いて、パラメータα=TCR(u)∈Zpを算出する(ステップS1031)。 First, the key processing device calculates the parameter α = TCR (u) εZ p using the parameter u included in the ciphertext and the function TCR disclosed as a system parameter (step S1031).

次に、鍵処理装置は、自身の秘密鍵skiと、システムパラメータと、算出したパラメータαと、暗号文に含まれるu,viとを用いて、暗号文の検証処理を行う。より詳細には、鍵処理装置は、以下の式1003における等号が成立するか否かに基づいて、暗号文の検証処理を行う(ステップS1032)。 Next, the key processing apparatus performs a secret key sk i itself, and system parameters, and the parameter α that calculated, u contained in the ciphertext, by using the v i, verifies the ciphertext. More specifically, the key processing device performs ciphertext verification processing based on whether or not an equal sign in Expression 1003 below holds (step S1032).

鍵処理装置は、上記式1003の等号が成立しない場合には、受信した暗号文が不当なものであると判断し、エラーメッセージを出力して(ステップS1033)復号処理を終了する。 If the equal sign of the above expression 1003 is not established, the key processing apparatus determines that the received ciphertext is invalid, outputs an error message (step S1033), and ends the decryption process.

また、上記式1003の等号が成立した場合には、鍵処理装置は、受信した暗号文が正当なものであると判断し、自身の秘密鍵skiと、暗号文に含まれるパラメータuと、システムパラメータとを用いて、自身に対応するセッション鍵dki=H(ux)∈{0,1}lを算出する(ステップS1034)。続いて、鍵処理装置は、算出したセッション鍵dkiを、自装置のDEMへと出力する(ステップS1035)。 If the equal sign of the above expression 1003 is established, the key processing device determines that the received ciphertext is valid, and its own secret key ski i and the parameter u included in the ciphertext. Then, using the system parameters, the session key dk i = H (u x ) ε {0, 1} l corresponding to itself is calculated (step S1034). Then, the key processing unit, the calculated session key dk i, and outputs it to the DEM of the apparatus (step S1035).

このような手順を経ることにより、鍵処理装置は、鍵処理装置のDEMにおける復号処理に用いられるセッション鍵dkを算出することができる。 Through such a procedure, the key processing device can calculate the session key dk used for the decryption process in the DEM of the key processing device.

[基盤技術である暗号処理方法の問題点]

上述のような本実施形態に係る情報処理方法の基盤技術となる暗号処理方法では、以下のような問題点がある。すなわち、基盤技術では、暗号化方法において、それぞれの受信者の公開鍵を用いて検証用パラメータv1,v2,・・・,vnを計算し、暗号文φに挿入している。暗号文の受信者は、復号方法において、式1003における等号が成立するか否かを検証することにより、不当な暗号文を排除することが可能となっている。しかしながら、この検証方法を実現するために、受信者数をnとしたときn回のmulti−scalar multiplicationの処理が暗号化の際に必要となる。さらに、生成される暗号文においても、n+1個の要素が必要となる。これらの値が大きいという点が、基盤技術における問題点である。

[Problems of cryptographic processing method, which is a basic technology]

The cryptographic processing method that is the basic technology of the information processing method according to the present embodiment as described above has the following problems. That is, in the fundamental technology, the encryption method, verifying the parameter v 1 using the public key of each recipient, v 2, · · ·, a v n calculated, are inserted into ciphertext phi. The receiver of the ciphertext can eliminate the illegal ciphertext by verifying whether or not the equal sign in Expression 1003 holds in the decryption method. However, in order to realize this verification method, n multi-scalar multiplexing processes are required for encryption when the number of recipients is n. Furthermore, n + 1 elements are required also in the generated ciphertext. The fact that these values are large is a problem in basic technology.

<情報処理方法について>

本実施形態に係る情報処理方法では、上記問題を解決するために、検証処理を行なうために必要な要素をシステムパラメータに加えることにより、情報処理方法全体における効率化を実現している。これにより、基盤技術の暗号化方法において、受信者ごとに公開鍵を用いたパラメータ生成処理が必要であったものを、全ユーザ共通の要素を用いる処理一回のみで、全ユーザに共通する検証用パラメータを生成することが可能となる。

<About information processing method>

In the information processing method according to this embodiment, in order to solve the above-described problem, the efficiency of the entire information processing method is realized by adding elements necessary for performing the verification process to the system parameters. As a result, in the basic technology encryption method, a parameter generation process using a public key for each recipient is required, and verification that is common to all users can be performed only once using a common element for all users. Parameters can be generated.

以下、本実施形態に係る情報処理方法について、図21〜図24を参照しながら、詳細に説明する。図21〜図24は、本実施形態に係る情報処理方法について説明するための流れ図である。 Hereinafter, the information processing method according to the present embodiment will be described in detail with reference to FIGS. 21 to 24 are flowcharts for explaining the information processing method according to the present embodiment.

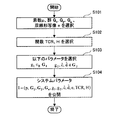

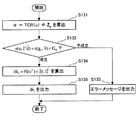

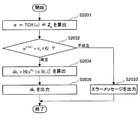

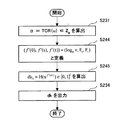

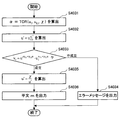

[システムパラメータ生成方法について]

まず、図21を参照しながら、本実施形態に係るシステムパラメータ生成方法について、詳細に説明する。このシステムパラメータ生成方法は、システムパラメータ生成装置として機能する本実施形態に係る情報処理装置10において実行される。

[About system parameter generation]

First, the system parameter generation method according to the present embodiment will be described in detail with reference to FIG. This system parameter generation method is executed in the

まず、情報処理装置10の群選択部101は、入力されたセキュリティパラメータに基づいて、kビットの素数pを選択し、pを位数とする群G1、G2、Geを選択する。また、G1×G2→Geを実現する双線形写像eを選択する(ステップS101)。

First, the

次に、情報処理装置10の関数選択部103は、G1→Zpという写像を実現する関数TCRと、G1→{0,1}lという写像を実現する関数Hと、を選択する(ステップS102)。

Next, the

続いて、情報処理装置10のパラメータ選択部105は、以下の式101および式102に示すパラメータを選択する(ステップS103)。

Subsequently, the

次に、情報処理装置10のシステムパラメータ生成部107は、システムパラメータIを以下の式103のように構成し、各鍵処理装置に公開する(ステップS104)。

Next, the system

このような手順を経ることにより、システムパラメータ生成装置として機能する情報処理装置10は、鍵処理装置として機能する情報処理装置20のmKEM201が暗号処理を実行する際に必要となるシステムパラメータを生成することができる。

Through such a procedure, the

なお、上述の群G1およびG2について、G1とG2とは同じ群であっても、異なる群であってもよい。G1およびG2が同じ群である場合には、g1=g2として、以下で説明する処理が実行される。 Regarding groups G 1 and G 2 described above, G 1 and G 2 may be the same group or different groups. When G 1 and G 2 are the same group, the processing described below is executed with g 1 = g 2 .

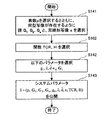

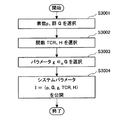

[鍵生成方法について]

次に、図22を参照しながら、本実施形態に係る鍵生成方法について、詳細に説明する。この鍵生成方法は、複数受信者公開鍵暗号による通信を行うユーザが所持し、鍵処理装置として機能する情報処理装置20の鍵生成部211において実行される。なお、この鍵生成方法は、情報処理装置20を所持するユーザが、自身の公開鍵および秘密鍵を生成する際に実行される。この鍵生成方法は、情報処理装置20がシステムパラメータを取得した後であれば、任意のタイミングで行うことが可能である。

[Key generation method]

Next, the key generation method according to the present embodiment will be described in detail with reference to FIG. This key generation method is executed in the key generation unit 211 of the

まず、パラメータ生成部213は、情報処理装置20に固有の秘密情報として、パラメータx∈RZpを選択する(ステップS111)。

First, the

次に、パラメータ生成部213は、選択したパラメータxと、システムパラメータとして公開されているg1とを用いて、パラメータc=g1 x∈RG1を算出する(ステップS112)。

Next, the

続いて、秘密鍵生成部215は、選択したパラメータxを、情報処理装置20を所持するユーザに固有の秘密鍵skとして設定する(ステップS113)。また、公開鍵生成部217は、算出したパラメータcを、情報処理装置20を所持するユーザに固有の公開鍵pkとして設定する(ステップS114)。

Subsequently, the secret

その後、鍵生成部211は、生成した公開鍵pkと秘密鍵skとをユーザに対して出力する(ステップS115)。また、公開鍵公開部219は、生成した公開鍵pkを、他の情報処理装置20に対して公開する。

Thereafter, the key generation unit 211 outputs the generated public key pk and secret key sk to the user (step S115). In addition, the public

このような手順を経ることにより、情報処理装置20の鍵生成部211は、情報処理装置を所持するユーザに固有の鍵である秘密鍵skおよび公開鍵pkを生成することができる。

Through such a procedure, the key generation unit 211 of the

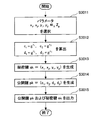

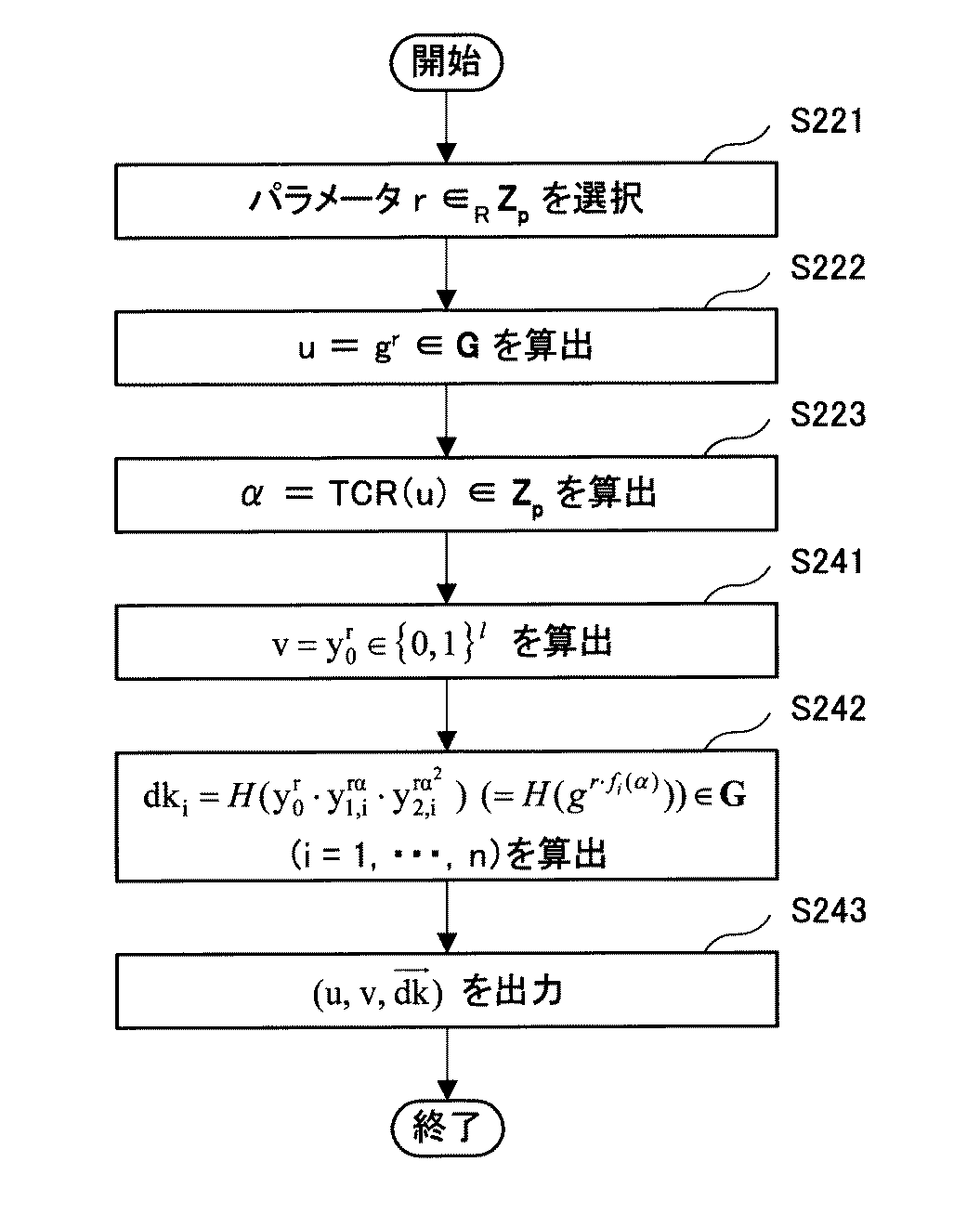

[暗号化方法について]

次に、図23を参照しながら、本実施形態に係る暗号化方法について、詳細に説明する。この暗号化方法は、複数受信者公開鍵暗号による通信を行うユーザが所持し、鍵処理装置として機能する情報処理装置20の暗号化部221において実行される。なお、この暗号化方法は、情報処理装置20を所持し、メッセージの送信を行うユーザが、複数受信者KEMを用いて暗号文を生成する際に実行される。

[Encryption method]

Next, the encryption method according to the present embodiment will be described in detail with reference to FIG. This encryption method is executed by the encryption unit 221 of the

まず、パラメータ選択部223は、パラメータr∈RZpを無作為に選択する(ステップS121)。

First, the

次に、パラメータ選択部223は、選択したパラメータrと、システムパラメータとして公開されているパラメータg1とを用いて、パラメータu=g1 r∈G1を算出する(ステップS122)。

Next, the

続いて、パラメータ選択部223は、算出したパラメータuと、システムパラメータとして公開されている関数TCRとを用いて、パラメータα=TCR(u)∈Zpを算出する(ステップS123)。

Subsequently, the

次に、検証用パラメータ生成部225は、メッセージの送信を行う全ての情報処理装置20に共通する検証用パラメータを、以下の式111に基づいて生成する(ステップS124)。この検証用パラメータは、以下の式111から明らかなように、システムパラメータと、パラメータ選択部223によって選択されたパラメータとを用いて、生成することが可能である。

Next, the verification

続いて、セッション鍵生成部227は、メッセージの送信を行う情報処理装置20全てに対して、送信先の情報処理装置20の公開鍵pki(i=1,・・・n)を用いて、以下のセッション鍵dkiを算出する(ステップS125)。

Subsequently, the session

次に、暗号化部221は、以下の式113に示すセッション鍵を出力する(ステップS126)。 Next, the encryption unit 221 outputs a session key represented by the following expression 113 (step S126).

このような手順を経ることにより、情報処理装置20は、DEM203において実行される共通鍵暗号処理に用いられるセッション鍵dkを生成することができる。

Through such a procedure, the

上述のように、基盤技術における暗号化方法では、受信者の公開鍵pkiを用いて各受信者に対して検証用パラメータviを算出していたが、本実施形態に係る暗号化方法では、システムパラメータとして公開されている値を用いて検証用パラメータを生成する。これにより、本実施形態に係る暗号化方法では、演算回数の削減を図ることが可能となる。 As described above, in the encryption method in the basic technology, the verification parameter v i is calculated for each receiver using the public key pk i of the receiver, but in the encryption method according to the present embodiment, Then, a verification parameter is generated using a value disclosed as a system parameter. Thereby, in the encryption method according to the present embodiment, the number of calculations can be reduced.

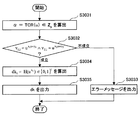

[復号方法について]

次に、図24を参照しながら、本実施形態に係る復号方法について、詳細に説明する。この復号方法は、暗号文を受信した情報処理装置20の復号部231において実行される。

[About decryption method]

Next, the decoding method according to the present embodiment will be described in detail with reference to FIG. This decryption method is executed in the decryption unit 231 of the

まず、パラメータ算出部233は、暗号文に含まれるパラメータuと、システムパラメータとして公開されている関数TCRとを用いて、パラメータα=TCR(u)∈Zpを算出する(ステップS131)。

First, the

次に、検証部235は、システムパラメータと、算出したパラメータαと、暗号文に含まれるパラメータとを用いて、暗号文の検証処理を行う。より詳細には、検証部235は、以下の式121における等号が成立するか否かに基づいて、暗号文の検証処理を行う(ステップS132)。

Next, the